Как изменить почту в касперском

Обновлено: 07.07.2024

Реверс малвари

В прошлом году разработчики Kaspersky Password Manager (KPM) попросили пользователей обновить свои пароли на более стойкие. Теперь специалисты Ledger Donjon (ИБ-подразделение компании Ledger, разрабатывающей крипокошельки) рассказали о том, почему это произошло, и какие проблемы они обнаружили в KPM некоторое время назад.

Эксперты напоминают, что в марте 2019 года компания «Лаборатория Касперского» выпустила обновление для KPM, пообещав, что теперь приложение сможет выявлять слабые пароли и генерировать для них более надежные замены. Три месяца спустя команда Ledger Donjon обнаружила, что KPM справляется с этим не слишком хорошо, так как использует генератор псевдослучайных чисел, не дающий достаточно случайных результатов для создания надежных паролей. В частности, символы в паролях генерировались и располагались не совсем случайным образом.

«Генератор паролей в Kaspersky Password Manager имел несколько проблем. Наиболее критичным было то, что он использовал генератор псевдослучайных чисел, непригодный для криптографических целей. Единственным источником энтропии в нем было текущее системное время, и все пароли, которые он создавал, можно было подобрать за считанные секунды», — рассказывают эксперты.

Дело в том, что KPM был создан для генерации 12-значных паролей по умолчанию, хотя позволял пользователям персонализировать свои пароли, изменяя настройки, в том числе длину пароля, использование прописных и строчных букв, цифр и специальных символов. Исследователи Ledger Donjon говорят, что стремясь создать пароли, максимально отличные от паролей, сгенерированных самими людьми, приложение стало предсказуемым.

Использование системного времени в качестве случайного seed-значения означало, что KPM генерировал одинаковые пароли, если пользователи в разных точках мира нажимали на кнопку создания пароля в одно и то же время и не меняли настройки по умолчанию. При этом в интерфейсе KPM отображалась анимация быстро меняющихся случайных символов, которая скрывала фактический момент генерации пароля, и затрудняла выявление проблемы.

По словам исследователей, создаваемые с использованием времени пароли были весьма ограничены, и их можно было подобрать за несколько минут. Так, если атакующему было известно время создания конкретной учетной записи (что совсем нетрудно посмотреть на любом форуме), диапазон вероятностей сильно сокращался, равно как и время, необходимое для брутфорса, который мог занять всего несколько секунд.

«Последствия [использования такого механизма] определенно были скверные: любой пароль мог быть взломан. Например, между 2010 и 2021 годом прошло 315619200 секунд, поэтому KPM может сгенерировать не более 315619200 паролей для заданного набора символов. Их перебор занимал всего несколько минут», — гласит отчет Ledger Donjon.

В период с октября по декабрь 2019 года разработчики представили ряд патчей для KPM (поскольку исходный патч для Windows работал некорректно), и в итоге проблему исправили в Windows, Android и iOS.

«”Лаборатория Касперского” устранила проблему безопасности в Kaspersky Password Manager, которая потенциально позволяла злоумышленнику узнать пароли, сгенерированные этим инструментом. Эта проблема проявлялась лишь в том маловероятном случае, когда злоумышленник знал информацию об учетной записи пользователя и знал точное время, когда был сгенерирован пароль», — комментируют представители «Лаборатории Касперского».

Разбираемся, как безопасно сидеть в интернете: так, чтобы о вас не узнали лишнего, а вредоносные программы не украли все пароли.

Эксперт по оценке безопасности и основатель компании DeteAct Омар Ганиев рассказал о тонкостях менеджеров паролей, блокировщиков рекламы и Tor и поделился советом, как стать успешным пентестером — человеком, который профессионально проверяет сайты и приложения «на прочность».

Как удалить приватную информацию о себе из интернета?

не хочет, чтобы о нем знали слишком много

Есть ощущение, что в различных телеграм-ботах и других неофициальных сервисах рунета и даркнета уже можно купить персональные данные о твоем месте жительства, поездках, покупках и так далее. Несмотря на довольно мирный образ жизни, очень хочется иметь определенную приватность. Подскажите, какие шаги должен предпринять среднестатистический пользователь рунета, использующий социальные сети и онлайн-сервисы, чтобы обезопасить себя и свои персональные данные?

К сожалению, повлиять на уровень коррупции в госорганах и операторах связи, сотрудники которых продают или теряют персональные данные, довольно тяжело. Для начала стоит хотя бы понять, насколько жирный у вас цифровой след: пройтись по тем же телеграм-ботам, где можно узнать информацию о человеке, и посмотреть, что там реально найти про вас самих.

Далее — попытайтесь зачистить какие-то из этих следов. Например, можно официально попросить удалить информацию о своем номере из GetContact и некоторых сервисов «пробива».

Еще стоит изменить настройки конфиденциальности в социальных сетях и мессенджерах: запретить поиск по номеру телефона, индексирование профилей поисковыми системами, минимизировать доступную «недрузьям» информацию и так далее.

Безопасна ли авторизация по короткому паролю, как в приложениях мобильных банков?

беспокоится за свой банковский счет

Насколько безопасна популярная схема авторизации по короткому паролю — например, в мобильных приложениях банков? Если злоумышленники получат доступ к телефону и скопируют данные, они смогут получить настоящий пароль или токен авторизации? Или такие секреты хранятся внутри устройства на каком-то особом безопасном чипе?

Модель угроз, в которой ваш телефон оказался в руках злоумышленников, вообще не очень приятная. Слишком много разных возможностей открывается. Почти наверняка можно скопировать зашифрованный токен, если он вообще зашифрован, и провести офлайн-атаку — после чего аутентифицироваться в банке. Если же говорить об онлайн-аутентификации по короткому коду, там тоже часто бывают проблемы на стороне сервера. Мы даже как-то писали про типичные ошибки реализации такого механизма.

Безопасны ли менеджеры паролей?

Насколько безопасны менеджеры паролей типа Bitwarden или встроенного от Эпла? Возможно ли , имея доступ к компьютеру, расшифровать данные менеджеров — ведь они хранятся локально и онлайн? Или все-таки лучше использовать старый добрый блокнот?

Думаю, что для подавляющего большинства пользователей будет достаточно того уровня защищенности и удобства, который предоставляют платформенные менеджеры паролей вроде Google Chrome или Apple Keychain.

Пароли зашифрованы ключом, генерируемым в том числе из пароля от устройства, так что совсем простыми методами из выключенного — или даже спящего — компьютера их не вытащить даже с наличием физического доступа.

Примерно то же самое справедливо для популярных сторонних менеджеров паролей, но новичкам я рекомендую не усложнять себе жизнь и начать пользоваться платформенными менеджерами — вместо запоминания и клавиатурных сочетаний.

Но надо понимать, что все сильно зависит от вашей модели угроз: для большинства парольные менеджеры — это защита от простых или словарных паролей, от повторного их использования и других простейших ошибок.

Если же в вашей модели угроз спецслужбы или иные хорошо подготовленные соперники, лучше использовать наиболее параноидальные варианты — такие, как консольный менеджер паролей Pass без синхронизации.

Можно ли доверять Kaspersky Password Manager?

Стоит ли доверять хранилищу в Kaspersky Password Manager? Есть ли какие-то основания считать, что их софт скомпрометирован нашими спецслужбами? Или это конспирология? Самих спецслужб я не очень боюсь, но если ключи есть у них, то потенциально есть у всех.

С этим менеджером паролей все куда хуже: он изначально ужасно написан. В июле вышла статья, в которой рассказано, какие там были уязвимости, — и это уровень студентов, которые впервые пишут курсовую по криптографии.

Например, в качестве «случайного» элемента для генерации паролей использовалось текущее время в секундах. Поэтому у всех, кто сгенерировал пароль с заданными параметрами — длиной, алфавитом — в одну и ту же секунду, он был одинаковым. И зная хотя бы примерно, когда пользователь сгенерировал пароль, его можно было подобрать.

Уязвимость уже исправили

По словам «Лаборатории Касперского», алгоритм генерации паролей переработали. Исследователи кибербезопасности нашли уязвимость в 2019 году, но известно о ней стало уже после того, как ее исправили.

Что лучше: облачные парольницы или Open Source?

Есть необходимость использовать массу паролей на различных устройствах — а для такого нужна облачная парольница. Это уже несколько напрягает, так как чувствительные данные находятся у третьих лиц, а у них тоже могут быть проблемы с безопасностью. Безопаснее ли будет выбрать Open Source решение для облачного хранилища и поднять собственный сервер с ним? Что лучше выбрать? Знаю, наивно думать, что сам справишься лучше, чем команда специалистов, но во всяком случае сам свои пароли никуда специально не будешь сливать.

Я бы рекомендовал начинать с платформенных менеджеров паролей: Apple Keychain, Google Chrome. Если не хватает их удобства для ваших нужд, можно воспользоваться каким-то популярным облачным решением — таким, как 1Password. Можете, конечно, развернуть свой сервер, например Bitwarden, если вы понимаете, как правильно это сделать.

Нужно ли использовать Tor вместе с VPN?

считает, что безопасности много не бывает

Нужно ли при использовании Tor пользоваться также и VPN? Чтобы даже держатель узла не мог вас вычислить.

Да. В стандартной схеме Tor, если входной и выходной узел контролирует соперник, конфиденциальность клиента нарушается полностью. Что логично: можно сопоставить входящий трафик выходной ноды и исходящий трафик входной ноды. С другой стороны, контролировать узлы тогда будет конкретная организация, а не все подряд. Так что вопрос в том, от кого вы прячетесь, какова ваша модель угроз и нарушителя.

Сколько платят пентестерам — людям, проверяющим системы на уязвимость?

Какая зарплатная вилка у таких спецов? Какое направление пентестинга самое востребованное и высокооплачиваемое?

Думаю, что рынок примерно как у разработчиков, но с меньшей дисперсией, поскольку людей меньше. У джунов ставка где-то в диапазоне 50—100 тысяч , у разных сортов мидлов — 100—190 тысяч , у сеньоров — от 200 тысяч, но это очень индивидуально. Не слышал, чтоб у кого-то из пентестеров в России была зарплата выше 600 тысяч рублей. Про направления трудно сказать. Мне кажется, соотношение спроса на навыки пентеста инфраструктуры и приложений недалеко от 50/50.

Как самому стать пентестером?

Есть ли достойные курсы по пентесту? Если нет, то как лучше изучать эту тему теоретически и практически?

Думаю, лучший конкретно-практический совет такой: если хочется заниматься инфраструктурным пентестом, то решать таски на Hack the Box. Если хочется заниматься веб-пентестом, то пройти лабы PortSwigger.

Разбираемся, как безопасно сидеть в интернете: так, чтобы о вас не узнали лишнего, а вредоносные программы не украли все пароли.

Эксперт по оценке безопасности и основатель компании DeteAct Омар Ганиев рассказал о тонкостях менеджеров паролей, блокировщиков рекламы и Tor и поделился советом, как стать успешным пентестером — человеком, который профессионально проверяет сайты и приложения «на прочность».

Как удалить приватную информацию о себе из интернета?

не хочет, чтобы о нем знали слишком много

Есть ощущение, что в различных телеграм-ботах и других неофициальных сервисах рунета и даркнета уже можно купить персональные данные о твоем месте жительства, поездках, покупках и так далее. Несмотря на довольно мирный образ жизни, очень хочется иметь определенную приватность. Подскажите, какие шаги должен предпринять среднестатистический пользователь рунета, использующий социальные сети и онлайн-сервисы, чтобы обезопасить себя и свои персональные данные?

К сожалению, повлиять на уровень коррупции в госорганах и операторах связи, сотрудники которых продают или теряют персональные данные, довольно тяжело. Для начала стоит хотя бы понять, насколько жирный у вас цифровой след: пройтись по тем же телеграм-ботам, где можно узнать информацию о человеке, и посмотреть, что там реально найти про вас самих.

Далее — попытайтесь зачистить какие-то из этих следов. Например, можно официально попросить удалить информацию о своем номере из GetContact и некоторых сервисов «пробива».

Еще стоит изменить настройки конфиденциальности в социальных сетях и мессенджерах: запретить поиск по номеру телефона, индексирование профилей поисковыми системами, минимизировать доступную «недрузьям» информацию и так далее.

Безопасна ли авторизация по короткому паролю, как в приложениях мобильных банков?

беспокоится за свой банковский счет

Насколько безопасна популярная схема авторизации по короткому паролю — например, в мобильных приложениях банков? Если злоумышленники получат доступ к телефону и скопируют данные, они смогут получить настоящий пароль или токен авторизации? Или такие секреты хранятся внутри устройства на каком-то особом безопасном чипе?

Модель угроз, в которой ваш телефон оказался в руках злоумышленников, вообще не очень приятная. Слишком много разных возможностей открывается. Почти наверняка можно скопировать зашифрованный токен, если он вообще зашифрован, и провести офлайн-атаку — после чего аутентифицироваться в банке. Если же говорить об онлайн-аутентификации по короткому коду, там тоже часто бывают проблемы на стороне сервера. Мы даже как-то писали про типичные ошибки реализации такого механизма.

Безопасны ли менеджеры паролей?

Насколько безопасны менеджеры паролей типа Bitwarden или встроенного от Эпла? Возможно ли , имея доступ к компьютеру, расшифровать данные менеджеров — ведь они хранятся локально и онлайн? Или все-таки лучше использовать старый добрый блокнот?

Думаю, что для подавляющего большинства пользователей будет достаточно того уровня защищенности и удобства, который предоставляют платформенные менеджеры паролей вроде Google Chrome или Apple Keychain.

Пароли зашифрованы ключом, генерируемым в том числе из пароля от устройства, так что совсем простыми методами из выключенного — или даже спящего — компьютера их не вытащить даже с наличием физического доступа.

Примерно то же самое справедливо для популярных сторонних менеджеров паролей, но новичкам я рекомендую не усложнять себе жизнь и начать пользоваться платформенными менеджерами — вместо запоминания и клавиатурных сочетаний.

Но надо понимать, что все сильно зависит от вашей модели угроз: для большинства парольные менеджеры — это защита от простых или словарных паролей, от повторного их использования и других простейших ошибок.

Если же в вашей модели угроз спецслужбы или иные хорошо подготовленные соперники, лучше использовать наиболее параноидальные варианты — такие, как консольный менеджер паролей Pass без синхронизации.

Можно ли доверять Kaspersky Password Manager?

Стоит ли доверять хранилищу в Kaspersky Password Manager? Есть ли какие-то основания считать, что их софт скомпрометирован нашими спецслужбами? Или это конспирология? Самих спецслужб я не очень боюсь, но если ключи есть у них, то потенциально есть у всех.

С этим менеджером паролей все куда хуже: он изначально ужасно написан. В июле вышла статья, в которой рассказано, какие там были уязвимости, — и это уровень студентов, которые впервые пишут курсовую по криптографии.

Например, в качестве «случайного» элемента для генерации паролей использовалось текущее время в секундах. Поэтому у всех, кто сгенерировал пароль с заданными параметрами — длиной, алфавитом — в одну и ту же секунду, он был одинаковым. И зная хотя бы примерно, когда пользователь сгенерировал пароль, его можно было подобрать.

Уязвимость уже исправили

По словам «Лаборатории Касперского», алгоритм генерации паролей переработали. Исследователи кибербезопасности нашли уязвимость в 2019 году, но известно о ней стало уже после того, как ее исправили.

Что лучше: облачные парольницы или Open Source?

Есть необходимость использовать массу паролей на различных устройствах — а для такого нужна облачная парольница. Это уже несколько напрягает, так как чувствительные данные находятся у третьих лиц, а у них тоже могут быть проблемы с безопасностью. Безопаснее ли будет выбрать Open Source решение для облачного хранилища и поднять собственный сервер с ним? Что лучше выбрать? Знаю, наивно думать, что сам справишься лучше, чем команда специалистов, но во всяком случае сам свои пароли никуда специально не будешь сливать.

Я бы рекомендовал начинать с платформенных менеджеров паролей: Apple Keychain, Google Chrome. Если не хватает их удобства для ваших нужд, можно воспользоваться каким-то популярным облачным решением — таким, как 1Password. Можете, конечно, развернуть свой сервер, например Bitwarden, если вы понимаете, как правильно это сделать.

Нужно ли использовать Tor вместе с VPN?

считает, что безопасности много не бывает

Нужно ли при использовании Tor пользоваться также и VPN? Чтобы даже держатель узла не мог вас вычислить.

Да. В стандартной схеме Tor, если входной и выходной узел контролирует соперник, конфиденциальность клиента нарушается полностью. Что логично: можно сопоставить входящий трафик выходной ноды и исходящий трафик входной ноды. С другой стороны, контролировать узлы тогда будет конкретная организация, а не все подряд. Так что вопрос в том, от кого вы прячетесь, какова ваша модель угроз и нарушителя.

Сколько платят пентестерам — людям, проверяющим системы на уязвимость?

Какая зарплатная вилка у таких спецов? Какое направление пентестинга самое востребованное и высокооплачиваемое?

Думаю, что рынок примерно как у разработчиков, но с меньшей дисперсией, поскольку людей меньше. У джунов ставка где-то в диапазоне 50—100 тысяч , у разных сортов мидлов — 100—190 тысяч , у сеньоров — от 200 тысяч, но это очень индивидуально. Не слышал, чтоб у кого-то из пентестеров в России была зарплата выше 600 тысяч рублей. Про направления трудно сказать. Мне кажется, соотношение спроса на навыки пентеста инфраструктуры и приложений недалеко от 50/50.

Как самому стать пентестером?

Есть ли достойные курсы по пентесту? Если нет, то как лучше изучать эту тему теоретически и практически?

Думаю, лучший конкретно-практический совет такой: если хочется заниматься инфраструктурным пентестом, то решать таски на Hack the Box. Если хочется заниматься веб-пентестом, то пройти лабы PortSwigger.

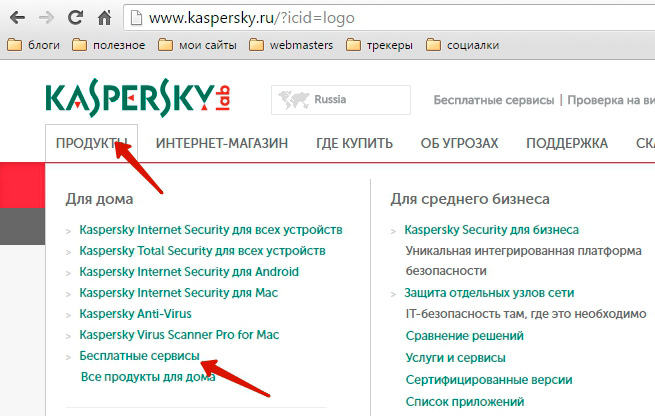

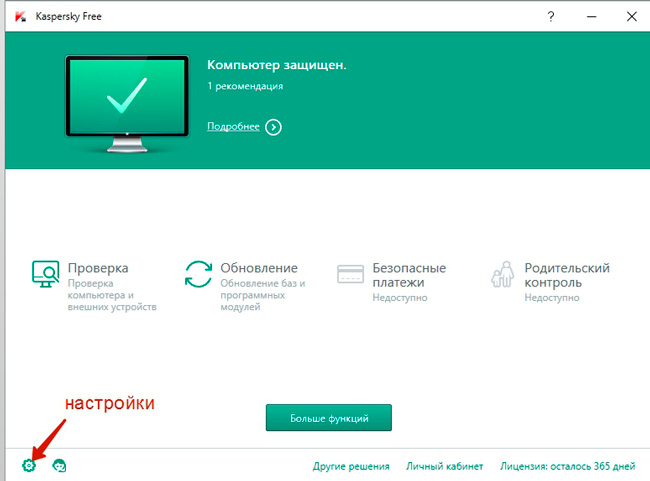

Всем здравствуйте. Как вы помните в одной из предыдущих статей (Как удалить антивирус Avast Free) мы удалили антивирус Avast. Удалили полностью, избавились от ненужных файлов. Сегодня взамен удаленному Avast, мы с вами установим бесплатную версию антивируса Касперского. Раньше была доступна только пробная версия на 30 дней. После чего вам нужно будет оплатить лицензию. Сегодня мы установим Антивирус Касперский Free и проведем проверку нашего компьютера на наличие вирусов.

После этого мы попадаем на страницу, где представлены все бесплатные сервисы Касперского.

Здесь нам предлагают провести бесплатную онлайн проверку нашего компьютера на вирусы. Для этого просто достаточно нажать на кнопку «Проверить».

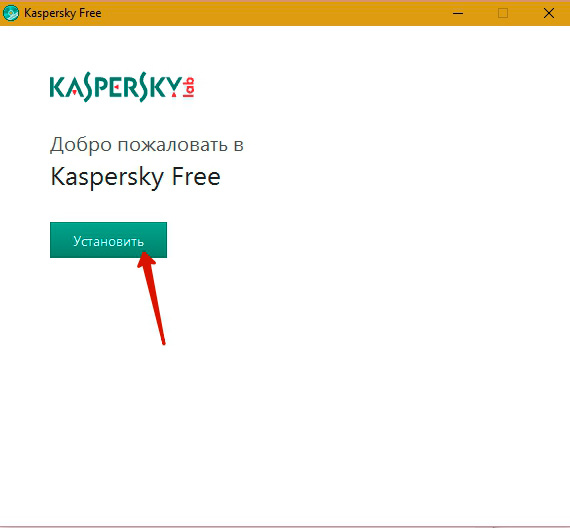

Произойдет скачивания инсталлятора данной программы. Запускаем его, дважды кликаем по нему.

Установка Kaspersky Free

Запуститься стандартная процедура установки программы Kaspersky Free

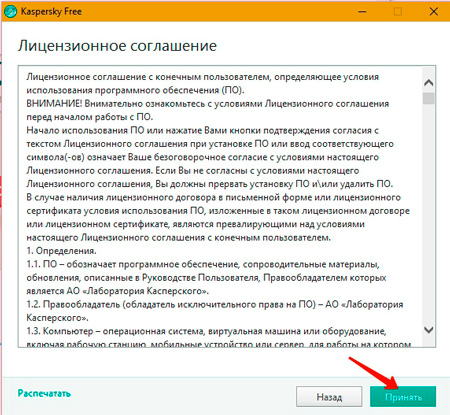

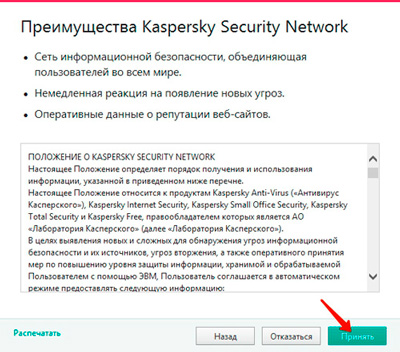

Принимаем лицензионное соглашение

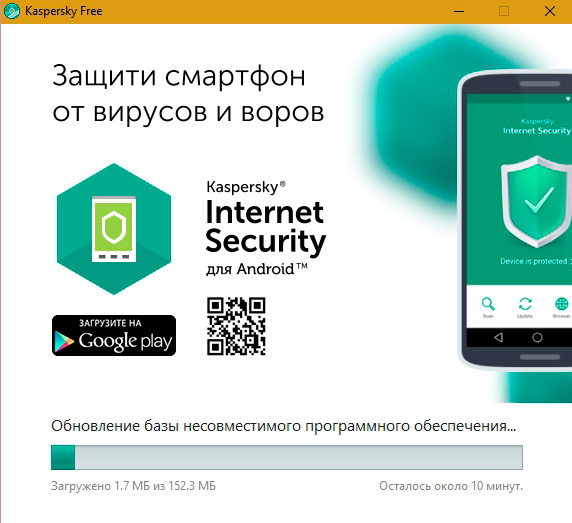

Далее пойдет процесс загрузки и установки антивируса.

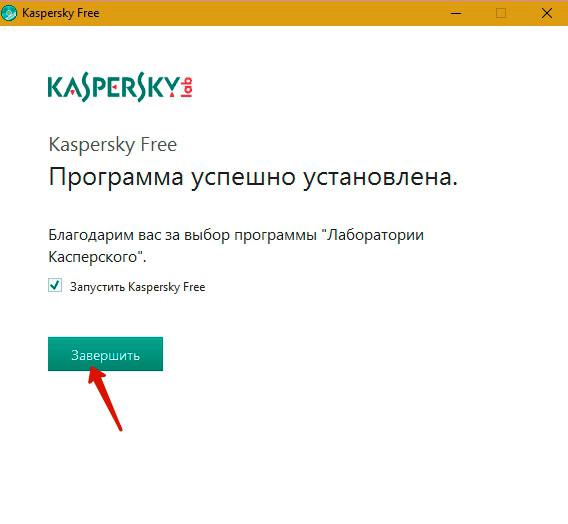

Все, программа успешно установлена. Проверьте наличие галочки Запустить Kaspersky Free и нажимаем Завершить.

После того, как мы завершили установку антивирусной программы, нам предложат создать учетную запись для удобства использования продуктов Касперского.

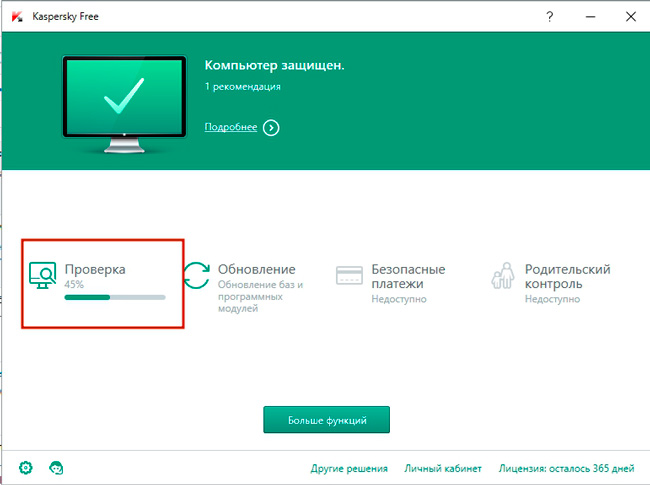

Бесплатная версия дает вам право использовать эту версию 1 год (365 дней).

Для создания учетной записи, нажимаем на соответствующую кнопочку.

Далее указываем реальный адрес, куда в дальнейшем поступить письмо с указанием ссылки для активации учетной записи. Особое внимание уделите паролю: он должен быть не менее 8 символов, содержащий цифры и буквы разного регистра. Отмечаем галочкой пункт о том, что вы принимаете Заявление о конфиденциальности.

Активация прошла успешно. Для окончания регистрации зайдите в свой почтовый ящик, указанный при регистрации и поступившем новом письме кликните по ссылке для активации учетной записи.

Нас переведут на страницу активации где попросят ввести пароль. Вводим его и входим в личный кабинет.

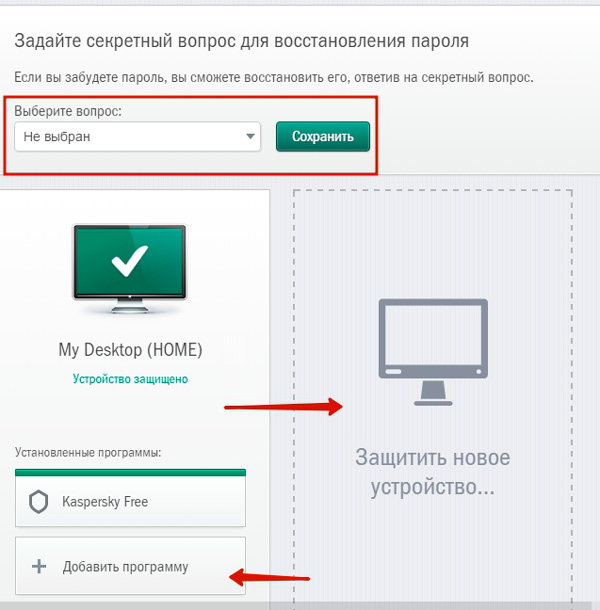

Здесь можно задать контрольный вопрос для восстановления пароль, если вы забудете пароль. А также подключить новое устройство для защиты и добавить программу.

После установки антивирус автоматически запустить проверку ваших данных.

Настройки антивируса Kaspersky Free

Мы с вами установили, создали учетную запись, теперь остановимся на некоторых параметрах программы.

Для перехода к настройкам, в нижней части окна кликните по шестеренке.

Откроется страница с настройками программы, расположенные во вкладках.

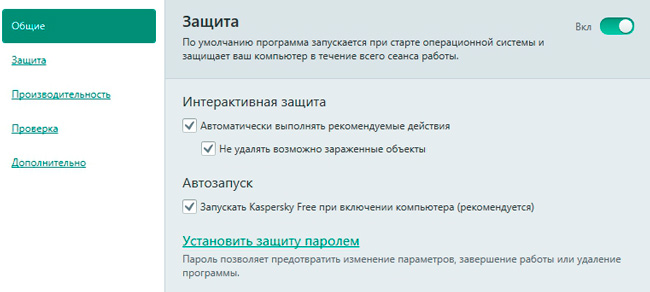

1 вкладка – Общие.

Здесь представлены общие настройки: запускать ли программу при запуске системы, нужно ли выполнять автоматические рекомендованные действия.

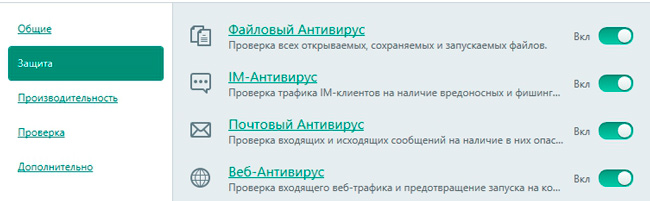

2 вкладка – Защита

Здесь можно отключить или включить некоторые компоненты программы. По умолчанию все сервисы включены. Каждый сервис имеет описание за что он отвечает, поэтому не будем тут повторяться.

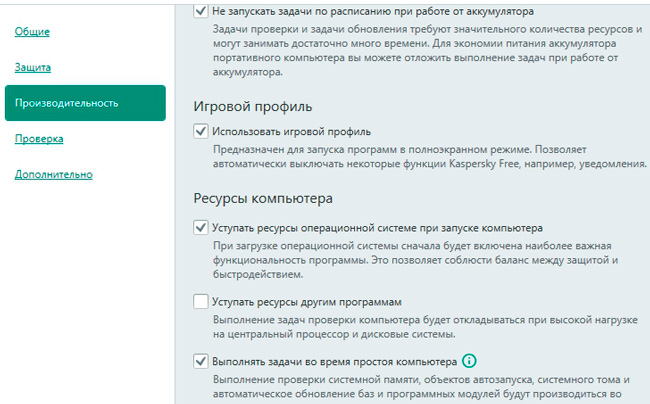

3 вкладка – Производительность

Здесь настройки для улучшения производительности как самой программы, так и системы. Оставляем как есть.

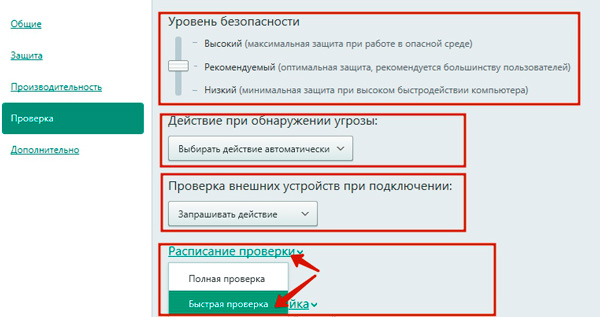

4 вкладка – Проверка

Тут вы можете указать степень вашей безопасности. Рекомендуется выставить «Рекомендуемый»

Далее вы можете указать антивирусу что делать если обнаружится угроза. В выпадающем списке выберите нужное действие.

Также можно указать действие при подключении к вашему компьютеру таких устройств как внешний диск, флэшку и т.д.

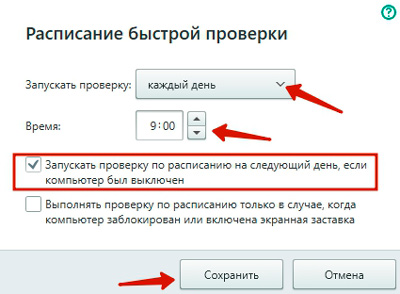

Программа позволяет установить расписание проверки ваших данных. Кликаем по ссылке «Расписание проверки» и вы можете задать время как для быстрой проверки, так и для полной проверки. Давайте зададим время для Быстрой проверки. Выбираем этот пункт.

Указываем как часто запускать проверку и во сколько. Отмеченная галочка говорит о том, что если компьютер в указанное выше время был отключен, то проверка начнется при следующем запуске компьютера. Нажимаем Сохранить. Все, теперь антивирус будет запускать проверку согласно расписанию.

На этом давайте закончим. Подведем итог. Сегодня мы установили бесплатную версию антивируса Касперского, создали учетную запись, а также рассмотрели основные его настройки

Всем удачи и с наступающим праздником мужчин – 23 февраля. Всем хорошего настроения, удачи и бодрости.

За тобой всегда следят трое: сверху – Бог, внутри – совесть, снаружи – люди.

Бахтияр Мелик оглы Мамедов

Читайте также: