Как пользоваться локером для ноутбука

Обновлено: 03.07.2024

Мобильные вычислительные устройства прочно вошли в нашу жизнь, однако в нашей стране они по-прежнему являются скорее «предметом роскоши», а следовательно, и объектом пристального внимания воров. Кроме того, постоянно появляющиеся все более совершенные и потому дорогие гэджеты лишь усиливают ажиотаж вокруг портативной техники. Кражи мобильных телефонов сегодня стали одним из самых распространенных видов преступлений.

До недавнего времени ноутбук был «редкой птицей» в наших краях, и далеко не каждый с ходу мог опознать в серой плоской коробке дорогостоящую оргтехнику. Однако можно не сомневаться, что уже очень скоро «компьютерно-грамотные» воры обратят свое внимание на этот более чем перспективный вид техники. Кроме того, проблема безопасности актуальна и для владельцев видеопроекторов, а также другого портативного оборудования.

Представленные в данном обзоре замки и сигнализации позволят вам защитить практически любое движимое имущество от преступных посягательств. Отметим, что сравнение таких продуктов одного класса и выявление лучших не является целью и задачей данной статьи. Мы подбирали не похожие, а уникальные экземпляры защитных систем, чтобы наиболее полно охарактеризовать все типы устройств, доступные в нашей стране.

Механические замки

Hama Notebook Cable Lock

Толстый стальной трос длиной 1,5 м с петлей на одном конце и торцевым цилиндрическим замком на другом. Семь пар штифтов и каленый шарик, расположенный по центру (затрудняет высверливание), вселяют оптимизм относительно высокого уровня взломоустойчивости. Повреждение корпуса ноутбука от контакта с замком должна предотвратить тонкая пластиковая прокладка, которой оклеен торец адаптера для разъема Кенсингтона. Cable Lock закрывается без помощи ключа, что значительно упрощает его эксплуатацию.

Conceptronic Cable Lock for notebooks

Замок облачен в прочный стальной корпус. Оценить диаметр самого тросика трудно, поскольку он покрыт полупрозрачной черной пластиковой оболочкой. Впрочем, можно с уверенностью говорить, что он значительно толще, чем у комбинированных устройств (совмещенных с сигнализацией). Защитных элементов здесь семь, однако отсутствует каленый шарик, затрудняющий высверливание. Закрывается замок нажатием на центральную (внутреннюю) часть цилиндра. Торец, прилегающий к корпусу охраняемого оборудования, оклеен толстой резиновой прокладкой, которая предохраняет от повреждения деликатное покрытие вашего ноутбука или проектора.

Kensington MicroSaver Retractable

Замок знаменитой фирмы не вполне оправдывает связанные с ним ожидания. Несомненно, в вопросах стиля компания преуспела: серый пластиковый корпус устройства с мягкими вставкам-шторками по бокам похож на симпатичную компьютерную мышку. После нажатия на кнопку можно вытянуть довольно тонкий стальной трос диаметром 1,5 мм и длиной всего 1,2 м. Круглый замок имеет пять пар штифтов и несколько смещенный от центра каленый шарик, усложняющий высверливание. Закрывается и открывается он ключом, что не совсем удобно. Инерционный механизм втягивания тросика срабатывает через раз. Пластиковые шторки, замечательные с эстетической точки зрения, все же мешают быстро закрепить устройство на охраняемом оборудовании.

Targus DEFCON VPCL VideoPort Combination Lock

Аббревиатура VPCL в данном случае означает Video Port Combination Lock. Этот четырехдисковый кодово-механический замок представляет собой блокиратор с двухметровым тросиком из гальванизированной стали диаметром 4,5 мм, подключающийся к VGA-разъему. Правда, существуют варианты и для последовательных портов, а также с обычными замками.

VPCL крепится к VGA-порту посредством специального сквозного кабеля-переходника, к которому в свою очередь подсоединяется кодово-механический замок. С помощью небольшого адаптера можно обезопасить как настольный ПК, так и любое другое оборудование. Также к адаптеру прилагается винт-барашек, совместимый по резьбе с отверстиями в кожухе системного блока компьютера.

Однако этого проектировщикам устройства показалось мало, и они вложили в упаковку еще и крепежную пластинку с ушком для тросика, которая клеится и/или привинчивается к любому стационарному предмету.Отметим, что замок закрывается и открывается с помощью отвертки, что не очень удобно.

Porto Notebook Security System PL-300

Этот четырехдисковый кодовый замок весьма прост по своей конструкции. Он оснащен довольно прочным на вид стальным тросиком, причем на одном его конце прикреплен замок с адаптером для гнезда Кенсингтона, а на другом сделана петля, в которую можно продеть тросик, чтобы прикрепить охраняемое оборудование.

К сожалению, конструкция PL-300 (кнопка и четыре диска без ложных пазов) страдает от тех же недостатков, что и замок-сигнализация Porto, представленная дальше в этом обзоре. Правильную комбинацию при нажатии на кнопку можно в буквальном смысле слова почувствовать. Поэтому подобрать нужные цифры диск за диском совсем не сложно, тем более, что ввиду отсутствия сигнализации можно обстоятельно и с расстановкой заняться этим делом.

Комментарий специалиста

Серьезными средствами защиты практически ни одно из представленных в материале устройств назвать нельзя. Тем не менее они способны предотвратить рывковую кражу, т. е. не позволят «схватить и убежать».

При выборе между кодовыми замками и устройствами с ключом я обычно рекомендую первые. Ведь ключ можно потерять, или его могут украсть.

Однако если говорить об устойчивости к вскрытию, то некоторые представленные здесь кодовые замки не выдерживают никакой критики. Правильную комбинацию несложно подобрать цифра за цифрой просто по звуку и ощущениям при нажатии на кнопку открытия. Грамотная конструкция предусматривает ложные пазы в дисках, что позволяет замаскировать верное срабатывание. Тогда время вскрытия (без использования каких-либо инструментов) для трехдискового механизма составляет около 40 минут. К сожалению, ни в одном из продуктов таких средств защиты нет.

Но, на мой взгляд, наиболее простым способом преодоления такого рода защиты является перекусывание тросика. Несмотря на то что последний выполнен из стали, хорошие ножницы для резки закаленного металла, бокорезы, которые продаются в строительных магазинах или специализированных отделах супермаркетов и стоят около 80–100 грн, позволяют решить задачу в считаные секунды.

Третий тип защитных систем – сигнализации – тоже имеет ряд своих недостатков. Тут многое зависит от реакции преступника и окружающих на звуковой сигнал. Хладнокровный вор просто перекусит тросик и выбросит шумное устройство.

И последнее, я хотел бы развеять легенды, сложившиеся вокруг различных экстравагантных методов открывания замков, как то: использование кислоты или охлаждение с помощью жидкого азота. Оба они малопригодны и для серьезных грабителей, вскрывающих замки или угоняющих дорогие авто, и тем более для уличного воришки. Так, случай с применением кислоты встретился мне лишь раз, причем результат полностью соответствовал ожиданиям: штифтовый механизм замка превратился в комок окисленного, изъеденного металла и его просто намертво заклинило.

Что касается жидкого азота, то для его транспортировки требуется внушительных размеров и массы металлический сосуд Дюара. Он представляет собой баллон, который невозможно незаметно пронести в помещение, не вызвав повышенного внимания окружающих. Кроме того, как вы представляете себе процедуру опрыскивания замка? Азот не используют и для взлома авто, поскольку он неминуемо повредит салон.

Сигнализации

Замок-сигнализация Porto

Устройство состоит из трехдискового механического кодового замка с вытяжным стальным тросиком и электронной сигнализации. К ноутбуку присоединяется небольшой адаптер цилиндрической формы, через который пропускается трос. Адаптер вставляется в гнезде Кенсингтона и закрепляется в нем нажатием и поворотом рукоятки. Пропустив через ушко трос, вы фиксируете рукоятку, тем самым блокируя систему. На кодовом замке набирается трехзначное число, а свободный конец троса вставляется в приемное отверстие. Чтобы извлечь трос, необходимо установить правильный код и нажать на клавишу.

Если в замок-сигнализацию установлена батарея 9 В, то после защелкивания дважды пропищит зуммер, подтверждающий активацию устройства. Теперь при любом перемещении ноутбука или обрыве троса включится звуковая сигнализация.

К сожалению, на практике правильную комбинацию подобрать довольно просто: нужно лишь прислушиваться к реакции устройства на различные положения кодовых дисков – сначала найти верное число для первого (по ходу кнопки), потом второго и затем третьего.

DICOTA Sentinel Alarm System

Данное устройство в большей степени ориентировано на защиту поклажи и различного оборудования, не оснащенного стандартным замком Кенсингтона (в комплекте поставки отсутствует необходимый адаптер). Впрочем, и механизм защиты здесь отличается от других рассматриваемых в обзоре систем. В частности, короткий шнурок сигнализации можно прикрепить только на охраняемое имущество, к тому же он тонкий, так что вряд ли устоит даже против обыкновенных кусачек.

Суть в том, что сигнализация срабатывает при изменении ориентации устройства в пространстве или резком движении. И даже если кто-то вздумает перекусить хлипкий проводок, она тут же отзовется сигналом мощностью 100 dB. В качестве датчика здесь, похоже, используется металлический шарик, который, перекатываясь в сферической камере, замыкает контакты. Правда, при этом можно безболезненно унести багаж, не изменяя его положения и не совершая резких движений.

Управление системой осуществляется с помощью беспроводного пульта. Доступны два уровня чувствительности датчика движения. Есть кнопка моментального запуска сигнала – режим Panic. Sentinel Alarm также индицирует низкий уровень заряда батарей.

Targus DEFCON 1 Ultra-Portable Alarm System

Данное устройство представляет собой комбинацию из четырехдискового кодово-механического замка с вытяжным стальным тросиком длиной 90 см и диаметром 2,4 мм, а также сигнализации, оснащенной сенсором движения.

Питается система от трех батарей типа AAA. У датчика положения два уровня чувствительности. На первом сирена срабатывает после восьми секунд движения, а на втором – после четырех. До этого момента сигнализация отмечает смещение ноутбука отдельными звуковыми сигналами. Такая задержка, очевидно, введена вследствие отсутствия дистанционного пульта – ведь в процессе открывания кодового замка вы, несомненно, потревожите устройство.

Для подключения к ноутбуку в комплект поставки входит адаптер для гнезда Кенсингтона. Процедура инсталляции проста: вытягивается металлическая заглушка с отверстием, устройство прижимается к гнезду в корпусе лэптопа, заглушка вставляется на место – происходит фиксация. Через отверстие пропускается тросик, который не позволяет вынуть заглушку. Рабочий торец адаптера оклеен толстой прокладкой из пенопласта, предохраняющей от повреждений поверхность ноутбука.

Из недостатков отметим очень тугие контакты, максимально затрудняющие процесс смены батарей, а также не самый высокий уровень громкости сигнала. Хотя номинально Targus DEFCON 1 и превосходит по мощности DICOTA Sentinel Alarm System, выдавая 105 dB, в реальности она производит менее впечатляющий эффект.

Targus DEFCON 3

Сигнализация с дистанционным пультом в чистом виде (c ней даже не поставляется адаптер для подключения к гнезду Кенсингтона). Это, пожалуй, наиболее функциональное устройство из всех представленных в данном обзоре. Пользователь может выставлять не только два уровня чувствительности (2 и 6 секунд непрерывного движения), но и уровень громкости (84 и 94 dB), а также тип (мелодию) сигнала.

Крепление сигнализации на охраняемом предмете осуществляется с помощью тонкого и короткого металлического тросика. Устройство срабатывает не только при детекции движения, но и при попытке отсоединить или перекусить тросик.Питается сигнализация от трех батарей типа AAA, пульт ДУ – от батареи типа 1811A.

Почти на каждом ноутбуке, есть очень странный разъем с пометкой замка, который мы никогда за всю эксплуатацию ноутбука не используем. Обычно он находится в левой части ноутбука, где располагаются различные гнезда под: USB, Hdmi кабель, или под LAN кабель для интернета. Но бывают ноутбуки, когда разъем того самого замка находится и в другой части, все зависит от каждого ноутбука индивидуально. К чему я это, к тому, что вы можете прямо сейчас нащупать или найти этот самый разъем, и если никогда не видели его, у вас сейчас возникнет море вопросов как было у меня.

Пользуюсь я ноутбуком уже очень давно и с самого начала замечал этот разъем, но всегда думал для чего он нужен. Вот уже 15 лет пользуюсь ноутом и ни разу за время эксплуатации я не воткнул в этот разъем ничего. Так для чего же он нужен?

Данный разъем с замочком или как еще его называют разъём Кенсингтона служит для того, чтобы обезопасить ноутбук от различных краж, воровства и тд. Каким образом?

Продается специальный кодовый замок с тросиком, а на конце кодового замка специальный вход, чтобы подсоединить его в разъем. Этот самый трос соединяем к какому-нибудь тяжелому предмету, например к столу. Придумываем код, чтобы можно потом можно было в случае смены локации снять этот трос.

Есть различная толщина тросов, соответственно и дороже Есть различная толщина тросов, соответственно и дорожеПочти такой же принцип как на велосипедах, чтобы не угнали велосипед, используется точно такой же трос, только без разъемов. Обычно, многие компании пользуются данным замком Кенсингтона, чтобы сотрудники не могли унести с собой ноутбук.

Данная защита очень распространена в штатах, когда вы сидите в кафешке и работаете за ноутбуком, но вдруг приготовился ваш заказ и вам нужно отойти, в этом поможет данный трос. Часто бывают случаи, когда приезжают байкеры и просто крадут ваш ноутбук и после перепродают. Очень много было одно время подобных новостей.

Возможно, кто-то скажет: "Выдернул этот трос и все дела!". Во-первых, если выдернуть, то сломается корпус и продать уже не получится. Во-вторых, если разъем находится слева, как правило, там все главные платы и схемы в ноутбуке, тогда разламываются все важные части и ноутбук ремонту в некоторых случаях не подлежит.

Подобные замки есть не только в ноутбуках, сейчас также оснащают данным средством безопасности и принтера и системные блоки, переносные жесткие диски.

Буквально на прошлой недели, мне привезли подобный трос, я его уже опробовал и уже активно использую. Многие в общественных местах так пристально наблюдают, когда я его привязываю к чему-либо, мол никогда такого не видели. Некоторые даже подходят и спрашивают: "Это что у вас за новомодный ноутбук?". На что я отвечаю: в каждом ноутбуке есть такое.

Возможно и вам будет полезен данный тросик:

С вами был Типичный программист , если хотите больше информативных статей, можете подписаться на канал и поставить лайк

Чтобы защитить свою личную информацию и данные, используют различные способы и технологии. Для защиты данных на своих устройствах используют разные программы и способы. Но иногда требуется защитить свой девайс, в частности, ноутбук от кражи. Для таких целей разработчик предусмотрел специальный разъем Kensington lock. Его называют Security Cable Slot, K-Slot.

Общее описание

Кенсингтонский замок представляет собой отдельный разъем на ноутбуке в виде продолговатого отверстия. Он предназначен, чтобы в него закрепить металлический шнур (наподобие велосипедному). Закрепленный шнур можно закрепить около стационарного предмета. Подобные меры помогут защитить устройство от кражи.

Слот является частью противоугонной системы, которая разработана и запатентована Криптонит. В продажу поступила с 2000 года, распространителем является компания Computer Kensington Products Group. С помощью такого замка защищают ноутбуки и другие устройства (например, мониторы, игровые консоли).

На заметку!

Особенно актуально использование подобной противоугонной системы при частой работе в общественных местах, например, в кафе или ресторане.

Особенности слотов

Подобное крепление для защиты встречается практически на каждом ноутбуке. Для корпоративных поставок оно обязательно. Размеры слота стандартизированы, поэтому шнуры безопасности Security Locks практически всегда подходят.

Отверстие изнутри укреплено металлической накладкой (толщина 1 мм). Более усиленные крепления встречаются реже. Например, у компании Intel есть ряд моделей, где гнездо Kensington lock установлено не на корпусе, а на литом шасси.

Виды замков

Чаще всего замки Kensington соответствуют стандартным параметрам, которые производятся в больших масштабах, нередко их приобретают корпоративные клиенты. При необходимости можно подобрать более надежные и лучшие варианты.

Между разными видами есть небольшие отличия.

- Качество материалов, они обеспечивают надежность. Основным показателем при выборе шнура для замка руководствуются прочностью металлического шнура.

- Механизм для закрытия замка. Он может закрываться ключом или путем ввода пароля (шифра).

- Форма и размеры разъема для крепления шнура. В продаже встречаются квадратные, круглые или плоские разъемы.

- Марка.

- Цена. Более совершенные и новые модели имеют более высокую стоимость.

Некоторые производители предлагают защитные шнуры для крепления на периферийных разъемах ноутбука (COM, VGA, LPT), а не в слоте K-Slot. Такая защита более надежная и взломать ее сложнее.

Инструкция по использованию замка

- Перед покупкой и использованием замка разбираются с назначением и правилами использования. Алгоритм применения выглядит следующим образом:

- Ноутбук или другое устройство, которое нужно защитить от кражи, устанавливают около прочного стационарного элемента.

- Шнур огибают около опоры. Если позволяет длина, используют перекрестный метод.

- Свободный конец закрепляют в отверстие в ноутбуке. В зависимости от типа замка, закрывают защиту.

Подобные действия помогут защитить ноутбук от механической кражи устройства.

Защитный разъем Kensington lock не способен на 100% защитить ноутбук от кражи, так как перерезать шнур или выломать гнездо с замком при большом желании легко. Присутствие такой защиты увеличивает безопасность ноутбука при частом посещении общественных мест. Удобно его использовать при частных командировках.

По мнению специалистов, именно кража ноутбука является одной из основных проблем в сфере информационной безопасности (ИБ).

В отличие от других угроз ИБ, природа проблем «украденный ноутбук» или «украденная флешка» довольно примитивна. И если стоимость исчезнувших устройств редко превышает отметку в несколько тысяч американских долларов, то ценность сохраненной на них информации зачастую измеряется в миллионах.

По данным Dell и Ponemon Institute, только в американских аэропортах ежегодно пропадает 637 тысяч ноутбуков. А представьте сколько пропадает флешек, ведь они намного меньше, и выронить флешку случайно проще простого.

Когда пропадает ноутбук, принадлежащий топ-менеджеру крупной компании, ущерб от одной такой кражи может составить десятки миллионов долларов.

Как защитить себя и свою компанию?

Мы продолжаем цикл статей про безопасность Windows домена. В первой статье из цикла мы рассказали про настройку безопасного входа в домен, а во второй — про настройку безопасной передачи данных в почтовом клиенте:

В этой статье мы расскажем о настройке шифрования информации, хранящейся на жестком диске. Вы поймете, как сделать так, чтобы никто кроме вас не смог прочитать информацию, хранящуюся на вашем компьютере.

Мало кто знает, что в Windows есть встроенные инструменты, которые помогают безопасно хранить информацию. Рассмотрим один из них.

Наверняка, кто-то из вас слышал слово «BitLocker». Давайте разберемся, что же это такое.

Что такое BitLocker?

BitLocker (точное название BitLocker Drive Encryption) — это технология шифрования содержимого дисков компьютера, разработанная компанией Microsoft. Она впервые появилась в Windows Vista.

С помощью BitLocker можно было шифровать тома жестких дисков, но позже, уже в Windows 7 появилась похожая технология BitLocker To Go, которая предназначена для шифрования съемных дисков и флешек.

BitLocker является стандартным компонентом Windows Professional и серверных версий Windows, а значит в большинстве случаев корпоративного использования он уже доступен. В противном случае вам понадобится обновить лицензию Windows до Professional.

Как работает BitLocker?

Эта технология основывается на полном шифровании тома, выполняемом с использованием алгоритма AES (Advanced Encryption Standard). Ключи шифрования должны храниться безопасно и для этого в BitLocker есть несколько механизмов.

Самый простой, но одновременно и самый небезопасный метод — это пароль. Ключ получается из пароля каждый раз одинаковым образом, и соответственно, если кто-то узнает ваш пароль, то и ключ шифрования станет известен.

Чтобы не хранить ключ в открытом виде, его можно шифровать либо в TPM (Trusted Platform Module), либо на криптографическом токене или смарт-карте, поддерживающей алгоритм RSA 2048.

TPM — микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования.

Модуль TPM, как правило, установлен на материнской плате компьютера, однако, приобрести в России компьютер со встроенным модулем TPM весьма затруднительно, так как ввоз устройств без нотификации ФСБ в нашу страну запрещен.

Использование смарт-карты или токена для снятия блокировки диска является одним из самых безопасных способов, позволяющих контролировать, кто выполнил данный процесс и когда. Для снятия блокировки в таком случае требуется как сама смарт-карта, так и PIN-код к ней.

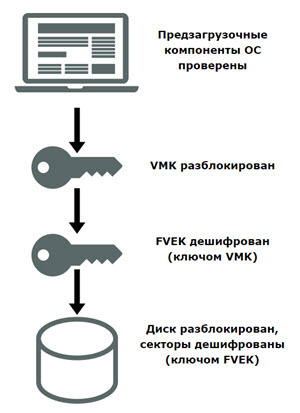

Схема работы BitLocker:

- При активации BitLocker с помощью генератора псевдослучайных чисел создается главная битовая последовательность. Это ключ шифрования тома — FVEK (full volume encryption key). Им шифруется содержимое каждого сектора. Ключ FVEK хранится в строжайшей секретности.

- FVEK шифруется при помощи ключа VMK (volume master key). Ключ FVEK (зашифрованный ключом VMK) хранится на диске среди метаданных тома. При этом он никогда не должен попадать на диск в расшифрованном виде.

- Сам VMK тоже шифруется. Способ его шифрования выбирает пользователь.

- Ключ VMK по умолчанию шифруется с помощью ключа SRK (storage root key), который хранится на криптографической смарт-карте или токене. Аналогичным образом это происходит и с TPM.

К слову, ключ шифрования системного диска в BitLocker нельзя защитить с помощью смарт-карты или токена. Это связано с тем, что для доступа к смарт-картам и токенам используются библиотеки от вендора, а до загрузки ОС, они, понятное дело, не доступны.

Если нет TPM, то BitLocker предлагает сохранить ключ системного раздела на USB-флешке, а это, конечно, не самая лучшая идея. Если в вашей системе нет TPM, то мы не рекомендуем шифровать системные диски.

И вообще шифрование системного диска является плохой идеей. При правильной настройке все важные данные хранятся отдельно от системных. Это как минимум удобнее с точки зрения их резервного копирования. Плюс шифрование системных файлов снижает производительность системы в целом, а работа незашифрованного системного диска с зашифрованными файлами происходит без потери скорости. - Ключи шифрования других несистемных и съемных дисков можно защитить с помощью смарт-карты или токена, а также TPM.

Если ни модуля TPM ни смарт-карты нет, то вместо SRK для шифрования ключа VMK используется ключ сгенерированный на основе введенного вами пароля.

При запуске с зашифрованного загрузочного диска система опрашивает все возможные хранилища ключей — проверяет наличие TPM, проверяет USB-порты или, если необходимо, запрашивает пользователя (что называется восстановлением). Обнаружение хранилища ключа позволяет Windows расшифровать ключ VMK, которым расшифровывается ключ FVEK, уже которым расшифровываются данные на диске.

Каждый сектор тома шифруется отдельно, при этом часть ключа шифрования определяется номером этого сектора. В результате два сектора, содержащие одинаковые незашифрованные данные, будут в зашифрованном виде выглядеть по-разному, что сильно затруднит процесс определения ключей шифрования путем записи и расшифровки заранее известных данных.

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления.

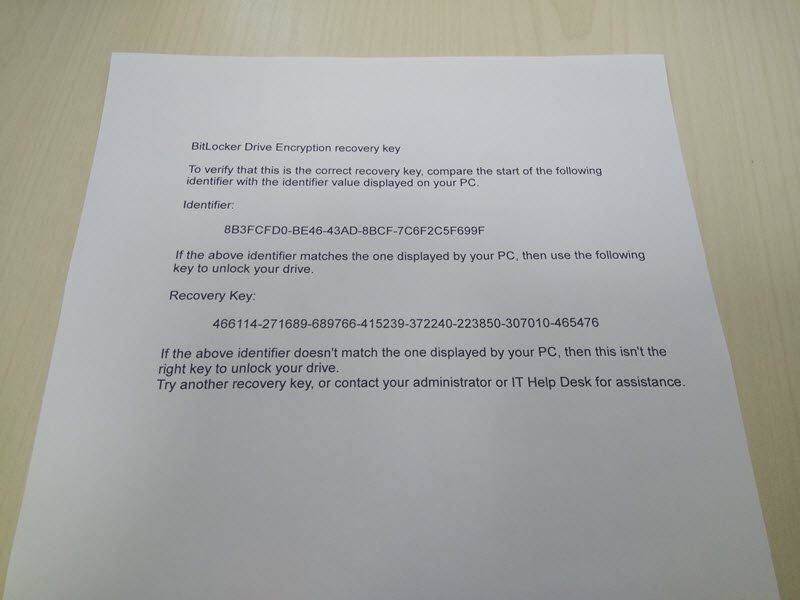

Для аварийных случаев (пользователь потерял токен, забыл его PIN-код и т.д.) BitLocker на последнем шаге предлагает создать ключ восстановления. Отказ от его создания в системе не предусмотрен.

Как включить шифрование данных на жестком диске?

Прежде чем приступить к процессу шифрованию томов на жестком диске, важно учесть, что эта процедура займет какое-то время. Ее продолжительность будет зависеть от количества информации на жестком диске.

Если в процессе шифрования или расшифровки компьютер выключится или перейдет в режим гибернации, то эти процессы возобновятся с места остановки при следующем запуске Windows.

Даже в процессе шифрования системой Windows можно будет пользоваться, но, вряд ли она сможет порадовать вас своей производительностью. В итоге, после шифрования, производительность дисков снижается примерно на 10%.

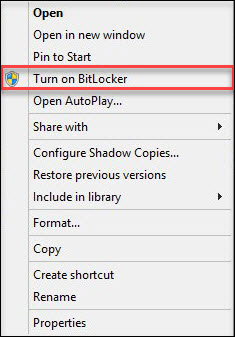

Если BitLocker доступен в вашей системе, то при клике правой кнопкой на названии диска, который необходимо зашифровать, в открывшемся меню отобразится пункт Turn on BitLocker.

На серверных версиях Windows необходимо добавить роль BitLocker Drive Encryption.

Приступим к настройке шифрования несистемного тома и защитим ключ шифрования с помощью криптографического токена.

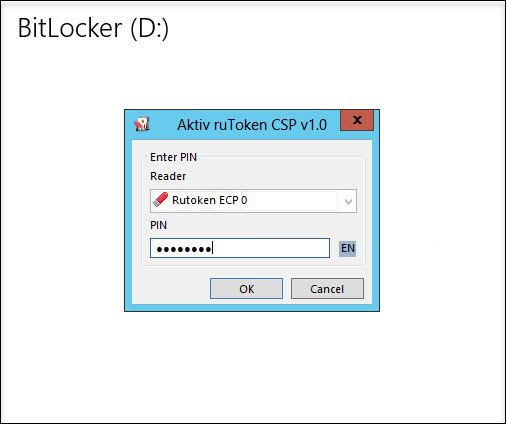

Мы будем использовать токен производства компании «Актив». В частности, токен Рутокен ЭЦП PKI.

I. Подготовим Рутокен ЭЦП PKI к работе.

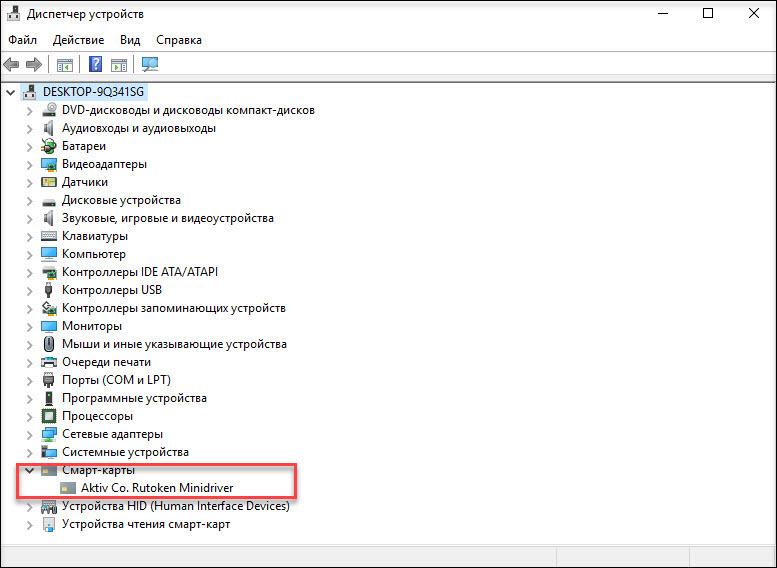

В большинстве нормально настроенных системах Windows, после первого подключения Рутокен ЭЦП PKI автоматически загружается и устанавливается специальная библиотека для работы с токенами производства компании «Актив» — Aktiv Rutoken minidriver.

Процесс установки такой библиотеки выглядит следующим образом.

Наличие библиотеки Aktiv Rutoken minidriver можно проверить через Диспетчер устройств.

Если загрузки и установки библиотеки по каким-то причинам не произошло, то следует установить комплект Драйверы Рутокен для Windows.

II. Зашифруем данные на диске с помощью BitLocker.

Щелкнем по названию диска и выберем пункт Turn on BitLocker.

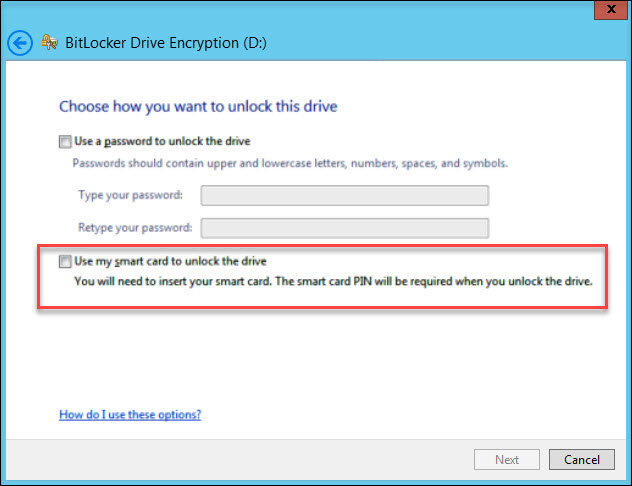

Как мы говорили ранее, для защиты ключа шифрования диска будем использовать токен.

Важно понимать, что для использования токена или смарт-карты в BitLocker, на них должны находиться ключи RSA 2048 и сертификат.

Если вы пользуетесь службой Certificate Authority в домене Windows, то в шаблоне сертификата должна присутствовать область применения сертификата «Disk Encryption» (подробнее про настройку Certificate Authority в первой части нашего цикла статей про безопасность Windows домена).

Если у вас нет домена или вы не можете изменить политику выдачи сертификатов, то можно воспользоваться запасным путем, с помощью самоподписанного сертификата, подробно про то как выписать самому себе самоподписанный сертификат описано здесь.

Теперь установим соответствующий флажок.

На следующем шаге выберем способ сохранения ключа восстановления (рекомендуем выбрать Print the recovery key).

Бумажку с напечатанным ключом восстановления необходимо хранить в безопасном месте, лучше в сейфе.

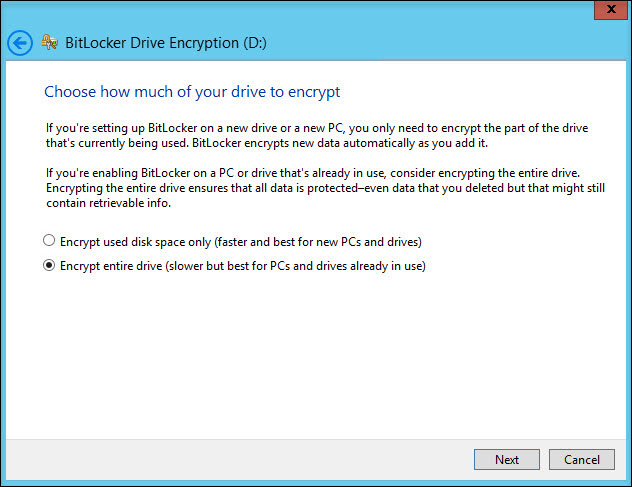

Далее выберем, какой режим шифрования будет использоваться, для дисков, уже содержащих какие-то ценные данные (рекомендуется выбрать второй вариант).

На следующем этапе запустим процесс шифрования диска. После завершения этого процесса может потребоваться перезагрузить систему.

При включении шифрования иконка зашифрованного диска изменится.

И теперь, когда мы попытаемся открыть этот диск, система попросит вставить токен и ввести его PIN-код.

Развертывание и настройку BitLocker и доверенного платформенного модуля можно автоматизировать с помощью инструмента WMI или сценариев Windows PowerShell. Способ реализации сценариев будет зависеть от среды. Команды для BitLocker в Windows PowerShell описаны в статье.

Как восстановить данные, зашифрованные BitLocker, если токен потеряли?

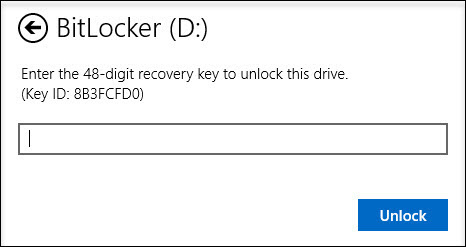

Если вы хотите открыть зашифрованные данные в Windows

Для этого понадобится ключ восстановления, который мы распечатали ранее. Просто вводим его в соответствующее поле и зашифрованный раздел откроется.

Если вы хотите открыть зашифрованные данные в системах GNU/Linux и Mac OS X

Для этого необходима утилита DisLocker и ключ восстановления.

Утилита DisLocker работает в двух режимах:

- FILE — весь раздел, зашифрованный BitLocker, расшифровывается в файл.

- FUSE — расшифровывается только тот блок, к которому обращается система.

Для примера мы будем использовать операционную систему Linux и режим утилиты FUSE.

В последних версиях распространенных дистрибутивов Linux, пакет dislocker уже входит в состав дистрибутива, например, в Ubuntu, начиная с версии 16.10.

Если пакета dislocker по каким-то причинам не оказалось, тогда нужно скачать утилиту DisLocker и скомпилировать ее:

Откроем файл INSTALL.TXT и проверим, какие пакеты нам необходимо доустановить.

В нашем случае необходимо доустановим пакет libfuse-dev:

Приступим к сборке пакета. Перейдем в папку src и воспользуемся командами make и make install:

Когда все скомпилировалось (или вы установили пакет) приступим к настройке.

Перейдем в папку mnt и создадим в ней две папки:

- Encrypted-partition— для зашифрованного раздела;

- Decrypted-partition — для расшифрованного раздела.

Найдем зашифрованный раздел. Расшифруем его с помощью утилиты и переместим его в папку Encrypted-partition:

Выведем на экран список файлов, находящихся в папке Encrypted-partition:

Введем команду для монтирования раздела:

Для просмотра расшифрованного раздела перейдем в папку Encrypted-partition.

Резюмируем

Включить шифрование тома при помощи BitLocker очень просто. Все это делается без особых усилий и бесплатно (при условии наличия профессиональной или серверной версии Windows, конечно).

Для защиты ключа шифрования, которым шифруется диск, можно использовать криптографический токен или смарт-карту, что существенно повышает уровень безопасности.

Читайте также: