Как взломать запароленный exe файл

Обновлено: 04.07.2024

Здравствуйте Друзья! В прошлой статье мы с вами разбирались как поставить пароль на папку и пришли к выводу, что самый простой способ, это сделать из этой папки архив с паролем, а оригинал удалить. Таким образом ваши данные будут запаролены и просто так уже никто вашу информацию не просмотрит. Это штука удобная и сам иногда пользуюсь. Но, можно и забыть пароль от своих архивов. И это не редкость раз программы для взлома пользуются такой популярностью. В этой статье мы рассмотрим как взломать архив с забытым вами паролем. Разбирать будем на примере бесплатной утилиты crark.

Введение

Реально ли взломать архив? Если этот архив ваш и вы хотя бы немного представляете что могли написать в пароле, то да. Если архив чужой, и у него надежный пароль состоящий из 8 + символов включающих английские и русский буквы, изменение регистра + цифры + специальные символы, то нет. Почему нет. Потому что сейчас архиваторы корректно шифруют архивы в отличие от прошлых версий, в которых со временем нашли дыры, и благодаря им можно было достаточно быстро подобрать пароль от архива. Сегодня же это не сработает и придется использовать полный перебор всех символов.

Для быстрого перебора требуется достаточно мощный компьютер. Чем мощнее тем лучше. Под этим подразумевается современный процессор и видеокарта или несколько видеокарт. Современные программы для подбора пароля успешно используют вычислительные мощности графических адаптеров, поэтому если у вас современная и мощная видеокарта, то пароль вы подберете на порядок быстрее. Ниже представлена таблица, где можно посмотреть приблизительно время, за которое возможно взломать пароль архива. Скорость подбора брал приблизительно 250 паролей в секунду для своего процессора Core i3 3225. Время зависит от количества вариантов. Последние в свою очередь зависят от количества символов в наборе и количества знаков в пароле. Если у нас пароль состоит из одних цифр и имеет 3 знака, то количество вариантов будет 10х10х10=1000 так как у нас полный перебор.

Скачиваем и распаковываем утилиту для взлома архивов

Идем на официальный сайт программы crark

И скачиваем последнюю версию или для архиватора RAR или для 7-zip.

Наверное RAR более распространен поэтому скачаем для него. Если у вас есть видеокарта и вы хотите ее использовать, то спуститесь чуть ниже до раздела cRARk download и выберите рекомендованную версию для NVIDIA GPU или AMD GPU. Обратите внимание на рекомендации по поводу драйверов. Рекомендуется установить самые последние драйвера.

Утилиту Crark скачали. Распаковываем.

Как открыть архив RAR можно прочитать тут. При распаковке архива выйдет окошко с требованием пароля. Просто нажимаем ОК.

Скачали, распаковали. Переходим к настройке.

Настраиваем crark

1. Если у нас Windows 7 то рекомендуется запустить driver-timeout.reg и добавить информацию в реестр. У нас Windows 8 поэтому так же запустим. Появляется предупреждение, нажимаем Да.

Затем появляется уведомление что данные успешно внесены. Жмем ОК.

2. Перезагружаем компьютер

3. Находим файл russian.def и переименовываем его в password.def

4. Открываете и изучаете файл password.def. Если будет спрашивать в чем открыть файл, выбирайте любой текстовый редактор. Блокнот подойдет.

По умолчанию там уже открыта строчка $a *. Это означает, что подбор пароля к архиву будет происходить среди маленьких английских букв. Если вам нужен перебор по маленьким и большим буквам то необходимо задать следующую конструкцию [$a $A] *

Если могут присутствовать еще и специальные символы, то [$a $A $1 $!] *

После всех настроек сохраняем файл password.def

5. Необходимо запароленный архив скопировать в папку crark (ту, в которую мы разархивировали скачанный взломщик архива), что бы было проще осуществить запуск.

На этом настройка программы crark закончена переходим непосредственно к взлому архива.

Взламываем архив

Распаковываем скачанный архив.

Запускаем cRARk GUI.exe

Запускается графический интерфейс cRARk. Нажимаем Set cRARk directory и указываем папку в которую распаковали crark у меня это crark50 на Рабочем столе.

Если мы имеем дело с зашифрованным архивом, то в графическом интерфейсе выбираем CRARK-HP.

Будут вопросы прошу в комментарии.

Взлом платного архива

Все! Пробуем открывать файл.

Скажу сразу, что этим методом пока не удалось воспользоваться. Поэтому, буду благодарен если отпишитесь о результатах в комментариях. Или можете прислать архив по почте, сам попробую и отпишусь.

Заключение

В этой статье мы с вами рассмотрели как взломать архив, с помощью бесплатной программы crark. Утилита действительно мощная и по скорости не уступает, а может быть даже обходит своих платных конкурентов. Расплатой, за свободное использование же является время, затраченное на то, что бы разобраться с файлом настройки перебора пароля. Будут вопросы задавайте в комментариях, попробуем разобраться вместе.

Основные моменты статьи, это конечно же настройка crark. Тут лучше больше времени потратить на точную настройку параметров перебора, чем ждать кучу дней выбрав полный перебор (?*)

20_07_2014 Начиная с версии 5.0 BETA больше нет разделения на crark и crark-hp, все в одной программе.

Что бы стало чуть чуть понятнее посмотрите пожалуйста видео

В комментарии автор (ник Опиум) дал полезную информацию (она приведена ниже)

Данная статейка сугубо практическая. Сначала я расскажу про программы для подбора паролей к архивам, а затем покажу на примере, как взломать пароль архива.

Правильный и единственный способ взлома архива – брутфорс (Brute-Force с анг. грубая сила). Это обыкновенный тупой метод перебора всех вариантов комбинаций символов, заданных в программе для открытия запароленных архивов. Если вас пытаются убедить, что есть другие способы, то это развод.

Поэтому, если найдете другие программы и утилиты для взлома архива, то всегда сразу выставляйте в настройках этот способ.

Программы для вскрытия запароленных архивов

Я перепробовал четыре программы для взлома пароля архива ⇒

-

(бесплатно) (бесплатно) (ценник на эту прогу не влезает в экран сами посмотрите) (платная от 3х до 6-ти тысяч рублей).

По результатам тестов, что я провел, лучше использовать первый и четвертый варианты ⇒

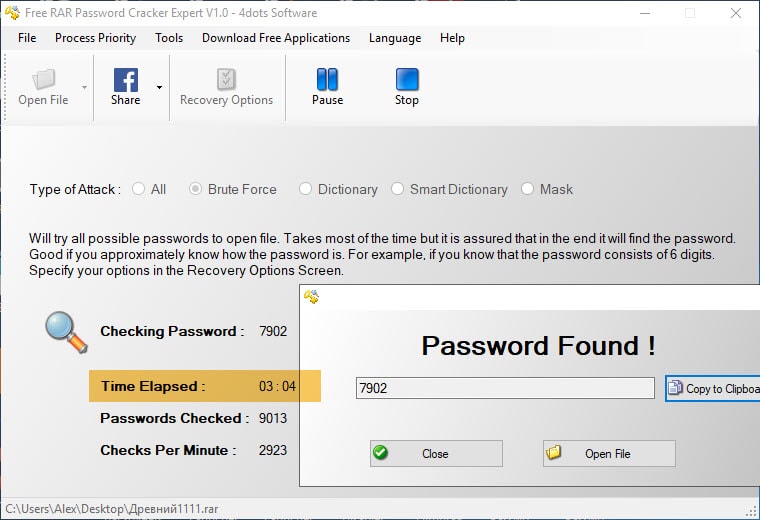

Free RAR Password Recovery наиболее дружелюбная и на русском языке. Подойдет для открытия простых паролей до 5 символов. Скорость перебора паролей медленнее в 6 раз, чем у Advanced Archive Password Recovery. По тесту вскрывал одинаковый rar-архив c 4х значным паролем. Free RAR сделал это чуть менее, чем за 3 минуты , а Advanced Archive за 29 секунд . Не работает с ZIP. Имеется платная версия, в которой это возможно.

RAR Password Cracker Expert самая медленная и абсолютно не удобная прога, да еще без русского языка. Так же при поисках и загрузке этой программы на других ресурсах, меня постоянно атаковали трояны. Использовать не рекомендую.

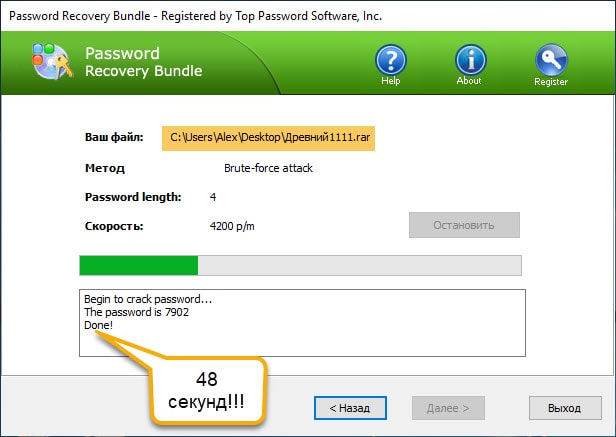

Password Recovery Bundle — комплекс различных вскрывальщиков паролей. Очень дорогая, но если найдете ломанную версию, то это будет отличной заменой бесплатным аналогам. На взломе тестового архива с паролем из 4х цифр, показала результат в 48 секунд , что очень неплохо.

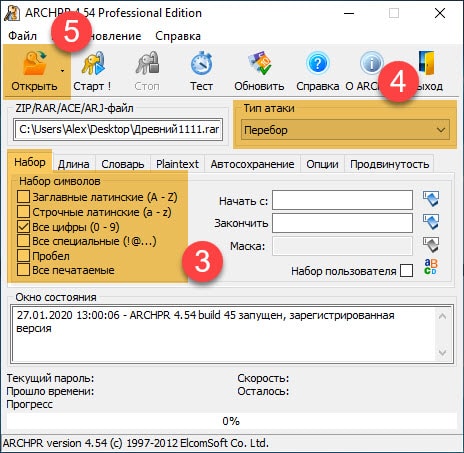

Advanced Archive Password Recovery лучший вариант для простого пользователя. Скорость перебора паролей около 300 в секунду, русский язык, удобство настроек, работает с RAR и ZIP архивами. Цена демократична, но все равно дороговато. Найдя версию с ключом, считайте что обзавелись лучшим взломщиком паролей различных архивов. Показывать процесс подбора пароля к архиву я буду именно на ней.

Процесс взлома пароля

Итак, вы установили на свой компьютер Advanced Archive Password Recovery. Перейдем к настройкам ⇒

-

, зайдя в меню «Options» . Делается это в меню «Длина»

- В меню набор, выбираем предполагаемые наборы символов , которые могут быть в забытом или утерянном пароле к архиву. Ставим тип атаки «Перебор» (по умолчанию должно стоять), и нажимаем вкладку «Открыть». Находим на компьютере взламываемый архив и выбираем его. После его выбора, автоматически начнется перебор паролей.

В нижнем информационном поле, вы увидите сколько паролей требуется перебрать программе, чтобы подобрать необходимый вам. Скорость перебора и время до конца. Все понятно и удобно. Сразу можно оценить, стоит возиться с ним или нет.

Дополнительно, но важно

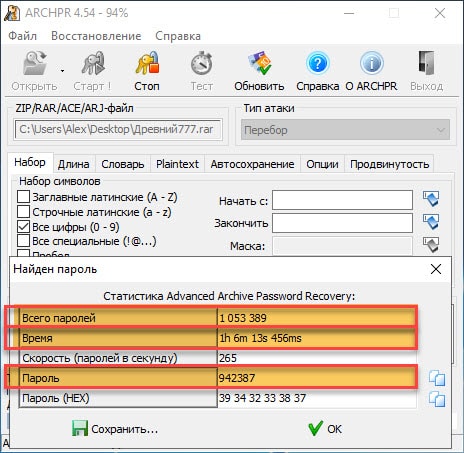

На скриншоте ниже, я показал время распароливания архива winrar с 6-ти значным паролем ⇒

Как видите, на это потребовался один час и 6 минут. Было перебрано более 1 миллиона паролей. А это простенький паролик, состоящий только из цифр. Если в него добавить латинский алфавит, то сложность станет намного больше и времени для взлома потребуется так же больше на порядки.

Теперь я думаю многим станет понятен тот факт, что надежным считается пароль, состоящий из 8 символов и более. По идее, номер мобильного телефона с его 10 символами можно считать надежным, но это только если злоумышленники не узнают его.

- Если архивный файл защищён по всем правилам установки паролей, то для взлома такого документа потребуется самый мощный компьютер и несколько десятилетий в запасе

- RAR-архивы поддерживают пароли длиной до 127 символов. Этого пока вполне достаточно

- В программах вскрытия запароленных архивов, можно использовать свой собственноручно созданный словарь потенциальных слов и символов, которые могут быть в утерянном или забытом пароле. Это поможет значительно ускорить подбор, особенно в многосимвольных комбинациях

- Архивы на мобильных операционных системах Android или iOS не взламываем. Лучше скопируйте архив на стационарный ПК и делайте это на нем. Это проще, и даже используя самый медленный взломщик, намного быстрее

- Вытащить документы из запароленного архива не получиться, пока вы его не откроете

- Рассмотренное выше ПО самое простое и доступное для понимания обычными пользователями. Есть множество специализированных утилит, которые работают быстрее, но работать с ними приходиться из командной строки, что сложнее. В основном они затачиваются под взлом конкретных типов архивов, например под rar или zip. Могут использовать мощности видеокарт.

Группой энтузиастов был разработан и собран компьютер, способный перебирать пароли со скоростью 90 миллиардов в секунду. Его стоимость 250 тысяч долларов.

Не используйте данные знания для подбора паролей к чужим архивам. Это преследуется по закону.

Вот недавно нашел такой сайтик с программами для параллельного восстановления паролей. Сам не пробовал пока, но возможно кто-то уже имел дело. Если есть опыт, то отразите пожалуйста в комментариях.

Если вам понравился материал или в чем то вам помог, то вы можете отблагодарить меня, отправив любую сумму через форму платежей Яндекс. Деньги расположенную ниже. Это поможет мне чаще выпускать полезные статьи, которые помогут вам и другим пользователям и сэкономят значительно больше денег и самое главное — времени. Спасибо.

Этичный хакинг и тестирование на проникновение, информационная безопасность

Сразу, если кто-то не в курсе, oclHashcat — это Hashcat, но версия использует для вычислений графическую карту. Синтаксис команд и опций одинаковый. Но конкретно в данных случаях — для взлома MS Office, PDF, 7-Zip, TrueCrypt, Bitcoin/Litecoin wallet.dat, Hashcat непригодна, поскольку не поддерживает взлом этих алгоритмов. Возможная причина в следующем абзаце.

И ещё одно «сразу», перебор для большинства указанных алгоритмов осуществляется ОЧЕНЬ медленно (возможно, именно по этой причине нет смысла реализовывать взлом в версии для CPU). Например, для MS Word на моей машине (со средней видеокартой) значения составили 305 хешей в секунду.

Я иногда читаю Хабр и каждый раз дивлюсь, как эта бессистемная свалка переводов без ссылок на источники и подборка рекламных материалов/обзоров получила такой авторитет? В одной из статей я прочитал предложение автора обратиться к «прекрасной документации oclHashcat». Если это не ирония, то это глупость.

У oclHashcat ужасная документация, в справке нигде не сказано о том, что для взлома WPA/WPA2 нужен свой собственный формат - .hccap. В поисках этой информации нужно блуждать по закоулкам сайта и форума. Чтобы хоть что-то узнать о взломе паролей MS Office, PDF, 7-Zip, TrueCrypt, Bitcoin/Litecoin wallet.dat нужно воспользоваться поиском по форуму, найти верные ответы, скачать скрипты, которые на главной странице вообще не упоминаются и т. д. Возможно, примеров ещё много — это только те, с которыми я столкнулся на практике: с КАЖДЫМ алгоритмом какой-то затык.

Если зайти в вики и оттуда перейти к вопросам/ответам, то там также можно найти довольно много полезной информации.

Хватит отступлений, приступим к практике.

Бенчмарки конкретных алгоритмов делаются следующим образом:

Где вместо XXXXX нужно указать тип хеша, для которого вы хотите провести бенчмарк.

Подбор паролей MS Office

Чтобы вы сразу уяснили всю… эмм сложность ситуации, хеш должен выгладить примерно так:

Чтобы его получить, нам нужен скрипт office2hashcat.py. Ссылку на него я нашёл в недрах форума.

Далее довольно просто — запускаете файл, после которого указываете один или несколько зашифрованных файлов MS Office:

Вот мой результат:

Обратите внимание на 2013, смотрим справку oclHashcat:

Команда приобрела такой вид:

- тип хеша (-m) у нас 9600.

- -a 3 — это тип атаки (по маске)

- ?d?d?d?d?d?d — это сама маска (шесть цифр)

Главной здесь является строчка:

В ней после двоеточия идёт расшифрованный пароль: 345678

Подбор паролей PDF

Программ для подбора паролей PDF файлов множество. Под Windows есть волшебная программа (но она платная и с закрытым исходным кодом), которая без всякого брутфорса просто убирает пароль с PDF файла. Она называется PDF Password Remover. Аналогов под Linux я не знаю, хотя искал.

Для взлома паролей PDF файлов в oclHashcat нам нужен новый скрипт, который называется pdf2hashcat.py. Скачиваем его:

Форма запуска предсказуема:

Даже если вы открыли справку, то там вас ждёт такое:

В Linux версию PDF файла можно узнать командой

Строка PDF version: 1.3 говорит о том, что версия данного PDF файла - 1.3

В Windows можно открыть PDF файл в программе (у меня Foxit Reader) и посмотреть свойства документа:

Т.е. это PDF-1.4. Хорошо, тип хеша 10500. Тогда команда будет иметь вид:

У PDF может быть два пароля (на открытие файла и на разные действия с уже открытым файлом — копирование, печать и т. д.). В данном случае подбирается первый пароль — на открытие.

Взлом пароля происходил мгновенно — я даже увеличил порядок — вместо шести цифр, ввёл семь цифр:

Интересующая нас строка:

Пароль после двоеточия: 4567890

Скорость перебора 900 тысяч — 1 миллионов вариантов в секунду. По сравнению с 305 паролями в секунду для MS Word – это шикарно!

Подбор паролей Bitcoin/Litecoin wallet.dat

Кошелька у меня нет. Чисто теоретически, это должно работать следующим образом.

Скачиваем скрипт bitcoin2hashcat.py:

Использование: ./bitcoin2hashcat.py [файлы кошелька bitcon]

Пример хеша я взял со страницы, на которую дана ссылка выше:

Атака должна вглядеть следующим образом:

Скорость атаки самая низкая - на моей системе только 200 хешей в секунду.

Подбор паролей 7-Zip

В настоящее время поддерживаются некоторые виды WinZip, Zip архивы (PKZIP) не поддерживаются.

Чтобы иметь возможность взламывать 7-Zip архивы в oclHashcat нам нужно установить PERL скрипт 7z2hashcat.

Начинаем с установки зависимостей:

Переходим в каталог:

Вывод для моего файла:

Команда будет следующей:

Скорость перебора невелика — 320-330 паролей в секунду.

Ключевая строка в этой информации (пароль в самом конце):

Пароль после двоеточия: 234567, он был найден за 56 минут.

Подбор паролей TrueCrypt

Чтобы взломать тома TrueCrypt вам нужно скормить oclHashcat корректные файлы с бинарными данными. Где именно живут эти данные зависит от типа тома с которым вы имеете дело.

- для загрузочного топа TrueCrypt (например, компьютер загружается с загрузчика TrueCrypt) вам нужно озвлечь 512 байт начиная со здвига 31744 (62 * 512 байт). Это действительно для TrueCrypt 7.0 или более поздних. Для версий TrueCrypt до 7.0 сдвиги могут быть различными.

Объяснение этого заключается в том, что заголовок тома (который содержит информацию о хеше) размещён на последнем секторе первого трека системного диска. Поскольку трек длиной обычно 63 сектора (1 сектор это 512 байт), заголовком тома является сектор 63 - 1 (62).

- Если TrueCrypt использует скрытый раздел, вам нужно пропустить первые 64K байта (65536) и извлечь следующие 512 байт. Примечание: начиная с версии oclHashcat 1.38 есть небольшое изменение, более старые версии oclHashcat имели отдельный режим «скрытый раздел» который требовал все 64K + 512 байт.

- ещё:

- если вы взламываете одиночный файл TrueCrypt вместо физического диска, вам нужны первые 512 байт этого файла.

- в случае физического диска вам нужно скопировать последние 512 байт *первого логического тома*.

Вы можете извлечь бинарные данные из сырого диска, например, с помощью утилиты Unix dd (например, используйте размер блоков 512 и отсчитывайте по 1).

Вам нужно сохранить данные хеша в файл и просто использовать ваш список хешей с oclHashcat.

Вы можете найти несколько примеров хешей (к примеру -m 6211, -m 6221, -m 6231 or -m 6241 в зависимости от настроек извлечения TrueCrypt, которые были использованы во время установки тома TrueCrypt). Если вы хотите протестировать/взломать эти образцы хешей, как всегда, паролем является “hashcat” (без кавычек).

Подбор паролей из htpasswd

Формат файлов паролей Apache htpasswd поддерживает несколько алгоритмов хеширования, например Apache MD5 (“$apr1”), raw sha1 (“”), DEScrypt и т.д.

В зависимости от сигнатуры, вам нужно выбрать корректный тип хеша (значение -m). Для этого смотрите примеры хешей здесь.

Формат строк файлов htpasswd такой:

Вам совершенно не нужно удалять имя пользователя, вы можете просто воспользоваться переключателем --username.

Например, возьмём (до сих пор) широко используемый формат -m 1500 = DEScrypt

Скорость перебора крайне высокая. Здесь пароль “hashcat”.

Подбор паролей RAR

Имеется поддержка хешей RAR5 и RAR3-hp. Буквы hp означают, что возможен взлом RAR3 архивов только если у этих архивов также зашифрованы имена файлов.

Нам нужно перевести RAR архив в хеш (извлечь хеш).

Это можно попробовать сделать программой rar2john, которая входит в пакет John the Ripper.

Находим этот файл (я делаю на BlackArch):

Я попробую использовать /usr/bin/rar2john:

В ней искомым хешем является

В справке смотрим номер хеша, для RAR5 это 13000. Запускаю команду:

Через некоторое время получаю успешно подобранный пароль:

Пароль в самом конце строки $rar5$16$2c6dcc08241c7855ee08eb3fd6ac8ccf$15$22c9df7ed905d764752bdd6099a5b2b4$8$0cc1b23ae0b197f0:234567

Аналогичный пример для RAR3-hp:

В ней хешем является

В справке смотрим номер хеша для RAR3-hp, это 12500. Тогда команда имеет вид:

Строка: $RAR3$*0*643883a08385ed61*1442de84e49819612e6656353e2acbef:345678 (пароль в самом конце).

Наиболее популярными архиваторами в Windows среде являются

arj, rar и zip, причем последние два являются наиболее используемыми. Какие могут быть причины для

использования архиваторов? В общем то, основных две. Первая – это желание уменьшить

объем данных, которые мы собираемся долго хранить или пересылать по сети. Еще

многие используют архиваторы для хранения зашифрованных данных. Что бы так сказать,

скрыть от чужих глаз ценную информацию. Сразу намечается две проблемы. Первая,

данные шифруются при помощи пароля, а пароль можно забыть. Что зачастую и бывает.

И даже являясь создателем архива, ты все равно не можешь его открыть без пароля.

Вторая, человек, который создал зашифрованный архив, почти всегда верит в

непоколебимость системы, иначе он бы его не создавал. Так выясним же насколько

надежна система.

В архивах типа rar и winrar применяется очень стойкий алгоритм шифрования, поэтому к

ним можно применить только один из способов перечисленных выше.

RARBreak II - еще один взломщик паролей RAR-архивов (не ниже версии 2.0) by

Alexander A. Bouroff. Работает под DOS4GW. Для взлома пароля с помощью RARBreak,

вам нужно будет найти не запакованный файл идентичный одному из файлов,

содержащихся в запароленном архиве. Имеется русская документация и тестовый пример

архива.

ftp://ftp.elf.stuba.sk/pub/pc/pack/rarbrk2.zip

RAR Password Search 1.02 - еще не устаревшая немецкая программа для взлома паролей в

RAR-архивах by DRK-Soft, для работы которой необходим стандартный распаковщик

UnRar.exe. Кроме перебора по указанным в конфигурации символам, позволяет

производить подбор пароля по словарю (правда на деле все происходит наоборот -

сначала происходит проверка совпадений в словаре, а затем уже перебор). Можно

остановить взлом в любую секунду (нажав ESC) и сохранить текущее состояние перебора,

ответив на вопрос буквой "J" (в смысле "Ja" - программа-то, из неметчины). А когда

захочется, можно снова запустить программу с параметром восстановления работы "с

середины". В комплекте с утилитой поставляется готовый конфигурационный файл,

небольшой словарик и документация на немецком языке.

Из выше сказанного, очевидно, что подобрать пароль к rar архиву дело не простое, и если

человек постарался, выдумывая пароль, задача может оказаться очень сложной.

Advanced ZIP Password Recovery (AZPR) - программа для восстановления забытых

паролей к архивам, созданным архиваторами ZIP и WinZIP. Программа позволяет

подбирать пароли к архивам прямым перебором, либо атакой по словарю. В AZPR

встроен самый быстрый в мире модуль перебора, оптимизированный под процессоры

Pentium III и Pentium IV. Программа имеет английский и русский интерфейс, поддерживает

архивы, содержащие любое количество файлов. Поддерживает все методы компрессии

доступные в ZIP. Во всем остальном ничем не отличается от подобной программы для rar.

PKZCheck (PKZIP Password Checker) - небольшая проверялка zip-паролей by Mercury Soft

Technology Ltd. Почему не взломщик? Да потому, что эта утилита позволяет лишь

проверять, подходит ли к тестируемому архиву какой-нибудь пароль из текстового файла-словаря, в который можно записать предполагаемые пароли. Если одно из слов подходит,

то программа сообщает подходящий пароль, а если нет, то соответственно не сообщает.

VZPRP (Vizual Zip Password Recovery Processor) - неплохая GUI-ломалка Zip-паролей by

ForthTech Software. Имеет хорошую скорость перебора, которая достигает 1200000

паролей в секунду на PII 366. Особенностями программы являются:

- поддержка поиска паролей в SFX-архивах (EXE), в заголовках архивов (то есть весь

архив не нужен - его большую часть в взламываемой копии вы можете обрезать, чтобы

никто не догадался. );

- возможность работы в фоновом режиме, регулируя приоритет и минимизируя окно

программы в трей;

- возможность проверки паролей вручную;

- возможность одновременного взлома на нескольких компьютерах;

- эвристический анализ, сокращающий время поиска пароля в 50-70% файлов;

- возможность остановки перебора и продолжения поиска (даже после выхода из

программы) с последней "позиции";

- неплохой графический интерфейс, функции просмотра статистики, скорости работы и

т.п.;

- возможность указания пользователем длины пароля, набора символов (в том числе не

английских) и т.п.;

- практически одинаково высокая скорость перебора при любом количестве файлов в

архиве (у большей части взломщиков резко снижается скорость при работе с архивами,

содержащими менее трёх файлов);

- множество методов атаки (простой перебор, по словарю, по шаблону, методом перебора

ошибки написания, восстановление пароля при наличии у вас на диске одного из файлов

архива);

С программой поставляются: подробная HTML-документация, тестовый запароленный

архив, словарь на 450000 английских слов, готовые наборы символов.

Advanced ARJ Password Recovery позволяет получить доступ к запароленному архиву без

пароля. В своей работе она использует два различных метода, что позволяет получить

довольно неплохие результаты. Конечно, скорость Advanced ARJ Password Recovery могла

бы быть и побольше, но все равно эта программа на сегодняшний день остается лучшей

утилитой для подбора паролей к архивам arj.

И на последок, я расскажу об Advanced Archive Password Recovery

(ARCHPR).Это программа для восстановления забытых паролей к архивам ZIP (PKZIP, WinZIP),

ARJ/WinARJ, RAR/WinRAR и ACE/WinACE. Программа объединяет в себе все

возможности Advanced ZIP Password Recovery, Advanced ARJ Password Recovery,

Advanced ACE Password Recovery и Advanced RAR Password Recovery. Кроме этих

возможностей в ARCHPR возможно гарантированное восстановление содержимого

WinZIP архивов, если они содержат больше пяти файлов. Прога обладает такими же

характеристиками как все проги разработанные ElcomSoft

Co.

Какие напрашиваются выводы? Современные архивы обладают высокой

криптостойкостью, но это не дает 100% гарантий, если вы используете слабые пароли.

Используйте длинные не распространенные пароли. И самое главное, не забывайте их, а

то вам никто не поможет. Предположим, что ваш пароль состоит из 5 символов и каждым

символ может быть английской заглавной или строчной буквой, или цифрой. Тогда

каждый символ может быть любым из 64. Следовательно, количество всех возможных

комбинаций равно 64 в степени 5, то есть 1073741824. Программа FCrackZip имеет

скорость перебора 400000 паролей в секунду. Значит, все пароли из нашего примера

можно перебрать с ее помощью приблизительно за 45 минут. А если пароль состоит из 6

символов, то все комбинации можно перебрать за 47 часов. Страшно даже подумать

сколько займет перебор пароля из 15 символов. А если при этом еще увеличить

количество возможных значений, например, до 255, то вообще сложно вообразить себе

цифру, выражающую количество лет нужных для перебора. Выбирайте пароли как можно

длиннее и как можно не логичней. И не забывайте их!

Взлом zip, взлом rar, подбор паролей к zip, подбор паролей к rar, программа взлома zip, программа взлома rar, взлом winrar, взлом RAR архивов, взлом zip архивов

Читайте также: