Категорированный компьютер что значит

Обновлено: 04.07.2024

Классификация (категорирование) компьютерной техники

Доброго всем времени суток!

В общем такая ситуация, на нашем предприятии действует система категорирования компьютеров по видам обрабатываемой на них информации (не секретная информация и конфиденциальная). Т.е. к компьютерам обрабатывающим конфиденциальную информацию применяются дополнительные меры информационной безопасности. Дак вот в чем собственно задача: Недавно мне было поручено провести переучет всей техники по категориям (сколько компьютеров обрабатывают конф. информацию и сколько компьютеров остальную). Всё ничего, но компьютеров у нас огромнейшее количество (более 1000). Теперь сижу и ломаю голову как же мне это сделать, тупо ходить и поднимать документы категорирования - очень долго. Может кто сталкивался с такими задачами, посоветуйте пожалуйста что-нибудь.

Заранее спасибо за ответ)))

Откуда у Вы берете сведения кто какую информацию обрабатывает на компьютере? Разве не руководитель поздравления не должен знать какие сотрудники обрабатывают КИ, а какие нет?Комментарий

Откуда у Вы берете сведения кто какую информацию обрабатывает на компьютере? Разве не руководитель поздравления не должен знать какие сотрудники обрабатывают КИ, а какие нет? Верно, для того, чтобы начать работать за компьютером его необходимо прокатегорировать комиссией, в членах комиссии как раз и есть руководитель того подразделение, в котором эксплуатируется компьютер. Естественно руководитель знает какая работа будет выполняться на нём.Комментарий

Первое:

Подготовить распоряжение Руководителя организации о том что в период такой то по такой период необходимо провести то-то и так-то.

В вашем случае всем руководителям подразделений представить в отдел ИБ сведения о наличии АРМ, на которых обрабатывается конф. инф. (должностные лица которые допущены к ней).

в итоге вам будет представлен списочек АРМов,

Второе:

Затем изучаете документик организации о том, какие сведения ваша организация относит к конф. инф.

Третье:

Проверяете соответствие сведений которые можно обрабатывать и которые реально обрабатываются (согласно полученного списка), если к примеру руководитель определил что АРМ обработку конф. информации ведет, а реально она не обрабатывается на этом АРМе (и не известно когда она там будет обрабатываться) то делается соответствующий запрос руководителю, о необходимости отнесения данного АРМа к обработчикам обычной. инф. (обоснование - минимизация расходов, обычно клюют), или соответственно наоборот.

Четвертое:

Вы смотрите комплектацию АРМов на предмет соответствия их аппаратно-программных средств защиты конф. инф. политике по ИБ определенной в организации. (соответсвует-хорошо, нет-принимаете соответствующие меры, либо выводите АРМ из конф. инф.)

Пятое:

Проводите оформление на бумаге, в виде акта.

Шестое:

Готовите распоряжение управляющего организацией, о том, что обработка конф. инф. разрешена только там и там. и для этого необходимо то-то и то-то. ответственные те и те, контроль за теми возлагается на тех.

Седьмое:

Делаете себе планчик, в котором указываете подразделения, которые не обрабатывают конф. инф., и течение определенно срока проверяете их на предмет несоблюдения п.6, проверяет конф. АРМы на предмет выполнения требований распоряжения п. 6, ну и в принцепе все.

П.С.:

Самое главное вам необходимо четко понимать что вам необходимо делать, как это обосновать перед бизнесом, и что вы будете требовать от пользователей, руководителей подразделений и себя самого.

Комментарий

Первое:

Подготовить распоряжение Руководителя организации о том что в период такой то по такой период необходимо провести то-то и так-то.

В вашем случае всем руководителям подразделений представить в отдел ИБ сведения о наличии АРМ, на которых обрабатывается конф. инф. (должностные лица которые допущены к ней).

в итоге вам будет представлен списочек АРМов,

Второе:

Затем изучаете документик организации о том, какие сведения ваша организация относит к конф. инф.

Третье:

Проверяете соответствие сведений которые можно обрабатывать и которые реально обрабатываются (согласно полученного списка), если к примеру руководитель определил что АРМ обработку конф. информации ведет, а реально она не обрабатывается на этом АРМе (и не известно когда она там будет обрабатываться) то делается соответствующий запрос руководителю, о необходимости отнесения данного АРМа к обработчикам обычной. инф. (обоснование - минимизация расходов, обычно клюют), или соответственно наоборот.

Четвертое:

Вы смотрите комплектацию АРМов на предмет соответствия их аппаратно-программных средств защиты конф. инф. политике по ИБ определенной в организации. (соответсвует-хорошо, нет-принимаете соответствующие меры, либо выводите АРМ из конф. инф.)

Пятое:

Проводите оформление на бумаге, в виде акта.

Шестое:

Готовите распоряжение управляющего организацией, о том, что обработка конф. инф. разрешена только там и там. и для этого необходимо то-то и то-то. ответственные те и те, контроль за теми возлагается на тех.

Седьмое:

Делаете себе планчик, в котором указываете подразделения, которые не обрабатывают конф. инф., и течение определенно срока проверяете их на предмет несоблюдения п.6, проверяет конф. АРМы на предмет выполнения требований распоряжения п. 6, ну и в принцепе все.

П.С.:

Самое главное вам необходимо четко понимать что вам необходимо делать, как это обосновать перед бизнесом, и что вы будете требовать от пользователей, руководителей подразделений и себя самого.

Грамотно растолковали, наверняка сталкивались уже с этим. Наверно третий пункт я упущу (т.к. эта работа уже проводилась и проводится), уж очень глобальная работа получится)))

Приятно встречать грамотных специалистов в данных вопросах.

Спасибо, буду у вас в Москве, с меня пиво)))

Сегодня в необходимости иметь собственный персональный компьютер мало кто сомневается. Компьютеры становятся всё производительнее и дешевле, а значит более привлекательными и доступными. И вот, отложив определённую сумму денег, человек идёт за покупкой. В магазине он видит множество системных блоков, которые внешне мало чем отличаются друг от друга. Однако цена на них может различаться в разы. В прайс-листе или ценнике указаны параметры каждого компьютера, но обычно они написаны в таком виде, что расшифровать запись может только специалист. Так что же скрывается за непонятными надписями?

Обычно запись характеристики компьютера в прайсе или на ценнике выглядит как строка каких-то значений, приведённых латинскими буквами вперемешку с цифрами и разделённых слешами (косыми дробными чертами). Например, это может выглядеть так:

Pentium 4 3200/MB Asus P4PE-2x/DDR 512 PC3200/HDD 160 Samsung 7200 rpm/FDD 1.44/Video Asus Radeon AX600 Pro 128 Mb TV-out/DVD+RW NEC/SB Live 5.1/ATX/USR 56K voice

Владелец компьютера со стажем ещё может разобрать эту надпись, а новичку потребуется помощь профессионала. Давайте разберём, что здесь написано.

4 3200 - процессор Intel Pentium 4 с частотой 3200 МГц (MHz - мегагерц). Корпорация Интел также производит и ранее производила и другие процессоры: Pentium, Celeron, Core i3 и другие. А кроме Intel, есть и другие производители процессоров для компьютерной техники. Пожалуй, крупнейшим из них, после Intel, является германский концерн AMD. Обычно на ценниках сведения о марке процессора, его производителе и тактовой частоте работы, указаны первыми. Почитав о разных процессорах в Интернете, вы можете понять, какой вас более устроит по соотношению "цена/качество". Например, если выбор стоит между процессорами Intel Pentium 4 и Intel Celeron, то вы узнаете, что Целероны более дешёвые, по сравнению с Пентиумами, но менее производительны.

Если вы покупаете ноутбук, то в нём, скорее всего, будет установлен процессор Intel Centrino или Pentium M (мобильный). Это верно для более ранних моделей. Позже в ноутбуки стали успешно устанавливать процессоры Intel Core i3 и подобные. Для мобильных ПК также были разработаны процессоры. У Интел ими стали Pentium D (первое поколение), двухъядерные Intel Core Duo (второе поколение), Intel Core 2 Duo (третье поколение).

Процессоры Intel имеют высокую тактовую частоту, дающую преимущества при потоковом кодировании, а также поддерживают SSE2, под которое оптимизировано много приложений. Процессоры AMD в 1980-х годах были практически копией интеловских, но позже стали всё более от них отличаться. И хотя к процессорам фирмы AMD всё время есть какие-то серьёзные замечания, люди покупают их благодаря именно их сносной работе и низкой (по сравнению с Intel) цене. Некоторые до сих пор считают, что процессоры AMD менее надёжны (чаще перегреваются и горят). Так же, тем, кто ранее работал на технике с процессорами от Intel, не нравится "нетрадиционная" маркировка процессоров AMD. Так, если на процессоре AMD написано Athlon64 3000+, то это не значит, что его тактовая частота равна 3000 мегагерц. Реально она составляет лишь 2000 МГц. Из достоинств AMD - наличие мощного блока вычислений с плавающей точкой - FPU, который даёт преимущества перед конкурентами в играх и математических приложениях.

Если вы покупаете бывший в употреблении компьютер для работы с видео, то лучше взять процессоры Intel Pentium или Core2Duo. Если компьютер нужен для игр, то эти компьютеры тоже подойдут, а также можно взять компьютеры на базе процессоров AMD Athlon64 и AthlonX2. Для работы с офисными приложениями можно сэкономить деньги и взять бюджетные модели на базе процессоров Intel Celeron или AMD Sempron. Если берёте новый компьютер, то в зависимости от того, как вы планируете его использовать, вам предложат модели на базе различных современных двух-, трёх-, четырёх-, шести- и восьмиядерных процессорах.

| ОДиР Отделы делопроизводства и режима |

Здравствуйте. Есть ли образцы актов обследования режимных помещений. Предстоит их составить. а с чего начать. как они выглядеть должны..не представляю..Помогите.

__________________

Я очень хочу разместить здесь Вашу рекламу.

Здравствуйте, если можно кто-нибудь вышлите пожалуйста акт обследования режимных помещений -образец. Очень нужно, срочно.Заранее спасибо!

А почему такой переполох, собственно?

что раньше не обследовали что-ли?

__________________

"Мы должны быть в первую очередь людьми, а уж потом подданными правительства."

Генри Дейвид Торо. 1862г.

Подскажите, положен ли допуск к секретке форма 3 начальнику штаба и зам. по кадрам и ВР БППСП

Подскажите,положен ли допуск к секретке форма 3 начальнику штаба и зам.по кадрам и ВР БППСП

И стоит "париться" из-за 3-й А то сразу - караул! (Грабят! Что подразумевается из "караул").

Новое оружие получили,бластеры. Инструкция-док особой важности.

(с) матрос Железняк

__________________

Валите всех, Господь разберёт своих!

(с) Папский легат Арнольд Альмарих, 1209 год от Р.Х.

Подскажите, положен ли допуск к секретке форма 3 начальнику штаба и зам. по кадрам и ВР БППСПТемы НЕ дублировать!

Ну если у штаба убрать ОБМГ и кадров убрать личные дела сотрудников,где вторая часть секретная,то пожалуй допуск не нужен.

__________________

-Так не бывает, чтобы дети сами по себе были. Свои собственные. Дети обязательно чьи-нибудь! Печкин "Трое из Простоквашино"

А почему такой переполох, собственно?

что раньше не обследовали что-ли?

Да вооше беспредел какой то,последняя проверка ОДиР заставляет делать акты обследования на все оперские кабинеты а их 7 щтук,мало им что есть нач.нач.полиции ГДиР,ГЛРС.штаба и ДЧ.

Да вооше беспредел какой то,последняя проверка ОДиР заставляет делать акты обследования на все оперские кабинеты а их 7 щтук,мало им что есть нач.нач.полиции ГДиР,ГЛРС.штаба и ДЧ.

Это не беспредел, это бардак (в Вашем подразделении). Акты составляются на все помещения, в которых осуществляется хранение сведений, составляющих государственную тайну, т.е. кроме вышеперечисленных все оперские кабинеты, ЛРР, начальник ОВД, Д/ч, архив (если есть), мобилизационное подразделение, связь и т.д. Создайте приказ о создании комиссии, чтобы не в одиночку обследовать и за все единолично отвечать. Если помещения не соответствуют требованиям, указывайте что они не соответствуют, пишите про недостатки, и что необходимо для их устранения.

| ОДиР Отделы делопроизводства и режима |

ФСТЭК нам ничего не клеит, она вообще-то подведомственна министерству обороны.

Нам клеят другие, просто имеющие лицензии, в том числе и выданные ФСТЭК.

__________________

Я очень хочу разместить здесь Вашу рекламу.

пункт 202 приказа 015 - не буду описывать - почитаете!

доступ на категорированном компе должен быть разграничен для пользователей

про категорирование(190.3) и сертифицирование(п.8.14) - это разные вещи.

приедет к вам проверяющий - скажет: "покажите мне комп!" а вы что. паролем не отмажешься, а найдет документ - всё, вам полный пипец!

флеш нельзя использовать т.к. в них имеется микросхема какая-то

ой, сейчас где их только нет - в мультиварке даже схемки есть))))

Флэш карта должна быть прошедшей специсследование, пользователь один, затем по минованию надобности по акту уничтожаются файлы, а затем и сама флэш.

про специсследование сказать не могу - а остальное истинная правда: флэшки не рассекречиваются, с "хозяином" в другой райотдел не уходят, передаются другому сотруднику или сдаются на уничтожение.

---------- Ответ добавлен в 07:30 ----------Предыдущий ответ был в 07:26 ----------

Я думаю, что Леонидовна меня поддержит - Вы очень плохо изучали соответствующие приказы, если вообще их читали внимательно

мы должны обсуждать, то, что непонятно, помогать друг-другу разобраться, а не давать оценки в компетентности.

давайте будем помогать друг другу - и всем будет Щастье!

__________________

Клевета двоих делает преступниками, а третьего – жертвой.

(Геродот Галикарнасский)

Прежде чем приступить к категорированию объектов КИИ, нужно определиться с основными понятиями, которые разъясняются в Федеральном законе от 26.07.2017 № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации»:

Исходя из этих определений, появляется ясность, что такое КИИ, что является «объектом КИИ», а что «субъектом», и в каких именно отраслях функционируют объекты и субъекты КИИ.

ИС – совокупность содержащейся в базах данных информации и обеспечивающих ее обработку информационных технологий и технических средств.

ИТС – технологическая система, предназначенная для передачи по линиям связи информации, доступ к которой осуществляется с использованием средств вычислительной техники.

АСУ – комплекс программных и программно-аппаратных средств, предназначенных для контроля за технологическим и (или) производственным оборудованием (исполнительными устройствами) и производимыми ими процессами, а также для управления такими оборудованием и процессами.

Какие же объекты КИИ подлежат категорированию? На этот вопрос есть ответ в Постановлении Правительства РФ от 08.02.2018 № 127 «Об утверждении Правил категорирования объектов критической информационной инфраструктуры, а также перечня показателей критериев значимости объектов критической информационной инфраструктуры Российской Федерации и их значений» (ПП №127). В данном постановлении четко определено:

«Категорированию подлежат объекты критической информационной инфраструктуры, которые обеспечивают управленческие, технологические, производственные, финансово-экономические и (или) иные процессы в рамках выполнения функций (полномочий) или осуществления видов деятельности субъектов критической информационной инфраструктуры».

Прежде чем перейти непосредственно к детальному разбору методики категорирования объектов КИИ (согласно ПП №127) советуем Вам внимательно изучить наши предыдущие статьи по данной теме:

Там вы найдете полный перечень базовых понятий по КИИ, основные НПА в этой сфере и образцы документов, а также описание этапов работ по категорированию КИИ. В этой статье мы не будем повторять материал из наших предыдущих публикаций, а сразу перейдем к разъяснению, как именно работать с Постановлением Правительства РФ от 08.02.2018 № 127.

КАТЕГОРИРОВАНИЕ ОБЪЕКТОВ КИИ: РАБОЧИЙ АЛГОРИТМ

Если вы не специалист в области ИБ и комплаенса (compliance), то просто прочитав ПП №127, вам будет непросто самостоятельно выполнить работы в области категорирования объектов КИИ, поэтому лучше обратиться за консультацией к профессионалам, а также желательно изучить практические рекомендации по этому вопросу.

Первое, что нужно сделать – это составить для себя алгоритм категорирования объектов КИИ:

- Отвечаем на вопрос, является ли наша организация субъектом КИИ (согласно № 187-ФЗ, см. выше, определены конкретные отрасли).

- Определяем все процессы в нашей организации и составляем их полный перечень (процессы могут быть управленческие, технологические, финансово-экономические, производственные и т.д.).

- Выявляем из всех процессов именно критические процессы.

- Выделяем объекты, которые обрабатывают информацию, необходимую для обеспечения выполнения критических процессов и (или) осуществляют управление, контроль или мониторинг критических процессов.

- Смотрим ПП №127 и оцениваем, исходя из перечня показателей критериев значимости и учитывая дополнительные исходные данные, к какой категории относятся объекты КИИ.

- Готовим Акт категорирования объектов КИИ для отправки во ФСТЭК.

Для того чтобы было понятно, как выполнять работы на этапе 5, расскажем подробней про показатели критериев значимости (они есть в таблицах ПП №127).

ПЕРЕЧЕНЬ ПОКАЗАТЕЛЕЙ КРИТЕРИЕВ ЗНАЧИМОСТИ

- Социальная

- Политическая

- Экономическая

- Экологическая

- Значимость для обеспечения обороны страны, безопасности государства и правопорядка.

Исходя из нормативных документов, организации (субъекты КИИ) будут сами составлять перечень процессов (управленческие, технологические, финансово-экономические, производственные и др. процессы) и сами оценивать их критичность. Таким образом, количество объектов КИИ, которые войдут в перечень, зависит от решения самих организаций.

Важное примечание: может получиться так, что у субъекта КИИ вообще не будет объектов КИИ, подлежащих категорированию (т.е. они будут обозначены, как «без категории»). Однако надо учитывать, что «Перечень объектов КИИ» согласовывается с отраслевым регулятором (например, с Министерством энергетики, Банком России и пр.) и перечень объектов КИИ отправляется во ФСТЭК.

Какие именно исходные данные понадобятся для категорирования объектов КИИ, можно посмотреть здесь: Этап 5. Сбор исходных данных для категорирования объектов КИИ.

КАКАЯ ИНФОРМАЦИЯ ПОНАДОБИТСЯ ДЛЯ ПОДАЧИ ВО ФСТЭК?

- Сведения о субъекте КИИ;

- Сведения об объекте КИИ;

- Сведения о взаимодействии объекта КИИ и сетей электросвязи;

- Сведения о лице, эксплуатирующем объект КИИ;

- Сведения о ИС, ИТС, АСУ;

- Анализ угроз и категории нарушителей;

- Оценка возможных последствий инцидента;

- Акт категорирования объектов КИИ.

КАК ОПРЕДЕЛИТЬСЯ ПО СРОКАМ?

- Максимальный срок категорирования не должен превышать одного года со дня утверждения субъектом КИИ перечня объектов.

- Перечень объектов КИИ надо подать во ФСТЭК в течение 5 дней после утверждения.

- Акт категорирования объектов КИИ подается в течение 10 дней со дня утверждения Акта.

- Пересмотр категории объекта КИИ проводится не реже 1 раз в 5 лет.

ПРАКТИЧЕСКИЕ ПРИМЕРЫ ПО КОНКРЕТНЫМ ОТРАСЛЯМ И ОРГАНИЗАЦИЯМ

Изучив НПА и алгоритм категорирования объектов КИИ (см. выше) можно непосредственно приступить к практике. Здесь хотелось бы дать ряд советов и показать практические кейсы для организаций финансовой и банковской сферы.

Изначально решаем вопрос: «Является ли наша организация субъектом КИИ»? В определении субъектов КИИ указаны организации финансовой и банковской сферы. Любой ли банк является субъектом КИИ? Если внимательно изучить таблицу в ПП №127 в части экономических критериев значимости, то напрашивается следующие выводы о том, что субъектами КИИ могут быть:

- Системно значимые кредитные организации (см. перечень ЦБ РФ, это 11 организаций);

- Финансовые организации с участием государства;

- Системно значимые инфраструктурные организации финансового рынка (например, депозитарии);

- Операторы услуг платежной инфраструктуры системно и (или) социально значимых ПС.

Это говорит о том, что не каждый банк или финансовая структура вообще подпадает под законодательство о КИИ. Надо помнить, что категорируем мы не субъект, а объект КИИ, для каждого объекта КИИ будет присвоена своя категория, оценку последствий инцидента надо делать для каждого объекта.

Формирование комиссии:

На начальном этапе нужно сформировать комиссию. Подробнее об этом можно прочитать по ссылке: Этап 1. Создание комиссии по категорированию объектов КИИ (там же и образец «Приказа о создании комиссии по категорированию КИИ»).

Определение процессов:

Затем необходимо определиться с процессами, которые есть в организации, составить их полный перечень. На этом этапе нам не обойтись без помощи специалистов и руководителей различных подразделений. Рассмотрим, как действовать, на примере банка. Как правило, основные виды деятельности организации уже задокументированы, специалисту ИБ надо внимательно изучить учредительные и др. документы (лицензии, сертификаты), для банков опираемся на Федеральный закон от 02.12.1990 N 395-1 «О банках и банковской деятельности» и нормативные документы Центрального Банка РФ.

Виды деятельности банка по Код ОКВЭД 64: «Деятельность по предоставлению финансовых услуг, кроме услуг по страхованию и пенсионному обеспечению». Затем, исходя из видов деятельности, необходимо прописать бизнес-процессы в финансовой организации. Есть различные классификации бизнес-процессов в банковской сфере (в конкретном банке они, как правило, уже задокументированы).

Рассмотрим типовой пример (источник):

Основные бизнес-процессы банка:

- Создание продукта (услуги), представляющего ценность для внешнего клиента.

- Получение добавленной стоимости.

- Получение прибыли, как цель коммерческой деятельности.

Обеспечивающие бизнес-процессы банка:

- Процессы, клиентами которых являются основные процессы.

- Процессы, которые создают и поддерживают инфраструктуру банка.

Управляющие бизнес-процессы банка:

- Процессы, основной целью которых является управление деятельностью банка.

- Процессы, которые обеспечивают развитие банка и регулируют его текущую деятельность.

Рис.1. Бизнес-процессы банка (типовой пример)

Переходим от процессов к критическим процессам:

Для начала ответим на важный вопрос: нарушение (или остановка) каких процессов в банке приведет негативным экономическим последствиям, согласно ПП №127? Т.е. другими словами, в ходе категорирования мы попытаемся решить, попадают ли возможные последствия от компьютерных инцидентов на объекте КИИ (ИС, ИТС, АСУ) в категории значимости (ПП 127).

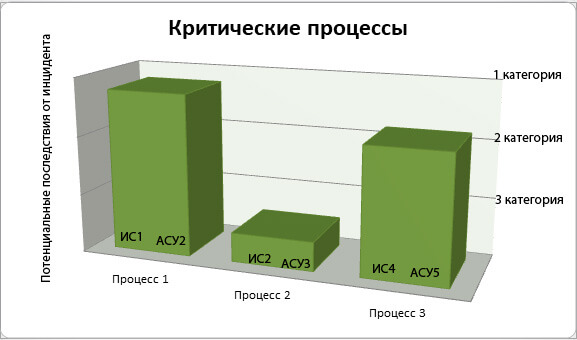

Как выделить из всех процессов именно критические и связать с ними объекты КИИ видно на рис 2. Например, Процесс 2 не критический.

Рис 2. Выявление критических процессов

Далее переходим от процессов к объектам КИИ:

Выделяем объекты КИИ, которые обрабатывают информацию, необходимую для обеспечения выполнения критических процессов, т.е. осуществляют управление, контроль, мониторинг критических процессов.

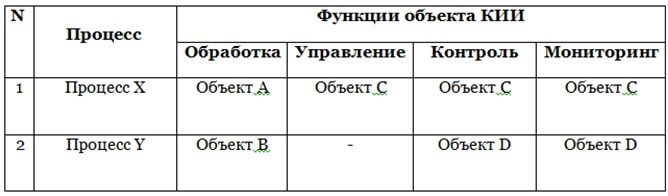

Для соответствия процессов и объектов можно составить такую простую таблицу:

Таблица 1. Объекты КИИ и процессы

Например, в качестве объектов КИИ в банке есть:

- Система дистанционного банковского обслуживания (СДБО);

- Процессинговая система;

- Антифрод система;

- Автоматизированная банковская система (АБС) и др.

На этом этапе уже можно занести объекты КИИ в «Перечень объектов КИИ».

Принимаем решение о значимости объекта КИИ: перечень объектов у нас есть, также построена взаимосвязь объектов с процессами (Таблица 1).

Далее оцениваем:

- действия нарушителей;

- уязвимости и потенциальные угрозы;

- масштаб возможных последствий (оценим по таблице из ПП 127).

Для этой работы нам потребуется: «Модель угроз», «Модель нарушителя», а также статистика по компьютерным инцидентам. Как правило, в банках есть свои службы ИБ, у которых имеются политики безопасности и др. документы по ИБ, поэтому, думаем, что проблем с такими данными не должно быть. В помощь службам ИБ: методические документы ФСТЭК России и «Основные положения базовой модели угроз и нарушителей безопасности информации» прил. А ГОСТ Р 57580.1-2017.

Как оценивать?

- Нужно рассмотреть потенциальные действия нарушителей в отношении объектов КИИ, также иные источники угроз ИБ (в противном случае, кратко обосновать невозможность реализовать угрозы ИБ нарушителем).

- Провести анализ угроз ИБ и уязвимостей, которые могут привести к возникновению компьютерных инцидентов на объектах КИИ (или обосновать их неактуальность).

- Оценить в соответствии с перечнем показателей критериев значимости масштаб возможных последствий, в случае возникновения компьютерных инцидентов на объектах КИИ, (или кратко обосновать невозможность наступления компьютерных инцидентов).

Для более точной оценки при категорировании объектов КИИ, мы составили небольшой опросник. На вопросы желательно отвечать точно: «да» или «нет».

- Уровень процесса выше нижней границы значения для III категории? (см. рис. 2 для наглядности).

- Масштаб объекта КИИ выше нижней границы значения для III категории?

- Есть ли источники угроз ИБ?

- Существуют ли актуальные угрозы ИБ?

- Возможны ли инциденты ИБ на объекте, например, вследствие целенаправленных компьютерных атак?

- Возможно ли причинение ущерба вследствие инцидентов ИБ?

- Какие возможные последствия от инцидента? Превышает ли их величина нижнюю границу значения показателя для 3 категории?

Таким образом, процесс принятия решения о категорировании объектов КИИ проходит на основании «моделирования угроз». Для финансовых расчетов возможных потерь и убытков согласно табл. ПП 127 п. 8,9,10. желательно привлечь специалистов из экономических подразделений банка.

После проведения категорирования объектов КИИ составляется «Акт категорирования объектов КИИ», который отправляется во ФСТЭК в установленные законом сроки.

Читайте также: