Mega как восстановить файлы

Обновлено: 05.07.2024

Принимая во внимание все преимущества MEGA - облачного хранилища с 50 ГБ бесплатного хранилища - потеря счета pourrait конечно быть большим делом. Ежедневно на этот сервис загружаются миллионы файлов; Если вы являетесь одним из пользователей, которые сделали это, вы наверняка знаете, что для управления своими файлами, обмена ими, удаления или загрузки вы должны иметь данные для доступа к аккаунту и иметь к ним доступ .

Если вы потеряли доступ к своей учетной записи, будь то из-за того, что вы не не ключ восстановления mega-recoverykey.txt (22 байта) , что вы не помните пароль или адрес электронной почты, не волнуйтесь! Mega предлагает своим пользователям способы восстановить утерянную учетную запись. Здесь, в InfoCuentas, мы шаг за шагом покажем вам, как это сделать; однако необходимо указать, что если вы потеряли свой пароль, вам обязательно понадобится ключ шифрования для вашей учетной записи или для активного сеанса.

Файл Mega-recoverykey.txt

Мега-recoverykey.txt это файл, который Mega запрашивает, когда восстановление аккаунта . Это текстовый файл, содержащий ключ восстановления, который поможет вам восстановить доступ к своей учетной записи, если вы забудете пароль доступа. Этот файл можно скачать только с панели управления вашей учетной записи Mega. когда вы вошли в систему .

Рекомендуется загрузить этот файл и сохранить его в надежном месте при создании учетной записи, хотя его также можно загрузить в любое время с панели управления официального сайта.

Как скачать mega-recoverykey.txt?

Ремарка : Обратите внимание, что вы не сможете скачать этот файл с других сайтов в интернете. Файл mega-recoverykey.txt для каждой учетной записи отличается, поэтому файлы, загруженные с других сайтов, вам не пригодятся. Не дайте себя обмануть!Чтобы скачать файл, вы должны иметь доступ к своей учетной записи Mega или быть подключенным на любом из ваших устройств (компьютер, мобильный телефон, планшет, MegaSync или надстройка браузера).

Может показаться противоречивым, что в случае необходимости восстановления учетной записи запрашивается файл mega-recoverykey.txt, который может быть загружен только в том случае, если доступ к учетной записи возможен, однако помните, что существуют другие способы восстановления. ваш аккаунт без восстановления пароля.

Восстановить Mega аккаунт без пароля

Чтобы восстановить учетную запись Mega без пароля, вы можете восстановить ее с помощью ключ восстановления .

Умный! Аккаунт восстановлен. Теперь вы можете получить доступ с новым паролем с любого устройства.

Восстановить Mega-аккаунт без электронной почты

Если у вас больше нет доступа к своей электронной почте, вы можете восстановить свою учетную запись Mega, используя другой активный адрес, однако вы должны знать ключ восстановления .

Выполнив эти действия, вы уже восстановите свою учетную запись Mega. Вы можете получить к нему доступ с любого устройства, используя новую информацию.

Восстановление учетной записи Mega без ключа восстановления

Единственный способ восстановить мега-аккаунт без ключа восстановления - иметь открытый сеанс на устройстве. Для этого вам необходимо выполнить несколько шагов в зависимости от устройства, на котором вы начали сеанс.

- У меня открыта сессия в навигатор : перейдите в Меню> Ваша учетная запись> Безопасность> Введите новый пароль, подтвердите и нажмите Сохранить.

- У меня сеанс Android открытый : нажмите значок меню> нажмите изображение профиля для доступа к вашей учетной записи> нажмите «Изменить пароль»> введите новый пароль, подтвердите и нажмите «Изменить пароль».

- У меня открыта сессия под Ios : откройте приложение и нажмите кнопку «Меню»> перейдите в «Настройки»> «Параметры безопасности»> «Изменить пароль»> «Введите новый пароль», подтвердите и нажмите «Сохранить».

- У меня открыта сессия в MegaSync : коснитесь значка Mega на панели задач рядом со временем / датой> Настройки> Настройки / Предпочтения> Ваша учетная запись> Изменить пароль> Введите новый пароль, подтвердите и нажмите OK.

- У меня открытая сессия на Windows Phone : Меню> Учетная запись> Изменить пароль> Введите новый пароль, подтвердите и нажмите Готово.

После изменения пароля вы снова сможете получить доступ к своей учетной записи Mega с любого устройства с новой информацией. Но если вы также не вошли в систему и не можете найти ключ восстановления, мы с сожалением сообщаем вам, что ваш аккаунт больше не может быть восстановлен .

Как не потерять доступ к своей мегасчетной записи

Потерю доступа к учетной записи Mega легко предотвратить. Для этого вам просто нужно сохранить ключ восстановления в надежном месте или не потерять пароль.

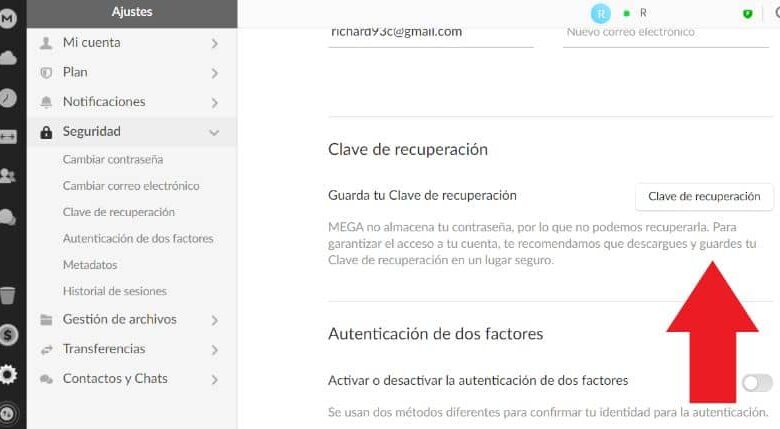

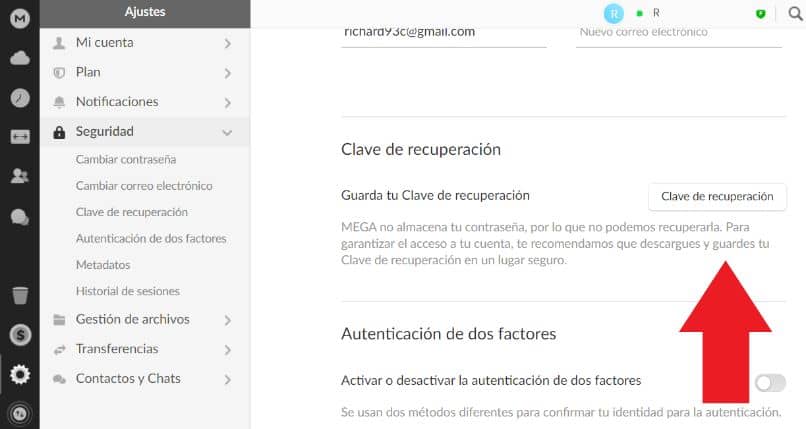

- Сохраните ключ восстановления : если вы не сохранили ключ восстановления при создании учетной записи, вы можете сделать это в любое время, войдя в свою учетную запись. Mega.nz затем, перейдя в Меню> Экспорт ключа восстановления. Запишите ключ восстановления в безопасном месте или нажмите кнопку «Загрузить ключ», чтобы загрузить файл MEGA-RECOVERYKEY.txt, который поможет вам восстановить вашу учетную запись в будущем.

- Всегда помни свой пароль : Еще один способ избежать потери учетной записи - регулярно менять пароль, чтобы не забывать его. Для этого войдите в свою учетную запись Mega.nz, затем перейдите на Меню> Безопасность> Изменить пароль . Оттуда вы также можете изменить свой адрес электронной почты.

Следуя этим советам, вы больше никогда не потеряете доступ к своей учетной записи Mega. Продолжайте пользоваться преимуществами, которые может предложить только Mega!

После запуска в какой-то мере скандального сервиса MEGA разговоры о его защищенности немного побурлили и затихли. На сегодняшний день сервис живет своей жизнью и его никто даже не поломал. Из всех разговоров почему-то был упущен термин «User Controlled Encryption» (UCE, или Контролируемая пользователем криптография), которой кичится MEGA. Под словом «упущен» я подразумеваю тот факт, что мы не рассмотрели все возможности, которые дает нам криптографический движок, выполняющийся в JavaScript на стороне клиента.

Конечно, сам сервис MEGA под этим подразумевает всего лишь то, что ключи шифрования не хранятся на сервере, а вся их криптография выполняется в контексте браузера. При этом после запуска сервиса было много разговоров о том, что в нем используются нестойкие криптографические алгоритмы и что вообще все плохо и мы все умрем, а наши файлы прочитает ФСБ. Это подтолкнуло меня на мысль расширить понятие «UCE» и действительно взять криптографию под свой контроль, а именно — заменить или дополнить некоторые механизмы обеспечения безопасности сервиса.

В этой статье я частично разложу по полочкам магию, которая происходит в двух мегабайтах JavaScript-кода MEGA и покажу, как можно переопределить некоторые методы, чтобы перестать волноваться и полюбить криптографию. В результате мы получим сервис облачного хранения файлов с двухфакторной аутентификацией и аппаратным шифрованием критически важной информации.

JavaScript

Как вам уже может быть известно, вся клиентская часть сервиса основана на JavaScript, в коде главной страницы прописаны контрольные суммы SHA-256 для всех скриптов и страниц, которые загружаются браузером. Сама загрузка происходит следующим образом: у всех файлов проверяются контрольные суммы, после чего они объединяются в один BLOB, который отдается браузеру. По исходному коду js-файлов видно, что их писали разные люди и порой встречаются забавные перлы, как например последствия копипаста, бессмысленные условия и просто странные переменные.

В процессе изучения исходного кода сайта я также заметил, что он довольно активно обновляется, разработчики исправляют мелкие ошибки и оптимизируют уже написанный код, что не может не радовать. Сам код написан весьма прямолинейно и без излишней накрутки в виде прототипов: сайт обходится тремя сотнями глобальных переменных и более чем 8000 функций. Разбираться в архитектуре сайта и менять его код было весьма просто.

Из сторонних фреймворков MEGA использует jQuery (без него сейчас никуда), Ext JS и SJCL. Последний как раз реализует криптографическое ядро с AES-шифрованием. SJCL также обуславливает интересный формат хранения ключей и прочих байт-массивов: вместо того, чтобы просто гонять байты в обычном массиве, они «сжимаются» в формат, который именуется a32. Его суть в том, что содержимое любого массива байт пакуется в 32-битные числа и записывается в массив меньшей длины. То есть, каждые 4 байта массива преобразуются в один банальный int. В коде сайта есть функции, которые выполняют всевозможные преобразования над импровизированным множеством .

Ключевая информация

- Мастер-ключ учетной записи, который создается случайным образом в момент регистрации пользователя и имеет длину в 128 бит. Да и в принципе, длина всех ключей, используемых для симметричного шифрования, равна 128 бит.

- Закрытый ключ RSA: создается в момент регистрации на основе движений мыши и ввода с клавиатуры. В данной статье я не буду акцентировать внимание на ассиметричной криптографии, поскольку она используется для общего доступа к загруженным файлам, а у меня стояла задача изменить процесс аутентификации и шифрования данных пользователя.

- Индивидуальные ключи файлов и сами файлы, загружаемые на сервис. Ключи создаются случайным образом при загрузке файла, для зашифрования данных файла используется сам этот ключ, а для зашифрования атрибутов — ключ, созданный на основе индивидуального ключа файла и его контрольной суммы.

Ближе к коду

Сейчас я предлагаю разобрать процессы регистрации и аутентификации, посмотреть, как создается мастер-ключ и как производится его зашифрование.

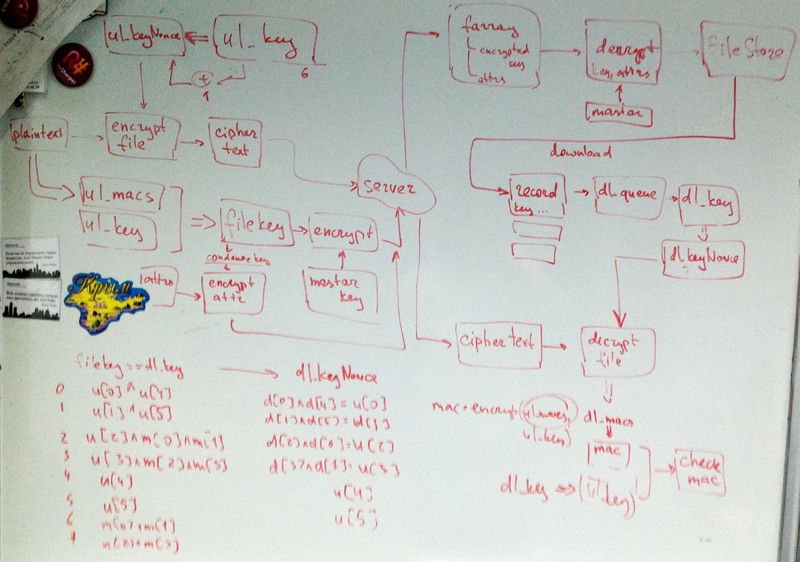

Я тут попытался изобразить на бумажке эти процессы и дабы дать вам понять всю суть безумия, даже сделал вот такую фотку:

Сам по себе процесс регистрации довольно запутанный, после заполнения пользователем анкеты вызывается могучая кучка функций, но нас интересует функция api_createuser :

- u_k — сам мастер-ключ, глобальная переменная. Массив из 4х 32-битных чисел, который создается функцией api_create_uk

- ssc — просто случайный массив, который зашифровывается на мастер-ключе, конкатенируется со своим открытым значением и отправляется на сервер. Позже он будет использован для проверки корректности мастер-ключа при аутентификации

- sjcl — криптографическая библиотека, реализующая AES

- rand() — местная реализация генератора псевдослучайных чисел, основанная на RC4

- encrypt_key() — функция-краеугольный камень симметричной криптографии сервиса. Принимает инициализированный ключом объект sjcl и массив, который надо зашифровать. Код функции приведен ниже и, надеюсь, не нуждается в пояснениях.

- Пользователь вводит логин/пароль

- Если первый этап аутентификации пройден, то с сервера приходит зашифрованный мастер-ключ и аутентификационная последовательность ( ssc ), созданная при регистрации

- Производится расшифрование мастер-ключа на введенном пользователем пароле

- На мастер-ключе расшифровывается аутентификационная последовательность и сравнивается со своим открытым значением — таким образом проверяется корректность мастер-ключа и пароля.

Как бонус к регистрации/аутентификации можно взглянуть на процесс смены пароля.

Код этой функции говорит сам за себя: мы зашифровываем мастер-ключ на двух ключах, полученных из старого и нового паролей, а затем отправляем эти значения на сервер. Если текущий пароль подошел, то он заменяется на новый. Тут я больше хотел обратить внимание на функцию prepare_key_pw , которая неявно присутствовала во всех предыдущих операциях. Ее задача — преобразовать строковый пароль в a32-массив, а потом выполнить операцию деривации ключа следующим образом:

Эта функция вызвала много нареканий, поскольку основана на доморощенном алгоритме. За время написания статьи создатели сервиса успели немного поменять ее код, но существенных изменений я тут не заметил. Ее суть состоит в том, что переданный пароль зашифровывается 65536 раз на константном ключе для того, чтобы получить неотличимый от случайного ключ. Почему создатели сервиса не воспользовались существующими алгоритмами (например, PBKDF2), остается загадкой.

Загрузка и зашифрование файлов

Вкратце весь этот процесс можно представить вот так:

Предупреждаю, долгое вникание в эту картинку опасно для мозга, поэтому ниже я расскажу, как же все это происходит.

Как я уже говорил, при загрузке для каждого файла создается свой случайный ключ-массив из 6ти 32-битных чисел. Первые четыре элемента этого массива используются для зашифрования содержимого файла, а два последних — как начальные значения счетчика, с помощью которого вычисляется контрольная сумма файла. Этот массив хранится в глобальной переменной ul_key . Его же содержимое заносится в JSON-сериализированную строку ul_KeyNonce .

Само за(рас)шифрование происходит с помощью Web Worker (если браузер поддерживает эту технологию) или просто внутри основного кода страницы. Когда файл становится готов к отправке, для зашифрования его атрибутов (на данный момент под атрибутами подразумевается только имя файла) создается новый ключ filekey , основанный на ul_key и контрольной сумме файла. Этот ключ затем зашифровывается на мастер-ключе и отправляется на сервер вместе с атрибутами файла. За все эти действия отвечают функции initupload3 и api_completeupload2 . Создание ключа filekey происходит в функции ul_chunkcomplete , ниже я приведу ее часть.

Скачивание и расшифрование файлов

Очевидно, что эти процессы должны быть просто обратными к зашифрованию файла. Единственное что может нести интерес — это получение значения ключа ul_key из пришедшего с сервера зашифрованного значения filekey .

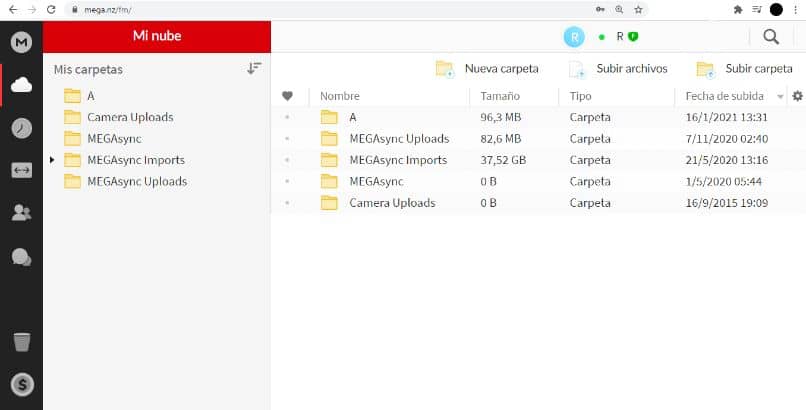

На момент скачивания файла в контексте браузера уже содержится объект, хранящий расшифрованные ключи файлов. Поэтому сначала имеет смысл рассмотреть процесс, который происходит сразу после аутентификации пользователя, а именно — загрузку файл-менеджера. После того как пользователя пустили на сервис, ему естественно хочется получить доступ к своим файлам (предположим, что они у него уже там были). Для этого нам нужно расшифровать сначала ключи файлов, а затем — их атрибуты. Этим делом занимается очередная пачка функций, из которых нас интересуют loadfm_callback и process_f_f .

- Дождаться загрузки файл-менеджера ( loadfm_callback ), где получить JSON с описанием всех загруженных файлов

- Создать массив farray , в который положить массив с информацией о файлах

- Запустить (рекурсивно) для каждого файла функцию process_f_f

- Для каждого файла, у которого есть ключ, расшифровать этот ключ и атрибуты (функция crypto_processkey ) и сохранить их обратно в массив с информацией о файлах

- После этого сохранить расшифрованные значения в переменную FileStore (окончание рекурсии в process_f_f )

После этого мы можем получить значение исходного ключа ul_key из контекста браузера следующим образом:

Это преобразование происходит в функции startdownload . Если учесть, что значение dl_key == filekey из функции ul_chunkcomplete и выполнить нехитрые операции сложения по модулю, то мы заметим, что в переменной dl_keyNonce будет хранится значение ul_key , сгенерированное при загрузке файла. Иллюстрацию этому можно наблюдать в нижнем левом углу доски на фотографии в начале раздела про загрузку файлов.

- Пользователь регистрируется на сервисе

- Затем он устанавливает расширение

- С его помощью производится аппаратное зашифрование мастер-ключа на неизвлекаемом с токена ключе

- Зашифрованный таким образом мастер-ключ загружается на сервер

- Двухфакторную аутентификацию на сервисе (без корректно расшифрованного мастер-ключа «завалится» функция api_getsid2 )

- Без токена также нельзя будет сменить текущий пароль учетной записи

Хочу отметить, что здесь я применил весьма хитрый метод. В данном случае нам важно, чтобы злоумышленник не мог расшифровать файл, даже если он перехватит пришедший с сервера ключ файла и будет знать мастер-ключ пользователя. Поэтому тут можно сыграть на особенностях архитектуры сервиса и использовать для за(рас)шифрования файлов значение ключа ul_keyNonce (оно же dl_keyNonce), полученное в результате зашифрования на токене значения ключа ul_key (или dl_key).

Используемые технологии

Для реализации аппаратного шифрования будет использоваться USB-токен Рутокен ЭЦП (также подойдет Рутокен Web) совместно с плагином для браузера «Рутокен Web PKI Edition». Подробное описание плагина мы уже приводили в статьях Рутокен WEB PKI Edition и Щит и меч в системах ДБО. Прикладное решение.

С момента написания этих статей в наш продукт добавилась возможность аппаратного шифрования по алгоритму ГОСТ 28147-89. Beta-версию плагина с функциональностью аппаратного шифрования по алгоритму ГОСТ 28147-89 можно скачать здесь. Эта версия плагина еще не прошла полное тестирование, поэтому предупреждаю о том, что в ней могут быть ошибки, о нахождении которых прошу сообщать в личку.

В интерфейсе плагина симметричное зашифрование реализуется функцией encrypt , которая имеет следующий синтаксис:

- Идентификатор устройства, number

- Метку ключа для шифрования, number (если такого ключа нет, он будет сгенерирован)

- Зашифровываемые данные, string (строка, содержащая в себе байт-массив вида "aa:bb:cc:dd" )

- Функции обратного вызова для успешного и неуспешного завершения операции шифрования

Непосредственно разработка

Сразу хочу сделать замечание по поводу моего исходного кода: он, по сути, находится в альфа-версии, хотя и реализует описанную выше функциональность. Я не проверял, насколько моя переделка получилась совместимой с остальными функциями сервиса, поэтому все исходники я выложил на github и буду рад любой помощи по доработке этой системы. Поэтому я не буду засорять статью дальше огромными листингами, а лишь опишу общую схему работы расширения.

Готовое расширение можно скачать здесь. Разработано оно с помощью сервиса Crossrider, что дает расширения для трех браузеров (Chrome, Firefox и IE), но проверять его работу лучше в Chrome или Firefox, причем в первом оно работает гораздо стабильнее.

- changepw : отвечает за смену пароля

- api_getsid2 : один из callback'ов логина

- api_completeupload2 : callback завершения загрузки файла

- loadfm_callback : callback загрузки файл-менеджера

- processpacket : очередной callback, в котором расшифровываются атрибуты только что загруженного файла

- parsepage : отвечает за рисование дополнительных диалогов

- dologin : расширяет возможности аутентификации

- initupload3 : отвечает за создание ключа шифрования файла

- startdownload : обратный разбор ключа файла и инициализация скачивания

- Для начала неплохо раздобыть Рутокен ЭЦП (или Рутокен Web) и установить плагин для браузера

- Установить расширение

- Залогиниться на сервис с отключенным расширением

- Включить расширение в браузере

- Зайти на страницу учетной записи

- Нажать на кнопку «Привязать токен»

- Ввести текущий пароль и выполнить эту операцию

Логинимся на сервис и открываем страницу файл-менеджера

Подключаем расширение или букмарклет, после чего нам нужно будет ввести PIN-код токена

Переходим на страницу учетной записи и выполняем привязку токена к аккаунту

Вводим логин-пароль

Вводим PIN-код

profit!

- Проверка пары логин-пароль на сервере

- Если логин-пароль правильные, то с сервера приходит зашифрованный мастер-ключ

- Посредством плагина производится запрос PIN-кода к токену

- Если PIN введен правильно, то производится расшифрование мастер-ключа на ключе с токена

PS: первым пяти желающим (из Москвы) потестировать плагин мы можем подарить по токену — пишите в личку.

Потеря данных может произойти на любом устройстве, которое способно хранить данные. Даже простое перемещение является потерей данных, и это потеря техническая. Причины потери данных: человеческая ошибка, повреждение файла, устройства, взлом, вирусы и вредоносные программы, механическое повреждение жесткого диска, сбой питания, пролитый кофе и т.д.

Есть несколько дорогостоящих способов восстановить данные, но им есть и бесплатные альтернативы, позволяющие осуществить резервное копирование. Помните, что как только произошла потеря данных, следует сразу же прекратить работу с диском.

Что не стоит делать при восстановлении данных:

Старайтесь не использовать устройство, на которое вам нужно восстановить файлы.

Не сохраняйте восстановленные данные на тот же накопитель, с которого производится их восстановление.

Не скачивайте и не устанавливайте программы для восстановления данных на внешнее устройство или жесткий диск, с которого будет осуществляться восстановление информации.

Для восстановления утерянных данных рекомендуем вам воспользоваться следующими бесплатными программами:

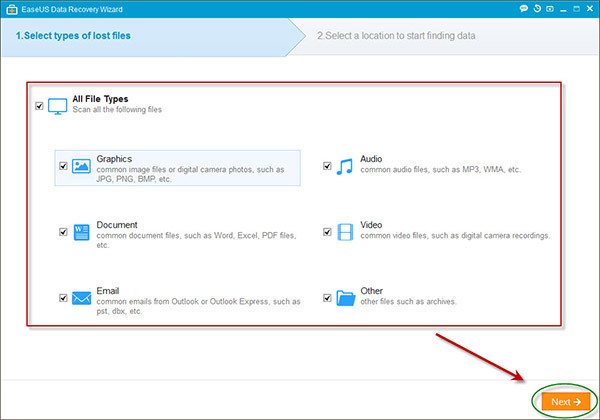

EaseUS Data Recovery Wizard служит для восстановления утраченных данных с USB-флешек, жестких дисков, карт памяти и прочих носителей, возвращает файлы, даже если они были удалены из корзины. Обеспечивает восстановление разделов файловых систем Windows, таких как FAT и EXT, также подходит для работы с Windows 8.

Это волшебная программа располагает тремя вариантами помощи: восстановление разделов (Partition Recovery), полное восстановление (Complete Recovery), восстановление удаленных файлов (Deleted File Recovery). Потерянный файл может быть найден автоматически или же путем ввода имени файла. Программа быстро находит утерянные файлы и отображает их иерархическим древовидным списком. Потом вы можете указать путь для сохранения восстановленного файла.

EaseUS имеет два режима сканирования: быстрое и глубокое. Это удобная и эффективная программа, позволяющая вернуть удаленные и потерянные данные. Глубокое сканирование помогает найти файлы после форматирования, либо в случае, если быстрое сканирование не помогает.

DMDE Free Edition — эффективная программа для поиска, редактирования и восстановления данных на дисках. Благодаря использованию специальных алгоритмов, DMDE может восстановить структуру директорий и файлы в некоторых сложных случаях, когда другие программы не дают нужный результат.

Располагает такими бесплатными функциями, как дисковый редактор, простой менеджер разделов, создание образов и клонирование дисков, реконструкция массивов RAID, восстановление файлов из текущей панели. DMDE поддерживает файловые системы NTFS/NTFS5, FAT12/16, FAT32, exFAT, Ext2/3/4 и работает в Windows 98/…/XP/Vista/7/8/8.1. Конструктор RAID позволяет собрать виртуальный массив и поддерживает уровни RAID-0, RAID-1, RAID-4, RAID-5, RAID-6.

NTFS утилиты предназначены для копирования, удаления файлов, создания, исправления, удаления директорий без использования стандартного драйвера NTFS. DMDE поддерживает национальные имена, большие диски, большие файлы, большие секторы, трансляцию секторов, сжатые файлы NTFS и другие специальные возможности.

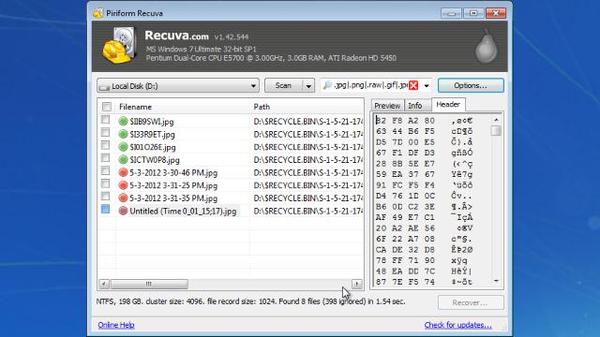

Recuva - бесплатное приложение, разработанное создателями CCLeaner для Windows, позволяющее восстановить удаленные данные с флешки или жесткого диска, с карт памяти или других носителей, имеющих файловую систему exFAT, NTFS, and FAT.

Пользователь может выбрать тип файла, который он пытается восстановить, будь то документ, фотография, электронное письмо. На выбор два вида поиска – быстрый или глубокий. Глубокое сканирование занимает больше времени, но дает лучшие результаты. Вам просто нужно нажать кнопку Start и дождаться окончания сканирования.

Фигня все эти программы, если диск поврежден механически или начинает отказывать микросхема.При повреждении диска первое что нужно делать - вытащить образ на отдельный заведомо рабочий винт и файлы восстанавливать уже там. Иначе вы просто добиваете нерабочий диск новыми чтениями-записями.

Меня в подобной ситуации спасло только gddrescue. А когда уже был образ, скопированный на чистый винт, туда натравил R-Studio. Итого с нечитаемого под виндой диска было скопировано 90% информации R-studio. Платная, но разве кому-то это когда-то мешало?)

А как де GetDataBack?

а вот рекува г:но

R-studio не раз спасал. Последний раз 3 Тб диск с фото за всю жизнь. Я фотограф просто

Сделайте кто нибудь обзор программ для поиска дубликатов файлов.

1) не шаровар и не триал

2) может быть портабельной

3) смотрит в т.ч. по содержимому файла

4) может в поиск дубликатов музыкальных файлов, графики и видео

Во первых - нормальные люди не восстанавливают сами данные непосредственно с носителя. Сначала снимается образ и потом все манипуляции проводятся уже с ним. Да, если диск в несколько терабайтов это накладно. С диском работают только по восстановлению ФС или таблицы разделов.

Во вторых - достаточно двух других программ: dd (для снятия образа) и testdisk (для работы с образом).

Сейчас относительно недорогие hdd, есть куча облаков. Тогда проблемы восстановления не будет.

Программы так себе. Если файл реально поврежден, то никакая программа не поможет. Эти проги помогут разве что если случайно удалил файл или поломалась таблица размещения файлов.

Бывает срочно нужно решить какую-то проблему, лезешь в гугл, открываешь ссылку а там подобная хуйня на пол страницы

Потеря данных может произойти на любом устройстве, которое способно хранить данные. Даже простое перемещение является потерей данных, и это потеря техническая. Причины потери данных: человеческая ошибка, повреждение файла, устройства, взлом, вирусы и вредоносные программы, механическое повреждение жесткого диска, сбой питания, пролитый кофе и т.д.

Есть несколько дорогостоящих способов восстановить данные, но им есть и бесплатные альтернативы, позволяющие осуществить резервное копирование. Помните, что как только произошла потеря данных, следует сразу же прекратить работу с диском.

Никогда не понимал зачем этот информационный шум? Почему блядь нельзя просто написать ответ на мой вопрос, на кой хуй мне знать о том, что у бабы нюры из мухосранска вероятность возникновения моей проблемы равна трём тюленям плюс два кварка делённое на четыре болотистых инея ?

ВОТ НА КОЙ ХУЙ МНЕ ЭТО НАДО БЛЯДЬ?

Году в 2009 перебирал все существующие программы восстановления информации, результаты были у всех печальные, максимум - целые файлы с битыми именами и сваливались в кучу. Помогла Zero Assumption Recovery, сохраняла иерархию, никаких полустертых файлов. Без кряка только 4 директории, фотки бесплатно. Но и этого было достаточно.Удалил 2 очень важных видео, через EasyRecovery восстановил одно, а другое не могу найти,хотя использовал кучу программ. И,кстати, заметил, что некоторые видео в EasyRecovery большего размера,чем они были при удалении,это конечно мешает при поисках.

А что поможет вытянуть данные с флэшки, к-ая с трудом определяется, но "не читаетecя"? Recuva, к слову, не помогла.

dmde, кстати, правда вещь. Убитые или удаленные разделы очень хорошо находит, прямо сказка! А ещё, она незаменима, когда хочешь изменить тип таблицы разделов GPT<>MBR без потери данных.

Братцы, а как можно запустить диск Seagate, у которого после включения раскручивается шпиндель, несколько раз щелкают головки, а потом шпиндель останавливается, но диск остаётся виден в биосе и в прогах типа Acronis/Paragon (конечно, зайти в диск невозможно - он просто виден в списке)?

Как заставить его раскрутиться? Где-то нашёл похожие ситуации - говорят, что это называется "муха це-це" и можно через USB-TTL переходник и терминал посылать команды и на некоторое время восстановить работоспособность винта. Но в сети пишут про серию Barracuda 7200.11. А у меня SV35 ST2000VX000 2 ТБ. Про него ненаходится такого.

Никто не знает как восстановить мамину флешку. С флешкой дичь какая-то. Она открывается но через 10 сек сама отключается и подключается заного. Тоже самое происходит при скане через всякие проги или копировании файла. Технически по одному файлу я успевал вытаскивать за 10 сек. Пробовал много чего. Кто знает что может помочь? Один раз случайно удалил около двухсот фотографий. Recuva очень помогла.По своему опыту больше всего файлов помогла восстановить программа Filerecovery 2013 Enterprise, пробовал recuva, handy recovery, testdisk + photorec

Я с помощью Handy Recovery восстанавливал. Свежие - 99% целые, чем старше - тем больше брака.

Handy Recovery и Recuva.Первая спасла винт с фотками после того как грохнулись таблицы разделов, вторая - флешку.

Всегда пользовался Active File Recovery Professional 11.0.5 и никогда она меня не подводила.

Меня в свое время спасла прога Rstudio. С тех пор только ей доверяю. И бекапам)DMDE просто божественна. 290р за нее совершенно не жалко.

ребят подскажите прогу чтобы восстановить винт после случайного форматирования?есть ли такая чтобы просто вернула все наместо ?

Что делать если комп не может открыть подключенный хард с ноутбука и пишет об ошибке, мол не может его прочесть. Хотя в последний раз хард работал на ноутбуке. Пришлось снять хард с ноутбука потому как были проблемы с экраном и срочно его использовать, но при подключении харда пишет о вышеуказаной ошибке. Полгода назад у меня форматнуло диск с важным для меня документом (бекапов нет), восстановил я файлы фотореком вроде но вот беда: они все переименованы в hshdpgfeub0779668 и так далее. Есть ли способ найти среди туевой хучи текстовых документов нужный? Типа как выделить все и искать по словам, не открывая каждый по очереди (крашлоги, редми и прочая херня в огромном количестве)? Скажите, вот у меня перестал работать на ноутбуке винт. Мне его надо как-то подключить к другому компу и вспользоваться программами этими? Комментарий удален. Причина: данный аккаунт был удалён Recuva использовал, вроде бы помогло, точно не помню, давно это было)все это есть в лавсиди 2к10

Храните важные данные так же на втором отдельном носителе (флешка, жесткий диск) и тогда эти способы вам никогда не пригодятся.

Ну и по традиции

TestDisk зря не упомянули

MiniTool Power Data Recovery уже 10 лет пользуюсь, два диска с потерянными данными восстановил и кучу случайно удалённых.

Подскажите, пожалуйста, вдруг кто знает. Были в папке на портативном жестком видео, при копировании новых в эту папку по невнимательности нажали "заменить" (имена были идентичны, разные даты создания). Есть надежда как-то бэкапнуть до первой версии? Перепробовали уже тонну прог, выдают только именно удаленные файлы.

может кто подсказать аналог recurva и подобных программ под ext3-4\ZFS файловые системы? Без разницы ОС, хоть под фряху.

К слову, а вот телефон, допустим, у него сломались зубья, подходящие к батарее из него самостоятельно память вынуть можно?

облачные сервисы помогут!

Помнится, лет десять назад работал я в фотоателье и от скуки восстанавливал втихую инфу с каждой принесенной мне для печати флэхи. Довольно забавные кадры попадались - когда клубничные, когда криповые)

основные проги для восстановлоения у меня)

Быстродействующие модули памяти для оптических компьютеров будущего

Эффект, благодаря которому возможна запись информации в кремниевом кольцевом микрорезонаторе с помощью импульсов света разной интенсивности, впервые описан учеными ЛЭТИ. Он открывает большие возможности по созданию быстродействующих модулей памяти для оптических компьютеров будущего.

Современные электронные вычислительные машины подходят к пределу своих возможностей по соотношению производительности к энергозатратам. Поэтому научные группы по всему миру разрабатывают логические интегральные схемы на альтернативных принципах, которые будут более компактными, энергоэффективными и быстродействующими. Один из видов таких схем — фотонная интегральная схема, в которой передача, хранение и обработка информации производится с помощью света.

Проект находится в русле многолетних работ, проводимых на кафедре физической электроники и технологии по исследованию новых физических эффектов в твердом теле, имеющих большие перспективы для создания устройств хранения и обработки информации. В частности, в 2020 году ЛЭТИ получил мегагрант Правительства Российской Федерации на проведение разработок в области резервуарных вычислений на принципах магноники.

Если вам интересно что такое mega-recoverykey.txt и как восстановить заблокированный аккаунт Mega? Внимательно прочтите следующую информацию, в которой мы подробно говорим об этом.

Что такое mega-recoverykey.txt? Файл для восстановления Мега аккаунтов

Есть много способов защитить учетные записи служб, на которые мы подписываемся в Интернете. Фактически, некоторые компании используют собственные системы безопасности, в случае с Mega у нас есть файл mega-recoverykey.txt.

Mega-recoverykey.txt - это мера безопасности рассчитан на время восстановления аккаунта. Другими словами, компания обычно просит вас иметь документ mega-recoverykey.txt, если вы потеряли доступ к своей учетной записи Mega. Это, несомненно, любопытное предложение, которое может быть очень полезным.

Цель файла mega-recoverykey.txt заключается в том, что никто другой не имеет доступа к вашей учетной записи, по этой причине его обычно спрашивают, введен ли неправильный пароль или когда он попросили восстановить аккаунт .

Mega-recoverykey.txt - это текстовый файл, содержащий конкретный уникальный ключ восстановления. Этот ключ появится, когда регистрация на платформе Mega . Поэтому новым пользователям рекомендуется держи это слово de устарелый в надежном месте. Таким образом, у них не будет проблем с восстановлением своей учетной записи, если они забудут пароль.

Сохраните файл mega-recoverykey.txt

Вы можете сохранить этот файл, перейдя в параметры своей учетной записи, к которым вы можете получить доступ, нажав на Ваше изображение профиля . Оказавшись там, перейдите в «Безопасность», а затем в «Ключ восстановления» и убедитесь, что указанный документ / ключ сохранен.

Важность и использование файла mega-recoverykey.txt для восстановления вашей учетной записи Mega

Если вы встретите из проблемы для тебя подключиться к официальному сайту Mega , когда вы хотите восстановить учетную запись и предоставить все данные, система запросит у вас файл mega-recoverykey.txt. Очень важно помнить, что отсутствие этого файла приведет к файлы учетных записей, находящиеся под угрозой исчезновения .

Фактически, система Mega предупреждает, что если вы измените пароль с помощью методов восстановления, не включая файл mega-recoverykey.txt, вы потеряете свои документы. Ваши файлы будут храниться в Mega в течение 60 дней, но по истечении этого срока они будут полностью удалены из приложения.

По этой причине очень важно сохранить ключ восстановления , так как это гарантирует, что мы снова сможем получить доступ к файлам в нашей учетной записи. С другой стороны, если у вас нет доступа к этому файлу, лучше удалите свою учетную запись MEGA.NZ с помощью неизменность .

Куда сохранить mega-recoverykey.txt для восстановления заблокированной учетной записи Mega

Теперь, когда вы знаете важность файла mega-recoverykey.txt или ключа восстановления, важно хранить его в надежном месте. Если у вас есть вопросы по где сохранить файл , держать рассмотрите следующие идеи, которые могут вам помочь.

Почта

Почта - хорошее место для хранения вашего Mega Key, потому что вы можете получить к нему доступ практически с любого устройства. В любом случае рекомендуется сохранить файл mega-recoverykey.txt в учетной записи, которую вы постоянно используете, и никогда не забывай свой пароль .

Ваш сотовый телефон

В случае файла mega-recoverykey.txt также настоятельно рекомендуется иметь физическую резервную копию. Мы говорим вам об этом, потому что иногда цифровые носители подвержены атакам хакеров, или пользователи просто забывают свои пароли. Пар Последовательные, сохраните копию файла mega-recoverykey.txt на вашем мобильном устройстве в случае необходимости.

компьютер

Если у вас есть персональный компьютер, вы можете сохранить файл mega-recoverykey.txt. Мы считаем компьютеры одним из наиболее рекомендуемых пространств для выполнения соответствующих резервных копий. Конечно, храните его в надежном месте и что ты вспомнишь позже .

Во всем вышеперечисленном

Действительно, если вы храните очень важные файлы в своей учетной записи Mega, было бы лучше сохранить файл mega-recoverykey.txt на своем голосовая почта, ваш мобильный телефон и компьютер . Точно так же вы можете сохранить файл mega-recoverykey.txt в любом другом месте во время резервного копирования.

В свою очередь, для очень важных файлов вы можете использовать инструмент для синхронизировать свою учетную запись Mega с локальной папкой на ПК с Windows Таким образом, у вас будет физическое и облачное резервное копирование.

Читайте также: