Настройки комплексной антивирусной системы защиты корпоративной компьютерной сети предприятия

Обновлено: 04.07.2024

Комплексная антивирусная защита локальной сети

На сегодняшний день нет необходимости доказывать необходимость построения антивирусной защиты любой информационной системы. По оценкам западных аналитиков общемировой ущерб от проникновения вирусов, червей, троянских и других вредоносных программ составляет от 8 до 12 миллиардов долларов. Достаточно вспомнить последние эпидемии, охватившие весь мир (I-Worm.LoveLetter, I-Worm.Nimda, I-Worm.Klez). При этом вирусная опасность с каждым годом растёт всё больше и больше. Объясняется это, с одной стороны возрастающим количеством и разнообразием компьютерной инфекции, а с другой - уязвимостью локальных сетей, за счёт проникновения в них вирусов из внешний сетей, в том числе по каналам электронной почты сети Internet.

Но, тем не менее, на практике антивирусной защите не уделяется должного внимания. Даже разработчики комплексных систем информационной безопасности часто ограничиваются рекомендациями по выбору антивирусного пакета, а также оказывают помощь в его настройке.

Опасность заражения вычислительных сетей реальна для любого предприятия, но реальное развитие вирусная эпидемия может получить в локальных сетях крупных хозяйственно-производственных комплексов с территориально-развлетвлённой инфраструктурой. Их вычислительные сети, как правило, создавались поэтапно, с использованием различного аппаратного и программного обеспечения. Очевидно, что для таких предприятий вопрос антивирусной защиты становится весьма сложным, причём не только в техническом, но и в финансовом плане.

Вместе с тем решение этого вопроса достигается путём сочетания организационных мер и программно-технических решений. Данный подход не требует больших технических и немедленных финансовых затрат, и может быть применён для комплексной антивирусной защиты локальной сети любого предприятия.

В основу построения такой системы антивирусной защиты могут быть положены следующие принципы:

принцип реализации единой технической политики при обосновании выбора антивирусных продуктов для различных сегментов локальной сети;

принцип полноты охвата системой антивирусной защиты всей локальной сети организации;

принцип непрерывности контроля локальной сети предприятия, для своевременного обнаружения компьютерной инфекции;

принцип централизованного управления антивирусной защитой;

Принцип реализации единой технической политики предусматривает использование во всех сегментах локальной сети только антивирусного ПО, рекомендуемого подразделением антивирусной защиты предприятия. Эта политика носит долгосрочный характер, утверждается руководством предприятия и является основой для целевого и долговременного планирования затрат на приобретение антивирусных программных продуктов и их дальнейшее обновление.

Принцип полноты охвата системой антивирусной защиты локальной сети предусматривает постепенной внедрение в сеть программных средств антивирусной защиты до полного насыщения в сочетании с организационно-режимными мерами защиты информации.

Принцип непрерывности контроля за антивирусным состоянием локальной сети подразумевает такую организацию ее защиты, при которой обеспечивается постоянная возможность отслеживания состояния сети для выявления вирусов.

Принцип централизованного управления антивирусной защитой предусматривает управление системой из одной органа с использованием технических и программных средств. Именно этот орган организует централизованный контроль в сети, получает данные контроля или доклады пользователей со своих рабочих мест об обнаружении вирусов и обеспечивает внедрение принятых решений по управлению системой антивирусной защиты.

С учётом этих принципов в комплексной системе информационной безопасности создаётся подразделение антивирусной защиты, которая должна решать следующие задачи:

приобретение, установка и своевременная замена антивирусных пакетов на серверах и рабочих станциях пользователей;

контроль правильности применения антивирусного ПО пользователями;

обнаружение вирусов в локальной сети, их оперативное лечение, удаление зараженных объектов, локализация зараженных участков сети;

своевременное оповещение пользователей об обнаруженных или возможных вирусах, их признаках и характеристиках.

Для решения этих задач в комплексной системе информационной безопасности кроме администраторов информационной безопасности создаются администраторы антивирусной защиты. Если ЛВС небольшая или достаточно хорошо оснащена антивирусным ПО, то назначение специального администратора антивирусной защиты чаще всего нецелесообразно, так как его функции может выполнять администратор безопасности сети.

Эффективность создаваемой подсистемы антивирусной защиты зависит также от выполнения следующих дополнительных условий:

подключение ПК пользователей в корпоративную сеть должно производиться только по заявке с отметкой администратора антивирусной защиты об установке лицензионного антивирусного ПО (заявка заносится в базу данных с фиксацией сроков действия лицензии);

передачу ПК от одного пользователя другому необходимо производить с переоформлением подключения к сети;

обнаруженные вирусы целесообразно исследовать на стенде подразделения защиты информации с целью выработки рекомендаций по их корректному обезвреживанию;

в удаленных структурных подразделениях следует назначить внештатных сотрудников, ответственных за антивирусную защиту.

Практическая реализация антивирусной защиты информации на серверах и ПК корпоративной сети осуществляется с использованием ряда программно-технических методов, являющихся стандартными, но имеющих свою специфику, определяемую особенностями корпоративной сети. К ним относятся:

использование антивирусных пакетов;

ведение базы данных о вирусах и их характеристиках;

Рассмотрим эти методы более подробно.

Главным методом антивирусной защиты является установка антивирусных пакетов. Выбор антивирусного ПО является одной из важнейших задач антивирусной защиты, от правильности решения которой в дальнейшем будут зависеть антивирусная безопасность системы, а также затраты на ее поддержание. Используемые антивирусные средства должны удовлетворять следующим общим требованиям:

система должны быть совместима с операционными системами серверов и ПК;

система антивирусной защиты не должна нарушать логику работы остальных используемых приложений;

наличие полного набора антивирусных функций, необходимых для обеспечения антивирусного контроля и обезвреживания всех известных вирусов;

частота обновления антивирусного ПО и гарантии поставщиков (разработчиков) в отношении его своевременности.

В отличие от других подсистем информационной безопасности в рассматриваемой области отсутствуют четко сформулированные показатели защищенности и соответствующие критерии сравнения различных антивирусных средств. Как правило антивирусные комплексы сравниваются по следующим показателям: обнаружение, лечение, блокирование, восстановление, регистрация, обеспечение целостности, обновление базы данных компьютерных вирусов, защита антивирусных средств от доступа паролем, средства управления, гарантии проектирования, документация.

При комплексной защите локальной сети необходимо уделить внимание всем возможным точкам проникновения вирусов в сеть извне. На рисунке №1 приведена общая структура антивирусной защиты локальной сети. На первом уровне защищают подключение в Интернет или сеть поставщика услуг связи - это межсетевой экран и почтовые шлюзы, поскольку по статистике именно оттуда попадает около 80% вирусов. Необходимо отметить, что таким образом будет обнаружено не более 30% вирусов, так как оставшиеся 70% будут обнаружены только в процессе выполнения.

Применение антивирусов для межсетевых экранов на сегодняшний день сводится к осуществлению фильтрации доступа в Интернет при одновременной проверке на вирусы проходящего трафика. Осуществляемая такими продуктами антивирусная проверка сильно замедляет работу и имеет крайне не высокий уровень обнаружения, по этому в отсутствии необходимости фильтрации посещаемых пользователями веб-узлов применение таких продуктов является не целесообразным.

Антивирусной защите подлежат все компоненты информационной системы, участвующие в транспортировке информации и/или её хранении:

рабочие станции мобильных пользователей;

сервера резервного копирования;

Как правило, использование одного (базового) антивирусного пакета для защиты локальной сети представляется наиболее целесообразным. Однако анализ рынка антивирусных средств показывает, что в случае, когда мы имеем дело с большой корпоративной сетью, это не всегда возможно вследствие разнородности применяемых в сегментах сети операционных платформ.

Следующим после выбора пакетов шагом является их тестирование администратором безопасности на специальном стенде подразделения защиты информации. Эта процедура позволяет выявить ошибки в антивирусном ПО, оценить его совместимость с системным и прикладным ПО, используемым на ПК и серверах сети. Опыт показывает, что такое тестирование оказывается далеко не лишним, поскольку разработчик не способен в полном объеме исследовать процесс функционирования своих антивирусных средств в условиях реальных сетей. Результаты тестирования направляются разработчику пакета, что позволяет тому провести необходимые доработки до начала массовой установки последнего.

Современные антивирусные пакеты содержат в себе следующие основные программные компоненты:

монитор (резидентно размещается в оперативной памяти компьютера и автоматически проверяет объекты перед их запуском или открытием; при обнаружении вируса программа в зависимости от настроек может: удалить зараженный объект, вылечить его, запретить к нему доступ);

сканер (осуществляет проверку объектов на наличие вирусов по запросу пользователей);

сетевой центр управления (позволяет организовать управление АВЗ корпоративной сети: управлять компонентами пакета, задавать расписания запуска сканера, автоматического обновления антивирусных баз и т.д.);

дополнительные модули, обеспечивающие проверку электронной почты и Web-страниц в момент получения информации.

Установку антивирусных пакетов и их настройку выполняют специалисты подразделения, осуществляющего техническое обслуживание сети. Программы "монитор" и "сканер" устанавливаются как на серверах, так и на ПК, причем первый настраивается на постоянное включение.

При обнаружении вирусов пользователям не рекомендуется заниматься "самолечением", так как это может привести к потере информации. В таких случаях им следует по "горячей линии" обращаться к администраторам антивирусной защиты, которые принимают меры по обезвреживанию вирусов и предотвращению дальнейшего заражения.

Следующими по важности методами антивирусной защиты являются архивирование и резервное копирование информации, позволяющие исключить потерю информации в случае вирусного заражения. Архивирование заключается в периодическом копировании системных областей машинных носителей информации на внешние устройства. На серверах с наиболее важной информацией архивирование необходимо проводить с минимальной периодичностью. Резервное копирование информации проводится ежедневно в целях защиты ее от искажения и разрушения.

Антивирусная защита локальной сети крупной организации является сложной проблемой, которая не сводится к простой установке антивирусных продуктов. Как правило, требуется создание отдельной подсистемы. В техническом плане при решении данной проблемы особое внимание следует уделить тестированию всего вновь приобретаемого антивирусного ПО, а также установке антивирусных пакетов на почтовые серверы.

Как правильно организовать оборону компьютерных сетей от вредоносного ПО.

Статья адресована начинающим системным администраторам.

Под антивирусной защитой я подразумеваю защиту от любого вредоносного ПО: вирусы, трояны, рут-киты, бэк-доры,…

Все рекомендации относятся больше к Windows.

1 Шаг по антивирусной защите – установка антивирусного ПО на каждом компьютере в сети и обновление не реже чем ежедневно. Правильная схема обновления антивирусных баз: за обновлениями ходят 1-2 сервера и раздают обновления всем компьютерам в сети. Обязательно ставьте пароль на отключение защиты.

Рекомендую применять антивирусы от разных производителей, например, на рабочих станциях Касперский, на почтовых и прокси-серверах M cAffee.

У антивирусного ПО много недостатков. Главный недостаток - они не ловят вирусы, написанные на заказ и которые не получили широкого распространения. Второй недостаток– они нагружают процессор и занимают память на компьютерах, кто-то больше (Касперский), кто-то меньше (Eset Nod32), это надо учитывать.

Установка антивирусного ПО – обязательный, но недостаточный способ защиты от вирусных эпидемий, часто сигнатура вируса появляется в антивирусных базах на следующий день после его распространения, за 1 день вирус может парализовать работу любой компьютерной сети.

Обычно системные администраторы останавливаются на 1 шаге, хуже того, не доводят его до конца либо не следят за обновлениями и рано или поздно заражение все-таки происходит. Ниже перечислю другие важные шаги по усилению антивирусной защиты.

2 Шаг. Политика паролей. Вирусы (трояны) умеют заражать компьютеры в сети подбирая пароли к стандартным учетным записям: root, admin, Administrator, Администратор. Всегда используйте сложные пароли! За учетные записи без паролей либо с простыми паролями системный администратор должен быть уволен с соответствующей записью в трудовой книжке. После 10 попыток неверного ввода пароля учетная запись должна блокироваться на 5 минут, чтобы защититься от брут-форса (подбор пароля методом простого перебора). Встроенные учетные записи администраторов крайне желательно переименовать и заблокировать. Периодически пароли нужно менять.

3 Шаг. Ограничение прав пользователей. Вирус (троян) распространяется по сети от имени пользователя, который его запустил. Если у пользователя права ограничены: нет доступа на другие компьютеры, нет административных прав на свой компьютер, то даже запущенный вирус ничего не сможет заразить. Нередки случаи, когда сами системные администраторы становятся виновниками распространения вируса: запустили админ кей-ген и пошел вирус заражать все компьютеры в сети…

4 Шаг. Регулярная установка обновлений безопасности. Это сложная работа, но делать ее надо. Обновлять нужно не только ОС, но и все приложения: СУБД, почтовые серверы.

5 Шаг. Ограничение путей проникновения вирусов. Вирусы попадают в локальную сеть предприятия двумя путями: через сменные носители и через другие сети (Интернет). Запретив доступ к USB, CD-DVD, вы полностью перекрываете 1 путь. Ограничив доступ в Интернет, вы перекрываете 2 путь. Этот метод очень эффективен, но тяжело реализуем.

6 Шаг. Межсетевые экраны (МСЭ), они же файерволы (firewalls), они же брэндмауэры. Их нужно обязательно устанавливать на границах сети. Если ваш компьютер подключен к Интернет напрямую, то МСЭ должен быть включен обязательно. Если компьютер подключен только к локальной сети (ЛВС) и выходит в Интернет и другие сети через серверы, то на этом компьютере МСЭ включать необязательно.

7 Шаг. Разделение сети предприятия на подсети. Сеть удобно разбивать по принципу: один отдел в одной подсети, другой отдел – в другой. На подсети можно делить на физическом уровне (СКС), на канальном уровне (VLAN), на сетевом уровне (не пересекаемые по адресам ip подсети).

8 Шаг. В Windows есть замечательный инструмент по управлению безопасностью больших групп компьютеров – это групповые политики (ГПО). Через ГПО можно настроить компьютеры и серверы так, что заражение и распространение вредоносного ПО станет практически невозможным.

9 Шаг. Терминальный доступ. Поднимите в сети 1-2 терминальных сервера, через которые пользователи будут ходить в Интернет и вероятность заражения их персональных компьютеров упадет до нуля.

10 Шаг. Отслеживание всех запускаемых на компьютерах и серверах процессов и служб. Можно сделать так, чтобы при запуске неизвестного процесса (службы) системному администратору приходило уведомление. Коммерческое ПО, которое умеет это делать, стоит немало, но в некоторых случаях затраты оправданы.

Системы антивирусного контроля для корпоративных целей

директор компании "Рекурс"

С появлением компьютерного вируса во второй половине XX в. и с развитием корпоративных сетей возникла необходимость защиты информационных блоков в организациях. На сегодняшний день на мировом рынке представлено множество антивирусов как для домашнего использования, так и для корпоративных целей. Последние отличаются прежде всего своей структурой, включают в себя серверную и клиентскую части, а также средства удаленного администрирования.

На российском рынке наиболее распространены продукты, представленные следующими компаниями: Dr.Web, ESET, Kaspersky, Symantec, TrendMicro.

Dr.Web

Защита корпоративных сетей от компании "Доктор Веб" представлена линейкой продуктов Dr.Web Desktop Security Suite, которая включает в себя Dr.Web® Enterprise Suite, Dr.Web® ATM Shield и Dr.Web CureNet.

Первый программный продукт предоставляет собой комплексную защиту от интернет-угроз. Это решение оснащено следующими компонентами защиты: антивирусом, антишпионом, антируткитом, антиспамом и Web-антивирусом.

Антивирусный сервер обеспечивает централизованное администрирование защиты рабочих станций и файловых серверов Windows, а также почтовых серверов Unix, включая развертывание, обновление вирусных баз и программных модулей компонентов, мониторинг состояния сети, извещения о вирусных событиях, сбор статистики.

Dr.Web Enterprise Suite имеет встроенный модуль централизованного управления всем антивирусным комплексом.

Клиенты данного антивирусного решения устанавливаются лишь на линейку 32-битных операционных систем от Microsoft. Серверы поддерживают Windows 2000/XP/2003/2008, Linux, FreeBSD (от 6.2 до 7.1), Solaris (x86 и Sparc) (для 32-и 64-битных систем).

Для банков и прочих компаний, имеющих терминалы, "Доктор Веб" предлагает отдельное решение Dr.Web ATM Shield. Оно легко интегрируется в сети банкоматов и кассовых устройств, позволяет существенно сократить время на их обслуживание и значительно снизить нагрузку на системных администраторов.

Еще одной особенностью продуктов "Доктора Веба" является Dr.Web CureNet! Эта утилита позволяет проводить удаленное централизованное лечение рабочих станций и серверов Windows 7/2008/Vi-sta/2003/XP Professional/2000 с установленным антивирусом другого производителя в локальных сетях любого масштаба, а также проводить проверку качества антивирусной защиты другого производителя.

Большим преимуществом антивирусов "Доктора Веба" является наличие ряда сертификатов соответствия ФСБ РФ, которые позволяют применять множество программных решений этой компании для защиты информации, составляющей государственную тайну. Перечень сертификатов можно найти на сайте производителя.

Компания ESET представляет ряд продуктов для защиты серверов и рабочих станций от вредоносным ПО. Так, для защиты файловых серверов и рабочих станций предлагается ESET NOD32 Business Edition или ESET NOD32 Smart Security Business Edition. Оба решения включают в себя антивирус и антишпион. Второй программный продукт относится к решениям класса Internet Security и имеет дополнительно персональный файрвол, позволяющий построить защиту от внешних вторжений, и антиспам.

Централизованное управление всей антивирусной системой осуществляется с помощью ESET Remote Administrator (ERA). С помощью решения ERA можно удаленно осуществлять инсталляцию и деинсталляцию программных продуктов ESET, контролировать работу антивирусного ПО, создавать внутри сети серверы для локального обновления продуктов ESET ("зеркала"), которые позволяют существенно сократить внешний интернет-трафик. Сервер ERA работает как служба, поэтому для его работы необходим компьютер, на котором установлена одна из операционных систем на базе Microsoft Windows NT (поддерживает работу с ОС Microsoft Windows® NT4/2000/XP/Vista/7 и Microsoft Windows® Server 2000/2003/2008).

Защита почтовых серверов осуществляется путем установки программных решений ESET для Microsoft Exchange, Linux/BSD/Solaris, Lotus Domino или Kerio Mail Server.

В конце 2009 г. компания ESET выпустила сборник Platinum Pack 4.0 в виде DVD-диска с дистрибутивами программных продуктов, прошедших сертификацию ФСТЭК и получивших возможность применения решений ESET NOD32 в информационных системах персональных данных (ИСПДн) до первого класса включительно. Platinum Pack 4.0 включает в себя: NOD32 Антивирус версии 4 (32- и 64-bit), NOD32 Smart Security версии 4 (32-и 64-bit), Remote Administrator, NOD32 for Linux File Server и NOD32 for BSD File Server.

Kaspersky

Kaspersky Open Space Suite является линейкой антивирусных решений, которая включает в себя следующие программные продукты: Kaspersky Work Space Security, Kaspersky Business Space Security, Kas-persky Enterprise Space Security и Kaspersky Total Space Security.

Work Space Security является решением для небольших офисных сетей и включает в себя Kaspersky Administration Kit (консоль управления всей антивирусной системой предприятия, которая устанавливается на сервер компании), защиту смартфонов и рабочих станций.

Business Space Security обладает функциями предыдущего решения и защитой файловых серверов предприятия. Антивирусы Касперского имеют версии как для файловых серверов на платформе Windows, так и для Linux, Novell Netware и Samba.

Следующее решение (Enterprise Space Security) в дополнение к предыдущим продуктам позволяет защищать почтовые серверы организации.

Абсолютную защиту корпоративной сети предоставляет программный продукт Kaspersky Total Space Security, который позволяет внедрять решения "Лаборатории Касперского" в интернет-шлюзы организации.

Все решения имеют централизованное управление с помощью Kaspersky Administration Kit. Последняя версия (8.0) этого программного обеспечения позволяет администраторам безопасности задавать политику управления сменными носителями, подключаемыми по USB, для компьютеров, на которых установлен Kaspersky AntiVirus 6.0 Release 2. Решение не является полноценной защитой от НСД, но достаточно эффективно для малых организаций, у которых нет возможности приобретения дополнительных продуктов, контролирующих внешние устройства, поскольку большой процент вредоносного ПО проникает на компьютер через съемные носители.

Немаловажным фактором выбора антивирусов от компании "Лаборатория Касперско-го" является наличие сертификатов:

- о возможности применения "Антивирус Касперского 5.5 для Microsoft Exchange Server 200/2003", "Антивирус Касперского 6.0 для Windows Servers", "Антивирус Касперского 6.0 для Windows WorkStations" и Kaspersky Administration Kit 6.0 для построения системы защиты информационных систем персональных данных до первого класса включительно;

- сертификаты ФСТЭК о соответствии Kaspersky Administration Kit 6.0, "Антивирус Касперского 5.5 для Microsoft Exchange Servers 2000/2003", "Антивирус Касперского 6.0 для Windows Workstation" и "Антивирус Касперского 6.0 для Windows Servers" требованиям руководящего документа "Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недеклариро-ванных возможностей" (Гостех-комиссия России, 1999) – по 3-му уровню контроля и требованиям технических условий.

Антивирусные решения "Лаборатории Касперского" поддерживают как ОС линейки Microsoft, так и различные версии Linux. При этом компания предлагает программные продукты и для 32-битных, и для 64-битных операционных систем.

Symantec

Symantec предлагает своим клиентам ряд решений для защиты Web-трафика, конечных точек, а также фильтрации входящей и исходящей почты. Последние продукты разрабатывались в сотрудничестве с SharePoint.

Татьяна Белейруководитель отдела технического и маркетингового сопровождения продуктов ESET NOD32

Преимуществами продуктов NOD32 перед конкурентами являются высокий уровень детектирования вредоносного ПО и одновременно низкий уровень использования системных ресурсов. Если говорить только о корпоративном сегменте, то помимо классических потребительских характеристик заказчики обращают внимание на ряд дополнительных критериев. А именно: никакой иной продукт не предлагает такое количество настраиваемых функций, как продукт компании ESET, консоль ESET Remote Administrator подходит для управления решениями ESET как в небольших, так и в крупных сетях, объединяющих более чем 100 тыс. клиентских станций, реализована поддержка Microsoft Access, Microsoft SQL Server, MySQL и Oracle. При этом консоль ESET Remote Administrator позволяет как устанавливать и администрировать все решения ESET, работающие на различных платформах (Windows, Linux, BSD, Solaris), так и устанавливать ПО сторонних разработчиков. Реализована возможность создания параметрических групп, синхронизации групп пользователей с Active Directory по запросу администратора и по расписанию, возможность гибкой настройки уведомления администратора, централизованный карантин и многое другое.

Говоря о сертификатах, следует отметить исключительно актуальный на сегодняшний день сертификат ФСТЭК, который выдан на актуальную версию продуктов ESET NOD32 и подтверждает, что данные программные продукты соответствуют требованиям, предъявляемым к информационным системам защиты персональных данных и могут использоваться на предприятиях, обрабатывающих персональные данные высшей категории конфиденциальности.

В отношении совокупной стоимости владения как никогда значимым становится низкий уровень использования системных ресурсов. Ведь если текущий парк компьютеров организации "не потянет" новый антивирус, придется обновлять и компьютеры, что обойдется еще дороже, чем контракт на поставку ПО. В результате два антивируса с одинаковой заявленной ценой, один из которых не требователен к системным ресурсам, а другой, напротив, требует мощного "железа", будут в разы отличаться по совокупной стоимости владения. Аналогичная ситуация со стоимостью обслуживания. Один вендор предлагает круглосуточную круглогодичную техническую поддержку своих решений на русском языке, а другой – только в определенные часы по электронной почте из зарубежного офиса. В результате заказчик вынужден иметь дополнительный штат специалистов для решения оперативных проблем либо обращаться к сторонним подрядчикам. Стоимость владения опять повышается. Понимая потребности своих клиентов из 9 (!) часовых поясов, компания ESET с конца 2005 г. перевела техническую поддержку на круглосуточный режим работы.

Mail Security for Microsoft Exchange и Mail Security for Domino выполняют аналогичные функции предыдущего ПО.

Описанные решения Symantec обеспечивают защиту электронной почты от вирусов, спама, программ-шпионов, фишинга и прочих угроз безопасности в режиме реального времени, а также контролируют соблюдение требований политик безопасности в отношении содержимого почтовых серверов.

Для конечных точек Symantec предлагает Endpoint Protection. Это решение включает в себя Symantec AntiVirus с улучшенными функциями предотвращения угроз. Защита от вредоносного ПО предназначена для ноутбуков, рабочих станций и серверов.

Защита Web-шлюзов осуществляется с помощью Symantec Web Gateway.

Для управления всеми предоставленными продуктами компания Symantec предлагает два инструмента: Security Information Manager и Control Compliance Suite. Первый предназначен для реагирования на угрозы безопасности и соблюдения требований IT-политики с помощью интегрированных средств управления журналами и отклика на происшествия. Control Compliance Suite осуществляет мониторинг соблюдения требований в IT-сфере. Этот программный продукт включает множество шаблонов отраслевых нормативов, а также единую панель создания сводных отчетов.

Trend Micro

Популярным антивирусным продуктом в больших корпоративных учреждениях является Trend Micro OfficeScan Corporate Edition. Распределенная структура данного программного продукта включает в себя Trend Micro Control Manager, OfficeScan Server и OfficeScan Client.

Trend Micro Control Manager не используется для прямого управления конечными клиентскими антивирусами, а служит для объединения нескольких серверов в централизованную антивирусную систему. Это важный момент при построении антивирусной защиты в крупной сети, состоящей из подсетей, в которых клиенты не имеют доступа в другую подсеть.

Trend Micro OfficeScan Server выполняет функции управления системами защиты и обновления для конечных пользователей. Данный продукт имеет Web-интерфейс, что довольно удобно, поскольку не приходится на сервере запускать службу удаленного управления. При этом во время установки Trend Micro OfficeScan Server администратору предлагается выбор между Web-серверами IIS и Apache, один из которых устанавливается автоматически на машину.

Установка OfficeScan Client на удаленную машину может производиться как в автоматическом, так и в ручном режиме из консоли управления Trend Micro OfficeScan Server. Обновление всех клиентов сети происходит иерархическим образом.

Trend Micro OfficeScan Corporate Edition имеет возможность подключения модулей без полной переустановки программного продукта. Это позволяет добавлять защитные функции без нарушения работоспособности системы.

Подведем итоги

Не стоит забывать, что все технологии, на которых основаны антивирусные системы, являются вероятностными. Это означает, что ни одно решение не дает 100%-ную гарантию обнаружения всего вредоносного ПО, попадающего в корпоративную сеть. Поэтому наряду с сигнатурными методами современные антивирусные решения включают в себя модули поведенческого анализа (про-активную защиту). Важной особенностью этого подхода является возможность выявления нового вредоносного программного обеспечения, сигнатуры которого нет на момент проверки в антивирусных базах.

Внедрение антивирусного контроля на предприятии путем установки вышеперечисленного программного обеспечения не сможет полностью защитить хранимую информацию. Поэтому не стоит забывать о проведении политики обучения персонала с целью предотвращения элементарных нарушений правил безопасности (посещение сайтов сомнительного содержания, переход по рекламным ссылкам в письмах и т.д.), приводящих к возможности компрометации системы безопасности.

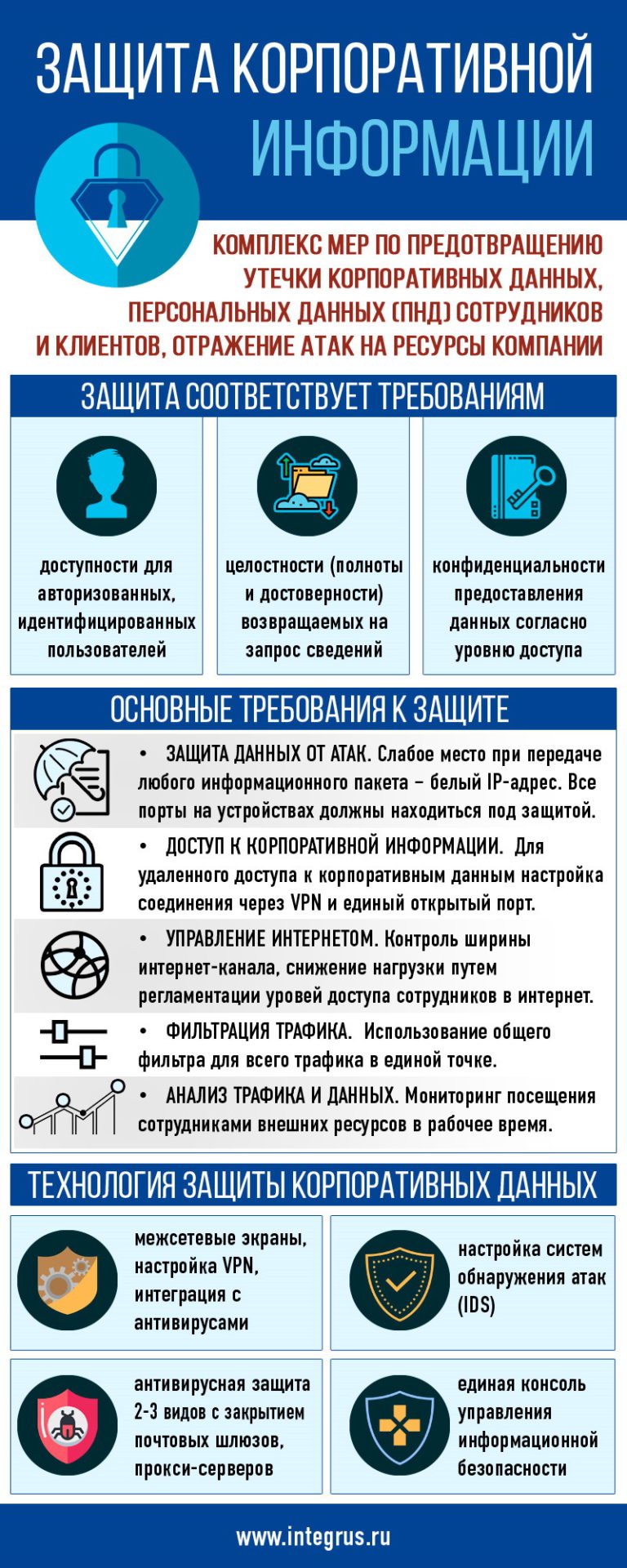

Защита информации в корпоративных сетях – это комплекс мер по предотвращению утечки корпоративных данных, персональных данных (ПНд) сотрудников и клиентов, отражение атак на ресурсы компании. Современные методы защиты включают в себя идентификацию и аутентификацию, разграничение прав доступа и управление доступом к данным, криптографию и создание межсетевых экранов.

Защита информации в корпоративных системах требуется:

- для организаций и предприятий со сложной административно-территориальной структурой: банков, торговых сетей, государственных и транснациональных компаний, производственных комплексов;

- а также предприятий любого уровня, использующих облачные технологии, он-лайн кассы, IP-телефонию, Интернет-банки, системы электронного документооборота (ЭДО).

Организация процедур комплексной защиты корпоративной информации в сетях крупных компаний осложнена использованием оборудования разных поколений и разных производителей, различных баз данных, локальных сетей (LAN).

Технологии защиты корпоративной информации

Система корпоративной защиты информации должна отражать любые типы атак:

- попытки взлома хакерами;

- несанкционированный доступ к конфиденциальным данным, в т.ч. ПНд;

- заражение вредоносным программным обеспечением (ПО): вирусами, троянскими программами, «червями»;

- загрузке и установке шпионских программ, рекламного софта;

- спаму, фишинг-атакам;

- взлому сайтов (CMS), корпоративных групп в социальных сетях.

При этом применяемые средства и технологии защиты корпоративных данных не должны препятствовать нормальному функционированию информационных систем (ИС) предприятия, включая доступность данных из ИС для авторизованных пользователей. В целом, система комплексной защиты корпоративных данных должна отвечать требованиям:

- доступности для авторизованных, идентифицированных пользователей;

- целостностью, т.е. полноты и достоверности возвращаемых на запрос сведений;

- конфиденциальностью – предоставлением данных согласно уровню доступа пользователя.

Технология защиты корпоративных данных подразумевает:

- использование межсетевых экранов (программных и аппаратных) – современные решения позволяют настраивать VPN, интегрироваться с антивирусами; с закрытием почтовых шлюзов, прокси-серверов (зачастую одновременно применяется 2–3 антивирусные программы с различными методами обнаружения вредоносного ПО);

- настройку систем обнаружения атак (IDS);

- создание единой консоли управления информационной безопасности.

Комплексная защита корпоративной информации

Современная система защиты корпоративных данных в сетях должна противодействовать случайным и преднамеренным атакам, внутренним и внешним источникам угрозы (направленным на данные, программы, аппаратуру, поддерживающую инфраструктуру).

Также не следует трактовать защиту корпоративных данных исключительно только как предотвращение несанкционированного доступа со стороны злоумышленников. Часто перед специалистами ставится задачи:

- при выборе оператора облачного сервиса, виртуального сервера (хостинг-провайдера) – отслеживать uptime сервера (объективно он не может быть равен 100%, однако для ответственных решений существует правило 4-х и ли 5-и девяток, т.е. доступности сервера в 99,99% или 99,999% времени), особенно если остановка его (сервера) работы может привести к серьезным потерям;

- устранение последствий технических сбоев, потерь данных в случае техногенных катастроф, случайного или умышленного нарушения правил эксплуатации информационной системы (ИС), при превышении расчетного числа запросов к БД, пропускной способности каналов связи и т.д.;

- устранения ошибок конфигурирования, топологии сети, отказов аппаратных или программных модулей, физического разрушения (износа) аппаратной части системы и т.п.

Однако настоящие проблемы являются, как правило, прозрачными и прогнозируемыми. В то время как попытки взлома, несанкционированного доступа потенциально более опасны, непредсказуемы.

Задача 1-я: защита корпоративных данных от атак

Самое узкое место в защите передачи информации – это белый IP адрес, через который передается и принимается информация. Большинство атак в сети Интернет направленно на выявление незащищенных портов на устройстве (далее Firewall (файрволл)), к которому привязан данный белый IP адрес.

Найдя такие порты, злоумышленник начинает перебирать известные логины сотрудников организации и сопоставляя скомпрометированные пароли отправляя запросы на авторизацию на устройстве.

Где злоумышленники находят электронные адреса сотрудников? Везде:

Задача 2-я: доступ к информации в корпоративных системах

Помимо защиты от атак извне необходим доступ к корпоративной информации организации сотрудников вне пределов периметра организации через сеть Интернет. Используя FTP-сервера, RDP подключение к рабочему компьютеру, мы просто упрощаем работу злоумышленника. Правильнее сегодня использовать VPN (Virtual Private Network) сети. Почему? RDP подключение использует для соединения один порт устройства, и если удаленных сотрудников 10, 20, 100 – то нужно открыть 10, 20, 100 портов на файрволле. В случае организации подключения через VPN – открытый порт будет один.

Задача 3: управление каналом Интернет при защите корпоративных данных

Чем больше сотрудников в организации, работающих в сети Интернет, тем больше нагрузка на основной канал. А ширина канала Интернет всегда ограничена, да и сотрудник организации должен работать, а не сидеть в социальных сетях, развлекательных, игровых сайтах. Для этого вырабатываем правила использования сети Интернет внутри организации – идет градация сотрудников. Например, можно назначить три вида доступа:

- Обычный – ограниченный: запрещены доступы к социальным сетям, сайтам типа youtube, rutube, игровым и т.д.;

- Привилегированный – неограниченный доступ к сети Интернет, но через специальную систему фильтр (о ней поговорим дальше);

- Прямой доступ – доступ к сети интернет минуя все корпоративные системы защиты информации. Обычно такой доступ предоставляли системам дистанционного банковского обслуживания, системам корпоративной видеосвязи.

Большинство пользователей организации заходят на одни и те же сайты и каждый раз открывая одну и ту же страницу в Интернет создают дополнительную нагрузку на канал. В целях экономии трафика рекомендуется использовать прокси-сервер.

Задача 4: фильтрация трафика в корпоративных сетях

Логично, что необходимо фильтровать весь входящий и исходящий в единой общей точке.

Задача 5: анализ данных

Необходимо знать, сколько времени сотрудник проводит в сети Интернет, отрываясь от основной работы. Поэтому работу сотрудника в сети Интернет необходимо тщательно анализировать.

Вышеперечисленные задачи всегда в определенный момент времени возникают перед службой ИТ и каждый начинает решать их по-своему. И если использовать разнообразные системы, то на их поддержку уйдет много времени и потребуется не один сотрудник.

Но существуют комплексные решения управления и защиты интернет трафика, которые содержат в себе – программный файрвол, систему фильтрации трафика, интеграция с антивирусом для фильтрации входящего и исходящего трафика, прокси-сервер, VPN-сервер, систему обнаружения и предотвращения вторжений (IPS).

Самым удачным продуктом был Microsoft Forefront Threat Management Gateway. К сожалению, он перестал продаваться в 2012 году. Снятие его с продаж вызвало недоумение у всего ИТ-шного мира. Но это решение крупной компанию. Чем заменить и что использовать?

Наиболее доступными из решений являются Kerio, Ideco, UserGate. Решения Checkpoint, Sophos, Fortigate относятся к классу Enterprise. Большинство решений являются независимыми аппаратно-программными комплексами, что сказывается на их цене. Решения поддерживают интеграцию с большинством известных антивирусов, содержат мощный инструмент отчетности и анализа.

Следует понимать, что не существует ПО, которое обеспечивало бы 100% уровень защиты. Более того, пользователь (системный администратор) зачастую не может повлиять на уязвимости в конкретном продукте (иначе как отказаться от его использования). Поэтому при выборе инструментов защиты корпоративных данных следует использовать ПО, уязвимости которого либо не несут пользователю ощутимой угрозы, либо их реализация с точки зрения злоумышленника бесполезна.

На что обращать внимание при выборе таких систем:

Перед внедрением разверните тестовую версию продукта и протестируйте на ограниченном круге лояльных пользователей.

Читайте также: