Пиктограммами установочного файла антивируса и пиктограммой самого антивируса с именем virus jpg

Обновлено: 02.07.2024

Сценарий. Завершающий этап установки любой программы - это проверка корректности выполнения основных ее функций. Для антивирусных приложений основу функционала составляет способность находить и обезвреживать вредоносные программы.

Естественно, встает вопрос как проверить действительно ли программа может это делать - ведь известно, что новые вирусы появляются каждый день, причем десятками, а иногда и сотнями. Не каждому пользователю под силу регулярно отслеживать хотя бы их часть. Этим занимаются антивирусные компании. Их филиалы, разбросанные по всему миру, непрерывно следят за вирусной активностью в Интернет , перехватывают и анализируют все подозрительные файлы. На основе полученных данных формируются вирусные сигнатуры, которые рядовой пользователь получает во время обновления своих антивирусных баз 1 Процедура обновления антивирусных баз изучается в следующей лабораторной работе . Таким образом, проверить надежность антивирусной защиты от всех уже существующих вирусов и тех, которые только завтра или через год будут созданы, нереально. К тому же, использовать настоящие вирусы только для предварительного тестирования программы нельзя. Нельзя исключать вероятность , что программа установки где-то дала сбой и следовательно защита не установлена. Тогда во время проверки может произойти заражение вирусом, на котором производится тестирование, что недопустимо.

Но несмотря на все эти проблемы, метод диагностики антивирусных программ все же существует. Для этого используется специальный файл , " The Anti- Virus or Anti-Malware test file ", созданный Европейским институтом компьютерных антивирусных исследований (European Institute for Computer Antivirus Research).

В задании 1 этой лабораторной работы предлагается познакомиться с тестовым вирусом, в заданиях 2, 3 и 4 - протестировать работу установленного ранее Антивируса Касперского 6.0, параллельно изучив структуру резервного хранилища и карантина.

Подготовка

Перед началом лабораторной работы убедитесь, что Ваш компьютер :

- Включен

- На нем загружена операционная система Microsoft Windows XP или Microsoft Windows 2000 Professional

- Выполнен вход в систему под учетной записью, обладающей правами администратора

Задание 1. Тестовый вирус

Тестовый вирус , разработанный Европейским институтом компьютерных антивирусных исследований, называется EICAR - по аббревиатуре полного названия института (European Institute for Computer Antivirus Research).

Для более подробного тестирования можно применять другие расширения. Например, если указать .txt , можно проверить проверяются ли текстовые файлы . Для проверки будут ли обнаруживаться вирусы в архивах, EICAR можно заархивировать.

Если открыть EICAR в каком-либо текстовом редакторе, например Блокнот ( Notepad ), то обнаружится, что он состоит из 68 символов:

Следовательно, тестовый вирус в любой момент можно создать самостоятельно. Для этого нужно только открыть любой текстовый редактор , набрать в нем эту строку и сохранить получившийся файл в формате текстового файла (обычный текст).

Суть EICAR такова, что он оказывается неизлечимым. Это происходит потому, что антивирус идентифицирует EICAR как вирус по наличию в нем упомянутых 68 символов. Если их удалить - то от файла ничего не останется. Следовательно, с помощью EICAR можно тестировать только основную функцию антивируса - обнаружение.

Поэтому для тестирования своих продуктов Лаборатория Касперского предлагает использовать модифицированный тестовый вирус , а именно:

В этом задании нужно создать тестовые вирусы EICAR , CURE -EICAR и SUSP-EICAR .

В данный момент вы не можете посмотреть или раздать видеоурок ученикам

Чтобы получить доступ к этому и другим видеоурокам комплекта, вам нужно добавить его в личный кабинет, приобрев в каталоге.

Получите невероятные возможности

Конспект урока "Компьютерные вирусы и антивирусные программы"

Практически у каждого из вас дома есть персональный компьютер и наверняка каждый сталкивался с таким явлением, как компьютерный вирус.

Прежде чем приступить непосредственно к компьютерным вирусам и вредоносным программам, давайте с вами вспомним, что такое программа?

Программа - это совокупность данных и команд, предназначенных для функционирования компьютера.

Существуют не только программы, которые помогают нам выполнять какие-либо действия и задачи на компьютере, но также и программы-вредители, или вредоносные программы. Вредоносная программа объединяет все программы, создаваемые и используемые для осуществления несанкционированных и зачастую вредоносных действий. Т.е. вредоносная программа - это общее название для всех злонамеренных программ.

Компьютерный вирус - это небольшая программа, способная создавать своим копии, внедрять их в различные объекты или ресурсы компьютерных систем, сетей и производить определенные действия без ведома пользователя.

Первая массовая «эпидемия» компьютерного вируса произошла в 1986 году, когда вирус по имени Brain «заражал» дискеты персональных компьютеров.

Вирусы действуют только программным путем. Они, как правило, присоединяются к файлу или проникают в тело файла. В этом случае говорят, что файл заражен вирусом. Вирус попадает в компьютер только вместе с зараженным файлом. Для активизации вируса нужно загрузить зараженный файл, и только после этого, вирус начинает действовать самостоятельно.

Чаще всего вирус распространяется через зараженные диски, дискеты, флэшки, карты памяти мобильных телефонов, фотоаппаратов, видеокамер, электронную почту и интернет (скачивание программ).

Основные признаки заражения компьютера вирусом:

· Работа компьютера замедляется,

· Уменьшается объем оперативной памяти,

· Файлы и диски оказываются испорченными,

· Компьютер перестает загружаться с жесткого диска,

· Некоторые программы перестают работать или работают с ошибками.

По «среде обитания» вирусы можно разделить на файловые вирусы, макровирусы и сетевые вирусы.

Файловые вирусы внедряются и активизируются при х запуске. После запуска зараженной программы вирусы находятся в оперативной памяти компьютера и могут заражать другие файлы до момента выключения компьютера или перезагрузки операционной системы.

Макровирусы заражают файлы документов, например текстовых документов. После загрузки зараженного документа в текстовый редактор макровирус постоянно присутствует в оперативной памяти компьютера и может заражать другие документы. Угроза заражения прекращается только после закрытия текстового редактора.

Сетевые вирусы могут передавать по компьютерным сетям свой программный код и запускать его на компьютерах, подключенных к этой сети. Заражение сетевым вирусом может произойти при работе с электронной почтой или при «путешествиях» по Всемирной паутине.

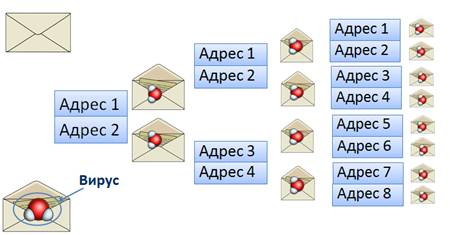

Лавинообразная цепная реакция распространения почтовых вирусов базируется на том, что вирус после заражения компьютера начинает рассылать себя по всем адресам электронной почты, которые имеются в электронной адресной книге пользователя.

Уберечься от вредоносных программ, нам помогут антивирусные программы.

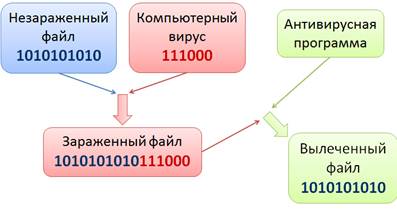

Антивирусная программа - это программа для обнаружения компьютерных вирусов и программ, а также восстановления зараженных такими программами файлов.

Всего два главных принципа работы антивирусных программ.

Во-первых, это использование антивирусной базы данных, которая содержит информацию о существующих вирусах и при проверке сравнивает с ней каждый существующий файл. Соответственно, для эффективного пользования такими средствами обнаружения необходимо регулярное и частое обновления. В большинстве случаев для домашнего компьютера достаточно обновлять вирусную базу раз в неделю, но если позволяют условия соединения с интернетом, лучше это делать ежедневно.

Во-вторых, принцип, с помощью которого программы обнаруживают вирусы, основан на поиске действий, характерных для вирусов. Обнаружив их, антивирус блокирует программу, которая их осуществляет. Таким образом, в большинстве случаев может быть выявлен и вирус, которого нет в базе.

Если антивирусная программа обнаружит компьютерный код вируса в каком-либо файле, то файл считается зараженным вирусом и подлежит лечению, т.е. из него удаляется программный код вируса. Если лечение невозможно, то зараженный файл удаляется целиком. Еще один метод, который предлагают антивирусные программы - помещение файла в карантин. Файл остается зараженным, но при этом не может быть запущен без контроля.

Для периодической проверки компьютера используются антивирусные сканеры, которые после запуска проверяют файлы и оперативную память на наличие вирусов и обеспечивают нейтрализацию вирусов.

Антивирусные сторожа (мониторы) постоянно находятся в оперативной памяти компьютера и обеспечивают проверку файлов в процессе их загрузки в оперативную память.

Недостатки антивирусных программ:

· Ни одна из существующих антивирусных технологий не может обеспечить полной защиты от вирусов.

· Антивирусная программа забирает часть вычислительных ресурсов системы, нагружая центральный процессор и жёсткий диск. Особенно это может быть заметно на слабых компьютерах.

Kaspersky Anti-Virus 2016 — это базовая защита для вашего компьютера. В состав продукта входят антивирусная проверка файлов, программ и веб-сайтов, анти-фишинг, защита от программ-шифровальщиков, контроль интернет-трафика, поиск уязвимостей, бесплатное автоматическое обновление и переход на новую версию.Заходим в то место или папку, куда ранее сохраняли файл с антивирусной программой, и запускаем его.

Шаг 1. Скачиваем установочный файл Антивируса Касперского. После загрузки запустите скачанный файл.

Шаг 2. Продолжаем установку, выбирая стандартные настройки установки. Антивирус не требует особого внимания пользователя во время инсталляции.

Рисунок 8

Рисунок 9

Шаг 3. Когда появится окно активации антивируса, вводим ключ продукта.

Рисунок 10

Вводим двадцатизначный код и активируем наш продукт.

Шаг 4. В следующем окне Лаборатория Касперского предлагает зарегистрироваться, чтобы получать рассылку по почте. От регистрации можно отказаться с помощью кнопки «Пропустить».

Рисунок 12

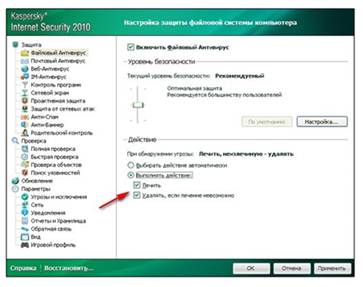

Настройка антивируса Kaspersky.

Итак, перед нами окно с настройками антивируса Касперского, что нужно настроить в первую очередь. Окно настроек разделено на четыре вкладки: Центр защиты, Проверка компьютера, Обновление и Дополнительные параметры.

Начнем с первой вкладки под названием «Центр защиты» и первого пункта «Основные параметры».

Рисунок 15

Здесь находится функция «Защита паролем». Активировав данную функцию, мы сможете защитить антивирус Касперского с помощью пароля. Защита с помощью пароля не позволит выключить или изменить настройки антивируса без ввода пароля. Это очень полезно, если мы не хотим, чтобы кто-то кроме нас изменял настройки антивируса.

Остальные настройки на вкладке «Центр защиты» можно оставить по умолчанию.

Переходим к вкладке «Проверка компьютера». Здесь выбираем пункт «Проверка важных областей». Автоматический запуск этой функции по умолчанию выключен.

Для того чтобы включить автоматическую проверку важных областей жмем на кнопку «Режим запуска».

В открывшемся окне можно настроить параметры для автоматического запуска функции «Проверка важных областей». Данная проверка не занимает много времени и системных ресурсов, поэтому лучше выполнять ее ежедневно.

Сохраняем настройки и переходим к вкладке «Обновление».

Здесь нужно убедиться, что антивирус Касперского обновляется автоматически. Рядом с кнопкой «Режим запуска» должно быть указано «Автоматически». Если это не так жмем на кнопку «Режим запуска» и устанавливаем автоматическое обновление.

Настройка фильтрации трафика

При отсутствии гибкой фильтрации доступа к сети Интернет на долю ненужных и опасных сайтов, ежедневно посещаемых сотрудниками, приходится чуть ли не половина общего трафика.

Лидерами в списке нежелательных ресурсов являются социальные сети, порталы, выкладывающие контент непристойного содержания, серверы онлайновых игр, а также сайты, генерирующие так называемый "тяжелый" трафик и предлагающие посетителям загружать и просматривать видеоролики и флэш-баннеры.

Потенциальные угрозы, возникающие в результате посещения сотрудниками различных не относящихся к выполняемой ими работе сайтов, помимо нецелевого использования рабочего времени, могут выглядеть как:

· чрезмерная нагрузка на сеть, вызванная неконтролируемым скачиванием сотрудниками объемных файлов из Интернет-сети. В случае, когда речь идет о постоянном или выделенном подключении с фиксированной скоростью канала от провайдера, просмотр или загрузка пользователями видеофайлов негативно скажется на распределении ресурсов сети и загрузке Интернет-канала в целом, а также на стоимости нецелевого трафика;

· нерациональное использование ресурсов сети и рабочего времени в результате деятельности любителей онлайновых игр с видео- или голосовыми чатами;

· неконтролируемые удаленные соединения сотрудников с рабочими серверами корпоративных сетей посредством VPN-соединений или утилит, связанные с риском заражения локальной сети вирусами, потенциально находящимися на удаленном компьютере;

· снижение уровня безопасности корпоративной сети.

Чтобы обеспечить безопасность и целостность бизнеса, перекрыть каналы возможной утечки информации и повысить производительность работы сотрудников, необходимо управлять потоком Интернет-трафика, входящего в локальную сеть при помощи фильтрации Интернет-запросов. Запрещая при помощи настройки фильтров доступ к тем или иным ресурсам, можно решить вопросы снижения затрат на нецелевые Интернет-ресурсы, а также значительно уменьшить риск инфицирования внутренних ресурсов корпоративной сети.

Для того чтобы фильтровать трафик сайтов, для начала нужно отследить критерии по которым будут фильтроваться саайты.

Известно, что у каждого сайта есть имя, содержания страницы, url, ip адрес

Получается, фильтровать трафик можно:

· По содержанию написанного на страничке сайта;

Контент можно разделить на:

Отсюда следует, что существует два пути фильтрации:

· Белый список – есть список сайтов, на которые можно заходить, остальные сайты запрещены.

· Черный список – список запрещенных сайтов, остальные разрешены. Система автоматически добавляет сайты в черный список если при переходе на него обнаруживает запрещенное в содержании (например, запрещенные слова «наркотики, оружие»)

В качестве фильтрации можно установить софт на компьютерах пользователей предприятия, добавить плагин к браузеру или выделить отдельный компьютер для фильтрации трафика. Лучим будет вариант отдельного компьютера, т.к. можно установить другой браузер, отключить плагин, выключить софт и т.д.

Для продвинутых пользователей, старающихся обойти запрет блокировки сайта есть два варианта:

· Запретить установку программ

· Запретить прямой выход в интернет без прокси сервера (выделенного компьютера, фильтрующего трафик)

С помощью онлайн-сканера файлов Dr.Web вы можете бесплатно проверить подозрительные файлы на наличие вредоносных программ.

Вы отправляете свои файлы через браузер, они загружаются на наш сервер, их проверяет Dr.Web актуальной версии с самой свежей вирусной базой, и вы получаете результат проверки.

Как с помощью Антивируса Dr.Web просканировать в «онлайне» один или несколько файлов?

Добавьте форму онлайн-проверки файлов и ссылок (URL) в код своего сайта,

и любой его посетитель сможет бесплатно пользоваться этим сервисом.

Вылечите зараженное устройство с помощью Dr.Web

Антивирусный сканер Dr.Web поможет определить, инфицированы ли отправленные на проверку файлы, но не ответит на вопрос о том, заражен ли ваш компьютер.

Вылечите компьютер или сервер

Для полной проверки жестких дисков и системной памяти устройств под управлением Windows или Windows Server используйте бесплатную лечащую утилиту Dr.Web CureIt!

Вылечите сеть

Для проверки локальной сети воспользуйтесь централизованно управляемой сетевой утилитой Dr.Web CureNet!

Dr.Web vxCube

Антивирус считает файл «чистым», но у вас есть сомнения?

Для проверки используйте онлайн-сервис Dr.Web vxCube — облачный интеллектуальный интерактивный анализатор подозрительных объектов, предназначенный для специалистов по информационной безопасности и киберкриминалистов.

Уже через минуту вы будете знать, «чист» ли этот файл или опасен (и насколько), а также получите полный отчет, в том числе в видеоформате, о том, как именно он действует в системе, какие вносит в нее изменения, с какими ресурсами соединяется, а также увидите карту его сетевой активности и многое другое.

Экспертиза вирусозависимых компьютерных инцидентов (ВКИ)

В вашей компании произошло заражение и вы хотите узнать, как это случилось?

Компания «Доктор Веб» оказывает платные услуги по расследованию вирусозависимых компьютерных инцидентов.

Сценарий. Завершающий этап установки любой программы - это проверка корректности выполнения основных ее функций. Для антивирусных приложений основу функционала составляет способность находить и обезвреживать вредоносные программы.

Естественно, встает вопрос как проверить действительно ли программа может это делать - ведь известно, что новые вирусы появляются каждый день, причем десятками, а иногда и сотнями. Не каждому пользователю под силу регулярно отслеживать хотя бы их часть. Этим занимаются антивирусные компании. Их филиалы, разбросанные по всему миру, непрерывно следят за вирусной активностью в Интернет , перехватывают и анализируют все подозрительные файлы. На основе полученных данных формируются вирусные сигнатуры, которые рядовой пользователь получает во время обновления своих антивирусных баз 1 Процедура обновления антивирусных баз изучается в следующей лабораторной работе . Таким образом, проверить надежность антивирусной защиты от всех уже существующих вирусов и тех, которые только завтра или через год будут созданы, нереально. К тому же, использовать настоящие вирусы только для предварительного тестирования программы нельзя. Нельзя исключать вероятность , что программа установки где-то дала сбой и следовательно защита не установлена. Тогда во время проверки может произойти заражение вирусом, на котором производится тестирование, что недопустимо.

Но несмотря на все эти проблемы, метод диагностики антивирусных программ все же существует. Для этого используется специальный файл , " The Anti- Virus or Anti-Malware test file ", созданный Европейским институтом компьютерных антивирусных исследований (European Institute for Computer Antivirus Research).

В задании 1 этой лабораторной работы предлагается познакомиться с тестовым вирусом, в заданиях 2, 3 и 4 - протестировать работу установленного ранее Антивируса Касперского 6.0, параллельно изучив структуру резервного хранилища и карантина.

Подготовка

Перед началом лабораторной работы убедитесь, что Ваш компьютер :

- Включен

- На нем загружена операционная система Microsoft Windows XP или Microsoft Windows 2000 Professional

- Выполнен вход в систему под учетной записью, обладающей правами администратора

Задание 1. Тестовый вирус

Тестовый вирус , разработанный Европейским институтом компьютерных антивирусных исследований, называется EICAR - по аббревиатуре полного названия института (European Institute for Computer Antivirus Research).

Для более подробного тестирования можно применять другие расширения. Например, если указать .txt , можно проверить проверяются ли текстовые файлы . Для проверки будут ли обнаруживаться вирусы в архивах, EICAR можно заархивировать.

Если открыть EICAR в каком-либо текстовом редакторе, например Блокнот ( Notepad ), то обнаружится, что он состоит из 68 символов:

Следовательно, тестовый вирус в любой момент можно создать самостоятельно. Для этого нужно только открыть любой текстовый редактор , набрать в нем эту строку и сохранить получившийся файл в формате текстового файла (обычный текст).

Суть EICAR такова, что он оказывается неизлечимым. Это происходит потому, что антивирус идентифицирует EICAR как вирус по наличию в нем упомянутых 68 символов. Если их удалить - то от файла ничего не останется. Следовательно, с помощью EICAR можно тестировать только основную функцию антивируса - обнаружение.

Поэтому для тестирования своих продуктов Лаборатория Касперского предлагает использовать модифицированный тестовый вирус , а именно:

В этом задании нужно создать тестовые вирусы EICAR , CURE -EICAR и SUSP-EICAR .

Читайте также: