Проблема была в протоколе tcp6 отключил ее на компьютере на котором лежала сетевая база

Обновлено: 06.07.2024

Начну с лёгкого и простого, заканчивая более сложными решениями проблемы.

Возможно у вас на компьютере стоит Аваст и проблемы начались после обновления антивирусных баз, 6 декабря 2012 года аваст добавил в свои базы файл C:\Windows\system32\drivers\TCPIP.sys , вскоре после обновления баз аваст нашёл этот файл в системных файлах и удалил (возможно поместил в карантин).

Не беда, ниже я напишу как восстановить работоспособность стека TCP/IP, после чего сеть должна заработать (если она конечно раньше работала):

- для начала нужно скачать avastfix (ссылки строчкой выше)

- распаковать, допустим на диск C:\ (в архиве есть папка, так что после извлечения будет путь такой C:\avastfix\ )

- если у вас стоит аваст, то отключите его: в правом нижнем углу найдите значок аваста (возле часов), нажмите на него правой кнопкой мышки и выберите управление экранами avast , далее нужно указать отключение навсегда

- запустите fixtcpip.bat , после чего компьютер перезагрузится

- после перезагрузки проверяем работу сети например пингом на сервер гугла: на клавиатуре нажмите одновременно на флажок (логотип windows), между Ctrl и Alt , и букву R , то есть Win + R . В появившемся окне напишите cmd , у вас открылась командная строка, в ней напишите ping 8.8.8.8 , должно появиться

Обмен пакетами с 8.8.8.8 по 32 байт:

Ответ от 8.8.8.8: число байт=32 время=55мс TTL=48

2. Рассмотрим теперь ручное восстановление/копирование файла

3. Если не помогли предыдущие способы, то скорее всего виноват не аваст. Проверьте, существует ли файл C:\windows\inf\nettcpip.inf , если существует, тогда приступайте к следующему способу. Если файла нет, тогда его нужно скопировать с рабочей системы, нет рабочей системы? Не беда, скачайте отсюда nettcpip.inf

4. Переустановка стека TCP/IP используя Microsoft Fix it 50199 зеркало

5. Можно попробовать утилиту TCPIP.Sys RestoreTool от фирмы UnHackMe , этой утилитой я не пользовался, но по описанию она должна переустанавливать стек TCP/IP в операционных системах: Windows 2000/XP/Vista/Seven/8 32 и 64-бит

6. Сброс настроек стека TCP/IP вручную. На сайте Microsoft в статье kb299357 написано, что для переустановки достаточно выполнить выполнить всего одну команду в командной строке:

- запустите cmd

- выполните netsh int ip reset resetlog.txt

- перезагрузите компьютер

7. А теперь самое сложное переустановка стека TCP/IP в windows XP вручную.

Вы можете встретить ошибки подключения в конце приложения или ошибках времени. Наиболее распространенные сценарии:

- Подключение приложения к серверу базы данных

- SQL времени.

- Ошибки timeout приложения BizTalk

- Сбои протокола удаленного рабочего стола (RDP)

- Сбои в доступе к файлам

- Общие возможности подключения

Если вы подозреваете, что проблема находится в сети, вы собираете сетевой след. Затем трассировка сети будет отфильтрованной. При устранении ошибок подключения может возникнуть сброс TCP в сетевом захвате, который может указывать на проблему сети.

TCP определяется как протокол, ориентированный на подключение и надежный. Одним из способов обеспечения надежности TCP является процесс рукопожатия. Создание сеанса TCP начнется с трехначерного рукопожатия, а затем с передачи данных, а затем с четырехнабного закрытия. Четырех способ закрытия, в котором отправитель и приемник соглашаются на закрытие сеанса, является изящным закрытием. После закрытия в 4-м режиме на сервере будет 4 минуты времени (по умолчанию), в течение которых будут обрабатываться все ожидающих пакеты в сети, это TIME_WAIT состояние. После завершения TIME_WAIT состояния все ресурсы, выделенные для этого подключения, будут освобождены.

Сброс TCP — это резкое закрытие сеанса; это приводит к немедленному отпусту ресурсов, выделенных для подключения, и стирается вся другая информация о подключении.

Сброс TCP идентифицирован флагом RESET в заглавной загонке 1 TCP.

Трассировка сети в источнике и пункте назначения позволяет определить поток трафика и узнать, в какой момент наблюдается сбой.

В следующих разделах описаны некоторые сценарии, когда вы увидите сброс.

Капли пакетов

Когда один одноранговой TCP отправляет пакеты TCP, для которых нет ответа, полученного с другого конца, одноранговая служба TCP в конечном итоге перенаправляет данные, а когда ответа не получено, сеанс завершится отправкой сброса ACK (это означает, что приложение признает все данные, которые обмениваются до сих пор, но из-за сброса пакета подключение закрывается).

Одновременные сетевые трассировки источника и назначения помогут вам проверить это поведение, если на стороне источника вы увидите, что пакеты перенаправлены, а в пункте назначения ни один из этих пакетов не будет замечен. Это означает, что сетевое устройство между источником и пунктом назначения сбрасывает пакеты.

Если начальное рукопожатие TCP не удается из-за перепадов пакетов, вы увидите, что пакет TCP SYN переназначяется только три раза.

Источник, подключающийся к порту 445:

Сторона назначения: применяя тот же фильтр, пакеты не видятся.

Для остальных данных TCP повторно передает пакеты пять раз.

След сторон 192.168.1.62:

Боковой след назначения 192.168.1.2:

Вы не увидите ни одного из вышеуказанных пакетов. Вовлеките свою команду в сеть, чтобы исследовать различные хмеля и узнать, являются ли какие-либо из них потенциально причиной падений в сети.

Если вы видите, что пакеты SYN достигают пункта назначения, но пункт назначения по-прежнему не отвечает, убедитесь, что порт, к который вы пытаетесь подключиться, находится в состоянии прослушивания. (Выход Netstat поможет). Если порт прослушивается, а ответа нет, может произойть падение WFP.

Неправильный параметр в загонке TCP

Вы видите такое поведение, когда пакеты изменяются в сети средними устройствами, а TCP на приемном конце не может принять пакет, например измененный номер последовательности, или пакеты, повторяющиеся средним устройством путем изменения номера последовательности. Опять же, одновременный сетевой след в источнике и пункте назначения сможет сообщить, изменен ли какой-либо из заглавных пунктов TCP. Начните с сравнения трассировки источника и трассировки назначения, вы сможете заметить, есть ли изменения в самом пакете или новые пакеты достигают пункта назначения от имени источника.

В этом случае вам снова потребуется помощь сетевой группы, чтобы определить любое устройство, которое изменит пакеты или переиграет пакеты в пункт назначения. Наиболее распространенными являются устройства RiverBed или ускорители WAN.

Сброс сторон приложения

Если вы определили, что сбросы не вызваны переназначением или неправильным параметром или пакетами, которые будут изменены с помощью сетевого следа, сузить его до сброса уровня приложения.

Сброс приложения — это те, где вы видите флаг подтверждения, установленный вместе с 1 флагом сброса. Это означает, что сервер признает получение пакета, но по каким-либо причинам он не принимает подключение. Это когда приложение, которое получило пакет, не понравилось то, что он получил.

На приведенных ниже скриншотах видно, что пакеты, которые видны в источнике и пункте назначения, одинаковы без каких-либо изменений или капель, но вы видите явный сброс, отправленный пунктом назначения в источник.

Сторона источника

На трассировку в сторону назначения

Вы также видите пакет флага ACK+RST в случае, если syn пакета создания TCP отправляется. Пакет TCP SYN отправляется, когда клиент хочет подключиться к определенному порту, но если пункт назначения/сервера по какой-либо причине не хочет принимать пакет, он отправляет пакет ACK+RST.

Приложение, вызываее сброс (идентифицированное по номерам портов), должно быть исследовано, чтобы понять, что вызывает его для сброса подключения.

Во время устранения неполадок с подключением можно также увидеть в сетевом следе, на который машина получает пакеты, но не реагирует. В таких случаях может произойть снижение уровня сервера. Чтобы понять, сбрасывает ли локальный брандмауэр пакет, введи аудит брандмауэра на компьютере.

Затем можно просмотреть журналы событий безопасности, чтобы просмотреть падение пакета на определенном порт-IP и связанный с ним фильтровый ID.

Чтобы определить причину проблем, возникающих при подключении по протоколу TCP/IP в Windows XP, можно воспользоваться рядом служебных программ. В этой статье приводятся рекомендации по использованию этих средств для диагностики сетевых проблем. Хотя данный список рекомендаций нельзя считать исчерпывающим, в нем содержатся примеры, иллюстрирующие использование средств для определения причин сетевых проблем.

Дополнительная информация

Диагностические средства TCP/IP

Ниже приведены некоторые диагностические средства TCP/IP, входящие в Windows XP.

Основные средства

Дополнительные средства

Средства Windows XP Professional

Windows XP Professional включает следующие дополнительные средства:| • | Просмотр событий Записывает системные ошибки и события. |

| • | Управление компьютером Вносит изменения в драйверы сетевых интерфейсов и другие системные компоненты. |

Устранение неполадок

Процедура устранения неполадок TCP/IP зависит от используемого типа подключения и проблемы.

Автоматическое устранение неполадок

Интерфейс диагностики сети может быть также запущен напрямую с помощью следующей команды:

Устранение неполадок вручную

Для устранения неполадок подключений TCP/IP вручную следует использовать указанные способы в следующем порядке:

Способ 1. Проверка конфигурации с помощью средства IPConfig

Чтобы проверить конфигурацию TCP/IP на компьютере, где обнаружена проблема, с помощью средства IPConfig, нажмите кнопку Пуск, выберите пункт Выполнить и введите команду cmd . Для получения сведений о конфигурации компьютера, включая его IP-адрес, маску подсети и шлюз по умолчанию, можно использовать программу ipconfig.

Если указать для IPConfig параметр /all, будет создан подробный отчет о конфигурации всех интерфейсов, включая адаптеры удаленного доступа. Отчет IPConfig можно записать в файл, что позволит вставлять его в другие документы. Для этого введите команду

В результате отчет будет сохранен в файле с указанным именем и помещен в указанную папку.

Отчет команды IPConfig позволяет выявить ошибки в конфигурации сети компьютера. Например, если компьютер имеет IP-адрес, который уже присвоен другому компьютеру, то маска подсети будет иметь значение 0.0.0.0.

Если компьютер имеет IP-адрес 169.254. y . z и маску подсети 255.255.0.0, то IP-адрес был назначен средством автоматического назначения IP-адресов APIPA операционной системы Windows XP Professional. Это означает, что TCP/IP настроен для автоматической конфигурации, сервер DHCP не был найден и не была указана альтернативная конфигурация. В этой конфигурации для интерфейса не задан шлюз по умолчанию.

Если компьютер имеет IP-адрес 0.0.0.0, значит, он был переопределен средством опроса носителя DHCP. Это может быть вызвано тем, что сетевой адаптер не обнаружил подключения к сети, или тем, что протокол TCP/IP обнаружил IP-адрес, который дублирует присвоенный вручную адрес компьютера.

Если не удалось определить проблемы в конфигурации TCP/IP, перейдите к способу 2.

Способ 2. Проверка подключения с помощью средства Ping

Если в конфигурации TCP/IP не было обнаружено ошибок, проверьте возможность подключения компьютера к другим компьютерам в сети TCP/IP. Для этого используется средство Ping.

Примечание Если была выполнена команда ipconfig /all и отобразилась конфигурация IP, то адрес замыкания на себя и IP-адрес компьютера не нужно проверять с помощью команды Ping. Эти задачи уже были выполнены командой IPConfig при выводе конфигурации. При устранении неполадок следует убедиться, что существует маршрутизация между локальным компьютером и узлом сети. Для этого используется команда

Примечание IP-адрес является IP-адресом узла сети, к которому требуется подключиться.

Способ 3. Проверка маршрутизации с помощью средства PathPing

PathPing – это средство, выявляющее потери пакета на маршрутах, включающих несколько прыжков. Обратившись с помощью PathPing к удаленному узлу, можно убедиться, что маршрутизаторы, через которые проходит пакет, работают нормально. Для этого служит следующая команда:

Способ 4. Очистка кэша ARP с помощью средства Arp

Если обращение по адресу замыкания на себя (127.0.0.1) и собственному IP-адресу выполняется успешно, но ко всем остальным IP-адресам обратиться не удается, попытайтесь очистить кэш протокола ARP (Address Resolution Protocol, протокол разрешения адресов). С помощью командной строки выполните одну из следующих команд.

Для очистки кэша ARP используется следующая команда:Способ 5: Проверка шлюза по умолчанию

Способ 6. Проверка связи с помощью средств Tracert или Route

Способ 7. Проверка протокола IPSec

IPSec может усилить безопасность в сети, но усложнить изменение конфигурации сети и устранение неполадок. В некоторых случаях политика IPSec требует защищенного подключения для компьютера под управлением Windows XP Professional. Это требование затрудняет установку подключения к удаленному узлу. Если службы IPSec развернуты на локальном узле, можно отключить их в оснастке «Службы».

Если после отключения IPSec проблемы больше не возникают, это означает, что политика IPSec блокировала трафик или требовала его защиты. В этом случае нужно попросить у администратора безопасности изменить политику IPSec.

Способ 8. Проверка фильтрации пакетов

Способ 9. Проверка подключения к определенному серверу

Способ 10. Проверка удаленных подключений

Чтобы определить, почему не устанавливается подключение по протоколу TCP/IP с удаленным компьютером, выполните команду netstat -a, показывающую состояние всех портов TCP и UDP локального компьютера.

Способ 11. Проверка таблицы маршрутизации с помощью средства Route

Для того чтобы два узла могли обмениваться IP-датаграммами, они должны иметь маршруты друг к другу или использовать шлюзы по умолчанию, где имеются эти маршруты. Чтобы просмотреть таблицу маршрутизации на компьютере под управлением Windows XP, введите команду

Способ 12: Проверка путей с помощью средства Tracert

Способ 13. Устранение неполадок в шлюзах

Your default gateway does not belong to one of the configured interfacesСравните часть IP-адреса шлюза по умолчанию, соответствующую идентификатору сети, с идентификаторами сети сетевых адаптеров компьютера. В частности, проверьте, равен ли результат логического поразрядного И IP-адреса и маски подсети результату логического поразрядного И основного шлюза и маски подсети.

Например, если компьютер имеет один сетевой адаптер с IP-адресом 172.16.27.139 и маской подсети 255.255.0.0, шлюз по умолчанию должен иметь адрес 172.16.y.z. y . z . Идентификатор сети для этого интерфейса IP — 172.16.0.0.

Дополнительные ресурсы

Перечисленные ниже ресурсы содержат дополнительные сведения по разрешению проблем TCP/IP:

Раздел Configuring TCP/IP (Настройка TCP/IP) документации к пакету ресурсов Microsoft Windows XP Professional Resource Kit.

Раздел Introduction to TCP/IP (Общие сведения о TCP/IP) руководства TCP/IP Core Networking Guide, входящего в пакет ресурсов Microsoft Windows 2000 Server Resource Kit, содержит общие сведения о наборе протоколов TCP/IP.

Раздел Unicast Routing Overview (Общие сведения об одноадресной маршрутизации) руководства Internetworking Guide, входящего в пакет ресурсов Microsoft Windows 2000 Server Resource Kit, содержит дополнительные сведения о принципах маршрутизации.

Раздел TCP/IP Troubleshooting (Устранение неполадок TCP/IP) руководства TCP/IP Core Networking Guide, входящего в пакет ресурсов Microsoft Windows 2000 Server Resource Kit, содержит дополнительные сведения о фильтрации пакетов IP.

На днях помогал одному хорошему человеку избавиться от троянов на компьютере. Страдалец обратился с жалобой на то, что машина самопроизвольно перегружается раз в несколько минут, а при загрузке сообщает, что система восстановлена после критической ошибки. В общем, работать никак невозможно, а проверить машину антивирусом не удается, поскольку система перегружается, прежде чем сканер успевает что-то найти.

Долго ли, коротко ли, но заразу я на компьютере вывел, причем без всякого антивируса. Кому будет интересно, как это делается - пишите в комментарии, я поделюсь. Нет, будем честными, сканер все-таки использовался, но лишь на последнем этапе - чтобы найти файлы, содержащие тела вирусов и очистить их от триппера, а вот предварительный этап, делался почти вручную.

И вот, когда финальная проверка показала, что машина чиста, я вдруг обнаружил, что с нее невозможно выйти в интернет. Причем проблема проявляется как-то странно: команда ping на конкретный ip-адрес выполняется успешно, но ни одна из служб, работающих поверх TCP/IP, не функционирует: ни telnet, ни nslookup, ни tracert - ничего. Мало того, ip-адрес по DHCP тоже не получается, хотя вручную его установить реально.

Делаем вывод: поддержка протокола TCP/IP на машине работает некорректно. Вероятно, причина в вирусном коде в одном из системным файлов, который был некорректно вычищен антивирусом. А может файл просто был поврежден при очередной некорректной перезагрузке… Так или иначе, требовалось переустановить компоненты Windows, отвечающие за работу TCP/IP. Но вот беда: Windows не дает удалить этот протокол и установить его заново. Кнопка “Удалить” для протокола TCP/IP попросту не активна. Неужели переустанавливать Windows?

Нет, это не наш метод! Мы пойдем другим путем и продемонстрируем превосходство человека над машиной. А заодно и восстановим работу TCP/IP, не прибегая к реинсталляции ОС. Вот как это делается:

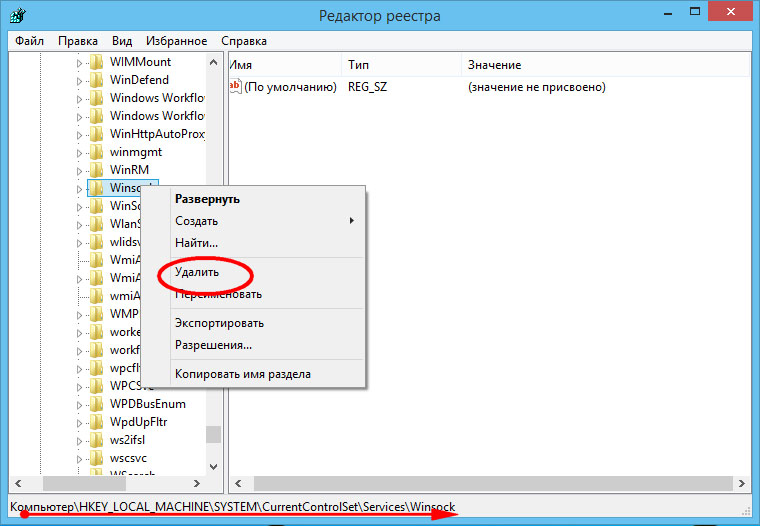

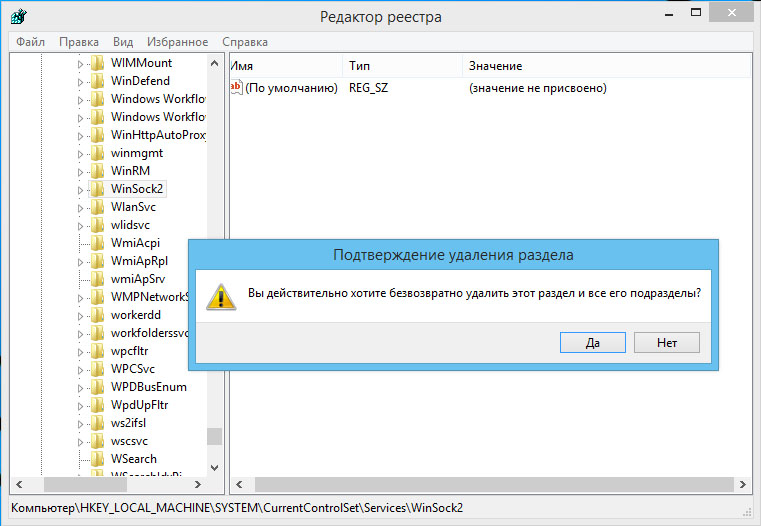

Открываем редактор реестра REGEDIT (Кнопка “Пуск” - пункт “Выполнить” - пишем regedit и нажимаем ) и безжалостно удаляем два ключа реестра:

•HKEY_LOCAL_MACHINE\SYSTEM\CurrentContro lSet\Services\Winsock

•HKEY_LOCAL_MACHINE\SYSTEM\CurrentContro lSet\Services\WinSock2

Выходим из REGEDIT и ОБЯЗАТЕЛЬНО (!) перезагружаемся.

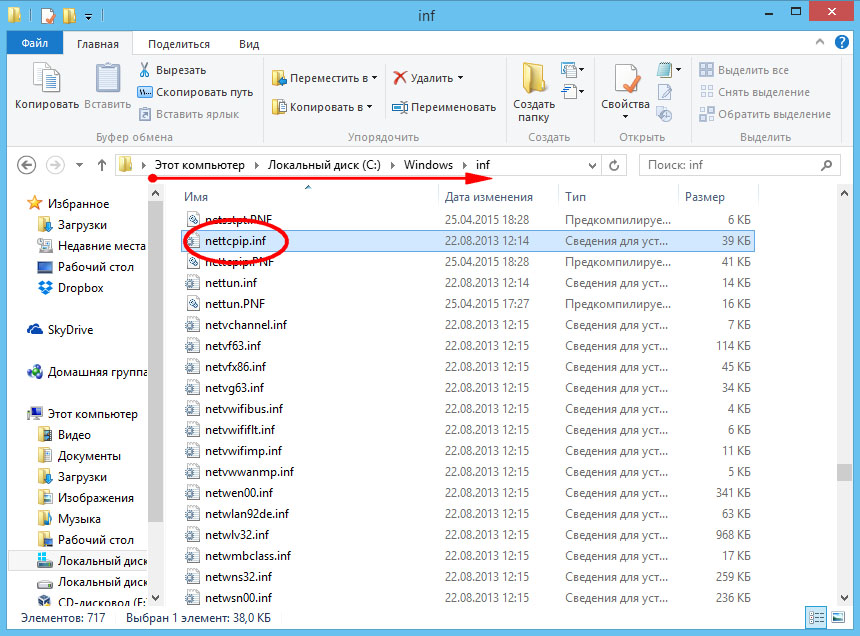

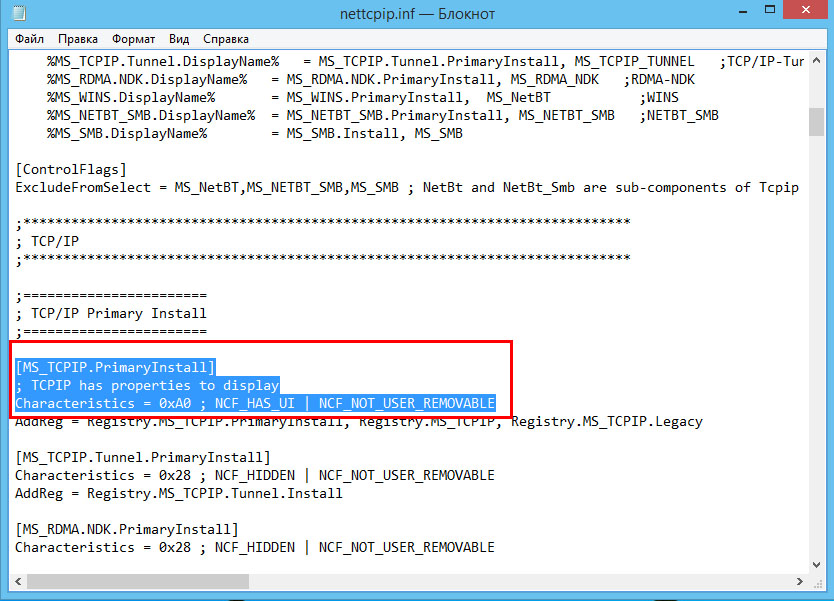

После перезагрузки находим папку c:\windows\inf (а если точнее, то %winroot%\inf - ведь Windows может быть установлена в другом месте) и находим в ней файл nettcpip.inf. Обязательно сделайте его резервную копию, а потом отредактируйте с помощь Блоктнота:

[MS_TCPIP.PrimaryInstall]

; TCPIP has properties to display

Characteristics = 0xA0 ; NCF_HAS_UI | NCF_NOT_USER_REMOVABLE

[MS_TCPIP.PrimaryInstall]

; TCPIP has properties to display

Characteristics = 0×80 ; NCF_HAS_UI

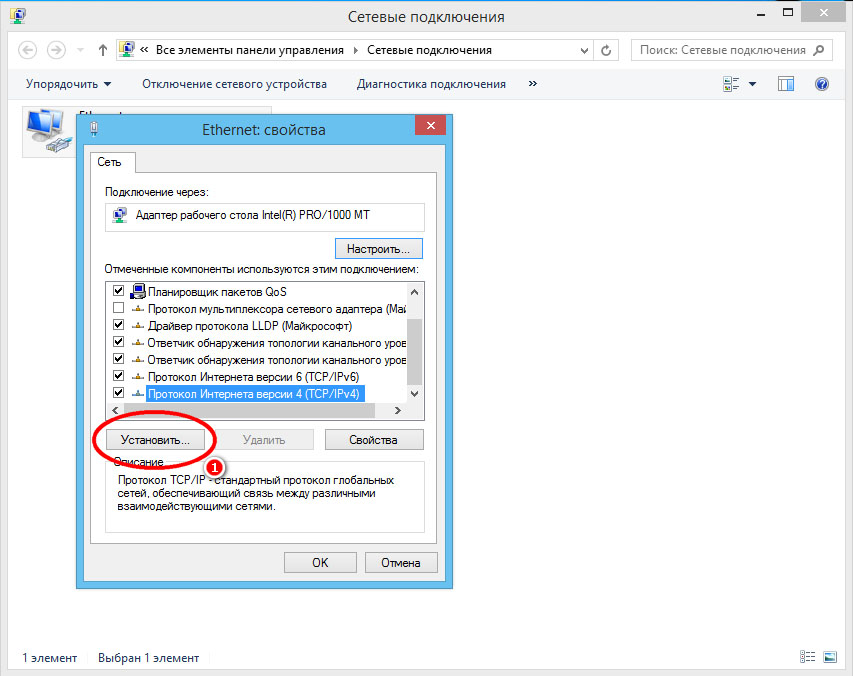

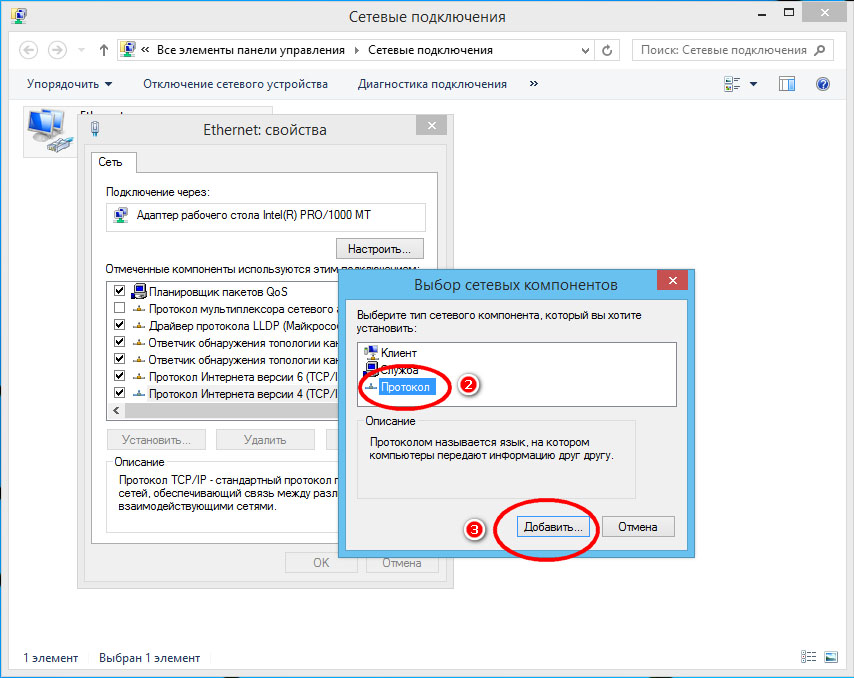

Сохраните файл. Откройте настройки сетевого адаптера, щелкнув по нему правой клавишей и выбрав “Свойства”. Нажмите “Установить”, выберите из списка “Протокол” и нажмите “Добавить”. Далее нажмите кнопку “Установка с диска” и введите в строке пути c:\windows\inf (или %winroot%\inf). В появившемся списке выберите Протокол TCP/IP и завершите установку.

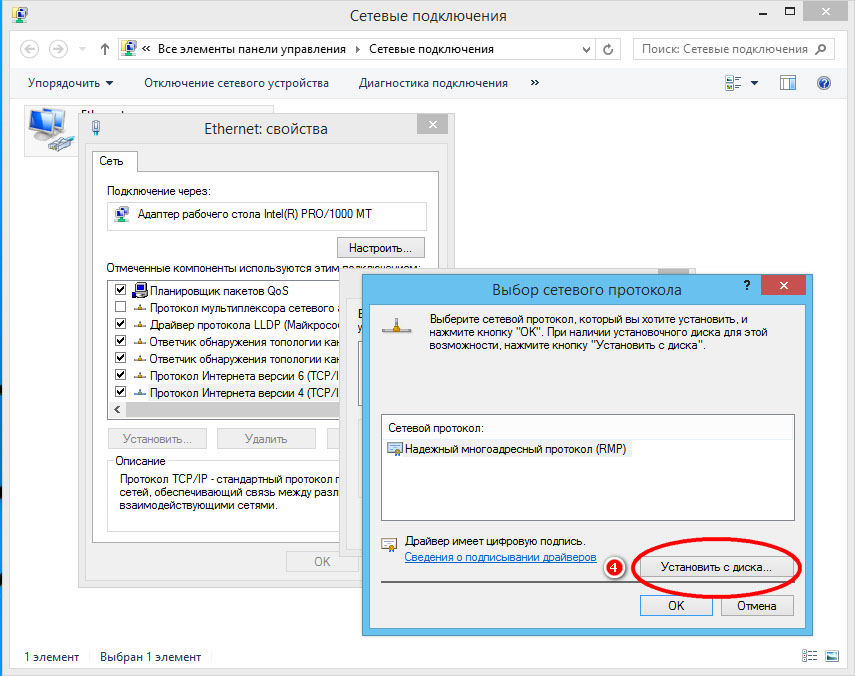

После перезагрузки снова идите в свойства сетевого адаптера, и вы обнаружите, что кнопка “Удалить” для протокола TCP/IP теперь стала доступна. Удалите протокол TCP/IP и снова перезагрузите машину.

После перезагрузки установите протокол TCP/IP с нуля. Вот и все.

Эта операция занимает 5-10 минут, после чего работоспособность TCP/IP восстанавливается. Вам даже не потребуется компакт-диск с дистрибутивом. Мне доводилось проделывать это раза 3 или 4 за свою практику, и отказов не случалось. Если вы столкнулись с проблемой, похожей на ту, что описана выше, попробуйте данный рецепт прежде, чем переустанавливать ОС. Возможно, вы сэкономите кучу времени. Удачи!

И ногда, вследствие неосторожных экспериментов с настройками сетевой карты, действия вирусов либо же напротив, слишком агрессивных антивирусов, в Windows происходит сбой, приводящий к невозможности подключения к интернету. При этом пользователь получает ошибку 720 . Также эта ошибка может встречаться при установке «левых» сборок Windows. Наиболее вероятная её причина — сбой настроек сетевого протокола TCP/IP .

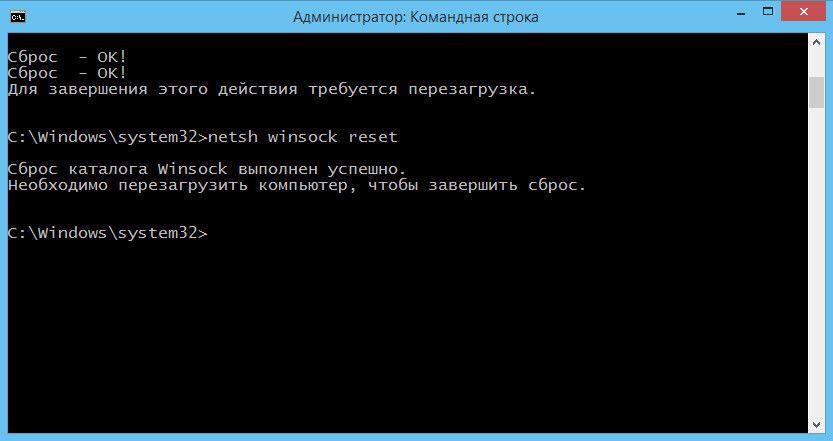

Лечится ошибка, хотя и не всегда успешно, переустановкой стека TCP/IP. Процедура эта требует определённого опыта, тем же, кто раньше никогда не сталкивался с указанной ошибкой, советуем внимательно ознакомиться с представленной ниже инструкцией. Но перед тем как приступать к переустановке TCP/IP, для начала стоит попробовать сбросить сетевые настройки к значениям по умолчанию. Для этого в запущенной от имени администратора командной строке следует выполнить три эти команды:

netsh int ipv4 reset reset.log

netsh int ipv6 reset reset.log

netsh winsock reset

Первые две команды сбрасывают настройки протоколов ipv4 и ipv6, третья команда обнуляет настройки протокола Winsock. После этого перезагружаем компьютер и смотрим, исчезла ошибка или нет. Если нет, ничего не поделать, придётся переустанавливать TCP/IP.

П римечание: если ошибка возникла вследствие вирусной атаки или некорректных настроек, выполненных самим пользователем, можно также попробовать воспользоваться встроенной функцией отката к предыдущей точке восстановления.Переустановка TCP/IP в Windows 8.1

Открываем редактор реестра, ищем и удаляем эти две ветки:

Оба подраздела (Winsock, Winsock2) должны удаляться без проблем, в отдельных случаях может потребоваться изменения прав доступа. После удаления подразделов перезагружаем компьютер, переходим в системный каталог С:/Windows/inf, находим там файл nettcpip.inf и делаем его резервную копию .

Теперь открываем файл nettcpip.inf любым текстовым редактором и находим следующие строки:

[MS_TCPIP.PrimaryInstall]

; TCPIP has properties to display

Characteristics = 0xA0 ; NCF_HAS_UI | NCF_NOT_USER_REMOVABLE

Заменяем этот участок следующим и сохраняем отредактированный файл:

[MS_TCPIP.PrimaryInstall]

; TCPIP has properties to display

Characteristics = 0x80 ; NCF_HAS_UI

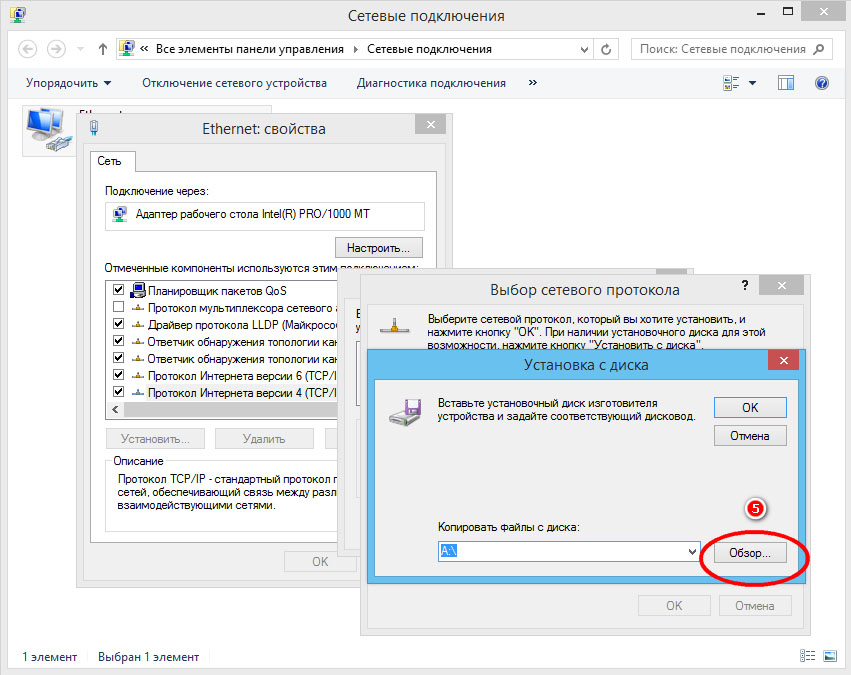

Выделите в нём пункт «Протокол» и далее Добавить.

Установить с диска.

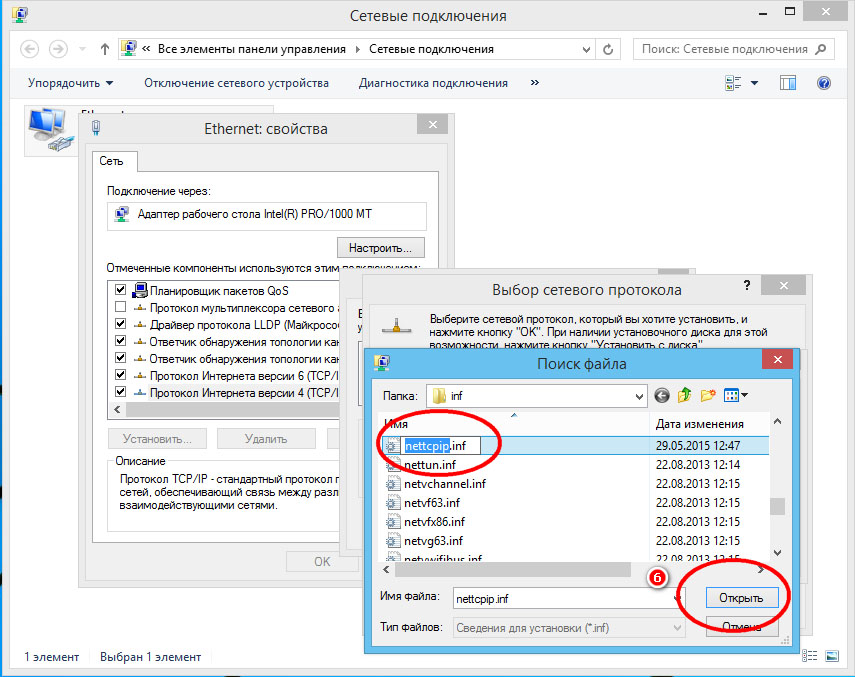

Обзор и указываем путь к отредактированному файлу nettcpip.inf.

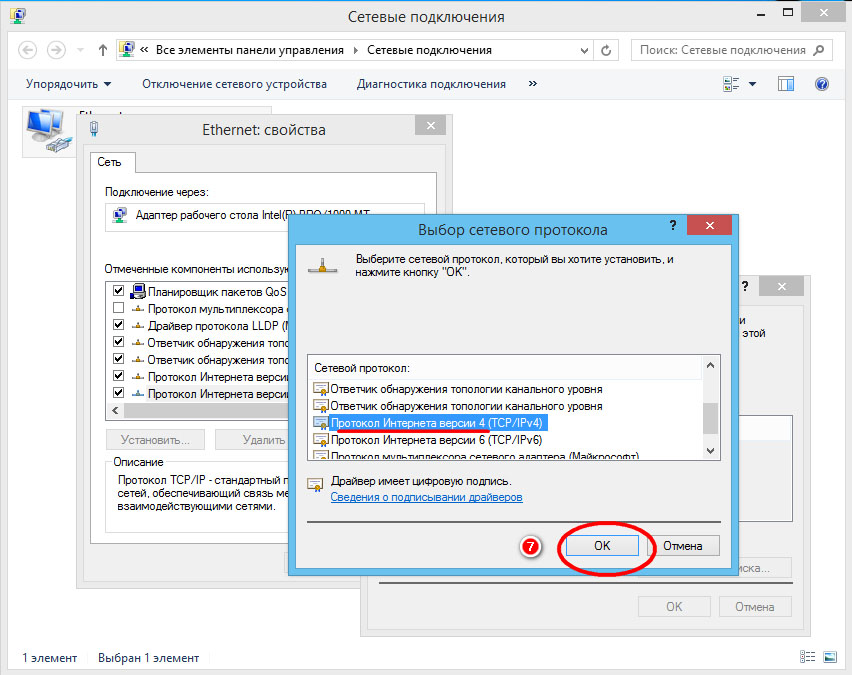

Жмём «OK», в открывшемся окошке выбора протокола выделяем 4 (TCP/IPv4) и опять жмём «OK».

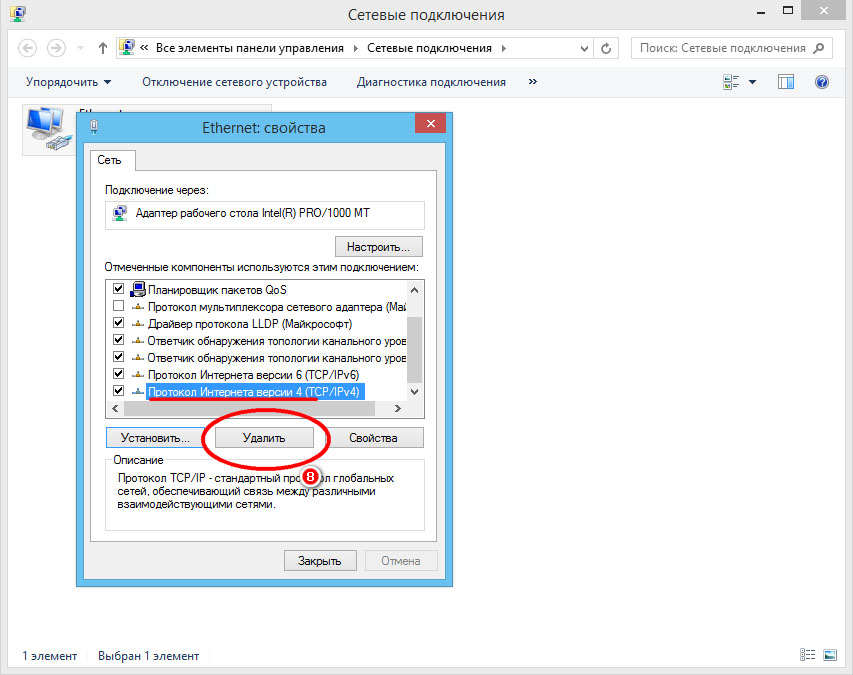

После этих манипуляций для протокола 4 (TCP/IPv4) в окне свойств подключения станет доступна кнопка «Удалить».

Закройте все окна, затем заново откройте свойства подключения, удалите запись протокола 4 (TCP/IPv4), после чего перезагрузите компьютер.

П римечание: если после перезагрузки система предложит активировать протокол, от этого следует отказаться.Теперь ещё раз откройте редактор реестра и разверните ветку KEY_LOCAL_MACHINE/SYSTEM/CurrentControlSet/Control/Class/ . Этот раздел реестра может содержать несколько подразделов. Вам нужен тот, в котором значение параметра DriverDesc будет «Минипорт WAN (IP)». Удалите этот раздел вместе со всем его содержимым, закройте редактор реестра, откройте Диспетчер устройств и, включив в меню вид «Показать скрытые устройства», отыщите в разделе «Сетевые адаптеры» Минипорт WAN (IP) и тоже удалите его. После этого вновь откройте свойства сетевого подключения и вышеописанным способом установите протокол 4 (TCP/IPv4).

Читайте также: