С какой целью пользователь домашней сети выполняет развертывание сети wi fi

Обновлено: 07.07.2024

Регулярное использование «Wi-Fi-маршрутизаторов» часто вызывает опасения конечных потребителей в их безопасности и надежности. В данной статье мы постарались рассмотреть доступный потенциал современных роутеров по предоставлению защищенного подключения и представили дополнительные способы обеспечения должного уровня безопасности.

Введение

Персональные компьютерные устройства представлены, на сегодняшний день, разнообразными образцами и объединены единой целью, все усилия которой направлены на бесперебойное обеспечение пользователей устойчивыми способами создания, обработки, обмена, распространения и хранения информационных материалов, а также поддержку прямого и удаленного взаимодействия устройств и пользователей между собой. Это позволяет существенно повысить скорость исполнения различных востребованных операций, независимо от из трудоемкости, значительно снизить ресурсные и временные затраты, необходимые для исполнения запущенных процессов, и повысить общий уровень производительности и коммуникации.

Во многом, поставленные задачи достигаются за счет использования инновационного программного обеспечения и продвинутых методологических решений. Программные инструменты, в основном, представлены разнообразными приложениями, ответственными как за полноценное функционирование компьютерных устройств и исполнение запущенных операций (операционные системы различных доверенных разработчиков), так и за осуществление отдельных процессов, напрямую зависящих от конкретных требований пользователей (текстовые и графические редакторы, видео обработчики, сетевые обозреватели и т.д.).

Подвинутые методики, в свою очередь, позволяют заметно расширить диапазон задействования устройств и серьезно облегчить дальнейшее взаимодействие.

Однако, когда речь заходит о современных методиках и регулярно используемых технологиях, то обо всех можно утверждать, что они являются определенным компромиссом между удобством и безопасностью. Так, например, все пользователи нуждаются в быстром, беспрепятственном и защищенном доступе к сети «Интернет» . И поэтому практически везде присутствует «Wi-Fi» , обеспечивающий мгновенный востребованный выход в глобальную сеть. В домашних условиях за беспроводной доступ отвечает «Wi-Fi-роутер» . Но насколько безопасно его использовать? Что пользователи могут предпринять, чтобы защитить свою сеть от потенциальных угроз?

Можно утверждать, что пока пользователи следуют общепринятым стандартным рекомендациям, установленным правилам и легко реализуемым техникам, то остается довольно мало поводов для беспокойства.

«По своей сути, Wi-Fi довольно безопасен» , – сказал Энтони Вэнс, профессор и директор центра кибербезопасности в школе бизнеса при университете «Temple» , и продолжил, что: «Люди не должны беспокоиться об этом» .

Однако, для полной и гарантированной уверенности, необходимо подробнее рассмотреть отдельные детали.

Что делает пользовательский роутер?

Пользователи могут не задумываться об используемых маршрутизаторах, но безусловно, из всех персональных устройств, особенно подключенных к домашней сети, они определенно являются самыми важными, так как организуют сетевое соединение и обеспечивают взаимодействие соответствующих связанных устройств.

Большинство маршрутизаторов «Wi-Fi» имеют несколько функций. Во-первых, они представляют собой шлюзы, которые подключают кабельный модем к внутренней сети. Также маршрутизаторы являются беспроводными точками доступа, которые обеспечивают связь для устройств «Wi-Fi» в домашней среде. Большинство конечных моделей маршрутизаторов дополнительно содержат несколько портов проводного соединения «Ethernet» , которые превращают их в сетевые концентраторы или коммутаторы.

Многие компании, предоставляющие услуги доступа к сети «Интернет» , предлагают вариант универсального модема и маршрутизатора «Wi-Fi» в общем корпусном исполнении изначально при заключении договора о предоставлении услуг. Поэтому возможно, что пользователи используют единый готовый блок, предоставленный поставщиком «Интернета» , который оснащен всеми представленными возможностями.

Однако, пользователям не обязательно задействовать универсальный модем и маршрутизатор от «Интернет-компании» , и всегда можно перейти к применению собственного маршрутизатора. Основным преимуществом такого выбора является получение дополнительного оборудования и функций, которые недоступны в распространяемом образце, среди которых большая скорость соединения и повышенный уровень безопасности.

Маршрутизаторы плохо обеспечивают безопасность?

Многие пользователи относятся к своим «Wi-Fi» роутерам с некоторым подозрением и полагают, что это один из самых простых способов предоставить мошенникам несанкционированный доступ к личным файлам или позволить злоумышленникам существенно снизить их пропускную способность. Но данное утверждение ошибочно и неверно.

«Безопасность точек доступа Wi-Fi в первые дни с WEP была очень плохой» , – обращает внимание профессор Вэнс. И в качестве возможного вывода приводит утверждение: «Я думаю, что с тех пор безопасность Wi-Fi приобрела дурную славу» .

«WEP» ( «Wired Equivalent Privacy» ) был самым ранним протоколом безопасности «Wi-Fi» и имел фатальные уязвимости, наличие которых фактически уравнивала его использование и полное отсутствие какой-либо защиты вообще. И поэтому в 2004 году он был заменен сперва на «WPA» ( «Wi-Fi Protected Access» ), а затем на протокол «WPA2» , который, в данный момент, и является стандартом обеспечения безопасности, представленный, в настоящее время, в обязательном порядке на всех маршрутизаторах. Данная схема шифрования идеальна для использования в домашних сетях и практически не имеет уязвимостей.

Тем не менее, протокол безопасности «WPA2» в скором времени будет заменен более продвинутым защитным вариантом «WPA3» , который уже доступен для использования. Указанный новый стандарт имеет несколько улучшений, включающих, в том числе, устойчивость к атакам, использующих для взлома метод «перебора паролей по словарю» . Данный протокол защищает пользовательскую сеть от подбора всех допустимых парольных фраз, и особенно будет полезен для сетей, управляемых слабыми паролями.

Используйте гостевую сеть

Не каждое аппаратное улучшение или расширение функционального инструментария безопасности в современном маршрутизаторе достойны дополнительных затрат. Например, если пользователи уже используют надежные и уникальные пароли на своих роутерах, то директор центра кибербезопасности Энтони Вэнс рекомендует пока не переходить на стандарт «WPA3» .

Однако некоторые другие дополнительные функции могут стоить того, чтобы потребители озаботились их наличием в маршрутизаторе. Если текущий роутер не позволяет пользователям включить гостевую сеть, это может быть достаточно веской причиной для его последующего обновления. Преимущество гостевой сети состоит в том, что она отделена от основной сети, используемой для личных или разрешенных устройств.

«Это как две разные точки доступа» , – сказал Вэнс. «Они обе могут получить доступ к Интернету, но не могут общаться друг с другом» .

Гостевая сеть отлично подходит для временных пользователей или ненадежных, потенциально небезопасных, аппаратных изделий, для которых владелец не планирует открывать общий доступ к главной сети. Но есть и гораздо более серьезная причина использовать отдельную ограниченную сеть: умные устройства. Таким образом, при разделении, пользователи будут подключать все основные компьютерные устройства, такие как смартфоны, планшеты и компьютеры, к основной сети. А остальные элементы, включающие устройства «Интернета вещей» ( «IoT» ), такие как детские умные изделия, и разовых потребителей – к отдельной гостевой сети.

Согласно утверждению доверенного специалиста некоммерческой ассоциации «Институт инженеров электротехники и электроники» ( «IEEE» ) Кейна МакГлэдри: «Сети Wi-Fi безопасны ровно настолько, насколько безопасно наименее защищенное устройство, подключенное к ним» , что в полной мере относится ко многим интеллектуальным устройствам, таким как веб-камеры, дверные звонки, переключатели, разъемы и другие аппаратные элементы «IoT» . Данные изделия небезопасны и обладают слабым уровнем защиты. И дальше Кейн объясняет, что устройства «Интернета вещей» могут быть уязвимы и, как следствие, взломаны, что приведет к раскрытию используемого в домашней сети пароля «Wi-Fi» .

Данное предупреждение не является пустым опасением со стороны экспертов по безопасности и основывается на результатах, произошедшей еще в 2016 году, масштабной вредоносной вирусной атаки. Ботнет «Mirai» заразила миллионы уязвимых устройств домашней сети, такие как незащищенные маршрутизаторы и устройства «IoT» , в том числе радио няни и веб-камеры. Инфицированные устройства в последствии были использованы для запуска массивной «DDoS-атаки» . В течение многих часов значительная часть американского сегмента «Интернета» была полностью заблокирована.

Единственный способ обеспечить безопасность домашней основной сети «Wi-Fi» заключается в подключении всех временных пользователей и слабозащищенных устройств к отдельной выделенной гостевой сети. Таким образом, даже если одно устройство взломано, злоумышленник ограничен только гостевой сетью и не сможет получить доступ к наиболее важным компьютерным устройствам и пользовательским данным.

Если в настройках гостевой сети присутствует соответствующая возможность, то пользователи даже могут запланировать и применить персональный график ее использования. Например, ограничить выход в сеть для детских устройств в ночное время, тем самым снизив риск взлома и несанкционированного скрытого применения.

Обеспечение безопасности посредством использования надежного пароля

Основываясь на представленных выше объяснениях можно утверждать, что «Wi-Fi-роутер» довольно безопасен, если пользователи придерживаются некоторых базовых понятных шагов, обеспечивающих безопасность сети на должном уровне. Прежде всего, пользователям нужно использовать надежные и уникальные пароли для своих устройств.

Если собственники маршрутизатора используют протокол безопасности «WPA2» и разумный, не основанный на простых последовательностях или важных известных датах, пароль конечной длины порядка пятнадцати символов, то пользователи будут практически в полной безопасности, что подтверждается многими специалистами, в том числе и консультантом по кибербезопасности Дейвом Хаттером.

Любая модель маршрутизатора имеет как минимум два пароля, и пользователям необходимо позаботиться о каждом из них. В дополнение к основному паролю «Wi-Fi» , разрешающему доступ к организованной беспроводной сети, критически важно установить безопасный пароль администратора для непосредственного управления настройками пользовательского маршрутизатора.

Также в своем выступлении Дейв Хаттер обратил внимание, что: «Каждый раз, когда пользователи оставляют настройки по умолчанию, то в основном непременно напрашиваются на неприятности» . Специалист настоятельно рекомендует задействовать инструкции производителя из официального руководства пользователя и определить, какие из настроек заданы по умолчанию. А затем изменить их, если в число таких настроек входят пароли администратора и подключения к беспроводной сети «Wi-Fi» . Существует много разнообразных инструментов, например, «Shodan» , которые позволяют отыскать подключенные к «Интернету» устройства, в том числе и любой маршрутизатор определенной конкретной марки. И если заданы настройки доступа по умолчанию, то довольно легко данный роутер взломать, что может привести к необратимым и нежелательным последствиям.

Но к счастью, производители также стремятся повысить безопасность своих устройств и поэтому многие новые маршрутизаторы поставляются со случайными паролями, а не с одинаковым общим набором символов для всех моделей, которые выпускаются. Особенно за исполнением данного условия следят американские производители, деятельность которых регламентирует недавно принятый закон о защите прав потребителей, требующий в свою очередь, чтобы все устройства продавались только с уникальными паролями.

Тем не менее, для исключения потенциального несанкционированного проникновения или взлома, настоятельно рекомендуется изменить пароль, заданный по умолчанию. И чем длиннее он будет, тем выше уровень безопасности пользовательского маршрутизатора.

Использование других действенных способов

Очевидно, что содержание паролей в недоступном защищенном месте и периодическая смена используемой символьной фразы имеет приоритетное и зачастую решающее значение для безопасности пользовательской сети «Wi-Fi» . Но помимо способа смены пароля, существуют также другие дополнительные шаги, которые пользователи могут предпринять для обеспечения востребованного уровня сетевой защиты.

Один из возможных, для непосредственного применения, способов – это поддерживать собственный маршрутизатор в актуальном состоянии. Некоторые маршрутизаторы обновляют свои программные прошивки в автоматическом режиме, без дополнительного участия пользователей, но многие исполнение подобной операции не поддерживают. Поэтому владельцам необходимо перейти к административным настройкам маршрутизатора в веб-браузере или мобильном приложении и самостоятельно проверить наличие готовых обновлений. Как правило, производители маршрутизаторов не выпускают обновления часто. Но когда такие обновления доступны, то, вероятно, их наличие вызвано критичной необходимостью и, следовательно, важно своевременно их установить.

Также пользователи должны отключить функции маршрутизатора, которые повышают уязвимость используемой сети. И главной среди них безусловно является возможность удаленного доступа. Каждый владелец сети не заинтересован, чтобы кто-либо имел возможность взаимодействовать дистанционно, и несомненно предпочитает, чтобы любой доступ осуществлялся с разрешенного компьютера, непосредственно подключенного к данной локальной среде.

Некоторые эксперты по безопасности предлагают более надежные и действенные решения. Так Кейн МакГлэдри советует менять свой маршрутизатор каждые два или три года и оценивать устройства «Интернета вещей» ( «IoT» ) на наличие уязвимостей, прежде чем приобретать их.

Существуют и другие рекомендации, но не все они приемлемы для большинства пользователей. Однако, если владельцы регулярно, по мере выпуска, обновляют прошивку маршрутизатора и периодически (возможно, два раза в год) меняют пароли, то данных действий будет более чем достаточно. И пока используемые «IoT-устройства» подключены в собственную гостевую сеть, пользователи могут считать себя в полной безопасности.

Заключение

Внедрение и повсеместное распространение международной глобальной сети «Интернет» , усовершенствование современных персональных компьютерных устройств и разработка мощного инновационного программного обеспечения значительно расширили диапазон конечного представления аппаратных элементов в ежедневной деятельности пользователей.

В домашних условиях, когда пользователям требуется организовать беспрепятственный доступ в «Интернет» , используются возможности «Wi-Fi-роутера» , обеспечивающего различные способы подключения. Но исходя из важности собственных данных владельцы маршрутизаторов часто задаются вопросом, насколько безопасно может быть использование маршрутизатора «Wi-Fi» в домашних условиях и как повысить его защищенность.

В данном руководстве мы рассмотрели способы достижения должного уровня безопасности домашнего «Wi-Fi-роутера» и описали достаточные действия, которым должны следовать пользователи, чтобы не подвергать свою сеть потенциальной опасности несанкционированного проникновения и удаленного взлома.

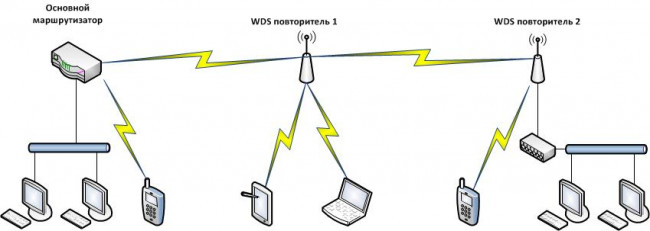

Многие организации в процессе своего развития рано или поздно сталкиваются с задачей расширения офиса. Если сотрудники интенсивно используют беспроводные устройства, решить вопрос можно использованием либо нескольких специализированных точек доступа, например Ubiquiti UniFi, либо Wi-Fi «повторителей» (они позволяют расширить зону покрытия исходнойсети). Именно этот вариант мы и рассмотрим в данном обзоре.

В организации имеется настроенный маршрутизатор Mikrotik RB751U или аналогичный. Требуется увеличить зону покрытия сети Wi-Fi и обеспечить бесшовный роуминг на протяженной территории при условии, что в наиболее отдаленной точке установки сигнал основной точки доступа уже недоступен.

В качестве дополнительных WDS-повторителей были выбраны миниатюрные точки доступа Ubiquiti PicoStation 2 с внешней всенаправленной антенной.

Основной маршрутизатор Mikrotik RB751U подключен к сети Интернет, является DHCP-сервером и обеспечивает различное подключение устройств. Повторитель 1 установлен в зоне покрытия основного маршрутизатора, повторитель 2 установлен за пределами зоны покрытия основного маршрутизатора, но в пределах зоны покрытия повторителя 1. Оба повторителя используются для подключения как беспроводных, так и (при необходимости) проводных устройств.

1. Общая схема беспроводной сети

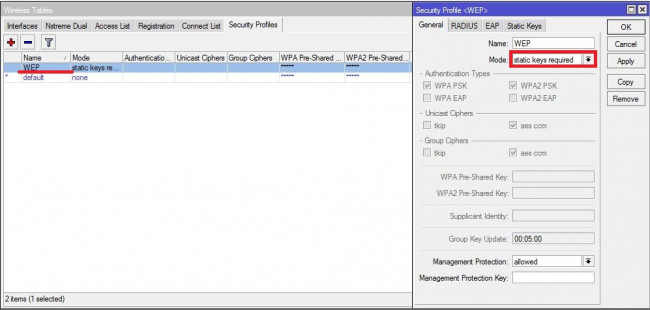

Шаг 1. Первоначальная настройка параметров беспроводной сети маршрутизатора Mikrotik RB751 U.

В рамках данного обзора предполагается, что маршрутизатор Mikrotik использует настройки, аналогичные указанным в обзоре /base/3522/. Это означает, что все изменения настроек выполняются только для параметров беспроводной сети. Поскольку при использовании в режиме WDS-повторителей устройства Ubiquiti поддерживают только WEP, изменим настройки безопасности беспроводной сети. Открываем раздел «Wireless», закладку «Security Profiles» и создаем новый профиль. Присваиваем ему имя WEP и указываем режим «Static Keys Required».

2. Создание нового профиля безопасности

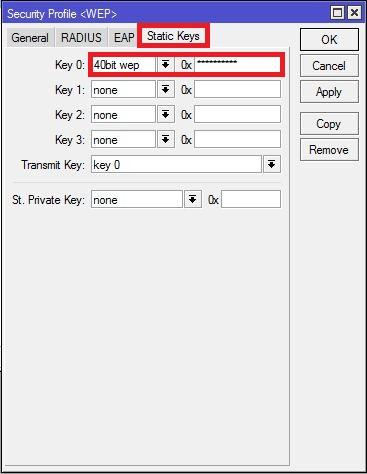

В закладке «Static Keys» указываем требуемый тип и длину ключа.

3. Ключ безопасности

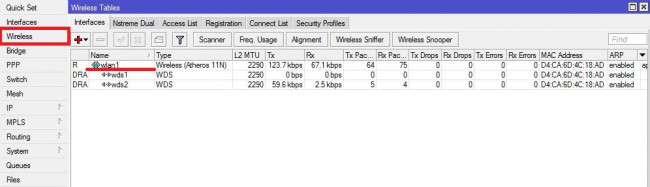

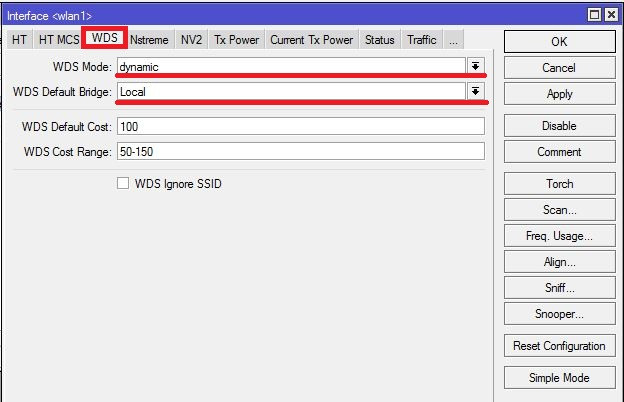

После создания профиля безопасности открываем свойства беспроводного интерфейса wlan1 и переходим в закладку WDS. Обратите внимание, что имеющиеся на приведенном рисунке интерфейсы появятся только на завершающем этапе после выполнения всех необходимых настроек. В закладке указываем режим работы («dynamic») и сетевой мост по умолчанию для интерфейсов.

4. Беспроводные интерфейсы

5. Настройка режима работы WDS

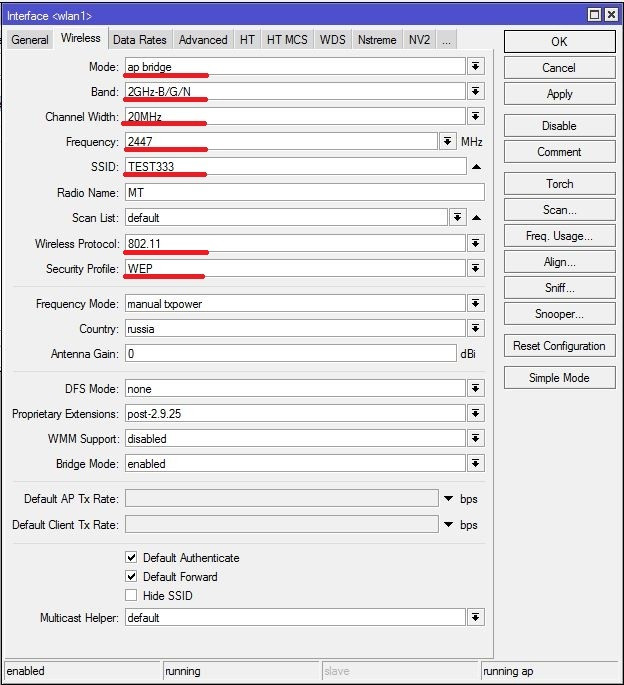

Теперь переходим к настройке беспроводного подключения. Указываем режим «ap bridge», ширину и частоту канала, идентификатор (SSID), протокол беспроводной связи (802.11) и используемый профиль безопасности.

6. Настройка беспроводной сети

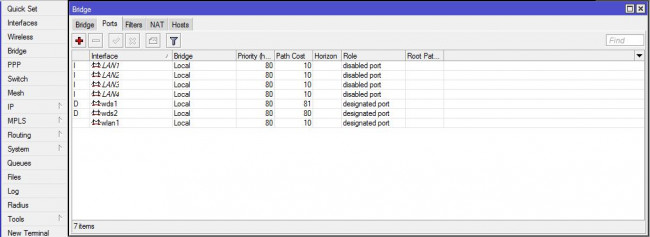

7. Конфигурация сетевого моста

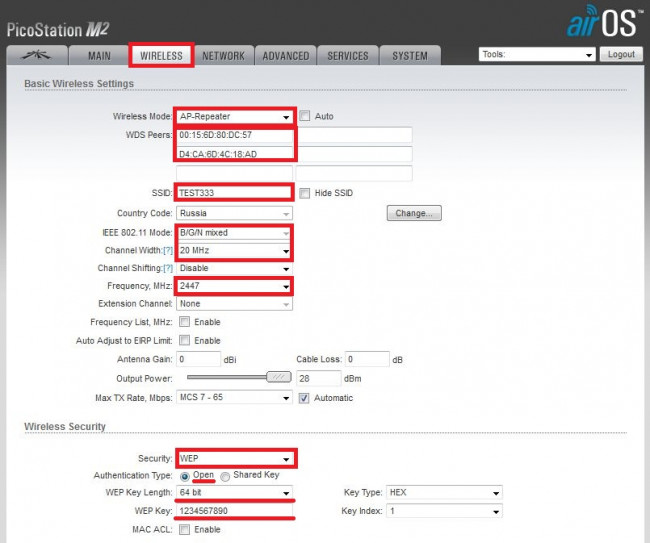

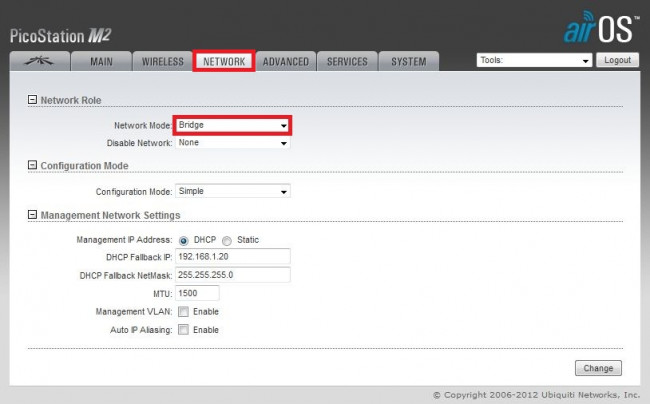

Шаг 2. Настройка устройств Ubiquiti как WDS-повторителей

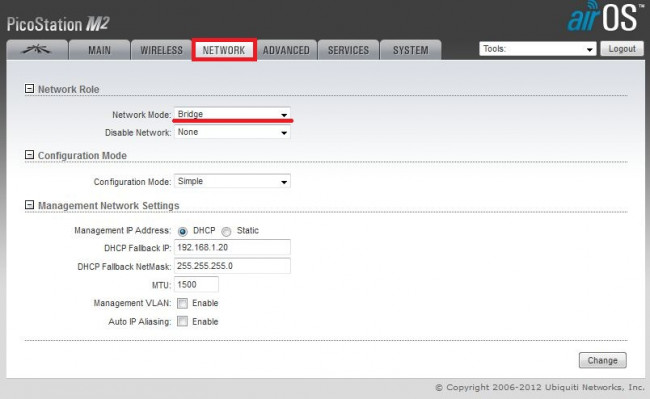

Следующей задачей является настройка повторителей. Подключаемся к устройству, которое будет играть роль первого повторителя. Способ подключения описан в статье /base/3523. В закладке «Network» указываем режим работы «Bridge».

8. Сетевая конфигурация первого WDS-повторителя

В закладке «Wireless» указываем режим работы «AP-Repeater». В поле «WDS Peers» указываем MAC-адреса беспроводного интерфейса основного маршрутизатора Mikrotik RB751U и второго повторителя.

Параметры сети, включая идентификатор SSID, стандарт работы сети, ширину канала, частоту и режим безопасности, необходимо указать строго те же, что и для основного маршрутизатора.

9. Конфигурация беспроводной сети первого WDS-повторителя

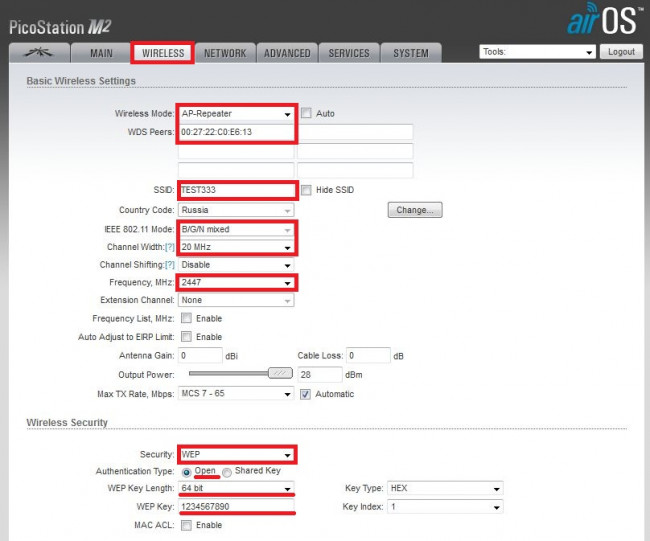

Те же настройки выполняются и для второго повторителя с той разницей, что для него в поле «WDS Peers» указываем только MAC-адрес первого повторителя.

10. Сетевая конфигурация второго WDS-повторителя

11. Конфигурация беспроводной сети второго WDS-повторителя

Шаг 3. Окончательная настройка параметров беспроводной сети маршрутизатора Mikrotik RB751 U.

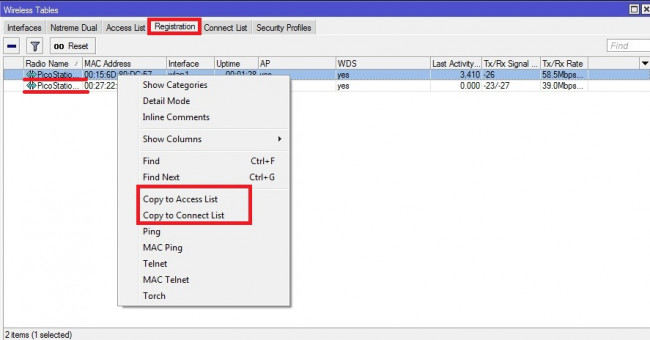

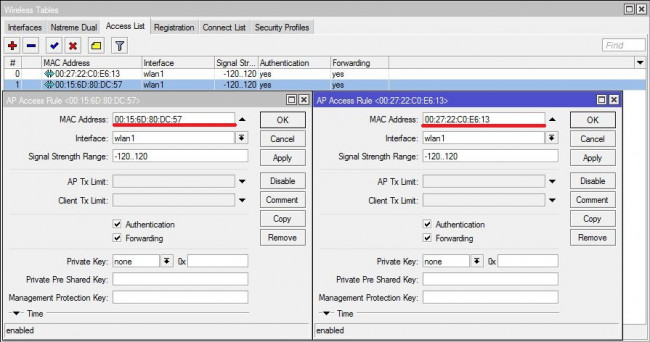

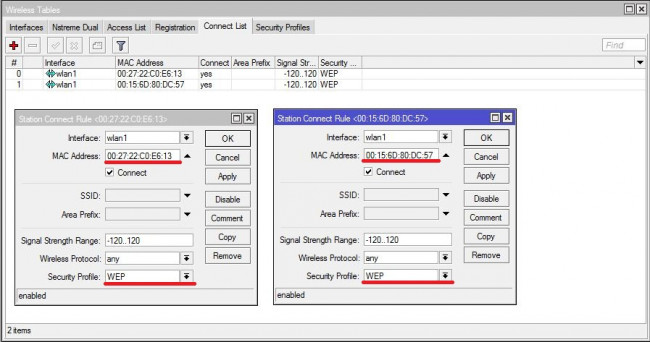

Настройка повторителей завершена. Теперь, чтобы связь начала работать, осталось внести последние изменения в конфигурацию основного маршрутизатора.

В закладке «Registration» основного маршрутизатора мы видим оба WDS-повторителя. Каждый из них необходимо внести в списки соединения и доступа. Проще всего сделать это, воспользовавшись контекстным меню, вызываемым по нажатию правой кнопки мыши. После копирования данных в список соединений «Connect List» для каждого повторителя необходимо указать тот же профиль безопасности, что мы указывали в настройках беспроводной сети. Данные в списке доступа «Access List» не требуют дополнительной модификации.

12. Копирование данных WDS-повторителей в списки доступа и соединения

13. Проверка данных в списке доступа («Access List»)

14. Проверка и настройка данных в списке соединения («Connect List»)

На этом настройки завершены. После их применения повторители должны получить IP-адреса от DHCP-сервера основного маршрутизатора. Оба повторителя должны появиться в списке сетевых интерфейсов основного маршрутизатора. На закладке «Main» первого повторителя в поле «Stations» должны появиться основной маршрутизатор и второй повторитель, на той же закладке консоли управления второго повторителя – первый. Все подключенные клиенты получают прозрачный доступ, при переходе от одной точки доступа к другой осуществляется «бесшовный роуминг».

Объединение нескольких компьютеров и гаджетов в единую локальную сеть позволяет пользователям обмениваться информацией, играть в игры и организовывать доступ в интернет в Талдомском районе Московской области для всех входящих в такую сеть устройств. Но для того чтобы сполна использовать возможности локальных сетей, стоит изучить общие принципы их построения и ознакомиться с особенностями их настройки для разных конфигураций. Поэтому стоит выяснить, как построить сеть дома с беспроводным роутером и без него.

Локальная сеть для двух компьютеров

Для такой сети необходимо два компьютера подключить через один маршрутизатор к единому интернет-пространству от провайдеров. С целью повышения безопасности домашней локальной сети на нее стоит установить пароль. Подключение обоих компьютеров может быть произведено как через кабель, так и по Wi-Fi. Последний вариант пользуется наибольшей популярностью у пользователей.

Для настройки системы ПК необходимо выполнить такие действия:

- Проверить подключение к одной группе. Нажать Win+R и с появившейся строке ввести sysdm.cpl. В открывшемся окне выбрать рабочую группу. Оба персональных компьютера должны иметь одинаковое название этого пункта. При изменении названия группы операция должна быть проделана на обоих устройствах.

- Зайти в панель управления и открыть раздел с параметрами общего доступа.

- Выбрать раздел с настройками текущего профиля и зайти в него для внесения правок.

- В предоставленном окне сделать активными все предложенные параметры, которые требуют включения.

- При активации парольной защиты потребуется вводить код доступа к локальной сети. Для общего доступа такой параметр отключают.

Выполнить перезагрузку системы, проверить правильность подключения компьютеров к одной домашней группе.

Какие бывают домашние сети

Рассмотрим разные способы соединения локальных устройств в единую сеть.

Проводная сеть

В этом случае для соединения отдельных устройств используют витую пару.

Без использования дополнительных устройств пользователь столкнется с такими недостатками:

- общий доступ к глобальной сети без дополнительной сетевой карты будет невозможен;

- возможно подключение только двух компьютеров.

Применение свитча или роутера в такой локальной сети, дает ей следующие преимущества:

- установка интернета на даче в Московской области ;

- возможность присоединения дополнительных ПК;

- возможность организации общего доступа к интернету.

При использовании коммутатора все устройства пользователю придется настраивать поочередно.

Для расширения возможностей проводной локальной сети пользователю следует знать, как подключить подсеть через роутер. Для этого маршрутизаторы соединяют по принципу LAN-to-WAN. После этого на ведомом маршрутизаторе можно создать сеть второго уровня.

Беспроводная сеть

В этом случае роль основного соединителя играет маршрутизатор. Создание локальной сети через роутер позволяет использовать беспроводной интерфейс во время передачи информации.

Среди преимуществ такого способа организации сетевой инфраструктуры:

- легкость корректировки параметров работы;

- возможность подключения нескольких персональных компьютеров;

- объединение в одну сеть ПК, планшетов, ноутбуков, смартфонов, смарт-часов, элементов умного дома и других беспроводных устройств.

Для создания такой сети можно использовать современные роутеры Keenetic, TP-Link, Асус и другие маршрутизаторы, имеющие беспроводной Wi-Fi модуль и набор LAN-портов.

Варианты построения домашней локальной сети

Главное условие организации домашней локальной сети заключается в соединении компьютеров с роутером с помощью правильно обжатой витой пары. Также необходимо правильно настроить все сетевые параметры на роутере и каждом из компьютеров.

Конфигурация параметров работы включает такие действия:

- Зайти в панель управления устройством через меню Пуск.

- Открыть раздел с параметрами сетевых подключений.

- Выбрать нужное соединение и дождаться появления нового окна. Выбрать строку с информацией о состоянии соединения, открыть его свойства.

- Выбрать протокол TCP/ipV4, открыть его свойства.

- Активировать пункт «Использовать следующий IP» путем перемещения ползунка. Указать вручную маску подсети с IP адресом компьютера.

Остальные параметры не подлежат изменению. Пользователю нужно сохранить новые настройки с помощью кнопки. При настройке безопасности соединения рекомендовано выбирать варианты, предложенные производителем.

Для систем Windows от компании Microsoft характерны 3 варианта настроек безопасности:

- Домашняя. Подключенные устройства принимают участие в организации сетки. Обязательно активируют функции сетевого окружения. Это позволит получить доступ к данным на всех устройства, в рамках одной локальной сети.

- Рабочая. Оптимальное решение для малых офисов. Принцип работы схож с домашним вариантом. Активируется сетевое окружение, а также открывается общий доступ к информации и всем устройствам.

- Публичная. Стандартный вариант для общественных мест. Такой уровень безопасности по умолчанию скрывает доступ к подключенным устройствам.

После конфигурации параметров нужно проверить все устройства на подключение к одной сети. Следует убедиться в отсутствии повторяющихся IP-адресов в рамках одной сети. Также стоит проследить, чтобы каждый компьютер имел уникальное отображаемое в сети имя. Задать сетевое имя для каждого из ПК можно из «Моего компьютера», зайдя в «Свойства» и найдя в них пункт «Имя компьютера, имя домена и параметры рабочей группы».

Правильно настроенная локальная сеть через роутер позволит каждому из подключенных устройств получать доступ к информации, хранящейся на остальных участниках сети. Для того чтобы сполна пользоваться этой возможностью, нужно правильно настроить параметры безопасности и общего доступа.

Доступ к папкам и файлам

Получить разрешение на просмотр папок и файлов можно так:

- Открыть «Мой компьютер».

- Перейти в раздел с параметрами сети.

- Кликнуть правой кнопкой по папке и открыть ее свойства.

- Выбрать раздел с параметрами доступа.

- Открыть подраздел с расширенными настройками.

- Разрешить общий доступ, установив соответствующие флажки для разрешений на чтение и запись.

После этого нужно обязательно сохранить изменения с помощью кнопки «ОК». Если все сделано правильно, пользователи домашней сети получат доступ ко всем данным, хранящимся на ПК.

Беспроводные локальные сети WI-FI величайшее изобретение современности, так как они позволяют передавать информацию с высокой скоростью на расстоянии без проводов и путаницы с настройками. Один источник интернет-трансляции может обеспечить связь для всех устройств в доме, которые поддерживают данный протокол.

Преимущества домашней сети по WI-FI роутеру

У неё есть как плюсы, так и минусы. Сперва рассмотрим преимущества:

- беспроводные сети позволяют обустроить любой интерьер и размещение устройств, расположить компьютеры

- на любом расстоянии от источника связи;

- скорость будет примерно одинакова на всех устройствах;

- можно подключать телевизор и переносные гаджеты (смарт-часы, автоматические системы в доме)

- утечка данных обернётся не только потерей трафика, но и потерей персональных данных;

- если роутер сломается, все устройства останутся без связи (только к 1 ПК можно будет подключить кабель).

В целом, система хорошая, однако при халатном обращении может сыграть с пользователями злую шутку. В большом городе намного легче попасть под удар хакеров и аферистов, число которых растёт с каждым днём.

Что необходимо для домашней WI-FI сети?

Традиционная локальная сеть подразумевает наличие роутера и проводного контакта. Интернет будет распределяться по определённой области.

Также существуют беспроводные 3G и 4G модемы с функцией трансляции беспроводного соединения. Такие модемы могут быть как проводными так и беспроводными. Эти устройства полностью меняют все представления о беспроводных сетях, которые привязаны к одной точке.

Чтобы администрировать и настраивать устройство, понадобится перейти в контрольную панель. Адрес, который нужно ввести в адресную строку находится в инструкции к роутеру. Если инструкции нет под рукой, можно найти информацию в интернете, введя модель роутера.

Обычно, сеть не требует дополнительных настроек кроме установки пароля. Пароль рекомендуется придумать длинный, сложный, с цифрами и буквами разного регистра. Записать нескольких местах или заучить наизусть. Это основа безопасности и благополучной работы с роутером.

Итак, для обустройства нам понадобится:

- провод с интернет-соединением;

- роутер/маршрутизатор;

- контрольная панель;

- надежный механизм защиты.

Пошаговая инструкция

Разберём, какие шаги нужны для подключения проводного соединения к роутеру:

- Найти шину коннектер и соединить с роутером.

- Включить роутер в розетку.

- Запустить его.

- Активировать антенны.

- Перейти в панель управления и установить пароль.

- Протестировать с разных устройств.

ВНИМАНИЕ! Некоторые устройства не подключаются к определённым моделям роутеров. Для того, чтобы выполнить подключение, нужно регулировать настройки гаджетов вручную. Как правило, такая картина характерна для мобильных телефонов с операционной системой Android.

Рассмотрим подключение беспроводного маршрутизатора для создания локальной сети WI-FI:

- активировать переносной модем;

- установить СИМ-карту;

- запустить трансляцию сигнала;

- проверить подключение с других устройств.

- Создаем домашнюю группу

Данная группа подразумевает использование остальных компьютеров в сети как ретрансляторные точки, которые так же распространяют сигнал дальше. Каждый компьютер обеспечивает дополнительный шлюз защиты, который препятствует распространению данных за пределы сети.

Как обезопасить сеть?

Тем не менее, даже зная пароль, стороннее устройство не сможет подключиться к сети.

Как сделать домашнюю группу доступной через WI-FI с мобильного устройства Android

Для этого понадобится загрузить дополнительное ПО или использовать стандартные функции системы. не все типы подключений можно распространить через стандартное меню.

Стандартный способ создать локальную сеть WI-FI:

Настройка общего сетевого доступа к принтерам и файлам

Для получения доступа к файлам есть 2 способа:

Большинство современных роутеров при подключении автоматически предлагают пользователю выбрать те устройства, которые будут выполнять роль ретрансляторов, выбрать те устройства, которые получат доступ к файлам, выбрать те принтеры, которые будут получать сигналы внутри сети.

Принтеры также нужно верифицировать, иначе сигнал будет поступать на сам персональный компьютер, но система защиты не пустит его дальше и не перенаправит на принтер. Если принтер или факс поддерживает протокол WI-FI, то нужно добавить его в домашнюю группу и верифицировать, чтобы данные могли поступать на него.

Заключение

Надеемся, что эта статья поможет оценить все преимущества беспроводной связи и наладить соединение самостоятельно. Рассмотрим основные правила:

Для многих моделей роутеров присутствуют готовые пресеты на тематических форумах. Сообщество и профессиональные программисты уже разобрали процессы проброса портов, подключения, перезагрузки, автоматизации и так далее. Всё, что остаётся пользователю — скачать и запустить файл.

Видео по теме:

Быстрого вам интернета!

Читайте также: