Сохраниться ли идентификация пользователей при изменении локального положения файла рабочих групп

Обновлено: 07.07.2024

Для обслуживания одноранговой сети необходимы инструментальные средства и знания, отличные от тех, которые нужны для работы с доменом. Эти различия весьма наглядно проявляются в сфере управления пользователями. Администратор одноранговой сети лишен возможности задействовать Active Directory (AD) для организации списков пользователей и настроек безопасности, а это значит, что каждый компьютер приходится настраивать индивидуально — выполнение всех задач за одним компьютером исключается. Однако, поскольку большинство одноранговых сетей не отличается большими размерами, эта задача не отнимает много времени. Если в одноранговой сети вашего клиента или компании компьютеров стало так много, что управлять ими уже сложно, пожалуй, пришло время рассмотреть возможность организации домена.

В данной статье я рассматриваю некоторые из задач, решаемых в процессе управления учетными записями пользователей в одноранговой сети, включая методы управления отдельными пользовательскими задачами, позволяющие администратору решать многие вопросы не отходя от своего компьютера. Я хочу остановиться на проблемах, которыми администраторы и консультанты часто интересуются в ходе семинаров. В статье я использую термины «одноранговый» (описание метода организации сетей) и «рабочая группа» (в терминологии Windows это группа пользователей сети, построенной по одноранговой топологии), поскольку, по моим наблюдениям, оба эти термина широко применяются ИТ-профессионалами.

Надо отметить, что некоторые из рассматриваемых мною функций не реализованы ни в версиях Windows Vista Home, ни в системе Windows XP Home Edition, в то время как эти системы используются предприятиями малого бизнеса. Дополнительные сведения об этих ограничениях можно получить в справочных файлах упомянутых операционных систем или на Web-сайтах Microsoft, посвященных версиям Windows.

Дублирование учетных записей пользователей на нескольких компьютерах

Жизнь администратора рабочей группы будет проще, если он позаботится о том, чтобы каждый пользователь, обращающийся к разделяемым ресурсам на другом компьютере, имел на этой удаленной системе локальную учетную запись. Если удаленный пользователь не имеет локальной учетной записи, Windows выводит диалоговое окно, показанное на экране 1, в котором пользователь должен вводить имя и пароль для учетной записи, существующей на этом удаленном компьютере.

Такой метод дистанционной регистрации функционирует нормально, если учетная запись Guest на удаленной системе отключена (в таком состоянии данная запись находится по умолчанию). Но удаленный доступ усложняется в том случае, если учетная запись Guest включена; дело в том, что эту учетную запись приходится перенастраивать для того, чтобы пользователи могли решать задачи (по умолчанию учетная запись Guest наделена весьма узким кругом полномочий). Кроме того, мой опыт работы со многими одноранговыми сетями предприятий малого бизнеса не подтверждает положений, содержащихся в документации Microsoft, где стандартное состояние учетной записи Guest часто описывается некорректно.

Некоторые администраторы предпочитают организовывать работу так, чтобы пользователи регистрировались на удаленной системе, поскольку с точки зрения обеспечения безопасности этот метод представляется более эффективным, чем организация автоматического доступа к удаленным системам. Но на практике упомянутый метод почти всегда оказывается менее безопасным. Во многих небольших компаниях, принявших эту парадигму, принято прикреплять к мониторам небольшие листки бумаги с именами пользователей и паролями, необходимыми для доступа к удаленным компьютерам. Небольшие компании, эксплуатирующие одноранговые сети, как правило, не связаны особенно тесными отношениями с другими фирмами, поэтому опасность того, что кто-то посторонний войдет в офис, сядет за компьютер и зарегистрируется на удаленной системе, где хранятся данные компании, относительно невелика. Если предоставить пользователям возможность выбрать компьютер из папки Network и автоматически получить соединение, это не будет создавать такой угрозы, как на больших предприятиях, занимающих целые здания или имеющих несколько офисов, где обнаружить посетителей не так-то просто.

При создании учетной записи пользователя на удаленном компьютере следует применять то же имя и пароль, что и для регистрации на локальной системе. Windows исследует регистрационные учетные данные пользователя, пытающегося обратиться к компьютеру, и проверяет целевую систему на наличие в ней соответствующего регистрационного имени и пароля. Если проверка дает положительный результат, Windows предоставляет пользователю доступ к компьютеру. В противном случае или в ситуации, когда совпадают имена пользователей, а пароли не совпадают, открывается диалоговое окно, показанное на экране 1.

В небольших фирмах, где используются рабочие группы, данные часто хранятся лишь на одном компьютере. Даже в том случае, когда этот компьютер не функционирует под управлением системы Windows Server (а именно в этом состоит очевидное достоинство рабочих групп с финансовой точки зрения), компьютер фактически выступает в роли файлового сервера. Содержимое этого компьютера следует резервировать ежесуточно. При эксплуатации файлового сервера данных, к которому обращаются все пользователи, нужно только создать дубликаты учетных записей пользователей на этом компьютере. Если же данные хранятся на нескольких компьютерах, необходимо создавать пользовательские учетные записи для каждого удаленного пользователя на каждом из этих компьютеров.

Чтобы настроить учетную запись пользователя в соответствии с требуемыми разрешениями, нужно поместить эту учетную запись в соответствующую локальную группу. Когда Windows исследует учетные данные, с тем чтобы определить, существует ли учетная запись удаленного пользователя на целевом компьютере, членство в группах система игнорирует. Если пользователь обращается только к файлам данных и эти файлы данных хранятся в особой разделяемой папке, быстрее и проще использовать другое решение — придать этому пользователю статус пользователя с ограниченными правами, а для определения объема полномочий установить разрешения Full Control for Everyone. В Windows 2000 и более ранних версиях разрешение Full Control for Everyone устанавливается автоматически, в более новых версиях такая возможность не предусмотрена. Кроме того, совместно используемые ресурсы можно настроить таким образом, чтобы разрешения уровня Full Control имели определенные пользователи, даже если эти пользователи регистрируются с помощью учетных записей, имеющих ограниченные полномочия. Создав локальные учетные записи для удаленных пользователей, администратор может выбрать подходящие имена пользователей и назначить каждой папке необходимые разрешения.

Для ограничения доступа к финансовым данным компании в бухгалтерских приложениях реализован метод, который позволяет предоставлять и ограничивать доступ пользователей к данным определенных типов и к записям транзакций. Всем применяющим эти приложения пользователям требуются разрешения уровня Full Control для работы с файлами данных средствами бухгалтерских программ; чтобы выполнять свою повседневную работу, они должны иметь возможность создавать и изменять объекты. Затем можно с помощью реализованной в этих программах функции предоставления разрешений пользователям ограничить те или иные действия последних.

Создание учетных записей пользователей на удаленных компьютерах

Чтобы создавать пользовательские учетные записи для удаленных пользователей и устанавливать их настройки, можно воспользоваться оснасткой в панели управления (речь идет об оснастке User Accounts and Family Safety в системе Vista или об оснастке Users and Passwords в Windows 2000 и более новых версиях). Однако такой метод вряд ли можно считать удобным, ведь администратору придется работать с локального компьютера и иметь дело с каждой системой по отдельности. Кроме того, набор настроек конфигурации, доступный в пользовательской оснастке, ограничен. Но и это еще не все: после того, как вы воспользуетесь этим инструментом, придется еще обратиться к консоли управления компьютером для осуществления тонкой подстройки параметров (таких, как правила применения паролей и членство в группах).

В разделе Local Users and Groups консоли управления компьютерами можно с легкостью создавать учетные записи пользователей. Чтобы создать учетную запись нового пользователя, правой клавишей мыши щелкните на значке My Computer, который расположен на рабочем столе, в раскрывшемся меню выберите пункт Manage, дважды щелкните на элементе Local Users and Groups и в меню Action выберите пункт New User. Эти настройки учетных записей пользователей являются более детальными, чем настройки пользовательской оснастки.

Как показано на экране 2, правило использования пароля можно изменить таким образом, что срок действия пароля никогда не истечет. Эта настройка предпочтительна для рабочих групп, потому что, если учетная запись пользователя настроена на периодическую смену паролей, эти изменения должны реплицироваться на все удаленные компьютеры, к которым обращается пользователь. Если пользователь полагает, что его пароль попал в чужие руки, он может (и должен) открыть пользовательскую оснастку и изменить пароль, а затем внести такие же изменения на каждом удаленном компьютере. Обслуживающие одноранговые сети ИТ-консультанты могут либо проинструктировать пользователей, чтобы при необходимости внесения таких изменений они обращались к консультантам, либо научить их осуществлять необходимые изменения на всех компьютерах, с которыми они работают.

Важнейшее преимущество работы с консолью управления компьютерами состоит в том, что можно обращаться к этой консоли с удаленных систем и создавать учетные записи пользователей на любом компьютере сети, не покидая своего рабочего места. В консоли управления компьютерами правой клавишей мыши нужно щелкнуть на значке Computer Management (Local) и в открывшемся меню выбрать пункт Connect to another computer. Введите имя удаленной системы (или найдите компьютер, нажав кнопку Browse), после чего нажмите ОК.

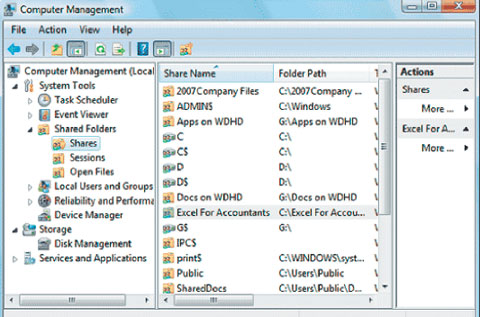

Еще одно достоинство консоли управления компьютерами заключается в том, что с ее помощью можно также задавать разрешения на обращение к совместно используемым ресурсам для удаленных компьютеров, как показано на экране 3. По мере того как администратор добавляет и настраивает учетные записи пользователей, он может, используя раздел консоли \Shared Folders\Shares, предоставлять пользователям необходимые разрешения для работы на удаленных компьютерах. Правой клавишей мыши следует щелкнуть на списке совместно используемых ресурсов, в меню выбрать пункт Properties и перейти на вкладку Share Permissions, с тем чтобы настроить разрешения.

Для обращения к консоли управления компьютерами на удаленных системах необходимо иметь на этих компьютерах учетную запись с правами администратора. Поскольку большинство администраторов и консультантов пользуются встроенной учетной записью и паролем администратора для настройки каждого компьютера, вводите эту учетную запись при регистрации на своем компьютере, чтобы иметь доступ ко всем удаленным консолям. Если использовать другое учетное имя с административными правами, Windows предложит ввести имя и пароль пользователя, обладающего административными полномочиями на удаленном компьютере.

Управление и диагностика процесса регистрации

Одноранговые сети наделены множеством средств управления процессом регистрации, которые реализованы и в доменах. Однако администратор не может «одним махом» настроить всю одноранговую сеть, потому что не будет иметь перед собой глобального представления сети, которое обеспечивает служба AD. Компьютеры приходится настраивать по одному. В следующих разделах я расскажу о некоторых наиболее типичных задачах, с которыми администратору придется столкнуться при настройке процедуры регистрации пользователя в системе.

Настройка экранов регистрации. По умолчанию компьютеры XP и Vista, не являющиеся частью домена, не открывают классическое диалоговое окно регистрации Windows Security, в котором содержится адресованное пользователю приглашение нажать комбинацию клавиш Ctrl+Alt+Del, а затем ввести имя пользователя и пароль. Многие администраторы и консультанты (и я в том числе) классические средства безопасности при регистрации в системе предпочитают применяемому по умолчанию в версиях XP и Vista окну приветствия Windows с содержащимся в нем списком пользователей и картинками. Для настройки компьютера XP таким образом, чтобы он открывал для пользователя привычное окно регистрации Windows Security, откройте оснастку панели управления User Accounts. Затем следует выбрать пункт Change the way users log on or off и снять флажок Use the Welcome Screen.

Операционную систему Vista можно настроить так, чтобы она предлагала пользователю нажать комбинацию клавиш Ctrl+Alt+Del. Но после того как пользователь это сделает, на экране опять-таки появится список пользователей и сопровождающие его картинки, и процедура регистрации пойдет так же, как до изменения настроек, приведшего к появлению приглашения нажать комбинацию клавиш Ctrl+Alt+Del. Форсировать появление на экране классического диалогового окна регистрации и отменить появление экрана приветствия, на котором отображаются все имена пользователей, невозможно. Но как бы то ни было, использование комбинации клавиш Ctrl+Alt+Del защищает компьютер от вторжения злоумышленников из Internet. Чтобы добавить этот уровень безопасности, требуется открыть окно командной строки и ввести

На экране откроется диалоговое окно User Accounts. В нем нужно перейти на вкладку Advanced и установить флажок Require users to press Ctrl+Alt+Delete. Отметим, кстати, что эта команда доступна и в системе XP — для тех, кто предпочитает работать с командной строкой и не горит желанием открывать окно оснастки посредством щелчков на ссылках и добираться потом до имеющихся настроек.

Переустановка паролей.

Переустановка пароля необходима в случаях, когда пользователь забывает пароль и не может зарегистрироваться на компьютере. Просто диву даешься, как часто такое случается, причем этой ситуации нельзя избежать, заставив пользователей создавать резервные диски для переустановки паролей. Этой теме я планирую посвятить одну из будущих статей данной серии. Чтобы переустановить пароль пользователя, нужно зарегистрироваться с административной учетной записью и открыть пользовательскую оснастку.

В системе Windows 2000 следует выбрать учетную запись пользователя и щелкнуть на кнопке Set Password. Введите новый пароль дважды (с подтверждением) и нажмите ОК. Еще раз нажмите ОК, после чего диалоговое окно Users and Passwords будет закрыто.

В системе XP выберите учетную запись пользователя и щелкните на элементе Change the Password. Введите новый пароль дважды (для подтверждения) и при желании введите подсказку для пользователя, забывшего пароль. Но помните, что эту подсказку может видеть любой пользователь, сидящий за этим компьютером. Завершите операцию нажатием кнопки Change Password.

В системе Vista следует выбрать Manage Another Account, чтобы увидеть все учетные записи, имеющиеся на данном компьютере. Выберите учетную запись нужного пользователя и нажмите кнопку Change the Password. Введите новый пароль дважды (для подтверждения) и при желании введите подсказку для пользователя, забывшего пароль (помните, другие пользователи тоже могут видеть эту подсказку). Завершите операцию нажатием кнопки Change Password.

Взгляд в будущее

Кэти Ивенс — старший редактор Windows IT Pro

Этот пост May 25, 2008 at 11:01 am опубликовал molse в категории Настройка компьютера, Общие статьи для сисадминов. Желающие могут оформить RSS подписку на комменты. Both comments and trackbacks are currently closed.

Одно и таких расширений клиентской стороны позволяет вам управлять учетными записями пользователей и групп, которые можно найти на каждой машине еще при установке самой операционной системы. С такими учетными записями приходится сталкиваться не столь часто, но иногда могут возникнуть ситуации, когда вам придется выполнять некоторые операции по их обслуживанию, и знание того, по какому принципу следует выполнять такое обслуживание, будет как никогда кстати.

Вот как раз на таких учетных записях и сценариях по их обслуживанию мы с вами и остановимся в этой статье. Далее вы узнаете о том, какие бывают локальные учетные записи пользователей, кое-что узнаете об учетных записях групп, а также о том, каким образом можно управлять такими объектами при использовании функциональных возможностей групповой политики и элемента предпочтений «Локальные пользователи и группы». А начинать мы сейчас будем с

Определения локальных учетных записей

- Учетная запись «Администратор», которая предоставляет полный доступ на управление клиентским компьютером или же сервером и позволяет при необходимости назначать права пользователей и разрешения на управление доступом. Эта запись, в любом случае, должна использоваться только для задач, выполнение которых требует учетных данных администратора и сам административный маркер доступа. Для этой учетной записи настоятельно рекомендуется использовать надежный пароль.

- Учетная запись «Гость» используется теми, кто не имеет реальной учетной записи на целевом компьютере. Если учетная запись пользователя отключена, но не удалена, он также может воспользоваться учетной записью «Гость». Учетная запись «Гость» не требует пароля. По умолчанию она отключена, но ее всегда в случае необходимости можно включить. Учетной записи «Гость», как и любой другой учетной записи, можно предоставлять права и разрешения на доступ к объектам. По умолчанию она входит в группу «Гости», используемую по умолчанию, и позволяет пользователю войти локально на целевой компьютер. Дополнительные права, как любые разрешения, могут быть присвоены группе «Гости» членом группы «Администраторы». По умолчанию данная учетная запись отключена, и зачастую рекомендуется оставить ее в этом положении.

Использование элемента предпочтения групповой политики «Локальные пользователи и группы»

Создавая элементы предпочтения с этим расширением клиентской стороны, вы можете создавать, переименовывать, удалять учетные записи локальных пользователей, а также изменять и сбрасывать пароли, отключать учетные записи пользователей и выполнять прочие действия. Помимо этого, если смотреть на вторую возможность этого CSE, вы еще можете создавать, переименовывать, удалять, а также изменять членство в локальных группах.

В следующих примерах будут выполнены сценарии, благодаря которым будет создана новая локальная учетная запись, изменен пароль для учетной записи локального администратора, а также в группу «Администраторы» будет добавлено несколько учетных записей пользователей.

Так как для каждого из этих сценариев мы с вами будем использовать один и тот же узел редактора управления групповыми политиками, еще до выполнения пошаговых процедур нужно будет выполнить предварительные действия. Для этого в оснастке «Управление групповой политикой» будет создан новый объект групповой политики, который будет называться, скажем, «Group Policy Preferences — 17», и, несмотря на то, что все элементы предпочтения будут создаваться в узле конфигурации компьютера, исключительно для простоты, этот объект групповой политики связывается со всем доменом. Теперь остается лишь выбрать только что созданный объект GPO и из контекстного меню открыть для него редактор управления групповыми политиками.

Можно переходить к самим сценариям.

Сценарий 1

Для начала будет создаваться новая учетная запись, и для этого в отобразившейся оснастке редактора управления групповыми политиками следует перейти к узлу Конфигурация компьютера\Настройка\Параметры панели управления\Локальные пользователи и группы (Computer Configuration\Preferences\ Control Panel Setting\ Local Users and Groups). Будучи в этом узле, следует в области сведений вызвать контекстное меню, а затем, как видно на следующей иллюстрации, выбрать команду «Создать», а затем «Локальный пользователь» (New > Local User):

Рис. 1. Создание элемента предпочтений групповой политики локального пользователя

В отличие от диалоговых окон свойств рассматриваемой ранее большей части элементов предпочтений, здесь сразу заметно, что данное диалоговое окно заполнено различными настройками практически полностью. Попробуем постепенно в процессе создания двух элементов предпочтений полностью разобраться со всеми этими настройками.

С назначениями действий текущего элемента предпочтения, полагаю, все понятно и без слов, поэтому, так как в первом сценарии будет создаваться учетная запись локального пользователя, выбирается действие «Создать» (Create). Касательно действий следует отметить одну деталь: при выборе действия «Обновить» (Update) идентификатор безопасности SID у обновляемой учетной записи не изменяется, а вот если вы будете заменять учетную запись, в таком случае SID будет присваиваться новый, так как учетная запись сперва будет удалена, а после будет создаваться такая учетка, свойства которой вы будете указывать. На это обязательно следует обращать внимание.

В раскрывающемся списке «Пользователь» (User name) вы можете либо выбрать учетную запись из списка существующих, что удобно при обновлении, замене или удалении существующей учетной записи, либо для создания новой учетной записи можно просто ввести имя нового пользователя, что, собственно, сейчас и будет сделано. Именем такой учетной записи пусть будет, скажем, «MBeasley».

Текстовое поле «Переименовать» (Rename to) позволяет изменять имя учетной записи пользователя, определённого в предыдущем раскрывающемся списке, на то, которое будет указано в текущем текстовом поле. По вполне понятным причинам это поле доступно только для действия «Обновить» (Update), а сейчас оно, как вы вскоре заметите на второй иллюстрации, попросту заблокировано.

Как можно сразу догадаться, текстовое поле «Полное имя» (Full name) предназначено для заполнения ФИО создаваемого пользователя. Чтобы имя нашего пользователя сразу стало понятным, назовем его «Michael Beasley». В текстовом поле «Описание» (Description) вы можете добавить некую дополнительную информации о создаваемом или изменяемом пользователе. Пусть будет написано около этого пользователя, например, «Новая учетная запись».

В следующих двух текстовых полях – «Пароль» и «Подтверждение» (Password и Confirm Password) – вам необходимо указать и, естественно, подтвердить пароль для создаваемой или изменяемой учетной записи. Сразу предупрежу, что изощряться с генерированием пароля в этом случае вам не стоит. Объясню, почему так. Этот пароль вы задаете в объекте групповой политики, а групповые политики хранятся в общедоступной папке SYSVOL. Следовательно, локализовав требуемый объект групповой политики, можно вычислить пароль, что никоим образом положительно не скажется. Между прочим, о том, как можно расшифровать такие пароли, вы можете прочитать в статье Сергея Мариничева «Еще раз про пароли». Поэтому, если вы планируете изменять пароли для каких-либо жизненно важных учетных записей, воздержитесь от использования элементов предпочтений, а реализуйте это каким-либо иным методом. Сейчас же просто будет добавлен стандартный пароль, используемый в тестовых целях, то есть P@ssw0rd.

Также в элементе предпочтения сразу установлен флажок на опции «Требовать смену пароля при следующем входе в систему» (User must change password at next logon), и я рекомендую, чтобы этот флажок там и оставался. От пользователя не убудет, если он поменяет для своей учетной записи пароль при первом входе. Конечно, если такой пароль не будет еще более уязвимым.

Практически все следующие опции мы рассмотрим в следующем примере, а сейчас мне хотелось бы остановиться на опции «Срок действия учетной записи не ограничен» (Account never expires). Если необходимо, чтобы создаваемая учетная запись имела срок жизни, требуется снять этот флажок, а затем в соответствующем управляющем компоненте указать дату истечения действия текущей учетной записи, например, здесь укажем 21 января 2014 года. Не будем добавлять никакого нацеливания для этого создаваемого пользователя, а просто перейдём к следующему примеру. Здесь стоит обратить внимание на то, что даже при сохранении элемента предпочтения редактор управления групповыми политиками предупреждает вас о том, что этот пароль можно легко обнаружить, главное, как говорится, было бы желание.

Диалоговое окно со всеми определенными ранее настройками видно на следующей иллюстрации:

Рис. 2. Диалоговое окно создания новой учетной записи локального пользователя

Сценарий 2

В этом примере будет изменяться пароль для учетной записи локального администратора. Как вы поняли, создавать постоянный пароль при помощи элементов предпочтения небезопасно, но сейчас это делается исключительно в целях демонстрации функциональных возможностей предпочтений групповой политики. Сейчас нам следует создать новый элемент предпочтения локального пользователя, где нужно выбрать действие «Обновить» (Update). Из следующего раскрывающегося списка выбираем встроенную учетную запись администратора и переходим к следующим полям. Как вы заметите ниже на третьей иллюстрации, сейчас текстовое поле «Переименовать» (Rename to) уже стало доступным для внесения данных, и мы этим обязательно воспользуемся. Переименуем учетную запись, скажем, в «TrueAdmin» и будем двигаться дальше.

Сейчас мы изменим этому пользователю пароль и для демонстрации работы следующих опций снимем флажок с опции «Требовать смену пароля при следующем входе в систему» (User must change password at next logon). Так как пользователю более не нужно будет изменять свой пароль вручную при входе в систему, для изменения стали доступными опции «Запретить смену пароля пользователем» (User cannot change password), а также «Срок действия пароля не ограничен» (Password never expires). Этими опциями вы уже пользовались, скорее всего, не одну сотню раз при создании доменных учетных записей пользователей, но (на всякий случай) первая опция запрещает пользователю менять свой пароль, и ему придется жить с указанным вами паролем до тех пор, пока вы сами его не измените, а вторая снимает ограничения с регулярного изменения пароля. Для примера установим флажок только на опции «Срок действия пароля не ограничен» (Password never expires).

Если вам необходимо отключить учетную запись какого-то пользователя, например, гостевую запись, – без проблем! Достаточно лишь установить флажок на опции «Отключить учетную запись» (Account is disabled). Тоже не будем создавать какую-то дополнительную фильтрацию, а просто дважды нажмем на «ОК» для сохранения внесенных изменений.

Рис. 3. Изменение встроенной учетной записи администратора

Сценарий 3

Остался третий, заключительный пример, в котором в группу «Администраторы» будет добавлено несколько учетных записей пользователей. Для того чтобы реализовать эту задачу, мы воспользуемся вторым типом элемента предпочтения из текущего узла – «Локальная группа» (Local Group). В отобразившемся диалоговом окне, как в конце этого сценария будет видно на иллюстрации, уже нет такого огромного количества параметров, зато есть некоторые новые управляющие элементы, с которыми мы сейчас буквально за несколько минут разберемся.

Прежде всего, рассмотрим четыре стандартных действия, где в подавляющем большинстве случаев я рекомендую использовать именно действие «Обновить» (Update), естественно, если вам не нужно создавать новую или же удалять какую-либо существующую локальную группу. Действие «Заменить» (Replace) работает по аналогии с элементами предпочтения локальных пользователей, поэтому перед его использованием следует трижды подумать, так ли это вам необходимо.

В раскрывающемся списке «Имя группы» (Group name) вы, как и в предыдущих двух примерах, можете либо выбрать уже существующую группу, либо создать новую. Так как нам нужно в группу локальных админов добавить нескольких пользователей, мы остановимся на существующих группах и выберем группу «Администраторы».

Если вы хотите дать существующей группе новое имя, воспользуйтесь возможностями текстового поля «Переименовать» (Rename to). Всегда удобно, если у вас все красиво оформлено и задокументировано, поэтому вы можете добавить подробное описание для своей группы в соответствующем текстовом поле. Например, в описании можно ввести «Администраторы имеют полные, ничем не ограниченные права доступа на локальном компьютере».

На каждом компьютере в группы локальных администраторов может входить что угодно, ведь вы не можете предугадать все действия ваших пользователей. Специально для этого здесь предусмотрены две замечательные опции: «Удалить всех пользователей-членов для этой группы» (Delete all member users) и «Удалить все группы-члены для этой группы» (Delete all member groups). При помощи первого параметра вы удалите все учетные записи пользователей, которые принадлежат к этой группе, а второй параметр, соответственно, позволяет удалить все группы. Естественно, как первая, так и вторая опция отработает до того, как будут добавляться члены, настроенные при помощи этого элемента предпочтения.

Для того чтобы были добавлены новые учетные записи пользователей и групп, необходимо воспользоваться самым нижним контроллом, то есть группой параметров «Члены группы». В эту группу обязательно должны входить как локальные, так и доменные администраторы, поэтому, если вы удалили учетные записи при помощи соответствующих флажков, следует нажать на кнопку «Добавить» (Add) и в соответствующем текстовом поле ввести «Builtin\Администратор», после чего нажать на кнопку «ОК». Повторим эти же действия с нашим TrueAdmin-ом, а затем добавим администраторов домена. Можно либо выбрать эту группу из соответствующего списка, либо нажать на клавишу F3 и воспользоваться переменной %DomainName%, потом указать имя группы, то есть Администраторы домена, затем уже можно сохранять все внесенные изменения. На следующей иллюстрации вы можете увидеть данное диалоговое окно:

Рис. 4. Изменение членства в локальной группе администраторов

После того как у вас будут созданы все требуемые элементы предпочтения, можно закрывать остатку редактора управления групповыми политиками и обновлять параметры групповой политики на целевых компьютерах.

Как и операционные системы семейства Linux, операционные системы Windows также поддерживают объединение пользователей в группы. Это позволяет удобно управлять пользовательскими правами. На каждом компьютере с Windows существуют локальные группы, присутствие или отсутствие пользователей в которых определяет права, которыми наделены пользователи.

По умолчанию в Windows уже есть перечень групп, в которые могут входить как учётные записи пользователей, так и другие группы. Хотя в заголовке этой статьи говорится о локальных пользователях и группах, в локальные группы могут входить и доменные учётные записи и группы. Различные программы могут добавлять свои группы. Создать новую группу может и пользователь, наделённый правами локального администратора. Рассмотрим основные группы в Windows.

Посмотреть перечень существующий в системе групп можно через консоль Управление компьютером. Она находится в Панели управления, раздел Администрирование.

Просмотреть содержимое групп могут и пользователи, а вот для работы с ними нужно быть администратором. Откройте интересующую вас группу. Вы увидите её описание, содержимое (группы могут включать в себя не только пользователей, но и другие группы) и кнопки Добавить и Удалить. С их помощью мы и можем управлять членством в группе.

Допустим, что мы хотим добавить в группу нового пользователя (или группу пользователей). Нажимаем кнопку Добавить и видим окно добавления пользователя или группы.

Если вы знаете имя пользователя/группы, просто введите его в большое поле и нажмите Проверить имена. Обратите внимание также на кнопки Типы объектов и Размещение. Нажав на первую, можно выбрать объекты, которым мы ищем. Нажав на вторую, указать место поиска объектов (локальный компьютер или домен). Внизу ещё есть кнопка Дополнительно, она открывает окно с более удобным интерфейсом поиска.

Даже если вы не знаете имя пользователя/группы, вы можете указать место поиска, а потом просто нажать кнопку Поиск, чтобы посмотреть список имеющихся пользователей и групп.

Удалить пользователя/группу из группы ещё проще. Просто откройте свойства интересующей вас группы, выделите пользователя/группу и нажмите кнопку Удалить.

Помните: изменять членство в группах нужно только тогда, когда вы понимаете, что делаете. В противном случае это может сказаться на работоспособности системы или отдельных программ в ней. Кроме того, раздавая права всем подряд, вы можете спровоцировать инциденты, относящиеся к области информационной безопасности.

Как видим, группу ещё можно переименовать и удалить. Естественно, можно создать и новую группу. Для этого, не выделяя никакую из существующих групп, либо воспользуйтесь меню Действие → Создать группу, либо щёлкните правой кнопкой мыши по пустой области, чтобы вызвать контекстное меню с этим пунктом.

Создание группы в Windows.

Введите название группы, описание, чтобы другим пользователям было удобнее понимать для чего эта группа (или чтобы самому потом не забыть), наполните группу пользователями/группами и нажмите кнопку Создать.

Как видите, наша группа появилась в перечне групп.

Группы позволяют гибко настраивать права на файлы и каталоги. В конечном счёте, таким образом мы можем определять, кому разрешено запускать исполняемые файлы (а значит и программы), кто может добавлять, удалять, читать файлы в папках. Это может быть не так важно на домашнем компьютере, где небольшое число пользователей. А вот в корпоративном сегменте важно.

Если в организации несколько структурных подразделений, которым требуются разные права, выдавать права каждому пользователю утомительно. Проще объединять пользователей в группы и выдавать права группе.

Добавим разрешения на каталог primer для нашей только что созданной группы. Можно нажать кнопку Изменить, а можно Дополнительно. Второй способ более гибкий, поэтому лучше использовать его.

Сперва нужно выбрать субъект, на который будут распространяться новые права.

Впишите название группы и нажмите кнопку Проверить имена.

Теперь можно выбрать, хотим мы установить разрешающее правило или запрещающее, будет ли оно применяться к подпапкам и файлам, а также суть даваемых разрешений или запретов.

Наша группа появилась в перечне других групп, которым даны разрешения на этот каталог. Не забудьте нажать Применить для сохранения настроек.

Итак, мы познакомились с локальными группами в Windows. Во второй статье о группах в Windows мы поговорим про группы в Active Directory.

Эта справочная тема для ИТ-специалистов описывает локальные учетные записи пользователей по умолчанию для серверов, в том числе управление этими встроенными учетных записями на сервере-члене или автономных серверах.

О локальных учетных записях пользователей

Локальные учетные записи пользователей хранятся локально на сервере. Этим учетным записям могут быть назначены права и разрешения на определенном сервере, но только на этом сервере. Локальные учетные записи пользователей — это принципы безопасности, которые используются для обеспечения и управления доступом к ресурсам на автономных или серверных членах служб или пользователей.

В этом разделе описывается следующее:

Сведения о главных задачах безопасности см. в см. в руб.

Учетные записи локальных пользователей по умолчанию

Локальные учетные записи по умолчанию — это встроенные учетные записи, которые создаются автоматически при установке Windows.

После Windows установлено, локальные учетные записи пользователей по умолчанию не могут быть удалены или удалены. Кроме того, локальные учетные записи пользователей по умолчанию не предоставляют доступ к сетевым ресурсам.

Локальные учетные записи по умолчанию используются для управления доступом к ресурсам локального сервера на основе прав и разрешений, которые назначены учетной записи. Локальные учетные записи пользователей по умолчанию и локальные учетные записи пользователей, которые вы создаете, находятся в папке "Пользователи". Папка "Пользователи" расположена в локальной папке "Пользователи и группы" в локальной консоли управления компьютерами Microsoft Management Console (MMC). Управление компьютером — это набор административных средств, которые можно использовать для управления одним локальным или удаленным компьютером. Дополнительные сведения см. в разделе How to manage local accounts later in this topic.

Локальные учетные записи пользователей по умолчанию описаны в следующих разделах.

Учетная запись администратора

Учетная запись локального администратора по умолчанию — это учетная запись пользователя для системного администратора. На каждом компьютере есть учетная запись администратора**(SID S-1-5-domain -500, отображение имени Администратора). Учетная запись администратора — это первая учетная запись, созданная во время Windows установки.

Учетная запись администратора полностью контролирует файлы, каталоги, службы и другие ресурсы на локальном компьютере. Учетная запись администратора может создавать других локальных пользователей, назначать права пользователей и назначать разрешения. Учетная запись администратора может контролировать локальные ресурсы в любое время, просто изменяя права и разрешения пользователей.

Учетная запись администратора по умолчанию не может быть удалена или заблокирована, но ее можно переименовать или отключить.

В Windows 10 и Windows Server 2016 Windows настройка отключает встроенную учетную запись администратора и создает другую локализованную учетную запись, которая входит в группу Администраторы. Члены групп Администраторы могут запускать приложения с повышенными разрешениями без использования параметра Run as Administrator. Быстрая переключение пользователей является более безопасной, чем использование Runas или высоты для разных пользователей.

Членство в группе учетных записей

По умолчанию учетная запись администратора устанавливается в качестве члена группы администраторов на сервере. Ограничение числа пользователей в группе Администраторов является наиболее оптимальным, поскольку члены группы Администраторы на локальном сервере имеют разрешения на полный контроль на этом компьютере.

Учетная запись администратора не может быть удалена или удалена из группы администраторов, но ее можно переименовать.

Вопросы безопасности

Так как известно, что учетная запись администратора существует во многих версиях операционной системы Windows, лучше отключить учетную запись администратора, если это возможно, чтобы злоумышленникам было сложнее получить доступ к серверу или клиенту.

Можно переименовать учетную запись Администратора. Однако переименованная учетная запись администратора продолжает использовать тот же автоматически назначенный идентификатор безопасности (SID), который может быть обнаружен вредоносными пользователями. Дополнительные сведения о том, как переименовать или отключить учетную запись пользователя, см. в записи Отключение или активация учетной записи локального пользователя и переименование учетной записи локального пользователя.

В качестве наилучшей практики безопасности используйте локализованную (не администратор) учетную запись для регистрации, а затем используйте Run в качестве администратора для выполнения задач, которые требуют более высокого уровня прав, чем стандартная учетная запись пользователя. Не используйте учетную запись администратора для регистрации на компьютере, если это не является полностью необходимым. Дополнительные сведения см. в программе Run a program with administrative credentials.

Для сравнения, Windows клиентской операционной системе пользователь с локальной учетной записью пользователя, которая имеет права администратора, считается системным администратором клиентского компьютера. Первая локализованная учетная запись пользователя, созданная во время установки, помещается в локализованную группу администраторов. Однако, когда несколько пользователей работают в качестве локальных администраторов, ИТ-сотрудники не могут контролировать этих пользователей или их клиентские компьютеры.

В этом случае групповая политика может использоваться для обеспечения безопасных параметров, которые могут автоматически контролировать использование локальной группы администраторов на каждом сервере или клиентских компьютерах. Дополнительные сведения о групповой политике см. в обзоре групповой политики.

Примечание.

Пустые пароли не допускаются в версиях, указанных в списке Applies To в начале этой темы.

Важно.

Даже если учетная запись администратора отключена, ее можно использовать для получения доступа к компьютеру с помощью безопасного режима. В консоли восстановления или в безопасном режиме учетная запись администратора автоматически включена. При возобновлении обычных операций он отключается.

Гостевая учетная запись

Учетная запись Гостевой по умолчанию отключена при установке. Учетная запись Гостевой позволяет случайным или разовым пользователям, у которых нет учетной записи на компьютере, временно войти на локальный сервер или клиентский компьютер с ограниченными правами пользователя. По умолчанию у гостевой учетной записи есть пустой пароль. Поскольку учетная запись Гостевой может предоставлять анонимный доступ, это риск безопасности. По этой причине следует оставить учетную запись Гостевой учетной записи отключенной, если ее использование не является полностью необходимым.

Членство в группе учетных записей

По умолчанию гостевая учетная запись является единственным членом группы гостей по умолчанию (SID S-1-5-32-546), которая позволяет пользователю войти на сервер. Иногда администратор, в который входит группа администраторов, может настроить пользователя с учетной записью "Гость" на одном или нескольких компьютерах.

Вопросы безопасности

При включив учетную запись "Гость", выдайте только ограниченные права и разрешения. По соображениям безопасности учетная запись Гостевой не должна использоваться по сети и быть доступной для других компьютеров.

Кроме того, гостевой пользователь учетной записи "Гость" не должен просматривать журналы событий. После включения учетной записи "Гость" необходимо часто отслеживать учетную запись "Гость", чтобы убедиться, что другие пользователи не могут использовать службы и другие ресурсы, например ресурсы, которые были непреднамеренно доступны предыдущему пользователю.

Учетная запись HelpAssistant (установленная с сеансом удаленной помощи)

Учетная запись HelpAssistant — это локализованная учетная запись по умолчанию, включенная при запуске сеанса удаленной помощи. Эта учетная запись автоматически отключена, если не ожидается никаких запросов на удаленную помощь.

HelpAssistant — это основная учетная запись, используемая для создания сеанса удаленной помощи. Сеанс удаленной помощи используется для подключения к другому компьютеру, Windows операционной системе, и он инициировался по приглашению. Для получения удаленной помощи пользователь отправляет приглашение с компьютера по электронной почте или в файле лицу, который может оказать помощь. После того, как приглашение пользователя на сеанс удаленной помощи будет принято, автоматически создается учетная запись HelpAssistant по умолчанию, чтобы предоставить человеку, который предоставляет помощь, ограниченный доступ к компьютеру. Учетная запись HelpAssistant управляется службой диспетчера сеансов помощи удаленным рабочим столам.

Вопросы безопасности

К siD-данным, которые относятся к учетной записи HelpAssistant по умолчанию, относятся:

SID: S-1-5-domain < > -13, отображение имени Пользователя терминала сервера. В эту группу входят все пользователи, входившие на сервер с включенной службой удаленного рабочего стола. Обратите внимание, что в Windows Server 2008 службы удаленного рабочего стола называются службами терминалов.

SID: S-1-5-domain < > -14, отображает имя удаленного интерактивного логотипа. В эту группу входят все пользователи, которые подключаются к компьютеру с помощью удаленного подключения к рабочему столу. Эта группа — подмножество интерактивной группы. Маркеры доступа, содержащие удаленный интерактивный sid logon, также содержат интерактивный SID.

Для операционной Windows Server удаленная помощь является необязательным компонентом, который не устанавливается по умолчанию. Необходимо установить удаленную помощь, прежде чем она может быть использована.

Сведения о атрибутах учетной записи HelpAssistant см. в следующей таблице.

Атрибуты учетной записи HelpAssistant

S-1-5- < домен > -13 (пользователь терминала server), S-1-5- < домен > -14 (удаленный интерактивный логотип)

Читайте также: