Текущий сертификат электронной подписи не найден vipnet

Обновлено: 30.06.2024

На устройстве Рутокен ЭЦП может быть сохранен сертификат с ключевой парой ViPNet CSP (личный сертификат) или ключевая пара ViPNet CSP.

Установка сертификата ViPNet CSP

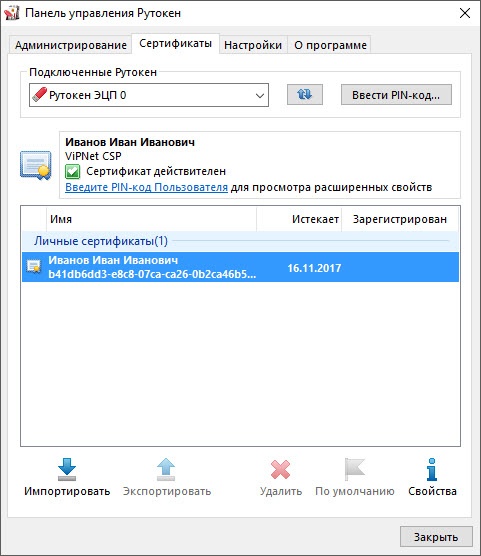

Чтобы проверить какой сертификат сохранен на устройстве Рутокен:

Перейти на вкладку Сертификаты.

Если на устройстве Рутокен сохранен сертификат с ключевой парой (личный сертификат)

Для установки сертификата ViPNet CSP в систему:

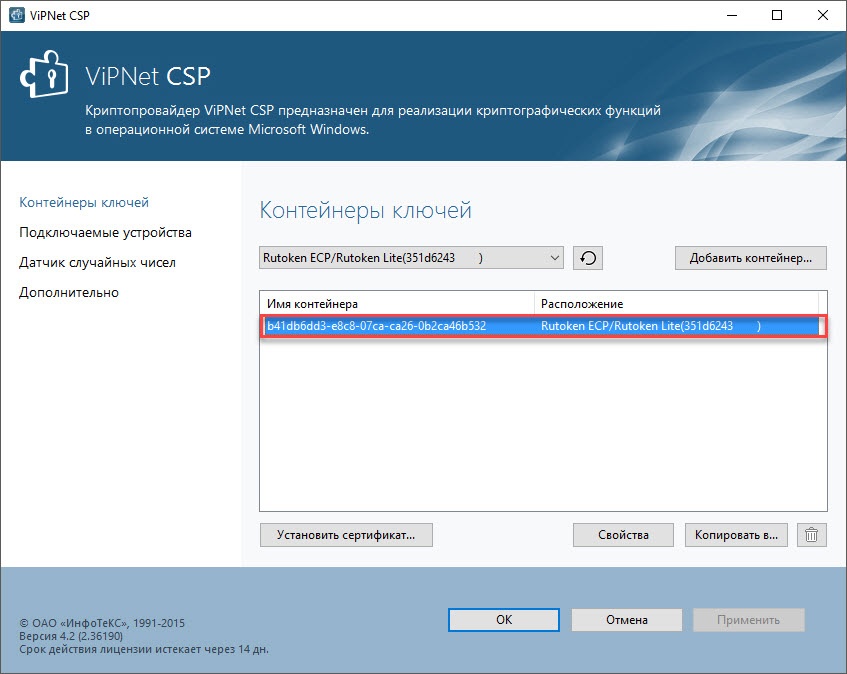

Щелкните левой кнопкой мыши на названии необходимого контейнера.

Обязательно сравните имена личного сертификата в Панели управления Рутокен и контейнера в ViPNet CSP.

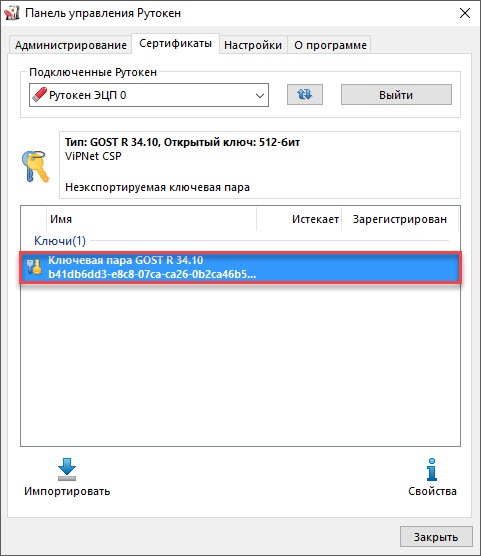

Если на устройстве Рутокен сохранена ключевая пара

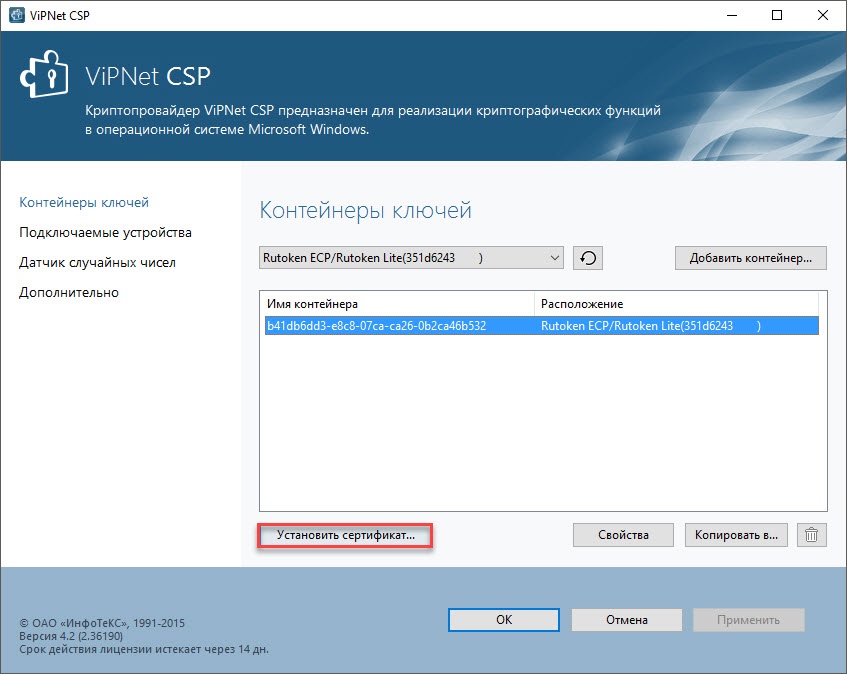

Для установки сертификата ViPNet CSP в систему:

Щелкните левой кнопкой мыши на названии контейнера.

Обязательно сравните имя ключевой пары в Панели управления Рутокен и контейнер в ViPNet CSP.

Нажмите Установить сертификат.

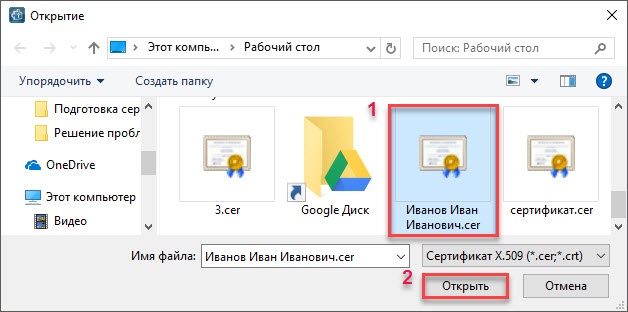

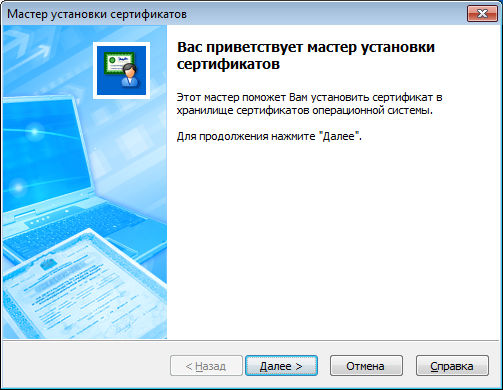

Выберите сертификат из файла, который был вам передан удостоверяющим центром, и нажмите Открыть. Откроется окно Мастер установки сертификатов.

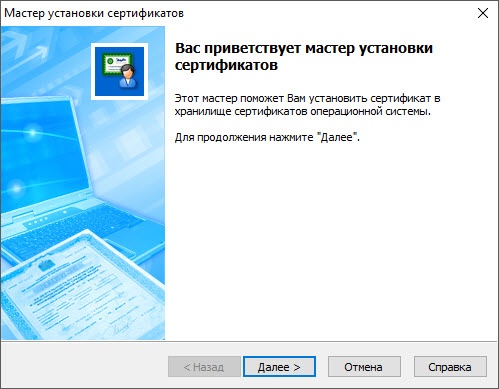

Нажмите Далее.

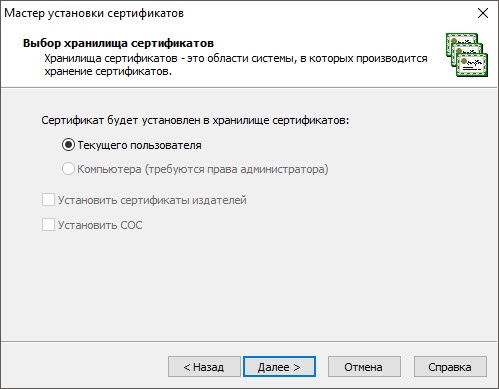

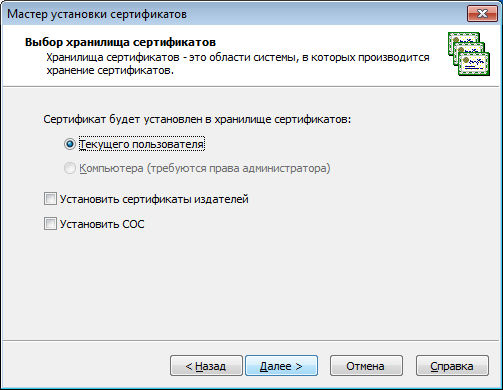

В окне для выбора хранилища сертификатов нажмите Далее.

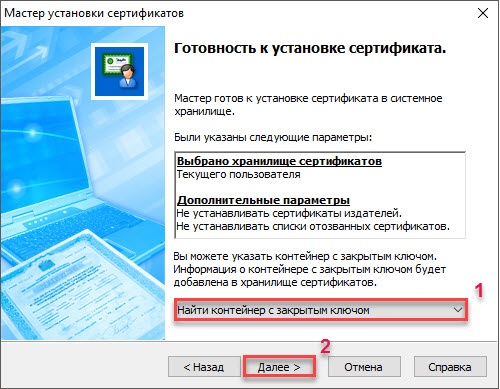

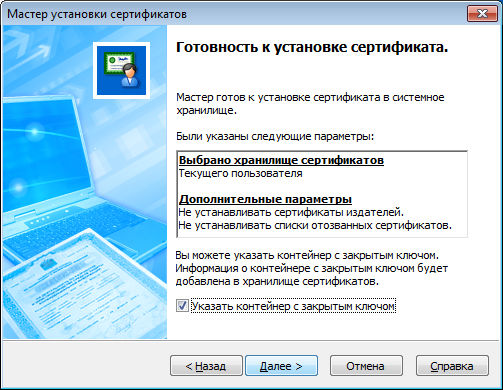

В раскрывающемся списке выберите значение "Найти контейнер с закрытым ключом" и нажмите Далее.

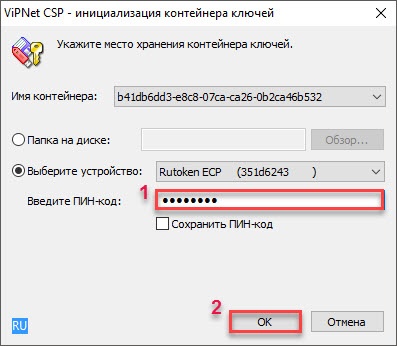

Введите PIN-код устройства Рутокен (PIN-код Пользователя) и нажмите ОК.

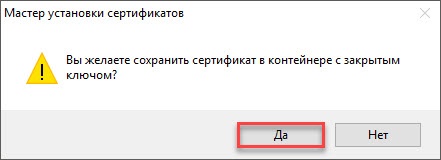

В окне с вопросом о сохранении сертификата в контейнере с закрытым ключом нажмите Да.

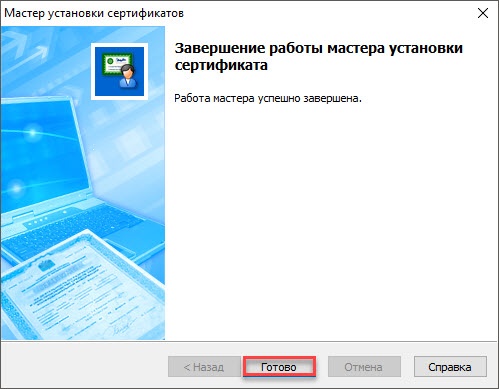

В окне Мастер установки сертификатов нажмите Готово.

Откройте Панель управления Рутокен, перейдите на вкладку Сертификаты и проверьте наличие сертификата на устройстве Рутокен.

Он должен отображаться в разделе "Личные сертификаты".

В результате сертификат будет установлен в систему и его можно использовать в работе с прикладным программным обеспечением.

Заполнить форму получения ссылки на скачивание и серийного номера ( Контактный E-mail необходимо указывать - актуальную почту, т.к. на почту отправят данные на ссылку на скачивание и серийному номеру ):

Инструкция по установке и использованию

ViPNet_CSP_User_Guide_Ru_4.2.5.pdf

1 серийный номер можно использовать только один раз для активации продукта.

1.1 Произвести стандартную установку в систему.

Для того чтобы установить драйверы Рутокен для Windows, загрузите установочный файл, запустите его и следуйте указаниям установщика. После завершения процесса установки подключите Рутокен к компьютеру.

2.1 Произвести стандартную установку в систему.

Информация по установке

В редких случаях если не определяется Рутокен в утилите администрирования, необходимо перезагрузить систему, после данных манипуляций Рутокен должен определиться приложением.

КриптоПро ЭЦП Browser plug-in позволяет создавать и проверять как обычную электронную подпись, так и усовершенствованную электронную подпись.

3.1 Произвести стандартную установку в систему Windows.

Инструкция по работе с плагином

При необходимости разрешить установку плагина в браузеры.

Проверить установку плагина в браузерах Google Chrome и Mozilla Firefox на компьютере добавилось ли расширение, если браузер был запущен во время установки КриптоПро ЭЦП Browser plug-in, то необходимо перезапустить браузер.

4.1 Произвести установку, нажать на скачанный сертификат правой кнопкой мыши и выбрать в меню Установить, для второго аналогично.

Уточнение по установке корневых сертификатов

Необходимо добавить в Доверенные корневые центры сертификации:

5. Cертификат тестового ключа подписи, который можно получить через приложение VipNet CSP - Создание запроса на сертификат:

5.1 Заполнить обязательные поля:

5.2 Нажать кнопку Сформировать запрос.

Выйдет окно с инициализацией контейнера ключей, где необходимо указать устройство и набрать пароль Рутокена стандартные пароли к контейнеру 87654321 или 12345678 :

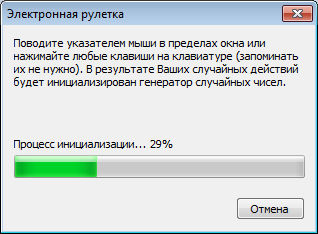

Выйдет дополнительно окно Электронной рулетки, где есть возможность сформировать случайные числа при помощи нажатия клавиш и движениями мыши над этим окном:

5.3 Служба сертификации сообщит, о том что создан сертификационный запрос.

Файл запроса располагается по пути:

C:\ProgramData\InfoTeCS\Requests\CertReq.p10

5.4 Можно также проверить данный сертификат, открыв его в командной строке:

Алгоритм открытого ключа:

ObjectID алгоритма: 1.2.643.2.2.19 ГОСТ Р 34.10-2001

Параметры алгоритма:

0000 30 12 06 07 2a 85 03 02 02 24 00 06 07 2a 85 03

0010 02 02 1e 01

1.2.643.2.2.36.0 ГОСТ Р 34.10-2001, параметры обмена по умолчанию

1.2.643.2.2.30.1 ГОСТ Р 34.11-94, параметры по умолчанию

Длина открытого ключа: 512 бит

Открытый ключ: UnusedBits = 0

0000 04 40 59 89 d7 6d 1d 43 b0 dd 1c 61 f2 dd 72 8f

0010 17 41 0f 9e 1b 1d eb 9a 09 b3 4b 23 f0 c6 ab 93

0020 af 00 86 24 93 f2 61 3e 23 24 07 6c 96 30 3e 6a

0030 44 91 ef cc bd a6 08 03 bd c1 33 62 1f 55 0d f3

0040 d1 b5

Запрос атрибутов: 2

Атрибуты 2:

Атрибут 0 : 1.2.840.113549.1.9.14 (Расширения сертификатов)

Значение 0 0 , длина: 87

Расширения сертификатов: 5

2.5.29.15: Флаги = 1(Критический), Длина = 4

Использование ключа

Цифровая подпись, Неотрекаемость, Шифрование ключей, Шифрование данных (f0)

2.5.29.14: Флаги = 0, Длина = 16

Идентификатор ключа субъекта

70 a3 81 96 b6 ce fc 8c 7e 47 0d b7 7e 6d b8 6f 89 65 85 80

2.5.29.37: Флаги = 0, Длина = 16

Улучшенный ключ

Проверка подлинности клиента (1.3.6.1.5.5.7.3.2)

Защищенная электронная почта (1.3.6.1.5.5.7.3.4)

1.2.643.100.111: Флаги = 0, Длина = c

Средство электронной подписи владельца

ViPNet CSP

2.5.29.32: Флаги = 0, Длина = 16

Политики сертификата

1 Политика сертификата:

Идентификатор политики=Класс средства ЭП КС1

2 Политика сертификата:

Идентификатор политики=Класс средства ЭП КС2

Атрибут 1 : 1.3.6.1.4.1.311.13.2.1 (Пара имени и значения заявки)

Значение 1 0 , длина: 3a

PrivateKeyValidityPeriod=12

Значение 1 1 , длина: 4c

PrivateKeyValidityPeriodUnits=Months

Алгоритм подписи:

ObjectID алгоритма: 1.2.643.2.2.3 ГОСТ Р 34.10/34.11-2001

Параметры алгоритма:

05 00

Подпись: НеиспользБит=0

0000 0a 5e 79 9c 55 79 8c d9 0c 63 38 69 91 c4 4d cf

0010 19 27 e8 bf 62 25 57 e8 38 f1 14 34 6a d3 6e 23

0020 fb ce 1a b5 f8 ac 75 ba 21 ad 3a ba 5a 62 25 ad

0030 b8 f7 23 d6 d0 35 42 47 2b 54 4b d0 ac 6d e4 e7

Подпись соответствует открытому ключу

Хеш ИД ключа (rfc-sha1): 79 a5 26 e8 61 8e af 99 e5 c4 95 6d d0 e4 1a 4b d8 b1 a3 f0

Хеш ИД ключа (sha1): 65 bf 48 ba 1f e2 a0 56 28 74 ad a5 c8 89 61 29 83 61 eb 06

ИД ключа субъекта (вычисленный): 70 a3 81 96 b6 ce fc 8c 7e 47 0d b7 7e 6d b8 6f 89 65 85 80

CertUtil: -dump — команда успешно выполнена.

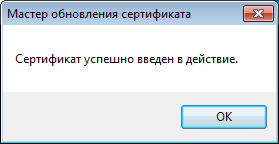

5.5 При успешном получении сертификата выдается следующая информация:

Скачиваем сертификат: Garipov Bulat Rashidovich.cer

5.7 Произвести установку, нажать на скачанный сертификат правой кнопкой мыши и выбрать в меню Установить сертификат.

Выбрать чекбоксом Текущий пользователь (По умолчанию) или Локальный компьютер (если необходимо чтобы возможность была подписывания данным сертификатом у всех пользователей данного компьютера), нажать кнопку Далее:

Выбрать чекбоксом: Поместить все сертификаты в следующее хранилище сертификата и указать Личное.

Информация по хранилищу сертификатов

Автоматически выбрать хранилище на основе типа сертификата можно также выбрать, но необходимо проверить добавилась ли запись в Личные сертификаты:

6. При подписывании в системе РМИС, выходит окно с подтверждением и с выбором сертификата:

6.1 Необходимо выбрать сертификат и нажать кн. Подписать.

6.2 Выйдет уведомление о успешном подписании: Выполнено! Отчет успешно подписан.

Где возможно через кнопку Загрузить, загрузить выбранный подписанный документ.

Загружается файл signed_protocol.zip, который необходимо разархивировать.

Файл протокола, который подписан возможно проверить через средства приложения VipNet CryptoFile , нажать в приложении Открыть выбрать открыть подписанный файл в формате .pdf и выбрать протокол в формате .sig пример:

Поиск

Поддержка

Погода

Статистика

Пользователи : 2Статьи : 99

Ссылки : 3

Просмотры материалов : 951659

Рейтинг

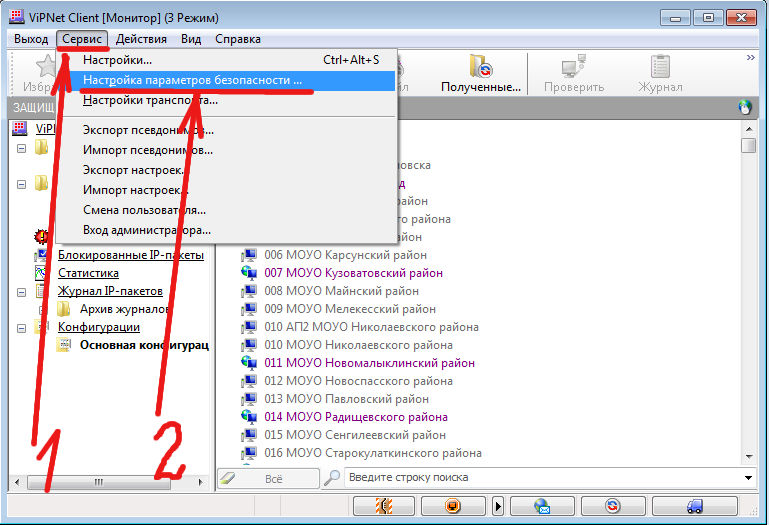

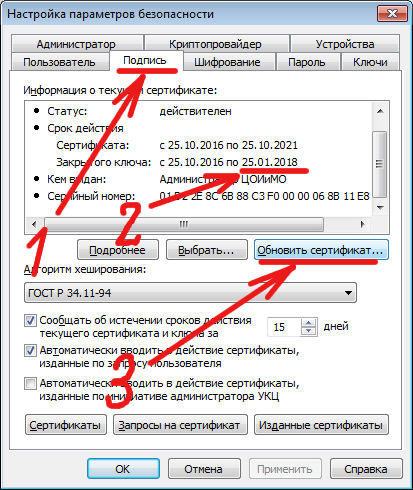

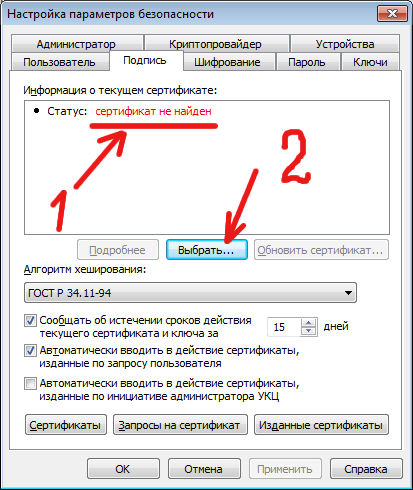

Открываем VipNet-монитор и в верхнем меню выбираем Сервис -> Настройка параметров безопасности:

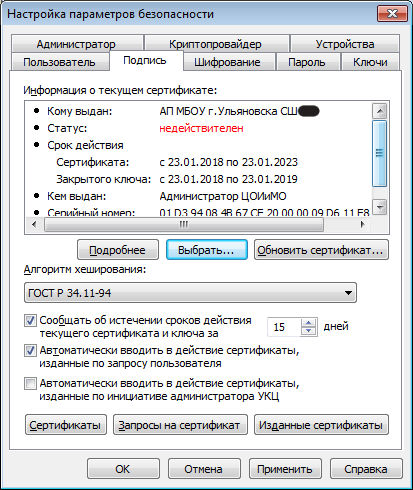

- Далее, в открывшемся окне перейдём на закладку Подпись.

- Убеждаемся, что действие сертификата действительно скоро закончится.

- Нажимаем кнопку "Обновить сертификат. "

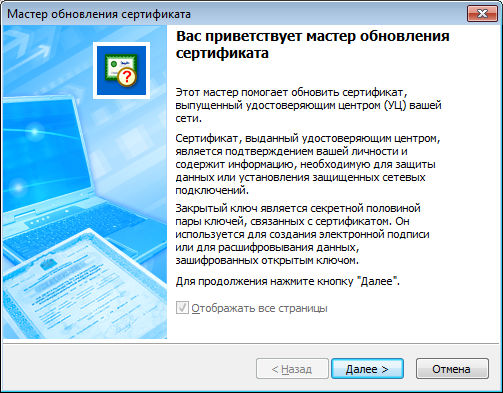

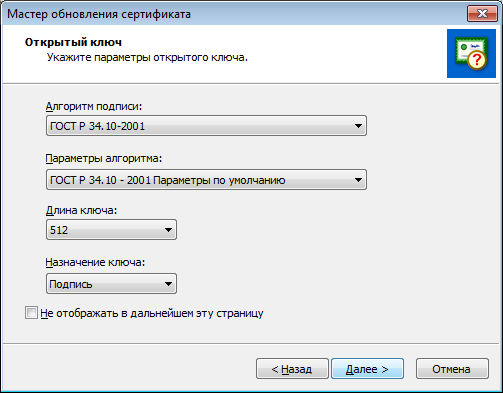

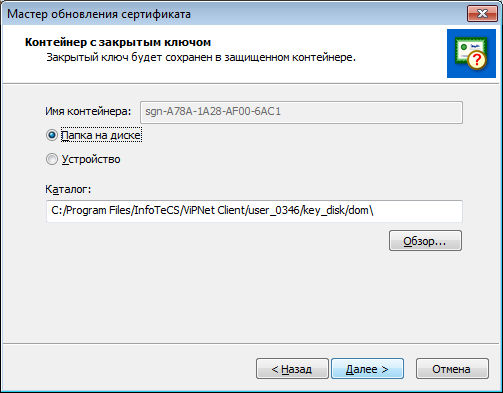

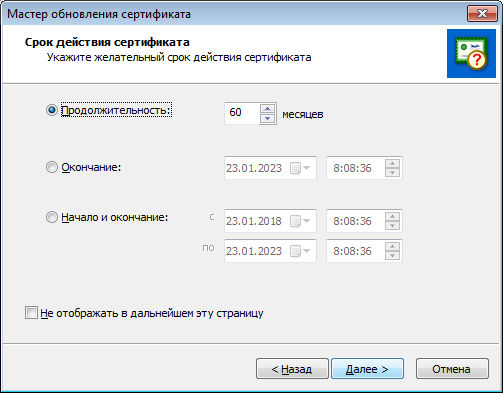

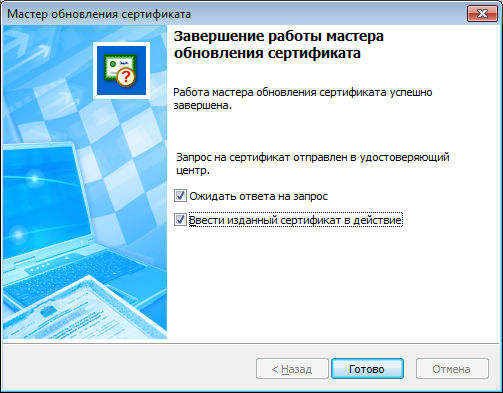

Откроется новое окно. Далее следуем указаниям мастера обновления сертификата. На всех этапах оставляем все параметры по умолчанию - просто нажимаем кнопку "Далее >".

. просто нажимаем кнопку "Далее >".

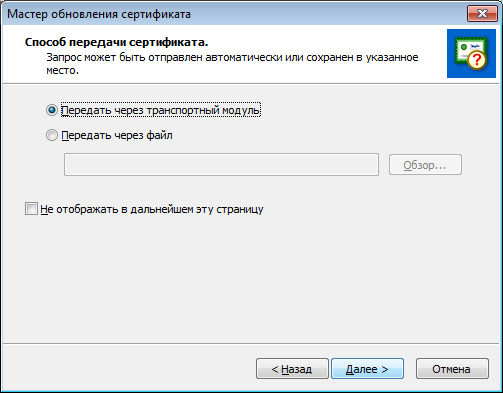

. нажимаем кнопку "Далее >".

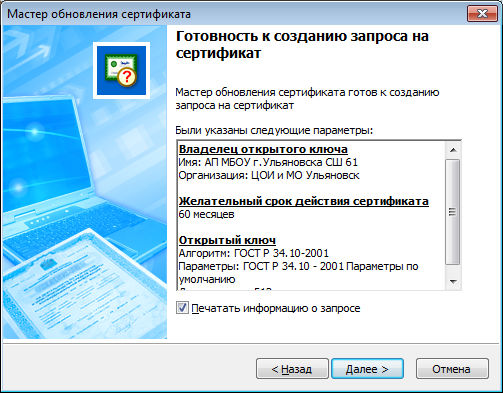

если оставим галочку "Печатать информацию о запросе", то распечатается технический запрос на сертификат на принтере, установленном по умолчанию (без дополнительного запроса вывода на печать)

. и снова "Далее >".

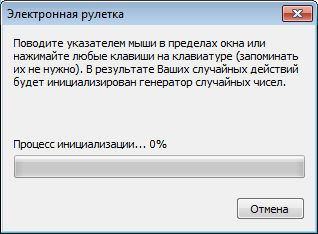

На этом этапе необходимо понажимать на клавиатуре на любые клавиши, для случайной генерации.

. процесс инициализации после нажатий сдвинется с 0%. Необходимо, чтобы процесс достиг 100%.

На последнем этапе нажимаем кнопку "Готово".

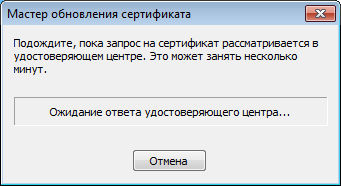

Далее Вы будете наблюдать следующую картинку.

Она будет висеть достаточно долго (у меня она висела минут 10).

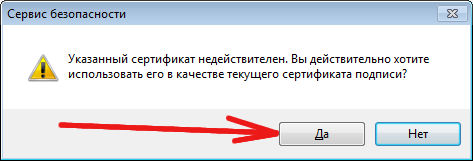

Но не тут-то было! Мы увидим следующее:

Нажмём кнопку "Выбрать. "

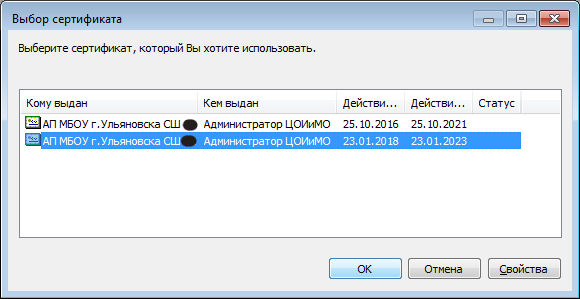

В всплывшем окне выберем сертификат, необходимым сроком действия и нажмем кнопку "ОК":

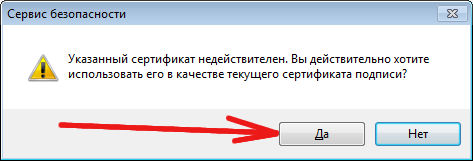

Здесь нажимаем кнопку "Да":

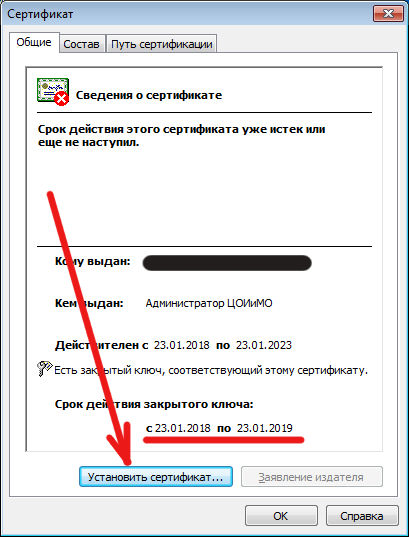

. нажимаем кнопкуВ открывшемся окне нажмём кнопку "Установить сертификат. ":

Откроется мастер установки сертификатов, в котором также везде нажимаетм кнопку "Далее >".

. нажимаетм кнопку "Далее >".

. просто нажимаем кнопку "Далее >".

И здесь нажимаем кнопку "Готово":

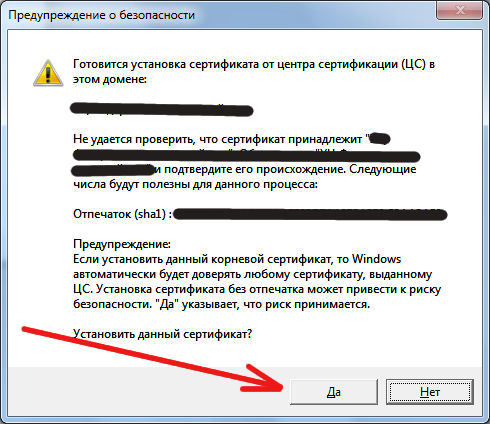

Снова может появиться такое окно:

Все так же нажимаем кнопку "Да".

Сертификат будет установлен и отобразится, но возможно отображение статуса: "недействителен":

Нажимаем кнопку "Применить".

Появится предупреждение безопасности в котором нажимаем кнопку "Да":

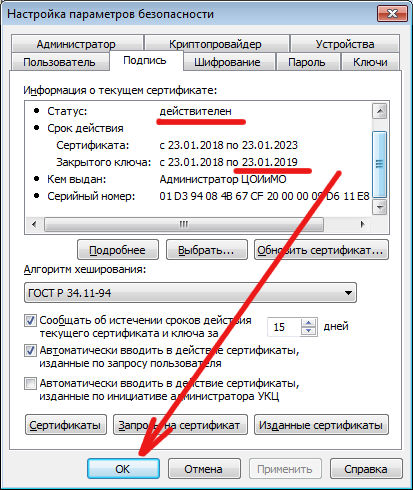

После вышепроделанного должно появится что-то кроде этого:

Возможно сертификат заработает не сразу и нужно будет подождать какое-то время.

Читайте также: