У вас нет защиты от поддельных сайтов злоумышленники могут подменить dns

Обновлено: 05.07.2024

Киберпреступники взламывают роутеры и используют их для кражи логинов и паролей от онлайн-банка.

Ничто не вечно под луной, но даже из этого, казалось бы, незыблемого правила бывают исключения. Фишинг был и остается самой распространенной сетевой угрозой.

Если вы регулярно читаете наш блог, то наверняка знаете, как противостоять попыткам выманить у вас данные. Однако иногда стандартных мер защиты недостаточно. Можно избегать публичных сетей Wi-FI, тщательно проверять все ссылки и все равно оказаться жертвой злоумышленников. Сегодня мы поговорим об одной из схем, которые очень сложно распознать, — фишинговых атаках через взломанные роутеры.

Как взламывают роутеры

Есть два основных способа взломать ваш роутер. Первый работает, если после покупки устройства вы не меняли пароль администратора (речь идет не о наборе символов, который вы вводите при подключении к Wi-Fi, а о пароле, который нужен для входа в панель настроек самого роутера).

Второй способ — использовать уязвимость в прошивке вашего устройства. К сожалению, надеяться на отсутствие брешей в прошивках большинства современных роутеров не приходится.

Использовать взломанные роутеры можно по-разному, но сегодня мы остановимся на проведении с их помощью фишинговых атак. Как мы уже говорили, опасность в том, что такого рода атаки крайне сложно заметить.

Зачем фишерам взломанный роутер

Злоумышленники взломали ваш роутер. Что дальше? На самом деле, все довольно просто. Они меняют настройки — совсем чуть-чуть: всего лишь указывают новый адрес DNS-сервера, с помощью которого роутер обрабатывает данные о доменных именах. Большинство пользователей редко обращают на этот параметр внимание, поэтому давайте разберемся, что это такое и чем грозит его подмена.

Все это происходит быстро и незаметно. Однако если злоумышленники взломали ваш роутер и подменили адрес DNS-сервера, то все запросы будут попадать на этот поддельный сервер, находящийся под их контролем. Таким образом, вместо IP нужного вам сайта браузер будет получать поддельный адрес.

Для вас все будет выглядеть как обычно, только вместо настоящих страниц будут загружаться фишинговые — и все введенные на этих страницах логины и пароли будут отправляться злоумышленникам. Самое неприятное в этой ситуации то, что и вы, и ваш браузер будете совершенно уверены в том, что находитесь на настоящем сайте.

Ограбление по-бразильски

Недавно волна подобных атак прокатилась по Бразилии. Злоумышленники пользовались уязвимостями в роутерах D-Link DSL, DSLink 260E, ARG-W4 ADSL, Secutech и TOTOLINK и подменяли настройки DNS.

Когда жертвы пытались зайти на сайты банков или воспользоваться каким-то другим популярным интернет-сервисом, вредоносный сервер подменял IP-адреса и отправлял пользователей на фальшивые сайты. Мошенники создали поддельные страницы целого списка бразильских банков, финансовых организаций, хостинг-провайдеров и облачных платформ. В результате логины, пароли, а нередко и платежные данные владельцев взломанных роутеров оказывались у фишеров.

Помимо клиентов бразильских организаций, злоумышленников также интересовали учетные записи посетителей нескольких крупнейших интернет-сервисов. В ходе этой вредоносной кампании мошенники с помощью того же самого метода охотились на пользователей PayPal, Netflix, Uber и Gmail.

И что делать?

Как мы уже говорили, в отличие от многих других сортов фишинга, заметить атаку такого рода крайне сложно. Впрочем, совершенно безнадежных ситуаций не бывает, и у нас есть пара соображений на этот счет:

Настольное приложение Internet Explorer 11 будет снято с службы поддержки 15 июня 2022 г. (список того, что имеется в области, см. в faq). Те же приложения и сайты IE11, которые вы используете сегодня, могут открываться в Microsoft Edge режиме Internet Explorer. Подробнее см. здесь.

Когда вы указываете на гиперссылку в Internet Explorer, Outlook, адрес веб-сайта обычно отображается в строке Status в нижней части окна. После выбора ссылки, открываемой в Internet Explorer, адрес веб-сайта обычно отображается в панели адресов Internet Explorer, а название веб-страницы обычно отображается в панели Title окна.

Однако вредоносный пользователь может создать ссылку на обманчивый (поддельный) веб-сайт, отображающие адрес или URL-адрес, на законный веб-сайт в панели Status, панели адресов и панели Title. В этой статье описываются действия, которые можно предпринять, чтобы устранить эту проблему и помочь вам определить обманчивый (поддельный) веб-сайт или URL-адрес.

Оригинальная версия продукта: Internet Explorer

Исходный номер КБ: 833786

Дополнительная информация

В этой статье обсуждаются действия, которые можно предпринять, чтобы защитить себя от поддельных веб-сайтов. Подводя итог, ниже ведемся следующие действия:

- Убедитесь, что в панели адресов r есть значок блокировки, и проверьте имя сервера, который предоставляет просматриваемую страницу перед введите личную или конфиденциальную информацию. Если вы заметили ошибки в панели адресов, см. в рубрике Ошибки сертификата: ВОПРОСЫ.

- Не выберите гиперссылки, которые вам не доверяют. Введите их в панели Адрес самостоятельно.

Что можно сделать, чтобы защитить себя от поддельных веб-сайтов

Убедитесь, что на веб-сайте используется безопасность слоя и транспортного слоя (SSL/TLS) и проверьте имя сервера, прежде чем ввести какие-либо конфиденциальные сведения.

SSL/TLS обычно используется для защиты информации при ее перемещениях по Интернету, шифруя ее. Тем не менее, он также служит для доказательства того, что вы отправляете данные на правильный сервер. Проверив имя пользователя цифрового сертификата для SSL/TLS, вы можете проверить имя сервера, который предоставляет страницу, которую вы просматриваете. Для этого убедитесь, что значок блокировки отображается в панели адресов окна браузера.

Чтобы проверить имя сервера, который отображается в цифровом сертификате, выберите значок блокировки, а затем проверьте имя, которое отображается рядом с Issued to. Если веб-сайт не использует SSL/TLS, не отправляйте на сайт какие-либо личные или конфиденциальные сведения. Если имя, которое отображается рядом с Issued, отличается от имени сайта, который, как вы думали, предоставляет страницу, которую вы просматриваете, закрой браузер, чтобы покинуть сайт. Дополнительные сведения о том, как это сделать, см. в программе Protect yourself from phishing schemes and other forms of online fraud.

Действия, которые можно сделать, чтобы защитить себя от вредоносных гиперссылок

Самый эффективный шаг, который можно сделать, чтобы защитить себя от вредоносных гиперссылок, это не выбирать их. Вместо этого введите URL-адрес назначения в адресной панели самостоятельно. Вручную введя URL-адрес в адресной панели, можно проверить сведения, которые internet Explorer использует для доступа к веб-сайту назначения. Для этого введите URL-адрес в панели Адрес и нажмите кнопку Ввод.

Некоторые вещи, которые можно сделать для определения поддельных сайтов, когда веб-сайт не использует SSL/TLS

Самый эффективный шаг, который можно сделать для проверки имени сайта, который предоставляет страницу, которую вы просматриваете, это проверка имени в цифровом сертификате с помощью SSL/TLS. Но если на сайте не используется SSL/TLS, невозможно полностью проверить имя сайта, который предоставляет просматриваемую страницу. Однако есть некоторые вещи, которые можно сделать, что в некоторых случаях может помочь вам определить поддельные сайты.

В следующих сведениях указаны общие рекомендации, основанные на известных атаках. Так как атаки постоянно изменяются, вредоносные пользователи могут создавать поддельные веб-сайты с помощью средств, не описанных здесь. Чтобы защитить себя, введите личную или конфиденциальную информацию на веб-сайте только в том случае, если вы проверили имя в цифровом сертификате. Кроме того, если у вас есть основания подозревать подлинность сайта, оставьте его, закрыв окно браузера немедленно. Часто самым быстрым способом закрыть окно браузера является нажатие Alt+F4.

Попробуйте определить URL-адрес текущей веб-страницы

Чтобы попытаться определить URL-адрес текущего веб-сайта, используйте следующие методы.

Используйте области истории internet Explorer, чтобы попытаться определить фактический URL-адрес текущего веб-сайта

В тех сценариях, которые проверила Корпорация Майкрософт, вы также можете использовать панели Обозреватель истории в Internet Explorer, чтобы помочь определить URL-адрес веб-страницы. В меню "Просмотр" указать на панели Explorer, а затем выберите "История". Сравните URL-адрес в панели Адрес с URL-адресом, который отображается в панели История. Если они не совпадают, веб-сайт, скорее всего, вводит себя в заблуждение и может потребоваться закрыть Internet Explorer.

Вклеить URL-адрес в панели адресов нового экземпляра Internet Explorer

Url-адрес можно ввести в панели адресов нового экземпляра Internet Explorer. Таким образом вы сможете проверить сведения, которые internet Explorer будет использовать для доступа к веб-сайту назначения. В тестовых сценариях Microsoft можно скопировать URL-адрес, который отображается в панели Адрес, и ввести его в адресную планку нового сеанса Internet Explorer для проверки сведений, которые Internet Explorer будет использовать для доступа к веб-сайту назначения. Этот процесс аналогиен шагу, который обсуждается в разделе Things that you can do to help protect yourself from spoofed Web sites section earlier in this article.

Если выполнить это действие на некоторых сайтах, например на сайтах электронной коммерции, это действие может привести к проигрыву текущего сеанса. Например, содержимое онлайн-корзины может быть потеряно, и вам может потребоваться повторное население корзины.

Чтобы ввести URL-адрес в панели адресов нового экземпляра Internet Explorer, выполните следующие действия:

- Выберите текст в панели Адрес, щелкните правой кнопкой мыши текст, а затем выберите скопируйте.

- Закройте Internet Explorer.

- Запустите Internet Explorer.

- Выберите в панели Адрес, щелкните правой кнопкой мыши, а затем выберите вклейку.

- Нажмите клавишу ВВОД.

Некоторые действия, которые можно сделать для идентификации вредоносных гиперссылки

Проверить сведения, которые internet Explorer будет использовать для доступа к веб-сайту назначения, можно только вручную ввести URL-адрес в адресной панели. Однако есть некоторые вещи, которые можно сделать, что в некоторых случаях может помочь вам определить вредоносные гиперссылки.

В следующих сведениях указаны общие рекомендации, основанные на известных атаках. Так как атаки постоянно изменяются, вредоносные пользователи могут создавать поддельные веб-сайты с помощью средств, не описанных здесь. Чтобы защитить себя, введите личную или конфиденциальную информацию на веб-сайте только в том случае, если вы проверили имя в цифровом сертификате. Кроме того, если у вас есть основания подозревать подлинность сайта, оставьте его, закрыв окно браузера немедленно. Часто самым быстрым способом закрыть окно браузера является нажатие Alt+F4.

Попробуйте определить URL-адрес, который будет использовать гиперссылка

Чтобы попытаться определить URL-адрес, который будет использовать гиперссылка, выполните следующие действия:

При этом можно увидеть полный URL-адрес для любой гиперссылки и проверить адрес, который будет использовать Internet Explorer. В следующем списке показаны некоторые символы, которые могут отображаться в URL-адресе, который может привести к подмене веб-сайта:

Другие действия, которые можно предпринять

Используйте зоны веб-контента, чтобы предотвратить использование веб-сайтов, которые находятся в зоне Интернета, от запуска сценариев, ActiveX элементов управления или запуска другого вредного контента на компьютере. Во-первых, установите уровень безопасности зоны Интернета до уровня High in Internet Explorer. Для этого выполните указанные ниже действия.

- В меню Tools выберите Параметры Интернета.

- Выберите вкладку Безопасность,выберите Интернет, а затем выберите уровень по умолчанию.

- Переместить ползунок в Высокий, а затем выбрать ОК.

Далее добавьте URL-адреса для веб-сайтов, которые вы доверяете, в зону доверенных сайтов. Для этого выполните указанные ниже действия.

Прочитав электронную почту простым текстом, можно увидеть полный URL-адрес любой гиперссылки и изучить адрес, который будет использовать Internet Explorer. Ниже приводятся некоторые символы, которые могут отображаться в URL-адресе, что может привести к подмене веб-сайта:

Дополнительные сведения о том, как это сделать, см. в материале Read email messages in plain text.

Ссылки

Заявление об отказе от ответственности за контактные данные сторонней организации

Корпорация Майкрософт предоставляет сторонние контактные данные, которые помогут вам найти дополнительные сведения по этому вопросу. Эти данные могут быть изменены без предварительного уведомления. Корпорация Майкрософт не гарантирует точность сторонних контактных данных.

Сразу напишу, что на смартфонах красивого решения нет. Нельзя так просто взять и поменять DNS. Но более сложные способы есть, и проблема не только на смартфонах.

Проблема в том, что технически браузер идёт на сайт по IP адресу, а не по его имени.

И чтобы узнать IP адрес, он спрашивает его у DNS сервера. А что вам вернёт DNS сервер, одному владельцу этого сервера известно.

Чтобы защититься от этого:

1)Укажите в качестве DNS сервера которому вы доверяете. Желательно с поддержкой DNSSEC. Можете это сделать как на роутере, так и на компьютере. Я больше всего доверяю гугловкому 8.8.8.8

Для теста провёл следующий эксперимент с домашним провайдером БЕЗ VPN.

DNS 8.8.8.8 без DNSSEC. Вместо заблокированного роскомнадзором открывается страница-заглушка. Технически это точно такая-же атака как и у автора истории, на которую я оставил ссылку вначале. Точнее точно такая-же она была, если бы я использовал DNS провайдера, но результат точно такой-же.

Варианты для смартфонов:

для wi-fi можно менять настройки каждой сети.

можно поставить программу для android dnsset. Но технически это VPN. некрасивое решение.

Остальные способы требуют root доступ.

P.S. Это не метод обхода блокировок. Если сайт заблокирован по IP а не по имени, то он не поможет. Но с некоторой вероятностью на сайт вы попадёте если сайт крупный, а провайдер мелкий и не все его(сайта) IP заблокированы. Или IP сменился после блокировки.

P.P.S. DHCP (автоматическое получение IP адреса) и статический DNS работают одновременно. А то некоторые считают что это не так.

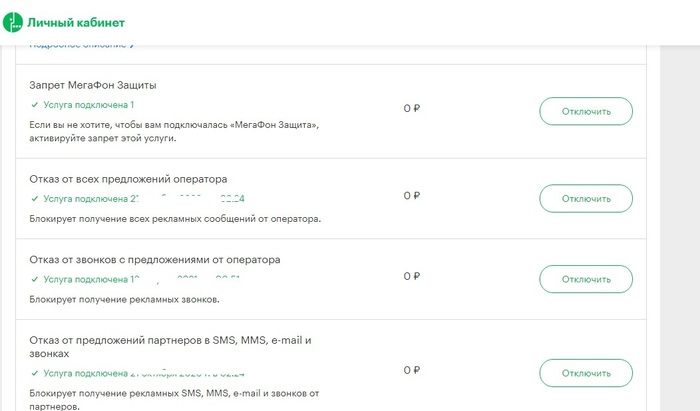

Чтобы вам не звонили от вашего сотового оператора и не предлагали "самые выгодные тарифы"

Все чаще в "Лучшем" появляются гневно-ругательные посты на эту тему. Внимание!

Чтобы Вам после входящего звонка не меняли тарифный план.

Чтобы Вам без вашего ведома не подключали платные услуги, когда Вы чихнули во время разговора, а сотрудник решил, что вы согласились.

Чтобы Вам вообще не звонили от имени вашего сотового оператора с любыми предложениями.

Вы звоните оператору и спокойным голосом требуете подключить услуги:

"Отказ от всех предложений оператора"

"Отказ от звонков с предложениями от оператора"

"Отказ от предложений партнеров в SMS, MMS, e-mail и звонках"

Эти услуги невозможно подключить через личный кабинет, они скрыты.

Добавляю после вопросов в комментариях - в ЛК есть ссылка на подключение ДОСТУПНЫХ услуг, среди них нет тех, что я перечислила, они подключаются только по просьбе абонента.

Можете написать в чат, но лучше позвонить, поставить звонок на запись, ОБЯЗАТЕЛЬНО предупредить сотрудника, что звонок записывается и попросить подключить все перечисленные услуги. Сотрудник обязательно должен выполнить Вашу просьбу.

В течение часа подключенные услуги должны появиться в вашем личном кабинете.

Все эти процедуры непременно надо проделать с симками детей, родителей, умных ворот и проч.

И будет вам счастье! (пока обсосы не придумают новые способы обмана и развода на деньги своих любимых абонентов)

ЦБ даст россиянам возможность отказаться от дистанционных банковских услуг

Ответ на пост «МТС не дает возможности вывести кэшбэк и сообщает, что из-за неиспользования 1987 рублей сгорят 31.10.2021»

Кто-нибудь вообще сталкивался с ситуацией, когда у операторов сотовой связи происходили ошибки или сбои в пользу клиента?

К примеру, списали денег меньше чем положено, услугу подключили, а деньги не взяли, абонентская плата без предупреждения стала меньше и т.д.

Как мне кажется, случайности должны распределяться равномерно и с разными знаками.

Мегафон заблокировал более 1000 корпоративных сим-карт

Наша организация предоставляет услуги мониторинга транспорта.

В оборудовании установлены сим-карты для осуществления передачи телематических данных на сервер.

В один день единовременно все устройства отключились от сервера. Как правило, мы в первую очередь стали проверять логи на наличие ошибок и к нашему удивлению их не оказалось.

Убедившись, что наше оборудование работает в штатном режиме, следующим шагом была отправка сервисных команд посредством СМС на номера сим-карт в оборудовании, но ответа от приборов мы не получили. Из чего стало ясно что проблема на стороне оператора сотовой связи МЕГАФОН.

Попытка зайти в личный кабинет не увенчалась успехом, доступ был заблокирован!

Следующим шагом был звонок на горячую линию МЕГАФОНа, и к нашему великому удивлению, консультант сообщил о том, что все сим-карты на лицевом счете заблокированы.

Тут же была подана заявка в техподдержку. В течение первых суток непрерывно звонили на горячую линию, чтобы получить информацию о причине блокировок сим-карт. Так как звонили на горячую линию мы неоднократно, соответственно и попадали на разных консультантов и все они называли совершено разные причины блокировок. Ответы были такие:

1. Блокировка по причине не корректных паспортных данных указанных в договоре.

2. Ошибка персональных данных или данные не полные (новомодный закон о связи), хотя закон еще не вступил в силу и все персональные данные сим-карт на тот момент уже были нами подтверждены.

3. И самая маразматичная причина - кто-то подал заявление с подписью и печатью от имени нашего руководителя на блокировку всех сим-карт на лицевом счете.

Больше суток мы штурмовали горячую линию МЕГАФОНа, пытаясь добиться реальной информации, ускорения рассмотрения заявки и получения прямых контактов тех. поддержки. Все тщетно.

А в это время нас атаковали клиенты. У одних были заключены контракты, обязывающие их предоставлять данные о местонахождении и маршруте техники. А другие (школьные автобусы, опасные грузы, въезд грузовой техники по пропускам в Москву) обязаны законом транслировать телематическую информацию. И за неисполнение вышеуказанных требований, клиенты наказываются немалыми штрафами.

А для нас это грозит не только потерей клиентов, но и всего бизнеса.

Через сутки, непрерывных звонков в МЕГАФОН, мы на конец-то получили ответ на нашу корпоративную почту, с пометкой "Ваш вопрос решён". Цитирую:

В первую очередь позвольте принести Вам извинения за доставленные неудобства!

Проверка указанных номеров показала, что номера активны, ограничений нет."

Мы были, мягко сказать, ошарашены данной отпиской, ведь проблема так и не была решена, сим-карты до сих пор не работают.

Написаны очередные заявки и МЕГАФОН, к сожалению, ни как не реагируют на нашу проблему.

Жалоба передана в офис МЕГАФОН для корпоративных клиентов, если проблема не решится в ближайшее время, то следующими нашими шагами будут подача претензии, и заявление в суд.

P.S. Огромная просьба, помогите поднять в ТОП!

Проблема была решена, все сим-карты заработали. Причину нам отказались сообщать, коммерческая тайна.

Огромная благодарность сообществу Пикабу, за то что не остались равнодушными, помогли поднять в ТОП и поддерживали.

Отдельное спасибо Максиму, сотруднику Мегафона, который по-человечески отнесся к данной проблеме и помог решить её.

Про то, как Tele2 (ООО "T2 Мобайл") на меня оформлял договоры без моего ведома. Часть 6

Краткое содержание предыдущих серий для ЛЛ:

* ООО "T2 Мобайл" (Tele2) оформила на меня два договора связи без моего ведома.

* Я подал жалобы о непричастности к договорам к ООО "T2 Мобайл", подал заявления в Роскомнадзор и прокуратуру областного центра.

* ООО "T2 Мобайл" отказалась признать мою непричастность к договорам. Утверждают, что

провели проверку и "по камерам" моя причастность к договорам подтверждена на их стороне.

* После такой постановы я обратился к юристу и мы написали письма:

1) Прокурору моего города на действия ООО "T2 Мобайл".

2) Управление ФСБ России по области X, по городу Y.

3) Генеральному директору ООО "T2 Мобайл".

4) В один из филиалов связи Tele2, где вроде как сидят их безопасники.

5) В отделение полиции моего города.

Давно я ничего не писал, все ждал какой-то супер интересной развязки, но не дождался. Может еще что-то будет, но пока - ничего нет. Напишу о том, что есть.

Да, кстати, теперь нет смысла шифроваться, дело происходит в г. Таганрог.

Через пару недель после того, как я написал письма директору теле2 и их безопасникам, левые номера исчезли из личного кабинета. И чуть позже от теле2 прилетело письмо:

Короче - никакой информации о том кто и как это сделал нет, как и извинений и предложения компенсаций. Впрочем - что можно ожидать от оператора, который до этого утверждал, что "судя по записям с их камер" это я сам пришел и оформил на себя пару левых симок?

Примерно в то же время прилетел ответ из Роскомнадзора.

т.е. ООО "Тетраком Плюс" утверждала, что это я сам оформил симки. Скрипникову и Тане пламенный мой привет! Мир круглый, еще, наверное, увидимся лично, чмоки фсем в этом чате!

Из чего следует, что ООО "Тетраком Плюс" вел себя плохо и был нахлобучен ООО "T2 Мобайл".

Но был ли наказан сам Tele2? (спойлер: нет).

Короче, в суровых российских реалиях, есть 3 месяца на привлечение ОПСОСа по 13.30 КоАП. И за это время, хрен их привлечешь. Нужно сидеть и бдеть над симкой и договором связи.

Однако, Роскомнадзор выявил еще некие нарушения и направил дело в Роспотребнадзор:

И вот тут я ждал каких-то интересных результатов, однако Роспотребнадзор прислал мне лишь следующее:

Итого я сейчас имею уже 4 заявления в МВД: в ОП1 г. Таганрога я писал сам дважды (второй раз - после того, как узнал имена исполнителей). В одно МВД обратился Роскомнадзор, и в еще одно, в г. Ростов-на-Дону - переслали дело из Ростовской прокуратуры.

За все это время я контактировал лишь один раз с полицией. Мне звонила полицейская из отделения г. Ростов-на-Дону, спрашивала не знаю ли я, где были оформлены номера. Это было через месяц или больше после того, как заявление к ним попало (я еще удивился - почему они сами еще ничего не начинали даже делать), и сложилось ощущение, что никто этим заниматься не горит желанием.

Никаких других интересных писем больше не было, и я не уверен, что будет.

Правда, еще, по-этому же вопросу я общался с очень интересными людьми, подробностей не будет. Однако сам факт того, что оформление симок на третьи лица не является уголовным преступлением - попал под внимание, и может быть и получится перевести этот момент под уголовный состав. А может и нет :)

Всем хорошей пятницы.

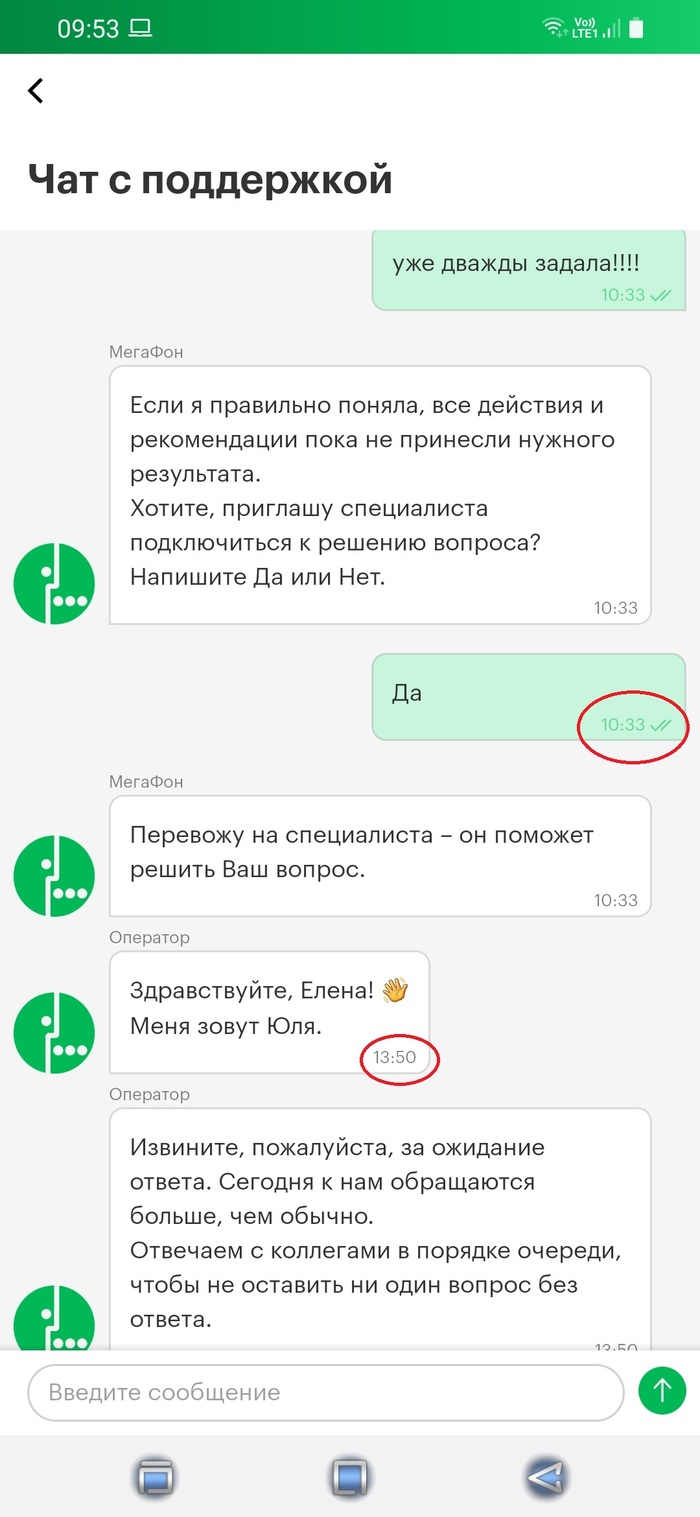

После попыток связаться с оператором Мегафона стала по-другому относиться к скорости работы сотрудников почты России

Когда зеленый оператор начал подключать услуги после фразы "девушка, не надо мне ничего подключать", было принято решение перейти на другого оператора с сохранением номера. Раньше для этого надо было ехать в салон, писать заявление. С появлением приложения и решением вопросов удаленно, посетила мысль, что личное присутствие теперь необязательно и можно как-то "из дома" перевестись.

Первое, что было сделано - звонок на 8800****. Честно прождав на линии 40 минут, я психанула. Такое ощущение, что на всю Россию сидит один несчастный телефонист, который не справляется с потоком обращений.

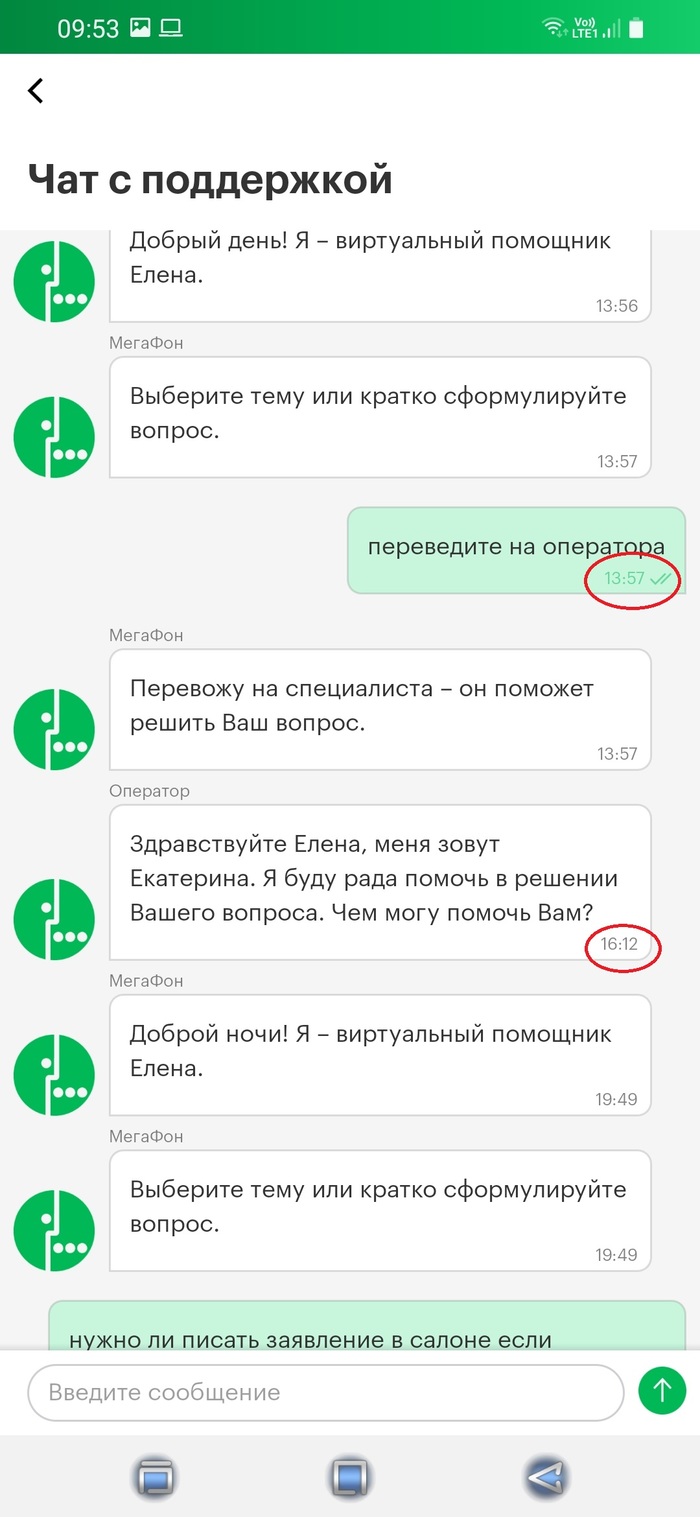

Лезу в чат поддержки через приложение. Думаю, ну там-то побыстрее отвечают. Ага! Щаззз!

Юлия отключилась, не дав мне возможности даже ввести пароль в приложении для возобновления диалога. Ну ок. Отправляем запрос повторно.

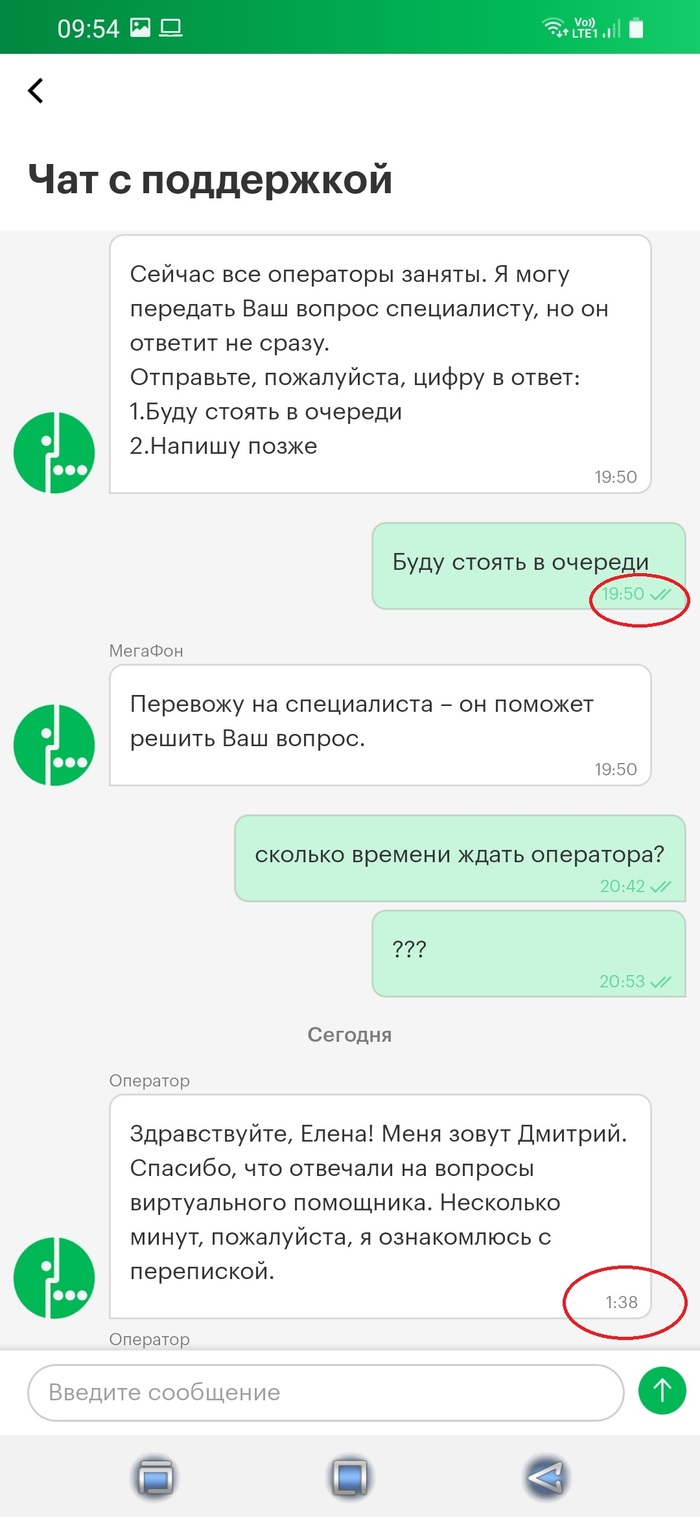

Естеснно я опять не успеваю выйти на связь. Ну лааааадно. Вечером-то я могу постоянно сидеть на телефоне, чтобы в течение пары секунд ответить. И опять ожидание. Да блин! Я на почте России могу встретиться с живым человеком быстрее, чем тут.

Дмитрий, ты лично выезжаешь к каждому обратившемуся?

Сорян, Дмитрий! Я уснула.

Уважаемый Мегафон! Перед тем, как просить оценку за обслуживание, вы сначала обслужите.

Пытаюсь дозвониться до оператора. Время ожидания 50 минут.

Мегафон.Игры

Мегафон, ну что за дела!?

Пользуюсь услугами Мегафона с каменного века и все было норм. Мобильной связью и инетом пользуюсь крайне редко, так как работаю удаленно и дома есть wi-fi. Телефон просто целыми днями лежит на столе/тумбе. Тем не менее всегда оплачивал стабильно услуги -350р в месяц.

Вчера 23.09 замечаю что неожиданно денег не хватило для оплаты тарифа в этом месяце, хотя деньги на балансе были положены заранее.

Смотрю в приложение и вижу что подключена услуга Мегафон.Игры. (Что это такое я до сих пор не понимаю)

По 99 рублей в неделю, всего 6 списаний. Итого -594 рубля ни за что.

Начинаю искать смс от мегафона о подключений услуги/смене тарифа - ничего нет.

Подключить сам не мог так как сам IT и понимаю что такое доп услуги и что они они мне не нужны. Да и мобильный гейминг в целом мне не интересен. Телефон реально просто лежит на столе, целыми днями.

Я даже не представляю что это за услуга, зачем она нужна и тем более что нужно нажать чтобы ее подключить.

Звоню в поддержку чтобы разобраться, там говорят "вы ее сами подключили". И спрашивают "что вы хотите? Вам ее отключить?" Попросил составить заявку на возврат тк услугу не подключал и не пользовался. Оформили и сказали ждите решения 3 дня.

Так же у меня установлена защита от случайных подписок, но никаких уведомлений или смс от Мегафона не было. Как и уведомлений о списании по 99 рублей в неделю. Подключили в тихоря и списывали.

Сегодня 24.09 прислали смс:

"Здравствуйте! Мы рассмотрели Ваше обращение по теме Оплата сервисов со счета телефона. Подключение услуги было произведено Вами самостоятельно, а также услуга была оказана Вам в полном объёме. Основания для возврата средств отсутствуют. МегаФон."

То есть тоже самое по телефону, сам дурак сам подключил сам виноват.

Вы считаете своих клиентов идиотам и просто в наглую воруете деньги?

Итог:

- подписали мне доп услугу Мегафон.Игры и говорят что это я сделал самостоятельно

- нет уведомлений от Мегафона о подписки

- не сработала "Мегафон Защита" - защита от подписок, тк не было дополнительных уведомлений/смс от Мегафона

- нет уведомлений о еженедельном списании за доп услугу

- минус 594 рубля со счета

Для меня это наглость и мошенничество с вашей стороны. Ухожу к другому оператору.

Извиняюсь за сумбурную историю. Чукча не писатель.

Написал в соц сети и у меня, для идентификации, спросили паспортные данные. Предоставил - оказалось они не совпадают и в соц сети не стали рассматривать вопрос, а послали в чат в личный кабинет.

Зашел в лк и написал как просили в чат. Первый ответ был такой:

"спасибо за ожидание. Вижу запреты на подписки были установлены 24.09.202113:48""Зачастую для подключения подписки или оплаты контента достаточно пройти по ссылкам, предложенным на сайте. Далеко не всегда пользователи уделяют должное внимание условиям предоставления сервиса, как правило, контент-провайдеры размещают условия на периферии страницы. В дальнейшем рекомендую Вам проявлять особое внимание при переходе по ссылкам, предлагающим смотреть фильм, слушать музыку и т.д."

Запрет установлен был 24.09 через команды которые написали в комментариях в этом посту. Но услуга МегаФон Защита была подключена 27 июля 2020 г. То есть до подписок. Ответ снова без вникание в проблему, просто ответили будь внимателен и ничего про возврат.

Далее я указал что МегаФон Защита была подключена 27 июля 2020 г. и что они сами попросили написать меня для разбора и решения ситуации. Следующий сотрудник был более внимательным и дал ответ: "Мы ценим Вас, как нашего абонента, запрос на возврат денег я отправила коллегам." и примерно через час деньги вернулись на баланс.

Команда AdGuard инвестирует много времени и усилий в разработку решений защиты конфиденциальности пользователей, и многие пользователи ценят продукты AdGuard именно по этой причине. Самым большим вызовом для разработчиков AdGuard является не только обеспечение эффективной защиты, но и предоставление ее любому пользователю, независимо от используемого устройства.

Как раз для этого был создан AdGuard DNS – DNS-служба с акцентом на защиту конфиденциальности, которая блокирует трекеры, рекламные блоки где угодно, будь то стационарные компьютеры, мобильные устройства или смарт-ТВ и устройства «Интернета вещей». Официальный запуск AdGuard DNS состоялся в прошлом году, 18 декабря 2018 года, спустя два года после начала разработки службы.

Что такое DNS?

Схематическое изображение работы DNS

На самом деле система DNS является более сложной, но этой информации достаточно, чтобы получить базовое понимание. Обычно ваш интернет-провайдер (или оператор используемой сети) сам решает, какой DNS-преобразователь следует использовать.

Проблема конфиденциальности DNS

Заметили ли вы проблему на схеме выше? Действительно, случайное лицо, которое предоставляет вам доступ в Интернет, знает каждый домен, который вы посетили и когда происходил сеанс посещения. Одно из исследований на практике продемонстрировало, что модель поведения, полученная путем анализа исключительно данных DNS, позволила правильно идентифицировать 86% пользователей.

DNS-трафик уязвим для злоумышленников

К счастью, существуют эффективное решение данной проблемы. Почти все устройства, которые позволяют вам выходить в Интернет, также дают возможность выбрать собственный преобразователь DNS. Какой выбрать? На рынке доступно много различных вариантов, но не все из них ставят в приоритет конфиденциальность. AdGuard предлагает сервис, который не только сохранит ваши действия в Интернете в тайне, но и предоставит дополнительные возможности защиты от сетевых угроз.

Давайте подробнее рассмотрим AdGuard DNS и выясним, почему это один из самых безопасных для вас вариантов на сегодняшний день.

Тернистая дорога к безопасности

Выбор альтернативного DNS-резольвера является первым шагом для повышения конфиденциальности, но этого может быть недостаточно. Если никто не может иметь доступ к вашему DNS-трафику сейчас, это не значит, что никто не мог ранее. Протокол DNS совсем не новый, и тогда, когда он был разработан, стандарты конфиденциальности практически отсутствовали. В результате сегодня существует высокий риск того, что ваши DNS-запросы могут быть подслушаны или даже изменены злоумышленниками. Чтобы противостоять им, команда AdGuard приняла несколько действенных мер.

DNSCrypt

DNSCrypt стал первой попыткой обезопасить DNS-трафик от злоумышленников. Это специальный протокол, который зашифровывает связь между вашим устройством и DNS-сервером, защищая его от несанкционированного доступа и атак типа «человек посередине» (MITM-атаки). AdGuard DNS уже давно поддерживает эту технологию.

С AdGuard DNS ваш трафик защищен

DNS-over-TLS

DNS-over-TLS или DoT – протокол шифрования DNS-запросов и передачи по TLS-протоколу. DoT более надежен, чем DNSCrypt. Все больше и больше DNS сервисов поддерживают его, и AdGuard с гордостью вступает в их ряды.

Стоит упомянуть, что начиная с Android 9, устройства Android имеют встроенную поддержку DNS-over-TLS. Вы можете настроить свой смартфон или планшет на использование этого протокола в несколько нажатий без необходимости установки какого-либо дополнительного программного обеспечения.

AdGuard DNS недавно получил поддержку DoH, которая выводит сервис на передний план защиты конфиденциальности. К сожалению, этот протокол все еще относительно новый, и способов применения его на вашем устройстве немного. Тем не менее, новая версия AdGuard для Android уже поддерживает эту опцию.

Другие меры защиты

Когда решена проблема с конфиденциальностью DNS, самое время подумать о других потенциальных угрозах. Ни для кого не секрет, что Интернет буквально кишит тысячами трекеров, которые следят за каждым вашим кликом, а затем используют эту информацию, чтобы нацелить вас на рекламу и создать цифровой отпечаток. Как с этим бороться? AdGuard DNS — это не только DNS-преобразователь, но и фильтр трафика. Всякий раз, когда ваше устройство отправляет «плохой» запрос для нужд рекламных блоков и трекеров, то вместо правильного IP-адреса DNS-сервер AdGuard ничего не вернет. Просто, но эффективно.

AdGuard DNS блокирует запросы к рекламным и отслеживающим доменам

Наконец, AdGuard фактически предоставляет два варианта службы DNS – «По умолчанию» и «Семейный». Единственная разница между ними заключается в том, что в режиме «Семейный» дополнительно блокируется доступ к любому контенту, не предназначенному для детей, и принудительно используется параметр Safe Search в браузерах, которые поддерживают данную функцию.

Подводим итоги

Как же настроить AdGuard DNS? Укажите DNS-сервера для вашего подключения или прямо на маршрутизаторе, используя нашу инструкцию.

DNS сервера

94.140.14.14 и 94.140.15.15 для серверов «По умолчанию»

94.140.14.140 и 94.140.14.141 для серверов «Нефильтрующие»

94.140.14.15 и 94.140.15.16 для серверов «Семейный»

DNS-over-TLS

Помните, что AdGuard DNS – проект с открытым исходным кодом, как и все бесплатные продукты AdGuard. Компания считает чрезвычайно важным, чтобы услуги и продукты, которым вы доверяете защиту конфиденциальности данных, были максимально прозрачными и заслуживающими доверия. Чтобы просмотреть исходный код, узнать все о AdGuard DNS или даже оставить предложение, посетите репозиторий в GitHub.

Команда разработчиков надеется, что пользователям понравится AdGuard DNS. Они убеждены, что проект будет только расти. В будущем будет добавлено больше расположений серверов и новые дополнительные функции.

Читайте также: