Usb network gate как пользоваться

Обновлено: 06.07.2024

Иногда бывает необходимо получить доступ к USB устройству подключенному к одному из компьютеров сети. Это может быть флешка данные из которой нужно скопировать на один из компьютеров или в виртуальную машину или же, как более сложный вариант - usb принтер который нужно сделать доступным по сети для нескольких устройств.

В этой статье мы рассмотрим несколько программ позволяющих реализовать такую возможность. Одной из них будет USB Network Gate. Это платная программа, но она позволяет расшарить устройства usb по сети в Linux очень быстро и просто. У программы удобный графический интерфейс и очень простая настройка. Также рассмотрим свободную альтернативу usbip, с помощью которой можно расшарить usb по сети в терминале. Начнем с коммерческой программы.

Usb Network Gate

Usb Network Gate - это программа от Elitma Software, позволяющая получить доступ к любым USB устройствам подключенным к вашему компьютеру через сеть. При чем это может быть не только локальная сеть но и интернет.

У программы кроме версии для Linux есть версии для Windows, Mac и даже приложение для Android. Лицензия с возможностью передать по сети один USB порт стоит $89.99 но у нее есть пробный период размером 14 дней. После окончанию пробного периода вы не можете расшаривать свои устройства, но зато можете подключать уже розданные.

Установка Usb Newtork Gate

Здесь достаточно просто нажать кнопку скачать, а затем выбрать версию для своего дистрибутива:

После завершения загрузки, для установки перейдите в папку с файлом и выполните:

dpkg -i usb_network_gate.deb

rpm -i usb_network_gate.rpm

Для RedHat и других использующих rpm систем. Возможно для работы программы понадобится библиотека libudev.so.0, если такой версии библиотеки нет в вашей системе создайте ссылку на libudev.so.1 следующей командой:

ln -s /usr/lib/libudev.so.1 /usr/lib/libudev.so.0

Раздача USB устройств по сети

Запустить программу можно из главного меню или выполнив в терминале:

Главное окно программы выглядит вот так:

Чтобы расшарить USB устройство по сети достаточно кликнуть по нему правой кнопкой мыши и выбрать в контекстном меню пункт Share.

В открывшимся окне можно увидеть информацию об устройстве и указать дополнительные настройки, например стоит ли использовать шифрование, сжатие или пароль для аутентификации соединения:

На удаленной машине, чтобы подключить наше устройство, сначала нужно его найти. Для этого перейдите на вкладку Remote USB Devices и нажмите кнопку Find:

В открывшимся окне, если компьютеры находятся в локальной сети можно просто нажать Find All, если же нет нужно указать ip адрес компьютера на котором расшаренно USB устройство, а затем нажать кнопку Find:

Дальше остается только добавить выбранное устройство с помощью кнопку Add remote device.

Чтобы подключить USB просто выберите в контекстном меню опцию Connect:

Дальше вы увидите, что состояние изменилось на Connected, а к системе было подключено новое USB устройство:

Чтобы его отключить просто выберите опцию Disconnect.

USBIp

Это бесплатная утилита с открытым исходным кодом для доступа к USB устройствам по сети. Она во многом проигрывает USB Network Gate, в основном через отсутствие графического интерфейса и сложной настройки.

Установка usbip

Устанавливается программа из официальных репозиториев:

sudo apt install linux-tools-generic

Или для Red Hat:

sudo yum install usbip

Нужно следить чтобы версия программы подходила к вашему ядру, потому что новые версии обычно не совсем совместимы со старыми версиями ядра. Например на данный момент для ядра 4.2 актуальна версия 2.0. Поэтому соблюдайте совместимость и все будет работать, а если не работает вы уже знаете в чем проблема.

Настройка сервера

Загрузим нужные модули ядра:

sudo modprobe usbip-host

sudo modprobe usbip-core

Программа готова к использованию. Теперь с помощью lsusb находим наше устройство:

Bus 002 Device 014: ID 13fe:5500 Kingston Technology Company Inc

Нам нужна пара VendorID:DeviceID, вот она: 13fe:5500. Теперь выполните:

sudo usbip list -l

- busid 2-2 (13fe:5500)

2-2:1.0 -> usb-storage

- busid 4-1 (0458:0708)

4-1:1.0 -> usbhid

4-1:1.1 -> usbhid

- busid 4-3 (09da:9090)

4-3:1.0 -> usbhid

4-3:1.1 -> usbhid

Программа просканирует все подключенные устройства и покажет и в нужном формате, вместе с их busid. Опция -l указывает что нужно сканировать локальные устройства. Как видите наше USB устройство первое в списке.

Теперь, когда мы знаем busid можно расшарить USB устройство по сети в Linux:

usbip bind -b 2-2

usbip: info: bind device on busid 2-2: complete

Готово, наше USB устройство расшарено, осталось подключить его на клиентской машине. Смотрим список доступных устройств:

sudo usbip list -r 192.168.56.1

Exportable USB devices

======================

- 192.168.56.1

2-2: Kingston Technology Company Inc. : unknown product (13fe:5500)

: /sys/devices/pci0000:00/0000:00:13.2/usb2/2-1

: (Defined at Interface level) (00/00/00)

После -r нужно указать ваш IP адрес. Осталось подключить наше устройство:

sudo usbip attach -r 192.168.56.1 -b 2-2

Чтобы отключить устройство нужно сначала узнать его порт:

sudo usbip port

sudo usbip detach 00

И прекращаем шаринг устройства по сети на сервере:

sudo usbip unbind -b 2-2

Вот и все. Как видите работать с консольной программой намного сложнее, но для тех кто не хочет тратить деньги на лицензию, она станет отличным решением. Теперь вы сможете без проблем например расшарить принтер по сети в Linux или любое другое USB устройство не зависимо от используемого дистрибутива.

Каждый год разработчики предоставляют нам очередной софт, призванный облегчить работу системным администраторам, да и простым пользователям тоже. Сегодня одной из таких программ является USB Network Gate для Мac.

Главным отличием софта от своих ближайших конкурентов является максимальная простота использования, помноженная на эффективность выполнения всех возложенных задач.

Среди возможностей программы стоит выделить:

Инструкция к пользованию

Usb network gate приятно удивит своей простотой даже тех пользователей, которые не могут похвастать углубленными знаниями компьютера.

Достаточно лишь подключить нужное вам устройство-USB к Mac, после чего отыскать его во вкладке «Local» и в завершении нажать «». Спустя мгновение вы увидите данное устройство в интернете или же локальной сети.

Стоит отметить, что соединение с помощью сети Интернет удаленным способом возможно лишь после ввода IP-адреса сервера.

В том случае, когда сервер с нужным вам девайсом расположен в другой подсети, просто добавьте его с помощью пункта «Add server».

Кроме вышеперечисленных возможностей в usb network gate присутствуют и дополнительные настройки. К примеру, вы можете выбрать параметры соединения для каждого из отдельных портов или устройств.

Многие программисты также по достоинству оценили преимущества работы с UNG благодаря командной строке, и возможности удаленной работы через виртуальную машину, что существенно сокращает срок выполнения различных задач.

Внимание! Теперь USB network gate доступен и на macOS Sierra

Естественно, что программа стоит копеечку. За лицензию необходимо будет заплатить 89,95 $. Впрочем, для того чтобы точно определиться стоит ли она своих денег можно воспользоваться 14-дневной триальной версией.

Подключение Usb по сети в виртуализации, за минуту

Добрый день, амигос, рад, что ты заглянул ко мне на сайт, сегодня мы рассмотрим такой вопрос, как организовать usb по сети и, как это использовать в виртуализации. Тема довольно актуальная, и встречается такая задача все чаще. Особенно у тех компаний, где есть инфраструктура удаленных рабочих столов RDS с 1С приложениями, Directum или Tessa.

Usb через сеть

Как вы уже знаете в нашу жизнь, давно и на долго вошла виртуализация. Мощности серверов растут, и естественно появились технологии рационального их использования, подразумевающие изоляцию и нормальную утилизацию ресурсов, что породило виртуальные машины, которые уже используют и на хостингах и дата центрах. Я уже рассказывал про все это, если интересно посмотрите по ссылкам слева и выше.

Как вы знаете иногда некоторые лицензионные программы, требую для работы usb ключ. Раньше в классическом варианте, когда были только физические сервера, с работой такой схемы проблем не было, но с появление виртуализации она выплыла на ружу.

К сожалению, у некоторых гипервизоров, нет возможности пробрасывать на прямую с сервера USB устройства. Примером может служить Hyper-V от компании Microsoft, который с 2008 года до сих пор не несет в себе такую возможность в Windows Server 2008R2, хотя в 2012 R2, попытки уже предприняты, в отличии от компании vMvare, которая это позволяет и я уже рассказывал как пробросить USB модем в vmware esxi.

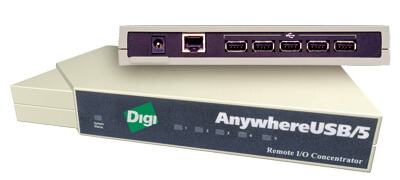

Не спешите расстраиваться, адепты редмондсого гиганта, на выручку вам приходит технология USB over IP или AnywhereUSB. USB over IP позволяет подключить usb через сеть.

- Подключение USB через сеть, можно так же осуществлять и через немецкое оборудование компании SEH, например, myUTN-800, но в отличии от DIGI, оно еще работает и с LINUX платформами, я таким образом пробрасывал токен в CentOS 7, очень удобно. Он стоит чуток подороже, своего конкурента, но оно того стоит. Его внешний вид представлен на фото ниже. Он так же имеет до 14 USB портов.

В конце 2020 года вы уже не сможете купить у производителя версию SEH UTN-800, ее заменила 20-ти портовая dongleserver ProMAX, про которую я уже делал подробный обзор, там привнесли очень много нововведений и улучшений. Внешний вид устройства слегка претерпел изменение.

Добавили вентияцию для USB ключей . уж видимо они очень грелись, хотя возможно, что это просто элемент дизайна. В любом случае сделать проброс с данного USB маршрутизатора так же по времени занимает около 5 минут, но оборудование стоит за 100 000 рублей и по карману не всем.

В отличии от других вендоров у DistKontrolUSB-64 есть встроенный WIFI модуль, который позволяет производить подключения устройств USB по сети не только по проводному Ethernet, а еще и через WIFI, что согласитесь очень классно.

Настройка AnywhereUSB

Давайте рассмотрим, как настраивается железка, для того, чтобы сделать доступ юсб по сети. Вот, как это будет выглядеть схематично. У вас есть разного рода USB устройства или ключи безопасности, которые вы подключаете в один из 14 портов, далее устройство проксирует трафик по локальной сети до них, с помощью специального программного обеспечения, на стороне клиента.

Для настройки и управления устройством предусмотрено несколько интерфейсов:

• Web интерфейс для настройки, мониторинга и администрирования;

• AnywhereUSB утилита конфигурирования;

• Telnet Command-Line Interface;

• Simple Network Management Protocol (SNMP).

Управление IP адресом

Существует несколько вариантов присвоения IP адреса AnywhereUSB:

• Auto Private IP Addressing (APIPA), наиболее известен как Auto-IP;

Как понимаете самый правильный способ это статический ip адрес. Задается он в пункте Network Configuration. Заведите себе правило, везде на серверах использовать статику, чтобы все ваши клиенты подключив USB Токен по сети, не бегали в догонялки за ним, если вдруг на сервере стоит динамическая адресация.

В этом же мню очень удобно задавать сетевые службы, доступные на нем. Обратите внимание на стандартные порты подключения. При желании вы их можете переназначить. По опыту могу сказать, что Telnet работает стабильнее, чем тот же ssh. Вообще старайтесь, минимизировать количество служб управления, либо же изолируйте ее с помощью VLAN.

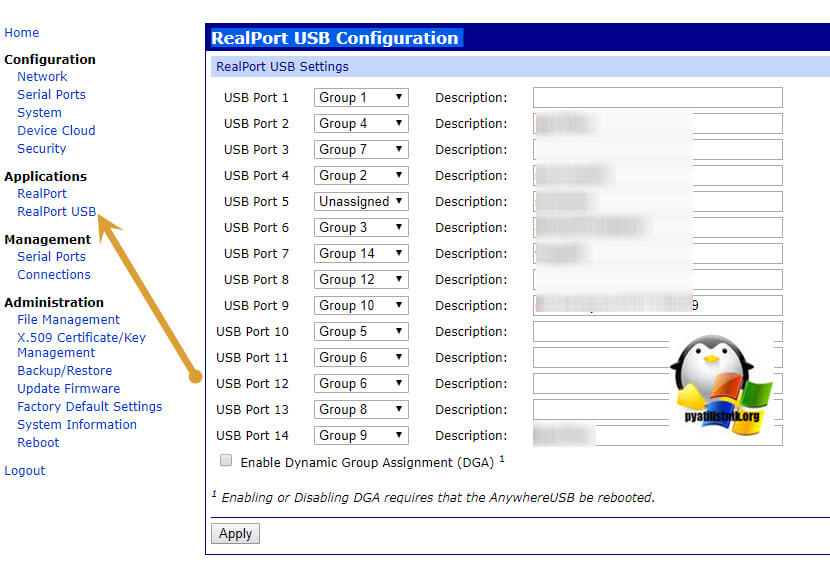

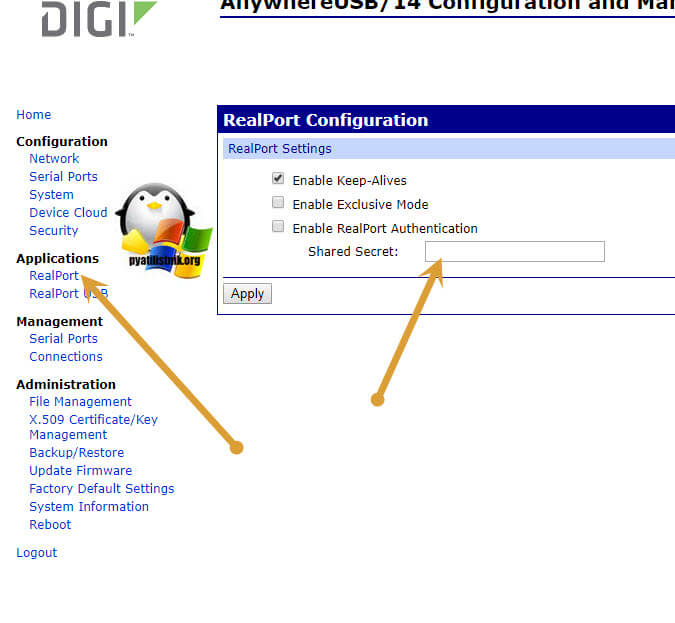

Самым важным шагом в настройке USB-ключей предоставляемых по сети различным серверам, это задание порт-групп (RealPort USB). По сути RealPort USB это группы объединяющие физические порты с USB ключами в логические группы, для проброса нескольких токенов на один сервер или виртуальную машину. Без создания RealPort групп, вы не сможете подключить ни одного клиента к вашему USB хабу.

Далее можете посмотреть сводную информацию по системе. Тут версия прошивок и загрузчика. Советую сразу проверить последняя она или нет.

Теперь, что дальше нужно сделать на виртуальной машине для сетевого взаимодействия USB токена и клиента, тут все до безобразия логично, нужно поставить там драйвера от AnywhereUSB и задать ip адрес устройства. Как видите я уже подключил ее и у нее есть внутренний Ip адрес.

С помощью специальной утилиты, Anywhere View можно проверить доступность и занятость всех устройств. Пожалуй это самый простой и надежный метод проброса токенов, флешек и различных модемов в ваши виртуальные машины по локальной сети, сами устройства стоят по разному, но если вы уж потратились на софт и гипервизоры, думаю при необходимости купите и это :).

Вообще реализовать подобную схему с пробросом USB устройств по локальной сети много, есть и программные, но лучше всегда использовать железо.

Иногда возникает желание работать с устройством, подключенным по USB, не держа его на столе рядом с ноутбуком. У меня таким устройством является китайский гравёр с лазером на 500 мВт, штука довольно неприятная при близком контакте. Помимо непосредственной опасности для глаз, в процессе работы лазера выделяются токсичные продукты горения, поэтому устройство должно находится в хорошо проветриваемом помещении, и желательно изолированно от людей. А как же таким устройством управлять? Ответ на данный вопрос я случайно нашел, просматривая репозиторий OpenWRT в надежде найти достойное применение старенькому роутеру D-Link DIR-320 A2. Для подключения решил использовать описываемый на Хабре ранее USB over IP tunnel, однако все инструкции по его установке успели потерять актуальность, поэтому пишу свою.

OpenWRT — операционная система, не нуждающаяся в представлении, поэтому её установку расписывать не буду. Для своего роутера взял последний стабильный релиз OpenWrt 19.07.3, и подключил его к основной точке доступа по Wi-Fi в качестве клиента, выбрав режим lan, чтобы не мучать файрвол.

Серверная часть

Действуем согласно официальной инструкции. После подключения по ssh устанавливаем необходимые пакеты.

Далее подключаем к USB-порту роутера наше устройство (в моём случае устройства: USB-хаб, флешку, на которую смонтирована файловая система роутера (ввиду нехватки места на внутреннем накопителе), и, непосредственно, гравёр).

Пробуем вывести список подключенных устройств:

Путём гугления был найден виновник, им оказалась библиотека libudev-fbsd.

Вытаскиваем руками из репозитория последнюю рабочую версию libudev_3.2-1 из релиза OpenWRT 17.01.7 под свою архитектуру, в моём случае это libudev_3.2-1_mipsel_mips32.ipk. С помощью wget/scp загружаем её в память роутера и переустанавливаем

Китаец, подключенный в USB-хаб, получил bsuid 1-1.4. Запомнили.

Теперь запускаем демон:

и биндим китайца

Проверяем, что всё работает:

Чтобы далее биндить девайс автоматически, подредактируем /etc/rc.local, добавив перед exit 0 следующее:

Клиентская часть

Связано это с тем, что клиент не работает с сервером, собранным под ядро старше версии 3.14.

Сервер usbip под OpenWRT 19.07.3 собран на ядре 4.14.180.

Продолжая поиски, натыкаюсь на актуальную разработку виндового клиента на github. Ок, заявлена поддержка Windows 10 x64, но клиент исключительно тестовый, поэтому присутствует ряд ограничений.

Итак, сначала просят установить сертификат, притом дважды. Ок, помещаем его в Trusted Root Certification Authority и Trusted Publishers.

Далее необходимо перевести операционную систему в тестовый режим. Делается это командой

С первого раза у меня не получилось, помешал secure boot. Для его отключения необходимо перезагрузиться в UEFI, и выставить secure boot — disable. На некоторых моделях ноутбуков может потребоваться установка supervisor password.

После этого загружаемся в Windows и делаем bcdedit.exe /set TESTSIGNING ON

Винда говорит, что всё ок. Снова перезагружаемся, и видим в правом нижнем углу надпись Test Mode, версию и номер билда ОС.

Для чего же все эти манипуляции? Для установки неподписанного драйвера USB/IP VHCI. Сделать это предлагается, скачав файлы usbip.exe, usbip_vhci.sys, usbip_vhci.inf, usbip_vhci.cer, usbip_vhci.cat, и выполнив с правами администратора

либо второй способ, установка Legacy Hardware в ручном режиме. Я выбрал второй вариант, получил предупреждение об установке неподписанного драйвера и согласился с ним.

Далее проверяем, что у нас есть возможность подключиться к удаленному USB-устройству, выполняя команду:

получаем список устройств:

на ошибку usbip: error: failed to open usb id database не обращаем внимания, на работу не влияет.

Теперь биндим устройство:

Всё, винда обнаружила новое устройство, теперь с ним можно работать так, как будто оно физически подключено к ноутбуку.

С китайским гравёром пришлось немного помучаться, так как при попытке установить его драйвер CH341SER через прилагавшийся к гравёру инсталлятор (да, гравёр на Ардуино), USB/IP VHCI ронял винду в BSOD. Однако установка драйвера CH341SER до подключения устройства через usbip.exe решала проблему.

Итог: гравёр шумит и дымит на кухне при открытом окне и закрытой двери, я наблюдаю за процессом выжигания из другой комнаты через родную софтину, которая не чувствует подвоха.

Хочу поделиться нашим годичным опытом при поиске решения для организации централизованного и упорядоченного доступа к ключам электронной защиты в нашей организации (ключи для доступа к площадкам для торгов, банковские, ключи защиты программного обеспечения и т.д.). В связи с наличием у нас филиалов, территориально весьма разнесенных друг от друга, и наличием в каждом из них по нескольку ключей электронной защиты — постоянно возникает необходимость в них, но в разных филиалах. После очередной суеты с потерянным ключом, руководство поставило задачу — решить эту проблему и собрать ВСЕ USB устройства защиты в одном месте, и обеспечить с ними работу не зависимо от места расположения сотрудника.

Итак, нам необходимо собрать в одном офисе все имеющиеся в нашей компании ключи банк клиентов, лицензий 1с (hasp), рутокены, ESMART Token USB 64K, и т.д. для последующей эксплуатации на удаленных физических и виртуальных машинах Hyper-V. Количество usb устройств – 50-60 и точно, что это не предел. Расположение серверов виртуализации вне офиса (датацентр). Расположение всех USB устройств в офисе.

Изучили существующие технологии централизованного доступа к USB устройствам и решили остановиться на технологии USB поверх IP (USB over IP). Оказывается, очень многие организации пользуются именно этим решением. На рынке есть как аппаратные средства проброса USB по IP, так и программные, но они нас не устраивали. По сему, далее речь пойдет только о выборе аппаратных USB over IP и в первую очередь о нашем выборе. Устройства из Китая (безымянные) мы тоже исключили из рассмотрения.

Наиболее описываемым на просторах интернета аппаратным решением USB over IP являются устройства производства США и Германии. Для детального изучения приобрели большой стоечный вариант этого USB over IP, рассчитанный на 14 портов USB, с возможностью монтажа в 19 дюймовую стойку и немецкий USB over IP, рассчитанный на 20 портов USB, так же с возможностью монтажа в 19 дюймовую стойку. К сожалению на большее количество портов устройств USB over IP у этих производителей не было.

Первое устройство весьма дорогое и интересное (в интернете полно обзоров), но есть очень большой минус — нет никаких систем авторизации для подключения USB устройств. Любой, кто установит приложение для подключения USB, получает доступ ко всем ключам. В дополнение, как показала практика, USB устройство «esmart token est64u-r1» непригодно для использования с устройством и, забегая вперед, с «немецким» на ОС Win7 – при подключении к нему перманентный BSOD.

Второе устройство USB over IP нам показалось интереснее. Устройство имеет большой набор настроек, связанных с сетевыми функциями. Интерфейс USB over IP логично разбит на разделы, так что первоначальная настройка была достаточно простой и быстрой. Но, как упоминалось ранее, возникли проблемы с подключением ряда ключей.

Изучая дальше аппаратные USB over IP натолкнулись на отечественных производителей. Модельный ряд включает 16, 32, 48 и 64 портовую версию с возможностью крепления в 19 дюймовую стойку. Описываемый производителем функционал был даже побогаче, чем у предыдущих приобретенных USB over IP. Изначально понравилось, что отечественный управляемый USB over IP концентратор обеспечивает двухступенчатую защиту USB устройств при совместном использовании USB по сети:

- Удаленное физическое включение и выключение USB устройств;

- Авторизацию для подключения USB устройств по логину, паролю и IP адресу.

- Авторизацию для подключения USB портов по логину, паролю и IP адресу.

- Журналирование как всех включений и подключений USB устройств клиентами, так и таких попыток (не правильный ввод пароля и т.д. ).

- Шифрование трафика (с чем в принципе было неплохо и на немецкой модели).

- Дополнительно подходило, что устройство, хоть и не дешевое, но в разы дешевле купленных ранее (особенно существенной становится разница при пересчете на порт, мы рассматривали 64-х портовый USB over IP).

Наименования и производителей USB over IP устройств не привожу (дабы не было рекламой), их достаточно просто найти в интернете.

Читайте также: