Включить возможность внешнего управления системными службами касперский

Обновлено: 07.07.2024

Первый шаг к безопасному путешествию по бескрайним просторам всевозможных сетей это конечно же установка надежного средства защиты. Одним из немногих таких средств является комплексный продукт Kaspersky Internet Security.

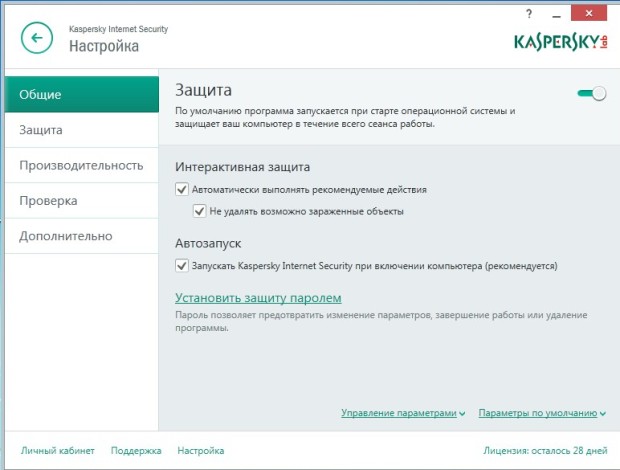

Первый шаг к безопасному путешествию по бескрайним просторам всевозможных сетей это конечно же установка надежного средства защиты. Одним из немногих таких средств является комплексный продукт Kaspersky Internet Security. Несмотря на то, что KIS продукт достаточно сложный, он сразу после установки готов выполнять все возложенные на него обязанности. Необходимость в дополнительных настойках возникает крайне редко, и это очень большой плюс разработчикам. Но необходимо понимать, что эта возможность базируется на острой грани компромиссных решений. В чем они заключаются рассмотрим на примере сетевого экрана.

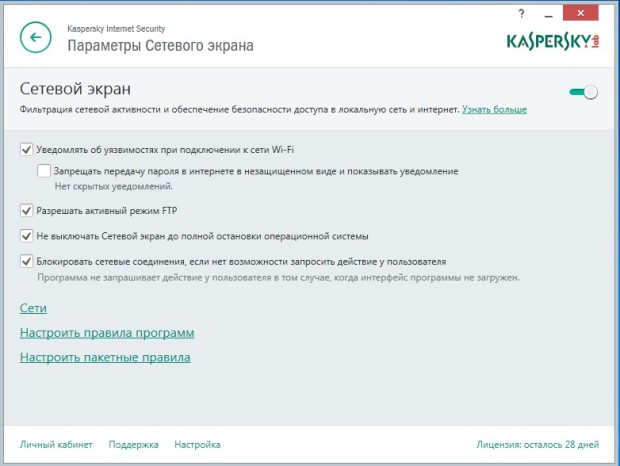

Настройки сетевого экрана состоят из двух частей: правила для программ и пакетные правила. При помощи правил программ можно разрешать или запрещать определенным программам или группам программ посылать или принимать пакеты или устанавливать сетевые соединения. При помощи пакетных правил разрешается или запрещается устанавливать входящие или исходящие соединения, и передача или прием пакетов.

Посмотрим, что представляют собой правила для программ.

Все программы имеется четыре категории:

- Доверенные – им разрешено все без исключения.

- Слабые ограничения – установлено правило “запрос действия”, позволяющее пользователю по самостоятельно принимать решение о целесообразности сетевого общения программ этой группы.

- Сильные ограничения – в части разрешения работы с сетью, то же, что и слабые.

- Не доверенные – по умолчанию этим программам запрещено любое сетевое общение (по человечески очень жаль их).

В группу “доверенные” по умолчанию помещены все программы от Микрософт, собственно сам KIS и другие программы известных производителей. Для настроек по умолчанию выбор хороший, но лично я не стал бы всем программам, пусть даже и именитых производителей, так безраздельно доверять.

Как же попадают программы в ту или иную группу? Здесь все не так просто. Решение о помещении конкретной программы в одну из четырех групп принимается на основе нескольких критериев:

- Наличие сведений о программе в KSN (Kaspersky Security Network).

- Наличие у программы цифровой подписи (уже проходили).

- Эвристический анализ для неизвестных программ (что то типа гадания).

- Автоматически помещать программу в заранее выбранную пользователем группу.

Все эти опции находится в настройках “Контроль программ”. По умолчанию установлены первые три опции, использование которых и приводит к большому количеству “доверенных” программ. Четвертую опцию можно выбрать самостоятельно как альтернативу первым трем.

Проведем эксперимент. Поместим какую либо программу (например, браузер “Opera”) в список программ со слабыми ограничениями и посмотрим как работает правило “запрос действия”. Для вступления правил программ в действие нужно закрыть и снова открыть программу, правила для которой были изменены. Если теперь попробовать зайти на любой сайт, то никакого запроса действия не произойдет, а программа спокойно установит сетевое соединение. Как оказалось, правило “запрос действия” работает только если в основных параметрах защиты снят флажок с опции “Выбирать действие автоматически”.

Еще один сюрприз ожидает пользователей сетевых утилит типа ping, tracert (если правило “запрос действия” распространить на доверенные программы), putty (ssh клиент) и, возможно, им подобных. Для них KIS упорно не хочет выводить экран запроса действия. Здесь выход может быть только один – устанавливать разрешения для конкретной программы вручную.

Прежде, чем перейти к пакетным правилам, позволю себе один совет: создавайте для каждой группы программ свои подгруппы. Например: “Сетевые утилиты”, “Офисные программы”, “Программы для Интернета”, и т.д. Во первых, всегда можно будет быстро найти нужную программу, и, во вторых, можно будет устанавливать правила на определенные группы, вместо установки правил для отдельных программ.

В пакетных правилах определяются отдельные признаки пакетов: протокол, направление, локальный или удаленный порт, сетевой адрес. Пакетные правила могут действовать как “разрешающие”, “запрещающие” и “по правилам программ”. Правила просматриваются сверху вниз пока не будет найдено разрешающее или запрещающее правило по совокупности признаков. Если правило для пакета не найдено, то применяется правило по умолчанию (последнее). Обычно в сетевых экранах последним правилом устанавливают запрет на прием и передачу любых пакетов, но для KIS это правило разрешающее.

Область действия правил охватывает определенную область: “любой адрес” (все адреса), “адрес подсети” – здесь можно выбрать тип подсети “доверенные”, “локальные” или “публичные”, и “адреса из списка” – указать IP адреса или доменные имена вручную. Отношение конкретной подсети к “доверенной”, “локальной” или “публичной” устанавливается в общих нстройках сетевого экрана.

Пакетные правила KIS, в отличие от большинства сетевых экранов, перегружены большим числом направлений: “входящее”, “входящее (поток)”, “исходящее”, “исходящее (поток)”, и “входящее/исходящее”. Причем, правила с некоторыми сочетаниями протокола и направления не работают. Например, правило запрета ICMP в сочетании с потоковыми направлениями работать не будет, т.е. запрещенные пакеты будут проходить. К UDP пакетам почему то применяются потоковые направления, хотя UDP протокол по своей природе как такового “потока” не создает, в отличии от TCP.

Еще один, не совсем приятный момент заключается в том, что в пакетных правилах отсутствует возможность указать реакцию на запрет входящего пакета: запретить прием пакета с уведомлением отправившей его стороны или просто отбросить пакет. Это так называемый режим “невидимости”, который раньше в сетевом экране присутствовал.

Теперь обратимся к собственно правилам.

1 и 2 правила разрешают по правилам программ отправлять DNS запросы по протоколам TCP и UDP. Безусловно, оба правила полезны, но в основном такие сетевые программы как почтовые и браузеры запрашивают адреса сайтов через системную службу DNS, за работу которой отвечает системная программа “svchost.exe”. В свою очередь, сама служба использует вполне конкретные адреса DNS серверов, указываемые вручную или через DHCP. Адреса DNS серверов меняются редко, так что вполне хватило бы разрешения отправки DNS запросов для системной службы “svchost.exe” на фиксированные сервера доменных имен.

3 правило разрешает программам отправку электронной почты по протоколу TCP. Здесь также, как и для первых двух правил, достаточно было бы создать правило для конкретной программы работы с электронной почтой указав на какой порт и сервер производить отправку.

4 правило разрешает любую сетевую активность для доверенных сетей. Будьте очень внимательны при включении этого правила, не перепутайте случайно тип сети. Это правило фактически отключает функции сетевого экрана в доверенных сетях.

5 правило разрешает любую сетевую активность по правилам программ для локальных сетей. Это правило хоть и не отключает полностью сетевой экран, но в значительной степени ослабляет его контрольные функции. По логике 4 и 5 правила нужно было бы разместить в самом верху, чтобы предотвратить обработку пакетов правилами 1 – 3 при нахождении компьютера в доверенной или локальной сети.

6 правило запрещает удаленное управление компьютером по протоколу RDP. Хотя область действия правила “все адреса”, но фактически оно действует только в “публичных сетях”.

7 и 8 правило запрещает доступ из сети к сетевым службам компьютера по протоколам TCP и UDP. Фактически правило действует только в “публичных сетях”.

9 и 10 правила разрешают всем без исключения подключаться к компьютеру из любых сетей, конечно исключая службы, запрещенные правилами 6 – 8. Действует правило только для программ с разрешенной сетевой активностью. Но будьте очень внимательны, сетевая активность по умолчанию разрешена практически всем программам за исключением не доверенных.

11 – 13 правила разрешают прием входящих ICMP пакетов для всех программ. Смысла в этих правилах не больше, чем в 1 – 3, потому, что ICMP в подавляющем большинстве случаев использует программа ping и tracert.

14 правилом запрещается прием всех типов ICMP пакетов, разумеется за исключением разрешенных правилами 11 – 13.

16 правило запрещает входящий ICMP v6 эхо запрос. ICMP v6 в подавляющем большинстве случаев не нужен. Можно было бы запретить его полностью.

17 правило разрешает все, что явно не разрешено или запрещено предыдущими правилами. Это правило хотя и не отображается на экране, но помнить о его существовании безусловно необходимо.

Настройки сетевого экрана KIS по умолчанию безусловно хороши и подходят большинству пользователей домашних компьютеров, на которых, собственно, и ориентирован этот продукт. Но гибкость и нетребовательность к дополнительным настройкам, о которой упоминалось в начале статьи, к сожалению достигается за счет безопасности самих же пользователей, делая эту самую безопасность очень сильно зависимой от человеческого фактора: знаний и безошибочных действий самого пользователя.

Вы можете написать сейчас и зарегистрироваться позже. Если у вас есть аккаунт, авторизуйтесь, чтобы опубликовать от имени своего аккаунта.

Похожий контент

Здравствуйте, ну это просто какое-то мучение обновлять бесплатную версию, целый час, ё-моё!. Почему-то КИС столько не качает при обновлении с перегруженных серверов.

Так и задумано шо ли? )

Публикуем результаты нашей мини-викторины по Kaspersky Free для Windows. Большинство участников(37 человек) полностью справились с заданием. Напоминаю, что в этой викторине у нас повышенные баллы к новому году

Для верно ответивших на все вопросы викторины пользователей-новичков, зарегистрировавшихся в 2019 году – 500 баллов;

Для новичков форума, совершивших одну ошибку - 250 баллов;

Для верно ответивших на все вопросы викторины остальных участников (с датой регистрации до 2019 года) – 300 баллов;

Ранее Вы уже могли поучаствовать во множестве викторин, относящихся к продукции «Лаборатории Касперского». Для Вас проводились мини-викторины по Kaspersky Internet Security для Android, Kaspersky Secure Connection для Android, Kaspersky Security Cloud для iOS, Kaspersky Internet Security для Windows, Kaspersky Password Manager для Windows и другие. Полный перечень проводимых лёгких викторин вы можете посмотреть в соответствующем разделе.

Теперь пришло время провести викторину по Kaspersky Free для Windows*.

В данной викторине всего 7 простых вопросов.

Чтобы обнаружить все ответы на вопросы, необходимо будет установить и запустить программу (она всегда бесплатна), поэтому искать информацию в справке о продукте или в сети Интернет не обязательно.

НАГРАЖДЕНИЕ

Для новичков, по традиции, у нас наиболее лояльные условия. В преддверии нового года мы решили сделать дополнительный подарок всем победителям и увеличили награждение.

Для верно ответивших на все вопросы викторины пользователей-новичков, зарегистрировавшихся в 2019 году, полагается 500 баллов, на которые можно заказать "карту защиты данных от считывания" **

Для новичков форума, совершивших одну ошибку - 250 баллов.

Для верно ответивших на все вопросы викторины остальных участников (с датой регистрации до 2019 года) – 300 баллов.

Администрация, официально уведомив, может в любой момент внести изменения в правила викторины, перезапустить или вовсе прекратить её проведение, а также отказать участнику в получении приза в случае выявления фактов его недобросовестного участия в ней и/или нарушения правил викторины. При ответе на вопросы викторины настоятельно рекомендуется не использовать анонимайзеры и другие технические средства для намеренного сокрытия реального IP-адреса. Любые вопросы, связанные с викториной, в том числе и по начислению баллов, принимаются в течение 30 дней с момента подведения её итогов. Викторина является собственностью фан-клуба «Лаборатории Касперского», её использование на сторонних ресурсах без разрешения администрации фан-клуба запрещено.

Участие в викторине означает безоговорочное согласие с настоящими правилами. Для перехода к вопросам викторины нажмите ЗДЕСЬ.

-----

*ссылка для загрузки.

**для оформления заказа и отправки в ваш адрес посылки, необходимо сделать заказ на 2000 баллов. Подробнее здесь.

Возвращаемся к неясностям и ошибкам в документации для Kaspersky Endpoint Security 8.

(Обратите внимание, что в названии флажка Включить внешнее управление системной службой допущена ошибка, в интерфейсе он называется Выключить…)

Если обратиться к интерфейсу приложения, по названию Выключить внешнее управление системной службой можно сделать предположение, что разрешение/запрет относятся к какой-то службе Windows.

Обратимся к встроенной справке. По содержанию справки можно предположить, что таких сервисов не один, а по крайней мере два. Возможно, это сервисы Kaspersky Endpoint Security Service (AVP) и Агент администрирования Kaspersky Security Center (klnagent).

Скриншот встроенной справки Kaspersky Endpoint Security 8.

В консоли compmgmt.msc нам недоступно управление сервисом Kaspersky Endpoint Security Service.

Проверим, так ли это на самом деле.

Вскоре обнаруживаем, что в интерфейсе Kaspersky Endpoint Security 8 (после применения политики) отключился флажок Выключить внешнее управление системной службой.

И теперь в консоли compmgmt.msc нам доступно управление сервисом Kaspersky Endpoint Security Service.

На возможность управления сервисом Агент администрирования Kaspersky Security Center (klnagent) флажок Выключить внешнее управление системной службой никак не влияет.

Использование стороннего антивирусного решения более чем рекомендуется, особенно если вы активный пользователь Windows 10, который постоянно пробует новые приложения и загружает различные материалы из Интернета. Только с правильными установленными антивирусными программами вы можете успешно защитить свои данные и вашу личность.

К сожалению, в большинстве случаев встроенной программы Защитника Windows может быть недостаточно, поскольку для вас подойдет более специализированная программная платформа.

В любом случае, хотя в большинстве ситуаций антивирусная программа защищает ваше устройство с Windows 10, в других случаях ее функциональность может стать довольно раздражающей. Примером в этом отношении является следующий сценарий: вы хотите использовать внешнее USB-устройство, поэтому, как обычно, вы подключаете его; но, как ни странно, устройство USB не распознается системой Windows 10 или, если оно есть, вы не можете получить к нему доступ. Хорошо, если это произойдет, проблема может быть вызвана вашим антивирусом, который блокирует внешнее USB-устройство .

Таким образом, если антивирус действительно блокирует USB-устройство, следуйте приведенным ниже рекомендациям и узнайте, как повторно включить USB-доступ в рамках встроенных настроек антивируса. Я попытался охватить шаги, которые следует выполнить для наиболее популярных антивирусных программ , которые в настоящее время доступны, хотя аналогичные процедуры можно применять практически к любому другому программному обеспечению безопасности, которое не включено в следующий список.

Как решить проблему «Антивирус блокирует USB»

1. Bitdefender

Bitdefender поставляется с отличными функциями, которые можно использовать для выбора способа управления устройствами USB антивирусом при каждом обнаружении нового соединения USB. Эта операция может быть выполнена с помощью функциональности политики сканирования устройства, как объяснено:

- Откройте Bitdefender.

- Перейдите в раздел «Политики» и выберите меню « Создать новую политику» — оно находится в левой части главной консоли управления Bitdefender.

- Дважды щелкните « Сканирование устройства» .

- Теперь из этого окна выберите способ обработки нового или существующего USB-соединения с антивирусом.

Вы также можете добавить исключения для определенного USB-устройства, если знаете, что хранящиеся там данные могут быть доверенными. Вот что вам нужно сделать:

- Запустите Bitdefender и выберите Защита .

- Оттуда нажмите на View Features .

- Зайдите в настройки и нажмите на исключения .

- Точно так же вы можете добавить исключение из сети и управлять тем, что делать с другими устройствами, подключенными к вашему устройству с Windows 10.

2. Касперский

В Kaspersky вы можете заблокировать или включить доступ к различным устройствам; эти настройки могут быть применены следующим образом:

- Откройте пользовательский интерфейс Kaspersky.

- С левой панели главного окна доступа Защита .

- Нажмите « Управление устройством» и выберите « Настройки» .

- Снова нажмите «Настройки» справа от поля « Включить управление устройством» .

- Оттуда вы можете выбрать, что включить или что заблокировать.

- Кроме того, вы можете добавить определенные исключения: выполните Настройки -> Дополнительно -> Угрозы и исключения -> Настроить правила исключения -> Добавить .

3. Аваст

- Вставьте USB-устройство в ваш компьютер.

- Запустите Avast на своем компьютере.

- На левой панели Avast нажмите Защита, а затем выберите Антивирус .

- На следующем экране выберите « Другие сканирования » и выберите « USB / DVD scan ».

- Оттуда вы можете настроить, как выполняется сканирование, и выбрать, требуется ли сканирование.

- Надеюсь, теперь вы можете снова включить USB-устройство, которое ранее было заблокировано вашей антивирусной программой.

4. Нортон

Если в Norton включена функция сканирования съемных носителей, антивирусная программа автоматически сканирует любое внешнее устройство, подключенное к вашему компьютеру. Итак, если вы считаете, что Norton блокирует USB, вы должны сначала отключить уже упомянутую функцию. Вы можете сделать это из Настройки -> Антивирус.

5. Авира

Вам необходимо добавить USB-устройство в белый список антивируса:

- Прежде всего, отключите USB-устройство от компьютера.

- Перезагрузите устройство с Windows 10.

- Повторно подключите USB-устройство к компьютеру.

- Avira спросит вас, что делать дальше — в раскрывающемся списке выберите опцию «Разрешить» и включите функцию «Всегда делать это для этого устройства».

- Нажмите OK и сохраните ваши изменения.

6. Защитник Windows

- Подключите ваше устройство USB.

- Запустите Защитник Windows на своем компьютере.

- В разделе « Параметры сканирования» выберите « Пользовательский» .

- Затем выберите Сканировать сейчас .

- Появится список, из которого вы можете выбрать, что сканировать.

- Вы можете выполнить сканирование устройства USB, чтобы убедиться, что вам не о чем беспокоиться.

- В конце вы сможете снова использовать USB-устройство.

Выводы

Там у вас есть это; таким образом, вы можете повторно включить доступ через USB, когда внешние устройства USB блокируются антивирусными программами. Помните, что самый простой способ получить доступ к внешнему устройству — временно отключить антивирусную защиту. Затем вы сможете использовать свое USB-устройство, хотя делать это следует только в том случае, если вы точно знаете, что все файлы с этого устройства не представляют угрозы безопасности.

Как уже отмечалось, если вы используете антивирусное программное обеспечение, отличное от уже рассмотренного, не паникуйте, поскольку вы можете использовать аналогичные шаги для получения того же результата.

Однако, если вы не можете найти правильные настройки в своем антивирусном инструменте, сообщите нам, и мы постараемся помочь вам как можно скорее.

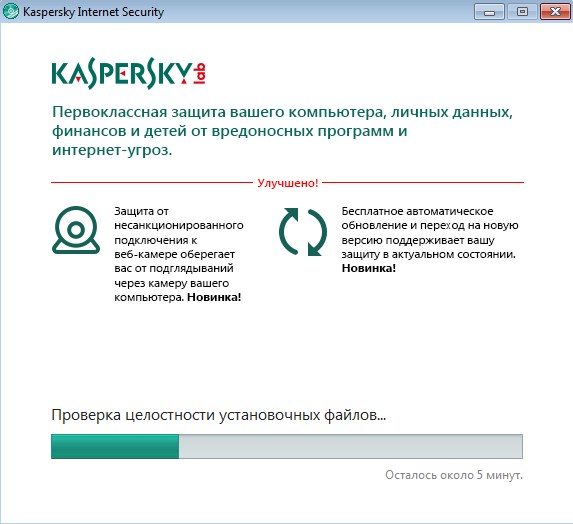

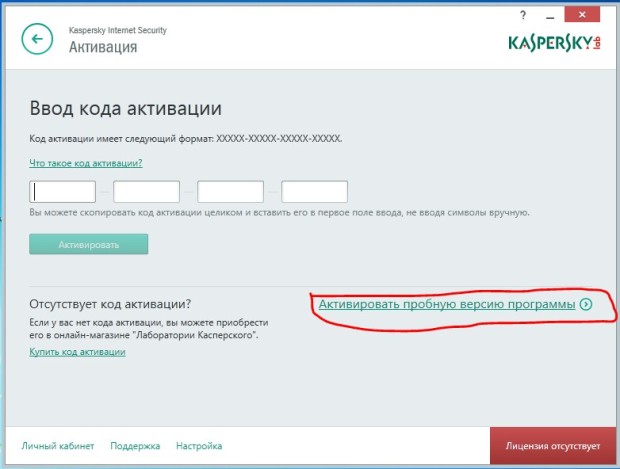

Загрузка и установка

После запуска вы увидите следующее окно:

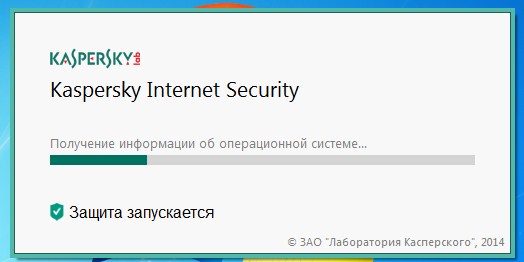

Программа будет достаточно долго запускаться, анализируя операционную систему и состояние компьютера в целом.

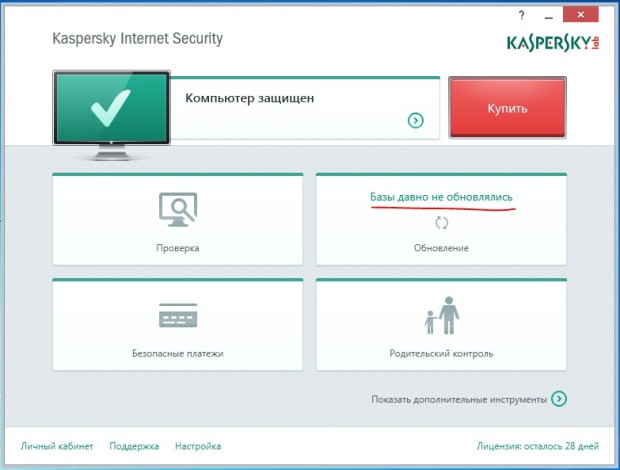

Это последний шаг, после которого на вашем компьютере будет установленная программа KIS 2015. Вы попадете в главное меню и обнаружите, что базы антивируса сильно устарели. Связано это с тем, что в установочном дистрибутиве содержится минимальный набор информации с расчетом на использование интернета для регулярного обновления антивирусных баз. Что вам и нужно будет сделать: нажимаем на обновление и ждем.

После обновления Касперского можно считать базовую настройку и установку антивируса завершенной и переходить к проверке компьютера.

Сканирование компьютера

Здесь откроется выбор вариантов проверки. Полная проверка подразумевает проверку всех директорий компьютера и подключенных носителей. Быстрая проверка выполняет анализ важных директорий компьютера и общих объектов, где чаще всего и заседают вирусы и вредоносные приложения. Выборочная проверка позволяет проанализировать определенную директорию, где, по вашему мнению, может находиться вирус. Проверка съемных носителей дает пользователю выбор носителя, который сканировать, а менеджер задач отображает все запущенные проверки.

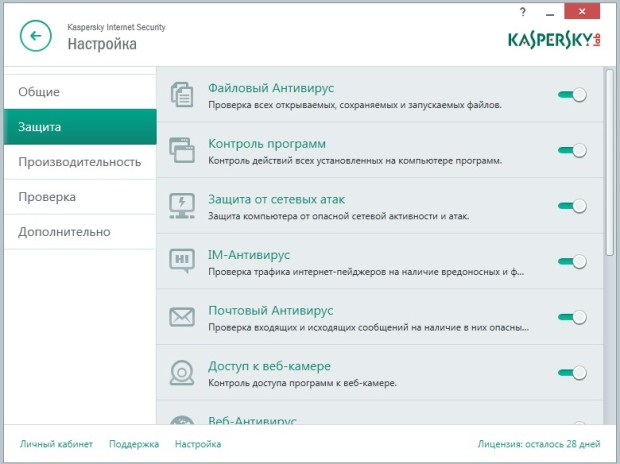

Второстепенные настройки антивируса

- Для файлового антивируса возможен выбор трех уровней угрозы, в зависимости от среды, в которой вы работаете, и определение автоматического действия при обнаружении угрозы.

- Контроль программ позволяет ограничить влияние сторонних программ на действие компьютера: вы можете исключить приложения без подписи, определить правила для программ и автоматически помещать новые программы в определенный список.

- Защита от сетевых атак позволяет заблокировать компьютер агрессора на определенный период времени.

- IM-антивирус анализирует трафик программ-пейджеров на наличие вредоносных ссылок.

- Настройки почтового и веб-антивируса идентичны параметрам файлового антивируса.

- Работу веб-камеры можно ограничить для всех (или некоторых программ) или выставить выдачу уведомлений при использовании её программой из разрешенного списка.

- Настройки сетевого экрана позволяют организовать безопасный доступ к локальной сети и интернету. Вы можете включить уведомления об уязвимостях, которые подстерегают каждого, кто подключается к сети Wi-Fi. Есть возможность отключить/включить работу FTP, изменить время отключения сетевого экрана и установить блокировку сетевых соединений, когда интерфейс программы KIS-2015 не включен.

Kaspersky Internet Security может уступать ресурсы операционной системе при запуске компьютера, оставляя включенными только самые важные компоненты, а также более важным программам в ситуации, когда на процессор и жесткий диск оказывается слишком высокая нагрузка. В то же время, возможно выполнение задач при простое компьютера, что позволяет оптимизировать использование ресурсов. Поиск руткитов выполняется в real-time режиме и на работу системы практически не влияет.

Читайте также: