Все что нужно знать о компьютерных вирусах

Обновлено: 04.07.2024

Как пользователи компьютеров на Windows и Mac, смартфонов и планшетов мы постоянно находимся под угрозой, исходящей от различных вирусов и вредоносных программ. Чем бороться с возникнувшей проблемой, лучше постараться ее предотвратить.

Что такое «вредоносное ПО»? Коротко говоря, это вирусная программа, установленная на твой компьютер или мобильное устройство.

Чаще всего они качаются без согласия пользователя и могут вызывать ряд неприятных последствий: от снижения производительности устройства и удаления файлов до кражи персональных данных и воздействия на работу ОС. Поскольку мошенники, которые все это делают, придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился.

Мы предлагаем тебе посмотреть, на какие ловушки ты можешь попасться.

Вирусы

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они могут распространяться и на другие устройства через электронную почту или, например, USB-накопитель.

По данным Национального института стандартов и технологий, который находится в США, первый компьютерный вирус имел название «Brain» и был создан в 1986 году двумя братьями.

Они хотели наказать пиратов, ворующих ПО у компании. Вирус заражал дискеты и передавался на другие компьютеры с помощью этих пластинок.

Черви

В отличие от вирусов, червям для распространения совсем не требуется вмешательство человека. Если они заражают одно устройство, то через компьютерные сети распространяются на другие.

Используя, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать новые системы.

Помимо того, что они могут «съедать» системные ресурсы, снижая тем самым производительность компьютера. Большинство червей содержат вредоносные составляющие, предназначенные для кражи или удаления данных.

Рекламное ПО

Одной из наиболее распространенных вредоносных программ считается рекламное ПО. Среди них можно выделить всплывающие рекламные объявления на разных сайтах и бесплатных приложениях. Есть реклама, которая абсолютно безвредна.

В других же используются инструменты отслеживания для сбора информации о твоем местонахождении или истории посещения сайтов.

3 года назад сайт BetaNews сообщил об обнаружении нового типа рекламного ПО, способного отключить антивирусную защиту. Поскольку многие приложения устанавливаются с согласия пользователя, такие программы нельзя назвать вредоносными.Чаще всего их идентифицируют как «потенциально нежелательные программы».

Шпионское ПО

Из названия можно понять, что данный вирус следит за твоими действиями на ОС. Он собирает всю нужную информацию, а затем отправляет третьим лицам, которые, как правило, являются киберпреступникам.

Шпионское ПО может изменять параметры защиты на твоем компьютере или препятствовать сетевым соединениям.

А новые типы шпионских программ позволяют злоумышленникам еще и отслеживать поведение пользователей.

Программы-вымогатели

Они могут заразить твой компьютер, зашифровать конфиденциальные данные, а затем потребовать за их расшифровку немалое количество денег. Если ты отказываешься платить, то данные удаляются.

Некоторые типы таких программ могут полностью заблокировать доступ к твоему устройству.

Они могут выдавать себя за правоохранительные органы и обвинить в каких-либо противоправных поступках. В июне 2015 года в Центр приема жалоб на мошенничество обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 миллионов долларов из-за вируса-вымогателя CryptoWall.

Боты – программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться как что-то полезное, так и для вредоносных целей.

Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения пользователя.

Хакеры заражают сразу несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть. Она будет использоваться для удаленного управления взломанными устройствами: кражи конфиденциальных данных, слежки за действиями жертвы и распространения спама.

Руткиты

Эта «зараза» позволяет третьим лицам получать удаленный доступ к компьютеру и управлять им. В основном она используется IT-специалистами для дистанционного устранения сетевых проблем.

Но в руках злоумышленников руткиты превращаются в инструмент мошенничества: проникнув в твой компьютер, «проблемка» получит возможность получить контроль над ним и похитить все данные.

Такой тип вируса умеет качественно маскироваться в системе, что усложняет процесс «лечения». Чтобы обнаружить этот вредоносный код, потребуется ручной мониторинг необычного поведения, а также регулярное внесение корректировок в программное обеспечение и ОС. Это исключит дальнейшие потенциальные маршруты заражения.

Троянские программы

Более известные как трояны, эти программы маскируются под файлы с лицензией. После скачивания они вносят изменения в систему и осуществляют вредоносную деятельность без согласия жертвы.

С момента появления персональных компьютеров начала свой отсчет и история компьютерных вирусов. К сожалению, порой даже опытные системные администраторы (не говоря уж об обычных пользователях) не всегда точно представляют себе, что же такое компьютерные вирусы и как они проникают в компьютеры и сети. Однако, не понимая механизма функционирования и распространения вирусов, невозможно организовать эффективную антивирусную защиту, даже имея в своем распоряжении лучшие антивирусные программы.

Краткий курс истории

Наиболее общее определение компьютерного вируса таково - это самораспространяющийся в информационной среде программный код. Он может внедряться в исполняемые и командные файлы программ, распространяться через загрузочные секторы дискет и жестких дисков, документы офисных приложений, через электронную почту, Web-сайты, по другим электронным каналам.

Проникнув в компьютерную систему, вирус может ограничиться безобидными визуальными или звуковыми эффектами, но может и вызвать потерю или искажение данных, утечку личной и конфиденциальной информации. В худшем случае компьютерная система, пораженная вирусом, окажется под полным контролем злоумышленника.

Сегодня компьютерам доверяют решение многих критических задач. Поэтому выход из строя компьютерных систем может иметь весьма тяжелые последствия, вплоть до человеческих жертв (представьте себе, например, вирус в компьютерных системах аэродромных служб…).

На сегодняшний день известны десятки тысяч различных вирусов. Несмотря на такое изобилие, число типов вирусов, отличающихся друг от друга механизмом распространения и принципом действия, весьма ограниченно. Есть и комбинированные вирусы, которые можно отнести одновременно к нескольким типам. Мы расскажем о различных типах вирусов, выстроив их примерно по хронологии их появления.

Типы вирусов

Файловые вирусы

Получив управление, вирус может заразить другие программы, внедриться в оперативную память компьютера и т. д. Далее вирус передает управление зараженной программе, и та исполняется обычным образом.

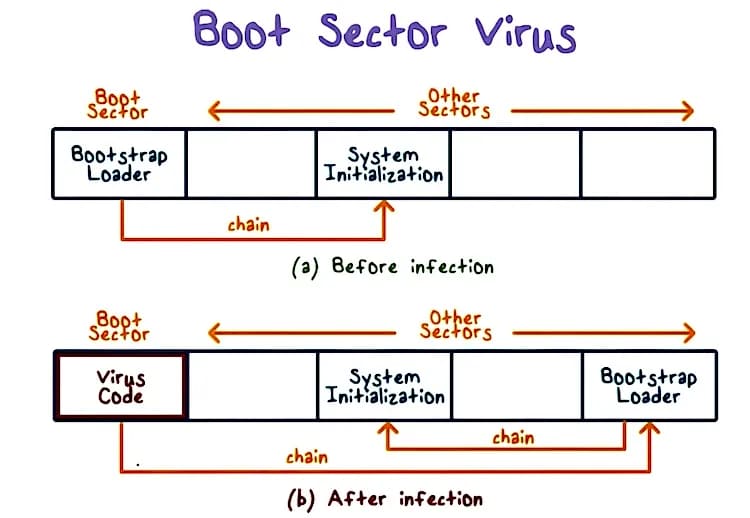

Загрузочные вирусы

Загрузочные вирусы получают управление на этапе инициализации компьютера, еще до начала загрузки ОС. При заражении дискеты или жесткого диска загрузочный вирус заменяет загрузочную запись BR или главную загрузочную запись MBR (рис. 2). Исходные записи BR или MBR при этом обычно не пропадают (хотя бывает и иначе): вирус копирует их в один из свободных секторов диска.

| Рис. 2. Вирус в загрузочной записи. |

При начальной загрузке компьютера BIOS считывает загрузочную запись с диска или дискеты, в результате чего вирус получает управление еще до загрузки ОС. Затем он копирует себя в конец оперативной памяти и перехватывает несколько функций BIOS. В конце процедуры заражения вирус загружает в память компьютера настоящий загрузочный сектор и передает ему управление. Далее все происходит, как обычно, но вирус уже находится в памяти и может контролировать работу всех программ и драйверов.

Комбинированные вирусы

Очень часто встречаются комбинированные вирусы, объединяющие свойства файловых и загрузочных. В качестве примера можно привести широко распространенный когда-то файлово-загрузочный вирус OneHalf. Проникая в компьютер с ОС MS-DOS, этот вирус заражает главную загрузочную запись. Во время загрузки вирус постепенно шифрует секторы жесткого диска, начиная с самых последних секторов.

Вирус OneHalf использует различные механизмы маскировки. Он представляет собой стелс-вирус и при распространении применяет полиморфные алгоритмы.

Вирусы-спутники

Вирусы в пакетных файлах

Существует несколько вирусов, способных заражать пакетные файлы .BAT. Они записывают свой двоичный код в тело пакетного файла после оператора комментария REM.

При запуске такой пакетный файл копирует вирусный код в обычный исполняемый файл. Затем файл с вирусной программой запускается и удаляется. Получив управление, исполняемый файл вируса выполняет вредоносные действия и заражает другие пакетные файлы.

Шифрующиеся и полиморфные вирусы

Некоторые вирусы шифруют собственный код, чтобы затруднить их обнаружение. Каждый раз, заражая новую программу, вирус использует для шифрования новый ключ. В результате два экземпляра такого вируса могут значительно отличаться друг от друга, даже иметь разную длину.

Для шифрования применяются не только разные ключи, но и разные процедуры шифрования. Два экземпляра такого вируса не имеют ни одной совпадающей последовательности кода. Вирусы, способные полностью изменять свой код, получили название полиморфных.

Стелс-вирусы

Стелс-вирусы пытаются скрыть свое присутствие в компьютере. Они имеют резидентный модуль, постоянно находящийся в оперативной памяти компьютера. Этот модуль перехватывает обращения к дисковой подсистеме компьютера. Если ОС или другая программа считывают файл зараженной программы, то вирус подставляет настоящий, незараженный, файл программы. Для этого резидентный модуль может временно удалять вирус из зараженного файла. После окончания работы с файлом он заражается снова.

Загрузочные стелс-вирусы действуют по такой же схеме. Когда какая-либо программа считывает данные из загрузочного сектора, вместо зараженного подставляется настоящий загрузочный сектор.

Макрокомандные вирусы

Файлы документов Microsoft Office могут содержать в себе небольшие программы для обработки этих документов, составленные на языке Visual Basic for Applications. Это относится и к базам данных Access, а также к файлам презентаций Power Point. Такие программы создаются с использованием макрокоманд, поэтому вирусы, живущие в офисных документах, называются макрокомандными.

Макрокомандные вирусы распространяются вместе с файлами документов. Чтобы заразить компьютер таким вирусом, достаточно просто открыть файл документа в соответствующем приложении.

Макрокомандные вирусы очень распространены, чему в немалой степени способствует популярность Microsoft Office. Они могут изменять зараженные документы, оставаясь незамеченными долгое время.

Вредоносные программы других типов

Кроме вирусов принято выделять еще, по крайней мере, три вида вредоносных программ. Это троянские программы, логические бомбы и программы-черви. Четкого разделения между ними не существует: троянские программы могут содержать вирусы, в вирусы могут быть встроены логические бомбы, и т. д.

Троянские программы

По основному назначению троянские программы совершенно безобидны или даже полезны. Но когда пользователь запишет программу в свой компьютер и запустит ее, она может незаметно выполнять вредоносные функции.

Чаще всего троянские программы используются для первоначального распространения вирусов, для получения удаленного доступа к компьютеру через Интернет, кражи данных или их уничтожения.

Логические бомбы

Логической бомбой называется программа или ее отдельные модули, которые при определенных условиях выполняют вредоносные действия. Логическая бомба может, например, сработать по достижении определенной даты или тогда, когда в базе данных появится или исчезнет запись, и т. д. Такая бомба может быть встроена в вирусы, троянские программы и даже в обычные программы.

Программы-черви

Программы-черви нацелены на выполнение определенной функции, например, на проникновение в систему и модификацию данных. Можно, скажем, создать программу-червь, подсматривающую пароль для доступа к банковской системе и изменяющую базу данных.

Широко известная программа-червь была написана студентом Корнельского университета Робертом Моррисом. Червь Морриса был запущен в Интернет 2 ноября 1988 г. и за 5 часов смог проникнуть более чем на 6000 компьютеров.

Некоторые вирусы-черви (например, Code Red) существуют не внутри файлов, а в виде процессов в памяти зараженного компьютера. Это исключает их обнаружение антивирусами, сканирующими файлы и оставляющими без внимания оперативную память компьютера.

Вирусы в системах документооборота

Документы, хранящиеся в базах данных таких систем документооборота, как Lotus Notes и Microsoft Exchange, тоже могут содержать вирусы, точнее, вредоносные макрокоманды. Они могут активизироваться при выполнении каких-либо действий над документом (например, когда пользователь щелкает кнопку мышью).

Поскольку такие вирусы расположены не в файлах, а в записях баз данных, для защиты от них требуются специализированные антивирусные программы.

Сложно ли создать компьютерный вирус?

Чтобы создать вирус, вовсе не надо быть гением. Пожалуй, создание "с нуля" шифрующегося полиморфного вируса и в самом деле доступно не каждому, однако подавляющее большинство вирусов сегодня пишут посредственные программисты, по всей видимости, не способные найти себе более достойное занятие. Современные антивирусные программы без особого труда расправляются с их "шедеврами".

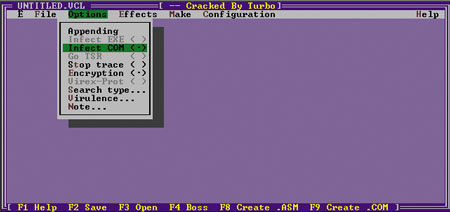

Более того, можно создавать вирусы, не вникая в детали их внутреннего устройства и даже без программирования. Существуют десятки специальных программ, представляющих собой не что иное, как лаборатории компьютерных вирусов. Снабженные визуальным пользовательским интерфейсом (рис. 3), такие программы позволяют злоумышленнику задать все атрибуты создаваемого вируса - его тип, способ распространения и маскировки, вредоносное воздействие. Далее программа автоматически генерирует зараженный файл, готовый к распространению.

|

| Рис. 3. Генератор вирусов Virus Creation Laboratory. |

В результате каждый день появляется значительное количество новых вирусов, часть из которых может представлять серьезную опасность. Более того, даже простейшие вирусы, написанные дилетантами или созданные автоматическими генераторами вирусов, могут вызвать потерю данных и доставить много других неприятностей.

Основные каналы распространения

Чтобы разработать эффективную систему антивирусной защиты компьютеров и корпоративных сетей, необходимо четко представлять себе, откуда грозит опасность. Вирусы находят самые разные каналы распространения, причем к старым способам постоянно добавляются новые.

Классические способы

Как мы уже говорили, файловые вирусы распространяются вместе с файлами программ в результате обмена дискетами и программами, загрузки программ из сетевых каталогов, с Web- или ftp-серверов.

Загрузочные вирусы попадают на компьютер, когда пользователь забывает зараженную дискету в дисководе, а затем перезагружает ОС. Загрузочный вирус также может быть занесен на компьютер вирусами других типов.

Макрокомандные вирусы распространяются аналогичным образом: в результате обмена зараженными файлами офисных документов, такими, как файлы Microsoft Word, Excel, Access.

Если зараженный компьютер подключен к локальной сети, вирус легко может оказаться на дисках файл-сервера, а оттуда через каталоги, доступные для записи, попасть на все остальные компьютеры сети. Так начинается вирусная эпидемия.

Системный администратор должен помнить, что вирус имеет в сети такие же права, что и пользователь, на компьютер которого этот вирус пробрался. Поэтому он может попасть во все сетевые каталоги, доступные пользователю. Если же вирус завелся на рабочей станции администратора сети, последствия могут быть очень тяжелыми…

По почте

Троянские Web-сайты

Даже во время простого серфинга сайтов Интернета пользователи могут "подцепить" вирус или троянскую программу. Ошибки в браузерах зачастую приводят к тому, что активные компоненты троянских Web-сайтов (элементы управления ActiveX или апплеты Java) внедряют на компьютеры вредоносные программы.

Можно получить приглашение посетить троянский сайт в обычном электронном письме.

Новые и экзотические вирусы

Среди других "достижений" создателей вредоносных программ заслуживает внимания вирус Palm.Phage. Он заражает приложения "наладонных" компьютеров PalmPilot, перезаписывая файлы этих приложений своим кодом.

Появление таких вирусов, как W32/Perrun и Palm.Phage, свидетельствует о том, что в любой момент может родиться компьютерный вирус, троянская программа или червь нового, неизвестного ранее типа, либо известного типа, но нацеленного на новое компьютерное оборудование. Новые вирусы могут использовать неизвестные или не существовавшие ранее каналы распространения, а также новые технологии внедрения в компьютерные системы.

Другие статьи из раздела

Chloride

Демонстрация Chloride Trinergy

Впервые в России компания Chloride Rus провела демонстрацию системы бесперебойного электропитания Chloride Trinergy®, а также ИБП Chloride 80-NET™, NXC и NX для своих партнеров и заказчиков.

NEC Нева Коммуникационные Системы

Завершена реорганизация двух дочерних предприятий NEC Corporation в России

С 1 декабря 2010 года Генеральным директором ЗАО «NEC Нева Коммуникационные Системы» назначен Раймонд Армес, занимавший ранее пост Президента Shyam …

компания «Гротек»

С 17 по 19 ноября 2010 в Москве, в КВЦ «Сокольники», состоялась VII Международная выставка InfoSecurity Russia. StorageExpo. Documation’2010.

Новейшие решения защиты информации, хранения данных и документооборота и защиты персональных данных представили 104 организации. 4 019 руководителей …

Adaptec by PMC

RAID-контроллеры Adaptec Series 5Z с безбатарейной защитой кэша

Опытные сетевые администраторы знают, что задействование в работе кэш-памяти RAID-контроллера дает серьезные преимущества в производительности …

Chloride

Трехфазный ИБП Chloride от 200 до 1200 кВт: Trinergy

Trinergy — новое решение на рынке ИБП, впервые с динамическим режимом работы, масштабируемостью до 9.6 МВт и КПД до 99%. Уникальное сочетание …

30 ноября 2021 г. | Он-лайн формат

Dell Technologies Forum 2021

В этой статье мы расскажем о наиболее эффективных превентивных методах борьбы с вирусами, а также поделимся действенными способами восстановления уже зараженного ПК.

Какой вред причиняет компьютерный вирус?

Предположим, что программист прикрепил зараженный код к программе или файлу. Однако вирус будет бездействовать до того момента, пока компьютер не выполнит код. Это означает, что негативные последствия проявятся только после запуска вредоносного софта. Владелец компьютера, сам того не понимая, активирует код вируса.

- кража паролей, файлов и другой информации;

- повреждение документов, системных элементов;

- регистрация нажатых владельцем компьютера клавиш;

- рассылка спама через электронную почту;

- получение удаленного доступа к PC.

Заражение компьютерными вирусами

Признаки заражения компьютерным вирусом

Классификация компьютерных вирусов

Термин "вредоносное программное обеспечение" (вирус) используется для описания софта, который негативно отражается на компонентах операционной системы, ставя под угрозу работоспособность аппаратных комплектующих ПК. К сожалению, киберпреступники с каждым днем придумывают все более изощренные способы проникновения в компьютеры пользователей, поэтому классификация компьютерных вирусов постоянно пополняется новыми программами и кодами.

Основные виды и типы компьютерных вирусов

Основные виды, типы и признаки компьютерных вирусовОсновные методы защиты от компьютерных вирусов

Основные методы защиты от разных видов компьютерных вирусовЕсть масса средств защиты от компьютерных вирусов. Некоторые инструменты направлены на профилактику, а другие, наоборот, создавались для устранения негативных последствий, возникших вследствие активации вредоносного файла.

Программные методы защиты от компьютерных вирусов

Профилактические методы защиты от компьютерных вирусов

- не кликайте по всплывающим рекламным баннерам;

- сначала сканируйте вложения писем, присланных на e-mail, а только потом открывайте их;

- откажитесь от инсталляции ПО от непроверенных разработчиков;

- не отключайте системные средства защиты от вирусов;

- установите на ПК антивирус;

- будьте аккуратны с чужими USB-накопителями, велика вероятность их заражения;

- обязательно сканируйте файлы, которые вы планируете загрузить, на наличие вирусов.

Резервное копирование компьютерной памяти

- Зайдите в "Панель управления".

- Выберите место хранение резервной копии, желательно флэшку или сетевую папку.

- Активируйте опцию "Включить".

- По умолчанию backup создается каждый час, но эту настройку можно изменить.

- Инструмент "История файлов" позволяет копировать: "Рабочий стол", папку "Windows", "Избранное", а также все директории раздела "Документы".

Разграничение прав доступа пользователей к ресурсам

Подобные ограничения позволяют снизить вероятность заражения всей системы вирусом. В рамках разграничения можно также запретить доступ к опасным сайтам или социальным сетям. Для этого нужно прописать их URL-адрес в файле "hosts", который находится в папке "etc".

Брандмауэр windows, как сетевой фильтр

По умолчанию он включен. Системный фаервол блокирует работу потенциально опасных приложений, препятствует непроверенным типам подключений. Поэтому деактивировать брандмауэр Windows абсолютно точно не стоит, ведь это повлечет за собой снижение уровня защиты от компьютерных вирусов.

В случае обнаружения подозрительного ПО или подключения на экране компьютера появится оповещение от системного фаервола. Если вы уверены в используемом сервисе, тогда можете проигнорировать предупреждение.

Рекомендации по восстановлению и лечению компьютера от вирусов

Как лечить компьютер от разных видов компьютерных вирусовЗапуск компьютера в безопасном режиме

Запомните, что существует несколько видов безопасного режима: с командной строкой, с доступом к интернету, с минимальным набором драйверов. Новичкам больше всего подходит третий вариант, при условии, что весь необходимый софт есть на флэшке.

Переустановка Windows

- Скачайте специальное средство с официального сайта Microsoft.

- Запустите утилиту от имени администратора.

- Выберите "Создать установочный носитель для другого компьютера", а потом кликните "Далее".

- Выберите тип операционной системы, язык, архитектуру.

- Вставьте флэш-накопитель (не менее 8 ГБ), и выберите его в программе.

Бесплатные сервисы для проверки компьютера на наличие вирусов

Известные компании, специализирующиеся на разработке антивирусного софта, запустили эффективные, а главное, бесплатные сервисы для сканирования компьютера. Сейчас подробно расскажем, о каких программах идет речь, а также предоставим инструкции по их использованию. Забегая наперед, отметим, что они позволяют удалять абсолютно все виды компьютерных вирусов.

Kaspersky Virus Removal Tool

- Скачайте утилиту с официального сайта разработчика.

- Запустите программу.

- Прочтите лицензионное соглашение и подтвердите его прочтение, нажав галочку в нижней части экрана.

Dr.Web CureIt

- Дайте согласие на участие в программе улучшения качества.

- Нажмите на "Продолжить".

Компьютерный вирус - это вредоносная программа, написанная специально для получения доступа к компьютеру без разрешения его владельца. Такие программы в основном пишутся для кражи или уничтожения компьютерных данных.

Большинство систем заражаются вирусами из-за ошибок в программах, уязвимости операционных систем и плохой защиты. По данным AV-Test, независимой организации, занимающейся анализом и оценкой антивирусного и защитного программного обеспечения, каждый день обнаруживается около 560 000 новых вредоносных программ.

Существуют различные типы компьютерных вирусов, которые можно разделить на категории в зависимости от их происхождения, возможностей распространения, места хранения, файлов, которые они заражают, и разрушительной природы. Давайте углубимся и посмотрим, как эти вирусы работают на самом деле.

1. Вирус загрузочного сектора

Примеры: Form, Disk Killer, Stone virus, Polyboot.B

Может поражать: Любой файл после попадания в основную память

Вирус Boot Sector заражает главную загрузочную запись (MBR) устройства хранения данных. Любой носитель, независимо от того, является он загрузочным или нет, может вызвать этот вирус. Эти вирусы внедряют свой код в таблицу разделов жесткого диска. После перезагрузки компьютера он попадает в основную память.

Среди распространенных проблем, которые могут возникнуть после заражения, - проблемы с загрузкой, нестабильная работа системы и невозможность найти жесткий диск.

Поскольку вирус загрузочного сектора может шифровать загрузочный сектор, его может быть трудно удалить. В большинстве случаев пользователи даже не подозревают о заражении вирусом, пока не просканируют систему с помощью антивирусной программы.

Однако этот тип вируса стал редким после сокращения использования дискет. Современные операционные системы поставляются со встроенной защитой загрузочного сектора, которая затрудняет поиск MBR.

Защита: Убедитесь, что используемый диск защищен от записи. Не запускайте и не перезагружайте компьютер с подключенными неизвестными внешними дисками.

2. Вирус прямого действия

Вирус прямого действия быстро проникает в оперативную память, заражает все программы/файлы/папки, определенные в пути Autoexec.bat, а затем удаляет себя. Он также может уничтожить данные, находящиеся на жестком диске или USB, подключенном к компьютеру.

Обычно они распространяются при выполнении файла, в котором они содержатся. Пока вы не запустите или не откроете файл, он не распространится на другие части вашего устройства или сети.

Хотя эти вирусы находятся в корневом каталоге жесткого диска, они способны менять местоположение при каждом выполнении. Во многих случаях они не удаляют системные файлы, но снижают общую производительность системы.

Защита: Используйте антивирусный сканер. Вирус прямого действия легко обнаружить, а все зараженные файлы можно полностью восстановить.

3. Вирус перезаписи

Примеры: Grog.377, Grog.202/456, Way, Loveletter.

Может поражать: Любой файл

Вирусы перезаписи очень опасны. Они поражают широкий спектр операционных систем, включая Windows, DOS, Macintosh и Linux. Они просто удаляют данные (частично или полностью) и заменяют оригинальный код своим собственным.

Они заменяют содержимое файла, не изменяя его размер. И как только файл заражен, его невозможно восстановить, и в итоге вы потеряете все данные.

Более того, вирусы этого типа могут не только сделать приложения неработоспособными, но и зашифровать и украсть ваши данные при выполнении.

Несмотря на свою эффективность, злоумышленники больше не используют вирусы перезаписи. Они предпочитают заманивать пользователей настоящими троянскими конями и распространять вредоносный код по электронной почте.

Защита: Единственный способ избавиться от этого вируса - удалить все зараженные файлы, поэтому лучше постоянно обновлять свою антивирусную программу, особенно если вы используете Windows.

4. Скрипт-вирусы

Примеры: DDoS, JS.fornight

Может повлиять на: Любая веб-страница путем внедрения скрытого кода в заголовок, нижний колонтитул или файл корневого доступа.

Вирус веб-скриптов нарушает безопасность веб-браузера, позволяя злоумышленникам внедрять сценарии на стороне клиента в веб-страницу. Он распространяется гораздо быстрее, чем другие обычные вирусы.

Когда он нарушает безопасность веб-браузера, он внедряет вредоносный код для изменения некоторых настроек и захвата браузера. Как правило, он распространяется с помощью зараженной рекламы, всплывающей на веб-страницах.

Вирусы веб-скриптов в основном нацелены на сайты социальных сетей. Некоторые из них достаточно мощны, чтобы рассылать спам по электронной почте и инициировать опасные атаки, такие как DDoS-атаки, чтобы сделать сервер неотзывчивым или до предела медленным.

Их можно разделить на две группы:

- Постоянные вирусы веб-скриптов: могут выдавать себя за пользователя и наносить большой ущерб.

- Непостоянный вирус веб-скриптинга: атакует пользователя незаметно. Он работает в фоновом режиме и остается навсегда скрытым для пользователя.

Защита: Используйте средства удаления вредоносных программ в Windows, отключите скрипты, используйте защиту cookie или установите программное обеспечение для защиты веб-браузера в режиме реального времени.

5. Каталоговый вирус

Пример: Dir-2

Может поражать: Всю программу в каталоге.

Каталоговый вирус (также известный как Кластерный вирус) заражает файл, изменяя информацию о каталоге DOS. Он изменяет DOS таким образом, что она указывает на код вируса, а не на исходную программу.

Более конкретно, этот вирус внедряет вредоносный код в кластер и помечает его как выделенный в FAT. Затем он сохраняет первый кластер и использует его для нацеливания на другие кластеры, связанные с файлом, который он хочет заразить следующим.

Когда вы запускаете программу, DOS загружает и выполняет код вируса до запуска собственно программного кода. Другими словами, вы неосознанно запускаете вирусную программу, в то время как оригинальная программа предварительно перемещена вирусом. После заражения становится очень трудно найти оригинальный файл.

Защита: Установите антивирус, чтобы переместить ошибочно перемещенные файлы.

6. Полиморфный вирус

Примеры: Whale, Simile, SMEG engine, UPolyX.

Может поражать: Любой файл

Полиморфные вирусы кодируют себя, используя разные ключи шифрования каждый раз, когда заражают программу или создают свою копию. Из-за различных ключей шифрования антивирусным программам становится очень трудно их обнаружить.

Этот тип вируса зависит от мутационных механизмов для изменения своих процедур расшифровки каждый раз, когда он заражает устройство. Он использует сложные мутационные механизмы, которые генерируют миллиарды процедур дешифрования, что еще больше затрудняет его обнаружение.

Другими словами, это самошифрующийся вирус, созданный для того, чтобы избежать обнаружения сканерами.

Защита: Установите современные антивирусные инструменты, оснащенные новейшими технологиями безопасности (такими как алгоритмы машинного обучения и аналитика на основе поведения) для обнаружения угроз

7. Резидентный вирус памяти

Примеры: Randex, Meve, CMJ

Может влиять на: Текущие файлы на компьютере, а также файлы, которые копируются или переименовываются.

Резидентный вирус живет в первичной памяти (RAM) и активируется при включении компьютера. Он поражает все файлы, запущенные в данный момент на рабочем столе.

Поскольку вирус загружает свой модуль репликации в основную память, он может заражать файлы, не будучи запущенным. Он автоматически активируется всякий раз, когда операционная система загружается или выполняет определенные функции.

Существует два типа вирусов, живущих в памяти:

- Быстрые инфекторы специально созданы для того, чтобы как можно быстрее испортить как можно больше файлов. Их очень легко заметить из-за их негативных последствий.

- Медленные инфекторы постепенно снижают производительность компьютера. Они распространяются более широко, поскольку могут оставаться незамеченными гораздо дольше.

Защита: Сильные антивирусные инструменты могут удалить вирус из памяти. Они могут поставляться в виде патча для ОС или обновления существующего антивирусного программного обеспечения.

Если вам повезет, в вашем антивирусном ПО может быть расширение или плагин, который можно загрузить на флешку и запустить, чтобы удалить вирус из памяти. В противном случае, возможно, придется переформатировать машину и восстановить все, что можно, из имеющейся резервной копии.

8. Макровирус

Примеры: Bablas, Concept и вирус Melissa

Может поражать: файлы .mdb, .PPS, .Doc, .XLs.

Эти вирусы написаны на том же макроязыке, который используется в популярных программах, таких как Microsoft Excel и Word. Они вставляют вредоносный код в макросы, связанные с электронными таблицами, документами и другими файлами данных, заставляя зараженную программу запускаться сразу после открытия документа.

Макровирусы предназначены для повреждения данных, вставки слов или изображений, перемещения текста, отправки файлов, форматирования жестких дисков или передачи еще более разрушительных видов вредоносных программ. Они передаются через фишинговые электронные письма. В основном они поражают файлы MS Excel, Word и PowerPoint.

Поскольку этот тип вируса действует на приложения (а не на операционные системы), он может заразить любой компьютер под управлением любой операционной системы, даже Linux и macOS.

Защита: Отключите макросы и не открывайте электронные письма из неизвестных источников. Вы также можете установить современное антивирусное программное обеспечение, которое легко обнаруживает макровирусы.

9. Вирус-компаньон

Примеры: Stator, Terrax.1096

Может поражать: Все файлы .exe

В большинстве случаев вирусы-компаньоны требуют вмешательства человека для дальнейшего заражения машины. После появления Windows XP, которая больше не использует интерфейс MS-DOS, у таких вирусов стало меньше путей для распространения.

Однако вирус все еще работает в последних версиях операционных систем Windows, если пользователь открывает файл непреднамеренно, особенно при отключенной опции "показывать расширение файла".

10. Многосторонний вирус

Примеры: Ghostball, Invader.

Может повлиять на: файлы и загрузочный сектор.

Многосторонний вирус заражает и распространяется разными способами в зависимости от операционной системы. Обычно он остается в памяти и заражает жесткий диск.

В отличие от других вирусов, которые поражают либо загрузочный сектор, либо программные файлы, многосторонний вирус атакует как загрузочный сектор, так и исполняемые файлы одновременно, вызывая еще больший ущерб.

Попадая в систему, он заражает все диски, изменяя содержимое приложений. Вскоре вы начнете замечать отставание в производительности и нехватку виртуальной памяти, доступной для пользовательских приложений.

Защита: Очищайте загрузочный сектор и весь диск перед сохранением новых данных. Не открывайте вложения из ненадежных интернет-источников и установите надежный и проверенный антивирусный инструмент.

11. FAT-вирус

Пример: Вирус ссылок

Может поражать: Любой файл

FAT расшифровывается как file allocation table, это раздел диска, который используется для хранения информации, такой как расположение всех файлов, общий объем памяти, доступное пространство, использованное пространство и т.д.

Вирус FAT изменяет индекс и делает невозможным для компьютера выделение файла. Он достаточно силен, чтобы заставить вас отформатировать весь диск.

Другими словами, вирус не изменяет хост-файлы. Вместо этого он заставляет операционную систему выполнять вредоносный код, изменяющий определенные поля в файловой системе FAT. В результате компьютер не может получить доступ к определенным разделам жесткого диска, где находятся важные файлы.

По мере распространения вируса несколько файлов или даже целые каталоги могут быть перезаписаны и безвозвратно потеряны.

Защита: Избегайте загрузки файлов из ненадежных источников, особенно тех, которые определены браузером или поисковой системой как "атакующие/небезопасные сайты". Используйте надежное антивирусное программное обеспечение.

Другие вредоносные программы, которые не являются вирусами, но не менее опасны

12. Троянский конь

Примеры: ProRat, ZeroAccess, Beast, Netbus, Zeus

Троянский конь (или троян) - это невоспроизводимый тип вредоносного ПО, который выглядит легитимным. Пользователей обычно обманом заставляют загрузить и выполнить его на своей системе. Он может уничтожить/изменить все файлы, модифицировать реестр или вывести компьютер из строя. Более того, он может дать хакерам удаленный доступ к вашему компьютеру.

Как правило, трояны распространяются с помощью различных форм социальной инженерии. Например, пользователей обманом заставляют нажимать на поддельные рекламные объявления или открывать вложения электронной почты, замаскированные под настоящие.

Защита: Избегайте открытия неизвестных файлов (особенно с расширениями .exe, .bat и .vbs), атакованных по электронной почте. Используйте надежное антивирусное программное обеспечение высокого класса и регулярно обновляйте его.

13. Червь

Пример: Code red, ILOVEYOU, Morris, Nimda, Sober, WANK.

Червь - это отдельная вредоносная программа, которая воспроизводит себя для распространения на другие компьютеры. Для перемещения от одной системы к другой он использует сети (в основном электронную почту) и бреши в системе безопасности. В отличие от вирусов, он перегружает сеть, реплицируясь или отправляя слишком много данных (превышая пропускную способность), заставляя хозяев отключать сервер.

Червь способен реплицировать себя без какого-либо участия человека. Ему даже не нужно подключать приложение, чтобы нанести ущерб.

Большинство червей предназначены для изменения содержимого, удаления файлов, истощения системных ресурсов или внедрения на компьютер дополнительного вредоносного кода. Они также могут красть данные и устанавливать черный ход, облегчая злоумышленникам контроль над компьютером и его системными настройками.

Защита: Обновляйте операционную систему и убедитесь, что вы используете надежное программное обеспечение для обеспечения безопасности.

14. Логические бомбы

Логические бомбы - это не вирус, но по своей сути вредоносны, как черви и вирусы. Это часть кода, намеренно вставленная (скрытая) в программу. Код выполняется при соблюдении определенных критериев.

Например, взломщик может вставить код кейлоггера в любое расширение веб-браузера. Код активируется каждый раз, когда вы посещаете страницу входа в систему. Затем он перехватывает все нажатия клавиш, чтобы украсть ваше имя пользователя и пароль.

Логические бомбы могут быть вставлены в существующее программное обеспечение или в другие формы вредоносного ПО, такие как черви, вирусы или троянские кони. Они находятся в спящем состоянии до момента срабатывания и могут оставаться незамеченными годами.

Защита: Периодически сканируйте все файлы, включая сжатые, и обновляйте антивирусное программное обеспечение.

Часто задаваемые вопросы

Когда был создан самый первый компьютерный вирус?

Кто создал первый вирус для ПК?

В 1986 году Амджад Фарук Алви и Басит Фарук Алви написали вирус для загрузочного сектора под названием "Brain", чтобы предотвратить несанкционированное копирование созданного ими программного обеспечения. 'Brain' считается первым компьютерным вирусом для IBM PC и совместимых компьютеров.

Первым вирусом, специально нацеленным на Microsoft Windows, был WinVir. Он был обнаружен в 1992 году. Вирус не содержал никаких вызовов Windows API. Вместо этого он использовал API DOS.

Какая самая дорогая кибератака всех времен?

Самой разрушительной вредоносной программой на сегодняшний день является MyDoom. Впервые обнаруженный в январе 2004 года, он стал самым быстро распространяющимся почтовым червем в истории. Он создавал сетевые дыры, через которые злоумышленники получали доступ к зараженным машинам.

В 2004 году почти четвертая часть всех электронных писем была заражена MyDoom. Ущерб от этого вируса составил более 38 миллиардов.

Читайте также: