Защита от копирования файлов в домене

Обновлено: 07.07.2024

Иногда у владельцев ПК возникает желание защитить свои файлы от копирования и (или) удаления. Причинами по защите от копирования являются нежелание, чтобы кто-то воспользовался файлами. Во втором случае причины понятны – никто не хочет терять нужные документы, в них зачастую вкладывается немало труда. Кроме того файл по неосторожности могут удалить дети и даже взрослые домочадцы. Ни кому не хочется делиться с кем-то конфиденциальными данными или утерять их. Хорошо, что есть способы борьбы с проблемой с помощью средств Windows и хороших программ и утилит. О них и пойдет речь дальше.

Защита файлов от копирования средствами Windows

Для защиты компьютера от копирования на съемные носители необходимо внести некоторые изменения в реестр.

Итак нужно сделать следующее:

Нажать в левом нижнем углу «Пуск» либо две клавиши Win и R;

в окошке «Открыть:» написать regedit и нажать «Ok»;

отыскать строку HKEY_LOCAL_MACHINE и открыть дерево в следующей последовательности – /SYSTEM/CurrentControlSet/Control/;

в папке Control найти подпапку StorageDevicePolicies, если ее нет, придется создать;

открыть параметр WriteProtect двойным кликом; в окошко «Значение:» на место нуля вписать единицу, нажать «Ok».

В случае собственного создания папки StorageDevicePolicies, параметра WriteProtect в ней нет и его придется создать. В редакторе реестра нажать на правую кнопку мыши и в пункте «Создать» (впрочем, он единственный) выбрать подпункт «Параметр DWORD», дать имя новому параметру «WriteProtect» и изменить его значение на «1» по вышеуказанной схеме.

Проделав все операции, закрыть редактор и совершить перезагрузку ПК. Машина стала полностью защищенной от копирования на внешние носители.

Защита файлов от удаления средствами Windows

Для защиты документов от удаления придется создать в удобном месте папку, в которую в последующем можно скидывать файлы, потеря которых нежелательна. Выполняется такой алгоритм:

правой кнопкой мыши кликнуть на папку или файл, выбрать пункт «Свойства»;

во вкладке «Безопасность» нажать на «Дополнительно»;

в появившемся окошке во вкладке «Разрешения» нажать «Изменить разрешения…»;

во вновь появившемся окне нажать «Добавить»;

в следующем окошке написать «Все» и кликнуть на «Ok»;

наконец, откроется главное окно, в котором нужно поставить галочки на нужных пунктах. В общем случае хватит следующих пунктов: в столбце разрешить – «Чтение атрибутов», «Содержание папки/ чтение данных» и «Чтение дополнительных атрибутов»; в столбце запретить – «Удаление» и «Удаление подпапок и файлов».

Потом нажать на «Ok». Во всех ранее открытых окошках также кликнуть на эту кнопку. В конце процедуры появляется окно предупреждения, в нем нужно согласиться, нажав «Да». Теперь папка защищена от удаления помещенных в нее файлов.

Защита файлов и папок от удаления и копирования с помощью программ

Помимо средств Windows, разработано достаточное количество программ, они также помогают защитить файлы от копирования и удаления.

Kaspersky Kryptostorage

Программа Kaspersky Kryptostorage выполняет функцию не только по защите от удаления, но и по защите от бесконтрольного доступа. Она не влияет на скорость компьютера, т. к. не находится постоянно в работе.

FileProtection

Очень хорошей утилитой по защите от случайного удаления является FileProtection. Программка вписывается в контекстное меню. Чтобы воспользоваться ей, нужно щелкнуть правой кнопкой мышки на папку (чтобы защитить всю папку) или файл и выбрать пункт «Protect File». Чтобы снять ограничение – выбрать пункт «Unprotect File».

Port Locker

Хорошая программа по защите от копирования на USB носители – Port Locker. Сразу после установки предлагается установить пароль для быстрой блокировки/ разблокировки. Это дает возможность владельцу блокировать доступ к сети, принтеру и всем подключенным USB носителям на время его отсутствия. Программа проста в применении, пробный период – 30 дней.

Какое средство для борьбы по защите файлов лучше, зависит в итоге от подготовленности пользователя. Тот, кто разбирается в ПК, скорее выберет вариант использования Windows. Менее подготовленные или те, кто не хочет «заморачиваться» установят программы.

Главным итогом станет то, что поубавится головной боли.

ЭТО МОЖЕТ БЫТЬ ИНТЕРЕСНОЕЩЕ ОТ АВТОРА

Как сделать страховку на автомобиль через интернет?

Диск HPE 1.8TB SAS 10K SFF SC 512e DS HDD и его характеристики

Цели в области устойчивого развития бизнеса

4 КОММЕНТАРИИ

Обзор помог мне настроить блокировку от случайного удаления папки с важными данными. На компьютере несколько пользователей и не хочется в один день остаться без неких необходимых паролей и т.п.

Если можно удалить средствами операционной системы, то не вижу необходимости в установке дополнительных программ.

Часто задаюсь подобным вопросом на работе, когда на компе что-либо исчезает. Но не поняла: 1) Как мне копировать файлы в случае необходимости? Можно ли парой кликов на время отключить функцию запрета копирования? И распространяется ли такой запрет копирования на перетягивание файлов в чат (по сети внутри предприятия)? 2) Аналогично копированию, что делать, если мне понадобится удалить файл? Тут писали выше, что можно удалить средствами операционной системы, что это значит? Программу Port Locker, да и в принципе любую другую не предлагайте, т.к. у нас на предприятии запрещено устанавливать самовольно программы, а люди в твое отсутствие могут свободно сесть на комп и делать что угодно. При этом я в любой момент тоже должна иметь возможность быстро что-то сделать в компе и, если надо, скопировать на флешку. Или кто-то другой. Но важна именно скорость и простота включения-отключения данных функций. 3) Не будут ли действия, указанные выше, противоречить тому, что на нашем предприятии запрет на использование сторонних программ?

Есть Windows Server 2008 r2, на которой расшарена общая папка.

Задали мне вопрос - а можно ли запретить копирование информации оттуда, но чтобы право на чтение при этом осталось?

Я же понимаю так, что чтение это и есть копирование. Это если в терминале работаешь, там можно отключить запись на флешку, чтобы не могли скопировать данные.

Руководство опасается, что злодеи скопируют из общей папки документы себе на флешку или распечатают и тд и тп.

Вообще, посоветуйте, какие можно принять меры относительно защиты от копирования данных?

Сам понимаю, что если захотеть, то вынести всегда можно, но все же.

Одно дело запретить доступ, другое дело запретить копировать = запретить просматривать = запретить доступ.

Одну дырку закроете 2 других появятся.

спасибо за такой ответ подробный!

плане утечек - запрещаете запуск USB-носителей на ПК (как именно запретить только носители информации, могу подсказать)еще вы сказали про файлообменники. действительно, зачем флешку пихать, когда можно слить в инет и все.

в этой ситуации как лучше поступить?

можно ли сделать запрет на сайты по принципу белого списка - т.е. дать право посещать только ограниченный нами список сайтов?

(3) Xershi, да я же понимаю, что утопия. но мне надо узнать какие варианты обойти защиту, которую хотят поставить.

я должен что-то сделать в этом направлении, но предупредить руководство о том какие дыры останутся.

ведь если я просто скажу, что забейте - мы все умрем, то это не вариант)

Не уверен, но дума - никак. Во первых, как отличить открытие от копирования, во вторых, что мешает сохранить открытое под другим именем в другом месте.

От утечек конфиденциальной информации чаще всего принимаются следущие меры:

1. Ограничиваются должным образом права на ПК.

2. Контролируется пронос и использование носителей информации (чаще всего исключается полностью, а в качестве обмена - выделенные сетевые ресурсы; либо выдаются под роспись и забираются).

3. Дополнительный контроль как в виде камер у рабочего места, так и средств, отслеживающих действия пользователей ПК.

Касаемо пункта "1.":

Обычно настраивается ограниченная учётка, ставятся дополнительные ограничения, ограничивается на ВСЁ (иногда сторонними решениями), что не нужно.

В плане утечек - запрещаете запуск USB-носителей на ПК (как именно запретить только носители информации, могу подсказать), и флешки будет бесполезно совать. Продумывается структуру сетевых папок, чтобы не было путей скинуть на 1 ПК, забрать на другом. Ограничивается интернет, чтобы не возможно было выстлать на почту или на файообменник и подключиться к тому, чему не нужно, и т.п. Т.е. чтобы были доступны только нужные ресурсы.

Хотите узнать, как настроить групповую политику для копирования файлов на удаленные компьютеры? В этом учебнике мы покажем вам, как копировать файлы с помощью GPO.

• Windows 2012 R2

• Windows 2016

• Windows 2019

• Windows 10

• Windows 7

Список оборудования

В следующем разделе представлен список оборудования, используемого для создания этого учебника.

Как Amazon Associate, я зарабатываю от квалификационных покупок.

Windows Связанные Учебник:

На этой странице мы предлагаем быстрый доступ к списку учебников, связанных с Windows.

Учебник GPO - Копирование файлов

Создайте общую папку и поместите копию файлов.

Это будет точка распространения файлов в сети.

В нашем примере была создана общая папка под названием SOFTWARE.

Все пользователи домена и все доменные компьютеры получили разрешение на чтение этой папки.

В нашем примере это путь к доступу к сетевому доступу.

На контроллере домена откройте инструмент управления групповой политикой.

Создание новой групповой политики.

Введите имя для новой политики группы.

В нашем примере, новый GPO был назван: MY-GPO.

На экране управления групповой политикой расширьте папку под названием «Объекты групповой политики».

Нажмите правой кнопкой мыши на новый объект групповой политики и выберите опцию редактирования.

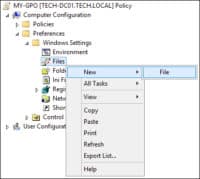

На экране редактора групповой политики расширьте папку конфигурации компьютера и найдите следующий элемент.

Создайте новую папку.

На вкладке General выполните следующую конфигурацию.

• Действие - Обновление.

• Путь - Введите путь к папке.

• Атрибуты - Выберите атрибуты в новую папку.

Нажмите на кнопку OK.

В нашем примере мы создадим локательную папку под названием TEST на корне диска C всех компьютеров в домене.

На экране редактора групповой политики расширьте папку конфигурации компьютера и найдите следующий элемент.

Создайте новый файл.

На вкладке General выполните следующую конфигурацию.

• Действие - Обновление.

• Источник - Введите сетевой путь к файлу.

• Пункт назначения - Введите локальный путь, чтобы сохранить файл.

Нажмите на кнопку OK.

В нашем примере мы собираемся скопировать файл из сетевой доли под названием SOFTWARE в локательную папку под названием TEST.

Чтобы сохранить конфигурацию групповой политики, необходимо закрыть редактор групповой политики.

З ащита от копирования является одной из составляющих обеспечения безопасности информации. Она заключается в предотвращении возможности несанкционированного копирования цифровых данных, которые хранятся на компьютере или съемном носителе.

Почему возникла проблема несанкционированного копирования

Незаконное распространение ПО в РФ получило широкое развитие по следующим причинам:

- отсутствие судебных прецедентов по защите прав авторов программного продукта;

- наличие многолетнего опыта заимствования иностранного ПО;

- низкий уровень культуры рыночных взаимоотношений.

Еще одной причиной массового распространения нелегальных копий являются сами пользователи информации, которые считают, что использование пиратского продукта удобнее, чем лицензионного ПО. Например, лицензионную музыку, скачанную на портативный плеер, нельзя прослушивать на ПК. А если использовать копию без защиты, то файлы можно передать на несколько других устройств. К тому же лицензирование приводит к удорожанию ПО для пользователей ПК.

Для чего защищать информацию

Защита от копирования в первую очередь направлена на обеспечение безопасности коммерческой тайны и прав создателей на программное обеспечение. Программы для ЭВМ являются результатом интеллектуального труда и подлежат защите от распространения без разрешения правообладателя.

Большая часть ПО предоставляется пользователям на платной основе, поэтому в Сети распространено программное «пиратство». Злоумышленники присваивают себе результат чужой интеллектуальной собственности с целью подмены авторства или получения выгоды от продажи информации.

Обеспечение коммерческой тайны направлено на защиту персональных данных клиентов компании и сохранение конкурентных позиций предприятия на рынке сбыта.

Данные компании часто оказываются под угрозой незаконного копирования со стороны увольняющихся сотрудников. Как защитить информацию от неблагонадежных инсайдеров? Узнать.

Методы защиты от копирования

Для защиты от несанкционированного получения сведений, хранящихся на ПК, используют следующие методы:

- организационные;

- правовые;

- технические.

Организационный метод защиты предусматривает невозможность эксплуатации защищаемой программы без соответствующей технической поддержки со стороны компании-производителя. Скопированная программа может не запускаться на персональном компьютере или выдавать ошибки в процессе работы.

В основе правового метода лежит законодательная база, предусматривающая различные меры ответственности за использование в работе нелицензионных программных продуктов, контрафактных баз данных, взлом системы защиты. Также правовая защита подразумевает лицензирование ПО. Программе присваивается индивидуальный серийный номер, и все права по использованию и перепродаже закрепляются за правообладателем.

Применение технических способов защиты от несанкционированного доступа зависит от места хранения защищаемых файлов. Они могут храниться в оперативной памяти ПК, на гибких (ГМД) или жестких (ЖМД) магнитных дисках. Более других подвержена риску копирования информация, хранящаяся на ГМД. Именно этот вид кражи сведений имеет масштабное распространение, а способы защиты отличаются от методов обеспечения безопасности данных, хранящихся на оперативных запоминающих устройствах (ОЗУ) или ЖМД.

Защита от копирования

Защита программы от копирования представляет собой систему, обеспечивающую работоспособность ПО только при выполнении определенного условия. Таким условием является распознавание уникального кода, который называется ключевым. Ключ может храниться на диске или ином съемном устройстве, подключаемом к ПК.

Функции системы защиты от несанкционированного доступа

Основная функция системы защиты информации от неразрешенного снятия копий заключается в том, чтобы идентифицировать диск, с которой осуществляется запуск программы. Для этого используется один из двух способов защиты:

- нанесение повреждения;

- нестандартное форматирование.

При использовании первого способа диск прожигается лучом лазера. Создать диск-копию с аналогичной меткой в том же месте, что и на диске-оригинале, практически невозможно. Таким образом, нанесение повреждения является надежным способом защиты.

Второй способ защиты заключается в создании диска некопируемого формата. Метод достаточно сложен для исполнения, так как осуществить такое форматирование может только специалист, который хорошо знает все нюансы функционирования системного контроллера.

К методам нестандартного форматирования относят:

- изменение очередности секторов на дорожке;

- увеличение или уменьшение расстояния между секторами;

- изменение длины дорожки.

Следующей функцией системы является аутентификация – распознавание среды, из которой подается сигнал на копирование.

К функциям защиты относится также реагирование на неразрешенный доступ к данным. Если происходит несанкционированное копирование, то система реагирует отказом от выполнения запроса или полным уничтожением защищаемых данных. Уничтожение информации может происходить как после первичной попытки взлома ПК, так и после многократных попыток.

В DLP-системе «СёрчИнформ КИБ» реализована функция теневого копирования информации на подключаемых к ПК устройствах, а также шифрования данных, переданных на USB и съемные диски. Узнать больше о возможностях КИБ.

Еще один способ заключается в препятствовании изучению логики, по которой работает система защиты. Он не позволяет злоумышленнику изучать алгоритм функционирования системы защиты. Данная функция очень важна, так как любой системный программист сможет расшифровать язык программирования системы защиты и найти возможности ее взлома.

Логика функционирования программы защиты изучается двумя способами:

- дисассемблированием;

- трассировкой программы.

Дисассемблирование – это получение из исполняемого кода программы код на языке ассемблера. Ассемблер – это транслятор, с помощью которого записи машинных команд преобразуются в формат, удобный для восприятия человеком. Трассировка программы – это запуск ее в среде, позволяющей получить доступ к регистрам и областям памяти, и отследить алгоритм работы по шагам или остановить выполнение программы по некоторым адресам.

Программные средства защиты

Существует два вида программных средств защиты, направленных на препятствование несанкционированному входу в ПК пользователя:

Общесистемным средством по защите от копирования является, например, драйвер Setup, который используется для настраивания параметров авторизации при запуске ПК. Чтобы обеспечить защиту операционной системы с помощью данного средства, нужно настроить параметры загрузки ПК:

- порядок запуска – первичный запуск системы должен осуществляться с диска С;

- требование ввода пароля при запуске.

Определение порядка первичного запуска с жесткого диска позволяет предотвратить запуск ОС со съемного носителя. Некоторые более ранние версии BIOS предусматривают возможность осуществления запуска ПК с диска без предварительного требования ввода пароля. Если установленная на компьютере версия BIOS предусматривает запрос пароля при запуске системы со съемного носителя, то изменения параметров загрузки не требуется. Во всех современных версиях BIOS уже реализован запрос на ввод пароля пользователя.

Для активации драйвера Setup нужно нажать кнопку Del на клавиатуре после запуска ПК. Затем перейти в меню BIOS Features Setup. С помощью клавиш управления курсором PgUp и PgDn настроить параметры:

- Boot Sequence – установить показатель С, А или С, CDROM, A;

- Security Option – установить System.

Через меню Password Settings требуется задать пароль, после чего сохранить установленные изменения и выйти из программы. Выход осуществляется через меню Save & Exit Setup. Когда необходимые параметры установлены, запуск ПК будет осуществляться только при условии ввода верного пароля.

Пользователь может изменить пароль запуска системы. Для этого ему нужно выполнить те же действия, что и для первичного ввода пароля.

Защита программ, реализованная через Setup, имеет один существенный недостаток. Она может быть взломана злоумышленниками путем принудительного сброса памяти ПК до базовых настроек. Для этого злоумышленникам потребуется вскрыть корпус компьютера.

Чтобы защита программного обеспечения была более надежной, пользователь может применять специальные программные системы, которые дают возможность установить одну из степеней подтверждения правдивости для пользователя:

- ввод пароля для доступа с клавиатуры;

- ввод пароля с помощью электронного ключа – специального диска;

- загрузка ПК при условии раздельного ввода двух разных паролей.

Каждый последующий уровень защиты от копирования является более надежным, чем предыдущий.

При вводе с клавиатуры ПК допустимая длина пароля составляет 64 знака. Их набор производится в трех регистрах, переключение которых возможно с помощью клавиш F1, F2 и F3. В базовых настройках используется регистр F1. Для обеспечения высокой степени надежности пароли должны быть оригинальными, сложными и длинными. Одновременно с этим возникает сложность при запоминании длинного пароля.

Сложный пароль, содержащий большое количество символов, может быть записан на диск, который будет использоваться при загрузке ПК для опознавания личности пользователя.

Защитить информацию от копирования также можно путем создания ключевого диска для запуска ОС. Без использования такого ключа загрузка ПК невозможна.

Организация защищенного доступа к компьютеру играет важную роль для коммерческих предприятий и частных пользователей. Организовать защиту данных на ПК можно самостоятельно или при помощи ИБ-специалиста, в том числе внештатного. Второй способ является приоритетным, так как специалист по ИБ-аутсорсингу сможет провести аудит системы безопасности и подобрать оптимальный способ защиты.

Читайте также: