Что такое пентагон в ноутбуке

Обновлено: 07.07.2024

Большинство компьютеров Министерства обороны США работают под управлением устаревших версий ОС.

Множество компьютеров Министерства обороны США работают под управлением устаревших версий Windows. Как сообщает портал Defence One со ссылкой на программного менеджера замминистра обороны США Дэрила Хэгли (Daryl Haegley), на многих критических системах Пентагона установлены больше неподдерживаемые версии ОС.

Под управлением Windows XP работает 75% компьютеров минобороны, а на некоторых по-прежнему установлены Windows 98 и даже 95. Тем не менее, повода для беспокойства нет, считает Хэгли, поскольку эти компьютеры не подключены к интернету и взломать их весьма затруднительно.

Однако затруднительно не значит невозможно, учитывая, что компьютеры являются частью сетей, куда также входят подключенные к интернету устройства. Кроме того, зачастую в таких системах датчики или по крайней мере более современные их компоненты подключены к Сети, и нет никого, кто бы отвечал за обеспечение их безопасности, отметил Хэгли.

В марте прошлого года минобороны запустило проект Hack the Pentagon, в рамках которого исследователи безопасности искали уязвимости в системах Пентагона. В ноябре была запущена аналогичная программа Hack the Army. За обнаруженные уязвимости исследователи в общей сложности получили порядка $100 тыс.

Вячеслав Медведев, ведущий аналитик отдела развития компании "Доктор Веб"

На самом деле проблемы устаревшего ПО - нет. Скажем, вам в наследство от бабушки остались ходики от Павла Буре. Да, там нет модных турбийонов, но если их точность вас устраивает - вы будете их менять на суперсовременный бренд из Китая? Проблема не во времени выпуска ПО, а в возможности его поддержки. Если в ПО будет выявлена уязвимость - как ее закрывать (и кто это сможет сделать)? Если аппаратная часть, на котором работает ПО, сломается - можно ли это ПО запустить на ином "железе" (и кто это сможет сделать)?

В России проблема поддержки старых версий встала только сейчас - в силу того, что в том же США ПО внедрялось в разные системы гораздо раньше. В России сложно найти системы, работающие на ПО, разработанном до времени распада Союза.

Оставим в стороне проблемы, связанные с поддержкой аппаратной части. В этом случае нас интересуют проблемы уязвимостей и проблемы совместимости.

Начнем со второй проблемы. Совместимость с новым ПО - достаточно важная вещь. Скажем руководство решило поставить новую систему контроля или регулятор потребовал использовать в обязательном порядке некую систему защиты. Можно ли будет внести изменение в ПО, в случае выявления проблем? Крайне сомнительно в случае ПО, разработанного внутри компаний, поскольку зачастую тех, кто его разработал, уже нет. Единственный совет в случае необходимости поддержки совместимости - закупка ПО у сторонних организаций-разработчиков по договору поддержки на достаточно длительный срок.

Проблема уязвимостей может быть решена не только доработкой ПО. Если ваше окно начало сквозить, то вы можете не только поставить современный пластик, но и просто заткнуть щели. Дело в том, что зачастую наличие уязвимости не так и важно. Важна возможность ее реализации. Скажем, шифровальщик можно запустить, кликнув по ссылке в письме - но если ограничить права пользователя так, что он не сможет запускать файлы определенного типа, мы закроем проблему при том, что сама по себе уязвимость останется. Но она нам будет не страшна.

Поэтому использовать не-новейшее ПО можно. Но при этом нужно четко понимать угрозы и настраивать ПО так, чтобы возможные уязвимости не могли быть реализованы.

Касаясь использования не-новейшего ПО в критически важных системах. Что более важно - предсказуемая работа ПО, изученного вдоль и поперек в самых различных ситуациях, или быстрое устранение уязвимостей - но риск того, что обновленное ПО начнет чудить?

Всего один пример

Пользователи антивируса Webroot сообщили о массовом сбое работы компьютеров на Windows. По неизвестным причинам приложение после обновления начало отмечать системные фалы Windows как вредоносные и массово отправлять их в карантин. Это парализовало работу компьютеров пользователей. Кроме того, сайт социальной сети Facebook также оказался недоступен, поскольку защита начала опознавать его как фишинговый ресурс.

Эта история началась давным-давно, когда у меня был "Композит", потом "Байт-128" со встроенным телевизором, в котором после выгорания импульсного блока питания ни одной целой микросхемы не осталось. Это грустная история. Но горе было недолгим, и спустя пару месяцев у меня появился симпатичный Pentagon-128 в корпусе от "Корвета". В таком виде Pentagon меня никак не устраивал, и начались бесконечные доработки.

Сначала расширил память до 512К по схеме из "Спектрофона", это было легче всего сделать. В то время (1998 год) можно было купить по символической цене 1$ рабочую материнскую плату от 286-го компа с целым мегабайтом памяти на микросхемах 41256 (256K*1) в DIP-корпусах. На них и было сделано расширение Pentagon'а до 512К. Заодно набрался микросхем 41256 на долгие годы (этих микросхем хватило на расширение многих Спектрумов, часть подарил, и всё равно ещё остались про запас). К слову, немного позже на радиорынке барыги (которые даже не знали для чего эти микросхемы предназначены) пытались продать мне их по 2$ за штуку, аргументируя цену словами "это ж супер-пупер редкая и ценная микросхема".

Следующим пунктом для доработок стала клавиатура:

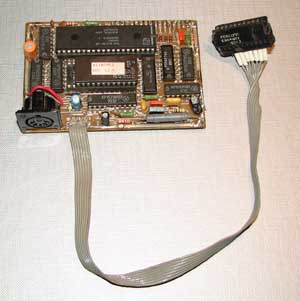

Родная клавиатура была хоть и хорошей, но неудобной для быстрой печати. Быстрая печать нужна была для быстрого набора текстов в iS-Assembler, который я тогда только начинал осваивать. Самой удобной для работы мне показалась PC-шная клавиатура, и поэтому по случаю удалось приобрести контроллер AT-клавиатуры и COM-мыши:

По тем временам контроллер стоил целое состояние (15$), и на него ушла вся стипендия. А какой же контроллер без клавиатуры и мыши? Для их приобретения была занята необходимая сумма, в результате чего пришлось жить остаток месяца впроголодь, но это уже другая история, не для сайта.

Как оказалось, схема контроллера была взята от аналогичного контроллера для Scorpion'а, даже ПЗУ по-моему было одинаково. Судя по плате, контроллер был изготовлен где-то в Минске. Работал контроллер более-менее нормально, вот только вносил довольно большие задержки процессора по сигналу /WAIT, что при нажатии клавиш ощутимо подтормаживало программы, а некоторые программы вообще повисали, потому что при определённых условиях контроллер начинал выдавать /WAIT постоянно. Насколько я помню, это было из-за определённых способов опроса клавиатуры в программах. В качестве решения проблемы была установлена дополнительная кнопка сброса контроллера, которая нажималась каждый раз, когда контроллер подвешивал компьютер.

Поддержка COM-мыши в этом контроллере была особенная - перепутанные левая и правая кнопки мыши и незадействованная средняя кнопка. До того у меня была пассивная мышь, и от неё остались очень хорошие впечатления, в том время как COM-мышью я был не очень доволен. Но выбирать не приходилось.

Тот самый контроллер IDE, немного разукомплектованный, но если установить в него все микрохемы, будет работать:

Чуть позже, когда я устанавливал плату компьютера в новый корпус, та самая подгоревшая микросхема дала о себе знать - контроллер нормально работал только в определённых положениях относительно корпуса компьютера. Тогда я подумал, что не должно так быть, и стал последовательно менять микросхемы в контроллере. Когда глючная микросхема была заменена, контроллер стал работать как часы, на нём заработали все драйверы винчестера - ide+3.blk, ide+5.blk и даже самый быстрый jason.blk. После этого я окончательно забросил свой драйвер винчестера и перешёл на jason.blk.

Оставим пока в покое винчестер и вернёмся к компу. А точнее к его музыкальной части - музыкальному сопроцессору AY (или YM, кому как нравится). В моём Pentagon'е музыкальный сопроцессор был расположен на отдельной платке вместе с процессором Z80, и всё это вместе ставилось на длинных ножках в процессорную панель на плате компьютера. Работало всё это глючно, потому что контакты в панельке постоянно отходили. В итоге сопроцессор я вынес за пределы платы компьютера. Я решил, что раз уж дорабатывать компьютер, то лучше делать доработки на отдельной плате. И тут в самый раз пришлась кстати статья про ZX-BUS из электронного журнала Spectrum Expert №2. На этой периферийной плате и разместился в первую очередь музыкальный сопроцессор.

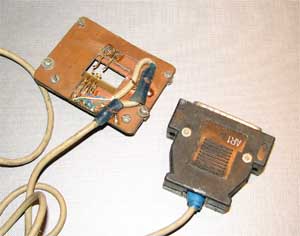

В то время очень полезной штукой был модем. Тогда ещё в Минске была своя сеть ZX-Net, работало много BBS, плату за время разговоров на городских телефонах ещё не ввели, поэтому можно было ночами просиживать за Спектрумом, качая новьё с BBS и читая конференции в FIDO. В Минске тогда были популярны модемы от Ars'a, которые он сам продавал на радиорынке. Особенностью их было то, что все маркировки на микросхемах были стёрты (чтобы нехорошие конкуренты не тиражировали девайс), а также то, что в модеме, хоть и стоял развязывающий трансформатор, не было гальванической развязки между компьютером и телефонной линией.

Тогда я учился в универе, и со мной на потоке учился Кирилл (Micruho-Maklaj). Он вместе с Мишей (Hamer, это у него была своя Hamer BBS) разработали простую схему CDOS-модема, с гальванической развязкой. Я эту схему опробовал и изготовил в двух экземплярах, один из которых подарил своему другу.

Этот модем честно и безглючно отработал у меня несколько лет. В данный момент интереса ради я сделал плату портов и подключил этот модем к АТМ-Турбо. Модем весело щёлкает реле. Однако полностью проверить его я не смог, т.к. нет BBS, на которую можно было бы позвонить.

В какой-то момент памяти 512К стало мало. Хотелось копировать дискетку за один проход, и в iS-DOS очень хотелось открыть RAM-диск на мегабайт. Поэтому стал искать возможность расширения памяти. Схема расширения памяти до 1МБ на SIMM-модуле почему-то именно на моём экземпляре Pentagon'а работать наотрез отказалась, поэтому пришлось садиться и самому искать решение. В итоге память удалось расширить на 4-х SIMM-модулях по 256К. Я даже послал схему и описание доработки в какую-то минскую электронную газету (увы, не помню куда именно). Только совсем недавно увидел свою статью в журнале "Радиомир. Ваш компьютер" №1 за 2002 год.

Чуть позже к Pentagon'у был подключен ISA-модем на 14400 бод по схеме Кондратьева. Помню, что для этого пришлось перепрограммировать ПЗУ с Basic-48, чтобы устранить ошибку обработки NMI. Для нормальной работы терминалки под этот модем нужен был графический режим 512*192 точек, что и было сделано.

Где-то в то время попал мне в руки "Радиоежегодник" с описанием микросхемы часов КР512ВИ1. Естественно захотел поставить эту микросхему в Спектрум. Как раз кстати появилась схема подключения ВИ1 от Mr Gluk, и я её собрал. Долгое время ушло на то, чтобы добиться устойчивой работы ВИ1 при отключении питания компьютера, но в конце-концов эта задача была решена. После изучения принципов работы ВИ1 была написана для iS-DOS программа, которая читала текущую дату из часов и сохраняла её в системе. Программа вызывалась каждый раз при старте iS-DOS. А нужно всё это было для того, чтобы было видно когда в какой день был создан или изменён файл. Этой программой я пользуюсь до сих пор.

Другим аспектом интерфейса принтера было то, что к нему помимо принтера можно было подключать другие интересные устройства, такие как эта читалка телефонных карт:

Благодаря ей удалось вживую поэкспериментировать с I2C шиной (микросхема в телефонной карте работала именно по такой шине) и даже написать программу для чтения содержимого карты.

На том самом принтере Seikosha я печатал конверты для дискеты с игрой Manager, которую я написал в 2000 году. Игра сама по себе неинтересна, ничего особенного. Однако каким-то образом попала на WoS.

Игра в таком оформлении была сделана на двух дискетах. Одна уехала в Оршу, вторая сейчас хранится у меня.

Пару недель ушло на нахождение решения проблемы сохранности информации в ОЗУ при выключении питания. Проблема была в том, что в момент включения компьютера информация в ОЗУ портилась. Но всё это было удачно преодолено.

Для удобной установки нужных прошивок в статическое ОЗУ была по-быстрому написана программа Install на основе графического движка (автор - Max, описание интерфеса в электронном журнале "Чёрная ворона" №2). Программа позволяла устанавливать любую прошивку размером 16К в любой из банков статической памяти.

Немного позже я написал аналогичную программу, но уже для ОС iS-DOS, она и стала основной.

Поначалу, пока не удавалось решить проблему порчи ячеек памяти микросхемы часов КР512ВИ1, в программе была опция для выключения компьютера. При её вызове закрывался доступ к микросхеме часов.

В программе был режим защиты от несанкционированного доступа к компьютеру - можно было установить пароль на включение:

С опцией загрузки с винчестера поначалу были проблемы. Дело было в том, что я совершенно не знал как запустить систему "с нуля". Потом мне подсказали идею, как это сделать, и после нескольких опытов удалось сделать старт системы с винчестера. Правда, это было реализовано далеко не так, как в загрузчике от Nemo (тогда я о нём совсем не знал), но всё работало.

Затем каким-то образом ко мне попала прошивка ПЗУ от KAY. Оттуда я взял загрузчик HDD Boot и дизассемблировал его. Разобрался что к чему и решил изменить свой способ загрузки iS-DOS с винчестера на нормальный от Nemo.

Эта небольшая переделка повлекла за собой доработку компьютера - введения стандарта расширения памяти KAY-1024 для работы iS-DOS Chic и для работы RAM-диска TR-DOS в памяти компьютера. Прошивка TR-DOS от KAY это позволяла.

Заставка BIOS при включении компьютера (её нарисовал Phoenix специально для моего проекта BIOS):

. Шло время, и Пентагон стал понемногу глючить. Холодные пайки на плате, многочисленные перепайки, стали появляться трещины в дорожках. А посколько компьютер был буквально оплетён МГТФом, то ремонтировать его с каждым разом было всё сложнее. И наконец в один прекрасный день компьютер перестал работать. Навсегда..

Долго оставаться без рабочего Spectrum'а не хотелось, и по случаю у CHRV был куплен АТМ-Турбо 2+. Памятуя о недопустимости превращения компа в клубок МГТФа я свёл к минимуму число дополнительных паек на плате АТМки и вывел всю периферию на дополнительные платы. В итоге получился вполне такой симпатичный компьютер, на котором приятно работать:

Существуют ли биопатогенные зоны на просторах нашей Родины, посреди бермудского треугольника или в карстовых пещерах на Марсе - я не знаю. Но могу поклясться, что в интернете они существуют. Тянутся от средств массовой информации, через поля системных администраторов, опушки слухов и предположений рядовых пользователей, перебегают вершины сетевых аналитиков и специалистов по компьютерной безопасности, пока не достигают дремучих чащоб подполья хакерского сообщества. Речь идёт о биопатогенных зонах военных сетей, пожалуй, наиболее таинственной и загадочной части всемирной паутины.

Тайные притоны детской порнографии, пиринговые сети, выкладывающие новейшие пиратские релизы, закрытые форумы обмена новыми видами сетевых уязвимостей, схемы отмывания кардерских денег, сообщества террористов, сайты покупки нелегальных донорских органов - всё это показалось мне детским лепетом и строкой в TOP30 яндекс.ру по сравнению с поисками информации о военных сетях США и России. Достаточно сказать, что таких сетей в США более 60-ти; лишь половина из них имеет связь с относительно известными SIPRNET (секретная сеть на основе IP-маршрутизаторов, предназначенная для Министерства обороны) и Intellink (информационная разведывательная сеть), остальные же предельно закрытые системы, информации о которых, видимо, просто не существует. И даже о тех сетях, информация о которых просочилась, никто не мог поведать громче, чем полушепотом. Корректные СМИ лукаво врали о непотопляемых военных серверах Пентагона, скучающие админы просто рубили о «не подключенных к интернету сетях», хакеры делились IP-адресами, по коим «можно попробовать», а некоторые осведомленные личности очень интересовались, как меня зовут и где со мной можно встретиться. Но во всех случаях мой невидимый сетевой собеседник целью нашего разговора представлял либо мифическую неповторимо-огромную и неуязвимую сеть из пары миллионов компьютеров, закопанную на глубине двух километров под Аризонской пустыней и на дне Атлантического шлейфа, либо какой-то конкретный сервер с определенным софтом безопасности и найденной уязвимостью. Так что же такое в действительности «Военная сеть США», «Сеть Пентагона» (!), «Сеть военного министерства»? Как они выглядят, устроены и где расположены? Пора нам вступить ногой в это болото и расшевелить мутную воду слухов и недомолвок. Только аккуратней, держитесь за деревце «информация представлена из Открытых источников» - может и затянуть.

MILitary NETwork: начало

Прародительницей военных сетей по праву считается

ARPANET, созданная в 1969 году Агентством Перспективных Исследований министерства обороны США DARPA. На начальном этапе

ARPANET объединяла локальные сети нескольких американских университетов, научных лабораторий и военных баз, а в гипотетической перспективе, после нанесения противником ядерного удара, должна была обеспечить управление разрозненных военных группировок.

В 1983 году разросшаяся ARPANET была поделена на две части:

MILNET - военная сеть, которая осталась в ведомстве Department of Defence of USA (Министерство обороны США, DOD), и

ARPANET, которую полностью отдали в распоряжение гражданских исследований. Дальнейшую историю Арпы, ставшей Inter, вы все прекрасно знаете, а нас интересует её темный брат-близнец, выстроенный на всё том же TCP/IP,

MILNET.

MILNET возник далеко не в лохматом 1983, а гораздо раньше, в палеозойскую эру компьютерных сетей. С самого основания

MILNET был частью APRANET, выделенной целиком для несекретного трафика Министерства обороны Соединенных Штатов. Некоторые задачи и требования DOD выходили за рамки данной сети и не требовали повышенного уровня безопасности. Однако со временем компьютерные сети всё более эволюционировали, появились такие угрозы, как хакерское вторжение и вирусы. Военные люди простые и проблемы решают просто: если сеть уязвима – не нужна такая сеть.

С 1983 MILNET связывался с ARPA лишь по шлюзам передачи электронной почты, что также оставляло возможность для лазейки. До начала

девяностых сети развивались параллельно, а в 1990 году

MILNET реконструировали в NIPRNET.

Non-secure Internet Protocol Router NETwork

«Сеть маршрутизации конфиденциального IP-трафика» для компьютеров с «правительственными» IP-номерами должно была освежевать сразу двух кроликов: обеспечить глобальность передачи информации и вывести, наконец, безопасность на требуемый уровень. Вместо того чтобы строить собственную сеть стоимостью в миллиарды долларов, решено было воспользоваться многолетними наработками ведущих информационных центров страны. Однако в виртуальной сети трафик по-прежнему передавался через интернет, что опять-таки не исключало возможности взлома. Доказательством тому стало заражение военных серверов вирусами типа Code

Red.

NIPRNET, как и MILNET использовался для передачи не секретной, но важной информации между «внутренними» пользователями, а также для обеспечения связи с интернетом. По замыслу

NIPRNET – аналог секретной закрытой сети SIPRNET и выступает своеобразным шлюзом между системами боевого назначения и интернетом. Несмотря на то что физически эти две сети практически не граничат друг с другом, часть зашифрованного трафика

SIPERNET может передаваться по каналам NIPERNET. Скорости передачи данных в сети

NIPERNET колеблются от 56 килобайтов в секунду до 622 Мб/сек. О способах защиты будет рассказано ниже 😉

Взлом: В начале нашего века DOD обнародовало следующие данные: за всё время существования

NIPERNET из неё было выкачено несколько десятков терабайт (!) секретной информации. Не иначе как вся порнушка высшего звена Минобороны…

Secret Internet Protocol Router NETwork

SIPRNET – большая и важная часть DISN, Defense Information System Network (Сеть оборонной информации), ядро управления для американской армии.

SIPRNET базируется на IP-протоколе, однако полностью отделен от интернета и эксплуатирует выделенные каналы связи. Другими словами,

SIPERNET – это версия гражданского интернета в представлении Министерства Обороны. Его главное отличие – система доменных имен, ограничивающихся «.mil» и «.gov». Всё остальное, вроде SMTP или Web, знакомо и рядовым пользователям. Стоит отметить, что

SIPERNET строится на продуктах небезызвестной компании Microsoft, начиная с Windows и кончая Outlook.

Все данные в SIPERNET, конечно же, шифруются, но, как уже упоминалось, могут передаваться по открытым каналам (по

NIPERNET через обычный интернет), однако связь эта лишь односторонняя и передать информацию из

NIPER в SIPER нельзя.

INTELINK

После завершения операции «Буря в пустыне» в 1991 году разведслужбы США были подвергнуты жесткой критике со стороны военного командования. Суть претензий сводилась к тому, что последние данные со спутников-шпионов приходили с большим опозданием во времени. В 1994 году руководство разведслужб США окончательно пришло к выводу, что существующая практика доставки секретных документов - в частности, на охраняемом транспорте - не отвечает современным требованиям и не позволяет реализовать «информационное превосходство» США. Тогда и было принято решение о создании сети

Intelink, которая обеспечила бы быстрый доступ к этим данным всем имеющим на то разрешение лицам.

Intelink имеет важнейшее значение в разведывательной системе США. Впервые об этой сети подробно рассказал миру бывший сотрудник Агентства национальной безопасности Фредрик Томас Мартин в своей книге «Top Secret Intranet». Сеть

Intelink имеет четыре уровня доступа к разведывательной информации по степени секретности: 1) Особо важная информация, которую готовит и распределяет только ЦРУ через специальную сеть PolicyNet для президента и Совета безопасности; 2) Информация, к которой имеют доступ сотрудники 16 американских разведывательных ведомств, Белого Дома, Конгресса, Пентагона и других правительственных организаций, всего около 50 тыс. пользователей; 3) Информация, связанная с планированием военных операций, к которой имеют доступ 265 тыс. пользователей сети

SIPRNET; 4) Несекретная информация из открытых источников (печать, интернет, телевидение, радио), которая составляет свыше 95% всей добываемой разведкой информации.

Секретная информация хранится почти на полутысячи серверах, доступ к которым осуществляется через более чем 100 сайтов (с предоставляемыми ресурсами можно ознакомиться

здесь).

Чуть-чуть прикоснуться к военной тайне можно лишь через

симулятор Центрального портала

Intelink.

NAVigation Satellite Time And Ranging

NAVSTAR более известна как глобальная система позиционирования (GPS) и входит в юрисдикцию NASA (и в её сети, соответственно). Позволяет в любом месте Земли, почти при любой погоде, также в космическом пространстве на расстоянии до 100 тыс. км от поверхности Земли, определить местоположение и скорость объектов. Система, понятное дело, построена по заказу DOD, не имеет ничего общего с TCP/IP, но при этом снабжает данными как военные сети, так и интернет, например, всем известные Google maps.

Система NAVSTAR работает на двух базовых частотах – L1 (стандартной точности) и L2 (высокой точности). Для NAVSTAR L1=1575,42 МГц и L2=1227,6 МГц. Сигнал в L1 доступен всем пользователям, сигнал в L2 – только военным (то есть, не может быть расшифрован без специального секретного ключа).

Об использовании NAVSTAR в военных целях говорили много и часто. Чаще всего факты взлома в ней связаны с деятельностью спецслужб в отношении коммерческих предприятий, обслуживающих правительственные структуры. Конечно же, в DOD США все дыры и уязвимости GPS (о тотальной уязвимости которой не писал только ленивый) знает преотлично. С учётом этого «факта» в России вот уже не одно десятилетие строится своя собственная система позиционирования – ГЛОНАСС.

MILitary Strategic and TActical Relay

Система MILSTAR предназначена для обеспечения гарантированной, почти глобальной, закрытой, живучей, скрытной, с низкой вероятностью перехвата и обнаружения, помехозащищенной связи в интересах стратегических и тактических сил США на всех уровнях конфликтов, в том числе с использованием ядерного оружия.

MILSTAR представляет собой совокупность дюжины спутников, установленных вокруг Земли на геосинхронных орбитах.

Отличительными особенностями системы являются: наличие межспутниковых линий связи; бортовая обработка и маршрутизация сигналов; работа (в том числе перекрестная) в EHF, SHF и UHF диапазонах спектра; а также высокая степень живучести и помехозащищенности системы. Максимальная скорость передачи данных для среднескоростного режима (MDR) спутника Milstar II составляет 1.544 Мбит/с. Парк абонентского оборудования представлен авиационными, корабельными, автомобильными, переносными и портативными терминалами.

Данные с MILSTAR передаются в SIPERNET, а также некоторые другие закрытые сети МинОборны. Ни один пользователь интернета не может иметь к ним доступ.

Проект MILSTAR, который начали в 80-х, был узаконен в 2003 г. Военные утверждают, что он устарел уже на этапе ввода в эксплуатацию и не позволяет передавать данные на тех скоростях, которые требуются, поэтому DOD тратят 500 миллионов $ ежегодно на апгрейд системы.

Взлом: взломать самый финансируемый отдел DOD, связанный с космической разведкой, практически нельзя, да и бессмысленно, поскольку 90% информации со спутников практически сразу же передаётся в более уязвимые сети

Intelink и SIPRNET. Если вы перехватите сигнал

MILSTAR – это может вызвать третью мировую войну.

P. S. Небольшой комментарий по поводу встречающихся время от времени в прессе громких заявлений об очередном взломанном сервере Пентагона (бравыми российскими хакерами, ага). Начиная с 2001 года каждый отдел DOD вывел из Пентагона 70 % своих IT-отделов и

асимметрично распределил их между закрытыми военными сетями, жалкую масштабность взломов которых вы могли оценить из данной статьи. 99 % серверов Пентагона на сегодняшний день – это центры взаимодействия с общественностью и внутренняя, не имеющая особой ценности информация сотрудников. Никаких следов пришельцев или данных о готовящихся военных операциях там нет и быть не может. Однако истерия, которая поднимается всякий раз, когда дело касается уязвимостей «компьютеров № 1», выгодна Пентагону, отвлекающему внимание от реальных стоящих целей.

Сборка Пентагон 128к

Рекомендации по сборке плат Пентагон 128к 2010/2014

Настройка INT

(R17 - 470, С6 - 0,022, С7 - 510)

Процессор МОП - Z84C20PEC или Z80A

-

Транзистор 2SC3311 ( h21э

Скрытый текст

Последний раз редактировалось Ewgeny7; 22.11.2017 в 22:51 .С любовью к вам, Y andex. D irect

Размещение рекламы на форуме способствует его дальнейшему развитию

самый главный нюанс импортных аналогов - там нельзя оставлять ноги висящими в воздухе. например у нас вовсю практиковалось в TM2 не подключать к высокому уровню выводы R и S ( имел такие глюки при сборке платы Ленинград 1 - пока не соединил их с плюсом - все глючило и не работало). тоесть если короче - при использовании импортных аналогов логики на все неиспользуемые входы подавать неактивный уровень сигнала. тоесть для входов с инверсией - давать +5в ( желательно через резюк 1-4 килоома) а для входов управляемых высоким уровнем - просто вешать все на минус.Amiga 1200+Blizzard 1260 72 Mb+Mtek 68030,Compozit 128, Leningrad 2,

Atari STE 1040,ZX Spectrum +2,Pentagon 48, Speccy2007 - 2 , ATAS 256k.

ZX Evo 4Mb- в строю.

Speccy2010 v1

Специалист (пока готовлюсь к восстановлению).

Это все мое!

Родное!

Все люблю на свете я! Это родина моя!

Можно ли на все микросхемы распространить правило выбора по наименьшему потреблению или же какие-то микросхемы лучше взять 155 и 555 серии? D94 - 155ЛН2

D72 - 155ЛА12

D95 - 155ЛП9

обязательно должны быть этой серии. Иначе можно поиметь проблем с неправильной работой дисковода. Остальные можно (и нужно!) ставть 1533 серии и лучше. 1531 (74F) серия более "скоростная", современные CMOS микросхемы (1561, 74HC, 74AC и т.д.) имеют меньшее потребление, но 1533 (74ALS) серия обеспечивает наилучшее сочетание "цена/качество работы/доступность".

Если серия 1533 наиболее оптимальна или же есть другая более оптимальная, то как остальные серии можно расставить по приоритету при выборе? Например, нет микросхемы серии 1533, какую тогда брать 555 или 155?

После 1533 по характеристикам идет 555 серия. Потом уже 155 и 531. 531 более быстродействующая. У них обоих входные токи больше, чем у 555 и 1533, иногда из-за этого возникают проблемы.

Если где ошибся, знатоки меня поправят.

balu_dark, так может забить на импорт и купить лучше русские.

А то соплей будет килограмм, там небось каждая вторая микруха со свободным выводом.

Последний раз редактировалось Addison; 31.05.2017 в 22:30 .

А то соплей будет килограмм, там не бось каждая вторая микруха со свободным выводом. Хм, с ходу по схеме ни одной не нашел. Разработчики тоже не дураки были, каждый висящий вход - потенциальный приемник помех, так что все неиспользуемые входы подтянуты куда надо.

У меня 2 платы и я буду делать так.

Плата 1.

Все микрухи что по схеме К555 - заменить на КР1533, из импорта ( 74ALS )думаю что все доставаемо, лично я буду ставить именно КР1533 ибо их есть у меня много.

Все что К155 ( 74 ) так и надо оставить, хотя бы потому что ЛН3, ЛП11 и ЛП9 насколько я знаю нет ни в К555 ни в КР1533 ни в их аналогах ( возможно ошибаюсь ). К561 естественно тоже остаются.

Плата 2.

Вместо К555 - 74HC, за исключением D39, D44, D55, D67, D70 - они 74AC.

Однако чем заменить ИР16 непонятно пока, вроде как HC не бывает ее.

Номиналы резисторов в генераторах надо корректировать.

ЛН3, ЛП11,ЛП9,Ла12 аналоги из 74 серии.

---------- Post added at 01:20 ---------- Previous post was at 01:16 ----------

Хм, с ходу по схеме ни одной не нашел. Разработчики тоже не дураки были, каждый висящий вход - потенциальный приемник помех, так что все неиспользуемые входы подтянуты куда надо.Такие входы есть к сожалению.

Например D89/1,2

D45/12,13

Надо все проверять, в любом случае их надо на 5V все какие найдутся, если уж делать то все как положено.

Особенно если 74HC ставить.

---------- Post added at 01:25 ---------- Previous post was at 01:20 ----------

Еще D98/1,2

Возможно это все, я больше не увидел, так что немного в принципе.

Так может есть смысл русские поставить?

На небольших количествах ног они вроде бы лезут.

Что делать с ру5? аналог 2164, в Чипе их нет.

---------- Post added at 22:30 ---------- Previous post was at 22:28 ----------

Кроме того 40-ка ножки придется полюбому брать импорт.

Z80 понятно, а вот импортную ВГ93 легко будет достать?

Вопрос №1

Я правильно понимаю, что эти аналоги на 100% совпадут, что нет никаких мелких нюансов, которые потом попортят кровь?

Вопрос №2

Какую серию микросхем лучше выбрать? Я почитал, немного ориентируюсь, 555 и 155 много жрет, вроде как рекомендуют 1533!

Можно ли на все микросхемы распространить правило выбора по наименьшему потреблению или же какие-то микросхемы лучше взять 155 и 555 серии?

Вопрос №3

Если серия 1533 наиболее оптимальна или же есть другая более оптимальная, то как остальные серии можно расставить по приоритету при выборе? Например, нет микросхемы серии 1533, какую тогда брать 555 или 155?

1. Совпадут, конечно.

2. КР1533 меньше потребляют, та же нагрузочная способность что и К555.

К тому же раз уж зашла речь об эстетике, то советские КР1533 практически одного завода и смотрятся красиво в куче рядом стоящие, а кстати импорт все равно разнобойный покупать придется, так же как и К555.

Читайте также: