Что такое виртуальная компьютерная сеть

Обновлено: 06.07.2024

Поскольку коммутатор Ethernet является устройством канального уровня, то в соответствии с логикой работы он будет рассылать широковещательные кадры через все порты. Хотя трафик с конкретными адресами (соединения "точка — точка") изолирован парой портов, широковещательные кадры передаются во всю сеть (на каждый порт ). Широковещательные кадры — это кадры, передаваемые на все узлы сети. Они необходимы для работы многих сетевых протоколов, таких как ARP , BOOTP или DHCP . С их помощью рабочая станция оповещает другие компьютеры о своем появлении в сети. Так же рассылка широковещательных кадров может возникать из-за некорректно работающего сетевого адаптера. Широковещательные кадры могут привести к нерациональному использованию полосы пропускания, особенно в крупных сетях. Для того чтобы этого не происходило, важно ограничить область распространения широковещательного трафика (эта область называется широковещательным доменом) — организовать небольшие широковещательные домены, или виртуальные локальные сети (Virtual LAN, VLAN).

Виртуальной локальной сетью называется логическая группа узлов сети, трафик которой, в том числе и широковещательный, на канальном уровне полностью изолирован от других узлов сети. Это означает, что передача кадров между разными виртуальными сетями на основании MAC-адреса невозможна независимо от типа адреса — уникального, группового или широковещательного. В то же время внутри виртуальной сети кадры передаются по технологии коммутации, то есть только на тот порт , который связан с адресом назначения кадра. Таким образом с помощью виртуальных сетей решается проблема распространения широковещательных кадров и вызываемых ими следствий, которые могут развиться в широковещательные штормы и существенно снизить производительность сети.

VLAN обладают следующими преимуществами:

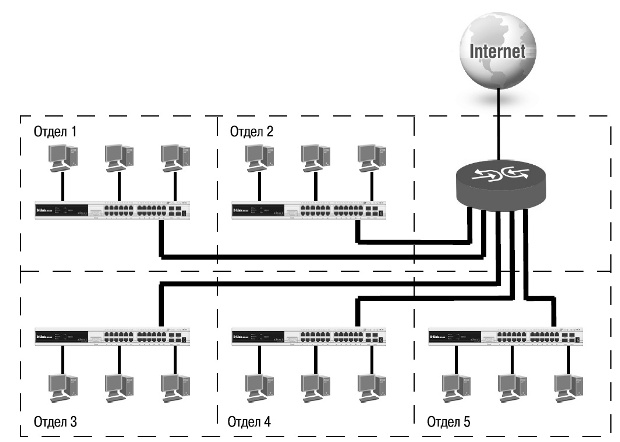

Рассмотрим пример, показывающий эффективность использования логической сегментации сетей с помощью технологии VLAN при решении типовой задачи организации доступа в Интернет сотрудникам офиса. При этом трафик каждого отдела должен быть изолирован.

Предположим, что в офисе имеется несколько комнат, в каждой из которых располагается небольшое количество сотрудников. Каждая комната представляет собой отдельную рабочую группу.

При стандартном подходе к решению задачи с помощью физической сегментации трафика каждого отдела потребовалось бы в каждую комнату устанавливать отдельный коммутатор , который бы подключался к маршрутизатору, предоставляющему доступ в Интернет . При этом маршрутизатор должен обладать достаточным количеством портов, обеспечивающим возможность подключения всех физических сегментов (комнат) сети. Данное решение плохо масштабируемо и является дорогостоящим, т.к. при увеличении количества отделов увеличивается количество необходимых коммутаторов, интерфейсов маршрутизатора и магистральных кабелей.

При использовании виртуальных локальных сетей уже не требуется подключать пользователей одного отдела к отдельному коммутатору, что позволяет сократить количество используемых устройств и магистральных кабелей. Коммутатор , программное обеспечение которого поддерживает функцию виртуальных локальных сетей , позволяет выполнять логическую сегментацию сети путем соответствующей программной настройки. Это дает возможность подключать пользователей, находящихся в разных сегментах, к одному коммутатору, а также сокращает количество необходимых физических интерфейсов на маршрутизаторе.

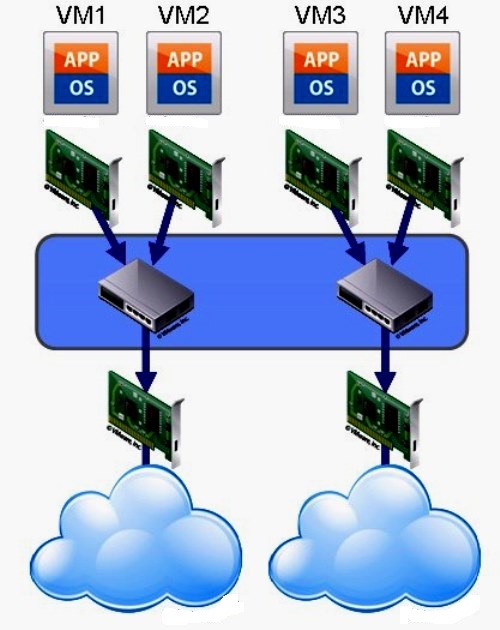

Виртуальная сеть обеспечивает связь между компьютерами, виртуальными машинами (ВМ), виртуальными серверами или другими устройствами в различных офисах и ЦОД. В то время как физическая сеть соединяет компьютеры через кабельную проводку и другое оборудование, виртуальная сеть расширяет эти возможности с помощью программного управления, соединяя компьютеры и серверы через Интернет. Она использует виртуальные версии обычных сетевых средств, таких как коммутаторы и сетевые адаптеры, обеспечивая более эффективную маршрутизацию и упрощая изменение конфигурации сети.

Виртуальная сеть позволяет устройствам, находящимся в разных расположениях, функционировать с теми же возможностями, что и при использовании обычной физической сети. Это позволяет ЦОД охватывать различные физические расположения и предоставляет администраторам сети новые и более эффективные возможности. В частности, они могут легко вносить требуемые изменения в сеть без необходимости в ее отключении или приобретении дополнительного оборудования, более гибко инициализировать сеть в соответствии с конкретными потребностями и приложениями, а также переносить рабочие нагрузки в пределах сетевой инфраструктуры без прерывания обслуживания, снижения доступности или возникновения риска для безопасности.

Связанные темы

Принципы работы виртуальной сети

Виртуальная сеть с помощью ПО соединяет ВМ и устройства, независимо от их расположения. В физической сети функции модели OSI уровней 2 и 3 выполняются с помощью физических коммутаторов и маршрутизаторов. Кроме того, для подключения компьютеров и серверов к сети используются физические сетевые и NIC-адаптеры. В виртуальной сети переносят эти и другие задачи переносятся на уровень программного обеспечения. ПО, называемое виртуальным коммутатором или vSwitch, контролирует и направляет обмен данными между имеющимися физическими сетями и виртуальными элементами сети, например ВМ. Адаптер виртуальной сети позволяет компьютерам и ВМ подключаться к сети. В частности, он дает возможность всем машинам в пределах локальной вычислительной сети (LAN) подключаться к более крупной сети.

В физической сети подгруппы LAN создаются для подключения нескольких устройств к общим ресурсам, таким как сетевое хранилище, обычно через кабели Ethernet или Wi-Fi. В то же время виртуальная сеть дает возможность создавать виртуальные локальные сети (VLAN), в которых группирование осуществляется с помощью программного обеспечения. Это означает, что компьютеры, подключенные к разным сетевым коммутаторам, могут работать так, будто они подключены к одному устройству, а компьютеры с кабельными соединениями можно включить в разные сети вместо того, чтобы устанавливать между ними физические соединения с помощью кабельной проводки и оборудования.

Виртуальные сети обеспечивают централизованное и более удобное управление сетью. Возможность удаленного доступа к разным элементам сети для выполнения необходимых обновлений, изменений или даже проверок делает сетевое управление более удобным и экономичным.

Виртуальная сеть — это основа облачных архитектур и приложений, поскольку она обеспечивает возможность доступа, подключения, защиты и изменения облачных ресурсов.

Преимущества виртуальной сети

Виртуальная сеть предоставляет множество преимуществ для бизнеса: от более низких капитальных расходов и затрат на обслуживание до удобной сегментации сети. В частности, виртуальная сеть обеспечивает следующие преимущества:

- оптимизация количества сетевого оборудования (кабелей, коммутаторов и т. д.) за счет переноса многих функций на уровень ПО;

- уменьшение стоимости и сложности управления сетевым оборудованием и ПО благодаря централизованному контролю;

- более гибкие варианты конфигурации и структуры маршрутизации сети, включая упрощение сегментации и деления сети;

- улучшение контроля сетевого трафика за счет более детальной настройки параметров, например настройки брандмауэра на уровне виртуального NIC-адаптера;

- повышение эффективности ИТ-инфраструктуры благодаря удаленной и автоматизированной активации служб, а также проверкам производительности;

- повышение масштабируемости и гибкости бизнеса за счет виртуальных обновлений, автоматизированной настройки и модульных изменений сетевых устройств и приложений.

Примеры виртуальных сетей

Один из примеров виртуальной сети — частная виртуальная сеть (VPN), которая обеспечивает безопасное подключение между сетями через Интернет. Сети VPN позволяют сотрудникам подключаться к сетям компании удаленно или из дома. Они также часто используются, чтобы обойти цензуру в Интернете или избежать отображения истории браузера в общедоступных сетях Wi-Fi.

В качестве другого примера виртуальной сети можно привести виртуальную локальную сеть (VLAN). VLAN — это подгруппа сети, объединяющая несколько сетевых устройств в одну группу, или домен, отделяя их от прочих компонентов сети. Сети VLAN повышают скорость и производительность сети благодаря более эффективной маршрутизации в этих подгруппах и доменах. Сети VLAN также значительно расширяют возможности контроля сетевых устройств и трафика. Изоляция определенных данных в отдельной сети VLAN обеспечивает дополнительные преимущества в аспекте безопасности, особенно для крупных сетей, затрудняя неавторизованный мониторинг сети или вмешательство в ее работу. Сети VLAN также избавляют от необходимости добавлять новые кабельные соединения или вносить значительные изменения в инфраструктуру сети.

Виртуальная расширяемая сеть LAN (VXLAN) — еще один пример виртуальной сети. Кроме простого разделения сети на подгруппы, VXLAN может виртуализировать всю сеть, обеспечивая возможности сегментации и масштабного наложения сети. Сети VXLAN значительно увеличивают объем ресурсов и масштабируемость виртуальных сетей, что особенно важно в отсутствие современных сложных облачных архитектур.

Виртуальная сеть обеспечивает связь между несколькими компьютерами, виртуальными машинами (ВМ), виртуальными серверами или другими устройствами в различных офисах и центрах обработки данных. В то время как физическая сеть соединяет компьютеры через кабели и другое оборудование, виртуальная сеть расширяет эти возможности, используя программное обеспечение для подключения компьютеров и серверов через интернет. В ней используются виртуализированные версии традиционных сетевых инструментов, таких как коммутаторы и сетевые адаптеры, что обеспечивает более эффективную маршрутизацию и упрощает внесение изменений в конфигурацию сети.

Виртуальная сеть позволяет устройствам функционировать с теми же возможностями, что и традиционная физическая сеть. Это означает, что центры обработки данных могут распределяться по различным физическим местоположениям и предоставлять сетевым администраторам новые и более эффективные возможности, например, легко изменять сеть без необходимости переключения или покупки большего количества оборудования; большую гибкость в подготовке сети к конкретным потребностям и приложениям; и способность перемещать рабочие нагрузки по сетевой инфраструктуре без ущерба для служб, безопасности и доступности.

Как работает виртуальная сеть?

Виртуальная сеть соединяет виртуальные машины и устройства, независимо от их местоположения, с помощью программного обеспечения. В физической сети, функции модели OSI (стек сетевых протоколов OSI/ISO) выполняются в пределах физических коммутаторов и маршрутизаторов. Кроме того, физические сетевые интерфейсные карты (NIC) и сетевые адаптеры используются для подключения компьютеров и серверов к сети. Виртуальная сеть переносит эти и другие действия на программное обеспечение. Программное приложение, называемое виртуальным коммутатором или vSwitch, управляет и направляет связь между существующей физической сетью и виртуальными частями сети, такими как виртуальные машины. А адаптер виртуальной сети позволяет компьютерам и виртуальным машинам подключаться к сети, в том числе позволяя всем машинам в локальной сети (LAN) подключаться к более крупной сети.

В физической сети, локальные сети создаются для подключения нескольких устройств к общим ресурсам, таким как сетевое хранилище, обычно через кабели Ethernet или Wi-Fi. Но виртуальная сеть создает возможность для виртуальных LAN (VLAN), где группировка настраивается с помощью программного обеспечения. Это означает, что компьютеры, подключенные к различным сетевым коммутаторам, могут вести себя так, как если бы все они были подключены к одному и тому же коммутатору, и, наоборот, компьютеры, совместно использующие кабели, могут храниться в отдельных сетях, а не физически подключаться к машинам с использованием кабельного оборудования и аппаратных средств.

Виртуальная сеть обеспечивает более централизованное управление и упрощенное сетевое управление. Разрозненные части сети могут быть доступны удаленно для необходимых обновлений и изменений, или даже тестирования, что делает сетевое управление проще. Виртуальная сеть является основой для облачных архитектур и приложений, так как она позволяет получать доступ, подключать, защищать и изменять облачные ресурсы.

Примеры виртуальных сетей:

1. Виртуальная сеть VPN

Одним из примеров виртуальной сети является виртуальная частная сеть VPN, которая создает безопасное соединение между одной сетью и другой через интернет. VPN позволяют пользователям подключаться к сетям, работая удаленно или дома, а также обычно используются для обхода интернет-цензуры и дают гарантии того, что история браузера не будет видна в публичных Wi-Fi сетях.

2. Виртуальная сеть VLAN

3. Виртуальная сеть VXLAN

На видео: Подход компании Scaleway к фабрикам на основе VXLAN EVPN

Виртуальная локальная сеть — логическая независимая структура, находящаяся в одной физической сети. Пользователь может иметь несколько VLAN в одном маршрутизаторе или коммутаторе. Каждая из этих сетей объединяет команды определенного сегмента, что имеет явные преимущества, когда речь идет об управлении и безопасности.

Эволюция дизайна виртуальной сети

Организации, которым требуется обновить свою устаревшую сеть, могут реализовать архитектуру WLAN, управляемую локальными контроллерами, или архитектуру с контроллерами, расположенными в облаке. Оба варианта предлагают значительные преимущества. Определение того, какая реализация будет работать лучше, зависит от нескольких факторов, включая структуру компании, текущий дизайн сети и предъявляемых требований.

Когда корпоративные WLAN были развернуты первоначально, каждая точка доступа была настроена и управлялась независимо от других в той же сети. В то время это не было проблемой, потому что большинство компаний определяли специальные зоны для беспроводных точек доступа. Обычно это были конференц-залы, вестибюли и открытые площадки — любое место с большим количеством пользователей и несколькими проводными портами.

По мере роста спроса на Wi-Fi на предприятии росла инфраструктура, необходимая для его предоставления. Сетевым администраторам приходилось управлять сотнями, а то и тысячами точек доступа. Технические проблемы, такие как помехи в совмещенном канале, регулировка мощности и роуминг клиентов, сделали многие сети нестабильными и непредсказуемыми.

Потребовалось создание виртуальной локальной сети, в которой поставщики размещали контроллеры, чтобы принудительно возвращать данные обратно. Они стали единым дроссельным пунктом для конфигурации точки доступа, связи и применяемой политики. Точки доступа потеряли свою индивидуальность, а контроллер стал «мозгом» для всей WLAN.

Типы конфигурации

Можно выделить шесть типов виртуальной локальной сети. Тем не менее большинство пользователей использует только три: уровень портов, MAC и приложения. Порт, точнее его коммутация в меню конфигурации маршрутизаторов, является наиболее распространенным.

Каждый порт назначается виртуальной локальной сетью VLAN, а пользователи, подключенные к этому порту, внутри видят друг друга. Соседние виртуальные сети для них недостижимы. Единственным недостатком модели является то, что она не учитывает динамизм при поиске пользователей, и в случае, если они меняют физическое местоположение, программа виртуальной локальной сети должна быть перенастроена.

MAC вместо назначения на уровне порта находится на уровне MAC-адреса устройства. Преимущество заключается в том, что он обеспечивает мобильность без необходимости вносить изменения в конфигурацию коммутатора или маршрутизатора. Проблема кажется вполне понятной, но добавление всех пользователей может быть утомительным.

Приложения - программы виртуальной локальной сети, в них сети назначаются в зависимости от используемого ПО с применением несколько факторов, таких как время, MAC-адрес или подсеть, позволяющие различать SSH, FTP, Samba или SMTP.

Архитектура LAN

Беспроводные локальные сети, управляемые облаком, зависят от качества интернета, и могут выйти из строя, если подключение ненадежное. Облачный контроллер часто выполняет другие беспроводные услуги, такие как подготовка и аутентификация протокола динамической конфигурации хоста.

Использование локальной сети между виртуальными машинами создает дополнительные накладные расходы на пропускную способность интернета. Поэтому, если подключение интенсивно используется, ненадежно или страдает от проблем с задержкой, лучше придерживаться локального подхода, контролирующего эти функции.

В большинстве ситуаций контроллеры предлагают гораздо большую гибкость, когда речь идет о реальном проектировании и развертывании WLAN. Это включает в себя расширенную поддержку устаревших устройств и приложений Wi-Fi и более детальный контроль над определенными параметрами настройки виртуальной локальной сети. Для предприятий, которые используют тысячи точек доступа, несколько локальных контроллеров могут работать вместе, чтобы обеспечить надежный доступ к сети и аварийное переключение для клиентов.

Плоская структура

Проект коммутируемой локальной сети виртуальной машины второго уровня напоминает плоскую сеть. Каждое устройство в network может видеть передачу любого широковещательного пакета, даже если ему не нужно получать данные. Маршрутизаторы разрешают такую рассылку только в пределах исходной сети, когда она переключает прямую трансляцию в каждом отсеке или сегменте. Это называется плоской сетью не из-за ее конструкции, а из-за того что она имеет один широковещательный домен. Подобная рассылка хостом направляется на все порты коммутаторов, оставляя тот, который получен вначале.

Таким образом, самое большое преимущество коммутируемой сети уровня состоит в том, что она устанавливает отдельный сегмент или отсек домена конфликта для каждого конкретного оборудования, подключенного к коммутатору. В результате могут быть собраны более крупные сети, и отсутствует необходимость устанавливать продолжительный Ethernet.

Безопасность может стать проблемой в типичной коммутируемой межсетевой сети, поскольку устройства будут видны всем аккаунтам. Еще одним недостатком является то, что невозможно остановить трансляцию и реакцию пользователей на нее. К сожалению, выбор безопасности ограничен, когда речь идет о размещении паролей на различных серверах и других устройствах.

Асимметричная VLAN

Асимметричные виртуальные локальные сети VLAN позволяют сегментировать сеть, безопасно и эффективно разделяя трафик между ними, одновременно уменьшая размер широковещательных доменов и, следовательно, сетевой трафик. Обычно использование VLAN ориентировано на большие сети с применением управляемых коммутаторов, которые являются мощными и дорогими проектами.

Такие конструкции могут быть полезны в малых и средних сетевых средах. По соображениям безопасности важно разделить сеть на две совершенно независимые, которые могут поддерживать доступ к общим ресурсам. Обычное решение состоит в том, чтобы использовать коммутатор с управлением доступом между VLAN. Более предметно можно рассмотреть применение D-Link серии Smart. Эти интеллектуальные коммутаторы управляются через веб-интерфейс и имеют более низкую цену.

В частности, можно использовать функциональные возможности асимметричной VLAN в коммутаторе D-Link DGS-1210-24. Это позволит разделить сеть в независимые VLAN, но в то же время поддерживать общую линию, к которой могут обращаться машины из остальных виртуальных сетей.

При этом компьютеры, назначенные VLAN, будут невидимы, но все они получат доступ к Интернету или ресурсам, расположенным в общих портах. Очевидно, что в этом случае все ПК будут находиться в одной IP-подсети. Можно распространить эту процедуру на корпоративную сеть Wi-Fi, например чтобы создать гостевую сеть, которая будет иметь доступ к Интернету.

Реализация: общее описание

Виртуальная локальная сеть является подразделением в канальном уровне стека протоколов. Можно создавать ее для локальных сетей (LAN), которые используют технологию узлов. Назначая группы пользователей, улучшают управление и безопасность сети. И также можно назначить интерфейсы из одной и той же системы различным VLAN.

Рекомендуется разделить локальную сеть на VLAN, если необходимо сделать следующее:

- Реализовать создание виртуальной локальной сети через логическое разделение рабочих групп, например когда все хосты на этаже здания связаны через LAN с узлами.

- Назначить разные политики безопасности для рабочих групп, например для финансового отдела и ИТ-отдела. Если системы обоих отделов совместно используют одну и ту же линию, можно создать отдельную сеть VLAN для каждого отдела. Затем назначить соответствующую политику безопасности для каждой.

- Разделить рабочие группы на управляемые домены выдачи.

Использование VLAN уменьшает размер выдающих доменов и повышает эффективность сети.

Правила допустимых имен

Сети VLAN демонстрируют преимущество употребления общих или пользовательских имен. Предыдущие версии VLAN идентифицировались с помощью физической точки присоединения (PPA), которая требовала сочетания аппаратного имени канала передачи данных и идентификатора при создании виртуальной локальной сети через интернет.

В более современных устройствах, например Oracle Solaris 11, можно выбрать более значимое имя для идентификации. Имя должно соответствовать порядку именования каналов данных, приведенным в правилах для допустимых имен в Oracle Solaris 11 Network, например имя sales0 или название marketing1.

Имена работают вместе с VLAN ID. В локальной сети они определяются идентификатором, также известным как тег VLAN, устанавливаемый во время настройки. Для поддержки VLAN в коммутаторах необходимо назначить идентификатор для каждого порта, совпадающего с интерфейсом.

Топология ЛВС

Технология ЛВС с узлами позволяет организовать системы локальной сети в сети VLAN. Чтобы иметь возможность разделить ее, у пользователя должны быть узлы, совместимые с виртуальной технологией. Можно настроить все порты на узле для передачи данных для одной или нескольких виртуальных сетей, в зависимости от их конфигурации. Каждый производитель коммутатора использует различные процедуры для настройки портов.

Например, если сеть имеет адрес подсети 192.168.84.0, эта ЛВС может подразделяется на три VLAN, которые будут соответствовать трем рабочим группам:

- Acctg0 с VLAN ID 789: учетная группа. В ней есть хосты D и E.

- Humres0 с VLAN ID 456: группа кадров. В ней есть хосты B и F.

- Infotech0 с VLAN ID 123: группа компьютеров. В ней есть хосты A и C.

Можно настроить несколько виртуальных сетей на одном сетевом диске, таком как коммутатор, объединяя VLAN и Oracle Solaris Zones с тремя физическими сетевыми картами net0, net1 и net2.

Без VLAN пришлось бы настраивать разные системы для выполнения определенных функций и подключать их к отдельным сетям. С помощью VLAN и зон можно свернуть восемь систем и настроить их как зоны в одной.

Риски безопасности VoIP

Хранение данных и трафика VoIP в отдельных VLAN, безусловно, является хорошей практикой безопасности, но порой это легче сказать, чем сделать. Если для отделения VoIP от трафика данных на одной рабочей станции требуются дополнительный сетевой адаптер и порт коммутатора, реализовать эту идею в бизнес-среде будет сложно.

Некоторые IP-телефоны имеют программируемые первичные и вторичные порты Ethernet для телефона и настольного компьютера, то есть кабель, предназначенный для ПК.

Коммутатор, который поддерживает эту модель, должен обладать возможностью VLAN. Чтобы иметь доступ к унифицированным коммуникациям или разрешить настольным компьютерам или серверам взаимодействовать с телефонной сетью, должна выполняться маршрутизация между VLAN и потребуется межсетевой экран (firewall).

Если в сети отсутствует какой-то из вышеперечисленных элементов, то незачем использовать IP-телефоны. Без дополнительной сетевой карты и порта коммутатора нет смысла даже пытаться их разворачивать.

Размещение данных в VLAN-1 и голосовой связи в VLAN-2 в качестве базового примера позволит повысить общую производительность сети, поскольку она изолирует широковещательный трафик на стороне данных к VLAN и то же самое для голоса. Таким образом, для того чтобы получить безопасное и экономически оправданное VoIP-решение, понадобятся следующие основные элементы:

- брандмауэр (firewall);

- роутер;

- управляемые коммутаторы.

Преимущества интеграции

После интеграции ОС в локальную сеть можно использовать виртуализированную операционную систему, как если бы это была физическая машина, интегрированная в сеть. Это даст преимущества в работе:

- В случае нехватки оборудования можно использовать виртуальную машину как сервер и настроить тип, например DNS-сервер, веб-сервер, NFS-сервер, почтовый сервер, SSH-сервер и VPN-сервер.

- У пользователя будет возможность смоделировать небольшую локальную сеть с несколькими командами для выполнения всевозможных тестов.

- Можно легко обмениваться информацией между виртуализированной ОС и операционной системой хоста, без необходимости иметь общую папку, предлагаемую Virtualbox.

- Можно использовать виртуальную машину для установки SSH-туннеля и таким образом шифровать весь трафик, генерируемый компьютером.

Интеграция ВМ в локальную сеть чрезвычайно проста. Перед тем как создать виртуальную локальную сеть, устанавливают операционную систему на виртуальной машине Virtualbox, она может быть любой известной ОС. Хорошо зарекомендовала в работе с ВМ Xubuntu 12.10.

- Выбирают Xubuntu 12.10 и нажимают на значок конфигурации.

- Оказавшись внутри окна, выбирают опцию сети.

- После выбора убеждаются, что активирована опция, чтобы включить сетевой адаптер.

- Изменяют параметр в NAT к мосту адаптера.

- Перед тем как подключить виртуальную машину к локальной сети, определяют опцию Name.

- Поле Name предлагает опции wlan0 и eth0. Если соединение через Wi-Fi, выбирают опцию wlan0 и нажимают на кнопку, чтобы принять изменения.

- Для кабельного соединения снаружи придется выбирать опцию eth0 и принять изменения.

После выполнения упомянутых шагов интеграция виртуальной машины в локальную будет сеть завершена.

Для того чтобы убедиться, что ВМ работает, открывают терминал и набирают: sudo apt-get to establish nmap для установки пакета nmap.

Затем проверяют IP, который есть у системы через терминал, и команду Ifconfig.

При этом пользователь должен быть уверенным, что виртуальная машина интегрирована в локальную сеть, поскольку по умолчанию Virtualbox назначает IP типа 10.0.2.x/24.

Далее проверяют оборудование на виртуальной машине. Для этого открывают терминал и используют nmap: sudo nmap 192.1хх.1.1/24.

В этом случае команда может отличаться в зависимости от маски подсети. После набора nmap прописывают порт входа маршрутизатора (192.1хх.1.1) плюс один и, наконец, помещают маску подсети в каноническую форму. Что касается безопасности, следует иметь в виду, что устройства, принадлежащие VLAN, не имеют доступа к элементам, обнаруженным в других сетях, и наоборот.

Из того, что было сказано ранее, делается простой вывод о том, для чего создаются виртуальные локальные сети VLAN: управление становится намного проще, так как устройства разделены на классы, даже если они принадлежат одной и той же сети. VLAN может классифицировать многие широковещательные домены по количеству логических подсетей и обеспечивают группировку конечных станций, которые физически рассредоточены в сети.

Читайте также: