Как решается проблема совместимости интерфейсов в компьютерных сетях

Обновлено: 06.07.2024

Способ решения проблем совместимости в настоящее время встречается

1 атрибут не совместим

Если вы получите стиль элемента, браузер IE поддерживает OBJ.currentStyle.width et al., Другой браузер поддерживает окно. GetComptedstyle (имя объекта элемента, NULL). Ширина читается, поэтому совместима функция может быть упакована следующее.

То есть в основном || или используют оператор.

Кроме того, проблема совместимости объектов событий также может быть решена таким образом.

2 Метод не совместим

Для большинства браузеров поддерживают AddeventListener для привязки нескольких функций реагирования событий для объектов, но IE8 и следующие браузеры не поддерживают addeventListener, только Battevent Browser.

Поэтому определите функцию, чтобы связать функцию ответа события к указанному элементу, код выглядит следующим образом.

То есть проблема совместимости решается решением, если они иначе, что является методом проблем совместимости метода, поскольку некоторые методы не обязательно возвращают значения, поэтому они не могут положиться на || или операторы для решения проблем совместимости.

Интеллектуальная рекомендация

Michael.W Поговорите о Hyperledger Fabric. Проблема 20 - Подробная индивидуальная сортировка узла с пятью порядками с исходным кодом для чтения.

Michael.W Поговорите о Hyperledger Fabric. Проблема 20 - Подробная индивидуальная сортировка узла с пятью порядками с исходным кодом чтения Fabric Файл исходного кода одиночного режима находится в ord.

Мяу Пасс Матрица SDUT

Мяу Пасс Матрица SDUT Time Limit: 1000 ms Memory Limit: 65536 KiB Submit Statistic Problem Description Лянцзян получил матрицу, но эта матрица была особенно уродливой, и Лянцзян испытал отвращение. Чт.

Гессенская легкая двоичная структура удаленного вызова

Hessian - это легкая двоичная структура удаленного вызова, официальный адрес документа, в основном он включает протокол удаленного вызова Hessian, протокол сериализации Hessian, прокси-сервер клиента .

TCP Pasket и распаковка и Нетти Solutions

Основные введение TCP является ориентированным на соединение, обеспечивая высокую надежность услуг. На обоих концах (клиенты и терминалы сервера) должны иметь один или более гнезда, так что передающий.

5. ПОНЯТИЕ «ОТКРЫТАЯ СИСТЕМА». МОДЕЛЬ OSI

5.1. Основные понятия

Универсальный тезис о пользе стандартизации, справедливый для всех отраслей, в компьютерных сетях приобретает особое значение. Суть сети — это соединение разного оборудования, а значит, проблема совместимости является одной из наиболее острых . Без принятия всеми производителями общепринятых правил построения оборудования развитие сетей было бы невозможно.

В компьютерных сетях идеологической основой стандартизации является многоуровневый подход к разработке средств сетевого взаимодействия. Именно на основе этого подхода была разработана стандартная семиуровневая модель взаимодействия открытых систем, ставшая своего рода универсальным языком сетевых специалистов.

Организация взаимодействия между устройствами в сети является сложной задачей. Как известно, для решения сложных задач используется универсальный прием — декомпозиция, то есть разбиение одной сложной задачи на несколько более простых задач-модулей. Процедура декомпозиции включает в себя четкое определение функций каждого модуля, решающего отдельную задачу, и интерфейсов между ними.

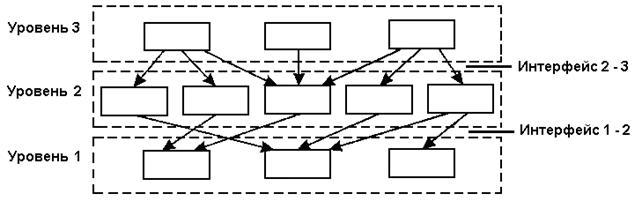

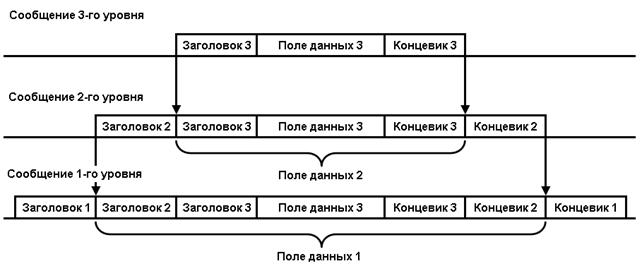

При декомпозиции часто используют многоуровневый подход. Все множество модулей разбивают на уровни. Уровни образуют иерархию, то есть имеются вышележащие и нижележащие уровни (рис. 10). Множество модулей, составляющих каждый уровень, сформировано таким образом, что для выполнения своих задач они обращаются с запросами только к модулям непосредственно примыкающего нижележащего уровня. С другой стороны, результаты работы всех модулей, принадлежащих некоторому уровню, могут быть переданы только модулям соседнего вышележащего уровня. Такая иерархическая декомпозиция задачи предполагает четкое определение функции каждого уровня и интерфейсов между уровнями. Интерфейс определяет набор функций, которые нижележащий уровень предоставляет вышележащему . В результате иерархической декомпозиции достигается относительная независимость уровней, а значит, и возможность их легкой замены.

Рис. 10. Многоуровневый подход — создание иерархии задач

Иерархически организованный набор протоколов, достаточный для организации взаимодействия узлов в сети, называется стеком коммуникационных протоколов.

Протоколы реализуются не только компьютерами, но и другими сетевыми устройствами — концентраторами, мостами, коммутаторами, маршрутизаторами и т. д. Действительно, в общем случае связь компьютеров в сети осуществляется не напрямую, а через различные коммуникационные устройства. В зависимости от типа устройства в нем должны быть встроенные средства, реализующие тот или иной набор протоколов.

Из того, что протокол является соглашением, принятым двумя взаимодействующими объектами, в данном случае двумя работающими в сети компьютерами, совсем не следует, что он обязательно является стандартным. Но на практике при реализации сетей стремятся использовать стандартные протоколы. Это могут быть фирменные, национальные или международные стандарты.

В начале 80-х годов ряд международных организаций по стандартизации — ISO, ITU-T и некоторые другие — разработали модель, которая сыграла значительную роль в развитии сетей. Эта модель называется моделью взаимодействия открытых систем ( Open System Interconnection , OSI) или моделью OSI. Она определяет различные уровни взаимодействия систем, дает им стандартные имена и указывает, какие функции должен выполнять каждый уровень.

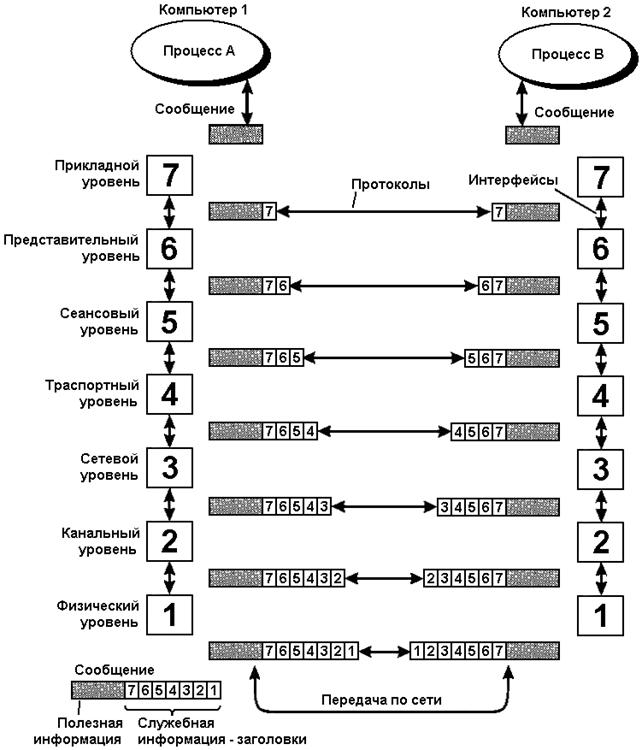

В модели OSI (рис. 11) средства взаимодействия делятся на семь уровней: прикладной, представительный, сеансовый, транспортный, сетевой, канальный и физический. Каждый уровень имеет дело с одним определенным аспектом взаимодействия сетевых устройств.

Рис. 11. Модель взаимодействия открытых систем ISO/OSI

В модели OSI различаются два основных типа протоколов. В протоколах с установлением соединения ( connection-oriented ) перед обменом данными отправитель и получатель должны сначала установить соединение и, возможно, выбрать некоторые параметры протокола, которые они будут использовать при обмене данными. После завершения диалога они должны разорвать это соединение.

Модель OSI, как это следует из ее названия ( Open System Interconnection ), описывает взаимосвязи открытых систем. Что же такое открытая система?

В широком смысле открытой системой может быть названа любая система (компьютер, вычислительная сеть, ОС, программный пакет, другие аппаратные и программные продукты), которая построена в соответствии с открытыми спецификациями.

Если две сети построены с соблюдением принципов открытости, то это дает следующие преимущества:

- возможность построения сети из аппаратных и программных средств различных производителей, придерживающихся одного и того же стандарта;

- возможность безболезненной замены отдельных компонентов сети другими, более совершенными, что позволяет сети развиваться с минимальными затратами;

- возможность легкого сопряжения одной сети с другой;

- простота освоения и обслуживания сети.

Ярким примером открытой системы является международная сеть Internet . Эта сеть развивалась в полном соответствии с требованиями, предъявляемыми к открытым системам. В разработке ее стандартов принимали участие тысячи специалистов-пользователей этой сети из различных университетов, научных организаций и фирм-производителей вычислительной аппаратуры и программного обеспечения, работающих в разных странах. В результате сеть Internet сумела объединить в себе самое разнообразное оборудование и программное обеспечение огромного числа сетей, разбросанных по всему миру.

Тезис о пользе стандартизации, справедливый для всех отраслей, в компьютерных сетях приобретает особое значение . Суть сети — это соединение разного оборудования, а значит, проблема совместимости является одной из наиболее острых. Без соблюдения всеми производителями общепринятых правил разработки оборудования прогресс в деле "строительства" сетей был бы невозможен. Поэтому все развитие компьютерной отрасли, в конечном счете, отражено в стандартах — любая новая технология только тогда приобретает "законный" статус, когда ее содержание закрепляется в соответствующем стандарте.

В компьютерных сетях идеологической основой стандартизации является многоуровневый подход к разработке средств сетевого взаимодействия. Именно на основе этого подхода была создана стандартная семиуровневая модель взаимодействия открытых систем , ставшая своего рода универсальным языком сетевых специалистов.

Многоуровневый подход

Декомпозиция задачи сетевого взаимодействия

Организация взаимодействия между устройствами сети является сложной задачей. Как известно, для решения сложных задач используется универсальный прием — декомпозиция , то есть разбиение одной задачи на несколько задач-модулей (рис. 11.1). Декомпозиция состоит в четком определении функций каждого модуля, а также порядка их взаимодействия ( интерфейсов ). В результате достигается логическое упрощение задачи, а, кроме того, появляется возможность модификации отдельных модулей без изменения остальной части системы.

При декомпозиции часто используют многоуровневый подход . Он заключается в следующем:

- все множество модулей, решающих частные задачи, разбивают на группы и упорядочивают по уровням, образующим иерархию ;

- в соответствии с принципом иерархии для каждого промежуточного уровня можно указать непосредственно примыкающие к нему соседние вышележащий и нижележащий уровни (рис. 11.2);

- группа модулей, составляющих каждый уровень, должна быть сформирована таким образом, чтобы все модули этой группы для выполнения своих задач обращались с запросами только к модулям соседнего нижележащего уровня;

- с другой стороны, результаты работы всех модулей, отнесенных к некоторому уровню, могут быть переданы только модулям соседнего вышележащего уровня.

Рис. 11.2. Многоуровневый подход — создание иерархии задач.

Такая иерархическая декомпозиция задачи предполагает четкое определение функции каждого уровня и интерфейсов между уровнями. Интерфейс определяет набор функций, которые нижележащий уровень предоставляет вышележащему. В результате иерархической декомпозиции достигается относительная независимость уровней, а значит, возможность их автономной разработки и модификации.

Рис. 11.3. Декомпозиция задачи связывания произвольной пары узлов на более частные задачи связывания пар соседних узлов.

Так, связывание узлов А и B (рис. 11.3) может быть сведено к последовательному связыванию пар промежуточных смежных узлов. Таким образом, модули вышележащего уровня при решении своих задач рассматривают средства нижележащего уровня как инструмент.

С ростом облачных вычислений и виртуализации современные компьютерные сети становятся всё более уязвимыми и постоянно развиваются, принося с собой новые риски и неопределённости. Давно прошли времена хакерства для удовольствия, хакеры финансово мотивированы и более изощрены, чем когда-либо. Некоторые из них создали хакерские группы, такие как LulzSec и Anonymous, чтобы обмениваться опытом и действовать сообща. Профессионалы информационной безопасности изо всех сил стараются не отставать, пытаясь использовать пассивные (для обнаружения) и активные (для блокировки) инструменты сетевой безопасности. Несмотря на то, что вендоры своевременно разрабатывают и предоставляют инструменты сетевой безопасности для защиты от новейших киберугроз, внедрение этих инструментов является постоянной проблемой по разным причинам. В этой серии публикаций мы опишем наиболее основные средства сетевой безопасности, которые борются с киберугрозами, рассмотрим типичные проблемы при развёртывании и пути их решения с помощью брокеров сетевых пакетов.

Пассивные средства безопасности

Пассивные средства сетевой безопасности применяются для мониторинга и анализа трафика в сети. Такие инструменты работают с копией трафика, полученной со SPAN-портов, ответвителей сетевого трафика (TAP) или брокеров сетевых пакетов (NPB). Пассивный мониторинг не вносит временных задержек и дополнительной служебной информации в сеть. В данное время широко используются такие пассивные средства безопасности, как IDS, Network Forensics, NBA и NTA.

Система обнаружения вторжений (IDS)

Система обнаружения вторжений (Intrusion Detection System - IDS) предназначена для мониторинга сетевого трафика на наличие вредоносных программ, эксплойтов и других киберугроз путём использования большого количества сигнатур угроз (иногда называемых правилами). Программное обеспечение IDS может быть развёрнуто на специально построенных устройствах, предоставленном пользователем оборудовании и в некоторых случаях как виртуальные устройства для VMware, Xen и других платформ виртуализации.

В настоящее время в подавляющем большинстве случаев IDS – это режим работы инструментов системы предотвращения вторжений (Intrusion Prevention System – IPS). Другими словами, на сегодняшний день приобрести решение, которое способно выполнять только пассивный мониторинг будет довольно проблематично. IPS относятся к более сложным и дорогим устройствам, однако, как правило, поддерживают активные IPS и пассивные IDS конфигурации в одном решении. Кроме того, компании обычно развёртывают IPS только для пассивного IDS мониторинга, особенно в ядре сети.

В пространстве IDS решений (как конфигурация пассивного мониторинга системы IPS) представлены продукты компаний Positive Technologies, Код Безопасности, Инфотекс, Smart-Soft, Info Watch, Stonesoft, Trend Micro, Fortinet, Cisco, HP, IBM, Juniper, McAfee, Sourcefire, Stonesoft, Trend Micro, Check Point.

Сетевая форензика (Network Forensics)

Сетевая форензика (криминалистика) относится к технологии, которая отслеживает, записывает и анализирует трафик компьютерной сети в целях сбора информации, юридических доказательств, а также обнаружения и анализа угроз внутрикорпоративной сетевой безопасности. Эта технология часто описывается как сетевой видеомагнитофон, который записывает (буквально) все пакеты, проходящие через вашу сеть. Программное обеспечение для сетевой криминалистики чаще всего развёртывается на поставляемых поставщиками сетевых устройствах с большими объёмами памяти, но некоторые поставщики предоставляют его как программное решение только для того, чтобы клиенты могли самостоятельно выбрать оборудование для его поддержки.

Производители решений в этом пространстве – MicroOLAP, Гарда Технологии, AccessData, NIKSUN, RSA (NetWitness), Solera Networks.

Анализ поведения сети (NBA) и сетевого трафика (NTA)

Большинство устройств сетевой безопасности размещаются по периметру (за межсетевым экраном) для проверки угроз, поступающих из интернета. Однако мобильные устройства, которые ежедневно приносятся в офис «в кармане», могут содержать вредоносные программы, которые защита периметра может никогда и не увидеть.

Системы анализа поведения сети (Network Behavior Analysis - NBA) обнаруживает угрозы, с которыми сталкивается сеть изнутри, используя NetFlow и другие стандарты потока (cFlow, sFlow, jFlow и IPFIX), чтобы получить базовое значение для нормального сетевого трафика и обнаружить аномалии, такие как распространение вредоносных программ. Системы анализа сетевого трафика (Network Traffic Analysis - NTA) предназначены для перехвата и анализа трафика, а также для обнаружения сложных и целевых атак. С их помощью можно проводить ретроспективное изучение сетевых событий, обнаруживать и расследовать действия злоумышленников, реагировать на инциденты. NTA могут служить отличным источником данных для ситуационных центров информационной безопасности (SOC).

Производители в пространстве NBA и NTA решений – Positive Technologies, Kaspersky, Group-IB, Гарда Технологии, Arbor Networks, Lancope, Riverbed Awake, Cisco, Darktrace, ExtraHop Networks, LogRhythm, Flowmon, RSA, TDS и другие.

Типичные проблемы развёртывания систем сетевой безопасности

ИТ-компании сталкиваются с многочисленными проблемами при развёртывании инструментов сетевой защиты, особенно в больших, сложных и географически распределённых сетях. Звучит знакомо? Ниже приведены кейсы, в которых распространённые проблемы систем мониторинга и информационной безопасности решаются с помощью внедрения брокера сетевых пакетов (NPB).

Кейс № 1. Оптимизация сетевой инфраструктуры информационной безопасности

Современный подход к построению систем информационной безопасности ориентирован на надёжные и экономически эффективные решения, позволяющие уже внедрённым средствам безопасности отслеживать большее количество сегментов сети, повышая её видимость. При этом вновь внедряемые средства безопасности должны иметь доступ к существующим точкам съёма трафика.

Применяемые методы зеркалирования трафика с использованием SPAN-портов или ответвителей сетевого трафика (TAP) имеют свои ограничения и недостатки. Трафик SPAN-портов имеет низкий приоритет и, при повышении нагрузки на коммутаторе, начинает теряться, а при выставлении высокого приоритета, начинает теряться «боевой» трафик, что приводит к более опасным последствиям. Использование TAP позволяет иметь стопроцентную копию трафика, но здесь есть ограничение по количеству возможных точек установки TAP на сетевой инфраструктуре. При увеличении парка средств информационной безопасности, на каждое из которых нужно подавать трафик с одних и тех же сегментов сети, остро встаёт вопрос внедрения их в существующую инфраструктуру.

Задача: В компании, где внедрены системы обнаружения вторжений (IDS) и анализа поведения сети (NBA), разворачиваются системы Network Forensics и NTA. Для получения максимальной видимости трафика, съём осуществляется не через SPAN-порты, а через TAP. Трафик от TAP соответствующих сегментов сети необходимо доставить и распределить между четырьмя видами систем информационной безопасности.

Решение: Данная задача легко решается брокером сетевых пакетов, используя который можно агрегировать трафик, полученный через TAP из сегментов сети, оптимизировать (применить функции фильтрации, классификации, дедупликации, модификации) и зеркалировать его, балансируя на соответствующие системы информационной безопасности.

Кейс № 2. Оптимизация использования средств информационной безопасности

Стандартные устройства сетевой безопасности поставляются с фиксированным количеством интерфейсов для осуществления одновременного мониторинга нескольких сегментов сети. Однако после того, как эти интерфейсы полностью заполняются, компании вынуждены покупать дополнительные единицы средств безопасности.

Задача: Компания имеет систему обнаружения вторжений (IDS) с четырьмя интерфейсами 10GbE. Трафик для мониторинга снимается с четырёх сегментов сети, при этом пиковая нагрузка на IDS не более 40%. Со временем инфраструктура сети увеличилась, и возникла необходимость дополнительно отслеживать два новых сегмента.

Решение: С расчётом на дальнейшее развитие сети и отказа от закупки дополнительной IDS в виду 40% загрузки существующей системы, решать эту задачу рациональнее с помощью брокера сетевых пакетов. В данном случае использование пакетного брокера продиктовано еще и уменьшением проблем, связанных с решением вопросов выделения места в стойке, обеспечения электропитания и кондиционирования. Брокеры сетевых пакетов могут агрегировать трафик из нескольких сегментов сети, а затем оптимизировать (выполняя функции фильтрации, классификации, зеркалирования, балансировки, дедупликации, модификации) этот трафик перед маршрутизацией в IDS. Брокеры сетевых пакетов, как правило, дешевле средств обеспечения безопасности, что позволяет компаниям разумно использовать денежные средства и материальные ресурсы, одновременно повышая отказоустойчивость и производительность инструментов.

Кейс № 3. Использование инструментов безопасности 1G в современных сетях

Стандарт компьютерной сети 10-гигабитный Ethernet (10GbE или 10G) был впервые опубликован в 2002 году, но достиг критической массы к 2007 году. С тех пор 10G стал основой для крупных компьютерных сетевых инфраструктур и магистралей. Уже сейчас широко распространяются стандарты 40G/100G, а в недалёком будущем придут стандарты 200G/400G.

Практически каждая крупная компьютерная сеть имеет десятки, а то и сотни, инструментов мониторинга безопасности волоконной сети 1G. Эти устройства в зависимости от модели могут иметь возможность проверять более 1 Гбит/с трафика, но инструменты, оснащённые интерфейсами 1G, физически не могут подключаться к сетям 10G/40G/100G.

Задача: Компания модернизирует инфраструктуру сети для увеличения пропускной способности каналов внедрением нового сетевого оборудования и линий связи. На замену интерфейсам 1G приходят интерфейсы 10G/40G/100G. Существующая система информационной безопасности состоит из средств с интерфейсами 1G. Необходимо обеспечить функционирование существующей системы информационной безопасности на новой инфраструктуре.

Решение: Брокеры сетевых пакетов решают эту задачу путем агрегирования, балансировки нагрузки и оптимизации трафика (минимизация нецелевого трафика и дедупликация) из сетей 10G/40G/100G в существующие инструменты безопасности 1G. Это решение не только продлевает срок службы существующих инструментов 1G (что откладывает расходы на их замену), но и максимизирует их производительность и отказоустойчивость.

Таким образом, применение брокеров сетевых пакетов решает следующие задачи:

увеличение количества точек контроля/мониторинга;

возможность подключения нужного количества средств контроля/мониторинга трафика;

оптимизация использования средств информационной безопасности;

исключение влияния средств ИБ на отказоустойчивость сети;

обеспечение совместимости интерфейсов в инфраструктуре ИБ;

повышение видимости сети для средств ИБ.

Из приведенных выше кейсов отлично видно, насколько просто решаются проблемы, так часто встречающиеся при построении систем информационной безопасности, выводятся на новый уровень механизмы доставки и повышения видимости трафика, повышается производительность и отказоустойчивость всей системы в целом при применении брокеров сетевых пакетов. В следующей части мы поговорим об активных средствах обеспечения сетевой безопасности, а также разберём типовые кейсы по их интеграции в сетевую инфраструктуру компании.

Читайте также: