Защита от перезаписи кода uefi

Обновлено: 06.07.2024

Собственно, в самом BIOS такой настройки нет.

Как я понимаю, любой вирус может записать туда дерьмо и комп. включаться не будет. Собственно, так и произошло у жены, пришлось тратить время + $35 на ремонт. Причем вирус то еще может быть на диске, по этому сразу лучше переустановку Windows сделать?

Почему не сделали защиту?

Здравствуйте, Shmj, Вы писали:S>Почему не сделали защиту?

По-моему, делали раньше защиту какую-то. Типа резервной копии БИОСа.

А еще галочки какие-то были, запрещающие перезапись.

Или я фантазирую?

Здравствуйте, Mihas, Вы писали:

M>По-моему, делали раньше защиту какую-то. Типа резервной копии БИОСа.

Не знаю, у жены и батарейку на минуту доставал и на кнопку сброса 10 секунд жал несколько раз -- ничего не помогло.

Ремонтники сказали что выпаяли микросхему и перепрошили.

M>А еще галочки какие-то были, запрещающие перезапись.

Зависит от редакции. Вот у меня сейчас посмотрел в ноутбуке -- нету никакой защиты.

Здравствуйте, Shmj, Вы писали:

S>Собственно, в самом BIOS такой настройки нет.

S>Как я понимаю, любой вирус может записать туда дерьмо и комп. включаться не будет. Собственно, так и произошло у жены, пришлось тратить время + $35 на ремонт. Причем вирус то еще может быть на диске, по этому сразу лучше переустановку Windows сделать?

S>Почему не сделали защиту?

Стандартная фича и интеловских чипсетов, и AMDʼшных — на старте системы защиты нет, но перед загрузкой ОС ставится флажок в чипсете, который запрещает запись в BIOS, и этот флаг можно снять только выключением питания или аппаратным ресетом.

После этого "любой вирус" уже не проходит. Если этот флаг ставится — защита достаточна.

Видимо, авторы твоего лаптопа просто потеряли эту установку.

Здравствуйте, netch80, Вы писали:

N>Видимо, авторы твоего лаптопа просто потеряли эту установку.

А как же тогда перепрошить биос?

Здравствуйте, Shmj, Вы писали:

S>Здравствуйте, netch80, Вы писали:

N>>Видимо, авторы твоего лаптопа просто потеряли эту установку.

S>А как же тогда перепрошить биос?

Ну вирус же как-то прошил, по твоим словам? Значит, в BIOS нет включения защиты перед стартом ОС.

Здравствуйте, netch80, Вы писали:

N>Ну вирус же как-то прошил, по твоим словам? Значит, в BIOS нет включения защиты перед стартом ОС.

Вот когда вы скачиваете прошивку для BIOS с сайта производителя -- как вы ее устанавливаете? В Windows режиме?

У меня в Windows режиме через спец. прогу.

Вирус не в моем ноуте а у жены прошел. И не факт что вирус, просто как то биос ипоганился. Вряд ли сам.

S>Вирус не в моем ноуте а у жены прошел. И не факт что вирус, просто как то биос ипоганился. Вряд ли сам.вполне мог и сам

Здравствуйте, Shmj, Вы писали:

S>Собственно, в самом BIOS такой настройки нет.

S>Как я понимаю, любой вирус может записать туда дерьмо и комп. включаться не будет. Собственно, так и произошло у жены, пришлось тратить время + $35 на ремонт. Причем вирус то еще может быть на диске, по этому сразу лучше переустановку Windows сделать?

S>Почему не сделали защиту?

Здравствуйте, Shmj, Вы писали:

N>>Ну вирус же как-то прошил, по твоим словам? Значит, в BIOS нет включения защиты перед стартом ОС.

S>Вот когда вы скачиваете прошивку для BIOS с сайта производителя -- как вы ее устанавливаете? В Windows режиме?

S>У меня в Windows режиме через спец. прогу.

Последний раз, когда я это делал, был пункт в меню самого BIOS, который находил файл на воткнутой флэшке. Но это не лаптоп, а десктоп (материнку уже не помню, что-то из периода IvyBridge).

Спец. программа это для более ранних платформ.

S>Вирус не в моем ноуте а у жены прошел. И не факт что вирус, просто как то биос ипоганился. Вряд ли сам.

Вполне мог и сам.

Здравствуйте, Shmj, Вы писали:

S>А как же тогда перепрошить биос?

Как написал выше netch80, если в чипсете выставлен специальный флажок, то при попытке перезаписи образа BIOS генерируется специальное прерывание и процессор переключается в system management mode (SMM). Обработчик этого прерывания должен проверить аутентичность новой прошивки и разрешить запись в BIOS, если прошивка прошла проверку и запретить в противном случае (в случае вируса). Поэтому, если этот флажок выставлен вы можете обновить BIOS.

Здравствуйте, PM, Вы писали:

PM>Win.CIH проснулся

Ага, тоже его вспомнил. Но ни одной поврежденной им BIOS я не видел. Только диски.

Кстати, а как тогда с защитой BIOS решалось? Я слышал, на материнской плате перемычку ставили, и если нужно было перепрошить — снимали.

Здравствуйте, Privalov, Вы писали:

PM>>Win.CIH проснулся

P>Ага, тоже его вспомнил. Но ни одной поврежденной им BIOS я не видел. Только диски.

В основном ходили страшные истории, что 26-го апреля компьютер при включении превращается в груду железа. Один из однокурсников вроде бы пострадал, а может просто содержимое ПЗУ испортилось в апреле, как у топикстартера

P>Кстати, а как тогда с защитой BIOS решалось? Я слышал, на материнской плате перемычку ставили, и если нужно было перепрошить — снимали.

Да, кажется была перемычкам названием типа Flash write protect. Ещё сама микросхема BIOS обычно вставлялась в гнездо, так что её можно легко было вытащить для перепрошивки.

Здравствуйте, PM, Вы писали:

PM>В основном ходили страшные истории, что 26-го апреля компьютер при включении превращается в груду железа. Один из однокурсников вроде бы пострадал, а может просто содержимое ПЗУ испортилось в апреле, как у топикстартера

Битых ПЗУ и груд железа я не видел. А вот жесткие диски примерно в эти дни летели пачками.

На всех дисках, которые я видел, были убиты 2048 (или 4096? Вот же память стала. ) первых физических секторов.

PM>Да, кажется была перемычкам названием типа Flash write protect. Ещё сама микросхема BIOS обычно вставлялась в гнездо, так что её можно легко было вытащить для перепрошивки.

Да, тогда еще появилась куча рецептов для "горячей перепрошивки". Что-то типа: поддеть нитку под микросхему, загрузиться, вынуть ПЗУ, вставить другую. Или как-то так.

Здравствуйте, Privalov, Вы писали:

P>Да, тогда еще появилась куча рецептов для "горячей перепрошивки". Что-то типа: поддеть нитку под микросхему, загрузиться, вынуть ПЗУ, вставить другую. Или как-то так.

Собственноручно перепрошил одному страдальцу прошивку именно таким способом. Давно это было.

Здравствуйте, Eugene Radius, Вы писали:

S>>А как же тогда перепрошить биос?

ER>Как написал выше netch80, если в чипсете выставлен специальный флажок, то при попытке перезаписи образа BIOS генерируется специальное прерывание и процессор переключается в system management mode (SMM). Обработчик этого прерывания должен проверить аутентичность новой прошивки и разрешить запись в BIOS, если прошивка прошла проверку и запретить в противном случае (в случае вируса). Поэтому, если этот флажок выставлен вы можете обновить BIOS.

Когда семерку крякаешь, надо модифицированную прошивку залить с какими-то ключами. Скачиваешь оригинальную прошивку, тулзу, тулза эту прошивку модифицирует, потом минут 10 подбирает какую-то контрольную сумму и всё, биос её принимает как родную. Причём судя по инструкциям работает для 99% пользователей. Так что фикция все эти проверки.

Здравствуйте, vsb, Вы писали:

vsb>Когда семерку крякаешь, надо модифицированную прошивку залить с какими-то ключами. Скачиваешь оригинальную прошивку, тулзу, тулза эту прошивку модифицирует, потом минут 10 подбирает какую-то контрольную сумму и всё, биос её принимает как родную. Причём судя по инструкциям работает для 99% пользователей. Так что фикция все эти проверки.

К сожалению, и такое случается .. Выше описано как это должно работать в теории. На правктике это зачастую происходит иначе.

Недавно аналитики ESET обнаружили первый в истории руткит для UEFI. Это новый и очень опасный тип вредоносных программ, который атакует компьютер до запуска Windows. В этом случае не поможет ни переустановка ОС, ни замена жесткого диска.

Ранее теоретические возможности руткитов для UEFI обсуждались только на конференциях по информационной безопасности. Сегодня киберпреступники используют их в реальных атаках.

Поэтому в новой версии ESET NOD32 для домашних пользователей мы усовершенствовали модуль «Сканер UEFI». Например, теперь пользователь может запустить «Сканер UEFI» вручную прямо в интерфейсе антивируса.

Однако большинство пользователей слабо представляют, что такое UEFI, чем он отличается от BIOS и зачем их защищать. Попробуем разобраться!

Со времени своего создания BIOS почти не развивался качественно. Выходили отдельные дополнения и расширения. Например, ACPI — усовершенствованный интерфейс управления конфигурацией и питанием (англ. Advanced Configuration and Power Interface).

Этот интерфейс упрощал установку BIOS и управление питанием, а также переходом в спящий режим. Однако этого было недостаточно, BIOS безнадежно застрял во временах MS-DOS. Например, BIOS может загружаться только с дисков объемом менее 2,1 Тб. Кроме того, у него есть проблемы с одновременной инициализацией нескольких аппаратных устройств, что приводит к замедлению загрузки на компьютерах с современными комплектующими.

В 1998 году компания Intel впервые задумалась о замене BIOS и начала работу над Extensible Firmware Interface (EFI) для недооцененной серии 64-разрядных процессоров Itanium. Для распространения нового интерфейса требовалась широкая поддержка всей отрасли. Apple выбрали EFI для Mac еще в 2006 году, но другие производители не последовали их примеру.

UEFI к нам приходит

UEFI поддерживает эмуляцию BIOS, так что у пользователей остается возможность работать на устаревших ОС остается (прим. ред. — это небезопасно!)

Новый стандарт позволяет избежать ограничений BIOS. UEFI может загружать ОС с дисков, объем которых превышает 2,2 Тб. Фактический предел для них составляет 9,4 зеттабайт . Это примерно в три раза превышает предполагаемый объем всех данных в Интернете.

UEFI поддерживает 32-битный или 64-битный режимы, а его адресное пространство больше, чем у BIOS – что значительно ускоряет загрузку. Кроме того, экран настройки UEFI обладает более гибким функционалом с поддержкой мыши и пользовательским интерфейсом.

Поддержка Secure Boot позволяет проверить, что загрузку ОС не изменила вредоносная программа. UEFI позволяет проводить удаленную настройку и отладку. BIOS так не умеет.

По сути, UEFI — самостоятельная операционная система, работающая поверх прошивки ПК. Она может храниться во флэш-памяти на материнской плате или загружаться из других источников (жесткий диск и другие носители).

Материнские платы с UEFI от разных производителей будут иметь разный интерфейс и функционал. Все зависит от конкретной модели, но базовые настройки будут одинаковыми для любого компьютера.

Как открыть настройки UEFI?

Для обычных пользователей переход от BIOS к UEFI прошел незаметно. Новый ПК будет просто быстрее загружаться при включении. Однако если вам понадобился доступ UEFI, то он будет отличаться в зависимости от операционной системы.

Windows 8

- Нажмите Win + C

- Настройки — Изменить настройки ПК

- В разделе «Настройки ПК» выберите «Общие»

- В разделе «Расширенный пуск» щелкните «Перезагрузить»

- После перезагрузки появится меню загрузки Windows 8

- В меню загрузки выберите «Поиск неисправности» — «Расширенные настройки» — «Настройка прошивки UEFI»

- Для перезагрузки системы и входа в UEFI нажмите «Перезагрузка»

Windows 10

В Win 10 в UEFI можно попытаться зайти по старинке:

- Нажмите и удерживайте кнопку питания 5 секунд

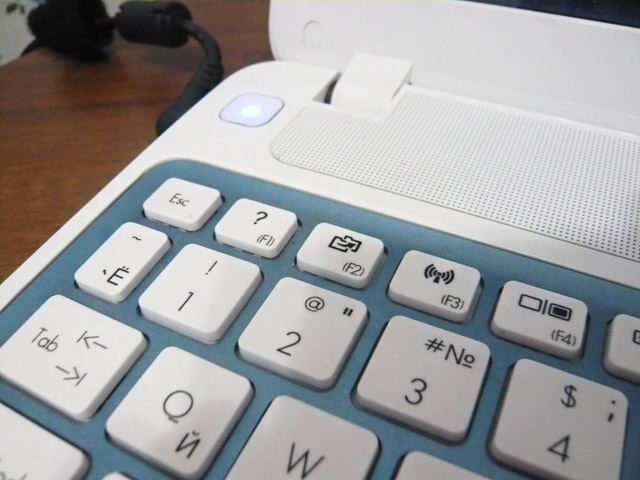

- Как только на экране появится логотип, быстро нажимайте F2 или DEL (на некоторых моделях ноутбуков клавиши могут быть другими)

Доступ из операционной системы:

- В поле поиска введите «Параметры»

- Настройки — Обновление и безопасность — Восстановление

- В разделе «Особые варианты загрузки» нажмите «Перезагрузить сейчас»

- Система перезагрузится и покажет меню загрузки Windows 10

- Устранение неполадок — Дополнительные параметры — Параметры UEFI

- Для перезагрузки системы и входа в UEFI нажмите «Перезагрузка»

Чтобы включить или отключить (чего мы делать не рекомендуем!) модуль «Сканер UEFI»:

Расширенные параметры (F5) — Модуль обнаружения — Процессы сканирования вредоносных программ

Расширенные параметры (F5) — Модуль обнаружения — Защита файловой системы в режиме реального времени

На новых компьютерах Microsoft требует использования UEFI с функцией «Secure Boot». Это усложняет установку других операционных систем.

На новых компьютерах Microsoft требует использования UEFI с функцией «Secure Boot». Это усложняет установку других операционных систем.

Плата с блоком памяти NVRAm Популярность ОС Windows привела к тому, что к многочисленным проблемам добавилась еще одна: «черви», вирусное ПО и трояны заставляют нас испытывать недюжинный страх за безопасность операционной системы. По утверждению Microsoft, интерфейс UEFI с функцией «Secure Boot» — это попытка вернуть пользователям уверенность в безопасности. Если загрузка ПК осуществляется UEFI в данном режиме, то такие вредоносные программы, как руткиты, оказываются не в состоянии до старта системы проникнуть в оперативную память. Все дело в том, что в режиме «Secure Boot» менеджер загрузки UEFI выполняет только подписанный цифровым ключом код, который он сверяет с зашифрованной базой данных.

Столь решительную систему защиты Microsoft предписывает использовать на всех компьютерах, которые реализуются под логотипом «Certified for Windows 8». Иными словами, все новые ПК, начиная с десктопов и ноутбуков и заканчивая Windows-планшетами, поставляются с активированным режимом «Secure Boot».

Но помимо защиты от руткитов есть одно неприятное обстоятельство — невозможность выполнения кода, не имеющего цифровой подписи. Это противоречит принципу свободной компьютерной платформы и с особым негодованием было воспринято сообществом Linux. Если режим «Secure Boot» активирован, вы не сможете ни установить, ни тем более запустить старые системы, включая Windows XP и 7. Более подробное знакомство с технологией позволит ответить на вопрос «почему?».

Удобство и быстрый запуск благодаря UEFI

Unified Extensible Firmware Interface (унифицированный расширяемый интерфейс прошивки), или кратко UEFI, призван заменить на всех компьютерах уходящий в прошлое интерфейс BIOS, который связывает аппаратные средства с операционной системой и отвечает за запуск ПК. Разработчики UEFI прежде всего преследовали цель устранить некоторые ограничения, присущие традиционной BIOS, которая появилась более 30 лет назад и перестала отвечать современным требованиям.

Отдельные этапы инициализации компонентов платформы в некоторой степени соответствуют BIOS, однако они выполняются намного быстрее. После этапа инициализации запускается менеджер загрузки UEFI. После проверки всех аппаратных компонентов он активирует встроенные в UEFI приложения и драйверы — например, оболочку для ввода команд или функцию поддержки сети. Приложения хранятся либо в NVRAM — запоминающем устройстве UEFI-совместимой материнской платы, либо на жестком диске. На последнем этапе менеджер загрузки UEFI запускает загрузчик ОС, который отвечает за старт операционных систем.

«Secure Boot» проверяет системные компоненты

Именно на этом этапе активируется «Secure Boot» и принимается решение о разрешении или запрете на загрузку операционной системы. Для защиты информации в «Secure Boot» используются три ключа шифрования: в самом верху находится ключ платформы (Platform Key), который создается производителем аппаратного обеспечения. Он требуется для обновления UEFI и загрузки новых ключей KEK (Key Enrollment Key). Согласно стандарту UEFI, ключи KEK должны предоставлять разработчики различных операционных систем, но все это чистая теория. На практике в каждом компьютере содержится лишь KEK от Microsoft для Windows 8, так как сегодня все машины с «Secure Boot» поставляются с данной операционной системой — исключением является только «хромобук» от Google. Ключ KEK занимает центральную позицию в «Secure Boot», так как он открывает доступ к базе данных с разрешенными подписями (Allow DB) и базе данных с запрещенными подписями (Disallow DB). В первой из них содержатся цифровые подписи приложений UEFI, а также подписи и/или хеши компонентов операционной системы — например, менеджера загрузки, ядра и драйверов. Только при их наличии загрузчик ОС запускает систему.

«Secure Boot» в сочетании с поставляемой Windows 8 работает безупречно, но для предыдущих версий операционных систем Microsoft не предоставляет подписей. В данном случае пользователю придется отключать «Secure Boot». Для операционных систем Linux доступны подписанный ключом загрузчик Shim и загрузчик от некоммерческой организации The Linux Foundation.

Справедливости ради стоит отметить, что разработчики Linux не отвергают идею «Secure Boot». Однако они усматривают в ней монополистские притязания Microsoft на аппаратное обеспечение, которые не проявлялись до появления «Secure Boot». С одной стороны, в стандартах по сертификации для Windows 8 компания Microsoft четко указывает, что пользователь имеет возможность отключения «Secure Boot». С другой — может произойти так, что в документации к следующей операционной системе данного примечания просто не окажется.

Последовательность загрузки ПК на основе UEFI Пришедший на смену BIOS интерфейс UEFI активирует аппаратное обеспечение, включая драйверы, и выполняет собственные приложения. Если задействуется режим «Secure Boot», UEFI проверяет наличие у драйверов и программ действительных цифровых подписей. В случае их отсутствия процесс запуска будет прерван. Ту же самую проверку проходят менеджер загрузки и ядра установленных операционных систем.

Активация аппаратных средств

На начальном этапе загрузки UEFI мало чем отличается от традиционной BIOS. После проверки того, подается ли на все аппаратные компоненты напряжение, выполняется запуск компонентов материнской платы, процессора и памяти, а затем загружается код UEFI.

Выполнение кода UEFI

Менеджер загрузки UEFI загружает носитель данных и дополнительный код UEFI из памяти NVRAM, а также из раздела UEFI на жестком диске. При этом драйверы и приложения выполняются только в том случае, если их цифровые подписи соответствуют данным, внесенным в базу Allow DB. В завершение выполняется запуск загрузчика ОС.

Загрузка операционной системы

Загрузчик ОС загружает операционные системы либо напрямую, либо с помощью их менеджеров загрузки. Код загрузки ОС и менеджер загрузки должны обладать действующим сертификатом безопасности, в противном случае процесс будет прерван. То же самое относится и ко всем компонентам ядра, которые в дальнейшем загружаются менеджером загрузки.

Проверка «Secure Boot»

В «Secure Boot» все основные файлы операционной системы (ядро, драйверы) должны обладать цифровой подписью. В таблице сертификатов файла указан подходящий сертификат для «Secure Boot», созданный в соответствии со стандартом X.509, а также снабженные цифровой подписью хеш-значения свойств основных файлов. Они должны соответствовать данным, содержащимся в базе Allow DB.

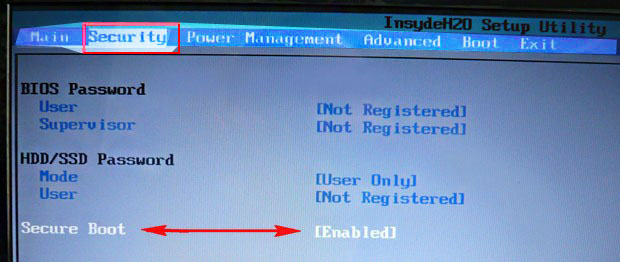

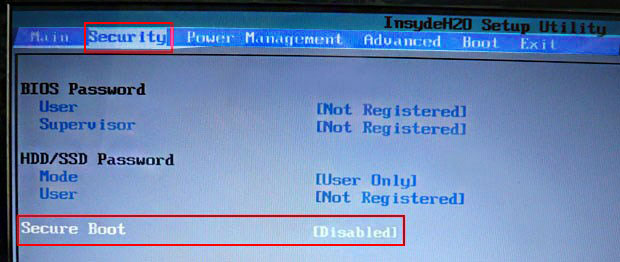

и жмём Enter. Такими нехитрыми действиями мы смогли отключить Secure Boot в БИОСе UEFI.

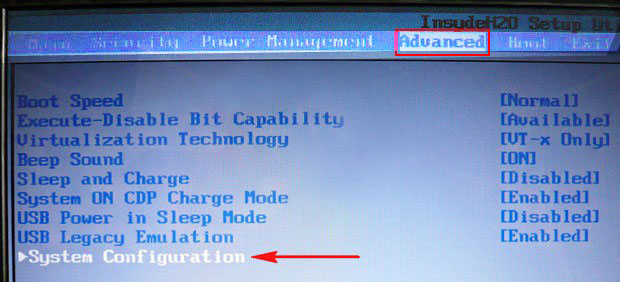

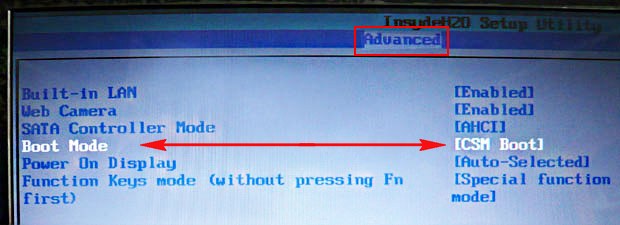

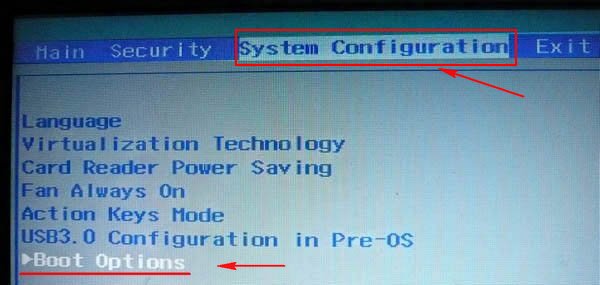

Но это ещё не всё, теперь нам нужно включить режим «режим совместимости с другими операционными системами. Идём в раздел „Advanced" находим опцию "System configuration"

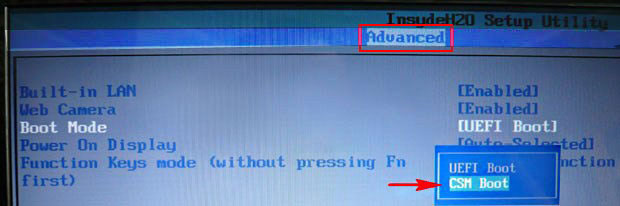

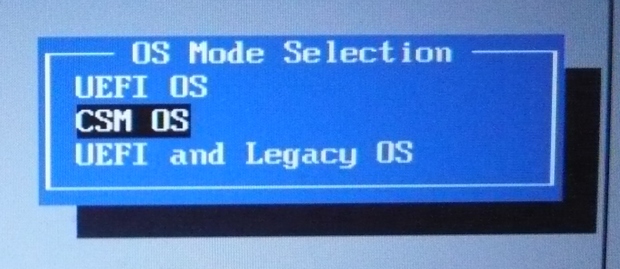

и заходим в неё, здесь выбираем опцию "Boot Mode" или "OS Mode Selection", и ставим её вместо положения UEFI OS (может быть UEFI BOOT) в положение "CSM Boot" или «UEFI and Legacy OS», «CMS OS»

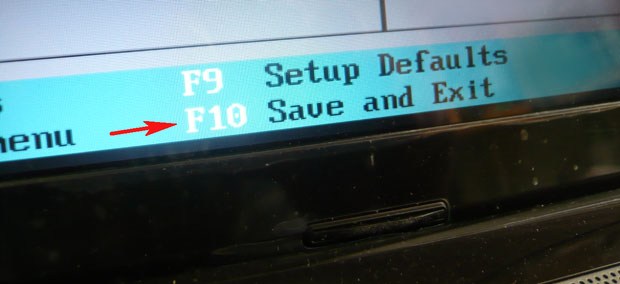

Чтобы наши изменения вступили в силу сохраняем наши изменения в БИОС, нажимаем F10,

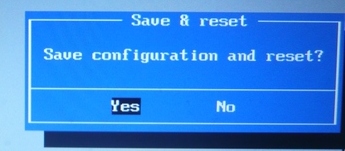

затем соглашаемся Yes и жмём Enter

происходит перезагрузка. Вот теперь мы сможем загрузить наш ноутбук с установочного диска с любой операционной системой.

Далее можете войти в меню загрузки ноутбука (обычно нужно жать при включении клавишу ESC или F10) и выбрать вашу (уже подсоединённую) загрузочную флешку с операционной системой или установочный диск, если не знаете как это сделать читайте нашу статью Как загрузить любой ноутбук или компьютер с флешки или диска.

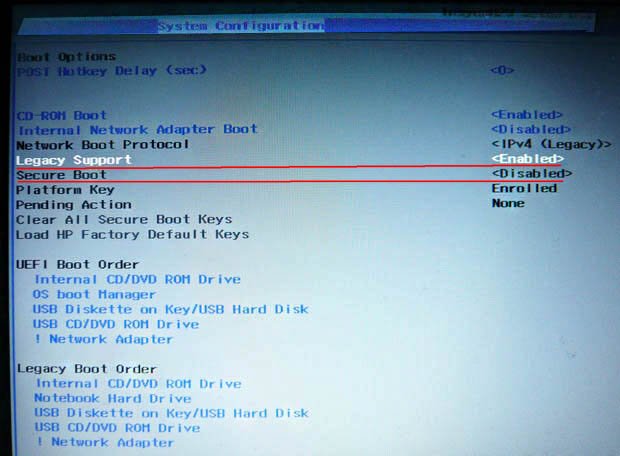

↑ Как отключить опцию Secure Boot на ноутбуке HP

Иногда всё проходит нет так гладко, например на некоторых моделях ноутбуков HP Pavillion для отключения Secure Boot нужно пройти ещё несколько дополнительных шагов.

Видим наш параметр безопасной загрузки Secure Boot, выставляем его в положение Disabled (отключено), а опцию «режима совместимости с другими операционными системами» «Legacy support» переводим в положение «Enabled»,

на предупреждение отвечаем Yes.

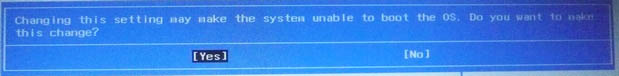

Сохраняем настройки, жмём F-10, выбираем Yes и Enter, ноутбук перезагружаемся, после перезагрузки выходит вот такое окно с предупреждением «A change to the operating system secure boot mode is peding…» По «англицки» на предлагают ввести на клавиатуре ноутбука код 8721 (в вашем случае код конечно будет другой) и нажать Enter, после этого изменения в настройках БИОСа UEFI будут сохранены и ноутбук перезагрузится.

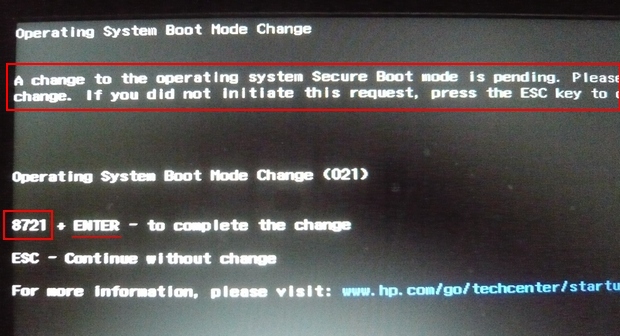

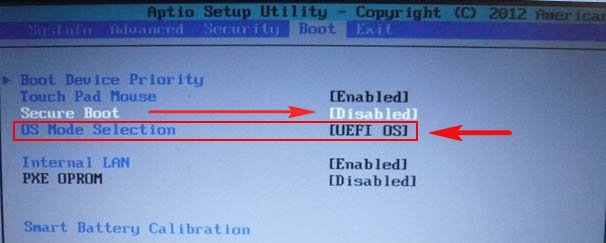

↑ Как отключить опцию Secure Boot на ноутбуке Samsung. Aptio Setup Utility

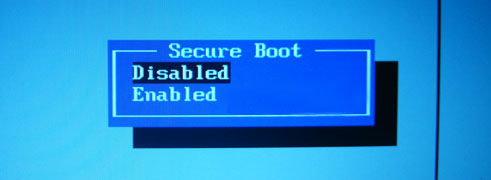

Данная утилита в основном установлена на ноутбуках Samsung. Нажимаем при загрузке ноутбука клавишу F2 и входим в BIOS. Идём в раздел Boot, отключаем опцию «Secure Boot»,

с помощью стрелок на клавиатуре выделяем её и ставим в «Disabled», нажимаем «Enter»

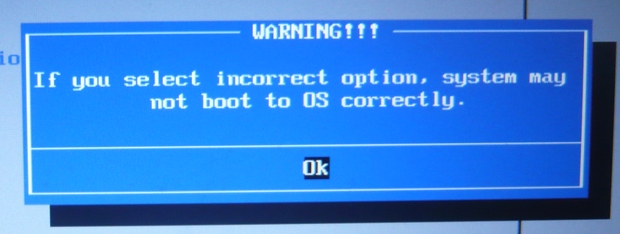

на предупреждение о том, что компьютер может загрузиться с ошибкой жмём Enter.

В этом же разделе ниже появляется параметр «OS Mode Selection», выделяем его и жмём «Enter»

выставляем в положение «CMS OS» или «UEFI and Legacy OS» и нажимаем «Enter».

↑ Как отключить Secure Boot на ноутбуке Acer Aspire

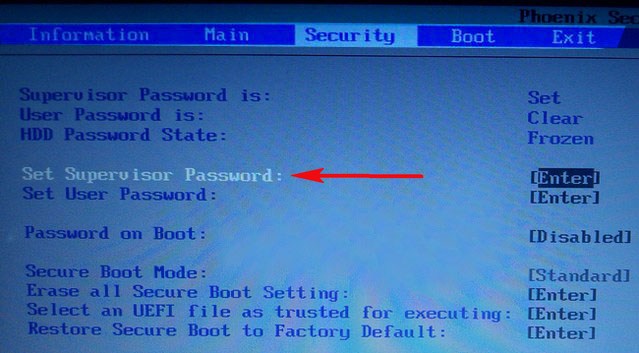

Друзья, во-первых у нас есть подробная статья, ну а здесь просто замечу, что на ноутбуках Acer Aspire опция Secure Boot по умолчанию неактивна, для того чтобы её активировать и затем отключить, нужно прежде всего назначить пароль на вход в UEFI БИОС. Что для этого нужно сделать!

Как отключить опцию Secure Boot на ноутбуке Packard Bell

Жмём при загрузке клавишу F2, реже F6 и попадаем в БИОС UEFI ноутбука,

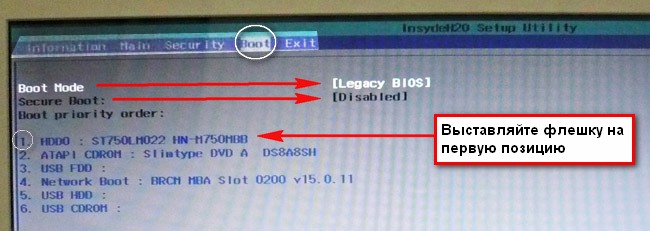

здесь идём во вкладку Boot.

Если до включения ноутбука Вы подключили к нему флешку, то она может не определиться сразу в этом меню.

Выставляем опцию Boot Mode в положение Legacy BIOS.

А опцию Secure Boot выставляем в положение Disabled.

Далее жмём клавишу F10, этим мы сохраняем настройки внесённые нами в БИОС ноутбука Packard Bell, затем перезагружаемся, жмём при загрузке клавишу F2 и входим опять в БИОС.

Теперь флешка должна определиться . Выставляйте флешку на первую позицию, сохраняйте настройки и перезагружайтесь. Если загрузочная флешка сделана по нашим статьям, то загрузка произойдёт успешно.

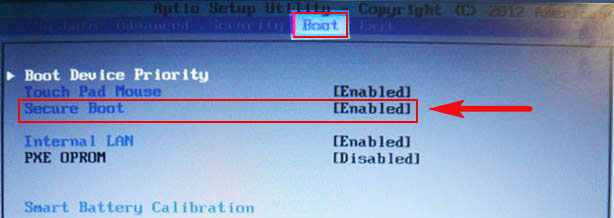

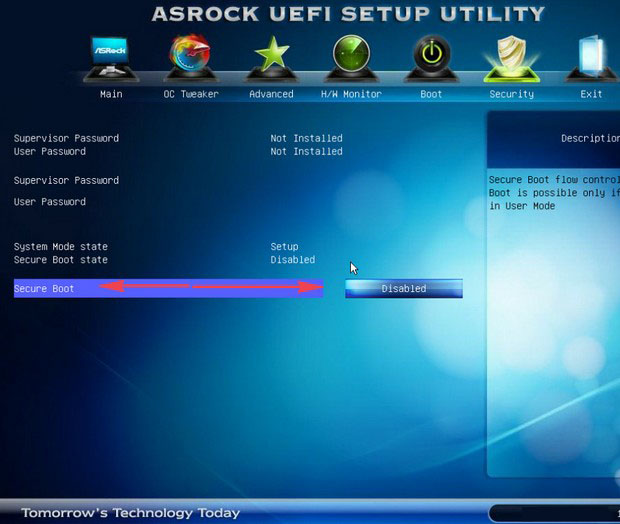

↑ Как отключить Secure Boot на стационарном компьютере

На многих стационарных компьютерах установлены современные материнские платы с БИОСом UEFI и протоколом безопасной загрузки Secure Boot. Возьмём для примера материнскую плату ASUS, Asrock, Gigabyte. Нужно сказать, что на материнских платах для стационарных компьютеров функциональные возможности БИОСа UEFI намного расширены, здесь вам и русский язык и возможность пользоваться мышью и производить всевозможные регулировки рабочих параметров комплектующих.

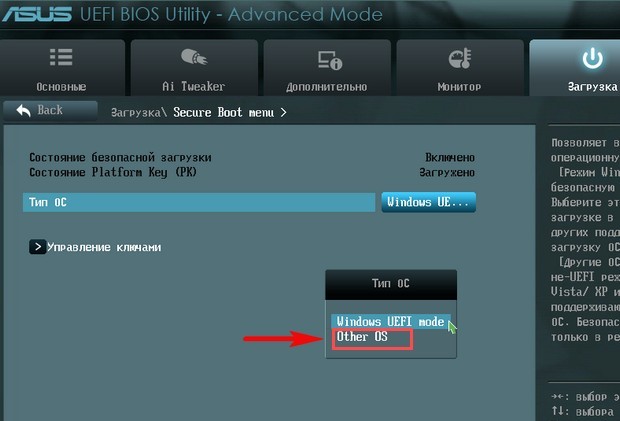

Нажимаем при загрузке Delete или F2 и входим в UEFI BIOS. Нажимаем Дополнительно (F7).

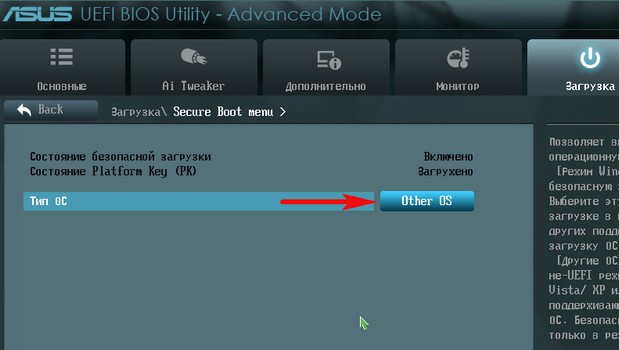

Идём во вкладку Boot (Загрузка), далее выбираем опцию Secure Boot (Безопасная загрузка),

жмём Enter и входим в неё, опять жмём Enter и выбираем Other OS (другая операционная система),

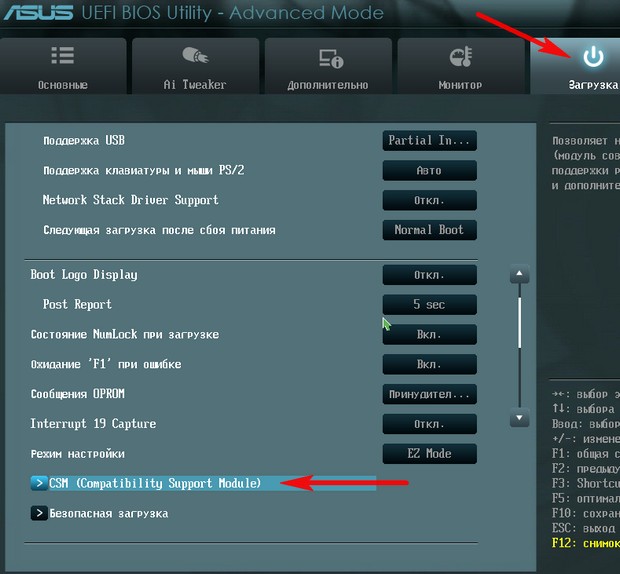

теперь выходим отсюда и выбираем CSM (Compatibility Support Module),

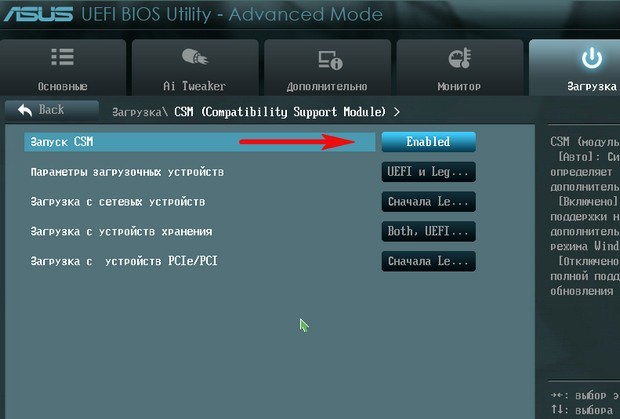

ставим опцию Запуск CSM в Enabled.

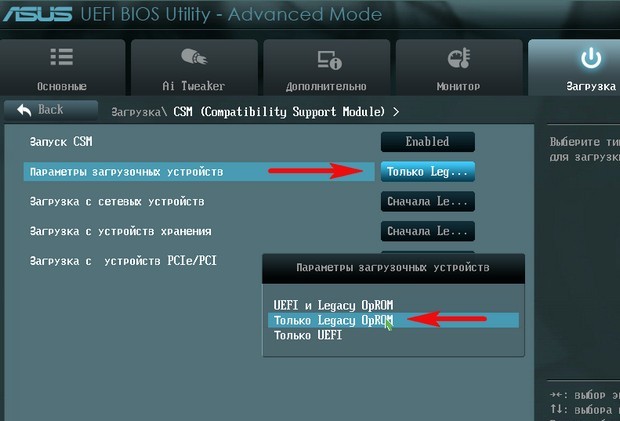

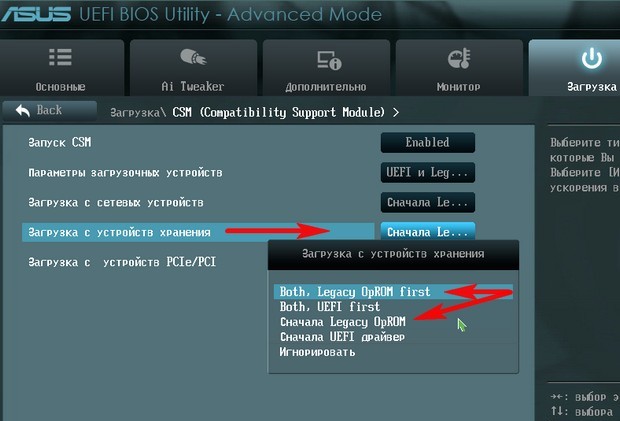

В открывшихся дополнительных опциях выбираем Параметры загрузочных устройств и выставляем Только Legacy OpROM или UEFI и Legacy OpROM.

Далее опцию Параметры устройств хранения, выставляем в положение Сначала Legacy OpROM или Both, Legacy OpROM first.

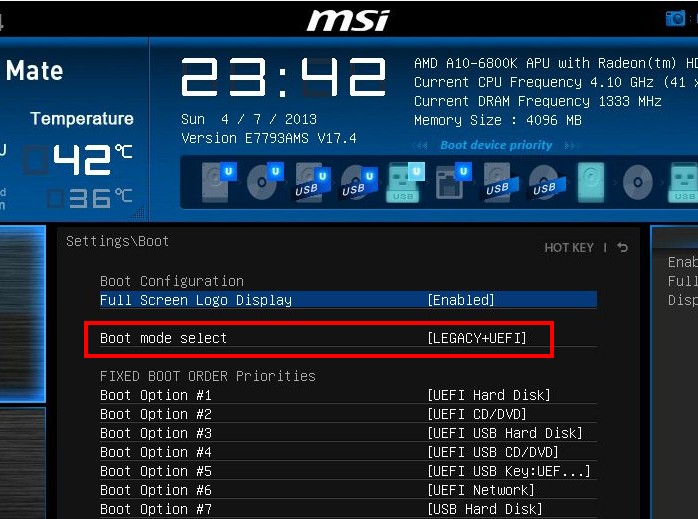

Материнская плата MSI. Подраздел "Boot mode select".

Примечание: На многих ноутбуках невозможно отключить опцию Secure Boot, так как она неактивна, в этом случае может помочь прошивка БИОСа ноутбука последним обновлением.

Читайте также: