Dqa что это за программа на андроид

Обновлено: 30.06.2024

Samsung встраивает в новые мобильные устройства китайское программное обеспечение, которое невозможно удалить. Оно может отсылать пользовательские данные на китайские серверы, а китайские власти могут получить доступ к этой информации в любой момент.

Слежка в пользу Китая

На всех современных смартфонах и планшетах компании Samsung было обнаружено шпионское программное обеспечение, имеющее связь с Китаем. Фирменный софт Samsung регулярно связывается с расположенными на территории КНР серверами и, возможно, отправляет на них пользовательские данные. Факт отправки данных в КНР на момент публикации материала подтвержден не был.

«Брешь» в прошивках гаджетов Samsung обнаружил пользователь ресурса Reddit под псевдонимом Kchaxcer. Его тема, описывающая возникшую угрозу безопасности пользовательской информации, всего за сутки с момента создания набрала около 3000 комментариев.

Kchaxcer сообщает, что в прошивках Samsung есть программное обеспечение китайской компании Qihoo 360, встроенное в Device Care – фирменную утилиту Samsung, встроенную в оболочку One UI, которую Samsung устанавливает на свои современные смартфоны. Приложение включает функции оптимизации устройства, удаления временных и мусорных файлов, а также сканирования на вирусы и другое вредоносное ПО.

Компания Qihoo 360 занимается вопросами информационной безопасности, однако она неоднократно вовлекалась в скандалы вокруг приватности и конфиденциальности. Помимо прочего, Qihoo 360 обвиняли в скрытом (несанкционированном) сборе информации с устройств пользователей, на которых установлен ее софт.

Реакция Samsung

Samsung практически моментально отреагировала на публикацию в Reddit. Ее представители подтвердили факт наличия программного обеспечения Qihoo 360 в составе Device Care.

В то же время Samsung никак не прокомментировала тот факт, что по причине наличия кода, принадлежащего Qihoo 360, в Device Care, приложение регулярно связывается с китайскими серверами.

На момент публикации материала не было известно, кому именно софт Qihoo 360 может отправлять информацию с пользовательских устройств. Тем не менее, в 2014 г. топ-менеджер компании заявлял, что Qihoo 360 будет передавать любые данные правительству Китая по первому же запросу. В 2017 г. компания объявила о своих планах о еще более тесном сотрудничестве с властями КНР в плане отправки ему накопленной информации.

Способ решения проблемы

Kchaxcer отметил, что удалить Device Care из смартфона или планшета Samsung базовыми средствами не получится – приложение системное и является частью прошивки. Он также предупредил, что открывать этому ПО доступ ко всем файлам на устройстве очень рискованно.

Защитить личную информацию от потенциального копирования на китайские серверы, тем не менее, можно. Для этого необходимо лишить Device Care доступа к интернету путем установки брандмауэра, работающего без получения root-прав. Подобные приложения, доказавшие свою эффективность, есть в свободном доступе в каталоге Google Play – они позволяют закрывать установленным на устройство программам, в том числе и системным, доступа в Сеть как через Wi-Fi, так и через сотовые сети.

Samsung и слежка за пользователями

Шпионское ПО достаточно давно входит в состав прошивок гаджетов южно-корейского вендора. К примеру, в марте 2017 г. антивирусная компания Check Point обнаружила почти в четырех десятках смартфонов различных производителей, среди которых была и Samsung. вредоносные компоненты, установленные еще до продажи. В них были выявлены приложенич, демонстрирующие нежелательную рекламу, и минимум в одном случае – мобильный шифровальщик. Все проанализированные устройства использовались сотрудниками двух крупных ИТ-корпораций. В числе 38 таинственно зараженных устройств есть два смартфона ASUS, 10 смартфонов Samsung, два Lenovo, LG, два Oppo, две модели Xiaomi, Vivo и ZTE.

Многие смартфоны с интегрированным шпионским софтом продаются и на территории России. Как сообщал CNews в ноябре 2019 г., в смартфонах 26 крупных и не очень производителей, в том числе российских BQ и Dexp, было выявлено 146 различных уязвимостей. В списке присутствовала и продукция Samsung – мобильники J5, J6, J7, J7 Neo, J7 Duo и J7 Pro.

Во всех случаях, как и с софтом Qihoo 360, вредоносы были встроены непосредственно в прошивку устройств. Самостоятельное их удаление пользователем не представляется возможным.

Шпионят все

ПО для слежки можно обнаружить и в составе обычных компьютеров, но даже тут не обошлось без Китая. В начале 2015 г. выяснилось, что все новые на тот момент компьютеры китайской компании Lenovo, предназначенные для потребительского рынка, были заражены разновидностью вредоносной программы под названием Superfish. Приложение внедряет рекламные объявления в результаты поиска Google без согласия пользователя. Причем объявления выглядят так, как будто их туда поместила сама Google. Вся серьезность ситуации заключается в том, что хакеры могут легко взломать Superfish и использовать это приложение для перехвата пользовательских данных – от логинов и паролей до номеров банковских карт, указываемых пользователем в веб-формах.

Опасность, таящаяся в некоторых ПК Lenovo, тем не менее, не помешала Министерству обороны США закупить в 2018 г. свыше 1500 таких компьютеров на $2,168 млрд. Вместе с ними американские военные закупили принтеры Lexmark, ПО которых содержало более чем 20 уязвимостей, эксплуатация которых позволяла злоумышленникам удаленно осуществлять DoS-атаки в сети ведомства или шпионить за его сотрудниками.

Помимо «шпионских» принтеров и компьютеров Пентагон для нужд сухопутных войск и ВВС приобрел 117 видеокамер Gopro, которые также были признаны непригодными для использования по соображениям безопасности.

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

- com.studio.keypaper2021

- com.pip.editor.camera

- org.my.famorites.up.keypaper

- com.super.color.hairdryer

- com.celab3.app.photo.editor

- com.hit.camera.pip

- com.daynight.keyboard.wallpaper

- com.super.star.ringtones

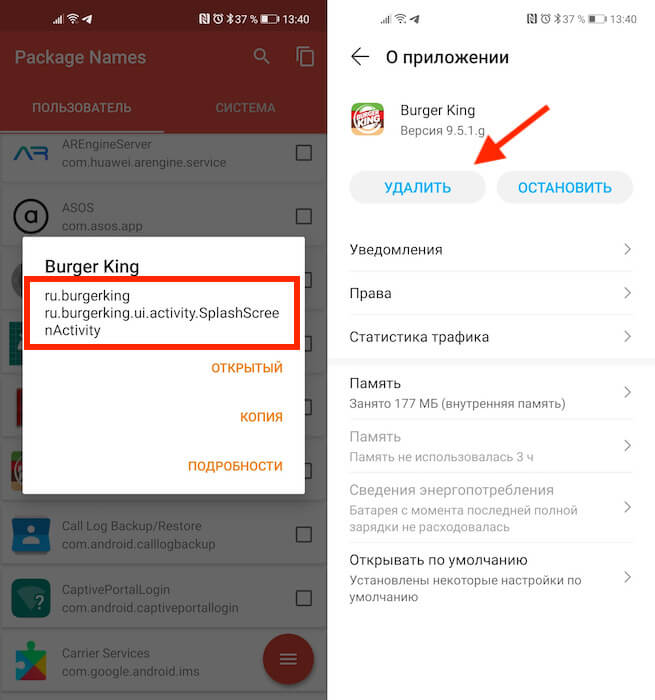

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

- Скачайте приложение для чтения пакетов Package Name Viewer;

- Запустите его и дайте те привилегии, которые запросит приложение;

В красном квадрате приведен пример названия пакета

- Поочерёдно вбивайте в поиск названия пакетов, приведённые выше;

- При обнаружении приложений с такими именами, нажимайте на них и удаляйте.

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

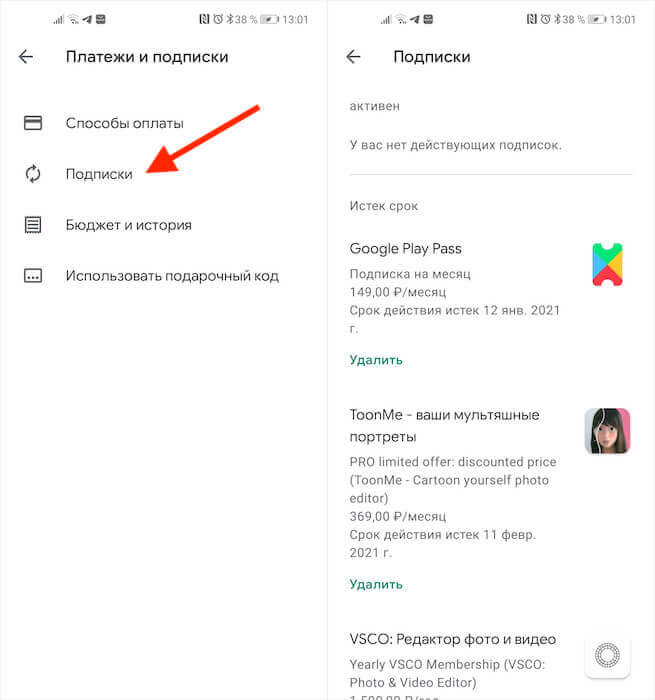

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

- Запустите Google Play и нажмите на иконку своего профиля;

- В открывшемся окне выберите раздел «Платежи и подписки»;

- Здесь выберите «Подписки» и проверьте, нет ли среди них неизвестных;

- Если есть, просто нажмите напротив неё на кнопку «Отменить».

Свободное общение и обсуждение материалов

Можно ли танцевать под рэп? Достаточно послушать новый альбом Sfera Ebbasta

Думаю, не ошибусь, если предположу, что вы пользуетесь картами Google. Это один из лучших навигационных сервисов на сегодняшний день, поэтому тут нет ничего удивительного. Google Maps точны, фунциональны и предельно актуальны, потому что Google непрерывно обновляет их планомерно вносит необходимые изменения маршрутов и заведений. Однако, если вас хоть сколь-нибудь заботит своя безопасность, Google Maps – это явно не ваш выбор. Об этом прямо говорят даже отраслевые эксперты.

Еще до появления умных мессенджеров, когда видеосвязь только начинала просачиваться в нашу жизнь, под термином "созвониться в Интернете" всегда подразумевался Skype. Приложением пользовались все: начиная с подростков, собравшихся обсудить выход новой компьютерной игры, до сотрудников крупных предприятий, готовящих отчет за первый квартал. Тогда казалось, что проект от компании Microsoft ждет по-настоящему грандиозное будущее. А в недавней презентации Windows 11 подопечные Билла Гейтса акцентировали свое внимание на Microsoft Teams и окончательно загубили проект. Объяснить данное решение представляется крайне трудной задачей.

“пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору”, зачем судить по себе? Никто так не делает и вообще откуда этот дикий список того, что надо удалить?

Впечатляет? Тогда под кат, где я продемонстрирую несколько скриншотов.

Для исследования я взял Backdoor.AndroidOS.Obad.a с md5 E1064BFD836E4C895B569B2DE4700284. Вредонос не работает на эмуляторе. Возможно его удалось бы запустить после модификции эмулятора через командную строку, но мне проще использовать реальное устройство. Внимание! Не повторяйте такого!

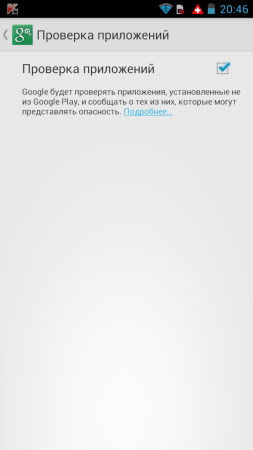

Приложение весит 83 килобайта. Установку я сделаю с принудительной проверкой приложения антивирусом от Google:

Я не думаю, что кто-то ждал, что вредонос будет обнаружен. Ну ладно. Т.к. установка происходит через штатный инсталлятор, то все запросы показаны. В том числе те, что стоят денег. Ах, если бы читали хотябы треть пользователей.

Для проверки, заражена система или нет я буду использовать Kaspersky Mobile Security. Не потому что это реклама или что-то подобное. Просто наш продукт заведомо видит и детектирует угрозу. Удалить он все равно ее не сможет после того, как я разрешу использование функций Device Administrator. Вот как детектируется вредонос:

Теперь самое опасное - запуск. Предварительно я удалю пароль для своей WiFi точки. SIM карта была извлечена еще раньше.

![Screenshot_2013-05-29-20-59-45[1]](http://www.droidnews.ru/wp-content/uploads/2013/05/Screenshot_2013-05-29-20-59-451-253x450.jpg)

![Screenshot_2013-05-29-20-59-55[1]](http://www.droidnews.ru/wp-content/uploads/2013/05/Screenshot_2013-05-29-20-59-551-253x450.jpg)

Я запретил использование root прав. Тут и без них достаточно "счастья" будет. На заднем плане идет обратный отсчет до появления экрана предоставление прав администратора устройства. Я предоставил эти права. Всё. Если ваш аппарт не рутован, то вы не сможете удалить это приложение. Вы уже видели, что кнопки удаления недоступны. Но даже если вызвать удаление иным образом, его нельзя завершить из-за уязвимости в Device Admin. Сейчас я попытаюсь вызвать удаление из Kaspersky Mobile Security.

Как вы можете убедиться, в списке DA вредоноса действительно не видно. А значит права администратора системы забрать у него нельзя. Так что если вы не уверены в своих знаниях и опыте, лучше используйте проверенный антивирус. Любой. Главное, чтобы у него была заслуженная великолепная репутация. Как специалист, я бы рекомендовал антивирусы отечественных производителей, т.к. в России пока еще не забивают на реальные исследования и тестирования.

Но это было отступление. Давайже же удалять вредоноса! Благо прав root у него нет, а возможность предоставить их проверенным средствам - есть. Все, используемое мною для нейтрализации угрозы имеет права root. Я не буду показывать этого, но после каждой попытки я проверяю, что вредонос остался/удален сразу двумя способами. Сначала я нахожу его в списке приложений (кстати, скриншот этого списка в шапке статьи), затем проверяю нашим ативирусом. Вердикт антивируса приоритетнее; я знаю как работает он и знаю, как работает система.

Начну с неспециализированного приложения - с популярного файлового менеджера ES Explorer.

Как видим, он не справился. Тогда попытаемся просто удалить вредоноса руками. Благо знаем имя пакета.

Есть! Но получилось, что специальный инструмент в ES Explorer не справился, а "ручной режим" справился. Делаем вывод - автомат в нем бесполезен.

Второе приложение - специализированная утилита для удаления мусора, в том числе приложений - SD Maid.

Вполне ожидаемо приложение видит вредоноса, но удалить не сумело. При этом сделало какое-то невнятное заявление о скрытии системного приложения. Ну, раз и тут автомат не справился, переходим на ручник.

Но здесь нет папки вредоноса. Очевидно, что ручник не приспособлен вообще для серьезной работы, только для очистки мусора.

Хорошо, раз в режиме "руками" мы смогли снести заразу, попробуем сделать этот из adb shell, как меня попросили в Juick. Собственно, тут ждать проблем не приходится.

И вредоноса нет. Теперь остается просто подчистить хвосты. Можно даже штатно.

Следующим будет приложение RootAppDelete. Выбираем удаление пользовательского ПО и.

Эта утилита не использует прав root для удаления пользовательских приложений, а вызывает штатный анисталлер. В итоге удалить бекдора им нельзя.

Ну и опробуем то, что не может вызывать сомнений - Titianium Backup.

Как видно на последнем скриншоте, хвосты штатно зачистить все еще нельзя. Ну это не проблема. Перезагружаем смартфон и.

Да, я использовал сделаный ранее скриншот, но сути не меняет :)

Итак, мы столкнулись с вредоносом, который хоть и можно обезвредить, но это просто не под силу подавляющему большинству пользователей. Более того, этот вредонос защищается от удаления только штатными возможностями Android и при наличии root не использует эти права для самозащиты. Но теперь, вооружившись знанием о подобных вредоносах, вы сможете вынести их руками. Если, конечно, ваш аппарат рутован. В противном случае вам придется сделать сброс.

P.S. После удаления вредоноса и вставки SIM я обнаружил, что отключен мобильный интернет. Не исключаю, что это поведение Android или даже прошивки от Motorola. Но может быть и подлянка вредоноса.

Или закинуть денег на зарплату авторам.

Или хотя бы оставить довольный комментарий, чтобы мы знали, какие темы наиболее интересны читателям. Кроме того, нас это вдохновляет. Форма комментариев ниже.

Наверняка вы с этим сталкивались: включаешь новенький смартфон, а ощущение такое, что им до тебя кто-то уже пользовался! На главном экране множество непонятных предустановленных программ, которые занимают драгоценное место в памяти, спамят уведомлениями и активно «кушают» батарею. Да ещё и информацию о вас сливают на собственные серверы. Переизбытком приложений «болеют» не только безвестные китайские бренды, но и монстры рынка, например Samsung или Huawei. С предустановленными приложениями можно и нужно бороться, а как — расскажем в статье.

История конфликта

Термину bloatware (или fatware) уже исполнилось четверть века. Изначально так называли «раздутые» программы, использовавшие нерационально много ресурсов компьютера. В 2008 году крупный техноблог Download Squad отнёс к bloatware такие приложения, как Acrobat Reader, iTunes и Internet Explorer — они заметно замедляли запуск и работу ПК.

В современном значении «мусорное ПО» слово bloatware начало применяться сравнительно недавно — около пяти лет назад. Если говорить о гаджетах, появившихся раньше этого времени, то они никаких проблем с предустановленным мусором не имели. Максимум, на что шли производители коммуникаторов на Windows Mobile, — предустановка фирменной темы или плагина для экрана «Сегодня».

Нашествие мусорного ПО началось вовсе не с карманных гаджетов, а с ноутбуков. Постепенно на новых ноутбуках стало появляться всё больше ненужных приложений. И речь идёт не о системных утилитах производителей, а банальной рекламе низкопробных игр и тому подобных вещах. Порой доходило до абсурда: в 2015 году Lenovo встроила установщик bloatware в BIOS некоторых аппаратов, а чуть позже прогремел скандал с ПО Superfish. Последнее вело себя как самый настоящий вирус, перехватывая и прослушивая сетевой трафик.

Всё это было неприятно, но не критично: предустановленные на ПК программы удалялись штатными средствами, а в крайнем случае всегда можно было полностью переустановить систему. Не так давно на проблему обратила внимание даже Microsoft, которая теперь маркирует «чистые» системы припиской Signature Edition.

Вести с фронта

Смартфонам пришлось тяжелее. Несмотря на всю открытость системы, долгое время Android не предлагала никаких штатных способов избавления от bloatware. Поначалу ограничение на количество предустановленного ПО налагал малый объём внутренней памяти, но с его увеличением некоторые производители обнаглели настолько, что количество bloatware на новеньком гаджете могло достигать пары десятков программ.

Однако все рекорды побила, наверное, модель Samsung Galaxy S4 для южнокорейского оператора SK Telecom, в которой пользователи насчитали 80 предустановленных приложений. Из них 25 программ принадлежали оператору, 39 — производителю и ещё 16 — разработчику ОС. Говорят, что именно этот девайс заставил правительство Южной Кореи принять меры. Оно обязало производителей смартфонов дать пользователям возможность удаления мусорного ПО.

Bloatware любит устанавливать не только SK Telecom, но и другие операторы

Впрочем, для остальных стран ничего не изменилось. Крупные компании по-прежнему предустанавливают в устройства множество программ, дублирующих функциональность приложений Google. Ну а вопрос о том, зачем рядовому пользователю два календаря или музыкальных плеера, остаётся риторическим.

Грешит этим, разумеется, не только Samsung, но и другие бренды, например Huawei.

Пожалуй, хуже всего дела обстоят со смартфонами небольших китайских производителей, готовых за пару центов впихнуть в прошивку что угодно, будь то игра, рекламный виджет или даже malware.

Выходим на тропу войны

Android не была бы Android, если бы не предлагала пользователю сразу несколько вариантов для борьбы с предустановленными программами, от наиболее простых до требующих прав суперпользователя. Конечно, получение root-прав — самый радикальный и гарантированный способ избавиться от bloatware, но мы всё же рекомендуем идти от простого к сложному.

Способ 1. Удаление программ

Наиболее простой и очевидный метод избавления от предустановленной программы — обычное удаление, как и любого другого приложения, загруженного из Google Play. Такой приём работает для большинства утилит сторонних разработчиков. Удалённое приложение исчезнет как из списка программ, так и из настроек гаджета, но вернётся после аппаратного сброса устройства.

Способ 2. Отключение программ

Часть предустановленных приложений стереть штатными средствами Android нельзя, зато можно отключить. Процедура не отличается от обычного удаления, но вместо кнопки «Удалить» в диалоговом окне вы увидите надпись «Отключить». Отключённые приложения останутся в настройках, и их получится включить в любой момент.

Способ 3. Минимизация программ

Если удалить или отключить приложения штатными средствами нереально, а получать права суперпользователя вы не хотите, то можно хотя бы минимизировать проявления этих программ на своём смартфоне. Во-первых, соберите все такие утилиты в одну папку: вы точно будете знать, что туда заходить не стоит.

Во-вторых, найдите ненужные программы в настройках гаджета, перейдите в меню «Уведомления» и отключите их. Теперь они не будут мозолить вам глаза ни иконками на рабочих столах, ни навязчивыми уведомлениями.

Способ 4. Полный экстерминатус с root-доступом

Многие пользователи сейчас отказываются от получения прав суперпользователя на новых смартфонах, ведь с большими правами приходит и большая ответственность. И, как правило, большие проблемы: перестают функционировать Samsung Pay, Android Pay, клиент «Сбербанка» и некоторые другие программы. Вернуть им работоспособность сложно и не всегда возможно. Но если ваше желание навсегда избавиться от bloatware непоколебимо, то root-доступ — это способ для вас.

Шаг I. Чтобы удалить предустановленные утилиты и ненужные файлы, понадобится доступ в системные разделы Android, притом не простой — на чтение, а полный, с возможностью записи. Для этого вам и потребуется повысить свои привилегии до суперпользователя, он же корневой пользователь или root.

Нюансы получения root-прав разнятся в зависимости от модели устройства. Чтобы узнать, как получить права суперпользователя на конкретном смартфоне, откройте посвящённую ему тему на форуме 4PDA. Нужная информация найдётся в разделе о прошивках либо в разделе с обсуждением устройств.

Полезные ссылки по теме:

- основной раздел по теме — Android-прошивки;

- если в основном разделе не нашлось — Android-устройства;

- для сложных случаев — статья «Как получить Root в Android и стоит ли это делать».

Первый — воспользуйтесь доступным на нашем форуме справочником, содержащим не только общую информацию о том, какие программы можно удалять, но и рекомендации для конкретных моделей девайсов.

Второй — сначала «замораживайте» приложение, а потом стирайте. Предварительная «заморозка» позволит вам понять, не повлияет ли удаление программы на работу других утилит или оболочки смартфона. В случае чего программу можно «разморозить» обратно. Если никаких негативных последствий не обнаружено, то смело нажимайте кнопку «Удалить».

Полезные ссылки по теме:

- приложение Root Uninstaller в Google Play;

- тема «Удаление системных приложений» на форуме;

- статья «Как и зачем удалять системные приложения и файлы Android».

UPD: Удаление приложений без прав root

pm uninstall -k --user 0 name.of.package

Здесь name.of.package — java-название приложения, которое вы хотите удалить. Узнать его можно, например, с помощью программы App Inspector. При таком способе приложение удаляется для текущего пользователя (user 0). Если вы захотите его вернуть, то просто переустановите его.

Полезные ссылки по теме:

Будет ли перемирие?

К сожалению, мы, пользователи, едва ли можем помешать засорению смартфонов десятками предустановленных программ. Чтобы положить конец этой войне, требуется волевое решение Google или государственных контролирующих органов. По-настоящему данной проблемой пока озаботилась только Южная Корея. Вот нам и приходится брать дело в свои руки и бороться с bloatware доступными способами, начиная от простого отключения лишних уведомлений и заканчивая получением root-прав с «вырезанием под корень» таких программ.

Читайте также: