Как спрятать браузер в компьютере

Обновлено: 04.07.2024

Wired собрал подборку браузеров, которые ставят приватность пользователей в сети одной из первых в списке своих приоритетов.

Главное преимущество DuckDuckGo — его простота. Достаточно установить программу — ничего не нужно дополнительно настраивать.

Чтобы обеспечить вам анонимность в сети, DuckDuckGo блокирует куки, которые могут идентифицировать вас и ваше устройство. И даже сканирует и рейтингует политики пользования сайтов.

Историю можно удалять автоматически после каждой сессии или мануально — в один клик. Можно даже настроить таймер, который будет очищать историю по истечению заданного периода неактивности.

DuckDuckGo доступен для платформ Android и iOS. Если вы не хотите отказываться от любимых браузеров, все то же самое позволяют делать расширения для Chrome и Firefox.

Как и DuckDuckGo, Ghostery показывает пользователю, что именно блокирует и сколько мониторинговых инструментов использует каждый сайт, на которые он заходит. Если некоторые из них не слишком любопытны, вы можете добавить их в список разрешенных. А на «упакованных жучками» сайтах можно отключить все следящие инструменты — даже если это приведет к его некорректной работе в вашем браузере.

Также у Ghostery есть расширения, которые можно установить практически на любой сторонний браузер. И хотя в использовании Ghostery немного сложнее, чем DuckDuckGo, он может стать отличной альтернативой.

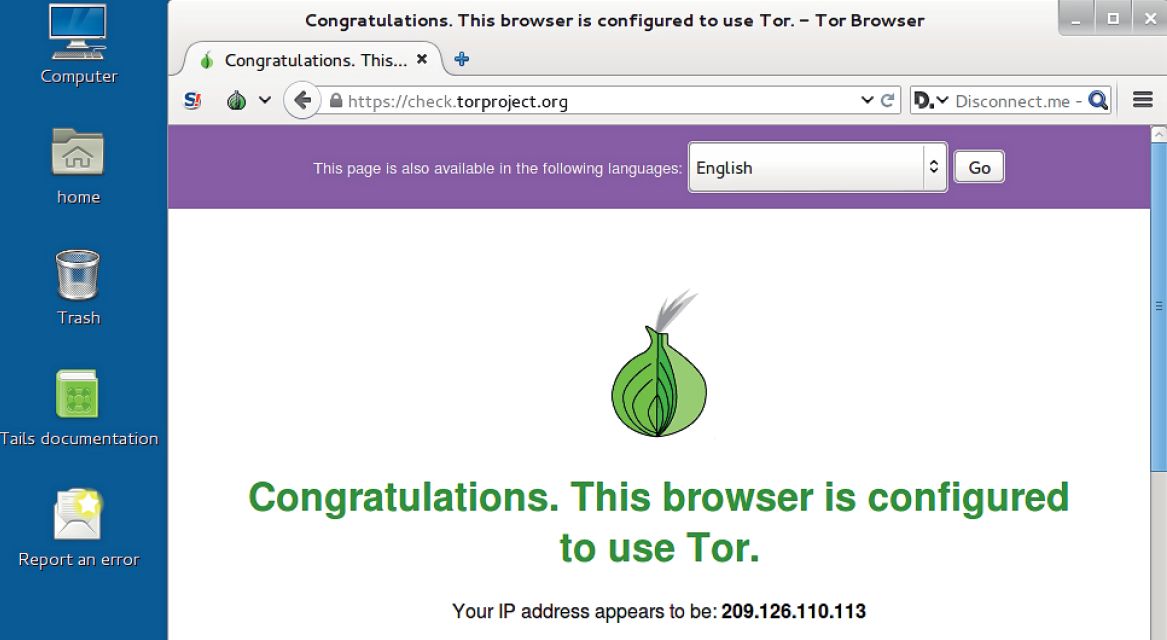

Tor Browser позиционируется как браузер «без слежки, наблюдения или цензуры» — идеально для анонимности в сети. Единственный недостаток — его нет для iOS. Tor Browser доступен для Android, Windows и macOS.

Браузер — это лишь малая часть глобального проекта Tor Project, который отвоевывает пользователям почти утраченную анонимность в сети, проводя их «лисьими тропами» сложной зашифрованной системы, которую поддерживает сообщество проекта. Отследить путь пользователя в Tor невозможно.

Tor Browser очень категоричен по отношению к скрытым скриптам и трекинговым технологиям, которые используют сайты. Он также блокирует метод распознавания по отпечаткам пальцев, который рекламодатели используют, чтобы собрать уникальные сведения про ваше устройство, даже не зная, кто вы такой.

Из-за встроенного шифрования и других мер для обеспечения анонимности пользователя, Tor Browser может работать медленнее других, но с точки зрения безопасности это лучший выбор. Он позволяет оставаться онлайн даже в странах, в которых интернет заблокирован или находится под цензурой.

Brave — это проект разработчика Firefox Брэндана Эйха. Его цель одновременно в том, чтобы защитить вас от трекинга и обеспечивать релевантную рекламу. Доступен для Android, iOS, Windows, macOS.

Приложения по-умолчанию блокируют рекламу и устанавливают суровые ограничения на информацию, которую сайты могут собирать. В отличие от DuckDuckGo и Ghostery, точные сведения о том, какие именно инструменты блокируются, пользователь не получает. Зато Brave старается дополнительно блокировать фишинговые атаки.

Пока этот молодой проект, и время покажет, удастся ли Brave создать новую платформу, которая с уважением относится к приватности пользователей. А пока он тестирует идею платы за просмотр рекламы и разделения прибыли с создателями контента.

Доступен для Android, iOS, Windows, macOS. С недавних пор по-умолчанию блокирует сторонние куки, с помощью которых рекламодатели пытаются составить представление о том, чем вы занимаетесь в сети и кто вы.

Также браузер снабдит вас тонной информации о сайтах, на которые вы заходите, и их ухищрениях против вас, которые заблокировал Firefox. А еще в нем удобно управлять разрешениями для сайтов на доступ к микрофону, локации и т.п.

Но пока это работает только на десктопе — мобильные приложения немного не успевают за развитием основной платформы. Но в них тоже немало функций, посвященных приватности: все те же блокировка трекинга и куков и удаление собранных данных после каждого выхода из приложения.

Firefox — лучший выбор для тех, кто ценит скорость и приватность, но при этом не хочет жертвовать функциональностью, которую дает полноценный десктопный браузер.

Apple продолжает развивать свой браузер в соответствии с политикой уважения к пользовательским данным. Safari, как и все программы компании, собирает настолько мало данных, насколько это возможно для эффективной работы пользователя, и хранит их все недоступными даже для самой Apple.

Safari давно объявил войну сайтам, которые собирают информацию об активности пользователей через куки, а теперь борется и с теми, кто хочет идентифицировать их методом считывания отпечатков. С выходом iOS 13 and macOS Catalina уже этой осенью, защита Safari только укрепится.

Safari — очевидный выбор, если вы используете много продуктов Apple каждый день. Можно переключаться между устройствами, не отрываясь от активного браузинга. Главный недостаток Safari в том, что он недоступен для Windows и Android.

Он также блокирует метод распознавания по отпечаткам пальцев, который рекламодатели используют, чтобы собрать уникальные сведения про ваше устройство, даже не зная, кто вы такой.

Digital footprint это не отпечаток пальцев ред.

Комментарий удален по просьбе пользователя

Это цифровой след, выше уже привели правильный перевод.

Комментарий удален по просьбе пользователя

Меня запутал Eugene Danilov. Digital footprint — это именно цифровой след, шлейф, который человек оставляет за собой, когда бродит по интернету. Но в оригинале и по контексту был не footprint, а fingerprint, то есть отпечаток, да. ред.

Да ладно, какой Firefox и Safari?

Комментарий удален по просьбе пользователя

Комментарий удален по просьбе пользователя

Просто, если бы не упомянули Сафари, то "все" бы об этом кричали. А так. вот оно - заслуженное последнее место. Браузеры от крупных корпораций, торгующих личными данными, по умолчанию не могут быть безопасными.

Я понять не могу, что плохого в сборе куки и прочей нужной рекламодателям информации

Черт, какраз вчера сменил файрфокс и сафари на Хром. Теперь слышу, как кто-то шубуршит за дверью!

A tech columnist’s latest privacy experiment found Google Chrome ushered more than 11,000 tracker…гыгы, так сказать, или из двух зол.

"We see you're using an ad blocker.

Subscribe and keep your ad blocker on.

Or turn off your ad blocker to continue reading."

Brave хорош, очень хорош, фактически сейчас это единственный браузер, который можно установить и сразу начать им пользоваться, без настроек, установки дополнительных аддонов, т.к. дефолтные настройки очень хорошо оптимизированы, отключено разнообразное дерьмо, автоматически включен блокировщик рекламы и т.д.

Сафари в ту же копилку, с двумя исключениями, он мак-онли, и блокировщик рекламы нужно ставить отдельно. Но у Сафари есть одна офигенная киллер-фича - приватные вкладки. То же что приватный режим, но для вкладок. Фактически каждая новая вкладка это отдельный контейнер, и сайты, загруженные в них, ничего не будут знать друг о друге (например, одновременно можно войти в два аккаунта соц сети).

Все популярные браузеры собирают информацию о пользователях. На основе поисковых запросов, посещённых страниц, прочитанных статей и просмотренных видео строится цифровое досье пользователя, включающее в себя личные данные, интересы и даже политические пристрастия.

1. Tor Browser

Операционные системы: Windows, Mac, Linux.

Трудно найти человека, интересующегося вопросами конфиденциальности в интернете, который бы не слышал о сети Tor. Это сеть маршрутизаторов и специальное программное обеспечение, которое предназначено для того, чтобы вас было невозможно идентифицировать во время сёрфинга в интернете.

Существует множество программ для использования сети Tor, но легче и безопаснее всего делать это с помощью браузера Tor Browser. Вам практически не понадобится ничего настраивать и устанавливать. Браузер можно запускать даже с флешки, он полностью настроен и готов к работе.

2. Epic Browser

Операционные системы: Windows, Mac.

Epic Browser не предлагает каких-то изощрённых технологий. Это одна из сборок Chromium со встроенным набором расширений и настроек, которые позволяют скрыться от слежки. Вы можете и сами настроить браузер подобным образом, но гораздо удобнее, когда всё установлено и настроено уже из коробки.

3. SRWare Iron

Операционные системы: Windows, Mac, Linux, Android.

Если вы используете Chrome, то интерфейс SRWare Iron покажется вам очень знакомым. Он основан на коде проекта Chromium, который послужил стартовой площадкой и для браузера от компании Google.

В SRWare Iron отлично работают все расширения для Chrome, поэтому вам не придётся отказываться от привычных инструментов. Основное отличие — отсутствие уникального идентификатора пользователя, который в Google используют для составления вашего цифрового досье. Если вы будете использовать SRWare Iron, вашу личность будет невозможно определить.

4. Comodo IceDragon

Операционные системы: Windows, Mac, Linux.

Comodo IceDragon — специальная версия Firefox. Она обладает такой же высокой скоростью загрузки страниц и низкими системными требованиями, что и родительский браузер, но вместе с тем она более защищена от угроз интернета.

Функция сканирования ссылок Siteinspector проверяет безопасность веб-страниц до их посещения, а встроенный сервис Secure DNS блокирует сайты, содержащие фишинг, вирусы и агрессивную рекламу. Специальные инструменты, встроенные специалистами компании Comodo, следят за сохранностью приватности и не допускают утечки конфиденциальных данных.

Криптовалютная лихорадка стала настоящей проблемой для пользователей компьютеров. Во-первых, майнинг истощил рынок видеокарт, игровых приставок и даже некоторых компонентов для сборки автомобилей. Во-вторых, компьютеры теперь страдают из-за нового типа атак — криптовалюта добывается не только на специальных фермах, но и на системах обычных пользователей. За эту эпидемию отвечают вирусы-майнеры, которые сильно бьют по производительности компьютера. Но их легко обнаружить и устранить, если знать несколько хитростей — об этом далее.

Вопросы со стабильностью операционной системы и скоростью работы компьютера решаются одним махом — если зависает и тупит, то переустанавливаем Windows, и большинство проблем как рукой снимет. После полного форматирования и установки системы «с нуля» компьютер быстрее отзывается на команды пользователя, хотя эффект чистой системы длится совсем недолго. Уже через несколько дней рабочий стол покроется десятками ярлыков и папок, а системный реестр пустыми ссылками на удаленные программы.

Еще через некоторое время компьютер «вспомнит», что такое переполненный накопитель, нехватка оперативной памяти и десятки ненужных программ в автозапуске. В том числе, вредоносных, которые не просто занимают место в системе, но также активно используют его аппаратные ресурсы в корыстных целях. Это не только классические вирусные программы, которые ориентированы на корпоративный сегмент, но и современные вирусы-майнеры, которые могут положить на лопатки даже самую продвинутую игровую сборку.

Что такое вирус

Компьютерный вирус называется так, потому что действует подобно природному вирусу — например, такому как грипп. Зараженные частицы попадают в электронный организм под разными предлогами — это могут быть файлы, которые маскируются под важные библиотеки, пролезают в загрузочный сектор системы и рулят работой компьютера на низком уровне.

К вирусам также относятся вредоносные программы, которые пытаются быть похожими на «полезные» проекты, встраиваются в код программного обеспечения и начинают работать только после того, как пользователь установит программу-носитель и предоставит ей полные права на управление компьютером. Такие вирусы называют троянскими конями — в честь одноименного «подарка» враждующих с Троей ахейцев.

Вирусы-майнеры

К троянскому сорту компьютерных вирусов также относятся и майнеры. В отличие от классических троянов, новые зловреды рассчитаны на распространение среди систем частных пользователей — им не нужна информация, пароли и данные кредитных карт. Эти вирусы интересуются только аппаратными возможностями компьютера — они майнят криптовалюту. Такие «вирусы» можно разделить на две группы.

Классический майнер

Это готовый архив с программой, который может распространяться как отдельно, так и в комплекте с любой другой программой. Как правило, эти зловреды устанавливаются в фоновом режиме и автоматически запускаются во время загрузки компьютера. Конечно, вирусами их называют только по привычке — на самом деле это обычная программа-майнер, которую используют обладатели майнинговых ферм для добычи монет. Хакеры лишь немного модифицируют «обвязку» программы, чтобы она могла разворачиваться и активироваться в системе самостоятельно.

Единственное различие между «вирусом» и собственным майнером остается в прописанных данных для получения прибыли — обычная программа добывает монеты на кошелек владельца фермы, а зловред переводит намайненное на кошелек хакера.

Криптоджекинг

Второй вид непрошенных гостей в системе — криптоджекинг. Вместо того чтобы загружаться в систему, майнер существует в виде скрипта, встроенного в сайт. Как только посетитель попадает на страницу, скрипт активируется, и майнер начинает добывать криптовалюту. В некоторых случаях, этот способ заменяет владельцу сайта заработок на рекламе. При этом добросовестный ресурс говорит об этом открыто и предупреждает посетителей, что вместо показа рекламных баннеров и объявлений он подключит майнер и будет использовать аппаратные возможности системы в своих интересах. Такую деятельность нельзя назвать вирусной — все происходит открыто, официально и только с разрешения владельца компьютера.

Другое дело, если сайт скрывает майнерскую деятельность и использует мощность процессора или видеокарты без предупреждения. Как правило, такие ресурсы пользуются аппаратными возможностями компьютера недобросовестно — вместо 10–20% компьютерного времени они занимают все 100%. Поймать такую «пулю» в интернете легко — как правило, это сайты с огромным количеством рекламы, а также контента типа «майнинг бесплатно и без смс».

Чем опасен майнер

Несмотря на то, что вирусы-майнеры не занимаются кражей информации и паролей, вред от них может быть куда более масштабным, чем от обычных вирусов. Для эффективной добычи криптовалюты компьютеру необходимо задействовать как можно больше мощности, поэтому «зараженный» работает одновременно на двух фронтах — например, добывает валюту на процессоре и видеокарте, а также с помощью накопителя. И даже непродолжительная работа системы в таком режиме может привести к перегреву компьютера или выходу комплектующих из строя.

Если проблема с температурным режимом покажется владельцу настольного компьютера банальной, то пользователь ноутбука может запросто получить «кирпич» после пары часов такой прожарки. Но даже если аппаратная часть мобильной системы выдержит испытание майнингом, то батарейка устройства может растаять в самый неподходящий момент.

Как найти и устранить вирус

Определить, что компьютер используется неизвестным сторонним программным обеспечением в корыстных целях можно двумя способами — на ощупь или с помощью специальных программ.

Симптомы «майнера» легко распознать по поведению системы — если обычные вирусы могут тихо существовать в дальнем углу винчестера, то вирус-майнер «чувствуется» сразу после того, как попадет на диск и активируется.

Признаки:

- сильный нагрев компьютера,

- повышенный шум охлаждения

- медленная работа системы из-за полной загрузки всех ядер процессора и видеокарты.

Все то же самое можно испытать, если запустить на компьютере требовательную игру или задачу на рендеринг 3D-сцены в высоком разрешении, а затем попытаться стримить видео на YouTube.

Раньше вирусы-майнеры можно было легко вычислить по «левому» процессу в диспетчере задач, а также по зашкаливающему графику загрузки ядер или памяти видеокарты.

Актуальные версии майнеров стали намного умнее, поэтому даже опытный мастер не сможет определить, какая программа нагружает сборку и где ее найти. Например, стандартный способ «посмотри в диспетчере задач» больше не работает — вирусы знают свои слабые места и тщательно их скрывают. К тому времени, как пользователь растянет пальцы на сочетание клавиш Ctrl-Alt-Del, майнер благополучно отключится и станет дожидаться следующего удобного случая для активации.

Единственное место, где майнер может наследить во время работы — это температура комплектующих. Температурные датчики и нагретые поверхности имеет высокую инерционность, поэтому в течение нескольких минут после отключения вируса компьютер будет показывать температуру выше той, которая должна быть во время спокойной работы системы.

Вирусы умело скрываются от сторонних программ и системных мониторов, поэтому использовать их для поиска майнеров также не имеет смысла. Лучше предоставить это дело специализированному софту — например, антивирусу.

Защитники компьютерного здоровья

Для поиска и удаления угроз на домашнем компьютере подойдет любой популярный антивирус. Например, ESET NOD32 Internet Security — комплексное решение для защиты системы. В этом наборе есть не только антивирус, но и фаервол, который закрывает доступ к системе извне, а также запрещает неизвестным процессам обращаться к интернету без разрешения пользователя. Это значит, что майнер априори не сможет майнить только потому, что ему запретили общаться с сетью. То же самое можно сказать о решениях от Лаборатории Касперского, а также о немецком софте Avira и даже об отечественном Dr.Web.

Проблема в том, что встроенный в Windows антивирус обладает лишь частью тех умений, которые есть у платного софта. Таких уязвимых систем в мире достаточно много — пользователи гонятся за каждым процентом мощности сборки и пренебрегают безопасностью в пользу стабильности геймплея. В свою очередь, вирусы знают, как обойти стоковые препятствия Windows, поэтому вероятность подхватить зловред стремится к максимуму — и для таких юзеров тоже есть оптимальный выход.

Dr.Web CureIt

Это программа-отщепенец от отечественного антивирусного ПО, которое умеет находить то, чего не видят даже самые навороченные антивирусы. При этом софт распространяется бесплатно — то, что нужно домашнему компьютеру с майнером на борту.

Чтобы воспользоваться программой, необходимо загрузить исполняемый файл с официального сайта и запустить.

Запускаем программу, соглашаемся с условиями и нажимаем «Продолжить»:

После чего утилита предоставит выбор — работать в автоматическом режиме или выбрать места поиска вручную:

Если выбрать ручной режим, то в следующем пункте программа предложит настроить метод поиска зараженных файлов — здесь можно точечно натравить антивирус на необходимые части системы:

Если пользователь не знает, что это за пункты, и где засел вирус, то можно доверить проверку встроенной автоматике:

Нажимаем «Начать проверку» и ждем окончания работы антивируса:

Продолжительность в режиме поиска вирусов зависит от количества файлов на дисках, а также от скорости дисковой подсистемы. Впрочем, если в системе затаились хакерские поделки, то антивирус оповестит о них в первую очередь — так устроены фирменные алгоритмы ПО.

Защита браузера

Несмотря на широкие возможности антивирусов, майнеры, встроенные в сайт, не блокируются этими программами и этим причиняют еще больше неудобств пользователю. Но и на такой тип компьютерных «гадов» находится управа.

Некоторые пользователи поступают опрометчиво — они блокируют работу JavaScript в настройках браузера. Пожалуй, это самый действенный метод обойти майнеров стороной, но есть и нюансы. Без поддержки скриптов браузер не сможет загрузить некоторые сайты или определенный контент — например, популярный ресурс Pinterest и ему подобные, которые используют для работы скрипты Java.

Для гибкого управления работой скриптов на сайтах можно использовать специальные браузерные расширения. Например, расширение для блокировки рекламы типа AdBlock — оно умеет блокировать не только рекламные блоки и объявления, но также умеет настраивать пользовательские правила фильтрации. Например, запретить работу определенного скрипта на всех сайтах.

Ссылки на скрипты-майнеры в HTML уже давно известны, поэтому заблокировать исполнение такого зловреда не составляет труда. Для этого нужно указать блокировщику путь к скрипту и сохранить новый фильтр. Естественно, «рынок» майнеров развивается, и одним «легендарным» Hive хакеры уже не обходятся. Поэтому, чтобы не гоняться за ссылками для блокировки остальных новых и малоизвестных зловредов, придется использовать что-то более универсальное.

Например, установить готовое расширение-антимайнер.

Переходим в магазин расширений Google Chrome или того браузера, который используется как основной, и вводим поисковой запрос «антимайнер»:

Вуаля — компьютер защищен со всех фронтов. Расширение постоянно обновляется и знает о майнерах больше, чем можно представить. Если же майнер проберется на диск, там его встретит антивирус. А пользователь теперь знает, что шумный и горячий компьютер — это не только повод продуть системник от пыли, но также проверить систему на вирусы.

Благодаря правильным инструментам и настройкам ваше пребывание в Сети будет анонимным, безопасным и защищенным от вирусов. Мы покажем, как сделать свой ПК максимально надежным.

Высокой степени анонимности можно достичь благодаря использованию правильных приложений, идеальных настроек и продуманному выбору веб-служб. Мы расскажем, как это сделать на своем компьютере и обезопасить домашнюю сеть, не лишая себя комфорта.

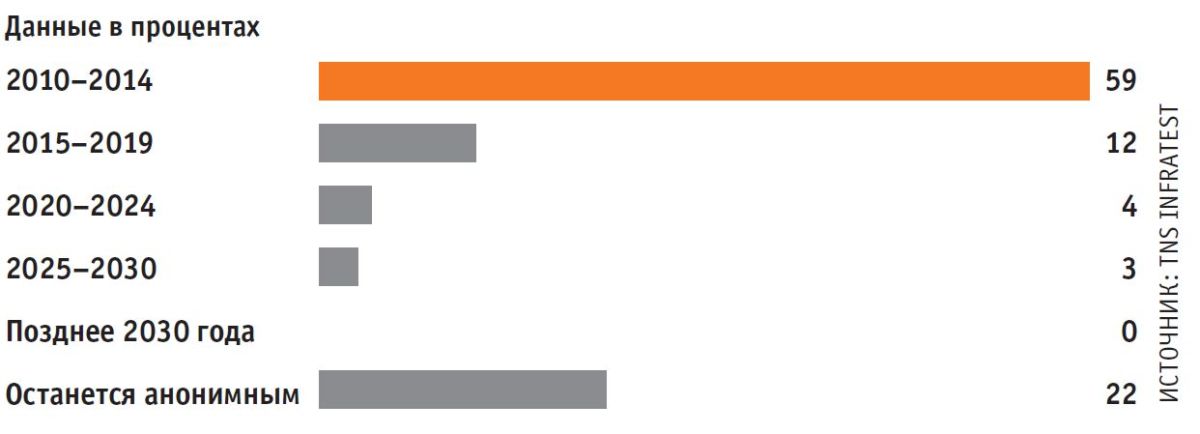

Согласно опросу компании TNS-Infratest, большинство экспертов убеждены, что в настоящий момент анонимное использование Интернета невозможно. В определенной степени эти специалисты правы — так, все провайдеры в США хранят пользовательские данные своих клиентов и анализируют их. Даже в России провайдеры регистрируют подобную информацию, однако без последующей обработки. И все же экспертам не стоит верить безоговорочно

Анонимность нужна не только для того, чтобы сделать ваши тени в Интернете более прозрачными — в первую очередь она максимально защитит вас от вирусов и вредоносного ПО. Используя инструменты, описанные в этой статье, вы зашифруете свое пребывание в Сети, изолируете свою систему от внешних угроз и тем самым в будущем будете уверены, что ваши действия не отслеживаются, а вы находитесь в полной безопасности.

Как ваши данные оказываются у корпораций и хакеров

Крупные концерны, такие как Google, Apple, Microsoft и Facebook, пытаются собрать как можно больше персональной информации — особенно с мобильных устройств. Эти данные используются для разработки персонализированного предложения и отображения целевой рекламы. Большинство компаний тем самым узнают в деталях поведение пользователя, его предпочтения и другие важные сведения о личной жизни своих клиентов.

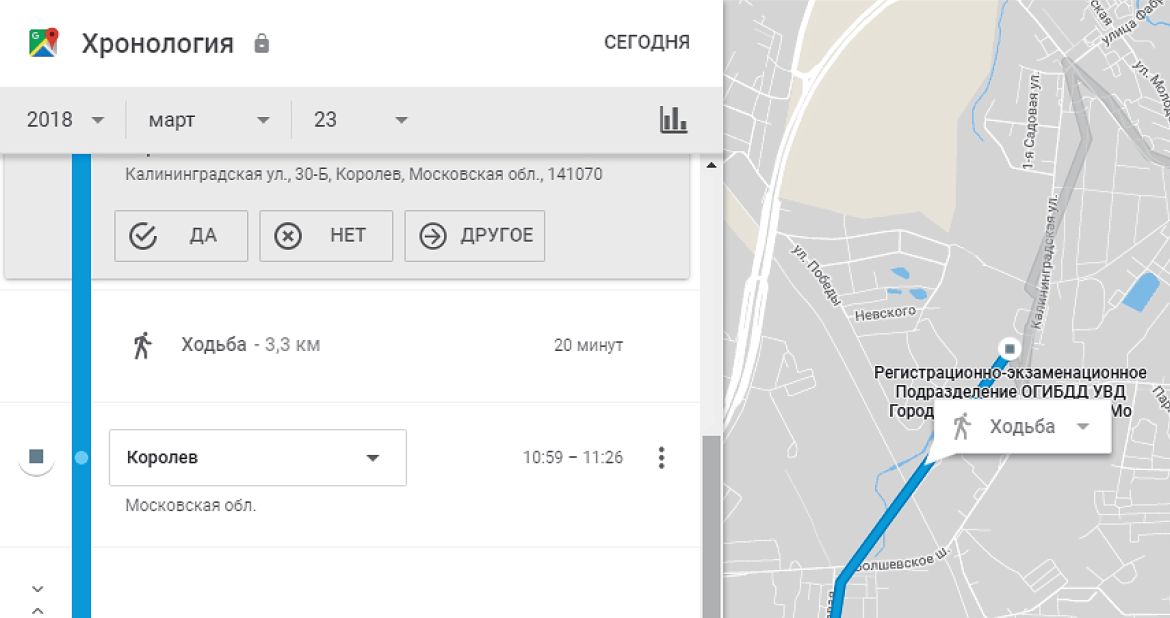

Агрегация информации зачастую протекает в фоновом режиме. Так, «Карты Google» фиксируют все поисковые запросы, все места и текущее местоположение. Даже у Apple, компании, уделяющей особое внимание конфиденциальности, задействованы подобные механизмы: к примеру, любое iOS-устройство по умолчанию сохраняет историю перемещений.

Apple сохраняет вашу геолокацию

При попадании такой информации с устройств в чужие руки крайне велика вероятность использования ее в преступных целях. Злоумышленники знают, когда пользователя нет дома, а также могут шантажировать его конфиденциальными данными. Для вредоносных атак такие сведения тоже на вес золота. Так, через метаданные фотографии хакер может узнать операционную систему пользователя и затем прицельно атаковать ее.

Для хакеров домашний компьютер до сих пор представляет собой самую простую мишень. И это несмотря на то, что операционные системы, прежде всего Windows, сегодня хорошо защищены. Лазейкой все чаще служат приложения от сторонних разработчиков. Им не хватает своевременного и автоматического обновления, а также стандартизированной процедуры надежного «латания» брешей. Через такие баги киберпреступники могут засылать свое вредоносное ПО, после чего об анонимности компьютера уже не может быть и речи. В системе хранится большая часть персональной информации, в том числе данные для входа в онлайн-банк, конфиденциальные документы и личные снимки.

Запрет на отслеживание через шпионские программы

В связи с этим мы не устанем повторять: чтобы обезопасить себя от вирусных атак, в первую очередь необходимо установить все критические обновления Windows. Как правило, система сама справляется с этой задачей: убедитесь, что у вас выставлены правильные настройки через «Панель управления» в разделе «Обновление и безопасность».

Вместе с AV-Test мы изучили современные антивирусные решения под Windows

В «Параметрах обновления» должно быть задано, что «Центр обновления Windows» автоматически скачивает и устанавливает пакеты. На следующем этапе установите хороший антивирус. Здесь лучше положиться на платный продукт, поскольку в бесплатных вариантах далеко не всегда реализованы последние технологии распознавания.

Маскировка местоположения

Чтобы во время прогулки по Сети оставаться полностью анонимным, необходимо пользоваться VPN (Virtual Private Network). В этом случае ваши веб-данные будут передаваться в зашифрованном виде на сервер, служащий шлюзом. Даже ваш провайдер не сможет отследить, на каких сайтах вы бывали. Ваша безопасность и анонимность, однако, зависят исключительно от поставщика услуг VPN. Хорошую славу, к примеру, заслужил сервис Proton VPN, серверы которого располагаются в Швейцарии. Его преимущество заключается в том, что он по закону обязан не сохранять никакой информации о подключениях. И кстати, большинство функций — бесплатные.

Под Windows сервис предлагает собственное ПО, позволяющее вам выбрать отдельные шлюзы. В то же время на смартфоне ваши веб-данные защищены с помощью приложения ProtonVPN (дополнительную информацию см. в разделе «Герметизация мобильных устройств»). Дополнительными функциями безопасности оснащено приложение ProtonVPN Plus, которое обойдется вам в восемь евро (около 600 рублей) в месяц. За эти деньги ваша информация будет направляться в Интернет через специальный сервер, особым образом защищенный от хакерских атак. Кроме того, в этом случае используется не одна VPN, а две последовательно подключенных сети. При желании услуги сервиса можно оплатить биткоинами — абсолютно анонимно.

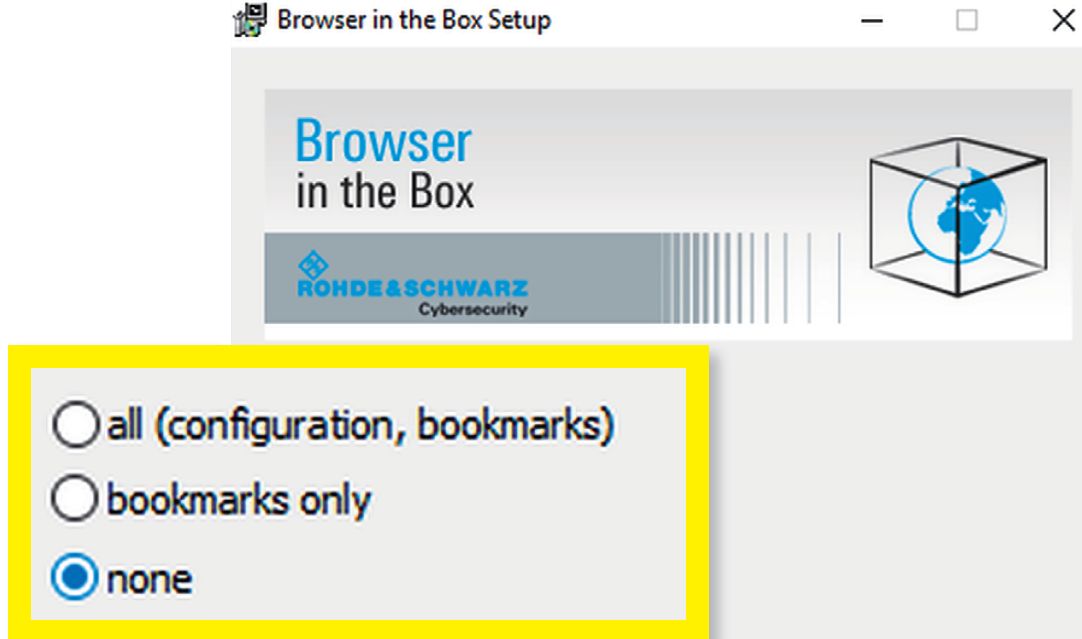

Блокировка слежки онлайн-активности в браузере

В дополнение к защите, предоставляемой браузером, рекомендуется использование анонимного DNS-сервера Quad9. В этом случае такая информация, как адресные запросы и то, под каким IP осуществлялся вход на определенные адреса, проходит через сервер абсолютно анонимно. Чтобы иметь возможность работать через него, зайдите в Windows в «Панель управления | Сеть и Интернет | Центр управления сетями и общим доступом | Изменение параметров адаптера | Протокол Интернета версии 4». Здесь для DNS-сервера внесите адрес «9.9.9.9» и подтвердите изменения нажатием на «ОК».

Проблемы в данном случае может создать лишь новая уязвимость Meltdown. Через нее злоумышленники способны получить доступ к памяти хост-компьютера несмотря на вашу работу через виртуальный браузер. Впрочем, для Windows уже существует патч, который следует немедленно установить, пока ничего не случилось.

Работа в конфиденциальной ОС

Самую полноценную защиту обеспечивает особая, изолированная от Windows операционная система. С версией Linux Tails, нацеленной на конфиденциальность, безопасность и анонимность, вы сможете спокойно перемещаться по Всемирной паутине. При этом усиленная Linux на базе Debian запускается в качестве самостоятельной системы, благодаря чему потенциальные вирусы не смогут проскользнуть в Windows.

Читайте также: