Скульная база 1с что это

Обновлено: 05.07.2024

Добавил чуть-чуть библиотекарш и шахматы :)

В обработку RMih добавил вкладку SQL Create View

Раньше пользовался другими инструментами, а тут понадобилась эта обработка для работы и понял: неудобно и есть косяки.

Углубил и расширил: добавил поиск по подстроке среди объектов и убрал косяки в генерации SQL Create View.

Спасибо огромнейшее за обработку!

Спасает меня уже не первый раз.

Я не сильно понимаю в коде 1С, но вот приходится разбираться.

Мне необходимо вместе с "ИмяПоляХранения" и "ИмяПоля" вывести еще и "Синоним" поля.

столбец в таблице в форме я добавил, а вот что написать в "Данные" я не знаю. :( попробовал уже куча всего, но это как гулять в лесу с завязанными глазами - везде деревья.

Направьте на путь истенный пожалуйста.

Спасибо огромнейшее за обработку!

Спасает меня уже не первый раз.

Я не сильно понимаю в коде 1С, но вот приходится разбираться.

Мне необходимо вместе с "ИмяПоляХранения" и "ИмяПоля" вывести еще и "Синоним" поля.

столбец в таблице в форме я добавил, а вот что написать в "Данные" я не знаю. :( попробовал уже куча всего, но это как гулять в лесу с завязанными глазами - везде деревья.

Направьте на путь истенный пожалуйста.

Сейчас задача несколько иная, у клиента есть своя конфигурация пиленая-перепиленая из УПП. Делалась лет 10 исходя из требований, которые возникали достаточно хаотично. И теперь никто уже не понимает где и что лежит и как работает. Моя-же задача описать все это в графическом виде. БольшУю часть я уже сделал, но есть много моментов которые называются сильно по разному. Например ИмяПоля "Родитель", а выводится в формы как "Аутсорсер". т.е. у поля "Родитель" в справочнике есть свойство "Синоним" : "Аутсорсер". И без этого свойства очень грустно каждое поле перепроверять в конфигураторе.

Сейчас задача несколько иная, у клиента есть своя конфигурация пиленая-перепиленая из УПП. Делалась лет 10 исходя из требований, которые возникали достаточно хаотично. И теперь никто уже не понимает где и что лежит и как работает. Моя-же задача описать все это в графическом виде. БольшУю часть я уже сделал, но есть много моментов которые называются сильно по разному. Например ИмяПоля "Родитель", а выводится в формы как "Аутсорсер". т.е. у поля "Родитель" в справочнике есть свойство "Синоним" : "Аутсорсер". И без этого свойства очень грустно каждое поле перепроверять в конфигураторе.

имя справочника из пофигуратора.

все имена знает коллекция справочников из метаданных

а что это даст. ER на уровне всей упп - это будет малопонятное "месиво". особенно доставлять будут реквизиты составного типа

надо разбивать все по подсистемам, но и тогда.

не верю я особо в reverse от базы для упп.

Только перепиленую часть. И ошибок кстати понаходилось уже достаточно. Разные, а по сути одинаковые справочники, куча лишних связей лишенных какого либо смысла.

Обработку допилили немного.

"НайтиПоПолномуИмени" это как раз функция, которая выдает объект по его метаданным. И тогда можно обратится к его синониму.

Спасибо всем за советы-подсказки.

Допилили немного обработку. теперь выводит и представление объекта. вроде все учел и у меня работает. Надеюсь кому еще поможет.

Сам такую обработку года два назад искал. Вдруг кому еще время сбережет.

Странно получать тип поля, только если в метаданных есть слово "Реквизит".

Это ж половина объектов останется без типа.

ПС: Был проведен эксперимент. Свежеустановленная винда смотрит в интернет. Через 15 минут попал вирус .

массовая проблема @WanaDecryptor@.exe зашифрованы файлы, расширение WNCRY

ПС: Кстати использует дыру винды, кот. использовали АНБ и была вскрыта в марте сего года.

Один из способов заражения фишинговые сайты.А так же репаки игр . Хороший повод напомнить руководству про "бэкапы- наше все" и выпросить второй nas )) или даже об "облаках" задуматься.

(1)Как временный вариант можно закрыть на шарах 445 порт, все диски к терминальному серваку и пусть ходют туды за общими файлами, пока все не проапдейтите. (0) Собственно криптору пофиг что шифровать - файловые или скульные. (1) Надо настраивать заранее нормально, а не ставить обновления в спешке. (5) Собственно криптор не может зашифровать скульную базу, пока работает сам скуль, также как не может зашифровать файловую 1с, если она открыта хоть где-то (7) Да конечно. Отцепить открытый на RW файл от процесса не так сложно угу, понятно. давненько уже такого не было, чтобы вирь эксплуатировал уязвимость в серверных службах. Последний из массовых, кажется, kido был. А вот к 2003 и ХP заплатку не выложили :( Понятно, игрушки АНБ вылезли наружу и попали в добрые руки бизнесменов. Винда опять показала себя как решето. кто-нибудь в курсе, более ранние системы чем Vista могут быть атакованы? В бюллетене про них нет данных, понимать как то что они не подвержены атаке или как то что MS не будет для них ничего делать? (14) Более рание версии легко атакуются более ранними крипторами крипторы - это неприятно, но не смертельно. А вот уязвимость на порту и наличие программ которые ее эксплуатируют - это уже серьезно. Подобных эпидемий с сетевыми червями в истории Windows было с начала нулевых не так уж и много. Похоже, это еще одна. (16) Мне вот интересно - это как так надо постараться чтобы 445 порт высунуть наружу? (18) а не надо. Достаточно чтобы одна кура приняла у себя почту. А в локалке 445 - вот они. так-то да, винда голым задом наружу это нонсенс, хотя и такое бывает. (19) Поэтому то основной удар пришелся на корпоративный сектор. (10) при наличии прав или использовании "уязвимостей АНБ" это понятно, но из практики у меня пока не было случаев, когда шифровались открытые базы. В свете случившегося меня в особенности беспокоят XP и 2003. Их все ещё очень много, особенно с учётом того что с деньгами у многих контор сейчас туго и многие выжимают последнее из инфраструктуры середины нулевых, когда бабки были. Патчей нет. Вот где реальная задница. ( (23) Да никакой задницы. Все работает.

В плане безопасности на XP все настраивается отлично.

Есть теневое копирование, есть настройка прав доступа, что еще надо? (22) здесь проблема в том, что при эксплуатации уязвимости код, скорее всего, запускается с полными правами. В отличие от обычных шифровальщиков, которые запускаются из-под того юзера, который неудачно открыл вложение. Единственная проблема со старыми системами - не поддерживают современное железо и софт.

Если с этим проблем нет - можно спокойно работать. (25) см. (26). Права тут не помогут. Код, который срывает стек в сетевой службе, простартует с правами службы. Т.е. с полными. Полную гарантию может дать только заплата, которая закроет дыру. Ну или антивирус. Надеюсь, в свежих базах уже есть опознание этой дряни. (25) ну если освоить всего Русиновича, то можно и заплатки самому ваять и жить да жить. пока нтфс нё заменят В том-то и беда, что запустившая вложение курица вполне может работать под ограниченной записью - нет ничего криминального в опросе сети и коннектам на 445 порт. А на атакованных с Ее машины компах код уже запустится под системной учётной записью с полными правами. Хошь процессы прибивай, хошь SQL останавливай.

(28) Именно права тут и помогут.

Основная проблема шифровальщиков заключается в том что они не являются вирусами, и как следствие антивирус против них абсолютно бесполезен.

А в большинстве случаев вся защита строится на использовании антивируса.

Тут нужна комплексная защита, и это в первую очередь права.

(26)Насчет куриц - какого хрена у курицы есть право запускать левые файлы?

Настраивается это очень легко - не быстро конечно, повозиться придется, но сложного ничего нет.

И пользователь банально не сможет запустить вредоносный код.

В итоге - порт наружу не смотрит, уязвимость бесполезна.

Через письма и прочую социальную инженерию протащить тоже не получиться, ибо банально нет прав на запуск.

Вот и все.

Логика простая - у пользователя на рабочем комьпютере не должно быть помойки.

Никакого левого софта.

Весь софт с которым пользователь будет работать ставит админ в папку ProgramFiles.

В итоге у пользователя есть права на запуск из системных директорий, куда он не может ничего записать.

Но нет прав на запуск софта из всех других директорий, куда он может писать, например с рабочего стола, или с папки APPDATA.

(33) Ну на скульном сервере SMB запущена чаще всего, а этого достаточно похоже.Наличие расшаренных папок вроде не обязательно. (34) ну стоит у нее прога которой нужен джаваскрипт , доклайнер какой нибудь и все, запускает она файли док а дальше.

локальному компу 6 лет, без переустановки винды, стоит nod32

в карантине только 3 файла из инетовских темпов. что я не так делаю и почему за 6 лет меня не зашифровали?

(37) По порносайтам не шляетесь и всякую херню не скачиваете типа кряков, серийников и т.п. (37) и еще 3 виртмашины песочницы ,где всякая левота запускается )))(39) так может нужно бороться не с вирусами а с источниками?

(40) все гораздо проще - яндекс днс использую

настройка яндекс днс на роутере - на порядок уменьшает количество гадости на компе и телефонах, проверено несколькими годами. кстати если бы в России вместо бестолкового "спутник" сделали ДНС сервер с белыми списками, было-бы куда полезнее.(42) Если честно столкнулся с глюками при настройке яндекс днс на роутере.

В смысле когда настраиваешь через специальный раздел роутера.

Поэтому банально в настройках DHCP ставлю сервера яндекса 77.88.8.7 77.88.8.3 и все.

(38) Ну зачастую бэкапы делают на файловый сервер - вот тебе и SMB. Я уже лет пять в качестве антивируса использую Security Essentials - штатный и бесплатный.Сам использую и клиентам по дефолту рекомендую, ибо бесплатно, не грузит систему, не достает разными глупыми вопросами, и достаточно надежно - тихо, мирно блокирует вирусню, ежели такая появляется. (46) бэкапы средствами скуля диски смб не видят , искази как правило цепляем (45) да та же спора :"Если пользователь запускает HTA-файл, в директорию %Temp% извлекается Javascript-файл close.js, который создает исполняемый файл со случайным именем (в тестах исследователей — 81063163ded.exe) и запускает его. Это и есть основная часть малвари, которая немедленно начинает шифрование данных. Чтобы отвлечь внимание жертвы, Spora также извлекает и открывает файл DOCX. Так как данный файл намеренно поврежден, он отобразит ошибку." (50) так зараза по вакууму туда не прилетит, не под учеткой же стандартного юзера вы на фтп бэкапы делаете , как вирь себя скопирует ,если он на эту шару прав не имеет да и не должен иметь (52) Где он создаст исполняемый файл? У пользователя нет права записи в системные директории.

(53) Ну бэкапы делаются под учеткой сервисного пользователя для бэкапа.

Насколько я понял для эксплуатации уязвимости в SMB права на чтение расшаренных папок не нужны, достаточно включенного протокола первой версии.

Для тех, кто по каким-то причинам не может установить обновление: что бы комп не заразился через сеть от соседних станций надо отключить поддержку протокола SMBv1, который нафиг не нужен если у вас в сети только вистовые виндюки.

Отключается правкой реестра с последующей перезагрузкой:

"HKLM:\SYSTEM\CurrentControlSet\Services\LanmanWorkstation"

Subkey - DependOnService

Value - "Bowser","MRxSmb20","NSI"

Note: удаляется из депендов MRxSmb10

HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters"

Add Subkey - SMB1

Value - 0

Type - DWORD

Note: Новый параметр добавляется "SMB1"

MRxSmb10

Key/Hive - "HKLM:\System\CurrentControlSet\services\mrxsmb10"

Subkey - Start

Value - 4

Note: Отключается старт драйвера mrxsmb10

(54) рестрикшн вещь хорошая , где есть постоянный или постоянно доступный ит специалист, или где по меняется раз в пять лет. (55) вот тут то и понимаешь что те кто обновились на 10 - дальновидные люди(57) Ну а без специалиста безопасность не настроишь.

Насчет постоянной доступности не обязательно - приходящий вполне нормально.

Насчет мудрости перехода на десятку не понял..

(22) Ты просто не сталкивался с разработками хорошими. То что щас гуляет компам это из серии "качнул MtE алгоритм, и превратил свою поделку в монстра" (32) Нинадо никакйо "комплексной" защиты. Тупо НАС толстый, тупо на НАСе что нить типа ембеддед 2012, и домен.>Собственно криптору пофиг что шифровать - файловые или скульные.

скуль надо остановить чтобы зашифровать.

недавно сталкивались в одном месте "а у нас все хорошо, все работает!" - открывашь систему - все пошифровано, до последней картинки. и конечно все архивы.

Итак. Программисты 80lvl скорее всего знают все и даже больше, чем описано в статье, поэтому эта публикация будет ориентирована в первую очередь на новичков. А так как у новичка скорее всего ни репутации и стартмани - все скрипты я не буду прикреплять, а выложу в статье.

Поехали. Предположим в вашей конфигурации есть некий документ, с 5 табличными частями. В СУБД (в нашем примере PosgreSQL, но все ниже сказанное справедливо и других СУБД) такой документ предстанет в виде 6 таблиц

.jpg)

Предположим вам необходимо добавить реквизит в табличную часть _document39_vt415, узнать какая именно табличная часть можно либо специальными обработками, либо просто посмотрев несколько записей из таблицы в самой СУБД. Что произойдет далее, точнее что сделает платформа 1С, она создаст копии всех 6 (!) таблиц документа и начнет копирование в них данных из старых таблиц - начнется реструктуризация. Процесс этот, мягко говоря, не быстрый. Почему я вообще пишу эту статью, потому что в моем случаи: количество документов (записей в _document39 было 1М) и записей в табличных частях 25М, процесс реструктуризации документа средствами 1С занял 48 часов. Так вот мы попытаемся обмануть платформу.

Продолжаем, добавляем реквизит в табличную часть в конфигураторе, у меня это число длинной 10, точность 0 (во время всех манипуляций его можно не закрывать), сохраняем, но не обновляем. Переименовываем все таблицы документа в pgAdmin или чем вы там пользуетесь (у меня это пара pgAdmin и EMS SQL Manager PostgreSQL), например _document39 в _document39_src

.jpg)

И создаем копии наших переименованных таблиц (пустые) с первоначальными именами, в нашем примере делаем пустую копию _document39_src с именем _document39.

.jpg)

Копии я создавал в EMS SQL Manager лишь потому, что в нем это проще, но можно и в pgAdmin. В нем надо в контекстном меню таблицы выбрать Скрипты - CREATE и в окне SQL редактора изменить имя таблицы на новое.

Если посмотреть в предприятии, у нас нет ни одного документа.

Теперь, когда 1С считает, что у нас нет документов, в конфигураторе жмем обновить, реструктуризация проходить мгновенно (если возникнут ошибки, жмем обновить еще раз, до тех пор, пока не появится окно о принятии изменений).

Смотрим какое имя получила новая колонка таблицы, которая соответствует новому реквизиту.

.jpg)

У меня это _fld1097. Возвращаемся к нашей исходной таблице, которую мы переименовали в _document39_src, добавляем новую колонку в нее

.jpg)

Ставим значение по умолчанию, здесь 0 и жмем ОК. Весь процесс занял около 1 часа (в 48 раз быстрее). После того как колонка создана, стираем значение по умолчанию и переименовываем таблицу обратно (у нас в _document39)

Запускаем предприятие и проверяем. Радуемся или плачем.

Итак, это мы добавили реквизит, рассмотрим теперь случай, если нам надо изменить тип реквизита, например, было число (5, 2), надо число (10, 4), или добавить индексов.

Тут есть два варианта.

Вариант первый. Создаем копии таблиц и заливаем в них данные из основной таблицы

После этого очищаем исходные таблицы, т.е. доходим до момента, когда 1С думает, что у нас нет записей в таблицах документ. Делаем все необходимые изменения в конфигураторе и обновляем. Теперь нам надо вернуть данные назад

Запускаем предприятие и проверяем. Радуемся или плачем.

Вариант второй. Кто-то считает, что INSERT INTO работает медленно, поэтому можно использовать следующие скрипты, работающие не с копиями таблицы а с файлами на диске

где 'e:/_document39' это файл в корне диска е.

Скрипт загружающий данные обратно

На этом, пожалуй все.

Как видно, процесс это все равно долгий (около 18 часов у меня). Что мы получили, около 19 часов против 48 при изменении типа реквизита и добавлении индексов, и около 1 часа против 48 часов при добавлении реквизита.

PS. У меня есть подозрение, что на других СУБД реструктуризация средствами платформы будет быстрей. К тому же у меня стоял старый PosgresSQL, еще 8.2.4-3.1

Есть множество причин, по которым необходимо выполнять резервное копирование базы данных. Среди них атака вирусов, скачки напряжения или даже атмосферные явления. Кроме того, следует всегда делать резервное копирование, когда вы выполняете обновление программы.

Регулярное создание архивных копий заметно сократит возможность потери важной информации, которая хранится в базе.

Сегодня расскажем, как выполнить резервное копирование и восстановление информационной базы 1С на примере «1С:Бухгалтерия 8 редакция 3.0».

Важно: доступ к настройкам резервного копирования в программах 1С есть только у пользователя с правами «Администратор».

Создаем копию информационной базы 1С

Чтобы узнать, где находится база, нужно запустить систему. При запуске посмотрите на строчку с расположением файла базы.

Далее нужно перейти по этому пути и переместить копию файла туда, где он будет хранится.

Во время этой операции в базе нельзя производить действия с объектами конфигурации.

Когда потребуется восстановить базу из файла, замените файл *.1CD в папке базы данных.

Выгрузка информационной базы через конфигуратор

Есть и другой способ сделать резервное копирование. Для этого варианта в программе 1С нужно активизировать конфигуратор и выполнить выгрузку базы в файл с расширением dt.

Настраиваем автоматическое резервное копирование

Чтобы выполнялось регулярное сохранение базы, лучше применять автоматическое резервное копирование в 1С.

В типовых конфигурациях есть инструменты для настройки этого процесса для информационной базы в файловом варианте.

У вас будут варианты для сохранения копии. Система предложит:

- жесткий диск;

- внешнее устройство;

- облачный архив.

Через ссылку «Настройка резервного копирования» вы сможете выбрать:

- периодичность создания копии файловой базы 1С;

- дату начала и дату окончания выгрузки ИБ;

- место для сохранения ИБ (используйте облачные сервисы);

- количество хранимых резервных копий.

Обратите внимание! Такой механизм не подойдет для клиент-серверной базы.

В этом случае автоматическое резервное копирование данных в 1С 8.3 нужно будет выполнять через СУБД. А для этого нужно понимать структуру и механизмы СУБД.

Если у вас это вызывает сложности, то лучше обратитесь за помощью к нашим специалистам.

Восстановление базы 1С из резервной копии

Администратору важно не только уметь создавать копии базы данных или настраивать автоматическое резервное копирование, но и знать, как в случае необходимости восстановить базу.

Итак, у вас уже есть резервная копия информационной базы 1С 8.3.

Давайте загрузим ее в программу. Только обязательно сделайте перед этим резервную копию.

Режим конфигуратор

Если вы создавали архивную копию базы 1С через Конфигуратор, то в этом же режиме запустите базу 1С 8.3, куда вы собираетесь загрузить файл для восстановления.

Далее в окне нажимаем на файл сохраненной резервной копии с разрешением *.dt. Затем «Открыть».

Затем программа выдаст предупреждение и спросит, продолжить ли загрузку. Отвечаем «Да».

Внизу окна в строке можно будет следить за статусом загрузки.

Режим пользователя

В этом же разделе нужно будет и загружать файл архива.

Затем в разделе «Резервное копирование и восстановление» следует нажать «Восстановление из резервной копии».

Программа запросит указать путь к файлу резервной копии для выполнения операции по восстановлению.

Далее выбирайте «Открыть», а затем нажмите «Восстановить данные».

Подождите до завершения операции, а затем приступайте к работе в восстановленной базе 1С.

Создание новой информационной базы 1С Предприятие 8 достаточно востребованная функция у специалистов, обслуживающих конфигурации 1С. Эта операция необходима для восстановления резервной копии 1С Предприятие 8 или создания собственной 1С конфигурации с нуля для разработки, поэтому рассмотрим процесс создания новой информационной базы 1С Предприятие 8.3 подробно.

Базы 1С Предприятие 8 бывают в двух вариантах:

- Файловые (когда данные 1С Предприятие 8 хранятся в файле каталога на компьютере);

- Клиент-серверные (когда данные 1С Предприятие 8 хранятся в базе данных, например MS SQL Server).

Для полного раскрытия темы, необходимо рассмотреть процедуры создания и подключения обоих типов информационных баз 1С, поэтому план сегодняшней беседы следующий:

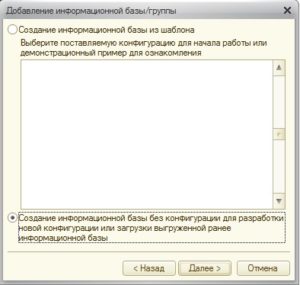

Создание новой информационной базы 1С Предприятие в файловом варианте

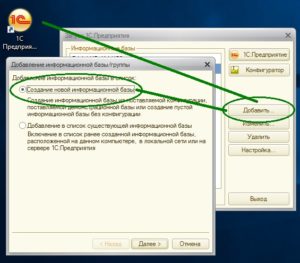

Процедура создания новой файловой информационной базы 1С Предприятие 8 более простая, нежели создание клиент-серверной базы данных 1С, поэтому начнем с этого типа. Для создания новой файловой базы 1С Предприятие 8 необходимо проделать следующие шаги:

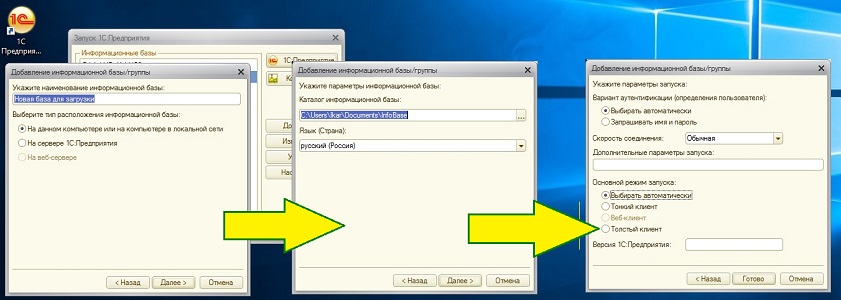

Создание новой информационной базы 1С Предприятие 8 в клиент-серверном варианте

Клиент-серверную базу 1С Предприятие 8 можно создать несколькими способами:

Рассмотрим оба этих способа.

Создание клиент-серверной информационной базы 1С Предприятие 8 через утилиту администрирования серверов

Утилита администрирования серверов 1С устанавливается при установке платформы 1С Предприятие 8.

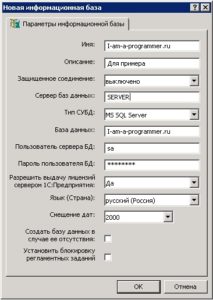

Заполняем параметры создаваемой базы:

Создание новой клиент-серверной информационной базы 1С Предприятие 8 завершено, но что бы работать с созданной базой, её необходимо подключить в окне запуска 1С Предприятие. Вопрос подключения баз 1С Предприяте 8 рассматривается ниже.

Создание клиент-серверной информационной базы 1С Предприятие 8 через мастера добавления информационной базы 1С

В мастере добавления информационной базы указываем, что будем создавать базу на сервере 1С Предприятие (см. рис.).

Указываем параметры подключения информационной базы, такие же, как мы указывали в Утилите администрирования серверов 1С (выше). В остальном, создание новой информационной базы 1С Предприятие 8 аналогично для всех типов. В результате будет создана клиент-серверная база 1С Предприятие уже готовая к запуску.

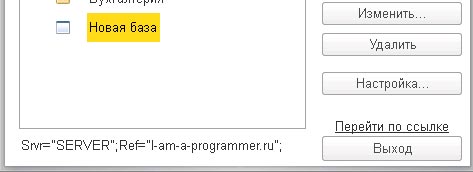

Добавление в окне запуска существующей базы данных 1С Предприятие 8

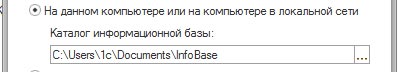

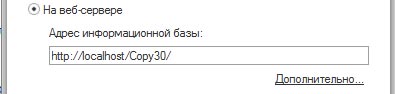

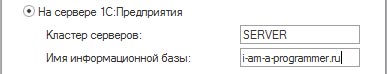

В следующем окне указываем тип подключаемой базы:

- На данном компьютере или на компьютере в локальной сети;

- На веб-сервере;

- На сервере 1С Предприятие 8.

Соответственно, первый вариант подключения относится к файловым информационным базам. Для их подключения указываем адрес размещения папки с базой 1С Предприятие 8. В начале статьи мы создавали базу, для её подключения указываем путь до её расположения.

Базы 1С Предприятие 8 могут публиковаться на веб-сервере, и соединяться через интернет. Для создания такого типа подключения, необходимо заполнить интернет адрес расположения информационной базы 1С.

Третий вариант нужен для подключения клиент-серверной базы 1С Предприятие 8 размещенной на сервере 1С Предприятие 8.

В остальном, подключение одинаково для всех типов информационных баз.

После этих операций, в списке информационных баз добавится новая строка с подключенной базой 1С Предприятие 8.

Создание новой информационной базы 1С Предприятие 8 успешно завершено!

В случае, если у вас не получится войти в базу, поскольку платформа 1С запросит ввод лицензии, то порядок действий вы можете прочитать в статье о системе лицензирования 1С Предприятие.

На сегодня ВСЁ! Желаю приятной работы с 1С Предприятие 8.

Читайте также: