Upek fingerprint driver что это

Обновлено: 03.07.2024

Фингерпринт (отпечаток браузера, Browser Fingerprint) – это уникальный идентификатор конфигураций веб-браузера и операционной системы, который формируется на основе собранных данных различными технологиями отслеживания. При этом не используются традиционные методы отслеживания, такие как IP адреса и уникальные файлы cookie.

Цифровой отпечаток браузера имеет вид 32-битного числа шестнадцатеричной системы типа b2cf59b36581399ebf54d4ab425ac4a7, которое получается в результате обработки всех принятых от браузера данных. Полученный отпечаток браузера позволяет отслеживать пользователей в сети Интернет с точностью до 94%.

Отпечатки браузера применяются для предотвращения мошенничества и «кражи личности». Пользователь сети Интернет сам того не подозревая предоставляет данные о себе, без какого-либо на то согласия. С повышением количества собранных данных формируется профиль человека, который способен содержать в себе пол, возраст, семейное положение, финансовое состояние, интересы, привычки и т.д.

Казалось бы, это информация носит лишь поверхностный характер, без привязки к конкретному человеку. Но это лишь до поры до времени, стоит лишь раз человеку где-нибудь указать реальные персональные данные, например ФИО, телефон, адрес, фингерпринт, зафиксированный цифровым устройством позволит компаниям полностью Вас идентифицировать и тем самым дополнить сформированный профиль.

Многие компании заинтересованы собирать, иметь и знать, как можно больше информации о своих пользователях. Анализируя наши действия и устройства в Интернете, веб-сайты могут использовать полученную информацию в коммерческих целях - создавать и показывать персонализированную рекламу.

Также, Browser Fingerprinting, находит свое применения для внутренней аналитики, таким образом, действия пользователя (просмотренные страницы, клики, движения мышкой и т. п.) позволяют разработчикам получать негласную обратную связь, видеть, на, что пользователь обращает внимание в первую очередь и корректировать свои онлайн-платформы для достижения максимального отклика

Самые обычные браузерные фингерпринты мы заслужили:

- User-Agent (какое программное обеспечение, какая операционная система, какие версии ПО и многое другое);

- Язык браузера (русский, украинский, английский и любой другой);

- Часовой пояс;

- Размер экрана и его цветовые параметры (глубина цвета);

- Поддерживаемые технологии HTML5 (у каждого ПО есть свои отличия);

- Наличие настройки Do Not Track;

- Плагины, их характеристики;

- Шрифты, их прорисовка (зависит от многих параметров: процессора, видеокарты, предустановленных программ, библиотек и других).

Многие веб-сайты имеют встроенные инструменты для анализа браузеров и операционной системы своих посетителей. На основе собранных данных и создается уникальный цифровой отпечаток браузера. После проведения анализа все собранные данные, которые удалось получить вышеперечисленными методами, суммируются, и производится вычисление хеш-суммы, которая и является отпечатком браузера.

Чтобы защитить себя от отслеживания отпечатков в Интернете, рассмотрите возможность использования браузера, ориентированного на конфиденциальность, например AdsPower. AdsPower - это антидетект браузер для управления мультиаккаунт. Он предоставляет пользователям отдельные браузерные среды с разными IP-адресами и часовыми поясами для каждого аккаунта, заменяя несколько устройств виртуальными профилями браузера. AdsPower маскирует вашу цифровую личность и запутывает скрипты веб-сайтов, чтобы они не могли собрать точную информацию для создания вашего отпечатка.

Как проверить уникальность своих отпечатков браузера?В интернете существует довольно много исследований и онлайн-проектов, где акцентируют особое внимание на уникальности цифровых отпечатков устройств. При этом, для масштаба своих исследований, некоторые из компаний предоставляют возможность пройти тест в режиме онлайн, такие как Panopticlick, Canvas Fingerprinting, Whoer и Am I Unique?

VPN и прокси-серверы

Здесь коротко. VPN - самый простой метод обхода региональных запретов. Меняет ваш IP на доступный на сервисе. Не защищает от множества трекеров и не влияет на уже подхваченные куки. Прокси - бесплатная прокладка, которая не шифрует ваш трафик. Не скупитесь на хороший многоканальный ВПН - и включайте его даже переходя на выделенный сервер о котором мы поговорим дальше.

Вручную

Сделать свой цифровой след менее уникальным помогут ручные изменения. Изменение часового пояса устройства; Установка другого языка операционной системы устройства; Установка другого языка браузера; Изменение разрешения экрана устройства; Изменение масштаба веб-страницы; Установка либо удаление плагинов браузера Отключение исполнения Flash, Javascript и WebGL Радикальные методы, но крайне неудобные для серфинга.

Выделенные серверы

Использование дедиков (от слова dedicated server) до сих пор считается одним из самым эффективных способов сохранить свою анонимность. Представляет собой отдельную физическую машину, с которой не передаются никакие данные на вашу основную и рабочую.

Главная причина популярности и эффективности такого метода заключается в том, что такой виртуальный компьютер является совершенно новыми и чистым для интернета, работает круглосуточно и не передает никакой информации о конечном пользователе и характеристиках его компьютера (говорят Facebook отслеживает даже MAC адрес).

Браузеры

Конфиденциальность могут предложить антидетект-браузеры. Такие браузеры, как AdsPower, Multilogin и Linken Sphere, гарантируют анонимность путем подмены данных и уникализации цифрового отпечатка пользователя, оставляя при этом минимум следов в сети. Например, в AdsPower можно удобно изменить вышеупомянутые отпечатки:

Начать работу с AdsPower просто. Зарегитрируйте с email и скачайте программу для вашего компьютера. После того выбирайте один из пакетов и настройте прокси для начала работы. Больше обучающие материалы можно посмотрить на сайте AdsPower.

Современный интернет собирает огромную базу информации о каждом ее пользователе. Интернет общество активно создает и продвигает разнообразные инструменты для сохранения конфиденциальности онлайн, которые с одной стороны защищают от мошенников а с другой стороны помогают обходить правила для рекламодателей.

ВПН позволяет экономить на сервисах, которые разным ГЕО предлагают разные цены на свои продукты, мультипрофильные платформы позволяют организовывать и эффективно управлять большим количеством аккаунтов одновременно. Для этого, антидетект браузеры также являеются надежным инструментом, и эффективное его применение полностью оправдывают вложенные средства, помогая зарабатывать в разы больше.

Кратчайший ликбез

Итак, что же представляет собой Fingerprint API? API позволяет пользователю аутентифицироваться посредством своего отпечатка, очевидно. Для работы с сенсором API предлагает нам FingerprintManager, достаточно простой в освоении.

Где сенсор?

Чтобы начать получать профит от нового API, первым делом нужно добавить permission в манифесте:

Само собой, использовать Fingerprint API можно только на устройствах, его поддерживающих: соответственно, это устройства Android 6+ с сенсором.

Совместимость можно легко проверить с помощью метода:

FingerprintManagerCompat — это удобная обертка для обычного FingerprintManager’а, которая упрощает проверку устройства на совместимость, инкапсулируя в себе проверку версии API. В данном случае, isHardwareDetected() вернет false, если API ниже 23.

Дальше, нам нужно понять, готов ли сенсор к использованию. Для этого определим enum состояний:

И воспользуемся методом:

Код достаточно тривиальный. Небольшое недопонимание может вызвать момент, когда мы проверяем заблокировано ли устройство. Нам нужна эта проверка, так как, хоть Android и не позволяет добавлять отпечатки в незащищенное устройство, некоторые производители это обходят, поэтому подстраховаться не помешает.

Подготовка

Итак, не зацикливаясь на проверке пин-кода на валидность, прикинем следующую упрощенную логику действий:

- Пользователь вводит пин-код, если SensorState.READY, то мы сохраняем пин-код, запускаем MainActivity.

- Рестартим приложение, если SensorState.READY, то считываем отпечаток, достаем пин-код, имитируем его ввод, запускаем MainActivity.

Что нам нужно для шифровки и расшифровки:

- Защищенное хранилище для ключей.

- Криптографический ключ.

- Шифровальщик

Хранилище

Для работы с отпечатками система предоставляет нам свой кейстор — “AndroidKeyStore” и гарантирует защиту от несанкционированного доступа. Воспользуемся им:

Следует принять, понять и простить, что кейстор хранит только криптографические ключи. Пароли, пин и другие приватные данные там хранить нельзя.

На выбор у нас два варианта ключей: симметричный ключ и пара из публичного и приватного ключа. Из соображений UX мы воспользуемся парой. Это позволит нам отделить ввод отпечатка от шифрования пин-кода.

Ключи мы будем доставать из кейстора, но сначала нужно их туда положить. Для создания ключа воспользуемся генератором.

При инициализации мы указываем, в какой кейстор пойдут сгенерированные ключи и для какого алгоритма предназначен этот ключ.

Сама же генерация происходит следующим образом:

Здесь следует обратить внимание на два места:

- KEY_ALIAS — это псевдоним ключа, по которому мы будем выдергивать его из кейстора, обычный psfs.

- .setUserAuthenticationRequired(true) — этот флаг указывает, что каждый раз, когда нам нужно будет воспользоваться ключом, нужно будет подтвердить себя, в нашем случае — с помощью отпечатка.

Шифровальщик

Шифровкой и дешифровкой в Java занимается объект Cipher.

Адовая мешанина в аргументе — это строка трансформации, которая включает в себя алгоритм, режим смешивания и дополнение.

После того, как мы получили Cipher, нужно подготовить его к работе. При генерации ключа мы указали, что будем использовать его только для шифровки и расшифровки. Соответственно, Cipher тоже будет для этих целей:

где initDecodeCipher() и initEncodeCiper() следующие:

Нетрудно заметить, что зашифровывающий Cipher несколько сложнее инициализировать. Это косяк самого Гугла, суть которого в том, что публичный ключ требует подтверждения пользователя. Мы обходим это требование с помощью слепка ключа (костыль, ага).

Момент с KeyPermanentlyInvalidatedException — если по какой-то причине ключ нельзя использовать, выстреливает это исключение. Возможные причины — добавление нового отпечатка к существующему, смена или полное удаление блокировки. Тогда ключ более не имеет смысла хранить, и мы его удаляем.

Метод, который собирает всю цепочку подготовки:

Шифровка и расшифровка

Опишем метод, который зашифровывает строку аргумент:

В результате мы получаем Base64-строку, которую можно спокойно хранить в преференсах приложения.

Для расшифровки же используем следующий метод:

Опа, на вход он получает не только зашифрованную строку, но и объект Cipher. Откуда он там взялся, станет ясно позднее.

Не тот палец

Для того чтобы наконец использовать сенсор, нужно воспользоваться методом FingerprintManagerCompat:

Хендлер и флаги нам сейчас не нужны, сигнал используется, чтобы отменить режим считывания отпечатков (при сворачивании приложения, например), коллбеки возвращают результат конкретного считывания, а вот над криптообъектом остановимся поподробнее.

CryptoObject в данном случае используется как обертка для Cipher'a. Чтобы его получить, используем метод:

Строго говоря, мы создаем криптообъект и отправляем его на вход в authenticate() как раз для получения этого самого подтверждения.

Если getCryptoObject() вернул null, то это значит, что при инициализации Chiper'а произошел KeyPermanentlyInvalidatedException. Тут уже ничего не поделаешь, кроме как дать пользователю знать, что вход по отпечатку недоступен и ему придется заново ввести пин-код.

Как я уже говорил, результаты считывания сенсора мы получаем в методах коллбека. Вот как они выглядят:

В случае успешного распознавания мы получаем AuthenticationResult, из которого можем достать объект Cipher c уже подтвержденным ключом:

На этом на сегодня всё, замечания, комментарии, предложения и вопросы приветствуются.

Простейший вариант работы кода можете посмотреть на гитхабе.

Драйвер это по своей сути связующее звено между операционной системой, то есть программным обеспечением и железом, то есть физическими устройствами, таким как видеокарты, принтеры, процессоры и т.д. В операционной системе могут быть заложены базовые драйвера для самых необходимых устройств - мышка, клавиатура, но для всего остального потребуются свежие драйвера.

Как установить драйвер?

1.Самый простой способ, если имеется установочный файл, то необходимо просто запустить его и следовать инструкциям установщика.

2.Если в наличии нет установщика, а присутствуют только файлы с расширениями *.inf , *.dll, *.vxt ,*.sys, *.drv., то алгоритм действий должен примерно следующий:

a) Для начала надо на рабочем столе выбрать значок (Мой компьютер) и нажать по нему правой кнопкой мыши, в выпадающем меню выбрать (Свойства).

b) Теперь переходим на вкладку (Оборудование) и нажимает на кнопку (Диспетчер устройств).

c) Теперь необходимо выбрать устройство для которого будет устанавливаться/обновляться драйвер. На строке с устройством надо нажать правой кнопкой мыши и в выпадающем меню выбрать (Свойства), либо можно просто дважды по нему щелкнуть, чтобы перейти в нужные настройки.

d) Переходим на вкладку (Драйвер), выбираем кнопку (Обновить).

e) В появившемся диалоговом окне выбираем пункт (Нет, не в этот раз) и переходим (Далее).

f) На этом этапе есть два вариант. Можно попытаться установить драйвера в автоматическому режиме, тогда ОС сама попытается найти подходящие устройству драйвера и установить их, для этого выбираем (Автоматическая установка (рекомендуется)) , если попытка завершится неудачно, то надо переходить ко второму пункту (Установка из указанного места) и выбираем (Далее).

g) Этот пункт меню подразумевает выбор между поиском драйвера на сменных носителях и вариантом указать папку с драйвером самостоятельно. Поэтому если в наличии есть диск с драйверами, то надо вставьте диск в CD-rom и выбрать вариант (Поиск на сменных носителях (дискетах, компакт-дисках..)) и перейти (Далее).

Если драйвер найден и скачен в интернете самостоятельно, то надо указать в ручную путь к папке в которой находятся установочный данные для драйвера следующим образом. Выбираем пункт (Включить следующее место поиска:) и переходим в (Обзор), теперь из списка выбираем папку с драйвером и кликаем на кнопку (ОК). Теперь смело переходим (Далее), если все сделано правильно, то начнется установка необходимого драйвера.

Сканеры отпечатков набирают все большую популярность даже в сегменте бюджетных смартфонов.

А можно ли такое добавить в ПК.

А с поинтами цену можно сбить до $14.83 :)

Идея сканеров отпечатков пальцев в ноутбуках не нова.

Наверное, многие из вас видели в прошлом модели с такими сканерами.

Часто это бизнес класс, не бюджетный вариант.

Такие сканеры, как правило, требовали установки собственных драйверов и ПО, не было полной интеграции с Windows, удобство их использования подчас желало лучшего, поэтому, владельцы таких ноутбуков редко их использовали, а иные даже не понимали что это и для чего :)

Но времена меняются, Microsoft старается идти в ногу со временем и представляет Windows 10, а с ней систему биометрической аутентификации Windows Hello.

Что это? Это возможность входа не только по паролю, но и по сканеру отпечатков пальцев, пин-коду, графическому ключу, распознаванию лица специальной web-камерой с ИК измерением глубины и даже при помощи некоторых вспомогательных устройств вроде браслета Microsoft Band.

Блокировать свой ПК от посторонних глаз и шаловливых рук и лап может потребоваться и дома, но это особо актуально в рабочей обстановке.

У некоторых организаций есть предписание блокировать свой ПК при отходе от него, а иные даже используют для этого специальное оборудование.

И все бы ничего, да вот только пароли в корпоративной среде отнюдь не 123, как вы понимаете :)

Кроме того они имеют тенденцию периодической смены, а приклеивать бумажку с паролем к монитору категорически… ну вы поняли.

Да и просто такой длинный пароль набирать лень даже дома, а легкое касание пальцем сканера просто отдушина для уставшего организма :)

Итак, имеем ноут, неттоп, стационарник или другой ПК без сканера отпечатков.

Задача — сделать вход в Windows по отпечатку пальца.

Что есть на рынке?

Есть более дешевые сканеры баксов по 10 такие:

Но, имхо, это полный трэш.

Ну кто захочет иметь такое чудище размером с полмышки, да еще и с проводом к USB?

Отметаем.

Хотим вариант маленькой финтифлюшки размером с мини USB блютуз или передатчик от беспроводной мыши.

А вот и он: Cobo C2.

Чем отличается от C1 не могу сказать, но везде упоминается Upgraded Version, значит таки чем-то лучше.

Поставляется в такой черной коробчонке:

Designed for Windows Hello:

Внутри все просто: инструкция на английском и сам сканер в мягком защитном вкладыше:

Сам сканер имеет стандартный USB интерфейс.

Рабочая поверхность с бокового торца, по виду как обычный пластик.

Гаджет немного больше передатчика от беспроводной мыши и немного толще, по крайней мере современного самого маленького, а старых передатчиков он даже меньше.

Размеры части, что торчит снаружи: 10 * 8 * 8мм

Вот так выглядит в ноутбуке:

Это маленькое отверстие в нем — световой индикатор.

Обычно никак себя не проявляет, а начинает мигать синим раза три в секунду в те моменты, когда можно считать отпечаток, например, при заблокированном экране Windows.

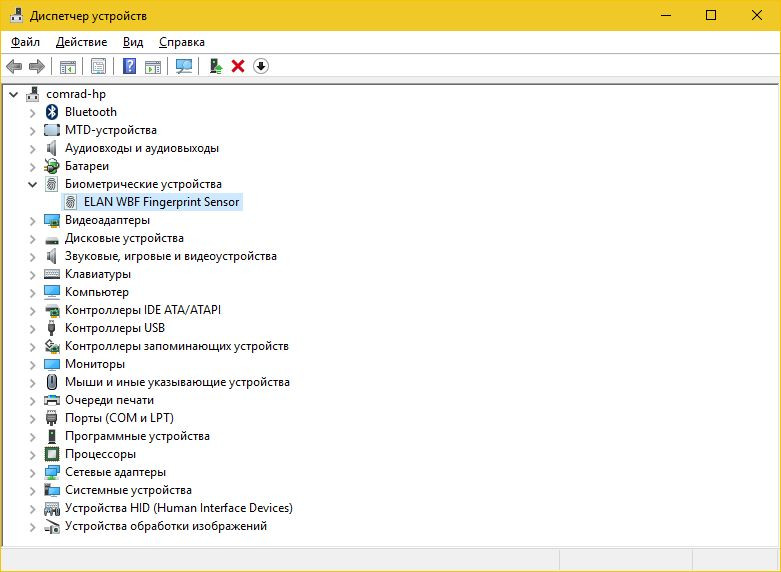

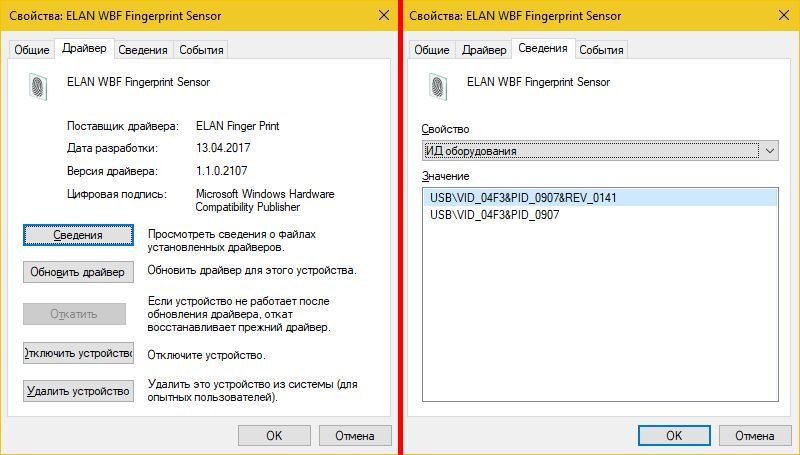

В диспетчере устройств появляется Elan WBF Fingerprint Sensor.

Драйвер свежий от 13 апреля 2017.

Остается настроить сами отпечатки.

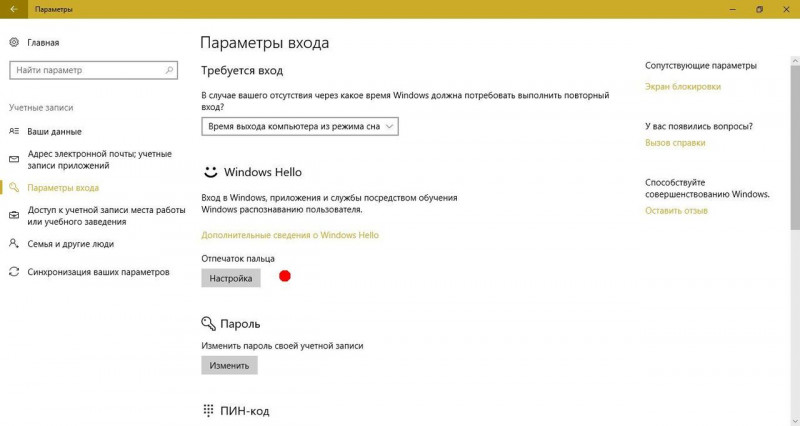

Идем в настройки > Учетные записи > Параметры входа.

Там есть кнопка для добавления отпечатков.

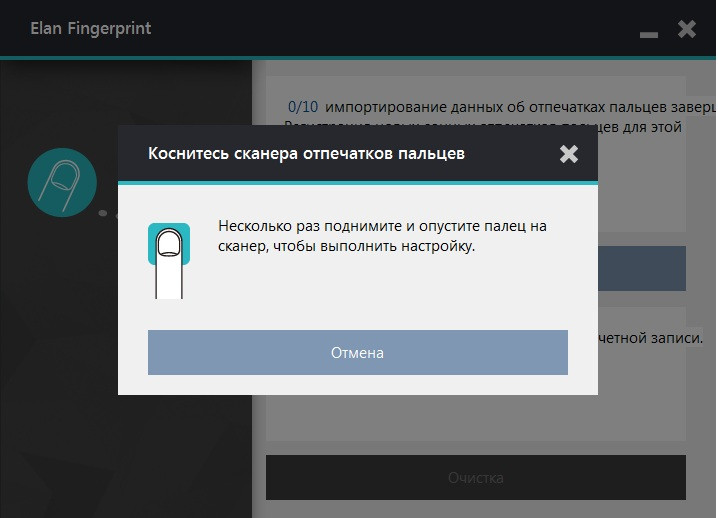

Нужно несколько раз прикоснуться пальцем под разными углами.

Можно задать несколько пальцев, сколько максимально я не знаю, но лучше минимум два, вдруг порез на пальце и т.п.

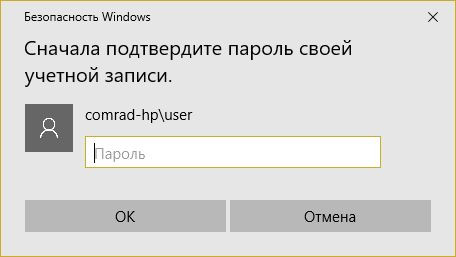

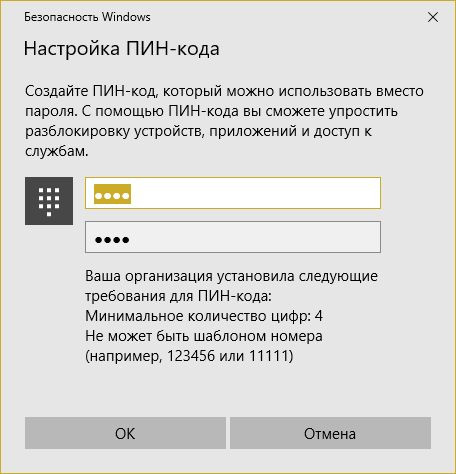

Затем система нас попросит ввести пин-код в качестве дополнительного средства разблокировки.

Сначала предложит ввести пароль от Windows для аутентификации.

А затем и сам циферный пин-код (в более старых сборках Windows пин-код запрашивается до ввода отпечатков).

Все, можем блокировать Windows волшебной комбинацией Win+L.

Для разблокировки теперь у нас есть три варианта: пароль, пин-код либо отпечаток пальца.

На заблокированном экране нажимать эникей не нужно, просто прислонить палец к сканеру и готово.

Если трижды ввести неправильный палец — система запросит пин-код для входа, в меню можно выбрать еще пароль входа, но палец уже не прокатит до следующей блокировки.

В самом Windows мне немного не нравится как организован интерфейс управления отпечатками. Добавлять можно легко, а вот удалять поштучно нельзя, только все сразу.

Было бы логичнее иметь возможность давать хоть какие-то имена или номера пальцам и удалять поштучно.

Была одна девушка, был занесен ее палец, теперь другая, той палец стер, а этой добавил :)

Некритично, но, программисты Microsoft, если вы читаете эти строки — возьмите на вооружение :)

Кроме непосредственно входа в Windows по отпечатку также можно совершать покупки онлайн и хранить пароли. Этот функционал я не пробовал, не знаю точно как это работает, возможно, только в браузере Edge или только на сайтах с определенным функционалом.

Кто знает — напишите в комментариях.

Если кратко: пин-код привязан к устройству, знание пин-кода не даст его использовать удаленно, в отличие от пароля, также пин-код хранится только локально и не передается по сети на серверы, его нельзя перехватить.

На Android с otg подключение этой штуки бесполезно, в настройках нет интерфейса управления отпечатками пальцев, а у устройств со встроенным сканером хоть и есть, но он не реагирует на нажатия. Дровишек нет в системе, скорее всего.

Зато под Windows 8.1 завелся легко.

Надо зайти в оболочку настроек Metro, в раздел Учетные записи / Параметры входа. Что интересно, в отличие от Windows 10, тут не требуется обязательный ввод пин-кода.

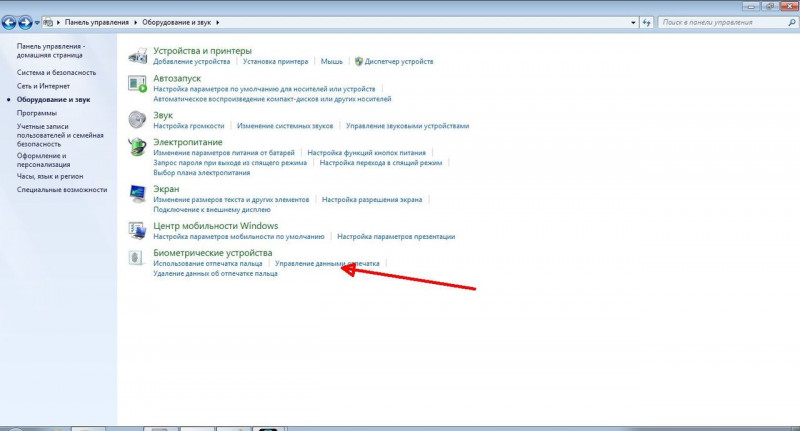

Windows 7 все еще популярна, можно ли на ней настроить?

Можно, но несколько иначе.

Драйвера те же.

Идем в панель управления / оборудование и звук / биометрические устройства.

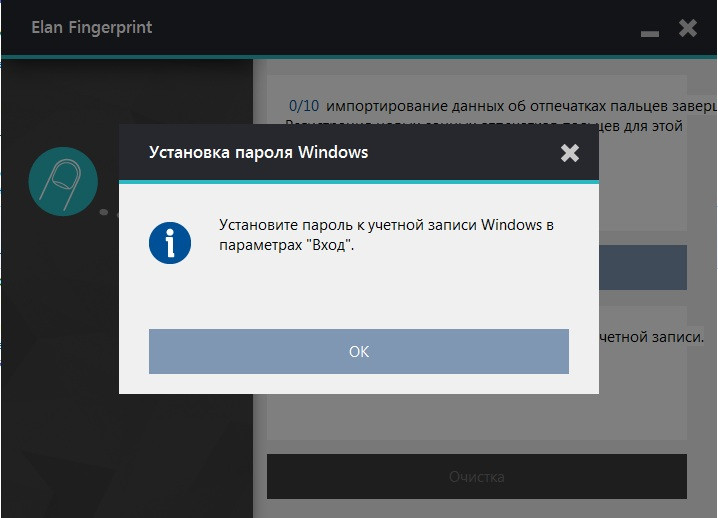

Сначала нам предложат задать пароль на Windows, без него нельзя.

Затем можно добавить до 10 отпечатков.

А вот чтобы начать их использование надо заблокировать компьютер, нажать Сменить пользователя, выбрать отпечаток пальца, и там будет запрос ввести пароль Windows.

Это первый раз для подтверждения, в дальнейшем уже будет разблокировка обычным прикосновением.

Работает сканер просто великолепно!

Когда я его подключил и попробовал первый раз — испытал дикий восторг от простоты и скорости его работы. И до сих пор кайфую :)

Как в старых сканерах проводить пальцем не нужно, достаточно прикосновения, срабатывание происходит за доли секунды.

Провел тест на 50 подряд блокировок / разблокировок, все 50 прошли успешно, ни одной неудавшейся попытки не было, как это часто бывает в бюджетных смартфонах, у которых количество фэйлов может доходить по 50%.

Из минусов могу отметить, что он Windows-only, по крайней мере на других системах сходу не заводится.

Читайте также: