Как взломать wifi через dumper

Обновлено: 04.07.2024

После скачивания распаковываем и видим такое зрелище:

Для начала установим программу Jumpstart, которая находиться в папке Jumpstart, круто да?

После установки Jumpstart запускаем файл "Dummper.exe", в программе нажимаем на кнопку scan и видим вот что:

Это все WPA2 сети в вашей зоне покрытия.

Выбираем вкладку wps.

В самом внизу (где написано "ruta"), укажите путь к установленному раннее jumpstart'у, чтобы указать путь нажмите на кнопку ''cambiar''

Потом, в самом вверху ставим галочку напротив "Todas las redes" и нажимаем кнопочку Escanear. Будут показаны все сети к которым вы можете получить доступ. Потыкайте эту кнопку несколько раз, чтобы нашлось побольше сетей.

Примерно всё должно выглядеть так:

Выбираем сеть к которой хотим подключиться и нажимаем большую кнопку Iniciar Jumpstart.

Дальше всё программа сделает сама, после некоторых непонятных нам окошек вылезет полоса загрузки:

Работает не всегда, но если всё пройдет успешно вы увидите такое вот:

Ура-а! Мы подключились к чужому вайфаю! Чтобы убедиться в этом щёлкаем вот по этой фигне рядом с часиками:

Вайфай в нашей власти!

Мы подключились к вайфаю, но пароль от него так и не узнали. Если вам так не терпится узнать пароль делайте следующее:

Идем по такому пути

Панель управления>центр управления сетями и общим доступом

И выбираем сеть к которой вы подключены

Далее, в открывшемся окне заходим в свойства беспроводной сети и входим во вкладку Безопасность

Ставим галочку на "отображать вводимые знаки"

И вуаля! Пароль наш!

Всё это делалось на Windows 8, возможно, на других системах что-то будет по другому.

AndroDumpper ( WPS Connect )

версия: 3.11

Последнее обновление программы в шапке: 19.03.2019

Для функционирования программы необходимы права root пользователя.

Краткое описание:

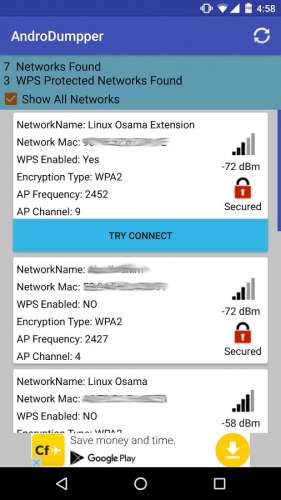

Проверка уязвимостей Wi-Fi маршрутизаторов

Приложение будет пытаться подключиться к Wi-Fi сетям, имеющим уязвимости WPS

Приложение имеет два метода для подключения:

- Метод ROOT: поддерживаются все версии Android;

- Метод без ROOT: поддерживается только Android-5 (Lollipop) и выше;

Тестирование происходит в автоматическом режиме. Однако если вы уже знаете PIN-код WPS вы можете попытаться получить пароль сети вручную

Примечание: если маршрутизатор имеет только WPS кнопку, без фиксированного PIN, то это приложение не будет работать

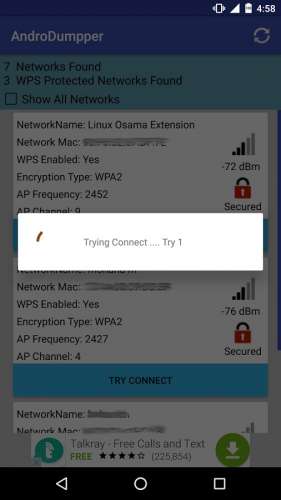

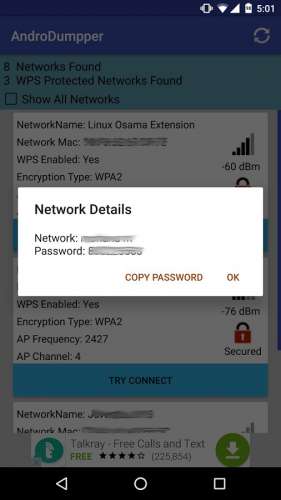

Краткая инструкция:

Запускаем программу, предоставляем ей root-доступ (для Android 5.0+ не обязательно). Выбираем любую сеть из списка (желательно с хорошим уровнем сигнала) и нажимаем "no custom pin". Ждем около минуты - программа будет пытаться подключиться к выбранной точке. В случае успеха вы увидите её пароль. Если же не получится с этой сетью, попробуйте следующую. По статистике взлому таким способом подлежат лишь 15-20% всех роутеров

Зачем программе нужен доступ к GPS?

Некоторые предполагают, что это сделано для слежки за пользователями. Возможно итак, однако обладателям Android 6.0 Marshmallow, из-за введеных в этой версии Android ограничений, доступ к GPS необходим исключительно для возможности сканировать сети из сторонних приложений

Если программа вам не помогла, попробуйте ее аналоги

Требуется Android: 4.0.3 +

Русский интерфейс: Да

версия 1.18 mod: AndroDumpper (пост Oleja4)

версия 1.18 mod by A$teroid: ®AndroDumpper

Mac+GPS+essid+(возможно pass). Нужен мод с вырезом всех этих разрешений.

Вот, пожалуйста, мод с вырезанным gps

somsa, согласен, насчет того, что программа одна из лучших. Ну как, одна из лучших? Вообще на андроид есть 6 программ, направленных на взлом wi-fi через wps и AndroDumpper, по моему мнению, идет на втором месте, сразу после Wifiaccess (у того пинов больше). Ломает чаще, чем раскрученный Wps wpa tester. Проблема только со слежкой (которую я удалил в моде) и в том, что до последних версий AndroDumpper регулярно зависал, нестабильным был. Но начиная с версии 1.18 автор это пофиксил. К тому же, программа часто обновляется и развивается быстрыми темпами

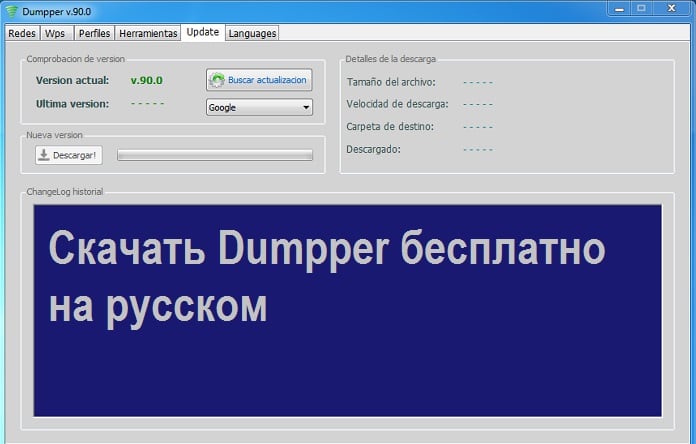

Вы наверняка слышали о программах, которые умеют взламывать Wi-Fi сети – Dumpper является одной из них. Ее функция направлена не только на взлом, но и на поиск слабых мест, которые способствуют взлому вашей сети. Данная программа подходит для всех версий операционной системы Windows. Далее мы поговорим об особенностях, как пользоваться программой, а также где можно бесплатно загрузить Dumpper на русском языке.

Принцип работы и требования Dumpper

Сама программа Dumpper является мощным средством для тестирования беспроводной сети. Она умеет проверять и отображать информацию по поводу уязвимостей сети, которые скрываются в WPS протоколах, а также в приобретении WPA/WPA2-ключей автоматически при помощи ESSID и BSSID. Все эти показатели служат для тестирования точек доступа к атакам и взломам. Софт является незаменимым инструментом для администраторов сетей в различных заведениях, где предоставляется доступ к Wi-Fi. Dumpper сканирует заданную в настройках сеть, определяет заданный код роутера, а также старается присоединиться, используя протокол WPS.

Для корректной работы, программе Dumpper необходимы некоторые условия:

- Пакет Microsoft Visual C++ от (64 bit).

- Пакет Microsoft Visual C++ 2010 (x86).

- Пакет платформы NET Framework5.

- Операционная система Windows 7 – 10.

- Программу необходимо запускать только от имени администратора, иначе может возникать ошибки при старте. Чтобы это сделать, нажмите правой кнопкой мыши на значок меню «Пуск» и выберите соответствующий пункт.

Dumpper – незаменим для тех, кто забыл или потерял пароль от своей сети. При помощи программы его можно легко восстановить и заменить на новый.

Как взломать Wi-Fi-сеть при помощи Dumpper и Jumpstart

На данный момент версии полностью на русском языке для загрузки программы Dumpper нет. Сама программа создавалась испанскими программистами, поэтому оригинальные кнопки, которые не переведены на русский, могут быть на этом языке или на английском.

Как происходит взлом пароля?

Те, кто знает об этом успешно используют этот баг в своих целях, ведь программе необходимо всего-навсего совершить 10 тыс. попыток подбора. Со стороны производителей роутеров были попытки пресечь такую деятельность в качестве ограничения запросов на ввод пароля на единицу времени, что существенно уменьшает шансы на взлом пин-кода. Для того, чтобы взломать пароль, состоящий даже из 4 цифр при ограниченном времени, понадобиться около недели беспрерывной работы программы Dumper. Эти условия очень трудно предоставить, даже если учесть, что пароль подберется раньше, чем закончится весь цикл подбора.

Как уберечь свою сеть Wi-Fi от взломов?

Чтобы не дать злоумышленникам воспользоваться вашей беспроводной сетью, остается один вариант – отключить WPS.

Если вы профан в настройках программного обеспечения и различных подобных устройств – подключайте WPS только во время присоединения нового приемника сигнала (телефоны, ноутбуки). Стоит еще учесть, что не все модели дают возможность подобным программам для взлома успешно работать. К примеру, программы, описанные выше, могут получить доступ к сети только в 50% случаев. У сети может быть отключен WPS на момент процесса получения доступа, в этом случае шансов завершить попытку удачно приравнивается к нулю. Скачав Dumper бесплатно, вы сможете сами протестировать свою сеть на уязвимость.

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать о том, как взломать Wi-Fi-сеть, для защиты которой используются протоколы WPA и WPA2.

Статья написана исключительно в ознакомительных целях

Аппаратное и программное обеспечение

Я буду пользоваться дистрибутивом Kali Linux, установленным на VMware Workstation.

Кроме того, в моём распоряжении имеется Wi-Fi-адаптер Alfa AWUS036NH 2000mW 802.11b/g/n. Вот его основные характеристики:

- Стандарты: IEEE 802.11b/g/n, USB 2.0.

- Скорости передачи данных: 802.11b — 11 Мбит/с, 802.11g — 54 Мбит/с, 802.11n — 150 Мбит/с.

- Разъём для подключения антенны: 1 x RP-SMA.

- Частотные диапазоны: 2412

Шаг 1

Нужно запустить Kali Linux в VMware и подключить к системе Wi-Fi-адаптер Alfa AWUS036NH, выполнив следующую последовательность действий:

Подключение Wi-Fi-адаптера к ОС, работающей в VMware

Шаг 2

Теперь обратите внимание на средства управления Wi-Fi-подключениями в Kali Linux.

Управление Wi-Fi-подключениями в Kali Linux

Шаг 3

Откройте терминал и выполните команду airmon-ng для вывода сведений об интерфейсах беспроводных сетей.

Вывод сведений об интерфейсах беспроводных сетей

Шаг 4

Как видно, интерфейсу назначено имя wlan0 . Зная это, выполним в терминале команду airmon-ng start wlan0 . Благодаря этой команде Wi-Fi-адаптер будет переведён в режим мониторинга.

Перевод адаптера в режим мониторинга

Шаг 5

Теперь выполните такую команду: airodump-ng wlan0mon . Это позволит получить сведения о Wi-Fi-сетях, развёрнутых поблизости, о том, какие методы шифрования в них используются, а так же — о SSID.

Сведения о Wi-Fi-сетях

Шаг 6

Теперь воспользуемся такой командой:

В ней [channel] надо заменить на номер целевого канала, [bssid] — на целевой BSSID, [monitor interface] — на интерфейс мониторинга wlan0mon .

В результате моя команда будет выглядеть так:

Выполнение команды

Шаг 7

Теперь нужно подождать. Утилита airodump будет мониторить сеть, ожидая момента, когда кто-нибудь к ней подключится. Это даст нам возможность получить handshake-файлы, которые будут сохранены в папке /root/Desktop .

Вот как выглядит работа утилиты до того момента, как кто-то подключился к исследуемой сети.

Программа наблюдает за сетью

А вот что происходит после того, как то-то к сети подключился, и программе удалось получить нужные данные.

Получение необходимых данных

Шаг 8

Вы можете пропустить этот шаг в том случае, если у вас уже есть handshake-файлы. Здесь описан альтернативный способ получения соответствующих данных.

Речь идёт об использовании следующей команды:

Здесь [router bssid] нужно заменить на BSSID Wi-Fi-сети, а [client bssid] — на идентификатор рабочей станции.

Эта команда позволяет получить handshake-данные в том случае, если вам не хочется ждать момента чьего-либо подключения к сети. Фактически, эта команда атакует маршрутизатор, выполняя внедрение пакетов. Параметр -0 2 можно заменить другим числом, например, указать тут число 50, или большее число, и дождаться получения handshake-данных

Использование утилиты aireplay-bg

Шаг 9

Теперь воспользуемся такой командой:

- -a2 означает WPA.

- -b — это BSSID сети.

- -w — это путь к списку паролей.

- *.cap — это шаблон имён файлов, содержащих пароли.

После выполнения этой команды начнётся процесс взлома пароля. Если пароль будет успешно взломан — вы увидите что-то, похожее на следующий скриншот.

Читайте также: