Роутер скан как пользоваться

Обновлено: 06.07.2024

Любопытно, зачем, на самом деле, нужна программа Router Scan, как пользоваться ею. Используя инструменты подбора паролей, пользователи взламывают роутеры, маршрутизаторы. Сетевое оборудование нуждается в защите, но для этого необходимо поближе познакомиться с возможностями утилиты.

Для чего нужна программа Router Scan

Wi-Fi Router Scan необходим, чтобы проверить безопасность сети. Многофункциональная утилита с легкостью определяет устройства, которые нуждаются в защите. Происходит автоматический подбор паролей, а также взлом эксплойта. Речь идет о программном коде. Exploit представляет собой набор команд для вычислительной системы.

Важно! Предусмотрен удаленный и локальный тип, защищающий серверные, а также клиентские приложения. Благодаря поиску уязвимостей в программном обеспечении разрешается улучшить модули операционной системы.

Запуск

У пользователей возникают вопросы, как запустить роутер скан, как пользоваться им? Многое зависит от операционной системы. Используя команду Winbind, разрешается произвести быстрый вход в программу. На компьютере происходит распаковка файлов и тем самым открываются инструменты.

Важно! На рабочем столе виден значок RouterScan.exe, он необходим для быстрого доступа. Также создаются ярлыки через контекстное меню.

Настройка и запуск сканирования

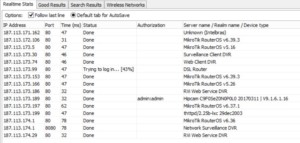

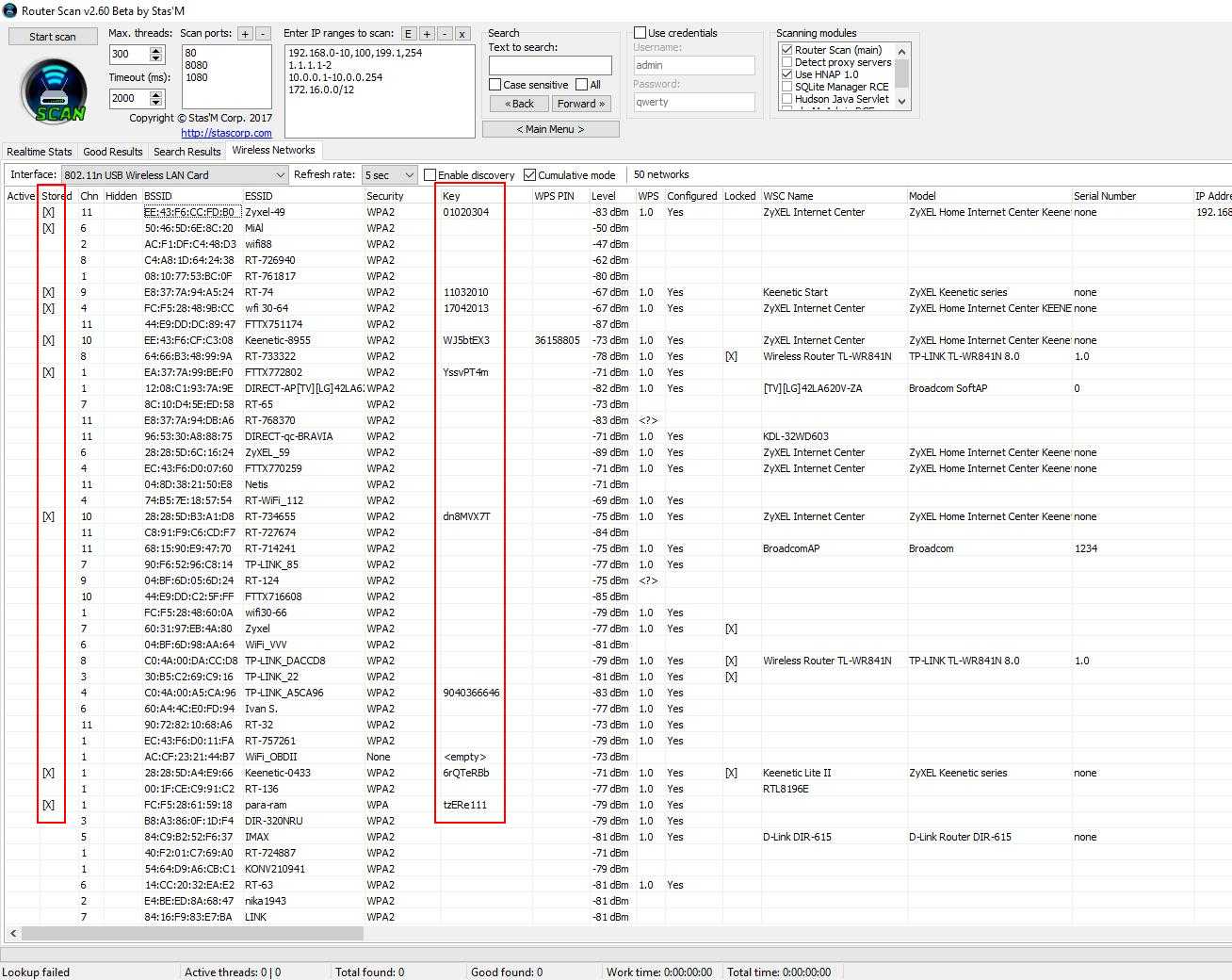

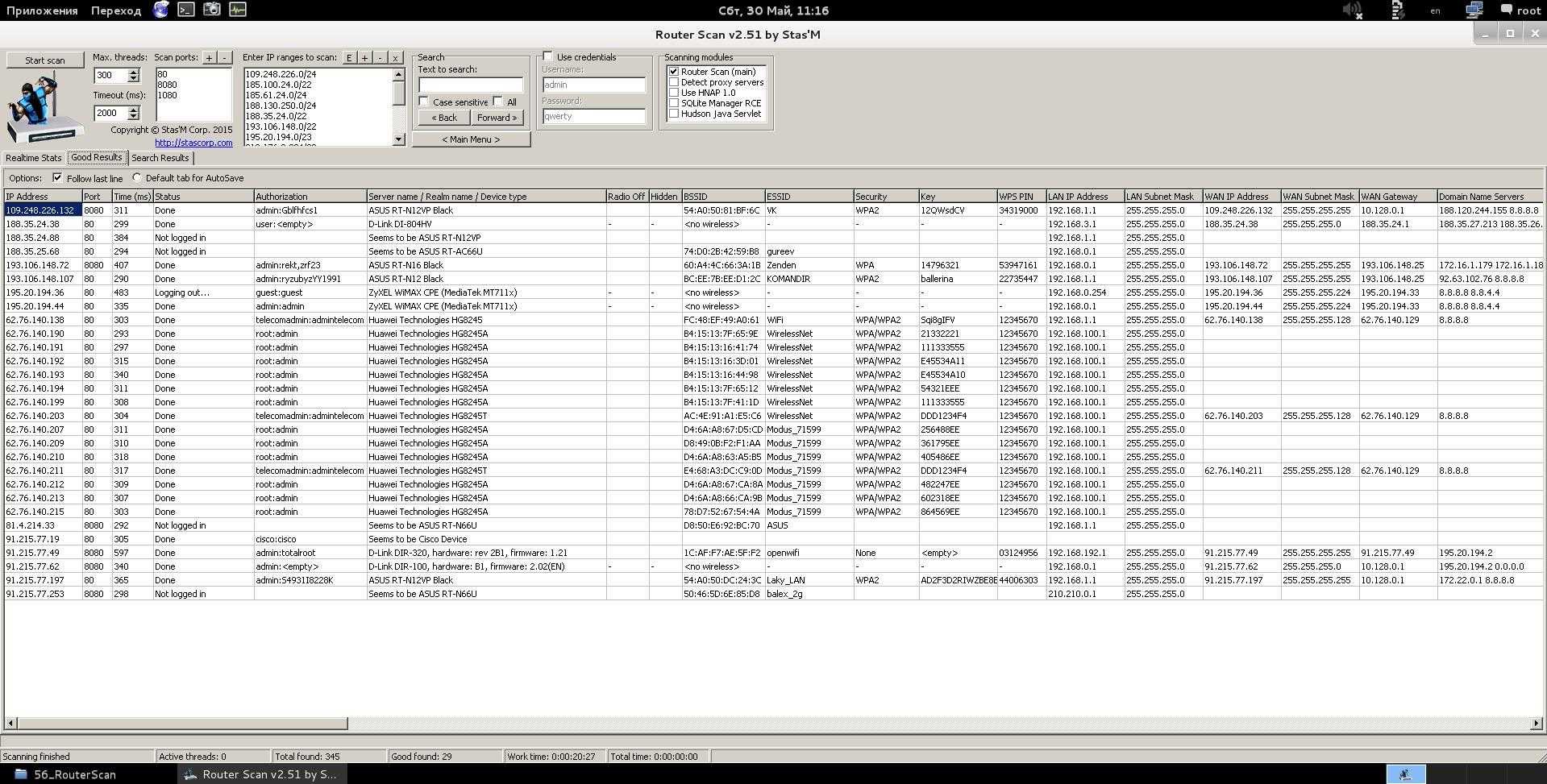

Отдельно продемонстрирован тайм-аут, шифровка. Под веб-интерфейсом предусмотрено несколько портов. Однако не все они находятся в рабочем состоянии. В верхней области экрана разрешается подстраивать диапазон сканируемых адресов. Типы атак взлома отображаются в нижней области экрана.

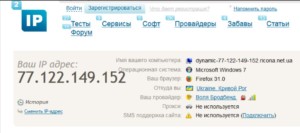

Важно! Если требуется помощь, можно посетить официальную страницу разработчика. В строке Enter IP прописывается IP-адрес и необходимо нажать OK.

Модули сканирования

В верхнем поле указывается надпись Proxy server и отдельно проверяется колонка WAN. В ней показывается действующий прокси-сервер, который можно поменять. Если интересует более подробные данные про сканирование, стоит открыть таблицу.

Use HNAP — дополнительная функция, которая свидетельствует о поддержке протокола Networ. Она показывает уязвимые места системы, нет необходимости использовать сторонние утилиты. Когда обнаружена неисправность, в нижней части окна появляется надпись Bypass aut. Таким образом, с беспроводной сетью что-то не так. Модуль быстро запускается, но требуется время, чтобы подобрать для интерфейса пароль автоматизации.

Настройки сканера портов

Говоря о настройках сканера портов, чаще всего речь идет о выборе режима. Когда злоумышленник пытается взломать сеть, используются различные инструменты. Стандартный пароль является первым ключиком к системе. Чтобы не прозевать атаку, лучше выбрать режим. Варианты на выбор:

- Normal,

- Fast Scan,

- Ultra Fast.

Normal создано исключительно для беспроводных сетей, защита происходит на нескольких каналах. Сканер отслеживает все процессы и опирается на время задержки. Учитываются данные аутентификации и запуска роутера.

Всё что касается устройств, подключённых через разъем Ethernet, отвечает Fast Scan. С английского переводится, как быстрое сканирование. По факту, система проверяет качество Wi-Fi сигнала, учитывает помехи при соединении. При тесте запрашивается статистика по IP-адресу, берётся в расчёт время задержки.

Производительные компьютеры с мощными маршрутизаторами могут работать в режиме Ultra Fast. Запрашиваются данные по провайдеру и адаптеру. Программа отслеживает изменения в сетевой среде, учитываются технические характеристики. После сканирования на компьютере отображаются доступные потоки, можно узнать о задержке.

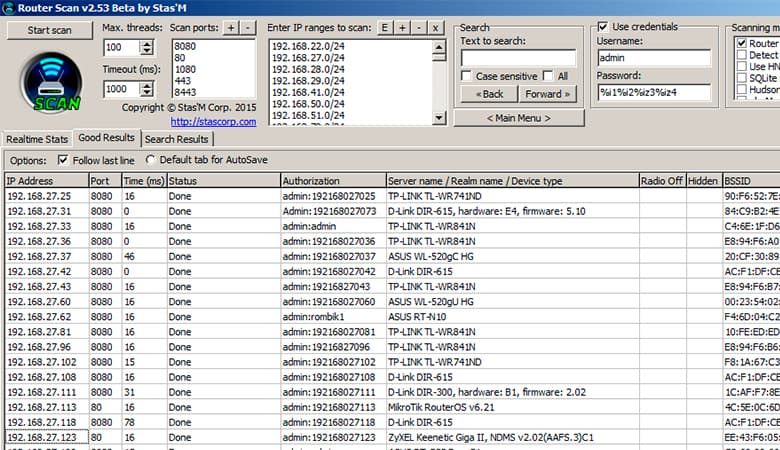

Взлом WiFi с помощью Router Scan

Когда подключены неизвестные роутеры, маршрутизаторы, программа способна разузнать о них всю информацию. Учитывается тип беспроводной сети, выбранная защита. Некоторые устройства используют функцию шифрования. Подбирается ключ, имеются разные пароли. Программа демонстрирует данные о соединении WAN, выбранной локальной сети.

В основном поле показывается производитель, модель роутера.

Использование результатов сканирования

Когда производится сканирование, можно узнать о тайм коннекте и количестве потоков. Отображаются интерфейсы доступные адреса. В отдельном окне показывается информация касательно аутентификации. По результатам проверки видны точки доступа и пароли. На верхних строчках показываются сетевые настройки WPS-пин.

Таким образом, можно построить карту сетей, выявить всех гостей. Предусмотрен переход в диспетчер трафика, есть родительский контроль. Существует разделение по шестому протоколу, интернету, по локальной сети, беспроводной технологии.

Как защититься от Router Scan

Как установлено выше, программа способна раскрыть точку доступа, однако не стоит опускать руки. Профессионалы уверяют, что простыми шагами можно повысить защищенность маршрутизатора. На первом этапе стоит обновить прошивку, проверить доступные драйвера.

Важно! Не обязательно перепроверять все характеристики, но оцениваются аутентификационные данные.

Во вторую очередь, меняются учётные данные от администратора. Вариант с надписью admin считается не корректным. Установка нового пароля — хорошее решение для борьбы с злоумышленниками. Специалисты рекомендуют использовать длинные надписи, содержащие преимущественно буквы.

Следующий шаг — изменение точки доступа. Сетевое оборудование Mikrotik умеет противостоять подобным атакам. Латвийский производитель изготавливает маршрутизаторы и коммутаторы. Для создания беспроводной точки используется платформа RouterBOARD.

- простота использования,

- работа с брандмауэром,

- решение сложных задач,

- практичность,

- удалённое управление,

- подключение внешнего источника питания.

Среди производительных вариантов ценятся устройства CloudCore. Рассмотрена совместимость с различными сетевыми провайдерами, практически отсутствуют уязвимости. Вопросом занимались исследователи центра операционной безопасности. На примере обычного трояна удалось выяснить, что блок RCE способен избежать несанкционированного доступа.

Настройки производятся в автоматическом режиме, всё что требуется, просто авторизоваться пользователю. Защищенность кода — основное достоинство и на данный момент производитель работает над ПО WINBOX. С его помощью получится увеличить функциональные возможности роутеров, плюс сделать защиту более надежной.

Важно! Поскольку появляются новые трояны и отслеживать их становится всё сложнее.

Дополнительные инструменты

К дополнительным инструментам программы приписывают функцию аудита безопасности. При обнаружении роутера, веб-камеры, маршрутизаторов, разрешается выявить слабые стороны сетевого устройства. Подбор пароля к Wi-Fi не отнимет много времени. На официальной странице разработчика уже доступна обновлённая версия 2.60, которая включает поддержку роутеров многих производителей.

Функция беспроводного доступа — это ещё одна возможность. Поддерживается WPA/WPA2 сети и есть возможность провести атаку на незащищенное оборудование. Эксперименты продолжаются и надо усовершенствовать программу. Однако встречаются ограничения и об этом говорят ошибки ПК. Пользователь на экране может увидеть надписи Raw packet, Please install WinPcap.

Выше рассмотрена программа Router Scan и даны действенные советы по её использованию. Показаны особенности настроек, расписан запуск сканирования. Также есть описание модулей, плюс дополнительных инструментов.

Советы выше помогут вам улучшить уровень вашей конфиденциальности, если вы этого хотите. Эта статья не призыв и не руководство к действию. Необязательно соблюдать все пункты, пытаясь обеспечить себе максимальную анонимность. Каждый имеет право на приватность независимо от статуса и рода деятельности. Желание, чтобы за тобой никто не следил, вполне естественно. Право на приватность никто не отменял. Конфиденциальность — одна из причин, по которой в принципе создавался Bitcoin.

Множество авторитетных людей в области криптовалют предпочитают оставаться анонимными

Нужно всего лишь отказаться от публикации личных фотографий, установить пару программ и соблюдать дополнительную осторожность. По сути, это не так уж и много ради обретения экономической свободы и полной конфиденциальности

Навигация по записям

Перехват «хэндшейка»

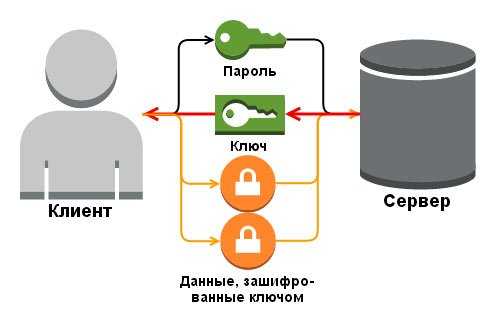

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

Настройки сканера портов

В зависимости от скорости вашего интернет соединения и свободных ресурсов ПК, можно выбирать различные режимы сканирования:

Технические характеристики: задержка 15 мс между каждой парой IP/порт.

Технические характеристики: задержка 15 мс между каждым IP-адресом, все указанные порты проверяются в один момент.

Технические характеристики: без задержек, задействуются сразу все доступные потоки.

Кол-во попыток соединения

Этот параметр рекомендуется изменять, только если вы испытываете проблемы с соединениями. Он позволяет указать, сколько раз посылать пакет TCP SYN (запрос на соединение с портом) и ждать ответа.

Функция может быть полезна при работе под VPN с конфликтующими маршрутами, или с нестабильным соединением.

Действие по завершению сканирования

Если вы запустили сканирование на длительный период времени, вам может понадобиться данная функция. Можно выбрать следующие действия:

Если у вас отключено автоматическое сохранение результатов, их будет предложено включить, чтобы не потерять результаты сканирования.

Данный режим позволяет открыть программу без видимого окна, и сразу запустить сканирование. При этом появится значок в системном лотке, по которому можно показать главное окно.

По завершению сканирования результаты будут сохранены в файл, даже если автосохранение выключено.

Примечание: Для включения или выключения данной опции необходим перезапуск программы.

Устанавливает время жизни потока в минутах, т.е. порог ожидания обработки устройства. Если процесс обработки не успел уложиться в отведённое время, он принудительно завершается программой, и в колонке состояния появится пометка Timed out.

Можно также отключить порог ожидания, установив флажок Unlimited, но тогда процесс сканирования может затянуться навечно, ожидая завершения зависших потоков.

Взламываем пароль с вашего смартфона

WPS Connect – главная цель этой программы определить, насколько роутер, который использует установленный Pin код по умолчанию, уязвим от взлома вай фая. Для использования этой утилиты необходимо чтобы устройство было рутованным.

WIBR+ — отлично подходит для телефонов на Андроиде. Программа умеет одновременно выполнять несколько действий по подбору пароля к двум сетям сразу.

- Скачиваем и устанавливаем.

- Нажимаем на пункт «Add Network» и добавляем сеть, с самым хорошим сигналом.

- Расставляем галочки в настройках, которые нужны.

- Жмем на Add to Queue. Готово, утилита начнет свою работу.

Есть небольшой минус у этого приложения, после генерации каждого ключа ему необходимо заново подключаться к сети.

WiHack mobile – это приложение подходит как для Виндовса, так и для Андроида. Чтобы взломать пароль вай фай она использует два варианта которые пользователь может выбирать: брутфорс (простой перебор) или значительно эффективнее вариант анализа пакетов. Устанавливать лучше полную версию.

Утилита взломщик для iPhone

Для iPhone есть утилита под названием Aircrack, работает она методом перехвата. Сложностей в работе с ней не будет, простая и автоматизированная.

- Скачиваем, устанавливаем и запускаем.

- Сканируем, выбираем из списка сеть которую будете взламывать.

- Ожидаем немного, готово.

Навигация по записям

Что нужно для использования возможностей беспроводного аудита Router Scan?

Для подбора WPA-PSK ключа (проще говоря, пароля от Wi-Fi сети) должна подойти любая Wi-Fi карта, поскольку принцип работы программы заключается в том, что пробуется подключение с паролями из словаря, а подключаться к беспроводной точке доступа умеет любой Wi-Fi адаптер. Если у вас их несколько, то предпочтение следует отдать тому, который видит больше сетей и лучше держит сигнал.

Т.е. не получается запустить захват сырых пакетов, попробуйте обновить ваш Wi-Fi драйвер и/или установить Npcap в WinPcap-совместимом режиме.

Поскольку WinPcap состоит в том числе из драйвера, не удивлюсь если для атак на WPS ПИН подойдут даже те беспроводные карты, которые непригодны для использования в аудите Wi-Fi в Linux из-за ограничений драйверов. Не могу это проверить, т.к. под рукой нет «просто» Wi-Fi адаптера.

Настройка Router Scan

Просмотр паролей от Wi-Fi к которым ранее подключался компьютер

Router Scan позволяет вам «вспомнить» пароли от сетей, к которым вы подключались. Для этого из контекстного меню выберите опцию Resolve stored keys:

Основные методики взлома Wi-Fi

Разработки в области защиты информационных сетей продвигаются «семимильными шагами», но технологии взлома всегда находится на пару шагов впереди них. Учитывая повсеместное распространение беспроводных сетей, сегодня среди владельцев переносных ПК и мобильных гаджетов особенно актуален вопрос: «Как взломать чужой вай фай?». К счастью, методик для его решения множество, поэтому каждый человек имеет возможность подобрать для себя наиболее предпочтительный.

Особенно заинтересованы в подобных навыках взлома студенты. Ведь на сэкономленные деньги, целесообразнее порадовать растущий организм парой молочных коктейлей, чем отдавать стипендию за услуги провайдера. Если есть у человека компьютер с WiFi-модулем, то халявный выход в сеть можно обеспечить, не затратив много времени.

Самым простым способом подключения является обнаружение незащищенной сети:

- Через «Панель управления» войти во вкладку «Сеть и интернет»;

- Перейти в «Центр сетевых подключений»;

- Далее открыть закладку «Подключение к сети»;

- Появится список сетей, из которых следует выбрать не защищенный паролем и подключиться к нему.

При возникновении сложностей с обнаружением незапароленной сети, то рекомендуется установить программу «Free Zone». Она выполнит подключение сама. Кроме того, что утилита автоматически способна быстро находить и подключаться к незащищенным вай-фаям, в ней находится немаленькая база с сохраненными паролями к беспроводным сетям, которую регулярно пополняют пользователи приложения. Таким образом, чем больше людей его используют, тем больше вероятности соединиться с одной из беспроводной сетей в радиусе нахождения взломщика. Если такой простой метод оказался бессилен, то можно воспользоваться методом подбора.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 Неправомерный доступ к компьютерной информации

- 273 Создание, использование и распространение вредоносных компьютерных программ

- 274 Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит

Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

General Overview

Навигация по записям

Cain & Abel (Windows)

Cain & Abel (Windows)

Cain & Abel — это многоцелевое приложение для операционных систем Windows для восстановления и взлома паролей, которое также оснащено инструментами для перехвата и анализа сетевого трафика, в том числе и WiFi-сетей. Как и предыдущее решение (Acrylic WiFi Home), Cain & Abel является мощным сетевым анализатором, способным захватить и обработать большую часть беспроводного сетевого трафика.

Его графический интерфейс имеет относительно древний, упрощенный вид. Панель инструментов (старого стиля с иконками вверху экрана) используется для запуска различных утилит. Доступ к основным функциональным частям приложения осуществляется через вкладки окошек.

Через вкладку «Wireless» («Беспроводная связь») мы получаем доступ к функциональным инструментам для анализа сетевого трафика WiFi-сетей. В дополнение к обычной информации об идентификаторах SSID и различной информации о сигналах, здесь также можно найти список и детальную информацию о подключенных клиентах. Для точек доступа и клиентов Cain & Abel предоставляет информацию о количестве обнаруженных пакетов: всех пакетов, векторов инициализации протокола безопасности WEP (WEP Initialization Vector, WEP IV) и ARP-запросов. Любые скрытые SSID, обнаруженные из перехваченных пакетов, будут отображаться в графическом интерфейсе. Большую часть перехваченных статусов и данных можно экспортировать в простой текстовый файл.

Несмотря на огромный функциональный потенциал данного решения, такие недостатки, как отсутствие наглядных графиков, а также невозможность распознавать точки доступа стандарта 802.11ac и определять более широкие каналы, не позволяют назвать Cain & Abel лучшим выбором для наблюдения и анализа WiFi-сетей

На это решение стоит обратить внимание, если ваши задачи выходят далеко за пределы простого анализа трафика. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое

Это действительно мощный инструментарий для системного администратора с широкими полномочиями.

Установка Wine в Kali Linux

Внимание, если у вас Kali 2.0, то перейдите к инструкции « «.

Если посмотреть информацию о пакете Wine в Kali Linux, то там будет указано, что пакет уже установлен. Если попытаться его запустить, то выясниться, что это всего-навсего заглушка, которая и рассказывает как провести установку. Вся установка делается тремя командами:

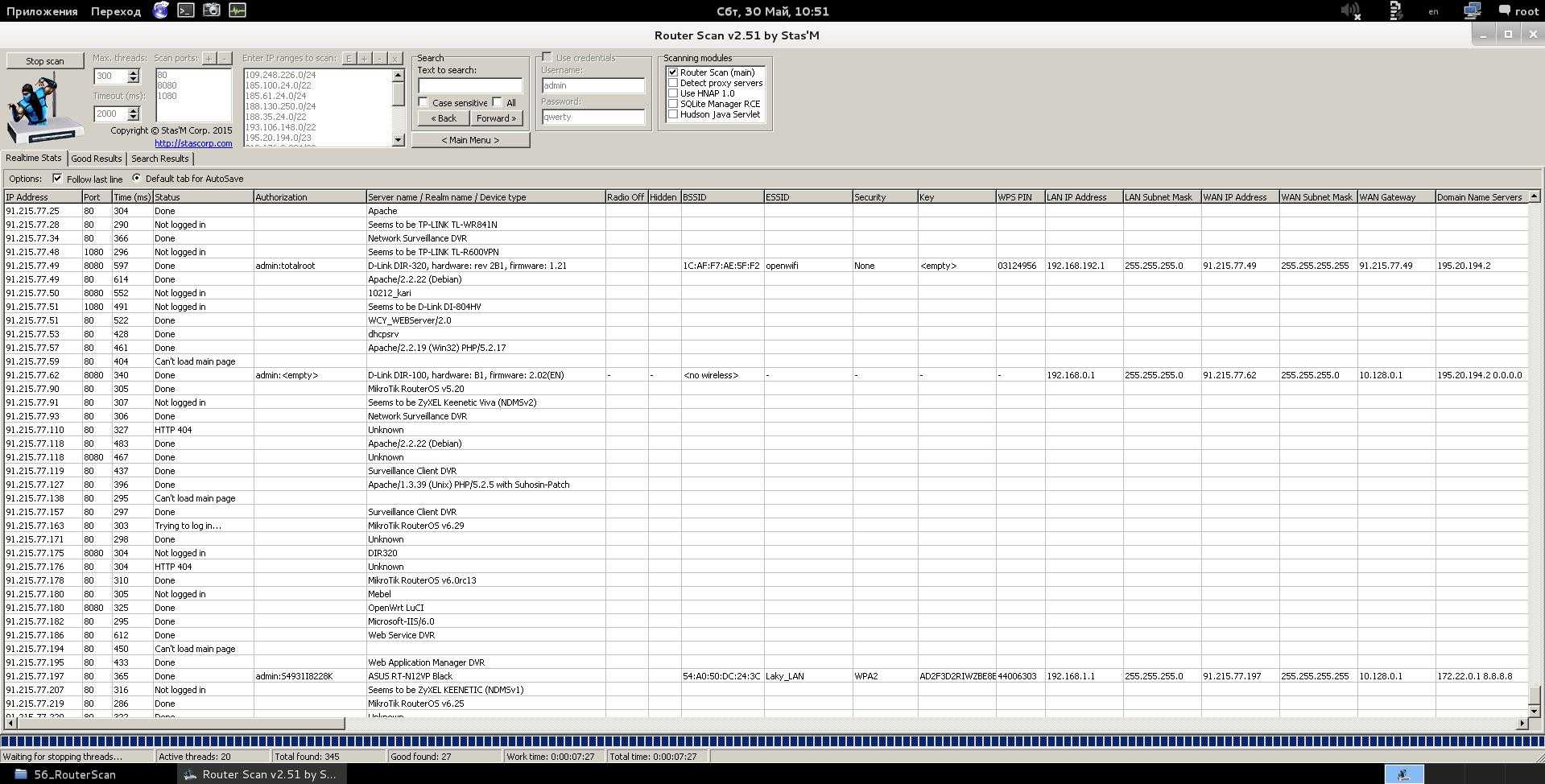

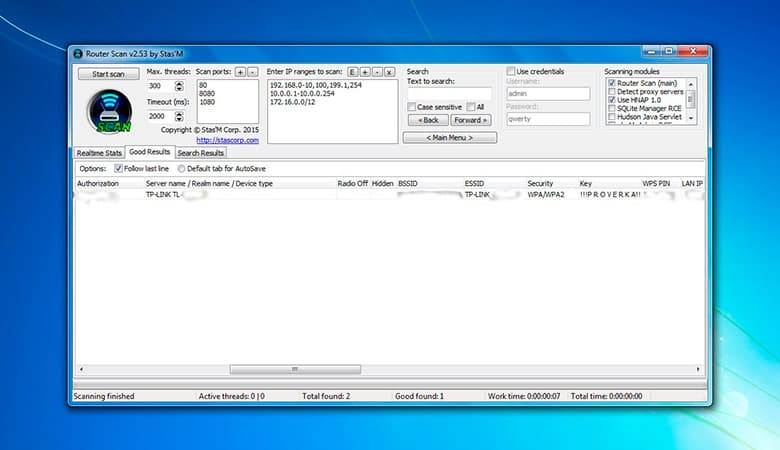

Вот пример работы Router Scan от Stas’M в Linux (сканирую диапазоны адресов моего родного города Муром):

Только хорошие результаты:

Если кто-то не до конца уловил принципы работы программы:

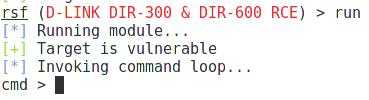

Использование эксплойтов RouterSploit

После того, как вы нашли уязвимость, которой подвержен роутер, выберите соответствующий модуль:

Установим цель (и порт, если это необходимо):

И запустите эксплуатацию:

Посмотрите на изменившееся приглашение командной строки:

Оно означает, что вводимые команды будут переданы непосредственно на уязвимый роутер:

Навигация по записям

Установка в Kali Linux

Начните с установки Wine как это показано в статье Как установить Wine в Debian, Kali Linux, Linux Mint, Ubuntu.

Запустите файл RouterScan.exe с помощью Wine.

Если у вас в контекстном меню не появился Wine, то сделайте так:

- нажмите правой кнопкой на приложение, которое хотите запустить

- выберите «Открыть в другой программе»

- там, где строка для ввода, введите wine и нажмите кнопку «Установить по умолчанию», нажмите ОК. Теперь все .exe файлы будут открываться двойным кликом.

Если вы распаковали программу в папку загрузки, то, возможно, вы сможете её запускать примерно такой командой:

Установка в BlackArch

Начните с установки Wine как это показано в статье Как установить Wine в Arch Linux/BlackArch.

Запустите файл RouterScan.exe с помощью Wine.

Если у вас в контекстном меню не появился Wine, то сделайте так:

- нажмите правой кнопкой на приложение, которое хотите запустить

- выберите «Открыть в другой программе»

- там, где строка для ввода, введите wine и нажмите кнопку «Установить по умолчанию», нажмите ОК. Теперь все .exe файлы будут открываться двойным кликом.

Для запуска из командной строки:

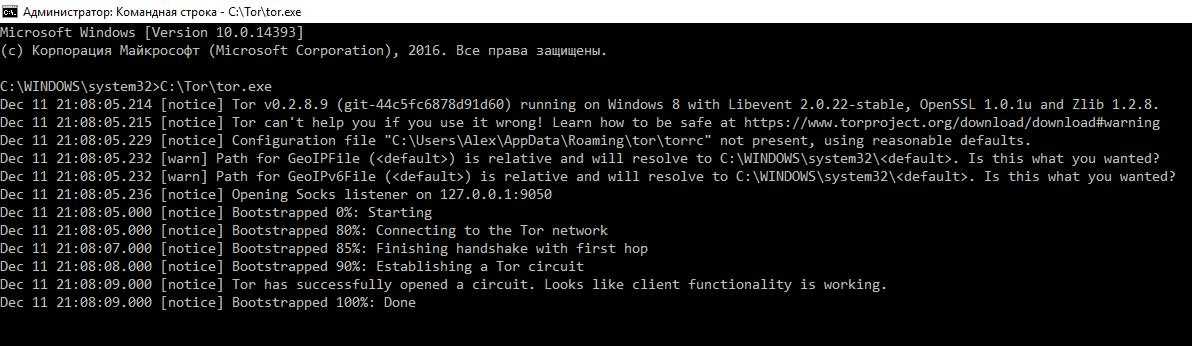

Установка Tor в Windows

Перейдите в раздел загрузок на сайте проекта Tor, выберите для загрузки Expert Bundle

. Не браузер Tor, а именно Expert Bundle.

Откройте командную строку Windows (как администратор) и перетащите туда файл tor.exe

из скаченного архива, дождитесь, пока Tor завершит свои дела:

Это окно закрывать не надо!

Иначе связь с сетью Tor прекратиться.

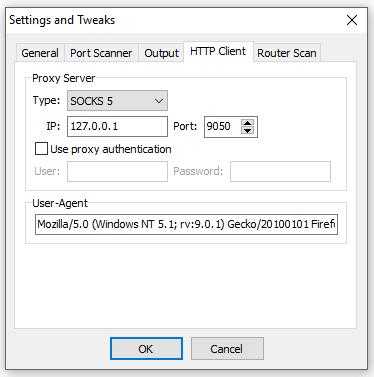

Теперь сканирование должно выполняться через Tor.

НО:

черзе Tor невозможно сканировать локальные сети!

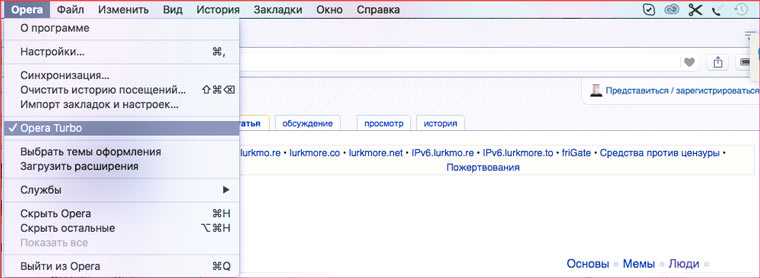

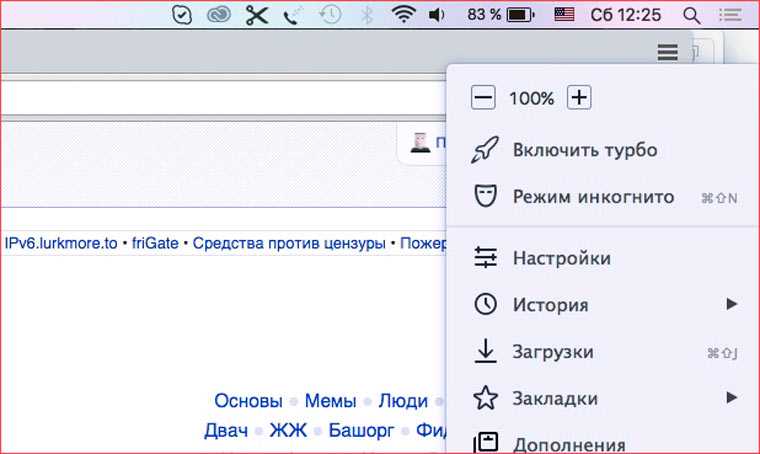

Турбо-режимы

Некоторые браузеры имеют особый режим работы, при котором страницы загружаются быстрее. Одним из ускоряющих факторов является перенаправление части трафика через прокси-сервер.

Чтобы включить такой режим в Opera, надо открыть меню Opera и поставить галочку в пункте Opera Turbo. А в Яндекс.Браузере надо нажать на кнопку с полосочками в правом верхнем углу и выбрать пункт меню Включить Turbo.

Заключение

В целом скрипт довольно простой, но и задача по захвату рукопожатий довольно простая, поэтому он с ней справляется. Особенно мне нравится то, что каждое захваченное рукопожатие сохраняется в отдельный файл — это очень удобно, можно сразу перейти к подбору паролей.

В одной из следующих статей я расскажу о ещё одной отличной программе для автоматического захвата рукопожатий при постоянном мониторинге появления новых Wi-Fi сетей с добавлением их для атаки. К тому же, та программа дополнительно захватывает автоматически ещё и PMKID! Статья готова: Автоматический захват рукопожатий и PMKID от всех точек доступа.

Router Scan: версия для Kali Linux и аналоги программы

Программа Router Scan представляет собой многофункциональный и простой в использовании инструменты для сканирования сетевых подключений интернета в частном доме в СПБ. Выполняемый программой анализ дает пользователю полную информацию о подключении интернета, получить которую классическими методами с применением инструментария ОС сложно или даже невозможно.

Для чего предназначена утилита Router Scan

Функционал программы позволяет сканировать следующие устройства:

- Wi-Fi маршрутизаторы;

- веб-камеры;

- удаленные серверы.

Многозадачная программа позволяет быстро определить подключения интернета на даче в Ленинградской области, нуждающиеся в защите. Выполняется подбор ключей в автоматическом режиме и использование выявленных эксплойтов и уязвимостей.

В программе предусмотрен удаленный и локальный типы, позволяющие надежно защитить серверные или клиентские приложения. Поиск «дыр» в используемом ПО предназначен для обеспечения безопасности и повышения уровня защиты.

Версия для Kali Linux

Для юзеров Linux установка приложения возможна в версии ROUTER Scan by Stas’M.

Основные преимущества этой утилиты для Линукс заключаются в следующем:

- сканирование всех распространенных моделей сетевого оборудования;

- подбор ключей для обнаруженных устройств;

- применение эксплойтов для отдельных маршрутизаторов;

- при удачном подборе пароля выполняется парсинг добытой информации.

В последнем случае парсингу подвергается логин и пароль доступа, код доступа от беспроводного Wi-Fi пространства, сведения о локальной сети. Для успешного использования программы не нужно иметь специальные знания или опыт. С помощью простого управления запускается сканирование, а программа выполнить всю работу в автоматическом режиме.

При детальном рассмотрении пакета Wine в Kali Linux можно увидеть, что по метаданным пакет установлен. Но во время запуска можно обнаружить, что это заглушка.

Для установки пакета нужно применить такие команды:

- распаковать архив;

- кликнуть ПКМ по файлу RouterScan.exe;

- выбрать команду «Открыть с помощью Wine».

Остальные действия аналогичны установке на Windows.

Где скачать Router Scan

Для скачивания программы Router Scan профессионалы рекомендуют выбирать официальный интернет-портал производителя. Это позволит защитить персональный компьютер от продуктов, зараженных вирусами. Официальный источник предоставляет утилиту бесплатно, что позволяет скачивать проверенную версию.

Программа предназначена для работы на Windows, но пользователи могут запускать ее на Линукс с помощью Wine. Для распаковки архива, скачанного с интернет-ресурса разработчиков, применяют пароль Stas'M Corp.

Запуск

Для запуска программы используют инструкцию, подходящую для определенной системы. Устройство приложения позволяет зайти в меню с помощью системной команды Winbind. После распаковки файлов в автоматическом режиме и установки на ПК пользователь сможет использовать инструменты утилиты. Основная иконка появляется на рабочем столе после завершения установки ПО, а дополнительные ярлыки создают через контекстное меню.

Настройка и запуск сканирования

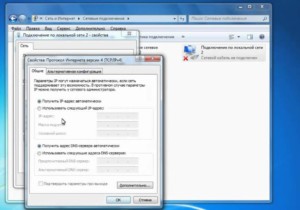

После запуска приложения пользователю станут доступны сведения о подключенных устройствах, общей статистике сети, количестве потоков передачи данных.

В отдельной вкладке представлены сведения о таймауте и шифровке. В нижней части интерфейса расположен ряд портов, часть из которых может находиться в неактивном режиме. Верхний раздел веб-меню позволяет корректировать диапазон адресов, необходимых для сканирования. Нижняя часть веб-интерфейса отображает разновидности атак.

Поиск тестируемых IP диапазонов

Утилита Роутер Сканер сможет исследовать такие диапазоны IP адресов:

- конкретного города, области;

- отдельной страны;

- одного провайдера.

При возникновении сложностей с определением диапазона IP для сканирования можно обратиться за помощью на официальный портал разработчиков программы.

Синтаксис диапазонов IP

Многофункциональное приложение Router Scanner предназначено для исследования следующих типов IP-диапазонов:

- Единичный адрес. В строке указывают только 1 адрес для сканирования.

- Стандартный диапазон. В строке сканирования указывают разбег адресов, состоящий из начального и конечного значения адреса. Прописываемые адреса разделяют дефисом.

- Диапазон с бит-маской. В этом случае вписывают IP-адрес сети и число фиксированных бит, которые разделяют с помощью косой черточки.

- Октетный тип Nmap. В строке указывают отдельные октеты адреса через дефис или запятую.

Роутер Сканер поддерживает проксирование через серверы:

Для прокси можно пользоваться Tor, что позволит получить такие преимущества:

- возможность сокрытия IP;

- повышенную стабильность подключения;

- качественное шифрование данных.

Tor в Windows: инструкция по установке

Для установки интернет-обозревателя Tor придерживаются такой схемы:

Оптимальным вариантом станет установка Tor в роли дополнительной службы Виндовс. Это позволит избежать запуска программы и введения команд каждый раз, когда вам понадобится повысить свою анонимность в сети.

Запуск Tor осуществляется по такой инструкции:

- Открыть командную строку от имени админа.

- Перетянуть в нее файл tor.exe.

- Дождаться окончания обработки команды.

Не закрывая сгенерированное окно, перейти к настройкам параметров программы сканирования:

Теперь процесс сканирования будет протекать через Tor. При исследовании локальной сети этот способ применить невозможно.

Настройка и запуск сканирования

Функционал программы Роутер Сканер представлен такими опциями:

- Кнопка Start scan предназначена для активации сканирования IP.

- Кнопка Stop scan деактивирует работу сканера.

- Кнопка с символом || приостанавливает процесс.

- Кнопка с символом >> возобновляет работу сканера.

- Команда Force stop полностью останавливает сканирование, независимо от этапа выполнения.

- Команда Stop import предназначена для остановки импорта файла.

- С помощью команды Stop upload можно прервать выгрузку сведений в базу.

Благодаря панели управления, пользователь может корректировать работу приложения на любом этапе. Веб-меню утилиты содержит ряд параметров, определяющих работу сканера.

Максимальное количество потоков

С помощью этого параметра устанавливают предельное число потоков. Это значение указывает, сколько устройств может быть задействовано для одновременного сканирования.

Таймаут соединения

Определяет предельное время ожидания подключения к устройству. Задают с учетом особенностей провайдера, стабильности сигнала, а также его скорости. Это позволит получить корректные результаты сканирования.

Список портов для сканирования

Эта опция позволяет определить порты TCP, проверяемые при сканировании IP-диапазонов. С помощью специальных кнопок можно добавлять или удалять порты.

Для изменения перечня исследуемых портов редактируют файл ports.txt.

Автоматическое сохранение результатов в файл

Опция активирует процесс автоматического сохранения данных, занесенных в таблицу. Для выбора подходящей таблицы задействуют соответствующую функцию.

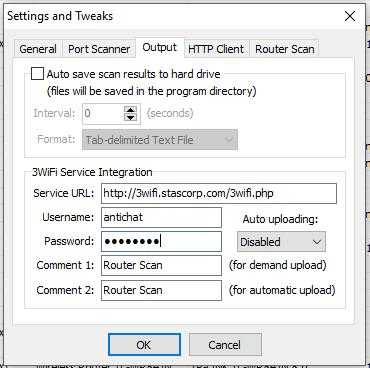

Для настройки доступны следующие параметры:

- Определяет периодичность автосохранения.

- Позволяет определить формат файла для сохранения.

Доступно несколько форматов файлов:

- XML 2003 Table предназначен для экспорта;

- CSV Table текстовый формат используют как для импорта, так и для экспорта данных;

- IP:Port List используют для списка адресов, работает только для экспорта данных;

- JavaScript Object Notation позволяет экспортировать данные, этот формат совместим с большинством интеграторов.

Все сохраненные файлы расположены в папке UTF-8. Имя файла указывает на дату выполнения экспорта. Для дальнейшего хранения и работы с данными профессионалы рекомендуют использовать форматы TXT и XML.

IP или их диапазоны для сканирования

Для настройки этого параметра надо вписать «Enter IP ranges to scan», а после использовать такие кнопки:

- Кнопка E предназначена для вызова окна редактирования адресов.

- Кнопка + добавляет адреса.

- Команда – позволяет убрать диапазон адресов.

- Кнопка x предназначена для очистки списка.

С последней кнопкой надо обращаться с осторожностью. Это объясняется активацией необратимого процесса удаления диапазонов и комментариев.

Модули сканирования

В программе Router Scan предусмотрены следующие модули:

Остальные модули только косвенно относятся к маршрутизаторам для подключения интернета.

Они представлены в качестве бонуса, и расширяют функционал утилиты:

- SQLite Manager RCE. Распознает слабые SQLite-серверы с уязвимостью работы PHP-кода.

- Hudson Java Servlet. Предназначен для выявления уязвимых Hudson CI-серверов с уязвимой работой Java кода.

- phpMyAdmin RCE. Осуществляет поиск phpMyAdmin на исследуемом узле с целью выявления уязвимости выполнения кода PHP.

Конструктивные особенности этой программы запускают модули сканирования по очереди. Это объясняет перезапись данных. Каждый последующий модуль записывает сведения в колонку поверх данных, полученных в результате работы предыдущего этапа.

Настройки сканера портов

Для настройки сканера портов предусмотрено несколько параметров. Для правильного их использования юзеру приложения надо тщательно изучить предназначение каждого из них.

Режимы сканирования

Этот параметр определяют с учетом особенностей интернет-соединения, скорости работы и доступных ресурсов персонального компьютера.

Программа сканирования имеет несколько режимов работы:

- Этот режим предназначен для работы в рамках беспроводного подключения. Он не нагружает канал. Основным плюсом такого режима эксперты называют возможность параллельного использования соединения во время сканирования для других целей.

- Fast Scan. Этот режим имеет оптимальные настройки для работы через проводное соединение с помощью Ethernet-кабеля. При работе режима через Wi-Fi во время сканирования могут возникнуть сложности.

- Ultra Fast. Работа режима оптимальна при высокоскоростном соединении (1 Гбит/с и быстрее).

Учитывая особенности конкретного соединения, пользователь самостоятельно выбирает подходящий режим.

Число попыток соединения

Этот параметр изменяют только при проблемах подключения. Эта опция определяет число отправляемых пакетов TCP SYN, предназначенных для соединения с сервером, и ожидания ответа.

Действия по завершении сканирования

Эту функцию используют при длительном процессе сканирования. Она определяет дальнейшие шаги программы:

- Do nothing. Бездействовать по завершении работы.

- Close program. Закрыть приложение.

- Logoff user. Закрыть окно сеанса.

- Завершить работу ПК.

- Перевести ПК в спящий режим. Используют только при наличии этой опции в системе.

- Осуществить гибернацию с последующим выключением компьютера.

В случае неактивного режима автосохранения результатов утилита предложит пользователю подключить функцию. В противном случае результаты работы могут быть потеряны.

«Тихий» режим

Этот режим предназначен для открытия приложения и запуска процесса без окна. Значок в системном лотке позволит открыть визуальное меню программы. После завершения сканирования системно будет выполнено сохранение результатов. Эта функция работает даже в случае неактивного режима автосохранения. Активация или деактивация опции производится с перезапуском софта.

Дополнительные инструменты

К дополнительным инструментам относят опцию аудита безопасности. После выявления маршрутизатора или камеры программа определяет слабые стороны конкретного устройства.

Взлом Wi-Fi

В случае подключения неизвестных клиентских устройств программа Роутер скан может собрать сведения о них. Во время работы учитываются параметры беспроводной сети, тип защиты. Путем перебора значений подбирается ключ доступа. Программа предоставляет сведения о локалке, соединении WAN. Основное поле содержит информацию о производителе роутера, а также его модели.

Как защититься от Router Scan

Следуя рекомендациям профессионалов, можно защитить оборудование от программы Router Scan.

Основные способы повышения безопасности:

- регулярное обновление прошивки роутера;

- периодическая смена данных авторизации админа;

- регулярная проверка актуальности драйверов;

- использование сложных паролей.

В последнем случае лучше выбирать комбинации буквенных и числовых символов в разном регистре, разбавленных специальными символами. Такие значения ключа сложно подобрать.

Осенняя скидка

Закажите интернет на дачу и начните пользоваться быстрым интернетом уже сегодня

На нашем портале можно бесплатно скачать программу Router Scan 2.60 с официального сайта через торрент и оценить все возможности софта по достоинству. Предлагаем перед тем, как мы перейдем непосредственно к процессу загрузки и инсталляции, немного разобраться, что же представляет собой инструмент и какими функциями он обладает.

Описание и возможности

Версии приложения на русском языке нет, но это не станет большой преградой для ее использования. Начнем с обзора функциональных возможностей софта:

- Использование различных режимов сканирования.

- Поддержка нескольких видов диапазонов IP.

- Функция исключения отдельных IP.

- Получение отчетов, их импорт и экспорт в разных форматах.

- Возможность установки библиотек, например, WinPcap.

- Получение доступа к забытому паролю.

Бесплатно скачать универсальную утилиту для работы с беспроводными сетями можно ниже по прямой ссылке.

Как пользоваться

Загрузка и установка

Портативная версия утилиты не требует инсталляции на устройство в привычном понимании этого слова. Чтобы запустить инструмент на ПК, делаем следующие шаги:

- Распаковываем архив, который можно загрузить по ссылке внизу и запускаем исполняемый файл двойным левым нажатием мышки.

- Принимаем условия пользовательского соглашения, кликнув по обозначенной кнопке.

Все готово к работе, можем переходить к использованию программного обеспечения.

Инструкция по работе

Слишком подробно рассказать обо всех функциях приложения мы, конечно же, не сможем, так как на это уйдет слишком много времени. Переключаясь между разделами программы, можно провести сканирование локальных и глобальных IP-адресов, найти нужные IP-диапазоны, выполнить анонимное сканирование и так далее.

Ниже посетители сайта могут найти раздел, включающий тематическое видео. Это поможет наглядно разобраться с принципами работы в приложении.

Достоинства и недостатки

Пришло время разобраться, есть ли у приложения достоинства и недостатки.

- Простой и интуитивно понятный интерфейс.

- Не влияет на работоспособность ПК.

- Можно установить и использовать на Windows 7, 8, 10.

- Простая настройка.

- Можно узнать пароль методов подбора при его утрате.

- Множество полезных функций для работы с сетями Wi-Fi.

- Англоязычный интерфейс.

- Пробный бесплатный период.

Похожие приложения

Приведем примеры названий аналогов обозреваемого сегодня программного обеспечения:

- Acrylic WiFi Home.

- Cain & Abel.

- Ekahau HeatMapper.

- Homedale.

- LizardSystems WiFi Scanner.

- NetSpot.

Системные требования

Утилита вполне стабильно будет работать на компьютерах даже с невысокими системными характеристиками:

- Центральный процессор: 800 МГц.

- Оперативная память: 512 МБ.

- Пространство на жестком диске: 56 МБ.

- Платформа: Microsoft Windows 32/64 Bit.

Прочитав подробное руководство, прикрепленное выше, можно смело переходить к инсталляции приложения.

Видеообзор

Наглядное пособие по использованию софта ждет пользователя в этом небольшом видеоролике.

Вопросы и ответы

Для посетителей сайта, у которых при работе с программным обеспечением возникнут какие-либо трудности, внизу прикреплена форма обратной связи. Задавайте вопросы и получайте на них ответы от специалистов. Можно также поделиться мнением об инструменте.

Читайте также: