Защита wifi сети курсовая

Обновлено: 05.07.2024

Говоря о сетевой безопасности как части информационной безопасности объекта, нельзя обойти стороной тему о методах защиты беспроводных сегментов компьютерной сети.

Как уже упоминалось ранее, существует множество технологий, призванных повысить сетевую безопасность , и все они предлагают решения для важнейших компонентов политики в области защиты данных: аутентификации , поддержания целостности данных и активной проверки . Под аутентификацией подразумевается аутентификация пользователя или конечного устройства ( хост клиента, сервер , коммутатор , маршрутизатор , межсетевой экран и т.д.) и его местоположения с последующей авторизацией пользователей и конечных устройств. Целостность данных включает такие области, как безопасность сетевой инфраструктуры, безопасность периметра и конфиденциальность данных. Активная проверка помогает удостовериться в том, что установленная политика в области безопасности выдерживается на практике, и отследить все аномальные случаи и попытки несанкционированного доступа.

Стандарт IEEE 802.11 с традиционной безопасностью (Tradition Security Network , TSN) предусматривает два механизма аутентификации беспроводных клиентов: открытую аутентификацию ( Open Authentication ) и аутентификацию с общим ключом (Shared Key Authentication ). Для аутентификации в беспроводных сетях также широко используются два других механизма, которые не являются частью стандарта 802.11, а именно – назначение идентификатора беспроводной локальной сети ( Service Set Identifier , SSID ) и аутентификация клиента по его MAC-адресу ( MAC Address Authentication ).

Идентификатор беспроводной локальной сети (SSID) представляет собой атрибут беспроводной сети (так называемое имя сети), позволяющий логически отличать сети друг от друга. Когда пользователь пытается войти в сеть , беспроводной адаптер с помощью программы, прежде всего, сканирует пространство на предмет наличия в ней беспроводных сетей. При применении режима скрытого идентификатора сеть не отображается в списке доступных и подключиться к ней можно только в том случае, если, во-первых, точно известен ее SSID , а во-вторых, заранее создан профиль подключения к этой сети.

Аутентификация в стандарте IEEE 802.11 ориентирована на аутентификацию клиентского устройства радиодоступа, а не конкретного клиента как пользователя сетевых ресурсов (несмотря на то, что в литературе распространено выражение " аутентификация клиента"). Процесс аутентификации клиента беспроводной локальной сети IEEE 802.11 проиллюстрирован на рисунке 2.14 и состоит из следующих этапов:

- Клиент посылает кадр (фрейм) запроса Probe Request во все радиоканалы.

- Каждая точка радиодоступа (Access Point, AP), в зоне радиуса действия которой находится клиент, посылает в ответ фрейм Probe Response.

- Клиент выбирает предпочтительную для него точку радиодоступа и посылает в обслуживаемый ею радиоканал запрос на аутентификацию Authentication Request.

- Точка радиодоступа посылает подтверждение аутентификации Authentication Reply.

- В случае успешной аутентификации клиент посылает точке доступа запрос на соединение (ассоциирование) Association Request.

- Точка доступа посылает в ответ фрейм подтверждения ассоциации Association Response.

- Клиент может теперь осуществлять обмен пользовательским трафиком с точкой радиодоступа и проводной сетью.

Аутентификация с общим ключом является вторым методом аутентификации стандарта IEEE 802.11. Процесс аутентификации с общим ключом аналогичен процессу открытой аутентификации, отличаясь тем, что данный метод требует настройки статического ключа шифрования WEP , идентичного на клиентском устройстве (беспроводной адаптер ) и на беспроводной точке доступа.

Аутентификация клиента по его MAC-адресу поддерживается многими производителями оборудования для беспроводных сетей, в том числе D-Link. При аутентификации по MAC -адресу происходит сравнение MAC -адреса клиента либо со списком разрешенных (или запрещенных) адресов клиентов, внесенным в МАС-таблицу точки доступа, либо с помощью внешнего сервера аутентификации (рисунок 3.2). Аутентификация по MAC -адресу используется в дополнение к открытой аутентификации и аутентификации с общим ключом стандарта IEEE 802.11 для уменьшения вероятности доступа посторонних пользователей.

увеличить изображение

Рис. 3.2. Аутентификация с помощью внешнего сервера

Но перечисленные механизмы аутентификации не обеспечат неуязвимость и полную безопасность беспроводной сети.

Идентификатор SSID регулярно передается точками радиодоступа в специальных фреймах Beacon. Любая приемо-передающая станция, расположенная в радиусе действия и поддерживающая стандарт 802.11, может определить SSID с помощью анализатора трафика протокола 802.11. Некоторые точки радиодоступа, в том числе D-Link, позволяют административно запретить широковещательную передачу SSID внутри фреймов Beacon. Однако и в этом случае SSID можно легко определить путем захвата фреймов Probe Response , посылаемых точками радиодоступа. SSID не обеспечивает конфиденциальность данных, данный идентификатор не разрабатывался для использования в качестве механизма обеспечения безопасности. Кроме этого, отключение широковещательной передачи SSID точками радиодоступа может серьёзно отразиться на совместимости оборудования беспроводных сетей различных производителей при использовании в одной беспроводной сети.

Открытая аутентификация не позволяет точке доступа определить, разрешен ли клиенту доступ к сети или нет. Это становится уязвимым местом в системе безопасности в том случае, если в беспроводной локальной сети не используется так называемое WEP - шифрование . В случаях, когда использование WEP -шифрования не требуется или невозможно (например, в беспроводных локальных сетях публичного доступа), методы аутентификации более высокого уровня могут быть реализованы посредством Интернет -шлюзов.

Стандарт IEEE 802.11 требует передачи MAC -адресов клиента и точки радиодоступа в открытом виде. В результате этого в беспроводной сети, использующей аутентификацию по MAC -адресу, злоумышленник может обмануть метод аутентификации путём подмены своего MAC -адреса на разрешенный.

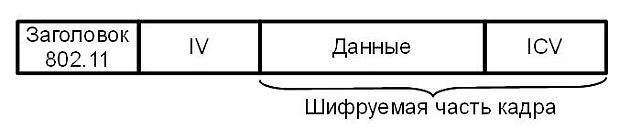

Первым стандартом шифрования данных в беспроводных сетях стал протокол WEP (Wired Equivalent Privacy ). Шифрование осуществляется с помощью 40 или 104-битного ключа (поточное шифрование с использованием алгоритма RC4 на статическом ключе) и дополнительной динамической составляющей размером 24 бита, называемой вектором инициализации ( Initialization Vector , IV).

Комплексная система обеспечения безопасности беспроводных сетей

На смену WEP пришёл стандарт IEEE 802.11i, представляющий из себя комплексную систему обеспечения безопасности. Эта система включает в себя системы аутентификации , создания новых ключей для каждой сессии, управления ключами (на базе технологии Remote Access Dial-In User Service , RADIUS ), проверки подлинности пакетов и т.д.

Разработанный стандарт IEEE 802.11i призван расширить возможности протокола IEEE 802.11, предусмотрев средства шифрования передаваемых данных, а также централизованной аутентификации пользователей и рабочих станций.

Основные организации, участвующие в разработке и продвижении стандартов Wi-Fi, в лице ассоциаций Wi-Fi Alliance и IEEE , не дожидаясь ратификации стандарта IEEE 802.11i, в ноябре 2002г. анонсировали спецификацию Wi-Fi Protected Access ( WPA ), соответствие которой обеспечивает совместимость оборудования различных производителей. В последующем WPA стал составной частью стандарта IEEE 802.11i.

Новый стандарт безопасности WPA обеспечил уровень безопасности куда больший, чем может предложить WEP , и имеет то преимущество, что микропрограммное обеспечение более старого оборудования может быть заменено без внесения аппаратных изменений.

А позже был разработан и утвержден стандарт WPA2 , обеспечивающий еще более высокий уровень безопасности, чем первая версия WPA .

Wi-Fi Alliance дает следующую формулу для определения сути WPA :

WPA = IEEE 802.1X + TKIP + EAP + MIC

Из этой формулы видно, что WPA , по сути, является суммой нескольких технологий.

Стандарт IEEE 802.1x не требует обязательной смены ключей шифрования одноадресной рассылки. Кроме того, в стандартах IEEE 802.11 и IEEE 802.1x не определены механизмы изменения открытого ключа шифрования, который используется для многоадресного и широковещательного трафика. В WPA требуется смена обоих ключей. В случае использования ключа одноадресной рассылки протокол TKIP ( Temporal Key Integrity Protocol ) изменяет ключ для каждого кадра, а изменение синхронизируется между беспроводным клиентом и точкой беспроводного доступа. Для общего ключа шифрования в WPA включены средства передачи измененного ключа от точки беспроводного подключения к клиентам.

TKIP отвечает за увеличение размера ключа с 40 до 128 бит , а также за замену одного статического ключа WEP -ключами, которые автоматически генерируются и рассылаются сервером аутентификации. Кроме того, в TKIP используется специальная иерархия ключей и методология управления ключами, которая убирает излишнюю предсказуемость , которая использовалась для несанкционированного снятия защиты WEP -ключей.

Сервер аутентификации после получения сертификата от пользователя использует 802.1х для генерации уникального базового ключа для сеанса связи. TKIP осуществляет передачу сгенерированного ключа пользователю и точке доступа, после чего выстраивает иерархию ключей плюс систему управления. Для этого используется двусторонний ключ для динамической генерации ключей шифрования данных, которые в свою очередь используются для шифрования каждого пакета данных. Подобная иерархия ключей TKIP заменяет один ключ WEP (статический) на 500 миллиардов возможных ключей, которые будут использованы для шифрования данного пакета данных.

WPA может работать в двух режимах: Enterprise (корпоративный) и Pre-Shared Key (персональный).

В первом случае, хранение базы данных и проверка аутентичности по стандарту IEEE 802.1x в больших сетях обычно осуществляются специальным сервером, чаще всего RADIUS .

Во втором случае подразумевается применение WPA всеми категориями пользователей беспроводных сетей, т.е. имеет упрощенный режим, не требующий сложных механизмов. Этот режим называется WPA -PSK (Pre-Shared Key) и предполагает введение одного пароля на каждый узел беспроводной сети (точку доступа, беспроводной маршрутизатор , клиентский адаптер , мост ). До тех пор пока пароли совпадают, клиенту будет разрешен доступ в сеть . Можно заметить, что подход с использованием пароля делает WPA -PSK уязвимым для атаки методом подбора, однако этот режим избавляет от путаницы с ключами WEP , заменяя их целостной и четкой системой на основе цифробуквенного пароля.

Даже не принимая во внимания тот факт, что WEP не обладает какими-либо механизмами аутентификации пользователей как таковой, его ненадёжность состоит, прежде всего, в криптографической слабости алгоритма шифрования. Стандарт WPA / WPA2 позволяет использовать алгоритм AES – симметричный алгоритм блочного шифрования (размер блока 128 бит , ключ 128/192/256 бит ).

Стандарт IEEE 802.11i использует концепцию повышенной безопасности ( Robust Security Network , RSN ), и это потребует изменений в аппаратной части и программном обеспечении, т.е. сеть , полностью соответствующая RSN , станет несовместимой с существующим оборудованием WEP . Сейчас пока еще поддерживается как оборудование RSN , так и WEP (на самом деле WPA / TKIP было решением, направленным на сохранение инвестиций в оборудование), но в дальнейшем устройства WEP перестанут использоваться.

IEEE 802.11i применим к различным сетевым реализациям и может задействовать TKIP , но по умолчанию RSN использует AES ( Advanced Encryption Standard ) и CCMP ( Counter Mode CBC MAC Protocol ) и, таким образом, является более мощным расширяемым решением ( AES – блочный шифр , оперирующий блоками данных по 128 бит ).

802.11i ( WPA2 ) – это наиболее устойчивое и безопасное решение, предназначенное в первую очередь для больших предприятий, где управление ключами и администрирование были главной головной болью. С 13 марта 2006 года поддержка WPA2 является обязательным условием для всех сертифицированных Wi-Fi устройств.

Производительность канала связи, как свидетельствуют результаты тестирования оборудования различных производителей, падает на 5-20% при включении как WEP -шифрования, так и WPA . Однако испытания того оборудования, в котором включено шифрование AES вместо TKIP , не показали сколько-нибудь заметного падения скорости.

WPA2 , так же как и WPA , может работать в двух режимах: Enterprise (корпоративный) и Pre-Shared Key (персональный).

Так сложилось, что в нашей стране большую распространенность получили районные Ethernet сети, затягивающие в квартиру витую пару. Когда дома всего один компьютер, вопросов с подключением кабеля обычно не возникает. Но когда появляется желание лазить в Интернет с компьютера, лэптопа и КПК с возможностью беспроводного подключения, задумываешься о том, как все это грамотно осуществить. Разделить один Интернет-канал на всех домочадцев нам помогают многофункциональные роутеры.

Оглавление

1.1. Архитектура, компоненты сети и стандарты………………5

1.2. Сравнение стандартов беспроводной передачи данных….9

1.4. Типы и разновидности соединений…………………………11

1.5. Безопасность Wi-Fi сетей……………………………………11

2.1 Интернет-центр ZyXEL P660HTW2……………………….19

2.Плата маршрутизатора Hi-Speed 54G………….………….20

4.ASUS WL-160W…………………………………………..…22

5.Wi-Fi карту под PCI-Express 1x……………………………22

Список используемой литературы……………………………………26

Файлы: 1 файл

беспроводные сети.doc

Стандарт IEEE 802.11 работает на двух нижних уровнях модели ISO/OSI: физическом и канальном. Другими словами, использовать оборудование Wi-Fi так же просто, как и Ethernet: протокол TCP/IP накладывается поверх протокола, описывающего передачу информации по каналу связи. Расширение IEEE 802.11b не затрагивает канальный уровень и вносит изменения в IEEE 802.11 только на физическом уровне.

В беспроводной локальной сети есть два типа оборудования: клиент (обычно это компьютер, укомплектованный беспроводной сетевой картой, но может быть и иное устройство) и точка доступа, которая выполняет роль моста между беспроводной и проводной сетями. Точка доступа содержит приемопередатчик, интерфейс проводной сети, а также встроенный микрокомпьютер и программное обеспечение для обработки данных.

1.4.Типы и разновидности соединений

1. Соединение Ad-Hoc (точка-точка).

Все компьютеры оснащены беспроводными картами (клиентами) и соединяются напрямую друг с другом по радиоканалу работающему по стандарту 802.11b и обеспечивающих скорость обмена 11 Mбит/с, чего вполне достаточно для нормальной работы.

2. Инфраструктурное соединение.

Все компьютеры оснащены беспроводными картами и подключаются к точке доступа. Которая, в свою очередь, имеет возможность подключения к проводной сети.

Данная модель используется когда необходимо соединить больше двух компьютеров. Сервер с точкой доступа может выполнять роль роутера и самостоятельно распределять интернет-канал.

3. Точка доступа, с использованием роутера и модема.

Точка доступа включается в роутер, роутер — в модем (эти устройства могут быть объединены в два или даже в одно). Теперь на каждом компьютере в зоне действия Wi-Fi , в котором есть адаптер Wi-Fi, будет работать интернет.

4. Соединение мост.

Компьютеры объединены в проводную сеть. К каждой группе сетей подключены точки доступа, которые соединяются друг с другом по радио каналу. Этот режим предназначен для объединения двух и более проводных сетей. Подключение беспроводных клиентов к точке доступа, работающей в режиме моста невозможно.

Точка доступа просто расширяет радиус действия другой точки доступа, работающей в инфраструктурном режиме.

1.5. Безопасность Wi-Fi сетей

Как и любая компьютерная сеть, Wi-Fi – является источником повышенного риска несанкционированного доступа. Кроме того, проникнуть в беспроводную сеть значительно проще, чем в обычную, — не нужно подключаться к проводам, достаточно оказаться в зоне приема сигнала.

Беспроводные сети отличаются от кабельных только на первых двух - физическом (Phy) и отчасти канальном (MAC) - уровнях семиуровневой модели взаимодействия открытых систем. Более высокие уровни реализуются как в проводных сетях, а реальная безопасность сетей обеспечивается именно на этих уровнях. Поэтому разница в безопасности тех и других сетей сводится к разнице в безопасности физического и MAC-уровней.

Хотя сегодня в защите Wi-Fi-сетей применяются сложные алгоритмические математические модели аутентификации, шифрования данных и контроля целостности их передачи, тем не менее, вероятность доступа к информации посторонних лиц является весьма существенной. И если настройке сети не уделить должного внимания злоумышленник может:

- заполучить доступ к ресурсам и дискам пользователей Wi-Fi-сети, а через неё и к ресурсам LAN;

- подслушивать трафик, извлекать из него конфиденциальную информацию;

- искажать проходящую в сети информацию;

- воспользоваться интернет-траффиком;

- атаковать ПК пользователей и серверы сети

- внедрять поддельные точки доступа;

- рассылать спам, и совершать другие противоправные действия от имени вашей сети.

Для защиты сетей 802.11 предусмотрен комплекс мер безопасности передачи данных.

На раннем этапе использования Wi-Fi сетей таковым являлся пароль SSID (Server Set ID) для доступа в локальную сеть, но со временем оказалось, что данная технология не может обеспечить надежную защиту.

Главной же защитой долгое время являлось использование цифровых ключей шифрования потоков данных с помощью функции Wired Equivalent Privacy (WEP). Сами ключи представляют из себя обыкновенные пароли с длиной от 5 до 13 символов ASCII. Данные шифруются ключом с разрядностью от 40 до 104 бит. Но это не целый ключ, а только его статическая составляющая. Для усиления защиты применяется так называемый вектор инициализации Initialization Vector (IV), который предназначен для рандомизации дополнительной части ключа, что обеспечивает различные вариации шифра для разных пакетов данных. Данный вектор является 24-битным. Таким образом, в результате мы получаем общее шифрование с разрядностью от 64 (40+24) до 128 (104+24) бит, в результате при шифровании мы оперируем и постоянными, и случайно подобранными символами.

Правда, TKIP сейчас не является лучшим в реализации шифрования, поскольку в силу вступают новые алгоритмы, основанные на технологии Advanced Encryption Standard (AES), которая, уже давно используется в VPN. Что касается WPA, поддержка AES уже реализована в Windows XP, пока только опционально.

Помимо этого, параллельно развивается множество самостоятельных стандартов безопасности от различных разработчиков, в частности, в данном направлении преуспевают Intel и Cisco. В 2004 году появляется WPA2, или 802.11i, который, в настоящее время является максимально защищённым.

Таким образом, на сегодняшний день у обычных пользователей и администраторов сетей имеются все необходимые средства для надёжной защиты Wi-Fi, и при отсутствии явных ошибок (пресловутый человеческий фактор) всегда можно обеспечить уровень безопасности, соответствующий ценности информации, находящейся в такой сети.

Сегодня беспроводную сеть считают защищенной, если в ней функционируют три основных составляющих системы безопасности: аутентификация пользователя, конфиденциальность и целостность передачи данных. Для получения достаточного уровня безопасности необходимо воспользоваться рядом правил при организации и настройке частной Wi-Fi-сети:

· Шифровать данные путем использования различных систем. Максимальный уровень безопасности обеспечит применение VPN;

· использовать протокол 802.1X;

· запретить доступ к настройкам точки доступа с помощью беспроводного подключения;

· управлять доступом клиентов по MAC-адресам;

· запретить трансляцию в эфир идентификатора SSID;

· располагать антенны как можно дальше от окон, внешних стен здания, а также ограничивать мощность радиоизлучения;

· использовать максимально длинные ключи;

· изменять статические ключи и пароли;

· использовать метод WEP-аутентификации “Shared Key" так как клиенту для входа в сеть необходимо будет знать WEP-ключ;

· пользоваться сложным паролем для доступа к настройкам точки доступа;

· по возможности не использовать в беспроводных сетях протокол TCP/IP для организации папок, файлов и принтеров общего доступа. Организация разделяемых ресурсов средствами NetBEUI в данном случае безопаснее;

· не разрешать гостевой доступ к ресурсам общего доступа, использовать длинные сложные пароли;

· не использовать в беспроводной сети DHCP. Вручную распределить статические IP-адреса между легитимными клиентами безопаснее;

· регулярно исследовать уязвимости сети с помощью специализированных сканеров безопасности (например NetStumbler)

· и спользовать специализированные сетевые операционные системы такие как, Windows Nt, Windows 2003, Windows Xp.

Так же угрозу сетевой безопасности могут представлять природные явления и технические устройства, однако только люди (недовольные уволенные служащие, хакеры, конкуренты) внедряются в сеть для намеренного получения или уничтожения информации и именно они представляют наибольшую угрозу.

Интернет-центр P660HTW2 предназначен для удобного и безопасного подключения дома или офиса к Всемирной Сети по выделенному каналу ADSL. С помощью интернет-центра можно организовать собственную защищенную сеть для нескольких компьютеров, беспроводных ноутбуков, принтера и игровой приставки, а также подключиться к услугам цифрового интерактивного телевидения (IPTV). Новая платформа ZyXEL Absolute ADSL обеспечивает максимально эффективную работу на любой телефонной линии, включая линии с охранно-пожарной сигнализацией. Чтобы настроить подключение к Интернету достаточно выбрать интернет-провайдера и тариф из предложенного списка, и интеллектуальная технология ZyXEL NetFriend все остальное сделает сама.

В современном мире беспроводные сети используются практически во всех сферах человеческой деятельности. Такое повсеместное использование беспроводных сетей связано с тем, что ими можно пользоваться не только на персональных компьютерах, но и на мобильных устройствах, а также их удобством, связанным с отсутствием кабельных линий и сравнительно небольшой стоимостью. Беспроводные сети удовлетворяют совокупности требований к качеству, скорости, защищенности, радиусу приема. Особое внимание необходимо уделять защищенности, как одному из самых важных факторов.

С ростом применения беспроводных сетей, перед пользователями возникает проблема – защита информации от неправомерного доступа к этой сети. В данной работе рассматриваются способы защиты информации беспроводной сети.

Актуальность создания условий безопасного пользования беспроводной сетью обусловлена тем, что в отличие от проводных сетей, где необходимо вначале получить физический доступ к кабелям системы, в беспроводных сетях получить доступ к сети можно с помощью обычного приемника, находящегося в районе распространения сети.

Однако при различной физической организации сетей, создание безопасности и проводных беспроводных сетей одинаково. При организации защиты информации в беспроводных сетях необходимо больше уделять внимание обеспечению невозможности утечки и целостности информации, проверке идентичности пользователей и точек доступа.

Объект исследования в данной работе – средства защиты информации в беспроводных сетях.

Предмет исследования – технологии защиты информации в беспроводных сетях от несанкционированного доступа.

Целью курсовой работы является изучение методов повышения защиты данных при передаче с помощью беспроводных сетей.

Чтобы достичь цели курсовой работы, необходимо выполнить следующие задачи:

1) изучить принцип работы беспроводной сети;

2) исследовать виды угроз и их отрицательное воздействие на работу беспроводных сетей;

3) проанализировать средства защиты информации беспроводных сетей;

4) выполнить защиту беспроводной сети от несанкционированного доступа к ней.

Глава IАНАЛИЗОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ БЕСПРОВОДНОЙ СЕТИ

Основные угрозы беспроводных сетей

Угрозы информационной безопасности, существующие при использовании беспроводных сетей разделяют на два вида:

1) Прямые – угрозы информационной безопасности, возникающие при передаче информации по беспроводному интерфейсу IEEE 802.11;

2) Косвенные - угрозы, связанные с наличием на объекте и рядом с объектом большого количества Wi-Fi-сетей.

Прямые угрозы

Канал передачи данных, используемый в беспроводных сетях может подвергаться внешнему влиянию с целью использования личных сведений, нарушения целостности и доступности информации. В беспроводных сетях существуют как аутентификация, так и шифрование, однако эти возможности защиты имеют свои недостатки. Возможности блокирования передачи данных в канале беспроводных сетей не уделено должного внимания при разработке технологии. Такое блокирование канала не представляет опасности, так как беспроводные сети выполняют вспомогательную роль, но блокирование может являтся подготовительным этапом для атаки "человек посередине", в которой когда между пользователем и точкой доступа возникает третье устройство, перенаправляющее информацию через себя. Такое воздействие предоставляет возможность удалять или изменять информацию.

Чужаки

Чужаки (RogueDevices, Rogues) – это устройства, позволяющие воспользоваться неавторизованным доступом к корпоративной сети, в обход защитных решений, заданных политикой безопасности. Отказ от использования устройств беспроводной связи не предоставляет защититу от беспроводных атак, если в сети возникнет чужак. В роли такого устройства могут выступать устройства, у которых есть проводной и беспроводной интерфейсы: точки доступа, проекторы, сканеры, ноутбуки с включёнными интерфейсами и т.д.

Взлом шифрования

Защищённость WEP очень слаба. В Интернете есть множество специального программного обеспечения для взлома этой технологии, которое выбирает статистику трафика так, чтобы её было достаточно для воссоздантя ключа шифрования. В стандартах WPA и WPA2 также имеются уязвимости различной степени опасности, которые позволяют их взлом. [4] В данном отношении в положительном ракурсе можно рассматривать технологию WPA2-Enterprise (802.1x).

Отказы в обслуживании

DoS атаки применяются для нарушения качества работы сети или на для абсолютного прекращения доступа клиентов к сетям. В случае Wi-Fi сети заметить источник, загружающий сеть «мусорными» пакетами, очень непросто – его нахождение определяется лишь зоной покрытия. При этом существует аппаратный вариант этой атаки – установливается достаточно сильный источник помех в необходимом частотном диапазоне. [7, 8]

Режим безопасности WEP

WEP (Wired Equivalent Privacy) – метод обеспечения безопасности сети, доступен для работы с устаревшими устройствами, но его применение не приветствуется из-за относительно легкого взлома защиты. При использовании протокола WEP настраивается ключ безопасности сети, который выполняет шифрование данных, передаваемых компьютером через сеть другим устройствам.

Используют два метода защиты WEP:

1) проверка подлинности в открытой системе;

2) проверка подлинности с использованием общих ключей.

Режим безопасности WPA

WPA (Wi-Fi Protected Access) является обновлённой программой сертификации устройств беспроводной связи. Технология WPA включает несколько составляющих:

v протокол 802.1x — универсальный протокол для аутентификации, авторизации и учета (AAA);

v протокол TKIP — протокол временной целостности ключей, другой вариант перевода — протокол целостности ключей во времени (Temporal Key Integrity Protocol);

v протокол EAP — расширяемый протокол аутентификации (Extensible Authentication Protocol);

v MIC — криптографическая проверка целостности пакетов (Message Integrity Code);

v протокол RADIUS

Шифрованием данных в WPA занимается протокол TKIP, использующий такой же алгоритм шифрования что WEP (RC4), но при этом использует динамические (часто меняющиеся) ключи. В этой технологии применяется более длинный вектор инициализации и используется криптографическая контрольная сумма (MIC) для подтверждения целостности пакетов.

RADIUS-протокол выполняет работу вместе с сервером аутентификации (RADIUS-сервер). При таком режиме беспроводные точки доступа находятся в enterprise-режиме.

При отсутствии RADIUS-сервера роль сервера аутентификации выполняет точка доступа — так называемый режим WPA-PSK.

Режим безопасности WPA-PSK

WPA-PSK (pre-shared key, общийключ). В данной технологии в конфигурации всех точек доступа задаётся общий ключ. Этот же ключ же прописывается и на пользовательских мобильных устройствах. Такой метод защиты безопаснее в сравнении с WEP, однако не удобен с точки зрения управления. PSK-ключ необходимо задать на каждом беспроводном устройстве, все клиенты сети могут его видеть. При необходимости заблокировки доступа к конкретному пользователю в сеть, нужно снова задавать новый PSK на каждом устройстве сети. Вследствие этого данный режим WPA-PSK можно использовать в домашней сети или небольшом офисе с небольшим числом пользователей.

Рассмотрим механизмы работы WPA. Технология WPA была введена как временная мера до до начала использования стандарта 802.11i. Некоторые производители до ввода этого стандарта стали применять технологию WPA2, в некоторой степени включающую в себя элементы стандарта 802.11i, например, использование протокола CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol), вместо TKIP. В WPA2 качестве алгоритма шифрования используется улучшеная технология шифрования AES (Advanced Encryption Standard). Для работы с ключами используется протокол 802.1x., который может выполнять несколько функций. В вопросах безопасности рассмотрим функции аутентификации пользователя и распределение ключей шифрования. В данном протоколе аутентификация выполняется «на уровне порта». До тех пор, пока пользователь не выполнит аутентификацию, он может отправлять/принимать пакеты, имеющие отношение только к процессу его учетных данных и только. Лишь пройдя успешную аутентификацию порты точки доступа или коммутатора будут открыты и клиент сможет пользоваться ресурсами сети.

Протокол EAP выполняет функции аутентификации и является лишь надстройкой для методов аутентификации. Все преимущества протокола состоят в том, что он очень просто реализуется на точке доступа, так как ей не нужно знать никаких особенностей разнообразных методов аутентификации. В этом случае точка доступа в качестве аутентификатора выполняет лишь передаточные функции между пользователем и сервером аутентификации. Существуют следующие методы аутентификации:

ü EAP-SIM, EAP-AKA — выполняются в сетях мобильной связи GSM;

ü LEAP — пропреоретарный метод от Cisco systems;

ü EAP-MD5 — простейший метод, аналогичный CHAP;

ü EAP-MSCHAP V2 — в основе метода аутентификации лежит использование логина/пароля пользователя в MS-сетях;

ü EAP-TLS — аутентификация на основе цифровых сертификатов;

ü EAP-SecureID — в основе метода лежит применение однократных паролей.

Кроме вышеизложенных, можно выделить ещё два метода: EAP-TTLS и EAP-PEAP, которые перед непосредственной аутентификацией клиента вначале создают TLS-туннель между пользователем и сервером аутентификации, внутри которого и выполняется сама аутентификация, с использованием методов MD5, TLS, PAP, CHAP, MS-CHAP, MS-CHAP v2. Создание туннеля повышает уровень безопасности аутентификации, защищая от атак типа «человек посредине», «session hihacking» или атаки по словарю.

Схема аутентификации состоит из трех компонентов:

v Supplicant — приложение, запущенное на устройстве пользователя, пытающегося выполнить подключение к сети;

v Authenticator — узел доступа, аутентификатор (беспроводная точка доступа или проводной коммутатор с поддержкой протокола 802.1x);

v Authentication Server — сервераутентификации (RADIUS-сервер).

Аутентификация состоит из следующих этапов:

1) Клиент посылает запрос на аутентификацию в сторону точки доступа.

2) Точка доступа в ответ создает клиенту запрос на идентификацию клиента.

3) Клиент в ответ высылает пакет с необходимыми данными, который точка доступа перенаправляет в сторону сервера аутентификации.

4) Сервер аутентификации отсылает аутентификатору (точке доступа) запрос информации о подлинности клиента.

5) Аутентификатор пересылает этот пакет клиенту.

После этого выполняется взаимная идентификации сервера и клиента. Число пересылок пакетов в одну и в другую сторону изменяется в зависимости от метода EAP, но в беспроводных сетях используется лишь «strong» аутентификация с обоюдной аутентификацией клиента и сервера (EAP-TLS, EAP-TTLS, EAP-PEAP) и созданием шифрования канала связи.

Для соединения клиента и точки доступа применяются пакеты EAPOL. Протокол RADIUS используется при обмене данными между аутентификатором и RADIUS-сервером.

Начальная аутентификация выполняется на базе общих данных, которые известны и клиенту, и серверу аутентификации, например, логин/пароль, сертификат и т.д. При этом создаётся «мастер ключ», с помощью которого клиент и сервер аутентификации генерируют «парный мастер ключ», который передается точке доступа от сервера аутентификации. Впоследствии на основе «парного мастера ключа» и создаются все остальные изменяющиеся со временем ключи, которые и закрывают передаваемый трафик.

Глава III НАСТРОЙКА БЕЗОПАСНОСТИ В WIFI-СЕТИ

Заключение

В данной курсовой работе проводилось исследование методов повышения защиты данных при передаче их с помощью беспроводных сетей.

Для достижения цели курсовой работы, были выполнены следующие задачи:

1) изучен принцип работы беспроводной сети;

2) были исследованы виды угроз и их отрицательное воздействие на работу беспроводных сетей;

3) проанализированы средства защиты информации беспроводных сетей от несанкционированного доступа;

4) произведена защита беспроводной сети от несанкционированного доступа к ней.

Проведенный анализ угроз беспроводных сетей показал, что наиболее расстроенными угрозами являются чужаки, нефиксированная связь, отказ в обсаживании, подслушивание.

Обзор программных средств, используемых для защиты информации беспроводных сетей показал, что наиболее целесообразно использовать режим WPA2. WPA2 является обновленной программой сертификации устройств беспроводной связи. В данном режиме усилена безопасность данных и контроль доступа к беспроводным сетям, поддерживается шифрование в соответствии со стандартом AES (Advanced Encryption Standard, усовершенствованный стандарт шифрования), который имеет более стойкий криптоалгоритм. Данный режим безопасности был применён при настройке роутера беспроводной сети TP-Link.

В ходе исследования все поставленные задачи были выполнены. Цель курсовой работы достигнута.

Арзамасский филиал

Физико-математический факультет

Кафедра прикладной информатики

Выполнила:

Пушкова К.С.,

студентка 4 курса

очной формы обучения,

направленность (профиль) Прикладная информатика в экономике

Курсовая работа

Анализ методов защиты беспроводных сетей

Научный руководитель:

К.б.н, доцентШирокова Н.П.

Арзамас

Содержание

ГлаваIАНАЛИЗОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ БЕСПРОВОДНОЙ СЕТИ……………………………………………………………………………..6

1.1 Принцип действия беспроводных сетей……………………………………6

1.2 Основные угрозы беспроводных сетей…………………………………….9

1.2.3 Нефиксированная природа связи………………………………………..10

1.3 Уязвимости сетей и устройств……………………………………………. 11

1.3.1 Некорректно сконфигурированные точки доступа………………….…11

1.3.2 Некорректно сконфигурированные беспроводные клиенты……….…11

1.3.4 Имперсонация и IdentityTheft……………………………………………12

1.3.5 Отказы в обслуживании………………………………………………….13

ГЛАВА II СРЕДСТВА ЗАЩИТЫ БЕСПРОВОДНЫХ СЕТЕЙ. ………..…14

2.1 Режим безопасности WEP…………………………………………. ……..14

2.2 Режим безопасности WPA…………………………………………….……14

2.3 Режим безопасности WPA-PSK………………………………………….…15

Глава III НАСТРОЙКА БЕЗОПАСНОСТИ В WIFI-СЕТИ………………….19

3.1 Конфигурация устройств в беспроводных сетях………………………….19

3.2 Настройка безопасности беспроводной сети на примере роутера TP-Link. 22

Список используемых источников……………………………………………..30

Введение

В современном мире беспроводные сети используются практически во всех сферах человеческой деятельности. Такое повсеместное использование беспроводных сетей связано с тем, что ими можно пользоваться не только на персональных компьютерах, но и на мобильных устройствах, а также их удобством, связанным с отсутствием кабельных линий и сравнительно небольшой стоимостью. Беспроводные сети удовлетворяют совокупности требований к качеству, скорости, защищенности, радиусу приема. Особое внимание необходимо уделять защищенности, как одному из самых важных факторов.

С ростом применения беспроводных сетей, перед пользователями возникает проблема – защита информации от неправомерного доступа к этой сети. В данной работе рассматриваются способы защиты информации беспроводной сети.

Актуальность создания условий безопасного пользования беспроводной сетью обусловлена тем, что в отличие от проводных сетей, где необходимо вначале получить физический доступ к кабелям системы, в беспроводных сетях получить доступ к сети можно с помощью обычного приемника, находящегося в районе распространения сети.

Однако при различной физической организации сетей, создание безопасности и проводных беспроводных сетей одинаково. При организации защиты информации в беспроводных сетях необходимо больше уделять внимание обеспечению невозможности утечки и целостности информации, проверке идентичности пользователей и точек доступа.

Объект исследования в данной работе – средства защиты информации в беспроводных сетях.

Предмет исследования – технологии защиты информации в беспроводных сетях от несанкционированного доступа.

Целью курсовой работы является изучение методов повышения защиты данных при передаче с помощью беспроводных сетей.

Чтобы достичь цели курсовой работы, необходимо выполнить следующие задачи:

1) изучить принцип работы беспроводной сети;

2) исследовать виды угроз и их отрицательное воздействие на работу беспроводных сетей;

3) проанализировать средства защиты информации беспроводных сетей;

4) выполнить защиту беспроводной сети от несанкционированного доступа к ней.

Глава IАНАЛИЗОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ БЕСПРОВОДНОЙ СЕТИ

Общие условия выбора системы дренажа: Система дренажа выбирается в зависимости от характера защищаемого.

Организация стока поверхностных вод: Наибольшее количество влаги на земном шаре испаряется с поверхности морей и океанов (88‰).

Механическое удерживание земляных масс: Механическое удерживание земляных масс на склоне обеспечивают контрфорсными сооружениями различных конструкций.

Папиллярные узоры пальцев рук - маркер спортивных способностей: дерматоглифические признаки формируются на 3-5 месяце беременности, не изменяются в течение жизни.

Защита беспроводной сети – важнейший аспект безопасности. Подключение к интернету с использованием небезопасных ссылок или сетей угрожает безопасности системы и может привести к потере информации, утечке учетных данных и установке в вашей сети вредоносных программ. Очень важно применять надлежащие меры защиты Wi-Fi, однако также важно понимать различия стандартов беспроводного шифрования: WEP, WPA, WPA2 и WPA3.

WPA (Wi-Fi Protected Access) – это стандарт безопасности для вычислительных устройств с беспроводным подключением к интернету. Он был разработан объединением Wi-Fi Alliance для обеспечения лучшего шифрования данных и аутентификации пользователей, чем было возможно в рамках стандарта WEP (Wired Equivalent Privacy), являющегося исходным стандартом безопасности Wi-Fi. С конца 1990-х годов стандарты безопасности Wi-Fi претерпели некоторые изменения, направленные на их улучшение.

Что такое WEP?

Беспроводные сети передают данные посредством радиоволн, поэтому, если не приняты меры безопасности, данные могут быть с легкостью перехвачены. Представленная в 1997 году технология WEP является первой попыткой защиты беспроводных сетей. Ее целью было повышение безопасности беспроводных сетей за счет шифрования данных. Даже в случае перехвата данных, передаваемых в беспроводной сети, их невозможно было прочитать, поскольку они были зашифрованы. Однако системы, авторизованные в сети, могут распознавать и расшифровывать данные, благодаря тому, что все устройства в сети используют один и тот же алгоритм шифрования.

Одна из основных задач технологии WEP – предотвращение атак типа «человек посередине», с которой она успешно справлялась в течение определенного времени. Однако, несмотря на изменения протокола и увеличение размера ключа, со временем в стандарте WEP были обнаружены различные недостатки. По мере роста вычислительных мощностей злоумышленникам стало проще использовать эти недостатки. Объединение Wi-Fi Alliance официально отказалось от использования технологии WEP в 2004 году из-за ее уязвимостей. В настоящее время технология безопасности WEP считается устаревшей, хотя иногда она все еще используется либо из-за того, что администраторы сети не изменили настроенные умолчанию протоколы безопасности беспроводных роутеров, либо из-за того, что устройства устарели и не способны поддерживать новые методы шифрования, такие как WPA.

Что такое WPA?

WPA (Wi-Fi Protected Access) – это появившийся в 2003 году протокол, которым объединение Wi-Fi Alliance заменило протокол WEP. WPA похож на WEP, однако в нем усовершенствована обработка ключей безопасности и авторизации пользователей. WEP предоставляет всем авторизованным системам один ключ, а WPA использует протокол целостности временного ключа (Temporal Key Integrity Protocol, TKIP), динамически изменяющий ключ, используемый системами. Это не позволяет злоумышленникам создать собственный ключ шифрования, соответствующий используемому в защищенной сети. Стандарт шифрования TKIP впоследствии был заменен расширенным стандартом шифрования (Advanced Encryption Standard, AES).

Иногда используется термин «ключ WPA» – это пароль для подключения к беспроводной сети. Пароль WPA можно получить от администратора сети. В ряде случаев установленный по умолчанию пароль WPA может быть напечатан на беспроводном роутере. Если не удается определить пароль роутера, возможно, его можно сбросить.

Что такое WPA2?

Протокол WPA2 появился в 2004 году. Он является обновленной версией WPA. WPA2 основан на механизме сети высокой безопасности (RSN) и работает в двух режимах:

- Персональный режим или общий ключ (WPA2-PSK) – использует общий пароль доступа и обычно применяется в домашних сетях.

- Корпоративный режим (WPA2-EAP) – больше подходит для сетей организаций и коммерческого использования.

Однако у протокола WPA2 также есть недостатки. Например, он уязвим для атак с переустановкой ключа (KRACK). Атаки с переустановкой ключа используют уязвимость WPA2, позволяющую имитировать реальную сеть и вынуждать пользователей подключаться к вредоносной сети вместо настоящей. Это позволяет злоумышленникам расшифровывать небольшие фрагменты данных, объединение которых позволит взломать ключ шифрования. Однако на устройства могут быть установлены исправления, поэтому WPA2 считается более надежным, чем WEP и WPA.

Что такое WPA3?

WPA3 – это третья версия протокола защищенного доступа Wi-Fi. Объединение Wi-Fi Alliance выпустило WPA3 в 2018 году. В протоколе WPA3 реализованы следующие новые функции для личного и для корпоративного использования:

Протокол SAE (одновременная аутентификация равных). Этот протокол используется для создания безопасного «рукопожатия», при котором сетевое устройство подключается к беспроводной точке доступа, и оба устройства обмениваются данными для проверки аутентификации и подключения. Даже если пароль пользователя не достаточно надежный, WPA3 обеспечивает более безопасное взаимодействие по протоколу DPP для сетей Wi-Fi .

Усиленная защита от атак методом подбора пароля. Протокол WPA3 защищает от подбора пароля в автономном режиме. Пользователю позволяется выполнить только одну попытку ввода пароля. Кроме того, необходимо взаимодействовать напрямую с устройством Wi-Fi: при каждой попытке ввода пароля требуется физическое присутствие. В протоколе WPA2 отсутствует встроенное шифрование и защита данных в публичных открытых сетях, что делает атаки методом подбора пароля серьезной угрозой.

Устройства, работающие по протоколу WPA3, стали широко доступны в 2019 году. Они поддерживают обратную совместимость с устройствами, работающими по протоколу WPA2.

Какой протокол безопасности применяется в моей сети Wi-Fi?

Для обеспечения надлежащего уровня безопасности сети Wi-Fi важно знать, какой тип шифрования в ней используется. Устаревшие протоколы являются более уязвимыми, чем новые, поэтому вероятность их взлома выше. Устаревшие протоколы были разработаны до того, как стало полностью понятно, каким способом злоумышленники осуществляют атаки на роутеры. В новых протоколах эти уязвимости устранены, поэтому считается, что они обеспечивают лучшую безопасность сетей Wi-Fi.

Как определить тип безопасности вашей сети Wi-Fi

В Windows 10

- Найдите значок подключения к Wi-Fi на панели задач и нажмите на него.

- Затем выберите пункт Свойства под текущим подключением Wi-Fi.

- Прокрутите вниз и найдите сведения о подключении Wi-Fi в разделе Свойства.

- Под ним найдите пункт Тип безопасности, в котором отображаются данные вашего протокола Wi-Fi.

В macOS

- Удерживайте нажатой клавишу Option.

- Нажмите на значок Wi-Fi на панели инструментов.

- В результате отобразятся сведения о вашей сети Wi-Fi, включая тип безопасности.

В Android

- На телефоне Android перейдите в раздел Настройки.

- Откройте категорию Wi-Fi.

- Выберите роутер, к которому вы подключены, и посмотрите информацию о нем.

- Отобразится тип безопасности сети Wi-Fi.

- Путь к этому экрану может отличаться в зависимости от устройства.

В iPhone

К сожалению, в iOS нет возможности проверить безопасность вашей сети Wi-Fi. Чтобы проверить уровень безопасности сети Wi-Fi, можно использовать компьютер или войти на роутер через телефон. Все модели роутеров отличаются, поэтому, возможно, придется обратиться к документации устройства. Если роутер настроен интернет-провайдером, можно обратиться к нему за помощью.

WEP или WPA. Заключение

Если роутер не защищен, злоумышленники могут получить доступ к вашим частотам подключения к интернету, осуществлять незаконные действия, используя ваше подключение, отслеживать вашу сетевую активность и устанавливать вредоносные программы в вашей сети. Важным аспектом защиты роутера является понимание различий между протоколами безопасности и использование самого продвинутого из поддерживаемых вашим роутером (или обновление роутера, если он не поддерживает стандарты безопасности текущего поколения). В настоящее время WEP считается устаревшим стандартом шифрования Wi-Fi, и по возможности следует использовать более современные протоколы.

Ниже перечислены дополнительные действия, которые можно предпринять для повышения безопасности роутера:

- Изменить имя, заданное по умолчанию для домашней сети Wi-Fi.

- Изменить имя пользователя и пароль роутера.

- Поддерживать прошивку в актуальном состоянии.

- Отключить удаленный доступ, универсальную настройку сетевых устройств (Universal Plug and Play) и настройку защищенного Wi-Fi.

- Если возможно, использовать гостевую сеть.

Вы можете ознакомиться с полным руководством по настройке безопасной домашней сети. Один из лучших способов для сохранения безопасности в интернете – использование современного антивирусного решения, такого как Kaspersky Total Security, обеспечивающего защиту от злоумышленников, вирусов и вредоносных программ, а также включающего средства сохранения конфиденциальности, предоставляющие всестороннюю защиту.

Читайте также: