Аналог applocker windows 10

Обновлено: 07.07.2024

В этой статье рассмотрим механизм AppLocker, который позволяет блокировать запуск определенных приложений для некоторых групп пользователей.

Теория

Механизм AppLocker впервые появился в Windows 8.1 и Windows Server 2012 и позволил:

- блокировать запуск приложений;

- работать в режиме аудита, при этом приложения будут запускаться но в журнале будут появляться записи.

AppLocker позволяет блокировать запуск следующих типов файлов:

AppLocker предоставляет простой GUI-механизм на основе правил для определения того, каким приложениям разрешено запускаться конкретными пользователями и группами. Эта технология использует два типа правил:

- разрешить запуск конкретных файлов, запретив всё остальное;

- запретить запуск конкретных файлов, разрешив всё остальное.

У каждого правила может быть список исключений. Например можно создать правило «Разрешить запускать всё в каталогах C:\Windows и C:\ProgramFiles, за исключением Regedit.exe».

AppLocker может идентифицировать приложения по:

- сертификату приложения. Например разрешить запускаться только программам подписанным определенным сертификатом;

- пути к каталогу с приложениями. Например разрешить запускаться только из определенного каталога;

- хешу файла. Интересный вариант, так как если приложение будет изменено, например вирусом, то хеш его изменится и оно не запустится. Но если приложение изменится в ходе обновления, то оно тоже не запустится.

Практика

На локальном компьютере правила AppLocker могут быть определены с помощью «Локальной политики безопасности (secpol.msc)». А в домене правила можно распространять групповой политикой безопасности.

Если нажать “Настроить применения правил“, то можно выбрать к каким типам файлов применять правила. А также нужно будет указать: применять правила или вести аудит:

Если нажать на какой-нибудь типе файлов, то вы перейдете в раздел, где сможете создать правила для этого типа файлов:

Давайте создадим правила “по умолчанию” и посмотрим на них:

Появились три правила, которые разрешают:

- всем пользователям запускать приложения из Programm Files;

- всем пользователям запускать приложения из Windows;

- только администраторам запускать приложения из любых мест.

Точно также можно добавлять правила и для других типов файлов.

Правила для DLL-библиотек

Включить коллекцию DLL-правил можно перейдя на вкладку «Дополнительно». Установите флажок “Включить коллекцию правил DLL” и нажмите кнопку ОК:

Условия работы AppLocker

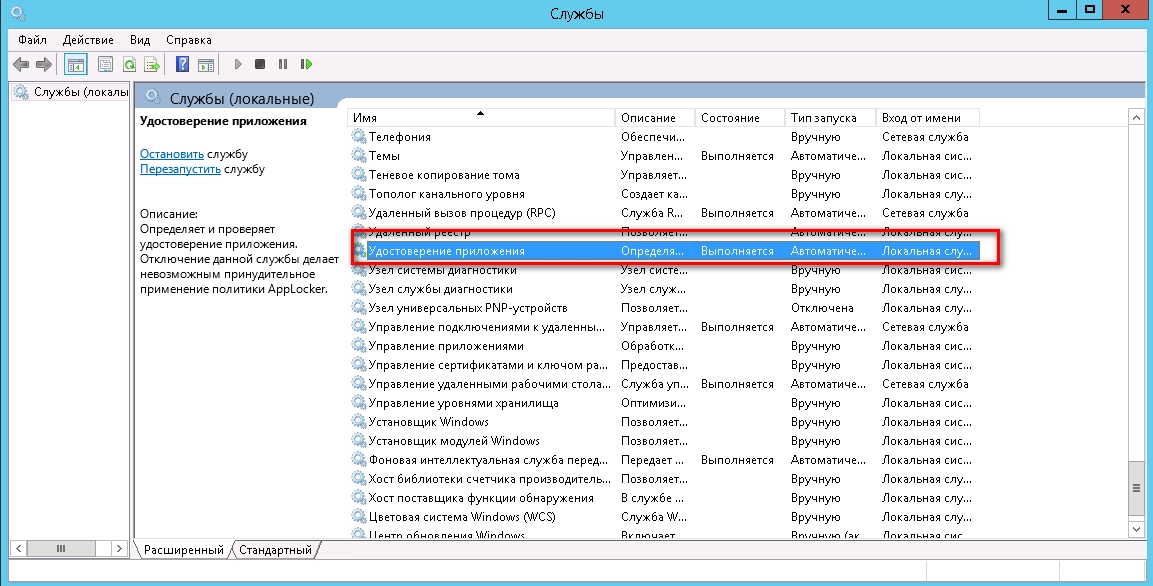

Для работы AppLocker нужна работающая служба «Удостоверения приложений (AppIDSvc)»:

Это уже пятый по счет блог про полезные и бесплатные утилит для Windows 10, и приступая к его написанию, я подумал, что найти еще хороших утилит не получится. Однако, чем дальше в лес, тем больше дров, и углубляясь в изучение сайтов с софтом я нахожу все новые и новые утилиты, о существовании которых даже не подозревал.

реклама

реклама

var firedYa28 = false; window.addEventListener('load', () => < if(navigator.userAgent.indexOf("Chrome-Lighthouse") < window.yaContextCb.push(()=>< Ya.Context.AdvManager.render(< renderTo: 'yandex_rtb_R-A-630193-28', blockId: 'R-A-630193-28' >) >) >, 3000); > > >);Первая часть блога будет посвящена читателям, не доверяющим даже проверенным разработчикам утилит, которые разрабатывают их уже много лет. Для таких читателей у меня есть пара удобных утилит от самой Microsoft.

Microsoft PowerToys

Во времена Windows XP существовал набор утилит PowerToys, делающий работу в Windows более удобной. Компания Microsoft решила возродить эти утилиты в обновленном виде и выпустила версию PowerToys для Windows 10.

реклама

В набор входит оконный менеджер FancyZones, похожий на тайловые оконные менеджеры Linux. Он позволяет удобно размещать окна на экране и переключаться между ними. File Explorer расширяет функционал проводника Windows, и предлагает функции просмотра SVG и Markdown файлов в панели предварительного просмотра.

Image Resizer - встраивается в контекстное меню изображений и позволяет быстро менять их размер и позволяет задать собственные шаблоны размеров и кодеков изображений в расширенных настройках. На мой взгляд, самая полезная функция PowerToys, которая давно была нужна в Windows.

реклама

Keyboard Manager позволяет переназначить клавиши клавиатуры в Windows.

PowerRename - функция для быстрого переименования файла, папки или группы файлов с использованием различных шаблонов.

PowerToys Run - быстрый лаунчер пользовательских или системных программ, запускаемый сочетанием клавиш Alt+Пробел и очень похожий на функцию Spotlight из Mac OS.

Это не окончательный набор функций и PowerToys будет развиваться дальше.

Пакетный менеджер Winget

Мощный инструмент, позволяющий устанавливать программы с помощью командной строки из репозитория с тщательно отобранными программами. В отличие от Microsoft Store, с помощью winget пользователь может устанавливать куда больший набор самых различных утилит. Приятно видеть, как Windows 10 берет лучшие функции из Linux-систем.

HandyWinGet

Такое удобное средство, как winget, почти сразу обзавелось сторонней графической оболочкой, дающей ему удобство, и, скорее всего, скоро мы увидим подобную разработку и от Microsoft. Согласитесь, быстро установить проверенные утилиты прямо из ОС, не лазая по многочисленным сайтам - это очень удобно.

HandyWinGet имеет интуитивно понятный интерфейс, позволяет искать пакеты для установки, устанавливать нескольких пакетов одновременно и удалять установленные пакеты.

Hibit Uninstaller

Если вы, как и я, постоянно ставите разные утилиты и программы на свой ПК, то наверняка хотели бы иметь более мощный инструмент для их удаления, чем стандартное средство Windows. Утилита Hibit Uninstaller позволяет удалять программы без остатков и если нужно, в принудительном режиме. Поддерживает удаление нескольких программ одновременно и может удалять расширения браузеров.

А дополнительный функционал превращает ее в аналог популярной утилиты CCleaner - есть возможность устранения проблем с реестром, удаление ненужных файлов и недействительных ярлыков, поиск пустых папок и управление программами и службами Windows.

Game Cleaner

WinSysClean

Если мы начали разговор о чистильщиках системы, то стоит упомянуть WinSysClean, утилиту-комбайн, которая позволяет мониторить состояние системы, определяя загруженность процессора, использование оперативной памяти и жесткого диска, активность сервисов ОС, свободный объем жесткого диска и ОЗУ, фрагментацию реестра, размер кэша браузеров и мусорных файлов ОС и программ.

WinSysClean позволяет очистить кэш, cookie, историю и поисковые запросы ваших браузеров. Имеет деинсталлятор программ, дефрагментатор HDD, утилиту для создания резервной копии реестра.

BlueLife KeyFreeze

Простая портативная утилита, позволяющая заблокировать клавиатуру и мышь компьютера, при этом не отключая его экран. Отлично подойдет для спасения вашего ПК от детей, которые любят лазать по папкам и запускать программы, когда вы оставляете их смотреть мультфильмы.

Ratool (Removable Access tool)

Еще одна утилита, которая защит ваш ПК или ноутбук от несанкционированного доступа - Ratool. Утилита контролирует доступ и использование USB и DVD устройств, и даже Floppy-дисковода, а также WPD и другого оборудования, с помощью которого можно похитить информацию с вашего устройства. От серьезной атаки она может и не спасти, но не даст скопировать важные файлы за те 5-10 минут, которых вас не будет на рабочем месте.

Net Disabler

Еще одна утилита отключающая ПК от внешнего мира - Net Disabler, позволяет отключить интернет на устройстве тремя способами - через отключение сетевого LAN или Wi-Fi адаптера, с помощью изменения настроек DNS или создания правила в брандмауэре Windows. Утилита может пригодится в целях родительского контроля или для особой настройки Windows 10, не давая ей лезть в интернет.

Надеюсь, вам будет полезна эта подборка утилит. Кидайте в комментарии редкие бесплатные утилиты, которыми вы пользуетесь.

Рассмотрим ситуацию: У Вас есть "терминальный" сервер, на котором сидят люди с тонких клиентов. Мы для них все настроили, в том числе и браузер, и хотим, чтобы они все пользовались 1 браузером. Но они начинают ставить себе Хром, Яндекс, и упаси Боже - Амиго. А они ставятся не в \Program Files, а в профиль пользователю.

В данной статье рассмотрим, как же можно стандартными средствами Windows запретить пользователю устанавливать приложения, которые ставятся в папку с профилем пользователя, такие как Yandex браузер, Амиго, спутник Mail и т.п.

Рассмотрим ситуацию: У Вас есть "терминальный" сервер, на котором сидят люди с тонких клиентов. Мы для них все настроили, в том числе и браузер, и хотим, чтобы они все пользовались 1 браузером. Но они начинают ставить себе Хром, Яндекс, и упаси Боже - Амиго. А они ставятся не в \Program Files, а в профиль пользователю.

В данной статье рассмотрим, как же можно стандартными средствами Windows запретить пользователю устанавливать приложения, которые ставятся в папку с профилем пользователя, такие как Yandex браузер, Амиго, спутник Mail и т.п.

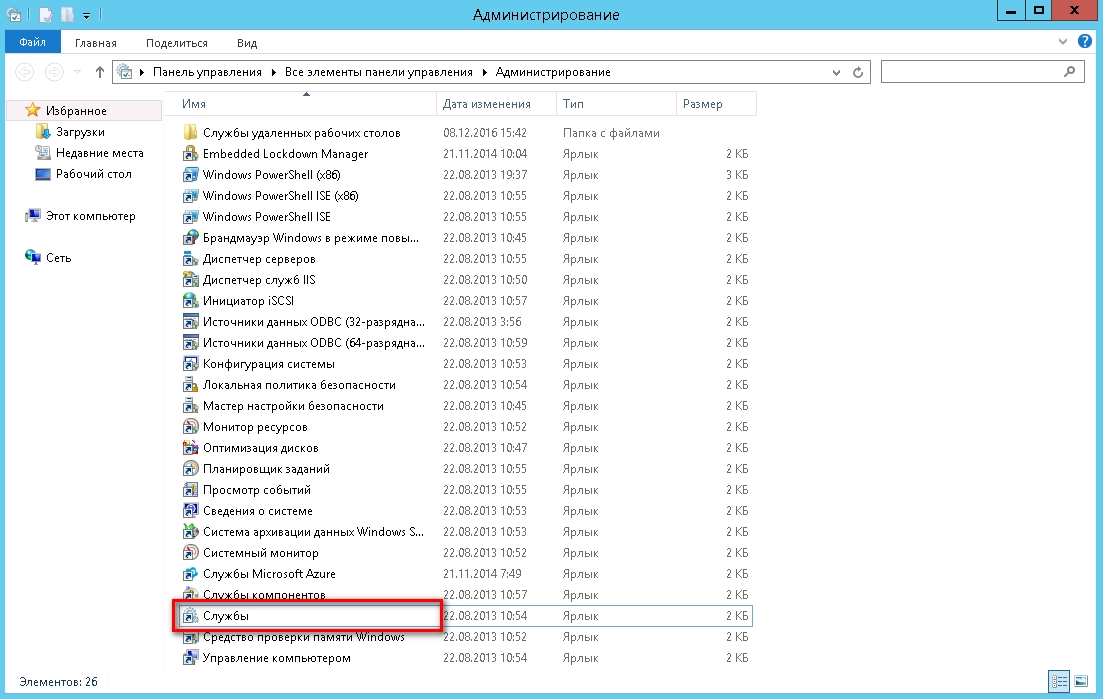

Для начала идем в "Панель управления" во вкладку "Администрирование"

Открываем "Службы" и находим службу "Удостоверение приложения"

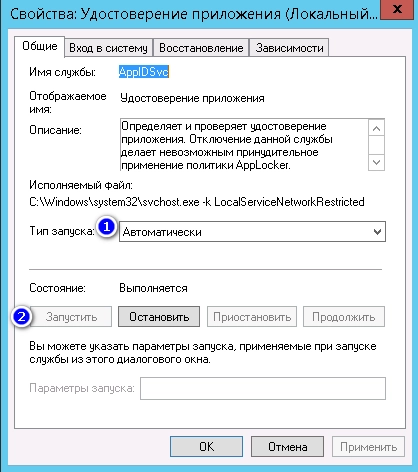

Открываем свойства данной службы

По "умолчанию" она остановлена и стоит "Запуск - вручную"

Нам необходимо установить "Запуск - автоматически" и нажать кнопку "Запустить"

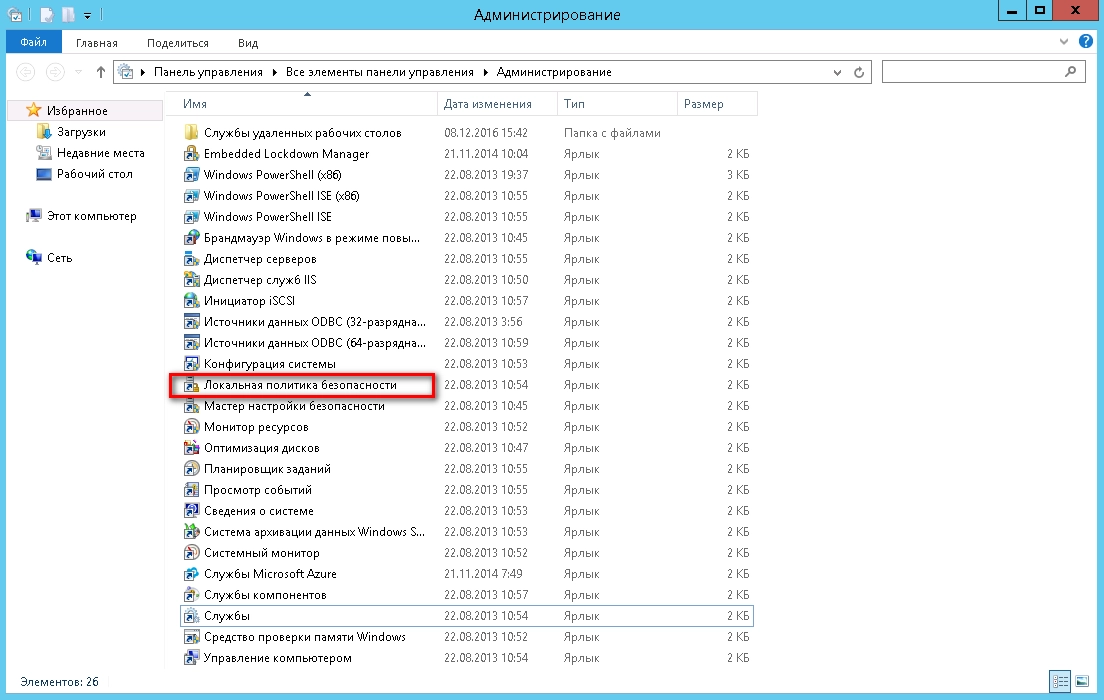

Теперь снова возвращаемся в "Администрирование" и открываем "Локальная политика безопасности"

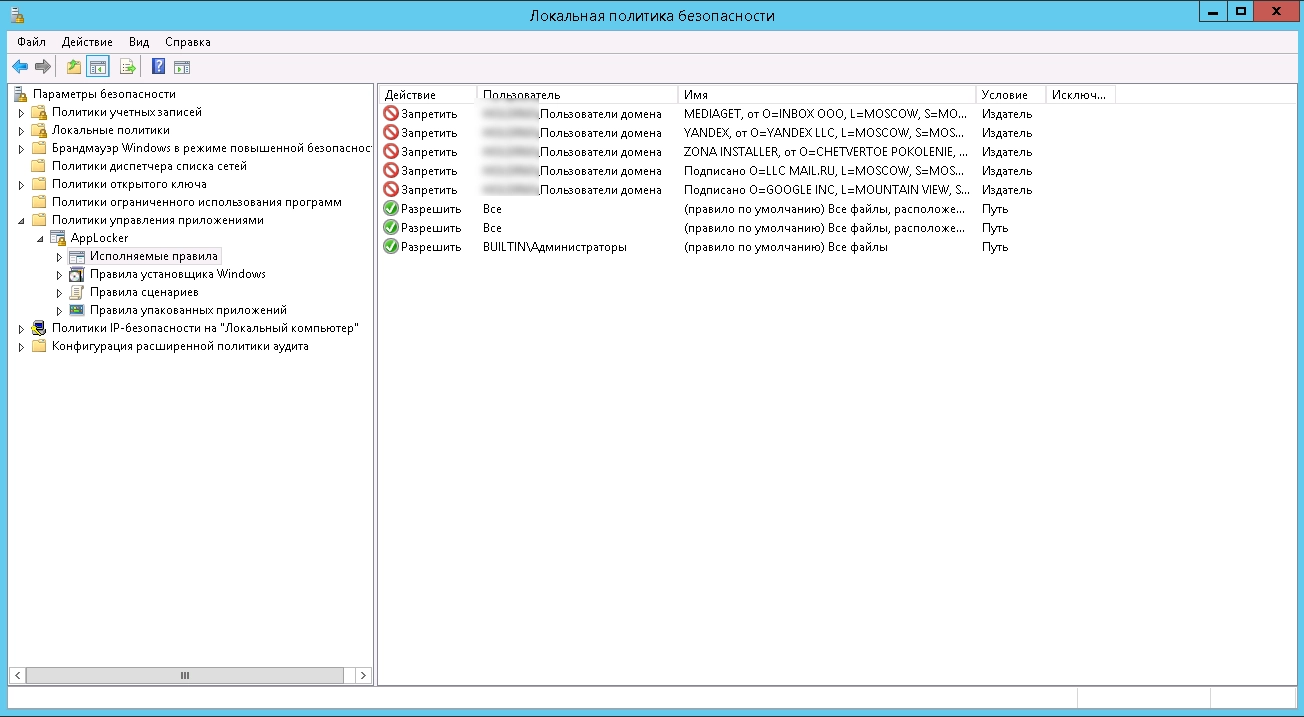

В открывшемся окне идем в "Политики управления приложениями -> AppLocker -> Исполняемые правила"

У Вас "по умолчанию" там будет пусто

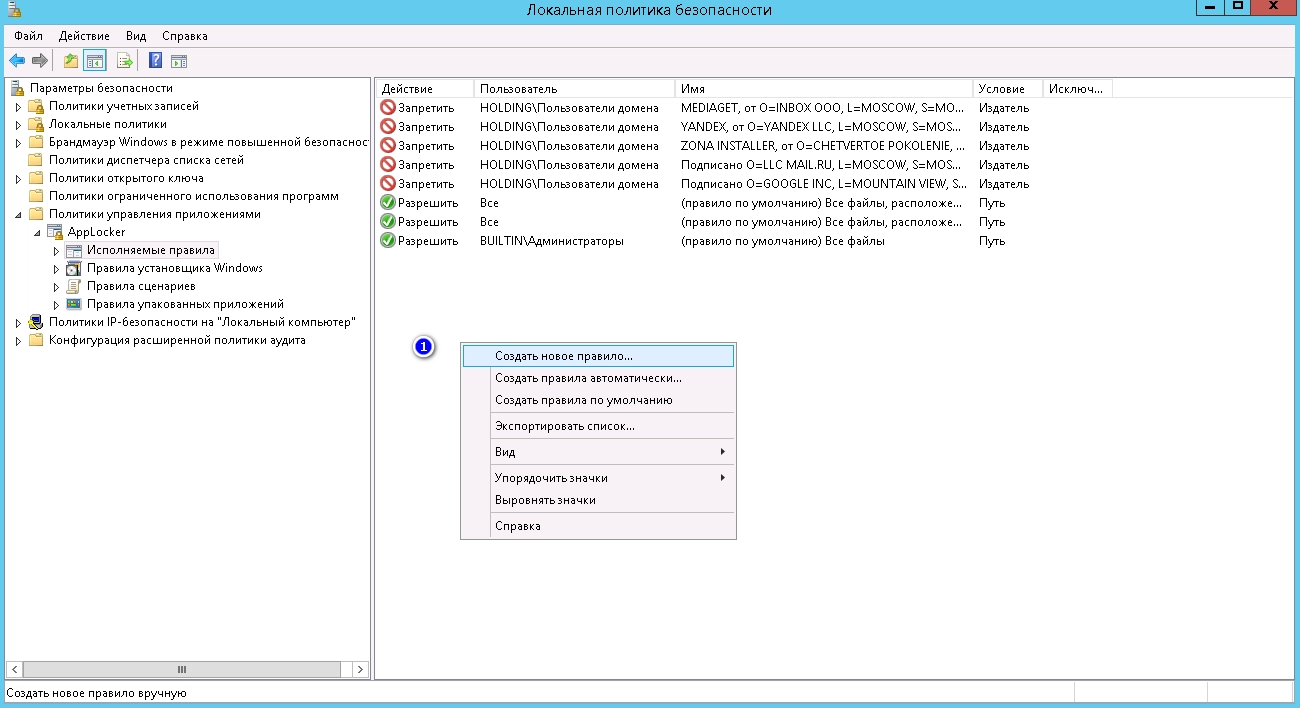

Справа в свободном месте нажимаем правой кнопкой мыши и выбираем "Создать правило. "

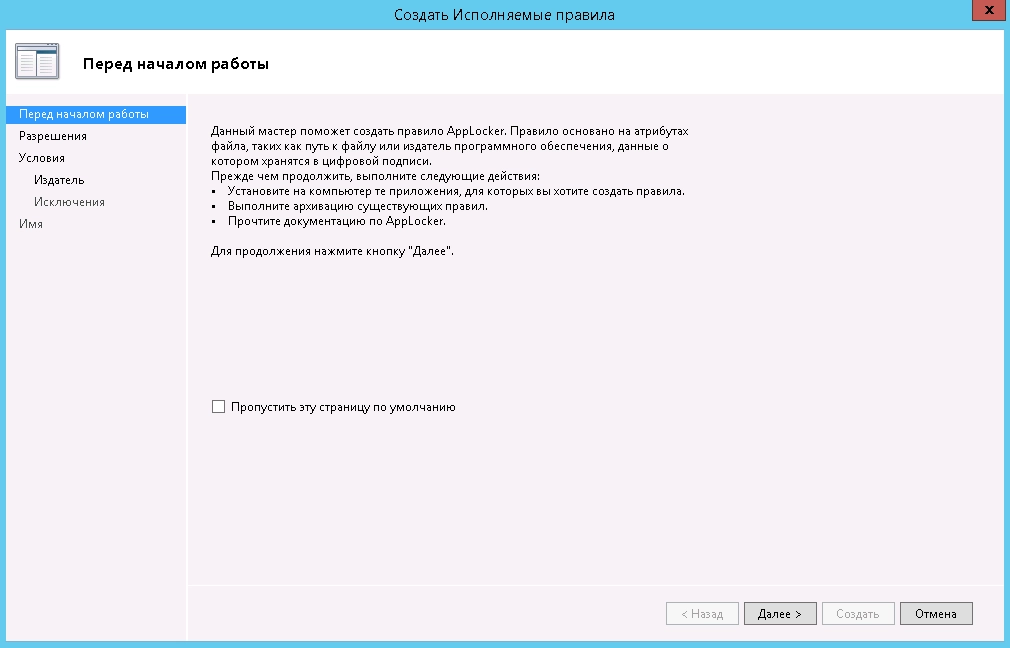

Нас приветствует "Мастер создания новых правил", Нажимаем "Далее"

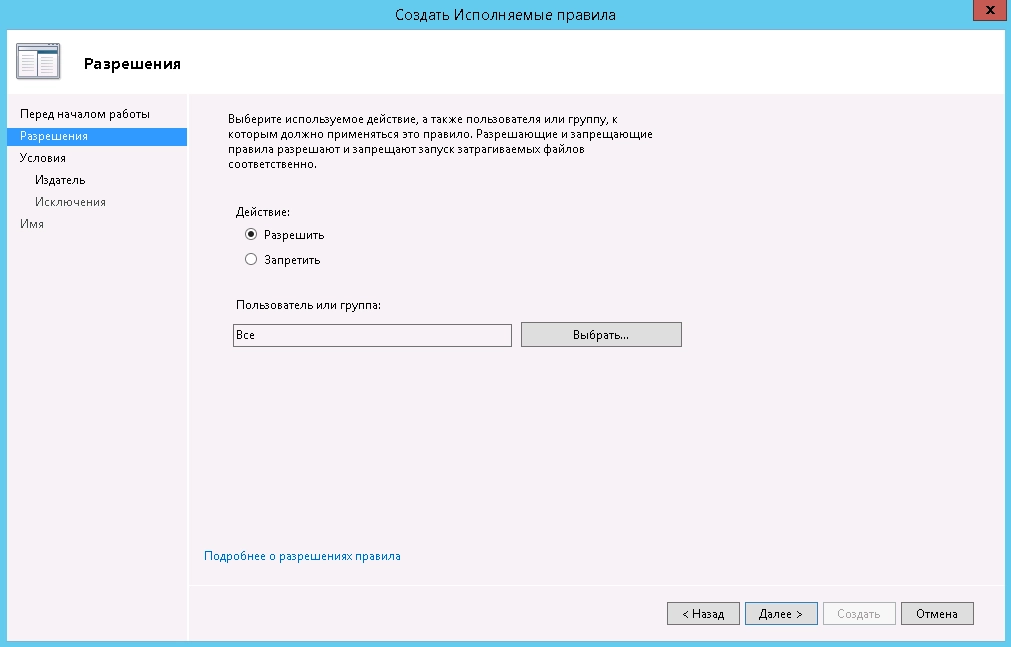

Выбираем, что мы хотим сделать, разрешить или запретить. Выбираем "Запретить".

Далее можем оставить по умолчанию "Все", или выбрать конкретную группу или пользователя.

После нажимаем "Далее"

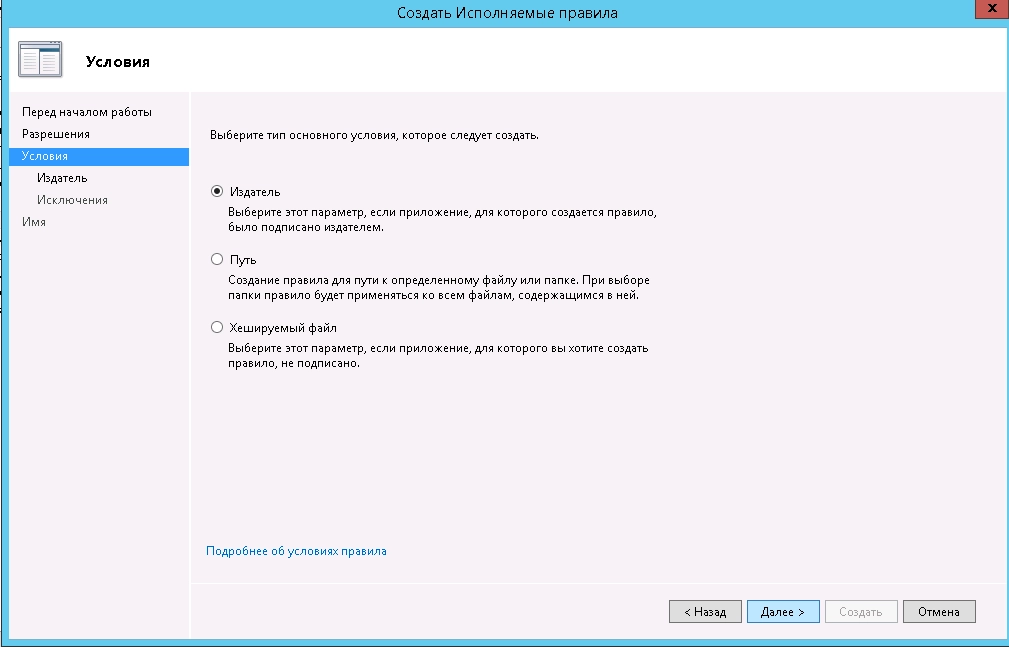

В данном окне есть несколько типов правил, я пользуюсь правилом "Издатель" и нажимаем "Далее"

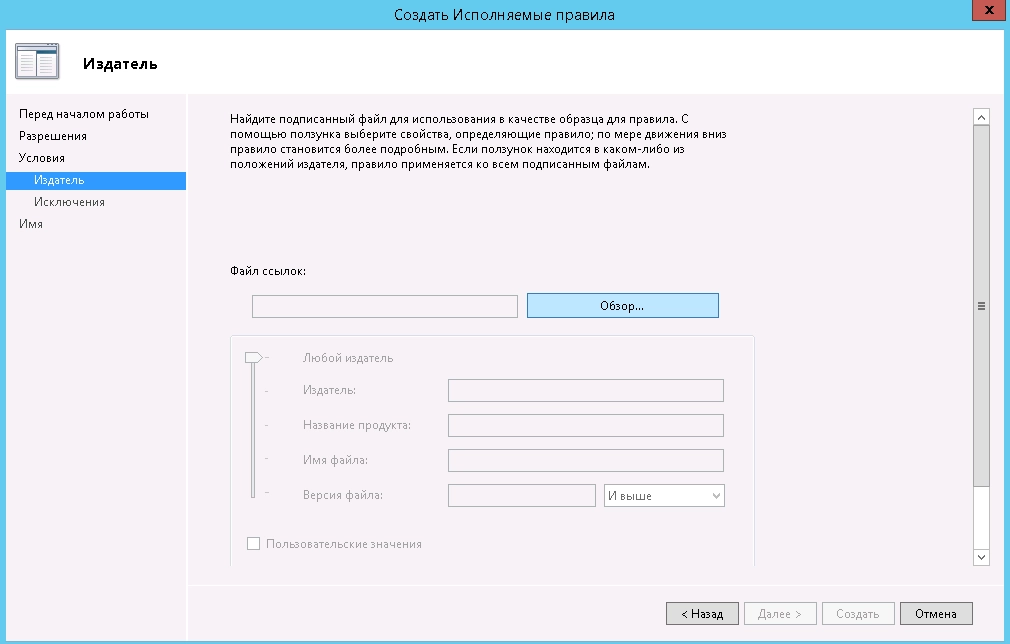

Тут выбираем файл, установщик которого мы хотим запретить

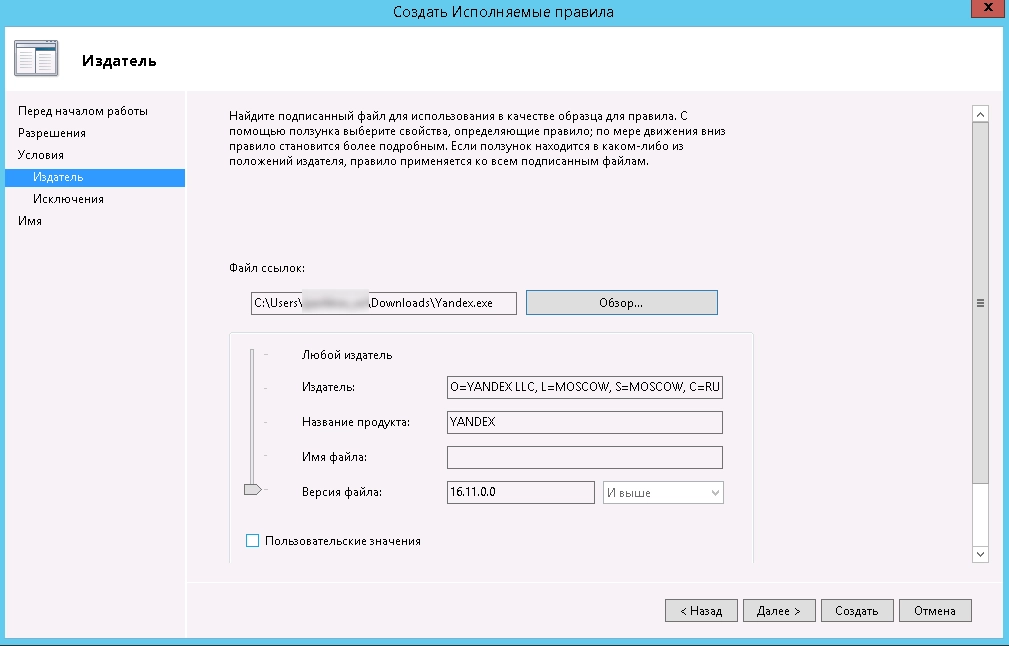

Для примера я выбрал установщик Яндекс.Браузера

Слева видим ползунок, которым можно ограничивать, выполнять все условия или поднимая выше - уменьшать кол-во проверок. Поиграйтесь ползунком - поймете что он ограничивает.

После того, как выбрали подходящий Вам вариант - нажимаем "Далее"

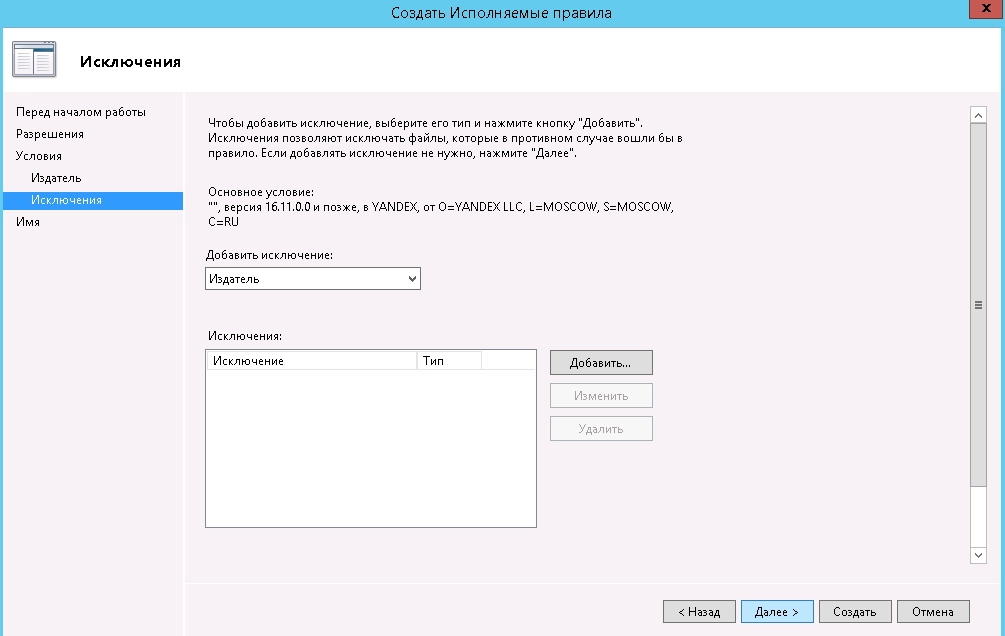

Тут можно добавить исключение. Я им не пользовался.

Ну к примеру вы запретили установку любого ПО от производителя "Яндекс", но хотите чтобы было разрешено "Яндекс.Панель", тогда необходимо добавить его в исключение кнопкой "Добавить. ", как все сделали - нажимаем "Далее"

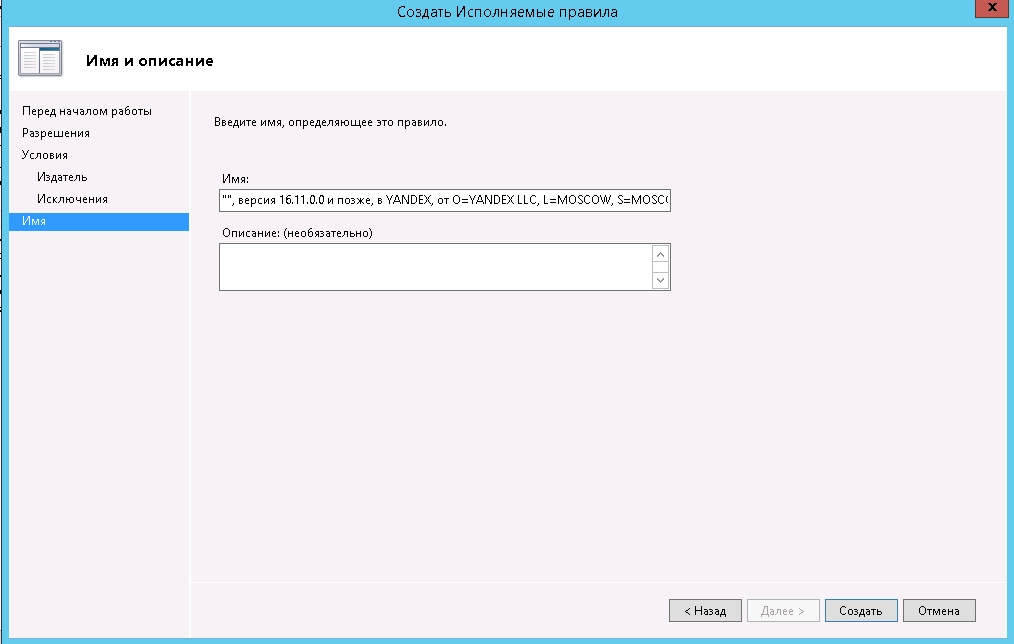

Теперь нам осталось только дать имя нашему правилу и его описание (не обязательно). После чего нажимаем кнопку "Создать"

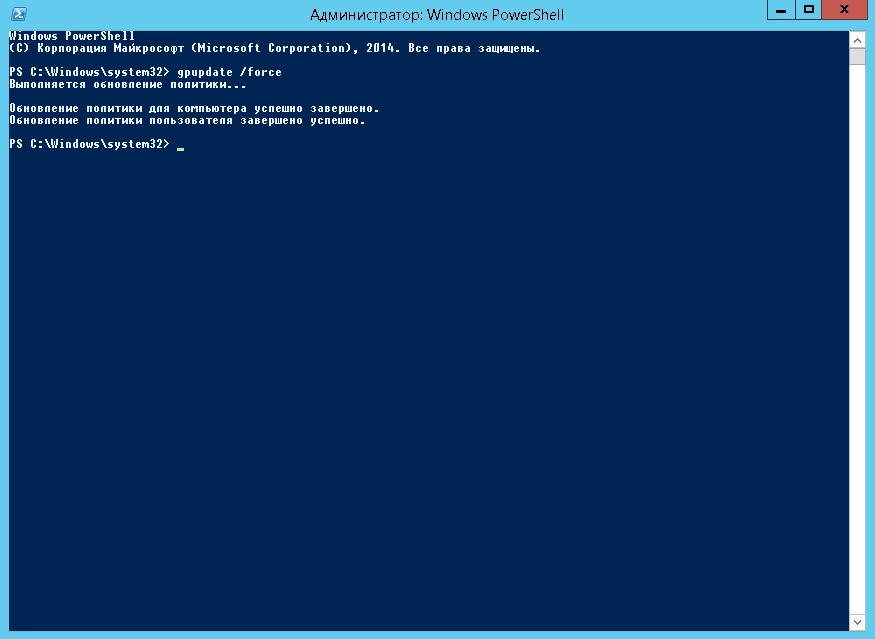

Все! Наше правило готово. Чтобы оно немедленно вступило в силу - предлагаю обновить правила политики для ПК и Пользователя.

Для этого открываем командную строку (пуск -> выполнить -> cmd или PowerShell) и пишем gpupdate /force

Дожидаемся обновления политик и можем тестировать.

Так как я применял политику только на группу "Пользователи домена", на меня она не распространяется, но если запустить установку Яндекс.Браузера от имени обычного пользователя, то мы увидим вот такую ошибку:

Некоторые возможности управления приложениями в Защитнике Windows доступны только в определенных версиях для Windows. Узнайте больше о доступности функции управления приложениями в Защитнике Windows.

Windows 10 и Windows 11 включают две технологии, которые можно использовать для управления приложениями, в зависимости от конкретных сценариев и требований организации: Защитник Windows Application Control (WDAC) и AppLocker.

Управление приложениями в Защитнике Windows

WDAC был представлен с Windows 10 и позволяет организациям контролировать, какие драйверы и приложения разрешены для Windows клиентов. Она была разработана в качестве функции безопасности в соответствии с критериями обслуживания,определенным Центром реагирования на безопасность Майкрософт (MSRC).

Политики WDAC применяются к управляемому компьютеру в целом и затрагивают всех пользователей устройства. Правила WDAC можно определить на основе:

- Атрибуты сертификата кодигнинга(ы), используемого для подписи приложения и его binaries

- Атрибуты двухфазных файлов приложения, которые приходят из подписанных метаданных для файлов, таких как исходное имя файла и версия, или хаш файла.

- Репутация приложения, определяемая интеллектуальным Graph

- Удостоверение процесса, который инициировал установку приложения и его binaries(управляемый установщик)

- Путь, с которого запущено приложение или файл (начиная с Windows 10 версии 1903 г.)

- Процесс запуска приложения или двоичного

Обратите внимание, что до Windows 10 версии 1709 Защитник Windows управление приложениями было известно как настраиваемая целостность кода (CCI). WDAC также была одной из функций, которая включала ныне несуществующее понятие "Device Guard".

Требования к системе WDAC

Политики WDAC можно создать в любом клиентской версии Windows 10 1903+, или Windows 11, или на Windows Server 2016 и выше.

Политики WDAC можно применять к устройствам с любым выпуском Windows 10, Windows 11 или Windows Server 2016 и выше с помощью решения управления мобильными устройствами (MDM), например Intune; интерфейс управления, например Configuration Manager; или хост сценария, например PowerShell. Групповая политика также может использоваться для развертывания политик WDAC для Windows 10 и Windows 11 Enterprise или Windows Server 2016 и выше, но не может развертывать политики на устройствах с Enterprise skUs Windows 10.

Дополнительные сведения о том, какие отдельные функции WDAC доступны в определенных сборках WDAC, см. в сайте WDAC.

AppLocker

AppLocker был представлен с Windows 7 и позволяет организациям контролировать, какие приложения разрешены для Windows клиентов. AppLocker помогает предотвратить запуск конечными пользователями неодобренного программного обеспечения на своих компьютерах, но не соответствует критериям обслуживания для функции безопасности.

Политики AppLocker могут применяться к всем пользователям на компьютере или отдельным пользователям и группам. Правила AppLocker можно определить на основе:

- Атрибуты сертификата кодигнинга(ы), используемого для подписи приложения и его binaries

- Атрибуты двухфазных файлов приложения, которые приходят из подписанных метаданных для файлов, таких как исходное имя файла и версия, или хаш файла.

- Путь, по которому запущено приложение или файл

Требования к системе AppLocker

Политики AppLocker можно настроить только на устройствах, работающих на поддерживаемых версиях и выпусках Windows операционной системы. Дополнительные сведения см. в разделе Необходимые условия для использования AppLocker. Политики AppLocker можно развернуть с помощью групповой политики или MDM.

Выбор, когда использовать WDAC или AppLocker

Как правило, это рекомендуется пользователям, которые могут реализовать управление приложениями с помощью WDAC, а не AppLocker. WDAC постоянно совершенствуется и будет получать поддержку от платформ управления Майкрософт. Несмотря на то, что AppLocker будет по-прежнему получать исправления безопасности, он не будет проходить новые улучшения функций.

Однако в некоторых случаях AppLocker может быть более подходящей технологией для вашей организации. AppLocker лучше всего, когда:

- У вас смешанная Windows среда операционной системы (ОС), и для Windows 10 и более ранних версий ОС необходимо применять те же элементы управления политикой.

- Необходимо применять различные политики для разных пользователей или групп на общих компьютерах.

- Вы не хотите применять управление приложениями в файлах приложений, таких как DLLs или драйверы.

AppLocker также можно развернуть в качестве дополнения к WDAC, чтобы добавить правила для общих сценариев устройств для пользователей или групп, где важно запретить некоторым пользователям запускать определенные приложения. В качестве наилучшей практики необходимо применять WDAC на максимально ограниченном уровне для вашей организации, а затем можно использовать AppLocker для дальнейшей настройки ограничений.

Читайте также: