Аналог wmi для linux

Обновлено: 30.06.2024

Эта статья содержит набор методов для подключения к удаленной системе Windows из Linux и примеры того, как выполнять команды на машинах Windows удаленно из Linux с помощью ряда различных инструментов. И мы рассмотрим как осуществлять удаленный доступ к системам Windows из Linux.

Она охватывает более 30 различных методов получения удаленной оболочки, удаленного выполнения команд или подключения к удаленному рабочему столу с использованием различных свободно доступных инструментов и утилит.

Существует множество различных инструментов, которые можно использовать для доступа к удаленному компьютеру с Windows из Linux и выполнения на нем команд. Вот список существующих инструментов, описанных в этой статье, которые можно использовать для этой задачи.

Инструменты для удаленной команды или удаленного доступа к оболочке:

Инструменты для удаленного графического отображения:

Все эти инструменты имеют открытый исходный код и свободно доступны в любом дистрибутиве Linux (Kali, Ubuntu, Debian, Arch, CentOS, RedHat, Parrot ..), включая платформы на основе UNIX, такие как BSD, Mac OS X и многие другие.

Большинство этих инструментов работают путем подключения к порту SMB (tcp / 445) на удаленном компьютере с Windows, но некоторые из них также используют другие интерфейсы, такие как WMI, MMC, DCOM, NetBIOS и, конечно, RDP или VNC в случае подключение к удаленному (графическому) рабочему столу.

Более подробная информация об этом включена в обзорную таблицу ниже.

Обзорная таблица

В следующей таблице приводится сводка всех методов удаленного доступа, описанных в этой статье.

Вы можете увидеть, какой тип удаленного выполнения возможен с использованием каждого метода, а также подробную информацию о том, какие сетевые порты используются во время соединения.

Методы удаленного доступа из командной строки

Этот раздел содержит все методы удаленного доступа к командной строке, которые можно использовать для удаленного выполнения команд на машине Windows из Linux, включая создание интерактивной оболочки (cmd.exe или powershell.exe). ВАЖНО : Для использования этих методов необходимо предоставить учетные данные администратора. Это относится ко всем описанным ниже методам. Теперь перейдем к реальным методам и приемам.Impacket

Impacket — это библиотека Python для работы с различными сетевыми протоколами Windows. Он используется многими различными инструментами тестирования на проникновение и содержит ряд методов для выполнения команд на удаленных компьютерах с Windows.

Вот как мы можем использовать Impacket для выполнения команд в удаленной системе Windows:

1. Impacket psexec.py

Это создаст интерактивную удаленную оболочку с помощью метода Psexec:

psexec.py "./Administrator:pass123"@192.168.0.1

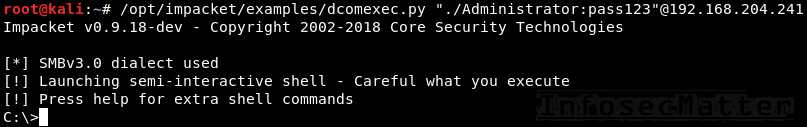

2. Impacket dcomexec.py

Это создаст полуинтерактивную удаленную оболочку с использованием DCOM:

dcomexec.py "./Administrator:pass123"@192.168.0.1

3. Impacket smbexec.py

Это создаст полуинтерактивную удаленную оболочку через встроенные функции Windows SMB:

smbexec.py "./Administrator:pass123"@192.168.0.1

4. Impacket wmiexec.py

Это создаст полуинтерактивную удаленную оболочку с использованием WMI:

wmiexec.py "./Administrator:pass123"@192.168.0.1

5. Impacket atexec.py

Это выполнит команду удаленно через Atsvc:

atexec.py "./Administrator:pass123"@192.168.0.1 "whoami"

Примечание: Impacket также поддерживает метод аутентификации с использованием хеш-кода, что позволяет использовать NTLM-хэш вместо пароля. Вот пример с psexec.py:

psexec.py -hashes aad3b435b51404eeaad3b435b51404ee:5fbc3d5fec8206a30f4b6c473d68ae76 "./Administrator"@192.168.0.1

Подробную информацию об этих методах с еще большим количеством примеров и снимков экрана можно найти здесь.

CrackMapExec

CrackMapExec — это швейцарский армейский нож пентеста. Он имеет множество полезных функций и интегрируется с рядом других проектов по обеспечению безопасности, таких как Mimikatz, Empire, PowerSploit или Metasploit.

Он также содержит ряд методов для выполнения команд на удаленных машинах Windows.

Вот как использовать CrackMapExec для выполнения команд в удаленных системах:

6. CrackMapExec wmiexec

Это выполнит команду (CMD / PowerShell) удаленно с помощью WMI:

crackmapexec smb -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET> crackmapexec smb -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

7. CrackMapExec atexec

Это выполнит команду (CMD / PowerShell) удаленно через Atsvc:

crackmapexec smb --exec-method atexec -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec smb --exec-method atexec -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

8. CrackMapExec smbexec

Это выполнит команду (CMD / PowerShell) удаленно с использованием собственного SMB:

crackmapexec smb --exec-method smbexec -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec smb --exec-method smbexec -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

9. CrackMapExec mmcexec

Это выполнит команду (CMD / PowerShell) удаленно через MMC:

crackmapexec smb --exec-method mmcexec -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec smb --exec-method mmcexec -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

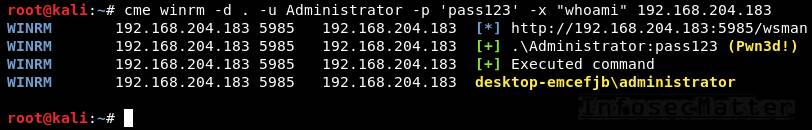

10. CrackMapExec winrm

Это выполнит команду (CMD / PowerShell) удаленно с помощью PSRemoting:

crackmapexec winrm -d <DOMAIN> -u <USER> -p <PASSWORD> -x <COMMAND> <TARGET>

crackmapexec winrm -d . -u Administrator -p 'pass123' -x "whoami" 192.168.0.1

Примечание: Хотя CrackMapExec позволяет запускать команду только в удаленной системе, мы все равно можем использовать ее для создания интерактивной оболочки с помощью командлета обратной оболочки PowerShell (например, некоторых из них ).

CrackMapExec также поддерживает передачу хэша NTLM вместо пароля (pass-the-hash). Вот пример с wmiexec:

crackmapexec smb -d <DOMAIN> -u <USER> -H <LM:NTLM> -x <COMMAND> <TARGET>

crackmapexec smb -d . -u Administrator -H aad3b435b51404eeaad3b435b51404ee:5fbc3d5fec8206a30f4b6c473d68ae76 -x "cmd /c whoami" 192.168.0.1

Более подробную информацию о CrackMapExec с примерами и скриншотами можно найти здесь.

Набор инструментов PTH

PTH Toolkit — это набор утилит, созданный пионерами техники передачи хеширования. Он содержит ряд полезных инструментов для подключения к удаленным машинам Windows, некоторые из которых также предназначены для выполнения команд в удаленных системах Windows.

Вот как использовать все функции удаленного доступа PTH Toolkit:

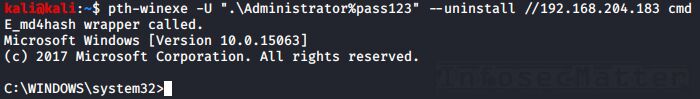

11. PTH Toolkit: pth-winexe

Это создаст интерактивную удаленную оболочку с использованием метода, подобного Psexec:

pth-winexe -U <DOMAIN>\\<USER>%<PASSWORD> --uninstall //<TARGET> <COMMAND>

pth-winexe -U ".\Administrator%pass123" --uninstall //192.168.0.1 cmd

Обратите внимание, что с помощью параметра «–system» pth-winexe также может автоматически расширяться до учетной записи «nt Authority \ system».

12. PTH Toolkit: pth-wmis

Это выполнит команду удаленно с помощью WMI:

pth-wmis -U ".\Administrator%pass123" //192.168.0.1 'cmd.exe /c whoami'

Обратите внимание, что этот конкретный метод не возвращает выходные данные команды. Если нам нужен результат, мы должны получить его с помощью дополнительной утилиты pth-smbget.

Примечание: PTH Toolkit, конечно, также поддерживает предоставление хеш-кода NTLM вместо пароля (pass-the-hash). Вот пример с pth-winexe:

pth-winexe -U <DOMAIN>\\<USER>%<LM|NTLM> --uninstall //<TARGET> <COMMAND>

pth-winexe -U ".\Administrator%aad3b435b51404eeaad3b435b51404ee:5fbc3d5fec8206a30f4b6c473d68ae76" --uninstall //192.168.0.1 cmd

Более подробную информацию о PTH Toolkit с примерами и скриншотами можно найти здесь:

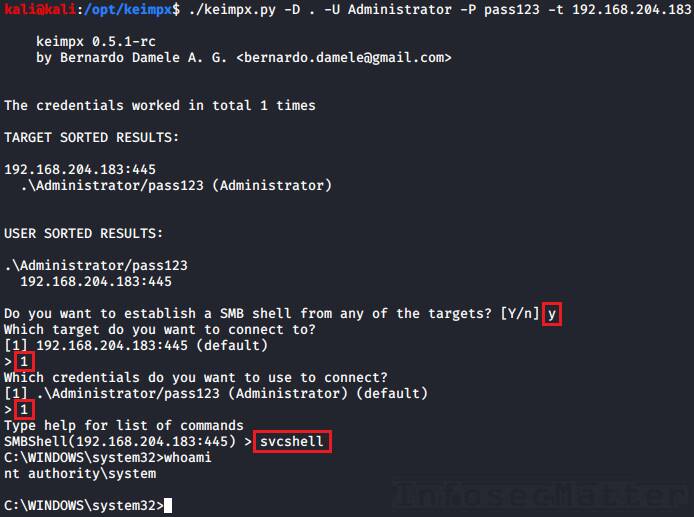

Keimpx

Keimpx — это инструмент лаборатории NCC Group, разработанный для пентестинга сред Windows. Он имеет много интересных функций, таких как работа с общими сетевыми ресурсами или кустами реестра, сброс хэшей и удаленное извлечение файлов NTDS, и, конечно же, ряд методов для удаленного выполнения команд в системах Windows.

Вот как использовать Keimpx для удаленного выполнения команд.

Сначала нам нужно запустить Keimpx с целевым списком, к которому нужно подключиться. Здесь мы подключаемся к одной машине:

keimpx.py -D <DOMAIN> -U <USER> -P <PASSWORD> -t <TARGET>

keimpx.py -D . -U Administrator -P pass123 -t 192.168.0.1

Теперь будет интерактивное меню, в котором мы сможем выбрать, что мы хотим сделать.

Вот список всех поддерживаемых методов, доступных в меню для выполнения команд или создания оболочек:

13. Keimpx: svcexec

Это выполняет команду в удаленной системе с помощью службы Windows. Введите в меню:

s vcexec <COMMAND>

svcexec "dir c:\users"

14. Keimpx: svcexec SERVER

Метод svcexec SERVER также выполняет команду, но он разработан для более ограниченных систем, в которых нет доступных для записи сетевых ресурсов:

svcexec <COMMAND> SERVER

svcexec "dir c:\users" SERVER

15. Keimpx: svcshell

Это создаст полуинтерактивную оболочку в удаленной системе с помощью службы Windows:

svcshell

16. Keimpx: svcshell SERVER

Svcshell также поддерживает режим СЕРВЕРА, который может порождать удаленную оболочку в более ограниченных системах без какого-либо доступного для записи сетевого ресурса:

Мне нравится вся концепция WMI, и я действительно мог бы использовать ее в Linux (в некоторых сценариях). Есть ли что-то подобное для систем Linux?

Не совсем. Вы используете WMI для получения системных параметров или для запроса процессов, или для изменения конфигурации, или для отслеживания системных событий, или что?

Ядро предоставляет большой объем информации и настраиваемые регуляторы через файловые системы /proc и /sys . Никакого языка запросов, только организованная иерархия каталогов и файлов. Некоторые из этих файлов доступны только для чтения, чтения-записи или только для записи; некоторые из них poll умеют.

У некоторых служб могут быть собственные клиенты для запроса и обновления конфигурации на лету - chrony chronyc приходит на ум, но даже в самом простом init есть initctl . Более новые сервисы, такие как HAL, можно исследовать и управлять ими через D-Bus.

Инструментарий управления Windows (WMI) - это реализация Microsoft стандарта WBEM (управление предприятием через Интернет) от Целевая группа по распределенному управлению. Эти стандарты доступны и используются в нескольких разновидностях систем * nix. В качестве примера приведем проект SourceForge, который включает WBEM в системах Linux. Существует стандарт под названием CIM (Common Information Model), который описывается DTMF следующим образом:

CIM предоставляет общее определение управляющей информации для систем, сетей, приложений и услуг, а также допускает расширения поставщиков. Общие определения CIM позволяют поставщикам обмениваться семантически богатой управляющей информацией между системами по всей сети.

Похоже, что OpenLMI предназначен именно для этой цели . Он предоставляет инструменты для мониторинга и управления серверами на базе Linux.

Также существуют агенты WBEM для GNU / Linux (например, OpenPegasus).

На самом деле кажется, что OpenLMI использует Pegasus в качестве внешнего интерфейса.

Я прошу не согласиться, но ДА, есть. Получите FWTS и бегите

И вы увидите, как это реализовано и что можно читать / изменять.

Взгляните на интерфейсы / proc. Там вы можете получить много системной информации. Также существует множество отличных утилит для сбора системной информации. Пакеты sysstat - это всегда одна из первых вещей, которые я устанавливаю в наши дни.

Изменить: вы всегда можете запросить SNMP. По умолчанию отображается много информации.

Мне нравится вся концепция WMI, и я действительно могу использовать ее под Linux (в некоторых сценариях). Есть ли что-то подобное для Linux-систем?

ОТВЕТЫ

Ответ 1

Не совсем. Используете ли вы WMI для получения системных параметров или для запроса процессов или для изменения конфигурации или для мониторинга системных событий или что?

Ядро предоставляет множество информации и настраиваемых регуляторов через файловые системы /proc и /sys . Нет языка запросов, только организованная иерархия каталогов и файлов. Некоторые из этих файлов доступны только для чтения, чтения-записи или записи; некоторые из них poll способны.

Некоторые службы могут иметь настраиваемые клиенты для запроса и обновления конфигурации на лету - chrony chronyc приходит на ум, но даже самый основной init имеет initctl . Более новые сервисы, такие как HAL, могут быть интродуцированы и обработаны через D-Bus.

Ответ 2

Инструментарий управления Windows (WMI) - это реализация Microsoft WBEM (веб-управление предприятием) из Целевая группа распределенного управления. Эти стандарты доступны и используются в нескольких вариантах систем * nix. В качестве примера можно привести проект , который позволяет использовать WBEM в системах Linux. Существует стандарт под названием CIM (общая информационная модель), который описывается DTMF следующим образом:

CIM обеспечивает общее определение управленческая информация для систем, сетей, приложений и услуг, и позволяет расширять поставщиков. Общие определения CIM позволяют поставщиков для обмена семантически богатыми управляющая информация между системами по всей сети.

Ответ 3

OpenLMI, похоже, предназначен именно для этой цели. Он обеспечивает инструменты для мониторинга и управления серверами на базе Linux.

Существует также WBEM для GNU/Linux (например OpenPegasus).

На самом деле кажется, что OpenLMI использует Pegasus в качестве внешнего интерфейса.

Ответ 4

Взгляните на интерфейсы /proc. Вы можете получить там много системной информации. Есть также множество отличных утилит для сбора системной информации. Пакеты sysstat всегда являются одной из первых вещей, которые я устанавливаю в эти дни.

Изменить: вы всегда можете запросить SNMP. По умолчанию отображается много информации.

Виртуализация в вычислительной технике подразумевает создание виртуальных машин, хранилищ, аппаратных средств, ресурсов компьютерной сети или операционной системы. На одном компьютере можно создать множество экземпляров данной операционной системы. Эти экземпляры называются виртуальными машинами. Программное обеспечение для виртуализации стало популярным, поскольку оно значительно расширяет возможности системы. Виртуализация наиболее предпочтительна и применяется для облачных вычислений.

Сообщество Linux создало несколько инструментов виртуализации или Virt tools, таких как QEMU, KVM, Libvert или libguestfs, которые служат основой для создания программного обеспечения виртуализации с открытым исходным кодом. В статье будет рассмотрено несколько программ виртуализации с открытым исходным кодом, таких как Oracle VM VirtualBox, Linux-KVM, виртуализация Redhat, Microsoft Hyper-V, Xen Project, oVirt, а также Boxes в Fedora.

Концепция виртуализации

Виртуализация создает слой абстракции над физическим оборудованием для создания виртуальной вычислительной системы, известной как виртуальные машины (ВМ). Это позволяет пользователю или предприятию запускать несколько виртуальных компьютеров и операционных систем на одном физическом сервере. По сути, основное преимущество виртуализации заключается в более эффективном использовании физического компьютерного оборудования.

Виртуальная машина

Гипервизор

Лучшие программы виртуализации с открытым исходным кодом для Linux

Для обычных пользователей

1. Oracle VirtualBox

Вы можете использовать его для создания сред виртуализации для личного использования, небольших встроенных настольных систем, развертывания центров обработки данных, облачных вычислительных платформ или сред.

VirtualBox может работать с несколькими ОС, включая большинство операционных систем Windows (NT 4.0, 2000, XP, Vista, Server 2003, Windows 7, 8, 10), Linux 2.4, 2.6, 3.x и 4.x, DOS/Windows 3.x, OpenBSD, Solaris, OpenSolaris и OS/2.

Главные особенности

- Кросс-платформенный, поддерживает различные платформы, такие как Mac, Windows, Solaris и Linux.

- Поддерживает функцию перетаскивания.

- Поддерживает бесшовный режим, общие папки и буферы обмена.

- Поддерживает четыре операционные системы в качестве хоста.

- Поддержка SMP, телепортации.

- Поддерживает телепортацию, миграцию и переключение виртуальных машин в реальном времени между несколькими физическими хостами и облаком.

- Позволяет выполнять без аппаратной виртуализации, что исключает требование технологий Intel VT-X или AMD-V.

- Поддерживает публичные API (Python, XPCOM, SOAP, Java) для управления конфигурацией и исполнением ВМ.

VirtualBox находится в постоянном развитии со стороны сообщества с частыми выпусками, исправлениями ошибок и новыми возможностями. Проект основан на сообществе, в то время как Oracle обеспечивает его качество на уровне предприятия.

Установка VirtualBox

Ubuntu

sudo apt-get update

sudo apt-get install virtualbox

sudo apt-get install virtualbox-ext-pack

Fedora 34

sudo dnf -y install @development-tools

sudo dnf -y install kernel-headers kernel-devel dkms elfutils-libelf-devel qt5-qtx11extras

sudo dnf search virtualbox

sudo dnf install VirtualBox-6.1

sudo usermod -a -G vboxusers $USER

newgrp vboxusers

2. Linux KVM

KVM превращает ядро Linux в гипервизор, используя загружаемое ядро под названием KVM.ko, которое позволяет виртуальным машинам получить прямой доступ к базовым аппаратным ресурсам. Каждая виртуальная машина реализуется как процесс Linux, запланированный планировщиком Linux, с выделенным виртуальным оборудованием, таким как процессор(ы), графический адаптер, сетевая карта, память и диски.

Главные особенности

- SELinux и (sVirt) безопасная виртуализация, обеспечивающая улучшенную изоляцию безопасности ВМ, которая позволяет обеспечить обязательный контроль доступа (MAC) для гостевых ВМ.

- Поддерживает использование любого хранилища, поддерживаемого Linux, например, локальных дисков и сетевых хранилищ (NAS).

- Поддерживает горячее подключение виртуальных процессоров.

- Поддерживается неравномерная балансировка доступа к памяти и объединение одинаковых страниц ядра для эффективного управления памятью.

- Поддерживается телепортация и динамическое управление памятью.

- Поддерживается живая миграция, позволяющая перемещать работающую виртуальную машину между физическими хостами без прерывания работы.

- Поддерживается ограничение запросов дискового ввода-вывода от виртуальных машин к хост-машинам.

- Позволяет выполнять несколько ВМ на немодифицированных образах Linux или Windows после установки, где каждая ВМ имеет виртуализированное оборудование, сетевую карту, графический адаптер и диск.

KVM обеспечивает достойную интеграцию с ОС.

Установка KVM в Ubuntu

apt-get install qemu-system libvirt-clients libvirt-daemon-system

apt-get install --no-install-recommends qemu-system libvirt-clients libvirt-daemon-system

adduser <ваш пользователь> libvirt

3. GNOME Boxes

Главные особенности

- Он может загружать образ ОС (операционной системы) непосредственно с URL-адреса.

- Он обнаруживает ОС и выделяет достаточное количество оперативной памяти и дискового пространства.

- Имеет надежный интерфейс командной строки (CLI), который пригодится опытным пользователям ВМ.

- В нем есть функция клонирования, которая позволяет пользователям мгновенно создавать копии существующих виртуальных машин.

Gnome Boxes усовершенствовал виртуализацию, обеспечив свободу программного обеспечения, и его стоит установить, даже если Gnome не является вашей обычной средой рабочего стола.

4. Microsoft Hyper-V

Hyper-V позволяет запускать каждую виртуальную машину (ВМ) в своем собственном пространстве, что предотвращает влияние сбоя на другие рабочие нагрузки, а также управляет доступом к сервисам между различными людьми и системами. Гипервизор состоит из различных компонентов, таких как гипервизор Windows, Hyper-V Virtual Machine Management Service, поставщик услуг виртуализации (VSP), поставщик инструментов управления виртуализацией Windows Management Instrumentation (WMI), драйвер виртуальной инфраструктуры (VID) и шина виртуальных машин (Vmbus) для эффективного управления взаимодействием между оборудованием и ВМ.

Главные особенности

- Он поддерживает такие улучшения экранированных виртуальных машин, как совместимость с Linux и Virtual Machine Encrypted Networks.

- Поддерживается вложенная виртуализация и сворачивание кластера, динамическая многопоточная очередь виртуальных машин.

- Поддерживается vSwitch Receive Segment Coalescing, поддержка постоянной памяти и расширенные сессии.

- Поддерживается живая миграция, позволяющая перемещать работающие виртуальные машины на другие хосты.

- Поддерживается миграция, импорт и экспорт хранилищ, что упрощает распространение ВМ.

- Улучшенный мониторинг использования ресурсов центрального процессора хоста.

В нем имеются улучшенные компоненты безопасности, такие как безопасная загрузка, шифрование BitLocker, виртуальный модуль Trusted Platform Module (vTPM) для безопасного хранения ключей и служба Host Guardian Service для проверки хостов и предотвращения несанкционированного доступа.

Для эффективного управления виртуальными машинами под управлением дистрибутивов Linux необходимо установить и активировать Hyper-V Linux Integration Services вручную. Hyper-V LIS состоит из двух типов компонентов: драйверов и служб. Драйверы повышают производительность виртуальных машин Linux, в то время как службы предназначены для выполнения определенной работы. Службы интеграции Linux позволят вам использовать такие функции, как живая миграция, VLAN Tagging and Trunking, Symmetric multiprocessing (SMP), Static IP Injection. Вы также сможете воспользоваться функцией Live Virtual Machine Backup и возможностью выполнять горячее удаление/добавление памяти с помощью Dynamic Memory.

Microsoft поддерживает следующие дистрибутивы Linux, работающие в качестве виртуальной машины: Red Hat Enterprise Linux 5.2-5.11, 6.0-6.10, 7.0-7.6 64-bit, CentOS 5.2-5.11, 6.0-6.10, 7.0-7.6 64-bit, и Oracle Linux 6.4-6.10, 7.0-7.6. Проект Hyper-V постоянно развивается, и компания Microsoft добавляет новые функции для повышения общей эффективности, производительности и надежности. Вы также можете использовать Hyper-V с инструментами управления, такими как Hyper-V Manager, Failover Cluster Manager, System Center Virtual Machine Manager (SCVMM) и System Center Operations Manager (SCOM). Кроме того, вы можете использовать Powershell, который обеспечивает больший контроль и более прост в использовании.

Прочтите: Открытый исходный код изменил Linux, иначе и быть не могло: Линус ТорвальдсДля облачных систем

1. Проект Xen

Гипервизор Xen существует уже некоторое время и является одним из наиболее эффективных программ виртуализации в сообществе Linux. Он используется в качестве основы для многих открытых и коммерческих приложений, таких как виртуализация серверов, виртуализация рабочих станций, инфраструктура как услуга (IaaS), приложения для обеспечения безопасности, встроенные и аппаратные устройства, а также автомобильные проекты.

Главные особенности

Проект Xen является стандартом по умолчанию в гипервизорах Linux и обеспечивает безопасную, эффективную и надежную платформу виртуализации. Он обеспечивает и поддерживает некоторые из крупнейших облачных предприятий, таких как Amazon Web Services, Verizon Cloud, Public Cloud, Rackspace и многие другие. Гипервизор Xen идеально подходит для пользователей или организаций, желающих повысить коэффициент использования серверов, снизить сложность управления серверными фермами и уменьшить первоначальные затраты на инфраструктуру. Однако есть одна оговорка: Xen полагается на решения сторонних производителей для драйверов оборудования, резервного копирования и восстановления, отказоустойчивости и хранения данных.

2. oVirt

Главные особенности

- Поддерживает KVM на архитектурах x86-64 и PowerPC64.

- В нем реализовано расширенное управление сетью с помощью IP-адресов для настройки интерфейсов, шлюзов и масок подсети.

- Механизм oVirt предоставляет централизованный механизм управления виртуализацией корпоративного уровня с интерфейсами программирования и графической консолью администрирования.

- Он обеспечивает высокую доступность и телепортацию, включая живую миграцию, возможность создания живых снимков и клонирование виртуальных машин из снимков.

- Расширенные возможности аварийного восстановления позволяют восстановить систему в случае системного сбоя.

- Его самодостаточный механизм и домены хранения GlusterFS позволяют плавно расширять ресурсы, что упрощает и оптимизирует развертывание.

Система обладает повышенной сетевой производительностью для виртуализации настольных компьютеров, что позволяет управлять средами WAN с более высокой задержкой и низкой пропускной способностью.

Она поддерживает другие внутренние устройства хранения данных, такие как NFS, FC, SCSI и POSIX-совместимые FS.

oVirt поддерживает (rsyslog) удаленное протоколирование и (remote kdump) удаленный анализ аварий.

Он обладает улучшенными функциями безопасности благодаря SELinux и sVirt.

Проект находится в стадии постоянного развития с обещанием разработки поддержки архитектуры ARM. Проект также предоставляет oVirt Node, которая является специализированной легковесной ОС на базе CentOS. oVirt Node разработана как гипервизор, предоставляющий расширенный интерфейс управления для поддержки API.

3. Red Hat Virtualization (RHV)

Лучшие возможности

RHV совместим с облачными программными стеками, такими как Red Hat Cloud Infrastructure, Red Hat CloudForms для управления несколькими облаками, Red Hat Satellite для управления инфраструктурой, Red Hat OpenStack для облачного стека и Red Hat Insights для предиктивной аналитики.

В нем реализована повышенная безопасность виртуальных машин и гипервизоров с помощью SELinux, sVirt и обязательного контроля доступа (MAC).

Она поддерживает (NUMA) неравномерный доступ к памяти, что позволяет пользователям развертывать большие гостевые рабочие нагрузки при минимизации накладных расходов на доступ к физической памяти.

4. ProxMox

Главные особенности

Почему вы должны виртуализировать свою инфраструктуру

Виртуализация может повысить масштабируемость, гибкость и подвижность, обеспечивая при этом значительную экономию средств. Вы также получите большую мобильность рабочих нагрузок, улучшенную производительность, доступность ресурсов и автоматизацию операций. По сути, это упрощает управление вычислительными ресурсами и снижает затраты на владение и эксплуатацию.

Снижение первоначальных капитальных затрат и эксплуатационных расходов: Виртуализированные среды более экономичны. Вы сможете потреблять меньше физических клиентов, что поможет вам значительно сократить первоначальные инвестиции в оборудование. Невиртуализированная среда может быть неэффективной, поскольку вычислительные ресурсы могут простаивать и не использоваться для других приложений на сервере.

Минимизация или исключение простоев: В случае простоя физический сервер требует присутствия человека для его замены или починки, что может занять несколько часов, значительно снижая производительность. В отличие от этого, виртуализированную среду легко создать и развернуть. Кроме того, она позволяет системным администраторам реплицировать и восстанавливать пострадавшую виртуальную машину, что значительно повышает отказоустойчивость.

Повышение эффективности и производительности: Виртуальные среды позволяют тратить меньше времени на обслуживание физического оборудования или инфраструктуры. Вы можете легко устанавливать, обновлять и поддерживать среду для всех виртуальных машин в виртуальной среде на сервере вместо того, чтобы управлять ею от сервера к серверу.

Она обеспечивает безопасность и изоляцию от сбоев на аппаратном уровне.

Вы можете сохранить все состояние виртуальной машины в файл.

Вы можете перенести или предоставить любую виртуальную машину на любой физический сервер.

Виртуализация сохраняет общую производительность благодаря расширенному контролю ресурсов.

Разработчики могут легко управлять и контролировать среду разработки, тестирования или производства с помощью виртуальной машины.

Подведение итогов

В статье рассматриваются некоторые из лучших программ виртуализации с открытым исходным кодом, такие как XenProject, VirtualBox, Microsoft Hyper-V, Linux KVM и oVirt. Виртуализация вашей архитектуры может повысить масштабируемость, маневренность и гибкость, обеспечивая при этом значительную экономию средств. Разработчики также могут наслаждаться большей мобильностью рабочей нагрузки и контролировать свои среды разработки, тестирования или производства. Более того, она позволяет сократить количество физических серверов, снижая энергопотребление и делая вашу организацию экологически чистым предприятием. По сути, виртуализация упрощает управление вычислительными ресурсами и требует меньше затрат.

Если мы пропустили какой-либо инструмент или программное обеспечение для виртуализации с открытым исходным кодом, пожалуйста, поделитесь им в разделе комментариев.

Читайте также: