Antix linux настройка wifi

Обновлено: 04.07.2024

antiX — легковесный дистрибутив для старых компьютеров. Основан на Debian Stable.

Видео-обзор antiX Linux

Видео-обзор дистрибутива antiX.

На основе Debian Stable

antiX основан на стабильной ветке Debian Stable.

В системе не используется systemd (демон для инициализации служб в процессе загрузки системы).

Репозитории

В дистрибутиве доступны все репозитории Debian.

По желанию можно подключить Debian-testing и unstable репозитории.

Основная цель antiX предоставить легкую, но при этом функциональную операционную систему, способную работать на старых компьютерах.

LiveCD/LiveUSB

antiX может быть использован как быстрая LiveCD/LiveUSB-система для восстановления компьютеров.

Приложения, которые вы установите в Live-режиме, сохранятся в системе после ее установки.

Логин / пароль для входа в Live-систему: demo / demo .

Пароль рута: root .

В загрузочном меню можно выбрать язык клавишей F2 — русский присутствует.

Оконный менеджер

antiX не использует среду рабочего стола. Поддерживается целый набор легковесных оконных менеджеров:

По умолчанию используется IceWM.

Для выбора оконного менеджера нужно нажать клавишу F6 в загрузочном меню.

IceWM это быстрый легковесный оконный менеджер. В IceWM нет иконок на рабочем стола, но antiX позволяет добавлять иконки на рабочий стол, для этого используется ROX.

antiX по умолчанию поддерживает Conky. В прозрачном апплете на рабочем столе отображается загрузка ЦПУ, свободное место на дисках, загрузка ОЗУ и swap, состояние сети и другая информация.

Редакции

Доступны 32-х и 64-х битные версии.

antiX доступен для скачивания в следующих версиях, отличающихся количеством предустановленных компонентов:

- antiX-full — 1.1Gb

- antiX-base — 700Mb

- antiX-core — 350Mb

- antiX-net — 150Mb

antiX-full включает в себя целый набор предустановленного ПО. Версия antiX-full не влезет на CD-диск, поэтому для записи CD можно использовать base версию, но в ней нет LibreOffice.

antiX-full и antiX-base включают package-installer и Syntaptic, через которые можно искать и устанавливать программы.

Для поиска приложений в antiX-net и antiX-core можно использовать утилиту cli-aptiX или использовать apt-cache search.

Системные требования

Рекомендуемые системные требования:

- 256Мб ОЗУ (с настроенным swap)

- Pentium III

Заявлено, что antiX должен работать на большинстве компьютеров:

- 192Мб ОЗУ (и настроенным swap от 128Мб)

- Pentium II

Требования к размеру жесткого диска:

- antiX-full требует 3.8Гб

- antiX-base требует 2.6Гб

- antiX-core требует 1.0Гб

- antiX-net требует 0.7Гб

Большинство пользователей могут использовать версию antiX-full.

Для очень старых компьютеров с ОЗУ менее 256Мб и процессором вида Pentium II или Pentium III можно использовать antiX-base.

Для тех, кто хочет полный контроль над тем, что он устанавливает, следует использовать версии antiX-core и antiX-net. Версии antiX-core и antiX-net не включают Иксы (графический интерфейс).

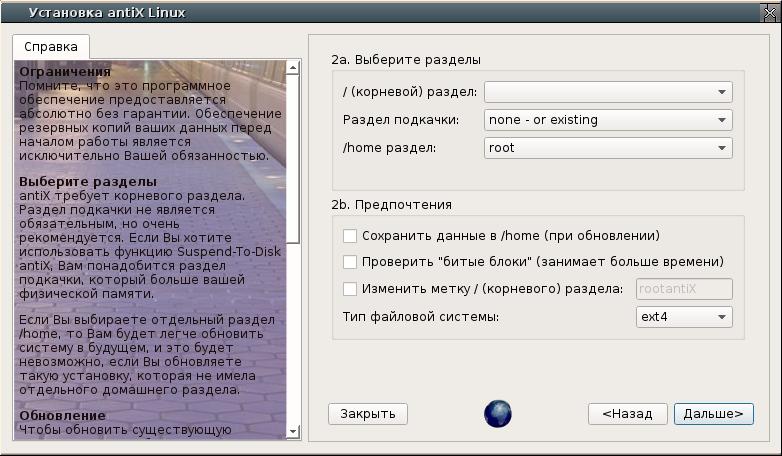

Установка и настройка

Установка antiX выполняется через собственный инсталлятор. В нем все очень понятно, на каждом шаге даются пояснения.

antiX 19: Процесс установки

Настройка

Для централизованной настройки системы есть приложение antiX Control Center. Через него можно запускать утилиты настройки различных компонентов, открывать и редактировать конфигурационные файлы.

На официальном сайте дистрибутива можно найти всю необходимую информацию по вопросам настройки системы. Есть FaQ, Wiki, Форум.

В этой статье я расскажу, как можно настроить WiFi с помощью wpa_supplicant, без всяких Xorg/X11 утилит. Это необходимо для того, чтобы базовые службы ОС исправно работали с минимальным набором технических средств удаленного доступа. Программа будет исполняться как служба, настройки сделаны правкой конфиг файлов.

По-быстрому, установить соединение с открытой точкой доступа можно таким образом.

Если же надо всерьез и надолго, то прошу внутрь.

Общие сведения о wpa_supplicant

Что из себя представляет wpa_supplicant?

- Кросс-платформенная открытая реализация стандарта IEEE 802.11 для Linux, *BSD, Windows, Mac OS X и прочих систем.

- Полная поддержка WPA2, WPA и более старых протоколов безопасности беспроводной LAN сети.

- Приложение пользовательского пространства, выполняющее функции саппликанта и SME оператора, исполняющего MLME инструкции.

- WPA и полностью IEEE 802.11i/RSN/WPA2.

- WPA-PSK и WPA2-PSK (pre-shared key) ("WPA-Personal").

- WPA вместе с EAP (т.е., сервером аутентификации RADIUS) ("WPA-Enterprise") управление ключами CCMP, TKIP, WEP (104/128 и 40/64 бит).

- Кэширование RSN, PMKSA: предварительную аутентификацию.

Как wpa_supplicant устанавливает связь с точкой доступа?

- Cетевой интерфейс должен исправно функционировать с установленным драйвером, прежде чем wpa_supplicant запустится.

- Wpa_supplicant запрашивает драйвер ядра сканировать доступные Basic Service Set (BSS).

- Wpa_supplicant производит выбор BSS в соответствии с настройками.

- Wpa_supplicant запрашивает драйвер ядра установить соединение с выбранной BSS.

- Для WPA-EAP: аутентификацию EAP производит встроенный IEEE 802.1X Supplicant, либо же внешний Xsupplicant с сервером аутентификации.

- Для WPA-EAP: получен мастер-ключ от IEEE 802.1X Supplicant.

- Для WPA-PSK wpa_supplicant использует пароль PSK в качестве мастер-ключа сессии.

- Wpa_supplicant производит с аутентификатором точки доступа 4-х этапное согласование [1] и групповое согласование ключей.

- Wpa_supplicant производит шифрование однонаправленных и широковещательных пакетов [2] , после чего начинается обычный обмен данными.

Главный и большой плюс wpa_supplicant — его юниксвейность, то есть соответствие принципу Unix Way, когда программа делает что-то одно, но делает это хорошо. В каком-то смысле wpa_supplicant также Gentoo Way. Она требует некоторого внимания и терпения вначале, но затем о ней можно напрочь забыть. После того как программа настроена и пущена в дело, она полностью выпадает из потока событий, превращаясь в пару строк из ps -ef . Она не сверкает и не мигает в системном трее, не оповещает о разведанных, подключенных и отключенных беспроводных сетях. Ее просто нет, пока вы сами ее не поищите.

Из минусов — сложность настройки и конфигурации. Много возни по сравнению с тырк-тырк-тырк в окне Network Manager , не говоря уже о WiFi подключении с любого Андроид устройства. Если вы собираетесь в поездку с Linux ноутбуком, то наверняка предпочтете более дружественный фронтенд настройки беспроводной сети, чтобы быстро подключаться к бесплатным точкам доступа WiFi в аэропорту, гостинице или в рабочей обстановке. Для домашнего же беспроводного интернета — самое то.

Установка

Если не выбирать графический фронтенд, то программа почти не тянет за собой никаких зависимостей. Для Gentoo Linux сгодится установка с выставленными флагами как показано.

Подключение без конфиг файла

Если вам нужно подключиться только один раз, то необходимости создавать файл конфигурации и вникать во все тонкости настройки, нет. Достаточно набрать несколько инструкций из командной строки.

Пример для открытой сети был показан в самом начале. Для закрытой WPA сети быстрое подключение выгладит так:

В начале надо запустить саму программу wpa_supplicant и сопутствующую wpa_cli .

Затем настройка из интерактивного интерфейса wpa_cli .

Для закрытой WPA2 сети:

В конце необходимо вручную запустить демон DHCP.

Подключение к Ad-Hoc сети

Никогда с такой не сталкивался, но готовым нужно быть ко всему. Подключение к открытой ad-hoc.

То же самое с помощью iw .

Настройка для домашней сети

Теперь самое интересное — настройка. Этот процесс задокументирован для Arch Wiki, Debian Wiki и Gentoo Wiki, но всех деталей там естественно нет.

Программа обычно ставится в директорию /etc/wpa_supplicant/ , и наша задача — правильно настроить конфигурационный файл wpa_supplicant.conf , и привязать его к автозапуску беспроводного сетевого интерфейса.

Начнем с wpa_supplicant.conf . Если вы подключаетесь из дома к WPA/WPA2, то скорее всего используете пароль для WiFi соединения, что соответствует режиму WPA-PSK ("WPA-Personal") . Мы не будет рассматривать варианты с WEP шифрованием, так как оно ненамного лучше открытой сети.

Возьмем типовой конфиг из документации. Например такой.

Первая строка необходима, без ctrl_interface программа даже не запустится. GROUP=wheel нужно для того, чтобы запускать из под обычного пользователя в графическом интерфейсе wpa_gui, но это не наш путь. Поэтому меняем на рутовый GROUP=0 .

Каждой сети в файле настроек должен соответствовать блок network <> . Покопавшись в исходниках, обнаружил нашел годное писание переменной ap_scan в файле config.h , а в мануале и руководстве пользователя ее описание очень скудное.

ap_scan — AP scanning/selection

By default, wpa_supplicant requests driver to perform AP scanning and then uses the scan results to select a suitable AP. Another alternative is to allow the driver to take care of AP scanning and selection and use wpa_supplicant just to process EAPOL frames based on IEEE 802.11 association information from the driver.

1: wpa_supplicant initiates scanning and AP selection (default).

0: Driver takes care of scanning, AP selection, and IEEE 802.11 association parameters (e.g., WPA IE generation); this mode can also be used with non-WPA drivers when using IEEE 802.1X mode;

do not try to associate with APs (i.e., external program needs to control association). This mode must also be used when using wired Ethernet drivers.

2: like 0, but associate with APs using security policy and SSID (but not BSSID); this can be used, e.g., with ndiswrapper and NDIS drivers to enable operation with hidden SSIDs and optimized roaming;

in this mode, the network blocks in the configuration are tried one by one until the driver reports successful association; each network block should have explicit security policy (i.e., only one

option in the lists) for key_mgmt, pairwise, group, proto variables.

Note: ap_scan=2 should not be used with the nl80211 driver interface (the current Linux interface). ap_scan=1 is optimized work working with nl80211. For finding networks using hidden SSID, scan_ssid=1 in the network block can be used with nl80211.

- bssid — The Basic Service Set Identifier (BSSID), физический адрес точки доступа.

- key_mgmt — Протоколы аутентификации.

- pairwise — Для WPA2 укажите CCMP, а для WPA — TKIP.

- proto — WPA/WPA2.

- psk — Хэш пароля PreShared Key.

group: list of accepted group (broadcast/multicast) ciphers for WPA

CCMP = AES in Counter mode with CBC-MAC [RFC 3610, IEEE 802.11i/D7.0]

TKIP = Temporal Key Integrity Protocol [IEEE 802.11i/D7.0]

WEP104 = WEP (Wired Equivalent Privacy) with 104-bit key

WEP40 = WEP (Wired Equivalent Privacy) with 40-bit key [IEEE 802.11]

If not set, this defaults to: CCMP TKIP WEP104 WEP40

pairwise: list of accepted pairwise (unicast) ciphers for WPA

CCMP = AES in Counter mode with CBC-MAC [RFC 3610, IEEE 802.11i/D7.0]

TKIP = Temporal Key Integrity Protocol [IEEE 802.11i/D7.0]

NONE = Use only Group Keys (deprecated, should not be included if APs support pairwise keys)

proto: list of accepted protocols

WPA = WPA/IEEE 802.11i/D3.0

RSN = WPA2/IEEE 802.11i (also WPA2 can be used as an alias for RSN)

If not set, this defaults to: WPA RSN

key_mgmt: list of accepted authenticated key management protocols

WPA-PSK = WPA pre-shared key (this requires 'psk' field)

WPA-EAP = WPA using EAP authentication (this can use an external program, e.g., Xsupplicant, for IEEE 802.1X EAP Authentication

IEEE8021X = IEEE 802.1X using EAP authentication and (optionally) dynamically generated WEP keys

NONE = WPA is not used; plaintext or static WEP could be used

If not set, this defaults to: WPA-PSK WPA-EAP

Создаем хэш пароля для psk :

Все готово, чтобы создать конфиг сети. Итоговый файл должен выглядеть как-то так.

Верные значения для bssid , group , proto и pairwise можно определить, сканируя беспроводную сеть.

Команда iwlist из набора Wireless Tools устарела, вместо нее сейчас iw .

Настройка 802.1X для офиса

Стандарт IEEE 802.1X определяет более строгую модель подключения к WiFi сети. Вместо psk пароля необходимо предъявить серверный сертификат.

- ca_cert — Абсолютный путь к CA-сертификату в формате PEM или DER, необходим для возможности подтверждения сертификата сервера.

- ca_path — Абсолютный путь к директории, где хранятся файлы CA-сертификатов (в формате PEM), которые вы хотите добавить в список доверенных.

- client_cert — Абсолютный путь к клиентскому сертификату в формате PEM или DER.

- eap — Разделенный пробелами список поддерживаемых методов EAP: MD5, MSCHAPV2, OTP, GTC, TLS, PEAP, или TTLS.

- identity — Идентификации EAP, например имя пользователя.

- password — Пароль EAP.

Так может выглядеть блок, настроенный для подключения к сети в режиме WPA-Enterprise с аутентификацией 802.1X PEAP, в котором требуется ввод данных учетной записи пользователя:

А это пример блока, настроенного для подключения к сети в режиме WPA-Enterprise с аутентификацией 802.1X EAP-TLS, в котором требуются серверный и клиентский сертификаты:

Привязка wpa_supplicant к сетевой карте

Для Gentoo Linux надо добавить 2 строки в /etc/conf.d/net .

Список поддерживаемых -D<driver> драйверов. Для современных чипов и версий ядра подойдет nl80211 . На старом железе может взлететь wext .

- nl80211 — New driver.

- wext — Linux wireless extensions (generic).

- wired — wpa_supplicant wired Ethernet driver.

- roboswitch — wpa_supplicant Broadcom switch driver.

- bsd — BSD 802.11 support (Atheros, etc.).

- ndis — Windows NDIS driver.

Сетевая карта wlan0 должна быть залинкована с lo0 .

Следует также добавить wpa_supplicant в автозапуск.

Пользователи Debian добавляют запись в файл /etc/network/interfaces .

Пользователи RedHat добавляют в /etc/sysconfig/wpa_supplicant

а в файл /etc/sysconfig/network-scripts/ifcfg-wlan0

Отладка

После того как wpa_supplicant успешно подключилась к точке доступа, в dmesg можно увидеть протокол установки соединения.

Если же вместо этого вы увидите ошибку:

то скорее всего, надо использовать драйвер wext вместо nl80211 . А с ошибкой:

наоборот, вместо wext надо подставить nl80211 .

В ситуации, когда вы не можете определить ошибку, запустите wpa_supllicant напрямую с ключем -dd .

Если вы владелец какого-либо мобильного устройства под управлением OS Linux, то вам в первую очередь придется задуматься над выполнением задачи номер один - настройка соединения с беспроводной точкой доступа Wifi. По умолчанию, стандартные инструменты для Linux-десктопов надежны и удобны в использовании. Например, Wifi Radar , Network Manager , Wicd и многие другие программы этого класса. Конечно, подразумевается, что вы используете окружения типа Gnome или KDE, обладающих очень богатым функционалом и выбором.

Но как быть, если у вас нечто другое и более редкое - E17, Fluxbox, ION или вообще "голая" консоль? В этом случае вам стоит применить классический способ настройки - командная строка.

Давайте рассмотрим два случая настройки соединения с беспроводной точкой доступа:

- графическое приложение Wicd ( для примера );

- консольные утилиты.

Вступление

Предполагается, что у вас имеется беспроводное сетевое устройство (адаптер), который работает под Linux. Если вы вдруг обнаружили, что ваше устройство не работает, можно предложить, как один из вариантов для новичков, поставить последнюю версию дистрибутива Ubuntu и установить проприетарные драйвера для своей беспроводной карточки. Предложенный случай является наиболее простым и действенным, по сравнению с попытками заставить работать адаптер через драйвер ndiswrapper.

Также предполагается, что у вас имеются в наличии два параметра для подключения к беспроводной точке: SSID и идентификационный ключ. Без них (особенно - без второго, так как первый еще можно легко узнать) вы не сможете установить соединение.

Wicd - графическое приложение, написанное на Python. Гибкая и удобная в использовании программа, предлагающая большой функционал. Wicd легко устанавливается и им также легко пользоваться. Достаточно всего нескольких минут для ознакомления с программой. Стоит также заметить, что Wicd, помимо графического интерфейса, имеет и консольный вариант "исполнения", не уступающий по функциональности.

Командная строка

Давайте теперь посмотрим, как настроить wifi-соединение через командную строку. К слову сказать, такой способ является универсальным, так как используются утилиты, являющиеся стандартными для всех дистрибутивов Linux. Более того, все приложения с графическим интерфейсом (GUI) основаны на работе именно этих утилит. Образно говоря, если мы "снимем" "крышу" GUI у любого графического приложения, то под ней мы увидим скромных и незаметных тружеников консоли: ifconfig, wireless-tools, wpa_supplicant, ping, nmap и многих других.

Для выполнения нашей задачи понадобятся следующие утилиты:

- - ifconfig : полностью управляет работой любого сетевого адаптера вашего компьютера (будь то проводной или беспроводной интерфейс);

- - iwlist : выдает список доступных для подключения (находящихся в радиусе досягаемости) беспроводных дочек доступа;

- - iwconfig : утилита управления и конфигурирования беспроводных сетевых устройств (адаптеров);

- - dhclient (или его налоги): автоматически получает IP-адрес от dhcp-сервера беспроводной точки;

- - wpa_supplicant : утилита для настройки шифрованных соединений.

- - which ifconfig

- - which iwlist

- - which iwconfig

- - which dhclient

- - which wpa_supplicant

При выполнении каждой из этих команд вы увидите путь, по которому они располагаются в файловой системе. Если вдруг не увидите - вам придется установить отсутствующие. Наиболее простой и рекомендуемый - это менеджером пакетов того дистрибутива Linux, которым вы пользуетесь. Как альтернатива - можно предложить установку из исходников, но такой путь требует достаточного опыта от пользователя.

Рассмотрим пример подключения к wifi-точке с шифрованием WEP

1 . Первое, что мы сделаем - посмотрим, какие сетевые адаптеры имеются у нас на компьютере:

Вывод будет содержать имена и подробное описание всех сетевых интерфейсов, которые удалось обнаружить утилите ifconfig. Если не был обнаружен желаемый, то причина заключается только в одном - нет драйверов для него и не включена поддержка этого интерфейса в ядре Linux.

2 . Запускаем беспроводной сетевой адаптер:

здесь :

- wlan0 - стандартное в большинстве Linux-систем имя wifi-карточки;

- up - опция говорит команде ifconfig запустить для работы ("поднять") сетевое устройство.

3 . Теперь нам надо сканировать эфир вокруг себя на наличие доступных hot-spot'ов:

- wlan0 - имя беспроводного адаптера;

- scan - команда iwlist запускается в режиме сканирования.

Результатом работы iwlist будет детальный отчет, из которого на данном этапе нас интересует только одна строчка: ESSID:"Some_Name". Значение параметра ESSID ("Some_Name") - это имя беспроводной точки доступа. Теперь мы знаем, к какой конкретно wifi-точке мы будем подключаться.

4 . Выполняем подключение:

- wlan0 - сетевой адаптер, на котором настраивается соединение;

- essid - задаем имя точки доступа, к которой подключаемся;

- key - указываем ключ шифрования, использующийся этой точкой доступа для передачи данных.

Команда iwconfig по умолчанию использует для ключа шифрования данные в шестнадцатеричном виде HEX. Если вы хотите указать ключ в виде простого текста (ASCII), вам необходимо использовать опцию s .

5 . Последний шаг - получаем от dhcp-сервера wifi-точки IP-адрес:

Естественно, вышеуказанные шаги выполнять каждый раз утомительно. Можно упростить процесс установки соединения, написав скрипт подключения, в котором мы объединим все эти команды в одно целое:

Здесь мы добавили еще одну команду sleep с параметром 10 секунд. Это рекомендуется делать перед получением IP-адреса для надежности установки соединения.

Сохраняем этот файл под каким-либо именем (например, wireless_up) и делаем его исполняемым командой:

Переносим wireless_up по пути /usr/local/bin, чтобы сделать его глобально видимым всей системой.

Теперь вам достаточно набрать в командной строке:

. и соединение будет установлено.

Рассмотрим более сложный случай - соединение с точкой доступа по WPA-шифрованию

Соединение с таким шифрованием поддерживает только утилита wpa_supplicant, поэтому она нам понадобиться. Также, опять таки, предполагаем, что мы знаем ключ (пароль) шифрования этой точки доступа.

1 . Генерируем пароль на основе этого ключа с помощью утилиты wpa_passphrase, которая входит в состав пакета wpa_supplicant. Дело в том, что пароль, который мы будем использовать далее, должен быть в виде шестнадцатиричного числа:

Утилита выдаст сгенерированную строку psk, которую мы вставим в конфигурационный файл wpa_supplicant.conf:

Это очень упрощенный файл конфигурации, но он будет работать. Возможно, вам потребуется добавить в шапку этого файла еще одну строку:

для предоставления необходимых прав доступа.

2 . "Поднимаем" интерфейс wlan0:

3. Указываем, к какой точке мы хотим подключиться:

4 . Запускаем утилиту wpa_supplicant на установку соединения:

здесь :

- B - запускать команду wpa_supplicant в фоновом режиме;

- Dwext - говорим утилите wpa_supplicant использовать драйвер wext для интерфейса wlan0;

- i - задаем настраиваемый сетевой интерфейс (wlan0 в нашем случае);

- с - указываем путь к конфигурационному файлу wpa_supplicant.conf.

5 . Проверяем, что соединение установлено:

На выводе увидим подробную информацию по указанному интерфейсу wlan0.

6 . Получаем локальный IP-адрес:

7 .Упрощаем процесс, создав по пути /etc/network/interfaces запись следующего вида:

Заключение

В зависимости от дистрибутива Linux, существует множество способов настройки wifi-соединений. Именно благодаря такому разнообразию настроить соединение можно практически в любой Linux-системе.

Главное, чтобы сам беспроводной адаптер поддерживался в Linux на уровне драйверов. Но это уже зависит главным образом от разработчиков операционных систем.

Сейчас беспроводные сети все больше господствуют в офисах, квартирах, кафе. Как-то слышал беседу дву х студентов:

У меня дома тоже раскинута сеть Wi-Fi. Это удобно и очень просто. Во всяком случае у меня все получилось с первого раза и все переносные устройства, а это ноут, нетбук и два смартфона, прекрасно с этой сетью коннектятся. Даже китайский iPhone соседа ловит сеть моментально.

НАСТРОЙКА ПОДКЛЮЧЕНИЯ К БЕСПРОВОДНОЙ (WI-FI) СЕТИ В GNU/Linux

На примере дистрибутива Debian Lenny beta 2

и wi-fi-карточек Intel 2200 BG и D-Link DWA-510 (на чипе RaLink RT2561/RT61)

2. Модуль ядра и установка прошивки (фирменного программного обеспечения) для wi-fi карточки

У многих дистрибутивов определение типа wi-fi карточки и настройка соответствующего программного модуля таким образом, чтобы он загружался при каждом запуске системы, происходит автоматически в процессе инсталляции операционной системы на компьютере. Однако наличие в системе модуля не означает, что wi-fi карточка будет сразу работать. Для работы многих карточек нужно еще где-то взять специальное фирменное программное обеспечение (прошивку) и указазать модулю путь к каталогу, в котором она будет находится.

Таким образом, настройка wi-fi карточки распадается на 2 этапа:

- проверка наличия в операционной системе модуля ядра для работы с карточкой;

- установка прошивки для карточки.

2.1. Модуль ядра

Чтобы узнать производителя и тип карточки, можно дать команду, которая выведет строчку с указанием на PCI-устройство, связанное с беспроводной (wireless) сетью:

$ lspci | grep -i wireless

Для карточки Intel 2200 BG получаем вывод строки:

02:03.0 Network controller: Intel Corporation PRO/Wireless 2200BG Network Connection

Если вывода нет, надо дать команду

lspci | grep -i network

и среди разных сетевых контроллеров найти тот, который стоит на wi-fi карточке.

Если перебор всех возможных вариантов названия, как и просмотр вывода всех подгруженных модулей командой

Обе рассмотренные в данной статье карточки были обнаружены дистрибутивом Debian Lenny и соответствующие модули ядра были настроены для автоматической загрузки во время старта системы. Убедимся в этом.

Для Intel 2200 BG дадим команду поиска модуля и получим вывод:

2.2. Установка фирменного программного обеспечения (прошивки)

К беспроводным относится только интерфейс wlan0, что видно из вывода команды, показывающей беспроводные интерфейсы:

Где взять прошивку? Ответ на этот вопрос имеет несколько вариантов.

1. Попытаться узнать, нет ли среди пакетов, идущих в составе дистрибутива, пакета, содержащего эту прошивку? Естественно, этот пакет не может находиться в группе свободных пакетов Debian (т.е. ни в репозитории main, ни в contrib), он может быть только в репозитории non-free. Поэтому соответствующую строку в файле /etc/apt/sources.list, которая отвечает за подключение к сетевому репозиторию, надо настроить на не-свободную часть репозитория: вместо

и даем команду, позволяющую обновить список пакетов:

Посмотрим теперь, это то, что нам надо, или нет:

Из описания следует, что это как раз то, что нам нужно (binary firmware), поэтому инсталлируем данный пакет:

После его установки необходимая прошивка была помещена в /lib/firmware. Карточка стала готовой к работе.

3. Установка необходимых программ

Также, по совету М. Конника, имеет смысл поставить пакеты для работы с ACPI (системой энергосбережения):

В результате будет запущен демон acpid и в /etc/acpi добавится ряд необходимых скриптов.

4. Возможные проблемы с выключателем wi-fi карточки в ноутбуке

После перезагрузки попытка проверить работоспособность (об этом см. ниже) ноутбучной wi-fi карточки Intel 2200 показыват, что она по-прежнему неработоспособна.

Листаем вниз и находим примерно следующие строки:

Запускаем систему вновь и имеем:

5. Проверка работоспособности wi-fi-карточки

Теперь можно попробовать поймать сигнал от wi-fi-точки доступа. Даем команду

Затем для найденного беспроводного интерфейса задаем команду (покажем на примере eth1) для сканирования эфира на предмет обнаружения wi-fi точки доступа:

Примечание 1 (для любителей графических конфигурялок). Данный файл в Debain GNU/Linux исполняет роль самой удобной из всех возможных конфигурялок: нужно всего лишь записать подряд несколько строчек с адекватными значениями. Если же Вы твердо намерены использовать графическую конфигурялку, то тогда для Вас не составит труда, руководствуясь значениями в соответствующие поля вписать те же значения, которые приведены далее в конфигурационном файле /etc/network/interfaces .

6. Настройка беспроводного интерфейса

со статическим адресом компьютера в беспроводной сети

Адреса других публичных DNS-серверов можно посмотреть здесь.

Теперь перезагружаемся и, в случае необходимости, активируем интерфейс eth1 комадной из-под рута:

Естественно, если до этого использовался сетевой проводной интерфейс (у меня он имеет обозначение eth0), то его нужно предварительно дезактивировать (из-под рута):

Аналогично отключается, в случае необходимости, и беспроводной интерфейс:

Если же есть желание, чтобы eth1 активировался автоматически при запуске системы (и в ряде других случаев), то надо перед описанием интерфейса (т.е. перед iface eth1 inet static) добавить такую строчку:

7. Настройка беспроводного интерфейсас динамически распределяемыми адресами компьютеров в беспроводной сети

Этот случай аналогичен предыдущему, за исключением того, что в части конфигурационного файла /etc/network/interfaces, отвечающего за беспроводной интерфейс, вместо строки

iface eth1 inet static

iface eth1 inet dhcp

и удалить строку, жестко задающую адрес компьютера:

Примечание. Не забывайте про настройку адресов DNS-серверов (см. выше).

8. Некоторые тонкости настройки WPA

| Элемент | Возможные значения (в файле /etc/network/interfaces разрешенные значения перечисляются через пробел) | Описание |

| wpa-ssid | устанавливает название (ssid) сети | |

| wpa-bssid | Пример:00:1a:2b:3c:4d:5e | идентификатор (bssid) точки доступа, к которой идет подключение |

| wpa-psk | Пример:iehRHbfGy89620ksjDHFЗ | WPA-ключ шифрования |

| wpa-key-mgmt | NONE, WPA-PSK, WPA-EAP,IEEE8021X | список принимаемых способов шифрования |

| wpa-group | CCMP, TKIP, WEP104,WEP40 | список приемлемых групп шифрования для WPA |

| wpa-pairwise | CCMP, TKIP, NONE | список попарных методов шифрования для WPA |

| wpa-auth-alg | OPEN, SHARED, LEAP | список допустимых алгоритмов аутентификации для IEEE 802.11 |

| wpa-proto | WPA, RSN | список принимаемых протоколов |

| wpa-identity | Пример:vasya | имя пользователя, получаемое у администратора (EAP-аутентификация) |

| wpa-password | Пример:rRt89Nbvc4 | пароль (EAP-аутентификация |

Читайте также: