Apppatch что это за папка windows 10

Обновлено: 08.07.2024

Если ваш диск C переполнен или если ваша папка Windows в Windows 10/8/7 занимает слишком много места, то вы столкнетесь с нехваткой памяти. Давайте посмотрим, что можно удалить лишнее из папки Windows, чтобы освободить место на жестком диске.

1. Временная папка Windows

Временная папка доступна по пути C:\Windows\Temp . Она используется Windows для загрузки файлов, а затем перемещает их в нужное место. Так что даже если вы удалите все отсюда, это не нанесет ущерб системе.

2. Файл гибернации

Файл гибернации используется Windows для поддержания текущего состояния ОС. Состояние сохраняется в файл - hiberfil.sys . Обычно это около 70-80% памяти вашего компьютера. Если на вашем компьютере находится от 6 до 8 ГБ памяти, то это от 4 до 6 ГБ дискового пространства, занимаемого этим файлом.

Чтобы удалить это, сначала включите опцию скрытых системных файлов, а затем найдите файл в папке Windows. Другой вариант - полностью отключить спящий режим, если он вам не нужен. Выполните команду powercfg.exe /hibernate off в командной строке, и она отключит ее.

3. Папка Windows.old

Это не внутри папки Windows, это копия старой папки Windows. При установке или обновлении до новой версии Windows копия всех существующих файлов доступна в Windows.old (Старая папка). Это полезно, если вы когда-нибудь захотите восстановить предыдущую версию.

Занимает значительное количество места. Если вам это больше не нужно, вы можете удалить эту папку.

4. Загруженные программные файлы

Расположенная в C:\Windows\Downloaded Program Files , это папка, в которой хранятся Internet Explorer и все программы, использующие загруженные файлы, связанные с технологией ActiveX или Java. Эти технологии уже устарели, и вы можете удалить всё.

5. Папка Prefetch

Каждый раз, когда вы запускаете приложение на своем компьютере, в операционной системе Windows создается файл предварительной выборки (Prefetch), который содержит информацию о файлах, загруженных приложением. Информация в файле Prefetch используется для оптимизации времени загрузки приложения при следующем его запуске.

Вы можете удалить содержимое папки Prefetch, но со временем она будет заполнена.

6. Шрифты

Шрифты в Windows 7/8/10 находятся в папке C:\Windows\Fonts . Windows содержит более 40 новых шрифтов.

Вы можете удалить ненужные шрифты, чтобы уменьшить размер папки шрифтов.

7. Папка SoftwareDistribution

Папка SoftwareDistribution используется для временного хранения файлов, которые могут потребоваться для установки обновления Windows на вашем компьютере.

Вы можете удалить содержимое папки SoftwareDistribution, но она будет заполнена после запуска "Центра обновления Windows".

Буквально вчера, один мой знакомый попросил меня помочь ему решить аналогичную проблему. Windows 7 моего приятеля во первых долго загружается, а во вторых работает с сильными зависаниями, установленный антивирус не обновлялся уже год, так как моему другу просто лень продлить подписку. Последним доводом для обращения моего приятеля ко мне стало то, что его жена не смогла попасть на сайт одноклассники.

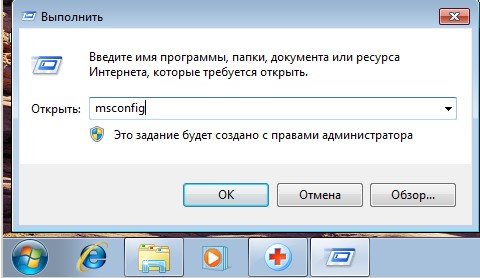

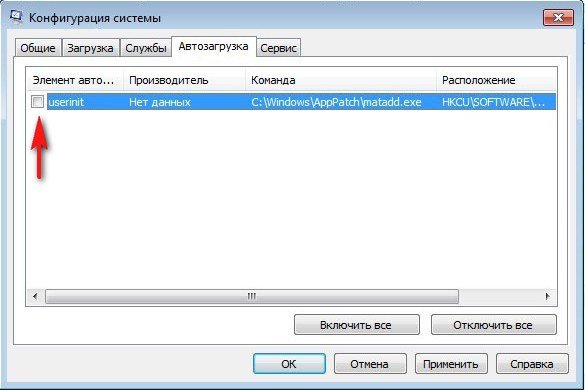

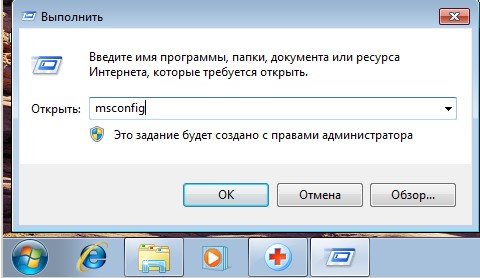

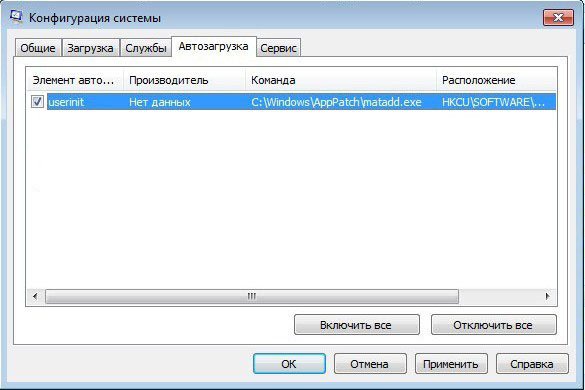

Далее проверяем автозагрузку с помощью встроенной в Windows утилиты для управления автозапускаемыми программами, которая называется MSConfig , идём Пуск -> Выполнить , набираем msconfig

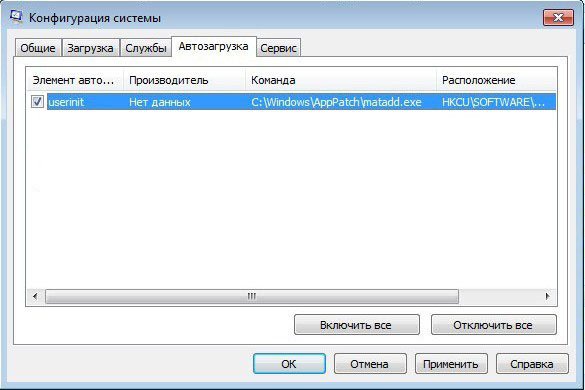

и вот пожалуйста неизвестный элемент со странным названием userinit находится в Автозагрузке,

исполняемый файл находится по адресу

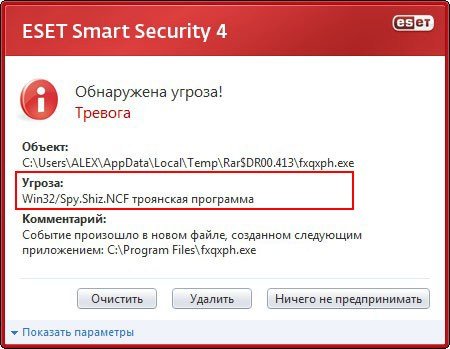

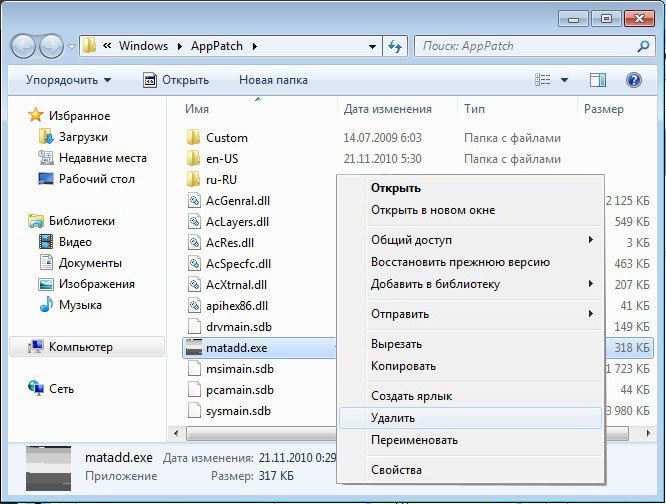

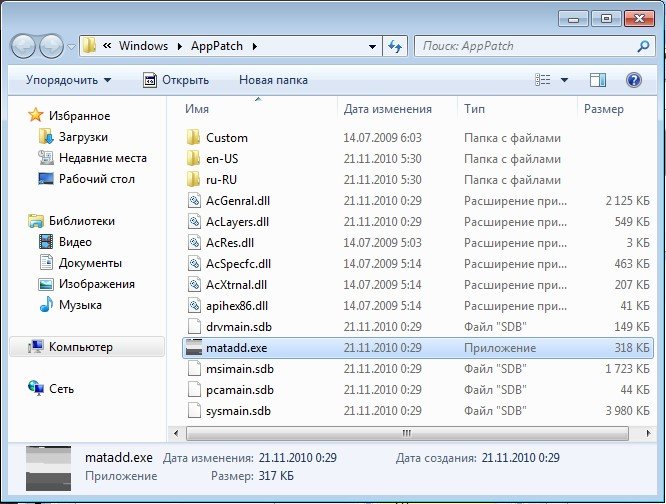

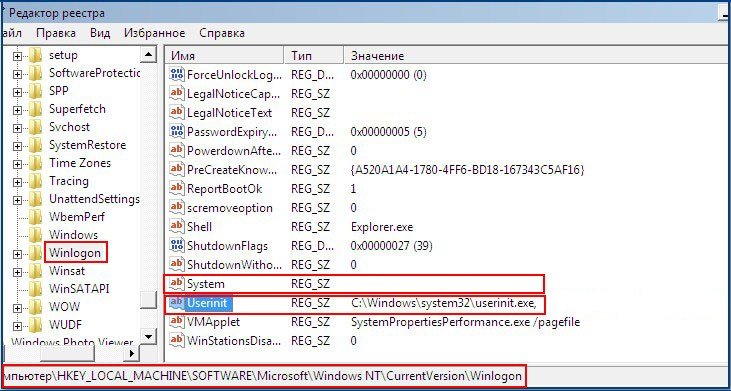

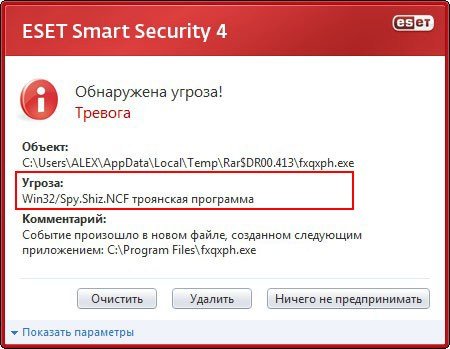

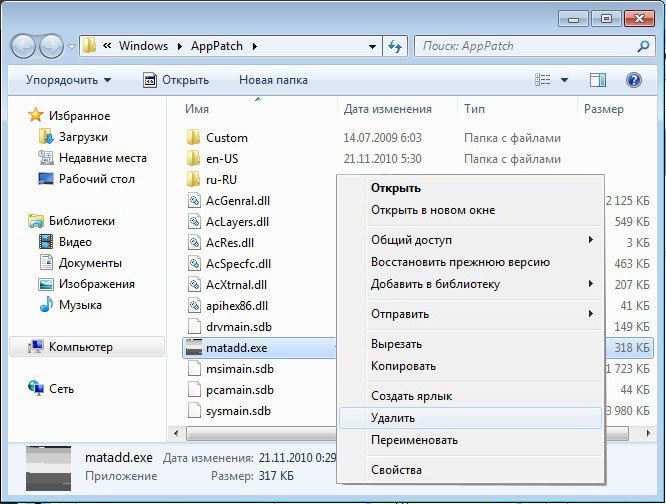

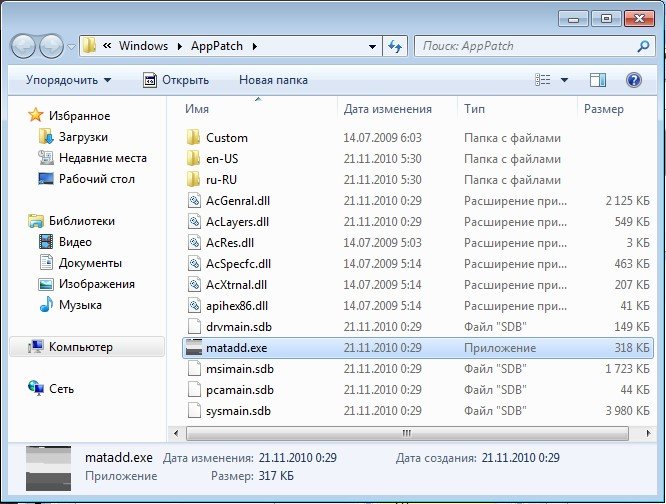

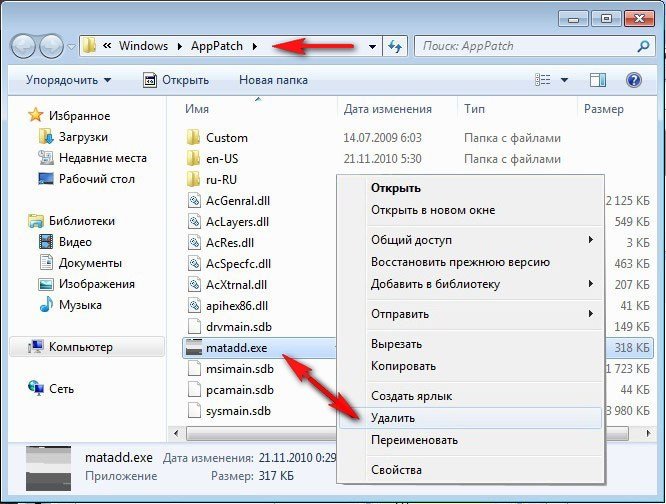

Данное название вируса matadd.exe случайно сгенерированное системой, можете не заострять на нём внимание, в вашем случае оно будет обязательно другим, но знайте, называется вирус на самом деле Win32/Spy.Shiz.NCF и представляет собой троянскую программу. Пройдём в данную папку и попытаемся его удалить, но к сожалению пока вирус активен у нас ничего не получится или вирусный файл вам удалить удастся, но он через пару секунд воссоздаст себя вновь.

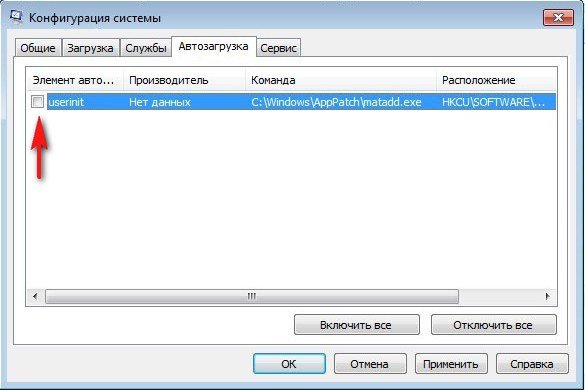

В окне утилиты msconfig снимем галочку с данного элемента userinit ,

Для успешной борьбы с вирусом нам нужен помощник, который:

- Во-первых сможет нам показать файл вируса находящийся в автозагрузке

- Во-вторых покажет нам изменения внесённые вирусом в реестр

Полное описание работы с утилитой можно прочесть вот в этой нашей статье Автозагрузка программ в Windows 7

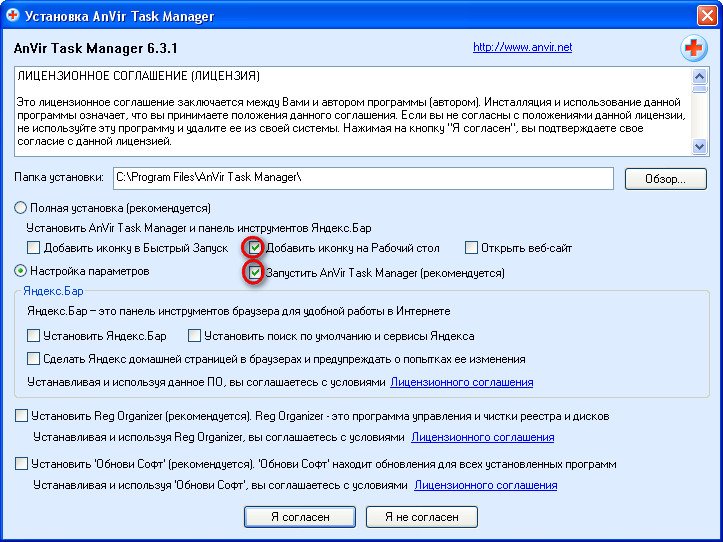

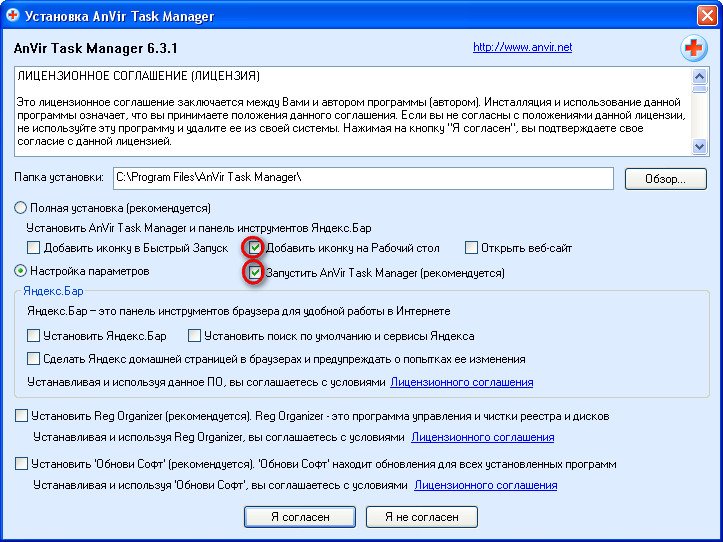

Единственное предостережение, в самом начале установки НЕ выбирайте полную установку, как рекомендуется, а выберите Настройка параметров и снимите галочки со всего, что вам не нужно, оставьте только на пункте Запустить AnVir Task Manager (рекомендуется) и Добавить иконку на рабочий стол .

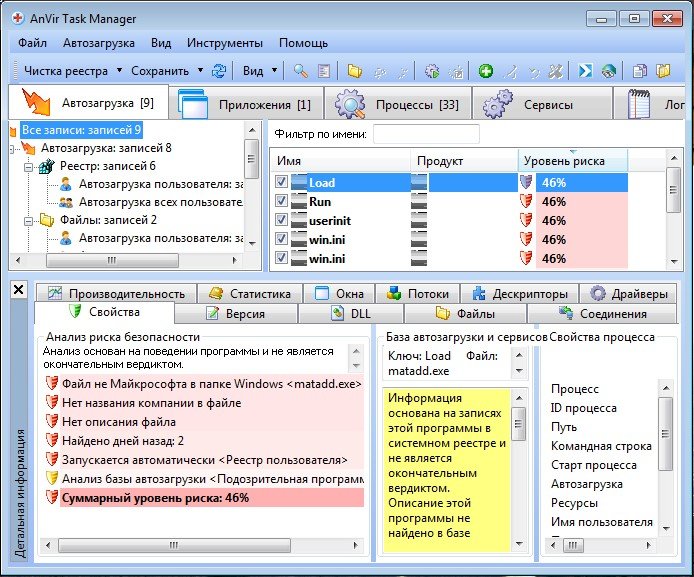

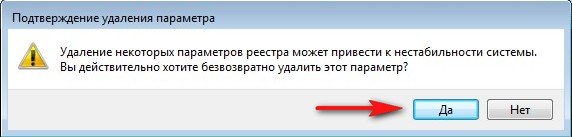

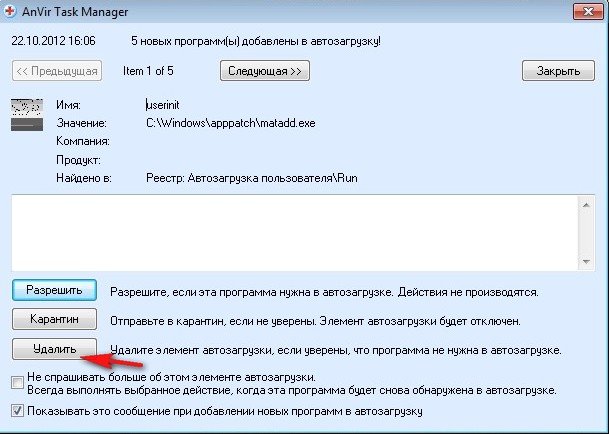

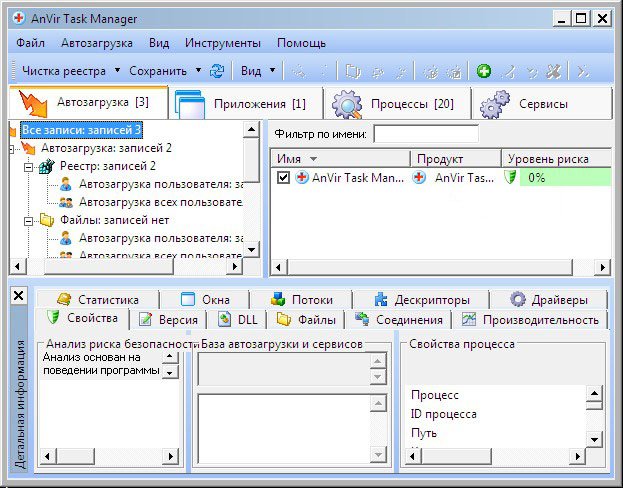

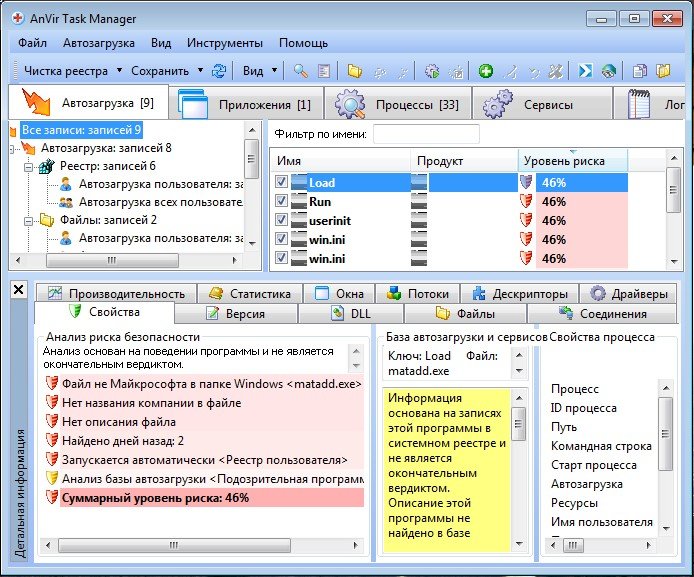

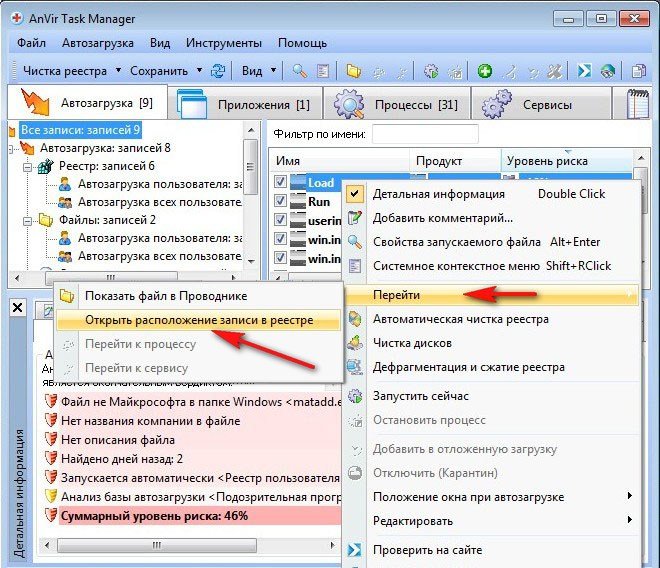

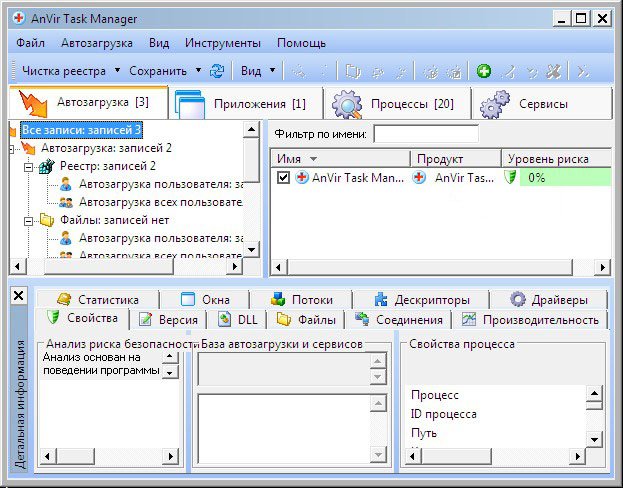

После установки программы запускаем её и видим такую картину, вирусом в реестр внесено целых пять изменений. Снять галочки и тем самым удалить изменения произведённые вирусом в реестре не получается.

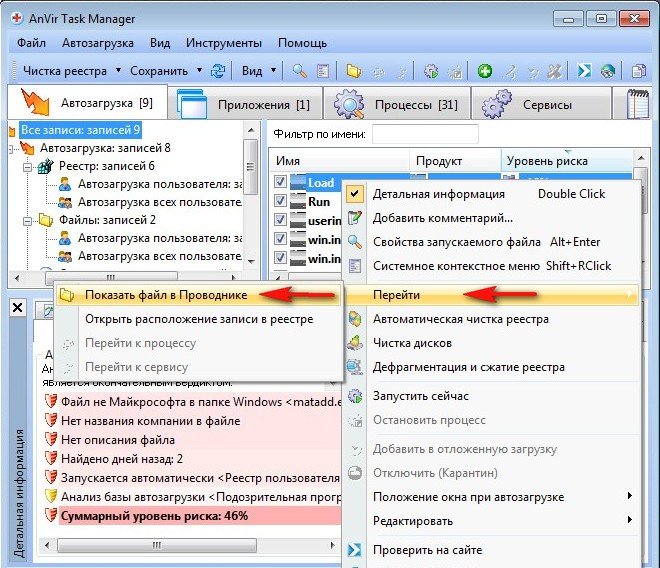

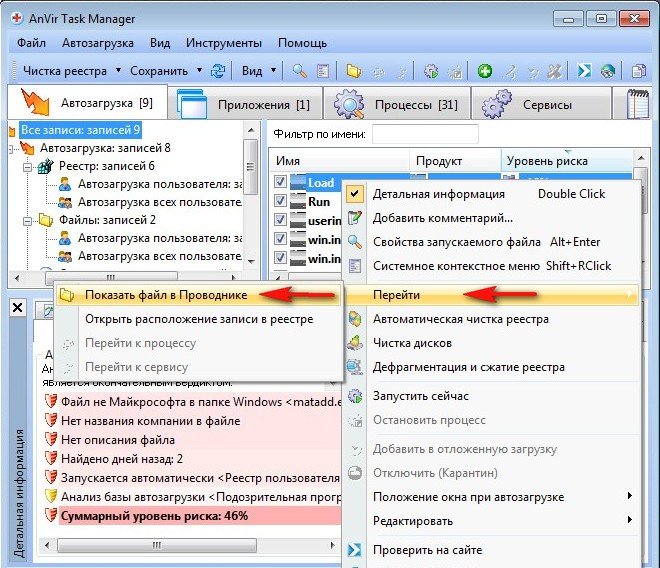

Давайте узнаем насколько вирус проник в нашу систему. Наводим мышь на имя вирусного ключа Load , щёлкаем правой мышью и выбираем в меню Перейти->Показать файл в проводнике

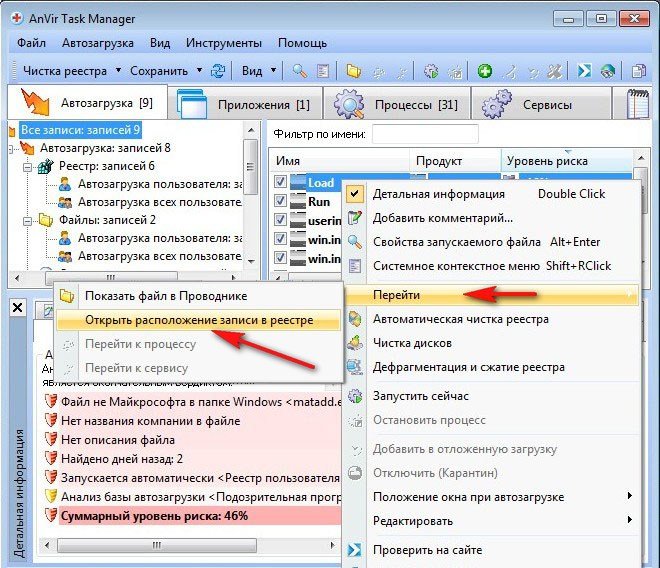

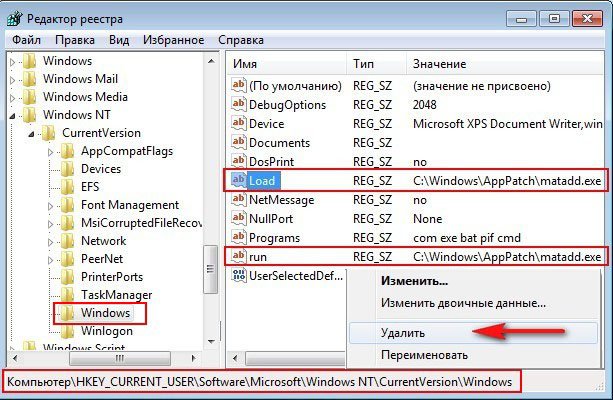

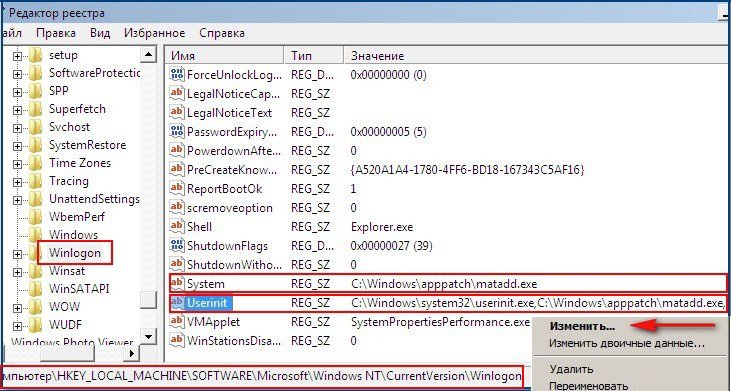

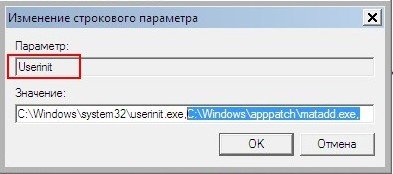

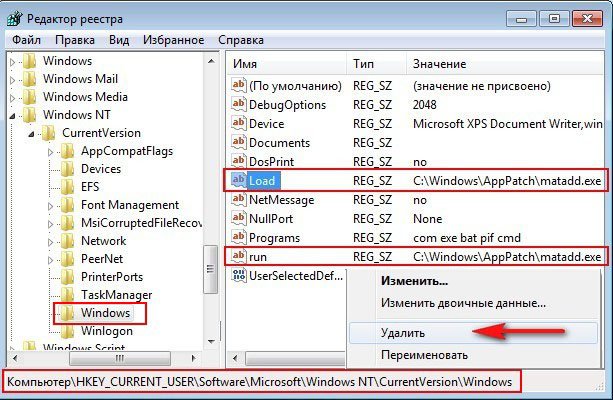

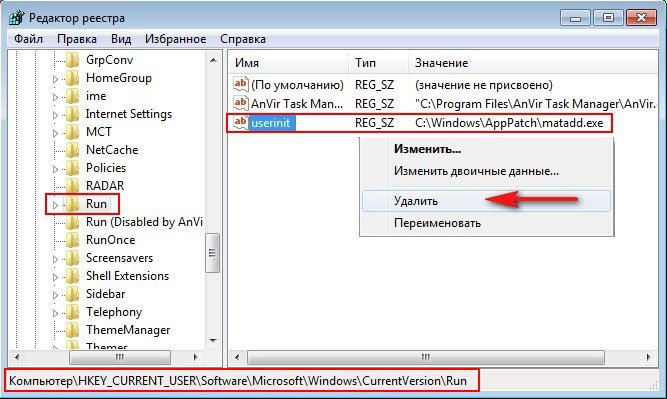

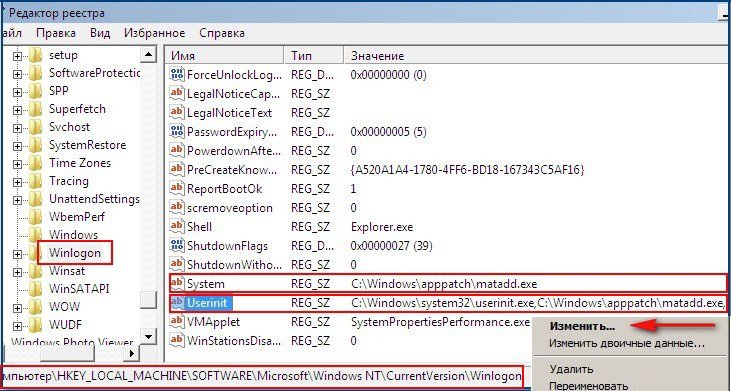

Так же смотрим расположение записей вируса в реестре. Видим вирусная программа внесла свои изменения в два раздела реестра, смотрим подробно и сразу удаляем .

Щёлкаем правой мышью на созданном вирусом ключе Load и выбираем в меню Перейти->Открыть расположение записи в реестре.

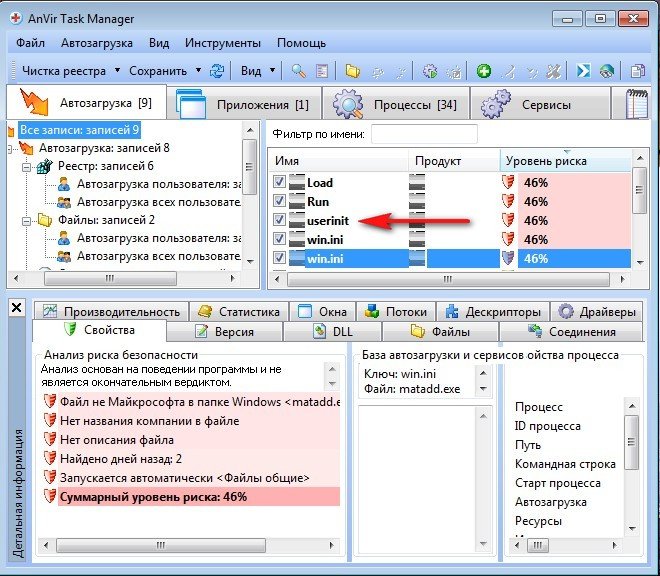

Щёлкаем правой мышью на созданном вирусом ключе userinit и выбираем в меню Перейти->Открыть расположение записи в реестре

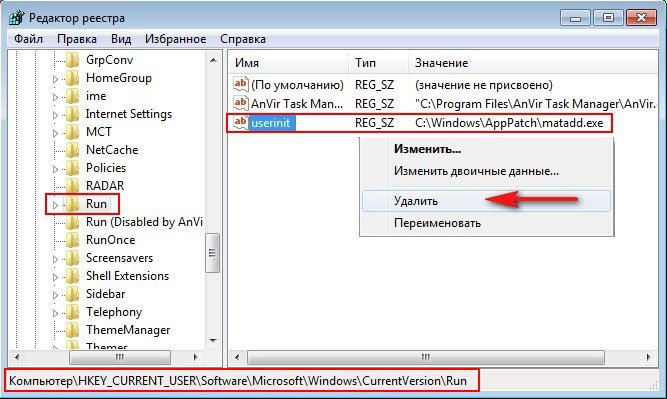

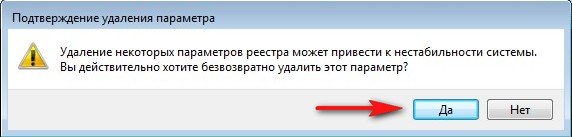

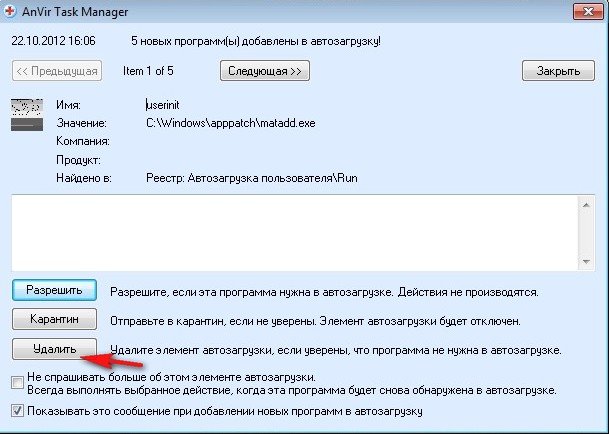

При удалении созданных вирусной программой ключей реестра, вирус тут же попытается создать их вновь, о чём нас сразу предупредит наш AnVir Task Manager таким вот окном, нажмём Удалить и защитим реестр.

Не будь у нас программы AnVir или подобной ей, мы бы никак не смогли воспрепятствовать созданию новых вирусных ключей в реестре.

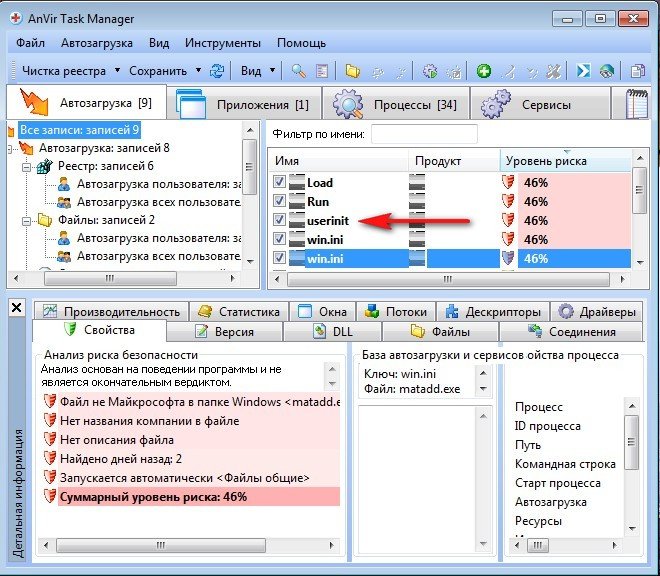

После удаления данных записей в реестре, обратите внимание как выглядит наша Автозагрузка, в ней ничего кроме нашей программы AnVir Task Manager нет.

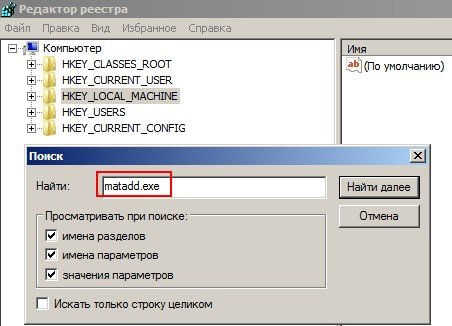

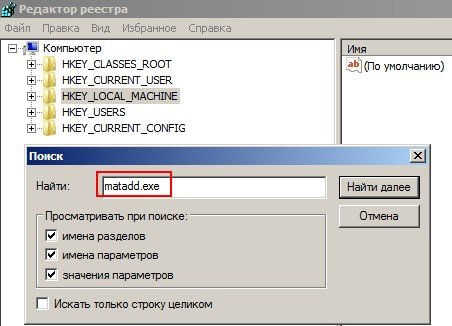

Но это ещё не всё друзья, сейчас нам нужно проверить весь реестр на название нашего вируса matadd.exe , щёлкаем на разделе реестра, который мы ещё не смотрели HKEY_LOCAL_MACHINE правой кнопкой мыши и выбираем Найти , вставляем поле поиска названия нашего вируса matadd.exe и жмём Найти далее

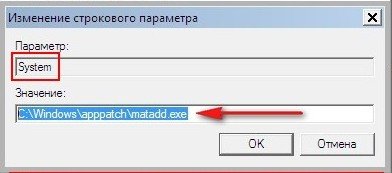

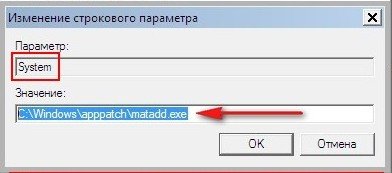

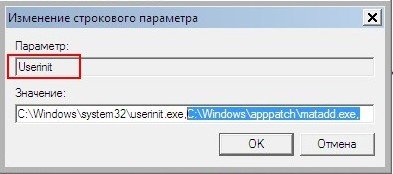

- Примечание: Вирусом изменены ключи ответственные за загрузку системы, но совсем ключи system иuserinit из реестра удалять как в предыдущих случаях нельзя, из них нужно удалить неверные параметры :

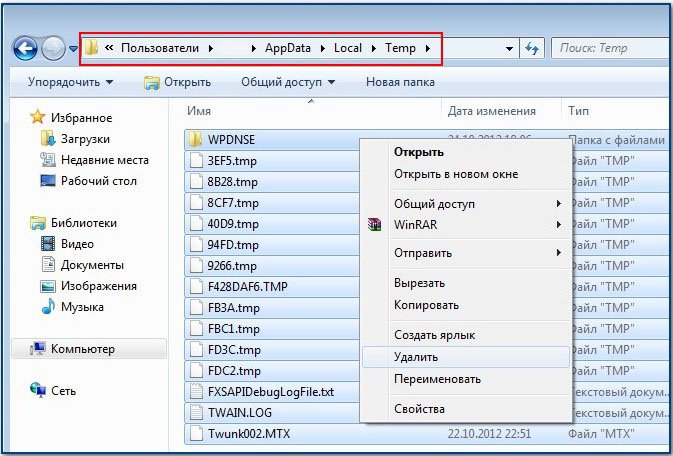

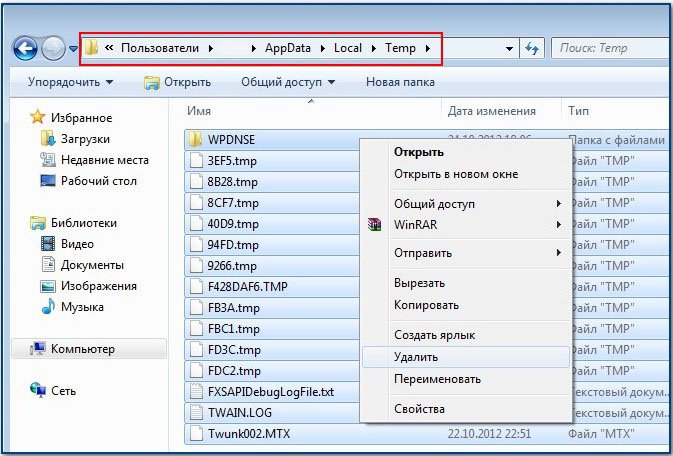

Так же просматриваем папки временных файлов, откуда очень часто запускают исполняемые файлы вирусы.

Корень системного диска, обычно (С:). Ну и конечно нужно проверить всю систему своим антивирусом. Или скачать антивирусную утилиту Dr.Web CureIt или антивирусными утилитами от Microsoft.

Если Вам нужна какая-нибудь книга для учёбы, подумайте об её авторе, ведь что бы написать её для Вас, писатель оторвал время у себя и у своей семьи и может всё-таки её купить.

Ну и под конец несколько пожеланий. Не выключайте никогда восстановление системы. Во вторых всегда имейте нормальную антивирусную программу на вашем компьютере, конечно с последними обновлениями антивирусных баз. Создавайте периодически бэкапы операционной системы . Не работайте под учетной записью администратора компьютера, создайте себе учётную запись с ограниченными правами.

Возможно масс-заражение системы

Установлена система: Windows XP Pro SP3

Сканировал систему: Антивирус Касперский, AVZ, Spybot S&D,

CureIT, HijackThis. Все кроме последнего, ничего не нашли!

Если напрячь память, то вроде после вылазки в интернет,

начались "симптомы". Но непонятно, откуда! Зашел буквально

на пару проверенных сайтов, где точно нет заразы [рекламу режет модуль].

Что меня натолкнуло на мысль:

Подозрительные, пустые папки [в инете полистал, пишут вроде зараза]:

C:\WINDOWS\apppatch используется C:\WINDOWS\system32\winlogon.exe

C:\WINDOWS\system32\inetsrv используется C:\WINDOWS\system32\winlogon.exe

C:\WINDOWS\system32\h323log.txt используется C:\WINDOWS\system32\svchost.exe

C:\Documents and Settings\Admin\Local Settings\Apps\2.0\OGDMX234.9DA\WDZ9M390.ZP9\manife sts

C:\Documents and Settings\Admin\Local Settings\Application Data\Microsoft\Portable Devices

C:\Documents and Settings\Admin\Local Settings\Application Data\Microsoft\Feeds Cache

C:\Documents and Settings\Admin\Local Settings\Application Data\Microsoft\Feeds Cache\IEG1T3GG\ieonline.microsoft[1]

Внутри этой папки другие с именами типа HXE97MUZ [внутри каждой desktop.ini и все папки скрытые]

srrstr.dll на самом деле srrstr.exe и так с кучей библиотек в system32 В ветке реестра HKEY_CLASSES_ROOT подозрительные записи:Пример: AutoplayHandler и рядом AutoplayHandler.1 и так со многими! такая же история и с некоторыми библиотеками в system32:

Основные системные файлы заменял [через сторонний лайв-сд],

результат один, после перезагрузки все по новой появляется.

Файлов как таковых не нашел, возможно в "памяти" прячется тело.

Кстати в безопасном режиме чисто. Папки не появляются. Очень,

возможно, что с драйверами грузится.

Подскажите, пожалуйста, можно ли что сделать,

или опять форматировать и все ставить по новой?

Microsoft MVP 2016 Reconnect

Антивирусная помощь

Это то пофиксю [да и фиксил уже]. А написанное

мною выше ни чем не грозит? Например настройки

некоторые слетают [вроде различных откл/вкл в пуске,

даже звуки не дает сменить!]. Что-то в системе есть таки.

Добавлено через 1 час 47 минут

Так что, больше рекомендаций не ждать? То, что

я описал - это как бы не нормально, для винды.

Обратился к вам, так как уже 3 дня маюсь с этой проблемой.

Windows перевешивать не лучший выход [хоть и быстрый]. Много

софта я ставлю и большая часть по работе. Установка то еще ладно,

но вот настройка. Каждую программу настраивать - это ужас. А у меня

еще и спутник стоит, там своих "заморочек" туча.

Comodo отлавливает доступ System к некому 10.228.80.68 порт 445 и 43227

Это какой-то кошмар просто! Возился, возился, плюнул - переустановил систему.

Все вроде бы было хорошо. Но, после того, как я использовал свою утилиту

[она очищает все области автозагрузки и снимает запреты, запуск диспетчера задач и прочее..].

появилось окно, мол системные файлы заменены и т.д.. При загрузке, появилось окно, с прогресс-баром,

мол идет восстановление файлов [а диска та нет в приводе!]. И началалось. Видимо троян уже был в

системе и следил за этими областями. Раньше я сомневался, троян ли это был, но теперь есть доказательства!

Постояно system и svchost.exe ломятся на 10.228.139.201/10.228.176.108 порты 135/445

в msconfig в автозагрузку постоянно прописывается:

\NTUSER.DAT

\ntuser.dat.log

\ntuser/ini

Наличие папки apppatch в C:\WINDOWS [как уже убедился, первый признак, что трой в активировался]

Обнаружил файл C:\WINDOWS\wininit.ini такого содержания:

[rename]

NUL=C:\WINDOWS\Temp\gert0.dll

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

NUL=G:\AutoRun.exe

NUL=G:\DATACA

C.EXE

NUL=G:\AUTORUN.INF

NUL=G:\SYSCO

10.DAT

NUL=G:\Startup.ico

Я правильно понял, заражение произошло с диска G ?

Важно очень узнать. Если да, то придется идти,

ругатся в магазин - ибо это USB-модем от мегафона о_о

все это, очень похоже на вот этот случай. Мне кажется,

что очень возможно, что проблема кроется в winlogon.exe.

Кстати, как выполнил скрипт "Поиск и нейтрализация RootKit. "

в AVZ, system и svchost.exe перестали ломится в интернет! Но

только до перезагрузки. Уже начинает паника брать! Систему

перевесил и все равно заразился! В сети не лазил! Файервол

и антивирус не отключаю вообще! Стоят на самом высоком уровне!

В целях поддержания безопасности вашего компьютера настоятельно рекомендуем:

С вирусами на компьютере я сталкиваюсь достаточно редко. Благо антивирус отлично справляется со своей работой. На днях коллекция вирусов, троянов и прочих гадов пополнилась еще одним троянчиком по имени BDS Shiz.axdj. Словил я его с флешки, которая перед этим побывала у друга. Собственно говоря, троян отправился сразу в карантин, а я с парочкой программ — к другу, решать проблему с трояном.

Что же такое BDS Shiz.axdj?

Это троян-бекдор, который находится в папке C:/WINDOWS/AppPatch.

Как распознать BDS Shiz.axdj?

В автозагрузке появляется новая запись — userinit.exe.

В папке C:WINDOWSAppPatch присутствует лишний exe файл — svchost.exe и ему подобные, а также файлы с расширением .dat

На компьютер не устанавливается ни один браузер.

Установленные браузеры жутко тормозят, Мозилла отказывается показывать онлайн-видео.

Последствия заражения:

1. Прослушка порта 2106/TCP

2. Полное удаленное управление зараженным компьютером.

3. Антивирусы зараженного компьютера не распознают вирус.

4. Зараженный этим вирусом компьютер отправляет ваши данные (введенные пароли с клавиатуры, скриншоты экрана) злоумышленнику.

Решение подобных проблем расписано на сайте Роман Авдеев. Интересно, то что многие даже и не догадываются о наличии такого вируса на компьютере.

Как удалить троян Win32/Spy.Shiz.NCF

Буквально вчера, один мой знакомый попросил меня помочь ему решить аналогичную проблему. Windows 7 моего приятеля во первых долго загружается, а во вторых работает с сильными зависаниями, установленный антивирус не обновлялся уже год, так как моему другу просто лень продлить подписку. Последним доводом для обращения моего приятеля ко мне стало то, что его жена не смогла попасть на сайт одноклассники.

Итак друзья в первую очередь при таких проблемах вы можете применить Восстановление системы или загрузить компьютер с антивирусного диска и просканировать всю вашу систему на вирусы, о том как скачать такой диск, прожечь на болванку и удалить вирусы из системы Windows, у нас есть несколько пошаговых статей: Как проверить компьютер на вирусы бесплатно, антивирусными дисками трёх различных производителей.

Мы же с вами попробуем удалить вирус вручную, так интереснее. Включаем компьютер моего друга, загрузка операционной системы на самом деле происходит довольно долго, вспомним первое правило вируса попасть в Автозагрузку, а затем уже производить свои деструктивные действия, мне кажется ему это удалось.

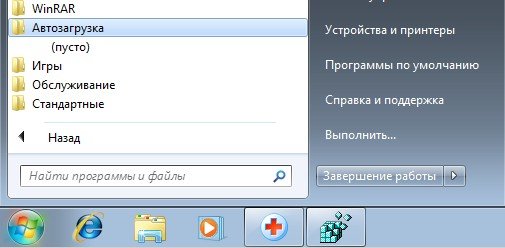

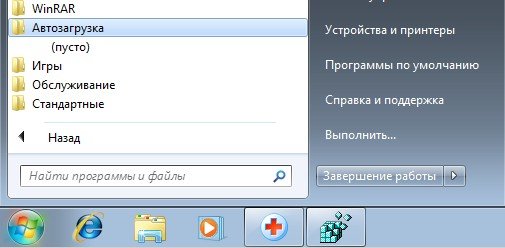

В первую очередь проверяем папку Автозагрузка, но в ней ничего нет

C:UsersИмя пользователяAppDataRoamingMicrosoftWindowsStart MenuProgramsStartup

Далее проверяем автозагрузку с помощью встроенной в Windows утилиты для управления автозапускаемыми программами, которая называется MSConfig, идём Пуск->Выполнить, набираем msconfig

и вот пожалуйста неизвестный элемент со странным названием userinit находится в Автозагрузке,

исполняемый файл находится по адресу

Данное название вируса matadd.exe случайно сгенерированное системой, можете не заострять на нём внимание, в вашем случае оно будет обязательно другим, но знайте, называется вирус на самом деле Win32/Spy.Shiz.NCF и представляет собой троянскую программу. Пройдём в данную папку и попытаемся его удалить, но к сожалению пока вирус активен у нас ничего не получится или вирусный файл вам удалить удастся, но он через пару секунд воссоздаст себя вновь.

В окне утилиты msconfig снимем галочку с данного элемента userinit,

то есть исключим его из Автозагрузки. К сожалению в большинстве случаев это не будет обозначать то, что вирус при следующей загрузке операционной системы не загрузит свои файлы вновь, так как вирусный файл из папки C:WindowsAppPatch нам удалить не удалось.

Для успешной борьбы с вирусом нам нужен помощник, который:

- Во-первых сможет нам показать файл вируса находящийся в автозагрузке

- Во-вторых покажет нам изменения внесённые вирусом в реестр

Полное описание работы с утилитой можно прочесть вот в этой нашей статье Автозагрузка программ в Windows 7

Единственное предостережение, в самом начале установки НЕ выбирайте полную установку, как рекомендуется, а выберите Настройка параметров и снимите галочки со всего, что вам не нужно, оставьте только на пункте Запустить AnVir Task Manager (рекомендуется) и Добавить иконку на рабочий стол.

После установки программы запускаем её и видим такую картину, вирусом в реестр внесено целых пять изменений. Снять галочки и тем самым удалить изменения произведённые вирусом в реестре не получается.

Давайте узнаем насколько вирус проник в нашу систему. Наводим мышь на имя вирусного ключа Load, щёлкаем правой мышью и выбираем в меню Перейти->Показать файл в проводнике

и сразу попадаем в нашу папку с вирусным файлом C:WindowsAppPatch matadd.exe .

Так же смотрим расположение записей вируса в реестре. Видим вирусная программа внесла свои изменения в два раздела реестра, смотрим подробно и сразу удаляем .

Щёлкаем правой мышью на созданном вирусом ключе Load и выбираем в меню Перейти->Открыть расположение записи в реестре.

Раздел

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionWindows

Добавлено два ключа, удаляем их

Load REG_SZ C:WINDOWSapppatchmatadd.exe

Run REG_SZ C:WINDOWSapppatchmatadd.exe

Щёлкаем правой мышью на созданном вирусом ключе userinit и выбираем в меню Перейти->Открыть расположение записи в реестре

Раздел

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionRun

Добавлен ключ, так же удаляем его

userinit REG_SZ C:Windowsapppatchmatadd.exe

При удалении созданных вирусной программой ключей реестра, вирус тут же попытается создать их вновь, о чём нас сразу предупредит наш AnVir Task Manager таким вот окном, нажмём Удалитьи защитим реестр.

Не будь у нас программы AnVir или подобной ей, мы бы никак не смогли воспрепятствовать созданию новых вирусных ключей в реестре.

После удаления данных записей в реестре, обратите внимание как выглядит наша Автозагрузка, в ней ничего кроме нашей программы AnVir Task Manager нет.

Но это ещё не всё друзья, сейчас нам нужно проверить весь реестр на название нашего вируса matadd.exe, щёлкаем на разделе реестра, который мы ещё не смотрели HKEY_LOCAL_MACHINE правой кнопкой мыши и выбираем Найти , вставляем поле поиска названия нашего вируса matadd.exe и жмём Найти далее

- Примечание: Вирусом изменены ключи ответственные за загрузку системы, но совсем ключи system и userinit из реестра удалять как в предыдущих случаях нельзя, из них нужно удалить неверные параметры :

System REG_SZ C:WINDOWSapppatchmatadd.exe

Userinit REG_SZ C:Windowssystem32userinit.exe, C:WINDOWSapppatchmatadd.exe

Должно быть, вот так

System REG_SZ

Userinit REG_SZ C:Windowssystem32userinit.exe,

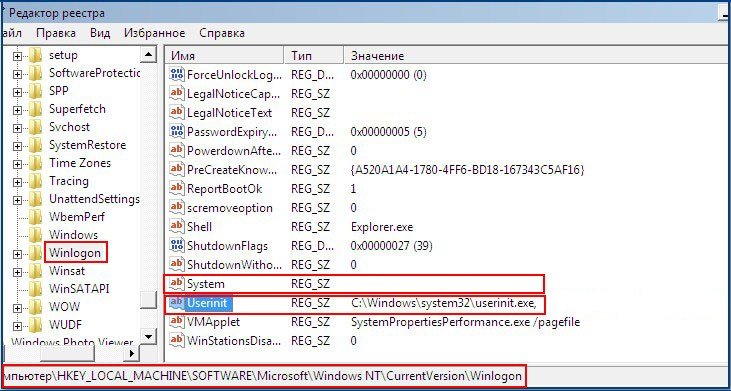

остальное удаляем и два наши параметра реестра должны выглядеть вот так.

После очистки реестра обязательно перезагружаемся и запросто удаляем вирусный файл matadd.exe из папки C:WINDOWSapppatch .

Так же просматриваем папки временных файлов, откуда очень часто запускают исполняемые файлы вирусы.

C:USERSимя пользователяAppDataLocalTemp, кстати из папки Temp удалите всё.

Корень системного диска, обычно (С:). Ну и конечно нужно проверить всю систему своим антивирусом. Или скачать антивирусную утилиту Dr.Web CureIt или антивирусными утилитами от Microsoft.

Теперь, можно сказать мы избавили нашу операционную систему от вируса, даже не прибегая к безопасному режиму. Если у вас не получится удалить вирусный файл из папки C:WindowsAppPatch, значит вы не полностью очистили реестр, что то пропустили.

Активный пользователь

И снова здравствуйте, уважаемая администрация. Теперь обращаюсь к вам по поводу вируса на ноутбуке.

Читайте также: