Инфраструктура одноранговых подключений windows что это

Обновлено: 03.07.2024

И теперь окончание статьи, посвященной настройкам политик Windows Intune:

Более подробно о возможностях технологии BranchCache (поддерживается, начиная с операционной системы Windows Vista), можно посмотреть на сайте Techdays [15]

Последующие параметры относятся к настройкам сервисов, которые могут открывать соединения по сети (рисунки 33-35):

1. BranchCache – сервер размещенного кэша. Значение по умолчанию – не настроено. Также относится к технологии BranchCache, если идет настройка выделенного сервера.

2. BranchCache – обнаружение кэширующих узлов. Значение по умолчанию – умолчанию – не настроено. При включении технологии BranchCache идет обнаружение соседних узлов, соответственно данное действие нужно разрешить.

3. Кэширование членов одноранговой группы BITS. Значение по умолчанию – умолчанию – не настроено. Разрешение кэширования в одноранговой сети по протоколу BITS позволяет обращаться по протоколу RPC и WSDAPI приведет к тому, что если есть кэш на соседних компьютерах файл будет скачиваться именно так. Очень полезно к примеру для обновлений.

4. Подключение к сетевым проекторам. Значение по умолчанию – не настроено. Параметр использует протокол WSDAPI, по которому и происходит подключение к проводным или беспроводным проекторам.

5. Основы сетей. Значение по умолчанию – не настроено. Параметр нужен для настройки подключений по протоколам IPv4 и IPv6. Рекомендация – включить.

6. Координатор распределенных транзакций. Значение по умолчанию – не настроено. Ни разу не видел влияние на использование программного обеспечения. Есть приложения, клиенты которого могут использовать распределённые транзакции, в таком случае параметр очень полезный.

7. Общий доступ к файлам и папкам. Значение по умолчанию – не настроено. Если шары и сетевые принтеры, подключенные непосредственно к рабочим станциям, используются в организации, то параметр рекомендуется включить. Из соображений информационной безопасности, только там, где нужно.

8. Домашняя группа. Значение по умолчанию – не настроено. Параметр необходим для корректного построения домашних групп.

9. Служба iSCSI. Значение по умолчанию – не настроено. Если есть в сети устройства с поддержкой протокола iSCSI, то параметр можно включить.

10. Служба управления ключами. Значение по умолчанию – не настроено. Параметр используется для настройки подсчета компьютеров и соответствия условиям лицензии в корпоративной среде.

11. Медиа приставки Media Center. Значение по умолчанию – не настроено. Разрешение клиентам общаться по протоколам SSDP и qWave с медиа приставками в одноранговой сети.

12. Служба входа в сеть. Значение по умолчанию – не настроено. Используется в доменном окружении, для настройки защищенного канала между клиентами домена и контроллером домена для проверки подлинности пользователей и служб.

13. Обнаружение сети. Значение по умолчанию – не настроено. параметр использует узлы обнаружения функций и службы публикации, а также сетевые протоколы SSDP, NetBIOS, LLMNR и UPnP™.

14. Журналы и оповещения производительности. Значение по умолчанию – не настроено. Используется протокол RPC. Позволяет при удаленном управлении просматривать Журналы и оповещения производительности (рисунок 33).

![clip_image001[4]](https://dmpronkin.files.wordpress.com/2011/05/clip_image0014_thumb.jpg)

Рисунок 33. Управляемые параметры брандмауэра Windows Часть 3.

15. Удаленное администрирование. Значение по умолчанию – не настроено. В общем то, полностью соответствует названию. Разрешает удаленное администрирование.

16. Удаленная помощь. Значение по умолчанию – не настроено. Параметр применяется, при конфигурировании возможности удаленного помощника Windows.

17. Удаленный рабочий стол. Значение по умолчанию – не настроено. Параметр применяется, при конфигурировании возможности подключения к удаленному рабочему столу.

18. Удаленное управление журналом событий. Значение по умолчанию – не настроено. Параметр политики используется для настройки и управления удаленного просмотра журнала событий клиента. Этот параметр использует протокол RPC.

19. Удаленное управление назначенными заданиями. Значение по умолчанию – не настроено. Параметр используется при конфигурировании возможности удаленного подключения к службе планировщика задач.

20. Удаленное управление службами. Значение по умолчанию – не настроено. Параметр используется при конфигурировании возможности удаленного подключения к управлению локальными службами.

21. Удаленное управление томами. Значение по умолчанию – не настроено. Параметр используется при конфигурировании возможности удаленного подключения к управлению локальными томами.

22. Маршрутизация и удаленный доступ. Значение по умолчанию – не настроено. Используется при конфигурировании возможности настраивать VPN подключения на клиентах.

23. Security Socket Tunneling Protocol. Значение по умолчанию – не настроено. Поддержка возможности общения клиентов по протоколу SSTP.

24. Ловушка SNMP.Значение по умолчанию – не настроено. Наверное самый опасный протокол, но обычно он используется для сбора информации для управляющих систем.

25. UPnP инфраструктура. Значение по умолчанию – не настроено. параметр политики используется для настройки службы UPnP-инфраструктуры на управляемых компьютерах.

26. Служба регистрации имен компьютеров конференц-зала Windows. Значение по умолчанию – не настроено. Параметр использует возможности подключения по протоколам SSDP и PNRP в одноранговой сети.

27. Проигрыватель Windows Media. Значение по умолчанию – не настроено. Настройка параметра разрешает потоковое видео по протоколу UPD.

28. Служба общего доступа к проигрывателю Windows Media по сети. Значение по умолчанию – не настроено. Этот параметр использует сетевые протоколы SSDP, qWave и UPnP. То есть возможность обнаруживать список видео и аудио в одно ранговой сети и проигрывать контент.

29. Служба общего доступа к проигрывателю Windows Media по сети (Интернет) Значение по умолчанию – не настроено. То же самое что и предыдущий параметр, только по сети Интернет.

30. Конференц-зал Windows. Значение по умолчанию – не настроено. Этот параметр политики позволяет настроить возможность совместной работы клиентов в сети для общего доступа к документам, программам или рабочему столу, используя возможности протоколов DFSR и P2P.

31. Инфраструктура одноранговых подключений Windows. Значение по умолчанию – не настроено. Параметр политики используется для настройки различных одноранговых программ и технологий используя возможности протоколов SSDP и PNRP.

32. Удаленное управление Windows. Значение по умолчанию – не настроено. Параметр политики дает возможность настроить удаленное управление клиентом с помощью WS-Management — протокола для удаленного управления операционными системами и устройствами на основе веб-служб (рисунок 34).

![clip_image003[4]](https://dmpronkin.files.wordpress.com/2011/05/clip_image0034_thumb.jpg)

Рисунок 34. Управляемые параметры брандмауэра Windows Часть 4.

1. Windows Virtual PC. Значение по умолчанию – не настроено. При использовании технологии виртуализации Microsoft Windows Virtual PC, нужно включить этот параметр.

2. Беспроводные переносные устройства. Значение по умолчанию – не настроено. Параметр использует возможности протокола передачи мультимедиа (MTP) (рисунок 35).

![clip_image005[4]](https://dmpronkin.files.wordpress.com/2011/05/clip_image0054_thumb.jpg)

Рисунок 35. Управляемые параметры брандмауэра Windows Часть 5.

После того, как все параметры политики рассмотрены и выставлены в согласованные значения, нажмите на кнопку «Сохранить политику». Можно конечно нажать кнопку «Отмена», и удалить все установки, но в защиту сохранения говорит то, что политика может быть применена потом, и поэтому работу уничтожать, заранее не стоит. Итак, нажмите на кнопку «Сохранить политику» (рисунок 35).

При первом сохранении политики, будет предложено сразу же ее развернуть (рисунок 36).

![clip_image006[4]](https://dmpronkin.files.wordpress.com/2011/05/clip_image0064_thumb.jpg)

Рисунок 36. Применение вновь созданной политики.

В диалоговом окне «Развёртывание политики: Новый брандмауэр», нажмите «Да», если уверены в том, что все настройки параметров выставлены, корректно. Нажмите «Нет» в противном случае, или в том случае, если хотите вернуться к задаче развертывания политики через некоторое время.

При согласии с развертыванием политики, появляется диалоговое окно «Управление развёртыванием: Новый брандмауэр» (рисунок 37).

![clip_image007[4]](https://dmpronkin.files.wordpress.com/2011/05/clip_image0074_thumb.jpg)

Рисунок 37. Указание области действия вновь созданной политики.

В данном окне «Управление развёртыванием: Новый брандмауэр», выставите флажки на против тех групп управляемых компьютеров, которые попадают в область действия разворачиваемой политики. Нажмите «Ок» для принятия области развертывания, «Отмена» для откладывания данного действия. Если снять флажок напротив группы, в которой развертывается политика, эта политика будет удалена с компьютеров группы. В таком случае удаление будет окончательным и бесповоротным, вплоть до момента проставления флажка в первоначальное состояние. В таком случае, значение политики будет восстановлено и ее параметры будут заново применятся.

Вне зависимости от развертывания вновь созданной политики, при ее сохранении появляется ресурсная запись в списке политик рабочей области Windows Intune (рисунок 38).

![clip_image009[4]](https://dmpronkin.files.wordpress.com/2011/05/clip_image0094_thumb.jpg)

Рисунок 38. Внешний вид вновь созданных политик.

Итак, все три шаблона, и политики Windows Intune, созданные на их основе, готовы к использованию. За более подробной информацией, можно обратится в раздел полезных ссылок.

Конец жизненного цикла любого объекта, сервера, технологии или как в данном случае политики, происходит через ее удаление. Посмотри каким образом это действие производится:

Удаление политики означает, что политика удаляется со всех компьютеров, на которых она была развернута. Параметры, заданные в удаленной политике, будут сброшены на компьютерах до тех пор, пока они будут заданы с помощью другой политики.

Параметры защиты от вредоносных программ — значения, заданные с помощью параметров защиты от вредоносных программ, будут заменены на этих компьютерах значениями, которые по умолчанию используются агентом защиты от вредоносных программ. Исключением является параметр Присоединиться к сообществу Microsoft SpyNet, рекомендуемые значения которого совпадают со значениями по умолчанию. Для параметра Присоединиться к сообществу Microsoft SpyNet по умолчанию используется значение “Нет”.

Параметры обновлений — значения, заданные с помощью параметров обновлений, будут заменены на этих компьютерах значениями, которые по умолчанию используются в операционной системе клиента.

Windows Intune Center — все контактные сведения службы поддержки, заданные с помощью политики, будут удалены с компьютеров.

Параметры брандмауэра Windows — значения параметров брандмауэра Windows, заданные с помощью этой политики, будут заменены значениями, которые по умолчанию используются в операционной системе.

Если требуется удалить политику со всех компьютеров, на которых она развернута, но оставить политику в списке доступных политик Консоль администрирования Windows Intune™, необходимо в конфигурации развертывания снять флажки для всех групп компьютеров.

В статье более подробно рассмотрена рабочая область «Политика» консоли администрирования Windows Intune, все выполняемые операции. В дальнейшем, цикл статей по рабочим областям консоли администрирования продолжится. Будет подробно рассмотрены вопросы администрирования дополнительных возможностей, предоставляемыми рабочими областями облачного сервиса Windows Intune.

Что такое одноранговые сети?

Если вы когда-либо пользовались торрент-клиентами, вы уже использовали одноранговую сеть. Существует два типа сетевых моделей:

- Модель клиент-сервер: где все компьютеры подключены к серверу, что облегчает обмен файлами.

- Модель Peer-to-Peer: где все компьютеры связаны друг с другом, а не с сервером.

В моделях одноранговой сети все компьютеры соединены друг с другом через кабели USB или Ethernet. Все компьютеры в этой сетевой модели являются одновременно и сервером, и клиентом.

Сеть P2P также может быть настроена с использованием концентратора, чтобы предотвратить использование дополнительных карт Ethernet. Концентратором обычно является маршрутизатор с несколькими портами локальной сети или USB-концентратором.

Программное обеспечение Peer To Peer

В Windows 10 вам не нужно дополнительное программное обеспечение для просмотра и редактирования файлов в одноранговой сети. Однако для загрузки больших файлов через Интернет необходимо использовать протокол BitTorrent.

В BitTorrent файлы не размещаются на одном компьютере. Вместо этого разные части файлов распространяются на несколько компьютеров. Это облегчает загрузку больших файлов через Интернет, и если вы использовали эти торрент-клиенты, вы уже использовали одноранговое программное обеспечение на твоем компьютере.

Как настроить одноранговую сеть в Windows 10?

Чтобы обмениваться файлами в P2P-сетях, сначала необходимо настроить сеть для них. Это можно сделать как для кабельных подключений, так и для подключений к маршрутизатору, поэтому выполните следующие действия для настройка одноранговой сети для вашей рабочей группы на Windows 10:

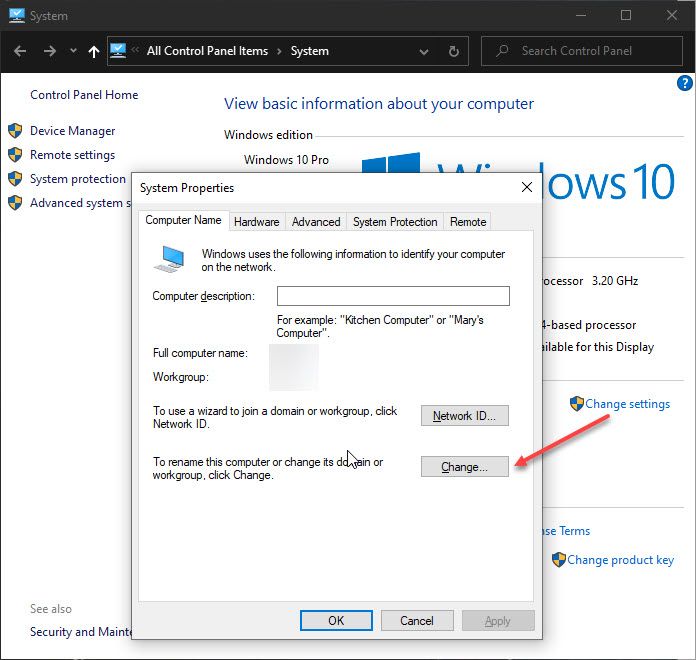

- На рабочем столе щелкните правой кнопкой мыши на Этот ПК открыть контекстное меню и выбрать свойства. Это должно открыть окно панели управления.

- Найдите и нажмите на Изменить настройки в открывшемся окне. Это откроет Свойства системы

- Под Имя компьютера вкладку, нажмите на + Изменить кнопка.

- Нажмите на переключатель рядом с тем, как вы хотите подключиться к сети P2P.

Если сеть, к которой вы хотите подключиться, имеет домен, введите имя рядом с Домен переключатель.

Если вы хотите подключиться через локальную рабочую группу, введите имя Workgroup после выбора радио кнопки для того же.

- Нажмите на Ok. Вы увидите приглашение перезагрузить компьютер.

- Начать сначала ваш компьютер.

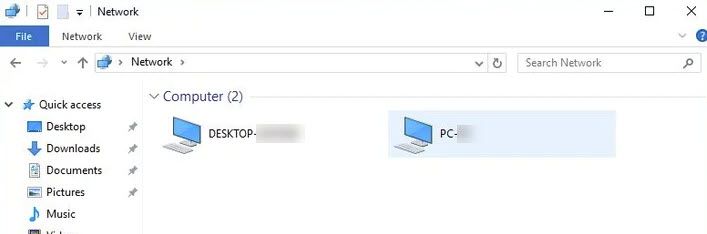

- После перезагрузки компьютера откройте Проводник. Вы можете использовать сочетание клавиш Win + E.

- В левом меню быстрого доступа нажмите сеть.

- Вы должны увидеть другие компьютеры в вашей сети в верхнем ряду. Если вы не видите свои компьютеры, вместо этого появится желтая полоса с надписью Сетевые компьютеры не видны. Нажмите на эту панель, чтобы изменить настройки.

- Выбрать Включите обнаружение сети и обмен файлами.

- обновление Проводник, нажав F5, или из контекстного меню, вызываемого правой кнопкой мыши.

Вы должны увидеть все ваши компьютеры, присутствующие в сети сейчас.

Заметка: при использовании маршрутизатора Wi-Fi убедитесь, что для соединения установлено значение Private. Сети в общедоступных соединениях не будут обнаружены на вашем компьютере.

Как получить доступ к файлам на другом компьютере, используя одноранговое соединение?

Вы также можете получить доступ к файлам, присутствующим на другом ПК в вашей сети. Для этого вам нужно разрешить доступ к файлу, которым вы хотите поделиться.

- На другом ПК создайте одноранговую сеть, используя шаги, описанные выше.

- Дважды щелкните на любом компьютере, чтобы получить доступ к файлам на вашем компьютере.

- Введите учетные данные ПК, к которому вы хотите получить доступ и нажмите на Ok.

- Вы сможете увидеть папки, которыми вы поделились на шаге 3.

предосторожность

Убедитесь, что каждый компьютер с доступом в Интернет защищен от угроз безопасности. Как минимум, каждый компьютер должен иметь свое интернет-соединение, защищенное брандмауэром, и Windows должна быть обновлена последними критическими обновлениями из Центра обновления Windows. Если вредоносная активность распространяется через один компьютер, она может быстро распространиться по всей сети.

Завершение

Так что у вас есть это. Теперь ты знаешь как настроить одноранговую сеть в Windows 10 и как обмениваться файлами между компьютерами в другой сети. Комментарий ниже, если вы нашли это полезным, и обсудить далее то же самое.

Вы достаточно давно просили эту статью и старую её версию даже несколько раз обновляли. Это очередное обновление, где мы даже немного расскажем о том, почему, собственно, что-либо отключаем, а где-то промолчим.

В частности, Вы сможете научиться самостоятельно разбираться в этих нюансах и взаимодействовать с системой глубже, как это было в случае с брандмауэром, журналами, планировщиком заданийи всякими другими интересными штуками.

Полезная вводная

В виду бесконечных холиваров в прошлым, стоит пояснить несколько важных и простых тезисов.

- Во-первых, здесь никто никого ни к чему не принуждает, не утверждает, что для Вас лично это будет полезно, даст прирост или безопасность на столько-то (конкретно) процентов и прочее прочее. Все действия Вы производите исходя из личных соображений, будь уже упомнятые цели или просто желание изучить систему глубже и лучше;

- Во-вторых, как ни крути, польза от этого есть. Для кого, какая и в каких случаях, - как только что было сказано, - это вопрос второй.

Еще раз для тех, кто в танке, - статья написана потому, что на неё был спрос. Результативность зависит от ситуации и машины.

Отключить службы? А что это?

Не будем изобретать велосипед, процитируем Википедию:

Существует несколько режимов для служб:

- Запрещён к запуску;

- Ручной запуск (по запросу);

- Автоматический запуск при загрузке компьютера;

- Автоматический (отложенный) запуск (введён в Windows Vista и Windows Server 2008);

- Обязательная служба/драйвер (автоматический запуск и невозможность (для пользователя) остановить службу).

Примерно такие дела. Теперь давайте посмотрим на это своими глазами, прежде, чем отключать службы.

Где службы обитают?

Службы обитают по адресу "Панель управления\Все элементы панели управления\Администрирование\Службы" (путь можно скопировать вставить в проводник и нажать в Enter):

Результатам будет окно (кликабельно) следующего вида:

Т.е как раз окно со списком служб, их состоянием и всякими другими разностями. По каждой службе можно два раза кликнуть мышкой и увидеть описание, статус запуска, используемые права, зависимости (другие службы) и другие хвосты:

Здесь же кстати можно настроить параметры для взаимодействию с оболочкой восстановления, точнее говоря, задать параметры указывающие, что делать, если служба не запустилась:

Это крайне полезная вещь, которую многие не знают, забывают или просто не используют. А зря, очень зря. Как раз из-за этого кстати иногда часто перезапускают компьютер, когда можно просто перезапустить службу при сбое или настроить автотическое выполнения каких-либо действий на этот счет.

Собственно, всё. Используя мозг и умея читать Вы можете обойтись без наших списков и создавать свои. Всё достаточно просто.

Но давайте перейдем к спискам. Так сказать, для халявщиков ;)

Первичный список служб для отключения

Для начала, еще раз предуреждаем, что Вы делаете всё на свой страх и риск, для своих целей и задач, под своей конфигурацией, версией системы и железом. Рекомендуем, во-первых, предварительно сохранить статью на диск (на случай проблем с интернетом), во-вторых, записывать, что Вы отключаете и почему. Лучше в тетрадочку.

Упрощенный, первичный список для отключения служб следующий (это вариант без комментариев, он мог устареть, он может пересекаться с обновленным списком ниже по тексту):

- Windows CardSpace;

- Windows Search;

- Автономные файлы;

- Агент защиты сетевого доступа;

- Адаптивная регулировка яркости;

- Архивация Windows;

- Вспомогательная служба IP;

- Вторичный вход в систему;

- Группировка сетевых участников;

- Дефрагментация диска;

- Диспетчер автоматический подключений удаленного доступа;

- Диспетчер печати (если нет принтеров);

- Диспетчер подключений удаленного доступа (если нет VPN);

- Диспетчер удостоверения сетевых участников;

- Журналы и оповещения производительности;

- Защитник Windows;

- Защищенное хранилище;

- Настройка сервера удаленных рабочих столов;

- Политика удаления смарт-карт;

- Программный поставщик теневого копирования (Microsoft);

- Прослушиватель домашней группы;

- Сборщик событий Windows;

- Сетевой вход в систему;

- Служба ввода планшетного ПК;

- Служба загрузки изображений Windows (WIA) (если нет сканера или фотика);

- Служба планировщика Windows Media Center;

- Смарт-карта;

- Теневое копирование тома;

- Узел системы диагностики;

- Узел службы диагностики;

- Факс;

- Хост библиотеки счетчика производительности;

- Центр обеспечения безопасности;

- Центр обновления Windows.

Для тем кому важна служба восстановления системы, я настоятельно рекомендую не отключать службы:

- Теневое копирование тома;

Программный поставщик теневого копирования (Microsoft).

Иначе не будет работать восстановление и создание контрольных точек.

Чуть более суровый список отключения служб + некоторые комментарии

Ниже чуть более полный и прокомментированный список служб Windows для отключения. Он составлен модератором нашего форума, - за что ему особенное спасибо.

Список, как и тот, что выше, не претендует на единственно верный, но, тем не менее, наиболее актуален и внятен на данный момент. Более того, он собран на основе Windows 10. Собственно:

Ну и.. Еще немного :)

Дополнительный список служб

Без особого количества комментариев, дополнительно стоит, вероятно, отключить следующее:

Служба загрузки изображений Windows (WIA) отключаем если нет сканера

- Служба запросов на теневое копирование томов Hyper-V отключаем, если не пользуемся HV;

- Служба инициатора Майкрософт iSCSI отключаем если не пользуемся iSCSI;

- Служба кошелька;

- Служба маршрутизатора AllJoyn;

- Служба маршрутизатора SMS Microsoft Windows;

- Служба перечисления устройств чтения смарт-карт;

- Служба перечислителя переносных устройств;

- Служба платформы подключенных устройств;

- Служба предварительной оценки Windows, - отключаем, если не смотрим на оценки системы;

- Служба пространственных данных;

- Служба публикации имен компьютеров PNRP;

- Служба пульса (Hyper-V);

- Служба регистрации ошибок Windows;

- Служба регистрации управления устройством;

- Служба удаленного управления Windows (WS-Management);

- Служба узла HV;

- Служба установки Магазина Windows, - отключаем, если не нужен магазин;

- Служба шифрования дисков BitLocker, - отключаем, если не пользуемся;

- Смарт-карта;

- События получения неподвижных изображений;

- Сохранение игр на Xbox Live;

- Стандартная служба сборщика центра диагностик;

- Телефония;

- Теневое копирование тома отключаем, если не пользуемся (в частности восстановлением системы);

- Узел службы диагностики;

- Хост библиотеки счетчика производительности.

Ну, пожалуй, как-то оно вот так. Пора переходить к послесловию.

Послесловие

Такой вот получился интересный списочек. Еще раз напоминаем, что рекомендуется читать описание того, что Вы отключаете, сохранить список того, что Вы отключаете и думать, что, почему и зачем Вы делаете, для каких целей и почему.

Если же Вам попросту это неинтересно, не нужно и кажется бесполезным, то просто не трогайте ничего и проходите мимо. Это полезно. Благо никого тут ни к чему не принуждали.

Спасибо, что Вы с нами.

Понравилась статья? Подпишитесь на канал, чтобы быть в курсе самых интересных материалов

Всем доброго времени суток и всяческих иных разностей. Сегодня поговорим о том, как создать сеть . Программно. На примере Windows 10 .

Просто постоянно спрашивают это вопрос, мне даже кажется, что когда-то мы писали на него ответ, но что ж, повторим, коли надо или напишем по новой, коли не писали.

Ничего сложно, благо, нет. Поэтому давайте давайте сразу приступим-с к процессу.

- Создание домашней локальной сети на примере Windows 10. Первые шаги

- Создание рабочей группы. Подготовка.

- Развертка рабочей группы и её настройка

- Непосредственная настройка рабочей группы (сети) и присоединение к ней

- Разрешение возможных проблем

- Послесловие

Создание домашней локальной сети на примере Windows 10. Первые шаги

Для начала, у всех нас и Вас в проводнике (он же " Мой компьютер ", как его ранее называли) есть такая штука, как " Сеть ". Тыркнув в неё Вы увидите примерно такую ошибку:

Логичным образом, нажав на неё, нам потребуется "Включить сетевое обнаружение и доступ к файлам":

Далее потребуется выбрать тип сети. Домашняя она или общая, так сказать. Выбор за Вами, разница не то чтобы приципиальна, хотя она и есть:

А вот дальше нам потребуется несколько больше снаровки и навыков, ибо работать сразу и с первого момента оно отказывается наглухо и бесповоротно. Что ж, давайте разбираться.

Создание рабочей группы. Подготовка.

Далее нам потребуется домашняя группа. Для этого в проводнике (он же " Мой компьютер ") радостно переходим по пути " Панель управления\Сеть и Интернет\Домашняя группа ", где, если до нас никто ничего не настраивал, мы увидим такую вот картину:

Прежде, чем работать дальше, имейте ввиду про одинаковые айпишники, одинаковые названия сети рабочей группы и тп. Нажмите на значок подключения в правом нижнем углу, там откройте параметры сети и интернет, после чего настройку параметров адаптера:

После чего тыркните мышкой в нужное соединение и нажмите пункт "Состояние", а там "Сведения":

Вы увидите примерно следующую картинку:

На остальных компьютерах все должно выглядеть схожим образом, кроме, разве что, IP . Ну и, как минимум компьютеры у нас должны находиться в одной подсети (лучше за одним шлюзом) и иметь общий DNS .

В целом, кроме подсети остальное не обязательно, но тем не менее, мы ведь тут делаем домашнюю сеть. В общем, здесь и далее, мы предполагаем, что все они подключены к одному роутеру или хотя бы связаны физической сетью (не рыболовной) между собой.

Развертка рабочей группы и её настройка

Далее хорошо бы предварительно настроить имена и задать настройки рабочей группы на всех компьютерах. Да, многие скажут, что в последствии можно использовать код, но это не всегда так.

Используйте значок поиска, где введите команду cmd (командная строка, которую надо запустить) или сочетание клавич Win+R , куда введите команду

control /name microsoft.system

И нажмите Enter:

Далее нам потребуются дополнительные параметры системы, где нужна будет вкладка " Имя компьютера "

На этой самой вкладке потребуется тыркнуть в кнопку " Изменить " и задать имя компьютера, а так же имя рабочей группы. Эти параметры индивидуальны для Вас, но будут использоваться Вами же в будущем для идентификации сети и компьютера:

При сохранении, собственно, мы получим по голове от Netbios , пусть, как говорится, идет в лес (точнее согласимся с ним):

Урааа, на данном этапе пока мы закончили создание своей группы:

Правда нам еще потребуется перезагрузка:

Перезагрузимся. Тут стоит понимать, что по сути мы еще не создали саму сеть (домашнюю рабочую группу), а только указали одному из компьютеров в какой сети он должен обитать.

Здесь и далее я настоятельно рекомендую проделать вышеуказанные действия (имя рабочей сети должно совпадать, компьютеров - нет ) на всех машинах, что Вы планируете к этой сети присоединить. Это поможет избежать многих проблем.

После чего идти далее.

Непосредственная настройка рабочей группы (сети) и присоединение к ней

Дальше нам потребутеся домашняя группа:

Здесь, для начала, измените расположение в сети:

Само собой, что Windows 10 спросит нас, а точно ли мы знаем, что делаем и хотим ли присоединиться к таковой сети:

Но так как рабочей группы у нас еще нет (мы только задали её название на компьютерах), то саму рабочую группу надо будет создать, используя соответствующую кнопочку:

Далее создаём рабочую группу следуя мастеру, т.е тыкая в соответствующие кнопочки " Далее ":

Попутно настраиваем общий доступ, т.е папки, которые на компьютерах будут доступны другим компьютерам этой сети (домашней группы)

Далее ждём.. Ждём.. Ждём, после чего получаем ключ для группы, точнее для присоединения к ней и некоторой настройки:

Вообще говоря, дальше Вам на других машинах просто надо запустить тот же мастер (домашней группы), он просканирует и найдет уже созданную группу и попросит ввести тот самый ключ, что Вы получили раньше.

Обычно на данном этапе всё готово и теперь в сети Вы сможете увидеть общие папки и обмениваться файлами.

Тем не менее, если этого не произошло (или даже, если это произошло, но у Вас еще спрашивает какие-то логины-пароли и прочие ужасы), то см.подкладку далее.

Разрешение возможных проблем

Часто бывает так, что система шлет всех лесом и не даёт обмениваться файлами, если Вы не укажите логин-пароль от данной машины. Так же часто бывает, что Вам не дают при введении ключа подключится к рабочей группе (сети) и прочее-прочее.

Решается это следующим образом. Переходим по пути" Панель управления\Все элементы панели управления\Центр управления сетями и общим доступом\Дополнительные параметры общего доступа " (его можно ввести в проводнике), где в самом низу

Ставим кружочек " Отключить общий доступ с парольной защитой ". Часто это решает большинство проблем, которые могут сложиться, но, тем не менее, несколько влияет на безопасность, если сеть у Вас не домашняя или Вам не нужен общий доступ к файлам.

Стоит запомнить, что этот пункт радостно сбрасывается Windows почти при каждом обновлении системы, т.е отключать его приходится вновь и вновь.

Послесловие

Если Вы сделали всё по инструкции, то проблем быть не должно и Вы можете радостно кидать файлы между компьютерами не используя каких-то там облачных хранилищь и других проблем, причем намного быстрее.

Кстати да, эта одноранговая сеть работает и при Wi-Fi, и при подключении по кабелю. И как угодно. В общем ничего сложного и ужасного нет и работать должно всё как часы. Конечно, если Вы находитесь в одном пуле адресов, подсети и тп.

Как и всегда, если есть какие-то вопросы, мысли дополнения и всё такое прочее, то добро пожаловать в комментарии к этому материалу.

Белов Андрей (Sonikelf) Заметки Сис.Админа [Sonikelf's Project's] Космодамианская наб., 32-34 Россия, Москва (916) 174-8226Одноранговая сеть — это бессерверная сетевая технология, которая позволяет нескольким сетевым устройствам совместно использовать ресурсы и обмениваться данными напрямую друг с другом. эта технология доступна для Windows XP с пакетом обновления 1 (SP1) и более поздних версий клиентов, на которых выполняется расширенный сетевой пакет для одноранговой инфраструктуры.

Одноранговая инфраструктура — это набор сетевых интерфейсов API, которые помогают разрабатывать децентрализованные сетевые приложения, использующие общую мощность компьютеров в сети. Например, одноранговые приложения могут представлять собой совместную связь, технологии распространения содержимого и т. д.

Одноранговая инфраструктура предоставляет надежную сетевую инфраструктуру, что позволяет сосредоточиться на разработке приложений, поскольку инфраструктура разработана специально для вас.

Одноранговая инфраструктура включает в себя следующие основные компоненты:

Масштабируемое и безопасное разрешение имен одноранговых узлов

API поставщика пространства имен PNRP (Peer Name Resolution Protocol) — это протокол разрешения имен в IP. Область или контекст IPv6, включающие всех участвующих одноранговых узлов, называется облаком. Протокол PNRP позволяет одноранговым узлам взаимодействовать друг с другом в облаке.

Эффективная связь MultiPoint

Одноранговая инфраструктура включает API Graph , который обеспечивает эффективный обмен данными MultiPoint. Как и в случае с протоколом PNRP, одноранговые графы позволяют набору узлов взаимодействовать друг с другом и передавать данные между ними в виде записи. Каждая запись, формируемая одноранговым узлом, или обновления отправляется на все узлы графа.

Распределенные Управление данными

Распределенное управление данными автоматически сохраняет все записи, отправленные в одноранговый граф, пока не истечет время окончания срока действия для каждой записи. Одноранговая сеть гарантирует, что каждый узел в одноранговой диаграмме имеет аналогичное представление базы данных записей. Если одноранговый граф имеет связанную с ним модель безопасности, в диаграмме содержатся следующие сведения:

- Кто может и не может подключиться к графу

- Кто может защищать и проверять записи на основе внешних заданных критериев

Безопасные идентификаторы одноранговых узлов

Одноранговая инфраструктура предоставляет одноранговый API диспетчера удостоверений , который позволяет создавать и администрировать идентификаторы одноранговых узлов, а также управлять ими. Идентификаторы одноранговых узлов используются для определения имен защищенных конечных точек в PNRP и могут представлять любой ресурс, участвующий в одноранговой сети, включая безопасные одноранговые группы и службы.

Защита одноранговых групп

общие сведения о одноранговой инфраструктуре см. в статье "введение в Windows XPодноранговая сеть".

Общие сведения об интерфейсах API в одноранговой инфраструктуре см. в разделе что такое одноранговая инфраструктура?.

Читайте также: