Как переводится secondary logon в виндовс 10

Обновлено: 05.07.2024

Справочные сведения в этом разделе помогут вам выявить риск раскрытия учетных данных, связанный с использованием различных средств для удаленного администрирования.

Удаленное администрирование всегда предполагает, что учетные данные указываются на исходном компьютере, поэтому для доверенных рабочих станций привилегированного доступа рекомендуется использовать конфиденциальные и хорошо защищенные учетные записи. Вероятность кражи указанных учетных данных с целевого (удаленного) компьютера зависит главным образом от типа входа в Windows, использованного при подключении.

В таблице ниже содержатся рекомендации по использованию самых распространенных средств администрирования и способов подключения:

Для проверки подлинности в сети используйте справочные данные из следующей таблицы:

Объяснение названий столбцов:

- Тип входа в систему. Здесь указан тип входа в систему, инициируемый при подключении.

- Повторное использование учетных данных на целевом компьютере. Типы учетных данных в этом столбце будут храниться в памяти процесса LSASS на конечном компьютере, на который выполнен локальный вход с использованием указанной учетной записи:

- хэш-коды LM и NT;

- TGT Kerberos;

- обычные текстовые пароли (если применимо).

В этой таблице используются символы:

- "–" — указывает, что учетные данные не раскрываются.

- "v" — учетные данные раскрываются.

Типы входа для приложений управления, которых нет в этой таблице, можно определить по соответствующему полю в событиях входа. Дополнительные сведения см. в статье Аудит событий входа в систему.

На компьютерах под управлением Windows все процессы проверки подлинности обрабатываются как однотипные, независимо от протокола или средства проверки. В таблице ниже указаны самые распространенные типы входа в систему и их атрибуты в контексте кражи учетных данных:

Объяснение названий столбцов:

Дополнительные сведения о типах входа см. в разделе Перечисление SECURITY_LOGON_TYPE.

10.03.2021![date]()

Windows 10, Windows Server 2016![directory]()

комментариев 5![comments]()

Для входа в Windows 10 пользователю приходится каждый раз вводить пароль от своей локальной или облачной учетной записи Microsoft. Это обеспечивает определенный уровень защиты данных компьютера от доступа третьих лиц, но неудобно для домашних пользователей, т.к. увеличивает время доступа к рабочему столу. В этой инструкции мы рассмотрим, как отключить запрос пароля на экране входа в Windows 10 (Windows Server 2016/ 2012 R2) и настроить автоматический вход в Windows под определённой пользователем.

Чаще всего автоматических вход без пароля разрешают для устройств, работающих в режиме киоска. При любой перезагрузке (например, при отключении питании), Windows автоматически войдет на рабочей стол и запустит (через автозапуск) нужные программы.

Предупреждение. Автоматический вход в Windows используется для удобства пользователя, но снижает уровень защиты данных на компьютере. Автологон стоит включать только тогда, когда вы единственный пользователь компьютера и уверены, что никто посторонний не сможет получить физический доступ к вашему устройству. Иначе безопасность ваших личных данных находится под угрозой.Отключение пароля при входе в Windows не означает, что у учетной записи пользователя используется пустой пароль или пароль не задан. Вы можете настроить Windows 10 так, чтобы она автоматически подставляла нужные имя и пароль пользователя для входа в компьютер. Во всех остальных случаях, например, при доступе с другого компьютера по сети или при подключении к удаленному рабочему столу (RDP), пароль будет запрашиваться.

![убрать пароль при входе в windows 10]()

Разрешаем вход в Windows без пароля в настройках учетных записей

Проще всего отключить запрос ввода пароля при входе в панели управления учетными записями пользователей.

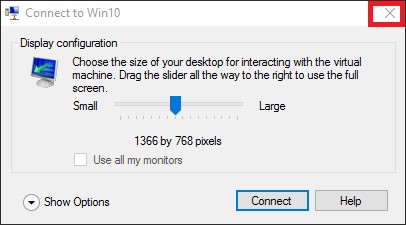

Если вы настраиваете вход без пароля в виртуальную машину Windows, запущенную на Hyper-V, не используйте Enhanced Session mode для подключения к консоли ВМ. В этом режиме автоматический вход под сохранными учетными данными не работает, т.к. подключение к консоли Hyper-V выполняется через службу Remote Desktop. Чтобы подключится к консоли ВМ не через Enhanced Session mode, закройте окно Connect, нажав крестик в верхнем правом углу окна.![вход в ВМ Windows без пароля при использовании hyper-v enchanhed session mode]()

В Windows 10 20H1/20H2 отсутствует пункт “Требовать ввод имени пользователя и пароля”

Начиная с билда Windows 10 2004 (20H1) Microsoft решила убрать пункт для настройки автовхода для локальных учетных записей в панели управления пользователями (скрин ниже). Если у вас для входа в Windows используется локальная учетная запись, а не запись Microsoft (MSA), то пункт “Требовать ввод имени пользователя и пароля” не отображается.

![отсуствует чекбокс для настройки автоматического входа без пароля в новых билдах windows 10 20H1 и 20H2]()

Чтобы отобразить пункт “Users must enter a user name and password to use this computer”, откройте консоль powershell.exe и внесите изменения в реестр:

New-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\PasswordLess\Device" -Name DevicePasswordLessBuildVersion -Value 0 -Type Dword –Force

![DevicePasswordLessBuildVersion параметр реестра Windows 10 20H2 разрешающий автоматический вход]()

Это значение ключа реестра отключает параметр Windows 10 “Требовать выполнение входа с Windows Hello для учетной записи Майкрософт” (Require Windows Hello sign-in for Microsoft accounts). Закройте и перезапустите консоль netplwiz и убедитесь, что чекбокс появился.

Таким образом вы можете настроить автологин на последних билдах Windows 10 20H2 и 20H2.

Примечание. На компьютерах, входящих в домен Active Directory, нельзя отключить опцию “Требовать ввод имени пользователя и пароля” из-за доменной политики паролей. В этом случае проще всего настроить автовход в Windows через реестр (описано ниже).Сохраняем пароль для автовхода в Windows в реестре

Рассмотрим более универсальный способ автоматического входа в Windows 10 без запроса пароля. Метод подразумевает редактирование системного реестра. Этот способ позволяет разрешить вход без пароля для учетной записи Microsoft, доменной или локальной учетной записи Windows 10.

Предупреждение. Этот способ автовхода менее безопасный, так как ваш пароль будет хранится в реестре в открытом виде и доступен для просмотра любому пользователю компьютера.- Нажмите сочетание клавиш Win+R, и введите regedit ;

- Перейдите в раздел реестра HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon;

- Измените значение параметра реестра AutoAdminLogon c 0 на 1;

- Создайте новый строковый параметр (типа String ) с именем DefaultDomainName, в качестве значения которого укажите имя домена или имя локального компьютера;

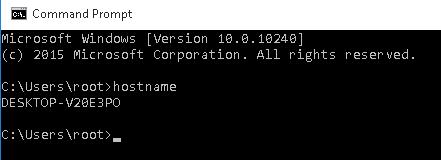

Совет. Узнать имя компьютера можно в свойствах системы или с помощью команды: hostname![hostname]()

Для включения автологона через реестр можно воспользоваться следующим скриптом. Замените root и P@ssword на ваши имя пользователя и пароль, WORKGROUP нужно заменить на имя вашего компьютера или домена Active Directory (если учетная запись доменная):

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AutoAdminLogon /t REG_SZ /d 1 /f

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultUserName /t REG_SZ /d root /f

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultPassword /t REG_SZ /d P@ssword /f

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v ForceAutoLogon /t REG_SZ /d 1 /f

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v DefaultDomainName /t REG_SZ /d WORKGROUP /f

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v IgnoreShiftOvveride /t REG_SZ /d 1 /f

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /v AutoLogonCount /t REG_DWORD /d 1 /fЛибо можете скрипт PowerShell для сохранения данных для входа пользователя:

$Username ='root'

Автоматический вход не работает, если на компьютер применяется политика с логон баннером Computer Configuration -> Policies -> Windows Settings >Security Settings > Local Policies -> Security Options -> Interactive Logon : Message text for users attempting to log on.

$Pass = 'Str0N6P@ssword'

$RegistryPath = 'HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon'

Set-ItemProperty $RegistryPath 'AutoAdminLogon' -Value "1" -Type String

Set-ItemProperty $RegistryPath 'DefaultUsername' -Value $Username -type String

Set-ItemProperty $RegistryPath 'DefaultPassword' -Value $Pass -type String

Restart-ComputerОтключить ввод пароля при выходе их режима сна/гибернации

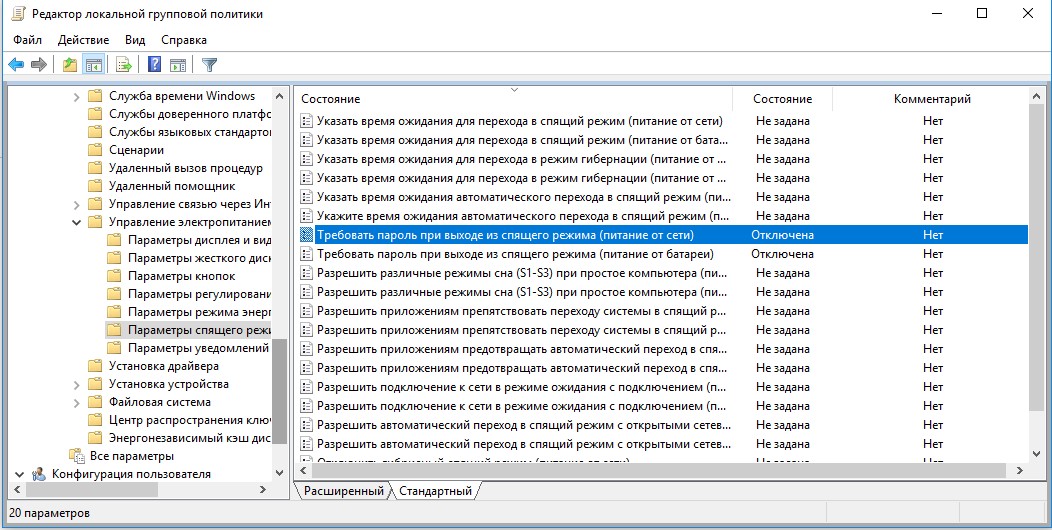

С помощью GPO вы можете отключить запрос пароля при выходе компьютера из спящего режима иди гибернации.

![политика Требовать пароль при выходе из спящего режима]()

- Для этого запустите консоль gpedit.msc (в домашних версиях Windows 10 консоль редактора локальной политики можно запустить так);

- Перейдите в раздел политики Конфигурация компьютера -> Административные шаблоны -> Система -> Управление электропитанием -> Параметры спящего режима (Computer Configuration -> Administrative Templates -> System -> Power Management -> Sleep Settings);

- Отключите политики “Требовать пароль при выходе из спящего режима (питание от сети)“ и ”Требовать пароль при выходе из спящего режима (питание от батареи)“ (Require a password when a computer wakes (on battery) и “Require a password when a computer wakes on battery (plugged in));

- Теперь Windows перестанет запрашивать пароль при выходе их режима сна или гибернации.

Автоматический вход в Windows без пароля с помощью Autologon

- Скачайте утилиту и запустите Autologon.exe (или autologon64.exe в зависимости от разрядности вашей Windows) с правами администратора;

- Примите условия лицензионного соглашения;

- Укажите учетную запись, имя домена и пароль пользователя, под которым нужно автоматически входить в Windows и нажмите кнопку Enable:

- Появится окно, в котором указано, что автологон включен, а пароль пользователя хранится в реестре в зашифрованной виде. Зашифрованный пароль хранится в формате LSA в ветке HKLM\SECURITY\Policy\Secrets. В этом случае пароль не хранится в открытом виде, но алгоритм шифрования не стойкий и технически любой локальный администратор компьютера (но не пользователь) может расшифровать его.

Утилита Autologon позволяет работать в режиме командной строки. Чтобы настроить автовход в Windows для пользователя можно использовать такую команду:

autologon64.exe USERNAME DOMAIN PASSWORD /accepteula

Чтобы отключить вход в Windows 10 без пароля, нужно запустить AutoLogon и нажать кнопку Disable.Итак, мы рассмотрели, как отключить ввод пароля при входе в Windows 10 (Windows Server 2016) и выполнять автоматический вход сразу рабочий стол пользователя. Чтобы временно отключить автоматический вход в Windows и вручную выбрать пользователя и указать пароль, под которым нужно войти в систему, нужно при загрузке Windows удерживать нажатой клавишу Shift.

Для установки используем пакет - PostgreSQL 9.0.3-1 C ( x 86 или x 64).

![]()

Отмечаем галочкой, если не отмечено «Директория с данными», « psql » и « pgAdmin III ». Далее.

![]()

Устанавливаем "как сервис". Для работы этого сервиса потребуется специальный пользователь. Указываем учетную запись, домен (если имеется) и пароль. Далее.

![]()

Если такого пользователя в системе нет, тогда мастер сам предложит создать нового. Отвечаем "да" - пользователь создается. Далее.

![]()

Теперь инициализируем БД. Указываем порт 5432. Проверяем, что кодировка UTF 8. Задаем логин и пароль пользователя PostgreSQL (система предупреждает, что пароль пользователя системы и пароль пользователя PostgreSQL НЕ ДОЛЖНЫ совпадать – учитываем это). Если кластер серверов 1С и PostgreSQL на разных машинах, то ставим галочку «Поддерживать подсоединения с любых IP , а не только с localhost ». Далее.

![]()

Может возникнуть ошибка « Secondary Logon » . Тогда идем в «Администрирование» – «Службы». Стартуем службу «Вторичный вход в систему» или « Secondary Logon »:

![]()

![]()

![]()

Далее. Ждем окончания установки. Если всё хорошо, делаем следующее:

![]()

Через меню "Пуск" - "Все программы" запускаем утилиту администрирования « pgAdmin III ».

![]()

Подключаемся к серверу. Там вводим пароль для пользователя « postgres ». Если подключиться удалось, попробуем создать новую базу средствами самой 1С.

![]()

Запускаем клиентскую часть 1С. Жмем кнопку "Добавить", ставим галочку "Сервер предприятия 1С". Далее заполняем следующее: сервер базы данных ( IP или DNS имя того сервера, куда ставили PostgreSQL) - если тот же, что и кластер 1С, то указываем 127.0.0.1. Имя базы данных: [любое_имя]. Пользователь: " postgres" Пароль: [ваш_пароль_postgres]. Далее.

![]()

Рэнди Франклин Смит (CISA, SSCP, Security MVP) имеет в своем арсенале очень полезный документ, рассказывающий о том, какие события (event IDs) обязательно должны отслеживаться в рамках обеспечения информационной безопасности Windows. В этом документе изложена крайне полезная информация, которая позволит Вам “выжать” максимум из штатной системы аудита. Мы подготовили перевод этого материала. Заинтересованных приглашаем под кат.

О том, как настроить аудит, мы уже обстоятельно писали в одном из наших постов. Но из всех event id, которые встречаются в журналах событий, необходимо остановить свое внимание на нескольких критических важных. На каких именно – решать каждому. Однако Рэнди Франклин Смит предлагает сосредоточить внимание на 10 важных событиях безопасности в Windows.Контроллеры доменов

Event ID — (Категория) — Описание

1) 675 или 4771

(Аудит событий входа в систему)

Событие 675/4771 на контроллере домена указывает на неудачную попытку войти через Kerberos на рабочей станции с доменной учетной записью. Обычно причиной этого является несоответствующий пароль, но код ошибки указывает, почему именно аутентификация была неудачной. Таблица кодов ошибок Kerberos приведена ниже.2) 676, или Failed 672 или 4768

(Аудит событий входа в систему)

Событие 676/4768 логгируется для других типов неудачной аутентификации. Таблица кодов Kerberos приведена ниже.

ВНИМАНИЕ: В Windows 2003 Server событие отказа записывается как 672 вместо 676.3) 681 или Failed 680 или 4776

(Аудит событий входа в систему)

Событие 681/4776 на контроллере домена указывает на неудачную попытку входа в систему через

NTLM с доменной учетной записью. Код ошибки указывает, почему именно аутентификация была неудачной.

Коды ошибок NTLM приведены ниже.

ВНИМАНИЕ: В Windows 2003 Server событие отказа записывается как 680 вместо 681.4) 642 или 4738

(Аудит управления учетными записями)

Событие 642/4738 указывает на изменения в указанной учетной записи, такие как сброс пароля или активация деактивированной до этого учетной записи. Описание события уточняется в соответствие с типом изменения.5) 632 или 4728; 636 или 4732; 660 или 4756

(Аудит управления учетными записями)

Все три события указывают на то, что указанный пользователь был добавлен в определенную группу. Обозначены Глобальная (Global), Локальная (Local) и Общая (Universal) соответственно для каждого ID.6) 624 или 4720

(Аудит управления учетными записями)

Была создана новая учетная запись пользователя7) 644 или 4740

(Аудит управления учетными записями)

Учетная запись указанного пользователя была заблокирована после нескольких попыток входа8) 517 или 1102

(Аудит системных событий)

Указанный пользователь очистил журнал безопасностиEvent Id — Описание

Типы входов в систему (Logon Types)

Тип входа в систему — Описание

Коды отказов Kerberos

Код ошибки — Причина

6 — Имя пользователя не существует

12 — Ограничение рабочей машины; ограничение времени входа в систему

18 — Учетная запись деактивирована, заблокирована или истек срок ее действия

23 — Истек срок действия пароля пользователя

24 — Предварительная аутентификация не удалась; обычно причиной является неверный пароль

32 — Истек срок действия заявки. Это нормальное событие, которое логгируется учетными записями компьютеров

37 — Время на рабочей машины давно не синхронизировалось со временем на контроллере доменаКоды ошибок NTLM

Код ошибки (десятичная система) — Код ошибки (16-ричная система) — Описание

3221225572 — C0000064 — Такого имени пользователя не существует

3221225578 — C000006A — Верное имя пользователя, но неверный пароль

3221226036 — C0000234 — Учетная запись пользователя заблокирована

3221225586 — C0000072 — Учетная запись деактивирована

3221225583 — C000006F — Пользователь пытается войти в систему вне обозначенного периода времени (рабочего времени)

3221225584 — C0000070 — Ограничение рабочей станции

3221225875 — C0000193 — Истек срок действия учетной записи

3221225585 — C0000071 — Истек срок действия пароля

3221226020 — C0000224 — Пользователь должен поменять пароль при следующем входе в систему

Автоматический вход в Windows 10 без ввода пароля![]()

Учётная запись без пароля

![]()

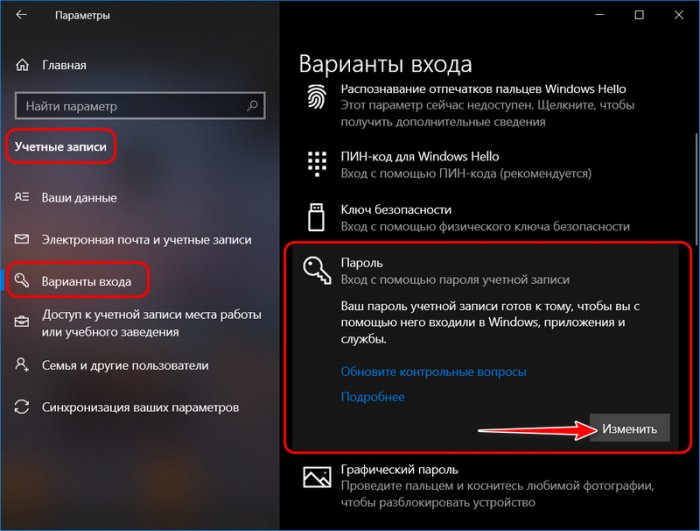

Друзья, самый простой вариант упростить себе жизнь – отказаться от пароля. Возможно, вы его создавали для локальной учётной записи, когда в защите доступа к вашему компьютеру была необходимость, но теперь она отпала. Или же если у вас изначально такой необходимости не было, но вы используете учётную запись Microsoft, которая привязана к вашему интернет-аккаунту компании и по условию не может существовать без пароля. Отказаться от пароля можем в системном приложении Windows 10 «Параметры», в нём идём в раздел «Учётные записи». Если у вас запароленная локальная учётная запись, далее идём в «Варианты входа», кликаем «Пароль», жмём «Изменить».

Указываем наш пароль, жмём «Далее».

Поля ввода нового пароля оставляем пустыми. Жмём «Далее».

Примечание: друзья, компания Microsoft и ранее навязывала нам, пользователям свою учётную запись, но в последнее время стала это делать особо активно. Так, начиная с версии Windows 10 1909 при установке домашней редакции Home, если у вас подключён Интернет, вы не сможете создать на этапе установки локальную учётную запись, сможете только подключить или создать новую учётную запись Microsoft. И чтобы вы могли создать локальную учётную запись, в процессе установки операционной системы нужно отключать Интернет. Детально об этом нюансе смотрите в статье «Как установить Windows 10», в самом конце, в разделе статьи «Особенности установки Windows 10 Home».

Готово.

Если же у вас подключена учётная запись Microsoft, и она вам по большому счёту не нужна, вы можете её отключить и пользоваться локальной учётной записью. При этом вам не нужно создавать новую учётную запись и терять ваши профильные данные и настройки программ.

Чтобы отключить учётную запись Microsoft, в разделе параметров «Учётные записи» идём в «Ваши данные». И здесь жмём «Войти вместо этого с локальной учётной записью».

Жмём «Далее».

Указываем пароль от учётной записи Microsoft.

Если вы подключали учётную запись Microsoft поверх изначально созданной локальной учётной записи, то система предложит её вам вновь. Если же изначально существовала только учётная запись Microsoft, то вы сможете ввести какое вы хотите локальное имя. Формы ввода пароля, соответственно, мы не заполняем, жмём «Далее».

Выходим из системы и входим уже в локальную учётную запись.

Но что делать, если нам нужна учётная запись Microsoft, но не в целях обеспечения безопасности компьютера? Как в таком случае сделать так, чтобы каждый раз при запуске компьютера не надо было вводить пароль, и система автоматически запускалась с нашей учётной записью Microsoft?

Автоматический вход в Windows 10 без ввода пароля: системные средства

Настроить автоматический вход в Windows 10 без ввода пароля можно с помощью средств самой операционной системы, делается это с помощью оснастки netplwiz из числа системных средств администрирования. Запускаем оснастку с помощью поиска или команды «Выполнить», вводим: Снимаем галочку с пункта «Требовать ввод имени пользователя и пароля».

Применяем изменения.

Вводим пароль от учётной записи Microsoft и подтверждаем его.

Всё: жмём «Ок».

После перезагрузки Windows 10 автоматически зайдёт в нашу учётную запись.Автоматический вход в Windows 10 без ввода пароля: утилита Autologon

Описанному выше способу с использованием оснастки netplwiz есть альтернатива - утилита Autologon от самой компании Microsoft. Скачиваем утилиту на сайте Microsoft:Как убрать пароль после выхода Windows 10 из сна

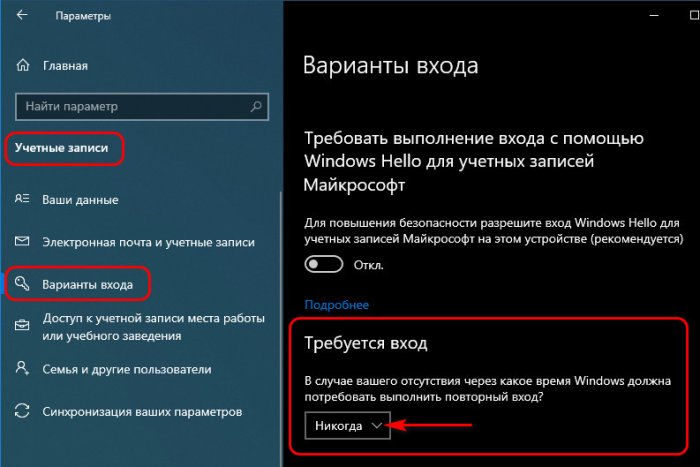

Друзья, рассмотренные способы настройки автоматического входа в Windows 10 будут работать только для запуска операционной системы. При выходе компьютера из режима сна система будет запрашивать пароль. И чтобы она не запрашивала, в параметрах учётных записей, в вариантах входа необходимо установить в графе «Требуется вход» значение «Никогда».

Друзья, если вы вдруг забыли пароль к своей учётной записи Windows, вы можете его сбросить. Как это сделать, об этом у нас на сайте есть целая серия публикаций «Сброс пароля Windows». Рекомендуем другие статьи по данной теме![]()

Комментарии (32)

Рекламный блок

Подпишитесь на рассылку

Навигация

Облако тегов

Архив статей

Сейчас обсуждаем

![img]()

admin

Принялся я за добыванием 30% ускорения по Вашему указанию "хуже не будет" с использованием AOMEI

![img]()

admin

Просто если использовать беспроводную, тогда как будет происходить взаимодействие между шлейфом и

![img]()

admin

Там такой модели нет, но есть с другим процессором (послабее) и намного дороже

Садовник

admin есть подобный по характеристикам ноут в магазине СИТИЛИНК.? Если да, тогда сбросьте ссылку

Фёдор

Цитата: Фёдор Тогда лучше создать диск в ISO, а потом флешку в diskpart почистить, создать раздел,

RemontCompa — сайт с огромнейшей базой материалов по работе с компьютером и операционной системой Windows. Наш проект создан в 2010 году, мы стояли у истоков современной истории Windows. У нас на сайте вы найдёте материалы по работе с Windows начиная с XP. Мы держим руку на пульсе событий в эволюции Windows, рассказываем о всех важных моментах в жизни операционной системы. Мы стабильно выпускаем мануалы по работе с Windows, делимся советами и секретами. Также у нас содержится множество материалов по аппаратной части работы с компьютером. И мы регулярно публикуем материалы о комплектации ПК, чтобы каждый смог сам собрать свой идеальный компьютер.

Наш сайт – прекрасная находка для тех, кто хочет основательно разобраться в компьютере и Windows, повысить свой уровень пользователя до опытного или профи.

Читайте также: