Как прослушать порт в windows

Обновлено: 05.07.2024

Есть ли какая-нибудь базовая утилита для открытия определенного сетевого TCP-порта на моей машине?

Мне нужно проверить, как моя программа работает с портами в состоянии прослушивания.

netcat должен делать то, что вы хотите. Попросите его прослушать на компьютере и echo вещи в STDOUT:

, когда вы хотите, чтобы он закрывался при завершении соединения, не используйте -k

Утилита командной строки Microsoft Portqry.exe

Попробуйте iperf, есть версия для Windows. Вы можете просто запустить его, как iperf -s -p 1234 , и он будет прослушивать порт 1234. Затем вы можете подключиться к этому порту с удаленного компьютера, выполнив что-то как:

Вам нужно будет получить iperf.exe или portqry.exe за последние два. iPerf специально не предназначен для этой задачи, но он отлично подходит для устранения неполадок подключения, доступности полосы пропускания, ссылок на стресс-тестирование и т. д.

У него есть графический интерфейс, а не только командная строка, преимущество для некоторых.

Это идеальное решение для Wireshark , анализатора пакетов и протоколов, который находится между Windows /Linux.

netpipes tools faucet и шланг всегда служили мне хорошо, упрощая stdin и stdout для моих программ для использования по сети.

Пакет netpipes позволяет использовать потоки TCP /IP в сценариях оболочки. Это также может упростить код клиент /сервер, позволяя программисту пропустите все утомительные биты программирования, связанные с сокетами и сконцентрируйтесь на написании фильтра или другой службы.

вы можете использовать версию windows netcat

TCP Listen - это лучший ответ IMHO. Я смотрел и любил TCP Builder, но вам НЕ нужны права администратора для запуска этого приложения, вам НЕ нужны они с прослушивателем TCP, вам также нужно установить TCP Builder или распаковать и скопировать кучу файлов, тогда как TCP-прослушиватель - 1 EXE, ничего более.

TCP-прослушиватель также не нуждался в правах администратора, и когда я его отсканировал, ничего не сказал, что он злонамерен. У Builder было 1 AV на Virustotal сказать, что это плохо, но оказалось, что это ложный позитив (надеюсь):)

В то время как я получил Builder для запуска прав администратора sans, он не смог зацепить сокет в то время как Listener мог. Как только я выполнил все свои тесты, я мог просто удалить 1 файл прослушивателя, и все было как раньше.

Netcat было бы неплохо, но я не нашел версию, которая будет работать с 2012 или более поздним сервером. Таким образом, чтобы полностью проверить, подключен ли сетевой брандмауэр и локальные брандмауэры к определенным TCP-портам, прослушиватель TCP кажется лучшим инструментом для этого задания.

TCPView из инструментария sysinternals обеспечивает очень приятный обзор

Существует ли какая-либо базовая утилита для открытия определенного сетевого порта TCP на моей машине?

Мне нужно проверить, как моя программа работает с портами в состоянии прослушивания.

Netcat должен делать то, что вы хотите. Пусть он послушает на вашей машине и отголоски STDOUT:

когда вы хотите, чтобы он закрылся, когда соединение заканчивается, не используйте -k

Утилита командной строки Microsoft Portqry.exe

Попробуй iperf, есть версия для Windows. Вы можете просто запустить его как iperf -s -p 1234 и он будет прослушивать порт 1234. Затем вы можете подключиться к этому порту с удаленного компьютера, выполнив что-то вроде:

Вам нужно получить iperf.exe или portqry.exe для последних двух. iPerf не предназначен специально для этой задачи, но он отлично подходит для устранения неполадок подключения, доступности полосы пропускания, ссылок для стресс-тестирования и т. д.

Он имеет графический интерфейс, а не просто командную строку, преимущество для некоторых.

Это идеальное применение для Wireshark, анализатора пакетов и протоколов, который находится между сетевым стеком Windows/Linux.

Netpipes инструменты кран и шланг всегда служили мне хорошо, что упрощает и stdin stdout для моих программ для использования в сети.

Вы можете использовать версию Netcat для Windows

TCP Listen - ЛУЧШИЙ ответ ИМХО. Я посмотрел и понравился TCP Builder, но вам нужны права администратора для запуска этого приложения, вам НЕ нужны они с прослушивателем TCP, а также вам нужно установить TCP Builder или распаковать и скопировать кучу файлов, тогда как TCP Listener равен 1 EXE, не более того.

TCP Listener также не нуждался в правах администратора, и когда я сканировал AV, он ничего не говорил о том, что он был вредоносным. У Строителя было 1 AV на Virustotal, говорят, что это было плохо, но это оказалось ложноположительным (я надеюсь) :)

В то время как я заставил Builder запускать без прав администратора, он не мог подключить сокет, в то время как слушатель мог. После того, как я сделал все свои тесты, я мог просто удалить 1 файл Слушателя, и все было как раньше.

Netcat был бы хорош, но я не нашел версию, которая бы работала с 2012 или более поздним сервером. Итак, чтобы полностью проверить, позволяют ли сетевой брандмауэр и локальные брандмауэры подключаться к конкретным портам TCP, TCP-приемник кажется лучшим инструментом для этой работы.

Инструмент Port Query (PortQry.exe) в Windows 10

Как использовать Port Query Tool (PortQry.exe)

Вы можете использовать Port Query как локально, так и удаленно на сервере. Чтобы использовать Portqry.exe, вам необходимо загрузить инструмент. Однажды ты скачать PortQry.exe, извлеките PortQryV2.exe архив, затем откройте командную строку и выполните команду ниже, чтобы перейти в каталог с утилитой:

Кроме того, вы можете перейти к папке, в которую вы загрузили инструмент, и нажать Alt + D комбинация клавиш, введите CMD и нажмите Enter, чтобы запустить командную строку в каталоге.

Теперь вы можете приступить к использованию инструмента.

Удаленное использование инструмента Port Query (PortQry.exe)

Port Query может сканировать удаленные системы, но он медленный и простой по сравнению с другими сканерами портов. Например, в отличие от Nmap, PortQry.exe не позволяет выполнять сканирование с использованием указанных флагов пакетов (например, SYN, FIN).

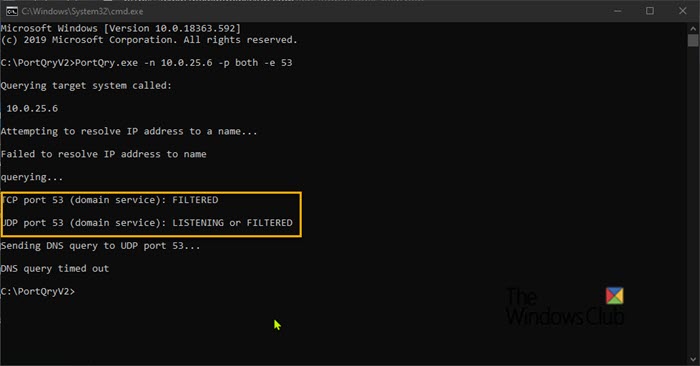

Например, чтобы проверить доступность DNS-сервера у клиента, нужно проверить, открыты ли на нем 53 порта TCP и UDP. Синтаксис команды проверки порта следующий:

- -n имя или IP-адрес сервера, доступность которого вы проверяете;

- -e номер порта, который нужно проверить (от 1 до 65535);

- -р диапазон проверяемых портов (например, 1:80);

- -п протокол, используемый для проверки. Это может быть TCP, UDP или ОБА (по умолчанию используется TCP).

В нашем примере команда выглядит так:

PortQry.exe может запрашивать отдельный порт, упорядоченный список портов или последовательный диапазон портов. PortQry.exe сообщает о состоянии порта TCP / IP одним из следующих трех способов:

Локально используйте инструмент Port Query (PortQry.exe)

Недостаток функций удаленного сканирования в PortQry компенсируется уникальными возможностями локального компьютера. Чтобы включить локальный режим, запустите PortQry с -местный выключатель. Когда -местный является единственным используемым коммутатором, PortQry перечисляет все использование локальных портов и сопоставление портов с PID. Вместо того, чтобы сортировать данные по открытому порту, PortQry перечисляет их в соответствии с PID, что позволяет быстро увидеть, какие приложения имеют открытые сетевые подключения.

Чтобы посмотреть порт 80, вы должны выполнить следующую команду:

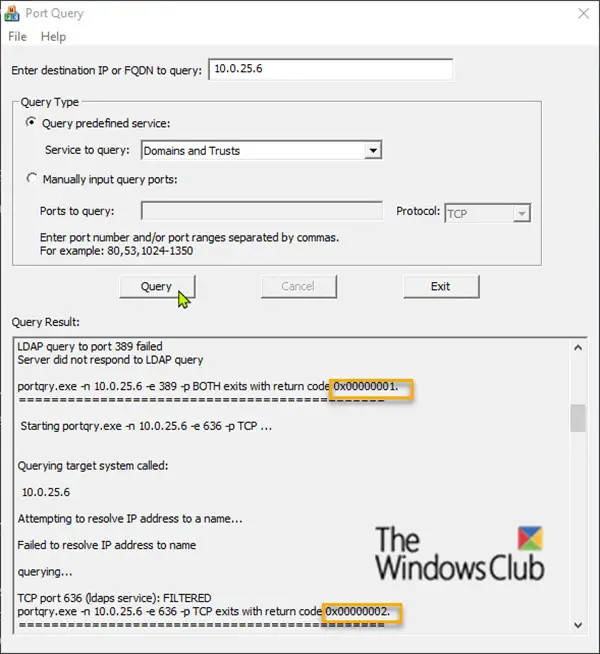

Использование PortQryUI

Также стоит отметить, что Microsoft также сделала доступным графический интерфейс для PortQry, называемый PortQryUI.

PortQryUI включает версию portqry.exe и некоторые предопределенные службы, которые состоят просто из групп портов для сканирования.

PortQueryUI содержит несколько предопределенных наборов запросов для проверки доступности популярных сервисов Microsoft:

- Домен и доверие (проверка служб ADDS на контроллере домена Active Directory)

- Сервер обмена

- SQL Server

- Сети

- IP Sec

- Веб сервер

- Чистая встреча

Чтобы использовать PortQryUI, введите Имя DNS или же айпи адрес удаленного сервера выберите одну из предопределенных служб (Запрос предопределенной службы) или укажите номера портов для ручной проверки портов (Ввод портов запроса вручную) и щелкните Запрос кнопка.

Возможные коды возврата в PortQueryUI выделены на изображении выше:

Для получения дополнительной информации вы можете посетить Microsoft здесь и здесь.

Одной из сложных задач при работе в команде проекта является выполнение необходимого теста на связность, хотя службы не существуют.

Это часто приходится делать, когда вы работаете в среде DMZ для миграции или нового проекта.

Что ж. Вы можете выполнить telnet, но как насчет того, когда «B» не работает? Здесь вам понадобится прослушиватель портов, чтобы помочь в этой ситуации.

Если у вас есть аналогичная ситуация или вы почувствуете, что это будет полезно для вас на работе, то здесь есть несколько способов добиться этого на платформе Windows или UNIX.

Создание почтового прослушивателя в ОС Windows

Чтобы иметь прослушиватель портов на определенном порту в Windows, вы можете использовать утилиту «Port Listener».

Эта утилита доступна бесплатно от Windows 95 до Windows 10.

- Загрузить Listener в формате zip или exe отсюда

- В этом руководстве я загружу exe-формат

- Дважды щелкните файл загруженного postlistener.exe

- Он предложит выбрать местоположение для извлечения файлов, нажмите на unzip

Перейдите по пути, в котором вы извлекли файлы, в этом примере;

Дважды щелкните на listener , чтобы запустить утилиту

Введите номер порта, который вы хотите проверить, и нажмите кнопку start.

В приведенном выше примере я начал прослушивать порт на 5500, и пришло время проверить, работает ли он.

Откройте командную строку и запустите netstat, чтобы проверить, прослушивается ли порт 5500

Чтобы создать прослушиватель портов в ОС Linux

Процедура немного отличается в Linux; здесь мы будем использовать команду netcat (nc) для запуска слушателя.

Чтобы установить nc, вы можете использовать команду yum

После установки используйте следующую команду, чтобы запустить прослушиватель портов как 5500 в фоновом режиме.

Чтобы проверить, давайте использовать команду netstat

Так вот, у меня порт 5500 прослушивается успешно. Выполнение этого в Linux немного более удобно, не так ли?

Как создать прослушиватель портов с помощью Python

Сохраните файл и запустите его с помощью команды python, как показано ниже.

Читайте также: