Как сохранить файл от имени администратора windows 10

Обновлено: 04.07.2024

Но вообще зачем нужен этот файл hosts? В этом файле часто вирусы прописывают свои записи. Короче сам файл нужен для того, чтобы вручную сопоставить IP-адрес и имя какого-то сайта. Дело в том, что каждый сайт в интернете, он имеет имя. Но это имя, это сделано для того, чтобы было удобно лично нам. А есть еще такое как IP-адрес сервера, где лежит сайт. Ну так вот, но на сервере может быть несколько сайтов, тогда что? В общем я тут имею ввиду не просто сервер, а именно тот сервер, на котором лежит сайт и к которому привязано имя сайта. Ну короче это не важно. Вам важно знать то, что каждый сайт в интернете имеет как просто имя точка ру (например) также и просто IP-адрес, который если набрать в адресной строке браузера, то эффект будет такой же, как и если бы вы набрали адрес сайта.

Ну так вот ребята, часто в файл hosts вирусы пишут какую-то ерунду, чтобы вы на самом деле попали не на настоящий сайт, а на какой-то поддельный. Они там делают так, они пишут адрес своего IP сервера и потом прописывают имя сайта. Потом вы пишите в браузере имя этого сайта и попадаете на тот сервер, который указан в файле hosts, то есть переходит перенаправление, ну думаю вы поняли о чем это я имею ввиду

Итак ребята, хватит говорить, вообще извините что я не по теме немного написал, ну то есть по теме, но не совсем. Короче так, чтобы вам открыть файл hosts от имени администратора в Windows 10, то вам нужно открыть Диспетчер задач, для этого нажмите правой кнопкой по панели задач и там выберите этот пункт:

Потом в самом диспетчере, в самом вверху, в левом углу там будет такое как Файл, вот вы это нажимаете и выбираете пункт Запустить новую задачу:

Потом у вас появится маленькое окошко Создание задачи, там вам нужно поставить галочку На создать задачу с правами администратора и потом там где Открыть, то там прописать путь к файлу:

Потом у вас появится окошко, ну мол чем открыть файл hosts, его нужно открыть блокнотом, поэтому тут нажимаете два раза по Блокнот:

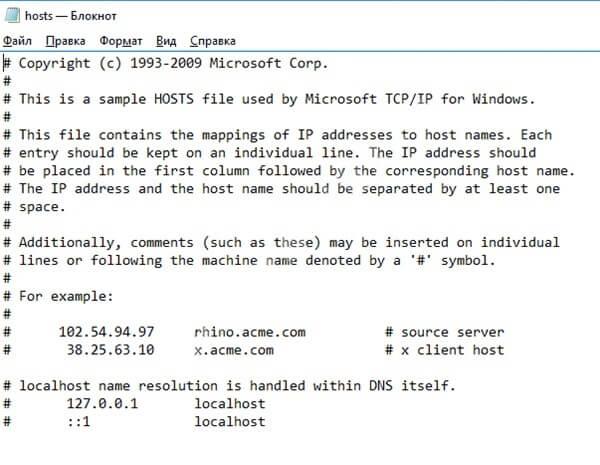

После этого откроется файл в блокноте, короче примерно вот такой файл у вас откроется:

Это кстати содержимое файла по умолчанию, ну то есть такое, какое идет в только что установленной Windows 10. Ну так вот ребята, файл открылся, отлично, вот теперь я тут что-то напишу (это для теста) и закрою файл. Вот я написал тут слово test:

И все ребята, у меня ошибок не было! То есть что это означает? А означает это только то, что внесенные изменения в файл hosts сохранились! То есть все работает. Но у вас может быть и такая ситуация, что изменения не сохранятся, а вместо этого у вас появляется запрос на сохранение файла hosts, в общем я имею ввиду что вот такое окошко появится:

Но вы же запускали с правами администратора, что же за прикол такой то, а? Ребята, прикол в том, что может быть такая мутка, что у вас файл hosts стоит только для чтения, ну то есть такой стоит атрибут, это сделано в целях безопасности так бы сказать. Что в таком случае делать, как снять этот атрибут? Очень просто, переходим в папку где лежит файл hosts, для этого можно зажать кнопки Win + R, появится окошко Выполнить, вы туда пишите такую команду, ну то есть такой адрес:

Ну и нажимаете ОК. Потом у вас откроется папка, где будет лежать файл hosts, вот нажмите по нему правой кнопкой, и потом в меню выберите пункт Свойства:

Ну и потом появится окошко Свойства, вот именно в этом окошке и может стоять галочка атрибута Только чтение, ну вот смотрите что за галочка:

То есть если она есть, то снимите ее и попробуйте снова открыть файл hosts от имени администратора, ну я уже писал выше как его открыть.

Можно было бы уже заканчивать, но вот ребята, хочу я вам еще показать один способ, как открыть файл hosts от имени администратора в Windows 10. Ну а почему бы нет? Может вам именно этот способ будет более удобный, не переживайте, писать много не буду Значит смотрите, нажимаете правой кнопкой по иконке Пуск, там в меню выбираете пункт Командная строка (Администратор), вот этот пункт:

Потом у вас может появится такое окошко, а может и не появится, это такая просто типа безопасность, в общем если что, то нажимаете тут Да:

Появится черно окно, ну это и есть командная строка, вот тут вы пишите в это окно такое как:

Кстати можно просто скопировать эту строчку и потом нажать правой кнопкой мышки в черном окне и оно автоматом вставится. Ну так вот, вот вы ставили команду:

Потом нажимаете кнопку энтер, после чего появится окошко, где нужно два раза нажать на Блокнот:

И потом откроется файл hosts, там можно будет что-то удалить, ну то есть внести изменения, и после этого если вы его закроете, то никакой ошибки быть не должно. Все должно быть четко

Ну вот и все ребята на этом, очень надеюсь что вам тут все было понятно, ну а если что-то не так, то вы уж извините. Удачи вам в жизни и чтобы все у вас было хорошо, всех благ

Достаточно часто пользователи сталкиваются с такой проблемой, что не удается сохранить файл hosts при настройке локального веб-сервера XAMPP в связке с языком программирования PHP. Обычно это связано либо с непониманием процесса и особенностей документа, либо с блокировкой со стороны антивирусных систем. В данной статье разбирается, в чём возможна ошибка и почему документ hosts не удаётся сохранить или изменить.

Ошибка расширения файла hosts

Первая ошибка состоит в том, что файл hosts воспринимается пользователем, как документ с расширениемtxt. Это связано с частой рекомендацией изменять его через Блокнот. Однако hosts является системным файлом, который не имеет расширения, поэтому написание .txt после названия приведёт к тому, что документ просто перестанет выполнять свои функции.

Ошибка содержания файла hosts

Браузер обращается к файлу при каждом поиске какого-либо веб-ресурса. В hosts содержатся инструкции по работе с каждым конкретным порталом. Например, там могут быть следующие строки:

В приведённом выше примере даны команды, которые блокируют пользователю доступ к перечисленным порталам в интернете и перенаправляют все локальные запросы к данным сайтам на ваш компьютер (веб-сервер).

Правила файла hosts, можно сравнить с регулировщиком на дороге. Когда присутствует регулировщик на дороге, водители подчиняются сигналам регулировщика и игнорируют сигналы светофора.

Как правило, изначально файл не содержит никаких правил относительно веб-ресурсов. Однако это не значит, что он совершенно пустой. Нередко в документе можно найти следующие строки:

Изменение пути к файлу hosts

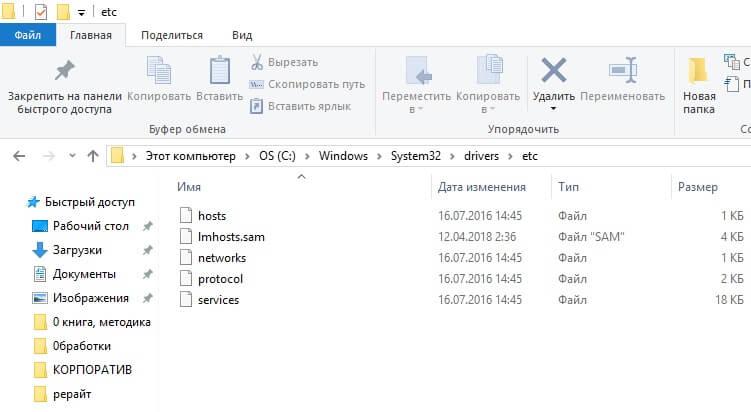

Браузер обращается к файлу по заранее прописанному пути – C:\Windows\System32\drivers\etc. Изменение местоположения документа приведёт к тому, что программа просто не сможет его найти. Поэтому нельзя перетаскивать файл в другие папки.

Как правильно сохранить файл hosts

В уроках PHP программирования, я уже показывал наиболее частую ошибку – это открытие файла не от имени администратора, а напрямую. Надо помнить, что hosts – системный документ, который защищён от случайного изменения. Поэтому нужно открывать файл через Блокнот от имени администратора.

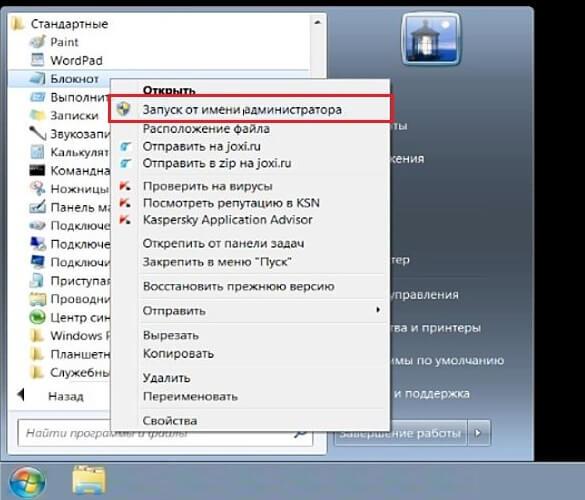

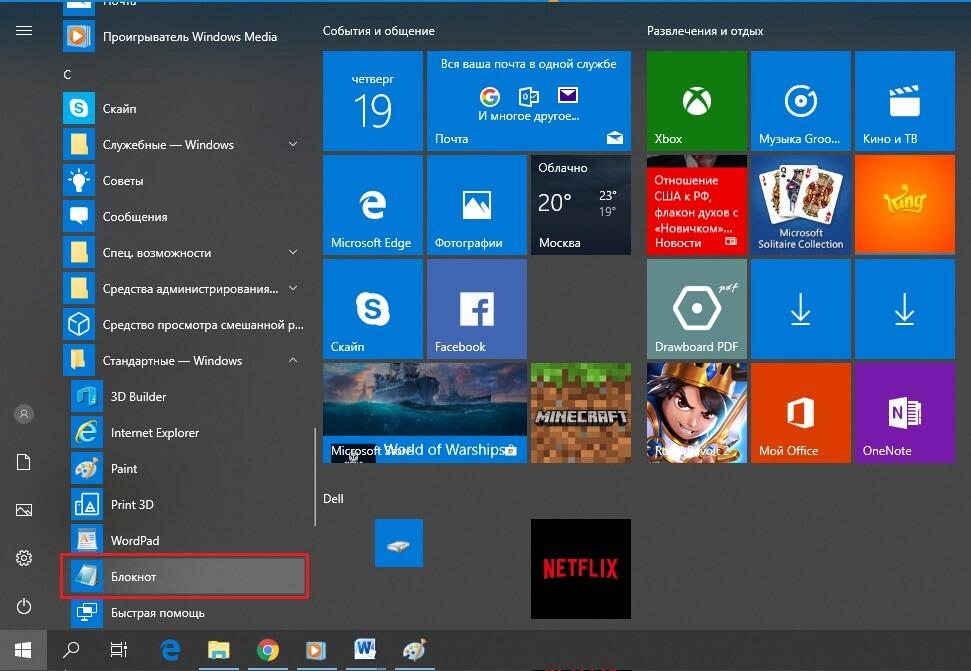

1. Нужно нажать «Пуск» (в самом низу слева), найти пункт «Все программы», а в нём выбрать «Стандартные». После чего по надписи «Блокнот» щёлкнуть правой клавишей мыши и выбрать в открывшемся меню запись «Запустить от имени администратора».

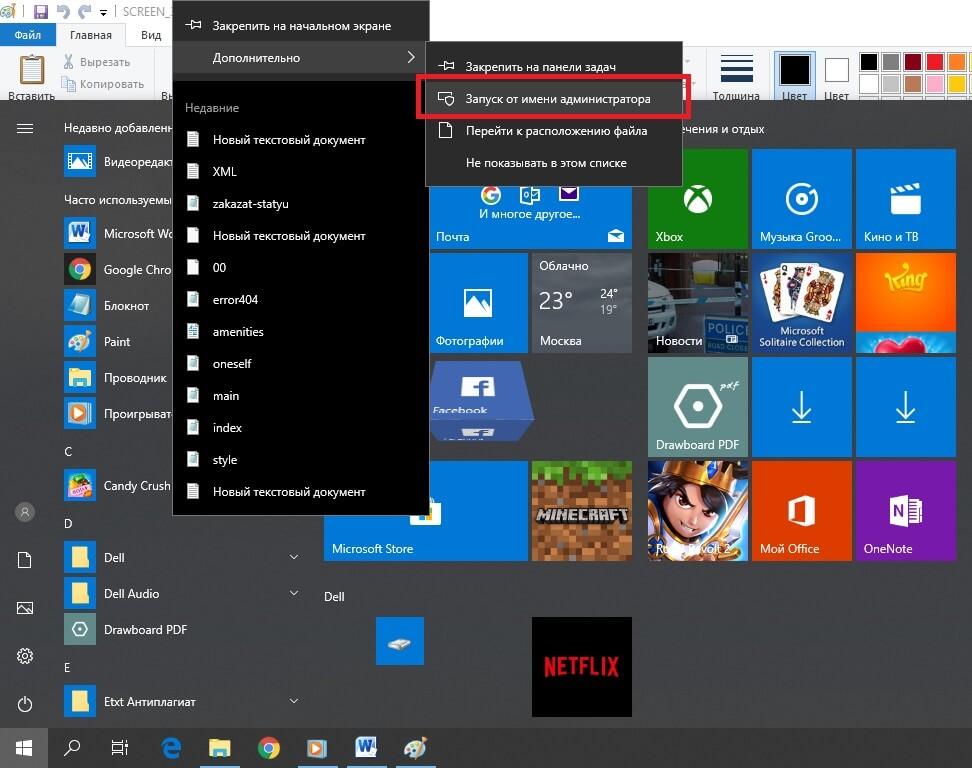

В Windows 10 процедура может отличаться. Вполне возможно, что «Блокнот» после открытия меню «Пуска» окажется в разделе «Часто используемые» в самом начале. Так что искать его не придётся, можно сразу кликать правой кнопкой мышки и выбирать соответствующий пункт. В противном случае нужную строчку можно найти во вкладке «Стандартные»

Важно! Частой ошибкой является то, что запись «Запустить от имени администратора» ищут не через главное меню, а нажав правой клавишей на файл hosts. Там этого пункта нет. Открывать надо не этот документ, а Блокнот (через «Пуск»).

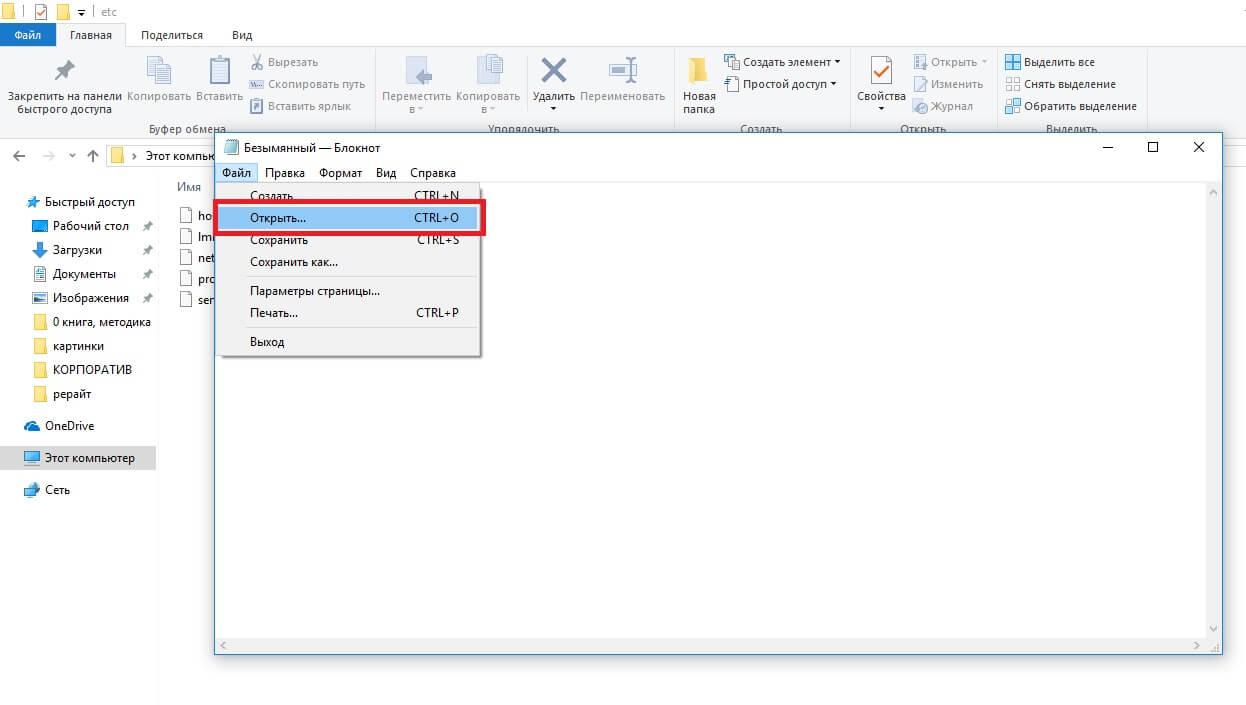

2. Следующей ошибкой является то, что после запуска файла от имени администратора люди закрывают его и идут открывать hosts. Нужный вам документ следует искать через меню Блокнота, а не напрямую! То есть вы делаете так: щёлкаете «Файл», затем «Открыть».

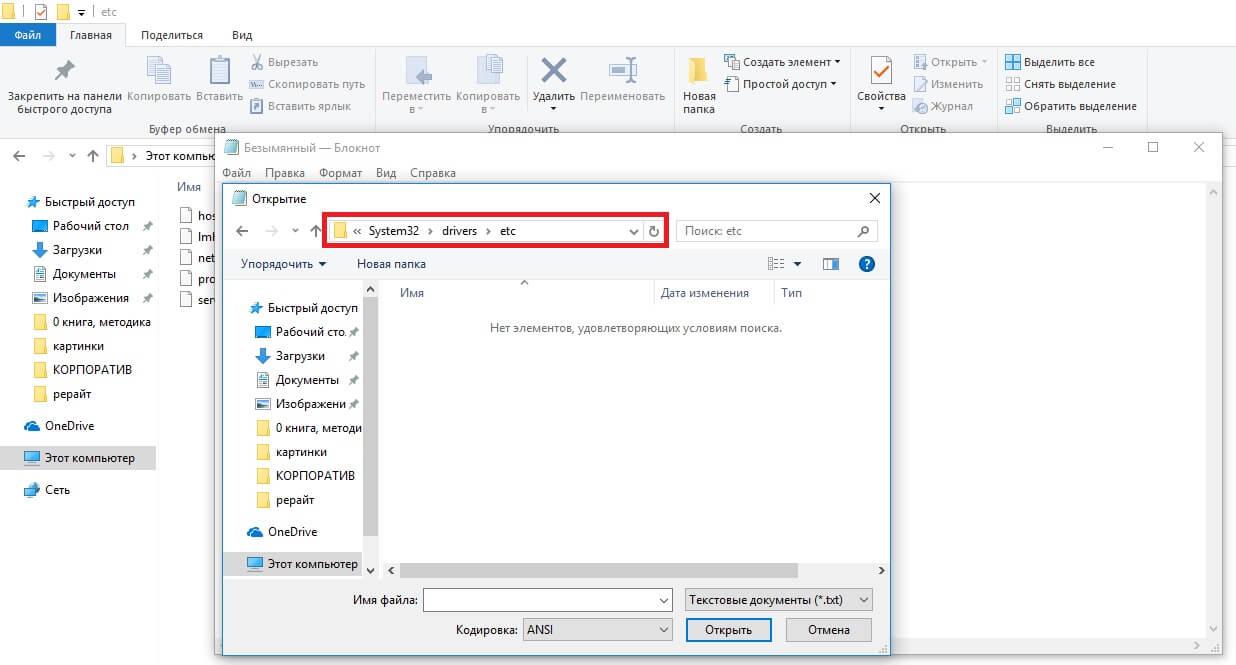

В появившемся окне нужно пройти по указанному выше пути – C:\Windows\System32\drivers\etc\

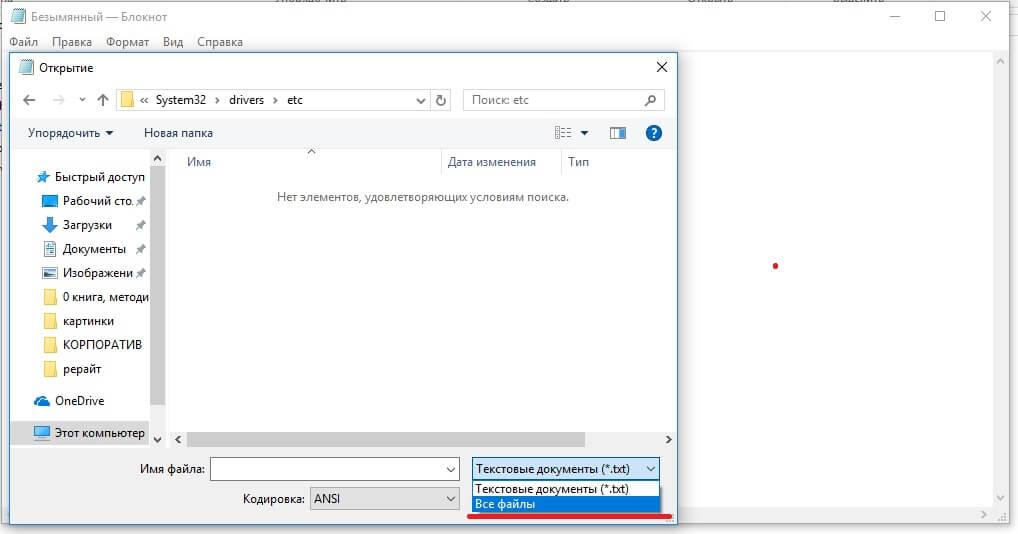

Так как искомый документ не имеет расширения txt, то Блокнот его просто так не увидит. Для этого нужно внизу справа в открывшемся окне выбрать пункт «Все файлы», после чего отобразится нужная нам иконка.

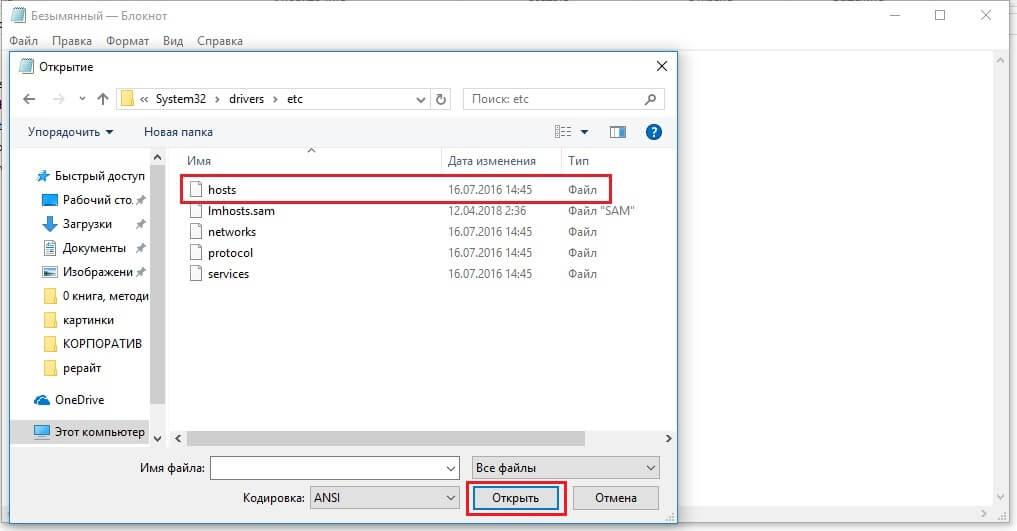

После этого щёлкаем один раз левой клавишей по файлу hosts (это его так выбираем), а запускаем с помощью кнопки «Открыть», расположенной внизу справа в нашем окне.

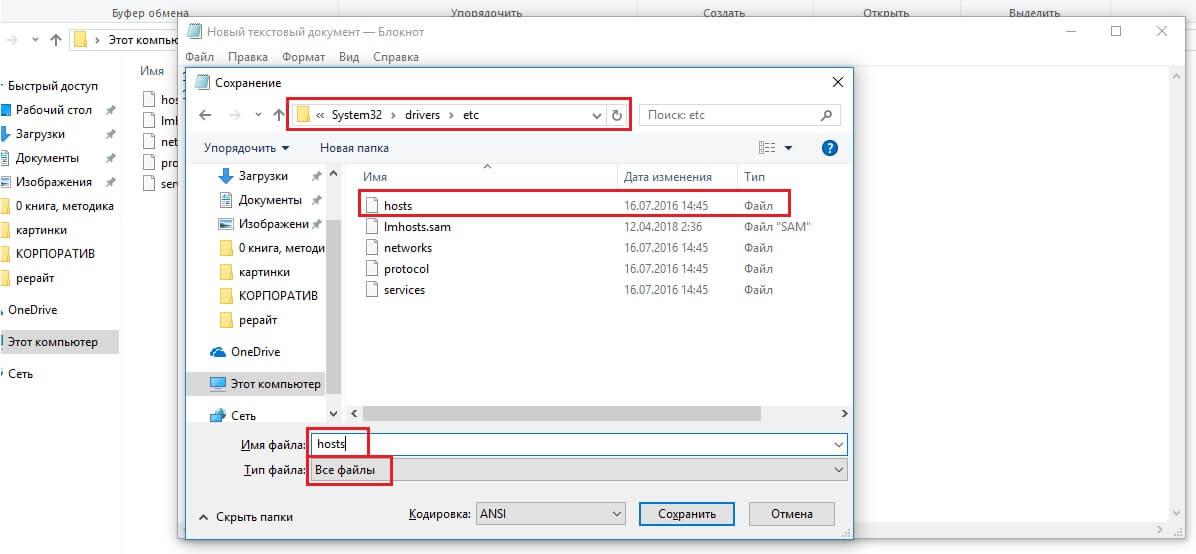

Далее вносим необходимые изменения. После чего в главном меню Блокнота в пункте «Файл» нажимаем «Сохранить». Также можно кликнуть «Сохранить как». Но тогда надо обязательно проверить:

* что строка в адресе соответствует местоположению hosts;

* что после имени файла нет никакого расширения (txt и прочего);

Блокировка со стороны антивирусных систем

Что же делать, если файл hosts в Windows10 не сохраняется даже от имени администратора? Проблема может быть в антивирусных системах. Дело в том, что в них есть опция «запретить редактировать файл hosts». Чтобы не искать её, лучше просто отключить антивирусную программу на время, а потом включить её снова.

Самый простой и надёжный способ отключения следующий:

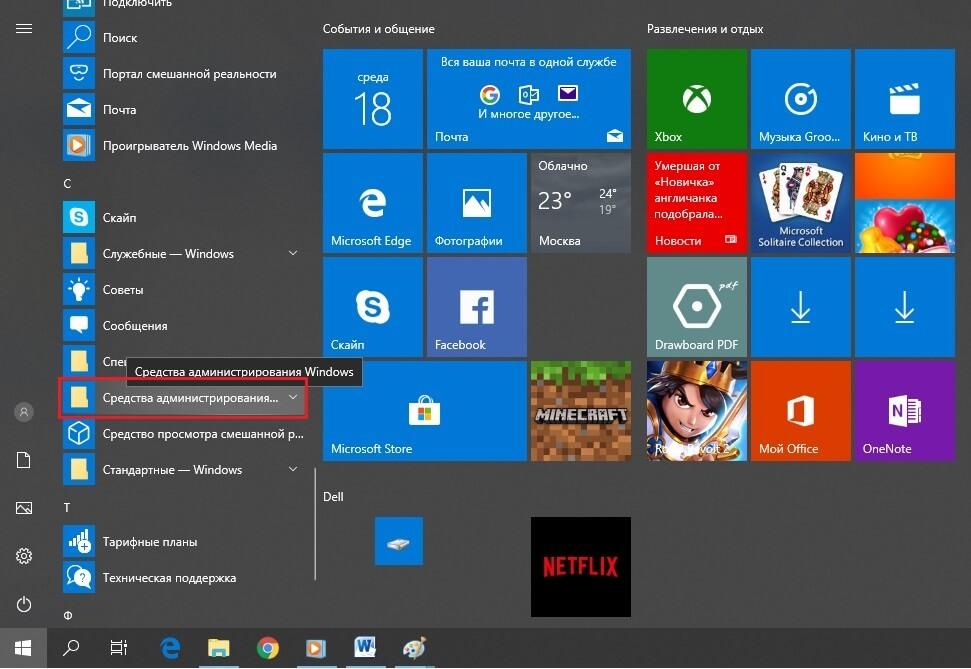

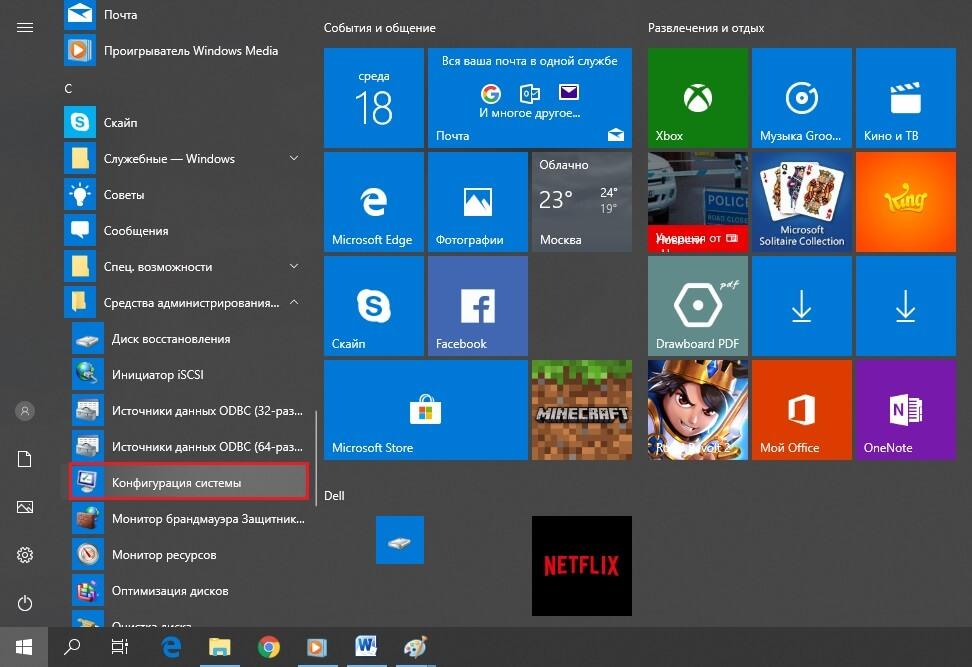

1. Заходим в меню «Пуск» и выбираем там «Средства администрирования». Щёлкаем.

2. В выпавшем меню ищем и кликаем «Конфигурация системы»

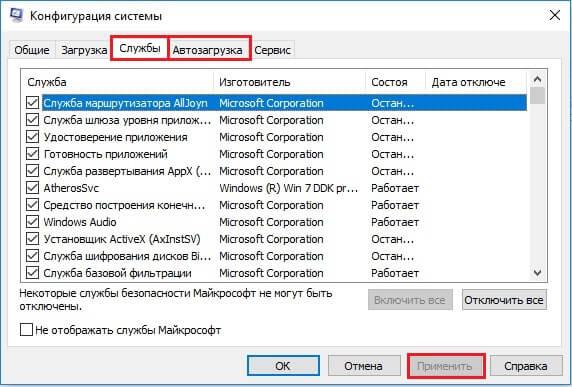

3. Откроется окно. Там нужно во вкладках «Службы» и «Автозагрузка» найти название вашей антивирусной системы и снять галочки. После чего нажать кнопку «Применить».

4. В итоге система запросит перезапуска компьютера. После повторной загрузки антивирусные программы не будут мешать сохранить файл hosts.

После внесения всех изменений не забудьте включить защитные системы, повторив всю процедуру.

Выводы

Самой распространённой ошибкой является несоблюдение инструкции по изменению документа hosts. Также часто наблюдается неправильное расширение (его наличие) при сохранении.

Кроме того, нередко противовирусные системы не дают вносить изменения, поэтому поможет временное отключение соответствующих программ. Благодаря этому, вы успешно сохраните файл hosts.

Если вы настраивайте файл host для вашего локального веб-сайта, я рекомендую пройти мой курс PHP для начинающих с нуля и вы изучите основы языка PHP программирования очень легко!

Если у вас возникают сложности с настройкой локального веб-сервера в Linux или Windows при сохранении файла hosts, вам поможет информация из этой статьи.

Добрый день. Данная инструкция будет как предварительная для будущих, таких как отключение рекламы в skype или блокировка рекламного окна в KMPlayer. Думаю на данную страницу вы и попадете с тех статей, но это будет первая статья на данном новом проекте.

Сперва необходимо сразу же предупредить, если у вас стоит антивирус (Dr.Web, Антивирус Касперского, Avast и т.д.) то скорее всего у вас включена защита от редактирования файла Hosts, поэтому сразу заходим в настройки и отключаем её. У меня нет возможности ставить все эти антивирусы, поэтому буду очень признателен если вы напишите в комментариях пошаговые инструкции по отключению на вашем антивирусе и я их, с удовольствием, добавлю в инструкцию.

Кстати, для тех кто хочет вернуть файл до исходного состояния, тоже есть инструкция.

I. Открытие текстового редактора через контекстное меню проводника с правами администратора.

Для большинства этот способ покажется наиболее простым. Для этого нужно найти ярлык или исполняющий файл блокнота (или другого текстового редактора, например я люблю пользоваться notepad++) и через контекстное меню запустить его с правами администратора. Где можно найти файл:

И конечно же, можно воспользоваться поиском в системе, кстати в Windows 10 он еще удобнее и универсальнее.

II. Запуск текстового редактора через командную строку от имени администратора (больше подходит для обладателей Windows 8+ систем)

Копируем или печатаем следующую команду:

notepad C:\Windows\System32\drivers\etc\hosts

Можно напечатать просто notepad, это запустит блокнот, а дальше просто открыть файл вручную.

Дальше как и в первом способе, редактируем и сохраняем.

Для упрощения процедуры запуска я написал просто cmd файл (в архиве edit.zip) для запуска блокнота, запустите его от имени администратора и редактируйте файл.

Вроде всё. Надеюсь эта статья оказалась вам полезной, нажмите одну из кнопок ниже, чтобы рассказать о ней друзьям. Также подпишитесь на обновления сайта, введя свой e-mail в поле справа или подписавшись на группу во Вконтакте.

К сожалению, в работе сисадмина нет-нет да и приходится разрешать пользователям запускать всякий софт с админскими правами. Чаще всего это какие-нибудь странные китайские программы для работы с оборудованием. Но бывают и другие ситуации вроде небезызвестного bnk.exe.

Выдавать пользователю права администратора, чтобы решить проблему быстро и просто, противоречит нормам инфобезопасности. Можно, конечно, дать ему отдельный компьютер и поместить в изолированную сеть, но — это дорого и вообще…

Попробуем разобрать решения, которые позволят и программу запустить, и безопасника с финансистом не обозлить.

Программа может запрашивать права администратора условно в двух случаях:

- Когда хочет получить доступ туда, куда «простым смертным» нельзя: например, создавать файлы в системных каталогах.

- Когда программу скомпилировали со специальным флагом «Требовать права администратора».

С первым случаем все понятно: берем в руки замечательную программу Марка Руссиновича Process Monitor, смотрим, что происходит, и куда программа пытается залезть:

Куда это лезет этот 7Zip?

И по результатам исследования выдаем права пользователю на нужный каталог или ветку реестра.

Сложнее, если случай клинический, и так просто выдать права не получится: например, программа требует сильного вмешательства в работу системы вроде установки драйверов. Тогда придется придумывать всякий колхоз, про который речь пойдет в последнем разделе статьи. Пока подробнее освещу второй случай — когда стоит флажок.

Если сильно упростить, то в специальном манифесте программы (к слову, установщики — это тоже программы) могут быть три варианта запуска:

- asInvoker. Программа запускается с теми же правами, что и породивший ее процесс (как правило, это explorer.exe c правами пользователя);

- highestAvailable. Программа попросит максимально доступные пользователю права (у администратора появится окно с запросом повышения UAC, у пользователя — нет);

- requireAdministrator. Программа будет требовать права администратора в любом случае.

Если разработчик твердо решил требовать права администратора, даже если они не нужны, то обойти это можно малой кровью.

В системе Windows, начиная с Vista, появилась служба UAC, которая помимо прочего отвечает за запросы программ на повышение прав. Не все программы «переваривали» работу с этой службой. Поэтому в системе был доработан механизм совместимости приложений, позволяющий прямо задать программе ее поведение — запрашивать права или нет.

Простейшим вариантом работы с этим механизмом будет использование переменных среды.

Рассмотрим пример с редактором реестра. Действительно, запуская regedit.exe под администратором, мы получаем запрос на повышение прав:

Запрос повышение прав.

Если же мы запустим редактор реестра из консоли, предварительно поменяв значение переменной среды __COMPAT_LAYER на:

То запроса UAC не будет, как и административных прав у приложения:

Бесправный редактор реестра.

Этим можно пользоваться, запуская программы батниками или добавляя контекстное меню через реестр. Подробнее читайте в материале How to Run Program without Admin Privileges and to Bypass UAC Prompt?

Поскольку ярлычками тут обойтись не выйдет, ведь 1С сама скачивает файл и запускает его, то придется применять тяжелую артиллерию — Microsoft Application Compatibility Toolkit.

Документация к ПО, как обычно, доступна на официальном сайте, загрузить можно как часть Windows Assessment and Deployment Kit. Сам процесс решения проблемы несложен.

Необходимо поставить утилиту, запустить Compatibility Administrator и создать Application Fix в новой или имеющейся базе данных:

Создаем исправление приложения.

Имя и издатель значения не имеют. Имеет значение только расположение файла — тут нужно указать реальный проблемный bnk.exe (где он будет лежать на самом деле — не важно).

Далее необходимо в списке исправлений выбрать RunAsInvoker.

Выбираем нужный фикс.

Все остальное оставляем по умолчанию, сохраняем базу данных. Должно получиться примерно так:

Созданный фикс для bnk.exe.

После этого достаточно будет установить базу данных, щелкнув по ней правой кнопкой и выбрав Install. Теперь пользователи смогут сами грузить классификаторы банков.

Все становится хуже, если приложению действительно нужны права админа. Тогда добавление прав на системные объекты и исправления не помогают.

Казалось бы, самым очевидным решением для запуска нашего странного ПО выглядит использование встроенной утилиты Runas. Документация доступна на сайте Microsoft.

Ну, посмотрим, что из этого выйдет.

Действительно, RunAs запустит 7zip с правами учетной записи «Администратор», спросит пароль и запомнит его. Потом ярлык с такой строкой запуска будет запускать 7zip под Администратором без вопросов.

)

Есть один существенный недостаток: пароль запоминается на уровне системы, и теперь, используя команду Runas, можно будет запускать абсолютно любую программу. Это мало чем отличается от прямого предоставления админских прав сотрудникам, так что использовать это решение не стоит.

Зато runas может быть полезен, когда сотрудник знает пароль администратора, но работает под ограниченной учетной записью (по идее так должен делать каждый системный администратор).

Если мы начали с консольных команд, то перейдем к более высокоуровневым скриптам. Интересное решение было предложено в статье «Планктонная Windows», где упомянутый выше Runas обвязывался js-скриптом и пропускался через обфускатор. У решения есть и очевидный минус — скрипт можно раскодировать.

Чуть более интересным методом в 2к20 являются возможности PowerShell и его работа с паролями. Подробнее можно почитать в материале «Защита и шифрование паролей в скриптах PowerShell».

Если вкратце: в PS работа с паролями производится через специальный тип данных SecureString и объект PSCredential. Например, можно ввести пароль интерактивно:

Затем сохранить пароль в зашифрованном виде в файл:

И теперь использовать этот файл для неинтерактивной работы:

К сожалению, файл этот можно использовать только на том ПК, на котором его создали. Чтобы этого избежать, можно сделать отдельный ключ шифрования. Например так:

Теперь при помощи этого ключа пароль можно зашифровать:

К сожалению, с безопасностью дела обстоят так же печально: утащить пароль не составляет трудностей, если есть доступ к файлу с ключом шифрования и зашифрованным паролем. Да, можно добавить обфускации и скомпилировать скрипт в .exe вместе с нужными файлами. Но нужно понимать, что это — полумеры.

В свое время я использовал для решения подобных задач свой любимый AutoIt, где компилировал скрипт с командой RunAs и радовался… До тех пор, пока не узнал, что AutoIt (особенно старых версий) декомпилируется на раз-два.

Другим интересным вариантом может быть применение назначенных заданий — если создать назначенное задание от админского аккаунта, пользователю для работы будет достаточно его запуска. К сожалению, для интерактивной работы с приложением это решение не подходит.

На свете существует несколько сторонних решений, призванных решить задачу. Остановлюсь на парочке из них.

Пожалуй, одна из самых известных утилит — это AdmiLink, разработанная Алексеем Курякиным для нужд ядерной физики. Программа и принципы ее работы описаны на официальном сайте. Я, как обычно, позволю себе более краткое описание.

Программа состоит из трех модулей. AdmiLink — это графическое окно, где можно создать ярлык на нужное приложение (в принципе, в ряде случаев достаточно только его).

Основное окно программы.

Помимо непосредственно создания ярлыка (и да, запрос UAC тоже можно подавлять), есть и дополнительные функции вроде калькулятора, терминала и удобных настроек политик безопасности. Со всеми возможностями программы читателю предлагается разобраться самостоятельно.

Второй модуль называется AdmiRun и представляет из себя консольную утилиту. Она умеет запускать приложения от имени администратора, получив в качестве одного из параметров строку, созданную через AdmiLink. В строке шифруется имя пользователя и пароль, при этом участвует и путь к программе.

На первый взгляд все выглядит безопасно, но, к сожалению, код программ закрыт, и насколько можно доверять разработчику — вопрос.

Третий модуль — AdmiLaunch — отвечает за запуск окон в разных режимах, и он используется для запуска AdmiRun, если создавать ярлык через AdmiLink.

В целом, решение проверено годами и поколениями отечественных системных администраторов. Но добавлю и альтернативу из-за рубежа.

RunAsRob — довольно интересное ПО за авторством немецкого разработчика Оливера Хессинга (Oliver Hessing). В отличие от AdmiLink, ПО устанавливается как служба, запускаемая под привилегированной учетной записью (администратора или системы). Как следствие, подготовленный ярлык обращается к службе, которая уже в свою очередь запускает заданное ПО.

Особенность программы в том, что есть возможность авторизовать не только программы, но и папки (включая сетевые). А хранение настроек в реестре позволило добавить шаблоны групповых политик, примерно как мы писали в статье «Погружение в шаблоны и приручение GPO Windows». Благодаря этому при необходимости настройки можно применять прямо из Active Directory.

Основное окно программы.

Программа богато документирована на официальном сайте.

У этого автора есть еще и программа RunAsSpc, позволяющая запускать исполняемые файлы под правами другого пользователя, передавая учетные данные через зашифрованный файл.

Мне остается только добавить, что это ПО бесплатно только для личного использования.

Но учтите, что из программы, запущенной под административными правами, можно натворить бед. Например, запустить привилегированную командную консоль через диалог Файл — Открыть.

Запускаем cmd.exe прямо из редактора реестра.

Немного защититься помогут политики запрета контекстного меню и прочих диспетчеров задач, часть из которых может настроить AdmiLink. Но в любом случае следует быть осторожным.

А вам приходилось городить странные костыли? Предлагаю делиться историями в комментариях.

Читайте также: