Как установить backtrack linux

Обновлено: 07.07.2024

Чтобы установить (Примечание. Предполагается, что его нет в системе. В дистрибутиве BackTrack 5 этот пакет является предустановленным.) Armitage в BackTrack, достаточно выполнить несколько простых действий:

1.Обновляем репозиторий:

2. Устанавливаем пакет armitage:

Armitage взаимодействует с фреймворком Metasploit с помощью RPC-демона, поэтому нам нужно сперва его запустить:

Так как Armitage хранит результаты своей работы в базе данных MYSQL, то запускаем MYSQL-сервер:

Запускаем Armitage, задав команду armitage.sh из директории /pentest/exploits/armitage . Результатом будет появление диалогового окна подключения к базе данных. В дистрибутиве BackTrack по умолчанию для базы данных MYSQL задана пара логин:пароль root:toor , а для PostgrSQL - postgres:toor .

Сканирование в Armitage

Для сканирования запускаем Armitage, раскрываем дерево модулей и двойным щелчком выбираем сканер, который хотим использовать. В нашем случае это "smb_version". Устанавливаем значением параметра RHOSTS целевой диапазон адресов.

Настройка сканирования в Armitage

Нажимаем кнопку "Launch" и ждем некоторое время, пока завершится сканирование и отобразятся все обнаруженные хосты. В визуальном режиме можно увидеть, установлена ли на этих хостах Windows XP или Windows 2003 Server.

Хосты, обнаруженные Armitage

Если какой-либо из обнаруженных хостов нам не нужен, его можно легко удалить. Для этого выделяем его правым щелчком мыши, переходим по выпадающему контекстному меню Host - Remove Host и удаляем. На скриншоте мы видим в качестве результата два Windows 2003 Servers. Можно выбрать оба и выполнить дополнительное сканирование. Обратите внимание, что Armitage автоматически устанавливает значение параметра RHOSTS на основе вашего выбора.

Сканирование серверов в Armitage

Правым щелчком мыши выбираем нужный хост и переходим по меню в пункт "Services". Откроется новая вкладка, в которой будут отображены все обнаруженные Armitage сервисы этого хоста.

Сервисы, обнаруженные на хосте

Даже если нами было проведено неполное сканирование хоста, все равно мы получим достаточно информации о целевой машине, представленной в удобочитаемом виде. В дополнение, вся собранная информация также сохраняется в базе данных MYSQL.

Armitage, подключаемый к базе данных

Выбираем флажком "Use SSL", проверяем все остальные настройки и нажимаем на кнопке "Connect". Появиться основное окно Armitage.

Запущенный Armitage

Эксплоиты в Armitage

Окно свойств сплоита ms08_067_netapi

Видим, что все параметры уже автоматически проставлены, исходя из тех, что мы задавали при сканировании сети. Нам осталось только нажать кнопку "Launch" и ждать, когда откроется сессия Meterpreter. Обратите внимание, что графический значок целевой машины при этом видоизменился. Обозначая тем самым, что к данному хосту был успешно применен эксплоит.

Машина, к которой был успешно применен эксплоит

Если теперь мы сделаем правый щелчок мыши на этом хосте, то увидим новые полезные опции, доступные для нас.

Появились новые опции для атакуемого хоста

Выполняем dump хэшей на этом хосте, для того, чтобы получить из этого дампа пароли и логины, которые мы будем использовать в дальнейшем при подключении к другим машинам. Выбираем другие хосты и используя модуль psexec и полученную пару логин-пароль администратора.

Окно свойств модуля psexec

Жмем на кнопку "Launch" и ждем, когда нам откроются еще больше командных оболочек Meterpreter.

Новые хосты, к которым был получен доступ

Что сказать в Заключение

Из этого краткого обзора мы видим, что Armitage представляет из себя превосходный графический интерфейс к фреймворку Metasploit. Благодаря ему существенно облегчается выполнение задач и уменьшается время на ввод команд.

BackTrack – дистрибутив Linux, нацеленный на такие задачи, как, тестирование безопасности и цифровая криминалистика. Основан на дистрибутиве Knoppix Linux. В марте 2013 года разработчиками было решено перейти на Debian, таким образом проект был переименован в Kali Linux. [Источник 1] [Источник 2]

Содержание

Применение

На официальном сайте есть такое описание дистрибутива: "Penetration Testing и Ethical Hacking Linux Distribution" или по-другому дистрибутив для тестирования на проникновения и этичного хакинга. Проще говоря, этот дистрибутив содержит множество инструментов, связанных с безопасностью и сетями, которые ориентированы на экспертов в компьютерной безопасности.

Дистрибутив Linux - это не больше чем ядро и набор базовых утилит, приложений и настроек по умолчанию. BackTrack Linux не предоставляет ничего уникального в этом плане. Большинство программ может быть просто установлено в любом другом дистрибутиве, или даже в Windows.

Отличие BackTrack в том, что он наполнен такими инструментами и настройками, которые нужны для тестирования безопасности, а не для обеспечения нормальной работы обычного пользователя. Если вы хотите использовать BackTrack вместо основного дистрибутива - вы совершаете ошибку. Это специализированный дистрибутив для решения определенного круга задач, а это значит, что решение задач, для которых он не был предназначен будет более трудным, например, тот же поиск программ. Возможности BackTrack сосредоточены на тестировании безопасности и форензике. [Источник 3]

История

WHAX (название произошло от White Hat и SLAX) был создан для проведения тестов на проникновение. Изначально базировался на Knoppix и назывался Whoppix. [Источник 4] Однако после выхода версии 3, основанной на Slax, был переименован в WHAX. Разрабатываемый израильским специалистом по информационной безопасности Мати Ахарони, WHAX делал основной акцент на тесты на проникновение. Дистрибутив делал возможным проверку безопасности с помощью компьютеров, расположенных в различных местах.

Auditor Security Collection

Макс Мозер называл Auditor Security Collection швейцарским ножом для оценки безопасности. Одинаковые цели этого дистрибутива и WHAX в конце концов привели к объединению. Он представлял более 300 инструментов в виде графических меню. Это и перекочевало и в BackTrack. Auditor Security Collection представлял собой liveCD на базе knoppix.

13 марта 2013 года был переименован в Kali Linux. [Источник 5]

Инструменты

Данный дистрибутив, как понятно из своего предназначения должен содержать в себе соответсвующий инструментарий. В нем собрали самые популярные открытые решения, которые подпадают под категорию "тестирования на проникновения", "аудит безопастности", "исследование уязвимостей". Дистрибутив распространялся в двух версиях: Live CD и Live USB, которые по сути своей отличаются только носителем, на которую будет установлен дистрибутив. Помимо простого запуска с носителя информации, систему моно было установить на жесткий диск.

BackTrack включает в себя множество известных средств безопасности. Ниже приведен некоторый список самым известных инструментов и их краткое описание:

- Metasploit – база данных поиска и эксплуатации эксплоитов.

- Aircrack-ng – утилита, предназначенная для тестирования взлома Wi-Fi сетей.

- Gerix Wifi Cracker – аналог Aircrack-ng

- Kismet Wireless – аналог Gerix Wifi Cracker

- Nmap – утилита сканирования узлов сети

- Ophcrack – утилита подбора паролей

- Ettercap Project – утилита для атак типа «человек-посередине».

- Wireshark (или Ethereal) – программа для отслеживания пакетов в сети

- BeEF (Browser Exploitation Framework) – аналог Metasploit, направленный исключительно на браузеры.

- THC-Hydra – утилита для брутфорса паролей.

- OWASP Mantra – набор инструментов для взлома, надстроек и скриптов на основе Firefox

- Cisco OCS Mass Scanner - очень надежный и быстрый сканер для маршрутизаторов Cisco для тестирования telnet по умолчанию и включения пароля.

Большая коллекция эксплойтов, а также более распространенное программное обеспечение, такое как браузеры. [Источник 6]

Категории

Все инструменты в системе разделены на категории. Доступ к данным категориям возможен через меню подобное меню пуск в системах семейства Windows.

Разработчики разместили инструменты в 12 категориях:

- Сбор информации

- Оценка уязвимости

- Инструменты для эксплуатации

- Привилегированная эскалация

- Поддержание доступа

- Обратный инжиниринг

- Инструменты RFID

- Стресс-тестирование

- Криминалистика

- Инструменты отчетности

- Сервисы

- Разное

BackTrack – эта не та версия дистрибутива, которая используется пользователями для знакомства с семейством Linux, а профессиональный инструмент, направленный, в первую очередь, не на взлом, а на выявление уязвимостей и своевременного устранения найденных проблем.

История версий

История начинается 5 февраля 2006 года с выпуском BackTrack v.1.0 Beta.

26 Мая 2006 года состоялся первый релиз Backtrack v.1.0.

6 Марта 2007 года – финальный релиз BackTrack 2.

19 июня 2008 года – финальный релиз BackTrack 3.

9 января 2010 года финальный релиз BackTrack 4 Linux kernel 2.6.30.9.

22 ноября 2010 года произошел релиз BackTrack 4 R2.

8 мая 2010 года релиз BackTrack 4 R1.

10 мая 2011 года релиз BackTrack 5 (Linux kernel 2.6.38).

18 августа 2011 года релиз BackTrack 5 R1 (Linux kernel 2.6.39.5).

1 марта 2012 года релиз BackTrack 5 R2 (Linux kernel 3.2.6).

13 августа, 2012 года состоялся последний релиз BackTrack 5 R3.

Всякий раз, когда была выпущена новая версия BackTrack, более старые версии переставали поддерживаться со стороны команды разработчиков BackTrack. В настоящее время нет поддерживаемых версий BackTrack, поскольку в настоящий момент проект основан на Debian и переименован в Kali Linux.

Установка BackTrack Linux

Данное видео демонстрирует процесс установки Backtrack 5 R3 в VirtualBox, с последующей настройкой Wi-Fi. [Источник 7]

Последняя стабильная версия дистрибутива на момент написания - это 5 R1 (сборка пятой версии с единственным значимым обновлением компонентов), которая может явиться своему пользователю в двух вариациях: с графическими средами GNOME и KDE.

Кроме того, имеются 32-битные и 64-битные сборки, а версию с GNOME можно скачать и для архитектуры ARM.

Для тех, кто хочет попробовать BackTrack на виртуальной машине, предусмотрен образ для VMWare.

Отдельно отмечу, что после выхода очередного релиза BackTrack поддержка предыдущей версии прекращается. Об этом стоит помнить тем, кто привык к одновременной поддержке нескольких релизов дистрибутива, вышедших в разное время.

Что же представляет собой BackTrack версии 5? Сразу оговорюсь, что для описания дистрибутива я выбрал с GNOME. Итак, выбрав в меню загрузчика (см. рис. выше) нужный вариант (помимо обычного режима предлагается, например, запустить систему с отключенной поддержкой сети или без проприетарных драйверов), перед нами предстанет загрузочная картинка со стилизованным изображением дракона, которая пусть и красива, но не содержит полезную информацию о текущем прогрессе загрузки.

В отличие от Ubuntu в системе автоматически не загружается рабочий стол - для начала работы вам предлагается текстовая консоль, откуда можно залогиниться и уже затем запустить графическую среду командой startx.

Здесь нас встречает обычный GNOME версии 2.30.2, с фирменным фоном рабочего стола и иконкой для запуска установщика дистрибутива.

Программное обеспечение в составе дистрибутива весьма специфично. Игр в меню мы не увидим, а из офисных приложений есть только программа ведения заметок KeepNote 0.7.1 и стандартный для GNOME словарь. В разделе графики расположился легковесный просмотрщик PDF-файлов Xpdf.

Вопрос, зачем это нужно, предпочитаю оставить открытым. Но лучше вернусь к имеющимся приложениям: среди них выделю веб-браузер Firefox 5.0.1 (с предустановленным блокировщиком скриптов NoScript), сетевой менеджер Wicd 1.7.0, утилиту для запуска Windows-приложений Wine 1.2.2.

Kali Linux (ранее известная как BackTrack Linux) объявила о выпуске Kali Linux версии 2021.1 24 февраля 2021 года. Дистрибутив Kali построен на базе Debian, и ориентирован на тестирование проникновения, а так же используется в цифровой криминалистики.

Последняя версия Kali Linux поставляется как с функциональными, так и с визуальными изменениями. Мы это увидим позже в этом руководстве. Вкратце, вот некоторые из улучшений, включенных в Kali 2021.1.

Новый дизайн рабочего стола и экрана входа в систему в Kali Linux

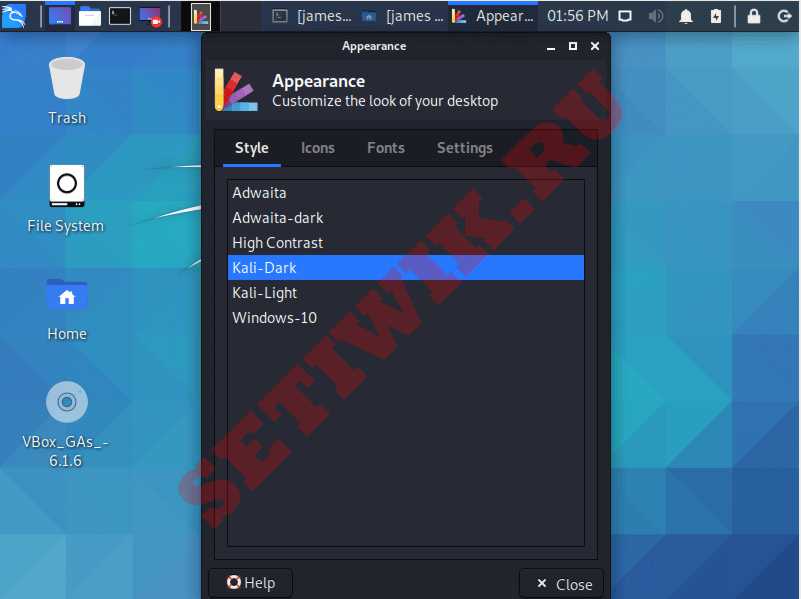

Переключение тем Kali Linux

Вот выглядит темная тема.

Темная тема Kali Linux А вот и пример светлой темы темы. Светлая тема Kali Linux

Экран входа в систему тоже был изменен и получил улучшенную компоновку с полем входа в систему по центру, чтобы обеспечить более компактный и удобный внешний вид.

Экран входа в систему Kali Linux

Среда рабочего стола GNOME также была обновлена до последней версии. Среды KDE Plasma и XFCE тоже получили улучшенный вид.

Настройки терминалов в Kali Linux

При использовании Kali мы проводим много времени в терминале командной строки (а не в консоли или удаленном SSH). С разнообразием окружений рабочего стола вы получите варианты использования различных терминалов, таких как xfce4-terminal, tmux, tilix, konsole, qterminal и mate-terminal.

Терминалы Kali Linux

Интеграция PowerShell в Kali Linux

Powershell был перемещен из сетевого репозитория Kali Linux в один из основных метапакетов, известных как kali-linux-large. Это означает, что вы можете установить Powershell либо во время установки – так как он теперь включен в метапакет kali-Linux. Либо после окончательной установки Kali. Это можно сделать на терминале с помощью приведенной ниже команды

$ sudo apt install -y kali-linux-large

Чтобы вызвать Powershell в терминале, просто выполните следующую команду.

Новые инструменты в Kali Linux

Некоторые из новых инструментов в Kali 2021.1 включают в себя:

Изменения в Установщике программного обеспечения

Теперь каждая среда рабочего стола и большие мета-пакеты Kali-Linux кэшируются в ISO-образе, и пользователи могут выбрать то, что им нужно установить.

Установщик Kali Linux

Прямая загрузка образов Kali Linux DVD ISO

Чтобы получить последнюю версию Kali Linux, просто перейдите на страницу загрузки Kali и выберите предпочтительный ISO-образ, который соответствует архитектуре вашей системы.

| Image Name | Direct | Torrent | Size |

|---|---|---|---|

| Kali Linux 64-Bit (Installer) | kali-linux-2021.1-installer-amd64.iso | kali-linux-2021.1-installer-amd64.iso.torrent | 4.0G |

| Kali Linux 64-Bit (Live) | kali-linux-2021.1-live-amd64.iso | kali-linux-2021.1-live-amd64.iso.torrent | 3.4G |

| Kali Linux 64-Bit (NetInstaller) | kali-linux-2021.1-installer-netinst-amd64.iso | kali-linux-2021.1-installer-netinst-amd64.iso.torrent | 379M |

| Kali Linux 32-Bit (Installer) | kali-linux-2021.1-installer-i386.iso | kali-linux-2021.1-installer-i386.iso.torrent | 3.5G |

| Kali Linux 32-Bit (Live) | kali-linux-2021.1-live-i386.iso | kali-linux-2021.1-live-i386.iso.torrent | 3.0G |

| Kali Linux 32-Bit (NetInstaller) | kali-linux-2021.1-installer-netinst-i386.iso | kali-linux-2021.1-installer-netinst-i386.iso.torrent | 336M |

Кроме того, вы можете скачать образы для ARM-устройств, таких как Raspberry Pi и PineBook, по этой ссылке.

Обновление Kali Linux до последней версии

Вы можете обновить свою систему Kali Linux до последней версии, выполнив следующую команду:

$ sudo apt -y update

$ sudo apt -y full-upgrade

Это краткий обзор того, чего стоит ожидать в версии Kali Linux 2021.1.

Читайте также: