Как установить snmpwalk в ubuntu

Обновлено: 03.07.2024

Задача: Сконфигурировать на системе Ubuntu 12.04.4 Server amd64 службу snmpd с целью съема информации посредством snmp.

Все дальнейшие действия рассматриваются на системе Ubuntu 12.04.4, как установить самые последние обновления безопасности можно обратившись к моей заметке.

Далее устанавливаю пакеты: snmp & snmpd в систему :

$ sudo apt-get install snmpd snmp -y

После чего проверяю, какие версии пакетов установлены в системе :

$ sudo apt-show-version | grep snmp

sudo: apt-show-version: command not found

$ sudo apt-get install apt-show-versions -y

$ sudo apt-show-versions | grep snmp

libsnmp-base/precise-security uptodate 5.4.3

libsnmp15/precise-security uptodate 5.4.3

snmp/precise-security uptodate 5.4.3

snmpd/precise-security uptodate 5.4.3

Устанавливаю в систему базы MIB:

$ sudo apt-get install snmp-mibs-downloader -y

месторасположение их здесь /usr/share/mibs/

$ sudo nano /etc/default/snmpd

вместо это строки

приводим к виду вот этой:

Резервную копию файла snmpd.conf создавать не будем, т. к. содержимое файла snmpd.conf буду создавать посредством запуска скрипта:

$ sudo snmpconf -g basic_setup

после в домашнем каталоге будет создан файл snmpd.conf:

который нужно переместить в каталог /etc/snmp/snmpd.conf

$ sudo cp snmpd.conf /etc/snmp/

Проверяю, открыт ли порт 161 в системе:

$ sudo apt-get install nmap -y

$ sudo nmap -sU localhost -p 161

Nmap scan report for localhost (127.0.0.1)

Host is up (0.0010s latency).

PORT STATE SERVICE

161/udp open snmp

Nmap done: 1 IP address (1 host up) scanned in 0.07 seconds

$ sudo netstat -tulpn | grep snmpd | grep :161

udp 0 0 0.0.0.0:161 0.0.0.0:* 3797/snmpd

Если данные не снимаются, то нужно смотреть логи системы, что приложению не нравится:

$ snmpwalk -Os -Oq -v1 -c ekzorchik 127.0.0.1 .

Timeout: No Response from 127.0.0.1

$ sudo tail -f /var/log/syslog

нужно добавить в файл snmpd.conf

После перезапускаем службу snmpd:

$ sudo service snmpd restart

* Restarting network management services:

И параметры сгенерированные в файле snmpd.conf начинают предоставлять информацию по системе:

$ snmpwalk -v1 -c ekzorchik localhost | more

iso.3.6.1.2.1.1.2.0 = OID: iso.3.6.1.4.1.8072.3.2.10

iso.3.6.1.2.1.1.3.0 = Timeticks: (41324) 0:06:53.24

iso.3.6.1.2.1.1.7.0 = INTEGER: 15

iso.3.6.1.2.1.1.8.0 = Timeticks: (0) 0:00:00.00

Вот собственно и все что нужно и как нужно сделать, чтобы можно было с системы снимать информацию посредством обращения по SNMP. На этом всё, с уважением ekzorchik.

One comment

Итоговый конфиг на Ubuntu 12.04.5 Server amd64 по этой заметки будет следующий:

ekzorchik@srv-serv:

$ sudo service snmpd restart

ekzorchik@dv6:

Comments are closed.

Используйте прокси ((заблокировано роскомнадзором, используйте vpn или proxy)) при использовании Telegram клиента:

Поблагодари автора и новые статьи

будут появляться чаще :)

Карта МКБ: 4432-7300-2472-8059

Большое спасибо тем кто благодарит автора за практические заметки небольшими пожертвованиями. С уважением, Олло Александр aka ekzorchik.

Большую часть рабочего времени системный администратор посвящает сбору точной информации о ваших серверах и инфраструктуре. Существует ряд инструментов и опций для сбора и обработки данных такого типа. Многие из них опираются на технологию, которая называется SNMP.

SNMP — это простой протокол сетевого управления (simple network management protocol). Это протокол, который серверы используют для обмена информацией о своем текущем состоянии и который также используется в качестве канала, через который администратор может изменять предварительно установленные значения. Хотя сам протокол очень легкий, структура программ, реализующих SNMP, может очень быстро приобретать большую сложность. Дополнительную информацию об основах протокола SNMP см. в нашей статье Знакомство с SNMP.

С помощью этого руководства вы сможете настроить инструменты для коммуникации, использующие SNMP. Вы будете использовать два сервера Ubuntu 18.04 в демонстрационных целях. Один сервер будет содержать менеджер SNMP, который будет взаимодействовать с агентом для реализации сетевых устройств. Он будет называться сервером менеджера. На другом сервере будет размещаться агент SNMP, который будет выполнять указания, получаемые от менеджера сервера. Он будет называться сервером агента. Вы можете установить агента на сервере менеджера, но рекомендуется разделять их, что упрощает процесс демонстрации того, какой функционал предоставляет каждый компонент.

Предварительные требования

Для данного обучающего руководства вам потребуется следующее:

- Два сервера Ubuntu 18.04, настроенные в соответствии с указаниями обучающего руководства Начальная настройка сервера для Ubuntu 18.04, включая пользователя без прав root с привилегиями sudo и настроенный брандмауэр ufw .

Шаг 1 — Установка демона и утилит SNMP

Вы можете начать изучение того, как SNMP можно реализовать в системе, установив демон и инструменты на ваши сервера Ubuntu.

Из вашего локального компьютера выполните вход на сервер менеджера с помощью вашего пользователя без прав root:

Обновите индекс пакетов для менеджера пакетов APT:

Затем установите программное обеспечение SNMP:

Пакет snmp предоставляет набор инструментов командной строки для отправки запросов SNMP агентам. Пакет snmp-mibs-downloader поможет установить файлы информационной базы управления (MIB), которая отслеживает сетевые объекты, и управлять ими.

Затем откройте новый терминал на вашем локальном компьютере и выполните вход на сервер агента:

На сервере агента обновите индекс пакетов:

Затем установите демон SNMP.

Обратите внимание, что вам не нужен пакет snmp-mibs-downloader , так как сервер агента не будет управлять файлами MIB.

Теперь, когда вы установили эти компоненты, вы сможете перейти к настройке вашего сервера менеджера.

Шаг 2 — Настройка сервера менеджера SNMP

Как упоминалось ранее, большая часть работы выполняется на сервере агента, поэтому ваша конфигурация сервера менеджера будет задействована в меньшей мере. Вам нужно изменить один файл, чтобы гарантировать, что инструменты SNMP смогут использовать дополнительные данные MIB, установленные вами.

На вашем сервере менеджера откройте файл /etc/snmp/snmp.conf в текстовом редакторе, используя привилегии sudo. В этом обучающем руководстве мы будем использовать nano :

В этом файле есть несколько комментариев и одна незакомментированная строка. Чтобы позволить менеджеру импортировать файлы MIB, закомментируйте строку mibs : :

Сохраните и закройте snmp.conf , нажав CTRL+X , Y , а затем нажмите ENTER , если вы используете nano .

Вы завершили настройку сервера менеджера, но вам нужно будет использовать этот сервер при настройке вашего сервера агента, которую вы выполните на следующем шаге.

Шаг 3 — Настройка сервера агента SNMP

Как элемент настоящей клиент-серверной системы, агент сервер не имеет никаких внешних инструментов, необходимых для собственной настройки SNMP. Вы можете изменить некоторые файлы конфигурации для внесения изменений, но большинство необходимых изменений будут выполнены при подключении к вашему серверу агента из вашего сервера менеджера.

Для начала откройте на вашем сервере агента файл конфигурации демона с привилегиями sudo:

Внутри этого файла вам нужно внести несколько изменений. Они будут использоваться главным образом для начальной загрузки вашей конфигурации, чтобы вы могли управлять ей из другого сервера.

Сначала вам нужно изменить директиву agentAddress . Согласно текущим настройкам, она разрешает только подключение из локального компьютера. Вам нужно будет закомментировать текущую строку и разкомментировать строку ниже, которая разрешает все подключения.

Примечание. Поскольку разрешение всех подключений, как в этом случае, не является оптимальной практикой, рекомендуется вернуть исходные настройки обратно сразу же после завершения начальной загрузки.

Далее вы выполните временную вставку строки createUser . Эти директивы обычно не хранятся в этом файле; поэтому вы должны будете удалить их снова через какое-то время.

Созданный вами пользователь с именем bootstrap будет использоваться в качестве шаблона, с помощью которого вы создадите вашего первого реального пользователя. Пакет SNMP делает это в процессе клонирования свойств пользователя.

При определении нового пользователя необходимо указать тип аутентификации (MD5 или SHA), а также предоставить фразу-пароль, которая должна быть длиной не менее восьми символов. Если вы планируете использовать шифрование при передаче, как в данном руководстве, вы должны указать протокол конфиденциальности (DES или AES) и по желанию фразу-пароль протокола конфиденциальности. Если фраза-пароль протокола конфиденциальности не будет предоставлена, фраза-пароль аутентификации также будет использоваться для протокола конфиденциальности.

Добавьте строку createUser в конце файла:

Теперь, когда у вас есть новый пользователь, вы можете установить уровень доступа для данного пользователя. В этом обучающем руководстве вы выполните настройку вашего пользователя bootstrap, а также нового пользователя с именем demo, которого вы создадите. Вы предоставите права на чтение и запись с помощью директивы rwuser (альтернативой является rouser для предоставления исключительно права на чтение).

Также вы примените использование шифрования, добавив priv после вашего пользователя. Если вы хотите ограничить пользователя конкретной частью MIB, вы можете указать идентификатор объекта (OID) самого высокого уровня, к которому будет иметь доступ пользователь, в конце строки.

В рамках данного обучающего руководства обе строки будут выглядеть следующим образом:

Когда вы закончите внесение изменений, сохраните и закройте файл.

Для вступления этих изменений в силу, перезапустите службу snmpd на вашем сервере агента:

Демон SNMP будет прослушивать подключения к порту :161 . Настройте UFW для разрешения подключений с сервера менеджера к этому порту:

Дополнительную информацию о UFW можно получить в статье Настройка брандмауэра с UFW в Ubuntu 18.04.

Теперь, когда сервер агента настроен, вы можете подключиться к вашему серверу агента из сервера менеджера для проверки подключения.

Шаг 4 — Проверка аутентификации для сервера агента

На этом шаге вы выполните тест, чтобы убедиться, что вы можете подключиться к серверу агента с помощью учетной записи bootstrap. Однако перед этим в этом обучающем руководстве мы кратко расскажем об общей структуре отправки команды SNMP.

При использовании набора инструментов из пакета snmp (программный набор net-snmp ) существует несколько паттернов, которые вы должны использовать при вызове команд. В первую очередь необходимо выполнить аутентификацию с помощью демона SNMP, с которым вы хотите взаимодействовать. Обычно это подразумевает предоставление определенной информации. Как правило, это следующая информация:

- -v : этот флаг используется для указания версии протокола SNMP, которую вы хотите использовать. В этом обучающем руководстве мы будем использовать версию 3.

- -c : этот флаг используется, если вы работаете со строками доступа для аутентификации в стиле, используемом в версиях 1 и 2 протокола SNMP. Поскольку вы используете аутентификацию с помощью пользователя в стиле версии 3, вам не нужно использовать этот флаг.

- -u : этот параметр используется для указания имени пользователя, которого вы будете использовать для аутентификации. Для чтения или изменения с помощью SNMP необходимо выполнять аутентификацию с помощью известного имени пользователя.

- -l : этот флаг используется для определения уровня безопасности, который вы используете при подключении. Возможные значения — noAuthNoPriv при отсутствии аутентификации и шифрования, authNoPriv — при наличии аутентификации, но без шифрования, и authPriv — при использовании аутентификации и шифрования. Имя пользователя, которое вы используете, необходимо настроить в соответствии с уровнем безопасности, который вы указываете, либо аутентификация не будет выполнена.

- -a : этот параметр используется для указания протокола аутентификации, который используется. Возможные значения — MD5 или SHA . Его значение должно соответствовать информации, которая была указана при создании пользователя.

- -x : этот параметр используется для указания протокола шифрования, который используется. Возможные значения — DES или AES . Его значение должно соответствовать информации, которая была указана при создании пользователя. Это необходимо, если после привилегий пользователя идет priv , который делает шифрование обязательным.

- -A : данный флаг используется для предоставления фразы-пароля аутентификации, которая была указана при создании пользователя.

- -X : эта фраза-пароль шифрования, которая была указана при создании пользователя. Если ничего не было указано, но алгоритм шифрования был предоставлен, будет использоваться фраза-пароль аутентификации. Это обязательно, если указан параметр -x , либо если после привилегий пользователя идет priv , что говорит о необходимости шифрования.

Используя эту информацию, вы можете создать ваши команды. С учетом того, как вы настроили вашего пользователя bootstrap, команды, которые вы будете использовать с этой учетной записью, будут выглядеть следующим образом:

С помощью вашего сервера менеджера выполните тест, чтобы убедиться, что ваша учетная запись bootstrap доступна. Введите следующую информацию, чтобы вывести на экран данные о системе для сервера агента:

Строка 1.3.6.1.2.1.1.1.0 — это OID, который отвечает за отображение информации о системе. Он будет возвращать вывод uname -a на удаленной системе.

Результат будет выглядеть следующим образом:

Теперь, когда вы убедились, что можете выполнять аутентификацию для сервера с запущенным демоном SNMP, вы можете перейти к созданию стандартной учетной записи пользователя.

Шаг 5 — Настройка стандартной учетной записи пользователя

Хотя вы указали привилегии для учетной записи demo в файле snmpd.conf , на самом деле вы еще не создали этого пользователя. На этом шаге вы будете использовать пользователя bootstrap в качестве шаблона для вашего нового пользователя. Вам потребуется инструмент snmpusm , который используется для управления пользователями.

На сервере менеджера вы можете создать пользователя из шаблона с помощью инструмента snmpusm и следующего общего синтаксиса:

Используя то, что вы узнали о флагах аутентификации, которые вы должны передавать, и учетную запись, которая у вас уже есть (bootstrap), вы можете создать пользователя, соответствующего привилегиям пользователя, которые вы уже определили (demo).

Итоговая команда будет выглядеть следующим образом:

Теперь у вас есть полностью рабочий пользователь с именем demo на сервере агента. Однако он все еще использует ту же информацию для аутентификации, что и учетная запись bootstrap. Для повышения безопасности вы можете изменить пароль на новый. На этот раз вы будете использовать учетную запись demo для аутентификации. Не забывайте, что пароли должны быть не короче восьми символов:

Вы можете проверить ваши новые учетные данные и пароль, запросив у сервера агента, как долго служба SNMP запущена. Вы будете использовать команду snmpget для получения одного значения от сервера агента.

На этот раз воспользуйтесь дополнительными определениями MIB, которые вы загрузили, чтобы получить значение по имени, а не по числовому идентификатору OID.

Вы получите значение, которое будет отображать последний момент перезапуска удаленного демона SNMP:

Теперь у вас есть рабочая учетная запись с именем demo. На следующем шаге вы упростите работу с командами SNMP, настроив клиент.

Шаг 6 — Создание файла конфигурации клиента

Вы, вероятно, заметили к этому моменту, что данные аутентификации для всех ваших команд SNMP будут оставаться достаточно статичными для каждого запроса. Вместо того, чтобы вводить их каждый раз, вы можете создать файл конфигурации на стороне клиента, который будет содержать учетные данные, которые вы используете для подключения.

Файл конфигурации клиента можно разместить в двух разных местах, в зависимости от того, насколько широкий доступ к нему вы хотите предоставить.

Если вы хотите поделиться учетными данными с любым действительным пользователем на вашем компьютере управления, вы можете указать данные в глобальном файле snmp.conf на сервере менеджера. Вам потребуется открыть этот файл с привилегиями sudo:

Если вы хотите определить учетные данные аутентификации для вашего пользователя отдельно, вы можете создать скрытую директорию .snmp в домашней директории вашего пользователя на сервере менеджера и добавить файл в эту директорию:

Независимо от вашего решения о том, где вы будете размещать конфигурацию, содержимое будет одним и тем же.

Команды, которые вы будете использовать для аутентификации, находятся в следующей таблице. В правом столбце вы можете увидеть названия директив, которые используются для установки данных конфигурации в файле snmp.conf :

| Флаг команды | Описание | Директива snmp.conf |

|---|---|---|

| -u username | Имя пользователя SNMP3 для аутентификации. | defSecurityName username |

| -l authPriv | Уровень безопасности для аутентификации. | defSecurityLevel authPriv |

| -a MD5 | Протокол аутентификации для использования. | defAuthType MD5 |

| -x DES | Протокол конфиденциальности (шифрования) для использования. | defPrivType DES |

| -A passphrase | Фраза-пароль аутентификации для предоставленного имени пользователя. | defAuthPassphrase passphrase |

| -X passphrase | Фраза-пароль конфиденциальности из предоставленного имени пользователя. | defPrivPassphrase passphrase |

Используя эту информацию, вы можете создать соответствующий файл snmp.conf . В рамках этого руководства он будет выглядеть следующим образом:

После завершения редактирования сохраните и закройте файл.

Теперь вы можете использовать команды без предоставления данных для аутентификации. Вам потребуется только команда SNMP, хост и аргументы команды.

Вместо того, чтобы вводить следующую команду:

Вы можете ввести:

Как вы можете видеть, это значительно снижает количество информации, необходимой для предоставления в каждом запросе. Далее вы выполните удаление учетной записи bootstrap для укрепления сетевой безопасности.

Шаг 7 — Удаление учетной записи Bootstrap

Теперь, когда ваша стандартная учетная запись настроена корректно, вы можете удалить небезопасную учетную запись bootstrap.

На вашем сервере агента откройте файл /etc/snmp/snmpd.conf еще раз с привилегиями sudo.

Найдите и закомментируйте (или удалите) обе строки, которые вы ранее добавили для ссылки на пользователя bootstrap:

Сохраните и закройте файл.

Теперь перезапустите демон SNMP:

Это позволит выполнить рекомендацию, согласно которой в файле snmpd.conf должны отсутствовать директивы createUser . Также это действие удалит привилегии из этого временного пользователя.

Если вы хотите полностью удалить пользователя bootstrap из usmUserTable , вы можете сделать это, запустив следующую команду из сервера менеджера:

Заключение

К настоящему моменту у вас есть готовая клиент-серверная установка, которая может безопасно передавать данные при помощи протокола SNMP. Теперь вы можете добавить дополнительные демоны на других хостах и настроить доступ к учетной записи для всей инфраструктуры.

Для дальнейшего изучения вы можете использовать наше обучающее руководство Использование набора инструментов Net-SNMP для управления и мониторинга серверов, чтобы узнать больше об инструментах SNMP, о том, как использовать их для получения значений по отдельности или пакетом, а также о том, как изменять данные.

В конце 1980-х, SNMP или Простой протокол управления сетью впервые возник как решение для управления узлами в сети. С тех пор данные SNMP использовались для измерения производительности устройств среди бесчисленных поставщиков, чтобы обеспечить работоспособность сетей. Сегодня SNMP является одним из самых популярных сетевых протоколов в мире и snmpwalk стал методом сканирования для сканирования нескольких узлов одновременно.

Как работает SNMP?

Однако, прежде чем мы рассмотрим команду snmpwalk, нам сначала нужно посмотреть, как работает SNMP. На устройствах с поддержкой SNMP Агент SNMP собирает информацию с устройства и хранит его в База управленческой информации (MIB) где хранятся эти данные, чтобы к ним можно было обращаться каждый раз, когда менеджер SNMP опрашивает агента SNMP.

Когда SNMP Manager запрашивает SNMP-агент, данные берутся из MIB и отправляются в SNMP Manager, где их можно просматривать с помощью инструмента сетевого мониторинга. Существует много разных команд, которые вы можете использовать для запроса агента SNMP. Наиболее распространенными способами являются использование ПОЛУЧИТЬ или GET-Next команда. Команда GET используется для Идентификатор объекта (OID) Из MIB. Команда GET-Next немного более продвинута и проходит через дерево MIB от OID до OID, получая информацию. Здесь приходит snmpwalk.

Что такое snmpwalk?

snmpwalk это имя, данное приложение SNMP, которое автоматически выполняет несколько запросов GETNEXT. Запрос SNMP GETNEXT используется для запроса устройства и получения данных SNMP с устройства. Команда snmpwalk используется потому, что она позволяет пользователю объединять запросы GETNEXT вместе, не вводя уникальные команды для каждого OID или узла в поддереве..

snmpwalk выдается корневому узлу поддерева так что информация собирается из каждого подключенного узла. Это предоставляет вам эффективный способ сбора информации с различных устройств, таких как маршрутизаторы и коммутаторы. Собираемая вами информация поступает в форме OID. OID - это объект, который является частью MIB в устройстве с поддержкой SNMP.

Установка snmpwalk в Windows

Для пользователей Windows процесс установки snmpwalk в Windows невероятно прост.

Установка snmpwalk в Linux

На устройствах Linux snmpwalk доступен в виде пакета для установки. Процесс этого зависит от вашего дистрибутива Linux. Однако вы можете установить Linux, введя следующие команды:

- Redhat / Fedora / CentOs: yum install net-snmp-utils

- Ubuntu: apt-get установить snmp

Параметры и параметры Snmpwalk в Windows и Linux

Snmpwalk имеет ряд различных параметров, которые вы можете использовать. К ним относятся следующие:

- имя хоста - Имя агента SNMP.

- сообщество -Тип читаемого сообщества.

- object_id - Укажите идентификатор объекта для возврата всех объектов SNMP под ним. Если NULL, то корень объектов SNMP принимается как object_id.

- Тайм-аут - количество микросекунд до первого таймаута.

- повторы - Сколько раз повторить попытку подключения в случае тайм-аута.

- -Операционные системы - Показывает последний символический элемент OID.

- -с -Устанавливает строку сообщества.

- -v - указывает версию SNMP, которую вы хотите использовать.

Как минимизировать информацию, которую вы видите с помощью snmpwalk

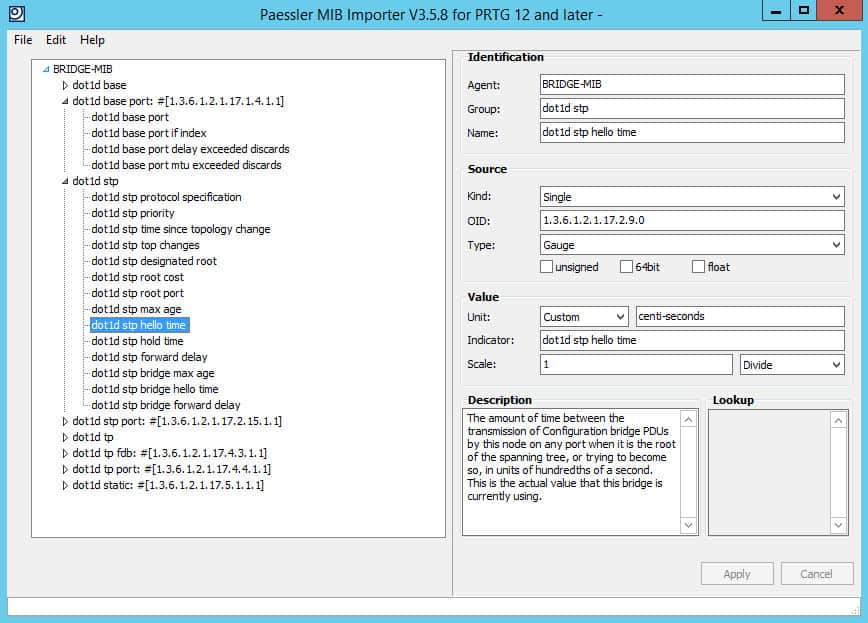

Первое, что вы заметите при запуске snmpwalk, - это слишком много результатов, чтобы вы могли их прочитать. Вы можете легко получить тысячи разных результатов. Чтобы обойти это, поставщики помогут вам, предоставив вам MIB файл. Файл MIB используется для указания того, какие OID доступны на устройстве.. Многие поставщики предоставляют вам MIB-файл для каждого вашего устройства. Наличие файла MIB позволяет вам выполнить запрос, специфичный для этого файла, а не проходить через все.

Смотрите также: Инструменты SMNP

Примеры Snmpwalk

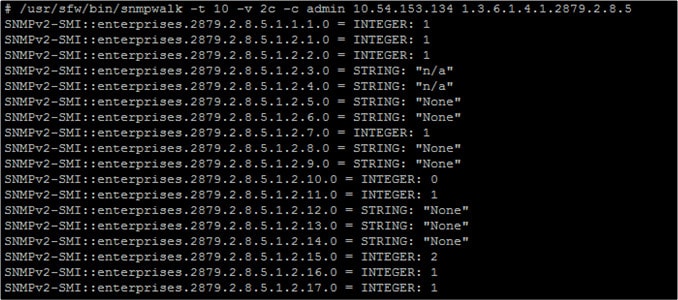

При использовании snmpwalk на устройстве агент SNMP предоставит вам диапазон значений. Вы будете проходить через OID от вашего начального OID и далее. Если вы введете команду snmpwalk на устройстве, отобразится результат, подобный следующему:

$ snmpwalk -v1 -c public 10.10.1.224

SNMPv2-MIB :: sysDescr.0 = STRING: APC Web / Карта управления SNMP

SNMPv2-MIB :: sysObjectID.0 = OID: SNMPv2-SMI :: enterprises.318.1.3.7

SNMPv2-MIB :: sysUpTime.0 = Timeticks: (47372422) 5 дней, 11: 35: 24.22

SNMPv2-MIB :: sysContact.0 = STRING: Comparitech

SNMPv2-MIB :: sysName.0 = STRING: APC-3425

SNMPv2-MIB :: sysLocation.0 = sTRING: 3425EDISON

SNMPv2-MIB :: sysServices.0 = INTEGER: 72

IF-MIB :: ifNumber.0 = INTEGER: 1

IF-MIB :: ifIndex.1 = INTEGER: 1

IF-MIB :: ifDescr.1 = STRING: veya

.

SNMPv2-MIB :: snmpOutGetResponses.0 = Counter32: 338

SNMPv2-MIB: snmpOutTraps.0 = Counter32: 0

SNMPv2-MIB :: snmpEnableAuthenTraps.0 = INTEGER: 0

$

Как видите, много информации генерируется одной командой. Большинство строк состоит из информации, полученной из MIB.

В приведенном ниже примере вы можете увидеть пример snmpwalk без MIB. Второе число в первой строке или .1.3.6.1.4.1.318 - это OID, с которого мы начали.

$ snmpwalk -v1 -c public 10.10.1.224 .1.3.6.1.4.1.318

SNMPv2-SMI :: enterprises.318.1.1.1.1.1.1.0 = STRING: «Silcon DP340E»

SNMPv2-SMI :: enterprises.318.1.1.1.1.1.2.0 = STRING: «UPS_IDEN»

SNMPv2-SMI :: enterprises.318.1.1.1.1.2.1.0 = STRING: «314.10.D

.

Однако, если у вас есть определенный MIB, вы можете получить более подробную информацию, возвращенную вам из объектов, которые вы хотите просмотреть. В приведенном ниже примере команда -m обозначает MIB, который будет запрашиваться.

$ snmpwalk -v1 -c public -m «./APC-POWERNET.txt» 10.10.1.224 apc

PowerNet-MIB :: upsBasicIdentModel.0 = STRING: «Silcon DP340E»

PowerNet-MIB :: upsBasicIdentName.0 = STRING: «UPS_IDEN»

PowerNet-MIB :: upsAdvIdentFirmwareRevision.0 = STRING: «314.10.D»

.

Ниже приведен пример команды snmpwalk для Linux. Как вы можете видеть, эта функция работает примерно так же, проходя через OID для извлечения соответствующей информации из подключенных устройств:

Экономьте время с snmpwalk

snmpwalk кажется сложной концепцией, но на самом деле это не так. Команда snmpwalk просто сокращенный способ использовать несколько запросов GETNEXT без необходимости вводить множество различных команд. С помощью одной команды snmpwalk вы можете запустить множество различных GETNEXT и просмотреть состояние своей инфраструктуры..

Если вы используете команду snmpwalk, важно помнить, чтобы максимально сократить объем получаемой информации. Указание MIB позволит вам видеть конкретную информацию, а не данные, собранные из всей базы данных идентификаторов объектов!

Таким образом, получая данные SNMP с устройств по всей вашей сети, вы можете быть уверены, что не пропустите ничего важного в вашей сети. В конце концов, есть команда snmpwalk, которая поможет вам максимально эффективно извлекать данные SNMP с устройств в вашей сети..

Использование MIB с агентом SNMP

Агенты SNMP собирают информацию о сетевых устройствах и сохраняют ее в базе управляющей информации (MIB) и становятся доступными для мощных инструментов SNMP.

Мониторинг SNMP, MIB и OID Paessler с помощью PRTG (БЕСПЛАТНАЯ ПРОБНАЯ ВЕРСИЯ)

С Paessler's PRTG Сетевой монитор, Вы можете развернуть SNMP, MIBS и OID с одной интуитивно понятной панели. PRTG использует SNMP для мониторинга вашей сети и для обработки ваших MIB и OID. После настройки PRTG может начать сбор всех соответствующих данных на каждом из устройств в вашей сети и на программном обеспечении, с которым они работают. Информация хранится в древовидной и ветвистой структуре, при этом каждый поставщик составляет ветвь дерева, помогая вам идентифицировать и устранять неполадки на каждом из устройств в вашей сети..

Сетевой монитор PRTG доступен на 30-дневной бесплатной пробной версии..

Мониторинг SNMP, MIB и OID Paessler с помощью PRTG Загрузить 30-дневную бесплатную пробную версию

Сбор точной информации о серверах и инфраструктуре – очень важный аспект системного администрирования. Для обработки таких данных существует много инструментов, и многие из них основаны на технологии SNMP.

SNMP (или Simple Network Management Protocol) – это инструмент, с помощью которого серверы могут обмениваться информацией о своем текущем состоянии, а также канал, по которому администратор может управлять параметрами сервера. Сам протокол SNMP очень простой, однако структура программ, реализующих SNMP, может быть очень сложной.

Этот мануал поможет вам установить SNMP и подготовить его к работе. Мы будем работать на двух серверах Ubuntu 18.04. Один из них будет обслуживать менеджер SNMP, который будет общаться с агентом для реализации сетевых устройств (в рамках мануала мы назовем этот сервер сервером 1 или просто менеджером). На другом сервере мы установим агент SNMP, который будет выполнять задачи менеджера (это сервер 2, он также будет называться агентом). В целом и менеджер, и агент можно установить на одну машину, но установка компонентов на разные машины позволит вам подробнее ознакомиться с их функциями.

Требования

Для работы вам понадобится два сервера Ubuntu 18.04, настроенные по этому мануалу.

1: Установка демона и утилит SNMP

Итак, для работы мы используем два сервера: первый в качестве менеджера, а второй – в качестве агента.

С локальной машины подключитесь к серверу 1:

Обновите индекс пакетов:

sudo apt update

Установите программное обеспечение snmp. Также нужно загрузить пакет snmp-mibs-downloader, в котором хранится служебная информация о стандартных MIB, с помощью которой можно управлять иерархией MIB.

sudo apt install snmp snmp-mibs-downloader

Откройте еще один терминал и подключитесь в нем к серверу 2 (агенту):

Обновите индекс пакетов и установите на него пакеты snmp.

sudo apt update

sudo apt install snmpd

Обратите внимание: пакет snmp-mibs-downloader не нужен на агенте, поскольку агент не будет управлять файлами MIB.

2: Настройка менеджера SNMP

Большая часть работы будет выполняться на агенте, потому настройка менеджера не займёт много времени. На этой машине нужно только открыть клиенту доступ к дополнительным данным MIB.

Перейдите на сервер 1 и откройте файл /etc/snmp/snmp.conf:

sudo nano /etc/snmp/snmp.conf

Файл содержит несколько закомментированных строк и всего одну незакомментированную. Чтобы позволить менеджеру импортировать файлы MIB, нужно просто закомментировать эту строку:

Сохраните и закройте файл.

3: Настройка агента SNMP

Как правило, в клиент-серверной системе агент не имеет никаких внешних инструментов, необходимых для настройки SNMP. Некоторые конфигурационные файлы агента можно отредактировать, но большая часть настроек все равно выполняется путём подключения менеджера к агенту.

Для начала на агенте нужно открыть конфигурационный файл демона.

sudo nano /etc/snmp/snmpd.conf

Откорректируйте директиву agentAddress. Сейчас она поддерживает только исходящие соединения с локального компьютера. Нужно закомментировать эту строку и раскомментировать следующую, что разрешает все соединения (в дальнейшем мы ограничим доступ).

Примечание: Поскольку поддерживать все соединения не очень хорошо для безопасности, лучше снова заблокировать соединения после начальной загрузки.

Затем нужно временно добавить строку createUser. Эта директива обычно не хранится в этом файле, поэтому позже мы ее удалим.

Создайте пользователя bootstrap, который будет использоваться в качестве шаблона для создания обычных пользователей. Пакеты SNMP делают это путём клонирования параметров пользователей.

Создавая нового пользователя, укажите тип аутентификации (MD5 или SHA) и пароль (минимум 8 символов). Если для передачи данных вы планируете использовать шифрование, вы также должны указать протокол шифрования (DES или AES) и пароль для него (по желанию). Если вы не выберете пароль для протокола шифрования, вместо него будет использоваться ваш пароль аутентификации.

Добавьте строку createUser в конец файла:

.

createUser bootstrap MD5 temp_password DES

Новый пользователь добавлен. Выберите уровень доступа для этого пользователя (bootstrap), а также для пользователя, который будет создан позже (он условно называется demo). Передайте им права на чтение и запись при помощи директивы rwuser (права только на чтение передаёт директива rouser).

Чтобы сделать шифрование обязательным, после настроек пользователя добавьте параметр priv. Чтобы ограничить пользователя определённой частью MIB, нужно указать OID высшего уровня, к которому пользователь должен иметь доступ.

.

rwuser bootstrap priv

rwuser demo priv

Сохраните и закройте файл.

Перезапустите сервис snmpd на своем агенте:

sudo systemctl restart snmpd

Демон SNMP будет слушать соединения по порту :161. Настройте UFW, чтобы менеджер мог подключаться к этому порту.

sudo ufw allow from manager_server_ip_address to any port 161

Теперь можно перейти на сервер 1 (менеджер) и подключиться к агенту, чтобы создать обычного пользователя.

4: Проверка подключения к агенту

На этом этапе нужно убедиться, что вы можете подключиться к агенту с помощью пользователя bootstrap. Однако перед этим мы вкратце рассмотрим общую структуру команд SNMP.

При работе с набором snmp (пакет программного обеспечения net-snmp) используется несколько шаблонов для вызова команд. Сначала нужно пройти аутентификацию и подключиться к демону SNMP, с которым вы хотите установить соединение. Для этого могут понадобиться следующие данные:

Теперь вы можете составить команду. Ваша команда может отличаться в зависимости от параметров пользователя. Общий синтаксис:

snmp_command -u bootstrap -l authPriv -a MD5 -x DES -A temp_password -X temp_password remote_host snmp_sub_command_or_options

Проверьте со своего менеджера, что учетная запись bootstrap доступна. Введите следующую команду, чтобы отобразить системную информацию для агента:

snmpget -u bootstrap -l authPriv -a MD5 -x DES -A temp_password -X temp_password agent_server_ip_address 1.3.6.1.2.1.1.1.0

Строка 1.3.6.1.2.1.1.1.0 – это OID, который отвечает за отображение данных сиситемы. В удаленной системе он выведет результат команды uname –a.

На экране появится такой вывод:

Убедившись, что пользователь может пройти аутентификацию, можно создать аккаунт обычного пользователя.

5: Создание обычного пользователя

Привилегии пользователя demo уже указаны в файле snmpd.conf,но пока что этого пользователя не существует. Используйте аккаунт bootstrap в качестве шаблона для нового пользователя.

Перейдите на сервер 1 (менеджер) и создайте пользователя по шаблону с помощью инструмента snmpusm. Общий синтаксис имеет такой вид:

snmpusm authentication_info agent_server_ip_address create new_user existing_user

С помощью шаблона (bootstrap) и флагов вы можете создать пользователя с необходимым уровнем привилегий.

snmpusm -u bootstrap -l authPriv -a MD5 -x DES -A temp_password -X temp_password agent_server_ip_address create demo bootstrap

Если все прошло удачно, вы увидите

User successfully created.

Теперь на удалённом сервере есть полностью готовый к работе пользователь demo. Однако пока что он использует те же учётные данные, что и bootstrap. Измените пароль нового пользователя. Выполните аутентификацию как demo и выберите новый пароль (8 символов минимум).

snmpusm -u demo -l authPriv -a MD5 -x DES -A temp_password -X temp_password agent_server_ip_address passwd temp_password new_password

Вы должны увидеть:

SNMPv3 Key(s) successfully changed.

Теперь вы можете проверить учётные данные. Для этого нужно запросить у удалённого сервера информацию о том, как давно работает сервер SNMP. Используйте инструмент snmpget, чтобы извлечь одно значение с агента.

Теперь можно использовать загруженные ранее дополнительные определения MIB, чтобы запросить значение по имени, а не по ID его OID.

snmpget -u demo -l authPriv -a MD5 -x DES -A new_password -X new_password agent_server_ip_address sysUpTime.0

Команда сообщит, когда в последний раз перезапускался сервис SNMP:

DISMAN-EVENT-MIB::sysUpTimeInstance = Timeticks: (53309) 0:08:53.09

6: Создание конфигурационного файла клиента

Как видите, параметры аутентификации в командах SNMP почти не меняются . Чтобы не вводить их каждый раз, можно создать конфигурационный файл на стороне клиента, который будет содержать все необходимые учетные данные.

Конфигурационный файл клиента можно разместить в двух разных местах в зависимости от того, насколько широко распространяются его настройки.

Если вы хотите использовать одни учётные данные для всех валидных пользователей на менеджере, вы можете поместить данные в файл snmp.conf (на сервере 1). Откройте его:

sudo nano /etc/snmp/snmp.conf

Если же вы хотите создать учётные данные только для одного пользователя, вы можете создать скрытый каталог .snmp и создать в нём файл (на сервере 1):

Вне зависимости от вашего выбора файл будет содержать одни и те же параметры.

Команды для аутентификации вы найдёте в таблице ниже. Справа находятся директивы, которые нужно добавить в snmp.conf.

| Флаг | Описание | Директива для snmp.conf |

| -u username | Имя пользователя SNMPv3, которого нужно аутентифицировать. | defSecurityName username |

| -l authPriv | Уровень безопасности аутентификации. | defSecurityLevel authPriv |

| -a MD5 | Протокол для аутентификации. | defAuthType MD5 |

| -x DES | Протокол шифрования | defPrivType DES |

| -A passphrase | Пароль для аутентификации. | defAuthPassphrase passphrase |

| -X passphrase | Пароль для шифрования. | defPrivPassphrase passphrase |

С помощью этих данных вы можете составить файл snmp.conf. В нашем случае он выглядит так:

defSecurityName demo

defSecurityLevel authPriv

defAuthType MD5

defPrivType DES

defAuthPassphrase new_password

defPrivPassphrase new_password

Сохраните и закройте файл.

Теперь вы можете выполнять команды без параметров аутентификации. Нужно ввести только команду SNMP, хост и аргументы команды.

snmpget -u demo -l authPriv -a MD5 -x DES -A new_password -X new_password agent_server_ip_address sysUpTime.0

теперь можно вводить это:

snmpget agent_server_ip_address sysUpTime.0

Теперь команды стали значительно короче.

7: Удаление пользователя

Пользователь bootstrap был нужен как шаблон для создания других пользователей. Теперь его можно удалить.

Перейдите на сервер 2 (агент) и откройте /etc/snmp/snmpd.conf.

sudo nano /etc/snmp/snmpd.conf

Найдите и закомментируйте (или совсем удалите) строки с параметрами пользователя bootstrap.

Сохраните и закройте файл.

sudo service snmpd restart

Теперь в файле snmpd.conf нет директив createUser. Привилегии пользователя также будут сброшены.

Чтобы полностью удалить пользователя bootstrap из usmUserTable, запустите на менеджере:

snmpusm agent_server_ip_address delete bootstrap

Вы получите такой вывод:

User successfully deleted.

Заключение

Теперь у вас есть рабочая установка клиент- сервер SNMP. Вы можете установить демон на другие хосты и добавить их в инфраструктуру.

Читайте также: