Как установить wireshark на astra linux

Обновлено: 08.07.2024

Если вы являетесь сетевым инженером и хотите перейти на Ubuntu Linux, скорее всего, вы » Рано или поздно мне понадобится Wireshark. Благодаря этому приложению стало возможным выполнять анализ пакетов, устранение неполадок сети и другие исправления безопасности.

Теперь вы, должно быть, поняли, почему Wireshark так популярен. Более того, это приложение доступно не только для Windows и macOS, но и для Linux. Хотя Linux позволяет легко устанавливать различные приложения, при установке Wireshark все равно могут возникнуть проблемы.

Если это так, позвольте нам сэкономить время. Это даст вам полное руководство по установке и использованию Wireshark в Ubuntu Linux.

Однако, прежде чем мы начнем, вам следует отметить одну вещь. Хотя мы используем Ubuntu 19.04 LTS для этого руководства, Wireshark поддерживает все LTS-версии Ubuntu, которые не устарели.

Итак, без лишних слов, приступим!

Шаг 1: Установка Wireshark. Метод 1: Использование репозитория Ubuntu Universe. Метод 2: Использование Wireshark PPA. Шаг 2: Использование Wireshark.

Шаг 1. Установка Wireshark.

Если у вас есть некоторый опыт использования Linux, установка Wireshark в вашей системе Ubuntu будет легкой задачей. Просто убедитесь, что вы не пропустили ни один шаг в этом руководстве по установке, и все будет хорошо.

Теперь есть два метода, которые позволяют установить Wireshark в Ubuntu Linux. У каждого есть свои преимущества и недостатки, поэтому вам следует выбрать тот, который вы считаете наиболее подходящим.

Метод 1. Использование репозитория Ubuntu Universe.

Нет никаких сомнений в том, что Wireshark полностью поддерживает Ubuntu. Linux. Это можно увидеть, поскольку приложение доступно для установки из репозитория Universe Ubuntu.

С помощью этого метода вы легко сможете установить Wireshark. При этом часто бывает, что в вашей системе устанавливается немного более старая версия этого приложения. Соответственно, вам следует использовать этот метод только в том случае, если получение последней версии Wireshark не является вашим приоритетом.

Теперь давайте рассмотрим шаги:

Прежде всего , вам необходимо включить репозиторий Ubuntu Universe . Для этого откройте терминал , нажав клавиши Ctrl + Alt + T . на клавиатуре. Затем вам нужно выполнить одну за другой следующие команды: sudo add-apt-repository universe

Если Ubuntu Universe включен, вы можете установить Wireshark , выполнив следующую команду: sudo apt install wirehark

Будьте уверены, что у вас не возникнет проблем с этим методом. Однако, если вы хотите заполучить последнюю версию Wireshark, второй способ будет гораздо лучшим выбором.

Метод 2: Использование Wireshark PPA

Благодаря официальному PPA Wireshark мы можем легко установить последнюю версию этого приложения. Кроме того, если вы не знаете о PPA, позвольте нам дать вам краткое введение.

Сокращенно от «Personal Package Archive», PPA помогает пользователям Linux и разработчикам приложений распространять программное обеспечение, разрешая им создавать свои собственные репозитории. Проще говоря, вы можете получить последнюю версию программного обеспечения, которую вы не можете найти в официальных репозиториях Ubuntu.

Итак, если вы хотите установить Wireshark через PPA, выполните следующие действия. шаги:

Первым шагом будет открытие терминала Linux , удерживая клавиши Ctrl + Alt + T . терминал , вам нужно будет последовательно выполнить следующие команды: sudo add-apt-repository ppa: wirehark-dev / stablesudo apt updatesudo apt install wirehark

Во время установки вы необходимо выбрать, могут ли не суперпользователи захватывать пакеты, выбрав Да или Нет.

При этом в вашей системе должна быть установлена последняя версия Wireshark . Вы можете проверить версию , выполнив эту команду: apt show wirehark

Теперь, если вы выбрали Да на третьем шаге, у вас были бы для выполнения этой команды: sudo usermod -aG wirehark $ (whoami)

Если вы выбрали Нет , выполнение следующей команды должно выполняться:sudo dpkg-reconfigure wirehark-common

Наконец, перезагрузите компьютер с помощью этой команды: sudo reboot

Если вы внимательно следуете нашим инструкциям, вы не нужно беспокоиться о каких-либо проблемах. Однако, если вы все еще делаете это, сам Wireshark предоставил подробные инструкции о том, как установить его в вашей системе Linux.

FAQ: Помощь! Я продолжаю получать ошибку «Permission Denied».

Некоторые пользователи также сообщали, что они сталкивались с ошибкой «не удалось запустить / usr / bin / dumpcap в дочернем процессе: Permission Denied» при запуске Wireshark. Простое решение этой проблемы - выполнить следующую команду и выбрать «ДА»:

sudo dpkg-reconfigure wirehark-common

Затем перезагрузите компьютер, выполнив следующие действия:

sudo adduser $ USER wirehark

Теперь, когда вы установили Wireshark в свою систему Linux, ничто не мешает вам извлечь из него максимум пользы. При этом, если у вас нет предыдущего опыта работы с этим программным обеспечением, вы можете столкнуться с некоторыми проблемами.

Учитывая это, мы также расскажем вам, как начать работу с Wireshark в этом руководстве. В частности, вы узнаете, как запустить приложение и использовать его для захвата пакетов.

Если вы заинтересованы, давайте посмотрим, как это сделать:

Во-первых, вам нужно открыть Wireshark , набрав его в строке поиска или выполнив следующую команду в своем терминале Linux : wirehark

Как только приложение откроется, вы сможете выбрать из большого количества интерфейсов для перехвата пакетов и от них. Вы также можете выбрать типы интерфейсов , отображаемые на экране приветствия :

После этого вы можете выбрать любой интерфейс (или даже несколько, удерживая клавишу Ctrl ).

Затем вы можете начать захват его пакетов, нажав самую левую синюю кнопку (ту, которая похожа на плавник акулы):

Щелкните пакет по вашему выбору, чтобы получить о нем дополнительную информацию, например данные RAW и Уровни протокола TCP / IP .

Когда вы закончите, вы можете остановить захват пакетов, нажав красную кнопку на следующем снимке экрана:

Кроме того, Wireshark позволяет сохранять захваченные пакеты в файл одним нажатием кнопки .

Наконец, вам нужно будет выбрать целевую папку, ввести имя файла и нажать клавишу Enter .

Сетевые инженеры не должны уклоняться от использования Ubuntu. На самом деле, как вы могли видеть в нашей статье, этот дистрибутив на основе Linux делает установку Wireshark относительно простой. Кроме того, если вы только новичок, возможно, вы получили лучшее представление о том, как на самом деле работает Wireshark. Наконец, закомментируйте 👍, если вы успешно установили Wireshark в своей системе Ubuntu.

Инструкции Ubuntu

Чтобы включить сторонний PPA, перейдите в терминал и используйте команду add-apt-repository.

Когда PPA добавлен в Ubuntu, пришло время использовать команду обновления, так как она требуется для загрузки файла выпуска для репозитория программного обеспечения Wireshark.

После использования команды обновления вы, несомненно, заметите, что есть обновления программного обеспечения, готовые к установке. Важно установить эти ожидающие обновления, чтобы Wireshark работал наилучшим образом.

Чтобы установить обновления программного обеспечения, выполните команду обновления.

Поскольку все обновлено, можно безопасно установить последнюю версию Wireshark на Ubuntu.

Инструкции Debian

Для пользователей Debian доступны готовые к установке пакеты Wireshark в репозитории программного обеспечения «Debian Main». Чтобы заставить его работать в вашей системе, используйте команду Apt-get ниже в окне терминала.

Имейте в виду, что пакеты Wireshark, доступные пользователям Debian, ужасно устарели. Причина того, почему программа устарела, заключается в том, что Debian Linux предоставляет обновления программного обеспечения и новые функции гораздо медленнее, чем другие операционные системы.

Проверь это - Как найти и увеличить свой счет в SnapchatЕсли вас не устраивает, что выпуск Wireshark для Debian Linux не является чем-то новым, вы можете включить Debian Backports, чтобы получить более современные версии.

Не хотите включать Debian Backports, но по-прежнему хотите более новую версию Wireshark? Попробуйте вместо этого следовать инструкциям Flatpak в этом руководстве.

Инструкции Arch Linux

И командная строка, и версия Qt Wireshark доступны пользователям Arch Linux в репозитории программного обеспечения «Сообщество». Чтобы установить программное обеспечение на свой компьютер Arch, вы должны вручную включить «Сообщество», так как не во всех дистрибутивах он включен по умолчанию.

Чтобы включить «Сообщество», получите root в своем терминале с помощью su.

После получения root откройте файл /etc/pacman.conf в текстовом редакторе Nano.

Проверь это - Как использовать веб-интерфейс Deluge в LinuxВыполните повторную синхронизацию Pacman, чтобы вы могли добавить пакеты сообщества в базу данных программы на вашем ПК.

Наконец, установите последнюю версию Wireshark.

Инструкции Fedora

На данный момент приложение Wireshark готово к использованию в Fedora Linux, благодаря его включению в репозиторий программного обеспечения «Fedora i386» и «Fedora x86_64». Чтобы заставить его работать в вашей системе, запустите окно терминала и загрузите его с помощью диспетчера пакетов DNF.

Инструкции OpenSUSE

На странице загрузки веб-сайта Wireshark разработчики заявляют, что они поддерживают OpenSUSE Linux, но, к сожалению, прямой ссылки на пакет нет.

Несмотря на очевидное пренебрежение со стороны разработчика Wireshark к пользователям OpenSUSE Linux, программа доступна в большом количестве репозиториев программного обеспечения с разными версиями.

На данный момент последней стабильной версией для Leap 15, Leap 42.3 и Tumbleweed является версия 2.4. Установка не требует особых действий. Просто запустите окно терминала и используйте установщик Zypper.

Примечание: в настоящее время установить Wireshark 3 можно только на OpenSUSE Leap 15. 42.3 и Tumbleweed в настоящее время не поддерживаются.

Чтобы добавить репозиторий сетевых утилит, используйте команду zypper addrepo.

После настройки нового репо используйте обновление.

Наконец, установите Wireshark

Инструкции по Flatpak

Wireshark находится в магазине приложений Flathub как пакет Flatpak, поэтому, если вы используете дистрибутив Linux, который разработчики Wireshark не поддерживают, вы можете легко установить приложение с помощью следующих команд.

Примечание: использование Flatpak в Linux требует включения среды выполнения Flatpak. Если вы не знаете, как установить эту среду выполнения, ознакомьтесь с нашим подробным руководством по этому вопросу.

Рассказываем, что такое Wireshark и как правильно с ним работать.

Что такое Wireshark?

Wireshark — инструмент для анализа входящего и исходящего трафика. В частности, это анализатор трафика в сетях Ethernet (ранее он назывался Ethereal). Программа умеет просматривать проходящий через определенное устройство трафик в текстовом виде или в графической среде (на выбор пользователя). При этом в нем есть целый набор механизмов по фильтрации и поиску конкретных пакетов, переданных по сети.

За всем трафиком можно наблюдать в реальном времени. Wireshark хорошо «ознакомлен» с тем, как работают сети. Из-за этого для него не составляет труда перехватывать информацию любого уровня.

На этом его возможности не заканчиваются. Их можно расширить, используя скрипты на базе языка Lua. Существует большое количество дополнений, значительно повышающих эффективность программы.

Из ограничений Wireshark можно отметить только то, что захват пакетов реализован через программную библиотеку pcap, что немного ограничивает его в возможностях отображения некоторых данных.

Как установить Wireshark?

Для начала загрузим Wireshark на компьютер. Не будем лезть на официальный сайт и скачивать установочные файлы оттуда. Wireshark входит в состав репозиториев популярных дистрибутивов Linux, и обычно для его установки достаточно одной команды.

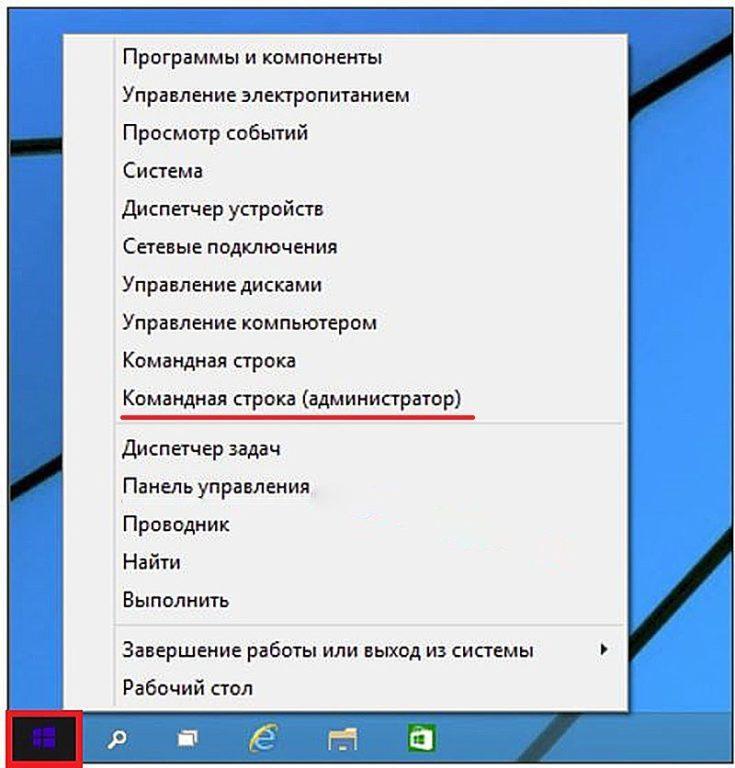

Обычно терминал закреплен на панели с избранными программами, но его также можно включить, одновременно нажав клавиши Ctrl + Alt + T

Для Debian и ей подобных (Ubuntu, Mint) — sudo apt-get install wireshark

В Red Hat Enterprise Linux и CentOS — sudo yum install wireshark

Для openSUSE — sudo zypper install wireshark

Для новых редакций Fedora — sudo dnf install wireshark

В моем примере будет Debian-подобная система с менеджером пакетов apt-get

При вводе пароля набираемые символы не отображаются. Придется вводить вслепую

- После этого подтверждаем установку, прописав заглавную букву «Д» (или «Y» в английской версии операционной системы).

Если ввести строчную букву, то система может воспринять это как отказ

- В ходе настройки пакета wireshark-common выбираем пункт Yes и нажимаем на клавишу «Ввод» (Enter).

Заключительный этап установки

Особенности приложения

Чем, собственно, хорош Wireshark, и что он умеет?

Как анализировать трафик?

Приступим непосредственно к анализу трафика и к изучению функций программы Wireshark.

- Для начала включим только что установленное приложение с помощью команды sudo wireshark.

Я запускаю утилиту через терминал, но вы можете найти значок в списке всех установленных программ

- В открывшемся окне найдем сетевое подключение, которое нужно проанализировать. Обычно в начале списка отображается то подключение, которое используется в первую очередь.

По графику напротив названия сети можно понять, насколько она активна

- Теперь запустим анализатор Wireshark, чтобы тот начал собирать данные о сетевом трафике, проходящем черед наш компьютер. Для этого кликнем по кнопке в виде синего плавника в левом верхнем углу.

Это первое, с чего стоит начинать работу с Wireshark

Перед нашими глазами предстанет интерфейс, поделенный на три части. В нем отображаются:

- Список сетевых пакетов, которые удалось отследить Wireshark.

- Содержимое того пакета, по которому вы кликнули в списке.

- Реальное представления пакета, по которому вы кликнули в списке.

Тут все довольно просто. Главное запомнить, за что отвечают все три категории

Все довольно наглядно и просто. Обычно пользователям даже этого хватает, чтобы получить нужную информацию, но так использовать Wireshark сложно. Зачастую требуется более расширенный анализ данных либо возможность сохранить все данные в отдельный файл, чтобы подробнее изучить откуда и куда идет трафик. Для этого можно проделать следующее:

- Кликаем на «Файл» в верхнем левом углу окна Wireshark.

У меня тут скриншот из macOS, но в Linux есть такое же меню, просто оно обычно закреплено на самом окне

Нам нужен выделенный пункт

У меня тут пустовато, а у вас данных наверняка будет побольше

Теперь у вас есть файл с полной информацией о том, какой трафик, откуда и как попал на ваш компьютер. Причем он будет отображаться в виде реальных понятных ссылок, глядя на которые можно без проблем сделать вывод, что из себя представляет тот или иной пакет данных, попавший в систему.

Как использовать диагностику?

Также Wireshark часто используют, чтобы обнаружить проблемы, связанные с подключением. Речь идет об ошибках соединения и передачи сетевых пакетов. Wireshark способен их обнаружить и собирает в отдельное меню.

Чтобы посмотреть ошибки, кликнем по иконке в виде кружка, которая находится в левом нижнем углу окна Wireshark.

Как только появятся какие-то ошибки, связанные с сетевыми пакетами, эта иконка поменяет цвет на желтый

У меня все в порядке и нет никаких проблем. Опять же, у вас в этом списке может быть куча ошибок

Как использовать фильтры?

Очень важная функция Wireshark — использование фильтров. С помощью них можно легко сортировать данные и получать необходимые результаты без муторного листания гигантских списков с сетевыми пакетами.

Существует бесчисленное множество фильтров, но некоторые используются чаще других. Например, вот эти:

- ip.dst — фильтр по целевому IP-адресу.

- ip.src — фильтр по IP-адресу того, кто отправил сетевой пакет.

- ip.addr — IP-адрес того, кто отправил пакет или принял его.

- ip.proto — протокол, использовавшийся при передаче сетевого пакета.

Более того, при фильтрации данных можно использовать операторы. Например:

ip.dst == IP-адрес — оператор == в этом случае обозначает, что целевой IP-адрес должен равняться указанному. Вместо равенства используются и другие операторы.

ip.src != *IP-адрес — это значит, что IP-адрес отправителя не должен соответствовать указанному.

< — меньше указанного значения. > — больше указанного значения. contains — содержит в себе указанное значение.

Чтобы работать с фильтрами нужно:

- Открыть меню Expressions в правой части интерфейса Wireshark.

Фильтры хранятся и вводятся здесь, но если вы знаете, как их правильно прописывать, то можно воспользоваться текстовой строкой левее

- Выбрать тип фильтра в левой панели.

- Указать оператор в правой панели.

- Указать значения для сопоставления с фильтром в поле value.

- Затем нажать на кнопку ОК.

Опять же можно все прописать вручную в строке под поиском

- После этого нужно нажать на белую стрелку в квадрате, которая появится слева от кнопки Expressions.

Пропускаем все сетевые пакеты через наш новый фильтр

Теперь в списке пакетов будут отображаться только те, что соответствуют критериям фильтрации.

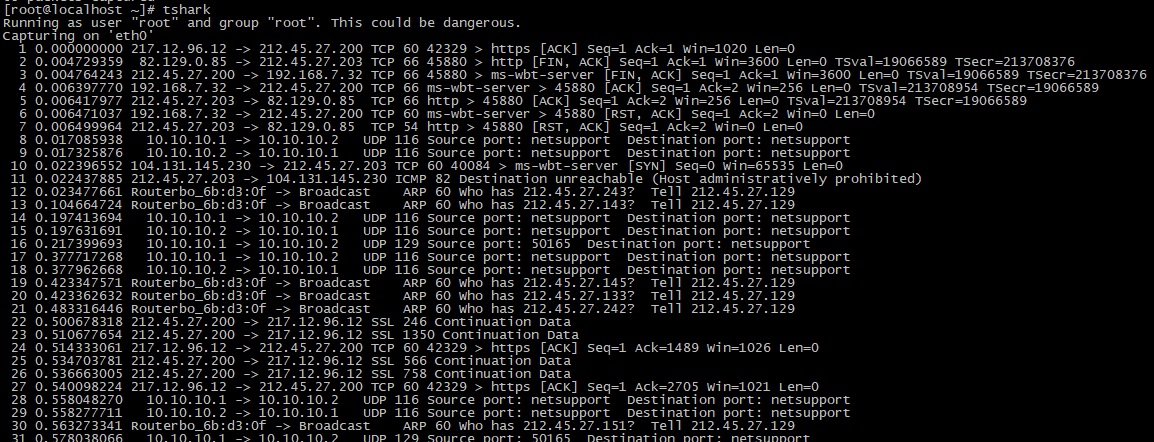

Tshark может использоваться для анализа трафика в реальном времени или из файлов pcap/pcapng и позволяет своевременно устранять и предупреждать возможные проблемы и угрозы безопасности.

Установка Tshark

Как уже отмечалось, утилита входит в пакет Wireshark. Установить его можно с помощью менеджера пакетов apt-get или yum.

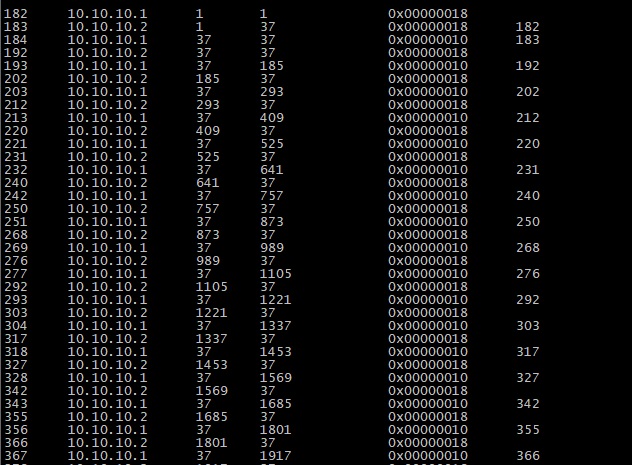

Перехват, чтение и сохранение пакетов

При запуске без параметров Tshark, как и tcpdump начнёт перехватывать весь сетевой трафик на всех интерфейсах.

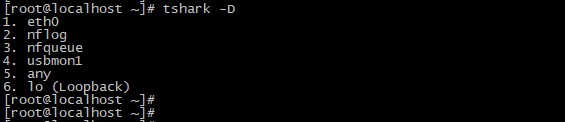

Если на вашей машине несколько интерфейсов, вам может потребоваться указать, какой именно должен использоваться. Для получения списка доступных интерфейсов укажите опцию -D:

Выбрав нужный интерфейс, укажите его имя или номер при помощи опции -i, например:

Теперь, когда мы научились перехватывать пакеты, нам может потребоваться сохранить их для дальнейшего изучения. Для этого используется опция -w. Следующая команда будет перехватывать пакеты с интерфейса eth0 и сохранять их в файл /tmp/traffic.pcap:

Для анализа пакетов из ранее сохранённого файла вместо их перехвата с интерфейса укажите имя файла с опцией -r. Для чтения из файлов не требуется привилегий суперпользователя.

Надо отметить, что утилита также читает и анализирует файлы снятые tcpdump.

По умолчанию Tshark выполняет разрешение имён. Для лучшего понимания откуда пакет пришел и куда отправлен можно отключить его при помощи опции -n. Тогда вместо доменных имен, в дампе трафика будут ip адреса.

Фильтры

При работе Tshark в сильно загруженной сети результаты могут выводиться слишком быстро и переполнять экран, существенно затрудняя чтение. Для решения этой проблемы в Tshark есть два вида фильтров.

Фильтры перехвата

Это традиционные pcap/bpf фильтры, определяющие, какие пакеты будут перехватываться на интерфейсе. Фильтры аналогичны фильтрам tcpdump, поэтому подробно мы их в этой статье рассматривать не будем. Желающие могут прочитать о них в статье про tcpdump

Перехват пакетов, связанных с узлом 192.168.1.100, на портах 80 или 53.

Игнорировать групповые и широковещательные пакеты:

Фильтры отображения

Фильтры отображения задаются опцией -Y. Их синтаксис такой же как и в графической программе wireshark. Рассмотрим наиболее популярные

Просмотр всех соединений с адреса 192.168.1.1

Исключить отображение пакетов ICMP и ARP:

Повторная передача пакетов(retransmision)

Форматирование

Иногда требуется отображение более или менее подробной информации о пакетах. Tshark позволяет определить, где и как выводить эту информацию. Для этого используются следующие опции.

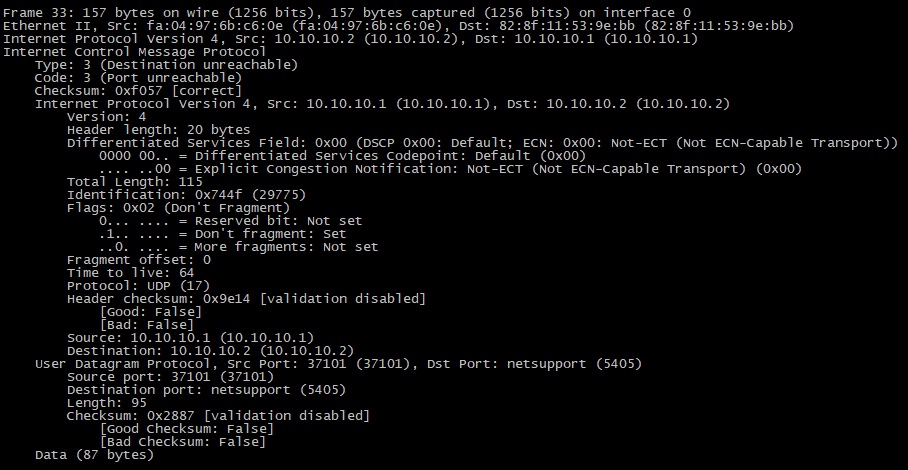

Опция -V используется для подробного режима Tshark и отображения такой информации, как номер кадра, поле протокола, данные или флаги пакета.

Опция -O аналогична -V, но выводит информацию о конкретном протоколе.

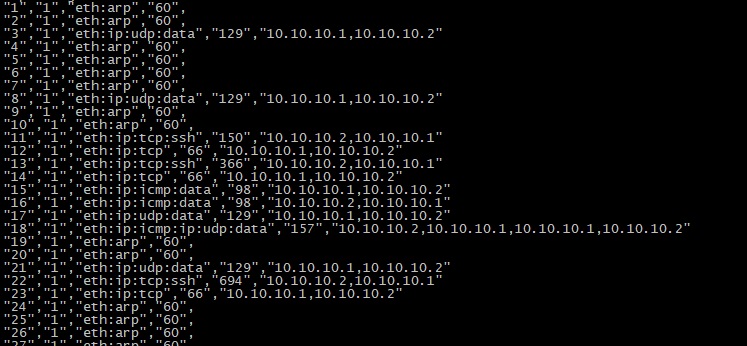

Для вывода данных в различном формате применяется опция -T, это может быть полезно, если вам требуется строго определенная информация, например, при выводе данных Tshark в базу данных.

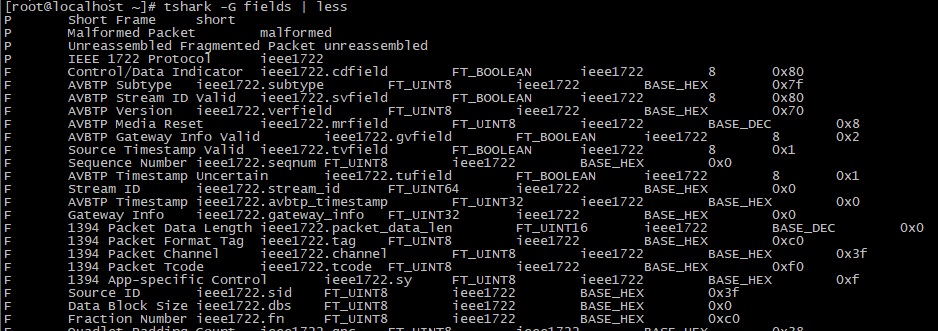

При выборе полей для опции -T нужно как минимум один раз указать опцию -e, которая задаёт поля для вывода. Для отображения нескольких полей ее можно использовать несколько раз.

Полный список возможных полей для отображения с флагом -e можно получить при помощи опции -G:

При помощи флага -E осуществляется дополнительное форматирование. Можно отображать/скрывать заголовки,устанавливать символ кавычек и т.д. Например, следующая команда устанавливает эти опции и помещает результат в файл формата CSV:

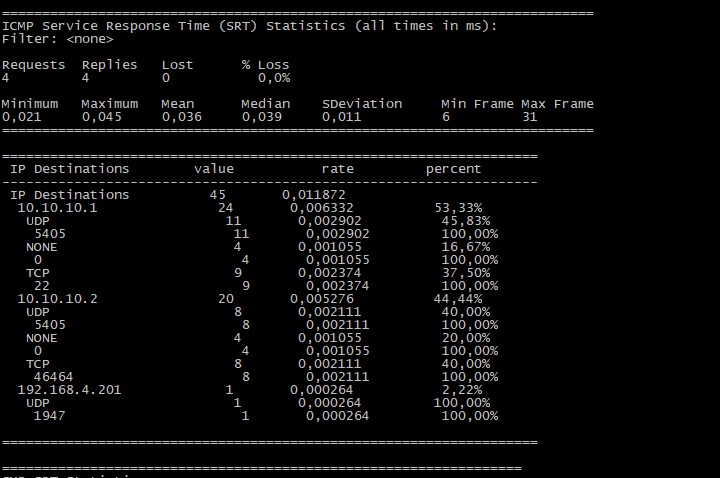

Вывод статистических данных

Для создания статистических отчетов используется опция -z, после которой указывается тип отчета.

Отчёт по протоколам SMB, DNS и IP:

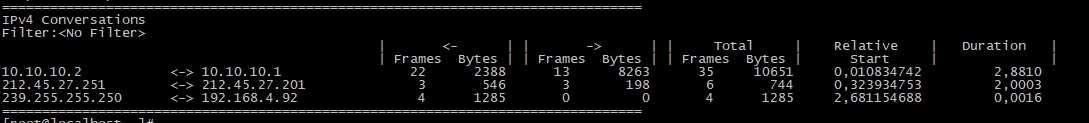

Список IP-соединений

Полный список доступных отчетов можно получить, указав опцию -z help:

Защищённые соединения

Заключение

Мы рассмотрели использование Tshark для перехвата пакетов в сети. Эта утилита очень полезна для выяснения источников проблем, отладки сетевых служб, анализа безопасности и общего состояния сети. Tshark обладает очень широкими возможностями, но мы рассмотрели наиболее важные и характерные примеры. Для дальнейшего изучения и получения максимально подробной информации об этой утилите можно обратиться к официальной документации.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Читайте также: