Kali linux взлом wifi

Обновлено: 03.07.2024

Этичный хакинг и тестирование на проникновение, информационная безопасность

1. Подготовка рабочего окружения: железо и софт

2. Первые шаги по взлому Wi-Fi сетей, обход простых защит

3. Захват WPA / WPA2 рукопожатий

4. Взлом паролей из WPA / WPA2 рукопожатий

4.6 Взлом рукопожатий с coWPAtty: перебор по словарю и использование предварительного расчёта хешей

5. Атака на WEP

6. Взлом WPS пина

7. Автоматизированные атаки на Wi-Fi сети

8. Онлайн перебор ключей Wi-Fi

9. Социальная инженерия при взломе Wi-Fi сетей

10. Атаки с использованием Wi-Fi сетей

11. Атака на Wi-Fi точки доступа из глобальной и локальной сетей

12. Атаки вида «отказ в обслуживании» (DoS Wi-Fi)

13. Атаки «Без клиентов» и «Без Точек Доступа»

14. Мониторинг беспроводных сетей и выявление атак на Wi-Fi

14.2 GISKismet: программа для графического отображения информации, полученной с помощью Kismet

14.4 Выявление атак на Wi-Fi сети с помощью waidps

15. Перехват данных в сетях Wi-Fi после проникновения

16. Выявление перехвата данных в сетях Wi-Fi

17. Взлом Wi-Fi сетей из Windows

18. (Бонус) Сопутствующие материалы

Связанные статьи:

факультете информационной безопасности от GeekBrains? Комплексная годовая программа практического обучения с охватом всех основных тем, а также с дополнительными курсами в подарок. По итогам обучения выдаётся свидетельство установленного образца и сертификат. По этой ссылке специальная скидка на любые факультеты и курсы!

Рекомендуется Вам:

22 комментария to Книга «Взлом Wi-Fi сетей с Kali Linux и BlackArch» (на русском языке)

А можно в каком нибудь формате полностью книгу скачать? не всегда есть интернет

Есть много разных книг, которые можно получить в бумажном или в электронном виде в магазинах или на специализированных курсах. Например, Offensive Security Wireless Attacks (WiFu).

Там материал предоставляется на платной основе, что и компенсирует затраты на его создание.

Здесь же материал предоставляется бесплатно, чтобы компенсировать расходы хотя бы на хостинг и на кофе автору, на страницах сайта откручивается реклама. Так этот сайт и живёт. У меня (у автора) нет никакой заинтересованности офлайн формата: нет посетителей → нет показов рекламы, а значит нет средств и стимула на дальнейшее развитие. Поэтому никаких других форматов для скачивания здесь нет и не планируется.

человек который задумывается над взломом сети, как минимум использует блокировщик рекламы в браузере, и взломать хочень из соображений халявы

Мне в заголовке правильнее было бы написать не «взлом», а «аудит безопасности» - он очень уж хочется трафика с поисковых систем, а «взлом» ищут чаще, чем «аудит безопасности» )))))))

В целом да — посетителей с блокировщиками много. Но это как в торговом центре — кто-то пришёл за покупками, а кто-то просто зашёл сходить в туалет. Не закрывать же торговый центр из-за того, что не все приносят ему пользу? Пока те, кто пришёл за покупками, покрывают издержки, то торговый центр будет работать.

А так, в целом, отключение фильтра рекламы — это хороший способ «проголосовать ногами» за свои любимые веб-ресурсы (не обязательно за этот) — лучше только покупка подписки/донат/другая прямая поддержка. Сейчас здесь выходят статьи примерно раз в неделю, поскольку эти же статьи мне нужно перевести на английский (кстати, сайт на английском как раз и приносит мне деньги — здесь я публикую статьи больше по привычке уже), а также ещё пофрилансить — на жизнь с сайтов не хватает.

Суть в том, если бы все были без блокировщика рекламы, то для всех статьи выходили каждый день, так как не надо отвлекаться на другие подработки. Ну а так, 2/3 выбирают удобство, поэтому имеем то, что имеем.

Раздел "1.3 Усиление мощности Wi-Fi карты " более недоступен. Информация в нём стала неактуальна?

Для карт, которые есть у меня, ни один из старых методов не работает. Но я не теряю надежду – поэтому в оглавлении раздел пока оставлен.

Получилось, если ещё не видили, ссылка на статью "Усиление мощности Wi-Fi карты".

В виде pdf книга есть?

Посмотрите на несколько комментариев выше.

Дружище, спасибо тебе огромное за твой труд ! Ты делаешь очень полезное дело, я вот например не знаю так хорошо английский, что бы читать норм литературу, но то, что ты делаешь - выше всяких похвал. Если у меня будет возможность задонатить тебе, обязательно это сделаю. По ссылочкам кликаю рекламы, пусть хоть что то капает.

Приветствую! Спасибо за добрые слова.

ОГРОМНАЯ прям просьба – не кликайте на рекламу. Если заходите без ад-блока – уже этого достаточно. Недействительные клики списываются или сразу, или в конце месяца. Т.е. мне от этого лучше не становится, но повышается опасность бана аккаунта – а если это случиться, то это просто ППЦ как плохо.

В общем, заходите почаще. Если заходите без блокировщика рекламы – то этого уже вполне достаточно.

Mial, сделай обзор evilginx2)

Здравствуйте! Благодоря вашим статьям научился получать handshake , но собственных мощностей для перебора огромных словорей нехватает, решил воспользоваться сторонними сайтами по онлайн расшифровке рукопожатий, но они не принимают файлы "cap", только SHA1, 32 bit MD5, MD4, mysql LM, NTLM, md2, md4, md5, md5 (md5_hex), md5-half, sha1, sha224, sha256, sha384, sha512, ripeMD160, whirlpool, MySQL 4.1+ (sha1 (sha1_bin)), QubesV3. 1BackupDefaults и т.д. Вопрос как поступить в таком случае.

Попробуйте поискать там формат .hccapx. Если его тоже нет, то ничего не поделаешь — другие хеши не могут заменить этот вид хеша.

Хотя можете попробовать попросить авторов добавить .hccapx.

Благодарю за материал, прочитав комменты, тоже отключил адблок. Рекламы конечно прилично насыпало, но ценность ресурса несоизеримо выше.

Пользуясь случаем, никто не сталкивался с проблемой понижения скорости перебора паролей в хендшейк файле до смешных 500 в секунду? Тогда как поначалу это значение около 10к. Насколько я понимаю, это проц перегревается (хотя и не должен, зачем ему кулер тогда), но может есть и другая причина. Знаю, что для перебора куда успешнее можно использовать ресурсы видеокарты, но до этого пока не добрался.

Приветствую! Кроме очевидной причины перегрева, процессор может сбрасывать частоту чтобы не выходить за рамки расхода энергии, которые для него установлены. Эти рамки устанавливаются для буста и турбабуста. Кроме расходуемой энергии, также имеются временные рамки буста и турбабуста. Эти вопросы рассматриваются в статье «Андервольтинг в Windows и Linux центрального процессора (CPU)».

И сам перегрев также является основной причиной — не нужно думать, что вентилятор решит все проблемы. Если брать ноутбуки, то там нормальная система охлаждения, способная удерживать низкую температуру при длительной нагрузке, это скорее исключение — в основном там компромисс между размером-шумом-производительностью-потребляемой энергией. Также со времени по мере накопления пыли в ноутбуках, они охлаждаются хуже и хуже. В настольных компьютерах больше места, но там и процессоры мощнее, поэтому опять система охлаждения не всегда справляется — не зря же придумали жидкостное охлаждение, дополнительные вентиляторы в корпус и корпусы с продуманной системой вентиляции, которые стоят дороже.

И зря вы не освоили брут-форс на видео карте, там, в зависимости от алгоритма и видеокарты, скорость больше в разы или даже на порядки по сравнению с центральным процессором.

Вариантов взлома Wi-Fi много, а вот рабочих куда меньше, особенно с современными способами защиты. Но даже так остаются лазейки. В статье рассмотрены распространённые инструменты и методы взлома, которые дадут понять, сколь важно озаботиться защитой беспроводного соединения.

Основные способы взлома

- Брутфорс пароля — классический метод, который предполагает перебор всевозможных комбинаций с использованием специальных программ.

- Взлом WPS (Wi-Fi Protected Setup) по вероятным пинам. Роутеров с включённым WPS становится всё меньше, но ещё встречаются. Это вариант с подбором пароля из 8 цифр, а в некоторых случаях и быстрый взлом стандартных заводских PIN-кодов, которые уже есть в базах приложений.

- Беспроводные адаптеры с поддержкой современных протоколов. Подойдёт адаптер Alfa со внешними антеннами. Список актуальных беспроводных адаптеров можно посмотреть здесь.

- Базы паролей для взлома пароля Wi-Fi в общественных местах. Есть смысл использовать только в крупных городах.

- Фишинг — старый-добрый метод вывода у пользователя своей страницы, в которую жертва сама вписывает данные для входа. Это можно реализовать самостоятельно либо с помощью приложения для взлома Wi-Fi Wifiphisher.

- Взлом роутера. Сработает, если вы можете подключиться к Wi-Fi по проводу или знаете внешний IP-адрес. В этом случае можно попытаться подобрать логин и пароль к роутеру. Часто они остаются заводскими по типу admin/admin. Пароль же от Wi-Fi будет лежать в настройках.

Kali Linux и взлом Wi-Fi

Kali по-прежнему остаётся лучшим дистрибутивом для реализации хакерских атак. Он вмещает более 300 предустановленных утилит, необходимых для тестирования безопасности. Не секрет, что в разных утилитах некоторые функции дублируются: в этом случае выбирайте то, с чем удобнее работать. Также вы всегда можете устанавливать дополнительные бесплатные программы для взлома Wi-Fi.

Даже если вы фанат Windows, но попробовать Kali в деле всё-таки хочется, установите дистрибутив на VirtualBox. Подробнее о Kali Linux на виртуальной машине:

Теперь займёмся настройкой. Для получения root-прав пропишите в командной строке:

И задайте пароль root-пользователя. Затем перезагрузитесь и зайдите под логином и паролем, где логин — root. Теперь вам не придётся к каждой команде приписывать sudo , так как вы объявили себя суперпользователем.

Следующим шагом обновите операционную систему:

Теперь установим систему контроля версий Git:

Если следующие вспомогательные программы не предустановлены, советуем установить:

- Atom — текстовый редактор для работы с кодом.

- Double Commander — линуксовский аналог Total Commander с открытым исходным кодом. Максимально понятен и с большим количеством полезных функций.

- Filezilla — бесплатный многоязычный FTP-клиент. Поддерживает FTP, SFTP, и FTPS. Может похвастаться настраиваемым интерфейсом. Если планируете работать с FTP, это приложение для вас.

- Network Manager OpenVPN — понадобится для настройки VPN. Да, всегда можно использовать консольную версию OpenVPN, однако графический интерфейс гораздо удобнее. И тут на помощь приходит Network Manager.

- Tor Browser. Изначально Tor предустановлен в Kali, но лучше скачать с официального сайта. Версия Kali Tor не поддерживается, а значит и не обновляется, так что можно пропустить улучшенную версию. Добавьте репозитории Tor Project в список APT, загрузите ключ подписи пакета и импортируйте в APT-ключ.

Программы для взлома Wi-Fi на Kali Linux

Airgeddon

Его называют инструментом для ленивых, потому что Airgeddon не требует специальных технических навыков и позволяет автоматизировать работу со множеством программ для атаки на Wi-Fi.

Sportmaster Lab , Санкт-Петербург , От 150 000 до 200 000 ₽

Команда Tproger решила протестировать данный инструмент на собственной Wi-Fi сети.

Важно Убедитесь, что Kali Linux подключён к беспроводной сети.

Установите скрипт следующей командой:

В ряде атак на беспроводные сети нам потребуются словари. Можно воспользоваться и тем, который есть в Kali Linux, усовершенствовав его под наши нужды. Для этого выполним несколько команд:

Теперь переходим в папку со скриптом:

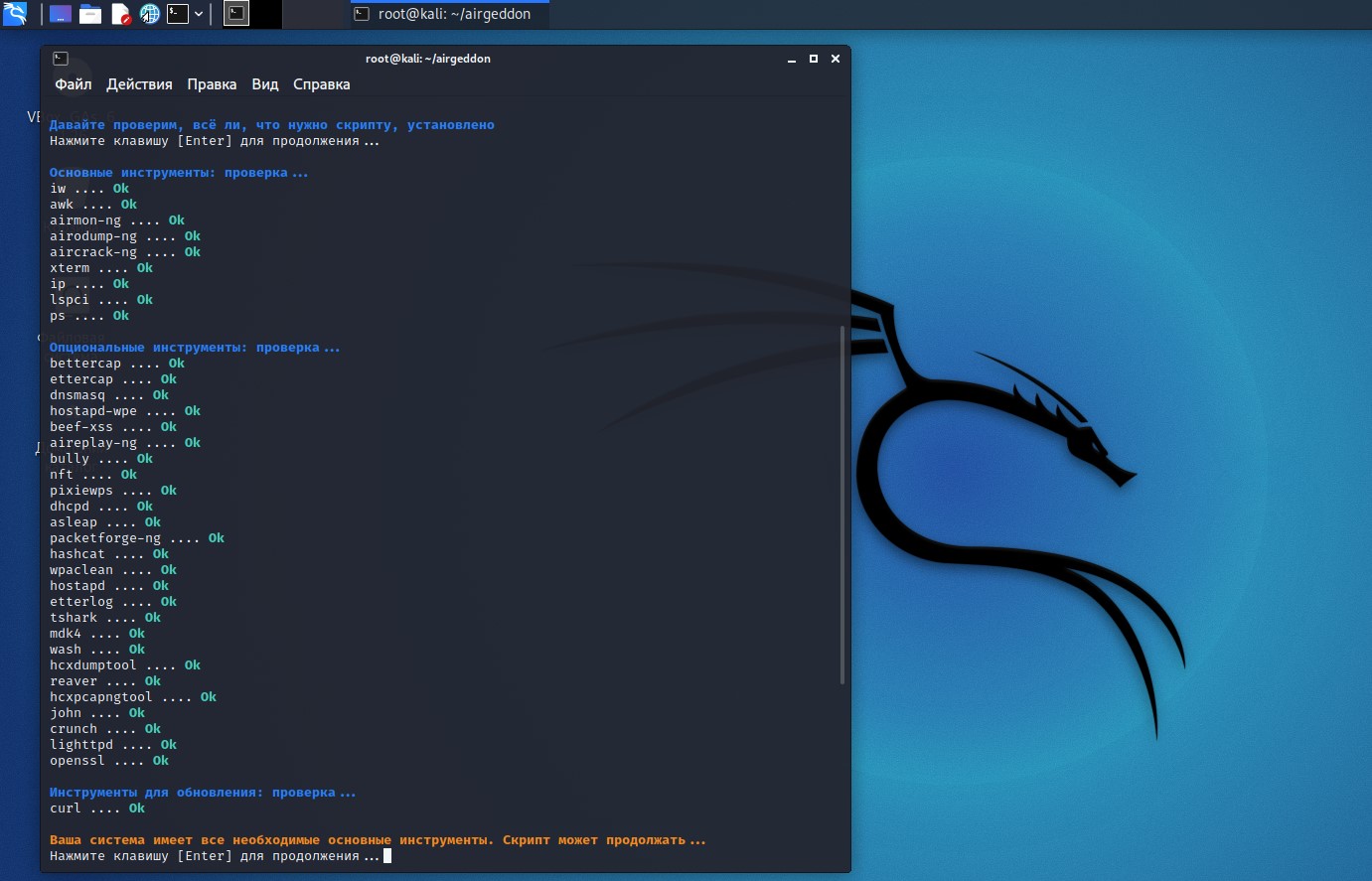

Установите все недостающие зависимости. Если вы всё сделали верно, перед вами появится окно со следующими статусами:

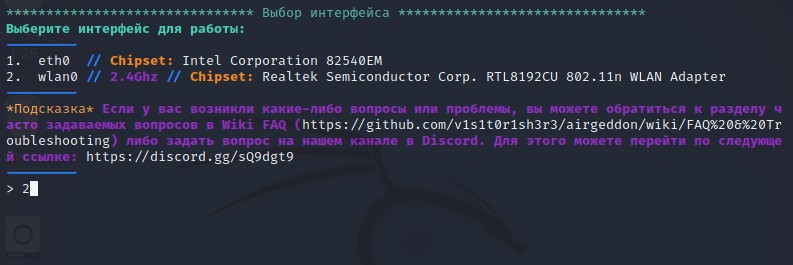

Далее выберите беспроводной интерфейс. По умолчанию это wlan0:

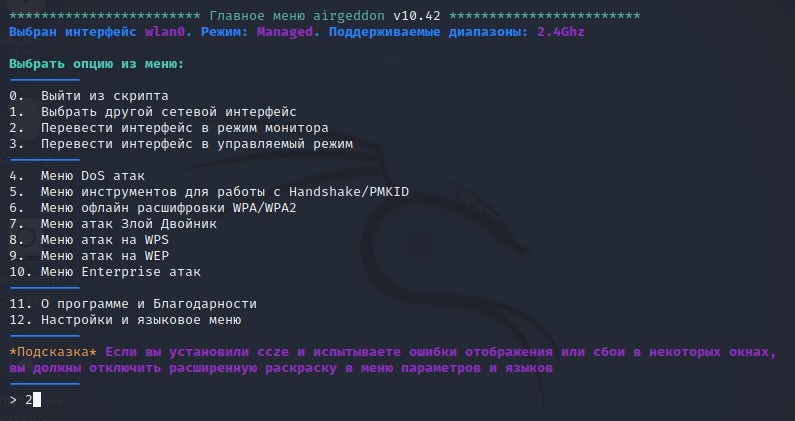

Теперь пункт «2. Перевести интерфейс в режим монитора»:

Попробуем произвести наш первый взлом Wi-Fi.

Внимание! Автор статьи испытывал программу на своей беспроводной сети. Помните, что данный материал предназначен для ознакомления с распространёнными способами взлома и своевременного устранения уязвимостей.

Автоматизированные атаки на WPS

Ранее мы писали, что роутеры с включённым WPS ещё встречаются. Для взлома нужно перебрать различные комбинации, состоящие из восьми цифр. Поэтому следует начать с проверки сетей.

Выбираем пункт «8. Меню атак на WPS». Airgeddon предлагает четыре вида атак на WPS:

- Взлом по известному PIN

- Pixie Dust

- Полный перебор PIN

- Атака по базе данных известных PIN

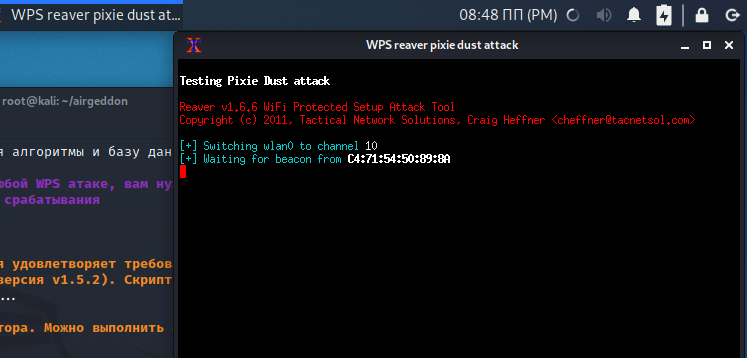

Выбрать можно любой из вариантов. Первым рекомендуется использовать Pixie Dust Attack. Принцип атаки основан на том, что ряд точек доступа используют низкую или несуществующую энтропию. Для получения PIN этим способом потребуется от нескольких миллисекунд до минут, но только в том случае, если цель уязвима.

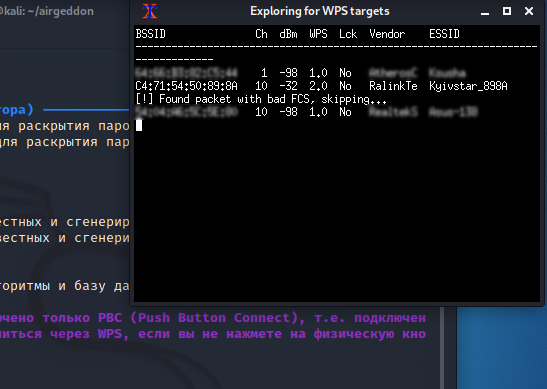

Давайте проверим на уязвимость нашу сеть. Выбираем пункт «4. Поиск целей»:

Из данного скрина можно сделать вывод, что все найденные роутеры с включёнными WPS: эти сети уязвимы к хакерским атакам, в том числе и наша.

Выбираем нашу сеть и пункт «8. Атака Pixie Dust» (если просит снова перевести интерфейс в режим монитора, делаем это, выбирая пункт 2). Установите таймаут в 300 или более секунд, выберите папку, в которой будет сохранён текстовый документ с паролем, и запустите скрипт.

Процесс взлома выглядит так:

Будем откровенны, данный способ не взломал нашу беспроводную сеть, однако подсказал, что следует обезопасить себя от подобных вмешательств и отключить WPS.

Если атака Pixie Dust не удалась, следующий рекомендуемый способ — атака на основе базы данных известных пинов. Если и там нас ждёт неудача, воспользоваться полным перебором. Последний способ может занять часы а то и дни.

Сама же брутфорс-атака выглядит следующим образом:

Итак, мы подробно рассмотрели на примере Airgeddon, как можно взломать WiFi. Теперь же вскользь пробежимся по более сложным инструментам, которые используют хакеры.

Fern Wi-Fi Wireless Cracker

Fern Wi-Fi Wireless Cracker — бесплатная программа не столько для взлома Wi-Fi, сколько для аудита беспроводных сетей. Утилита написана на языке программирования Python, а GUI создан с помощью кроссплатформенного фреймворка QT.

Функционал Fern Wi-Fi Wireless Cracker включает в себя:

- перехват трафика и cookie-файлов;

- взлом паролей Wi-Fi;

- вычисление MAC-адреса и расположения устройства;

- атаки на беспроводные сети WEP и WAP с использованием словаря;

- расшифровку протоколов маршрутизатора.

Для работы необходимо подключиться к беспроводной сети и выбрать способ взлома.

WepDecrypt

Бесплатное приложение для взлома сетей, защищённых протоколом WEP. Само приложение написано на языке программирования C. В нём предусмотрено несколько способов взлома ключей, начиная перебором вариантов по готовому словарю и заканчивая сложными аналитическими алгоритмами.

Перед началом работы убедитесь, что установлены все необходимые системные библиотеки.

Wifiphisher

Как мы уже говорили, эта программа создаёт фальшивую точку доступа и предоставляет её пользователю вместо оригинальной. Далее приложение просит пользователя авторизоваться, а введённые им данные передаёт злоумышленнику.

Чтобы Wifiphisher работал нормально, потребуется Kali Linux и два беспроводных адаптера. Хотя сейчас можно найти Wifiphisher и для взлома Wi-Fi на Windows.

Преимущества:

- уникальные технологии взлома;

- работа с сайтами;

- возможность выбрать шаблон;

- скорость работы.

Infernal Twin

Как и Wifiphisher, Infernal Twin создаёт фальшивую точку доступаWi-Fi. Принцип тот же: пользователь подключается к фейковой сети и вписывает в поля свои реальные данные.

Программа используется для кражи паролей, фишинга, перехвата трафика, etc.

Взлом Wi-Fi на Windows

Не самая популярная операционная система для взлома, но всё же некоторые хорошие программы есть и под Винду.

Aircrack-ng

Программа предоставляет следующие возможности:

- перехват пакетов в беспроводной сети;

- их анализ;

- расшифровка.

Подходит для подключения к WiFi с защитой в виде WEP или WPA шифрования. По сути это не одна программа, а пакет утилит для мониторинга беспроводных сетей.

CommView for WiFi

Принцип примерно такой же. Приложение мониторит и анализирует сетевые пакеты, которые передаются в сетях стандартов 802.11 a/b/g/n/ac/ax. После захвата пакетов CommView for WiFi отображает список точек доступа, узлов, уровни сигнала и другую полезную информацию.

Взлом с телефона

Перечисленные способы были ориентированы на ПК. Теперь поговорим об Android-смартфонах.

Для Android также предусмотрены хакерские программы, которые позволяют подключаться к удалённым серверам по SSH, менять MAC-адрес устройства, тестировать беспроводную сеть на возможные уязвимости и многое другое.

Минус смартфона в том, что его мощности может не хватить для грубого перебора или других операций. Но есть хакерские Android-приложения, которые позволяют выполнить ряд действий по взлому беспроводной сети.

Защита беспроводной сети

В статье мы рассмотрели популярные способы и программы для взлома Wi Fi. С их помощью вы сможете проверить безопасность своей сети, как мы это сделали на примере Airgeddon, и предпринять меры по устранению уязвимостей. Будьте осторожны в использовании данных инструментов и применяйте их исключительно в законных целях.

Знаете другие популярные программы для атак на беспроводные сети? Напишите в комментариях.

Узнайте также, как обезопасить себя от взлома почты с использованием одноразового email.

Wi-Fi часто является уязвимым местом сети, когда дело доходит до взлома, потому что его сигналы могут быть приняты везде и кем угодно. Кроме того, многие маршрутизаторы содержат в своей системе уязвимости, которые часто используются хакерами. Данный процесс осуществляется с помощью верно подобранного оборудования и программного обеспечения, такого как утилиты Kali Linux.

Многие производители маршрутизаторов и интернет-провайдеры по-прежнему включают WPS по умолчанию на своих маршрутизаторах, что делает вопросы о беспроводной безопасности и пентестинге еще более актуальными. С помощью следующих топ-10 инструментов для взлома Wi-Fi пользователь сможет проверить его собственную беспроводную сеть на наличие потенциальных проблем безопасности. В описании большинства утилит представлена ссылка на инструкцию, которая поможет начать работу с ними.

1. Aircrack-ng

Aircrack — один из самых популярных инструментов для взлома WEP/WPA/WPA2. Набор Aircrack-ng содержит утилиты для захвата пакетов и рукопожатий, деаутентификации подключенных клиентов и генерации трафика, а также способен выполнять лобовую атаку и перебор по словарям. Aircrack-ng — это набор «все включено», который содержит следующие утилиты:

- Aircrack-ng для беспроводного взлома паролей

- Aireplay-ng для генерации трафика и деаутентификации клиента

- Airodump-ng для захвата пакетов

- Airbase-ng для создания фейковых точек доступа

Набор Aircrack-ng доступен в Linux. Если пользователь планирует применить эту утилиту, он должен убедиться в том, что его Wi-Fi может быть вылечен за счет других пакетов.

2. Reaver

Второе место в топ-10 инструментов для взлома Wi-Fi занимает Reaver. Reaver — это еще один популярный инструмент для взлома беспроводных сетей. Его деятельность нацелена на уязвимости WPS. Reaver выполняет лобовую атаку против пинов регистратора Wi-Fi Protected Setup (WPS), чтобы восстановить парольную фразу WPA/WPA2. Поскольку многие производители и интернет-провайдеры по умолчанию включают WPS, бесчисленное число маршрутизаторов достаточно уязвимы для этого типа атаки.

Для того чтобы использовать Reaver, пользователю нужен высокий уровень сигнала беспроводного маршрутизатора и правильная конфигурация. В среднем Reaver может восстановить парольную фразу с уязвимых маршрутизаторов за 4-10 часов, в зависимости от точки доступа, уровня сигнала и самого PIN-кода. Таким образом, в среднем у человека есть 50%-шанс взломать пин WPS.

3. Pixiewps

PixieWPS — это относительно новый инструмент, который входит в состав компонентов Kali Linux. Он также нацелен на уязвимость WPS. PixieWPS написан на языке C и используется для лобовой атаки WPS в автономном режиме, применяя низкую или несуществующую энтропию ослабленных точек доступа. Этот процесс еще называется атака Pixie Dust. Для работы с PixieWPS требуется модифицированная версия Reaver или Wifite. Поскольку этот инструмент стал довольно популярным только в последнее время, он занимает третью позицию в списке лучших 10 инструментов для взлома Wi-Fi.

4. Wifite

Wifite — это автоматизированный инструмент для атаки нескольких беспроводных сетей, зашифрованных с помощью WEP/WPA /WPA2 и WPS. При запуске Wifite требуется установить несколько параметров, и он выполнит всю тяжелую работу. Процесс включает захват рукопожатий WPA, автоматическую деаутентификацию подключенных клиентов, подмену MAC-адреса и безопасный взлом пароля.

5. Wireshark

Wireshark — это одна из лучших доступных утилит анализатора сетевых протоколов. С ней пользователь сможет проанализировать свою сеть до мельчайших деталей, чтобы увидеть, что в ней происходит. Wireshark применяется для захвата пакетов в реальном времени, глубокой проверки сотен протоколов, просмотра и фильтрации сети.

Wireshark входит в базовый комплект инструментов Kali Linux, но также доступен для Windows и Mac. Для некоторых функций нужен адаптер Wi-Fi, который поддерживает режим мониторинга и разнородный режим.

6. oclHashcat

Шестое место в топ-10 инструментов для взлома Wi-Fi занимает oclHashcat. oclHashcat не является особенным инструментом и не входит в базовый комплект утилит Kali Linux. Однако он способен быстро выполнить лобовую атаку и перебор по словарям по захваченным рукопожатиям при использовании графического процессора. После применения пакета Aircrack-ng suite или любого другого инструмента для захвата рукопожатий WPA пользователь имеет возможность осуществить взлом с помощью oclHashcat, задействуя свой графический процессор. Использование графического процессора с oclHashcat вместо Aircrack-ng значительно ускорит процесс взлома. Средний графический процессор способен проверить около 50.000 комбинаций в секунду, работая на базе oclHashcat.

oclHashcat доступен для установки на Windows и Linux и поддерживает видеокарты AMD и Nvidia. Видеокарты AMD должны быть Catalyst 14.9 или мощнее, в то время как для Nvidia требуются модели ForceWare 346.х или их более современные аналоги.

Привет, сегодня я расскажу вам о взломе Wi-Fi сети с аутентификацией WPA/WPA2. Для проведения тестирования на проникновения беспроводных сетей отлично подойдет дистрибутив kali linux, содержащий большое количество утилит.

Для начала мы проверим доступные сетевые интерфейсы. Сделать это можно командой:

При этом вы увидите похожую картинку:

В данном случае есть 2 доступных сетевых интерфейса, wlan0mon (о режиме мониторинга чуть позже) и wlan1 (wlan0).

После это шага есть несколько возможных путей:

- Путь попроще и для ленивых: использовать утилиту wifite

- Делать все ручками и сами

В первом случае вам потребуется всего лишь

-выбрать девайc с которого проводить атаку (сетевой интерфейс)

-выбрать атакуемую сеть

-далее утилита все сделает сама: либо захватит хендшейк если вы атакуете WPA сеть без WPS, либо будет производить атаку с помощью Pixie если WPS включен.

-на случай WPA, Wifite можно запустить указав словарь который он будет использовать для взлома хендшейка (wifite –dict wordlist.txt).

Когда мы убедились, что вайфай адаптер подключен и работает, нужно узнать сигнал каких сетей он ловит, один из вариантов, включить беспроводной интерфейс и произвести сканирование.

Для этого мы воспользуемся следующими командами:

ifconfig wlan1 up – в данном случае wlan1 это имя сетевого интерфейса

iwlist wlan1 scanning – сканирование с использованием интерфейса wlan1

и мы получим приблизительно такой вывод:

Нас интересует сразу несколько параметров:

Имя сети, MAC адрес, канал

Теперь давайте попробуем захватить хендшейк, для этого нам надо перевести сетевой интерфейс в режим мониторинга и захватить хендшейк.

Для перевода в режим мониторинга используется команда :

airmon-ng start wlan1 – при этом интерфейс поменяет имя на wlan1mon и перейдет в режим мониторинга (проверить это можно при помощи iwconfig), при этом вас может предупредить о том, что какие-то процессы могут этому мешать, не обращайте внимания, это нормально.

Для более аккуратного захвата хендшейка мы будем использовать информацию, которую мы получили при сканировании:

Airodump-ng wlan0mon –-bssid FC:8B:97:57:97:A9 –-channel 2 -–write handshake –-wps

wlan0mon – имя интерфейса

bssid FC:8B:97:57:97:A9 – MAC адресс роутера который мы взламываем

channel 2 – ограничение по каналу, на роутер который мы взламываем

write handshake – эта команда позволяет нам записать захваченную информацию в файлы с именем handshake

wps – отобразит наличие WPS у точки на случай если вы его упустили.

Вот так выглядит процесс захвата хендшейка.

Учитывая, что хендшейк происходит при подключении клиента к точке доступа, то нам необходимо либо подождать пока клиент подключиться к точке доступа (например придя домой, в офис, или включив ноутбук/wifi) либо помочь клиенту пере подключиться к точке доступа используя деаунтефикацию и поимку хендшейка при последующем подключении. Пример деаунтефикации.

aireplay-ng -0 10 –a FC:8B:97:57:97:A9 –c 68:3E:34:15:39:9E wlan0mon

-0 — означает деаунтефикацию

10 – количество деаунтефикаций

-a FC:8B:97:57:97:A9 – MAC адрес точки доступа

–c 68:3E:34:15:39:9E – MAC адрес клиента

wlan0mon – используемый интерфейс

Когда вы поймаете хендшейк это отобразиться в правом верхнем углу.

Теперь, когда мы поймали хендшейк желательно его проверить, почистить убрав все лишнее и подобрать пароль.

Проверить можно несколькими способами:

1) с помощью утилиты cowpatty

cowpatty -r handshake-01.cap -c

-r указывает файл для проверки

-с указывает что нам надо проверить хендшейк а не взламывать его

Как мы видим на скриншоте в первом файле у нас не было правильно хендшейка, зато во втором был.

2) С помощью Wireshark

для этого надо открыть файл wireshark’om, это можно сделать как из терминала (wireshark handshake-01.cap) так и в ручную. При этом вы увидите большое количество пакетов. Давайте отфильтруем пакеты хендшейка с помощью фильтра:

eapol || wlan.fc.type_subtype == 0x04 || wlan.fc.type_subtype == 0x08

Теперь нам требуется оставить броадкаст точки доступа, и первые 2 пакета хендшейка, убрав все остальное. При этом надо следить чтобы у первых 2х пакетов номер не слишком отличались, чтобы они были из одного хендшейка.

При этом можно выделить броадскаст и 2 первых пакета и сохранить их отдельно.

3) самый простой способ — это утилита WPAclean.

wpaclean handshake-01.cap wpacleaned.cap

handshake-01.cap — это файл источник из которого будет браться хендшейк

wpacleaned.cap — это файл куда будет записываться очищеный хендшейк.

Как мы видим вывод программы несколько разный, это связанно с тем что в первом файле не было всей необходимой информации.

Теперь, когда у нас есть правильный очищенный хендшейк, нам остается его расшифровать.

Для получения пароля от Wi-Fi нам потребуется найти пароль, при использовании которого хеши для 2х наших хендшейков совпадут. Для этого можно использовать словарь или подбирать по символам. Если у вас не суперкомпьютер, то этот вариант вам вряд ли подойдет, так как количество вариантов — это количество допустимых символов в степени количества знаков пароля (

130^8 для 8 значного пароля). Применять подбор по символам имеет смысл, если вы знаете кусочек пароля, который сократит количество вариантов, или ограничение пароля (например, что там только цифры, или он совпадает с мобильным телефоном в вашей области). Сейчас мы будем подбирать пароль по словарю.

Мы можем расшифровывать хендшейк при помощи CPU или GPU. Обычно, если у вас мощная видеокарта, то при помощи GPU быстрее.

Для расшифровки с помощью CPU мы воспользуемся aircrack

aircrack-ng wpacleaned.cap –w wordlist.txt

wpacleaned – это наш очищенный и проверенный хендшейк

-w wordlist.txt – это наш словарь, по которому мы и будем подбирать пароль

Утилита для взлома через GPU называется pyrit обладает гораздо большими возможностями и тонкой настройкой, но о них как-нибудь в следующий раз, сейчас мы просто попробуем подобрать пароль для хендшейка с нашим конкретным словарем.

pyrit –r wpacleaned.cap –i wordlist.txt attack_passthrough

-r wpaclean.cap – файл хендшейка

-I wordlist.txt – файл словаря

Если это не помогло:

Можно попытаться применить смесь социальной инженерии и атаки на Wi-Fi, для этого есть 2 утилиты:

Для wifiphisher нам понадобиться 2 вайфай адаптера. Вкратце это происходит так:

- С помощью 1 адаптера мы глушим точки цели

- На втором адаптере мы поднимаем открытую точку с таким же именем

- Когда цель не сможет подключиться и использовать свою точку, она возможно подключится к нашей

- У цели выпадет «похожее» на правдивое окошко где попросят ввести пароль от вайфая для того чтобы роутер закончил обновление.

При этом правильность введенного пароля для обновления не проверяется.

Linset осуществляет работу подобным образом. Но ключевая особенность этой утилиты, в том, что она на испанском, Английской и тем более русской версии нету, Тем не менее алгоритм работы данной утилиты достаточно простой. Вы можете посмотреть видео и понять как ею пользоваться с первого раза. Единственное что вам понадобится, это дистрибутив WifiSlax.

Другим похожим на Linset приложением, является Fluxion, которая уже идет в поставке с последней версией Kali Linux. Как происходит процесс взлома WIFI при помощи Fluxion вы можете посмотреть на видео.

Читайте также: