Makecert windows 10 не работает

Обновлено: 04.07.2024

Для аутентификации подключений типа "точка — сеть" используются сертификаты. Эта статья поможет создать самозаверяющий корневой сертификат, а также сертификаты клиента с помощью MakeCert. Если вы ищете инструкции для других сертификатов, ознакомьтесь со статьями Создание и экспорт сертификатов для подключений "точка-сеть" с помощью PowerShell или Generate and export certificates for Point-to-Site using Linux strongSwan CLI (Создание и экспорт сертификатов для подключений "точка-сеть" с помощью Linux strongSwan CLI).

Хотя для создания сертификатов мы рекомендуем использовать сведения статьи Создание и экспорт сертификатов для подключений типа "точка — сеть" с помощью PowerShell, мы предоставили инструкции по MakeCert в качестве необязательного метода. Сертификаты, созданные с помощью другого метода, можно установить на любой поддерживаемой клиентской операционной системе. Однако MakeCert имеет такие ограничения:

- Мы не рекомендуем использовать MakeCert. Это значит, что средство может быть удалено в любой момент. Если MakeCert больше недоступен, это никак не повлияет на сертификаты, созданные с помощью этого средства. MakeCert используется только для создания сертификатов, а не как механизм проверки.

Создание самозаверяющего корневого сертификата

Ниже приведены инструкции по созданию самозаверяющего сертификата с помощью MakeCert. Они не зависят от модели развертывания. Они подходят как для модели с использованием диспетчера ресурсов, так и для классической модели.

Скачайте и установите MakeCert.

После установки служебную программу makecert.exe обычно можно найти по такому пути: C:\Program Files (x86)\Windows Kits\10\bin<arch>. Однако возможно, что она была установлена в другое место. Откройте командную строку от имени администратора и перейдите в расположение служебной программы MakeCert. Вы можете использовать следующий пример, чтобы указать правильное расположение:

Создайте и установите сертификат в личном хранилище сертификатов на компьютере. В следующем примере создается соответствующий CER-файл , передаваемый в Azure при настройке подключений типа "точка — сеть". Замените P2SRootCert и P2SRootCert.cer именем, которое необходимо использовать для сертификата. Сертификат расположен в хранилище сертификатов: Certificates — <текущий_пользователь>\Personal\Certificates.

Экспорт открытого ключа (CER)

После создания самозаверяющего корневого сертификата экспортируйте CER-файл его открытого ключа (не закрытый ключ). В дальнейшем вы загрузите этот файл в Azure. Чтобы экспортировать CER-файл для самозаверяющего корневого сертификата, сделайте следующее:

Чтобы получить из сертификата CER-файл, откройте раздел Управление сертификатами пользователей. Найдите корневой самозаверяющий сертификат (обычно он находится в папке Certificates - <текущий_пользователь>\Personal\Certificates) и щелкните его правой кнопкой мыши. Щелкните Все задачи > Экспорт. Откроется мастера экспорта сертификатов. Если не удается найти сертификат в разделе <текущий_пользователь>\Personal\Certificates, возможно, вы случайно открыли "Certificates — Local Computer"вместо "Certificates— <текущий_пользователь>". Если вы хотите открыть диспетчер сертификатов в области текущего пользователя с помощью PowerShell, выполните команду certmgr в окне консоли.

В окне мастера нажмите Далее.

Выберите Нет, не экспортировать закрытый ключ и снова нажмите кнопку Далее.

На странице Формат экспортируемого файла выберите Файлы X.509 (.CER) в кодировке Base-64 и нажмите кнопку Далее.

На странице Имя экспортируемого файла нажмите кнопку Обзор, чтобы перейти в расположение для экспорта сертификата. В поле Имя файла введите имя для файла сертификата. Затем щелкните Далее.

Сертификат успешно экспортирован.

Экспортированный сертификат выглядит примерно так:

Если открыть экспортированный сертификат в Блокноте, результат будет приблизительно таким, как в приведенном ниже примере. Выделенный синим цветом раздел содержит сведения, которые загружены в Azure. Если при открытии сертификата в Блокноте он не выглядит, как приведенный ниже пример, как правило, это означает, что экспорт выполнен не в формате X.509 (.CER) с кодировкой Base64. Кроме того, при использовании другого текстового редактора следует учитывать, что в некоторых редакторах может выполняться непреднамеренное форматирование в фоновом режиме. Это может вызвать проблемы при передаче текста из этого сертификата в Azure.

Экспорт самозаверяющего сертификата и закрытого ключа для его сохранения (необязательно)

Может возникнуть необходимость экспортировать самозаверяющий корневой сертификат и сохранить его в надежном месте. При необходимости позднее можно будет установить его на другом компьютере и создать дополнительные сертификаты клиента или экспортировать другой CER-файл. Чтобы экспортировать самозаверяющий корневой сертификат в формате PFX, выберите корневой сертификат и выполните те же действия, что описаны в разделе Экспорт сертификата клиента.

Создание и установка сертификатов клиента

Не устанавливайте самозаверяющий сертификат непосредственно на клиентский компьютер. Нужно создать сертификат клиента из самозаверяющего сертификата. Затем его следует экспортировать и установить на клиентском компьютере. Приведенные ниже инструкции не зависят от модели развертывания. Они подходят как для модели с использованием диспетчера ресурсов, так и для классической модели.

Создание сертификата клиента

На каждом клиентском компьютере, который подключается к виртуальной сети с помощью подключения типа "точка —сеть", должен быть установлен сертификат клиента. Вы можете создать сертификат клиента из самозаверяющего корневого сертификата, а затем экспортировать и установить его. Если сертификат клиента не установлен, произойдет сбой аутентификации.

Ниже описан способ создания сертификата клиента из самозаверяющего корневого сертификата. Из одного корневого сертификата можно создать несколько сертификатов клиента. При создании сертификатов клиента с помощью приведенных ниже инструкций сертификат клиента автоматически устанавливается на компьютер, который использовался для его создания. Если вы хотите установить сертификат клиента на другой клиентский компьютер, его можно экспортировать.

На компьютере, на котором вы создали самозаверяющий сертификат, откройте командную строку от имени администратора.

Измените и запустите пример, чтобы создать сертификат клиента.

- Замените P2SRootCert именем самозаверяющего корня, из которого создается сертификат клиента. Убедитесь, что вы используете имя корневого сертификата. Это значение "CN =", которое было указано при создании самозаверяющего корневого сертификата.

- Замените P2SChildCert именем, которое следует использовать для создаваемого сертификата клиента.

Если выполнить приведенную ниже команду без изменений, в ваше хранилище личных сертификатов будет добавлен сертификат клиента с именем P2SChildcert, созданный из корневого сертификата P2SRootCert.

Экспорт сертификата клиента

Созданный сертификат клиента автоматически устанавливается на компьютере, который использовался для его создания. Если вы хотите установить созданный сертификат клиента на другой клиентский компьютер, то его необходимо экспортировать.

Чтобы экспортировать сертификат клиента, откройте раздел Управление сертификатами пользователей. По умолчанию создаваемые сертификаты клиента хранятся в папке Certificates - Current User\Personal\Certificates. Щелкните правой кнопкой мыши сертификат, который нужно экспортировать, выберите Все задачи, а затем — Экспорт, чтобы открыть мастер экспорта сертификатов.

В мастере экспорта сертификатов нажмите кнопку Далее, чтобы продолжить.

Выберите Да, экспортировать закрытый ключ, а затем нажмите кнопку Далее.

На странице Формат экспортируемого файла оставьте настройки по умолчанию. Не забудьте установить флажок Включить по возможности все сертификаты в путь сертификации. При этом также будут экспортированы данные корневого сертификата, необходимые для успешной аутентификации клиента. Без этих данных аутентификация клиента завершится ошибкой, так как у клиента не будет доверенного корневого сертификата. Затем щелкните Далее.

На странице Безопасность следует защитить закрытый ключ. Если вы решите использовать пароль, обязательно запишите или запомните пароль, заданный для этого сертификата. Затем щелкните Далее.

На странице Имя экспортируемого файла нажмите кнопку Обзор, чтобы перейти в расположение для экспорта сертификата. В поле Имя файла введите имя для файла сертификата. Затем щелкните Далее.

Установка экспортированного сертификата клиента

Дальнейшие действия

Продолжайте настраивать параметры конфигурации типа "точка-сеть".

Разработка Microsoft® Windows® Operating System компанией Apowersoft Limited послужила толчком для создания последней версии файла MAKECERT.EXE. Он также известен как файл ECM MakeCert (расширение EXE), который классифицируется как файл Win32 EXE (Исполняемое приложение).

Первый выпуск файла MAKECERT.EXE в ОС Windows XP состоялся 05/31/2001 в составе Office XP. Самая последняя версия [версия 6.1.7600.16385 (win7_rtm.090713-1255)] была представлена 09/14/2017 для Streaming Video Recorder 6.2.4. Файл MAKECERT.EXE входит в состав Streaming Video Recorder 6.2.4, Microsoft Visual Studio 2010 Ultimate 2010 и Office XP.

Продолжайте читать, чтобы найти загрузку правильной версии файла MAKECERT.EXE (бесплатно), подробные сведения о файле и порядок устранения неполадок, возникших с файлом EXE.

Совместимость с Windows 10, 8, 7, Vista, XP и 2000

Средняя оценка пользователей

| Сведения о разработчике и ПО | |

|---|---|

| Разработчик ПО: | Microsoft Corporation |

| Программа: | Microsoft® Windows® Operating System |

| Авторское право: | © Microsoft Corporation. All rights reserved. |

| Сведения о файле | |

|---|---|

| Набор символов: | Unicode |

| Код языка: | English (U.S.) |

| Флаги файлов: | (none) |

| Маска флагов файлов: | 0x003f |

| Точка входа: | 0x5f07 |

| Размер кода: | 29184 |

| Информация о файле | Описание |

|---|---|

| Размер файла: | 54 kB |

| Дата и время изменения файла: | 2020:01:02 09:11:52+00:00 |

| Тип файла: | Win32 EXE |

| Тип MIME: | application/octet-stream |

| Тип компьютера: | Intel 386 or later, and compatibles |

| Метка времени: | 2009:07:13 23:32:46+00:00 |

| Тип PE: | PE32 |

| Версия компоновщика: | 9.0 |

| Размер кода: | 29184 |

| Размер инициализированных данных: | 28160 |

| Размер неинициализированных данных: | 0 |

| Точка входа: | 0x5f07 |

| Версия ОС: | 6.1 |

| Версия образа: | 6.1 |

| Версия подсистемы: | 5.1 |

| Подсистема: | Windows command line |

| Номер версии файла: | 6.1.7600.16385 |

| Номер версии продукта: | 6.1.7600.16385 |

| Маска флагов файлов: | 0x003f |

| Флаги файлов: | (none) |

| Файловая ОС: | Windows NT 32-bit |

| Тип объектного файла: | Executable application |

| Подтип файла: | 0 |

| Код языка: | English (U.S.) |

| Набор символов: | Unicode |

| Наименование компании: | Microsoft Corporation |

| Описание файла: | ECM MakeCert |

| Версия файла: | 6.1.7600.16385 (win7_rtm.090713-1255) |

| Внутреннее имя: | MAKECERT.EXE |

| Авторское право: | © Microsoft Corporation. All rights reserved. |

| Название продукта: | Microsoft® Windows® Operating System |

| Версия продукта: | 6.1.7600.16385 |

✻ Фрагменты данных файлов предоставлены участником Exiftool (Phil Harvey) и распространяются под лицензией Perl Artistic.

MAKECERT.EXE — ошибки выполнения

Ошибки выполнения — это ошибки Streaming Video Recorder, возникающие во время «выполнения». Термин «выполнение» говорит сам за себя; имеется в виду, что данные ошибки EXE возникают в момент, когда происходит попытка загрузки файла MAKECERT.EXE — либо при запуске приложения Streaming Video Recorder, либо, в некоторых случаях, во время его работы. Ошибки выполнения являются наиболее распространенной разновидностью ошибки EXE, которая встречается при использовании приложения Streaming Video Recorder.

К числу наиболее распространенных ошибок MAKECERT.EXE относятся:

Не удается запустить программу из-за отсутствия MAKECERT.EXE на компьютере. Попробуйте переустановить программу, чтобы устранить эту проблему.

Таким образом, крайне важно, чтобы антивирус постоянно поддерживался в актуальном состоянии и регулярно проводил сканирование системы.

Поиск причины ошибки MAKECERT.EXE является ключом к правильному разрешению таких ошибок. Несмотря на то что большинство этих ошибок EXE, влияющих на MAKECERT.EXE, происходят во время запуска, иногда ошибка выполнения возникает при использовании Microsoft® Windows® Operating System. Причиной этого может быть недостаточное качество программного кода со стороны Microsoft Corporation, конфликты с другими приложениями, сторонние плагины или поврежденное и устаревшее оборудование. Кроме того, эти типы ошибок MAKECERT.EXE могут возникать в тех случаях, если файл был случайно перемещен, удален или поврежден вредоносным программным обеспечением. Таким образом, крайне важно, чтобы антивирус постоянно поддерживался в актуальном состоянии и регулярно проводил сканирование системы.

Шаг 1. Восстановите компьютер до последней точки восстановления, «моментального снимка» или образа резервной копии, которые предшествуют появлению ошибки.

Чтобы начать восстановление системы (Windows XP, Vista, 7, 8 и 10):

Если на этапе 1 не удается устранить ошибку MAKECERT.EXE, перейдите к шагу 2 ниже.

Шаг 2. Если вы недавно установили приложение Streaming Video Recorder (или схожее программное обеспечение), удалите его, затем попробуйте переустановить Streaming Video Recorder.

Чтобы удалить программное обеспечение Streaming Video Recorder, выполните следующие инструкции (Windows XP, Vista, 7, 8 и 10):

После полного удаления приложения следует перезагрузить ПК и заново установить Streaming Video Recorder.

Если на этапе 2 также не удается устранить ошибку MAKECERT.EXE, перейдите к шагу 3 ниже.

Streaming Video Recorder 6.2.4

Шаг 3. Выполните обновление Windows.

Если ни один из предыдущих трех шагов по устранению неполадок не разрешил проблему, можно попробовать более агрессивный подход (примечание: не рекомендуется пользователям ПК начального уровня), загрузив и заменив соответствующую версию файла MAKECERT.EXE. Мы храним полную базу данных файлов MAKECERT.EXE со 100%-ной гарантией отсутствия вредоносного программного обеспечения для любой применимой версии Streaming Video Recorder . Чтобы загрузить и правильно заменить файл, выполните следующие действия:

Windows 10: C:\Program Files (x86)\Apowersoft\Streaming Video Recorder 6\Windows 10: C:\Program Files (x86)\Microsoft SDKs\Windows\v7.0A\Bin\

Windows 10: C:\Program Files (x86)\Microsoft SDKs\Windows\v7.0A\Bin\x64\

Windows XP: C:\Program Files\Microsoft Office\Office10\

Если этот последний шаг оказался безрезультативным и ошибка по-прежнему не устранена, единственно возможным вариантом остается выполнение чистой установки Windows 10.

New-SelfSignedCertificate: командлет PowerShell для генерации самоподписанного сертификата

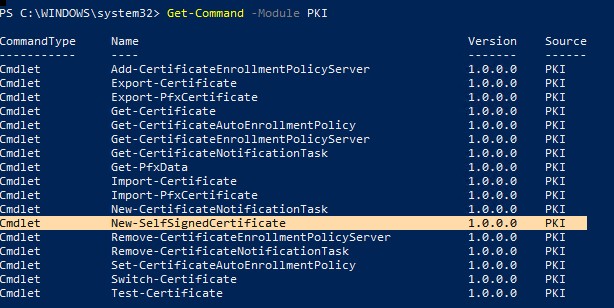

Для создания самоподписанного сертификата в PowerShell нужно использовать командлет New-SelfSignedCertificate, входящий в состав модуля PKI (Public Key Infrastructure).

Чтобы вывести список всех доступных командлетов в модуле PKI, выполните команду:

Get-Command -Module PKI

Самоподписанные сертификаты рекомендуется использовать в тестовых целях или для обеспечения сертификатами внутренних интранет служб (IIS, Exchange, Web Application Proxy, LDAPS, ADRMS, DirectAccess и т.п.), в тех случая когда по какой-то причине приобретение сертификата у внешнего провайдера или разворачивание инфраструктуры PKI/CA невозможны.

Совет. Не забывайте также про возможность использования полноценных бесплатных SSL сертификатов от Let’s Encrypt. Пример, как выпустить SSL сертификат Let’s Encrypt и привязать его к сайту IIS.Для создания сертификата нужно указать значения –DnsName (DNS имя сервера, имя может быть произвольным и отличаться от имени localhost) и —CertStoreLocation (раздел локального хранилища сертификатов, в который будет помещен сгенерированный сертификат). Командлет можно использовать для создания самоподписанного сертификата в Windows 10 (в нашем примере), Windows 8/8.1 и Windows Server 2019/2016/2012 R2.

Directory: Microsoft.PowerShell.Security\Certificate::LocalMachine\My

Thumbprint Subject

Если вы указали нестандартный криптографический провайдер CSPs (например, с помощью параметров -KeyAlgorithm "ECDSA_secP256r1" -Provider 'Microsoft Smart Card Key Storage Provider' ), убедитесь, что он установлен на компьютере (по умолчанию используется CSP Microsoft Enhanced Cryptographic Provider). Иначе появится ошибка:

По-умолчанию генерируется самоподписанный сертификат со следующим параметрами:

- Криптографический алгоритм: RSA;

- Размер ключа: 2048 бит;

- Допустимые варианты использования ключа: Client Authentication и Server Authentication;

- Сертификат может использоваться для: Digital Signature, Key Encipherment ;

- Срок действия сертификата: 1 год.

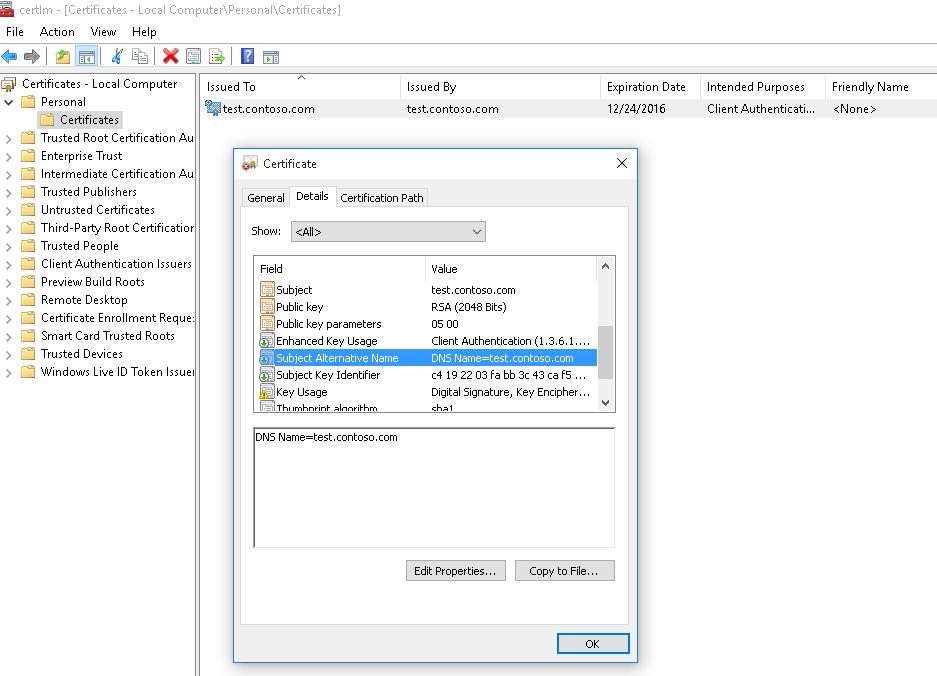

Данная команда создаст новый сертификат и импортирует его в персональное хранилище компьютера. Откройте оснастку certlm.msc и проверьте, что в разделе Personal хранилища сертификатов компьютера появился новый сертификат.

Как вы видите, в свойствах сертификата указано, что данный сертификат может использоваться для аутентификации клиентов (Client Authentication). Также он действителен и для аутентификации сервера (Server Authentication).

С помощью командлета Get-ChildItem можно вывести все параметры созданного сертификата по его отпечатку (Thumbprint):

Get-ChildItem -Path "Cert:\LocalMachine\My" | Where-Object Thumbprint -eq DC1A0FDE0120085A45D8E14F870148D1EBCB82AE | Select-Object *

Можно создать цепочку сертфикатов. Сначала создается корневой сертификат (CA), а на основании него генерируется SSL сертификат сервера:

$rootCert = New-SelfSignedCertificate -Subject "CN=TestRootCA,O=TestRootCA,OU=TestRootCA" -KeyExportPolicy Exportable -KeyUsage CertSign,CRLSign,DigitalSignature -KeyLength 2048 -KeyUsageProperty All -KeyAlgorithm 'RSA' -HashAlgorithm 'SHA256' -Provider "Microsoft Enhanced RSA and AES Cryptographic Provider" `

New-SelfSignedCertificate -CertStoreLocation cert:\LocalMachine\My -DnsName "test2.contoso.com" -Signer $rootCert -KeyUsage KeyEncipherment,DigitalSignature

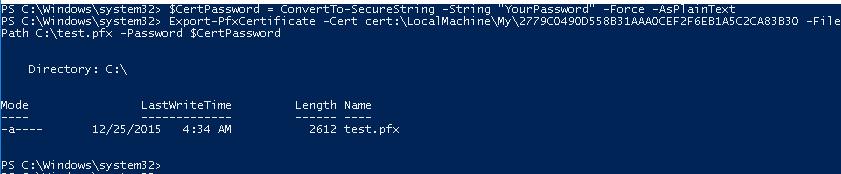

Для экспорта полученного сертификата c закрытым ключом в pfx файл, защищенный паролем, нужно получить его отпечаток (Thumbprint). Сначала нужно указать пароль защиты сертификата и преобразовать его в формат SecureString. Значение Thumbprint нужно скопировать из результатов выполнения команды New-SelfSignedCertificate.

$CertPassword = ConvertTo-SecureString -String “YourPassword” -Force –AsPlainText

Export-PfxCertificate -Cert cert:\LocalMachine\My\2779C0490D558B31AAA0CEF2F6EB1A5C2CA83B30 -FilePath C:\test.pfx -Password $CertPassword

Можно экспортировать открытый ключ сертификата:

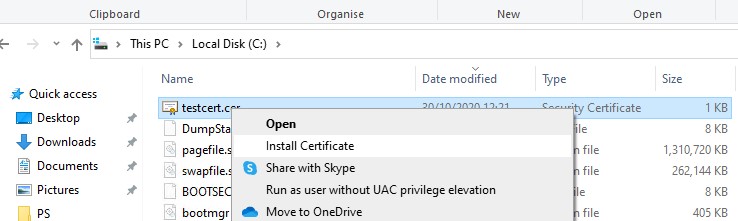

Export-Certificate -Cert Cert:\LocalMachine\My\2779C0490D558B31AAA0CEF2F6EB1A5C2CA83B30 -FilePath C:\testcert.cer

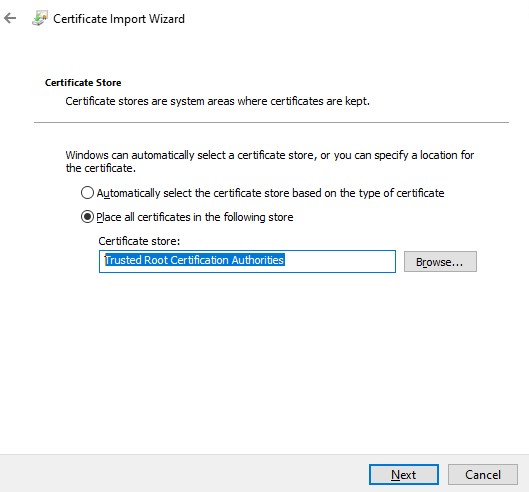

Проверьте, что в указанном каталоге появился cer(PFX)файл сертификата. Если щелкнуть по нему правой клавишей и выбрать пункт меню Install Certificate, можно с помощью мастера импорта сертификатов добавить сертификат в корневые доверенные сертификаты компьютера.

Выберите Store location -> Local Machine, Place all certificates in the following store -> Trusted Root Certification Authorities.

$cert=New-SelfSignedCertificate …..

$certFile = Export-Certificate -Cert $cert -FilePath C:\certname.cer

Import-Certificate -CertStoreLocation Cert:\LocalMachine\AuthRoot -FilePath $certFile.FullName

Полученный открытый ключ или сам файл сертификата можно распространить на все компьютеры и сервера в домене с помощью GPO (пример установки сертификата на компьютеры с помощью групповых политик).

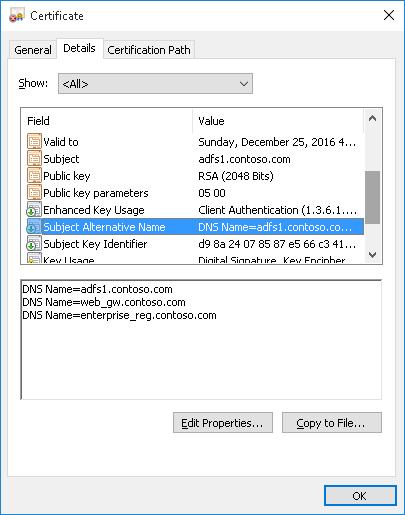

Одной из полезных возможностей командлета New-SelfSignedCertificate является возможность создать сертификат с несколькими различными именами Subject Alternative Names (SAN).

Примечание. Утилита Makecert.exe, в отличии от командлета New-SelfSignedCertificate, не умеет создавать сертификаты с SAN.Если создается сертификат с несколькими именами, первое имя в параметре DnsName будет использоваться в качестве CN (Common Name) сертификата. К примеру, создадим сертификат, у которого указаны следующие имена:

Команда создания сертификата будет такой:

Создать самоподписанный сертфикат типа Code Signing для подписывания кода

В PoweShell 3.0 командлет New-SelfSifgnedCertificate позволял генерировать только SSL сертификаты, которые нельзя было использоваться для подписывания кода драйверов и приложений (в отличии сертификатов, генерируемых утилитой MakeCert).

В версии PowerShell 5 новая версия командлета New-SelfSifgnedCertificate теперь может использоваться для выпуска сертификатов типа Code Signing.

Для создания самоподписанного сертфиката для подписывания кода приложений, выполните команду:

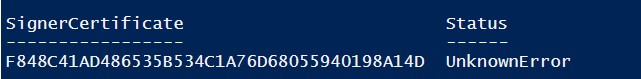

$cert = New-SelfSignedCertificate -Subject "Cert for Code Signing” -Type CodeSigningCert -CertStoreLocation cert:\LocalMachine\My

Set-AuthenticodeSignature -FilePath C:\PS\test_script.ps1 -Certificate $cert

Если при выполнении команды появится предупреждение UnknownError, значит этот сертификат недоверенный, т.к. находится в персональном хранилище сертификатов пользователя.

Move-Item -Path $cert.PSPath -Destination "Cert:\CurrentUser\Root"

После этого вы можете подписать свой PowerShell скрипт с помощью данного самоподписанного сертификата.

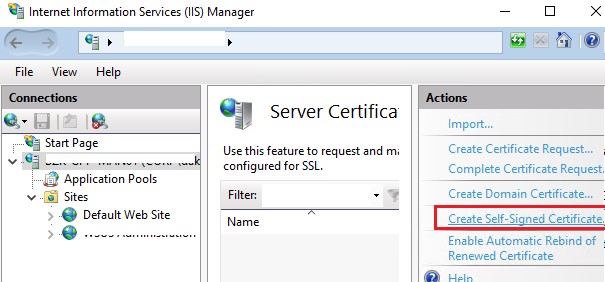

Использование самоподписанного SSL сертификата SHA-256 в IIS

Обратите внимание, что при создании самоподписанный сертификат для IIS через консоль Internet Information Manager (пункт меню Create Self-Signed Certificate), создается сертификат с исопльзованием алгоритма шифрования SHA-1. Такие сертификаты многими браузерами считаются недоверенными, поэтому они могут выдавать предубеждение. Командлет New-SelfSignedCertificate позволяет создать более популырный тип сертификата с помощью алгоритма шифрования SHA-256.

Вы можете привязать самоподписанный сертификат SHA-256, созданный в PowerShell, к сайту IIS. Если вы с помощью PowerShell создали SSL сертификат и поместили его в хранилище сертификатов компьютера, он будет автоматически доступен для сайтов IIS.

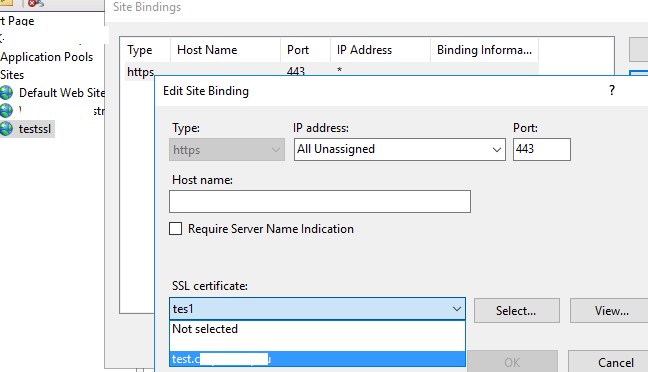

Запустите консоль IIS Manager, выберите ваш сайт, затем в настройке Site Binding, выберите созданный вами сертификат и сохраните изменения.

Файл makecert.exe из Microsoft Corporation является частью Microsoft(R) Windows NT(R) Operating System. makecert.exe, расположенный в D: \Documents and Settings \Mike \Local Settings \Temp \VisualCron \cert \ с размером файла 39936.00 байт, версия файла 5.131.3790.0, подпись not found.

- Запустите приложение Asmwsoft Pc Optimizer.

- Потом из главного окна выберите пункт "Clean Junk Files".

- Когда появится новое окно, нажмите на кнопку "start" и дождитесь окончания поиска.

- потом нажмите на кнопку "Select All".

- нажмите на кнопку "start cleaning".

- Запустите приложение Asmwsoft Pc Optimizer.

- Потом из главного окна выберите пункт "Fix Registry problems".

- Нажмите на кнопку "select all" для проверки всех разделов реестра на наличие ошибок.

- 4. Нажмите на кнопку "Start" и подождите несколько минут в зависимости от размера файла реестра.

- После завершения поиска нажмите на кнопку "select all".

- Нажмите на кнопку "Fix selected".

P.S. Вам может потребоваться повторно выполнить эти шаги.

3- Настройка Windows для исправления критических ошибок makecert.exe:

- Нажмите правой кнопкой мыши на «Мой компьютер» на рабочем столе и выберите пункт «Свойства».

- В меню слева выберите " Advanced system settings".

- В разделе «Быстродействие» нажмите на кнопку «Параметры».

- Нажмите на вкладку "data Execution prevention".

- Выберите опцию " Turn on DEP for all programs and services . " .

- Нажмите на кнопку "add" и выберите файл makecert.exe, а затем нажмите на кнопку "open".

- Нажмите на кнопку "ok" и перезагрузите свой компьютер.

Всего голосов ( 181 ), 115 говорят, что не будут удалять, а 66 говорят, что удалят его с компьютера.

Читайте также: