Настройки tls windows 10

Обновлено: 07.07.2024

Не удается безопасно подключиться к этой странице

Возможно, на сайте используются устаревшие или ненадежные параметры безопасности протокола TLS. Если это будет повторяться, обратитесь к владельцу веб-сайта.

Для параметров безопасности протокола TLS не установлены значения по умолчанию, что также могло стать причиной ошибки.

Все варианты, которые предложены: Чистить кэш, включать tsl/ssl согласно инструкции , выполнены

Какие еще действия предпринять?

Нам помог переход с 4.0.9708 на 4.0.9944.

Убедитесь, что рабочее место пользователя настроено для работы с Закрытой частью в соответствии с разделом 3. ПОДГОТОВКА К РАБОТЕ документа "Руководство пользователя. Общее".

regsvr32 /u cpcng

regsvr32 cpcng

Альтернативно, можно попробовать переустановить КриптоПро CSP.

Другие возможные причины возникновения ошибки "Невозможно отобразить страницу" в Internet Explorer при доступе в закрытую часть Официального сайта:

1) Не включено использование протоколов шифрования SSL\TLS.

Для включения протоколов необходимо в Свойствах обозревателя Internet Explorer ("Cервис" - "Свойства Обозревателя"), на вкладке "Дополнительно" в среди параметров в разделе "Безопасность" отметить пункты "SSL 3.0" и "TLS 1.0(Необходимо чтобы был включен только один из пунктов TLS)".

- выбрать в меню "Пуск" пункт "Выполнить";

- в окне "Запуск программы" ввести команду "cmd" и нажать "ОК";

- в командной строке Windows ввести "telnet bus.gov.ru 443" и нажать Enter.

Служба Тelnet в ОС Windows Vista, 7, 8 и 8.1 по-умолчанию отключена. Для включения службы необходимо в меню "Пуск" - "Панель управления" - "Программы и компоненты" - "Включение и отключение компонентов Windows" отметить пункт "Клиент Telnet".

Действия необходимые для открытия доступа зависят от способа организации интернет-подключения и в этом случае необходимо обратиться к системному администратору организации.

3) Не установлен корневой сертификат Удостоверяющего центра Федерального казначейства или стороннего аккредитованного удостоверяющего центра.

Корневые сертификаты других УЦ должны быть доступны на сайте этого УЦ (сайте организации-владельца УЦ).

Установка корневых сертификатов производится следующим образом:

- Открыть сохраненный сертификат и нажать "Установить сертификат";

- в появившемся окне мастера импорта сертификатов нажать кнопку "Далее";

- в следующем окне необходимо выбрать пункт "Поместить сертификат в следующее хранилище" и нажать кнопку "Обзор" для выбора хранилища;

- выбрать хранилище "Доверенные корневые центры сертификации" и нажать кнопку "OK";

- завершить установку сертификата, нажав кнопку "Готово".

4) Не установлено или некорректно установлено ПО СКЗИ КриптоПро CSP.

Выполнение односторонней аутентификации с помощью КриптоПро CSP можно проверить на ресурсах компании ООО "КРИПТО ПРО".

- антивирусное программное обеспечение;

- вредоносное программное обеспечение, вирусы или последствия их работы;

- другие криптопровайдеры (ЛИССИ-CSP, VipNET CSP и подобные).

Установку КриптоПро CSP необходимо производить, используя последние сборки дистрибутива, необходимой версии КриптоПро CSP (для КриптоПро CSP 3.6 последней является КриптоПро CSP 3.6 Revision 4 \ R4), предварительно отключив ПО антивирусной и проактивной защиты (т.к. их использование может приводить к некорректной установке КриптоПро CSP).

5) Истек срок лицензии КриптоПро CSP.

Срок использования демонстрационной версии КриптоПро CSP ограничен 90 днями с момента установки.

Также есть возможность ввести ключ лицензии для установленного ПО КриптоПро CSP через Панель управления: "Панель управления" - "КриптоПро CSP", вкладка "Общие".

Для версии 3.6 R4 на этой вкладке необходимо нажать кнопку "Ввод лицензии". В результате откроется диалоговое окно мастера установки КриптоПро "Сведения о пользователе" с полем для ввода ключа лицензии.

В более ранних ревизиях КриптоПро CSP на вкладке "Общие" может отображаться ссылка "КриптоПро PKI". При ее нажатии откроется MMC-оснастка "КриптоПро PKI". Для указания ключа лицензии в разделе "Управление лицензиями" необходимо вызвать контекстное меню для пункта "КриптоПро CSP" и выбрать команду "Все задачи" - "Ввести серийный номер".

Необходимо добавить узел bus.gov.ru в зону "Надежные узлы" ("Cервис" - "Свойства Обозревателя", вкладка "Безопасность" - "Надежные узлы"), предварительно сняв флаг "Для всех узлов этой зоны требуется проверка серверов (https".

В случае, если ранее указанные рекомендации не помогли, необходимо приложить файл используемого личного сертификата ЭП пользователя (для анализа корректности сведений в сертификате), скриншоты всех произведенных согласно инструкции настроек и действий к Запросу в Службу Технической поддержки, обязательно указав сведения об:

- используемой ОС Windows (версия и разрядность);

- используемом браузере Internet Explorer (версия и разрядность);

- используемом КриптоПро CSP (версия, билд, версия TLS-сервера);

- используемом антивирусном ПО, файэрволле (брандмауэре) и ПО проактивной защиты (наименования и версии).

Инструкция по включению поддержки TLS ГОСТ в ОС Windows 10

- Для включения поддержки TLS ГОСТ для браузера Internet Explorer скачайте и установите ViPNet CSP 4.4.2.

- При установке ViPNet CSP убедитесь, что включен компонент Поддержка протокола TLS/SSL. В ViPNet CSP 4.4.2 компонент включен по умолчанию.

Пользователям, которые обновляют ViPNet CSP со старой версии, следует добавить компонент Поддержка протокола TLS/SSL вручную через панель управления Windows. Для этого:

2.1. Обновите ViPNet CSP

2.2 В меню поиска наберите appwiz.cpl, откроется меню Программы и Компоненты. Найдите ViPNet CSP и выберите пункт Изменить

2.3 В меню установки выберите пункт Добавить или удалить компоненты и включите в установку компонент Поддержка протокола TLS/SSL

-

В конце установки выберите да - для перезагрузки компьютера.

Убедитесь, что в хранилище помещен корневой сертификат Минкомсвязи – он входит в состав ПО ViPNet CSP 4.4.2 и устанавливается автоматически. Если сертификата нет, установите его вручную.

4.1 Скачайте корневой сертификат Минкомсвязи. Ссылка для скачивания

4.2 Откройте сертификат и нажмите кнопку Установить сертификат.

4.3 Выберите расположение хранилища выбираем Локальный компьютер.

4.4 Выберите Поместить все сертификаты в следующее хранилище, нажмите кнопку Обзор и выберите пункт Доверенные корневые центры сертификации.

Что нового в TLS 1.3?

TLS 1.3 нацелен на то, чтобы меньше информации о пользователях было доступно в виде простого текста. Для этого в более ранней версии TLS используются три набора шифров. Проверка подлинности клиента раскрывает личность клиента, если не было проведено повторное согласование. В TLS 1.3 это всегда конфиденциально. Приложения и сервер должны будут приступить к реализации и соблюдению нового протокола безопасности, но на данный момент он не находится в строгом режиме. Если браузер поддерживает его, но не веб-сайт, он вернется к следующей доступной версии TLS.

Включение или отключение TLS 1.3 в Windows 10

- Включение TLS в устаревших версиях Microsoft Edge

- Включить TLS в Microsoft Edge (Chromium)

- Включите TLS 1.3 в браузере Chrome

- Включите TLS 1. 3 в Firefox

После включения настроек необходимо перезапустить браузер, чтобы TLS 1.3 вступил в силу. Имейте в виду, что эта функция все еще внедряется во всех браузерах и может появиться в вашем браузере с некоторым опозданием.

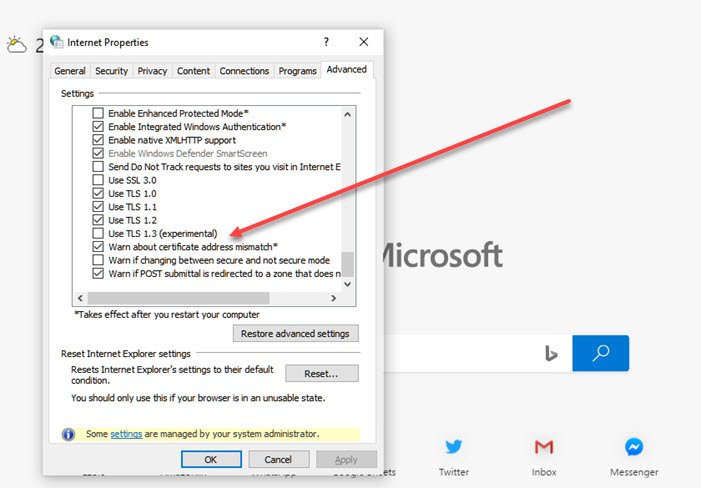

1]Включить TLS в Microsoft Edge Legacy

- Введите inetcpl.cpl в командной строке (Win + R) и нажмите клавишу Enter.

- Откроется окно свойств Интернета. Перейдите в раздел Advanced

- В разделе безопасности установите флажок TLS 1.3.

- Перезапустите браузер

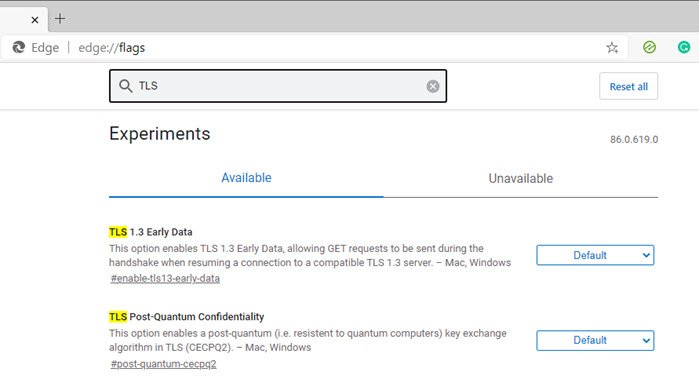

2]Включить TLS в Microsoft Edge (Chromium)

Эта версия Edge построена на Chromium Engine, который не использует стек Windows TLS. Вам нужно будет настроить их самостоятельно, используя диалог edge: // flags.

- На новой вкладке в Edge введите edge: // flags

- Найдите TLS 1.3 и включите настройки

Помните, что он все еще находится на экспериментальной стадии, поскольку сначала он развертывается с Windows 10 Insider, а затем он будет в более широком формате. Поэтому, если вы не хотите его использовать, вы можете использовать другие браузеры, которые используют их стек TLS 1.3.

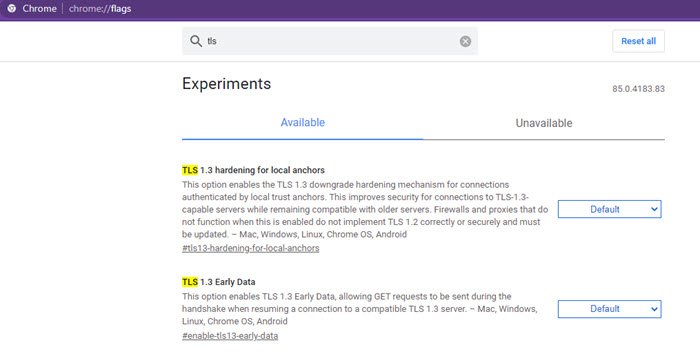

3]Включите TLS 1.3 в браузере Chrome

Поскольку Chrome и Edge используют движок Chromium, вы можете включить или изменить настройку таким же образом с помощью флагов Chrome.

- Введите chrome: // flags на новой вкладке Edge и нажмите клавишу Enter.

- Найдите TLS 1.3 и включите настройки

Вы заметите, что настройки по умолчанию включены для Chrome. Нечто подобное со временем произойдет со всеми браузерами.

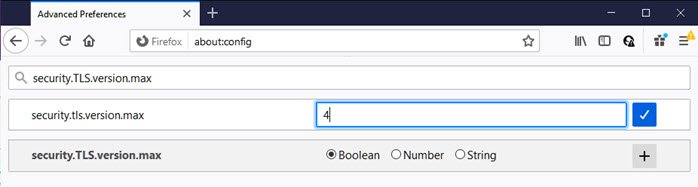

4]Включите TLS 1.3 в Firefox

- Запустите Firefox и введите about: config а затем нажмите клавишу ввода в новой вкладке.

- Откроется область конфигурации с полем поиска.

- Найдите безопасность.tls.version.max флаг и дважды щелкните, чтобы изменить значение

- Измените значение с 3 на 4.

- Перезагрузите браузер Firefox.

Я надеюсь, что за публикацией было легко следить, и если вы планируете использовать TLS, вы можете включить его в Windows и во всех поддерживаемых браузерах. Если вы хотите отключить, измените значение на три.

Как проверить, правильно ли включен TLS 1.3?

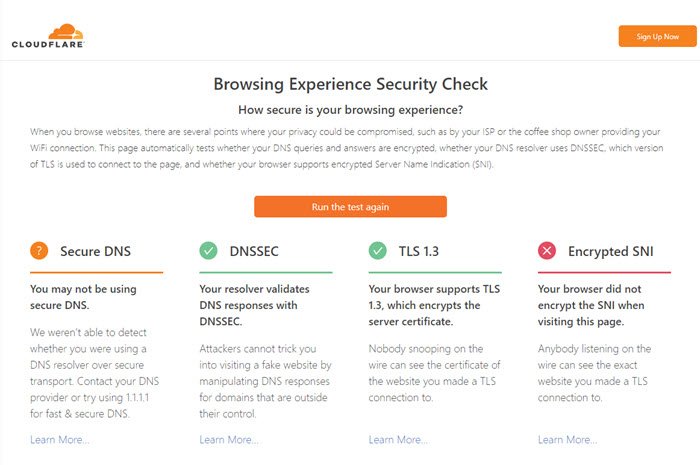

Вы можете использовать Проверка безопасности просмотра Cloudflare чтобы узнать, включен ли TLS 1.3 по умолчанию.

Оказавшись на странице, нажмите кнопку «Проверить мой браузер», и откроется такая информация, как Secure DNS, DNSSEC, TLS 1.3 и Encrypted SNI.

В сегодняшней статье я покажу, как включить TLS 1.3 в Windows и в браузерах Firefox, Chrome и Edge.

На сегодняшний день существуют 4 версии протокола:

На 2020 год протоколы версий 1.0 и 1.1. признаны устаревшими.

Большой проблемой TLS 1.2 является то, что он часто неправильно настроен, что делает защищенное соединение уязвимыми для атак. TLS 1.3 удаляет устаревшие и небезопасные функции из TLS 1.2, в том числе:

В целом новая версия протокола 1.3 стала намного защищеннее и работает намного быстрее. Рекомендуется использовать именно ее.

Как включить TLS 1.3 в Windows

Имейте в виду, что эта функция все еще внедряется и может появиться в вашем браузере немного позже.

Microsoft Edge

Edge Chromium

Эта версия Edge построена на Chromium Engine, который не использует стек Windows TLS. Вам нужно будет настроить их самостоятельно, используя флаг в edge://flags.

- В адресной строке Edge введите edge://flags и нажмите Enter.

- Найдите TLS 1.3 и включите настройки.

- После включения настроек необходимо перезапустить браузер, чтобы новая версия протокола вступил в силу.

Помните, что он все еще находится на экспериментальной стадии, так как сначала он развертывается с Windows 10 Insider, а затем он будет в более широком формате. Поэтому, если вы не хотите его использовать, вы можете использовать другие браузеры, которые поддерживают версию 1.3.

Chrome

Поскольку Chrome и Edge используют движок Chromium, вы можете включить или изменить настройку таким же образом с помощью флагов Chrome.

Вы заметите, что настройки по умолчанию включены для Chrome. Нечто подобное со временем произойдет со всеми браузерами.

Firefox

- Запустите Firefox и введите в адресной строке about:config , а затем нажмите клавишу Enter.

- В строке поиска введите security.tls.version.max и нажмите плюс. Убедитесь что значение в положении «True».

- Перезапустите браузер Firefox.

Если вы хотите отключить, верните прежнее.

Как проверить включен ли TLS 1.3

Для проверки TLS 1.3 зайдите на сайт Cloudflare и нажмите кнопку «Run test».

Читайте также: