Отключить uac windows server 2019

Обновлено: 04.07.2024

В этой статье предлагается отключить управление учетной записью пользователя (UAC) на Windows Server.

Применяется к: Windows Server 2012 R2

Исходный номер КБ: 2526083

Сводка

При определенных ограниченных обстоятельствах отключение UAC на Windows Server может быть приемлемой и рекомендуемой практикой. Эти обстоятельства возникают только в том случае, если оба указанных ниже условия являются верными:

- Только администраторам разрешено войти на сервер Windows на консоли или с помощью служб удаленного рабочего стола.

- Администраторы во время регистрации на Windows только для того, чтобы выполнять законные функции администрирования системы на сервере.

Если ни один из этих условий не является верным, UAC должен оставаться включен. Например, сервер включает роль служб удаленного рабочего стола, чтобы неадминистративные пользователи могли войти на сервер для запуска приложений. UAC должен оставаться включен в этой ситуации. Кроме того, UAC должен оставаться включен в следующих ситуациях:

- Это руководство применяется только к операционным Windows Server.

- UAC всегда отключен в версиях Core server Windows 2008 R2 и более поздних версиях.

Дополнительная информация

UAC был разработан, чтобы помочь Windows пользователям перейти к использованию стандартных прав пользователей по умолчанию. UAC включает несколько технологий для достижения этой цели. К числу таких технологий относится следующее:

Виртуализация файлов и реестров. Когда устаревшее приложение пытается написать в защищенные области файловой системы или реестра, Windows и прозрачно перенаправляет доступ к части файловой системы или реестру, который пользователь может изменить. Это позволяет многим приложениям, для работы с более ранними версиями Windows для более ранних версий Windows Server 2008 и более поздних версий.

Высота на одном рабочем столе. Когда авторизованный пользователь запускает и повышает программу, в результате получается более мощные права, чем права интерактивного пользователя настольных компьютеров. Совмещая высоту с функцией фильтруемой маркерной символики UAC (см. следующую точку пули), администраторы могут запускать программы со стандартными правами пользователя. И они могут повышать только те программы, которые требуют административных прав с одной учетной записью пользователя. Эта функция высоты для одного пользователя также называется режимом утверждения администратора. Программы можно также начать с повышенных прав с помощью другой учетной записи пользователя, чтобы администратор может выполнять административные задачи на рабочем столе стандартного пользователя.

Фильтрованный маркер. Если пользователь с административными или другими мощными привилегиями или членами группы входит в систему, Windows создает два маркера доступа для представления учетной записи пользователя. Неоткровляемый маркер имеет все групповые членства и привилегии пользователя. Фильтрованный маркер представляет пользователя с эквивалентом стандартных прав пользователя. По умолчанию этот фильтрованный маркер используется для запуска программ пользователя. Неотшифрованный маркер связан только с повышенными программами. Учетная запись называется защищенной учетной записью администратора при следующих условиях:

- Он входит в группу Администраторы

- Он получает фильтрованный маркер при входе пользователя в систему

Protected Mode Internet Explorer (PMIE): PMIE — это функция глубинной защиты. Windows Internet Explorer работает в защищенном режиме с низким уровнем привилегий и не может записываться в большинстве областей файловой системы или реестра. По умолчанию защищенный режим включен, когда пользователь просматривает сайты в зонах Internet или Restricted Sites. PMIE затрудняет изменение параметров пользователя для вредоносных программ, заражающих запущенный экземпляр Internet Explorer. Например, он настраивает себя для запуска при каждом входе пользователя. PMIE на самом деле не является частью UAC. Но это зависит от функций UAC, таких как UIPI.

Обнаружение установщика. Когда новый процесс будет запущен без административных прав, Windows применяет Windows, чтобы определить, будет ли новый процесс устаревшей программой установки. Windows предполагает, что устаревшие программы установки могут не выполняться без административных прав. Поэтому Windows активно подсказывая интерактивному пользователю высоту. Если у пользователя нет административных учетных данных, пользователь не может запустить программу.

Если вы отключите управление учетной записью пользователя: запустите всех администраторов в параметре политики режима утверждения администратора. Он отключает все функции UAC, описанные в этом разделе. Этот параметр политики доступен с помощью локальной политики безопасности компьютера, Параметры, локальных политик и параметров безопасности. Устаревшие приложения, которые имеют стандартные права пользователей, которые ожидают записи в защищенные папки или ключи реестра, не будут работать. Фильтруемые маркеры не создаются. И все программы работают с полными правами пользователя, входившего на компьютер. Он включает Internet Explorer, так как защищенный режим отключен для всех зон безопасности.

Одно из распространенных заблуждений относительно UAC и Однополого рабочего стола, в частности, состоит в том, что оно предотвращает установку вредоносных программ или получение административных прав. Во-первых, вредоносные программы могут быть написаны, чтобы не требовать административных прав. И вредоносные программы могут быть написаны для записи только в области в профиле пользователя. Что еще более важно, в UAC высота на одном рабочем столе не является границей безопасности. Его можно угнать с помощью незагражденного программного обеспечения, которое работает на одном рабочем столе. Высоту на одном рабочем столе следует считать функцией удобства. С точки зрения безопасности защищенный администратор должен считаться эквивалентом администратора. Напротив, использование быстрого переключения пользователей для входов в другой сеанс с помощью учетной записи администратора включает границу безопасности между учетной записью администратора и стандартным сеансом пользователя.

Для Windows сервера, на котором единственным основанием для интерактивного логотипа является администрирование системы, цель меньшего количество подсказок высоты невыполнима или желательна. Инструменты администрирования системы на законных основаниях требуют административных прав. Когда все задачи административного пользователя требуют административных прав, и каждая задача может вызвать запрос на повышение, запросы являются лишь помехой для производительности. В этом контексте такие запросы не способствуют/не могут стимулировать разработку приложений, которые требуют стандартных прав пользователя. Такие запросы не улучшают осанку безопасности. Эти подсказки просто побуждают пользователей щелкнуть диалоговое окно, не читая их.

Это руководство применяется только к хорошо управляемым серверам. Это означает, что только административные пользователи могут войти в систему в интерактивном режиме или через службы удаленного рабочего стола. И они могут выполнять только законные административные функции. Сервер должен считаться эквивалентным клиентской системе в следующих ситуациях:

В этом случае UAC должна оставаться включенной в качестве меры защиты в глубине.

Кроме того, если стандартные пользователи включались на сервер на консоли или через службы удаленного рабочего стола для запуска приложений, особенно веб-браузеров, UAC должен оставаться включен для поддержки виртуализации файлов и реестра, а также защищенный режим Internet Explorer.

Еще один вариант, чтобы избежать подсказок о повышении без отключения UAC, — установить управление учетной записью пользователя: поведение запроса высоты для администраторов в политике безопасности режима утверждения администратора для повышения без запроса. С помощью этого параметра запросы на повышение будут молча утверждаться, если пользователь входит в группу Администраторы. Этот параметр также позволяет включить PMIE и другие функции UAC. Тем не менее, не все операции, которые требуют повышения административных прав запроса. Использование этого параметра может привести к повышению уровня некоторых программ пользователя, а к некоторым нет, без каких-либо различий между ними. Например, большинство консольных утилит, которые требуют административных прав, ожидают, что они будут запущены по командной подсказке или другой уже запущенной программе. Такие утилиты просто сбой, когда они запущены по командной подсказке, которая не повышена.

Возможно, многие сталкивались с ситуацией, при которой установка какого-либо ПО завершалась ошибкой из-за включенного User Account Control (UAC, контроль учетных записей), либо вендор программного обеспечения в качестве рекомендаций, на время развертывания рекомендовал выполнять отключение UAC, во избежание ошибок во время инсталляции программного обеспечения. В статье ниже описаны спобосы отключения UAC или изменения режимов его работы.

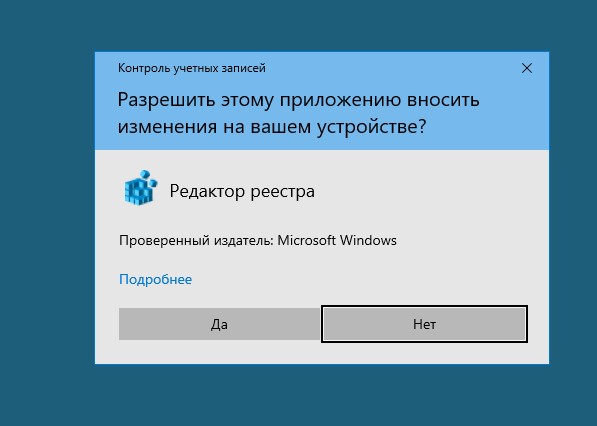

UAC - это компонент операционных систем Microsoft Windows, впервые появившийся в Windows Vista. Этот компонент запрашивает подтверждение действий, требующих прав администратора, в целях защиты от несанкционированного использования компьютера. В случае, если программа запрашивает действие, требующее прав администратора, выполнение программы приостанавливается и система выдает запрос пользователю. Окно с запросом размещается на защищённом рабочем столе, чтобы предотвратить «нажатие» программой кнопки разрешения.

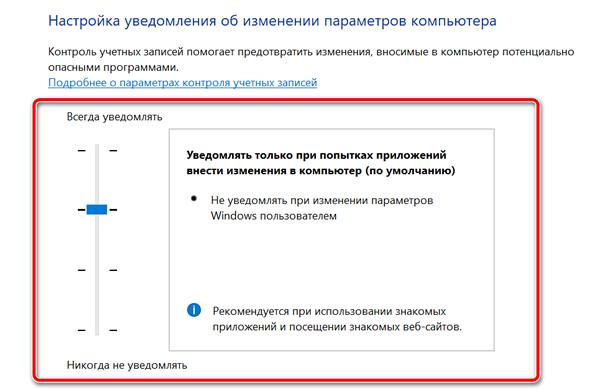

- Always Notify (Всегда уведомлять) - в этом режиме пользователь будет всегда получать уведомления о попытках программ установить программное обеспечение или внести изменения в компьютер или при изменении параметров Windows пользователем.

- Notify me only when programs try to make changes to my computer (Уведомлять только при попытках программ внести изменения в компьютер) - в этом режиме пользователь будет получать уведомления только при попытках программ внести изменения в компьютер и не будет уведомления при изменении параметров Windows пользователем.

- Notify me only when programs try to make changes to my computer (do not dim my desktop) (Уведомлять только при попытках программ внести изменения в компьютер (не затемнять рабочий стол)) - этот режим аналогичен предыдущему, но рабочий стол не будет затемняться.

- Never notify (Disable UAC) (Никогда не уведомлять (Отключить контроль учетных записей)) - В этом режиме пользователь не будет получать никаких уведомлений

Как выполнить отключение UAC в Windows

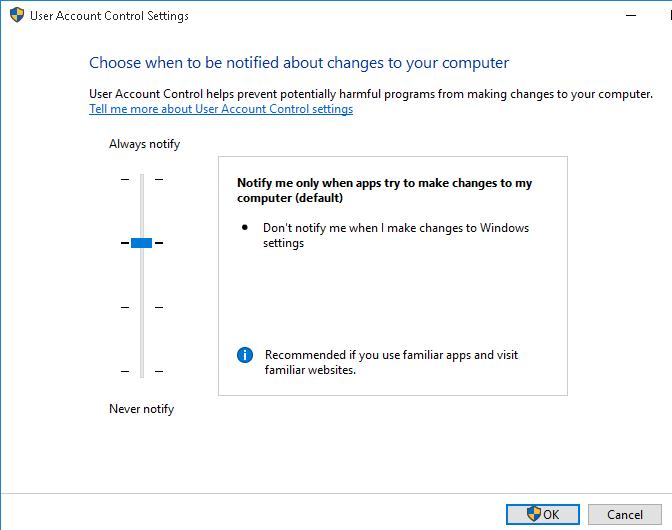

Чтобы выполнить отключение UAC необходимо запустить утилиту Change User Account Control settings (Параметры контроля учетных записей) из панели управления (Control Panel) Windows или используя поиск, например как показано ниже на рисунке.

и перевести ползунок настройки в самое нижнее положение и нажать ОК:

Альтернативным способом запуска утилиты Change User Account Control settings является использования утилиты MSConfig. На закладке Tools есть соответствующий пункт, выбрав его и нажав Launch произойдет запуск окна настройки контроля учетных записей.

Либо можно вручную запустить exe файл: C:\Windows\System32\UserAccountControlSettings.exe

Ранние версие ОС могли требовать перезагрузки ОС, для применения отключения UAC, однако в текущих версиях ОС это уже не требуется.

UAC (User Account Control или контроль учетных записей) важный компонент системы защиты Windows. При запуске любого приложения или процесса, который требует прав администратора, пытается изменить системные настройки, ветки реестра или файлы, компонент контроля учетных записей UAC переключает рабочий стол в защищенный режим и запрашивает подтверждение этих действий у администратора. Тем самым UAC позволяет предотвратить запуск процессов и вредоносных программ, которые потенциально могут нанести вред вашему компьютеру.

На скриншоте ниже показано, что при запуске редактора реестра ( regedit.exe ) в Windows 10 появляется окно подтверждения UAC:

В этой статье мы рассмотрим, как управлять настройками UAC на отдельном компьютере, или на множестве компьютеров в домене с помощью групповых политик.

Ползунок User Account Control

В Windows 7 (и выше) настройки UAC на компьютере управляются с помощью специального ползунка (вызывается через панель управления или файлом UserAccountControlSettings.exe ). С помощью ползунка вы можете выбрать один из четырех предопределенных уровней защиты UAC.

-

Уровень 4 — Alwaysnotify — Всегда уведомлять (максимальный уровень защиты UAC);

По умолчанию в Windows 10 выбран 3 уровень защиты UAC, который выводит уведомление только при попытке изменить системные файлы или параметры.

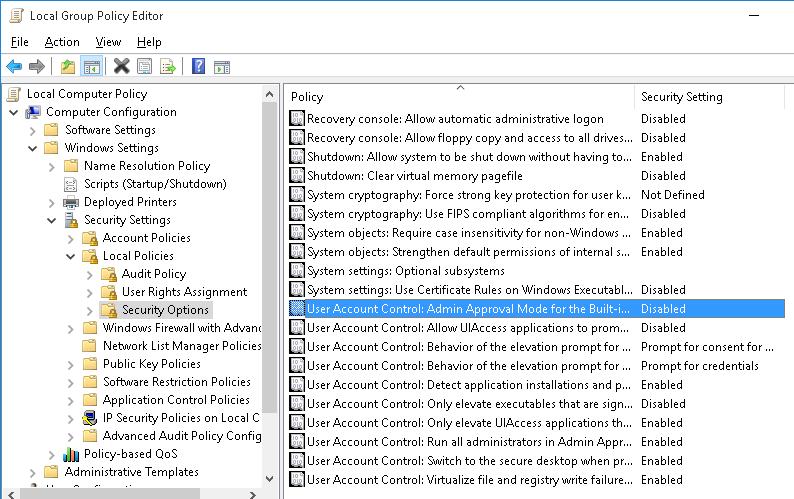

Как отключить User Account Control в Windows через GPO?

В большинстве случае не рекомендуется полностью отключать UAC. Контроль учетных записей это простое, но довольно эффективное средство защиты Windows. В своей практике я никогда не отключаю UAC на компьютерах пользователей без реального подтверждения того, что UAC мешает нормальной работе. Даже в этих случая есть простые обходные решения по отключению UAC для конкретного приложения, или запуску программ без прав администратора и подавления запроса UAC.- В консоли управления доменными GPO щелкните по OU с компьютерами, на которых вы хотите отключить UAC и создайте новую политику;

- ОтредактируйтеполитикуиперейдитевразделComputer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options;

- В этом разделе есть несколько параметров, которые управляют настройками UAC. Имена этих параметров начинаются с User Account Control;

- Для полного отключения UAC установите следующие значения параметров:

- User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode = Elevate without prompting ;

- User Account Control: Detect application installations and prompt for elevation = Disabled ;

- User Account Control: Run all administrators in Admin Approval Mode = Disabled ;

- User Account Control: Only elevate UIAccess applications that are installed in secure locations = Disabled .

- Чтобы обновить настройки групповых политик на компьютерах и отключить UAC, нужно перезагрузить их. После перезагрузки UAC переключится в режим “Никогда не уведомлять”;

Также можно точечно отключать UAC только для некоторых пользователей/компьютеров через реестр, а настройки распространить через Group Policy Preferences.

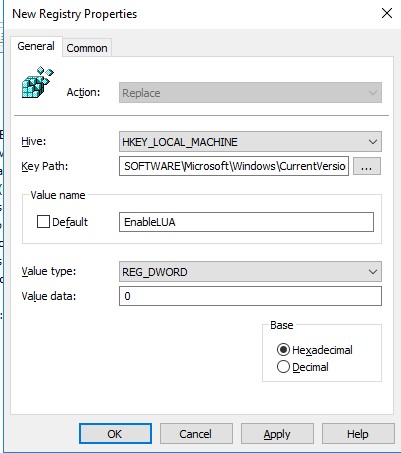

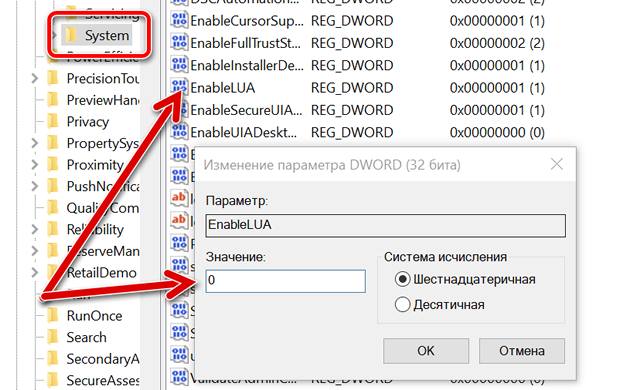

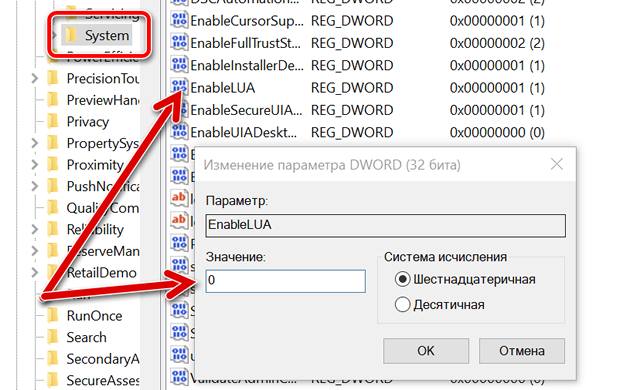

Создайте новый параметр реестра в ветке GPO Computer Configuration -> Preferences -> Windows Settings -> Registry со следующими настройками:

- Action: Replace

- Hive: HKEY_LOCAL_MACHINE

- Key Path: SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- Value name: EnableLUA

- Value type: REG_DWORD

- Value data: 0

Затем перейдите на вкладку Common и включите опции:

- Remove this item when it is no longer applied

- Item-Level targeting

Нажмите на кнопку Targeting и укажите компьютеры, или доменные группы, на которые должна применяться политика отключения UAC.

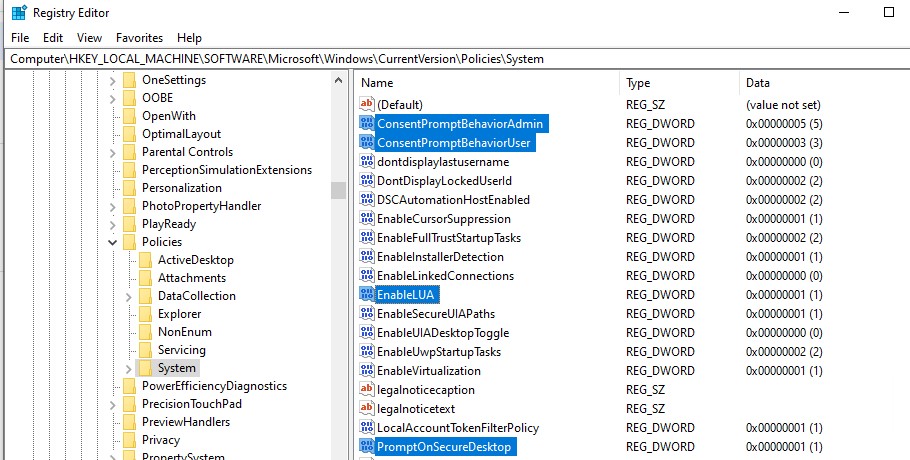

Настройка параметров UAC в реестре

Вы можете управлять настройками UAC через реестр. Параметры, отвечающие за поведение контроля учетных записей, находятся в ветке реестра HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

Когда вы меняете значение ползунка UAC в панели управления, Windows меняет значение параметров реестра из этой ветки следующим образом (ниже приведены готовые REG файлы для разных уровней ползунка User Account Control:

UAC уровень 4 (Always notify):

UAC уровень 3 (Notify only when programs try to make changes to my computer):

Вы можете изменить значение любого параметра из редактора реестра или из командной строки. Например, чтобы отключить UAC на компьютере (потребуется перезагрузка) можно выполнить команду:

reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f.

Или аналогичная команда на PowerShell:

New-ItemProperty -Path HKLM:Software\Microsoft\Windows\CurrentVersion\policies\system -Name EnableLUA -PropertyType DWord -Value 0 -Force

В этой ветке есть еще один параметр реестра LocalAccountTokenFilterPolicy, который часто называют Remote UAC. Этот параметр по умолчанию запрещает удаленное подключение к стандартным административным шарам под локальным учетными записями с правами администратора.Особенности использования UAC в Windows Server

User Account Control в Windows Server работает и управляется так же как в дектопных редакциях Windows.

Допустимо полностью отключать UAC в Windows Server 2016/209, если выполняются следующие условия.

- Только администраторы имеют удаленный доступ к рабочему столу сервера (RDP доступ к серверу для обычных пользователей должен быть отключен). На RDS серверах нужно оставлять UAC включенным;

- Администраторы должны использовать Windows Server только для выполнения административных задач. Работа с офисными документами, мессенджерами, веб браузером должна выполняться только на рабочей станции администратора под обычной учёткой пользователя с включенным UAC, а не на серверах (см. статью о лучших практиках по защите аккаунтов администраторов),

При включенном UAC Windows Server запрещает удаленное подключение под локальными аккаунтами (через net use, winrm, Powershell Remoting). Токен такого пользователя будет отфильтрован включенным параметром UAC LocalAccountTokenFilterPolicy (об этом рассказано в предыдущей секции).

Ползунок User Account Control и параметры GPO

Вы можете управлять настройками UAC как с помощью ползунка, так и с помощью групповых политик. Но в редакторе групповых политик отсутствует единый параметр, позволяющий выбрать один из 4 уровней защиты (соответствующий положению ползунка UAC). Вместо этого предлагается регулировать настройки UAC 10 различными политиками. Как мы уже говорили выше, эти политики находятся в разделе:

Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options (Конфигурация компьютера –> Конфигурация Windows –> Параметры безопасности –> Локальные политики). Имена политик, относящихся к UAC, начинаются с User Account Control (Контроль учетных записей).

В следующей таблице представлен список политик UAC, и соответствующие им параметры реестра.

| Имя политики | Ключ реестра, настраиваемый политикой | |

| User Account Control: Admin Approval Mode for the Built-in Administrator account | Контроль учетных записей: использование режима одобрения администратором для встроенной учетной записи администратора | FilterAdministratorToken |

| User Account Control: Allow UIAccess applications to prompt for elevation without using the secure desktop | Контроль учетных записей: разрешать UIAccess-приложениям запрашивать повышение прав, не используя безопасный рабочий стол | EnableUIADesktopToggle |

| User Account Control: Behavior of the elevation prompt for administrators in Admin Approval Mode | Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором | ConsentPromptBehaviorAdmin |

| User Account Control: Behavior of the elevation prompt for standard users | Контроль учетных записей: поведение запроса на повышение прав для обычных пользователей | ConsentPromptBehaviorUser |

| User Account Control: Detect application installations and prompt for elevation | Контроль учетных записей: обнаружение установки приложений и запрос на повышение прав | EnableInstallerDetection |

| User Account Control: Only elevate executables that are signed and validated | Контроль учетных записей: повышение прав только для подписанных и проверенных исполняемых файлов | ValidateAdminCodeSignatures |

| User Account Control: Only elevate UIAccess applications that are installed in secure locations | Контроль учетных записей: повышать права только для UIAccess-приложений, установленных в безопасном местоположении | EnableSecureUIAPaths |

| User Account Control: Run all administrators in Admin Approval Mode | Контроль учетных записей: включение режима одобрения администратором | EnableLUA |

| User Account Control: Switch to the secure desktop when prompting for elevation | Контроль учетных записей: переключение к безопасному рабочему столу при выполнении запроса на повышение прав | PromptOnSecureDesktop |

| User Account Control: Virtualize file and registry write failures to per-user locations | Контроль учетных записей: при сбоях записи в файл или реестр виртуализация в размещение пользователя | EnableVirtualization |

По умолчанию для стандартных настроек UAC (уровень 3) используются следующие настройки групповых политик:

UAC Уровень 3 (по умолчанию)

Полное отключение Контроля учётных записей или UAC на Windows

13 октября 2016 ВК Tw Fb

Для установки некоторого программного обеспечения, например, криптопровайдеров Крипто-Про или ViPNet CSP, а также некоторых банк-клиентов, требуется отключить контроль учётных записей Windows или UAC. Вроде бы всё просто, но в большинстве случаев нас ждёт подвох.

Спойлер: ползунка в панели управления недостаточно!

В Windows 7 всё было просто:

А вот начиная с Windows 8 после всех манипуляций с ползунком и перезагрузки, Ваше ПО всё равно будет требовать отключить UAC. Нет, проблема не в нём. Проблема в Windows. Начиная с этой версии, чтобы полностью отключить UAC нужно кроме действий в Панели управления ещё и отключить UAC в реестре. Приступим:

Теперь UAC отключен на 100%! Не за что!

Эти статьи будут Вам интересны

Декларант-Алко: Необрабатываемое исключение в приложении при запуске программы. Индекс за пределами диапазона.

21 октября 2016 ВК Tw Fb

Начиная с ОС Windows 7 после новой (чистой) установки программы Декларант-Алко начали возникать проблемы: при запуске программы появляется окно "Платформа Microsoft .NET Framework" с текстом "Необрабатываемое исключение в приложении. " и так далее (там много технического текста), а далее "System.ArgumentOutOfRangeException: индекс за пределами диапазона. " и ещё много текста (всё, как на картинке). После закрытия этого окна появляется окно выбора базы, но не пытайтесь, всё равно ничего не заработает. Исправляем эту беду.

СБИС++: Сдача больничных листов в ФСС

Наш бухгалтер снова толкает нас на подвиги: потребовалась сдача листов о временной нетрудоспособности (больничных листов) в электронном виде через СБИС++. Мы нашли множество инструкций как это сделать, но есть одна загвоздка: такого отчёта нет в списке. Находим его!

Ярлыки вместо файлов на флешке. Recycler

31 октября 2018 ВК Tw Fb

Взрыв из прошлого! Не думали, что в 2018 году понадобится эта инструкция, но мы ошибались! На наших клиентов напал старый добрый зловред, который скрывает все файлы и папки на флешке, превращая их в ярлыки! Не торопитесь форматировать или выкидывать флешку, все Ваши файлы на месте!

База знаний "Try 2 Fix" Beta

Все материалы свободны

к распространению с обязательным

указанием источника

Контроль учетных записей пользователей Windows, также известный как UAC, является интегрированной функцией во всех операционных системах Microsoft, которая позволяет вам контролировать компьютер, запрашивая разрешение, прежде чем вносить изменения, требующие прав администратора.

Прежде чем объяснять, как отключить контроль учетных записей Windows, следует сказать, что UAC всегда должен быть активным, поскольку он может предотвращать и блокировать несанкционированные изменения, которые могут поставить под угрозу безопасность компьютера.

Контроль учетных записей можно отключить несколькими способами: в настройках UAC, в системном реестре или в командной строке.

Отключить контроль учетных записей Windows в настройках

- Нажмите на клавиатуре компьютера клавиши Win (это клавиша с логотипом Windows) и R одновременно. Откроется окно «Выполнить».

- В поле Открыть: введите useraccountcontrolsettings и нажмите кнопку ОК .

- Откроется окно настроек контроля учетных записей Windows.

- Теперь переведите селектор до «Никогда не уведомлять».

Чтобы завершить процедуру и отключить контроль учетных записей Windows, вы должны перезагрузить компьютер.

Отключить контроль учетных записей Windows в реестре

Чтобы отключить UAC, мы можем использовать редактор реестра Windows (→ что такое реестр Windows).

Важно: редактор реестра может быть запущен только с учетной записью администратора.

- Нажмите на клавиатуре компьютера клавиши Win (это клавиша с логотипом Windows) и R одновременно. Откроется окно «Выполнить».

- В поле Открыть: введите regedit и нажмите ОК . Откроется редактор реестра.

Перед изменением реестра рекомендуется создать резервную копию (→ как сделать резервную копию реестра Windows) или точку восстановления, которую можно использовать в случае проблем (→ как создать точку восстановления Windows).

Чтобы завершить процедуру и отключить контроль учетных записей Windows, необходимо перезагрузить компьютер.

Отключите контроль учетных записей с помощью командной строки

Чтобы завершить процедуру и отключить контроль учетных записей Windows, вы должны перезагрузить компьютер.

Что произойдет, если отключить контроль учетных записей

В заключение руководства мы объясним, что произойдет, если вы решили отключить контроль учетных записей Windows.

- Вы больше не будете получать никаких уведомлений о том, нужно ли разрешить или запретить изменения, требующие административных прав.

- Если вы используете стандартную учетную запись пользователя, вы не сможете вносить изменения, требующие авторизации администратора, поскольку они будут автоматически заблокированы.

- Если вы используете учетную запись администратора, некоторые программы могут вносить изменения в компьютер без предварительного разрешения.

Важное замечание: единственный пользователь Windows, на которого не распространяется UAC, – это Супер Администратор, который по соображениям безопасности отключен по умолчанию (→ что такое учетная запись Супер Администратора и как её включить).

Читайте также: