Посмотреть подключенных пользователей windows server 2003

Обновлено: 04.07.2024

· Сделайте пользователей членами созданных рабочих групп.

1.1 Создание учетной записи в Windows 7:

Пуск/ Управление компьютером/ Локальные пользователи и группы/ Пользователи/ контекстное меню /выбрать «Новый пользователь»

1.2 Создание учетной записи в Windows Server 2003:

Пуск/ Администрирование/ Управление компьютером/ Локальные пользователи и группы/ Пользователи/ контекстное меню /выбрать «Новый пользователь»

Создание контроллера домена

Контроллер домена — специальный сервер, который хранит соответствующую данному домену часть базы данных Active Directory.

Проведем установку первого контроллера первого домена первого леса в структуре AD.

Установка начинается с запуска из командной строки мастера установки Active Directory — dcpromo или по команде Пуск/ Управление данным сервером

На экране появляется стартовая страница мастера (рисунок 2.1)

Далее идет предупреждение о том, что операционные системы Windows 95, Windows NT 4.0 SP3 и более ранние не смогут функционировать в доменах Windows 2003 (рисунок 2.2).

Рисунок 2.1 – Стартовая страница мастера установки службы каталогов

Рисунок 2.2 – Предупреждение о несовместимости ОС

Затем выбираем вариант установки контроллера домена в новом домене (рисунок 2.3) и вариант создания нового домена в новом лесу (рисунок 2.4)

Рисунок 2.3 – Выбор роли сервера

Рисунок 2.4 – Выбор типа домена

Следующий шаг — выбор имени домена (для Active Directory это будет корневой домен). Выберем имя Stud.by (рисунок 2.5)

Рисунок 2.5 – Выбор имени домена

Зададим NetBIOS-имя домена (по умолчанию, будет предложена левая часть полного имени домена, выбранного на предыдущем шаге). В нашем примере — STUD (рисунок 2.6)

Рисунок 2.6 – Выбор NetBIOS-имени домена

Далее мастер предложит выбрать место на жестких дисках для размещения базы данных Active Directory, журнала транзакций этой БД (рисунок 2.7) и папки системного тома SYSVOL (рисунок 2.8). Системный том обязательно должен быть размещен в разделе с файловой системой NTFS.

Рисунок 2.7 – Выбор места для хранения базы данных AD

Рисунок 2.8 – Выбор места хранения папки системного тома

После этого мастер установки на основе параметров сетевой конфигурации сервера ищет в сети DNS-сервер, на котором имеется зона с указанным именем домена, причем в данной зоне должны быть разрешены динамические обновления. Если такой сервер DNS в сети не найден, то мастер предложит установить службу DNS на данном сервере и создать соответствующую зону (рисунок 2.9).

Рисунок 2.9 – Диагностика регистрации DNS

Далее предлагается выбрать уровень разрешений создаваемого домена (рисунок 2.10). Если мы выберем наиболее высокий уровень, то в таком домене не смогут существовать компьютеры с операционными системами, более ранними, чем Windows 2000.

Рисунок 2.10 – Выбор уровня разрешений для создаваемого домена

Затем задаем пароль администратора при запуске системы в режиме восстановления служб каталогов (рисунок 2.11). Данный режим используется для восстановления БД Active Directory из резервной копии.

Рисунок 2.11 – Ввод пароля администратора для режима восстановления

Рисунок 2.12 – Сводка информации о создаваемом домене

После этого начинается работа по созданию базы данных AD и наполнению ее нужными записями (рисунок 2.13)

Рисунок 2.13 – Настройка AD

Последний шаг — нажать кнопку "Готово" и перезагрузить сервер (рисунок 2.14).

Рисунок 2.14 – Завершение создания контроллера домена

При перезагрузке понадобится нажать комбинацию клавиш Ctrl+Alt+Del. Так как работа проводится в виртуальной среде, то следует выбрать команду Машина/ Послать Ctrl+Alt+Del.

Локальные учетные записи

Каждый компьютер с операционными системами Windows NT/2000/XP/2003 (если это не сервер, являющийся контроллером домена) имеет локальную базу данных учетных записей, называемую базой данных SAM. Эти БД обсуждались при описании модели безопасности "Рабочая группа". Локальные пользователи и особенно группы используются при назначении прав доступа к ресурсам конкретного компьютера даже в доменной модели безопасности.

Рисунок 4.1 – Создание учетной записи пользователя

5. Вводим пароль пользователя (два раза, для подтверждения).

6. Укажем начальные требования к паролю (рисунок 4.2):

· Требовать смену пароля при следующем входе в систему (полезно в случае, когда администратор назначает пользователю начальный пароль, а затем пользователь сам выбирает пароль, известный только ему);

· Запретить смену пароля пользователем (полезно и даже необходимо для учетных записей различных системных служб);

· Срок действия пароля не ограничен (тоже используется для паролей учетных записей служб, чтобы политики домена не повлияли на функционирование этих служб, данный параметр имеет более высокий приоритет по сравнению с политиками безопасности);

· Отключить учетную запись.

Нажмем кнопку Далее

Рисунок 4.2 – Начальные требования к паролю

7. Получаем итоговую сводку для создаваемого объекта и нажимаем кнопку "Готово".

ÿ Создайте новую глобальную учетную запись.

ÿ Введите атрибуты для созданной учетной записи (номер телефона, адрес электронной почты и т.д.

Управление группами

Учетные записи групп, как и учетные записи пользователей, могут быть созданы либо в локальной базе SAM компьютера (сервера или рабочей станции), либо в доменной базе данных Active Directory.

Локальные группы простого сервера-члена домена или рабочей станции могут включать в себя и локальные учетные записи данного компьютера, и глобальные учетные записи любого пользователя или компьютера всего леса, а также доменные локальные группы "своего" домена и глобальные и универсальные группы всего леса.

Рассмотрим подробнее, какие группы могут создаваться в Active Directory.

В Active Directory группы различаются по типу (группы безопасности и группы распространения) и по области действия (локальные в домене, глобальные и универсальные).

· Группы безопасности — каждая группа данного типа, так же как и каждая учетная запись пользователя, имеет идентификатор безопасности (Security Identifier, или SID), поэтому группы безопасности используются для назначения разрешений при определении прав доступа к различным сетевым ресурсам.

· Группы распространения — группы этого типа не имеют идентификатора безопасности, поэтому не могут использоваться для назначения прав доступа, их главное назначение — организация списков рассылки для почтовых программ (например, для Microsoft Exchange Server).

Область действия групп:

· Локальные в домене могут содержать — глобальные группы из любого домена, универсальные группы, глобальные учетные записи пользователей из любого домена леса, используются — при назначении прав доступа только к ресурсам "своего" домена;

· Глобальные могут содержать — только глобальные учетные записи пользователей "своего" домена, используются — при назначении прав доступа к ресурсам любого домена в лесу;

· Универсальные могут содержать — другие универсальные группы всего леса, глобальные группы всего леса, глобальные учетные записи пользователей из любого домена леса, используются — при назначении прав доступа к ресурсам любого домена в лесу.

В смешанном режиме домена универсальные группы недоступны для использования. В основном режиме или режиме Windows 2003 можно создавать и использовать универсальные группы. Кроме того, в основном режиме и режиме Windows 2003 глобальные группы могут включаться в другие глобальные группы, а доменные локальные группы могут включаться в другие доменные локальные.

Специфика универсальных групп заключается в том, что эти группы хранятся в Глобальном каталоге. Поэтому, если пользователь является членом универсальной группы, то при регистрации в домене ему обязательно должен быть доступен контроллер домена, являющийся сервером глобального каталога, в противном случае пользователь не сможет войти в сеть. Репликация между простыми контроллерами домена и серверами глобального каталога происходит достаточно медленно, поэтому любое изменение в составе универсальной группы требует больше времени для репликации, чем при изменении состава групп с другими областями действия.

Создание резервной копии АD

Создадим резервную копию AD. Запустим на существующем контроллере домена утилиту ntbackup, выберем архивацию файлов и параметров, выберем для архивации папку, например «Мои документы» укажем путь для создания файла с резервной копией и нажмем кнопку "Архивировать" (рисунок 5.1).

Рисунок 5.1 – Программа архивации

На следующем шаге — нажать кнопку "Дополнительно" (рисунок 5.2).

Рисунок 5.2 – Задание параметров архивации

В открывшейся панели — убрать галочку у поля "Автоматически архивировать защищенные системные файлы вместе с состоянием системы" (рисунок 5.3).

Рисунок 5.3 – Дополнительные параметры архивации

После создания резервной копии AD файл с резервной копией желательно скопировать на жесткий диск того сервера, который будет преобразовываться в контроллер домена. Затем надо разархивировать резервную копию утилитой ntbackup. При этом обязательно надо указать, что восстанавливать данные надо в альтернативное размещение и указать папку для размещения восстановленных данных (рисунок 5.4)

Рисунок 5.4 – Восстановление архива

ÿ Создайте архив папки «Мои документы» и затем выполните восстановление из архива.

Рисунок 6.1 – Включение сервера в члены домена

После перезагрузки входим в систему с учетной записью администратора домена и запускаем мастер установки Active Directory — команда dcpromo. Выбираем вариант "Добавочный контроллер в существующем домене" (рисунок 6.2)

Рисунок 6.2 – Создание добавочного контроллера домена

Указываем учетные данные администратора домена (рисунок 6.3)

Рисунок 6.3 – Ввод учетных данных администратора

Рисунок 6.4 – Настройка AD

По окончании процесса — снова нажать кнопку "Готово" и перезагрузить сервер.

При добавлении дополнительного контроллера в домене существовавшая на сервере локальная база SAM с сервера удаляется.

Содержание:

1. Создание учетных записей и рабочих групп в среде ОС Windows 7 и СОС Windows Server 2003. 3

2. Создание контроллера домена. 3

3. Проверка созданных ранее учетных записей. 11

4. Создание учетных записей и рабочих групп в с использованием службы каталогов Active Directory в среде Windows Server 2003. 11

5. Создание резервной копии АD. 24

6. Установка дополнительного контроллера в уже созданном домене.. 26

Управление пользователями и рабочими группами в Windows 7 и Windows Server 2003.

Оснастка Local Users and Groups

Оснастка Local Users and Groups (Локальные пользователи и группы) — это инструмент ММС, с помощью которого выполняется управление локальными учетными записями пользователей и групп — как на локальном, так и на удаленном компьютере. Запускать оснастку может любой пользователь. Выполнять администрирование учетных записей могут только администраторы и члены группы Power Users (Опытные пользователи).

Пример окна оснастки Local Users and Groups приведен на рис. 10.5.

Рис. 10.5. Окно оснастки Local Users and Groups в составе оснастки Computer Management

Папка Users

Сразу после установки системы Windows Server 2003 папка Users (Пользователи) содержит три автоматически создаваемые встроенные учетные записи, перечисленные ниже. Две первые записи имелись и в системах Windows 2000, третья появилась в Windows XP.

- Administrator (Администратор) — эту учетную запись используют при установке и настройке рабочей станции или сервера, являющегося членом домена. Она не может быть уничтожена, блокирована или удалена из группы Administrators (Администраторы), ее можно только переименовать.

- Guest (Гость) — эта учетная запись применяется для регистрации в компьютере без использования специально созданной учетной записи. Учетная запись Guest не требует ввода пароля и по умолчанию заблокирована. (Обычно пользователь, учетная запись которого блокирована, но не удалена, при регистрации получает предупреждение, и входить в систему не может.) Она является членом группы Guests (Гости). Ей можно предоставить права доступа к ресурсам системы точно так же, как любой другой учетной записи.

- SUPPORT_388945a0 — компания Microsoft зарезервировала эту запись за собой для поддержки справочной службы Help and Support Service; запись является заблокированной.

Примечание

Учетная запись HelpAssistant, использующаяся в системах Windows XP при работе средства удаленной помощи Remote Assistance; в Windows Server 2003 отсутствует.

Кроме того, могут появиться и другие пользовательские учетные записи, например, после установки служб Интернета — Internet Information Services.

Для работы с локальными пользователями можно использовать утилиту командной строки net user.

Команда net user <имяПользователя> /times позволяет определять день и время, когда пользователь может входить в данную систему.

Папка Groups

В системах Windows 2000 (на рабочей станции или сервере, являющимся членом домена) папка Groups (Группы) содержит шесть встроенных групп. Они создаются автоматически при установке системы. Ниже описаны свойства этих групп.

- Administrators (Администраторы) — ее члены обладают полным доступом ко всем ресурсам системы. Это единственная встроенная группа, автоматически предоставляющая своим членам весь набор встроенных прав. По умолчанию содержит встроенную учетную запись Administrator. Если компьютер подключен к домену, эта группа также содержит группу Domain Admins.

- Backup Operators (Операторы архива) — члены этой группы могут архивировать и восстанавливать файлы в системе независимо от того, какими правами эти файлы защищены. Кроме того, операторы архива могут входить в систему и завершать ее работу, но они не имеют права изменять настройки безопасности. По умолчанию пуста.

- Guests (Гости) — эта группа позволяет выполнить регистрацию пользователя с помощью учетной записи Guest и получить ограниченные права на доступ к ресурсам системы. Члены этой группы могут завершать работу системы. По умолчанию содержит пользователя Guest.

- Power Users (Опытные пользователи) — члены этой группы могут создавать учетные записи пользователей, но они имеют право модифицировать настройки безопасности только для созданных ими учетных записей. Кроме того, они могут создавать локальные группы и модифицировать состав членов созданных ими групп. То же самое они могут делать с группами Users, Guests и Power Users. Члены группы Power Users не могут модифицировать членство в группах Administrators и Backup Operators. Они не могут быть владельцами файлов, архивировать или восстанавливать каталоги, загружать и выгружать драйверы устройств и модифицировать настройки безопасности и журнал событий. По умолчанию пуста.

- Replicator (Репликатор) — членом группы Replicator должна быть только учетная запись, с помощью которой можно зарегистрироваться в службе репликации контроллера домена. Ее членами не следует делать рабочие учетные записи. По умолчанию пуста.

- Users (Пользователи) — члены этой группы могут выполнять большинство пользовательских функций, например, запускать приложения, пользоваться локальным или сетевым принтером, завершать работу системы или блокировать рабочую станцию. Они также могут создавать локальные группы и регулировать состав их членов. Они не могут получить доступ к общему каталогу или создать локальный принтер. По умолчанию содержит служебные учетные записи NT AUTHORITY\Authenticated Users (S-1-5-11) и NT AUTHORITY\INTERACTIVE (S-1-5-4). Если компьютер подключен к домену, эта группа также содержит группу Domain Users.

В системах Windows XP появились еще три группы.

- Network Configuration Operators (Операторы настройки сети) — группа, члены которой имеют некоторые права по настройке сетевых служб и параметров. По умолчанию пуста.

- Remote Desktop Users (Удаленные пользователи рабочего стола) — эта группа содержит имена пользователей, которым явно разрешен удаленный доступ к рабочему столу.

- HelpSenicesGroup (Группа служб поддержки) — группа для поддержки справочной службы Help and Support Service. По умолчанию содержит учетную запись SUPPORT_388945aO.

Еще четыре группы появились в системах Windows Server 2003.

- Performance Log Users — члены этой группы могут удаленно запускать журналы регистрации. По умолчанию содержит служебную учетную запись NT AUTHORITY\NETWORK SERVICE (S-l-5-20).

- Performance Monitor Users — группа, члены которой могут выполнять мониторинг производительности компьютера. По умолчанию пуста.

- Print Operators — члены этой группы могут администрировать принтеры в домене. По умолчанию пуста.

- TelnetClients — группа, члены которой имеют доступ к службе Telnet Server на данном компьютере. По умолчанию пуста.

Для работы с локальными пользователями можно использовать утилиту командной строки net localgroup.

Создание пользовательской учетной записи

Для создания учетных записей пользователей:

1. В оснастке Local Users and Groups установите указатель мыши на папку Users и нажмите правую кнопку. В контекстном меню выберите команду New User (Новый пользователь). Появится диалоговое окно New User (рис. 10.6).

Рис. 10.6. Создание новой локальной учетной записи

Рис. 10.7. Окно свойств локальной учетной записи пользователя

Управление локальными группами

Создание локальной группы

Для создания локальной группы:

1. В окне оснастки Local Users and Groups установите указатель мыши на папке Groups и нажмите правую кнопку. В появившемся контекстном меню выберите команду New Group (Новая группа). Откроется окно New Group (рис. 10.8).

Рис. 10.8. Создание локальной группы

2. В поле Group name (Имя группы) введите имя новой группы.

3. В поле Description (Описание) можно ввести описание новой группы.

4. В поле Members (Члены группы) можно сразу же добавить пользователей и группы, которые войдут в данную группу: для этого нужно нажать кнопку Add (Добавить) и указать члена группы в окне Select Users (Выбор Пользователей). Окно Select Users позволяет непосредственно ввести имя пользователя (и проверить его правильность, если будет нажата кнопка Check names). Нажав кнопку Advanced (Дополнительно), можно выполнить поиск всех учетных записей на компьютере и выбрать нужную запись из полученного списка. Если компьютер подключен к домену, то при наличии достаточных полномочий можно выполнять поиск в каталоге Active Directory и выбирать доменных пользователей и группы.

5. Для завершения нажмите кнопку Create и затем — Close.

Имя локальной группы должно быть уникальным в пределах компьютера. Оно может содержать до 256 символов в верхнем и нижнем регистрах. В имени группы запрещено применение символа обратной наклонной черты (\).

Изменение членства в локальной группе

Чтобы добавить или удалить учетную запись пользователя из группы:

1. Выберите модифицируемую группу в окне оснастки Local Users and Groups и нажмите правую кнопку. В появившемся контекстном меню выберите команду Add to Group (Добавить в группу) или Properties (Свойства).

2. Для того чтобы добавить новые учетные записи в группу, нажмите кнопку Add. Далее следуйте указаниям диалогового окна Select Users.

3. Для того чтобы удалить из группы некоторых пользователей, в поле Members (Члены группы) окна свойств группы выберите одну или несколько учетных записей и нажмите кнопку Remove (Удалить).

На компьютерах — членах домена в локальную группу можно добавлять как локальных пользователей, созданных на компьютере, так и пользователей и глобальные группы, созданные в домене, к которому принадлежит компьютер, или в доверяемых доменах.

Примечание

Встроенные группы не могут быть удалены. Удаленные группы не могут быть восстановлены. Удаление группы не отражается на учетных записях входящих в нее пользователей.

Изменение и удаление учетных записей

С чего начинается администрирование пользователей на сервере терминалов?

Конечно с просмотра «Активных» или «Отключенных» сессий пользователей.

Без этой картины администрирование сервера терминалов невозможно.

Помимо статьи, записал также, и подробное видео, о том как администрировать пользователей на сервере терминалов (Новичкам смотреть обязательно!)

Конечно, данная тема также подымается и на курсе: Администратор 1С!

И так, конечно мы должны во всех подробностях видеть, что у нас происходит на сервере терминалов!

Какие процессы запущены от имени тех или иных пользователей (в т.ч. процессы 1С) их идентификаторы, id сессий пользователей, это и многое другое помогает администратору всегда быть в курсе того что происходит на сервере и соответственно всем этим управлять, и вовремя реагировать на различные ситуации.

На разных версиях Windows server администраторы по-разному решают этот вопрос.

Кто-то смотрит пользователей используя простой «Диспетчер задач» на Windows server 2012 – 2016. Некоторые используют различные команды в CMD, ну а кое-кто использует PowerShell .

Но все администраторы хотят одного:

1. Чтоб быстро посмотреть всех пользователей кто работает на сервере.

2. Чтоб это было как можно информативней.

3. Чтоб бесплатно.

Поэтому поводу решил собрать все лучшие, простые и быстрые способы которые (на мое мнение) стоит использовать.

Уверен, что многим начинающим администраторам эти способы помогут в администрировании сервера терминалов.

И так способ первый и самый простой (На Windows server 2012 R2)

1. Диспетчер задач.

Правый клик мышкой на панели «Пользователь» и в появившимся контекстном меню

ставим птичку напротив «Сеанс» а также стоит поставить и напротив «Имя клиента».

Так мы будем знать, что этот пользователь работает у нас на сервере через RDP.

Минусы данного способа здесь очевидны, чтоб смотреть пользователей мы должны находится на сервере терминалов, где собственно и запускаем «Диспетчер задач», нет возможности сделать какую-то выборку, фильтр и т.д.

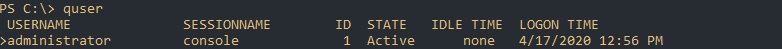

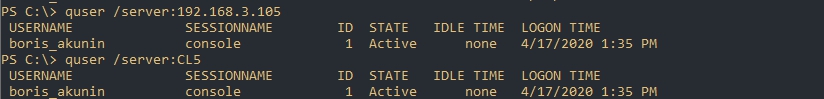

2. quser

Следующий метод это использование команды quser в CMD или PowerShell.

Quser – это аналог QUERY USER (Такое сокращение позволяет выполнять команду быстрее)

Здесь все просто запускаем CMD или PowerShell и пишем команду quser

Так мы увидим всех пользователей, что работают на этом сервере.

Метод очень простой быстрый и достаточно информативный.

Если мы хотим посмотреть только какого-то конкретного пользователя, тогда можно написать например так:

Term01 – это логин пользователя.

Большинство системных администраторов отдают предпочтение именно этому способу.

И не только потому, что быстро, просто и т.д., но и потому что можно смотреть удаленно всех пользователей, сидя за своим ПК, где не будь в локальной сети.

И для этого достаточно ввести команду с параметром SERVER

Вместо IP можно указать (хост) имя сервера терминалов.

Формат командной строки:

QUSER [; пользователь ; | ; имя сеанса ; | ; ID сеанса ;] [/SERVER:; сервер ;]

Если Вы хотите больше узнать о технической стороне 1С, тогда регистрируйтесь на первый бесплатный модуль курса: Администратор 1С

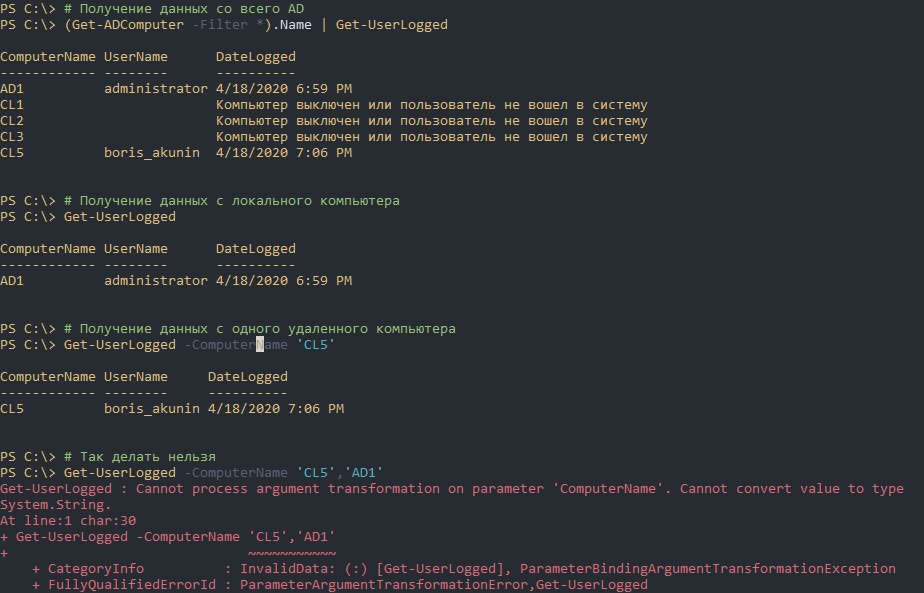

Когда появляется необходимость сделать работу на компьютере пользователя, по его заявке, иногда бывает сложно узнать имя компьютера для подключения к нему. В этой статье будет рассмотрена возможность сбора всех активных сеансов пользователей (тех кто прошел аутентификацию на определенном компьютере) на всех компьютерах AD. Конечно, есть сторонние программы, которые решают такие проблемы и встроенные средства, но тут будет рассмотрена реализация через Powershell. Такой список так же хорошо подойдет для аудита, если понадобится быстро узнать кто пользовался компьютером и когда.

Навигация по посту

Как получить список залогиненных пользователей

В Powershell есть несколько методов возврата списка активных пользователей. Каждый из способов имеет свои минусы и поэтому, в зависимости от цели, какой-то способ будет удобнее использовать локально (при входе пользователя), а какой-то удаленно. В случае с WMI это так и не получилось сделать, так нет класса, который бы хранил все нужные значение и работал бы везде.

Локально при входе пользователя

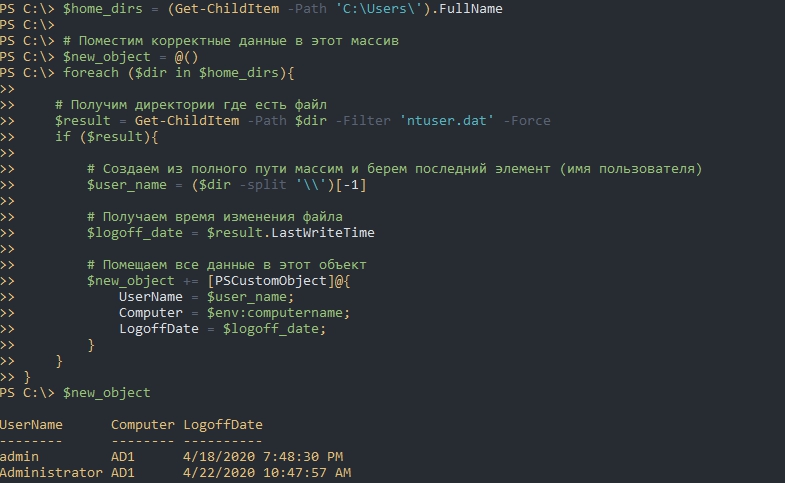

Самый простой способ - это поместить скрипт в планировщик задач, который будет выполняться при входе пользователя в систему. Этот способ не подразумевает удаленной работы. Почти полный скрипт выглядит так:

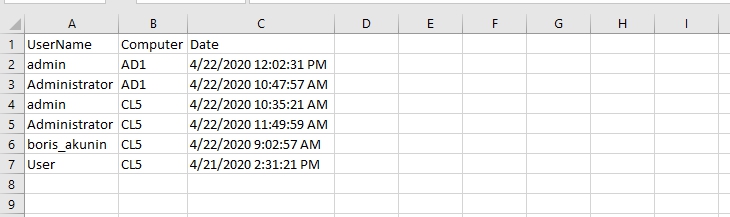

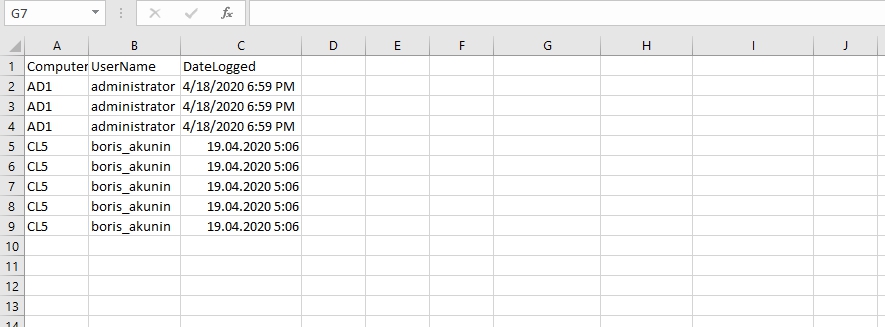

Можно создать политику, которая будет запускать скрипт при входе и экспортировать в CSV. Сам файл CSV может находится на удаленном компьютере. Следующая команда сделает это записав данные в конец существующий файл (т.е. не перезапишет файл):

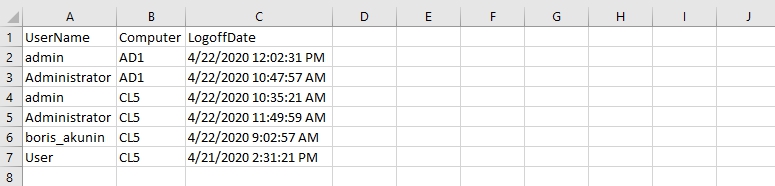

Получится примерно следующий вид файла:

Как создавать команды и функции в Powershell вызывать их и передавать параметры

Системная утилита quser.exe

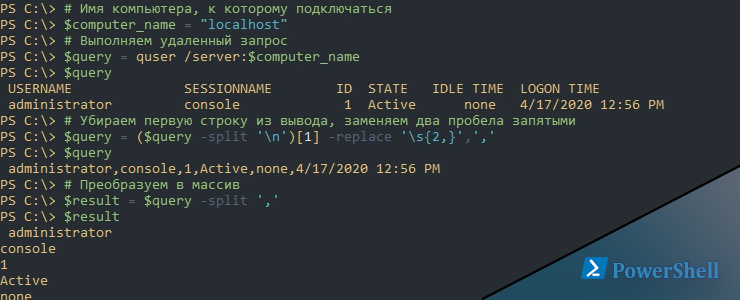

Мы можем использовать системную программу quser, которая возвращает имя текущего пользователя и время его входа. Выглядит это так:

Quser так же может работать удаленно используя следующий синтаксис:

Первая проблема этого способа - это то, что quser работает через RPC. Если вы выполняете команду удаленно, а порты не открыты, вы получите ошибки:

- Error 0x000006BA enumerating sessionnames

- Error [1722]:The RPC server is unavailable.

Для примера, следующие команды исправят эти проблемы на одном компьютере, но скорее всего вы будете менять настройки через политики. Так же обратите внимание, что правило устанавливается на "Any", а не только "Domain":

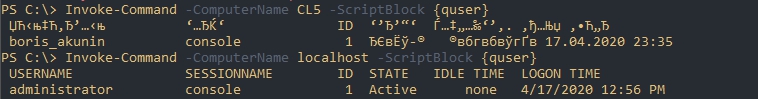

Вторая проблема - если вы будете выполнять команду через Invoke-Command, то могут быть проблемы с кодировками:

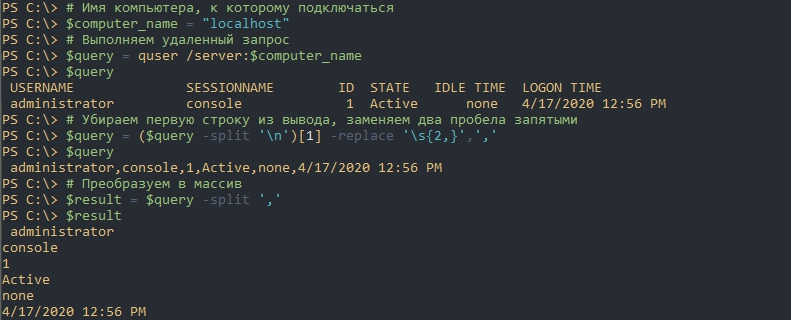

И третья проблема - у нас возвращается строка, а не объект. Что бы мы могли все эти данные, в дальнейшем, экспортировать (например в CSV), мы должны ее парсить. Это можно сделать так:

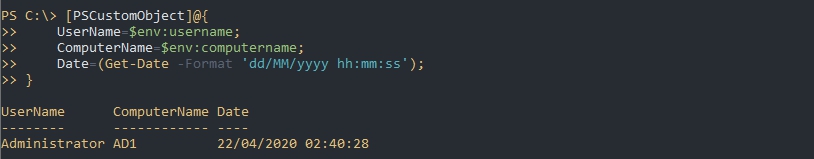

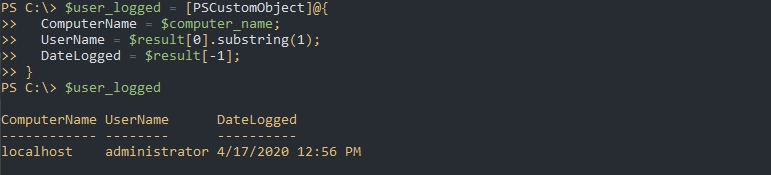

Далее нам нужно преобразовать все в специальный массив - PSCustomObject, т.к. только он может быть экспортирован в CSV и представляет собой более удобный вывод:

Метод substring убирает первый символ, так как программа возвращает имя пользователя либо с пробелом начали или символом ">".

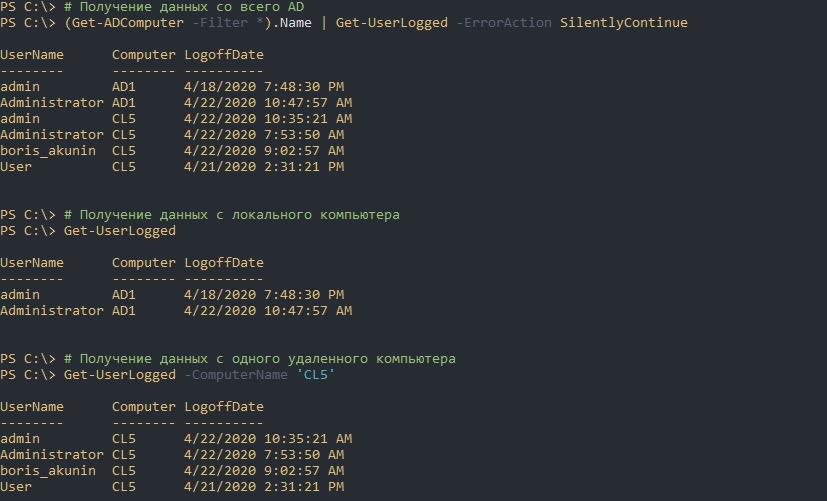

Такой скрипт мы можем объединить в один командлет, который сможет работать локально и удаленно:

В функцию добавлено несколько деталей:

Мы можем вызывать скрипт несколькими приемами:

Отмечу, что в случаях выключенных компьютеров запросы идут очень долго (около 2-3 секунд на компьютер). Способа снизить конкретно таймаут - я не знаю. Один из вариантов ускорить работу - фильтровать вывод с Get-ADComputer исключая отключенные учетные записи компьютеров. Так же можно попробовать использовать параллелизм.

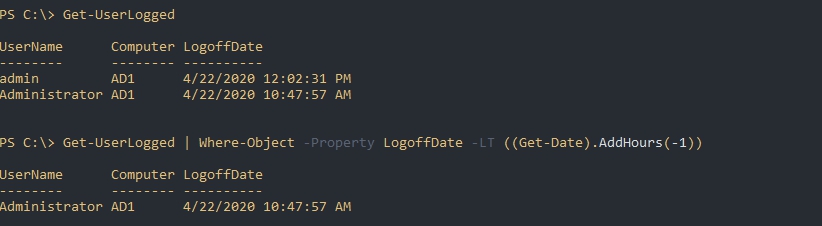

Легче всего такой скрипт запускать на компьютерах пользователей, по событию входа в систему. На примере ниже я экспортирую эти данные в единый, для всех пользователей, файл CSV расположенный в доступности для пользователей:

Сам файл будет выглядеть так:

Отмечу следующие моменты:

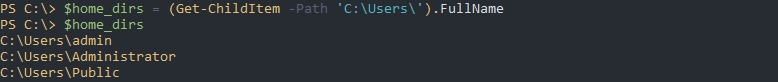

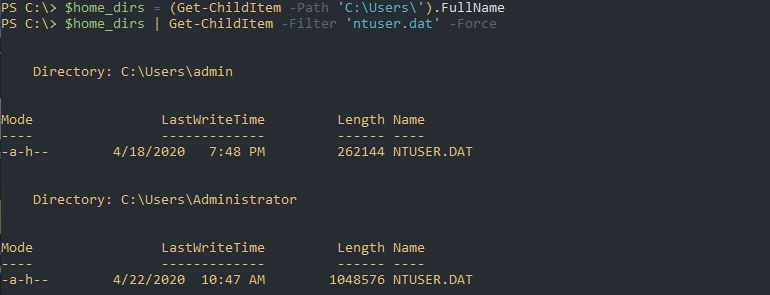

Через файл ntuser.dat

В этом примере вернутся все каталоги пользователей:

Извлечем из пути имя пользователя и уберем лишние колонки:

Как вы знаете к большинству компьютеров можно подключится используя следующие пути:

Это же мы можем использовать с командой Get-ChildItem. Соединим все это в функцию:

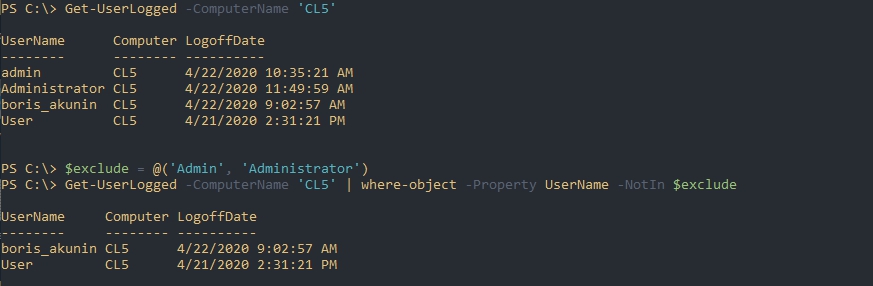

Далее мы можем использовать команду в таких вариациях:

Отмечу несколько моментов:

Представим, что мы захотим сформировать список из тех пользователей, которые выполнили выход за последний час. Это можно сделать так:

Исключить пользователей мы можем так же:

Экспорт для Excel аналогичен предыдущему примеру:

Через WMI

Я пробовал и другие классы, но каждый со своими проблемами. Решения так и не нашел.

Читайте также: