Seahorse linux замена на debian

Обновлено: 06.07.2024

Шифрование – это способ преобразования важной информации из доступной для использования формы (открытой) в недоступную (закрытую), для надежной передачи ее по незащищенному каналу связи (см. Шифрование). Шифрование подразумевает обратное преобразование информации из закрытой формы в открытую у получателя. Шифрование осуществляется по определенным алгоритмам. Разработка алгоритма шифрования/расшифрования это сложная задача и если бы алгоритм не был гибким, то потеря его секретности привела бы к необходимости разработки нового такого алгоритма. Поэтому, с целью увеличения гибкости алгоритмов применяется понятие ключа шифрования – краткого набора данных, который применяется в алгоритме шифрования и фактически позволяет, используя один и тот же алгоритм шифрования, получить различные зашифрованные данные. Таким образом нет необходимости в секретном алгоритме шифрования, остается необходимость в секретном ключе.

Классическое подход к шифрованию подразумевает, что исходные важные данные шифруются с использованием определенного алгоритма и ключа, затем уже в зашифрованном виде передаются по незащищенному каналу связи и потом расшифровываются у получателя посредством обратного алгоритма и того же ключа. Возникает проблема с передачей секретного ключа, его передача по незащищенному каналу невозможна ввиду потери секретности в таком случае. Этот ключ должен быть передан по надежному защищенному каналу. Такое шифрование называется симметричным, поскольку подразумевает наличие одного и того же ключа у обеих сторон (отправителя и получателя).

Асимметричное шифрование – это вид шифрования, при котором применяется два ключа: закрытый (секретный, хранится у получателя) и открытый (публичный, может свободно передаваться кому угодно). В этом случае, перед передачей важной информации у получателя генерируется секретный закрытый ключ известный только ему, затем на основании этого ключа генерируется открытый (публичный) ключ. Публичный ключ передается любым путем (допуская незащищенному каналы связи) отправителю важной информации, который используя этот ключ и асимметричный алгоритм шифрует важные данные. Получатель, приняв зашифрованные данные, расшифровывает их посредством секретного закрытого ключа. Суть состоит в том, что разшифровать данные возможно только посредством секретного ключа, который не передается, а хранится у получателя данных. Открытый ключ пригоден только для шифрования.

Использование программы Seahorse

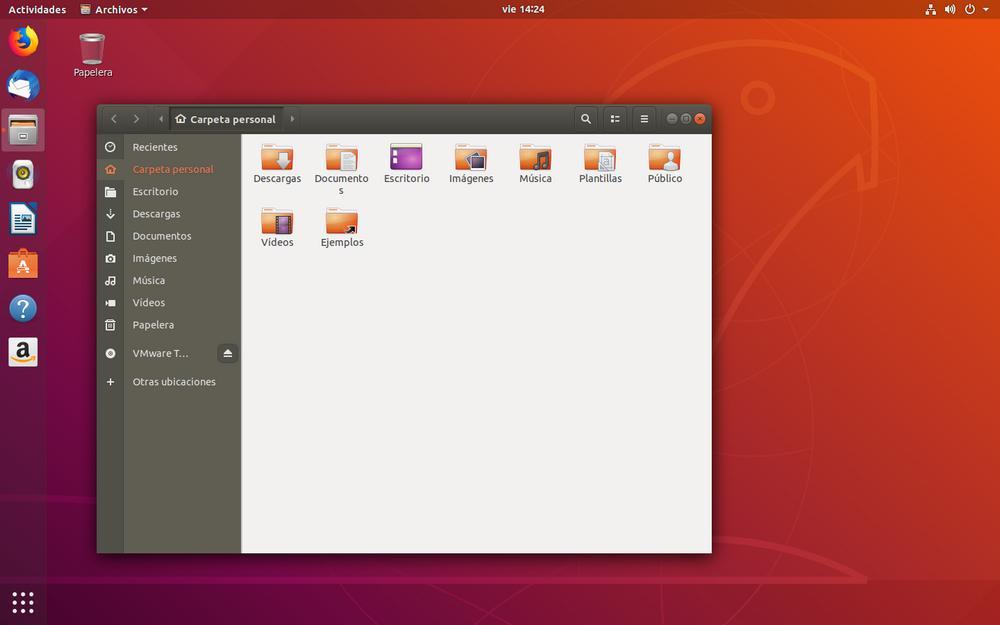

Использование данного программного обеспечения требует предварительной его установки, однако практически этого делать не требуется, т.к. оно поставляется в комплекте с ОС «Ubuntu». Однако для удобного шифрования файлов в менеджере файлов «Nautilus» следует установить дополнение seahorse-nautilus позволяющее добавить пункт для вызова шифрования/расшифрования и добавления цифровой подписи в контекстное меню файла/папки (рис. 1). Сделать это можно, например, вызвав команду:

Рис. 1. Контекстное меню для файла и папки после установки дополнения для шифрования и подписывания seahorse-nautilus

Шифрование с «Seahorse» производится в следующей последовательности:

Создание публичного ключа соответствующего закрытому.Создание секретного закрытого ключа

В случае первого использования потребуется создать закрытый секретный ключ (при дальнейшем шифровании файлов этого делать не требуется). Как отмечено выше, данный ключ должен создавать получатель важной информации которая подвергается шифрованию (см. п. Суть асимметричного шифрования ).

Сперва следует запустить графический интерфейс «Seahorse». Сделать это можно выбрав в главном меню пункт «Пароли и ключи» или вызвав команду

Создать ключ можно вызвав команду из меню программы (рис. 2) на машине получателя важной информации.

Рис. 2. Пункт меню для создания нового ключа шифрования

Следует создать ключ «PGP» (см. PGP) (рис. 3).

Рис. 3. Пункт для создания нового ключа шифрования PGP

После нажатия на кнопку «Продолжить» будет предложено ввести личную информацию (рис. 4) (она не обязана быть достоверно точной, она предназначена, в первую очередь, для идентификации получателя и его публичного ключа).

Рис. 4. Ввод личной информации при создании ключа шифрования PGP

Далее потребуется дважды ввести пароль (рис. 5) для доступа к создаваемому закрытому секретному ключу шифрования, этот пароль должен хранится в тайне.

Рис. 5. Ввод пароля для доступа к закрытому ключу шифрования

Рис. 6. Окно сообщающее о процессе генерации закрытого секретного ключа

По завершении создания ключа, он будет доступен во вкладке «Мои личные ключи» (рис. 7).

Рис. 7. Сгенерированный закрытый секретный ключ шифрования

Создание публичного ключа соответствующего закрытому

Далее, вызвав контекстное меню ключа (или в меню программы) следует экспортировать открытый публичный ключ в файл (рис. 8), этот ключ используется только для шифрования и может свободно распространяться (см. п. Суть асимметричного шифрования ).

Рис. 8. Экспорт публичного ключа шифрования в файл

В результате в выбранном месте сохранения публичного ключа будет создан файл с расширением имени «*.asc» (рис. 9).

Рис. 9. Экспортированный в файл публичный ключ шифрования

Шифрование информации

Публичный ключ (файл «*.asc») следует передать отправителю важной информации (передавать публичный ключ можно по незащищенному каналу связи). Отправитель должен импортировать этот ключ. Для этого следует запустить программу «Seahorse» на машине отправителя зашифрованной информации. И в меню вызвать команду «Импортировать…» (рис. 10) и указать путь к публичному файлу ключа.

Рис. 10. Импорт публичного ключа шифрования из файла на машине отправителя важной информации

После импорта публичный ключ будет доступен во вкладке «Другие ключи» (рис. 11). На данном этапе программу «Seahorse» можно закрыть.

Рис. 11. Импортированный публичный ключ шифрования

Вызов команды шифрования производится в файловом менеджере «Nautilus». Данное дополнение не позволяет работать с несколькими файлами одновременно, зашифровать можно только один файл. Первым делом, необходимо выделить информацию подлежащую шифрованию и архивировать ее в один файловый архив, в данном примере, как показано на рис. 12 и в контекстном меню для созданного архива вызвать команду «Зашифровать…».

Рис. 12. Вызов команды шифрования файла из файлового менеджера

Затем в открывшемся окне следует поставить отметку у импортированного ранее публичного ключа и нажать «ОК» (рис. 13).

Рис. 13. Выбор публичного ключа для шифрования информации

В зависимости от быстродействия ЭВМ, размера шифруемой информации и некоторых других параметров, через некоторое время будет создан файл с расширением «*.pgp» (рис. 14).

Прогресс шифрования не отображается, файл «*.pgp» создается сразу же и постепенно дописывается – не следует прерывать этот процесс действиями с этим файлом, иначе информация будет повреждена. Процесс шифрования можно считать завершенным только тогда, когда размер файла «*.pgp» станет соизмерим с оригинальным файлом и перестанет увеличиваться. Аналогично с расшифрованием.

Рис. 14. Зашифрованный файловый архив

Расшифрование информации

Файл с расширением «*.pgp» можно передавать по незащищенному каналу связи получателю важной информации, зашифрованной в этом файле. Расшифрование производится и возможно только у получателя, поскольку только он имеет закрытый секретный ключ.

Для начала расшифрования следует открыть файл с расширением «*.pgp» (рис. 15).

Рис. 15. Выбор файла для расшифрования на ЭВМ получателя важной информации

Запустится программа для расшифрования. Потребуется ввести пароль для доступа к закрытому ключу шифрования (рис. 16) и нажать «ОК».

Рис. 16. Ввод пароля для доступа к закрытому ключу шифрования на ЭВМ получателя важной информации

По завершении расшифрования рядом с зашифрованным файлом появится файл с важными данными (рис. 17).

Рис. 17. Расшифрованная важная информация у получателя

Передача важной информации по незащищенному каналу завершена успешно

Заключение

Применение программы «Seahorse» для шифрования файлов не всегда удобно, практическое применение нашли также другие средства, например, «TrueCrypt» (см. TrueCrypt, Шифрование с TrueCrypt>.

Seahorse — входящее в состав репозитория Astra Linux Common Edition графическое приложение для управления PGP и SSH ключами.

Приложение поддерживает интеграцию с Nautilus, gedit и почтовым клиентом Evolution для защитного преобразования данных.

Также имеется поддержка работы с серверам ключей HKP и LDAP.

Программа основана на GnuPG и распространяется как свободное программное обеспечение под лицензией GNU GPL.

Данная статья применима к:

- Astra Linux Special Edition РУСБ.10015-01 (очередное обновление 1.6)

- Astra Linux Special Edition РУСБ.10015-16 исп. 1

- Astra Linux Common Edition 2.12

Установка пакета

Пакет seahorse включен в репозиторий Astra Linux Common Edition и может быть установлен с помощью графического менеджера пакетов или из командной строки командой:

При написании статьи использовалась версия пакета 3.20.0

Запуск приложения

После установки пакет доступен для запуска из командной строки:

Основные приемы работы с пакетом

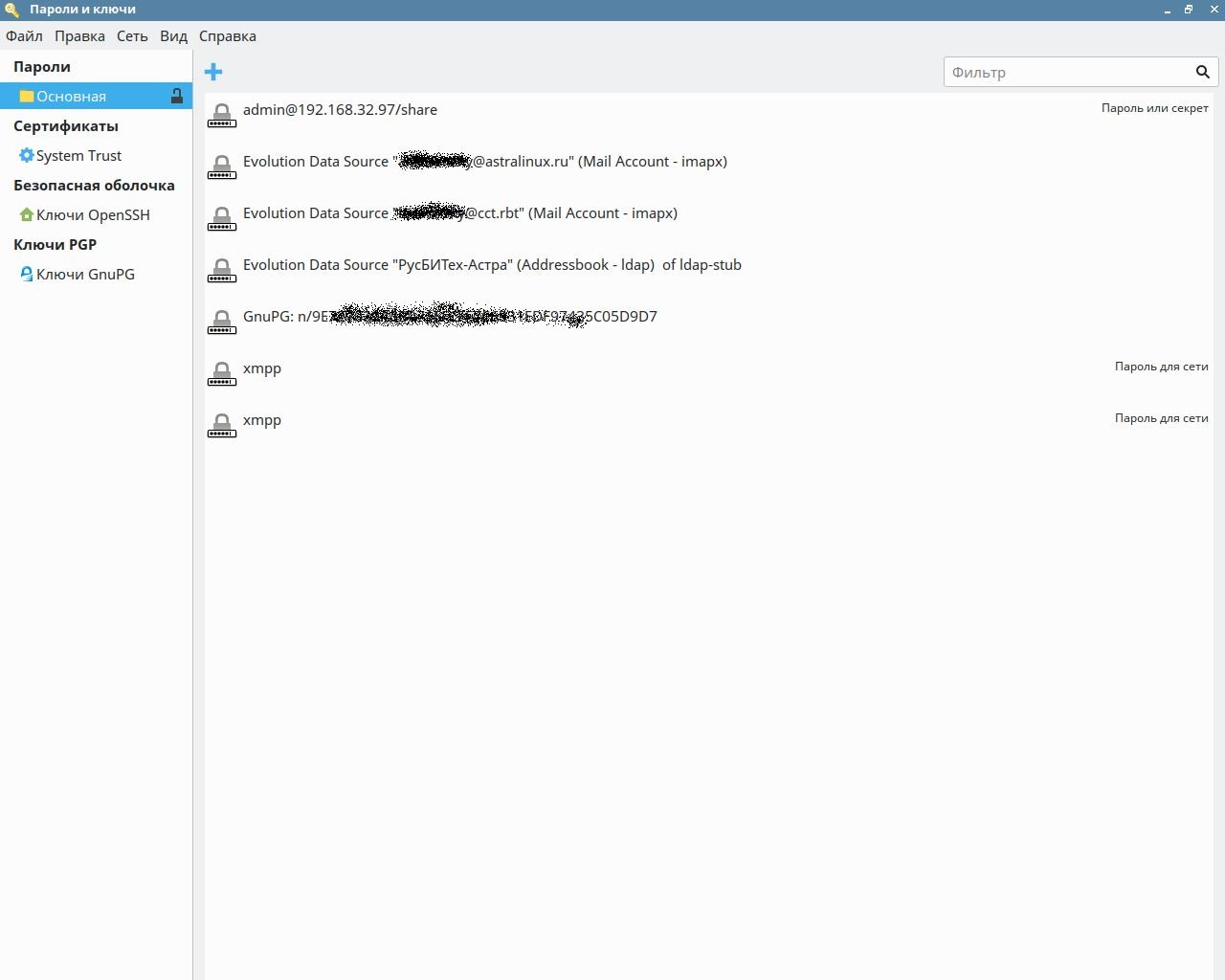

Главное окно программы устроено довольно просто:

хранимая информация распределена по четырём категориям:

- Пароли

- Сертификаты

- Безопасная оболочка

- Ключи PGP

- Секретный ключ

Выбор категорий и их содержимого можно осуществлять с помощью мышки, графический интерфейс прост и не требует особого описания.

Отключение запроса пароля к основной связке ключей

Следует помнить, что отключение пароля снижает общую защищенность системы.

Более безопасным вариантом исключения повторного ввода пароля является использование PAM-модуля pam-gnome-keyring.

Для отключения запрос пароля:

При необходимости возврат пароля для доступа к связке ключей осуществляется аналогичными действиями.

Установка пакета

Пакет libpam-gnome-keyring включен в репозиторий Astra Linux Common Edition, и может быть установлен с помощью графического менеджера пакетов или из командной строки командой:

Работа пакета

Работа пакета подробно описана в документации разработчика.

Общий порядок работы:

При аутентификации пользователя или при входе в сессию, модуль проверяет наличие переменной окружения GNOME_KEYRING_CONTROL.

Если переменная отсутствует, предполагается, что gnome-keyring-daemon не запущен для этой сессии.

Если указана опция auto_start модель запускает gnome-keyring-daemon.

IЕсли указана опция only_if то опция auto_start отрабатывается только в том случае, если процесс есть в списке.

Например, auto_start only_if=fly_dm запустит gnome-keyring-daemon только для fly_dm.

При завершении этапа если gnome-keyring-daemon был запущен модулем, то демон будет остановлен.

При необходимости, на этом этапе также запускается gnome-keyring-daemon .

Настройка авторизации

В зависимости от задач возможно разное применение модуля. Для вызова модуля при прохождении PAM-стека используются следующие основные варианты:

Эти вызовы должны быть добавлено вручную.Вызовы модуля следует добавить в секцию "The additional".

Опции модуля pam_gnome_keyring:

| Опция \ Этап сессии | auth | session | password |

|---|---|---|---|

| auto_start | Запустить демон gnome-keyring, если он еще не запущен. | На этапе password демон запускается всегда, а если опция auto_start не указана - демон будет остановлен после смены пароля. | |

| only_if=список_сервисов | Если PAM-сессия запущена сервисом, не находящимся в списке, PAM-модуль не будет выполнять никаких действий (запуск демона, разблокировка, смена пароля). Пример: only_if=fly_dm | ||

| use_autktok | Игнорируется | Использовать ранее заданный пароль и не запрашивать новый, даже если пароль не задан. | |

Для управления ключами пользователя в состав дистрибутивов Astra Linux включен пакет gnupg.

Пакет устанавливается автоматически при установке системы.

Основные инструменты пакета gnupg:

-

gpg - основной инструмент для работы с ключами. Подробная справка по работе с файлами доступна по ссылке или по команде man gpg.

- Web Browsers

- VPN Tools

- Tor Tools

- DNS Tools

- Security Apps

- Security services

- Other Apps

- System Apps

- Panic Room

- Браузер Tor.

- Браузер Firefox с предустановленными специализированными плагинами (блокировщики, анонимайзеры, Proxy и прочее).

- Утилиты для работы с VPN.

- Утилиты для работы с Tor.

- Утилита для обмена файлами OnionShare.

- Защищенный мессенджер Signal.

- Мессенджер Wire с поддержкой звонков (от создателей Skype).

- Мессенджер Ring (Jami).

- Мессенджер Pidgin.

- Мессенджер CoyIM.

- Telegram-месенджер Bettergram.

- VeraCrypt — шифрование разделов диска.

- zuluCrypt — шифрование файлов и разделов диска.

- zuluMount — утилита для монтирования разделов диска и директорий.

- SiriKali — создание и шифрование директорий.

- MAT (Metadata Anonymisation Toolkit) — просмотр и удаление метаданных у файлов различного типа. — менеджер паролей.

- Seahorse (Passwords and Keys) — менеджер паролей.

- GPA (The Gnu Privacy Assistant) — шифрование и создание электронных подписей.

- Firetools (Firejail) — запуск приложений в обособленной среде («песочнице») — изоляция приложений. — файрволл. — утилита для просмотра информации и настройки системы. — очистка системы от ненужных файлов.

- GResolver

- Grsync

- Gmerlin player

- Viewnior

- GResolver (DNS Resolver) Image Viewer

- Офисный пакет LibreOffice

- И множество других программ и специализированных утилит.

- Доступность в общей сложности 12 различных архитектур.

- Доступно более 51,000 XNUMX пакетов программного обеспечения.

- Набор инструментов для облегчения установки и обновления программного обеспечения.

- Ценности, вовлеченные в движение за свободное программное обеспечение.

- Он не имеет предопределенной графической среды с пользователями, которые не устанавливают и не выбирают ту, которая им нравится, такую как GNOME, KDE, MATE, Xfce, LXDE и т. Д.

Примеры команд:

Получение ключей с сервера ключей по отпечатку ключа:

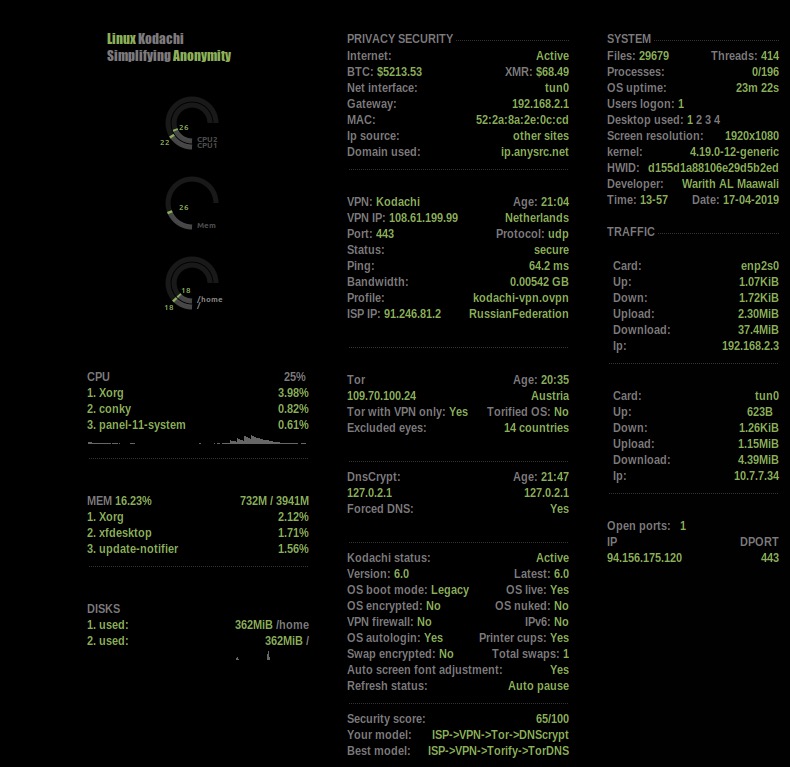

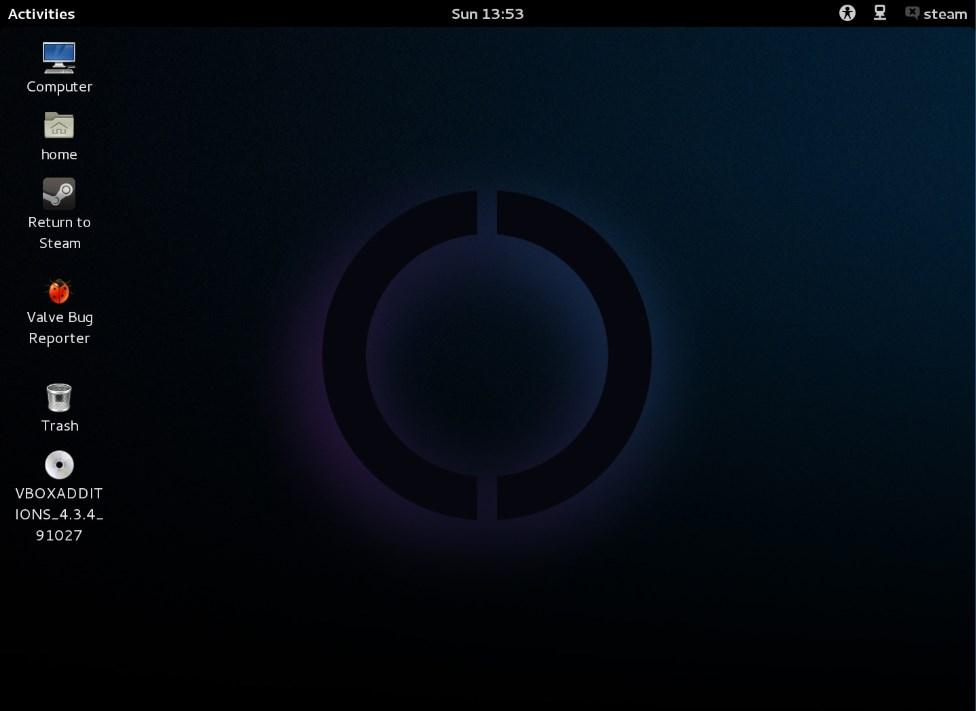

Kodachi — дистрибутив Linux, основанный на Debian/Xubuntu, который обеспечивает пользователю анонимность, сетевую безопасность и защиту от криминалистических действий. Используется как Live-дистрибутив.

Рабочий стол Kodachi 6.0.

Видео-обзор

Наш видео-обзор дистрибутива Kodachi.

Максимальная конфиденциальность

Kodachi предназначен для тех, кому требуется максимальная конфиденциальность и безопасность.

Дистрибутив полностью готов к работе и содержит предустановленные компоненты для анонимного веб-серфинга, работающие «из коробки» VPN и Tor с поддержкой DNS шифрования (DNSCrypt). Также осуществляется подмена MAC-адреса.

Kodachi используется, как Live дистрибутив. Его можно загрузить с загрузочного DVD, USB-флешки или SD-карты.

Система не оставляет никаких следов на вашем компьютере, если только вы сами не захотите этого. Kodachi умеет затирать оперативную память случайными данными, перед выключением компьютера. Подобная осторожность связана с возможностью восстановления данных, которые хранились в оперативной памяти какое-то время назад.

Kodachi также можно установить и использовать, как постоянную систему.

Основан на Xubuntu

Дистрибутив основан на LTS версии дистрибутива Xubuntu со средой рабочего стола XFCE.

Дистрибутив использует пакетную базу Debian/Ubuntu.

Запуск дистрибутива

Так как дистрибутив предназначен для использования в Live режиме, то необходимо подготовить загрузочный носитель, с которого будет запускаться система.

Скачайте ISO файл с дистрибутивом и запишите его на носитель.

Вы можете воспользоваться нашими инструкциями по созданию Live-носителей:

Пароль пользователя и пароль root

В Kodachi используется два пользователя: обычный пользователь и root-пользователь. Рекомендуется всегда работать от имени обычного пользователя.

Обычный пользователь

Имя пользователя: kodachi

Пароль: r@@t00

root-пользователь

Имя пользователя: root

Пароль: r@@t00

Вам может потребоваться сменить стандартные пароли. Это нужно, например, если вы хотите заблокировать экран компьютера и не хотите, чтобы для входа использовался стандартный пароль. Для смены пароля можно воспользоваться командой passwd. Выполните в терминале:

И задайте новый пароль для обычного пользователя.

Чтобы сменить пароль root-пользователя, выполните команды:

Бесплатный VPN

Одна из возможностей Kodachi — это постоянное использование VPN. VPN предоставляется бесплатно.

Разработчики дистрибутива самостоятельно ежемесячно оплачивают VPS сервер(а), на которых работает VPN сервер, предоставляемый пользователям дистрибутива.

Интерфейс

В качестве среды рабочего стола используется XFCE.

Для XFCE выбрана темная тема оформления Mint-Y-Dark. Тема иконок: Mint-Y.

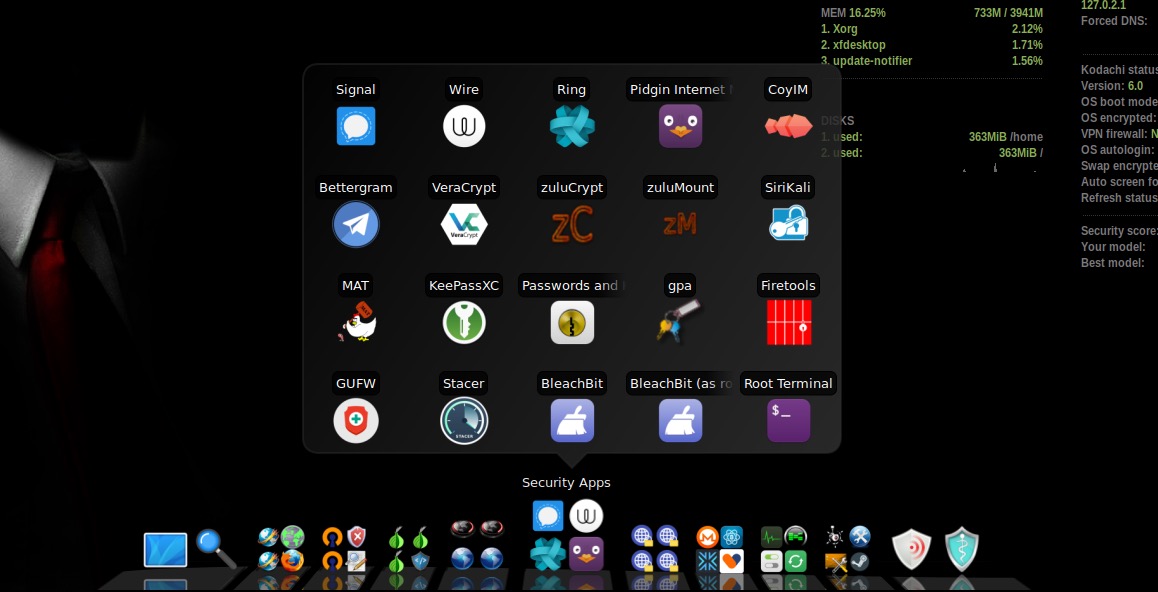

В нижней части рабочего стола размещен док Cairo-Dock для запуска приложений. Приложения распределены по группам:

Док для запуска приложений Cairo-Dock.

Слева расположена вертикальная узкая панель с часами, системным лотком, иконками для быстрого запуска приложений.

В левом нижнем углу расположена еще одна компактная панель с кнопками для выключения и блокировки системы, переключения виртуального рабочего стола и индикаторами загрузки CPU, RAM, Swap, Disk и VPN.

На рабочем столе размещается апплет Conky. В нем показано текущее системное состояние. Если какой-нибудь компонент отключается, то появится соответствующее предупреждение красного цвета.

Системный монитор Conky на рабочем столе.

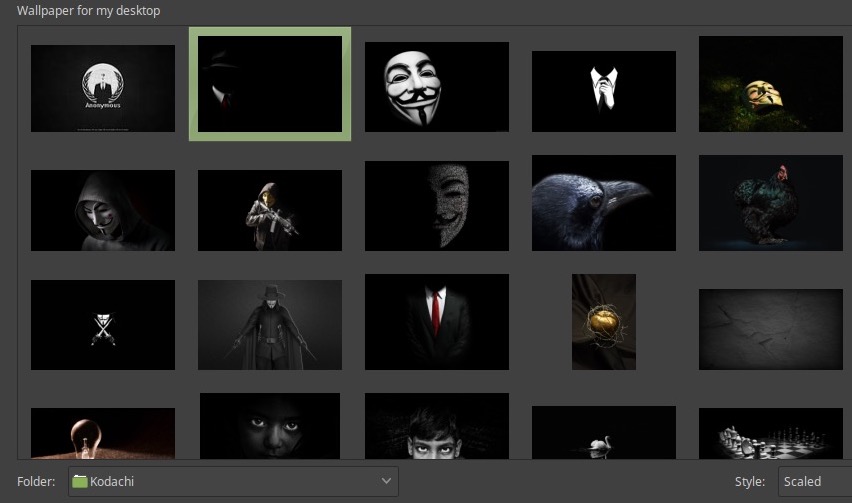

Доступно несколько обоев рабочего стола. Все они темные, в серо-черных тонах и подчеркивают общую стилистику дистрибутива.

Обои рабочего стола Kodachi.

Программы

В состав системы входит большое количество предустановленных приложений. Их можно разделить на два типа: специализированное и ПО для повседневного использования (офис, мультимедиа и так далее).

Перечислим некоторые из предустановленных приложений:

Сравнение Kodachi и Tails

Существует дистрибутив Tails, который имеет схожее с Kodachi назначение. Tails также является Live-дистрибутивом и используется для максимального сохранения конфиденциальности.

На официальном сайте Kodachi представлена таблица, в которой сравниваются эти два дистрибутива. Из таблицы видно, что Kodachi содержит/поддерживает намного больше специализированных компонентов.

Таблица сравнения дистрибутивов Kodachi и Tails.

Debian один из самых чистых Linux дистрибутивы, которые мы можем найти в Интернете. Этот дистрибутив состоит исключительно из бесплатного программного обеспечения и стремится устранить разрыв между пользователями, которым нужен дистрибутив без какого-либо коммерческого программного обеспечения или привязанный к лицензиям. Это один из самых стабильных дистрибутивов, который мы можем найти, и он имеет отличную поддержку со стороны сообщества. Однако для некоторых пользователей он может быть несколько сложным, поскольку в стандартной комплектации он поставляется только с необходимыми для работы пакетами.

Первая версия Debian достигла пользователей в 1993 году и, хотя в начале она имела довольно медленный рост, сегодня Проект Debian стал одним из самых важных проектов для свободного программного обеспечения.

Среди его основных особенностей мы можем выделить:

В дополнение к возможности скачать и установить Debian чтобы получить чистый опыт работы с этим дистрибутивом, мы также можем найти широкий спектр дистрибутивов на основе Debian, предназначенных для упрощения его реализации и использования и адаптации к потребностям всех пользователей.

Лучшие дистрибутивы Linux на основе Debian

Ubuntu

Основной дистрибутив Linux на основе Debian, конечно же, Ubuntu. Это один из наиболее часто используемых дистрибутивов, особенно среди тех, которые запускаются в Linux или ищут систему, которая работает без слишком частого запуска.

Ubuntu основан на Debian, и в этом дистрибутиве внесено множество изменений, как внутренних, так и внешних, и удобных в использовании. По умолчанию он включает рабочий стол GNOME и большое количество приложений, поэтому, как только он будет установлен, он будет готов к использованию. Кроме того, он включает в себя некоторые проприетарные компоненты (такие как кодеки и драйверы), которые в Debian было бы невозможно представить.

Мы можем скачать Ubuntu из Следующая ссылка .

Linux Mint Debian Edition

У Ubuntu много последователей, но также есть большое количество пользователей, которые против этого дистрибутива. Linux Mint является одной из лучших альтернатив Ubuntu, которую мы можем найти, но основная ветвь основана на каноническом дистрибутиве.

Для тех, кто не хочет ничего знать об Ubuntu, Linux Mint Debian Edition (LMDE) является одним из лучших вариантов. Этот дистрибутив максимально похож на основной выпуск Linux Mint, но не использует абсолютно ничего из Ubuntu, используя Debian в качестве основы для дистрибутива.

Мы можем скачать Linux Mint Debian Edition из Следующая ссылка .

Глубоко в

Deepin изначально был дистрибутивом на основе Ubuntu, но начиная с версии 15 они отказались от дистрибутива Canonical, чтобы основываться на Debian, тем самым обретя значительную стабильность и улучшая циклы обновления этого дистрибутива.

Deepin имеет свой собственный рабочий стол, DDE, похожий на Gnome Shell, и предлагает пользователям серию собственных программ. Благодаря им можно легче настраивать, управлять и перемещаться по дистрибутиву.

Мы можем скачать Deepin из Следующая ссылка .

SteamOS

Разве в линукс не играть? Скорее, это разработчики отвернулись от него. В то время как Windows Компания Valve, занимающая большую часть рынка, хотела предложить пользователям альтернативную операционную систему, специально разработанную и оптимизированную для игры. Так родилась SteamOS.

SteamOS - это дистрибутив на основе Debian, созданный Valve для своих пар Машины, хотя его можно установить на любой компьютер. Этот дистрибутив призван стать мультимедийным центром для всех типов контента, хотя главное - это игры. Он имеет множество оптимизаций, он готов работать с любым пультом дистанционного управления и даже с пультом дистанционного управления, имея возможность играть в SteamOS из любого места.

Он не имел ожидаемого успеха, но побудил многих разработчиков дать Linux шанс. Если мы хотим попробовать этот дистрибутив, мы можем скачать его бесплатно с Следующая ссылка .

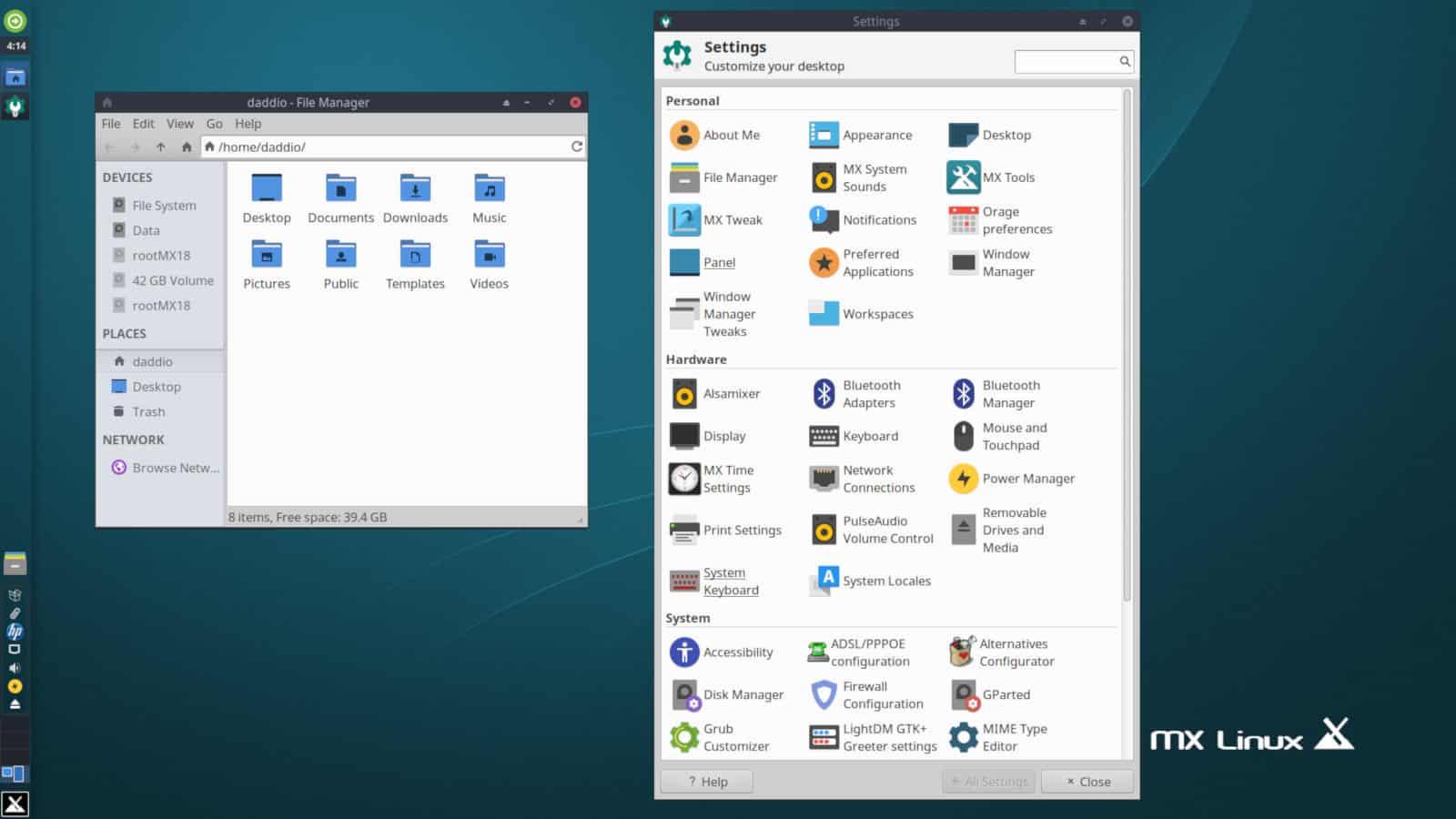

MX Linux

Для пользователей, которые имеют относительно слабый компьютер и нуждаются в чем-то легковесном и предлагают отличную производительность, одна из лучших альтернатив - MX Linux. Этот дистрибутив, основанный на Debian, в основном характеризуется заботой о мельчайших деталях.

MX Linux основан на стабильной версии Debian, очень стабилен и имеет ряд инструментов, таких как MX Package, который максимально упрощает задачи администрирования и обслуживания компьютера.

В следующей ссылке мы объясним, как скачать MX Linux .

PureOS

Если вы ищете дистрибутив как можно более бесплатный, попробуйте PureOS. Этот дистрибутив основан на Debian и одобрен Фондом свободного программного обеспечения. Он имеет рабочий стол GNOME 3 и поставляется в стандартной комплектации с набором бесплатных инструментов, которые предлагают наилучшие возможности для всех типов пользователей.

Мы можем скачать PureOS из Следующая ссылка .

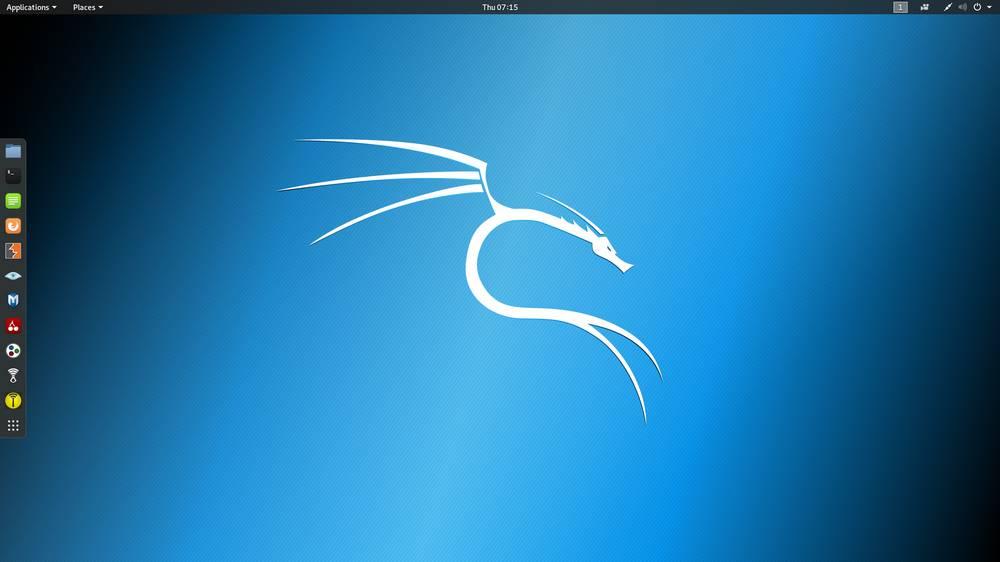

Kali Linux

Kali Linux - еще один из самых популярных дистрибутивов на основе Debian, хотя подход этого дистрибутива отличается от других: он в основном сосредоточен на этическом взломе и компьютерной безопасности.

Этот дистрибутив характеризуется тем, что предлагает стабильную систему, такую как Debian, и на нем впечатляющий уровень настройки, как на уровне рабочего стола (где мы можем выбирать между GNOME, KDE, Xfce или LXDE, как на уровне приложений, принимая наш охват более 600 хакерских инструментов установлены, настроены и готовы к использованию.

Мы можем скачать Kali Linux из Следующая ссылка .

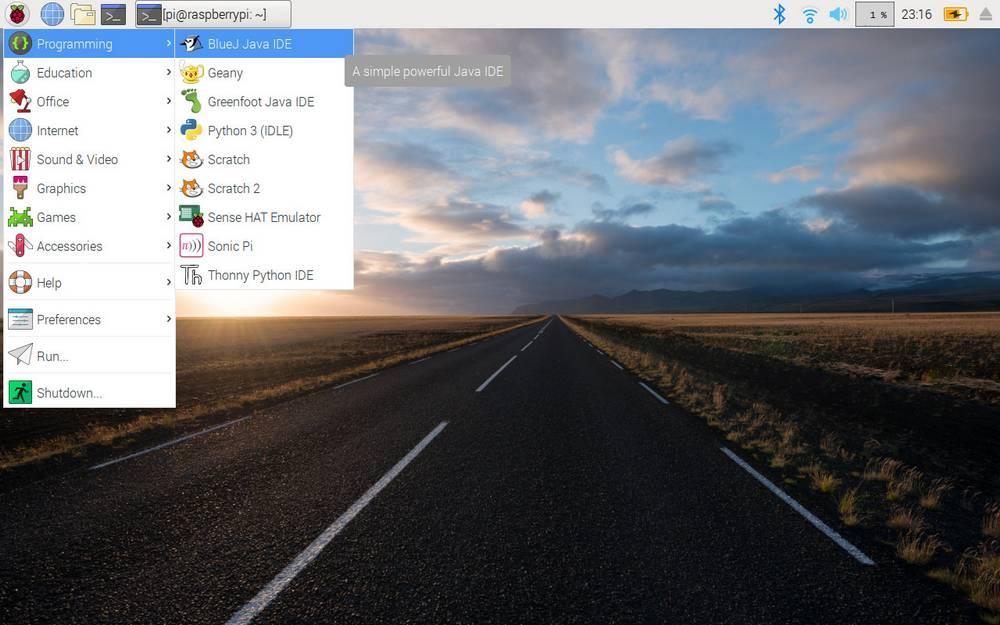

Raspbian

Наконец, мы не можем закончить список дистрибутивов Linux на основе Debian, не упомянув об одном из самых интересных проектов: Raspbian. Это официальная раздача Raspberry Pi и в основном направлен на образование в области информатики.

Raspbian предлагает пользователям очень легкий и простой в использовании дистрибутив, оптимизированный и подготовленный для работы на этом микрокомпьютере и способный удовлетворить потребности как начинающих пользователей этого микрокомпьютера, так и самых продвинутых пользователей, которые установили свои собственные персональный сервер.

Мы можем скачать Raspbian из Следующая ссылка .

Читайте также: