Удалить логи windows server 2012

Обновлено: 04.07.2024

В этом документе описываются принципы управления ведением журнала доступа пользователей (UAL).

Ведение журнала доступа пользователей (UAL) — это компонент, который помогает администраторам сервера подсчитать количество уникальных клиентских запросов ролей и служб на локальном сервере.

UAL установлен и включен по умолчанию и выполняет сбор данных в режиме, практически приближенном к реальному времени. Существует всего несколько параметров конфигурации для UAL. Данный документ описывает эти параметры и их назначение.

дополнительные сведения о преимуществах UAL см. в разделе Начало работы с ведением журнала доступа пользователей.

Содержание документа

Параметры конфигурации, описываемые в данном документе, включают в себя следующее:

Отключение и включение службы UAL

Сбор и удаление данных

Удаление данных, записанных службой UAL

Управление UAL в крупномасштабных средах

Восстановление из ошибочного состояния

Включение отслеживания использования лицензий рабочих папок

Отключение и включение службы UAL

UAL включается и запускается по умолчанию, когда компьютер под управлением Windows Server 2012 или более поздней версии устанавливается и запускается впервые. Для удовлетворения требований конфиденциальности или других рабочих нужд администратору может понадобиться отключить или запретить работу UAL. Можно отключить UAL с помощью консоли служб, из командной строки или с помощью командлетов PowerShell. Однако, чтобы гарантировать, что UAL не будет запускаться снова при следующем запуске компьютера, необходимо также отключить службу. В следующих процедурах описывается отключение и отключение UAL.

Для получения информации о службе UAL, включая сведения о том, работает или приостановлена служба, включена она или отключена, можно использовать командлет Get-Service UALSVC PowerShell.

Остановка и отключение службы UAL через консоль службы

Выполните вход на сервер с помощью учетной записи с правами локального администратора.

В диспетчере серверов выберите Средства, затем щелкните Службы.

Прокрутите вниз и выберите пункт Служба ведения журнала доступа пользователей. Щелкните Остановка службы.

Щелкните правой кнопкой мыши - имя службы и выберите пункт свойства. На вкладке Общие поменяйте Тип запуска на Отключено и нажмите кнопку ОК.

Остановка и отключение UAL из командной строки

Выполните вход на сервер с помощью учетной записи с правами локального администратора.

Нажмите клавишу с эмблемой Windows + R, а затем введите cmd, чтобы открыть окно командной строки.

Если появится диалоговое окно контроля учетных записей, подтвердите, что отображаемое в нем действие именно то, которое требуется, и нажмите кнопку Да.

Введите net stop ualsvc и нажмите клавишу ВВОД.

Введите netsh ualsvc set opmode mode=disable и нажмите клавишу ВВОД.

Следующие командлеты Windows PowerShell выполняют ту же функцию, что и предыдущая процедура. Вводите каждый командлет в одной строке, несмотря на то, что здесь они могут отображаться разбитыми на несколько строк из-за ограничений форматирования.

Также остановить и отключить UAL можно с помощью команд Windows PowerShell: Stop-service и Disable-Ual.

Если позднее вы хотите перезапустить и снова включить UAL, это можно сделать с помощью следующих процедур.

Запуск и включение службы UAL через консоль служб

Выполните вход на сервер с помощью учетной записи с правами локального администратора.

В диспетчере серверов выберите Средства, затем щелкните Службы.

Прокрутите вниз и выберите пункт Служба ведения журнала доступа пользователей. Щелкните Запуск службы.

Правой кнопкой мыши щелкните имя службы и выберите Свойства. На вкладке Общие поменяйте Тип запуска на Автоматически и нажмите кнопку ОК.

Запуск и включение UAL из командной строки

Выполните вход на сервер с помощью учетной записи локального администратора.

Нажмите клавишу с эмблемой Windows + R, а затем введите cmd, чтобы открыть окно командной строки.

Если появится диалоговое окно контроля учетных записей, подтвердите, что отображаемое в нем действие именно то, которое требуется, и нажмите кнопку Да.

Введите net start ualsvc и нажмите клавишу ВВОД.

Введите netsh ualsvc set opmode mode=enable и нажмите клавишу ВВОД.

Следующие командлеты Windows PowerShell выполняют ту же функцию, что и предыдущая процедура. Вводите каждый командлет в одной строке, несмотря на то, что здесь они могут отображаться разбитыми на несколько строк из-за ограничений форматирования.

Также запустить и вновь включить UAL можно с помощью команд Windows PowerShell: Start-service и Enable-Ual.

Сбор данных UAL

В дополнение к командлетам PowerShell, описанным в предыдущем разделе, для получения данных UAL можно использовать 12 дополнительных командлетов:

Get-UalOverview: предоставляет сведения, относящиеся к UAL, а также журнал установленных продуктов и ролей.

Get-UalServerUser: предоставляет данные о доступе пользователя клиента на локальный или целевой сервер.

Get-UalServerDevice: предоставляет данные о доступе устройства клиента на локальный или целевой сервер.

Get-UalUserAccess: предоставляет данные о доступе пользователя клиента к каждой роли или продукту, установленным на локальном или целевом сервере.

Get-UalDeviceAccess: предоставляет данные о доступе устройства клиента к каждой роли или продукту, установленным на локальном или целевом сервере.

Get-UalDailyUserAccess: предоставляет данные о доступе пользователя клиента за каждый день года.

Get-UalDailyDeviceAccess: предоставляет данные о доступе устройства клиента за каждый день года.

Get-UalDailyAccess: предоставляет данные о доступе как пользователя, так и устройства клиента за каждый день года.

Get-UalHyperV: предоставляет данные о виртуальной машине, относящиеся к локальному или целевому серверу.

Get-UalDns: предоставляет специальные данные DNS-клиента локального или целевого DNS-сервера.

Get-UalSystemId: предоставляет специальные системные данные для уникальной идентификации локального или целевого сервера.

Get-UalSystemId предназначен для того, чтобы предоставлять уникальный профиль сервера всем остальным данным с этого сервера для проведения сопоставления с ним. Если на сервере происходят какие-либо изменения одного из параметров Get-UalSystemId , то создается новый профиль. Get-UalOverview предназначен для того, чтобы предоставлять администратору список установленных и используемых на сервере ролей.

Основные возможности службы печати и документов и файловых служб устанавливаются по умолчанию. Поэтому администраторы могут всегда видеть информацию по этим службам, как при установленных полных ролях. Отдельные командлеты UAL входят в состав Hyper-V и службы DNS из-за уникальных данных, которые UAL собирает для этих ролей сервера.

Вариант сценария обычного использования командлетов UAL мог бы быть таким: администратор запрашивает у UAL уникальные клиентские доступы за определенный диапазон дат. Это можно сделать несколькими способами. Далее приводится рекомендуемый метод запроса уникальных доступов устройств за диапазон дат.

Он возвращает подробный список всех уникальных клиентских устройств по IP-адресам, которые совершали запросы к серверу в этот диапазон дат.

Значение "Активитикаунт" для каждого уникального клиента ограничено 65 535 в день. Вызов WMI из PowerShell также необходим только при запросе по дате. Все остальные параметры командлета UAL могут использоваться в рамках запросов PowerShell, как в следующем примере:

UAL позволяет хранить историю в течение двух лет. Чтобы разрешить получение данных UAL администратором при запуске службы, UAL создает копию активного файла базы данных Current. mdb в файле с именем GUID. mdb каждые 24 часа для использования поставщиком WMI.

В первый день года UAL создает новый GUID.mdb. Старый GUID. mdb сохраняется в качестве архива для использования поставщиком. По прошествии двух лет исходный GUID.mdb будет перезаписан.

Следующая процедура должна выполняться только опытным пользователем или разработчиком, тестирующими свой собственный инструментарий интерфейсов программирования приложений UAL.

Настройка 24-часового интервала по умолчанию так, чтобы данные стали видимы поставщику WMI

Выполните вход на сервер с помощью учетной записи с правами локального администратора.

Нажмите клавишу с эмблемой Windows + R, а затем введите cmd, чтобы открыть окно командной строки.

Добавьте значение реестра: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\WMI\AutoLogger\Sum\PollingInterval (REG_DWORD).

Неправильное изменение реестра может серьезно повредить систему. Перед внесением изменений в реестр следует сделать резервную копию всех ценных данных на компьютере.

В следующем примере показано, как добавить интервал в два минуты (не рекомендуется в долгосрочном состоянии выполнения): reg Add Хклм\систем\куррентконтролсет\контрол\вми \ Аутологжер\сум/v POLLINGINTERVAL/T REG _ DWORD/d 120000/f

Единица измерения времени — миллисекунды. Минимальное значение — 60 секунд, максимальное — семь дней, а значение по умолчанию — 24 часа.

Для остановки и перезапуска службы ведения журнала доступа пользователей используйте консоль служб.

Удаление данных, записанных службой UAL

Служба UAL не задумывалась как компонент для решения критически важных задач. Данная служба спроектирована так, чтобы как можно меньше воздействовать на работу локальной системы и при этом обеспечивать высокий уровень надежности. Это также позволяет администратору при необходимости вручную удалять базу данных и поддерживающие файлы UAL (каждый файл в каталоге \Windows\System32\LogFiles\SUM).

Удаление данных, записанных службой UAL

Остановите службу ведения журнала доступа пользователей.

перейдите в \ Windows \System32\Logfiles\SUM \.

Удалите все файлы из этой папки.

Управление UAL в крупномасштабных средах

В данном разделе описывается, что может ожидать администратор, когда UAL используется на сервере с большим количеством клиентов.

Максимальное количество доступов, которое может быть записано UAL, составляет 65 535 в день. UAL не рекомендуется использовать на серверах, которые подключены непосредственно к Интернету, таких как веб-серверы, напрямую подключенные к Интернету, или в тех случаях, когда предельно высокая производительность является основной функцией сервера (например, в средах с рабочими нагрузками высокопроизводительных вычислений). В основном он предназначен для малых, средних и корпоративных интрасетей, в которых предполагается наличие большого объема данных, но не так высокое, как и многие из развертываний, которые регулярно обслуживают объем трафика в Интернете.

ual в памяти: поскольку в UAL используется расширяемый механизм служба хранилища (ESE), требования к памяти UAL увеличиваются со временем (или по количеству клиентских запросов). Но память будет освобождаться, поскольку это необходимо системе для минимизации воздействия на производительность.

UAL на диске. требования к жесткому диску для жестких дисков необходимы примерно так, как показано ниже:

0 уникальных клиентских записей: 22 МБ

50 000 уникальных клиентских записей: 80 МБ

500 000 уникальных клиентских записей: 384 МБ

1 000 000 уникальных клиентских записей: 729 МБ

Восстановление из ошибочного состояния

в этом разделе описывается использование расширенного механизма служба хранилища (ESE) на высоком уровне, а также действия администратора в случае повреждения или восстановления данных UAL.

Служба UAL использует ESE для оптимизации использования системных ресурсов и обеспечения их устойчивости к повреждению. Дополнительные сведения о преимуществах ESE см. в разделе Расширяемый обработчик хранилищ в MSDN.

При каждом запуске службы UAL обработчик ESE выполняет "мягкое" восстановление. Дополнительные сведения см. в разделе Файлы расширяемого обработчика хранилищ в MSDN.

Если выполнить "мягкое" восстановление будет проблематично, то ESE выполнит восстановление после сбоя. Дополнительные сведения см. в разделе Функция JetInit в MSDN.

Если UAL все же не может запуститься с существующим набором файлов ESE, то все файлы в каталоге \Windows\System32\LogFiles\SUM\ будут удалены. После удаления этих файлов будет вновь запущена служба ведения журнала доступа пользователей и созданы новые файлы. В этом случае служба UAL продолжит работу, как если бы она функционировала на вновь установленном компьютере.

Файлы в каталоге базы данных UAL никогда не должны перемещаться или изменяться. Если это случится, то будут инициированы действия по восстановлению, включая процедуру очистки, описанную в данном разделе. Если требуются резервные копии каталога \Windows\System32\LogFiles\SUM, то необходимо архивировать каждый файл из этого каталога, чтобы стала возможной операция восстановления.

Включение отслеживания использования лицензий рабочих папок

Сервер рабочих папок может использовать UAL для отчета по использованию клиента. В отличие от UAL, ведение журнала рабочих папок не включено по умолчанию. Вы можете включить его, изменив следующий раздел реестра:

После добавления этого раздела реестра необходимо перезапустить службу SyncShareSvc на сервере, чтобы включить ведение журнала.

После включения ведения журнала 2 информационных события регистрируются в канал Windows Logs\Application каждый раз, когда клиент подключается к серверу. Для рабочих папок каждый пользователь может иметь одно или несколько клиентских устройств, которые подключаются к серверу проверяют наличие обновлений данных каждые 10 минут. Если с сервером взаимодействует 1000 пользователей, каждый из которых имеет 2 устройства, журналы приложений будут перезаписываться каждые 70 минут, что затрудняет устранение независимых проблем. чтобы избежать этого, можно временно отключить службу ведения журнала доступа пользователей или увеличить размер Windowsного канала логс\аппликатион сервера.

просмотр журнала событий

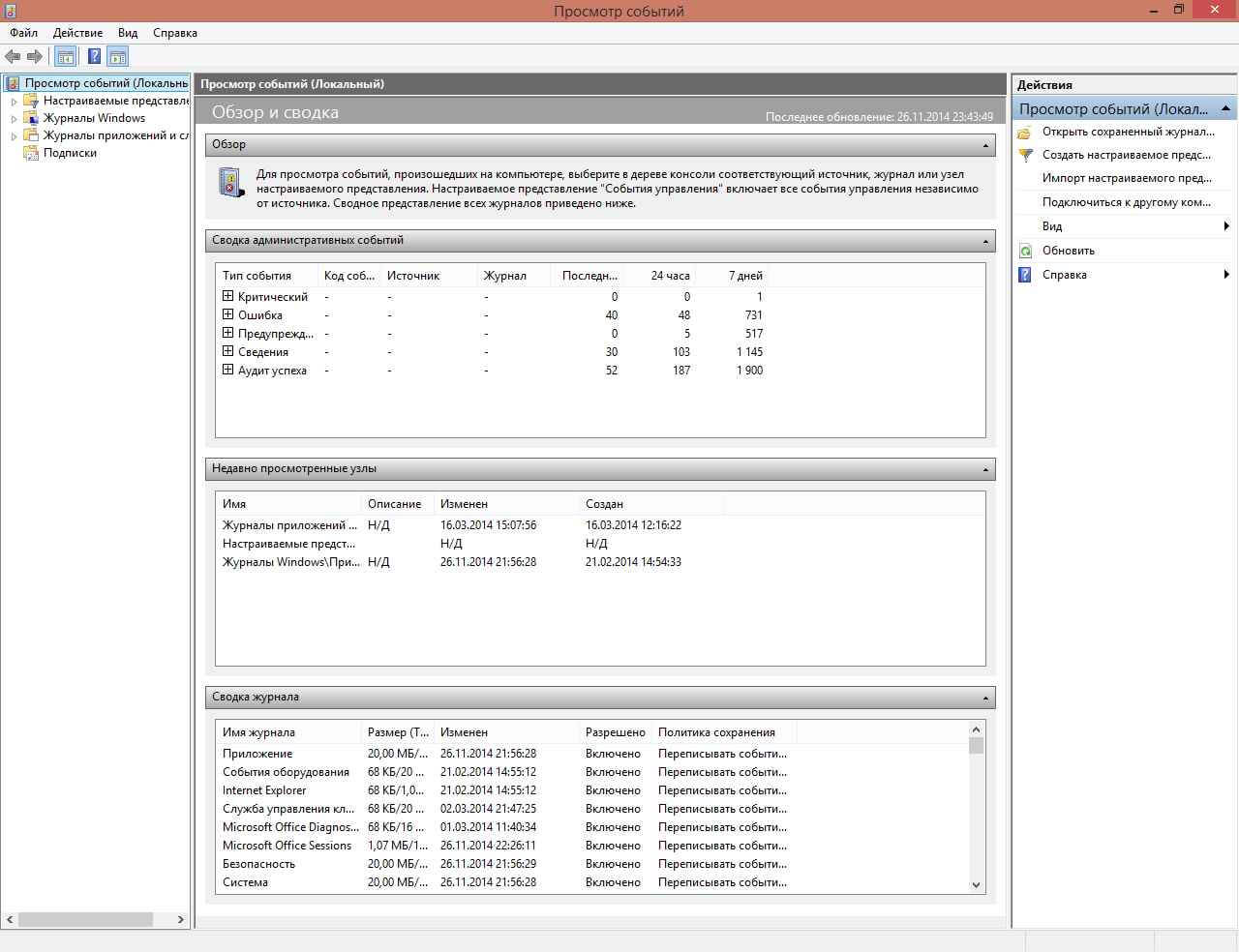

Иногда чтобы посмотреть появляется какая либо ошибка или событие, трудно бывает искать его среди кучи событий, можно конечно фильтровать, но проще все очистить. Чистить в ручную долго и муторно, предлагаю скрипт который почистит все журналы windows. Перед выполнением скрипта советую в просмотре событий сохранить логи windows для дальнейшего изучения, много раз было, что старые файлы оказываются, очень нужны, учитесь на чужих ошибках, а лучше их вообще не совершайте.

До очистки видим, что в логах windows много событий

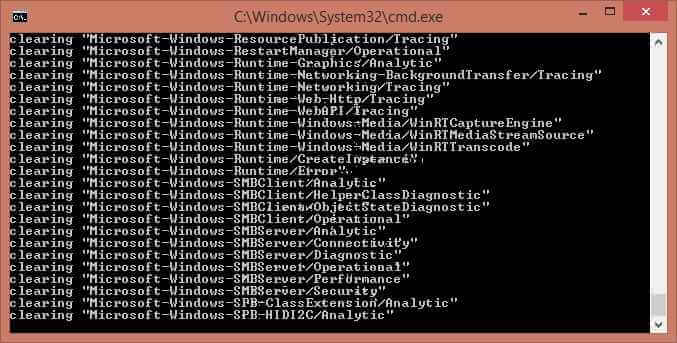

Выполняем скрипт, выполнять нужно от имени администратора.

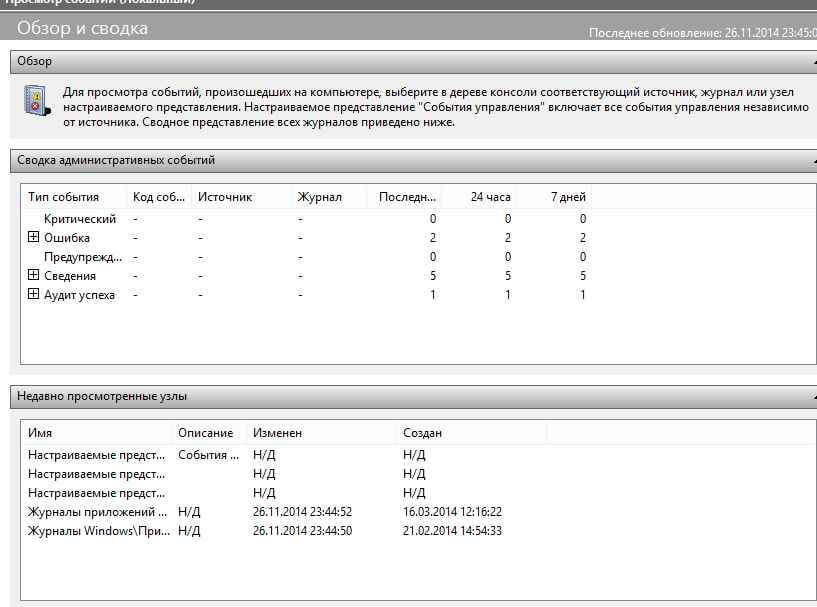

После, результат на лицо все логи windows удалены в оснастке просмотр событий, и вы только обнаружите событие о том кто и когда произвел удаление.

вот сам текст скрипта

@echo off

FOR /F "tokens=1,2*" %%V IN ('bcdedit') DO SET adminTest=%%V

IF (%adminTest%)==(Access) goto noAdmin

for /F "tokens=*" %%G in ('wevtutil.exe el') DO (call :do_clear "%%G")

echo.

echo goto theEnd

:do_clear

echo clearing %1

wevtutil.exe cl %1

goto :eof

:noAdmin

exit

Как видите логи windows очень быстро и легко удаляются скриптом, если нужно массово зачистить вешаем его в планировщике заданий. Так же советую ознакомится с методом Как очистить просмотр событий с помощью PowerShell

Пора поговорить про удобную работу с логами, тем более что в Windows есть масса неочевидных инструментов для этого. Например, Log Parser, который порой просто незаменим.

В статье не будет про серьезные вещи вроде Splunk и ELK (Elasticsearch + Logstash + Kibana). Сфокусируемся на простом и бесплатном.

До появления PowerShell можно было использовать такие утилиты cmd как find и findstr. Они вполне подходят для простой автоматизации. Например, когда мне понадобилось отлавливать ошибки в обмене 1С 7.7 я использовал в скриптах обмена простую команду:

Она позволяла получить в файле fail.txt все ошибки обмена. Но если было нужно что-то большее, вроде получения информации о предшествующей ошибке, то приходилось создавать монструозные скрипты с циклами for или использовать сторонние утилиты. По счастью, с появлением PowerShell эти проблемы ушли в прошлое.

Основным инструментом для работы с текстовыми журналами является командлет Get-Content, предназначенный для отображения содержимого текстового файла. Например, для вывода журнала сервиса WSUS в консоль можно использовать команду:

Для вывода последних строк журнала существует параметр Tail, который в паре с параметром Wait позволит смотреть за журналом в режиме онлайн. Посмотрим, как идет обновление системы командой:

Смотрим за ходом обновления Windows.

Если же нам нужно отловить в журналах определенные события, то поможет командлет Select-String, который позволяет отобразить только строки, подходящие под маску поиска. Посмотрим на последние блокировки Windows Firewall:

Смотрим, кто пытается пролезть на наш дедик.

При необходимости посмотреть в журнале строки перед и после нужной, можно использовать параметр Context. Например, для вывода трех строк после и трех строк перед ошибкой можно использовать команду:

Оба полезных командлета можно объединить. Например, для вывода строк с 45 по 75 из netlogon.log поможет команда:

Журналы системы ведутся в формате .evtx, и для работы с ними существуют отдельные командлеты. Для работы с классическими журналами («Приложение», «Система», и т.д.) используется Get-Eventlog. Этот командлет удобен, но не позволяет работать с остальными журналами приложений и служб. Для работы с любыми журналами, включая классические, существует более универсальный вариант ― Get-WinEvent. Остановимся на нем подробнее.

Для получения списка доступных системных журналов можно выполнить следующую команду:

Вывод доступных журналов и информации о них.

Для просмотра какого-то конкретного журнала нужно лишь добавить его имя. Для примера получим последние 20 записей из журнала System командой:

Последние записи в журнале System.

Для получения определенных событий удобнее всего использовать хэш-таблицы. Подробнее о работе с хэш-таблицами в PowerShell можно прочитать в материале Technet about_Hash_Tables.

Для примера получим все события из журнала System с кодом события 1 и 6013.

В случае если надо получить события определенного типа ― предупреждения или ошибки, ― нужно использовать фильтр по важности (Level). Возможны следующие значения:

- 0 ― всегда записывать;

- 1 ― критический;

- 2 ― ошибка;

- 3 ― предупреждение;

- 4 ― информация;

- 5 ― подробный (Verbose).

Собрать хэш-таблицу с несколькими значениями важности одной командой так просто не получится. Если мы хотим получить ошибки и предупреждения из системного журнала, можно воспользоваться дополнительной фильтрацией при помощи Where-Object:

Ошибки и предупреждения журнала System.

Аналогичным образом можно собирать таблицу, фильтруя непосредственно по тексту события и по времени.

Подробнее почитать про работу обоих командлетов для работы с системными журналами можно в документации PowerShell:

PowerShell ― механизм удобный и гибкий, но требует знания синтаксиса и для сложных условий и обработки большого количества файлов потребует написания полноценных скриптов. Но есть вариант обойтись всего-лишь SQL-запросами при помощи замечательного Log Parser.

О возможностях Log Parser уже рассказывалось в материале «LogParser — привычный взгляд на непривычные вещи», поэтому я начну с конкретных примеров.

Для начала разберемся с текстовыми файлами ― например, получим список подключений по RDP, заблокированных нашим фаерволом. Для получения такой информации вполне подойдет следующий SQL-запрос:

Посмотрим на результат:

Смотрим журнал Windows Firewall.

Разумеется, с полученной таблицей можно делать все что угодно ― сортировать, группировать. Насколько хватит фантазии и знания SQL.

Log Parser также прекрасно работает с множеством других источников. Например, посмотрим откуда пользователи подключались к нашему серверу по RDP.

Работать будем с журналом TerminalServices-LocalSessionManager\Operational.

Не со всеми журналами Log Parser работает просто так ― к некоторым он не может получить доступ. В нашем случае просто скопируем журнал из %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx в %temp%\test.evtx.

Данные будем получать таким запросом:

Смотрим, кто и когда подключался к нашему серверу терминалов.

Особенно удобно использовать Log Parser для работы с большим количеством файлов журналов ― например, в IIS или Exchange. Благодаря возможностям SQL можно получать самую разную аналитическую информацию, вплоть до статистики версий IOS и Android, которые подключаются к вашему серверу.

В качестве примера посмотрим статистику количества писем по дням таким запросом:

Если в системе установлены Office Web Components, загрузить которые можно в Центре загрузки Microsoft, то на выходе можно получить красивую диаграмму.

Выполняем запрос и открываем получившуюся картинку…

Любуемся результатом.

Следует отметить, что после установки Log Parser в системе регистрируется COM-компонент MSUtil.LogQuery. Он позволяет делать запросы к движку утилиты не только через вызов LogParser.exe, но и при помощи любого другого привычного языка. В качестве примера приведу простой скрипт PowerShell, который выведет 20 наиболее объемных файлов на диске С.

Благодаря этой возможности для облегчения работы существует несколько утилит, представляющих из себя графическую оболочку для Log Parser. Платные рассматривать не буду, а вот бесплатную Log Parser Studio покажу.

Интерфейс Log Parser Studio.

Основной особенностью здесь является библиотека, которая позволяет держать все запросы в одном месте, без россыпи по папкам. Также сходу представлено множество готовых примеров, которые помогут разобраться с запросами.

Вторая особенность ― возможность экспорта запроса в скрипт PowerShell.

В качестве примера посмотрим, как будет работать выборка ящиков, отправляющих больше всего писем:

Выборка наиболее активных ящиков.

При этом можно выбрать куда больше типов журналов. Например, в «чистом» Log Parser существуют ограничения по типам входных данных, и отдельного типа для Exchange нет ― нужно самостоятельно вводить описания полей и пропуск заголовков. В Log Parser Studio нужные форматы уже готовы к использованию.

Помимо Log Parser, с логами можно работать и при помощи возможностей MS Excel, которые упоминались в материале «Excel вместо PowerShell». Но максимального удобства можно достичь, подготавливая первичный материал при помощи Log Parser с последующей обработкой его через Power Query в Excel.

Приходилось ли вам использовать какие-либо инструменты для перелопачивания логов? Поделитесь в комментариях.

Списки открытых файлов и подключенных по USB устройств, история браузера, кеш DNS — все это помогает узнать, что делал пользователь. Мы составили пошаговую инструкцию, как убрать следы своей деятельности в разных версиях Windows, Office и популярных браузерах. В конце статьи ты найдешь несколько скриптов, которые помогут тебе автоматически поддерживать чистоту на своей машине.

1. Очистка списков недавних мест и программ

Начнем уборку со списков недавних мест и программ. Список недавних (в Windows 10 — часто используемых) программ находится в главном меню, а список недавних мест — в проводнике.

Как отключить это безобразие? В Windows 7 — щелкнуть правой кнопкой мыши на кнопке «Пуск», выбрать «Свойства» и в появившемся окне снять обе галочки в разделе «Конфиденциальность».

Отключаем хранение списка последних программ в Windows 7

Чтобы очистить список последних мест и документов, нужно удалить содержимое каталога %appdata%\Microsoft\Windows\Recent . Для этого открой командную строку и выполни две команды:

Также не помешает удалить содержимое каталога %appdata%\microsoft\windows\recent\automaticdestinations\ . В нем хранятся последние файлы, которые отображаются в списке перехода:

Далее эти строчки пригодятся нам, когда будем писать собственный скрипт для очистки системы от следов нашего пребывания в ней.

Чтобы последние файлы очищались автоматически при выходе, нужно включить политику «Очищать журнал недавно открывавшихся документов при выходе», которая находится в разделе «Конфигурация пользователя\Административные шаблоны\Меню «Пуск» и панель задач».

Теперь переходим к Windows 10. Отключить список недавно добавленных и часто используемых приложений можно через окно «Параметры». Открой его и перейди в раздел «Персонализация», пункт «Пуск». Отключи все, что там есть.

Отключение хранения списка программ в Windows 10

Кажется, что проблема решена, но это, увы, не совсем так. Если включить эти параметры снова, то все списки в таком же составе появятся вновь. Поэтому придется отключать эту фичу через групповую политику. Открой gpedit.msc и перейди в раздел «Конфигурация пользователя\Административные шаблоны\Меню «Пуск» и панель задач». Включи следующие политики:

- «Очистка списка недавно использовавшихся программ для новых пользователей»;

- «Очистить журнал недавно открывавшихся документов при выходе»;

- «Очистить журнал уведомлений на плитке при выходе»;

- «Удалить список программ, закрепленных в меню „Пуск“».

Очистить недавние места в Windows 10 проще, чем в «семерке». Открой проводник, перейди на вкладку «Вид» и нажми кнопку «Параметры». В появившемся окне отключи параметры «Показывать недавно использовавшиеся файлы на панели быстрого доступа» и «Показывать часто используемые папки на панели быстрого доступа». Не забудь нажать кнопку «Очистить».

Параметры папок Windows 10

Как видишь, у такой простой задачи, как очистка последних объектов, довольно непростое решение. Без редактирования групповых политик — никуда.

2. Очистка списка USB-накопителей

Мы ни в коем случае не советуем тебе пытаться украсть военные секреты, но умение очищать список недавно подключавшихся накопителей может пригодиться и в других жизненных ситуациях. Чтобы сделать это, загляни в следующие разделы реестра:

Вот они — все накопители, которые ты подключал к своему компу.

Раздел реестра с историей подключения накопителей

Казалось бы, нужно просто взять и все почистить. Но не тут-то было! Во-первых, разрешения на эти ветки реестра установлены таким образом, что ты ничего не удалишь даже в «семерке», не говоря уже о «десятке».

Во-вторых, назначать права и разрешения вручную долго, особенно если накопителей много. В-третьих, права админа не помогут. Скриншот выше был создан, когда я выполнял операцию удаления как раз с правами админа. В-четвертых, кроме этих двух разделов, нужно почистить еще длинный список разделов. Причем их нужно не просто удалять, а грамотно редактировать.

Если тебе по каким-то причинам понадобится сделать все вручную, то ищи по ключевым словам MountPoints, MountedDevices DeviceClasses и RemovableMedia. Но куда проще использовать готовую программу, которая сделает все за тебя. На некоторых форумах для этого рекомендуют USBDeview. Однако я ее протестировал и заявляю, что она вычищает информацию далеко не из всех нужных разделов. USBSTOR и USB продолжают содержать информацию о подключавшихся носителях.

Могу порекомендовать программу USB Oblivion. Запусти ее, поставь галочку «Произвести реальную очистку». Параметр «Сохранить .reg-файл отмены» можешь включить или нет, но если цель не проверить программу, а подготовиться к грядущей инспекции компьютера, то лучше выключить.

Программа не только чистит реестр, но и выводит подробный лог своих действий (см. ниже). Когда она завершит работу, не останется никаких упоминаний о подключении накопителей к компьютеру.

USB Oblivion в действии

3. Очистка кеша и истории браузеров

Третий пункт в нашем туду — очистка кеша и журнала браузеров. Тут сложностей никаких — каждый браузер позволяет сбросить список недавно посещенных сайтов.

Edge. Очистить список загруженных файлов и все журналы можно с помощью «Концентратора». Просто щелкни соответствующие ссылки. При очистке журнала нужно выбрать все чекбоксы и нажать кнопку «Очистить».

«Концентратор» Генеральная уборка в Edge

Firefox. Открой настройки, перейди в раздел «Приватность», нажми ссылку «Удалить вашу недавнюю историю», выбери «Все», нажми кнопку «Удалить сейчас».

Чистим Firefox

Chrome. Нажми Ctrl + Shift + Del, на появившейся странице выбери очистку за все время, отметь все чекбоксы и нажми кнопку «Очистить историю».

Очистка Chrome

Opera. Выбери «Меню (Opera) → Настройки → Удалить личные данные». Принцип тот же — выбираем все, нажимаем кнопку «Удалить».

IE. Да кто его использует? Если что, рекомендации ты найдешь на сайте Microsoft.

В результате ты не только сотрешь следы, но и слегка освободишь диск. Чтобы не чистить заново, можешь продолжить пользоваться браузером в режиме инкогнито. Конечно, админ при желании заметит лог на шлюзе, но на твоем компьютере все будет чисто. Оптимальное решение — использовать Tor. В этом случае даже админ не увидит, какие сайты ты посещаешь (при условии, что за твоей спиной нет камеры наблюдения).

Если ты используешь не один браузер, а несколько и чистить нужно периодически, то можно использовать одну из специализированных утилит. Я протестировал Free History Eraser, и результат оказался средним: что-то почищено, что-то нет (журнал Edge, к примеру, остался нетронутым). Так что в важных случаях не забывай проверить вручную.

Free History Eraser

4. Удаляем записи DNS

Узнать, какие сайты ты посещал, можно не только из журнала браузера, но еще и из кеша DNS. Когда ты вводишь адрес сайта в браузере, твой компьютер обращается к DNS, чтобы превратить имя сайта в IP-адрес. Кеш полученных ранее имен хранится у тебя локально. Просмотреть его можно командой ipconfig /displaydns . Вывод показывать не буду, он слишком длинный. Для очистки этого кеша используется другая команда — ipconfig /flushdns .

5. Очистка Flash Cookies

6. Удаление списка последних документов Microsoft Office

Для удобства пользователей список последних документов хранят все программы офисного пакета. Чтобы пресечь это безобразие, в новых версиях Office нужно в параметрах перейти в раздел «Дополнительно», установить число последних документов равным единице (обрати внимание — на скриншоте есть два параметра, которые нужно поменять на единицу). Значение 0 программа установить не позволит, поэтому последним нужно будет открыть какой-нибудь безобидный файл.

Параметры Word 2016

В более старых версиях на вкладке «Общие» окна параметров можно либо тоже установить значение 1 , либо вообще отключить параметр «Помнить список из N файлов».

7. Автоматизируем очистку с помощью спецсофта

Обрати внимание, что нам нужна именно версия CCleaner Desktop, а не CCleaner Cloud. Последняя стоит денег, и ее набор функций значительно шире, чем нам нужно. Переходим по ссылке и выбираем версию Free.

Чем мне нравится CCleaner — так это тем, что он:

Пользоваться программой проще простого — выбери те элементы, которые хочешь очистить, и нажми кнопку «Очистка».

Есть и еще одна программа для очистки всей системы — Windows Cleaner. Правда, на ее сайте указано, что она поддерживает только системы до Windows 8 включительно. Действительно, в Windows 10 программа не работала так, как нужно (во всяком случае, с очисткой журнала Edge она не справилась). Но на более старых «Окнах» она вполне имеет право на существование.

Windows Cleaner

8. Реальное удаление файлов

Все мы знаем, что при удалении файл на самом деле не стирается. Удаляется только запись о нем, а сами данные все еще продолжают существовать где-то на диске. Поэтому для полного удаления информации нужно использовать специальные утилиты, которые затирают свободное пространство диска нулями или случайными данными. После этого восстановить файлы не получится. В предыдущих шагах мы уже много чего удаляли, поэтому самое время затереть свободное пространство, чтобы нельзя было восстановить вообще ничего.

Существует много утилит для затирания информации. Но мы будем использовать то, что уже у нас есть, а именно CCleaner. Зайди в «Сервис → Стирание дисков», выбери диск, который хочешь очистить от недобитых файлов, укажи стирать «Только свободное место» и задай способ стирания. Приложение поддерживает несколько стандартов стирания — от самого простого, подразумевающего одну перезапись, до метода Гутмана (35 проходов).

Стирание свободного места

Из конкурентов CCleaner интересна, к примеру, программа BCWipe — она может не только стирать свободное пространство, но и удалять файл подкачки, который также может содержать конфиденциальную информацию. BCWipe стоит денег, но для одноразового стирания подойдет и trial-версия.

9. Создаем bat-файл для очистки всего

Теперь попытаемся автоматизировать некоторые описанные ранее операции. Начнем с удаления файлов из каталога Recent. Удалять командой del, как было показано выше, можно, но лучше сразу использовать CCleaner для безопасного удаления.

К сожалению, CCleaner нельзя вызвать так, чтобы он почистил в режиме командной строки все свободное пространство, поэтому придется удалять файлы через него, а не командой del или же использовать команду del, а потом вручную запустить его и вызвать очистку свободного пространства. Последний параметр (1) означает удаление с тремя проходами. Это оптимальный режим, поскольку с одним проходом (0) — слишком просто, а все остальные — слишком долго. С полным перечнем параметров командной строки CCleaner можно ознакомиться на сайте разработчиков.

Из командной строки можно чистить и список USB-накопителей при помощи USB Oblivion:

Первый параметр запускает реальную очистку, а не симуляцию. Второй — работу в автоматическом режиме (тебе не придется нажимать кнопку), файлы .reg сохраняться не будут ( -nosave ), а параметр -silent означает работу в тихом режиме — как раз для командной строки.

Далее нужно запустить CCleaner с параметром /AUTO для автоматической очистки по умолчанию. Это не очистит кеш DNS, так что придется сделать это вручную:

В итоге у нас получился вот такой сценарий:

10. Создаем AutoHotkey-скрипт для очистки всего

Теперь напишем еще один скрипт. Он будет открывать браузер Chrome в режиме инкогнито, а после окончания сессии (будет задан WinWaitClose) запускать CCleaner для автоматической очистки — будет удален кеш браузера и временные файлы. После этого очистим еще и кеш DNS.

Если ты пользуешься Firefox, измени первую строчку, указав путь к Firefox и параметр -private вместо –incognito . Для запуска скрипта можешь использовать AutoHotkey.

Читайте также: