Windows hello для бизнеса настройка

Обновлено: 04.07.2024

Windows Hello — это технология безопасного доступа к устройству и способ защиты, который использует биометрические данные, то есть отпечатки пальцев или распространение лиц. По уровню безопасности такой метод не уступает способу блокировки с помощью пароля или Pin-кода, мало того, считается более надёжным, а произвести вход гораздо быстрее. Почему пароли менее безопасны? В первую очередь потому, что их легко забыть, потерять. Поэтому пользователи пытаются придумать легко запоминающийся код, что увеличивает риск взлома. Ещё хуже когда используют один пароль на нескольких сайтах. Если взлом или утечка произойдёт на одном сайте, то под угрозой окажутся и все остальные.

↑ Windows Hello в Windows 11

Windows Hello могут пользоваться как предприятия, так и рядовые пользователи. Для этого нужно всего лишь иметь на ПК или ноутбуке сканер отпечатков пальцев или камеру способную считать радужную оболочку глаза и поддерживающую Windows Hello. Они необязательно должны быть встроены, это могут быть портативные устройства.

↑ Как активировать Windows Hello в Windows 11

1. Нажимаем кнопку Пуск.

2. Далее переходим в "Параметры".

3. Слева находим пункт "Учётные записи" и переходим к меню "Варианты входа".

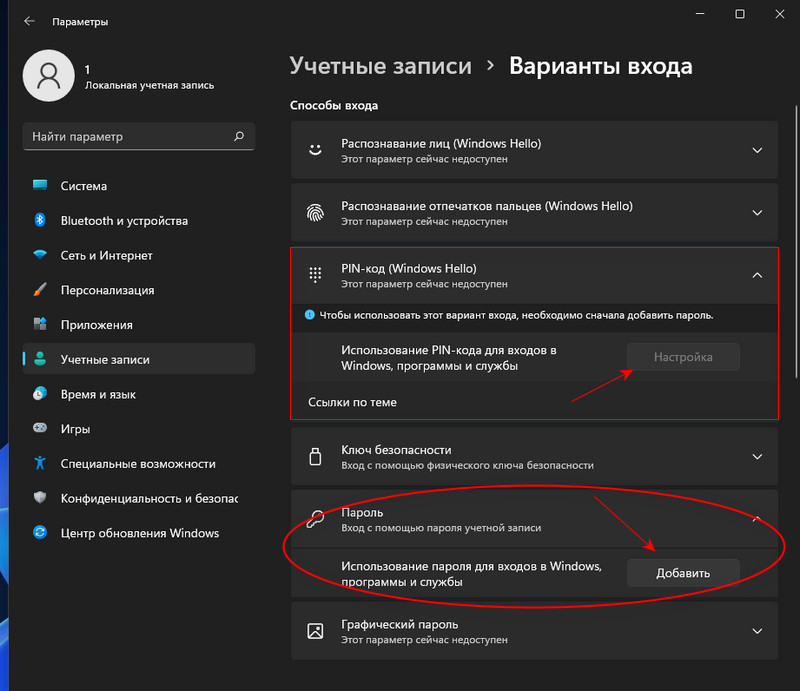

4. Для страховки на случай не распознания ваших данных первым делом нужно настроить Pin-код.

5. Чтобы это сделать переходим "PIN-код (Windows Hello)" и кликаем по кнопке "Настроить", которая у вас может быть неактивна (если на вход в систему не назначен пароль. Назначаем пароль.

6. Следующим шагом переходим "PIN-код (Windows Hello)" и кликаем по кнопке "Настроить",

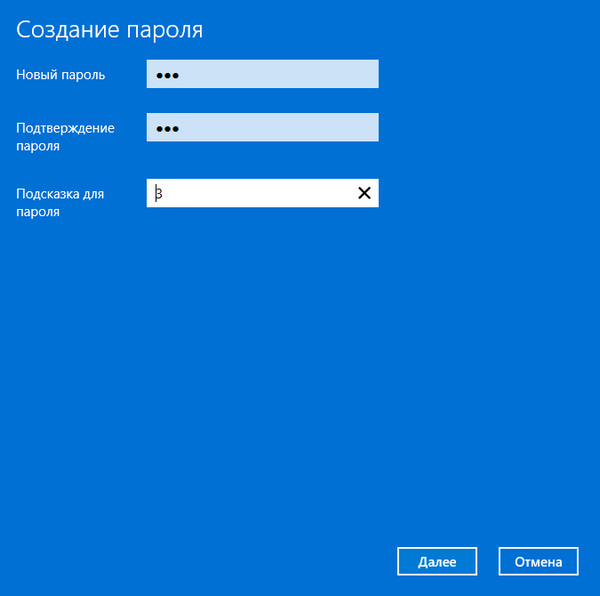

Вводим пароль учётной записи.

Придумываем и вводим PIN-код.

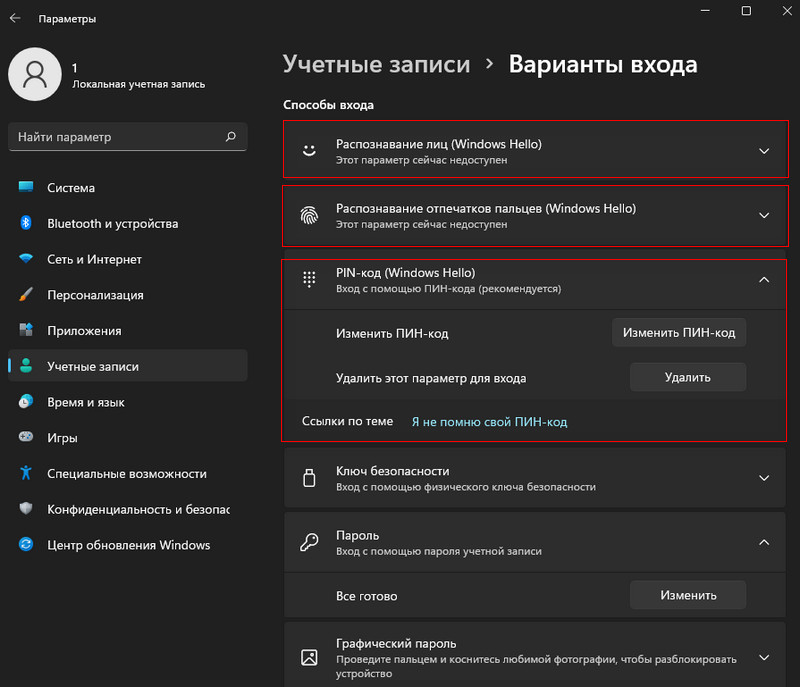

7. В зависимости от того, какое устройство имеется у вас на ПК, сканер отпечатков или камера, выбираем "Распознавание отпечатков пальцев (Windows Hello)" или "Распознавание лиц (Windows Hello)".

8. Для настройки распознавания лиц нужно просто смотреть в экран. Для распознавания отпечатков пальцев нужно приложить палец к сканеру. Теперь появится иконка в виде глаза и текст рядом с ней.

9. При следующей авторизации программа предложит приложить палец к датчику.

В этом же разделе можно добавить другие отпечатки или улучшить распознавание лица. Также можно настроить, чтобы ПК разблокировался как только увидит ваше лицо. Удалить тоже можно в разделе "Параметры входа", для этого нужно клацнуть на кнопку "Удалить" и подтвердить действие.

Вероятность того, что ваши биометрические данные утекут на сервера Microsoft, конечно, есть, но компания заявляет, что они не передаются им, а также не хранятся на ПК.

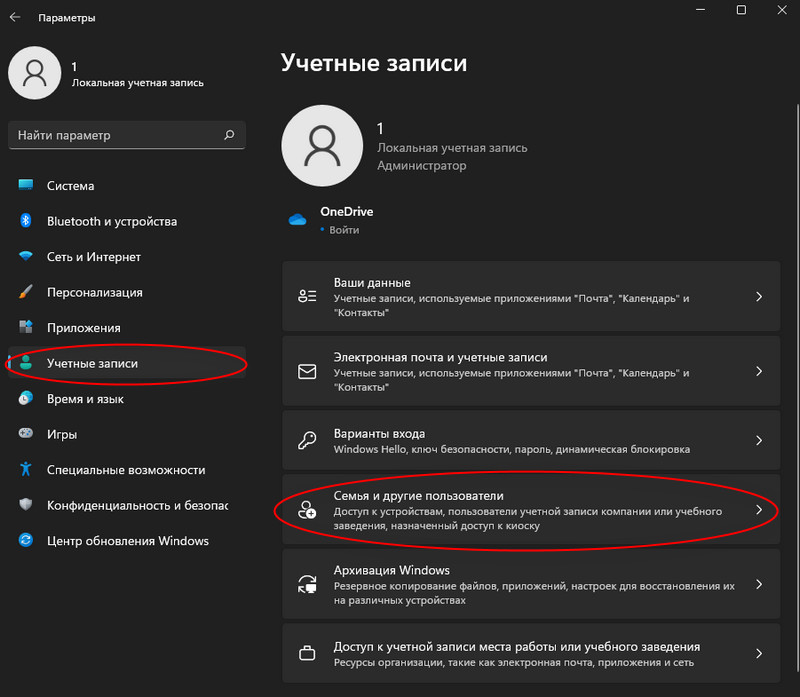

↑ Как добавить вход через Windows Hello для ещё нескольких пользователей

Чтобы это сделать нужно:

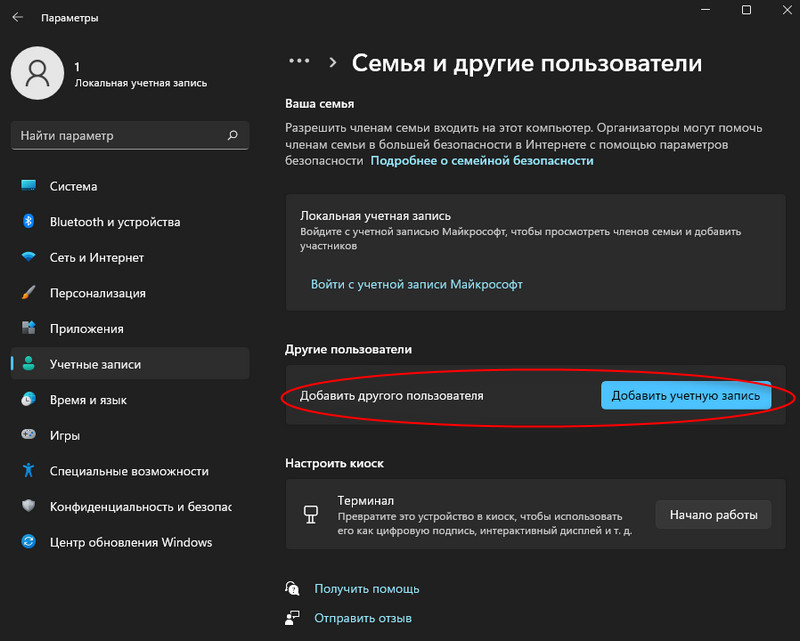

1. Перейти в "Параметры".

2. Далее в "Учётные записи".

3. Следующим шагом переходим в "Семья и другие пользователи".

4. Нажимаем "Добавить члена семьи" или "Добавить другого пользователя".

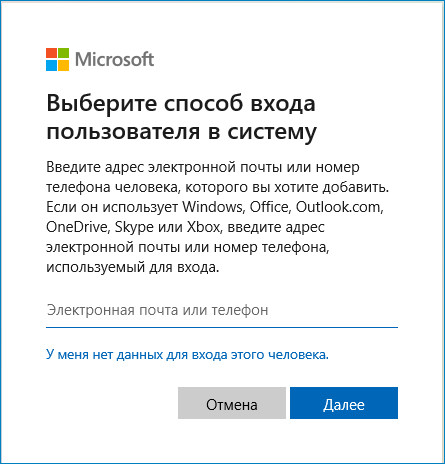

5. Вводим электронную почту юзера, связанную с Microsoft.

6. Выходим из своей учётной записи и входим в учётку друга.

7. Настраиваем новый профиль, отпечаток пальца и распознавание лица.

После этих действий, когда кто-то из вас приложит палец к датчику или посмотрит в камеру, Windows определит пользователя и откроет доступ к его учётной записи.

Очень удобный метод, к тому же сканеры отпечатков пальцев не велики и подключаются через обычный USB-разъем. Похоже, что за такими методами разблокировки Windows будущее, тем более, что в смартфонах это уже практикуется много лет.

Делимся с вами обзорным материалом про службу Windows Hello, обеспечивающую двухфакторную проверку на Windows 10. Также вы узнаете, чем она будет полезна для крупных компаний, почему стоит выбирать PIN-код, а не пароль и как её настроить.

Windows Hello — что это и зачем?

В Windows 10 служба Windows Hello для бизнеса заменяет пароли на строгую двухфакторную проверку подлинности на компьютерах и мобильных устройствах. Она заключается в создании нового типа учетных данных пользователя в привязке к устройству, использовании биометрических данных или PIN-кода.

В первых версиях Windows 10 были службы Microsoft Passport и Windows Hello, которые обеспечивали многофакторную проверку подлинности. Чтобы упростить развертывание и расширить возможности поддержки, Microsoft объединила эти технологии в единое решение — Windows Hello. Если вы уже выполнили развертывание этих технологий, то вы не заметите никаких изменений в функционировании служб. Для тех, кому еще предстоит оценить работу Windows Hello, выполнить развертывание будет гораздо проще благодаря упрощенным политикам, документации и семантике.

Служба Hello призвана решать типичные проблемы пользователей, возникающие при работе с паролями:

- Пароли могут быть трудны для запоминания, и пользователи часто повторно используют пароли на нескольких сайтах.

- Взломы сервера могут раскрывать симметричные сетевые учетные данные.

- Пароли могут подлежать атакам с повторением пакетов.

- Пользователи могут непреднамеренно предоставить свой пароль вследствие фишинга.

После начальной двухэтапной проверки при регистрации на вашем устройстве настраивается служба Hello, и вы сами устанавливаете жест, который может быть как биометрическим, например отпечатком пальца, так и PIN-кодом. Далее необходимо сделать жест для проверки своего удостоверения. После этого Windows использует Hello для проверки подлинности и предоставления им доступа к защищенным ресурсам и службам.

От имени администратора компании или общеобразовательной организации можно создать политики управления Hello для использования на устройствах под управлением Windows 10, которые подключаются к вашей организации.

Разница между Windows Hello и Windows Hello для бизнеса

Windows Hello предназначена для удобного и безопасного входа пользователя. Такое использование Hello обеспечивает отдельный уровень защиты, так как является уникальным для устройства, на котором настраивается, однако проверка подлинности на основе сертификатов при этом отсутствует.

Служба Windows Hello для бизнеса, которая настраивается групповой политикой или политикой MDM, использует проверку подлинности на основе ключа или сертификата.

В настоящее время в учетных записях Active Directory с использованием Windows Hello не поддерживается проверка подлинности на основе ключа или сертификата. Эта функция должна появиться в будущем выпуске.

Почему PIN-код, а не пароль?

Пароли представляют собой общие секреты, они вводятся на устройстве и передаются по сети на сервер. Перехваченные имя и пароль учетной записи могут быть использованы кем угодно. Например, учетные данные могут быть раскрыты при взломе сервера.

В Windows 10, в процессе подготовки, служба Hello создает пару криптографических ключей, привязанных к доверенному платформенному модулю (TPM), если устройство оснащено таким модулем, или в программной реализации. Доступ к этим ключам и получение подписи для проверки того, что пользователь владеет закрытым ключом, предоставляется только при вводе PIN-кода или биометрического жеста. Двухэтапная проверка, которая происходит при регистрации в службе Hello, формирует доверительные взаимоотношения между поставщиком удостоверений и пользователем, когда открытая часть пары «открытый/закрытый ключ» отправляется поставщику удостоверений и связывается с учетной записью пользователя. Когда пользователь выполняет жест на устройстве, поставщик удостоверений определяет по комбинации ключей Hello и жеста, что это проверенное удостоверение, и предоставляет маркер проверки подлинности, с помощью которого Windows 10 получает доступ к ресурсам и службам. Кроме того, в процессе регистрации генерируется претензия по удостоверению для каждого поставщика удостоверений, чтобы криптографически подтвердить, что ключи Hello привязаны к TPM. Если претензия по удостоверению во время регистрации не выставляется поставщику удостоверений, поставщик удостоверений должен предполагать, что ключ Hello создан программно.

Представьте, что кто-то подсматривает через ваше плечо при получении денежных средств из банкомата и видит вводимый вами PIN-код. Наличие этого PIN-кода не поможет им получить доступ к учетной записи, так как у них нет банковской карты. Аналогичным образом перехват PIN-кода для устройства не позволяет злоумышленнику получить доступ к учетной записи, так как PIN-код является локальным для конкретного устройства и не обеспечивает никакого типа проверки подлинности с любого другого устройства.

Hello как раз позволяет защищать удостоверения и учетные данные пользователей. Так как пароли не используются, фишинг и атаки методом подбора становятся бесполезными. Эта технология позволяет также предотвратить взломы серверов, так как учетные данные Hello являются асимметричной парой ключей, что предотвращает атаки с повторяющимися пакетами, так как эти ключи защищены доверенными платформенными модулями (TPM).

Также можно использовать устройства с Windows 10 Mobile в качестве удаленных учетных данных при входе на ПК под управлением Windows 10. В процессе входа в систему ПК под управлением Windows 10 он может подключаться и получать доступ к Hello на вашем устройстве под управлением Windows 10 Mobile по Bluetooth. Поскольку мы всегда носим с собой телефон, Hello позволяет гораздо проще реализовать двухфакторную проверку подлинности.

Функция входа через телефон в данный момент доступна только отдельным участникам программы принятия технологий (TAP).

Так как же PIN-код помогает защитить устройство лучше, чем пароль?

Преимущества PIN-кода в сравнении с паролем связаны не с его структурой (длиной и сложностью), а с принципом работы.

1. PIN-код привязан к устройству. Злоумышленник, получивший доступ к паролю, может войти в учетную запись с любого устройства, но в случае кражи PIN-кода вход в учетную запись будет невозможен без доступа к соответствующему устройству.

2. PIN-код хранится на устройстве локально. Пароль передается на сервер и может быть перехвачен в процессе передачи или украден с сервера. PIN-код задается на устройстве на локальном уровне, не передается и не хранится на сервере. При создании PIN-кода устанавливаются доверительные отношения с поставщиком удостоверений и создается пара асимметричных ключей, используемых для проверки подлинности. При вводе PIN-кода ключ проверки подлинности разблокируется и используется для подтверждения запроса, отправляемого на сервер для проверки подлинности.

3. PIN-код поддерживается оборудованием. PIN-код Hello поддерживается микросхемой доверенного платформенного модуля (TPM), представляющей собой надежный криптографический процессор для выполнения операций шифрования. Эта микросхема содержит несколько механизмов физической защиты для предотвращения взлома, и вредоносные программы не могут обойти функции безопасности TPM. TPM применяется во всех телефонах с Windows 10 Mobile и во многих современных ноутбуках.

Материал ключа пользователя создается и становится доступным в доверенном платформенном модуле (TPM) на устройстве пользователя, что защищает материал от перехвата и использования злоумышленниками. Поскольку технология Hello подразумевает использование пар асимметричных ключей, учетные данные пользователей не будут похищены в случае нарушения безопасности поставщика удостоверений или веб-сайтов, к которым пользователь осуществляет доступ.

TPM защищает от множества известных и потенциальных атак, в том числе атак методом подбора PIN-кода. После определенного количества попыток ввода неправильного PIN-кода устройство блокируется.

4. PIN-код может быть сложным. К PIN-коду Windows Hello для бизнеса применяется тот же набор политик управления ИТ, что и к паролю, в том числе сложность, длина, срок действия и история изменений. Несмотря на уверенность большинства пользователей в том, что PIN-код представляет собой простой код из 4 цифр, администраторы могут устанавливать для управляемых устройств политики, предполагающие уровень сложности PIN-кода, сопоставимый с паролем. Вы можете сделать обязательными или запретить специальные знаки, буквы в верхнем и нижнем регистрах, а также и цифры.

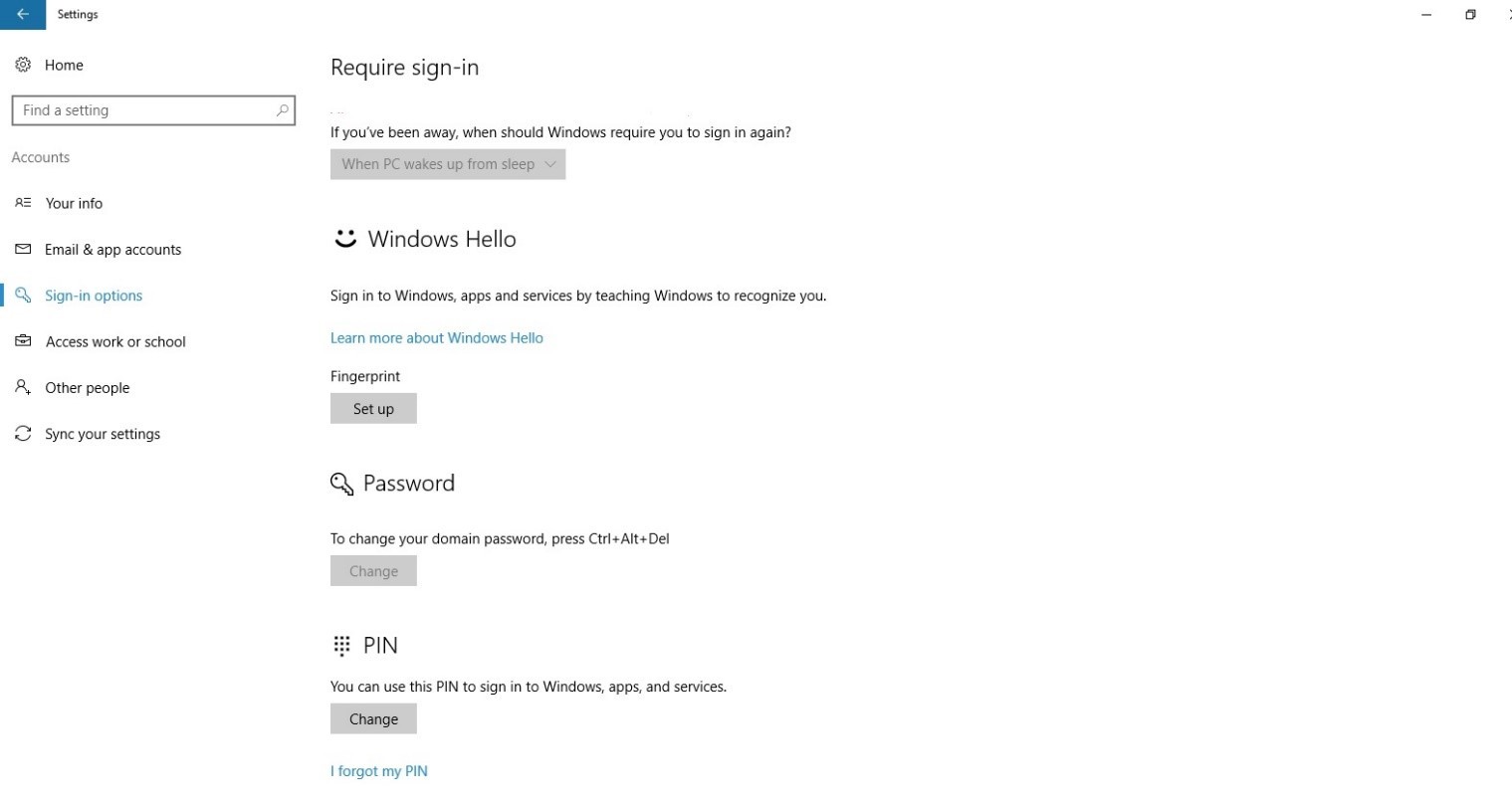

Раздел меню настроек в котором задаются параметры PIN-кода и биометрия:

Что произойдет в случае кражи ноутбука или телефона?

Для нарушения безопасности учетных данных Windows Hello, защищаемых TPM, злоумышленнику нужно осуществить доступ к физическому устройству, найти способ похитить биометрические данные пользователя или подобрать PIN-код. Все это нужно сделать раньше, чем функциональный механизм защиты от взлома TPM заблокирует устройство. Для ноутбуков, не имеющих TPM, можно настроить дополнительную защиту, активировав BitLocker и ограничив количество неудачных попыток входа в систему.

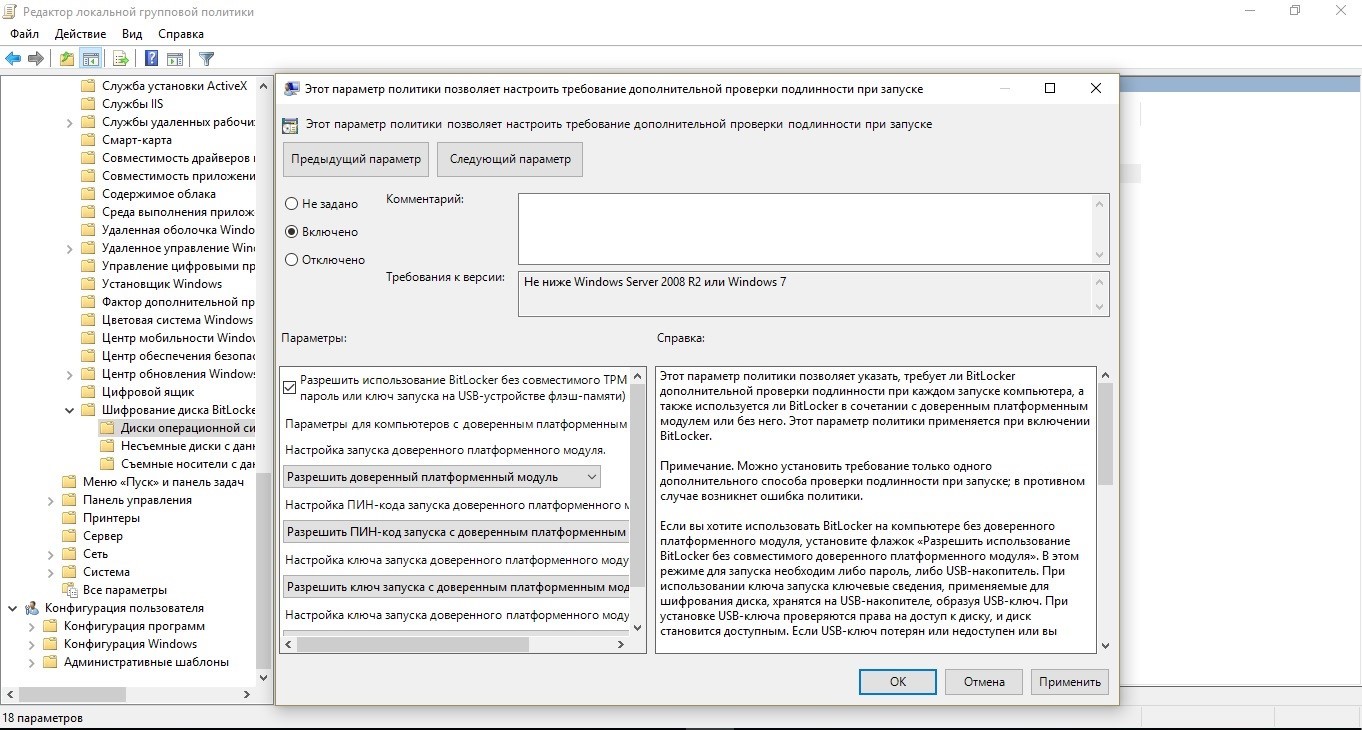

Настройка BitLocker без TPM

С помощью редактора локальных групповых политик (gpedit.msc) активируйте следующую политику:

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Шифрование диска BitLocker → Диски операционной системы → Требовать дополнительной проверки подлинности при запуске

В параметрах политики выберите Разрешить использование BitLocker без совместимого TPM, а затем нажмите кнопку ОК.

Перейдите в меню Панель управления → Система и безопасность → Шифрование диска BitLocker и выберите диск с операционной системой, который требуется защитить.

С помощью редактора локальных групповых политик (gpedit.msc) активируйте следующую политику: Конфигурация компьютера → Параметры Windows → Параметры безопасности → Политики учетных записей → Политика блокировки учетных записей → Пороговое значение блокировки.

Установите допустимое количество неудачных попыток входа в систему и нажмите ОК.

Как работает Windows Hello для бизнеса: основные положения

1. Учетные данные службы Hello основаны на сертификате или асимметричной паре ключей и привязаны к устройству, как и маркер, получаемый с помощью учетных данных.

2. Поставщик удостоверений (например, Active Directory, Azure AD или учетная запись Майкрософт) проверяет удостоверение пользователя и сопоставляет открытый ключ Hello с учетной записью пользователя на этапе регистрации.

3. Ключи могут генерироваться в аппаратном (TPM 1.2 или 2.0 для предприятий и TPM 2.0 для потребителей) или программном обеспечении на основании политики.

4. Проверка подлинности — это двухфакторная проверка с использованием сочетания ключа или сертификата, привязанного к устройству, и информации, известной пользователю PIN-код), или идентификационных данных пользователя (Windows Hello). Жест Hello не перемещается между устройствами и не предоставляется серверу. Он хранится локально на устройстве.

5. Закрытый ключ никогда не покидает устройство. Проверяющий подлинность сервер имеет открытый ключ, который был сопоставлен с учетной записью пользователя во время регистрации.

6. Ввод PIN-кода и биометрических жестов приводит к проверке удостоверения пользователя в Windows 10 и проверке подлинности с использованием ключей или сертификатов Hello.

7. Личные (учетная запись Майкрософт) или корпоративные учетные записи (Active Directory или Azure AD) использует один контейнер для ключей. Все ключи разделены по доменам поставщиков удостоверений в целях обеспечения конфиденциальности пользователя.

8. Закрытые ключи сертификатов могут быть защищены контейнером Hello и жестом Hello.

Сравнение проверки подлинности на основе ключа и сертификата

Для подтверждения личности служба Windows Hello для бизнеса может использовать ключи (аппаратный или программный) или сертификаты с ключами в аппаратном или программном обеспечении. Предприятия с инфраструктурой открытых ключей (PKI) для выпуска и управления сертификатами могут продолжать использовать PKI вместе со службой Hello. Предприятия, у которых нет PKI или которые хотят сократить объем работ, связанных с управлением сертификатами, могут использовать для службы Hello учетные данные на основе ключа.

Аппаратные ключи, которые создаются модулем TPM, обеспечивают наиболее высокий уровень гарантии. При изготовлении в модуль TPM помещается сертификат ключа подтверждения (EK). Этот сертификат EK создает корневое доверие для всех других ключей, которые генерируются в этом модуле TPM. Сертификация EK используется для генерации сертификата ключа удостоверения подлинности (AIK), выданного службой сертификации Microsoft. Этот сертификат AIK можно использовать как претензию по удостоверению, чтобы доказать поставщикам удостоверений, что ключи Hello генерировались одним и тем же TPM. Центр сертификации Майкрософт (CA) генерирует сертификат AIK для каждого устройства, пользователя и IDP, чтобы гарантировать защиту конфиденциальности.

Если поставщики удостоверений, например Active Directory или Azure AD, регистрируют сертификат в службе Hello, Windows 10 будет поддерживать тот же набор сценариев, что и смарт-карта. Если тип учетных данных представляет собой ключ, будет поддерживаться только доверие и операции на основе ключа.

Мы постарались написать для вас подробный и понятный туториал по работе со службой Windows Hello. Если у вас остались вопросы, задавайте в комментариях.

Доброго времени суток, Уважаемый. Сейчас я постараюсь рассказать что такое Windows Hello для бизнеса и как это настроить.

Windows Hello - это система аутентификации в Windows 10, на основе PIN кода, биометрических данных или гравифеского пароля. Приставка для бизнеса значит, что все это будет работать в домене.

Почему пароль уже не очень хорошо? Потому что! Если серьезно, то можно почитать тут.

Что нам надо?

- Active Directory - Минимум 1 контроллер домена на базе Windows Server 2016. Уровень домена не ниже Windows Server 2012 R2.

- Public Key Infrastructure

- Azure Active Directory.

- Windows 10 в качестве клиента.

Настройка сертификатов контроллера домена

Клиенты должны доверять контроллерам домена; лучший способ это обеспечить — предоставить каждому контроллеру домена сертификат проверки подлинности Kerberos. Установка сертификата на контроллер домена позволяет центру распространения ключей (KDC) подтверждать свою подлинность другим членам домена.

Замена существующего сертификата контроллера домена

Большое количество контроллеров домена может иметь существующий сертификат контроллера домена. Службы сертификатов Active Directory предоставляют шаблона сертификата по умолчанию от контроллеров домена — шаблон сертификата контроллера домена. Более поздние версии включают новый шаблон сертификата — шаблон сертификата проверки подлинности контроллера домена. Эти шаблоны сертификатов были предоставлены до обновления спецификации Kerberos, в которой указано, что центры распространения ключей (KDC), выполняющие проверку подлинности сертификатов, должны включать расширение KDC для проверки подлинности.

Шаблон сертификата проверки подлинности Kerberos — самый новый шаблон сертификата, предназначенный для контроллеров домена, и именно его следует развернуть на всех контроллерах домена (2008 или более поздней версии). Функция автоматической регистрации в Windows позволяет легко заменить эти сертификаты контроллеров домена. Можно использовать следующую конфигурацию для замены более старых сертификатов контроллеров домена новыми сертификатами с помощью шаблона сертификата проверки подлинности Kerberos.

Шаблон сертификата настроен для замены всех шаблонов сертификатов, перечисленных в списке устаревших шаблонов сертификатов.

Публикация шаблонов сертификатов в центр сертификации

Настройка контроллеров домена для автоматической регистрации сертификатов

Групповая политика "Включить Windows Hello для бизнеса"

Параметр групповой политики "Включить Windows Hello для бизнеса" необходим Windows для определения того, следует ли пользователю пытаться регистрироваться в Windows Hello для бизнеса. Пользователь будет пытаться регистрироваться только в случае, если этот параметр политики включен.

Создание объекта групповой политики Windows Hello для бизнеса

- Запустите Консоль управления групповыми политиками (gpmc.msc).

- В области навигации разверните домен и выберите узел Объект групповой политики.

- Щелкните правой кнопкой мыши Объект групповой политики и выберите Создать.

- Введите Включить Windows Hello для бизнеса в поле имени и нажмите кнопку ОК.

- В области содержимого щелкните правой кнопкой мыши объект групповой политики Включить Windows Hello для бизнеса и выберите Изменить.

- В области навигации в узле Конфигурация пользователя разверните Политики.

- Разверните Административные шаблоны, Компонент Windows и выберите Windows Hello для бизнеса.

- В области содержимого дважды щелкните Использовать Windows Hello для бизнеса. Щелкните Включить и нажмите кнопку ОК.

- Закройте Редактор управления групповыми политиками.

Настройка безопасности в объекте групповой политики Windows Hello для бизнеса

Развертывание объекта групповой политики Windows Hello для бизнеса

- Запустите Консоль управления групповыми политиками (gpmc.msc).

- В области навигации разверните домен, щелкните правой кнопкой мыши узел с именем вашего домена Active Directory и выберите Связать существующий объект групповой политики.

- В диалоговом окне Выбор объекта групповой политики выберите Включить Windows Hello для бизнеса или имя ранее созданного объекта групповой политики Windows Hello для бизнеса и нажмите кнопку ОК.

Azure Active Directory

Теперь важно обновить структуру синхронизации Active Directory с Azure Active Directory. Если этого не сделать, то при вводе PIN кода, пользователи будут видеть ошибку вида "функция (входа по PIN коду) временно недоступна".

Windows 10

Можно приступать к настроке PIN кода, отпечатка пальцев и т.д.

© 2006-2021 - Виталий Лещенко , сборка: 20201228.1-nanoserver-1809 .

Я сделал чистую установку Windows 10 Anniversary Edition. Теперь я не могу включить Windows Hello с моим доменом, подключенным к Surface Pro 4, вошедшим в систему как пользователь AD. Когда я вхожу в свою учетную запись Msft, я могу включить Windows Hello.

Это показывает, что эта проблема отличается от других здесь. На самом деле это также присоединение к домену, а не большинство других вопросов здесь.

Вот как выглядят настройки;

В старой версии Windows 10 на том же устройстве можно было включить Windows Hello, когда домен присоединился к пользователю домена. Вот почему я исключаю GPO как источник проблемы. GPO даже явно разрешает Биометрию для пользователей домена. Что я могу сделать?

Windows 10 Professional, Cortana включена. Нет инсайдеров издание. У меня есть административный доступ к домену.

Вы когда-нибудь находили решение? У меня та же проблема :(Я нашел решение. Причина в том, что Windows Hello управляется по-разному на компьютерах, присоединяющихся к домену, начиная с ежегодного обновления. Чтобы заставить его работать, вы должны выполнить следующие действия:

1) Настройте центральное хранилище групповой политики (оно должно быть уже у вас)

2) Получите шаблоны групповой политики Windows 10 Anniversary Update . Вы можете сделать это, скопировав свои файлы из PolicyDefinitions (в windir на компьютере с юбилейным обновлением Win10) в PolicyDefinitions центрального хранилища. Вы можете сначала скопировать эти файлы в общую папку, так как у вашего обычного пользователя нет прав доступа к центральному хранилищу.

3) Настройте новый объект групповой политики или добавьте к существующим следующие параметры, чтобы включить Windows Hello:

- Конфигурация компьютера / Политики / Административные шаблоны

. / Компоненты Windows / Windows Hello For Business / Использовать биометрию => Включено

. / Компоненты Windows / Windows Hello для бизнеса / Использовать аппаратное защитное устройство => Включено (если вы хотите использовать TPM вместо ключа или активации на основе сертификатов для Windows Hello). Обратите внимание, что в целом все бизнес-компьютеры должны иметь TPM

. / Компоненты Windows / Биометрия / Разрешить пользователям домена входить в систему с помощью биометрии => Включено (я думаю, что это включено по умолчанию, но явное использование делает управление GP намного проще.)

Самый важный отрывок:

Начиная с версии 1607, ПИН-код Windows Hello для удобства отключен по умолчанию на всех компьютерах, подключенных к домену. Чтобы включить удобный ПИН-код для Windows 10 версии 1607, включите параметр групповой политики. Включите вход с помощью удобного ПИН-кода. Используйте параметры политики Windows Hello для бизнеса для управления ПИН-кодами для Windows Hello для бизнеса.

Если вы хотите использовать Windows Hello на основе ключей или сертификатов, вы можете следовать инструкциям в ссылках. Не смущайтесь, хотя. Вы все еще можете использовать обычный TPM для обычного Windows Hello.

Рассказываем, что представляет собой технология Windows Hello, насколько она безопасна и стоит ли вообще ею пользоваться. Также показываем, как включить и настроить биометрическую авторизация на своем компьютере.

Что такое Windows Hello?

Это коммерческое название для системы биометрической авторизации в Windows. Не поняли? Авторизация — это вход в систему под учетной записью конкретного пользователя с подтверждением личности (обычно с помощью пароля или ключ-кода). Биометрическая — с использованием так называемых физических ресурсов человека в виде отпечатков пальцев или радужки глаза.

По факту, это программная оболочка для работы со сканерами отпечатков пальцев и сканерами лица (радужки глаза), как внешними, так и встроенными в устройство.

На многих современных компьютерах, планшетах и ноутбуках с Windows 10 есть и сканер отпечатков пальцев, и даже специализированная 3D-камера для создания виртуального слепка лица человека. С помощью этого слепка потом можно авторизовать пользователя, сравнивая с лицом перед камерой. По такому же принципу работает Face ID в iPhone.

Безопасно ли это?

Взломать можно что угодно, даже такие скрупулезно разработанные механизмы. Хакеры умеют обходить довольно мудреные и серьезные системы обеспечения безопасности. Так что и Windows Hello наверняка обойдут. Разве что ваш компьютер понадобится такому спецу.

К тому же известны случаи, когда люди с похожими лицами без проблем разблокировали одно и то же устройство. С пальцами примерно та же ситуация. Отпечатки каждого человека уникальны, но они могут быть похожи настолько, что компьютер и не разберет, где чей палец.

Тем не менее авторизация с помощью биометрических данных остается более безопасным средством защиты чем код-пароль (особенно, если он короткий). Компьютер сканирует лицо и пальцы быстрее, чем люди вводят пароль. Да и забыть свои биометрические данные нигде не возможно — лицо и пальцы всегда при вас. А если останетесь без них, то есть возможность подтвердить личность паролем (он всегда остается как запасной вариант).

Настраиваем Windows Hello

Если решили, что тоже хотите входить в свой аккаунт без пароля, то вот краткая инструкция по настройке Windows Hello.

Выясняем поддерживает ли ваш компьютер Windows Hello

Сначала надо узнать, есть ли в вашем компьютере хоть какой-то сенсор, способный активировать Windows Hello. Естественно, если вы купили ноутбук в 2010 году, то надеяться на поддержку таких свежих функций не стоит. Эта инструкция в принципе актуальная для тех гаджетов, которые появились уже после выхода Windows 10 и продаются хотя бы в средней ценовой категории.

Читайте также: