Wireshark как пользоваться windows

Обновлено: 04.07.2024

Инструкции в этой статье относятся к Wireshark 3.0.3 для Windows и Mac.

Что такое Wireshark?

Первоначально известный как Ethereal, Wireshark отображает данные из сотен различных протоколов во всех основных типах сетей. Пакеты данных можно просматривать в режиме реального времени или анализировать в автономном режиме. Wireshark поддерживает десятки форматов файлов захвата / трассировки, включая CAP и ERF. Интегрированные инструменты дешифрования отображают зашифрованные пакеты для нескольких распространенных протоколов, включая WEP и WPA / WPA2.

Как скачать и установить Wireshark

Wireshark можно бесплатно загрузить с веб-сайта Wireshark Foundation как для macOS, так и для Windows. Вы увидите последний стабильный выпуск и текущий выпуск для разработки. Если вы не опытный пользователь, загрузите стабильную версию.

В процессе установки Windows выберите установку WinPcap or Npcap при появлении запроса, поскольку они включают библиотеки, необходимые для сбора данных в реальном времени.

Вы должны войти на устройство как администратор, чтобы использовать Wireshark. В Windows 10 найдите Wireshark и выберите Запуск от имени администратора. В macOS щелкните правой кнопкой мыши значок приложения и выберите Получите сведения о. В Обмен и права настройки, дайте админу Читайте и Написать привилегии.

Приложение также доступно для Linux и других UNIX-подобных платформ, включая Red Hat, Solaris и FreeBSD. Двоичные файлы, необходимые для этих операционных систем, можно найти в нижней части страницы загрузки Wireshark под Сторонние пакеты раздел. Вы также можете скачать исходный код Wireshark с этой страницы.

Как захватить пакеты данных с помощью Wireshark

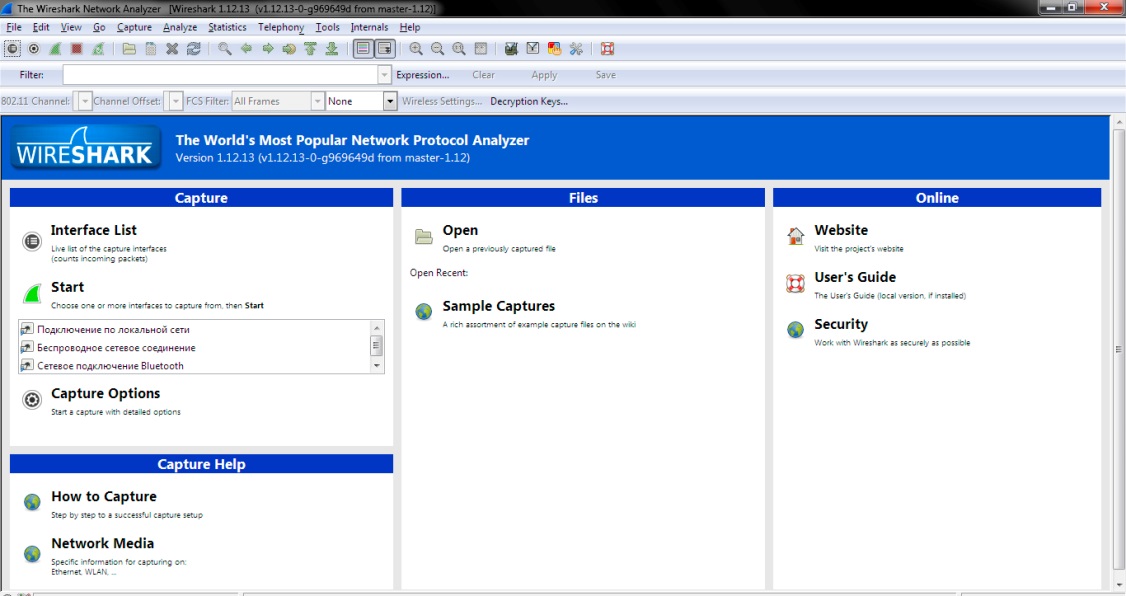

Когда вы запускаете Wireshark, на экране приветствия отображаются доступные сетевые подключения на вашем текущем устройстве. Справа от каждого отображается линейный график в стиле ЭКГ, который представляет текущий трафик в этой сети.

Чтобы начать захват пакетов с помощью Wireshark:

Выберите одну или несколько сетей, перейдите в строку меню и выберите захват.

Чтобы выбрать несколько сетей, удерживайте сдвиг при выборе.

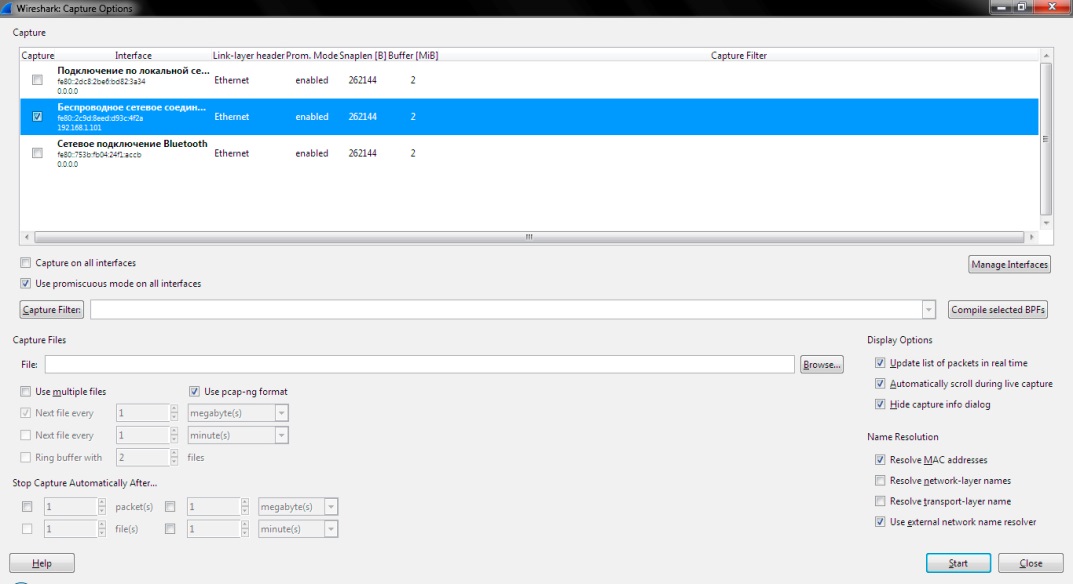

в Интерфейсы Wireshark Capture окно, выберите Start.

Есть и другие способы начать захват пакетов. Выберите акулий плавник в левой части панели инструментов Wireshark нажмитеCtrl + Eили дважды щелкните сеть.

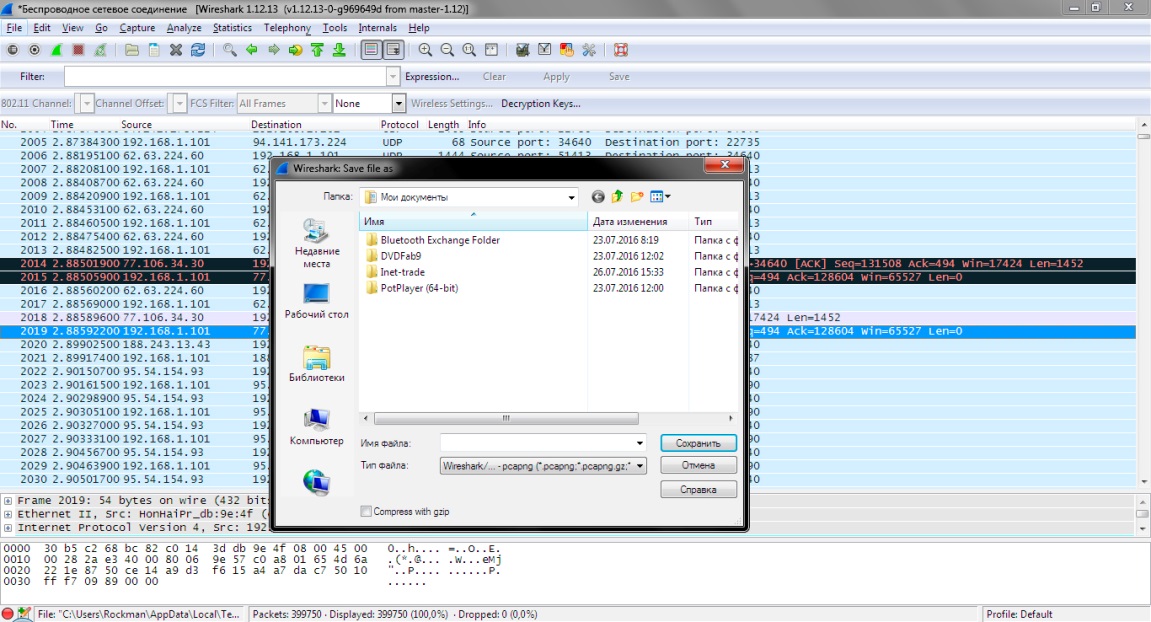

Выбрать Отправьте > Сохранить как или выберите экспорт возможность записи захвата.

Чтобы остановить захват, нажмите Ctrl + E. Или перейдите на панель инструментов Wireshark и выберите красный Стоп кнопка, которая находится рядом с плавником акулы.

Как просматривать и анализировать содержимое пакета

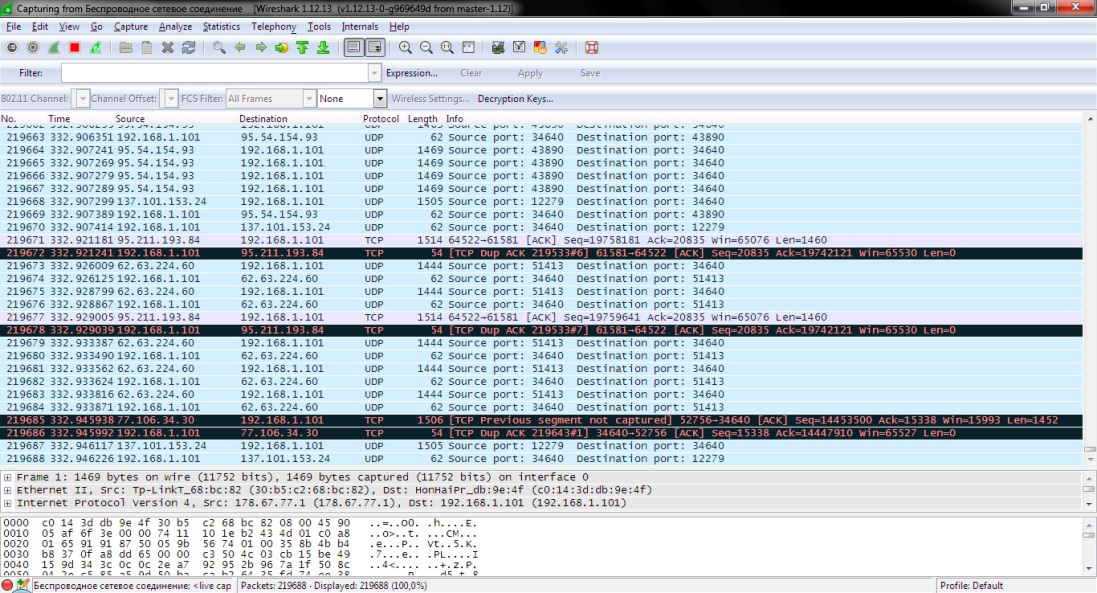

Интерфейс захваченных данных состоит из трех основных разделов:

- Панель списка пакетов (верхний раздел)

- Панель сведений о пакете (средний раздел)

- Панель байтов пакета (нижняя часть)

Список пакетов

Панель списка пакетов, расположенная в верхней части окна, показывает все пакеты, найденные в активном файле захвата. Каждый пакет имеет свою собственную строку и соответствующий ему номер, а также каждую из этих точек данных:

Чтобы изменить формат времени на более удобный (например, фактическое время дня), выберите Просмотр > Формат отображения времени.

Когда пакет выбран в верхней панели, вы можете заметить, что один или несколько символов появляются в Нет. столбец. Открытые или закрытые скобки и прямая горизонтальная линия указывают, являются ли пакет или группа пакетов частью одного и того же двустороннего диалога в сети. Прерывистая горизонтальная линия означает, что пакет не является частью разговора.

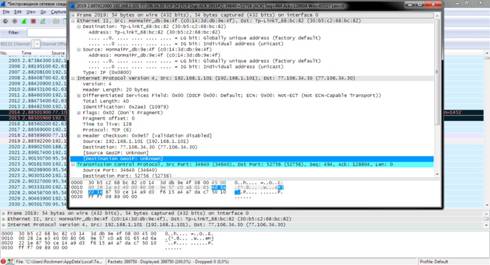

Сведения о пакете

Панель сведений, расположенная посередине, представляет протоколы и поля протокола выбранного пакета в сворачиваемом формате. В дополнение к расширению каждого выбора вы можете применять отдельные фильтры Wireshark на основе определенных деталей и отслеживать потоки данных на основе типа протокола, щелкая правой кнопкой мыши нужный элемент.

Пакетные байты

Внизу находится панель байтов пакета, которая отображает необработанные данные выбранного пакета в шестнадцатеричном виде. Этот шестнадцатеричный дамп содержит 16 шестнадцатеричных байтов и 16 байтов ASCII вместе со смещением данных.

При выборе определенной части этих данных автоматически выделяется соответствующий раздел на панели сведений о пакете и наоборот. Любые байты, которые нельзя распечатать, обозначаются точкой.

Чтобы отобразить эти данные в битовом формате, а не в шестнадцатеричном, щелкните правой кнопкой мыши в любом месте панели и выберите как биты.

Как использовать фильтры Wireshark

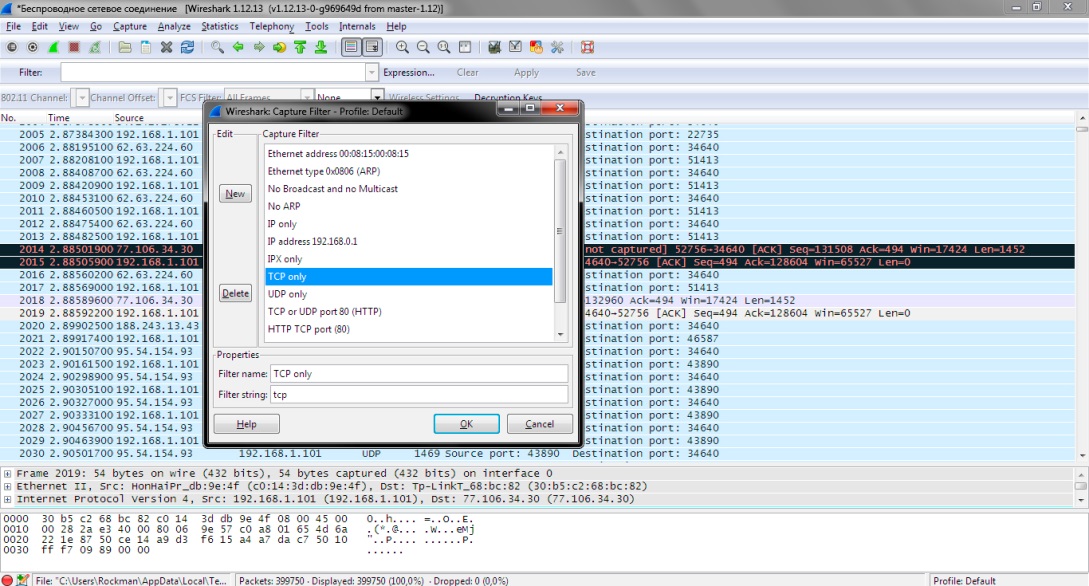

Фильтры захвата предписывают Wireshark записывать только те пакеты, которые соответствуют указанным критериям. Фильтры также могут применяться к файлу захвата, который был создан таким образом, чтобы показывались только определенные пакеты. Они называются фильтрами отображения.

Wireshark по умолчанию предоставляет большое количество предопределенных фильтров. Чтобы использовать один из этих существующих фильтров, введите его имя в поле Применить фильтр отображения поле ввода, расположенное под панелью инструментов Wireshark или в Введите фильтр захвата поле, расположенное в центре экрана приветствия.

Например, если вы хотите отображать TCP-пакеты, введите TCP. Функция автозаполнения Wireshark показывает предлагаемые имена, когда вы начинаете вводить текст, что упрощает поиск правильного имени для фильтра, который вы ищете.

Вы также можете получить доступ к ранее используемым фильтрам, щелкнув стрелку вниз в правой части поля ввода, чтобы отобразить раскрывающийся список истории.

Фильтры захвата применяются, как только вы начинаете запись сетевого трафика. Чтобы применить фильтр отображения, щелкните стрелку вправо в правой части поля ввода.

Правила цвета Wireshark

В то время как фильтры захвата и отображения Wireshark ограничивают то, какие пакеты записываются или отображаются на экране, его функция раскрашивания идет дальше: он может различать разные типы пакетов на основе их индивидуального оттенка. Это позволяет быстро находить определенные пакеты в сохраненном наборе по цвету их строк в панели списка пакетов.

:max_bytes(150000):strip_icc()/wireshark-colors-59512e8f3df78cae8137715b.jpg)

Wireshark имеет около 20 правил окраски по умолчанию, каждое из которых можно редактировать, отключать или удалять. Выбрать Просмотр > Правила раскраски для обзора значения каждого цвета. Вы также можете добавить свои собственные цветные фильтры.

Выбрать Просмотр > Раскрасить список пакетов для включения и выключения раскрашивания пакетов.

Статистика в Wireshark

Фильтры отображения могут применяться ко многим из этих статистических данных через их интерфейсы, а результаты можно экспортировать в общие форматы файлов, включая CSV, XML и TXT.

Расширенные функции Wireshark

Wireshark также поддерживает расширенные функции, в том числе возможность писать анализаторы протоколов на языке программирования Lua.

Даже поверхностное знание программы Wireshark и её фильтров на порядок сэкономит время при устранении проблем сетевого или прикладного уровня. Wireshark полезен для многих задач в работе сетевого инженера, специалиста по безопасности или системного администратора. Вот несколько примеров использования:

Устранение неполадок сетевого подключения

- Визуальное отображение потери пакетов

- Анализ ретрансляции TCP

- График по пакетам с большой задержкой ответа

Исследование сессий прикладного уровня (даже при шифровании с помощью SSL/TLS, см. ниже)

Устранение неполадок DHCP с данными на уровне пакетов

- Изучение трансляций широковещательного DHCP

- Второй шаг обмена DHCP (DHCP Offer) с адресом и параметрами

- Клиентский запрос по предложенному адресу

- Ack от сервера, подтверждающего запрос

Извлечение файлов из сессий SMB

Обнаружение и проверка вредоносных программ

Проверка сканирования портов и других типов сканирования на уязвимости

- Понимание, какой сетевой трафик поступает от сканеров

- Анализ процедур по проверке уязвимостей, чтобы различать ложноположительные и ложноотрицательные срабатывания

Wireshark работает на различных операционных системах и его несложно установить. Упомянем только Ubuntu Linux, Centos и Windows.

Установка на Ubuntu или Debian

Установка на Fedora или CentOS

Установка на Windows

На странице загрузки лежит исполняемый файл для установки. Довольно просто ставится и драйвер захвата пакетов, с помощью которого сетевая карта переходит в «неразборчивый» режим (promiscuous mode позволяет принимать все пакеты независимо от того, кому они адресованы).

С первым перехватом вы увидите в интерфейсе Wireshark стандартный шаблон и подробности о пакете.

Примеры фильтров по IP-адресам

Примеры фильтров по протоколу

По умолчанию Wireshark не резолвит сетевые адреса в консоли. Это можно изменить в настройках.

Edit | Preferences | Name Resolution | Enable Network Name Resolution

Как и в случае tcpdump , процедура резолвинга замедлит отображение пакетов. Также важно понимать, что при оперативном захвате пакетов DNS-запросы с вашего хоста станут дополнительным трафиком, который могут перехватить.

Если вы ещё не баловались с tshark , взгляните на наше руководство с примерами фильтров. Эту программу часто игнорируют, хотя она отлично подходит для захвата сессий на удалённой системе. В отличие от tcpdump , она позволяет на лету захватывать и просматривать сессии прикладного уровня: декодеры протоколов Wireshark также доступны для tshark.

Вот быстрый способ создания правил из командной строки, чтобы не искать в интернете конкретный синтаксис. Выберите подходящее правило — и перейдите в Tools | Firewall ACL Rules. Поддерживаются различные файрволы, такие как Cisco IOS, ipfilter , ipfw , iptables , pf и даже файрвол Windows через netsh .

Если Wireshark скомпилирован с поддержкой GeoIP и у вас есть бесплатные базы Maxmind, то программа может определять местоположение компьютеров по их IP-адресам. Проверьте в About | Wireshark, что программа скомпилирована с той версией, какая у вас в наличии. Если GeoIP присутствует в списке, то проверьте наличие на диске баз GeoLite City, Country и ASNum. Укажите расположение баз в меню Edit | Preferences | Name Resolution.

Проверьте систему на дампе трафика, выбрав опцию Statistics | Endpoints | IPv4. В колонках справа должна появиться информация о местоположении и ASN для IP-адреса.

Другая функция GeoIP — фильтрация трафика по местоположению с помощью фильтра ip.geoip . Например, так можно исключить трафик из конкретной ASN. Нижеуказанная команда исключает пакеты от сетевого блока ASN 63949 (Linode).

Конечно, тот же фильтр можно применить к отдельным городам и странам. Удалите шум и оставьте только действительно интересный трафик.

Один из способов расшифровки сессий SSL/TLS — использовать закрытый ключ с сервера, к которому подключен клиент.

Конечно, у вас не всегда есть доступ к приватному ключу. Но есть другой вариант простого просмотра трафика SSL/TLS на локальной системе. Если Firefox или Chrome загружаются с помощью специальной переменной среды, то симметричные ключи отдельных сеансов SSL/TLS записаны в файл, который Wireshark может прочитать. С помощью этих ключей Wireshark покажет полностью расшифрованную сессию!

1. Настройка переменной среды

На вкладке System Properties | Advanced нажмите кнопку Environment Variables и добавьте имя переменной (SSLKEYLOGFILE), а в качестве значения — путь к файлу.

2. Настройка Wireshark

Из выпадающего меню выберите Edit | Preferences | Protocols | SSL | (Pre)-Master-Secret Log Filename — Browse, указав файл, который вы указали в переменную среды.

Начинайте захват трафика в локальной системе.

3. Перезапуск Firefox или Chrome

Взгляните на ранее запущенную сессию Wireshark. Вы должны увидеть что-то похожее на скриншот внизу с расшифрованными сессиями. Расшифрованные пакеты — на вкладке в нижней панели.

Другой способ просмотра сеанса — через выпадающее меню Analysis | Follow | Stream | SSL. Если сеанс успешно расшифрован, вы увидите опцию для SSL.

Разумеется, будьте осторожны при записи этих ключей и пакетов. Если посторонний получит доступ к лог-файлу, то легко найдёт там ваши пароли и куки аутентификации.

Файлы легко извлекаются через меню экспорта.

Все найденные файлы отобразятся в новом окне. Отсюда же можно сохранить отдельные файлы или сразу все. Аналогичный метод применяется для извлечения файлов из сессий SMB. Как мы уже упоминали, это протокол Microsoft Server Message Block, который используется для общего доступа к файлам под Windows.

Строка состояния в правой части окна позволяет быстро перейти в нужное место сетевого дампа, щёлкнув по цветовому индикатору. Например, красным цветом в строке состояния помечены пакеты с ошибками.

Когда только начинаете работу с Wireshark, хочется посмотреть на какие-нибудь интересные дампы с пакетами. Их можно найти на странице Wireshark Samples. Примеров с разными протоколами там хватит вам на несколько месяцев анализа, есть даже образцы трафика червей и эксплоитов.

Внешний вид консоли по умолчанию всячески настраивается. Можно добавлять или удалять столбцы, добавляя даже такие простые вещи как столбец времени UTC, что сразу повышает информативность логов, если анализировать историю пакетов.

Столбцы настраиваются в меню Edit | Preferences | Appearance | Columns. Там же изменяется общий шаблон, шрифт и цвета.

На видео — полезные советы по настройке окружения, в том числе выявление неполадок по порядковым номерам последовательности TCP.

В комплекте с Wireshark поставляется удобный инструмент командной строки capinfos . Эта утилита генерирует статистику пакетного дампа, с временем начала/окончания записи и другими подробностями. С опцией -T она выдаёт текст с табуляцией — он подходит для импорта в электронные таблицы или анализа в консоли.

Привет, друг. В одном из прошлых материалов мы с тобой разбирались как данные передаются в сетях и как разные сетевые элементы взаимодействуют между собой. Если ты пропустил эту статью она ЗДЕСЬ. Всё это нам было нужно, чтобы подготовится к практической части изучения такой непростой темы как перехват и анализ трафика. И начнём мы изучать практическую часть с изучения утилиты Wireshark. Возникает логичный вопрос: почему именно Wireshark? Всё просто, он обладает несколькими особенностями которые выделяют его среди конкурентов:

Установка Wiredhark и первый запуск

сразу после запуска, нам предложат выбрать сетевой интерфейс для запуска захвата. Можем так и сделать. Или, если мы хотим поработать с ранее захваченным трафиком, сохраненным в файл, можем нажать File->Open и выбрать нужный файл.

Выбираем интересующий нас сетевой интерфейс (wlan0mon) и дважды давим на него.

Интерфейс Wireshark

Пройдёмся по интерфейсу сверху вниз:

Настройка Wireshark

Общие параметры самого приложения WIreshark находятся во вкладке Edit->Preferences. Их можно настроить в зависимости от своих потребностей или предпочтений. Но я бы, на стадии знакомства с программой, не рекомендовал туда лезть. С опытом использования программы и работы с трафиком, понимание что тебе нужно подкрутить для удобства придет само. А потому просто кратко перечислим какие здесь есть разделы:

- Appearance (Внешний вид). Грубо говоря здесь определяется внешний вид программы. Положение окон, расположение основных панелей, расположение полосы прокрутки и столбцов в панели Packet List, шрифты, а также цвета фона и шрифтов.

- Capture (Перехват). В этом разделе можно настроить порядок перехвата пакетов. В том числе стандартный интерфейс для перехвата, параметры обновления панели Packet List в реальном времени.

- Filter Expressions (Фильтрующие выражения). Здесь можно создавать фильтры сетевого трафика и управлять ими. Этот момент мы обсудим отдельно.

- Name Resolution (Преобразование имен). В этом разделе активируются средства Wireshark, позволяющие преобразовывать адреса в имена, более удобные для понимания. В том числе адреса канального, сетевого и транспортного уровня. А также можно указывать максимальное количество параллельных запросов на преобразование имен.

- Protocols (Протоколы). В этом разделе находятся параметры, влияющие на перехват и отображение различных пакетов, которые Wireshark может декодировать. Правда настраивать параметры можно далеко не для всех протоколов. Да и в большинстве случаев, без острой на то необходимости, менять здесь ничего не надо.

- Statistics (Статистика). Название раздела говорит само за себя, здесь находятся параметры отображения и ведения статистики.

- Advanced (Продвинутый). Параметры которые не вошли не в одну из перечисленных категорий, либо предназначены для более тонкой настройки функционала. Вот сюда точно лезть не нужно.

Если ты планируешь в большей мере работать с трафиком беспроводных сетей, то есть смысл немного кастомизировать рабочие области Wireshark для большего удобства. А именно добавить несколько дополнительных столбцов, информация из которых поможет значительно сэкономить время.

Перейдем в Edit->Preferences и во вкладке Appearance выберем раздел Columns. Здесь жмем на плюсик и добавляем такие колонки, с такими параметрами:

Расшифровка беспроводного трафика

При передаче данных по wi-fi трафик шифруется с использованием ключа PTK (Pairwise Transient Key). При этом этот ключ динамичный, то есть создаётся заново для каждого нового соединения. А соответственно трафик для каждого соединения в одной и той же сети зашифрован разными PTK. Когда какой-нибудь клиент переподключается, то и PTK тоже меняется. Что бы этот самый PTK узнать необходимо перехватить четырёх этапное рукопожатие. Ну и знать пароль, имя (SSID) wi-fi сети и канал на котором она работает.

Перехват handshake

Как узнать пароль wi-fi сети я статью уже писал, поэтому примем за аксиому что он у тебя есть. А SSID и канал мы и так видим в Wireshark, вопрос остаётся только в PTK. Соответственно нужно перехватить рукопожатие и не какое-нибудь, а именно то которое произошло между интересующим нас клиентом и точкой доступа непосредственно перед обменом интересующей нас информацией. Наш адаптер уже в режиме мониторинга, и необходимые нам данные мы видим в Packet Details при нажатии на пакет из интересующей нас сети:

Можем сразу открываем терминал и запускаем перехват рукопожатия:

ждать повторных подключений мы не будем, поэтому помогаем отключится всем устройствам в сети:

и спустя небольшой промежуток времени видим в правом верхнем углу нашего терминала появилась надпись: WPA handshake

это означает, что рукопожатие мы получили, а значит успех близок. Вернемся в Wireshark.

В Filter Toolbar нужно написать:

сразу после этого захваченный трафик будет расшифрован и начнет приобретать более вразумительный и понятный вид.

Анализ трафика в Wireshark

Как ты наверняка заметил файлы перехвата содержат огромное количество строк, и что бы быстро в них ориентироваться нужно научится делать несколько вещей:

Практика анализа трафика беспроводных сетей

Я уже упоминал, что для сбора трафика в беспроводной сети нужно использовать режим мониторинга сетевого адаптера, но в этом режиме будет работать именно наш сетевой адаптер. Но при этом, для понимания ситуации в целом, неплохо бы знать в каких вообще режимах могут работать сетевые адаптеры:

- Управляемый режим (Managed mode). Применяется в том случае, если клиент беспроводной сети подключается непосредственной к точке беспроводного доступа. В подобных случаях программный драйвер, связанный с адаптером беспроводной связи, использует точку беспроводного доступа для управления всем процессом обмена данными по беспроводной сети.

- Режим прямого подключения (Ad-hoc mode). Применяется в том случае, если организована беспроводная сеть, в которой устройства подключаются непосредственно друг к другу. В этом режиме два клиента беспроводной сети, которым требуется обмениваться данными друг с другом, разделяют обязанности, которые обычно возлагаются на точку беспроводного доступа.

- Ведущий режим (Master mode). Некоторые адаптеры беспроводной связи поддерживают также ведущий режим. В этом режиме адаптеру беспроводной связи разрешается работать вместе со специальным программным драйвером, чтобы компьютер, на котором установлен этот адаптер, действовал в качестве точки беспроводного доступа для других устройств.

- Режим мониторинга, его ещё называю режим контроля (Monitor mode). Это тот самый режим который мы будем использовать для перехвата и анализа пакетов. Позволяет прослушивать пакеты, распространяемые в эфире. Для полноценного перехвата и анализа пакетов адаптер вместе с программным драйвером должен поддерживать режим текущего контроля, называемый также режимом RFMON, т.е. режимом радиочастотного контроля.

Схематично принцип действия режимов можно нарисовать так:

Фильтры Wireshark

В беспроводной сети весь сетевой трафик, сформированный беспроводными клиентами, сосуществует в общих каналах. Это означает, что перехваченные пакеты в каком-нибудь одном канале могут содержать сетевой трафик от нескольких клиентов, а соответственно что бы находить интересующую информацию нужно научится отфильтровывать лишнюю. Поэтому, давай разберем наиболее часто применяемые фильтры при анализе беспроводных сетей:

Фильтрация по идентификатору

Wireshark собирает данные всех сетей находящихся в радиусе действия сетевого адаптера, поэтому наиболее логично первоначально отфильтровать трафик конкретной сети, которая нас интересует. Сделать это можно по имени беспроводной сети (SSID):

Часто используемые фильтры Wireshark

Не менее полезным, в некоторых ситуациях будет отфильтровать трафик по используемому каналу связи:

можно увидеть трафик передаваемый по протоколу ARP, это даст возможность понять какие устройства в данный момент подключены к локальной сети, увидеть их MAC и IP адреса.

Также довольно часто используются такие фильтры:

покажет отправленные dns-запросы, так можно узнать какие сайты посещал пользователь и какими онлайн-ресурсами пользовался.

отфильтрует трафик связанный с конкретным IP (где он был получателем или отправителем).

покажет tcp трафик, по такому же принципу можно отфильтровать трафик по любому другому протоколу, например udp или icmp.

Кстати, что бы сохранить какой-нибудь найденный файл надо нажать на него правой кнопкой мыши в окне Packet Details и выбрать Export Packet Bytes и указать место куда его нужно сохранить:

Ну, что. Если ты дочитал до этого места, значит можешь смело утверждать, что у тебя уже есть базовые знания по Wireshark. И ты уже, в принципе, немало можешь понять из перехваченного трафика. Поэтому не забывай возвращаться к нам. Ведь в следующих уроках по это программе мы изучим синтаксис и операторы фильтров, разберемся как победить зашифрованный SSL/TLS трафик, разберемся с дешифраторами, более детально разберем некоторые сетевые протоколы и, конечно же, попрактикуемся в анализе сетевого трафика на конкретных примерах.

Какой наиболее мощный инструмент для захвата и анализа интернет трафика на сегодняшний день? Ответ прост – программа Wireshark. Она способна перехватывать не только исходящие TCP пакеты, но и входящие. Такой инструмент состоит на вооружении многих профессионалов. Да и хакеры не гнушаются его использовать. Возможности программы безграничны. С ее помощью можно вытащить любой файл из пакета, просмотреть его и проверить. Главный вопрос состоит в том, как это сделать. В этом мы и попробуем разобраться.

Что такое Wireshark

Сия утилита предназначена для контроля интернет трафика. Она перехватывает TCP пакеты, которые были приняты компьютером или посланы с него. Функционал программы настолько богат, что простым перехватом дело не ограничивается. Можно просматривать содержимое пакетов, искать ошибки и так далее. Кроме того, с помощью WS можно вытащить из пакетов практически любой файл и просмотреть его. Чтобы лучше понять, что это за программа, нужно выделить ее основные преимущества. Итак, плюсы:

- кроссплатформенность (есть версии для Linux, Mac, Unix);

- утилита совершенно бесплатна;

- обладает широким функционалом;

- гибкость настройки;

- возможность фильтрации трафика;

- создание собственных фильтров;

- перехват пакетов в реальном времени.

Преимуществ у данной утилиты действительно много. А вот недостатков как таковых нет вообще. Недаром Wireshark считается лучшей в своем роде для захвата и анализа TCP пакетов. Теперь нужно немного разобраться в самой программе.

Установка и настройка

Установка утилиты стандартна и не вызовет никаких проблем даже у новичков. В инсталляторе все понятно, хоть он и на английском. Кстати, Wireshark на русском языке в природе не существует, поэтому для того, чтобы успешно справляться с этим софтом придется напрячь память и вспомнить английский. В принципе, для простого захвата и просмотра TCP пакетов ничего сверхъестественного не понадобится. Хватит и школьного уровня английского.

Итак, первое, что мы видим после запуска установленной программы – главное окно. Для неподготовленного пользователя оно может показаться непонятным и страшным.

Ничего страшного в нем нет. В этом вы сейчас убедитесь. Для начала работы нужно сначала выбрать источник, из которого будет производиться захват TCP пакетов. Перехват может осуществляться как с Ethernet подключения, так и с WLAN адаптера. В качестве примера рассмотрим вариант с WLAN. Для настройки нужно зайти в пункт «Capture», подпункт «Options». В открывшемся окне следует выбрать ваш беспроводной адаптер и отметить его галочкой. Для начала захвата трафика достаточно нажать кнопку «Start».

После нажатия «Start» начнется анализ и захват пакетов. В окне появится много непонятных букв и цифр. Некоторые из пакетов имеют собственную цветовую маркировку. Для того, чтобы хоть что-то понять, нужно определить какой цвет к чему относится. Зеленый – TCP трафик, темно-синий – DNS, светло-синий – UDP и черный – пакеты TCP с ошибками. Теперь разобраться в этой горе данных проще.

Для остановки процесса перехвата достаточно нажать кнопку «Stop», которая помечена красным прямоугольником. Теперь можно выбрать интересующий вас пакет и просмотреть его. Для этого нужно щелкнуть по пакету правой клавишей мыши и в появившемся меню выбрать пункт «Show packet in new window». Тут же появится куча непонятных букв и цифр.

Но при углубленном изучении представленной информации можно понять, откуда и куда шел пакет и из чего он состоял. Для того чтобы просмотреть данные о TCP пакетах позднее, нужно использовать функцию сохранения захваченной информации. Она находится в пункте меню «File», подпункт «Save as». Потом можно будет загрузить информацию из файла и спокойно просмотреть ее.

Использование фильтров

Для отображения только той информации, которая вас интересует можно заставить Wireshark использовать фильтры и отсекать ненужный трафик. Инструкция по тонкой настройке фильтров находится в Сети, а мы пока рассмотрим только один пример. Допустим, вас интересуют только TCP пакеты. Для того, чтобы программа отображала только их, следует зайти в пункт меню «Capture», подпункт «Capture filters», выбрать пункт «TCP Only» и нажать кнопку «OK».

Таким образом можно заставить утилиту отображать только тот трафик, который вас интересует. Подробнее о том, как пользоваться фильтрами, написано на просторах интернета. Можно даже создать свой собственный шаблон для фильтра. Но это уже совсем другая история.

Заключение

Среди программ для захвата и анализа трафика Wireshark зарекомендовала себя как наиболее достойная утилита для решения подобных задач. Многие профессионалы с успехом используют ее. Конечно, для того, чтобы работать в ней на профессиональном уровне придется подтянуть свои знания в английском и изучить некоторые принципы передачи данных. Но это того стоит. Теперь ни одна программа на вашем компьютере не сможет отсылать тонны ненужной информации незнамо куда без вашего ведома. Wireshark как перехватчик и анализатор не имеет себе равных.

Wireshark — это приложение с открытым исходным кодом, которое собирает и отображает данные, передаваемые по сети туда и обратно. Он обычно используется для устранения неполадок в сети и тестирования программного обеспечения, поскольку он предоставляет возможность развернуть и прочитать содержимое каждого пакета .

Инструкции в этой статье относятся к Wireshark 3.0.3 для Windows и Mac.

Что такое Wireshark?

Изначально известный как Ethereal, Wireshark отображает данные из сотен различных протоколов для всех основных типов сетей. Пакеты данных можно просматривать в режиме реального времени или анализировать в автономном режиме. Wireshark поддерживает десятки форматов файлов захвата / трассировки, включая CAP и ERF . Интегрированные инструменты дешифрования отображают зашифрованные пакеты для нескольких общих протоколов, включая WEP и WPA / WPA2 .

Как скачать и установить Wireshark

Wireshark можно бесплатно загрузить с веб-сайта Wireshark Foundation для MacOS и Windows. Вы увидите последний стабильный выпуск и текущий выпуск для разработчиков. Если вы не являетесь опытным пользователем, загрузите стабильную версию.

В процессе установки Windows выберите установку WinPcap или Npcap, если это будет предложено, поскольку они включают библиотеки, необходимые для сбора данных в реальном времени.

Вы должны войти в систему как администратор, чтобы использовать Wireshark. В Windows 10 найдите Wireshark и выберите « Запуск от имени администратора» . В macOS щелкните правой кнопкой мыши значок приложения и выберите « Информация» . В настройках « Общий доступ и разрешения» дайте администратору права на чтение и запись .

Приложение также доступно для Linux и других UNIX-подобных платформ, включая Red Hat, Solaris и FreeBSD. Двоичные файлы, необходимые для этих операционных систем, можно найти в нижней части страницы загрузки Wireshark в разделе « Сторонние пакеты ». Вы также можете скачать исходный код Wireshark с этой страницы.

Как захватить пакеты данных с Wireshark

Когда вы запускаете Wireshark, на экране приветствия перечисляются доступные сетевые подключения на вашем текущем устройстве. Справа от каждого из них представлен линейный график в стиле ЭКГ, представляющий живой трафик в этой сети.

Чтобы начать захват пакетов с помощью Wireshark:

Выберите одну или несколько сетей, перейдите в строку меню, затем выберите « Захват» .

Чтобы выбрать несколько сетей, удерживайте клавишу Shift во время выбора.

В окне « Интерфейсы захвата Wireshark» выберите « Пуск» .

Существуют и другие способы инициирования захвата пакетов. Выберите акульи плавники на левой стороне панели инструментов Wireshark, нажмите Ctrl + E , или дважды щелкните по сети.

Выберите « Файл» > « Сохранить как» или выберите опцию « Экспорт» для записи записи.

Чтобы остановить запись, нажмите Ctrl + E . Или перейдите на панель инструментов Wireshark и выберите красную кнопку « Стоп» , расположенную рядом с плавником акулы.

Как просмотреть и проанализировать содержимое пакета

Интерфейс захваченных данных содержит три основных раздела:

- Панель списка пакетов (верхняя часть)

- Панель сведений о пакете (средняя часть)

- Панель байтов пакета (нижняя часть)

Список пакетов

Панель списка пакетов, расположенная в верхней части окна, показывает все пакеты, найденные в активном файле захвата. Каждый пакет имеет свою собственную строку и соответствующий ему номер вместе с каждой из этих точек данных:

- Нет : это поле указывает, какие пакеты являются частью одного и того же диалога. Он остается пустым, пока вы не выберете пакет.

- Время: в этом столбце отображается отметка времени, когда пакет был захвачен. Формат по умолчанию — это количество секунд или неполных секунд с момента создания этого конкретного файла захвата.

- Источник: этот столбец содержит адрес (IP или другой), из которого был получен пакет.

- Назначение: этот столбец содержит адрес, на который отправляется пакет.

- Протокол. В этом столбце можно найти имя протокола пакета, например TCP.

- Длина: длина пакета в байтах отображается в этом столбце.

- Информация: Дополнительные сведения о пакете представлены здесь. Содержимое этого столбца может сильно различаться в зависимости от содержимого пакета.

Чтобы изменить формат времени на более полезный (например, фактическое время дня), выберите « Просмотр» > «Формат отображения времени» .

Когда пакет выбран в верхней панели, вы можете заметить, что один или несколько символов появляются в столбце № . Открытые или закрытые скобки и прямая горизонтальная линия указывают, являются ли пакет или группа пакетов частью одного и того же разговора в сети. Пунктирная горизонтальная линия означает, что пакет не является частью диалога.

Детали пакета

Панель сведений, расположенная посередине, представляет протоколы и поля протоколов выбранного пакета в разборном формате. В дополнение к расширению каждого выбора вы можете применять отдельные фильтры Wireshark на основе конкретных сведений и отслеживать потоки данных на основе типа протокола, щелкая правой кнопкой мыши нужный элемент.

Пакетные байты

Внизу находится панель байтов пакетов, которая отображает необработанные данные выбранного пакета в шестнадцатеричном представлении. Этот шестнадцатеричный дамп содержит 16 шестнадцатеричных байтов и 16 ASCII-байтов вместе со смещением данных.

Выбор определенной части этих данных автоматически выделяет соответствующий раздел в области сведений о пакете и наоборот. Любые байты, которые не могут быть напечатаны, представлены точкой.

Чтобы отобразить эти данные в битовом формате, а не в шестнадцатеричном, щелкните правой кнопкой мыши в любом месте панели и выберите в качестве битов .

Как использовать Wireshark Filters

Фильтры захвата инструктируют Wireshark записывать только пакеты, соответствующие указанным критериям. Фильтры также можно применять к файлу захвата, который был создан, так что отображаются только определенные пакеты. Они называются фильтрами отображения.

Wireshark предоставляет большое количество предопределенных фильтров по умолчанию. Чтобы использовать один из этих существующих фильтров, введите его имя в поле « Применить фильтр отображения», расположенное под панелью инструментов Wireshark, или в поле « Ввести фильтр захвата», расположенное в центре экрана приветствия.

Например, если вы хотите отобразить TCP-пакеты, введите tcp . Функция автозаполнения Wireshark показывает предлагаемые имена, когда вы начинаете печатать, упрощая поиск правильного названия для фильтра, который вы ищете.

Другой способ выбрать фильтр — выбрать закладку в левой части поля ввода. Выберите « Управление выражениями фильтров» или « Управление фильтрами отображения» для добавления, удаления или редактирования фильтров.

Вы также можете получить доступ к ранее использованным фильтрам, нажав стрелку вниз в правой части поля ввода, чтобы отобразить раскрывающийся список истории.

Фильтры захвата применяются, как только вы начинаете запись сетевого трафика. Чтобы применить фильтр отображения, выберите стрелку вправо в правой части поля ввода.

Цветовые правила Wireshark

В то время как фильтры захвата и отображения Wireshark ограничивают, какие пакеты записываются или отображаются на экране, его функция окраски делает шаг вперед: он может различать разные типы пакетов на основе их индивидуального оттенка. Это позволяет быстро найти определенные пакеты в сохраненном наборе по цвету строки на панели списка пакетов.

Wireshark содержит около 20 правил раскраски по умолчанию, каждое из которых можно редактировать, отключать или удалять. Выберите View > Coloring Rules для обзора того, что означает каждый цвет. Вы также можете добавить свои собственные фильтры на основе цвета.

Выберите « Просмотр» > « Colorize Packet List», чтобы включить или выключить раскраску пакетов.

Статистика в Wireshark

Фильтры отображения можно применять ко многим из этих статистических данных через их интерфейсы, а результаты можно экспортировать в распространенные форматы файлов, включая CSV , XML и TXT.

Wireshark Расширенные возможности

Wireshark также поддерживает расширенные функции, включая возможность написания протоколов диссекторов на языке программирования Lua.

Читайте также: