Что значит игнорировать в антивирусе

Обновлено: 06.07.2024

Рассказываем, как открыть программу, даже если антивирус бьет тревогу при ее запуске.

20 сентября 2021

Задача любого защитного решения — обеспечивать безопасность системы и сообщать пользователю об угрозах. А что делать, если вместо зловреда антивирус блокирует безобидную программу или без причины бьет тревогу во время сканирования? Возможно, вы столкнулись с ложноположительным срабатыванием.

В чем разница между доверенными программами и добавлением в исключения

Мы хотим, чтобы пользователям было удобно работать с нашими программами. Поэтому в наших самых популярных решениях — Kaspersky Internet Security, Kaspersky Total Security и Kaspersky Security Cloud — исключения настраиваются одинаково. Но прежде чем перейти к подробным инструкциям, позволим себе отступление, чтобы вам было легче понять, что именно вы будете делать дальше.

Современные защитные решения подходят к защите комплексно: они не только проверяют (при антивирусном сканировании и перед запуском), нет ли чего-то вредоносного в коде программ, но еще и следят за подозрительными действиями установленных в системе программ.

Поэтому наши разработчики разделили настройки для этих двух типов проверок:

- Чтобы антивирус не блокировал запуск приложения из-за подозрительных действий, надо сделать его доверенной программой.

- А чтобы антивирус перестал ругаться на программу при сканировании, ее надо добавить в исключения.

Теперь подробнее о том, где и как можно настроить обе эти опции в Kaspersky Internet Security, Kaspersky Total Security или Kaspersky Security Cloud.

Что делать, если антивирус не дает запустить программу

Как правило, антивирус блокирует запуск программы, если видит в ее активности что-то потенциально опасное. Если вы уверены, что ваше приложение делает только то, что нужно, добавьте его в список доверенных. Для этого в настройках исключений:

- Откройте настройки Kaspersky Internet Security (или Kaspersky Security Cloud).

- Выберите раздел Угрозы и исключения.

- Прокрутите вниз до самого конца.

- Нажмите Указать доверенные программы.

Настройки доверенных программ в Kaspersky Internet Security, Kaspersky Total Security и Kaspersky Security Cloud

- Укажите путь к нужному приложению (то есть к тому файлу, который вы запускаете).

Выбор доверенной программы

- Выберите, какие именно действия программы защите нужно игнорировать.

Общее правило тут простое: чем меньше галочек, тем лучше. Мы советуем поэкспериментировать, поочередно включая и отключая следующие три:

- Не проверять открываемые файлы

- Не контролировать активность программы

- Не проверять зашифрованный трафик

Никогда не разрешайте взаимодействие с интерфейсом защитного решения! Добропорядочным приложениям это не нужно.

Допустимые опции для исключения из защиты

Что делать, если антивирус ругается на программу при сканировании

Если программа вызывает у антивируса вопросы при сканировании, или же вы попробовали добавлять ее в список доверенных, но это не помогло, можно попробовать добавить ее в исключения из проверки. Для этого вернемся к разделу Угрозы и исключения в настройках.

Настройки исключений в Kaspersky Internet Security, Kaspersky Total Security и Kaspersky Security Cloud

- В открывшемся окне нажмите Добавить.

Добавление нового исключения

- Нажмите Обзор.

- Выберите файл, который вы хотите добавить в исключения.

Путь к файлу-исключению и выбор компонентов, которые будут его игнорировать

- Выберите компоненты, которые будут игнорировать файл при проверке. Для начала мы советуем отметить пункты Проверка и Файловый Антивирус, а если это не поможет — поэкспериментировать с остальными галочками, но не выбирать сразу все.

Заключение

Теперь вы знаете, как настроить антивирус под свои нужды, если вам кажется, что он мешает работе. Однако помните, что его цель — защитить ваш компьютер, а не помешать вам. Поэтому не стоит увлекаться и злоупотреблять списком исключений, чтобы не пропустить реальную угрозу.

Как открыть результаты проверки

Чтобы открыть результаты проверки, нажмите на этот значок.

На Android 5.0 и выше уведомление об угрозе также появится на экране блокировки устройства, откуда вы можете перейти к результатам проверки.

Рисунок 16. Результаты проверки

На экране Результаты проверки вы можете ознакомиться со списком угроз и подозрительных изменений в системной области. Для каждого объекта указаны его тип и название, а также значок опции, которую рекомендуется выбрать для этого объекта.

Объекты отмечены разными цветами в зависимости от степени опасности. Типы объектов в порядке уменьшения опасности:

1. Вредоносная программа.

2. Потенциально опасная программа.

3. Программа взлома.

4. Рекламная программа.

Чтобы посмотреть путь к файлу, выберите соответствующий объект. Для угроз, обнаруженных в приложениях, также указано имя пакета приложения.

Обезвреживание нескольких угроз

Чтобы удалить сразу несколько угроз

Чтобы переместить в карантин сразу несколько угроз

Обезвреживание угроз по одной

Для каждого объекта доступен свой набор опций. Чтобы раскрыть список опций, выберите объект. Рекомендуемые опции расположены первыми в списке. Выберите одну из опций:

Вылечить , чтобы вылечить инфицированное приложение.

Опция доступна для некоторых угроз в системных приложениях , если на устройстве разрешен root-доступ.

Удалить , чтобы полностью удалить угрозу из памяти устройства.

В некоторых случаях Dr.Web не может удалить приложения, которые используют специальные возможности Android. Если Dr.Web не удалит приложение после выбора опции Удалить , перейдите в безопасный режим и удалите приложение вручную.

Опция не доступна для угроз в системных приложениях в следующих случаях:

В карантин , чтобы переместить угрозу в изолированную папку (см. раздел Карантин ).

Если угроза обнаружена в установленном приложении, перемещение в карантин для нее невозможно. В этом случае опция В карантин не доступна.

Игнорировать , чтобы временно оставить изменение в системной области или угрозу нетронутыми.

Если файл отправлен в лабораторию успешно, к объекту автоматически применяется действие Игнорировать .

Опция Ложное срабатывание доступна только для модификаций угроз и для угроз в системной области.

Подробнее в Интернете , чтобы открыть страницу с описанием обнаруженного объекта на сайте «Доктор Веб».

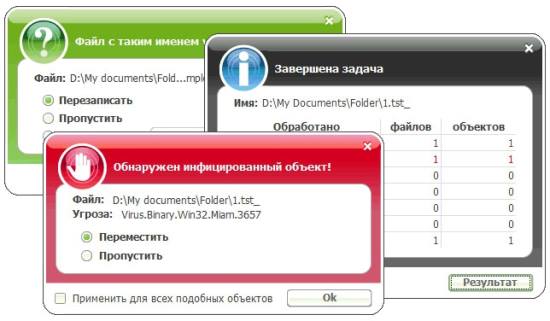

При выставлении действий над файлами в процессе сканирования продукт Zillya! Антивирус для бизнеса жестко определяет действия над ними, среди которых для архивов (включая почтовые базы, ISO-образы и т.д.) программа осуществляет сканирование, но при выборе действий над ними определяет возможным только команду "Игнорировать".

Такое решение объясняется тем, что данный архив может представлять собой инсталляционный пакет программы, почтовый базу т.п., удаление которого может повредить корректном функционированию некоторых программ или почты пользователя.

Алгоритмом работы программы предусмотрено не перемещать их ни в активные угрозы, ни в карантин. Тем более не удалять. Таким образом Zillya! Антивирус для бизнеса не имеет возможности уничтожить Вашу почтовый базу и не переместит весь архив с одним зараженным файлом (при этом другие файлы в данном архиве чистые) в карантин. Вот сообщить о том, что в таком-то архиве есть вирус, но другие действия над ним оставить за пользователем - это программа Zillya! Антивирус для бизнеса делает.

В процессе сканирования архивов при обнаружении угрозы Zillya! Антивирус для бизнеса сообщает пользователю, какой именно файл в архиве заражен и его местонахождение. Находясь в заархивированном виде, данный файл не имеет возможности осуществить активные действия и нанести ущерб данным пользователя, хранящихся на таком ПК и, непосредственно, самому компьютеру (программному обеспечению и т.п.) или самостоятельно распространиться на другие ПК отдельно от архива. Вы можете самостоятельно, не ожидая распаковки архива, содержащего данную угрозу, найти ее по указанному в процессе сканирования пути и удалить ее.

Мы настоятельно рекомендуем Вам всегда прислушиваться к действиям, рекомендуемым программой Zillya! Антивирус для бизнеса, так как, во время распаковки зараженных архивов, on-line сканер "Сторожевой" отреагирует на наличие угрозы в отдельных файлах данного архива и предложит активные действия для ее обезвреживания (например, "Лечить", "В карантин", "Удалить").

Как проявляется ложное обнаружение на практике?

На практике, ложное обнаружение может сказываться не только на запуске программ/сайтов/сервисов и доступности их функций, но и приводить к сбоям, о которых вы, скорее всего, узнаете только спустя время. К примеру, блокировка подозрительных скриптов на сайтах может приводить к ошибкам на страницах, далеко не всегда заметных (отсутствие динамически созданных элементов управления или их бездействие).

Одним из эвристических методов, часто приводящих к ложному обнаружению, является анализ на основе "очков репутации". Этот метод применяется различными антивирусными компаниями, которые обещают защитить пользователей от всего, что может предоставлять опасность. Однако, некоторые из этих критериев "очень и очень" спорны, к примеру:

- Сайт не имеет достаточного трафика. Замечательно. Если вы запустили сервис или недавно открыли сайт, то многие из ваших потенциальных посетителей пропустят ваш сайт без всякой на то причины.

- Робот-сканер (паук) еще не проверил сайт. Чудесно. Вы открыли сайт и не занимаетесь его продвижением. Когда паук доберется до сайта?

- Этой программы нет в базе данных. Великолепно. Большинство малоизвестных полезных программ безопасности автоматически попадают в эту категорию.

Как можно проверить является ли определение вируса ложным?

Если вы обнаружили или считаете, что произошло ложное обнаружение антивирусом, то это не означает, что стоит просто игнорировать эти предупреждения. Лучше всего, если вы проверите программу или веб-сайт на дополнительных ресурсах. Например, можно использовать следующие три:

-

- веб-сайт, который позволяет проверять веб-ресурсы и файлы, размером до 128 Мб, на более 50-ти различных антивирусных средствах. Кроме того, если файл уже неоднократно проверялся, то на сайте можно так же найти дополнительную информацию, оставленную другими пользователями (комментарии и общий рейтинг) - веб-сайт, который позволяет проверять сайты на многих системах проверки веб-ресурсов, включая такие списки, как SpamhausDBL, SURBL, DrWeb, BitDefender и прочие. - веб-сайт, проверяющий страницу по указанному Url, на основе различных критериев. Проверка включает в себя так же проверку всех внешних ссылок (ссылки на другие сайты). Единственно, анализ происходит достаточно медленно, поэтому необходимо дождаться, пока вместо анимационного блока с картинками не появится итоговая оценка.

Примечание: Тем не менее, необходимо понимать, что, вполне вероятно, что программа или веб-сайт может содержать еще не известный тип вируса.

Заключительные слова

Никакие проверки не смогут дать вам 100% гарантии того, что программа безопасна или произошло ложное определение. Поэтому, всегда подходите к вопросу безопасности со здравой логикой и принимайте меры предосторожности, при установке и загрузке программного обеспечения. Если у вас возникают сомнения или вас что-то смущает в программе или сайте, то лучше проверить их до использования программы или веб-ресурса, чем после.

. или в крайнем случае вы всегда можете:

Теперь, вы знаете немного большое о ложном обнаружении, а так же о способах их проверки.

У вас есть полезная информация, которой вы хотели бы поделиться с читателями, или вы обнаружили неточность в статье? Оставьте комментарий!

Современные антивирусные пакеты, устанавливаемые пользователями в Windows-системах, очень часто ведут себя весьма непредсказуемо, распознавая какие-то файлы, папки или интернет-страницы как потенциально опасные. Некоторые программы могут определяться как нежелательное ПО. Конечно, абсолютно ко всем антивирусам это не относится, поскольку чаще всего проблемы наблюдаются только с пакетами Avast. Но и популярные защитные средства от Eset тоже иногда могут потребовать ручного вмешательства пользователя.

Давайте вместе определимся с тем, как в Eset добавить в исключения файлы, папки и установленные программы, включая и те, которые в процессе работы могут затребовать обращение к определенным интернет-ресурсам. Вариантов действий может быть несколько, но все зависит от того, какой именно объект и для каких целей необходимо исключить из списка обязательного сканирования и в автоматическом, и в ручном режиме.

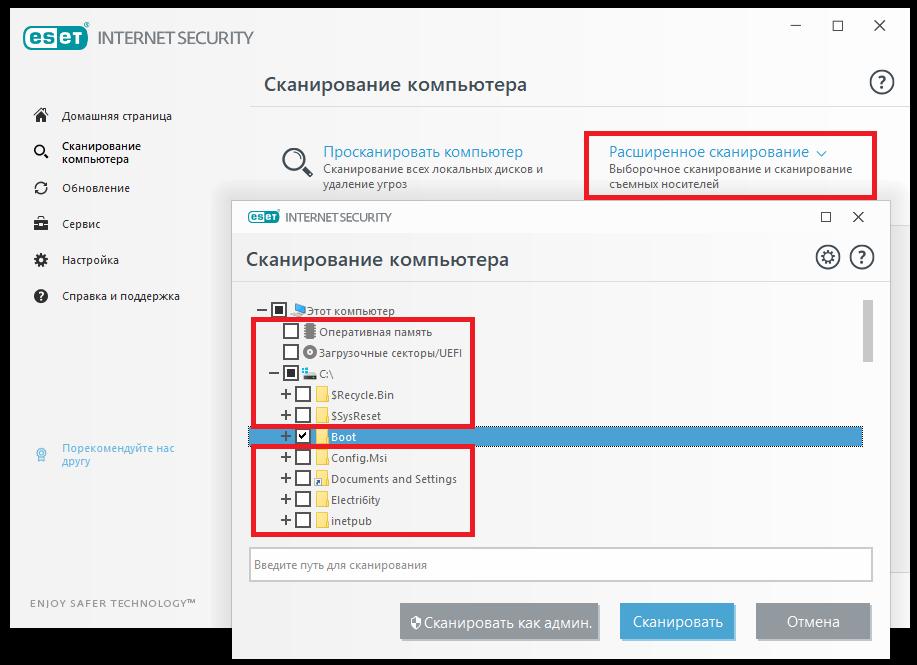

Как добавить в исключение Eset NOD32 папки при сканировании диска?

Самый примитивный метод установки игнорирования проверки какого-то объекта или группы объектов является запуск выборочного сканирования, при котором в окне выбора дисков со всем их содержимым необходимо отметить только те диски или директории, для которых проверка будет выполнена после старта процесса.

Однако это неудобно в том плане, что по умолчанию защита файловой системы в реальном времени активна, а сам антивирус все равно следит за безопасностью системы.

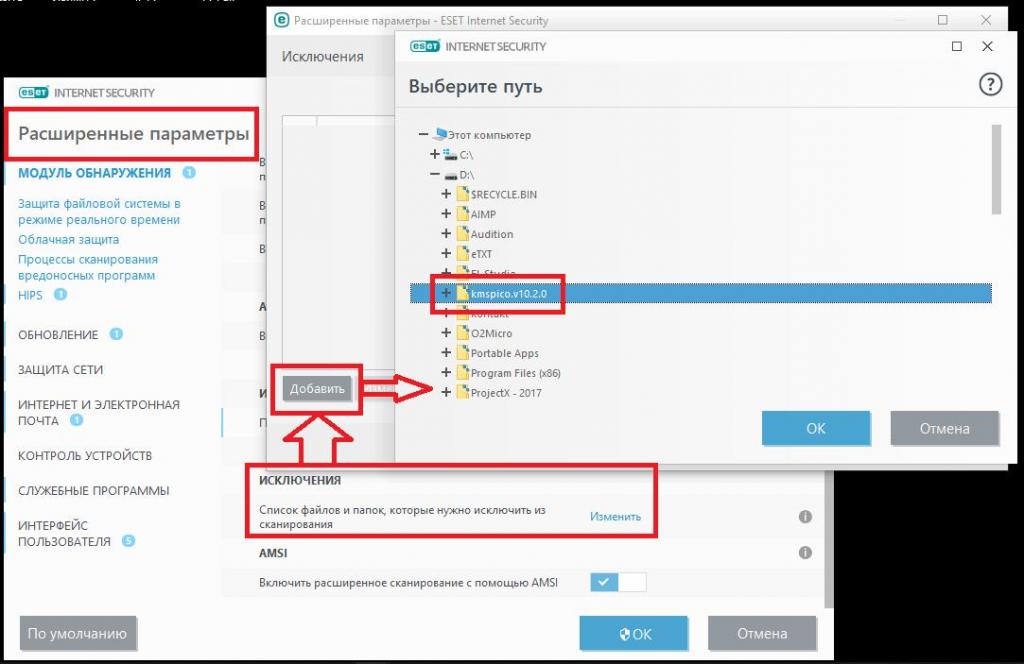

Как в Eset добавить в исключения файлы и папки?

Куда проще указать антивирусу выбранные пользователем каталоги или файлы, которые будут игнорироваться абсолютно всеми встроенными защитными модулями (и основным антивирусом, и дополнительным файрволом, который присутствует в модификациях Smart Security и Internet Security). Для этого необходимо вызвать раздел расширенных параметров, воспользовавшись меню ПКМ, вызываемом на значке антивируса в системном трее, после чего в блоке исключений кликнуть по ссылке изменения настроек и нажать кнопку добавления объекта.

Теперь можно выбрать либо весь диск (раздел), либо отдельный каталог, либо какой-то файл, а затем сохранить установленные опции.

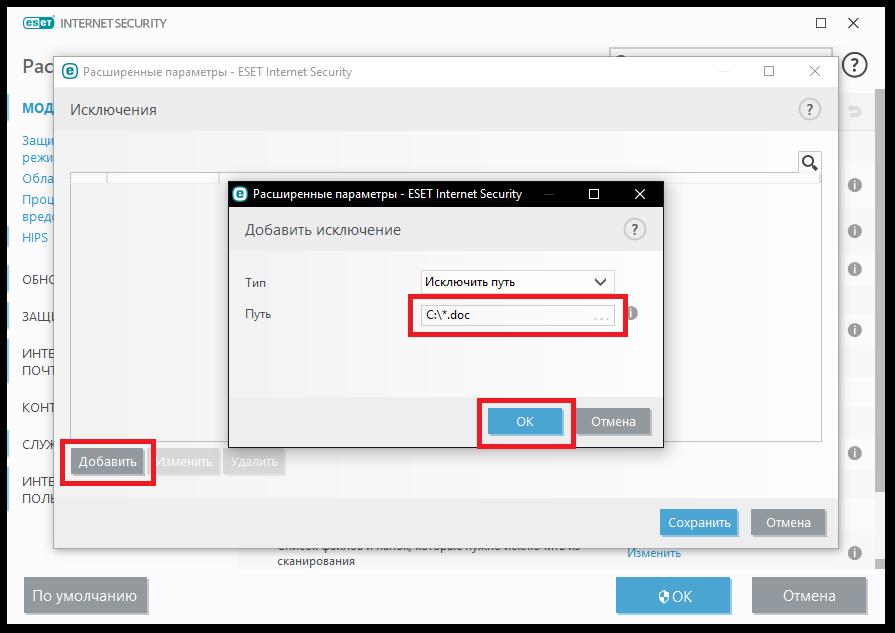

Теперь давайте посмотрим, как в Eset добавить в исключения только файлы какого-то определенного типа или формата. Для этого при указании диска или папки необходимо использовать задание расширения, выделив его слева знаком звездочки. Например, в системном разделе вам нужно исключить из списка проверки все файлы формата DOC.

В этом случае необходимо указать последовательность, показанную на изображении выше.

Альтернативный метод доступа к списку исключений

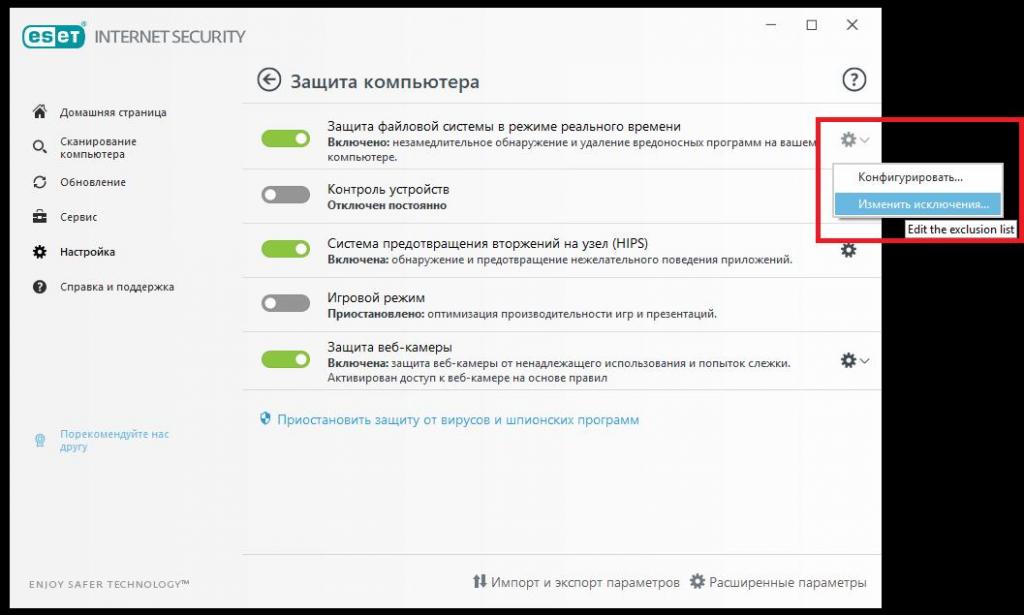

И еще несколько слов о том, как в Eset добавить в исключение выбираемые пользователем объекты, но уже с применением альтернативного доступа к нужным настройкам антивируса. Аналогично предыдущему примеру можно воспользоваться главным окном программы с выбором редактирования параметров защиты файловой системы в реальном времени, которые находятся в разделе настроек основного меню слева.

После клика на стрелке перехода к настраиваемым опциям в блоке защиты потребуется раскрыть выпадающий список и выбрать в нем изменение исключений. После этого появится то же самое окно добавления нового элемента, которое было представлено в прошлом примере.

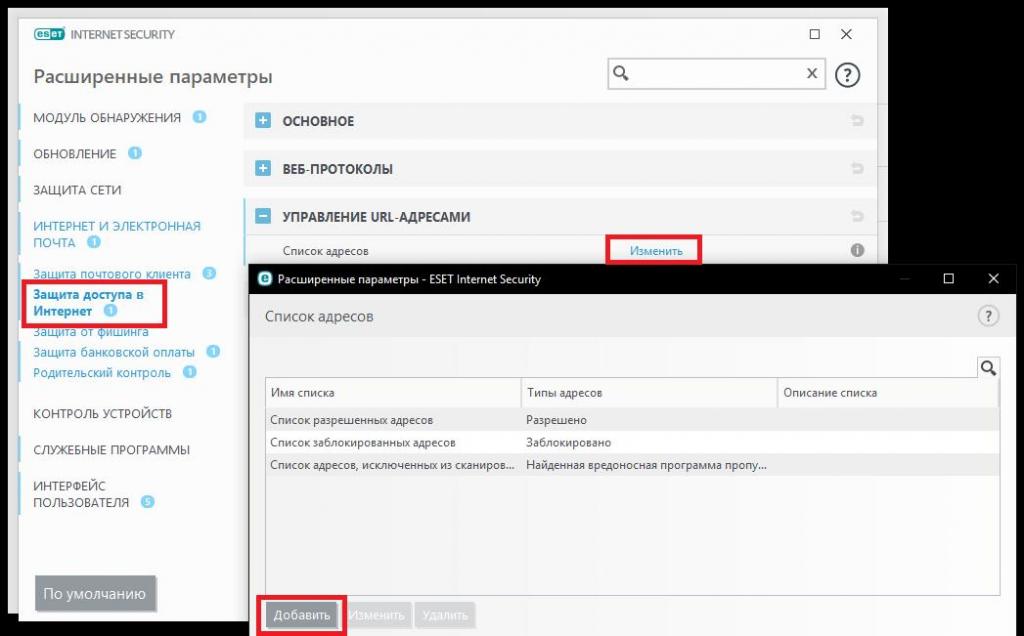

Для управления исключениями в плане доступа к интернету используется блок соответствующих параметров, находящийся в том же разделе, где и инструментарий защиты файловой системы. Также управление можно осуществлять на уровне URL-адресов, где прописываются адреса с разрешенным доступом.

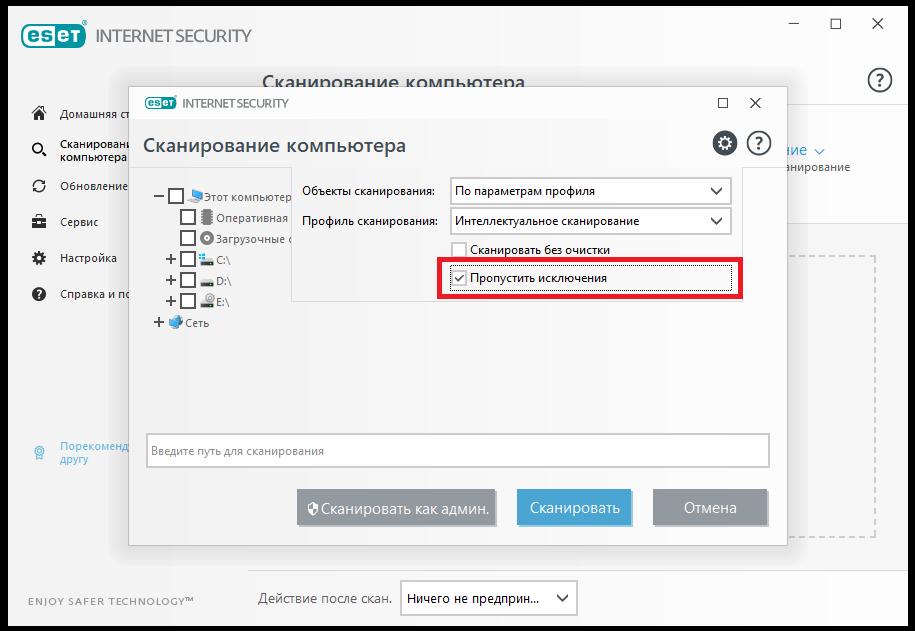

Примечание: при выполнении сканирования по требованию в опциях проверки обязательно нужно активировать пункт пропуска исключений!

Варианты отключения некоторых защитных модулей

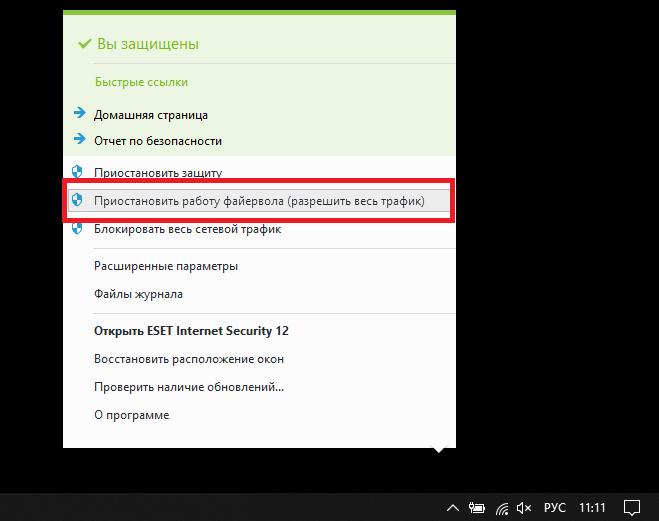

Наконец, с основными вопросами по поводу того, как в Eset добавить в исключения пользовательские объекты, которые заведомо опасными не являются (например, взломанные программы с генераторами ключей или лицензий вроде KeyGen.exe), ясность внесена. Остается сказать, что в некоторых случаях бывает целесообразно отключать средства защиты в виде слежения за безопасностью файловой системы и фильтрации трафика на уровне файрвола.

В этой ситуации можно либо приостановить защиту на определенный промежуток времени (например, при загрузке файлов из интернета), либо деактивировать только файрвол (разрешить весь трафик). Но такие действия являются крайне небезопасными, поэтому настоятельно рекомендуется активировать полную защиту по окончании загрузок, установки апплетов и т. д.

Читайте также: